OCSP e Revogação de Certificados para Autenticação WiFi

Este guia abrangente explora os mecanismos críticos de revogação de certificados em ambientes WiFi corporativos, focando na transição de CRLs para OCSP. Ele fornece estratégias de implementação acionáveis para equipes de TI que gerenciam redes de alta densidade e larga escala, onde a segurança em tempo real e a baixa latência são primordiais.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- A Mecânica da Revogação no 802.1X

- A Transição para o OCSP

- OCSP Stapling em Ambientes WiFi

- Guia de Implementação

- 1. Infraestrutura de CA de Alta Disponibilidade

- 2. Configuração do Servidor RADIUS e Cache

- 3. Mecanismos de Failover e Resiliência

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

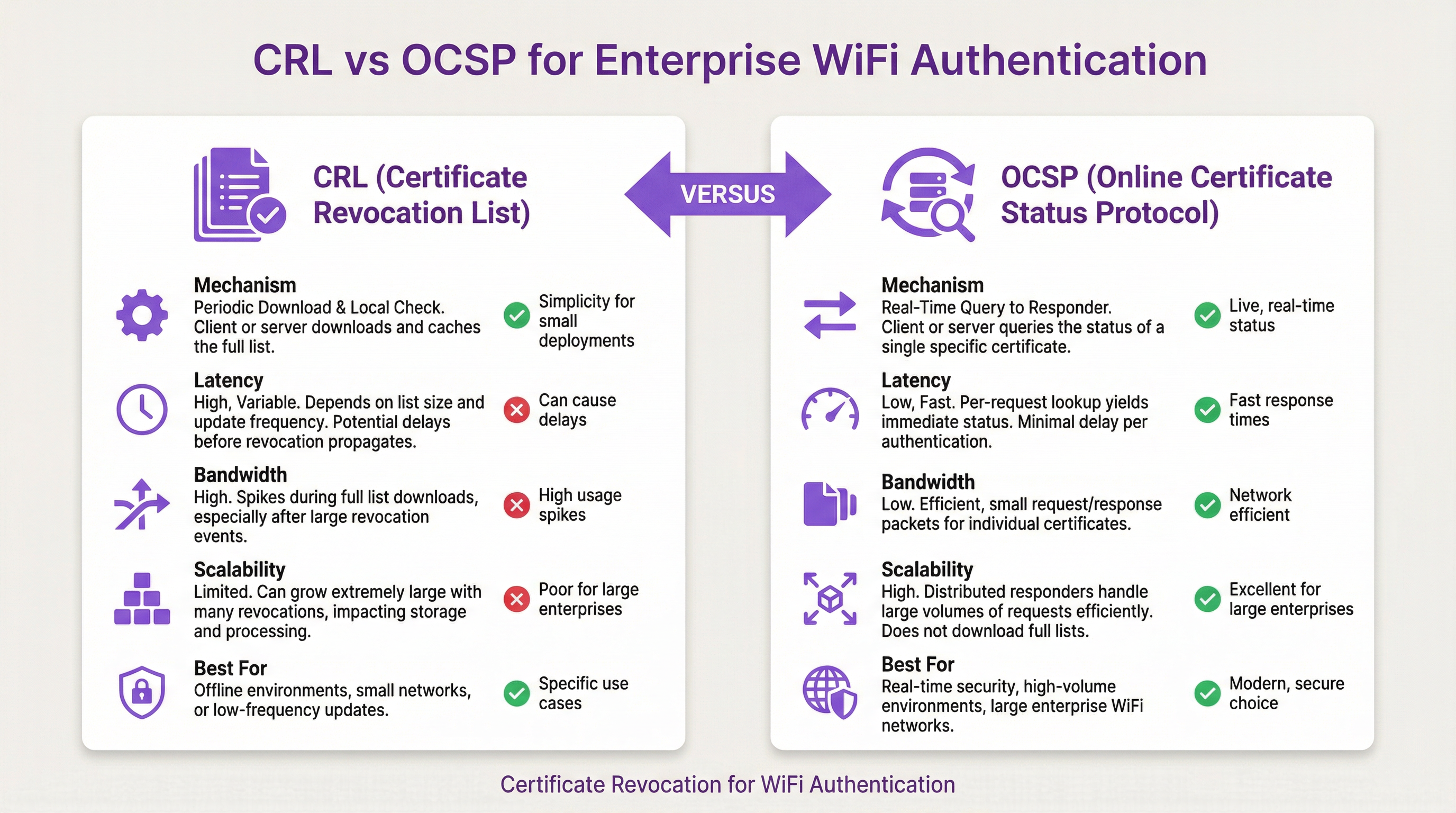

Para locais corporativos que operam redes WiFi de alta densidade—desde grandes redes de varejo até centros de conferências modernos—a autenticação baseada em certificados (EAP-TLS) é o padrão definitivo para proteger o acesso à rede. No entanto, emitir um certificado é apenas metade do ciclo de vida. O desafio operacional crítico reside na revogação: garantir que, quando um dispositivo for comprometido, perdido ou desativado, seu acesso à rede seja encerrado imediatamente. Este guia explora a arquitetura técnica da revogação de certificados, contrastando as Listas de Revogação de Certificados (CRLs) legadas com o Online Certificate Status Protocol (OCSP). Detalhamos como os servidores RADIUS se integram à Infraestrutura de Chaves Públicas (PKI) para aplicar a revogação em tempo real, as complexidades do OCSP stapling em um contexto 802.1X e os modelos de implantação estratégica necessários para equilibrar segurança rigorosa com uma experiência de usuário contínua. Ao implementar a verificação OCSP robusta, os operadores de locais podem mitigar riscos, garantir a conformidade e manter o alto rendimento exigido para Guest WiFi e acesso corporativo.

Ouça nosso briefing executivo de 10 minutos sobre este tópico:

Análise Técnica Detalhada

A Mecânica da Revogação no 802.1X

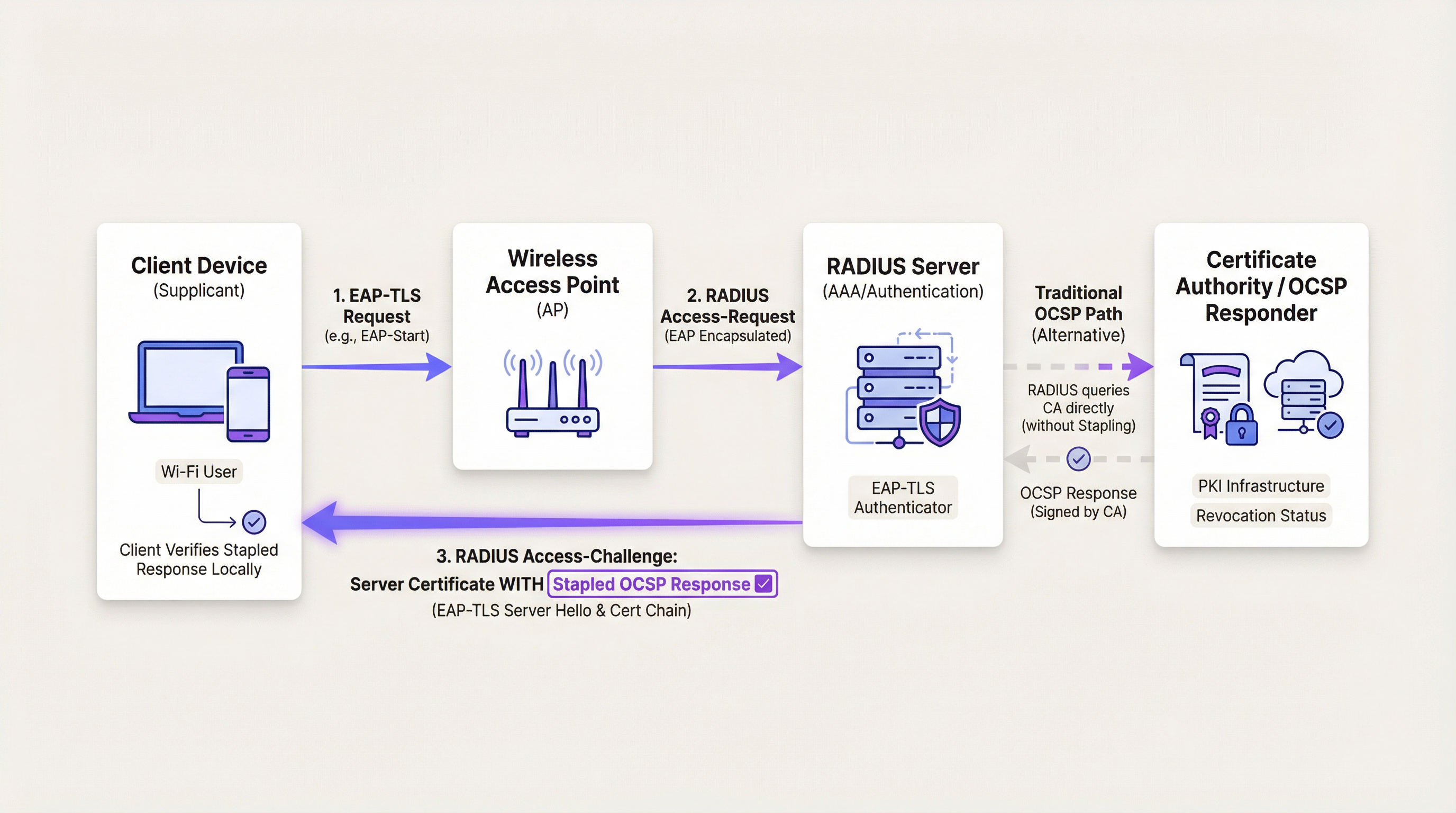

Em um fluxo de autenticação 802.1X, o Ponto de Acesso Sem Fio (AP) atua como um autenticador, passando mensagens do Protocolo de Autenticação Extensível (EAP) entre o dispositivo cliente (suplicante) e o servidor RADIUS. Quando um cliente apresenta um certificado durante o handshake EAP-TLS, o servidor RADIUS deve validar sua integridade criptográfica, verificar sua cadeia de confiança e confirmar seu status de revogação atual.

Historicamente, isso era alcançado por meio de uma Lista de Revogação de Certificados (CRL). Uma CRL é um arquivo assinado digitalmente contendo os números de série de todos os certificados revogados emitidos por uma Autoridade Certificadora (CA) específica. O servidor RADIUS baixa este arquivo periodicamente e o armazena localmente em cache. Embora simples de implementar, as CRLs apresentam desafios significativos de escalabilidade. Em grandes ambientes corporativos, como os encontrados no setor de Varejo , as CRLs podem crescer para megabytes de tamanho. Baixar e analisar essas listas consome largura de banda e ciclos de processamento. Mais criticamente, as CRLs introduzem uma janela de vulnerabilidade: o tempo entre um certificado ser revogado na CA e o servidor RADIUS baixar a lista atualizada.

A Transição para o OCSP

Para lidar com as limitações das CRLs, o Online Certificate Status Protocol (OCSP) foi desenvolvido. O OCSP substitui o modelo de download em massa por um mecanismo de consulta direcionado em tempo real. Quando um cliente apresenta um certificado, o servidor RADIUS extrai a URI do respondedor OCSP da extensão Authority Information Access (AIA) do certificado. Ele então envia uma solicitação HTTP leve ao respondedor, consultando o status daquele número de série de certificado específico. O respondedor retorna uma resposta assinada indicando se o certificado é 'Bom', 'Revogado' ou 'Desconhecido'.

Esta abordagem elimina a janela de vulnerabilidade associada às CRLs, aplicando as revogações imediatamente. Também reduz significativamente o consumo de largura de banda, pois o servidor RADIUS solicita apenas dados para certificados que estão tentando autenticação ativamente.

OCSP Stapling em Ambientes WiFi

O OCSP stapling é uma técnica de otimização de desempenho amplamente utilizada em servidores web. Em vez de o cliente consultar o respondedor OCSP, o servidor consulta periodicamente o respondedor sobre o status de seu próprio certificado. Ele então 'grampeia' (staples) a resposta assinada ao certificado que apresenta ao cliente durante o handshake TLS. Isso transfere a carga de consulta do cliente para o servidor e reduz o número de conexões de rede externas necessárias.

No contexto da autenticação WiFi, o OCSP stapling é altamente relevante, mas sutil. Durante o EAP-TLS, o servidor RADIUS apresenta seu próprio certificado de servidor ao cliente para provar sua identidade. O servidor RADIUS pode utilizar o OCSP stapling aqui, anexando a resposta OCSP ao Server Hello do EAP-TLS. Isso permite que o dispositivo cliente verifique o status de revogação do servidor RADIUS sem exigir sua própria conexão com a internet—um recurso crítico para dispositivos que ainda não receberam acesso à rede.

No entanto, o stapling do status do certificado do cliente não é viável. O cliente não pode fazer o stapling de seu próprio status porque a rede ainda não confia no cliente. Portanto, para a validação do certificado do cliente, o servidor RADIUS deve realizar uma consulta OCSP tradicional à CA.

Guia de Implementação

A implantação do OCSP em um ambiente corporativo de alta densidade requer um planejamento arquitetônico cuidadoso para garantir segurança e disponibilidade. As etapas a seguir descrevem uma estratégia de implantação robusta.

1. Infraestrutura de CA de Alta Disponibilidade

A mudança para o OCSP introduz uma dependência crítica na infraestrutura do respondedor da CA. Se o servidor RADIUS não conseguir alcançar o respondedor OCSP, ele não poderá verificar definitivamente o status do certificado. Portanto, o respondedor OCSP deve ser altamente disponível, geograficamente distribuído e colocado atrás de balanceadores de carga para lidar com picos de autenticação, como os experimentados durante uma grande conferência ou evento esportivo.

2. Configuração do Servidor RADIUS e Cache

Para mitigar a latência introduzida pelas consultas OCSP em tempo real, os servidores RADIUS corporativos devem ser configurados com mecanismos de cache inteligentes. Quando um servidor RADIUS recebe uma resposta 'Boa' do respondedor OCSP, ele deve armazenar essa resposta em cache por uma duração configurável—geralmente entre 15 e 60 minutos. Solicitações de autenticação subsequentes do mesmo cliente dentro dessa janela serão validadas em relação ao cache, ignorando a consulta externa. Isso equilibra a necessidade de segurança em tempo real com os requisitos de desempenho de uma rede movimentada.

3. Mecanismos de Failover e Resiliência

Os arquitetos de rede devem definir o comportamento do servidor RADIUS caso o respondedor OCSP esteja inacessível. Isso é conhecido como 'fail open' versus 'fail closed'. Em uma configuração 'fail closed', o servidor RADIUS negará o acesso se não puder verificar o status do certificado. Esta é a postura mais segura, mas corre o risco de interrupções generalizadas se a infraestrutura da CA falhar. Em uma configuração 'fail open', o servidor RADIUS permitirá o acesso se o respondedor estiver inacessível, priorizando a disponibilidade sobre a segurança estrita.

A recomendação de abordagem híbrida envolve configurar o servidor RADIUS para tentar uma consulta OCSP primeiro. Se o respondedor estiver inacessível, o servidor recorre a uma CRL armazenada localmente em cache. Isso fornece resiliência contra interrupções da CA, mantendo um nível básico de verificação de revogação.

Melhores Práticas

- Minimize o Tempo de Vida dos Certificados: Embora a revogação lide com a invalidação prematura, o controle de segurança mais eficaz é um tempo de vida curto do certificado. Implemente o provisionamento automatizado de certificados via MDM para emitir certificados válidos por dias ou semanas, em vez de anos. Isso reduz totalmente a dependência de mecanismos de revogação. Para mais informações sobre segurança de dispositivos modernos, consulte nosso guia sobre Autenticação 802.1X: Protegendo o Acesso à Rede em Dispositivos Modernos .

- Monitore a Latência do OCSP: Monitore continuamente a latência das consultas OCSP de seus servidores RADIUS para a infraestrutura da CA. A alta latência impactará diretamente a experiência do usuário, levando a timeouts de autenticação e conexões perdidas.

- Implemente Controles de Acesso Estritos à CA: A segurança da sua rede WiFi está intrinsecamente ligada à segurança da sua CA. Garanta que controles de acesso estritos, autenticação multifator e auditoria abrangente estejam em vigor para todas as interfaces de gerenciamento da CA.

Solução de Problemas e Mitigação de Riscos

Ao implantar o OCSP, as equipes de TI frequentemente encontram vários modos de falha comuns:

- Timeouts de Autenticação: Se o respondedor OCSP demorar a responder, o handshake EAP-TLS pode expirar. Isso geralmente é causado por congestionamento de rede ou uma infraestrutura de CA subdimensionada. A mitigação envolve a otimização do cache OCSP no servidor RADIUS e o dimensionamento da infraestrutura do respondedor.

- Desvio de Relógio (Clock Skew): As respostas OCSP são marcadas com data e hora e assinadas. Se o relógio no servidor RADIUS estiver fora de sincronia com a CA, o servidor poderá rejeitar uma resposta OCSP válida como expirada. Certifique-se de que todos os componentes da infraestrutura estejam sincronizados por meio de servidores NTP confiáveis.

- Bloqueio de Firewall: As consultas OCSP normalmente usam HTTP (porta 80) ou HTTPS (porta 443). Certifique-se de que os firewalls entre o servidor RADIUS e a infraestrutura da CA estejam configurados para permitir esse tráfego. As implementações modernas usam cada vez mais HTTPS para proteger a privacidade e evitar que observadores de rede analisem as consultas de certificados.

ROI e Impacto nos Negócios

Implementar mecanismos robustos de revogação de certificados entrega valor de negócio mensurável além da conformidade de segurança bruta.

- Mitigação de Riscos: Ao eliminar a janela de vulnerabilidade associada às CRLs, o OCSP reduz significativamente o risco de um dispositivo comprometido acessar recursos corporativos confidenciais. Isso protege a propriedade intelectual e mitiga os danos financeiros e de reputação de uma violação de dados.

- Eficiência Operacional: Automatizar as verificações de revogação via OCSP reduz a sobrecarga administrativa associada ao gerenciamento de arquivos CRL massivos. As equipes de TI podem se concentrar em iniciativas estratégicas em vez de solucionar falhas de download de CRL.

- Habilitação de Conformidade: Para locais que operam em setores regulamentados, como Saúde ou finanças, controles de acesso estritos e revogação em tempo real são frequentemente requisitos de conformidade obrigatórios (ex: HIPAA, PCI DSS). Uma implantação robusta de OCSP garante conformidade contínua e simplifica os processos de auditoria.

Termos-Chave e Definições

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Used by RADIUS servers to instantly verify if a device's certificate has been revoked, closing the vulnerability window associated with legacy CRLs.

CRL (Certificate Revocation List)

A periodically updated, digitally signed list of certificate serial numbers that have been revoked by the issuing Certificate Authority.

The legacy method for revocation checking. It suffers from scalability issues and introduces a vulnerability window between updates.

OCSP Stapling

A mechanism where the certificate presenter (e.g., a RADIUS server) obtains a time-stamped OCSP response from the CA and appends it to the certificate during the TLS handshake.

Used to improve performance and privacy by offloading the OCSP query burden from the client device.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure 802.1X authentication method that requires mutual certificate-based authentication between the client and the RADIUS server.

The standard protocol used in enterprise WiFi environments that necessitates robust certificate revocation checking.

Vulnerability Window

The period of time between a certificate being revoked at the CA and the enforcing system (e.g., RADIUS server) becoming aware of the revocation.

A primary driver for adopting OCSP over CRLs, as OCSP effectively reduces this window to near zero.

Fail Open vs. Fail Closed

A configuration decision determining the system's behaviour when a dependency (like an OCSP responder) is unreachable. 'Fail open' allows access; 'fail closed' denies access.

A critical architectural decision for IT teams balancing network availability against strict security compliance.

AIA (Authority Information Access)

An extension within an X.509 certificate that indicates how to access information and services for the issuer of the certificate, including the OCSP responder URI.

The RADIUS server reads this extension to determine exactly where to send the OCSP query for a specific client certificate.

Supplicant

The software client on a device (e.g., a laptop or smartphone) that attempts to access the network and responds to authentication requests.

The entity presenting the client certificate that the RADIUS server must validate against the OCSP responder.

Estudos de Caso

A 500-room luxury hotel in the [Hospitality](/industries/hospitality) sector is upgrading its back-of-house WiFi network to use EAP-TLS for staff devices. They currently use a centralized RADIUS server in their corporate data centre, connected via SD-WAN. They are concerned that real-time OCSP queries to their cloud-based CA will cause authentication timeouts during shift changes when hundreds of staff connect simultaneously.

The implementation must prioritize low-latency authentication without compromising security. The solution involves three steps: 1) Deploy a localized RADIUS proxy at the hotel property to handle the initial EAP termination. 2) Configure the RADIUS proxy to perform OCSP queries and cache the 'Good' responses for 60 minutes. 3) Implement a fallback mechanism where the RADIUS proxy relies on a locally downloaded, daily CRL if the SD-WAN link to the cloud CA fails.

A large public-sector organisation is deploying [Sensors](/products/sensors) across multiple municipal buildings. These IoT devices authenticate via 802.1X using certificates with a 5-year lifespan. The IT security team requires immediate network disconnection if a sensor is reported stolen.

Given the long certificate lifespan, robust revocation is critical. The organisation must configure their RADIUS servers to perform mandatory OCSP queries for every authentication request from the sensor VLAN. Caching should be disabled or set to a very short duration (e.g., 5 minutes). The RADIUS servers must be configured to 'fail closed'—if the OCSP responder is unreachable, the sensor is denied access.

Análise de Cenário

Q1. Your organisation is migrating from a daily CRL download to real-time OCSP checking for your corporate WiFi. During the pilot phase, you notice a significant increase in authentication timeouts, particularly for users roaming between buildings. What is the most likely cause and the recommended mitigation?

💡 Dica:Consider the latency introduced by external network queries during the EAP-TLS handshake.

Mostrar Abordagem Recomendada

The timeouts are likely caused by the latency of performing an external HTTP query to the OCSP responder for every authentication event, including fast reconnects during roaming. The recommended mitigation is to configure OCSP caching on the RADIUS server. By caching 'Good' responses for a period (e.g., 30 minutes), subsequent roam events will be validated locally against the cache, eliminating the external query latency and preventing timeouts.

Q2. A critical security audit requires that no compromised device can access the network for more than 5 minutes after its certificate is revoked in the MDM platform. Your RADIUS server is configured to use OCSP with a 60-minute cache. Does this configuration meet the audit requirement?

💡 Dica:Analyze the relationship between the cache duration and the vulnerability window.

Mostrar Abordagem Recomendada

No, this configuration fails the audit requirement. The 60-minute cache creates a vulnerability window of up to one hour. If a device authenticates and its 'Good' status is cached, and the certificate is revoked 1 minute later, the RADIUS server will continue to permit access for the remaining 59 minutes based on the cached response. To meet the 5-minute requirement, the OCSP cache duration must be reduced to 5 minutes or less, though this will increase the query load on the CA infrastructure.

Q3. During a major ISP outage, your cloud-based OCSP responder becomes unreachable. Your RADIUS server is configured for OCSP checking with a 'fail closed' policy. What is the impact on the network, and how could the architecture be improved for resilience?

💡 Dica:Consider the implications of 'fail closed' when a critical dependency is unavailable.

Mostrar Abordagem Recomendada

The impact is a total outage for all new WiFi authentications. Because the RADIUS server cannot reach the responder and is configured to 'fail closed', it will deny all access requests. To improve resilience, the architecture should implement a fallback mechanism. The RADIUS server should be configured to attempt OCSP first, and if unreachable, fall back to a locally cached CRL. This allows authentications to proceed using the last known good revocation state during the ISP outage.

Principais Conclusões

- ✓OCSP replaces bulky CRL downloads with real-time, targeted certificate status queries, eliminating the vulnerability window.

- ✓In 802.1X environments, the RADIUS server performs the OCSP query to validate the client's certificate before granting network access.

- ✓OCSP stapling allows the RADIUS server to prove its own validity to the client without requiring the client to query the CA.

- ✓Intelligent caching of 'Good' OCSP responses on the RADIUS server is critical to prevent authentication timeouts in high-density venues.

- ✓Implementing a CRL fallback mechanism ensures network resilience if the primary OCSP responder becomes unreachable.

- ✓A 'fail closed' configuration maximizes security but risks widespread outages, whereas 'fail open' prioritizes availability.

- ✓Robust certificate lifecycle management, including short certificate lifespans, reduces reliance on revocation mechanisms.