Ubiquiti UniFi e Purple WiFi: Guia de Integração

This guide provides a definitive technical reference for integrating the Purple WiFi intelligence platform with Ubiquiti UniFi network deployments, covering architecture, step-by-step controller configuration, and GDPR-compliant data capture. It is designed for IT managers, network architects, and operations directors who need to deploy a secure, feature-rich guest WiFi experience across hospitality, retail, events, and public-sector environments. By correctly configuring the UniFi Network Controller to leverage Purple's external captive portal, organisations can transform a standard cost centre into a valuable source of visitor analytics and marketing intelligence.

🎧 Ouça este Guia

Ver Transcrição

Resumo Executivo

O Ubiquiti UniFi é uma das plataformas de WiFi empresarial mais implementadas no mundo, merecendo a confiança de hotéis, cadeias de retalho, estádios e organizações do setor público pelo seu desempenho, escalabilidade e relação custo-eficácia. No entanto, as suas capacidades nativas de portal de convidados são limitadas. A plataforma de inteligência de WiFi da Purple resolve esta lacuna ao integrar-se diretamente com o UniFi Network Controller através da sua funcionalidade External Portal Server, proporcionando uma experiência de Captive Portal totalmente personalizada e rica em análises, sem necessitar de hardware adicional.

Este guia fornece uma referência técnica completa para essa integração. Abrange a arquitetura subjacente, um processo de configuração passo a passo para as versões atuais (v7.4+) e antigas (v7.3 e inferiores) do UniFi, as melhores práticas de segurança e conformidade, e uma estrutura de resolução de problemas. As organizações que concluem esta integração ganham acesso a análises de visitantes em tempo real, captura de dados em conformidade com o GDPR, integração de CRM e a capacidade de fornecer comunicações de marketing direcionadas — transformando o WiFi de convidados de um centro de custos num ativo comercial mensurável.

Análise Técnica Detalhada

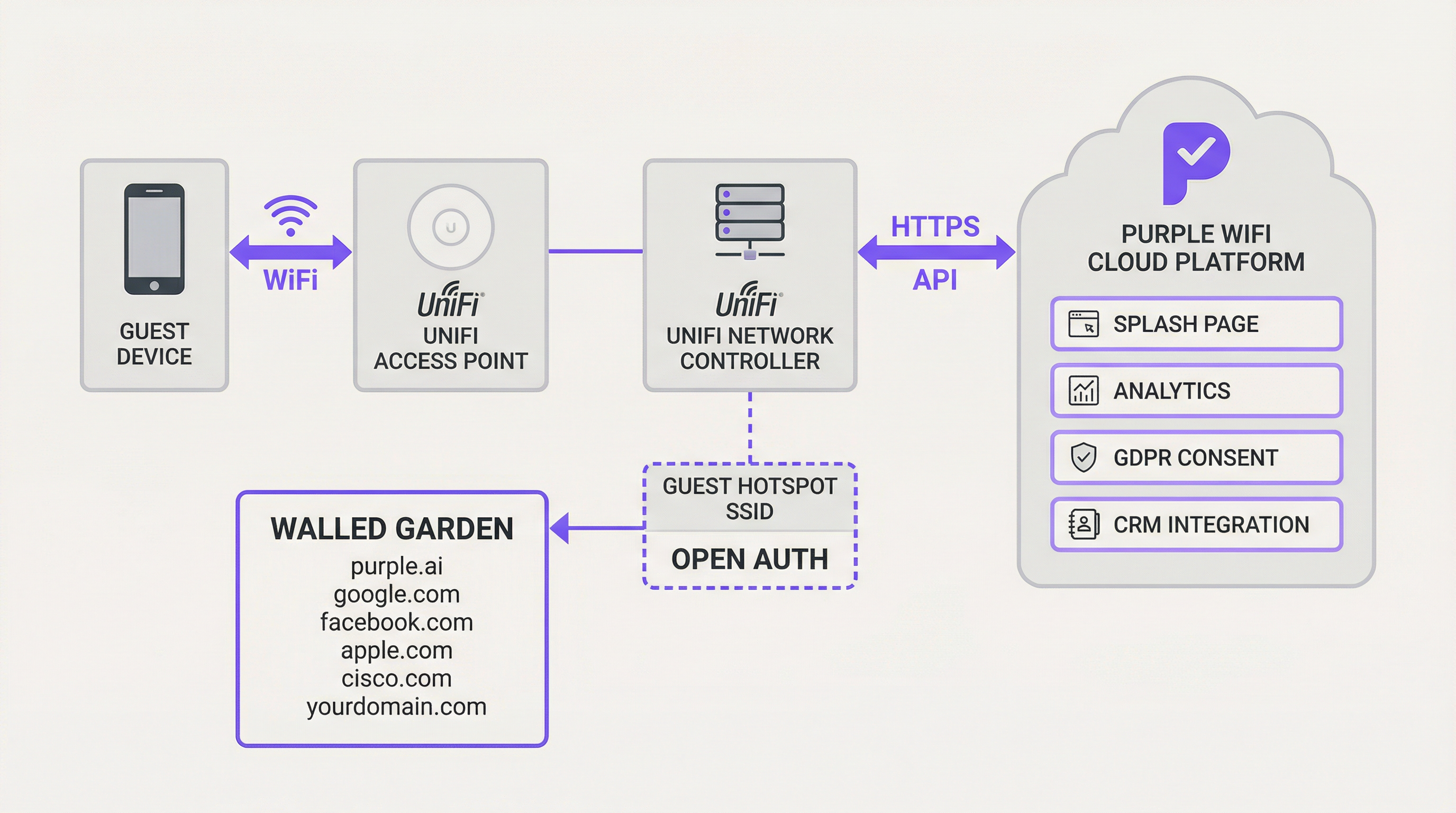

A integração entre o Ubiquiti UniFi e a Purple baseia-se na funcionalidade External Portal Server do UniFi. Esta funcionalidade redireciona os utilizadores convidados do controlador UniFi local para um Captive Portal de terceiros designado — neste caso, a plataforma Purple. O mecanismo subjacente depende de uma série de redirecionamentos HTTP e chamadas de API que gerem o ciclo de vida da autorização do convidado.

Quando um convidado se liga ao SSID de autenticação aberta designado, o controlador UniFi coloca o seu dispositivo num estado 'pendente'. Neste estado, todo o tráfego HTTP é intercetado e redirecionado para o URL da página de destino (splash page) da Purple, com parâmetros-chave anexados à string de consulta do URL: o endereço MAC do convidado, o endereço MAC do AP e o identificador do local. A plataforma Purple captura estes parâmetros, apresenta a experiência de início de sessão adequada e, após a autenticação bem-sucedida do utilizador — seja através de login social, formulário de e-mail ou voucher —, faz uma chamada de API HTTPS segura de volta ao UniFi Network Controller para autorizar o endereço MAC do convidado por uma duração de sessão especificada. Esta autorização move o dispositivo do estado 'pendente' para o estado 'autorizado', concedendo-lhe acesso à Internet.

Um componente crítico desta arquitetura é o Walled Garden — uma lista de permissões (whitelist) de endereços IP e domínios aos quais os dispositivos dos convidados podem aceder antes da autenticação. Isto é essencial para permitir o acesso aos próprios domínios da Purple, fornecedores de login social (Facebook, Google), endpoints de deteção CNA da Apple e quaisquer outros serviços externos necessários. Sem um Walled Garden configurado corretamente, o Captive Portal não carregará de todo.

Para implementações mais avançadas, a funcionalidade PurpleConnex da Purple introduz o suporte Passpoint (IEEE 802.11u), utilizando um servidor RADIUS para uma religação contínua e sem credenciais para utilizadores recorrentes. Isto requer a configuração de um perfil RADIUS no UniFi a apontar para o servidor de autenticação da Purple no IP 34.150.158.147, nas portas 1812 (autenticação) e 1813 (contabilidade).

Guia de Implementação

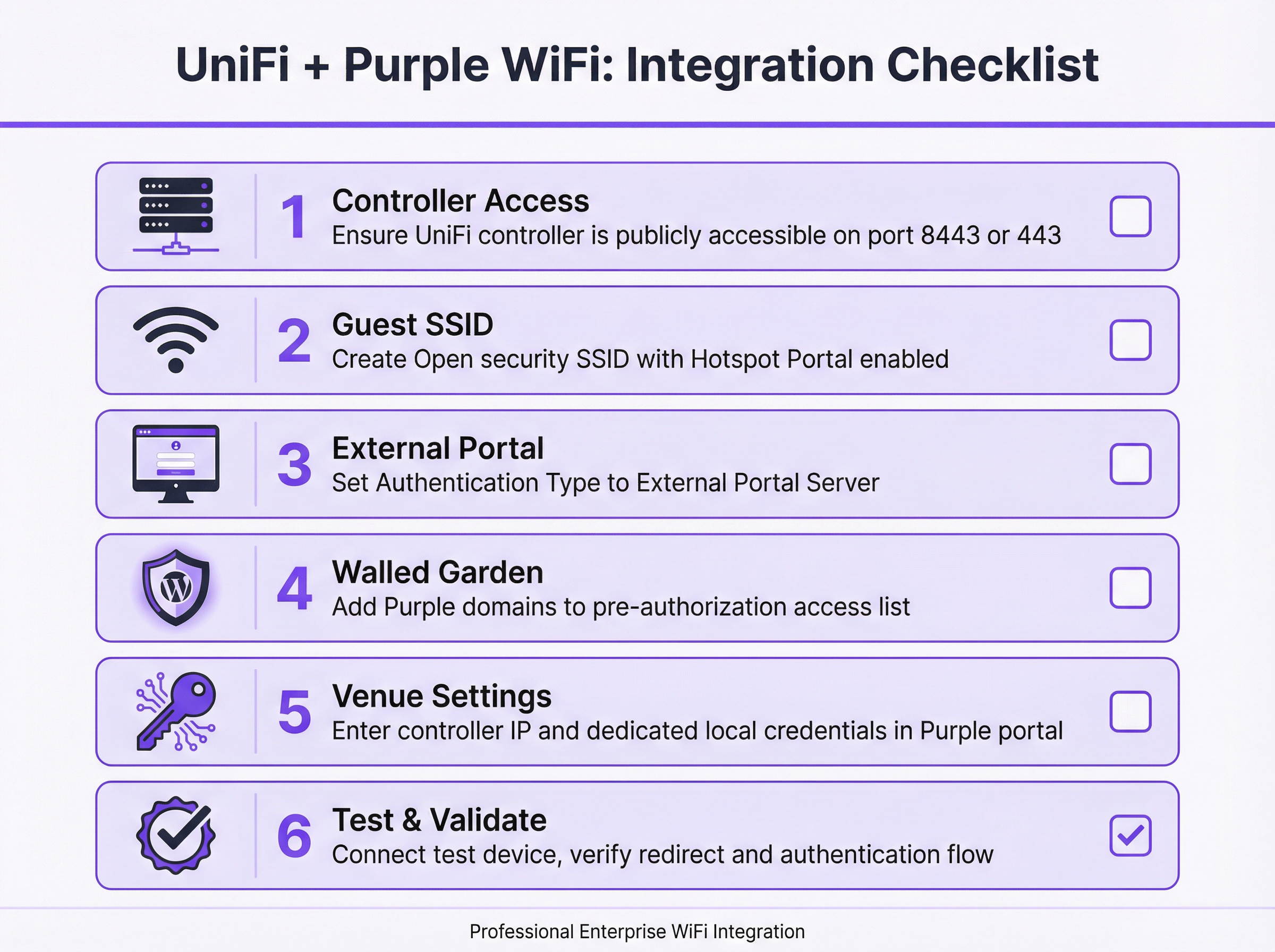

Esta secção fornece um guia passo a passo para configurar o seu UniFi Network Controller para integração com a Purple. As seguintes instruções aplicam-se à versão 7.4 ou mais recente da UniFi Network Application. Para versões antigas (v7.3 e inferiores), os princípios de configuração são idênticos, mas o caminho de navegação difere ligeiramente, utilizando Profiles > Guest Hotspot em vez do Hotspot Manager.

Passo 1: Verificar e Estabelecer a Acessibilidade do Controlador. Antes de iniciar qualquer configuração, confirme se o seu UniFi Network Controller está acessível a partir da Internet pública. A plataforma na cloud da Purple tem de conseguir comunicar com a API do seu controlador para autorizar as sessões de convidados. Para Controladores UniFi baseados em software, isto requer uma regra de encaminhamento de portas (port forward) na sua firewall, mapeando a porta TCP 8443 para o endereço IP da LAN interna do controlador. Para implementações baseadas em hardware — incluindo a UniFi Dream Machine Pro (UDM Pro), UDM Special Edition, UDR e CloudKey Gen2+ —, a porta relevante é a TCP 443.

Passo 2: Criar uma Conta de Administrador Local Dedicada. Por motivos de higiene de segurança, nunca utilize as credenciais da sua conta principal de superadministrador ou cloud da Ubiquiti para a integração da API da Purple. Crie uma nova conta de administrador local dedicada no seu controlador UniFi especificamente para este fim. Esta conta deve ter privilégios administrativos totais para o local relevante. A utilização de uma conta dedicada limita o raio de impacto de qualquer potencial comprometimento de credenciais e garante que a integração não é interrompida por alterações na sua conta principal.

Passo 3: Criar o SSID de WiFi de Convidados. Na UniFi Network Application, navegue até Settings > WiFi e clique em Create New. Atribua um nome voltado para o público (por exemplo, 'Hotel Guest WiFi'). Defina o Security Protocol como Open — isto é obrigatório para que o mecanismo de redirecionamento do Captive Portal funcione. Atribua o SSID à sua VLAN de Convidados designada. Ative o botão Hotspot Portal.

Passo 4: Configurar o Hotspot Portal e o Servidor Externo. Navegue até Hotspot Manager > Landing Page. Em Authentication, selecione External Portal Server e introduza o endereço IP do External Portal fornecido pela Purple. Em Settings, configure da seguinte forma: ative Secure Portal, ative Redirect using Hostname e introduza o Access Domain fornecido pela Purple, e certifique-se de que HTTPS Redirection está definido como Disabled. A Default Expiration da sessão deve ser definida para 8 horas.

Passo 5: Configurar o Walled Garden. Nas definições do Hotspot Manager, localize a secção Pre-Authorization Access. Adicione todos os domínios da lista fornecida pela Purple. Esta lista inclui normalmente os domínios da própria plataforma da Purple, domínios de fornecedores de login social (facebook.com, google.com, accounts.google.com), endpoints de deteção do Captive Network Assistant (CNA) da Apple e quaisquer outros serviços de terceiros utilizados na sua página de destino. Este passo é a fonte mais comum de falhas de implementação e deve ser concluído com precisão.

Passo 6: Introduzir os Detalhes do Controlador no Portal da Purple. Inicie sessão na sua conta Purple e navegue até às definições do Local (Venue) relevante. Introduza o endereço IP público ou o nome de anfitrião (hostname) do seu Controlador UniFi e as credenciais da conta de administrador local dedicada criada no Passo 2. Guarde a configuração. A Purple tentará validar a ligação.

Passo 7: Testar e Validar. Utilizando um dispositivo móvel que não tenha estado previamente ligado à rede, ligue-se ao novo SSID de convidados. Deverá ser redirecionado automaticamente para o Captive Portal da Purple. Autentique-se utilizando um dos métodos configurados. Em caso de sucesso, deverá ser-lhe concedido acesso à Internet. Se o redirecionamento falhar ou o acesso à Internet não for concedido após a autenticação, consulte a secção de Resolução de Problemas abaixo.

Melhores Práticas

A segmentação de rede é o requisito de segurança fundamental para qualquer implementação de WiFi de convidados. O SSID de convidados deve ser atribuído a uma VLAN dedicada, protegida por firewall de todas as redes corporativas e administrativas. Isto impede que os dispositivos dos convidados acedam a recursos internos, satisfaz os requisitos de isolamento de rede do PCI DSS e limita o impacto de qualquer incidente de segurança na rede de convidados.

A gestão da largura de banda é igualmente importante em ambientes de alta densidade. A funcionalidade de limitação de taxa por utilizador do UniFi deve ser configurada para definir limites razoáveis de upload e download para os utilizadores convidados. Isto evita que um pequeno número de utilizadores com elevada largura de banda degrade a experiência de todos os convidados, o que é particularmente relevante em implementações em hotéis e centros de conferências.

O Walled Garden requer manutenção contínua. Os fornecedores de login social e outros serviços de terceiros atualizam periodicamente as suas estruturas de domínio. Uma revisão trimestral da configuração do Walled Garden, cruzada com a mais recente lista de domínios recomendada pela Purple, é uma prática operacional sólida. A falha na manutenção desta lista é a principal causa de falhas do portal após a implementação.

Para a integração da API, utilize sempre uma conta de administrador local dedicada em vez de uma conta ligada à cloud. Esta é simultaneamente uma melhor prática de segurança e uma medida de fiabilidade — as credenciais de contas na cloud estão sujeitas a fluxos de autenticação multifator que podem interromper as chamadas de API automatizadas que a Purple faz para autorizar os convidados.

Resolução de Problemas e Mitigação de Riscos

O modo de falha mais comum é um Captive Portal que não carrega. Quando um convidado se liga ao SSID mas não vê qualquer redirecionamento, ou a página do portal não é apresentada, a causa raiz é quase invariavelmente um Walled Garden incompleto. Comece a resolução de problemas ligando um dispositivo de teste e tentando navegar para um URL HTTP conhecido. Se o redirecionamento ocorrer mas a página não carregar, adicione os domínios em falta ao Walled Garden. Verifique também se o DNS da rede de convidados está configurado corretamente para resolver nomes de anfitrião externos.

A segunda falha mais comum é um cenário em que o convidado se autentica com sucesso no portal da Purple, mas não lhe é concedido acesso à Internet. Isto indica uma falha na comunicação da API entre a Purple e o controlador UniFi. Os passos de diagnóstico são: primeiro, confirme se o controlador está acessível publicamente na porta correta, tentando aceder-lhe a partir de uma rede externa; segundo, verifique se as credenciais de administrador local introduzidas no portal da Purple estão corretas e se a conta não foi bloqueada; terceiro, reveja os registos de eventos do controlador UniFi em busca de quaisquer erros de autenticação da API.

Para implementações em produção, a disponibilidade do controlador é um fator de risco crítico. Se o controlador UniFi ficar offline, as novas autorizações de convidados falharão. As estratégias de mitigação incluem a implementação de um controlador UniFi alojado na cloud (que fornece redundância inerente), a implementação de um par de controladores de alta disponibilidade ou a configuração de monitorização e alertas sobre a disponibilidade do controlador. A plataforma da Purple colocará as tentativas de autorização em fila de espera e tentará novamente, mas um tempo de inatividade prolongado do controlador resultará numa experiência degradada para o convidado.

Do ponto de vista da conformidade, os dados recolhidos através do Captive Portal estão sujeitos ao GDPR e a regulamentos de proteção de dados equivalentes. A plataforma da Purple foi concebida para a conformidade, fornecendo gestão de consentimento, ferramentas para pedidos de acesso do titular dos dados (DSAR) e políticas de retenção de dados configuráveis. No entanto, a responsabilidade legal pelo processamento lícito de dados permanece com o operador do local. Certifique-se de que a sua política de privacidade está claramente ligada na página de destino, que tem uma base legal documentada para a recolha de dados e que as suas definições de retenção de dados estão alinhadas com a política da sua organização.

ROI e Impacto no Negócio

A integração da Purple com o UniFi não é meramente uma atualização técnica; é uma decisão de negócio estratégica que transforma o WiFi de convidados de um centro de custos num ativo poderoso. O retorno do investimento é mensurável em várias dimensões-chave.

A inteligência de negócio (business intelligence) é o principal impulsionador de valor. A Purple captura dados ricos e anonimizados sobre o comportamento dos visitantes — incluindo afluência, tempos de permanência, frequência de visitas e padrões de movimento. Para uma cadeia de retalho, estes dados podem informar diretamente as decisões de disposição da loja, os níveis de pessoal e o momento das promoções. Para um hotel, podem revelar quais as comodidades mais utilizadas e a que horas, permitindo vendas adicionais (upselling) mais direcionadas e eficiência operacional.

As capacidades de marketing e envolvimento representam um benefício secundário significativo. Ao capturar os detalhes de contacto dos convidados com consentimento, as organizações podem construir uma base de dados de marketing primária (first-party) que não está sujeita às limitações da descontinuação de cookies de terceiros. As campanhas de e-mail pós-visita, os inquéritos de satisfação e os convites para programas de fidelização podem ser automatizados diretamente a partir da plataforma Purple, impulsionando melhorias mensuráveis nas taxas de repetição de visitas e no valor do ciclo de vida do cliente.

Para grandes locais, como estádios, centros de conferências e centros comerciais, a inteligência operacional derivada de análises de afluência em tempo real e mapas de calor pode impulsionar ganhos de eficiência significativos — otimizando os horários de limpeza, a distribuição de segurança e a colocação de concessões de retalho com base em dados reais de movimento de visitantes, em vez de suposições.

Em determinados contextos, a própria infraestrutura de WiFi de convidados pode ser rentabilizada através de modelos de acesso por níveis, páginas de destino patrocinadas ou publicidade direcionada, criando um fluxo de receitas direto que compensa o custo do investimento na infraestrutura.

Termos-Chave e Definições

Captive Portal

A web page displayed to newly connected users of a WiFi network before they are granted broader internet access. It controls access, authenticates users, and/or presents terms of service and marketing content.

In a UniFi/Purple integration, the UniFi controller redirects the guest to the Purple-hosted captive portal, which manages the entire guest experience including authentication, consent capture, and branding.

External Portal Server

A UniFi configuration option that delegates the captive portal experience to a third-party web application, rather than using UniFi's built-in portal. The UniFi controller redirects guests to the specified external URL and relies on that system to handle authentication and to call back to the controller's API to authorise the guest.

This is the core UniFi setting that enables the Purple integration. It is found under Hotspot Manager > Landing Page > Authentication in UniFi Network v7.4+.

Walled Garden

A whitelist of IP addresses, hostnames, and domains that a guest device is permitted to access before it has been authenticated by the captive portal. Traffic to non-whitelisted destinations is blocked until the guest completes the authentication flow.

This is critical for allowing the device to load the Purple splash page itself, as well as any third-party resources it relies on, such as social login providers or payment gateways. An incomplete Walled Garden is the leading cause of captive portal failures.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network service.

While the standard Purple integration uses the UniFi API for guest authorisation, the PurpleConnex (Passpoint) feature uses RADIUS to provide a more secure and seamless connection experience for returning users, eliminating the need to re-authenticate via the captive portal.

Passpoint (IEEE 802.11u / Hotspot 2.0)

A WiFi Alliance certification programme that enables automatic, secure authentication to WiFi networks without requiring the user to manually select a network or enter credentials. Devices with a Passpoint profile connect automatically and securely using EAP-based authentication.

Purple's PurpleConnex feature leverages Passpoint to provide a seamless reconnection experience for returning guests. Once a user has authenticated once via the captive portal, subsequent visits can connect automatically without seeing the splash page again.

SSID (Service Set Identifier)

The public name of a wireless local area network (WLAN) — the network name that appears when a user searches for available WiFi connections on their device.

For a guest network integration, a dedicated SSID is created with Open security and linked to the captive portal. This is kept separate from the corporate SSID, which uses WPA2/WPA3-Enterprise authentication.

VLAN (Virtual Local Area Network)

A method of creating logically separate networks on the same physical network infrastructure. Devices on different VLANs cannot communicate with each other without a router, providing network segmentation and security isolation.

Security best practice and PCI DSS compliance require that the guest SSID be placed on its own VLAN, completely isolated from the corporate, management, and POS networks. This prevents guest devices from accessing internal resources.

WISPr (Wireless Internet Service Provider Roaming)

An industry-standard protocol that defines how a client device discovers and authenticates to a WiFi hotspot captive portal. It uses HTTP redirects and XML-based authentication messages to manage the portal interaction.

UniFi's external portal functionality is based on WISPr principles. Understanding this protocol helps network engineers troubleshoot redirect failures and understand why certain client devices (particularly iOS and Android) behave differently when connecting to captive portal networks.

Port Forwarding

A network address translation (NAT) technique that maps an external port on a router or firewall to a specific internal IP address and port, allowing external services to initiate connections to devices on a private network.

If your UniFi controller is hosted on a local network, a port forward rule must be configured to allow the Purple cloud platform to reach the controller's API. The required port is 8443 for software controllers or 443 for hardware-based controllers.

PurpleConnex

Purple's implementation of the Passpoint (IEEE 802.11u) standard, which provides a secure, seamless WiFi connection for returning users using EAP-TTLS authentication via a dedicated RADIUS server. It eliminates the need for repeat visitors to re-authenticate via the captive portal.

PurpleConnex requires additional configuration in UniFi: a RADIUS profile pointing to Purple's authentication server and a separate Passpoint-enabled SSID. It is particularly valuable in hospitality and retail environments where repeat visitors are common.

Estudos de Caso

A 250-room boutique hotel wants to replace its basic, unreliable guest WiFi with a premium, branded experience. Their goals are to capture guest email addresses for post-stay marketing, promote their spa and restaurant on the login page, and ensure seamless connectivity for guests with multiple devices. Their infrastructure consists of a UniFi Dream Machine Pro and 40 UniFi U6 Pro access points.

The recommended deployment integrates the UDM Pro with Purple via the External Portal Server method. A new 'Hotel Guest WiFi' SSID is created with Open security and assigned to a dedicated Guest VLAN (e.g., VLAN 20), which is firewalled from the hotel's management and POS networks. The Hotspot Portal is enabled and configured to use Purple as the external portal server. Since the UDM Pro uses port 443, a port forward rule is created on the UDM Pro's WAN interface mapping TCP 443 to the UDM Pro's LAN IP. A dedicated local administrator account ('purple-api') is created on the UDM Pro with full site privileges. In the Purple portal, a custom-branded splash page is designed featuring the hotel's logo, a simple email capture form with GDPR consent checkbox, and a prominent banner advertising the spa with a direct booking link. The Walled Garden is configured to include all Purple domains, Facebook, Google, and Apple CNA endpoints. The hotel's marketing team is given access to the Purple analytics dashboard, enabling them to track daily guest counts, peak connection times, and email capture rates. Within the first quarter, the hotel captures an average of 180 new email addresses per week, which are automatically synced to their CRM for post-stay campaign automation.

A retail chain with 20 stores across the UK, each equipped with UniFi APs managed by a single cloud-hosted UniFi controller, wants to use guest WiFi data to understand customer behaviour. The operations director needs to measure footfall, dwell time, and repeat visitor rates across all stores to inform a store layout redesign programme and evaluate the performance of in-store promotional campaigns.

The cloud-hosted UniFi controller already has a public hostname, so no port forwarding is required — this is a significant simplification of the deployment. A single guest SSID ('Brand WiFi') is configured and applied to all 20 sites via the UniFi controller's site management capabilities. The Hotspot Portal is configured to use Purple's external portal server. In the Purple portal, each of the 20 stores is configured as a separate venue, allowing for granular, store-level analytics. The splash page is designed for maximum adoption: a single 'Connect' button with a brief privacy notice, minimising friction. Within the Purple analytics platform, the operations director can view a comparative dashboard showing footfall, dwell time, and new vs. returning visitor ratios for each store. After 90 days of data collection, the analytics reveal that three stores have significantly higher dwell times than the others, correlating with a specific store layout. This insight directly informs the layout redesign programme, with the high-performing layout rolled out to all 20 stores. A promotional campaign is run across all stores simultaneously, and the Purple dashboard provides a clear before-and-after comparison of footfall and dwell time, demonstrating measurable campaign uplift.

Análise de Cenários

Q1. A hotel IT manager has completed the UniFi/Purple integration configuration and tested it successfully in the office. However, after deploying to the live hotel environment, guests report that the captive portal page loads but the 'Login with Facebook' button does not work. What is the most likely cause and how should it be resolved?

💡 Dica:Consider what resources the Facebook login button needs to load and function, and whether those resources are accessible to a guest device before authentication.

Mostrar Abordagem Recomendada

The most likely cause is that the Facebook login domains are not included in the Walled Garden (pre-authorisation access list). When a guest device is in the 'pending' state, it can only access domains explicitly whitelisted in the Walled Garden. The Facebook login flow requires access to facebook.com, fbcdn.net, and related domains. The resolution is to add all required Facebook domains to the Walled Garden in the UniFi Hotspot Manager settings. Purple provides a maintained list of required domains for each social login provider. After updating the Walled Garden, test the Facebook login flow again with a fresh device connection.

Q2. A network architect is planning a guest WiFi deployment for a 5,000-seat conference centre that will host events with up to 3,000 simultaneous WiFi users. The venue uses a software-based UniFi controller hosted on a server in the venue's server room. What are the three most critical infrastructure considerations for ensuring the Purple integration remains reliable during peak events?

💡 Dica:Think about the single points of failure in the integration architecture — what happens if the controller goes offline, if the internet connection is saturated, or if the controller's hardware is underpowered?

Mostrar Abordagem Recomendada

The three most critical considerations are: First, controller availability and performance — the UniFi controller is a critical component in every guest authorisation. At 3,000 simultaneous users, the controller must have sufficient CPU and RAM to handle the load. Consider upgrading to a high-specification server or migrating to a cloud-hosted controller for inherent redundancy. Second, internet connectivity and port forwarding reliability — Purple's API calls to the controller must traverse the venue's internet connection. Ensure the port forward rule is on a resilient firewall and that the internet connection has sufficient capacity. A secondary internet connection with automatic failover is advisable for mission-critical events. Third, bandwidth management — with 3,000 users, implement strict per-user rate limits in UniFi to prevent bandwidth exhaustion. Without rate limiting, a small number of high-bandwidth users can degrade the experience for all guests.

Q3. An IT manager at a retail chain is asked by the legal team to ensure the guest WiFi data collection is fully GDPR-compliant. The current splash page has a simple 'Connect' button with no explicit consent mechanism. What changes need to be made to the Purple configuration, and what ongoing operational processes should be implemented?

💡 Dica:GDPR requires a lawful basis for processing personal data, transparency about how data will be used, and mechanisms for data subjects to exercise their rights.

Mostrar Abordagem Recomendada

The following changes and processes are required: On the splash page, the 'Connect' button must be replaced with an explicit opt-in mechanism. This means adding a clearly worded consent checkbox (unchecked by default) that states what data is being collected, how it will be used, and who it will be shared with. A link to the full privacy policy must be prominently displayed. The legal basis for processing should be explicit consent for marketing communications and legitimate interest for anonymised analytics. Within the Purple portal, configure data retention settings to align with the organisation's data retention policy — typically no longer than 24 months for marketing data. Enable Purple's GDPR tooling to handle data subject access requests (DSARs) and right-to-erasure requests. Operationally, implement a quarterly review process to ensure the privacy policy remains accurate, the consent wording is up to date, and data retention settings are enforced. Maintain a record of processing activities (ROPA) entry for the guest WiFi data collection.

Q4. A network engineer has configured the UniFi/Purple integration following all documented steps. When testing, the guest device connects to the SSID and is redirected to the Purple portal. The guest successfully authenticates, but is not granted internet access. The Purple portal shows the authentication as successful. What is the diagnostic process?

💡 Dica:If Purple shows a successful authentication but the guest has no internet access, the issue lies in the communication path between Purple and the UniFi controller.

Mostrar Abordagem Recomendada

This symptom indicates that Purple's API call to the UniFi controller — the call that moves the guest device from 'pending' to 'authorised' — is failing. The diagnostic process is as follows: First, verify that the UniFi controller is publicly accessible on the correct port (8443 for software, 443 for hardware) by attempting to reach the controller's management interface from an external network or using an online port checker tool. Second, log in to the Purple portal and verify that the controller IP/hostname and local admin credentials are correct. A common error is entering the controller's internal LAN IP rather than its public IP, or using cloud account credentials instead of local admin credentials. Third, check the UniFi controller's event log for any API authentication errors or failed login attempts from Purple's IP addresses. Fourth, verify that the firewall rule or port forward is correctly configured and that Purple's source IP addresses are not being blocked by any upstream security appliance.

Principais Conclusões

- ✓The UniFi/Purple integration uses UniFi's External Portal Server feature to redirect guests to the Purple captive portal, which handles authentication and calls back to the UniFi API to authorise guest access — no additional hardware is required.

- ✓The Walled Garden (pre-authorisation access list) is the most critical and most frequently misconfigured element of the deployment. It must include all Purple domains, social login provider domains, and Apple CNA endpoints before the portal will function correctly.

- ✓Always use a dedicated local administrator account on the UniFi controller for the Purple API integration — never use your primary Ubiquiti cloud account credentials. This is both a security best practice and a reliability requirement.

- ✓The correct API port depends on the controller type: TCP 8443 for software-based controllers, TCP 443 for hardware-based controllers (UDM Pro, UDM SE, UDR, CloudKey Gen2+). Configuring the wrong port is a common cause of API communication failures.

- ✓Network segmentation is non-negotiable: the guest SSID must be on a dedicated VLAN, firewalled from all corporate and management networks. This is required for both security and PCI DSS compliance.

- ✓The ROI of the Purple integration extends well beyond connectivity: visitor analytics, GDPR-compliant data capture, CRM integration, and targeted marketing communications transform guest WiFi into a measurable business asset.

- ✓For returning users, Purple's PurpleConnex (Passpoint/IEEE 802.11u) feature provides a seamless, credential-free reconnection experience using RADIUS-based EAP-TTLS authentication, eliminating the need to re-authenticate via the captive portal on subsequent visits.