যখন আমরা প্রকৃত নেটওয়ার্ক নিরাপত্তার কথা বলি, তখন এটি মূলত তিনটি মূল ধারণার ওপর নির্ভর করে, যা ইন্ডাস্ট্রিতে CIA Triad নামে পরিচিত: Confidentiality (গোপনীয়তা), Integrity (অখণ্ডতা), এবং Availability (প্রাপ্যতা)। এটি কেবল কোনো তত্ত্ব নয়; এটি একটি ব্যবহারিক ফ্রেমওয়ার্ক যা ডেটা সুরক্ষিত রাখার গুরুত্বপূর্ণ প্রয়োজনীয়তার সাথে ডেটা নির্ভুল এবং অ্যাক্সেসযোগ্য হওয়ার সমান গুরুত্বপূর্ণ প্রয়োজনীয়তার মধ্যে ভারসাম্য বজায় রাখতে সাহায্য করে। যদি এর একটি স্তম্ভও নড়বড়ে হয়, তবে সম্পূর্ণ নিরাপত্তা কাঠামো ঝুঁকির মুখে পড়ে।

নেটওয়ার্ক নিরাপত্তার ভিত্তি বোঝা

এমন একটি প্রতিরক্ষা ব্যবস্থা তৈরি করতে যা সত্যিই কোনো আক্রমণ প্রতিহত করতে পারে, আপনাকে প্রথমে একটি সুরক্ষিত নেটওয়ার্ক সংজ্ঞায়িত করার নীতিগুলো বুঝতে হবে। জটিল টুল এবং কৌশলে প্রবেশ করার আগে, মৌলিক স্তরে সাইবার নিরাপত্তা কী তা অনুধাবন করা হলো অপরিহার্য প্রথম পদক্ষেপ। এই নীতিগুলো, অর্থাৎ CIA Triad, আপনার গৃহীত প্রতিটি নিরাপত্তা ব্যবস্থার মূল ভিত্তি।

এটিকে একটি গুরুত্বপূর্ণ ব্যবসায়িক চুক্তি সরবরাহের দায়িত্বপ্রাপ্ত একটি সুরক্ষিত কুরিয়ার সার্ভিসের মতো ভাবুন। ট্রায়াডের প্রতিটি অংশ একটি স্বতন্ত্র এবং গুরুত্বপূর্ণ ভূমিকা পালন করে। একটি অংশে ভুল হলে, সম্পূর্ণ সরবরাহ প্রক্রিয়াটি অবিশ্বস্ত হয়ে পড়ে।

গোপনীয়তা: গোপন তথ্য সুরক্ষিত রাখা

গোপনীয়তা বলতে বোঝায় ডেটা কেবল সেই ব্যক্তিদের দ্বারাই দেখা যাচ্ছে যাদের এটি দেখার কথা। আমাদের কুরিয়ারের উদাহরণে, এটি হলো সেই সিল করা, অস্বচ্ছ খাম যা উদ্দিষ্ট প্রাপক ছাড়া অন্য কাউকে ভেতরের চুক্তিটি পড়তে বাধা দেয়।

নেটওয়ার্কিংয়ের জগতে, আমরা মূলত এনক্রিপশন-এর মাধ্যমে এটি অর্জন করি। যখন আপনার ডেটা নেটওয়ার্কের মধ্য দিয়ে যায়, তখন এনক্রিপশন এটিকে সম্পূর্ণ অপাঠ্য ফরম্যাটে পরিণত করে। সঠিক ডিক্রিপশন কি (key) ছাড়া যে কেউ এটি ইন্টারসেপ্ট করতে সক্ষম হলেও সে কেবল অর্থহীন কিছু অক্ষরের জগাখিচুড়ি দেখতে পাবে। এটিই পাসওয়ার্ড, ক্রেডিট কার্ড নম্বর এবং ব্যক্তিগত ডেটার মতো সংবেদনশীল তথ্যকে অনাকাঙ্ক্ষিত নজরদারি থেকে রক্ষা করে।

অখণ্ডতা: ডেটা অপরিবর্তিত থাকা নিশ্চিত করা

অখণ্ডতা হলো এই নিশ্চয়তা যে আপনি যে তথ্য পেয়েছেন তা ঠিক সেই তথ্যই যা পাঠানো হয়েছিল, পথে কোনো গোপন পরিবর্তন ছাড়াই। আমাদের কুরিয়ারের ক্ষেত্রে, এটি হলো খামের ওপর থাকা টেম্পার-এভিডেন্ট সিল। যদি সেই সিলটি ভাঙা থাকে, তবে প্রাপক তাৎক্ষণিকভাবে বুঝতে পারেন যে ভেতরের বিষয়বস্তু পরিবর্তন করা হয়ে থাকতে পারে এবং তা আর বিশ্বাসযোগ্য নয়।

আপনার ডেটার নির্ভরযোগ্যতা বজায় রাখার জন্য এই নীতিটি অত্যন্ত গুরুত্বপূর্ণ। ক্রিপ্টোগ্রাফিক হ্যাশ এবং ডিজিটাল সিগনেচারের মতো নেটওয়ার্ক নিরাপত্তা ব্যবস্থাগুলো এই ডিজিটাল সিল হিসেবে কাজ করে, যা যাচাই করে যে ডেটা ঠিক সেভাবেই পৌঁছেছে যেভাবে তা পাঠানো হয়েছিল। এটি আক্রমণকারীদের পেমেন্টের পরিমাণ পরিবর্তন করা বা ক্রিটিক্যাল সিস্টেমে পাঠানো কমান্ড পরিবর্তন করার মতো কাজ করা থেকে বিরত রাখে। আরও বিস্তারিত জানতে, আমাদের নিজস্ব ডেটা এবং নিরাপত্তা ওভারভিউ এই প্রক্রিয়াগুলো আরও বিশদভাবে আলোচনা করে।

CIA Triad কেবল একটি পাঠ্যপুস্তকের মডেল নয়; এটি ঝুঁকি মূল্যায়নের জন্য একটি ব্যবহারিক ফ্রেমওয়ার্ক। প্রতিটি নিরাপত্তা সিদ্ধান্ত—একটি এনক্রিপশন স্ট্যান্ডার্ড বেছে নেওয়া থেকে শুরু করে ফায়ারওয়াল রুল সেট আপ করা পর্যন্ত—গোপনীয়তা, অখণ্ডতা এবং প্রাপ্যতার ওপর এর প্রভাবের ভিত্তিতে বিবেচনা করা উচিত।

প্রাপ্যতা: যখন প্রয়োজন তখন প্রস্তুত

পরিশেষে, প্রাপ্যতা হলো এই প্রতিশ্রুতি যে অনুমোদিত ব্যবহারকারীরা যখনই প্রয়োজন তখনই নেটওয়ার্ক এবং এর রিসোর্সগুলো অ্যাক্সেস করতে পারবেন। কুরিয়ার সার্ভিসটি যদি সময়মতো প্যাকেজ সরবরাহ করতে না পারে তবে তা মূল্যহীন। যদি এটি সর্বদা দেরি করে বা ভ্যানটি নষ্ট হয়ে যায়, তবে সার্ভিসটি ব্যর্থ হয়।

নেটওয়ার্কিংয়ে, ডিনায়াল-অফ-সার্ভিস (DoS) আক্রমণের মতো হুমকিগুলো এই স্তম্ভটি ধ্বংস করার জন্য ডিজাইন করা হয়েছে। তারা একটি সিস্টেমকে এত বেশি জাঙ্ক ট্র্যাফিক দিয়ে প্লাবিত করে যে এটি ওভারলোড হয়ে যায় এবং বৈধ ব্যবহারকারীদের সাড়া দিতে পারে না। শক্তিশালী নেটওয়ার্ক নিরাপত্তা গড়ে তোলার অর্থ হলো ব্যাকআপ, রিডান্ডেন্সি এবং প্রোঅ্যাকটিভ মনিটরিংয়ের মাধ্যমে এমন স্থিতিস্থাপক সিস্টেম তৈরি করা, যাতে আক্রমণের মুখেও সার্ভিসগুলো অনলাইনে থাকে এবং কাজ করে।

সাধারণ নেটওয়ার্ক হুমকি যা প্রতিটি আইটি অ্যাডমিনিস্ট্রেটরের জানা উচিত

নিরাপত্তা তত্ত্ব বোঝা এক জিনিস, কিন্তু বাস্তব জগতে আপনি কিসের মুখোমুখি হচ্ছেন তা জানা অন্য জিনিস। আপনার নেটওয়ার্ক যে হুমকিগুলোর সম্মুখীন হচ্ছে তা কেবল বিমূর্ত ধারণা নয়; এগুলো হলো আক্রমণকারীদের দ্বারা ব্যবহৃত সক্রিয় এবং বিবর্তিত কৌশল, যা আপনার সার্ভিসগুলোকে ব্যাহত করতে, সংবেদনশীল ডেটা চুরি করতে এবং আপনার সম্পূর্ণ সংস্থাকে আপস করতে ব্যবহৃত হয়।

হসপিটালিটি, রিটেইল বা হেলথকেয়ার খাতের ব্যবসাগুলোর জন্য এই ঝুঁকিগুলো আরও বেশি। যখন আপনার সংবেদনশীল অভ্যন্তরীণ ডেটা পরিচালনাকারী সিস্টেমগুলোর পাশাপাশি পাবলিক-ফেসিং WiFi কাজ করে, তখন একটি ডেটা ব্রিচ বিপর্যয়কর হতে পারে, যা বিশাল আর্থিক ক্ষতির কারণ হতে পারে এবং গ্রাহকের আস্থা নষ্ট করতে পারে।

আসুন এমন কিছু সাধারণ আক্রমণ সম্পর্কে জেনে নিই যেগুলোর দিকে আপনার নজর রাখা প্রয়োজন।

ম্যান-ইন-দ্য-মিডল (Man-in-the-Middle) আক্রমণ

কল্পনা করুন দুজন ব্যক্তি গোপনে চিরকুট আদান-প্রদান করছেন। এবার ভাবুন, তাদের মাঝখানে কেউ বসে গোপনে প্রতিটি চিরকুট আটকে দিচ্ছে। তারা এটি পড়তে পারে, পরিবর্তন করতে পারে এবং তারপর এমনভাবে পাস করতে পারে যাতে ওই দুজনের কেউই বুঝতে না পারে যে সেখানে কেউ ছিল। এটিই হলো ম্যান-ইন-দ্য-মিডল (MITM) আক্রমণের মূল কথা।

একটি নেটওয়ার্ক সেটিংয়ে, একজন আক্রমণকারী নিজেকে একজন ব্যবহারকারী এবং একটি বৈধ সার্ভিসের মাঝখানে স্থাপন করে—ধরা যাক, একজন অতিথি আপনার হোটেলের WiFi-তে সংযুক্ত হচ্ছেন। সেই অবস্থান থেকে, তারা সমস্ত যোগাযোগে আড়ি পাততে পারে, লগইন ক্রেডেনশিয়াল থেকে শুরু করে পেমেন্টের বিবরণ ���র্যন্ত সবকিছু ক্যাপচার করতে পারে। এটি বিশেষ করে অনিরাপদ বা দুর্বলভাবে কনফিগার করা পাবলিক WiFi নেটওয়ার্কগুলোতে বিপজ্জনক, যেখানে ব্যবহারকারীরা সবচেয়ে বেশি ঝুঁকিপূর্ণ অবস্থায় থাকেন।

রগ অ্যাক্সেস পয়েন্ট (Rogue Access Points)

একটি রগ অ্যাক্সেস পয়েন্ট (AP) হলো একটি ক্ষতিকারক ওয়্যারলেস হটস্পট যা একটি বৈধ হটস্পটের ছদ্মবেশ ধারণ করার জন্য সেট আপ করা হয়। এটিকে একটি নকল দোকানের সামনের অংশের মতো ভাবুন যা দেখতে ঠিক একটি আসল, বিশ্বস্ত ব্র্যান্ডের মতো ডিজাইন করা হয়েছে। একজন হোটেলের অতিথি দুটি WiFi নেটওয়ার্ক দেখতে পারেন: "GrandHotel_GuestWiFi" এবং "GrandHotel_Guest_WiFi"। একটি আসল; অন্যটি আক্রমণকারীর পাতা ফাঁদ।

যদি অতিথি রগ AP-তে সংযুক্ত হন, তবে আক্রমণকারী তাদের ট্র্যাফিকের ওপর সম্পূর্ণ নিয়ন্ত্রণ লাভ করে। তারা MITM আক্রমণ চালাতে পারে, ক্রেডেনশিয়াল চুরি করার জন্য ব্যবহারকারীকে ফিশিং সাইটে রিডাইরেক্ট করতে পারে, বা এমনকি তাদের ডিভাইসে ম্যালওয়্যার ইনজেক্ট করতে পারে। এটি একটি সহজ কিন্তু উদ্বেগজনকভাবে কার্যকর কৌশল যা সন্দেহহীন ব্যবহারকারীদের শিকার বানায়।

একটি সুরক্ষিত নেটওয়ার্ক ব্যবহারকারীর জন্য কখনোই অনুমানের খেলা হওয়া উচিত নয়। OpenRoaming -এর মতো প্রযুক্তিগুলো, যা সুরক্ষিত সংযোগ স্বয়ংক্রিয় করে, ব্যবহারকারীর ভুলবশত কোনো ক্ষতিকারক নেটওয়ার্ক বেছে নেওয়ার ঝুঁকি দূর করে, কারণ ডিভাইসটি ব্যবহারকারীর কোনো পদক্ষেপ ছাড়াই স্বয়ংক্রিয়ভাবে এবং সুরক্ষিতভাবে সংযুক্ত হয়।

এই দুর্বলতাগুলোর মাত্রা ব্যাপক। যুক্তরাজ্যের সাইবার ক্রাইম পরিসংখ্যান এর আর্থিক প্রভাব তুলে ধরে, যেখানে সাইবার-সক্ষম অপরাধের কারণে ১.৬৩ বিলিয়ন পাউন্ড আর্থিক ক্ষতির রিপোর্ট রয়েছে। তথ্য ও যোগাযোগের মতো খাতের ব্যবসাগুলোর জন্য, ৪৩% ডেটা ব্রিচের সম্মুখীন হয়েছে। এই ব্যাঘাতগুলোর মধ্যে ৭%-এর জন্য নেটওয়ার্ক অ্যাক্সেসের অস্থায়ী ক্ষতি এবং ৬%-এর জন্য ওয়েবসাইট ডাউনটাইম অন্তর্ভুক্ত ছিল। এগুলো কেবল সংখ্যা নয়; এগুলো ডিনায়াল-অফ-সার্ভিসের মতো আক্রমণের বাস্তব জগতের পরিণতি উপস্থাপন করে। আপনি যুক্তরাজ্যের সর্বশেষ সাইবার ক্রাইম ট্রেন্ড সম্পর্কে আরও পড়তে পারেন এবং দেখতে পারেন কীভাবে এই হুমকিগুলো আজ ব্যবসাগুলোকে প্রভাবিত করছে।

ল্যাটারাল মুভমেন্ট (Lateral Movement) এবং এর বিপদ

একবার কোনো আক্রমণকারী আপনার নেটওয়ার্কে প্রবেশ করতে পারলে—হয়তো রগ AP দিয়ে কোনো ব্যবহারকারীকে প্রতারিত করে—তাদের কাজ কেবল শুরু হয়। প্রাথমিক ব্রিচ খুব কমই চূড়ান্ত লক্ষ্য হয়ে থাকে। এর পরিবর্তে, তারা ল্যাটারাল মুভমেন্ট নামক একটি প্রক্রিয়া শুরু করে।

এটি হলো একজন চোরের একটি খোলা জানালা দিয়ে প্রবেশ করে তারপর সিন্দুক খোঁজার জন্য নীরবে এক ঘর থেকে অন্য ঘরে যাওয়ার ডিজিটাল সমতুল্য। আক্রমণকারী অভ্যন্তরীণভাবে নেটওয়ার্কটি অন্বেষণ করে, গ্রাহকের ডেটা থাকা সার্ভার, পেমেন্ট সিস্টেম বা অ্যাডমিনিস্ট্রেটিভ অ্যাকাউন্টের মতো আরও মূল্যবান লক্ষ্যবস্তু খোঁজে। এই গোপন নেভিগেশনের মাধ্যমেই একটি ছোটখাটো ব্রিচ একটি পূর্ণাঙ্গ বিপর্যয়ে পরিণত হয়।

ডিনায়াল-অফ-সার্ভিস (Denial-of-Service) আক্রমণ

একটি ডিনায়াল-অফ-সার্ভিস (DoS) আক্রমণের অনেক বেশি প্রত্যক্ষ এবং ধ্বংসাত্মক লক্ষ্য থাকে: আপনার নেটওয়ার্ক বা সার্ভিসকে সম্পূর্ণ অনুপলব্ধ করে তোলা। কল্পনা করুন একটি ব্যস্ত দোকানের একমাত্র প্রবেশপথ ভিড়ের কারণে সম্পূর্ণ অবরুদ্ধ হয়ে গেছে, যা কোনো প্রকৃত গ্রাহককে ভেতরে প্রবেশ করতে বাধা দিচ্ছে। এটিই হলো DoS আক্রমণ।

WiFi-এর জগতে, একটি সাধারণ ধরন হলো ডিঅথেনটিকেশন (deauthentication) আক্রমণ। আক্রমণকারী নেটওয়ার্কটিকে জাল কমান্ড দিয়ে প্লাবিত করে যা জোরপূর্বক সবাইকে WiFi থেকে সংযোগ বিচ্ছিন্ন করে দেয়, কার্যকরভাবে এটি বন্ধ করে দেয়। একটি হোটেল, দোকান বা ইভেন্ট ভেন্যুর জন্য, এটি কার্যক্রমকে সম্পূর্ণ স্থবির করে দিতে পারে, পয়েন্ট-অফ-সেল ট্রানজ্যাকশন, গেস্ট সার্ভিস এবং অভ্যন্তরীণ যোগাযোগ বন্ধ করে দিতে পারে। এটি সরাসরি প্রাপ্যতাকে—CIA ট্রায়াডের তৃতীয় স্তম্ভ—আপস করে এবং তাৎক্ষণিক আর্থিক ও অপারেশনাল ক্ষতির কারণ হয়।

এই ধারণাগুলোকে প্রেক্ষাপটে রাখতে সাহায্য করার জন্য, এখানে সাধারণ হুমকিগুলো এবং সেগুলো কীভাবে একটি ব্যবসাকে প্রভাবিত করতে পারে তার একটি সংক্ষিপ্ত বিবরণ দেওয়া হলো, বিশেষ করে যারা পাবলিক-ফেসিং WiFi অফার করে।

সাধারণ নেটওয়ার্ক হুমকি এবং তাদের প্রভাব

যেমনটি আপনি দেখতে পাচ্ছেন, পদ্ধতিগুলো ভিন্ন হতে পারে, তবে চূড়ান্ত লক্ষ্য সর্বদা আক্রমণকারীর লাভের জন্য কোনো দুর্বলতাকে কাজে লাগানো। কী খুঁজতে হবে তা জানা হলো একটি স্থিতিস্থাপক এবং সুরক্ষিত নেটওয়ার্ক গড়ে তোলার প্রথম গুরুত্বপূর্ণ পদক্ষেপ।

আধুনিক নেটওয়ার্ক প্রতিরক্ষার জন্য আর্কিটেকচারাল পদ্ধতি

হুমকিগুলো জানা এক জিনিস; এমন একটি নেটওয়ার্ক তৈরি করা যা সক্রিয়ভাবে সেগুলোকে বন্ধ করতে পারে তা সম্পূর্ণ ভিন্ন জিনিস। বছরের পর বছর ধরে, নেটওয়ার্ক নিরাপত্তা একটি সাধারণ "ক্যাসেল-অ্যান্ড-মোট" (castle-and-moat) মডেল অনুসরণ করে আসছে: সীমানার চারপাশে একটি শক্তিশালী প্রাচীর তৈরি করুন এবং ধরে নিন ভেতরের সবকিছু নিরাপদ। আজকের অত্যাধুনিক আক্রমণের যুগে, যা ভেতর এবং বাইরে উভয় দিক থেকেই শুরু হতে পারে, এই ধারণাটি বিপজ্জনকভাবে সেকেলে।

আধুনিক প্রতিরক্ষা হলো আরও স্মার্ট, আরও ডাইনামিক কৌশল সম্পর্কে। এগুলো কেবল আপনার কেনা টুল নয়, বরং এমন একটি নেটওয়ার্ক তৈরির ব্লুপ্রিন্ট যা স্থিতিস্থাপক এবং বুদ্ধিমান উভয়ই। একটি বড় প্রাচীরের পরিবর্তে, আমরা অভ্যন্তরীণ প্রতিরক্ষার একটি সিরিজ তৈরি করছি, প্রতিটি সংযোগকে প্রশ্ন করছি এবং একেবারে শুরু থেকেই নিরাপত্তা নিশ্চিত করতে সর্বশেষ স্ট্যান্ডার্ডগুলো ব্যবহার করছি।

নেটওয়ার্ক সেগমেন্টেশনের মাধ্যমে ডিজিটাল দেয়াল তৈরি করা

যেকোনো আধুনিক নেটওয়ার্কের একটি মূল কৌশল হলো নেটওয়ার্ক সেগমেন্টেশন। আপনার ব্যবসাকে বিভিন্ন বিভাগসহ একটি বড় ভবন হিসেবে ভাবুন। আপনি নিশ্চয়ই রিসেপশনিস্টকে সার্ভার রুমের চাবি দেবেন না, তাই না? সেগমেন্টেশন আপনার নেটওয়ার্কে একই সাধারণ জ্ঞানের যুক্তি প্রয়োগ করে, বিভিন্ন ব্যবহারকারী এবং ডিভাইসের জন্য বিচ্ছিন্ন জোন তৈরি করে।

এটি একটি বড় নেটওয়ার্ককে ছোট, স্বয়ংসম্পূর্ণ সাব-নেটওয়ার্কে বিভক্ত করার মাধ্যমে করা হয়। এই সেগমেন্টগুলোর প্রতিটির নিজস্ব অ্যাক্সেস রুল থাকে, যা কার্যকরভাবে তাদের মধ্যে ডিজিটাল দেয়াল তৈরি করে। একটি হোটেলের জন্য, এটি অপরিহার্য: গেস্ট WiFi নেটওয়ার্কটি অবশ্যই পেমেন্ট টার্মিনাল বা স্টাফ সিস্টেম পরিচালনাকারী নেটওয়ার্ক থেকে সম্পূর্ণ আলাদা হতে হবে।

এটি এত গুরুত্বপূর্ণ কেন? এটি একটি আক্রমণের ব্লাস্ট রেডিয়াস (ক্ষতির পরিধি) সীমিত রাখে। যদি গেস্ট নেটওয়ার্কের কোনো ডিভাইস আপস করা হয়, তবে সেগমেন্টেশন আক্রমণকারীকে ল্যাটারাল মুভমেন্টের মাধ্যমে ক্রিটিক্যাল কর্পোরেট ডেটা আক্রমণ করতে বাধা দেয়। ব্রিচটি তার নিজস্ব ছোট জোনের মধ্যে ফায়ারওয়াল করা থাকে, যা সম্ভাব্য ক্ষতি নাটকীয়ভাবে হ্রাস করে।

জিরো ট্রাস্ট (Zero Trust) হলো একটি কৌশলগত মানসিকতা, কোনো একক প্রোডাক্ট নয়। এটি "বিশ্বাস করুন, কিন্তু যাচাই করুন" পুরোনো মডেল থেকে একটি মৌলিক পরিবর্তন। নতুন নিয়মটি সহজ: "কখনো বিশ্বাস করবেনলগ্ন, সর্বদা যাচাই করুন।" প্রতিটি অ্যাক্সেস রিকোয়েস্ট, প্রতিবার, প্রমাণীকৃত এবং অনুমোদিত হতে হবে।

জিরো ট্রাস্ট (Zero Trust) মডেল গ্রহণ করা

সেগমেন্টেশনের ধারণার ওপর ভিত্তি করে, জিরো ট্রাস্ট (Zero Trust) নিরাপত্তা মডেল এই নীতিটিকে এর যৌক্তিক উপসংহারে নিয়ে যায়। এটি একটি শক্তিশালী অনুমানের ওপর কাজ করে: হুমকি যেকোনো জায়গায় থাকতে পারে—আপনার নেটওয়ার্কের বাইরে এবং ভেতরে। এই কারণে, কোনো ব্যবহারকারী বা ডিভাইস ফ্রি পাস পায় না, তারা যেখান থেকেই সংযুক্ত হোক না কেন।

কোনো রিসোর্স অ্যাক্সেস করার প্রতিটি প্রচেষ্টাকে কঠোরভাবে যাচাই করতে হবে। এটিকে একটি উচ্চ-নিরাপত্তা সম্পন্ন সুবিধার মতো কল্পনা করুন যেখানে আপনাকে প্রতিটি দরজায়, প্রতিবার বৈধ ক্রেডেনশিয়াল দেখাতে হবে, এমনকি আপনি যদি আগে থেকেই ভেতরে থাকেন। এই ধ্রুবক যাচাইকরণ প্রক্রিয়ার অর্থ হলো, যদি কোনো আক্রমণকারী একটি অ্যাকাউন্ট বা ডিভাইসের সাথে আপস করতে সক্ষমও হয়, তবে তাদের চলাফেরা করার ক্ষমতা মারাত্মকভাবে সীমাবদ্ধ থাকে। তারা কেবল পরবর্তী সার্ভারে ঘুরে বেড়াতে পারে না কারণ প্রতিটি পদক্ষেপে একটি নতুন প্রমাণীকরণের প্রয়োজন হয় যা তাদের কাছে নেই।

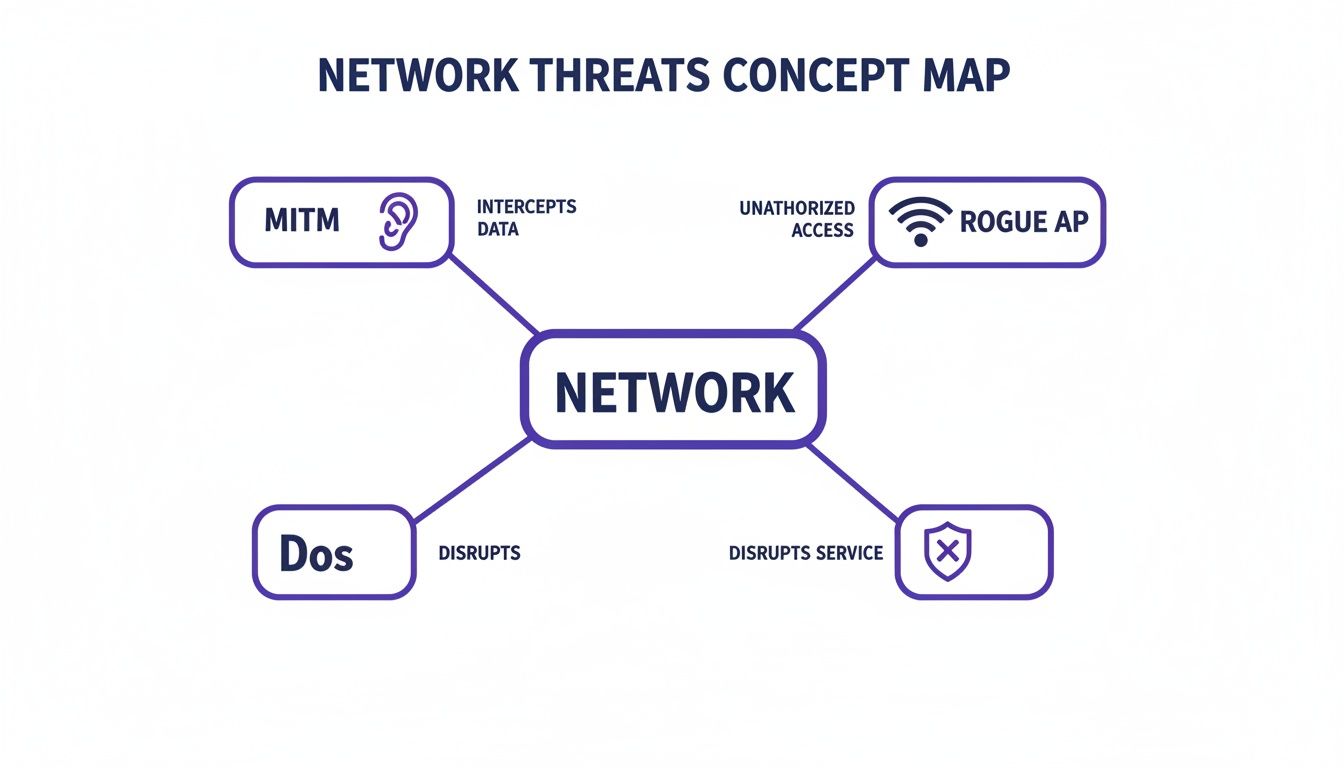

এই ম্যাপটি কিছু মূল নেটওয়ার্ক হুমকি তুলে ধরে যা এই আধুনিক আর্কিটেকচারাল পদ্ধতিগুলো প্রতিহত করার জন্য ডিজাইন করা হয়েছে।

এটি দেখায় কীভাবে ম্যান-ইন-দ্য-মিডল আক্রমণ, রগ অ্যাক্সেস পয়েন্ট এবং ডিনায়াল-অ-সার্ভিসের মতো হুমকিগুলো সরাসরি একটি নেটওয়ার্কের অখণ্ডতা এবং প্রাপ্যতাকে আপস করে, যা আমাদের কেন একটি প্রোঅ্যাকটিভ ডিফেন্স-ইন-ডেপথ কৌশল প্রয়োজন তা আরও জোরদার করে।

WPA3 এবং OpenRoaming-এর মাধ্যমে ওয়্যারলেস নিরাপত্তা আপগ্রেড করা

WiFi অফার করে এমন যেকোনো ব্যবসার জন্য, আপনি যে নির্দিষ্ট নিরাপত্তা স্ট্যান্ডার্ডগুলো ব্যবহার করেন তা অত্যন্ত গুরুত্বপূর্ণ। WPA2-এর মতো পুরোনো প্রোটোকলগুলো বছরের পর বছর ধরে কাজ করে আসছে, তবে এগুলোর সুপরিচিত দুর্বলতা রয়েছে যা আক্রমণকারীরা সক্রিয়ভাবে কাজে লাগাচ্ছে। সর্বশেষ স্ট্যান্ডার্ড, WPA3, একটি বিশাল নিরাপত্তা আপগ্রেড প্রদান করে।

WPA3 এনক্রিপশনকে শক্তিশালী করে, এটিকে ক্র্যাক করা অনেক কঠিন করে তোলে এবং সাধারণ অফলাইন "ডিকশনারি" আক্রমণ থেকে রক্ষা করে যেখানে হ্যাকাররা পাসওয়ার্ড অনুমান করার চেষ্টা করে। সমালোচনামূলকভাবে, এটি এটিও নিশ্চিত করে যে উন্মুক্ত, পাবলিক নেটওয়ার্কগুলোতে, প্রতিটি ব্যবহারকারীর ট্র্যাফিক পৃথকভাবে এনক্রিপ্ট করা হয়। এটি পাশের টেবিলে বসে থাকা কাউকে তাদের কার্যকলাপে আড়ি পাতা থেকে বিরত রাখে।

নিরবচ্ছিন্ন, সুরক্ষিত সংযোগের এই ধারণাটি Passpoint-এর মতো প্রযুক্তি এবং OpenRoaming-এর মতো উদ্যোগগুলোর দ্বারা নিখুঁত করা হয়েছে। তারা সম্পূর্ণ সংযোগ প্রক্রিয়াটিকে স্বয়ংক্রিয় করে, একজন ব্যক্তির বিদ্যমান পরিচয় (যেমন তাদের মোবাইল ক্যারিয়ার বা কোম্পানির লগইন) ব্যবহার করে তাদের কোনো কিছু না করেই সুরক্ষিতভাবে অনলাইনে নিয়ে আসে।

এটি নেটওয়ার্ক নিরাপত্তার জন্য একটি ট্রিপল-উইন (triple-win) প্রদান করে:

- রগ AP ঝুঁকি দূর করে: ব্যবহারকারীরা কোনো তালিকা থেকে নেটওয়ার্কের নাম বেছে নিচ্ছেন না, তাই তাদের কোনো ক্ষতিকারক "ইভিল টুইন" (Evil Twin) হটস্পটে সংযুক্ত হতে প্রতারিত করা যাবে না।

- শুরু থেকেই এনক্রিপ্ট করা: সংযোগটি একেবারে প্রথম প্যাকেট থেকেই সুরক্ষিত থাকে, যা ঐতিহ্যবাহী ওপেন নেটওয়ার্কগুলোতে পাওয়া একটি বড় দুর্বলতা বন্ধ করে দেয়।

- ফ্রিকশনলেস অভিজ্ঞতা: এটি ঝামেলাপূর্ণ লগইন পেজ এবং শেয়ার করা পাসওয়ার্ড থেকে মুক্তি দেয়, যা কেবল একটি নিরাপত্তা দুঃস্বপ্নই নয়, বরং একটি ভয়ানক ব্যবহারকারীর অভিজ্ঞতাও বটে।

সেগমেন্টেশন, একটি জিরো ট্রাস্ট (Zero Trust) দর্শন এবং আধুনিক ওয়্যারলেস স্ট্যান্ডার্ডগুলোকে একত্রিত করে, যেকোনো সংস্থা একটি মাল্টি-লেয়ারড প্রতিরক্ষা তৈরি করতে পারে যা আজকের হুমকিগুলো থামাতে অনেক বেশি কার্যকর। এটি এমন একটি নেটওয়ার্ক তৈরি করে যা কেবল ডিজাইনের দিক থেকেই সুরক্ষিত নয়, বরং বুদ্ধিমান এবং আধুনিক ব্যবসার চাহিদার জন্য প্রস্তুত।

চূড়ান্ত নিরাপত্তার জন্য আইডেন্টিটি-ভিত্তিক অ্যাক্সেস বাস্তবায়ন করা

প্রকৃত নেটওয়ার্ক নিরাপত্তা শুরু হয় একটি পুরোনো প্রশ্নকে উল্টে দেওয়ার মাধ্যমে। কয়েক দশক ধরে, আইটি অ্যাডমিনরা জিজ্ঞাসা করে আসছেন, "এই ডিভাইসটিকে কী করার অনুমতি দেওয়া হয়েছে?" কিন্তু আধুনিক, জিরো ট্রাস্ট (Zero Trust) চিন্তাধারা অনেক বেশি স্মার্ট একটি প্রশ্ন উত্থাপন করে: "এই ব্যবহারকারী কে, এবং তারা কী অ্যাক্সেস করার জন্য অনুমোদিত?"

এই সহজ পরিবর্তনটি হলো আইডেন্টিটি-ভিত্তিক অ্যাক্সেস কন্ট্রোলের ভিত্তি। এটি শেয়ার করা পাসওয়ার্ড এবং প্রি-শেয়ারড কি (PSK) থেকে সরে আসা, যা বছরের পর বছর ধরে একটি নিরাপত্তা দুর্বলতা হিসেবে কাজ করেছে। একটি শেয়ার করা পাসওয়ার্ড হলো পুরো অ���িসের জন্য পাপোশের নিচে একটি চাবি রেখে যাওয়ার মতো—একবার এটি পাওয়া গেলে, আপনার আর কোনো নিরাপত্তাই থাকে না। আইডেন্টিটি-ভিত্তিক অ্যাক্সেস সেই মডেলটিকে বাতিল করে দেয়।

এর পরিবর্তে, প্রতিটি ব্যবহারকারী এবং ডিভাইস তার নিজস্ব অনন্য, জাল করা যায় না এমন ডিজিটাল পাসপোর্ট পায়। এটি কেবল একটি পাসওয়ার্ড নয়; এটি একটি যাচাইযোগ্য পরিচয় যা প্রমাণ করে যে তারা কে এবং তাদের ভূমিকার ওপর ভিত্তি করে তাদের সুনির্দিষ্ট, সীমিত অ্যাক্সেস প্রদান করে।

আইডেন্টিটি প্রোভাইডারদের সাথে স্টাফ অ্যাক্সেস স্বয়ংক্রিয় করা

আপনার কর্মীদের জন্য, নেটওয়ার্কিংয়ে নিরাপত্তার এই আধুনিক পদ্ধতিটি নিয়ে আসা আশ্চর্যজনকভাবে সহজ, প্রতিষ্ঠিত আইডেন্টিটি প্রোভাইডারদের (IdP) সাথে ইন্টিগ্রেশনের কারণে। এগুলো সম্ভবত এমন সার্ভিস যার ওপর আপনার সংস্থা ইতিমধ্যেই প্রতিদিন নির্ভর করে।

- Microsoft Entra ID (পূর্বে Azure AD)

- Google Workspace

- Okta

যখন আপনি এই ডিরেক্টরিগুলোর সাথে একটি নেটওয়ার্ক অ্যাক্সেস প্ল্যাটফর্ম সংযুক্ত করেন, তখন স্টাফ সংযোগগুলো সুরক্ষিত করার সম্পূর্ণ প্রক্রিয়াটি প্রায় স্বয়ংক্রিয় হয়ে যায়। ম্যানুয়ালি অ্যাকাউন্ট তৈরি করা বা শেয়ার করা WiFi পাসওয়ার্ড দেওয়ার আর কোনো প্রয়োজন নেই। সিস্টেমটি কেবল প্রতিটি কর্মচারীর ডিভাইসে অনন্য ডিজিটাল সার্টিফিকেট ইস্যু করে।

এই সার্টিফিকেটটি তাদের সুরক্ষিত পাসপোর্ট হিসেবে কাজ করে। যখন কোনো কর্মচারী অফিস নেটওয়ার্কের কাছাকাছি থাকেন, তখন তাদের ডিভাইস এই ক্রেডেনশিয়াল উপস্থাপন করে, ডিরেক্টরির বিপরীতে তাৎক্ষণিকভাবে যাচাই করা হয় এবং অ্যাক্সেস দেওয়া হয়। মনে রাখার, টাইপ করার বা চুরি হওয়ার মতো কোনো পাসওয়ার্ড নেই। আর যদি কেউ কোম্পানি ছেড়ে চলে যায়? তাদের অ্যাক্সেস বাতিল করা IdP-তে তাদের স্ট্যাটাস আপডেট করার মতোই সহজ, যা তাৎক্ষণিকভাবে তাদের ডিজিটাল পাসপোর্ট বাতিল করে দেয়।

এটি কীভাবে কাজ করে সে সম্পর্কে আরও ভালোভাবে বুঝতে, আপনি আইডেন্টিটি-ভিত্তিক WiFi নিরাপত্তা সম্পর্কে আমাদের বিস্তারিত গাইডটি অন্বেষণ করতে পারেন।

পাসওয়ার্ড ছাড়াই গেস্ট অ্যাক্সেস সুরক্ষিত করা

এই আইডেন্টিটি-ফার্স্ট মানসিকতা কেবল কর্মীদের জন্য নয়। একটি হোটেল, দোকান বা ভেন্যুতে অতিথিদের জন্য, তাদের পাসওয়ার্ড নিয়ে ঝামেলা করতে বলাটা অনিরাপদ এবং একটি ভয়ানক অভিজ্ঞতা উভয়ই। সত্যি কথা বলতে: মানুষের নিরাপত্তার অভ্যাস প্রায়শই খারাপ হয়, যা তারা যখন ব্যবসায়িক নেটওয়ার্কগুলোতে সংযুক্ত হয় তখন একটি বিশাল ঝুঁকি তৈরি করে।

সাম্প্রতিক একটি সমীক্ষায় দেখা গেছে যে যুক্তরাজ্যের ব্রডব্যান্ড ব্যবহারকারী পরিবারগুলোর মধ্যে বিস্ময়করভাবে ৪৭% কখনোই তাদের ডিফল্ট রাউটার সেটিংস পরিবর্তন করেনি। আরও খারাপ বিষয় হলো, ৬৯% স্বীকার করেছেন যে তারা কখনোই তাদের WiFi পাসওয়ার্ড পরিবর্তন করেননি। মানুষ যখন বাড়ির বাইরে থাকে তখন এই অভ্যাসগুলো জাদুকরীভাবে উন্নত হয় না, যা তুলে ধরে কেন ব্যবহারকারী-পরিচালিত পাসওয়ার্ডের ওপর নির্ভর করে না এমন সিস্টেমগুলো এত গুরুত্বপূর্ণ।

এখানেই OpenRoaming-এর মতো প্রযুক্তিগুলো গেস্ট অ্যাক্সেসের জন্য গেমটি সম্পূর্ণ পরিবর্তন করে দেয়। এটি জনসাধারণের জন্য একটি অনুরূপ পাসওয়ার্ড-মুক্ত, আইডেন্টিটি-ভিত্তিক সংযোগ প্রদান করে।

OpenRoaming একজন দর্শনার্থীর বিদ্যমান বিশ্বস্ত পরিচয়—যেমন তাদের মোবাইল ফোন প্রোভাইডার বা একটি সোশ্যাল লগইন—ব্যবহার করে তাদের স্বয়ংক্রিয়ভাবে এবং সুরক্ষিতভাবে WiFi নেটওয়ার্কের সাথে সংযুক্ত করে। সম্পূর্ণ প্রক্রিয়াটি নিরবচ্ছিন্ন, একেবারে প্রথম প্যাকেট থেকে এনক্রিপ্ট করা এবং ব্যবহারকারীকে নিরাপত্তা সমীকরণ থেকে সম্পূর্ণভাবে সরিয়ে দেয়।

একটি বিশ্বস্ত থার্ড পার্টির মাধ্যমে ব্যবহারকারীকে প্রমাণীকরণের মাধ্যমে, আপনার নেটওয়ার্ক কোনো শেয়ার করা পাসওয়ার্ড বা একটি ঝামেলাপূর্ণ Captive Portal-এর প্রয়োজন ছাড়াই সুরক্ষিত অ্যাক্সেস প্রদান করতে পারে। এটি প্রমাণ করে যে কঠোর নিরাপত্তা এবং একটি সম্পূর্ণ ফ্রিকশনলেস ব্যবহারকারীর যাত্রা একেবারে হাতে হাত রেখে চলতে পারে। এটিই পাবলিক নেটওয়ার্ক অ্যাক্সেসের ভবিষ্যৎ—সুরক্ষিত, সহজ এবং আইডেন্টিটির চারপাশে নির্মিত।

ব্যবহারিক ডিপ্লয়মেন্ট এবং মনিটরিং কৌশল

নিরাপত্তা তত্ত্বকে একটি বাস্তব-জগতের প্রতিরক্ষায় পরিণত করতে যা সত্যিই কাজ করে, তার জন্য একটি স্পষ্ট, কার্যকর পরিকল্পনা প্রয়োজন। একটি শক্তিশালী নিরাপত্তা অবস্থান এমন কিছু নয় যা আপনি কেবল একটি নতুন প্রোডাক্ট ইনস্টল করে অর্জন করতে পারেন; এটি চিন্তাশীল ডিপ্লয়মেন্টের মাধ্যমে তৈরি হয় এবং পরিশ্রমী, চলমান মনিটরিংয়ের মাধ্যমে বজায় রাখা হয়। এখানেই আমরা যে আর্কিটেকচারাল ব্লুপ্রিন্টগুলোর কথা বলেছি তা আপনার নেটওয়ার্কে একটি বাস্তব রূপ লাভ করে।

প্রথম পদক্ষেপটি হলো একটি কৌশলগত রোলআউট যা দ্রুত এবং দক্ষতার সাথে নিরাপত্তার ফাঁকগুলো বন্ধ করে। এটি মূলত কয়েকটি মূল অপারেশনাল স্তম্ভের চারপাশে সতর্ক পরিকল্পনার ওপর নির্ভর করে।

আপনার ডিপ্লয়মেন্টের পরিকল্পনা করা

একটি কার্যকর ডিপ্লয়মেন্ট সর্বদা আপনার বিদ্যমান পরিবেশ ম্যাপ করার মাধ্যমে শুরু হয়। আপনার ইতিমধ্যে থাকা অবকাঠামোর সাথে নতুন নিরাপত্তা সমাধানগুলোকে একীভূত করা অত্যন্ত গুরুত্বপূর্ণ, এর বিরুদ্ধে লড়াই করা নয়। আধুনিক প্ল্যাটফর্মগুলো এর জন্যই তৈরি করা হয়েছে, যা Meraki, Aruba এবং UniFi-এর মতো শীর্ষস্থানীয় হার্ডওয়্যার ভেন্ডরগুলোর সাথে সামঞ্জস্যের জন্য ডিজাইন করা হয়েছে যাতে অনেক মসৃণ রোলআউট নিশ্চিত করা যায়।

শুরু থেকেই কয়েকটি মূল বিষয় গুছিয়ে নিতে হবে:

- নেটওয়ার্ক সেগমেন্টেশন প্ল্যান: আপনি ঠিক কীভাবে বিভিন্ন ধরনের ট্র্যাফিককে আলাদা করবেন তা নির্ধারণ করুন। আপনাকে আপনার গেস্ট WiFi, স্টাফ অ্যাক্সেস, পয়েন্ট-অফ-সেল সিস্টেম এবং ক্রিটিক্যাল ব্যাকএন্ড সার্ভারগুলোর মধ্যে স্পষ্ট সীমানা সংজ্ঞায়িত করতে হবে।

- আইডেন্টিটি ডিরেক্টরি ইন্টিগ্রেশন: আপনার অ্যাক্সেস কন্ট্রোল প্ল্যাটফর্মটিকে আপনার বিদ্যমান আইডেন্টিটি প্রোভাইডার, যেমন Entra ID বা Google Workspace-এর সাথে লিঙ্ক করুন। এটি কর্মীদের যোগদান বা চলে যাওয়ার সময় অ্যাক্সেস দেওয়া এবং বাতিল করার সম্পূর্ণ প্রক্রিয়াটিকে স্বয়ংক্রিয় করে।

- হার্ডওয়্যার সামঞ্জস্যতা পরীক্ষা: আপনার নির্বাচিত সমাধানটি আপনার বর্তমান সুইচ, অ্যাক্সেস পয়েন্ট এবং ফায়ারওয়ালগুলোর সাথে ভালোভাবে কাজ করে কিনা তা দুবার পরীক্ষা করুন। এটি সেটআপের সময় আপনাকে কোনো অপ্রীতিকর চমক বা সামঞ্জস্যতার মাথাব্যথা এড়াতে সাহায্য করে।

কঠিন নেটওয়ার্ক ম্যানেজমেন্ট হলো ভালো নিরাপত্তার মূল ভিত্তি। মৌলিক বিষয়গুলো জানা, যেমন Cisco সুইচ রিসেট করার পদ্ধতিগুলো, যখন কোনো কিছু ভুল হয় তখন নেটওয়ার্কের অখণ্ডতা বজায় রাখার জন্য অপরিহার্য।

ক্রমাগত মনিটরিং এবং ইনসিডেন্ট রেসপন্স

একবার আপনার সুরক্ষিত নেটওয়ার্ক চালু হয়ে গেলে, কাজটি বাস্তবায়ন থেকে সতর্কতায় স্থানান্তরিত হয়। নেটওয়ার্ক নিরাপত্তা কখনোই "সেট ইট অ্যান্ড ফরগেট ইট" (set it and forget it) কাজ নয়। ক্রমাগত মনিটরিং হলো সমস্যার লক্ষণগুলোর জন্য আপনার নেটওয়ার্কের ওপর সতর্ক দৃষ্টি রাখা এবং আপনি কিছু শনাক্ত করার মুহূর্তেই কাজ করার জন্য একটি স্পষ্ট পরিকল্পনা ���াকা।

এই প্রক্রিয়াটি নিরাপত্তাকে একটি তাত্ত্বিক অনুশীলন থেকে একটি জীবন্ত, প্রোঅ্যাকটিভ অবস্থানে পরিণত করে। এর মধ্যে নেটওয়ার্ক ডেটা সংগ্রহ এবং বিশ্লেষণ করা জড়িত যাতে এমন অসামঞ্জস্যতাগুলো চিহ্নিত করা যায় যা কোনো আক্রমণের প্রথম ইঙ্গিত হতে পারে।

পরিকল্পনা ছাড়া মনিটরিং করা মানে কেবল ডেটা সংগ্রহ করা। একটি আনুষ্ঠানিক ইনসিডেন্ট রেসপন্স প্ল্যান সেই ডেটাকে সিদ্ধান্তমূলক পদক্ষেপে পরিণত করে, যা কোনো হুমকি শনাক্ত হওয়ার মুহূর্ত থেকে এর চূড়ান্ত সমাধান পর্যন্ত আপনার টিম যে সঠিক পদক্ষেপগুলো নেবে তার রূপরেখা দেয়।

একটি কার্যকর মনিটরিং কৌশলের জন্য নির্দিষ্ট রেড ফ্ল্যাগগুলোর দিকে নজর রাখা প্রয়োজন। এই সূচকগুলো প্রায়শই একটি নিরাপত্তা ব্রিচের প্রাথমিক লক্ষণ, যা আপনাকে প্রকৃত ক্ষতি হওয়ার আগেই সাড়া দেওয়ার সুযোগ দেয়। উদাহরণস্বরূপ, প্রোঅ্যাকটিভ DNS ফিল্টারিং এখানে প্রতিরক্ষার একটি অবিশ্বাস্যভাবে শক্তিশালী স্তর। এটি কীভাবে কাজ করে সে সম্পর্কে আপনি আমাদের গাইডে আরও জানতে পারেন যা ব্যাখ্যা করে কেন প্রোঅ্যাকটিভ DNS ফিল্টারিং আধুনিক হুমকির বিরুদ্ধে আপনার সেরা প্রতিরক্ষা ।

আপনার টিমের সক্রিয়ভাবে যা খোঁজা উচিত:

- অস্বাভাবিক ট্র্যাফিক প্যাটার্ন: কোনো নির্দিষ্ট ডিভাইস বা বাহ্যিক অবস্থানে বা সেখান থেকে ডেটা প্রবাহে হঠাৎ, অব্যক্ত বৃদ্ধি ডেটা ব্রিচ বা ম্যালওয়্যার কার্যকলাপের একটি স্পষ্ট লক্ষণ হতে পারে।

- ব্যর্থ লগইনে স্পাইক: একটি একক অ্যাকাউন্ট বা সিস্টেমের বিরুদ্ধে বিপুল পরিমাণ ব্যর্থ প্রমাণীকরণ প্রচেষ্টার অর্থ প্রায়শই একটি ব্রুট-ফোর্স আক্রমণ চলছে।

- সন্দেহজনক গন্তব্যে সংযোগ: পরিচিত ক্ষতিকারক IP ঠিকানা বা ডোমেনগুলোতে আউটবাউন্ড ট্র্যাফিক একটি শক্তিশালী সূচক যে আপনার নেটওয়ার্কের কোনো ডিভাইসের সাথে আপস করা হয়েছে।

- অননুমোদিত ডিভাইস শনাক্তকরণ: একটি সুরক্ষিত নেটওয়ার্ক সেগমেন্টে পপ আপ হওয়া যেকোনো নতুন, অজানা ডিভাইসের তাৎক্ষণিক তদন্ত প্রয়োজন। কোনো ব্যতিক্রম নেই।

একটি সুশৃঙ্খল মনিটরিং এবং রেসপন্স কৌশলের সাথে একটি সুপরিকল্পিত ডিপ্লয়মেন্ট একত্রিত করার মাধ্যমে, আপনি একটি জীবন্ত নিরাপত্তা ফ্রেমওয়ার্ক তৈরি করেন—এমন একটি যা ক্রমাগত পরিবর্তনশীল হুমকির ল্যান্ডস্কেপ যা-ই ছুড়ে দিক না কেন, তার সাথে খাপ খাইয়ে নিতে এবং প্রতিক্রিয়া জানাতে পারে।

আপনার সুরক্ষিত নেটওয়ারককে একটি ব্যবসায়িক সম্পদে পরিণত করা

শীর্ষ-স্তরের নেটওয়ার্ক নিরাপত্তাকে কেবল আরেকটি ব্যয় হিসেবে ভাবা একটি সহজ ভুল। আমরা প্রায়শই এটিকে একটি প্রতিরক্ষামূলক খরচ হিসেবে দেখি—বিপর্যয় রোধ করার জন্য একটি প্রয়োজনীয় মন্দ। কিন্তু সেই দৃষ্টিভঙ্গি একটি বিশাল সুযোগ হাতছাড়া করে। যখন আপনি সঠিক উপায়ে আপনার নেটওয়ার্ক তৈরি করেন, বিশেষ করে একটি আইডেন্টিটি-ভিত্তিক প্ল্যাটফর্মের সাথে, তখন এটি একটি কস্ট সেন্টার (cost centre) হওয়া বন্ধ করে দেয় এবং একটি কৌশলগত সম্পদে পরিণত হতে শুরু করে যা প্রকৃতপক্ষে প্রবৃদ্ধিকে ত্বরান্বিত করে।

আসল জাদুটি হলো সেই ফার্স্ট-পার্টি ডেটার মধ্যে যা আপনি সুরক্ষিত সাইন-ইন প্রক্রিয়ার সময় সংগ্রহ করেন। প্রতিবার যখন কোনো গ্রাহক বা অতিথি আপনার WiFi-তে সংযুক্ত হন, তখন আপনি তাদের সাথে একটি সরাসরি, সম্মতি-ভিত্তিক সম্পর্ক তৈরি করেন। এটি কেবল একটি ইন্টারনেট সংযোগ দেওয়ার চেয়ে অনেক বেশি কিছু; এটি একটি কথোপকথনের শুরু।

কস্ট সেন্টার থেকে গ্রোথ ইঞ্জিনে

এখানেই বিষয়গুলো সত্যিই আকর্ষণীয় হয়ে ওঠে। যখন আপনি সেই সমৃদ্ধ আইডেন্টিটি এবং আচরণগত ডেটাকে আপনার কাস্টমার রিলেশনশিপ ম্যানেজমেন্ট (CRM) এবং মার্কেটিং প্ল্যাটফর্মগুলোর সাথে লিঙ্ক করেন, তখন আপনি গ্রাহকের যাত্রাকে এমনভাবে পার্সোনালাইজ করা শুরু করতে পারেন যা আগে একেবারেই সম্ভব ছিল না। হসপিটালিটি, রিটেইল এবং বড় ভেন্যুগুলোর ব্যবসার জন্য, এটি একটি গেম-চেঞ্জার।

- পার্সোনালাইজড অফার: একটি হোটেল একজন ফিরে আসা অতিথিকে চেক-ইন করার সময়ই একটি স্বাগত বার্তা এবং বারে তাদের প্রিয় পানীয়ের জন্য একটি অফার দিয়ে অভ্যর্থনা জানাতে পারে।

- গভীর অন্তর্দৃষ্টি: একটি রিটেইল সেন্টার ফুটফল প্যাটার্ন বিশ্লেষণ করে দেখতে পারে কোন প্রবেশপথ এবং দোকানগুলো বিভিন্ন সময়ে সবচেয়ে ব্যস্ত থাকে, যা তাদের স্টোর লেআউট থেকে শুরু করে স্টাফিং রোটা পর্যন্ত সবকিছু অপ্টিমাইজ করতে সাহায্য করে।

- লয়্যালটি বৃদ্ধি: একটি ক্যাফে প্রতিবার কোনো গ্রাহক WiFi-তে লগ ইন করার সময় স্বয়ংক্রিয়ভাবে তাদের অ্যাকাউন্টে লয়্যালটি পয়েন্ট যোগ করতে পারে, যা তাদের ফিরে আসার জন্য একটি বাধ্যতামূলক কারণ দেয়।

একটি আধুনিক, আইডেন্টিটি-ভিত্তিক নেটওয়ার্কিং প্ল্যাটফর্মে বিনিয়োগ কেবল একটি নিরাপত্তা ব্যবস্থাই নয়। এটি একটি কৌশলগত ব্যবসায়িক সিদ্ধান্ত যা হুমকি এবং তীব্র প্রতিযোগিতায় পূর্ণ বিশ্বে একটি স্পষ্ট রিটার্ন প্রদান করে।

রিটার্ন অন ইনভেস্টমেন্ট (ROI) প্রমাণ করা

এই পদ্ধতিটি নেটওয়ার্ক নিরাপত্তাকে ব্যয়ের খাতার একটি লাইন আইটেম থেকে আপনার বটম লাইনে একটি পরিমাপযোগ্য অবদানকারীতে স্থানান্তরিত করে। এটি কেবল তত্ত্ব নয়; সংখ্যাগুলো এটিকে সমর্থন করে। উদাহরণস্বরূপ, যুক্তরাজ্যের সাইবার নিরাপত্তা খাত গ্রস ভ্যালু অ্যাডেড হিসেবে ১৩.২ বিলিয়ন পাউন্ড তৈরি করেছে, যেখানে আরও বেশি ব্যবসা ব্যাপক ব্রিচের প্রতিক্রিয়া জানানোর কারণে দিগন্তে বড় প্রবৃদ্ধি দেখা যাচ্ছে। আপনি বাজারের সম্পূর্ণ স্কেল দেখতে যুক্তরাজ্যের সাইবার নিরাপত্তা খাতের বিশ্লেষণ সম্পর্কে আরও আবিষ্কার করতে পারেন । এটি কেবল আইটি সম্পর্কে নয়; এটি একটি মূল ব্যবসায়িক ফাংশন।

এখানে একটি বাস্তব-জগতের উদাহরণ রয়েছে: একটি বড় শপিং সেন্টার তাদের WiFi অ্যানালিটিক্স ব্যবহার করে আবিষ্কার করেছে যে যেসব দর্শনার্থী নেটওয়ার্কে সংযুক্ত হয়েছেন তারা ২০% বেশি সময় অবস্থান করেছেন এবং প্রতি ভিজিটে বেশি অর্থ ব্যয় করেছেন। এটি একটি শক্তিশালী অন্তর্দৃষ্টি। টার্গেটেড প্রমোশন চালানোর জন্য সেই ডেটা ব্যবহার করে, তারা সরাসরি তাদের রাজস্ব বাড়িয়েছে। এটি প্রমাণ করে যে নেটওয়ার্কিংয়ে নিরাপত্তায় সঠিক বিনিয়োগ বহুগুণে নিজের খরচ তুলে আনে, যা প্রাথমিক সেটআপ সম্পন্ন হওয়ার অনেক পরেও একটি স্মার্ট, আরও লাভজনক ব্যবসা গড়ে তোলে।

আপনার নেটওয়ার্ক নিরাপত্তা সম্পর্কিত প্রশ্নের উত্তর

আপনি যখন আপনার নেটওয়ার্ক নিরাপত্তা জোরদার করা শুরু করবেন, তখন কিছু ব্যবহারিক প্রশ্ন ওঠা স্বাভাবিক। আইটি অ্যাডমিন এবং ম্যানেজাররা যখন শুরু করেন তখন আমরা তাদের কাছ থেকে সবচেয়ে সাধারণ যে বিষয়গুলো শুনি, তা এখানে দেওয়া হলো, যা আমাদের কভার করা কিছু মূল ধারণাকে আরও জোরদার করে।

আমাদের গেস্ট WiFi নিরাপত্তা উন্নত করার প্রথম পদক্ষেপ কী?

উন্মুক্ত, পাসওয়ার্ড-মুক্ত নেটওয়ার্ক এবং অনিরাপদ শেয়ার করা পাসওয়ার্ড থেকে মুক্তি পান। সত্যি বলছি। আপনি যে সবচেয়ে গুরুত্বপূর্ণ প্রথম পদক্ষেপটি নিতে পারেন তা হলো একটি আইডেন্টিটি-ভিত্তিক সিস্টেমে চলে যাওয়া। এই একক পরিবর্তনটি তাৎক্ষণিকভাবে সবচেয়ে বড় কিছু নিরাপত্তার ফাঁক বন্ধ করে দেয়।

এটি তাৎক্ষণিকভাবে আপনার নেটওয়ার্ককে একটি বেনামী ফ্রি-ফর-অল (free-for-all) থেকে এম��� একটি পরিবেশে রূপান্তরিত করে যেখানে প্রতিটি সংযোগ একটি অনন্য আইডেন্টিফায়ারের সাথে যুক্ত থাকে। এটি মনিটরিং এবং কন্ট্রোল থেকে শুরু করে সঠিক নেটওয়ার্ক সেগমেন্টেশন পর্যন্ত অন্যান্য প্রতিটি আধুনিক নিরাপত্তা ব্যবস্থার ভিত্তি স্থাপন করে। আপনি মূলত আপনার ব্যবহারকারীদের সাথে তাদের একেবারে প্রথম সংযোগ থেকেই একটি সুরক্ষিত ডিজিটাল সম্পর্ক শুরু করছেন।

লক্ষ্য হলো বেনামী অবস্থা দূর করা। এটি কোনো সুরক্ষিত পোর্টালের মাধ্যমেই হোক যা একটি ইমেল ক্যাপচার করে বা OpenRoaming-এর মতো কোনো নিরবচ্ছিন্ন প্রযুক্তির মাধ্যমেই হোক, প্রতিটি সংযোগকে একটি যাচাইযোগ্য পরিচয়ের সাথে যুক্ত করা হলো আপনার নেওয়া সবচেয়ে প্রভাবশালী একক পরিবর্তন।

একটি বাস্তব-জগতের WiFi পরিবেশে জিরো ট্রাস্ট (Zero Trust) কীভাবে কাজ করে?

একটি WiFi সেটিংয়ে, জিরো ট্রাস্ট (Zero Trust) সহজ: ডিফল্টভাবে কাউকে এবং কোনো কিছুকেই বিশ্বাস করবেন না, তারা আপনার নেটওয়ার্কের যেখানেই থাকুক না কেন। প্রতিটি সংযোগের রিকোয়েস্ট যাচাই করতে হবে, প্রতিবার। এটি অননুমোদিত অ্যাক্সেস পাওয়ার চেষ্টা করা যেকোনো ব্যক্তির জন্য অনেক কঠিন পরিবেশ তৈরি করে।

আপনার কর্মীদের জন্য, এর অর্থ হতে পারে প্রতিটি ডিভাইসে অনন্য সার্টিফিকেট ইস্যু করার জন্য একটি আইডেন্টিটি প্রোভাইডার (যেমন Entra ID) ব্যবহার করা, যা তাদের কেবল সেই নির্দিষ্ট রিসোর্সগুলোতে অ্যাক্সেস দেয় যা তাদের কাজ করার জন্য একেবারে প্রয়োজন। অতিথিদের জন্য, OpenRoaming-এর মতো সিস্টেমগুলো শুরু থেকেই সংযোগটিকে এনক্রিপ্ট করে, যেখানে নেটওয়ার্ক সেগমেন্টেশন তাদের আপনার কর্পোরেট রিসোর্সগুলো থেকে সম্পূর্ণ আলাদা রাখে।

একটি সুরক্ষিত আইডেন্টিটি-ভিত্তিক প্ল্যাটফর্মে স্যুইচ করা কি কঠিন?

এটি আপনার ধারণার চেয়েও বেশি সহজ। আধুনিক ক্লাউড-ভিত্তিক প্ল্যাটফর্মগুলো দ্রুত ডিপ্লয়মেন্টের জন্য তৈরি করা হয়েছে এবং Cisco Meraki, Aruba এবং Ruckus-এর মতো বড় কোম্পানিগুলোর কাছ থেকে আপনার ইতিমধ্যে থাকা নেটওয়ার্ক হার্ডওয়্যারের সাথে মসৃণভাবে একীভূত হওয়ার জন্য ডিজাইন করা হয়েছে।

প্রক্রিয়াটিতে সাধারণত আপনার বর্তমান WiFi অবকাঠামো এবং আইডেন্টিটি প্রোভাইডারগুলোর সাথে সিঙ্ক করার জন্য প্ল্যাটফর্মটি কনফিগার করা জড়িত থাকে। যা আগে একটি জটিল, মাসব্যাপী প্রকল্প ছিল তা এখন কয়েক সপ্তাহের মধ্যেই চালু করা যেতে পারে। এটি আপনাকে পুরোনো অন-প্রিমিস সমাধানগুলোর মাথাব্যথা ছাড়াই এন্টারপ্রাইজ-গ্রেড নিরাপত্তার একটি দ্রুত পথ দেয়, যা শক্তিশালী নিরাপত্তাকে যেকোনো আকারের সংস্থার জন্য একটি বাস্তবসম্মত লক্ষ্যে পরিণত করে।

সেকেলে শেয়ার করা পাসওয়ার্ডগুলোকে একটি সুরক্ষিত, আইডেন্টিটি-ভিত্তিক নেটওয়ার্কিং প্ল্যাটফর্ম দিয়ে প্রতিস্থাপন করতে প্রস্তুত? জানুন কীভাবে Purple একটি ফ্রিকশনলেস ব্যবহারকারীর অভিজ্ঞতার সাথে জিরো ট্রাস্ট (Zero Trust) নিরাপত্তা প্রদান করে। Purple প্ল্যাটফর্মটি অন্বেষণ করুন ।