Wenn wir über echte Netzwerksicherheit sprechen, läuft alles auf drei Kernkonzepte hinaus, ein Modell, das in der Branche als CIA-Triade bekannt ist: Confidentiality (Vertraulichkeit), Integrity (Integrität) und Availability (Verfügbarkeit). Dies ist nicht nur Theorie; es ist ein praktisches Framework, das dabei hilft, die kritische Notwendigkeit des Datenschutzes mit der ebenso kritischen Notwendigkeit von Genauigkeit und Zugänglichkeit in Einklang zu bringen. Wenn auch nur eine dieser Säulen wackelt, ist die gesamte Sicherheitsstruktur gefährdet.

Die Grundlagen der Netzwerksicherheit verstehen

Um eine Abwehr aufzubauen, die einem Angriff tatsächlich standhält, müssen Sie zunächst die Prinzipien eines sicheren Netzwerks verstehen. Bevor Sie sich in komplexe Tools und Strategien stürzen, ist es ein essenzieller erster Schritt, auf grundlegender Ebene zu begreifen, was Cybersicherheit ist . Diese Prinzipien, die CIA-Triade, bilden das Fundament für jede einzelne Sicherheitsmaßnahme, die Sie jemals implementieren werden.

Stellen Sie sich das wie einen sicheren Kurierdienst vor, der mit der Zustellung eines wichtigen Geschäftsvertrags beauftragt ist. Jeder Teil der Triade spielt eine eigene und entscheidende Rolle. Wenn ein Teil fehlschlägt, wird die gesamte Zustellung unzuverlässig.

Vertraulichkeit: Geheimnisse sicher bewahren

Bei der Vertraulichkeit geht es darum, sicherzustellen, dass Daten nur von den Personen eingesehen werden, die sie auch sehen sollen. In unserer Kurier-Analogie ist dies der versiegelte, undurchsichtige Umschlag, der verhindert, dass jemand anderes als der beabsichtigte Empfänger den Vertrag im Inneren liest.

In der Welt der Netzwerke erreichen wir dies in erster Linie durch Verschlüsselung. Wenn Ihre Daten durch ein Netzwerk flitzen, wandelt die Verschlüsselung sie in ein völlig unlesbares Format um. Jeder, der sie ohne den richtigen Entschlüsselungscode abfängt, sieht nur ein bedeutungsloses Gewirr von Zeichen. Dies schützt sensible Informationen wie Passwörter, Kreditkartennummern und persönliche Daten vor neugierigen Blicken.

Integrität: Sicherstellen, dass Daten unverändert bleiben

Integrität ist die Garantie, dass die Informationen, die Sie erhalten, dieselben sind, die gesendet wurden, ohne heimliche Änderungen auf dem Weg. Für unseren Kurier ist dies das manipulationssichere Siegel auf dem Umschlag. Wenn dieses Siegel gebrochen ist, weiß der Empfänger sofort, dass der Inhalt möglicherweise manipuliert wurde und ihm nicht vertraut werden kann.

Dieses Prinzip ist absolut entscheidend für die Aufrechterhaltung der Zuverlässigkeit Ihrer Daten. Netzwerksicherheitsmaßnahmen wie kryptografische Hashes und digitale Signaturen fungieren als dieses digitale Siegel und verifizieren, dass die Daten genau so angekommen sind, wie sie gesendet wurden. Dies hindert Angreifer daran, Dinge wie Zahlungsbeträge zu ändern oder Befehle an kritische Systeme zu modifizieren. Für einen tieferen Einblick untersucht unsere eigene Daten- und Sicherheitsübersicht diese Prozesse im Detail.

Die CIA-Triade ist nicht nur ein Lehrbuchmodell; sie ist ein praktisches Framework zur Risikobewertung. Jede Sicherheitsentscheidung – von der Auswahl eines Verschlüsselungsstandards bis zur Einrichtung einer Firewall-Regel – sollte gegen ihre Auswirkungen auf Vertraulichkeit, Integrität und Verfügbarkeit abgewogen werden.

Verfügbarkeit: Bereit, wenn Sie sie brauchen

Schließlich ist die Verfügbarkeit das Versprechen, dass autorisierte Benutzer jederzeit auf das Netzwerk und seine Ressourcen zugreifen können, wenn sie diese benötigen. Der Kurierdienst ist nutzlos, wenn er das Paket nicht pünktlich liefern kann. Wenn er immer zu spät kommt oder der Lieferwagen eine Panne hat, versagt der Dienst.

Im Networking zielen Bedrohungen wie Denial-of-Service (DoS)-Angriffe darauf ab, diese Säule zu zerstören. Sie tun dies, indem sie ein System mit so viel Junk-Traffic überfluten, dass es überlastet wird und nicht mehr auf legitime Benutzer reagieren kann. Der Aufbau einer robusten Netzwerksicherheit bedeutet, widerstandsfähige Systeme mit Backups, Redundanz und proaktivem Monitoring zu schaffen, um sicherzustellen, dass Dienste online und funktionsfähig bleiben, selbst wenn sie angegriffen werden.

Häufige Netzwerkbedrohungen, die jeder IT-Administrator kennen sollte

Sicherheitstheorie zu verstehen ist eine Sache, aber zu wissen, womit man es in der realen Welt zu tun hat, eine andere. Die Bedrohungen für Ihr Netzwerk sind keine abstrakten Konzepte; es sind aktive, sich weiterentwickelnde Taktiken, die von Angreifern eingesetzt werden, um Ihre Dienste zu stören, sensible Daten zu stehlen und Ihr gesamtes Unternehmen zu kompromittieren.

Für Unternehmen in den Bereichen Gastgewerbe, Einzelhandel oder Gesundheitswesen sind die Risiken noch größer. Wenn Sie öffentliches WiFi neben Systemen betreiben, die sensible interne Daten verarbeiten, kann eine Sicherheitsverletzung katastrophal sein und zu enormen finanziellen Verlusten sowie einem massiven Vertrauensverlust bei Kunden führen.

Lassen Sie uns einige der häufigsten Angriffe aufschlüsseln, auf die Sie achten müssen.

Man-in-the-Middle-Angriffe

Stellen Sie sich zwei Personen vor, die sich privat Notizen zustecken. Stellen Sie sich nun vor, jemand sitzt zwischen ihnen und fängt heimlich jede Notiz ab. Diese Person kann sie lesen, ändern und dann weitergeben, ohne dass einer der beiden weiß, dass sie jemals da war. Das ist die Essenz eines Man-in-the-Middle (MITM)-Angriffs.

In einer Netzwerkumgebung platziert sich ein Angreifer zwischen einem Benutzer und einem legitimen Dienst – etwa einem Gast, der sich mit dem WiFi Ihres Hotels verbindet. Aus dieser Position heraus kann er die gesamte Kommunikation abhören und alles von Anmeldedaten bis hin zu Zahlungsdetails erfassen. Dies ist besonders gefährlich in ungesicherten oder schlecht konfigurierten öffentlichen WiFi-Netzwerken, in denen Benutzer am anfälligsten sind.

Rogue Access Points

Ein Rogue Access Point (AP) ist ein bösartiger drahtloser Hotspot, der eingerichtet wurde, um sich als legitimer Hotspot auszugeben. Stellen Sie sich das wie eine gefälschte Ladenfront vor, die genau wie eine echte, vertrauenswürdige Marke aussehen soll. Ein Hotelgast sieht möglicherweise zwei WiFi-Netzwerke: "GrandHotel_GuestWiFi" und "GrandHotel_Guest_WiFi". Eines ist echt; das andere ist eine Falle, die von einem Angreifer gestellt wurde.

Wenn sich der Gast mit dem Rogue AP verbindet, erlangt der Angreifer die vollständige Kontrolle über dessen Datenverkehr. Er kann MITM-Angriffe starten, den Benutzer auf Phishing-Websites umleiten, um Anmeldedaten zu stehlen, oder sogar Malware auf dessen Gerät einschleusen. Es ist eine einfache, aber alarmierend effektive Taktik, die ahnungslose Benutzer ausnutzt.

Ein sicheres Netzwerk sollte für den Benutzer niemals ein Ratespiel sein. Technologien, die sichere Verbindungen automatisieren, wie OpenRoaming , eliminieren das Risiko, dass ein Benutzer versehentlich ein bösartiges Netzwerk auswählt, da sich das Gerät automatisch und sicher verbindet, ohne dass eine Aktion des Benutzers erforderlich ist.

Das Ausmaß dieser Schwachstellen ist massiv. Statistiken zur Cyberkriminalität in Großbritannien unterstreichen die finanziellen Auswirkungen: Berichte über cybergestützte Straftaten führten zu finanziellen Verlusten in Höhe von 1,63 Milliarden Pfund. Bei Unternehmen in Sektoren wie Information und Kommunikation erlebten 43 % Sicherheitsverletzungen. Diese Störungen umfassten einen vorübergehenden Verlust des Netzwerkzugriffs bei 7 % und Website-Ausfallzeiten bei 6 %. Dies sind nicht nur Zahlen; sie repräsentieren die realen Konsequenzen von Angriffen wie Denial-of-Service. Sie können mehr über die neuesten Trends der Cyberkriminalität in Großbritannien lesen und sehen, wie sich diese Bedrohungen heute auf Unternehmen auswirken.

Lateral Movement und seine Gefahren

Sobald ein Angreifer in Ihrem Netzwerk Fuß gefasst hat – vielleicht indem er einen Benutzer mit einem Rogue AP ausgetrickst hat –, hat seine Arbeit gerade erst begonnen. Die anfängliche Sicherheitsverletzung ist selten das Endziel. Stattdessen starten sie einen Prozess namens Lateral Movement.

Dies ist das digitale Äquivalent zu einem Einbrecher, der durch ein unverschlossenes Fenster eindringt und sich dann leise von Raum zu Raum bewegt, auf der Suche nach dem Tresor. Der Angreifer erkundet das Netzwerk intern und sucht nach wertvolleren Zielen wie Servern mit Kundendaten, Zahlungssystemen oder Administratorkonten. Durch diese heimliche Navigation eskaliert eine kleine Sicherheitsverletzung zu einer ausgewachsenen Katastrophe.

Denial-of-Service-Angriffe

Ein Denial-of-Service (DoS)-Angriff hat ein viel direkteres, störenderes Ziel: Ihr Netzwerk oder Ihren Dienst vollständig unzugänglich zu machen. Stellen Sie sich vor, ein einziger Eingang zu einem belebten Geschäft wird von einer Menschenmenge vollständig blockiert, sodass keine echten Kunden hineingelangen können. Das ist ein DoS-Angriff.

In der WiFi-Welt ist eine häufige Variante ein Deauthentifizierungsangriff. Der Angreifer überflutet das Netzwerk mit gefälschten Befehlen, die jeden gewaltsam vom WiFi trennen und es effektiv lahmlegen. Für ein Hotel, ein Geschäft oder einen Veranstaltungsort kann dies den Betrieb zum Erliegen bringen und Point-of-Sale-Transaktionen, Gästeservices und die interne Kommunikation stoppen. Dies beeinträchtigt direkt die Verfügbarkeit – die dritte Säule der CIA-Triade – und verursacht unmittelbaren finanziellen und operativen Schaden.

Um diese Konzepte in einen Kontext zu setzen, finden Sie hier einen kurzen Überblick über häufige Bedrohungen und wie sie sich auf ein Unternehmen auswirken können, insbesondere auf eines, das öffentliches WiFi anbietet.

Häufige Netzwerkbedrohungen und ihre Auswirkungen

Wie Sie sehen können, variieren die Methoden, aber das Endziel ist immer, eine Schwachstelle zum Vorteil eines Angreifers auszunutzen. Zu wissen, worauf man achten muss, ist der erste entscheidende Schritt beim Aufbau eines widerstandsfähigen und sicheren Netzwerks.

Architektonische Ansätze für moderne Netzwerkabwehr

Die Bedrohungen zu kennen ist eine Sache; ein Netzwerk aufzubauen, das sie aktiv abwehren kann, eine völlig andere. Jahrelang folgte die Netzwerksicherheit einem einfachen "Burg-und-Burggraben"-Modell: Bauen Sie eine starke Mauer um den Perimeter und gehen Sie davon aus, dass alles im Inneren sicher ist. In der heutigen Welt raffinierter Angriffe, die sowohl von innen als auch von außen starten können, ist diese Idee gefährlich veraltet.

Bei der modernen Abwehr geht es um intelligentere, dynamischere Strategien. Dies sind nicht nur Tools, die Sie kaufen, sondern Blaupausen für die Schaffung eines Netzwerks, das sowohl widerstandsfähig als auch intelligent ist. Anstelle einer großen Mauer bauen wir eine Reihe interner Verteidigungslinien auf, hinterfragen jede Verbindung und nutzen die neuesten Standards, um Sicherheit von Anfang an zu integrieren.

Digitale Mauern bauen mit Netzwerksegmentierung

Eine Kernstrategie in jedem modernen Netzwerk ist die Netzwerksegmentierung. Stellen Sie sich Ihr Unternehmen wie ein großes Gebäude mit verschiedenen Abteilungen vor. Sie würden dem Empfangspersonal doch keinen Schlüssel zum Serverraum geben, oder? Die Segmentierung wendet dieselbe gesunde Menschenverstand-Logik auf Ihr Netzwerk an und schafft isolierte Zonen für verschiedene Benutzer und Geräte.

Dies geschieht, indem ein größeres Netzwerk in kleinere, in sich geschlossene Subnetzwerke aufgeteilt wird. Jedes dieser Segmente erhält seine eigenen Zugriffsregeln, wodurch effektiv digitale Mauern zwischen ihnen errichtet werden. Für ein Hotel ist dies nicht verhandelbar: Das Gäste-WiFi-Netzwerk muss vollständig von dem Netzwerk getrennt sein, über das Zahlungsterminals oder Mitarbeitersysteme laufen.

Warum ist das so wichtig? Es dämmt den Explosionsradius eines Angriffs ein. Wenn ein Gerät im Gästenetzwerk kompromittiert wird, hindert die Segmentierung den Angreifer daran, sich lateral zu bewegen, um kritische Unternehmensdaten zu plündern. Die Sicherheitsverletzung wird innerhalb ihrer eigenen kleinen Zone durch eine Firewall isoliert, was den potenziellen Schaden drastisch reduziert.

Zero Trust ist eine strategische Denkweise, kein einzelnes Produkt. Es ist eine grundlegende Abkehr vom alten Modell "Vertrauen, aber überprüfen". Die neue Regel ist einfach: "Niemals vertrauen, immer überprüfen." Jede einzelne Zugriffsanfrage muss jedes Mal authentifiziert und autorisiert werden.

Das Zero Trust-Modell annehmen

Aufbauend auf der Idee der Segmentierung führt das Zero Trust-Sicherheitsmodell dieses Prinzip zu seiner logischen Schlussfolgerung. Es geht von einer starken Annahme aus: Bedrohungen können überall existieren – außerhalb und innerhalb Ihres Netzwerks. Aus diesem Grund erhält kein Benutzer und kein Gerät einen Freifahrtschein, unabhängig davon, von wo aus sie sich verbinden.

Jeder einzelne Versuch, auf eine Ressource zuzugreifen, muss streng verifiziert werden. Stellen Sie sich das wie eine Hochsicherheitseinrichtung vor, in der Sie an jeder einzelnen Tür jedes Mal gültige Anmeldeinformationen vorzeigen müssen, selbst wenn Sie bereits drinnen sind. Dieser ständige Verifizierungsprozess bedeutet, dass selbst wenn es einem Angreifer gelingt, ein Konto oder Gerät zu kompromittieren, seine Bewegungsfreiheit stark eingeschränkt ist. Er kann nicht einfach zum nächsten Server hinüberwandern, da jeder Schritt eine neue Authentifizierung erfordert, die er schlichtweg nicht hat.

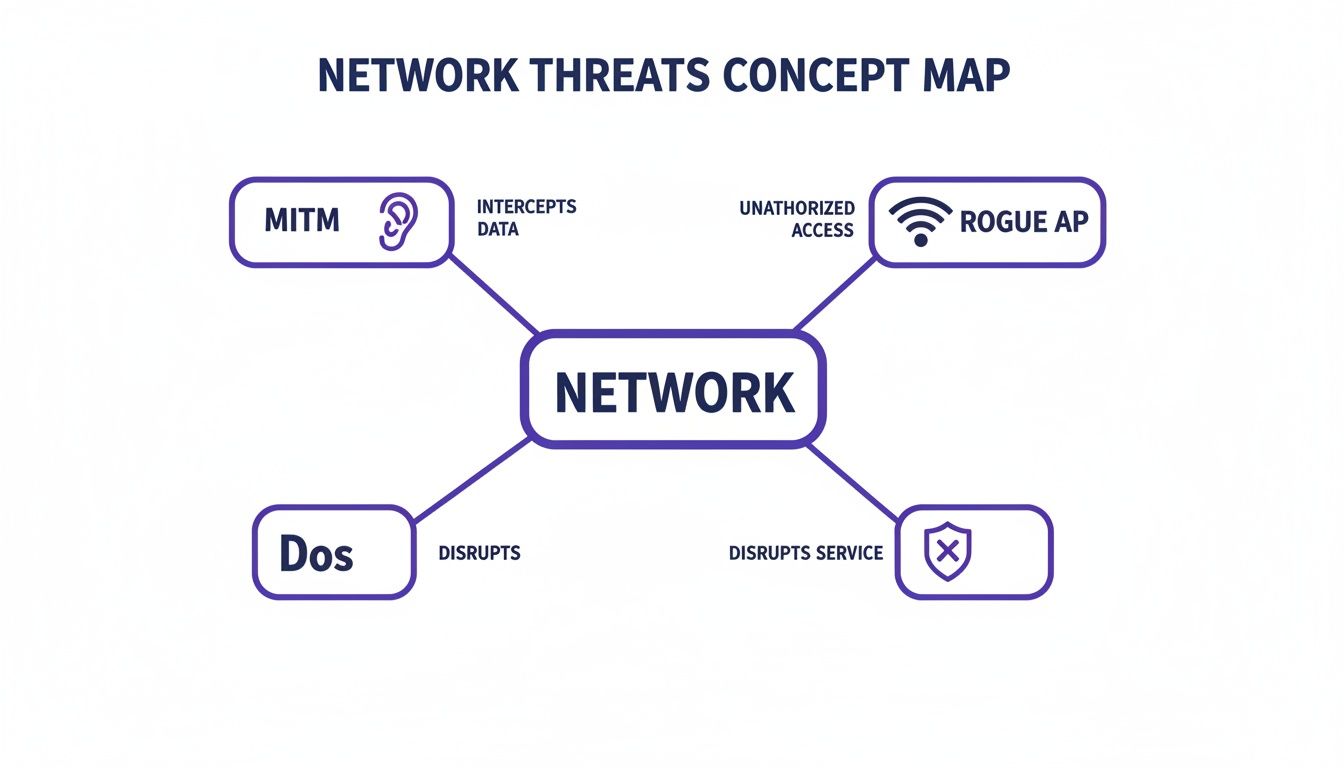

Diese Karte hebt einige der wichtigsten Netzwerkbedrohungen hervor, die diese modernen architektonischen Ansätze abwehren sollen.

Sie zeigt, wie Bedrohungen wie Man-in-the-Middle-Angriffe, Rogue Access Points und Denial-of-Service die Integrität und Verfügbarkeit eines Netzwerks direkt beeinträchtigen, und unterstreicht, warum wir eine proaktive Defense-in-Depth-Strategie benötigen.

Upgrade der Wireless-Sicherheit mit WPA3 und OpenRoaming

Für jedes Unternehmen, das WiFi anbietet, sind die spezifischen Sicherheitsstandards, die Sie verwenden, von größter Bedeutung. Ältere Protokolle wie WPA2 waren jahrelang die Arbeitstiere, weisen jedoch bekannte Schwachstellen auf, die von Angreifern aktiv ausgenutzt werden. Der neueste Standard, WPA3, liefert ein massives Sicherheits-Upgrade.

WPA3 stärkt die Verschlüsselung, macht sie viel schwerer zu knacken und schützt vor gängigen Offline-"Wörterbuch"-Angriffen, bei denen Hacker versuchen, Passwörter zu erraten. Entscheidend ist auch, dass in offenen, öffentlichen Netzwerken der Datenverkehr jedes Benutzers individuell verschlüsselt wird. Dies hindert jemanden, der am Nebentisch sitzt, daran, deren Aktivitäten auszuspionieren.

Dieses Konzept nahtloser, sicherer Verbindungen wird durch Technologien wie Passpoint und Initiativen wie OpenRoaming perfektioniert. Sie automatisieren den gesamten Verbindungsprozess und nutzen die bestehende Identität einer Person (wie ihren Mobilfunkanbieter oder Firmen-Login), um sie sicher online zu bringen, ohne dass sie etwas tun muss.

Dies liefert einen dreifachen Gewinn für die Netzwerksicherheit:

- Eliminiert das Rogue AP-Risiko: Benutzer wählen keinen Netzwerknamen aus einer Liste aus, sodass sie nicht dazu verleitet werden können, sich mit einem bösartigen "Evil Twin"-Hotspot zu verbinden.

- Von Anfang an verschlüsselt: Die Verbindung ist vom allerersten Paket an sicher, was eine große Schwachstelle traditioneller offener Netzwerke schließt.

- Reibungsloses Erlebnis: Es beseitigt klobige Anmeldeseiten und geteilte Passwörter, die nicht nur ein Sicherheitsalbtraum, sondern auch ein schreckliches Benutzererlebnis sind.

Durch die Kombination von Segmentierung, einer Zero Trust-Philosophie und modernen Wireless-Standards kann jedes Unternehmen eine mehrschichtige Abwehr aufbauen, die heutige Bedrohungen weitaus effektiver stoppt. Es entsteht ein Netzwerk, das nicht nur "Secure by Design" ist, sondern auch intelligent und bereit für die Anforderungen moderner Unternehmen.

Implementierung von identitätsbasiertem Zugriff für ultimative Sicherheit

Echte Netzwerksicherheit beginnt damit, eine alte Frage auf den Kopf zu stellen. Jahrzehntelang haben IT-Administratoren gefragt: "Was darf dieses Gerät tun?" Aber die moderne Zero Trust-Denkweise stellt eine viel intelligentere Frage: "Wer ist dieser Benutzer und worauf darf er zugreifen?"

Dieser einfache Wechsel ist die Grundlage der identitätsbasierten Zugriffskontrolle. Es ist eine Abkehr von den geteilten Passwörtern und Pre-Shared Keys (PSKs), die jahrelang ein Sicherheitsrisiko darstellten. Ein geteiltes Passwort ist so, als würde man einen Schlüssel für das gesamte Büro unter der Fußmatte liegen lassen – sobald er gefunden wird, haben Sie überhaupt keine Sicherheit mehr. Identitätsbasierter Zugriff wirft dieses Modell über Bord.

Stattdessen erhält jeder einzelne Benutzer und jedes Gerät seinen eigenen, einzigartigen, fälschungssicheren digitalen Pass. Dies ist nicht nur ein Passwort; es ist eine verifizierbare Identität, die beweist, wer sie sind, und ihnen basierend auf ihrer Rolle präzisen, begrenzten Zugriff gewährt.

Automatisierung des Mitarbeiterzugriffs mit Identity Providern

Für Ihre Mitarbeiter ist die Einführung dieses modernen Ansatzes zur Netzwerksicherheit überraschend einfach, dank der Integration mit etablierten Identity Providern (IdPs). Dies sind wahrscheinlich Dienste, auf die sich Ihr Unternehmen bereits jeden Tag verlässt.

- Microsoft Entra ID (ehemals Azure AD)

- Google Workspace

- Okta

Wenn Sie eine Netzwerkzugangsplattform mit diesen Verzeichnissen verbinden, wird der gesamte Prozess der Sicherung von Mitarbeiterverbindungen fast automatisch. Es gibt keine manuelle Kontoerstellung oder die Ausgabe von geteilten WiFi-Passwörtern mehr. Das System stellt einfach eindeutige digitale Zertifikate für die Geräte jedes Mitarbeiters aus.

Dieses Zertifikat fungiert als ihr sicherer Pass. Wenn sich ein Mitarbeiter in der Nähe des Büronetzwerks befindet, präsentiert sein Gerät diese Anmeldeinformationen, wird sofort mit dem Verzeichnis abgeglichen und erhält Zugriff. Keine Passwörter, die man sich merken, eintippen oder die gestohlen werden könnten. Und wenn jemand das Unternehmen verlässt? Der Widerruf des Zugriffs ist so einfach wie die Aktualisierung des Status im IdP, wodurch der digitale Pass sofort ungültig wird.

Um besser zu verstehen, wie das funktioniert, können Sie unseren ausführlichen Leitfaden zur identitätsbasierten WiFi-Sicherheit lesen.

Sicherung des Gästezugangs ohne Passwörter

Diese Identity-First-Denkweise gilt nicht nur für Mitarbeiter. Für Gäste in einem Hotel, Geschäft oder Veranstaltungsort ist es sowohl unsicher als auch ein schreckliches Erlebnis, sie mit Passwörtern jonglieren zu lassen. Seien wir ehrlich: Die Sicherheitsgewohnheiten der Menschen sind oft mangelhaft, was ein enormes Risiko darstellt, wenn sie sich mit Unternehmensnetzwerken verbinden.

Eine aktuelle Umfrage ergab, dass erstaunliche 47 % der britischen Breitbandhaushalte ihre Standard-Router-Einstellungen noch nie geändert haben. Noch schlimmer: 69 % gaben zu, dass sie ihr WiFi-Passwort noch nie geändert haben. Diese Gewohnheiten verbessern sich nicht auf magische Weise, wenn die Leute nicht zu Hause sind, was unterstreicht, warum Systeme, die nicht auf benutzerverwaltete Passwörter angewiesen sind, so wichtig sind.

Hier verändern Technologien wie OpenRoaming die Spielregeln für den Gästezugang komplett. Sie bieten eine ähnliche passwortfreie, identitätsbasierte Verbindung für die Öffentlichkeit.

OpenRoaming nutzt die bestehende vertrauenswürdige Identität eines Besuchers – wie seinen Mobilfunkanbieter oder einen Social Login –, um ihn automatisch und sicher mit dem WiFi-Netzwerk zu verbinden. Der gesamte Prozess ist nahtlos, vom allerersten Paket an verschlüsselt und nimmt den Benutzer vollständig aus der Sicherheitsgleichung heraus.

Durch die Authentifizierung des Benutzers über einen vertrauenswürdigen Dritten kann Ihr Netzwerk sicheren Zugriff gewähren, ohne jemals ein geteiltes Passwort oder ein klobiges Captive Portal zu benötigen. Es beweist, dass eiserne Sicherheit und eine völlig reibungslose User Journey absolut Hand in Hand gehen können. Dies ist die Zukunft des öffentlichen Netzwerkzugangs – sicher, einfach und rund um die Identität aufgebaut.

Praktische Bereitstellungs- und Monitoring-Strategien

Die Sicherheitstheorie in eine reale Abwehr zu verwandeln, die tatsächlich funktioniert, erfordert einen klaren, umsetzbaren Plan. Eine starke Sicherheitslage erreicht man nicht einfach durch die Installation eines neuen Produkts; sie wird durch eine durchdachte Bereitstellung aufgebaut und durch sorgfältiges, kontinuierliches Monitoring aufrechterhalten. Hier werden die architektonischen Blaupausen, über die wir gesprochen haben, zu einer greifbaren Realität in Ihrem Netzwerk.

Der erste Schritt ist ein strategischer Rollout, der Sicherheitslücken schnell und effizient schließt. Alles läuft auf eine sorgfältige Planung rund um einige wichtige operative Säulen hinaus.

Planung Ihrer Bereitstellung

Eine effektive Bereitstellung beginnt immer mit der Kartierung Ihrer bestehenden Umgebung. Es ist entscheidend, neue Sicherheitslösungen in die bereits vorhandene Infrastruktur zu integrieren und nicht dagegen anzukämpfen. Moderne Plattformen sind dafür gebaut und auf Kompatibilität mit führenden Hardwareanbietern wie Meraki, Aruba und UniFi ausgelegt, um einen wesentlich reibungsloseren Rollout zu gewährleisten.

Einige wichtige Dinge, die von Anfang an geklärt werden müssen:

- Plan zur Netzwerksegmentierung: Finden Sie genau heraus, wie Sie verschiedene Arten von Datenverkehr isolieren werden. Sie müssen klare Grenzen zwischen Ihrem Gäste-WiFi, dem Mitarbeiterzugang, Point-of-Sale-Systemen und kritischen Backend-Servern definieren.

- Integration von Identity-Verzeichnissen: Verknüpfen Sie Ihre Zugriffskontrollplattform mit Ihren bestehenden Identity Providern wie Entra ID oder Google Workspace. Dies automatisiert den gesamten Prozess der Gewährung und des Widerrufs von Zugriffsrechten für Mitarbeiter, wenn diese eintreten oder das Unternehmen verlassen.

- Hardware-Kompatibilitätsprüfung: Überprüfen Sie noch einmal, ob Ihre gewählte Lösung gut mit Ihren aktuellen Switches, Access Points und Firewalls zusammenarbeitet. Dies hilft Ihnen, böse Überraschungen oder Kompatibilitätsprobleme bei der Einrichtung zu vermeiden.

Ein solides Netzwerkmanagement ist das Fundament guter Sicherheit. Die Grundlagen zu kennen, wie die Verfahren zum Zurücksetzen von Cisco-Switches , ist unerlässlich, um die Netzwerkintegrität aufrechtzuerhalten, wenn etwas schiefgeht.

Kontinuierliches Monitoring und Incident Response

Sobald Ihr sicheres Netzwerk in Betrieb ist, verlagert sich die Aufgabe von der Implementierung zur Wachsamkeit. Netzwerksicherheit ist niemals eine "Set it and forget it"-Aufgabe. Beim kontinuierlichen Monitoring geht es darum, Ihr Netzwerk aufmerksam auf Anzeichen von Problemen zu überwachen und einen klaren Plan zu haben, um in dem Moment zu handeln, in dem Sie etwas entdecken.

Dieser Prozess verwandelt Sicherheit von einer theoretischen Übung in eine lebendige, proaktive Haltung. Er umfasst das Sammeln und Analysieren von Netzwerkdaten, um Anomalien zu erkennen, die das erste Anzeichen eines Angriffs sein könnten.

Monitoring ohne Plan ist nur das Sammeln von Daten. Ein formeller Incident Response Plan verwandelt diese Daten in entschlossenes Handeln und skizziert die genauen Schritte, die Ihr Team von dem Moment an unternehmen wird, in dem eine Bedrohung erkannt wird, bis zu ihrer endgültigen Lösung.

Eine effektive Monitoring-Strategie erfordert die Beobachtung spezifischer Warnsignale. Diese Indikatoren sind oft die frühesten Anzeichen einer Sicherheitsverletzung und geben Ihnen die Möglichkeit zu reagieren, bevor echter Schaden entsteht. Proaktives DNS-Filtering ist hier beispielsweise eine unglaublich leistungsstarke Verteidigungsschicht. Sie können mehr darüber erfahren, wie dies funktioniert, in unserem Leitfaden, der erklärt, warum proaktives DNS-Filtering Ihre beste Verteidigung gegen moderne Bedrohungen ist .

Ihr Team sollte aktiv nach Folgendem suchen:

- Ungewöhnliche Traffic-Muster: Ein plötzlicher, unerklärlicher Anstieg des Datenflusses zu oder von einem bestimmten Gerät oder externen Standort kann ein verräterisches Zeichen für eine Datenschutzverletzung oder Malware-Aktivität sein.

- Spitzen bei fehlgeschlagenen Logins: Ein hohes Volumen an fehlgeschlagenen Authentifizierungsversuchen gegen ein einzelnes Konto oder System bedeutet oft, dass ein Brute-Force-Angriff im Gange ist.

- Verbindungen zu verdächtigen Zielen: Ausgehender Datenverkehr zu bekannten bösartigen IP-Adressen oder Domains ist ein starker Indikator dafür, dass ein Gerät in Ihrem Netzwerk kompromittiert wurde.

- Erkennung unbefugter Geräte: Jedes neue, unbekannte Gerät, das in einem sicheren Netzwerksegment auftaucht, erfordert eine sofortige Untersuchung. Keine Ausnahmen.

Durch die Kombination einer gut geplanten Bereitstellung mit einer disziplinierten Monitoring- und Response-Strategie schaffen Sie ein lebendiges Sicherheits-Framework – eines, das sich anpassen und auf alles reagieren kann, was die sich ständig verändernde Bedrohungslandschaft mit sich bringt.

Ihr sicheres Netzwerk in einen geschäftlichen Mehrwert verwandeln

Erstklassige Netzwerksicherheit nur als eine weitere Ausgabe zu betrachten, ist ein leicht gemachter Fehler. Wir sehen sie oft als defensive Kosten – ein notwendiges Übel, um eine Katastrophe zu verhindern. Aber diese Sichtweise verpasst eine massive Chance. Wenn Sie Ihr Netzwerk richtig aufbauen, insbesondere mit einer identitätsbasierten Plattform, ist es nicht länger eine Kostenstelle, sondern wird zu einem strategischen Asset, das tatsächlich das Wachstum antreibt.

Die Magie liegt in den First-Party-Daten, die Sie während des sicheren Anmeldevorgangs sammeln. Jedes Mal, wenn sich ein Kunde oder Gast mit Ihrem WiFi verbindet, bauen Sie eine direkte, einwilligungsbasierte Beziehung zu ihm auf. Dies ist so viel mehr als nur die Bereitstellung einer Internetverbindung; es ist der Beginn einer Konversation.

Von der Kostenstelle zum Wachstumsmotor

Hier wird es wirklich interessant. Wenn Sie diese umfangreichen Identitäts- und Verhaltensdaten mit Ihren Customer Relationship Management (CRM)- und Marketingplattformen verknüpfen, können Sie beginnen, die Customer Journey auf eine Weise zu personalisieren, die zuvor einfach nicht möglich war. Für Unternehmen im Gastgewerbe, im Einzelhandel und an großen Veranstaltungsorten ist dies ein Game-Changer.

- Personalisierte Angebote: Ein Hotel kann einen wiederkehrenden Gast direkt beim Check-in mit einer Willkommensnachricht und einem Angebot für sein Lieblingsgetränk an der Bar begrüßen.

- Tiefere Einblicke: Ein Einkaufszentrum kann Besucherströme analysieren, um zu sehen, welche Eingänge und Geschäfte zu verschiedenen Zeiten am stärksten frequentiert sind, und so alles vom Ladenlayout bis hin zu den Dienstplänen optimieren.

- Erhöhte Loyalität: Ein Café kann dem Konto eines Kunden jedes Mal automatisch Treuepunkte hinzufügen, wenn er sich ins WiFi einloggt, was ihm einen überzeugenden Grund gibt, wiederzukommen.

Eine Investition in eine moderne, identitätsbasierte Netzwerkplattform ist nicht nur eine Sicherheitsmaßnahme. Es ist eine strategische Geschäftsentscheidung, die in einer Welt voller Bedrohungen und hartem Wettbewerb einen klaren Return on Investment liefert.

Den Return on Investment beweisen

Dieser Ansatz verlagert die Netzwerksicherheit von einem Posten auf der Ausgabenliste zu einem messbaren Beitrag zu Ihrem Geschäftsergebnis. Das ist nicht nur Theorie; die Zahlen belegen es. Der britische Cybersicherheitssektor beispielsweise erwirtschaftete eine Bruttowertschöpfung von 13,2 Milliarden Pfund, wobei ein großes Wachstum in Sicht ist, da immer mehr Unternehmen auf weit verbreitete Sicherheitsverletzungen reagieren. Sie können mehr über die Sektoranalyse der britischen Cybersicherheit erfahren , um das volle Ausmaß des Marktes zu sehen. Hier geht es nicht nur um IT; es ist eine zentrale Geschäftsfunktion.

Hier ist ein Beispiel aus der Praxis: Ein großes Einkaufszentrum nutzte seine WiFi-Analysen, um herauszufinden, dass Besucher, die sich mit dem Netzwerk verbanden, 20 % länger blieben und pro Besuch mehr Geld ausgaben. Das ist eine wertvolle Erkenntnis. Indem sie diese Daten nutzten, um gezielte Werbeaktionen durchzuführen, steigerten sie direkt ihren Umsatz. Es ist der Beweis, dass sich die richtige Investition in Netzwerksicherheit um ein Vielfaches auszahlt und ein intelligenteres, profitableres Geschäft aufbaut, lange nachdem die anfängliche Einrichtung abgeschlossen ist.

Ihre Fragen zur Netzwerksicherheit, beantwortet

Wenn Sie beginnen, Ihre Netzwerksicherheit zu verschärfen, werden unweigerlich einige praktische Fragen auftauchen. Hier sind einige der häufigsten Dinge, die wir von IT-Administratoren und Managern hören, wenn sie anfangen, was einige der Kernideen, die wir behandelt haben, noch einmal unterstreicht.

Was ist der erste Schritt zur Verbesserung unserer Gäste-WiFi-Sicherheit?

Befreien Sie sich von offenen, passwortfreien Netzwerken und unsicheren geteilten Passwörtern. Im Ernst. Der wichtigste erste Schritt, den Sie tun können, ist der Wechsel zu einem identitätsbasierten System. Diese einzige Änderung schließt einige der größten Sicherheitslücken sofort.

Es verwandelt Ihr Netzwerk sofort von einem anonymen Free-for-all in eine Umgebung, in der jede Verbindung an eine eindeutige Kennung gebunden ist. Dies legt den Grundstein für jede andere moderne Sicherheitsmaßnahme, von Monitoring und Kontrolle bis hin zur ordnungsgemäßen Netzwerksegmentierung. Im Grunde beginnen Sie eine sichere digitale Beziehung zu Ihren Benutzern ab ihrer allerersten Verbindung.

Das Ziel ist es, Anonymität zu beseitigen. Ob durch ein sicheres Portal, das eine E-Mail-Adresse erfasst, oder eine nahtlose Technologie wie OpenRoaming – die Bindung jeder Verbindung an eine verifizierbare Identität ist die wirkungsvollste Änderung, die Sie vornehmen können.

Wie funktioniert Zero Trust in einer realen WiFi-Umgebung?

In einer WiFi-Umgebung ist Zero Trust einfach: Vertrauen Sie standardmäßig niemandem und nichts, egal wo sie sich in Ihrem Netzwerk befinden. Jede einzelne Verbindungsanfrage muss verifiziert werden, jedes einzelne Mal. Es schafft eine viel härtere Umgebung für jeden, der versucht, sich unbefugten Zugang zu verschaffen.

Für Ihre Mitarbeiter könnte dies bedeuten, einen Identity Provider (wie Entra ID) zu verwenden, um eindeutige Zertifikate für jedes Gerät auszustellen und ihnen nur Zugriff auf die spezifischen Ressourcen zu gewähren, die sie für ihre Arbeit unbedingt benötigen. Für Gäste verschlüsseln Systeme wie OpenRoaming die Verbindung von Anfang an, während die Netzwerksegmentierung sie vollständig von Ihren Unternehmensressourcen abschottet.

Ist der Wechsel zu einer sicheren identitätsbasierten Plattform schwierig?

Es ist unkomplizierter, als Sie vielleicht denken. Moderne cloudbasierte Plattformen sind für eine schnelle Bereitstellung konzipiert und so konzipiert, dass sie sich reibungslos in die Netzwerkhardware integrieren lassen, die Sie bereits von großen Anbietern wie Cisco Meraki, Aruba und Ruckus haben.

Der Prozess umfasst in der Regel die Konfiguration der Plattform zur Synchronisierung mit Ihrer aktuellen WiFi-Infrastruktur und Ihren Identity Providern. Was früher ein kompliziertes, monatelanges Projekt war, kann jetzt in wenigen Wochen einsatzbereit sein. Dies bietet Ihnen einen schnellen Weg zu Sicherheit auf Enterprise-Niveau ohne die Kopfschmerzen altmodischer On-Premise-Lösungen und macht robuste Sicherheit zu einem realistischen Ziel für Unternehmen jeder Größe.

Sind Sie bereit, veraltete geteilte Passwörter durch eine sichere, identitätsbasierte Netzwerkplattform zu ersetzen? Erfahren Sie, wie Purple Zero Trust-Sicherheit mit einem reibungslosen Benutzererlebnis bietet. Entdecken Sie die Purple-Plattform .