Cuando hablamos de verdadera seguridad de red, todo se reduce a tres ideas fundamentales, un modelo conocido en el sector como la Tríada CIA (por sus siglas en inglés): Confidencialidad, Integridad y Disponibilidad (Availability). Esto no es solo teoría; es un marco práctico que ayuda a equilibrar la necesidad crítica de proteger los datos con la necesidad igualmente crítica de que sean precisos y accesibles. Si uno solo de estos pilares se tambalea, toda la estructura de seguridad está en riesgo.

Comprender los fundamentos de la seguridad de red

Para construir una defensa que realmente pueda resistir un ataque, primero debe comprender los principios que definen una red segura. Antes de sumergirse en herramientas y estrategias complejas, entender qué es la ciberseguridad a un nivel fundamental es el primer paso esencial. Estos principios, la Tríada CIA, son la base de todas y cada una de las medidas de seguridad que implementará.

Piense en ello como un servicio de mensajería seguro encargado de entregar un contrato comercial crítico. Cada parte de la tríada desempeña un papel distinto y vital. Si una parte falla, toda la entrega se vuelve poco fiable.

Confidencialidad: mantener los secretos a salvo

La confidencialidad consiste en asegurarse de que los datos solo sean vistos por las personas autorizadas. En nuestra analogía de la mensajería, este es el sobre opaco y sellado que impide que cualquier persona que no sea el destinatario previsto lea el contrato en su interior.

En el mundo de las redes, logramos esto principalmente a través del cifrado. Cuando sus datos viajan a través de una red, el cifrado los codifica en un formato completamente ilegible. Cualquiera que logre interceptarlos sin la clave de descifrado correcta solo verá un conjunto de caracteres sin sentido. Esto es lo que protege la información confidencial, como contraseñas, números de tarjetas de crédito y datos personales, de miradas indiscretas.

Integridad: garantizar que los datos no se modifiquen

La integridad es la garantía de que la información que recibe es la misma que se envió, sin alteraciones furtivas en el camino. Para nuestro mensajero, este es el sello a prueba de manipulaciones en el sobre. Si ese sello está roto, el destinatario sabe de inmediato que el contenido podría haber sido alterado y no es de fiar.

Este principio es absolutamente crucial para mantener la fiabilidad de sus datos. Las medidas de seguridad de red, como los hashes criptográficos y las firmas digitales, actúan como este sello digital, verificando que los datos han llegado exactamente como se enviaron. Esto impide que los atacantes hagan cosas como cambiar los importes de los pagos o modificar los comandos enviados a sistemas críticos. Para profundizar más, nuestro propio resumen de datos y seguridad explora estos procesos con más detalle.

La Tríada CIA no es solo un modelo de libro de texto; es un marco práctico para evaluar riesgos. Cada decisión de seguridad, desde elegir un estándar de cifrado hasta configurar una regla de firewall, debe sopesarse en función de su impacto en la confidencialidad, la integridad y la disponibilidad.

Disponibilidad: listo cuando lo necesite

Por último, la disponibilidad es la promesa de que los usuarios autorizados pueden acceder a la red y a sus recursos siempre que lo necesiten. El servicio de mensajería es inútil si no puede entregar el paquete a tiempo. Si siempre llega tarde o la furgoneta se avería, el servicio fracasa.

En las redes, amenazas como los ataques de denegación de servicio (DoS) están diseñadas para destruir este pilar. Lo hacen inundando un sistema con tanto tráfico basura que se sobrecarga y no puede responder a los usuarios legítimos. Construir una seguridad de red sólida significa crear sistemas resilientes con copias de seguridad, redundancia y monitorización proactiva para garantizar que los servicios permanezcan en línea y funcionando, incluso cuando están bajo ataque.

Amenazas de red comunes que todo administrador de TI debe conocer

Comprender la teoría de la seguridad es una cosa, pero saber a qué se enfrenta en el mundo real es otra. Las amenazas a las que se enfrenta su red no son solo conceptos abstractos; son tácticas activas y en evolución utilizadas por los atacantes para interrumpir sus servicios, robar datos confidenciales y comprometer a toda su organización.

Para las empresas de hostelería, retail o atención sanitaria, los riesgos se magnifican. Cuando tiene una red WiFi de cara al público operando junto a sistemas que manejan datos internos confidenciales, una brecha puede ser catastrófica, provocando enormes pérdidas financieras y destruyendo la confianza del cliente.

Analicemos algunos de los ataques más comunes a los que debe prestar atención.

Ataques Man-in-the-Middle

Imagine a dos personas pasándose notas en privado. Ahora, imagine a alguien sentado entre ellas, interceptando en secreto cada nota. Puede leerla, cambiarla y luego pasarla sin que ninguna de las dos personas sepa que estuvo allí. Esa es la esencia de un ataque Man-in-the-Middle (MITM).

En un entorno de red, un atacante se sitúa entre un usuario y un servicio legítimo, por ejemplo, un huésped que se conecta a la red WiFi de su hotel. Desde esa posición, puede espiar todas las comunicaciones, capturando desde credenciales de inicio de sesión hasta detalles de pago. Esto es especialmente peligroso en redes WiFi públicas no seguras o mal configuradas, donde los usuarios son más vulnerables.

Puntos de acceso no autorizados (Rogue AP)

Un punto de acceso no autorizado (Rogue AP) es un hotspot inalámbrico malicioso configurado para hacerse pasar por uno legítimo. Piense en ello como un escaparate falso diseñado para parecerse exactamente a una marca real y de confianza. Un huésped del hotel podría ver dos redes WiFi: "GrandHotel_GuestWiFi" y "GrandHotel_Guest_WiFi". Una es real; la otra es una trampa tendida por un atacante.

Si el huésped se conecta al Rogue AP, el atacante obtiene el control total sobre su tráfico. Puede lanzar ataques MITM, redirigir al usuario a sitios de phishing para robar credenciales o incluso inyectar malware en su dispositivo. Es una táctica sencilla pero alarmantemente eficaz que se aprovecha de los usuarios desprevenidos.

Una red segura nunca debería ser un juego de adivinanzas para el usuario. Tecnologías que automatizan las conexiones seguras, como OpenRoaming , eliminan el riesgo de que un usuario elija accidentalmente una red maliciosa, ya que el dispositivo se conecta de forma automática y segura sin requerir ninguna acción por parte del usuario.

La magnitud de estas vulnerabilidades es enorme. Las estadísticas de ciberdelincuencia del Reino Unido destacan el impacto financiero, con informes de delitos cibernéticos que resultan en 1630 millones de libras en pérdidas financieras. Para las empresas en sectores como la información y las comunicaciones, el 43 % experimentó brechas de seguridad. Estas interrupciones incluyeron la pérdida temporal de acceso a la red para el 7 % y el tiempo de inactividad del sitio web para el 6 %. Estos no son solo números; representan consecuencias en el mundo real de ataques como la denegación de servicio. Puede leer más sobre las últimas tendencias de ciberdelincuencia en el Reino Unido y ver cómo estas amenazas están afectando a las empresas hoy en día.

Movimiento lateral y sus peligros

Una vez que un atacante se afianza en su red (tal vez engañando a un usuario con un Rogue AP), su trabajo no ha hecho más que empezar. La brecha inicial rara vez es el objetivo final. En su lugar, inician un proceso llamado Movimiento lateral.

Este es el equivalente digital de un ladrón que entra por una ventana abierta y luego se mueve silenciosamente de una habitación a otra, buscando la caja fuerte. El atacante explora la red internamente, buscando objetivos más valiosos como servidores con datos de clientes, sistemas de pago o cuentas administrativas. Esta navegación sigilosa es la forma en que una brecha menor se convierte en una catástrofe en toda regla.

Ataques de denegación de servicio

Un ataque de denegación de servicio (DoS) tiene un objetivo mucho más directo y disruptivo: hacer que su red o servicio no esté disponible en absoluto. Imagine que la única entrada a una tienda concurrida está completamente bloqueada por una multitud, impidiendo que los clientes reales entren. Eso es un ataque DoS.

En el mundo del WiFi, una variante común es un ataque de desautenticación. El atacante inunda la red con comandos falsificados que desconectan por la fuerza a todos del WiFi, cerrándolo de manera efectiva. Para un hotel, tienda o lugar de eventos, esto puede paralizar las operaciones, deteniendo las transacciones en los puntos de venta, los servicios a los huéspedes y las comunicaciones internas en seco. Esto compromete directamente la disponibilidad (el tercer pilar de la tríada CIA) y causa daños financieros y operativos inmediatos.

Para ayudar a poner estos conceptos en contexto, aquí tiene un resumen rápido de las amenazas comunes y cómo pueden afectar a una empresa, especialmente a una que ofrece WiFi de cara al público.

Amenazas de red comunes y su impacto

Como puede ver, los métodos varían, pero el objetivo final siempre es explotar una vulnerabilidad para beneficio del atacante. Saber qué buscar es el primer paso crítico para construir una red resiliente y segura.

Enfoques arquitectónicos para la defensa de red moderna

Conocer las amenazas es una cosa; construir una red que pueda detenerlas activamente es otra muy distinta. Durante años, la seguridad de red siguió un modelo simple de "castillo y foso": construir un muro fuerte alrededor del perímetro y asumir que todo lo que hay dentro es seguro. En el mundo actual de ataques sofisticados que pueden comenzar tanto desde dentro como desde fuera, esa idea está peligrosamente obsoleta.

La defensa moderna se basa en estrategias más inteligentes y dinámicas. No se trata solo de herramientas que se compran, sino de planos para crear una red que sea a la vez resiliente e inteligente. En lugar de un gran muro, estamos construyendo una serie de defensas internas, cuestionando cada conexión y utilizando los últimos estándares para integrar la seguridad desde el principio.

Construir muros digitales con la segmentación de red

Una estrategia central en cualquier red moderna es la Segmentación de red. Piense en su empresa como un gran edificio con diferentes departamentos. No le daría a la recepcionista una llave de la sala de servidores, ¿verdad? La segmentación aplica esa misma lógica de sentido común a su red, creando zonas aisladas para diferentes usuarios y dispositivos.

Esto se hace dividiendo una red más grande en subredes más pequeñas e independientes. Cada uno de estos segmentos tiene su propio conjunto de reglas de acceso, construyendo efectivamente muros digitales entre ellos. Para un hotel, esto no es negociable: la red WiFi para huéspedes debe estar completamente separada de la que ejecuta los terminales de pago o los sistemas del personal.

¿Por qué es esto tan vital? Porque contiene el radio de impacto de un ataque. Si un dispositivo en la red de huéspedes se ve comprometido, la segmentación impide que el atacante se mueva lateralmente para asaltar datos corporativos críticos. La brecha queda aislada por un firewall dentro de su propia zona pequeña, reduciendo drásticamente el daño potencial.

Zero Trust es una mentalidad estratégica, no un producto único. Es un cambio fundamental que se aleja del antiguo modelo de "confiar, pero verificar". La nueva regla es simple: "nunca confiar, siempre verificar". Todas y cada una de las solicitudes de acceso, en todo momento, deben ser autenticadas y autorizadas.

Adoptar el modelo Zero Trust

Basándose en la idea de la segmentación, el modelo de seguridad Zero Trust lleva este principio a su conclusión lógica. Funciona a partir de una suposición poderosa: las amenazas pueden existir en cualquier lugar, tanto fuera como dentro de su red. Debido a esto, ningún usuario o dispositivo tiene vía libre, independientemente de desde dónde se conecte.

Cada intento de acceder a un recurso debe ser estrictamente verificado. Imagínelo como una instalación de alta seguridad en la que tiene que mostrar credenciales válidas en cada puerta, cada vez, incluso si ya está dentro. Este proceso de verificación constante significa que incluso si un atacante logra comprometer una cuenta o dispositivo, su capacidad para moverse está severamente restringida. No pueden simplemente deambular hasta el siguiente servidor porque cada paso requiere una nueva autenticación que simplemente no tienen.

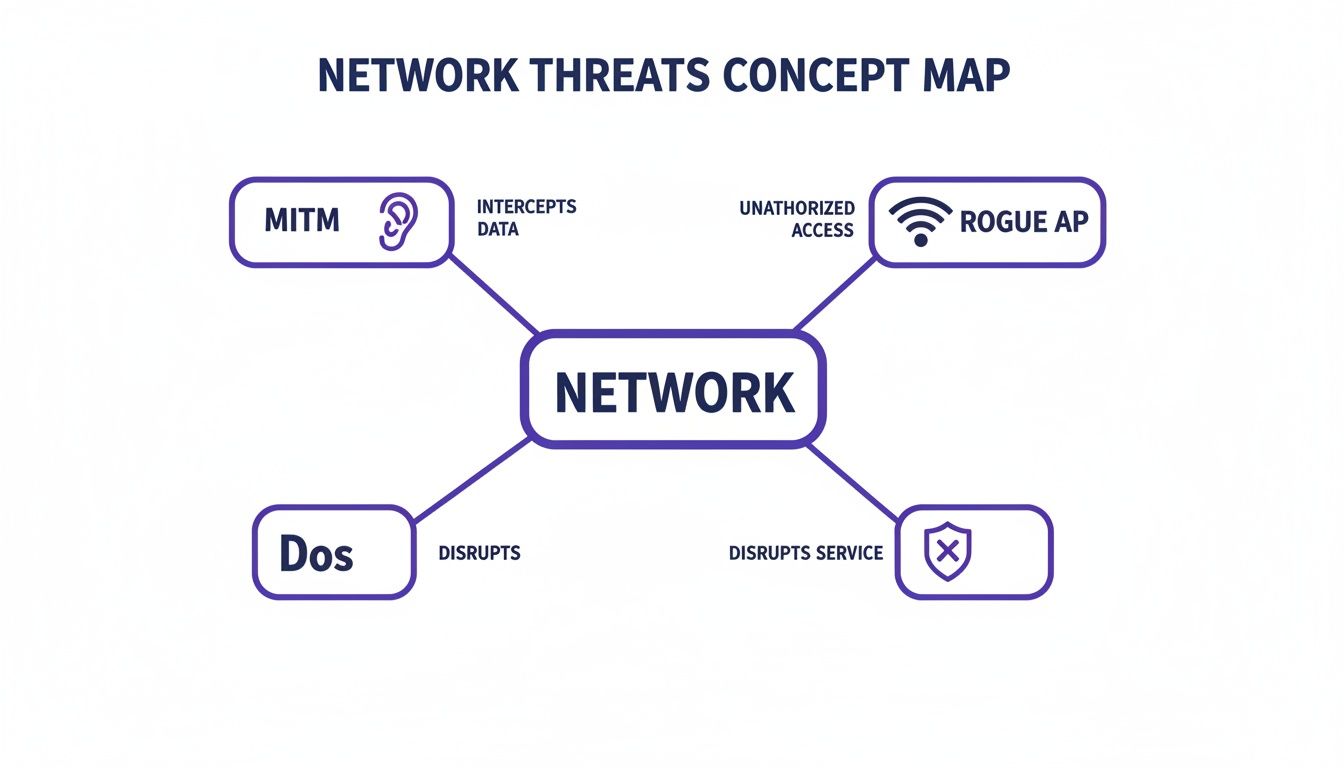

Este mapa destaca algunas de las amenazas de red clave que estos enfoques arquitectónicos modernos están diseñados para derrotar.

Muestra cómo amenazas como los ataques Man-in-the-Middle, los puntos de acceso no autorizados y la denegación de servicio comprometen directamente la integridad y disponibilidad de una red, reforzando por qué necesitamos una estrategia proactiva de defensa en profundidad.

Actualizar la seguridad inalámbrica con WPA3 y OpenRoaming

Para cualquier empresa que ofrezca WiFi, los estándares de seguridad específicos que utilice son primordiales. Los protocolos más antiguos como WPA2 han sido los caballos de batalla durante años, pero tienen vulnerabilidades bien conocidas que los atacantes están explotando activamente. El último estándar, WPA3, ofrece una actualización de seguridad masiva.

WPA3 fortalece el cifrado, haciéndolo mucho más difícil de descifrar, y protege contra los ataques comunes de "diccionario" fuera de línea donde los hackers intentan adivinar contraseñas. Fundamentalmente, también garantiza que en las redes públicas y abiertas, el tráfico de cada usuario se cifre individualmente. Esto impide que alguien sentado en la mesa de al lado espíe su actividad.

Este concepto de conexiones seguras y fluidas se perfecciona con tecnologías como Passpoint e iniciativas como OpenRoaming. Automatizan todo el proceso de conexión, utilizando la identidad existente de una persona (como su operador de telefonía móvil o el inicio de sesión de la empresa) para conectarlos en línea de forma segura sin que tengan que hacer nada.

Esto ofrece una triple victoria para la seguridad de red:

- Elimina el riesgo de Rogue AP: Los usuarios no eligen un nombre de red de una lista, por lo que no pueden ser engañados para conectarse a un hotspot malicioso "Evil Twin" (gemelo malvado).

- Cifrado desde el principio: La conexión es segura desde el primer paquete, cerrando una vulnerabilidad importante que se encuentra en las redes abiertas tradicionales.

- Experiencia sin fricciones: Elimina las engorrosas páginas de inicio de sesión y las contraseñas compartidas, que no solo son una pesadilla de seguridad, sino también una experiencia de usuario terrible.

Al combinar la segmentación, una filosofía Zero Trust y los estándares inalámbricos modernos, cualquier organización puede construir una defensa multicapa que es mucho más eficaz para detener las amenazas actuales. Crea una red que no solo es segura por diseño, sino también inteligente y preparada para las demandas de las empresas modernas.

Implementar el acceso basado en identidad para una seguridad máxima

La verdadera seguridad de red comienza por darle la vuelta a una vieja pregunta. Durante décadas, los administradores de TI se han preguntado: "¿Qué se le permite hacer a este dispositivo?". Pero la forma de pensar moderna de Zero Trust plantea una pregunta mucho más inteligente: "¿Quién es este usuario y a qué está autorizado a acceder?".

Este simple cambio es la base del control de acceso basado en identidad. Es un alejamiento de las contraseñas compartidas y las claves precompartidas (PSK) que han sido un punto débil de seguridad durante años. Una contraseña compartida es como dejar una llave debajo del felpudo para toda la oficina: una vez que se encuentra, no hay seguridad en absoluto. El acceso basado en identidad tira ese modelo por la ventana.

En su lugar, cada usuario y dispositivo obtiene su propio pasaporte digital único e infalsificable. Esto no es solo una contraseña; es una identidad verificable que demuestra quiénes son y les otorga un acceso preciso y limitado en función de su rol.

Automatizar el acceso del personal con proveedores de identidad

Para sus empleados, llevar este enfoque moderno a la seguridad en redes es sorprendentemente sencillo, gracias a las integraciones con proveedores de identidad (IdP) establecidos. Es probable que estos sean servicios en los que su organización ya confía todos los días.

- Microsoft Entra ID (anteriormente Azure AD)

- Google Workspace

- Okta

Cuando conecta una plataforma de acceso a la red a estos directorios, todo el proceso de asegurar las conexiones del personal se vuelve casi automático. Ya no hay creación manual de cuentas ni entrega de contraseñas WiFi compartidas. El sistema simplemente emite certificados digitales únicos para los dispositivos de cada empleado.

Este certificado actúa como su pasaporte seguro. Cuando un empleado está cerca de la red de la oficina, su dispositivo presenta esta credencial, se verifica instantáneamente en el directorio y se le concede acceso. No hay contraseñas que recordar, escribir o que puedan ser robadas. ¿Y si alguien deja la empresa? Revocar su acceso es tan fácil como actualizar su estado en el IdP, lo que anula instantáneamente su pasaporte digital.

Para comprender mejor cómo funciona esto, puede explorar nuestra guía detallada sobre la seguridad WiFi basada en identidad .

Asegurar el acceso de invitados sin contraseñas

Esta mentalidad centrada en la identidad no es solo para el personal. Para los huéspedes de un hotel, tienda o recinto, pedirles que hagan malabarismos con contraseñas es a la vez inseguro y una experiencia terrible. Seamos realistas: los hábitos de seguridad de las personas suelen ser deficientes, lo que crea un gran riesgo cuando se conectan a redes empresariales.

Una encuesta reciente reveló que un asombroso 47 % de los hogares con banda ancha en el Reino Unido nunca ha cambiado la configuración predeterminada de su router. Peor aún, el 69 % admitió que nunca había cambiado su contraseña de WiFi. Estos hábitos no mejoran mágicamente cuando las personas están fuera de casa, lo que destaca por qué los sistemas que no dependen de contraseñas gestionadas por el usuario son tan críticos.

Aquí es donde tecnologías como OpenRoaming cambian por completo las reglas del juego para el acceso de invitados. Ofrece una conexión similar, sin contraseñas y basada en identidad para el público.

OpenRoaming utiliza la identidad de confianza existente de un visitante, como su proveedor de telefonía móvil o un inicio de sesión social, para conectarlo de forma automática y segura a la red WiFi. Todo el proceso es fluido, está cifrado desde el primer paquete y elimina por completo al usuario de la ecuación de seguridad.

Al autenticar al usuario a través de un tercero de confianza, su red puede otorgar acceso seguro sin necesidad de una contraseña compartida o un Captive Portal engorroso. Demuestra que una seguridad férrea y un recorrido del usuario completamente sin fricciones pueden ir absolutamente de la mano. Este es el futuro del acceso a redes públicas: seguro, sencillo y construido en torno a la identidad.

Estrategias prácticas de implementación y monitorización

Convertir la teoría de la seguridad en una defensa del mundo real que realmente funcione requiere un plan claro y procesable. Una postura de seguridad sólida no es algo que se logre simplemente instalando un nuevo producto; se construye a través de una implementación cuidadosa y se mantiene con una monitorización diligente y continua. Aquí es donde los planos arquitectónicos de los que hemos hablado se convierten en una realidad tangible en su red.

El primer paso es un despliegue estratégico que cierre las brechas de seguridad de manera rápida y eficiente. Todo se reduce a una planificación cuidadosa en torno a unos pocos pilares operativos clave.

Planificar su implementación

Una implementación eficaz siempre comienza por mapear su entorno existente. Es crucial integrar las nuevas soluciones de seguridad con la infraestructura que ya tiene, no luchar contra ella. Las plataformas modernas están construidas para esto, diseñadas para ser compatibles con los principales proveedores de hardware como Meraki, Aruba y UniFi para garantizar un despliegue mucho más fluido.

Algunas cosas clave que debe resolver desde el principio:

- Plan de segmentación de red: Averigüe exactamente cómo aislará los diferentes tipos de tráfico. Debe definir límites claros entre su red WiFi para huéspedes, el acceso del personal, los sistemas de punto de venta y los servidores backend críticos.

- Integración del directorio de identidades: Vincule su plataforma de control de acceso a sus proveedores de identidad existentes, como Entra ID o Google Workspace. Esto automatiza todo el proceso de otorgar y revocar el acceso del personal a medida que se incorporan o se marchan.

- Comprobación de compatibilidad de hardware: Verifique que la solución elegida funcione bien con sus switches, puntos de acceso y firewalls actuales. Esto le ayudará a evitar sorpresas desagradables o dolores de cabeza por compatibilidad durante la configuración.

Una gestión de red sólida es la base de una buena seguridad. Conocer los fundamentos, como los procedimientos para restablecer switches Cisco , es esencial para mantener la integridad de la red cuando las cosas van mal.

Monitorización continua y respuesta a incidentes

Una vez que su red segura está en funcionamiento, el trabajo pasa de la implementación a la vigilancia. La seguridad de red nunca es una tarea de "configurar y olvidar". La monitorización continua consiste en vigilar de cerca su red en busca de señales de problemas y tener un plan claro para actuar en el momento en que detecte algo.

Este proceso convierte la seguridad de un ejercicio teórico en una postura viva y proactiva. Implica recopilar y analizar datos de red para detectar anomalías que podrían ser el primer indicio de un ataque.

Monitorizar sin un plan es solo recopilar datos. Un Plan de Respuesta a Incidentes formal convierte esos datos en acciones decisivas, describiendo los pasos exactos que tomará su equipo desde el momento en que se detecta una amenaza hasta su resolución final.

Una estrategia de monitorización eficaz requiere estar atento a señales de alerta específicas. Estos indicadores suelen ser los primeros signos de una brecha de seguridad, lo que le da la oportunidad de responder antes de que se produzcan daños reales. El filtrado de DNS proactivo, por ejemplo, es una capa de defensa increíblemente poderosa en este caso. Puede obtener más información sobre cómo funciona esto en nuestra guía que explica por qué el filtrado de DNS proactivo es su mejor defensa contra las amenazas modernas .

Su equipo debe buscar activamente:

- Patrones de tráfico inusuales: Un pico repentino e inexplicable en el flujo de datos hacia o desde un dispositivo específico o una ubicación externa puede ser una señal reveladora de una brecha de datos o actividad de malware.

- Picos en inicios de sesión fallidos: Un alto volumen de intentos de autenticación fallidos contra una sola cuenta o sistema a menudo significa que hay un ataque de fuerza bruta en curso.

- Conexiones a destinos sospechosos: El tráfico saliente a direcciones IP o dominios maliciosos conocidos es un fuerte indicador de que un dispositivo en su red ha sido comprometido.

- Detecciones de dispositivos no autorizados: Cualquier dispositivo nuevo y desconocido que aparezca en un segmento de red seguro exige una investigación inmediata. Sin excepciones.

Al combinar una implementación bien planificada con una estrategia disciplinada de monitorización y respuesta, se crea un marco de seguridad vivo, uno que puede adaptarse y reaccionar a cualquier cosa que le depare el panorama de amenazas en constante cambio.

Convertir su red segura en un activo empresarial

Pensar en la seguridad de red de primer nivel como un gasto más es un error fácil de cometer. A menudo lo vemos como un coste defensivo, un mal necesario para evitar el desastre. Pero esa visión pierde una oportunidad enorme. Cuando construye su red de la manera correcta, particularmente con una plataforma basada en identidad, deja de ser un centro de costes y comienza a convertirse en un activo estratégico que realmente impulsa el crecimiento.

La magia está en los datos de origen (first-party data) que recopila durante el proceso de inicio de sesión seguro. Cada vez que un cliente o huésped se conecta a su WiFi, crea una relación directa y basada en el consentimiento con ellos. Esto es mucho más que simplemente proporcionar una conexión a Internet; es el comienzo de una conversación.

De centro de costes a motor de crecimiento

Aquí es donde las cosas se ponen realmente interesantes. Cuando vincula esos valiosos datos de identidad y comportamiento a sus plataformas de gestión de relaciones con los clientes (CRM) y de marketing, puede comenzar a personalizar el recorrido del cliente de formas que simplemente no eran posibles antes. Para las empresas de hostelería, retail y grandes recintos, esto cambia las reglas del juego.

- Ofertas personalizadas: Un hotel puede saludar a un huésped que regresa con un mensaje de bienvenida y una oferta para su bebida favorita en el bar, justo en el momento del check-in.

- Información más profunda: Un centro comercial puede analizar los patrones de afluencia para ver qué entradas y tiendas están más concurridas en diferentes momentos, ayudándoles a optimizar todo, desde el diseño de la tienda hasta los turnos del personal.

- Mayor fidelidad: Una cafetería puede añadir automáticamente puntos de fidelidad a la cuenta de un cliente cada vez que inicie sesión en el WiFi, dándole una razón de peso para volver.

Una inversión en una plataforma de red moderna y basada en identidad no es solo una medida de seguridad. Es una decisión empresarial estratégica que ofrece un claro retorno en un mundo lleno de amenazas y competencia feroz.

Demostrar el retorno de la inversión

Este enfoque cambia la seguridad de red de una partida en la hoja de gastos a un contribuyente medible a sus resultados. No es solo teoría; los números lo respaldan. El sector de la ciberseguridad del Reino Unido, por ejemplo, generó 13 200 millones de libras en valor añadido bruto, con un gran crecimiento en el horizonte a medida que más empresas reaccionan a las brechas generalizadas. Puede descubrir más sobre el análisis del sector de la ciberseguridad del Reino Unido para ver la escala completa del mercado. No se trata solo de TI; es una función empresarial central.

Aquí hay un ejemplo del mundo real: un gran centro comercial utilizó sus análisis de WiFi para descubrir que los visitantes que se conectaban a la red se quedaban un 20 % más de tiempo y gastaban más dinero por visita. Esa es una información muy valiosa. Al utilizar esos datos para ejecutar promociones dirigidas, aumentaron directamente sus ingresos. Es la prueba de que la inversión adecuada en seguridad en redes se amortiza con creces, construyendo un negocio más inteligente y rentable mucho después de que se complete la configuración inicial.

Sus preguntas sobre seguridad de red, respondidas

A medida que comience a reforzar la seguridad de su red, es probable que surjan algunas preguntas prácticas. Estas son algunas de las cosas más comunes que escuchamos de los administradores y gerentes de TI cuando comienzan, reforzando algunas de las ideas centrales que hemos cubierto.

¿Cuál es el primer paso para mejorar la seguridad de nuestra red WiFi para huéspedes?

Deshágase de las redes abiertas sin contraseña y de las contraseñas compartidas inseguras. En serio. El primer paso más crítico que puede dar es pasar a un sistema basado en identidad. Este único cambio cierra algunas de las mayores brechas de seguridad de inmediato.

Transforma inmediatamente su red de un entorno anónimo y sin control a uno en el que cada conexión está vinculada a un identificador único. Esto sienta las bases para cualquier otra medida de seguridad moderna, desde la monitorización y el control hasta la segmentación de red adecuada. Básicamente, está iniciando una relación digital segura con sus usuarios desde su primera conexión.

El objetivo es eliminar el anonimato. Ya sea a través de un portal seguro que captura un correo electrónico o una tecnología fluida como OpenRoaming, vincular cada conexión a una identidad verificable es el cambio más impactante que puede hacer.

¿Cómo funciona Zero Trust en un entorno WiFi del mundo real?

En un entorno WiFi, Zero Trust es simple: no confíe en nadie ni en nada por defecto, sin importar dónde se encuentren en su red. Cada solicitud de conexión debe ser verificada, todas y cada una de las veces. Crea un entorno mucho más difícil para cualquiera que intente obtener acceso no autorizado.

Para su personal, esto podría significar usar un proveedor de identidad (como Entra ID) para emitir certificados únicos a cada dispositivo, otorgándoles acceso solo a los recursos específicos que necesitan absolutamente para hacer su trabajo. Para los huéspedes, sistemas como OpenRoaming cifran la conexión desde el principio, mientras que la segmentación de red los mantiene completamente aislados de sus recursos corporativos.

¿Es difícil cambiar a una plataforma segura basada en identidad?

Es más sencillo de lo que podría pensar. Las plataformas modernas basadas en la nube están construidas para un despliegue rápido y están diseñadas para integrarse sin problemas con el hardware de red que ya tiene de los principales actores como Cisco Meraki, Aruba y Ruckus.

El proceso generalmente implica configurar la plataforma para que se sincronice con su infraestructura WiFi y proveedores de identidad actuales. Lo que solía ser un proyecto complicado de meses de duración ahora puede estar en funcionamiento en cuestión de semanas. Esto le brinda una vía rápida hacia la seguridad de nivel empresarial sin los dolores de cabeza de las soluciones locales (on-premise) de la vieja escuela, haciendo que una seguridad robusta sea un objetivo realista para organizaciones de cualquier tamaño.

¿Listo para reemplazar las contraseñas compartidas obsoletas por una plataforma de red segura y basada en identidad? Descubra cómo Purple ofrece seguridad Zero Trust con una experiencia de usuario sin fricciones. Explore la plataforma de Purple .