MAC অ্যাড্রেস র্যান্ডমাইজেশন কীভাবে গেস্ট WiFi অ্যানালিটিক্সকে প্রভাবিত করে

এই নির্দেশিকাটি MAC অ্যাড্রেস র্যান্ডমাইজেশন কীভাবে গেস্ট WiFi অ্যানালিটিক্সকে প্রভাবিত করে সে সম্পর্কে একটি প্রযুক্তিগত গভীর বিশ্লেষণ প্রদান করে। এটি আইটি নেতা এবং নেটওয়ার্ক স্থপতিদের জন্য দৃশ্যমানতা পুনরুদ্ধার, সঠিক মেট্রিক্স নিশ্চিত করা এবং বৃহৎ আকারের স্থাপনা জুড়ে সম্মতি বজায় রাখার জন্য ব্যবহারিক কৌশল সরবরাহ করে। প্রতি-নেটওয়ার্ক এবং ক্ষণস্থায়ী র্যান্ডমাইজেশনের প্রক্রিয়া, পরিচয় সমাধান স্থাপত্য, এবং বাস্তব-বিশ্বের স্থাপনার পরিস্থিতি কভার করে, WiFi-ভিত্তিক স্থানিক ডেটার উপর নির্ভরশীল যেকোনো সংস্থার জন্য এটি একটি চূড়ান্ত রেফারেন্স।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

কার্যনির্বাহী সারসংক্ষেপ

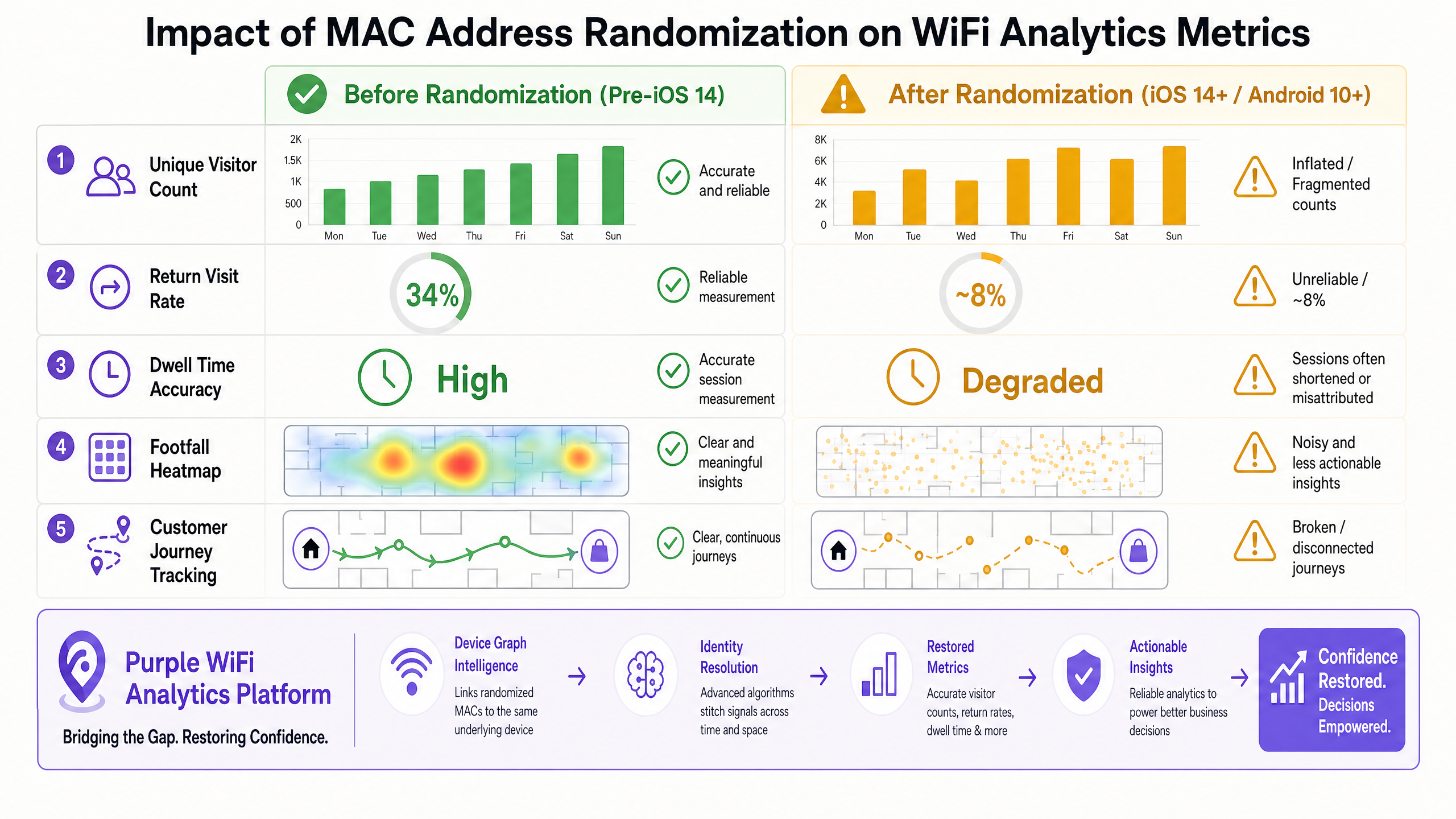

আইটি ম্যানেজার, নেটওয়ার্ক স্থপতি এবং ভেন্যু অপারেশন ডিরেক্টরদের জন্য, iOS, Android, এবং Windows জুড়ে MAC অ্যাড্রেস র্যান্ডমাইজেশনের ব্যাপক গ্রহণ ঐতিহ্যবাহী গেস্ট WiFi অ্যানালিটিক্সকে মৌলিকভাবে ব্যাহত করেছে। যা একসময় একটি নির্ভরযোগ্য, স্থায়ী হার্ডওয়্যার শনাক্তকারী ছিল, তা এখন একটি ক্ষণস্থায়ী ডেটা পয়েন্টে পরিণত হয়েছে, যা পুরোনো অ্যানালিটিক্স মডেলগুলিকে অপ্রচলিত করে তুলেছে। এই প্রযুক্তিগত রেফারেন্স গাইডটি MAC র্যান্ডমাইজেশনের প্রক্রিয়া, অনন্য ভিজিটর গণনা, থাকার সময় এবং পুনরায় ভিজিট করার হারের মতো মেট্রিক্সের উপর এর প্রত্যক্ষ প্রভাব এবং ডেটা অখণ্ডতা পুনরুদ্ধারের জন্য প্রয়োজনীয় স্থাপত্যগত পরিবর্তনগুলি অন্বেষণ করে। হার্ডওয়্যার-কেন্দ্রিক ট্র্যাকিং থেকে পরিচয়-ভিত্তিক সমাধান মডেলগুলিতে স্থানান্তরিত হওয়ার মাধ্যমে, Retail , Hospitality , Healthcare , এবং Transport এর সংস্থাগুলি ব্যবহারকারীর গোপনীয়তা এবং GDPR ও PCI DSS-এর মতো নিয়ন্ত্রক কাঠামোকে সম্মান করে সঠিক অ্যানালিটিক্স বজায় রাখতে পারে।

প্রযুক্তিগত গভীর বিশ্লেষণ

MAC র্যান্ডমাইজেশনের প্রক্রিয়া

ঐতিহাসিকভাবে, মিডিয়া অ্যাক্সেস কন্ট্রোল (MAC) অ্যাড্রেস একটি নেটওয়ার্ক ইন্টারফেস কন্ট্রোলার (NIC)-কে বরাদ্দ করা একটি বিশ্বব্যাপী অনন্য, স্থায়ী শনাক্তকারী হিসাবে কাজ করত। র্যান্ডমাইজেশন-পূর্ববর্তী পরিবেশে, উপলব্ধ নেটওয়ার্কগুলি আবিষ্কার করার জন্য প্রোব রিকোয়েস্ট সম্প্রচারকারী একটি ডিভাইস তার স্থায়ী, হার্ডওয়্যার-বার্নড MAC অ্যাড্রেস প্রেরণ করত। এটি নেটওয়ার্ক অবকাঠামোকে একটি ডিভাইসের উপস্থিতি, চলাচল এবং পুনরায় ভিজিট ট্র্যাক করতে দিত, এমনকি যদি ব্যবহারকারী নেটওয়ার্কে কখনও প্রমাণীকরণ না করত।

iOS 14 এবং Android 10 থেকে শুরু করে, মোবাইল অপারেটিং সিস্টেমগুলি ডিফল্টরূপে MAC অ্যাড্রেস র্যান্ডমাইজেশন চালু করেছে। হার্ডওয়্যার MAC প্রেরণ করার পরিবর্তে, ডিভাইসটি একটি র্যান্ডমাইজড, স্থানীয়ভাবে পরিচালিত MAC অ্যাড্রেস তৈরি করে। বাস্তবায়ন বিক্রেতাদের মধ্যে সামান্য পরিবর্তিত হয় তবে সাধারণত দুটি প্রাথমিক মডেল অনুসরণ করে:

- Per-Network Randomization: ডিভাইসটি প্রতিটি স্বতন্ত্র Service Set Identifier (SSID)-এর জন্য একটি অনন্য MAC অ্যাড্রেস তৈরি করে যার সাথে এটি সংযুক্ত হয়। এই MAC সেই নির্দিষ্ট SSID-এর জন্য সামঞ্জস্যপূর্ণ থাকে, যা ডিভাইসটিকে নির্বিঘ্নে পুনরায় সংযোগ করতে দেয়।

- Daily or Ephemeral Randomization: কিছু বাস্তবায়ন পর্যায়ক্রমে (যেমন, প্রতি 24 ঘন্টা) বা প্রতিটি সংযোগ প্রচেষ্টার সময় র্যান্ডমাইজড MAC অ্যাড্রেস পরিবর্তন করে, যা সময়ের সাথে সাথে ডিভাইসের পরিচয়কে আরও অস্পষ্ট করে তোলে।

WiFi অ্যানালিটিক্স-এর উপর প্রভাব

যখন পুরোনো অ্যানালিটিক্স প্ল্যাটফর্মগুলি র্যান্ডমাইজড MAC অ্যাড্রেসের সম্মুখীন হয়, তখন ডেটার অখণ্ডতা দ্রুত হ্রাস পায়। একটি স্থায়ী শনাক্তকারীর উপর নির্ভরতা মূল মেট্রিক্সগুলিতে উল্লেখযোগ্য বিকৃতি ঘটায়:

- Unique Visitor Counts: যেহেতু একটি একক ভৌত ডিভাইস সময়ের সাথে (বা একটি ভেন্যুর মধ্যে বিভিন্ন SSID জুড়ে) একাধিক MAC অ্যাড্রেস উপস্থাপন করতে পারে, তাই পুরোনো সিস্টেমগুলি এটিকে একাধিক অনন্য ভিজিটর হিসাবে গণনা করবে। এর ফলে কৃত্রিমভাবে ফুটফল মেট্রিক্স বৃদ্ধি পায়।

- Return Visit Rates: যদি একটি ডিভাইস ভিজিটের মধ্যে তার MAC অ্যাড্রেস পরিবর্তন করে, তাহলে অ্যানালিটিক্স প্ল্যাটফর্ম বর্তমান সেশনটিকে একটি ঐতিহাসিক সেশনের সাথে লিঙ্ক করতে পারে না। ব্যবহারকারীকে একজন নতুন ভিজিটর হিসাবে গণ্য করা হয়, যার ফলে পুনরায় ভিজিট করার হার কমে যায়।

- Dwell Time Accuracy: এমন পরিবেশে যেখানে একটি ডিভাইস দীর্ঘস্থায়ী সেশনের সময় তার MAC পরিবর্তন করতে পারে, একটি একক ভিজিট একাধিক ছোট সেশনে বিভক্ত হয়ে যায়, যা থাকার সময়ের গড়কে নিচের দিকে নিয়ে যায়।

- Customer Journey Tracking: একটি বড় ভেন্যু জুড়ে (যেমন, একটি স্টেডিয়াম বা একাধিক SSID সহ একটি খুচরা কমপ্লেক্স) একজন ব্যবহারকারীর চলাচল ট্র্যাক করা বিচ্ছিন্ন হয়ে যায়। MAC অ্যাড্রেস প্রতিবার পরিবর্তিত হলে পথটি ভেঙে যায়।

বাস্তবায়ন নির্দেশিকা

দৃশ্যমানতা পুনরুদ্ধার: পরিচয়-কেন্দ্রিক স্থাপত্য

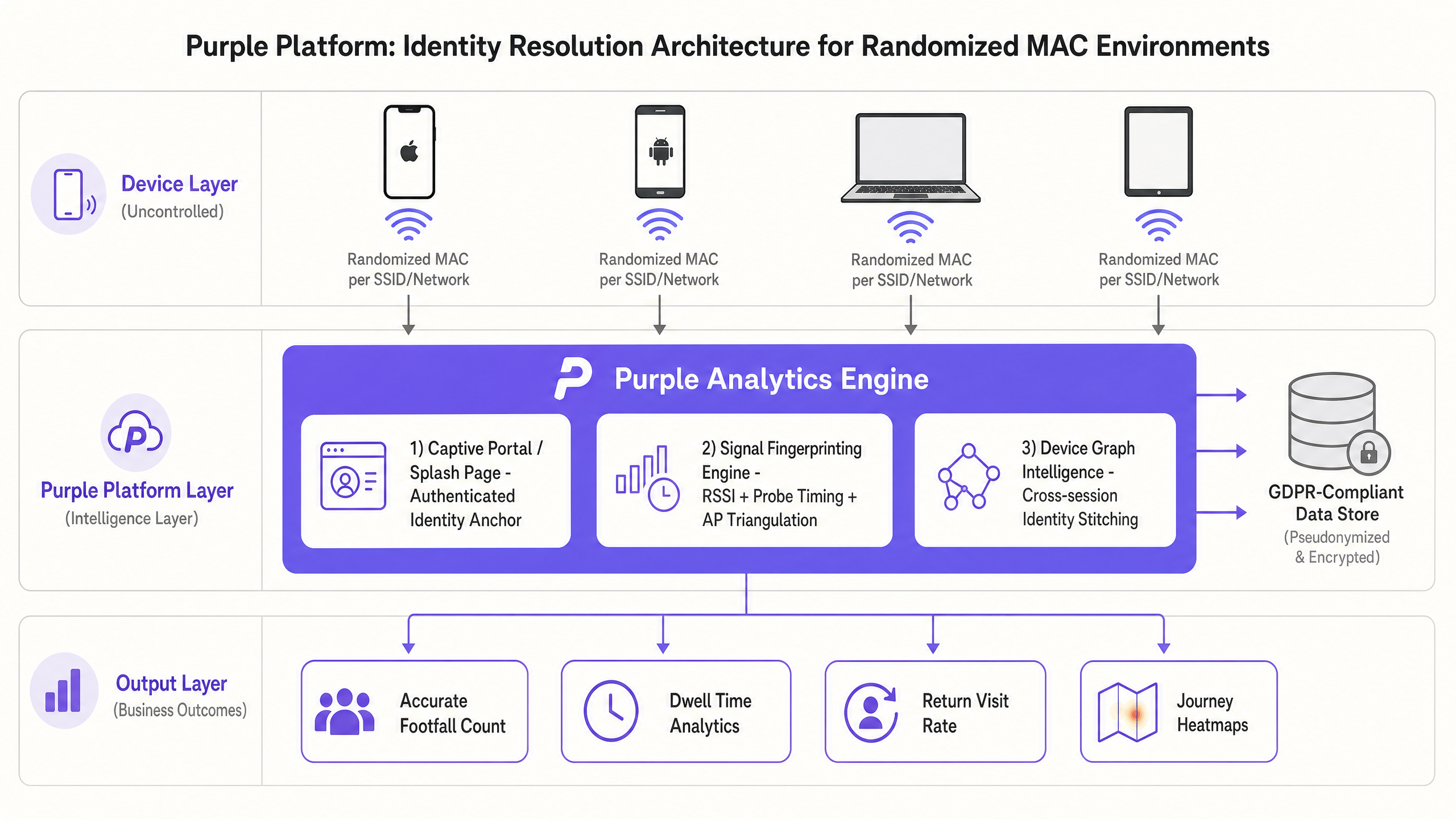

MAC র্যান্ডমাইজেশন দ্বারা আরোপিত সীমাবদ্ধতাগুলি কাটিয়ে উঠতে, আইটি দলগুলিকে হার্ডওয়্যার-ভিত্তিক ট্র্যাকিং থেকে একটি পরিচয়-কেন্দ্রিক স্থাপত্যে স্থানান্তরিত হতে হবে। এর মধ্যে একটি বুদ্ধিমান স্তর স্থাপন করা জড়িত যা একাধিক ক্ষণস্থায়ী শনাক্তকারীকে একটি একক, স্থায়ী ব্যবহারকারী প্রোফাইলে সমাধান করে। Guest WiFi প্ল্যাটফর্মটিকে একটি ব্যাপক পরিচয় সমাধান ইঞ্জিনে রূপান্তরিত হতে হবে।

ধাপ 1: প্রমাণীকৃত পরিচয় অ্যাঙ্কর স্থাপন করুন

পরিচয় প্রতিষ্ঠার সবচেয়ে নির্ভরযোগ্য পদ্ধতি হল একটি ক্যাপটিভ পোর্টাল বা স্প্ল্যাশ পেজের মাধ্যমে। যখন একজন ব্যবহারকারী নেটওয়ার্কে প্রমাণীকরণ করে (ইমেল, সোশ্যাল লগইন বা SMS এর মাধ্যমে), তখন সিস্টেম একটি অ্যাঙ্কর রেকর্ড তৈরি করে। এই রেকর্ডটি বর্তমান (র্যান্ডমাইজড) MAC অ্যাড্রেসকে একটি পরিচিত, স্থায়ী পরিচয়ের সাথে (যেমন, একটি ইমেল অ্যাড্রেস বা একটি অনন্য ব্যবহারকারী আইডি) লিঙ্ক করে।

এই পদ্ধতির জন্য একটি শক্তিশালী WiFi Analytics প্ল্যাটফর্ম প্রয়োজন যা একটি গতিশীল ডিভাইস গ্রাফ বজায় রাখতে সক্ষম। যখন ব্যবহারকারী ফিরে আসে এবং আবার প্রমাণীকরণ করে (এমনকি একটি নতুন র্যান্ডমাইজড MAC সহও), তখন সিস্টেম ডিভাইস গ্রাফ আপডেট করে, নতুন MAC কে বিদ্যমান ব্যবহারকারী প্রোফাইলের সাথে লিঙ্ক করে।

ধাপ 2: সিগন্যাল ফিঙ্গারপ্রিন্টিং বাস্তবায়ন করুন (যেখানে অনুমোদিত)

যেসব পরিস্থিতিতে প্রমাণীকরণের প্রয়োজন নেই বা এখনও ঘটেনি, সেখানে উন্নত প্ল্যাটফর্মগুলি সিগন্যাল ফিঙ্গারপ্রিন্টিং ব্যবহার করে। এর মধ্যে ডিভাইসের রেডিও ট্রান্সমিশনের দ্বিতীয় পর্যায়ের বৈশিষ্ট্যগুলি বিশ্লেষণ করা জড়িত, যেমন:

Received Signal Strength Indicator (RSSI) Patterns: ডিভাইসটি ভেন্যুর মধ্য দিয়ে যাওয়ার সময় সিগন্যাল শক্তি কীভাবে পরিবর্তিত হয় তা বিশ্লেষণ করা।

Probe Request Timing and Frequency: ডিভাইসগুলি কত ঘন ঘন এবং কখন প্রোব রিকোয়েস্ট পাঠায় তাতে স্বতন্ত্র প্যাটার্ন প্রদর্শন করে।

Access Point Triangulation: ডিভাইসের অবস্থান নির্ণয় এবং এর চলাচল ট্র্যাক করতে একাধিক AP ব্যবহার করা।

এই সংকেতগুলি একত্রিত করে, অ্যানালিটিক্স ইঞ্জিন খণ্ডিত সেশনগুলিকে একত্রিত করার জন্য একটি সম্ভাব্য মডেল তৈরি করতে পারে, যদিও এই পদ্ধতিটি সুস্পষ্ট প্রমাণীকরণের চেয়ে কম নির্ণায়ক।

ধাপ 3: ইকোসিস্টেম ডেটার সাথে একীভূত করুন

পরিচয় গ্রাফকে আরও সমৃদ্ধ করতে, WiFi প্ল্যাটফর্মকে অন্যান্য এন্টারপ্রাইজ-এর সাথে একীভূত করা উচিতই সিস্টেম। উদাহরণস্বরূপ, WiFi প্রমাণীকরণ ডেটা আনুগত্য প্রোগ্রাম ডেটাবেস বা পয়েন্ট-অফ-সেল (POS) সিস্টেমের সাথে লিঙ্ক করা গ্রাহকের যাত্রার একটি সামগ্রিক চিত্র প্রদান করে। Connect লাইসেন্সের অধীনে OpenRoaming-এর মতো পরিষেবাগুলির জন্য একটি পরিচয় প্রদানকারী হিসাবে Purple-এর ভূমিকা বিভিন্ন পরিবেশে এই নির্বিঘ্ন একীকরণকে সহজ করে।

সর্বোত্তম অনুশীলন

- সুস্পষ্ট প্রমাণীকরণকে অগ্রাধিকার দিন: Captive Portal ডিজাইন করুন যা ব্যবহারকারীদের প্রমাণীকরণে উৎসাহিত করার জন্য স্পষ্ট মূল্য বিনিময় (যেমন, বিনামূল্যে উচ্চ-গতির অ্যাক্সেস, এক্সক্লুসিভ ডিসকাউন্ট) অফার করে। এটি সম্ভাব্য শক্তিশালী পরিচয় অ্যাঙ্কর স্থাপন করে।

- Captive Portal অভিজ্ঞতা অপ্টিমাইজ করুন: নিশ্চিত করুন যে প্রমাণীকরণ প্রক্রিয়াটি নির্বিঘ্ন। How a wi fi assistant Enables Passwordless Access in 2026 -এ আলোচিত ধারণাগুলির অনুরূপ ঘর্ষণহীন অ্যাক্সেস সক্ষম করে এমন প্রযুক্তি বাস্তবায়ন ড্রপ-অফ রেট কমায় এবং নেটওয়ার্কে পরিচিত ব্যবহারকারীদের শতাংশ বৃদ্ধি করে।

- প্রগতিশীল প্রোফাইলিং ব্যবহার করুন: শুরুতেই সমস্ত ব্যবহারকারীর তথ্য চাওয়ার পরিবর্তে, একাধিক ভিজিটের মাধ্যমে ডেটা সংগ্রহ করুন। এটি প্রাথমিক সংযোগের সময় ঘর্ষণ কমায় এবং সময়ের সাথে সাথে একটি ব্যাপক প্রোফাইল তৈরি করে।

- নিয়ন্ত্রক সম্মতি নিশ্চিত করুন: পরিচয়-কেন্দ্রিক ট্র্যাকিংয়ের দিকে পরিবর্তন GDPR এবং CCPA-এর মতো গোপনীয়তা বিধিগুলির কঠোর আনুগত্যের প্রয়োজন। নিশ্চিত করুন যে আপনার প্ল্যাটফর্ম ডেটা যথাযথভাবে বেনামী বা ছদ্মনাম করে এবং ব্যবহারকারীদের জন্য স্পষ্ট অপ্ট-ইন/অপ্ট-আউট প্রক্রিয়া সরবরাহ করে।

- নেটওয়ার্ক কনফিগারেশন পর্যালোচনা করুন: নিশ্চিত করুন যে আপনার ওয়্যারলেস অবকাঠামো প্রমাণীকরণ অনুরোধ এবং গতিশীল MAC ঠিকানা ব্যবস্থাপনার বর্ধিত লোড পরিচালনা করার জন্য কনফিগার করা হয়েছে। চ্যানেল অ্যাসাইনমেন্ট পরিকল্পনা করার সময়, নেটওয়ার্ক স্থিতিশীলতা বজায় রাখতে এবং অ্যানালিটিক্স ডেটা সংগ্রহের জন্য কর্মক্ষমতা অপ্টিমাইজ করতে DFS Channels: What They Are and When to Avoid Them (অথবা ইতালীয় স্থাপনার জন্য, Canali DFS: Cosa sono e quando evitarli ) সম্পর্কে সচেতন থাকুন।

সমস্যা সমাধান ও ঝুঁকি প্রশমন

সাধারণ ব্যর্থতার ধরণ

- অপ্রমাণিত ডেটার উপর অতিরিক্ত নির্ভরতা: একটি র্যান্ডমাইজড MAC পরিবেশে কাঁচা, অপ্রমাণিত প্রোব ডেটার উপর ভিত্তি করে ব্যবসায়িক সিদ্ধান্ত নেওয়া ত্রুটিপূর্ণ সিদ্ধান্ত এবং ভুলভাবে বরাদ্দকৃত সম্পদের দিকে পরিচালিত করবে।

- খণ্ডিত পরিচয় সাইলো: যদি WiFi অ্যানালিটিক্স প্ল্যাটফর্ম অন্যান্য এন্টারপ্রাইজ সিস্টেমের (যেমন, CRM, আনুগত্য অ্যাপস) সাথে একত্রিত না হয়, তবে সংস্থাটি গ্রাহকের খণ্ডিত দৃষ্টিভঙ্গি বজায় রাখবে, যা ব্যক্তিগতকৃত ব্যস্ততা কৌশলগুলির কার্যকারিতা হ্রাস করবে।

- দুর্বল Captive Portal ডিজাইন: একটি কষ্টকর প্রমাণীকরণ প্রক্রিয়া ব্যবহারকারীদের সংযোগ করতে নিরুৎসাহিত করবে, যার ফলে একটি কম অ্যাটাচ রেট এবং প্রমাণীকৃত ব্যবহারকারীদের একটি ছোট নমুনা আকার হবে, যা অ্যানালিটিক্স ডেটার মান হ্রাস করে।

প্রশমন কৌশল

- একটি ডিভাইস গ্রাফ বাস্তবায়ন করুন: এমন একটি প্ল্যাটফর্ম স্থাপন করুন যা উন্নত অ্যালগরিদম ব্যবহার করে খণ্ডিত সেশনগুলিকে একত্রিত করে এবং একাধিক MAC ঠিকানার জুড়ে পরিচয় সমাধান করে।

- অ্যাটাচ রেট নিরীক্ষণ করুন: নেটওয়ার্কে প্রমাণীকরণকারী ভিজিটরদের শতাংশ বনাম মোট সনাক্তকৃত ডিভাইসের সংখ্যা নিবিড়ভাবে ট্র্যাক করুন। একটি কম অ্যাটাচ রেট Captive Portal অভিজ্ঞতা বা ব্যবহারকারীকে দেওয়া মূল্য প্রস্তাব অপ্টিমাইজ করার প্রয়োজনীয়তা নির্দেশ করে।

- নিয়মিত ডেটা অখণ্ডতা নিরীক্ষা করুন: অসঙ্গতি সনাক্ত করতে এবং পরিচয় রেজোলিউশন ইঞ্জিনের নির্ভুলতা নিশ্চিত করতে পর্যায়ক্রমে WiFi অ্যানালিটিক্স ডেটা অন্যান্য ডেটা উত্সগুলির (যেমন, ফুটফল কাউন্টার, POS ডেটা) সাথে তুলনা করুন।

ROI এবং ব্যবসায়িক প্রভাব

পরিচয়-কেন্দ্রিক WiFi অ্যানালিটিক্স মডেলে স্থানান্তরিত হতে বিনিয়োগের প্রয়োজন, তবে সঠিক স্থানিক ডেটার উপর নির্ভরশীল সংস্থাগুলির জন্য বিনিয়োগের উপর রিটার্ন (ROI) তাৎপর্যপূর্ণ।

- সঠিক সম্পদ বরাদ্দ: নির্ভরযোগ্য ফুটফল এবং থাকার সময় মেট্রিক্স সঠিক কর্মী নিয়োগ এবং সম্পদ বরাদ্দ সক্ষম করে, খুচরা দোকান এবং পরিবহন হাবের মতো পরিবেশে অপারেশনাল দক্ষতা অপ্টিমাইজ করে।

- উন্নত গ্রাহক ব্যস্ততা: প্রকৃত গ্রাহক যাত্রা এবং ফেরত ভিজিটের হার বোঝার মাধ্যমে, বিপণন দলগুলি লক্ষ্যযুক্ত, ব্যক্তিগতকৃত প্রচারাভিযান সরবরাহ করতে পারে যা আনুগত্য বাড়ায় এবং রাজস্ব বৃদ্ধি করে।

- কৌশলগত সিদ্ধান্ত গ্রহণ: উচ্চ-নির্ভুল ডেটা কৌশলগত উদ্যোগগুলিকে সমর্থন করে, যেমন স্টোর লেআউট অপ্টিমাইজ করা, বিপণন প্রচারাভিযানের কার্যকারিতা মূল্যায়ন করা এবং রিয়েল এস্টেট সিদ্ধান্তগুলিকে অবহিত করা। Purple Appoints Iain Fox as VP Growth - Public Sector to Drive Digital Inclusion and Smart City Innovation -এ হাইলাইট করা ডিজিটাল অন্তর্ভুক্তি চালনার লক্ষ্যে উদ্যোগগুলি প্রভাব পরিমাপের জন্য সঠিক ব্যবহারের ডেটার উপর ব্যাপকভাবে নির্ভর করে।

- নতুন রাজস্ব প্রবাহ: স্টেডিয়াম এবং সম্মেলন কেন্দ্রের মতো পরিবেশে, সঠিক অবস্থান ডেটা অবস্থান-ভিত্তিক পরিষেবাগুলিকে সক্ষম করে, যেমন লক্ষ্যযুক্ত বিজ্ঞাপন এবং প্রক্সিমিটি মার্কেটিং, যা নতুন নগদীকরণের সুযোগ তৈরি করে। Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots -এর মতো বৈশিষ্ট্যগুলি ব্যবহারকারীর জন্য মূল্য প্রস্তাবকে আরও উন্নত করে, উচ্চতর ব্যস্ততা এবং ডেটা সংগ্রহকে চালিত করে।

মূল সংজ্ঞাসমূহ

Locally Administered MAC Address

A MAC address generated by the device's software rather than assigned by the hardware manufacturer. It is indicated by setting the second least significant bit of the first octet to 1 (e.g., x2:xx:xx:xx:xx:xx).

IT teams use this bit flag in raw packet captures or RADIUS logs to identify which devices on the network are using randomized addresses versus persistent hardware addresses. A high proportion of locally administered MACs in your logs is a diagnostic signal that randomization is active.

Device Graph

A dynamic database that maps multiple identifiers (e.g., various randomized MAC addresses, email addresses, loyalty IDs) to a single, persistent user profile.

This is the core technology required to restore analytics accuracy in a post-randomization environment, allowing platforms to stitch together fragmented sessions across multiple visits and MAC address rotations.

Probe Request

A management frame sent by a client device to actively discover available wireless networks in its vicinity. It contains the device's MAC address (which may be randomized).

Historically used for passive tracking of unauthenticated users. Now highly unreliable for long-term analytics due to randomization. Probe request data should be treated as a rough footfall indicator only, not a source of identity.

Identity Resolution

The process of analyzing various data points and signals to determine that multiple distinct identifiers actually belong to the same physical user or device.

The critical function performed by advanced analytics platforms to counteract the obfuscation caused by MAC randomization. It transforms fragmented, ephemeral data points into coherent, actionable user profiles.

Attach Rate

The percentage of total detected devices in a venue that successfully complete the authentication process and connect to the network.

A key operational metric for evaluating the effectiveness of a captive portal. A low attach rate means the analytics platform has a smaller sample size of reliable, authenticated data, directly impacting the statistical confidence of all downstream analytics.

Captive Portal

A web page that users are forced to view and interact with before access is granted to a public WiFi network, typically requiring a form of authentication or consent.

The primary mechanism for establishing an Identity Anchor by requiring users to provide credentials in exchange for network access. The design and value proposition of the captive portal directly determines the attach rate.

Signal Fingerprinting

A technique that uses secondary characteristics of a device's radio transmissions (like RSSI patterns, probe timing, and channel behavior) to probabilistically identify it, rather than relying solely on the MAC address.

Used as a supplementary tracking method when explicit authentication is not available. It is less reliable in high-density RF environments and should be treated as a probabilistic supplement to, not a replacement for, authenticated identity resolution.

Ephemeral Randomization

A more aggressive form of MAC randomization where the device rotates its MAC address periodically (e.g., daily) even when connected to the same SSID, rather than maintaining a consistent per-network MAC.

This completely breaks analytics platforms that rely on per-network MAC consistency. It forces the adoption of identity-centric architectures and is becoming more common as OS vendors increase privacy protections.

সমাধানকৃত উদাহরণসমূহ

A large retail chain with 500 locations is experiencing a sudden, inexplicable 40% spike in reported unique visitors across all stores, while POS transaction volume remains flat. The IT Director suspects an issue with the WiFi analytics platform.

- Diagnosis: The IT team analyzes the raw MAC address logs and identifies a high volume of locally administered MAC addresses (indicated by the second least significant bit of the first octet being set to 1). This confirms the spike is due to mobile OS updates enabling MAC randomization, not an actual increase in foot traffic.

- Architecture Shift: The chain migrates from their legacy, hardware-centric analytics tool to Purple's identity-centric platform.

- Captive Portal Optimization: They redesign the splash page to offer a 10% discount code in exchange for email authentication.

- Identity Resolution: Purple's device graph engine begins linking the randomized MAC addresses to the authenticated email profiles.

- Result: Within 30 days, the unique visitor count normalizes, accurately reflecting true footfall. Return visit rates, which had dropped to near zero, are restored as the platform successfully identifies returning customers despite their changing MAC addresses.

A multi-building corporate campus needs to track employee and guest movement for space utilization analysis. However, devices are rotating MAC addresses as they roam between different SSIDs (e.g., Corp-WiFi and Guest-WiFi).

- Network Consolidation (Where Possible): The network architect reviews the SSID strategy and consolidates redundant networks to minimize the need for devices to switch SSIDs, reducing the frequency of MAC rotation.

- Unified Authentication: The campus implements a unified authentication framework (e.g., 802.1X for employees, a streamlined captive portal for guests) integrated with a central RADIUS server and the Purple analytics platform.

- Cross-SSID Stitching: The Purple platform is configured to ingest authentication logs from the RADIUS server. When a device authenticates to Corp-WiFi using an employee's credentials, and later authenticates to Guest-WiFi, the platform uses the shared identity credential to stitch the sessions together.

- Result: The facilities management team regains accurate visibility into space utilization across the entire campus, enabling data-driven decisions regarding real estate optimization.

অনুশীলনী প্রশ্নসমূহ

Q1. Your marketing team reports that a new promotional campaign launched last week drove a 300% increase in unique footfall to your flagship store. However, the store manager reports that the venue felt unusually quiet, and sales data shows a 5% decline. What is the most likely technical explanation for this discrepancy, and what is your immediate diagnostic step?

ইঙ্গিত: Consider what metric legacy analytics platforms use to count unique visitors and how modern mobile operating systems handle that identifier.

মডেল উত্তর দেখুন

The most likely explanation is that the legacy WiFi analytics platform is counting randomized MAC addresses as unique physical visitors. A recent OS update or a change in how devices behave in that specific RF environment has caused devices to rotate their MAC addresses more frequently. The platform sees multiple MACs from the same physical device and counts each as a separate unique person, leading to an artificially inflated footfall metric that does not correlate with actual physical presence or sales data. The immediate diagnostic step is to examine the raw MAC address logs and calculate the proportion of locally administered addresses (second least significant bit of the first octet set to 1). A high proportion confirms randomization is the cause. The solution is to transition to an identity-centric analytics model with a captive portal.

Q2. You are deploying a new guest WiFi network across a large hospital campus. The primary goal is to provide seamless connectivity for patients and visitors while gathering accurate data on dwell times in various waiting areas. You have a choice between an open network with no captive portal or a network requiring email authentication. Which approach do you recommend and why?

ইঙ্গিত: Think about the Identity Anchor principle and how MAC randomization affects long-term tracking without explicit authentication. Also consider GDPR implications of each approach.

মডেল উত্তর দেখুন

The network requiring email authentication via a captive portal is strongly recommended. An open network relies entirely on passive probe requests and MAC addresses for tracking. Due to MAC randomization, devices will appear as new visitors every time their MAC changes, completely breaking dwell time analytics and making it impossible to track a patient's journey across different waiting areas over time. By requiring email authentication, you establish a persistent Identity Anchor. The analytics platform can then use a device graph to link the user's email to whatever randomized MAC they are currently using, ensuring accurate dwell time and journey tracking across the campus. From a GDPR perspective, the captive portal also provides a clear consent mechanism, which is legally required when collecting personal data. The open network approach, while seemingly less intrusive, actually creates a more complex compliance situation as it relies on probabilistic tracking without explicit consent.

Q3. A stadium IT director wants to track the movement of VIP guests to optimize staffing in premium lounges. They are currently using a system that relies on signal fingerprinting (RSSI patterns) because they want to avoid forcing VIPs to use a captive portal. The data is proving to be highly inaccurate. What is the architectural flaw in this approach, and what is the recommended solution that maintains a premium user experience?

ইঙ্গিত: Consider the deterministic versus probabilistic nature of different tracking methods in a high-density, complex RF environment like a stadium.

মডেল উত্তর দেখুন

The architectural flaw is relying on probabilistic signal fingerprinting as the primary identification method in a complex, high-density RF environment like a stadium. Signal fingerprinting is imprecise; RSSI values fluctuate wildly due to physical obstructions (crowds, concrete, steel), device orientation, and competing RF sources. When combined with MAC randomization, the system cannot reliably stitch together fragmented sessions, producing inaccurate journey data. The director must implement a deterministic Identity Anchor. To maintain a premium, frictionless experience for VIPs, the recommended solution is to integrate the WiFi authentication with the VIP ticketing or access management app using a technology like Passpoint (Hotspot 2.0 / IEEE 802.11u). This allows the device to authenticate automatically and silently based on the VIP's profile credentials, providing accurate, deterministic tracking without requiring a manual captive portal login. This delivers the premium experience the director requires while restoring data integrity.