Comment la randomisation des adresses MAC affecte l'analyse du WiFi invité

Ce guide offre une analyse technique approfondie de l'impact de la randomisation des adresses MAC sur l'analyse du WiFi invité. Il propose des stratégies pratiques aux responsables informatiques et aux architectes réseau pour restaurer la visibilité, garantir des métriques précises et maintenir la conformité dans les déploiements à grande échelle. Couvrant les mécanismes de la randomisation par réseau et éphémère, l'architecture de résolution d'identité et les scénarios de déploiement réels, il s'agit de la référence définitive pour toute organisation s'appuyant sur des données spatiales dérivées du WiFi.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Analyse Technique Approfondie

- Les Mécanismes de la Randomisation des Adresses MAC

- L'Impact sur l'Analyse WiFi

- Guide d'Implémentation

- Restaurer la Visibilité : L'Architecture Centrée sur l'Identité

- Bonnes Pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Stratégies d'atténuation

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques, les architectes réseau et les directeurs des opérations de sites, l'adoption généralisée de la randomisation des adresses MAC sur iOS, Android et Windows a fondamentalement bouleversé l'analyse traditionnelle du WiFi invité. Ce qui était autrefois un identifiant matériel fiable et persistant est devenu un point de données éphémère, rendant les modèles d'analyse hérités obsolètes. Ce guide de référence technique explore les mécanismes de la randomisation MAC, son impact direct sur des métriques telles que le nombre de visiteurs uniques, le temps de présence et les taux de retour, ainsi que les changements architecturaux nécessaires pour restaurer l'intégrité des données. En passant d'un suivi centré sur le matériel à des modèles de résolution basés sur l'identité, les organisations des secteurs du Commerce de détail , de l' Hôtellerie , de la Santé et du Transport peuvent maintenir des analyses précises tout en respectant la confidentialité des utilisateurs et les cadres réglementaires comme le GDPR et le PCI DSS.

Analyse Technique Approfondie

Les Mécanismes de la Randomisation des Adresses MAC

Historiquement, l'adresse Media Access Control (MAC) servait d'identifiant unique et persistant attribué à un contrôleur d'interface réseau (NIC). Dans un environnement pré-randomisation, un appareil diffusant des requêtes de sondage pour découvrir les réseaux disponibles transmettait son adresse MAC permanente, gravée dans le matériel. Cela permettait à l'infrastructure réseau de suivre la présence, le mouvement et les visites de retour d'un appareil même si l'utilisateur ne s'était jamais authentifié sur le réseau.

À partir d'iOS 14 et d'Android 10, les systèmes d'exploitation mobiles ont introduit la randomisation des adresses MAC par défaut. Au lieu de transmettre l'adresse MAC matérielle, l'appareil génère une adresse MAC randomisée, administrée localement. L'implémentation varie légèrement selon les fournisseurs mais suit généralement deux modèles principaux :

- Randomisation par réseau : L'appareil génère une adresse MAC unique pour chaque Service Set Identifier (SSID) distinct auquel il se connecte. Cette adresse MAC reste cohérente pour ce SSID spécifique, permettant à l'appareil de se reconnecter de manière transparente.

- Randomisation quotidienne ou éphémère : Certaines implémentations font pivoter l'adresse MAC randomisée périodiquement (par exemple, toutes les 24 heures) ou à chaque tentative de connexion, obscurcissant davantage l'identité de l'appareil au fil du temps.

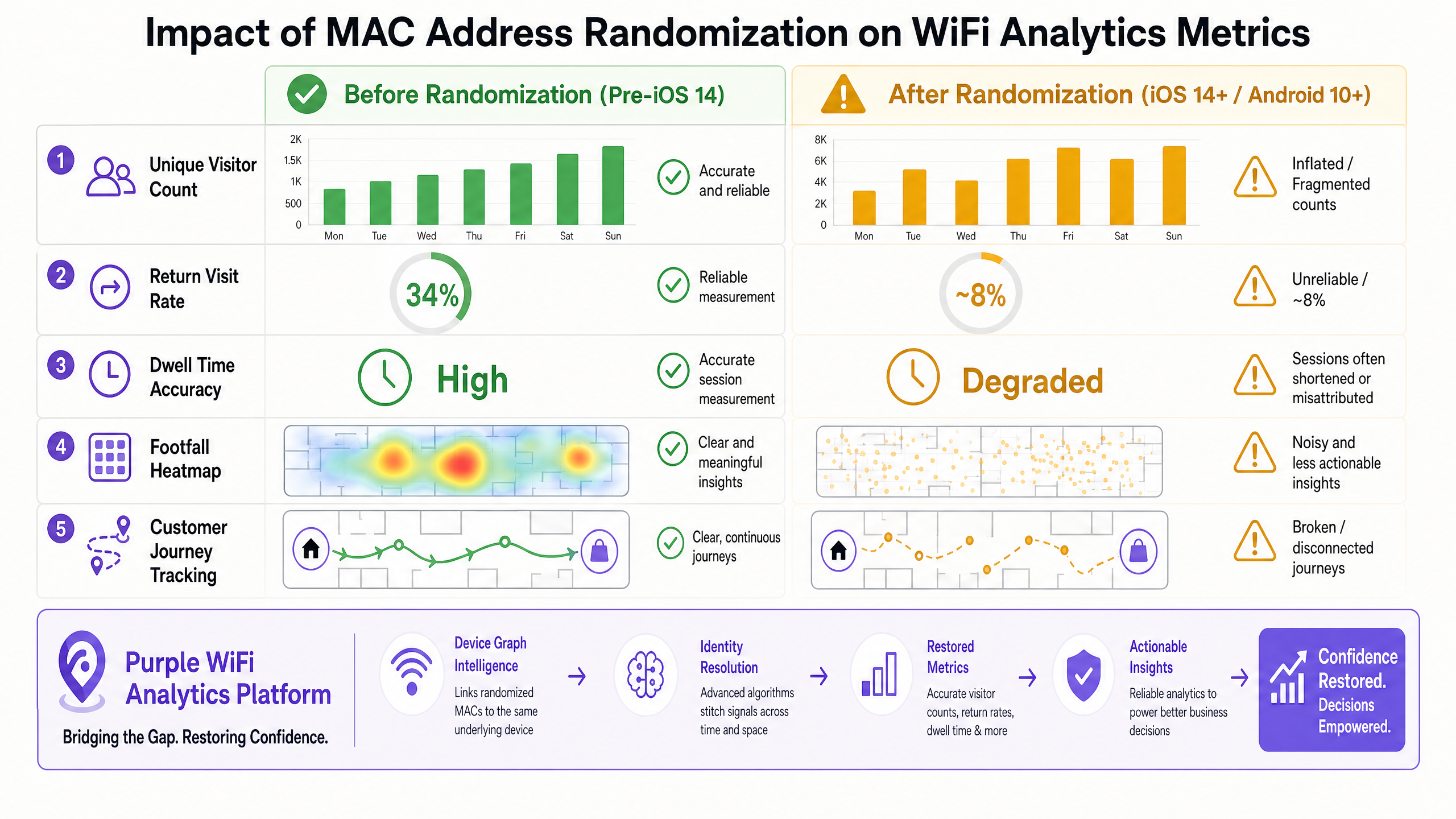

L'Impact sur l'Analyse WiFi

Lorsque les plateformes d'analyse héritées rencontrent des adresses MAC randomisées, l'intégrité des données se dégrade rapidement. La dépendance à un identifiant persistant entraîne des distorsions significatives dans les métriques clés :

- Nombre de visiteurs uniques : Parce qu'un seul appareil physique peut présenter plusieurs adresses MAC au fil du temps (ou à travers différents SSID au sein d'un même lieu), les systèmes hérités le compteront comme plusieurs visiteurs uniques. Cela conduit à des métriques de fréquentation artificiellement gonflées.

- Taux de visites de retour : Si un appareil change son adresse MAC entre les visites, la plateforme d'analyse ne peut pas lier la session actuelle à une session historique. L'utilisateur est traité comme un nouveau visiteur, ce qui fait chuter les taux de visites de retour.

- Précision du temps de présence : Dans les environnements où un appareil pourrait changer son adresse MAC pendant une session prolongée, une seule visite est fragmentée en plusieurs sessions courtes, ce qui fausse les moyennes de temps de présence à la baisse.

- Suivi du parcours client : Le suivi du mouvement d'un utilisateur à travers un grand lieu (par exemple, un stade ou un complexe commercial avec plusieurs SSID) devient décousu. Le chemin est interrompu chaque fois que l'adresse MAC change.

Guide d'Implémentation

Restaurer la Visibilité : L'Architecture Centrée sur l'Identité

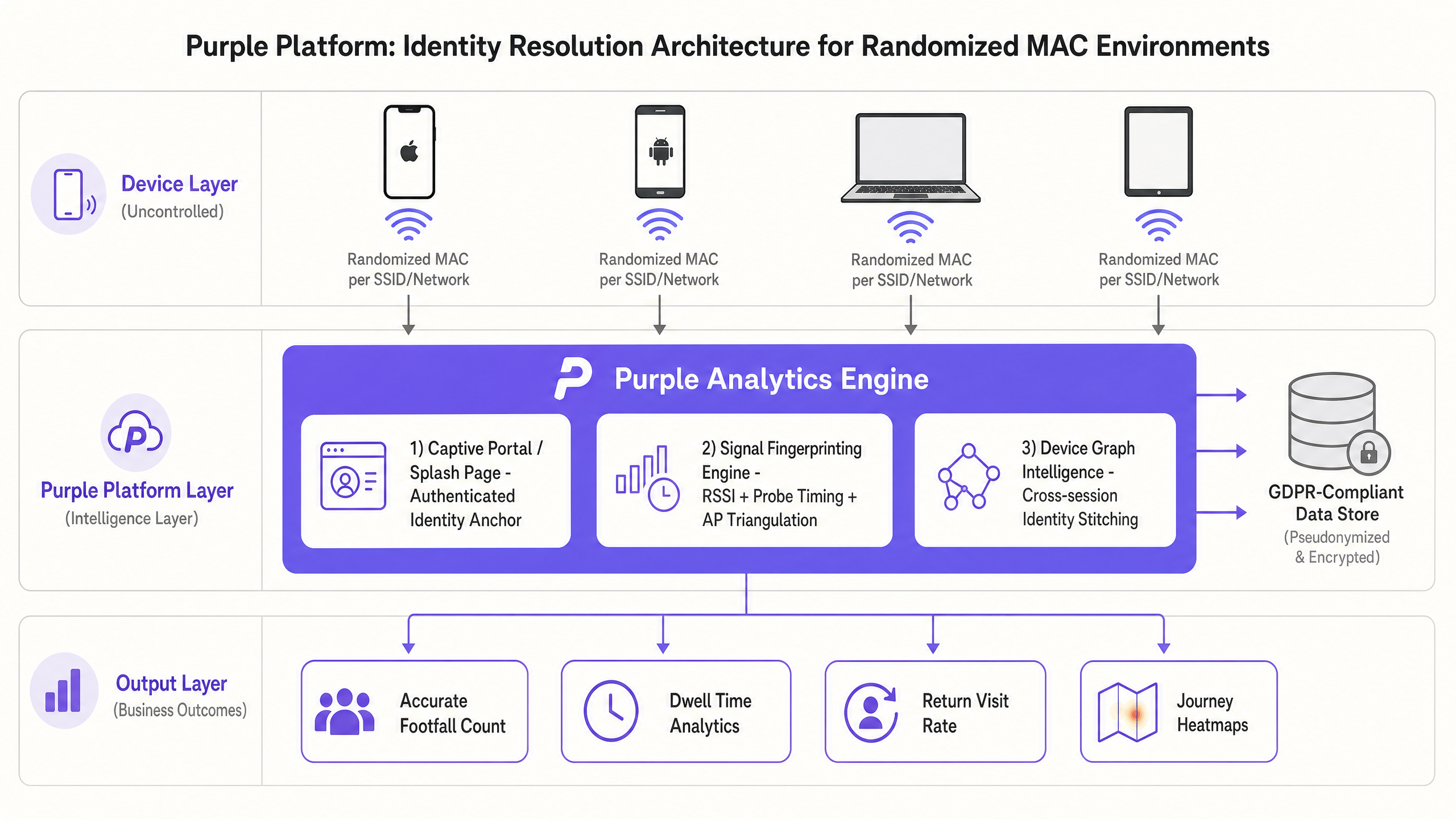

Pour surmonter les limitations imposées par la randomisation MAC, les équipes informatiques doivent passer d'un suivi basé sur le matériel à une architecture centrée sur l'identité. Cela implique le déploiement d'une couche intelligente qui résout plusieurs identifiants éphémères en un profil utilisateur unique et persistant. La plateforme WiFi invité doit évoluer pour devenir un moteur de résolution d'identité complet.

Étape 1 : Établir l'Ancre d'Identité Authentifiée

La méthode la plus fiable pour établir l'identité est via un captive portal ou une page d'accueil. Lorsqu'un utilisateur s'authentifie au réseau (via e-mail, connexion sociale ou SMS), le système crée un enregistrement d'ancrage. Cet enregistrement lie l'adresse MAC actuelle (randomisée) à une identité connue et persistante (par exemple, une adresse e-mail ou un ID utilisateur unique).

Cette approche nécessite une plateforme d'analyse WiFi robuste capable de maintenir un graphique de périphériques dynamique. Lorsque l'utilisateur revient et s'authentifie à nouveau (même avec une nouvelle adresse MAC randomisée), le système met à jour le graphique des périphériques, liant la nouvelle adresse MAC au profil utilisateur existant.

Étape 2 : Implémenter le Fingerprinting de Signal (Lorsque Permis)

Dans les scénarios où l'authentification n'est pas requise ou n'a pas encore eu lieu, les plateformes avancées utilisent le fingerprinting de signal. Cela implique l'analyse des caractéristiques secondaires des transmissions radio de l'appareil, telles que :

- Modèles d'Indicateur de Force du Signal Reçu (RSSI) : Analyser comment la force du signal change à mesure que l'appareil se déplace dans le lieu.

- Synchronisation et Fréquence des Requêtes de Sondage : Les appareils présentent des schémas distincts quant à la fréquence et au moment où ils envoient des requêtes de sondage.

- Triangulation des Points d'Accès : Utiliser plusieurs points d'accès pour localiser précisément l'appareil et suivre son mouvement.

En combinant ces signaux, le moteur d'analyse peut créer un modèle probabiliste pour reconstituer des sessions fragmentées, bien que cette méthode soit moins déterministe qu'une authentification explicite.

Étape 3 : Intégrer avec les Données de l'Écosystème

Pour enrichir davantage le graphique d'identité, la plateforme WiFi devrait s'intégrer à d'autres entreprise systèmes. Par exemple, la liaison des données d'authentification WiFi avec les bases de données de programmes de fidélité ou les systèmes de point de vente (POS) offre une vue holistique du parcours client. Le rôle de Purple en tant que fournisseur d'identité pour des services comme OpenRoaming sous la licence Connect facilite cette intégration transparente dans divers environnements.

Bonnes Pratiques

- Prioriser l'authentification explicite : Concevez des Captive Portals qui offrent des échanges de valeur clairs (par exemple, accès haut débit gratuit, réductions exclusives) pour encourager les utilisateurs à s'authentifier. Cela établit l'ancre d'identité la plus solide possible.

- Optimiser l'expérience du Captive Portal : Assurez-vous que le processus d'authentification est fluide. La mise en œuvre de technologies qui permettent un accès sans friction, similaire aux concepts abordés dans How a wi fi assistant Enables Passwordless Access in 2026 , réduit les taux d'abandon et augmente le pourcentage d'utilisateurs connus sur le réseau.

- Tirer parti du profilage progressif : Au lieu de demander toutes les informations utilisateur dès le départ, collectez les données de manière incrémentielle sur plusieurs visites. Cela réduit la friction lors de la connexion initiale tout en construisant un profil complet au fil du temps.

- Assurer la conformité réglementaire : Le passage à un suivi centré sur l'identité nécessite une stricte adhésion aux réglementations en matière de confidentialité comme GDPR et CCPA. Assurez-vous que votre plateforme anonymise ou pseudonymise les données de manière appropriée et fournit des mécanismes clairs d'opt-in/opt-out pour les utilisateurs.

- Examiner la configuration du réseau : Assurez-vous que votre infrastructure sans fil est configurée pour gérer la charge accrue des demandes d'authentification et la gestion dynamique des adresses MAC. Lors de la planification des attributions de canaux, soyez conscient des DFS Channels: What They Are and When to Avoid Them (ou pour les déploiements italiens, Canali DFS: Cosa sono e quando evitarli ) afin de maintenir la stabilité du réseau et d'optimiser les performances pour la collecte de données analytiques.

Dépannage et atténuation des risques

Modes de défaillance courants

- Dépendance excessive aux données non authentifiées : Continuer à baser les décisions commerciales sur des données de sondage brutes et non authentifiées dans un environnement MAC aléatoire conduira à des conclusions erronées et à une mauvaise allocation des ressources.

- Silos d'identité fragmentés : Si la plateforme d'analyse WiFi ne s'intègre pas à d'autres systèmes d'entreprise (par exemple, CRM, applications de fidélité), l'organisation conservera des vues fragmentées du client, réduisant l'efficacité des stratégies d'engagement personnalisées.

- Conception médiocre du Captive Portal : Un processus d'authentification lourd dissuadera les utilisateurs de se connecter, entraînant un faible taux d'attachement et un petit échantillon d'utilisateurs authentifiés, ce qui diminue la valeur des données analytiques.

Stratégies d'atténuation

- Mettre en œuvre un graphe de périphériques : Déployez une plateforme qui utilise des algorithmes avancés pour assembler des sessions fragmentées et résoudre les identités à travers plusieurs adresses MAC.

- Surveiller les taux d'attachement : Suivez de près le pourcentage de visiteurs qui s'authentifient au réseau par rapport au nombre total de périphériques détectés. Un faible taux d'attachement indique la nécessité d'optimiser l'expérience du Captive Portal ou la proposition de valeur offerte à l'utilisateur.

- Auditer régulièrement l'intégrité des données : Comparez périodiquement les données d'analyse WiFi avec d'autres sources de données (par exemple, compteurs de fréquentation, données POS) pour identifier les écarts et garantir la précision du moteur de résolution d'identité.

ROI et impact commercial

La transition vers un modèle d'analyse WiFi centré sur l'identité nécessite des investissements, mais le retour sur investissement (ROI) est significatif pour les organisations qui dépendent de données spatiales précises.

- Allocation précise des ressources : Des métriques fiables de fréquentation et de temps de présence permettent une dotation en personnel et une allocation des ressources précises, optimisant l'efficacité opérationnelle dans des environnements tels que les magasins de détail et les pôles de transport.

- Engagement client amélioré : En comprenant le véritable parcours client et les taux de revisite, les équipes marketing peuvent proposer des campagnes ciblées et personnalisées qui favorisent la fidélité et augmentent les revenus.

- Prise de décision stratégique : Des données de haute fidélité soutiennent les initiatives stratégiques, telles que l'optimisation de l'agencement des magasins, l'évaluation de l'efficacité des campagnes marketing et l'information des décisions immobilières. Les initiatives visant à favoriser l'inclusion numérique, comme souligné dans Purple Appoints Iain Fox as VP Growth - Public Sector to Drive Digital Inclusion and Smart City Innovation , reposent fortement sur des données d'utilisation précises pour mesurer l'impact.

- Nouvelles sources de revenus : Dans des environnements comme les stades et les centres de conférence, des données de localisation précises permettent des services basés sur la localisation, tels que la publicité ciblée et le marketing de proximité, créant de nouvelles opportunités de monétisation. Des fonctionnalités comme Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots améliorent encore la proposition de valeur pour l'utilisateur, favorisant un engagement et une collecte de données accrus.

Définitions clés

Locally Administered MAC Address

A MAC address generated by the device's software rather than assigned by the hardware manufacturer. It is indicated by setting the second least significant bit of the first octet to 1 (e.g., x2:xx:xx:xx:xx:xx).

IT teams use this bit flag in raw packet captures or RADIUS logs to identify which devices on the network are using randomized addresses versus persistent hardware addresses. A high proportion of locally administered MACs in your logs is a diagnostic signal that randomization is active.

Device Graph

A dynamic database that maps multiple identifiers (e.g., various randomized MAC addresses, email addresses, loyalty IDs) to a single, persistent user profile.

This is the core technology required to restore analytics accuracy in a post-randomization environment, allowing platforms to stitch together fragmented sessions across multiple visits and MAC address rotations.

Probe Request

A management frame sent by a client device to actively discover available wireless networks in its vicinity. It contains the device's MAC address (which may be randomized).

Historically used for passive tracking of unauthenticated users. Now highly unreliable for long-term analytics due to randomization. Probe request data should be treated as a rough footfall indicator only, not a source of identity.

Identity Resolution

The process of analyzing various data points and signals to determine that multiple distinct identifiers actually belong to the same physical user or device.

The critical function performed by advanced analytics platforms to counteract the obfuscation caused by MAC randomization. It transforms fragmented, ephemeral data points into coherent, actionable user profiles.

Attach Rate

The percentage of total detected devices in a venue that successfully complete the authentication process and connect to the network.

A key operational metric for evaluating the effectiveness of a captive portal. A low attach rate means the analytics platform has a smaller sample size of reliable, authenticated data, directly impacting the statistical confidence of all downstream analytics.

Captive Portal

A web page that users are forced to view and interact with before access is granted to a public WiFi network, typically requiring a form of authentication or consent.

The primary mechanism for establishing an Identity Anchor by requiring users to provide credentials in exchange for network access. The design and value proposition of the captive portal directly determines the attach rate.

Signal Fingerprinting

A technique that uses secondary characteristics of a device's radio transmissions (like RSSI patterns, probe timing, and channel behavior) to probabilistically identify it, rather than relying solely on the MAC address.

Used as a supplementary tracking method when explicit authentication is not available. It is less reliable in high-density RF environments and should be treated as a probabilistic supplement to, not a replacement for, authenticated identity resolution.

Ephemeral Randomization

A more aggressive form of MAC randomization where the device rotates its MAC address periodically (e.g., daily) even when connected to the same SSID, rather than maintaining a consistent per-network MAC.

This completely breaks analytics platforms that rely on per-network MAC consistency. It forces the adoption of identity-centric architectures and is becoming more common as OS vendors increase privacy protections.

Exemples concrets

A large retail chain with 500 locations is experiencing a sudden, inexplicable 40% spike in reported unique visitors across all stores, while POS transaction volume remains flat. The IT Director suspects an issue with the WiFi analytics platform.

- Diagnosis: The IT team analyzes the raw MAC address logs and identifies a high volume of locally administered MAC addresses (indicated by the second least significant bit of the first octet being set to 1). This confirms the spike is due to mobile OS updates enabling MAC randomization, not an actual increase in foot traffic.

- Architecture Shift: The chain migrates from their legacy, hardware-centric analytics tool to Purple's identity-centric platform.

- Captive Portal Optimization: They redesign the splash page to offer a 10% discount code in exchange for email authentication.

- Identity Resolution: Purple's device graph engine begins linking the randomized MAC addresses to the authenticated email profiles.

- Result: Within 30 days, the unique visitor count normalizes, accurately reflecting true footfall. Return visit rates, which had dropped to near zero, are restored as the platform successfully identifies returning customers despite their changing MAC addresses.

A multi-building corporate campus needs to track employee and guest movement for space utilization analysis. However, devices are rotating MAC addresses as they roam between different SSIDs (e.g., Corp-WiFi and Guest-WiFi).

- Network Consolidation (Where Possible): The network architect reviews the SSID strategy and consolidates redundant networks to minimize the need for devices to switch SSIDs, reducing the frequency of MAC rotation.

- Unified Authentication: The campus implements a unified authentication framework (e.g., 802.1X for employees, a streamlined captive portal for guests) integrated with a central RADIUS server and the Purple analytics platform.

- Cross-SSID Stitching: The Purple platform is configured to ingest authentication logs from the RADIUS server. When a device authenticates to Corp-WiFi using an employee's credentials, and later authenticates to Guest-WiFi, the platform uses the shared identity credential to stitch the sessions together.

- Result: The facilities management team regains accurate visibility into space utilization across the entire campus, enabling data-driven decisions regarding real estate optimization.

Questions d'entraînement

Q1. Your marketing team reports that a new promotional campaign launched last week drove a 300% increase in unique footfall to your flagship store. However, the store manager reports that the venue felt unusually quiet, and sales data shows a 5% decline. What is the most likely technical explanation for this discrepancy, and what is your immediate diagnostic step?

Conseil : Consider what metric legacy analytics platforms use to count unique visitors and how modern mobile operating systems handle that identifier.

Voir la réponse type

The most likely explanation is that the legacy WiFi analytics platform is counting randomized MAC addresses as unique physical visitors. A recent OS update or a change in how devices behave in that specific RF environment has caused devices to rotate their MAC addresses more frequently. The platform sees multiple MACs from the same physical device and counts each as a separate unique person, leading to an artificially inflated footfall metric that does not correlate with actual physical presence or sales data. The immediate diagnostic step is to examine the raw MAC address logs and calculate the proportion of locally administered addresses (second least significant bit of the first octet set to 1). A high proportion confirms randomization is the cause. The solution is to transition to an identity-centric analytics model with a captive portal.

Q2. You are deploying a new guest WiFi network across a large hospital campus. The primary goal is to provide seamless connectivity for patients and visitors while gathering accurate data on dwell times in various waiting areas. You have a choice between an open network with no captive portal or a network requiring email authentication. Which approach do you recommend and why?

Conseil : Think about the Identity Anchor principle and how MAC randomization affects long-term tracking without explicit authentication. Also consider GDPR implications of each approach.

Voir la réponse type

The network requiring email authentication via a captive portal is strongly recommended. An open network relies entirely on passive probe requests and MAC addresses for tracking. Due to MAC randomization, devices will appear as new visitors every time their MAC changes, completely breaking dwell time analytics and making it impossible to track a patient's journey across different waiting areas over time. By requiring email authentication, you establish a persistent Identity Anchor. The analytics platform can then use a device graph to link the user's email to whatever randomized MAC they are currently using, ensuring accurate dwell time and journey tracking across the campus. From a GDPR perspective, the captive portal also provides a clear consent mechanism, which is legally required when collecting personal data. The open network approach, while seemingly less intrusive, actually creates a more complex compliance situation as it relies on probabilistic tracking without explicit consent.

Q3. A stadium IT director wants to track the movement of VIP guests to optimize staffing in premium lounges. They are currently using a system that relies on signal fingerprinting (RSSI patterns) because they want to avoid forcing VIPs to use a captive portal. The data is proving to be highly inaccurate. What is the architectural flaw in this approach, and what is the recommended solution that maintains a premium user experience?

Conseil : Consider the deterministic versus probabilistic nature of different tracking methods in a high-density, complex RF environment like a stadium.

Voir la réponse type

The architectural flaw is relying on probabilistic signal fingerprinting as the primary identification method in a complex, high-density RF environment like a stadium. Signal fingerprinting is imprecise; RSSI values fluctuate wildly due to physical obstructions (crowds, concrete, steel), device orientation, and competing RF sources. When combined with MAC randomization, the system cannot reliably stitch together fragmented sessions, producing inaccurate journey data. The director must implement a deterministic Identity Anchor. To maintain a premium, frictionless experience for VIPs, the recommended solution is to integrate the WiFi authentication with the VIP ticketing or access management app using a technology like Passpoint (Hotspot 2.0 / IEEE 802.11u). This allows the device to authenticate automatically and silently based on the VIP's profile credentials, providing accurate, deterministic tracking without requiring a manual captive portal login. This delivers the premium experience the director requires while restoring data integrity.