Como a Randomização de Endereço MAC Afeta as Análises de WiFi para Convidados

Este guia oferece um aprofundamento técnico sobre como a randomização de endereço MAC impacta as análises de WiFi para convidados. Ele apresenta estratégias práticas para líderes de TI e arquitetos de rede restaurarem a visibilidade, garantirem métricas precisas e manterem a conformidade em implantações de larga escala. Cobrindo a mecânica da randomização por rede e efêmera, arquitetura de resolução de identidade e cenários de implantação no mundo real, esta é a referência definitiva para qualquer organização que dependa de dados espaciais derivados de WiFi.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Aprofundamento Técnico

- A Mecânica da Randomização de MAC

- O Impacto nas Análises de WiFi

- Guia de Implementação

- Restaurando a Visibilidade: A Arquitetura Centrada na Identidade

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- Estratégias de Mitigação

- ROI e Impacto nos Negócios

Resumo Executivo

Para gerentes de TI, arquitetos de rede e diretores de operações de locais, a ampla adoção da randomização de endereço MAC em iOS, Android e Windows interrompeu fundamentalmente as análises tradicionais de WiFi para convidados. O que antes era um identificador de hardware confiável e persistente tornou-se um ponto de dados efêmero, tornando os modelos de análise legados obsoletos. Este guia de referência técnica explora a mecânica da randomização de MAC, seu impacto direto em métricas como contagens de visitantes únicos, tempo de permanência e taxas de retorno de visitas, e as mudanças arquitetônicas necessárias para restaurar a integridade dos dados. Ao fazer a transição do rastreamento centrado em hardware para modelos de resolução baseados em identidade, organizações em Varejo , Hotelaria , Saúde e Transporte podem manter análises precisas, respeitando a privacidade do usuário e estruturas regulatórias como GDPR e PCI DSS.

Aprofundamento Técnico

A Mecânica da Randomização de MAC

Historicamente, o endereço Media Access Control (MAC) servia como um identificador globalmente único e persistente atribuído a um controlador de interface de rede (NIC). Em um ambiente pré-randomização, um dispositivo que transmitia solicitações de sondagem para descobrir redes disponíveis transmitia seu endereço MAC permanente, gravado no hardware. Isso permitia que a infraestrutura de rede rastreasse a presença, o movimento e as visitas de retorno de um dispositivo, mesmo que o usuário nunca tivesse se autenticado na rede.

Começando com o iOS 14 e o Android 10, os sistemas operacionais móveis introduziram a randomização de endereço MAC por padrão. Em vez de transmitir o MAC do hardware, o dispositivo gera um endereço MAC aleatório e administrado localmente. A implementação varia ligeiramente entre os fornecedores, mas geralmente segue dois modelos principais:

- Randomização por Rede: O dispositivo gera um endereço MAC único para cada Service Set Identifier (SSID) distinto ao qual se conecta. Este MAC permanece consistente para aquele SSID específico, permitindo que o dispositivo se reconecte sem problemas.

- Randomização Diária ou Efêmera: Algumas implementações rotacionam o endereço MAC aleatório periodicamente (por exemplo, a cada 24 horas) ou a cada tentativa de conexão, obscurecendo ainda mais a identidade do dispositivo ao longo do tempo.

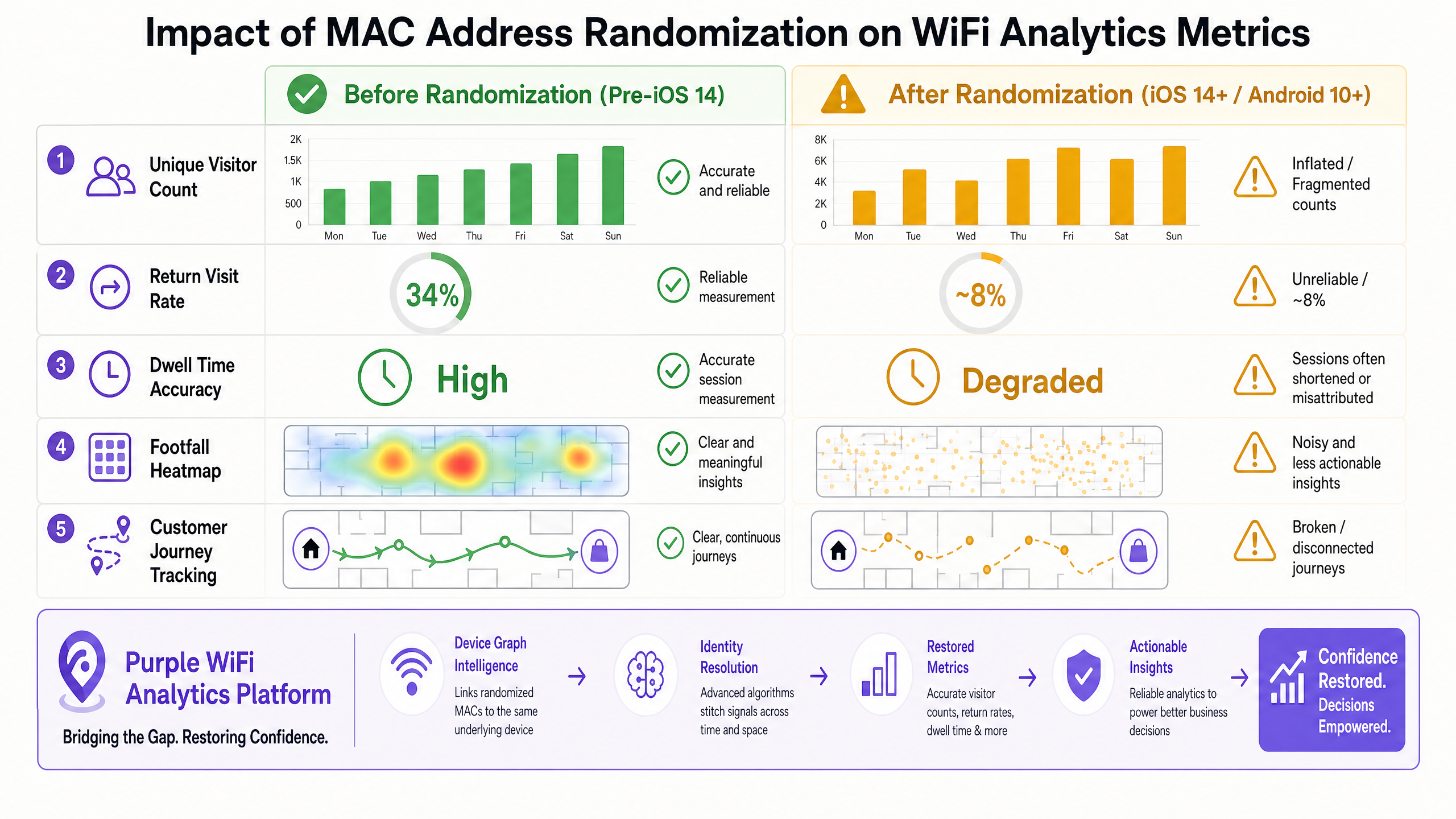

O Impacto nas Análises de WiFi

Quando plataformas de análise legadas encontram endereços MAC aleatórios, a integridade dos dados se degrada rapidamente. A dependência de um identificador persistente leva a distorções significativas nas principais métricas:

- Contagens de Visitantes Únicos: Como um único dispositivo físico pode apresentar vários endereços MAC ao longo do tempo (ou em diferentes SSIDs dentro de um local), os sistemas legados o contarão como múltiplos visitantes únicos. Isso leva a métricas de fluxo de pessoas artificialmente inflacionadas.

- Taxas de Retorno de Visitas: Se um dispositivo rotacionar seu endereço MAC entre as visitas, a plataforma de análise não poderá vincular a sessão atual a uma sessão histórica. O usuário é tratado como um novo visitante, fazendo com que as taxas de retorno de visitas despencem.

- Precisão do Tempo de Permanência: Em ambientes onde um dispositivo pode rotacionar seu MAC durante uma sessão prolongada, uma única visita é fragmentada em várias sessões curtas, distorcendo as médias de tempo de permanência para baixo.

- Rastreamento da Jornada do Cliente: Rastrear o movimento de um usuário em um grande local (por exemplo, um estádio ou um complexo de varejo com múltiplos SSIDs) torna-se desarticulado. O caminho é interrompido toda vez que o endereço MAC muda.

Guia de Implementação

Restaurando a Visibilidade: A Arquitetura Centrada na Identidade

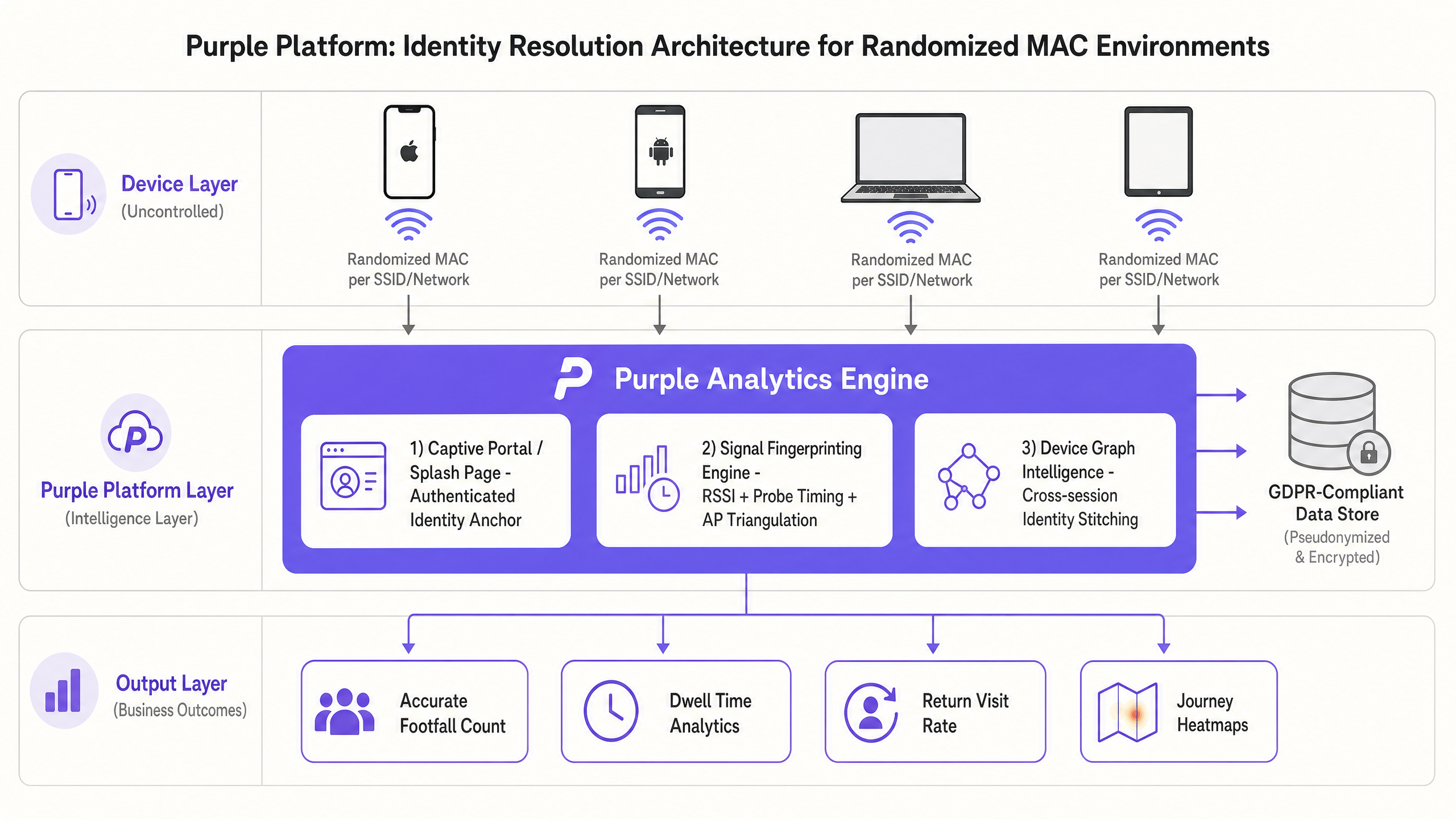

Para superar as limitações impostas pela randomização de MAC, as equipes de TI devem mudar do rastreamento baseado em hardware para uma arquitetura centrada na identidade. Isso envolve a implantação de uma camada inteligente que resolve múltiplos identificadores efêmeros de volta a um único perfil de usuário persistente. A plataforma Guest WiFi deve evoluir para um motor abrangente de resolução de identidade.

Passo 1: Estabelecer a Âncora de Identidade Autenticada

O método mais confiável para estabelecer a identidade é através de um captive portal ou página de splash. Quando um usuário se autentica na rede (via e-mail, login social ou SMS), o sistema cria um registro âncora. Este registro vincula o endereço MAC atual (aleatório) a uma identidade conhecida e persistente (por exemplo, um endereço de e-mail ou um ID de usuário único).

Essa abordagem requer uma plataforma robusta de WiFi Analytics capaz de manter um grafo de dispositivos dinâmico. Quando o usuário retorna e se autentica novamente (mesmo com um novo MAC aleatório), o sistema atualiza o grafo de dispositivos, vinculando o novo MAC ao perfil de usuário existente.

Passo 2: Implementar Impressão Digital de Sinal (Onde Permitido)

Em cenários onde a autenticação não é necessária ou ainda não ocorreu, plataformas avançadas utilizam a impressão digital de sinal. Isso envolve a análise de características secundárias das transmissões de rádio do dispositivo, como:

- Padrões de Indicador de Força de Sinal Recebido (RSSI): Análise de como a força do sinal muda à medida que o dispositivo se move pelo local.

- Tempo e Frequência de Solicitação de Sondagem: Os dispositivos exibem padrões distintos na frequência e no momento em que enviam solicitações de sondagem.

- Triangulação de Ponto de Acesso: Usando múltiplos APs para localizar o dispositivo e rastrear seu movimento.

Ao combinar esses sinais, o motor de análise pode criar um modelo probabilístico para unir sessões fragmentadas, embora este método seja menos determinístico do que a autenticação explícita.

Passo 3: Integrar com Dados do Ecossistema

Para enriquecer ainda mais o grafo de identidade, a plataforma WiFi deve se integrar com outros dados empresariaise sistemas. Por exemplo, vincular dados de autenticação WiFi com bancos de dados de programas de fidelidade ou sistemas de ponto de venda (POS) oferece uma visão holística da jornada do cliente. O papel da Purple como provedora de identidade para serviços como OpenRoaming sob a licença Connect facilita essa integração perfeita em diversos ambientes.

Melhores Práticas

- Priorize a Autenticação Explícita: Crie captive portals que ofereçam trocas de valor claras (por exemplo, acesso gratuito de alta velocidade, descontos exclusivos) para incentivar os usuários a se autenticarem. Isso estabelece a âncora de identidade mais forte possível.

- Otimize a Experiência do Captive Portal: Garanta que o processo de autenticação seja contínuo. A implementação de tecnologias que permitem acesso sem atrito, semelhante aos conceitos discutidos em How a wi fi assistant Enables Passwordless Access in 2026 , reduz as taxas de abandono e aumenta a porcentagem de usuários conhecidos na rede.

- Aproveite o Perfilamento Progressivo: Em vez de solicitar todas as informações do usuário de uma vez, colete dados incrementalmente ao longo de várias visitas. Isso reduz o atrito durante a conexão inicial, enquanto constrói um perfil abrangente ao longo do tempo.

- Garanta a Conformidade Regulatória: A mudança para o rastreamento centrado na identidade exige estrita adesão a regulamentações de privacidade como GDPR e CCPA. Garanta que sua plataforma anonimize ou pseudonimize os dados de forma apropriada e forneça mecanismos claros de opt-in/opt-out para os usuários.

- Revise a Configuração da Rede: Garanta que sua infraestrutura sem fio esteja configurada para lidar com o aumento da carga de solicitações de autenticação e gerenciamento dinâmico de endereços MAC. Ao planejar as atribuições de canais, esteja ciente de DFS Channels: What They Are and When to Avoid Them (ou para implantações italianas, Canali DFS: Cosa sono e quando evitarli ) para manter a estabilidade da rede e otimizar o desempenho para a coleta de dados de analytics.

Solução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

- Excesso de Confiança em Dados Não Autenticados: Continuar a basear decisões de negócios em dados brutos e não autenticados de sondagem em um ambiente MAC randomizado levará a conclusões falhas e recursos mal alocados.

- Silos de Identidade Fragmentados: Se a plataforma de analytics de WiFi não se integrar com outros sistemas empresariais (por exemplo, CRM, aplicativos de fidelidade), a organização manterá visões fragmentadas do cliente, reduzindo a eficácia das estratégias de engajamento personalizadas.

- Design Ruim do Captive Portal: Um processo de autenticação complicado dissuadirá os usuários de se conectar, resultando em uma baixa taxa de adesão e um pequeno tamanho de amostra de usuários autenticados, o que diminui o valor dos dados de analytics.

Estratégias de Mitigação

- Implemente um Device Graph: Implante uma plataforma que utilize algoritmos avançados para unir sessões fragmentadas e resolver identidades em múltiplos endereços MAC.

- Monitore as Taxas de Adesão: Acompanhe de perto a porcentagem de visitantes que se autenticam na rede versus o número total de dispositivos detectados. Uma baixa taxa de adesão indica a necessidade de otimizar a experiência do captive portal ou a proposta de valor oferecida ao usuário.

- Audite Regularmente a Integridade dos Dados: Compare periodicamente os dados de analytics de WiFi com outras fontes de dados (por exemplo, contadores de fluxo de pessoas, dados de POS) para identificar discrepâncias e garantir a precisão do motor de resolução de identidade.

ROI e Impacto nos Negócios

A transição para um modelo de analytics de WiFi centrado na identidade exige investimento, mas o retorno sobre o investimento (ROI) é significativo para organizações que dependem de dados espaciais precisos.

- Alocação Precisa de Recursos: Métricas confiáveis de fluxo de pessoas e tempo de permanência permitem o dimensionamento preciso da equipe e a alocação de recursos, otimizando a eficiência operacional em ambientes como lojas de varejo e centros de transporte.

- Engajamento Aprimorado do Cliente: Ao compreender a verdadeira jornada do cliente e as taxas de retorno, as equipes de marketing podem entregar campanhas direcionadas e personalizadas que impulsionam a fidelidade e aumentam a receita.

- Tomada de Decisão Estratégica: Dados de alta fidelidade apoiam iniciativas estratégicas, como otimizar layouts de lojas, avaliar a eficácia de campanhas de marketing e informar decisões imobiliárias. Iniciativas destinadas a impulsionar a inclusão digital, conforme destacado em Purple Appoints Iain Fox as VP Growth - Public Sector to Drive Digital Inclusion and Smart City Innovation , dependem fortemente de dados de uso precisos para medir o impacto.

- Novas Fontes de Receita: Em ambientes como estádios e centros de conferências, dados de localização precisos permitem serviços baseados em localização, como publicidade direcionada e marketing de proximidade, criando novas oportunidades de monetização. Recursos como Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots aprimoram ainda mais a proposta de valor para o usuário, impulsionando maior engajamento e coleta de dados.

Definições principais

Locally Administered MAC Address

A MAC address generated by the device's software rather than assigned by the hardware manufacturer. It is indicated by setting the second least significant bit of the first octet to 1 (e.g., x2:xx:xx:xx:xx:xx).

IT teams use this bit flag in raw packet captures or RADIUS logs to identify which devices on the network are using randomized addresses versus persistent hardware addresses. A high proportion of locally administered MACs in your logs is a diagnostic signal that randomization is active.

Device Graph

A dynamic database that maps multiple identifiers (e.g., various randomized MAC addresses, email addresses, loyalty IDs) to a single, persistent user profile.

This is the core technology required to restore analytics accuracy in a post-randomization environment, allowing platforms to stitch together fragmented sessions across multiple visits and MAC address rotations.

Probe Request

A management frame sent by a client device to actively discover available wireless networks in its vicinity. It contains the device's MAC address (which may be randomized).

Historically used for passive tracking of unauthenticated users. Now highly unreliable for long-term analytics due to randomization. Probe request data should be treated as a rough footfall indicator only, not a source of identity.

Identity Resolution

The process of analyzing various data points and signals to determine that multiple distinct identifiers actually belong to the same physical user or device.

The critical function performed by advanced analytics platforms to counteract the obfuscation caused by MAC randomization. It transforms fragmented, ephemeral data points into coherent, actionable user profiles.

Attach Rate

The percentage of total detected devices in a venue that successfully complete the authentication process and connect to the network.

A key operational metric for evaluating the effectiveness of a captive portal. A low attach rate means the analytics platform has a smaller sample size of reliable, authenticated data, directly impacting the statistical confidence of all downstream analytics.

Captive Portal

A web page that users are forced to view and interact with before access is granted to a public WiFi network, typically requiring a form of authentication or consent.

The primary mechanism for establishing an Identity Anchor by requiring users to provide credentials in exchange for network access. The design and value proposition of the captive portal directly determines the attach rate.

Signal Fingerprinting

A technique that uses secondary characteristics of a device's radio transmissions (like RSSI patterns, probe timing, and channel behavior) to probabilistically identify it, rather than relying solely on the MAC address.

Used as a supplementary tracking method when explicit authentication is not available. It is less reliable in high-density RF environments and should be treated as a probabilistic supplement to, not a replacement for, authenticated identity resolution.

Ephemeral Randomization

A more aggressive form of MAC randomization where the device rotates its MAC address periodically (e.g., daily) even when connected to the same SSID, rather than maintaining a consistent per-network MAC.

This completely breaks analytics platforms that rely on per-network MAC consistency. It forces the adoption of identity-centric architectures and is becoming more common as OS vendors increase privacy protections.

Exemplos práticos

A large retail chain with 500 locations is experiencing a sudden, inexplicable 40% spike in reported unique visitors across all stores, while POS transaction volume remains flat. The IT Director suspects an issue with the WiFi analytics platform.

- Diagnosis: The IT team analyzes the raw MAC address logs and identifies a high volume of locally administered MAC addresses (indicated by the second least significant bit of the first octet being set to 1). This confirms the spike is due to mobile OS updates enabling MAC randomization, not an actual increase in foot traffic.

- Architecture Shift: The chain migrates from their legacy, hardware-centric analytics tool to Purple's identity-centric platform.

- Captive Portal Optimization: They redesign the splash page to offer a 10% discount code in exchange for email authentication.

- Identity Resolution: Purple's device graph engine begins linking the randomized MAC addresses to the authenticated email profiles.

- Result: Within 30 days, the unique visitor count normalizes, accurately reflecting true footfall. Return visit rates, which had dropped to near zero, are restored as the platform successfully identifies returning customers despite their changing MAC addresses.

A multi-building corporate campus needs to track employee and guest movement for space utilization analysis. However, devices are rotating MAC addresses as they roam between different SSIDs (e.g., Corp-WiFi and Guest-WiFi).

- Network Consolidation (Where Possible): The network architect reviews the SSID strategy and consolidates redundant networks to minimize the need for devices to switch SSIDs, reducing the frequency of MAC rotation.

- Unified Authentication: The campus implements a unified authentication framework (e.g., 802.1X for employees, a streamlined captive portal for guests) integrated with a central RADIUS server and the Purple analytics platform.

- Cross-SSID Stitching: The Purple platform is configured to ingest authentication logs from the RADIUS server. When a device authenticates to Corp-WiFi using an employee's credentials, and later authenticates to Guest-WiFi, the platform uses the shared identity credential to stitch the sessions together.

- Result: The facilities management team regains accurate visibility into space utilization across the entire campus, enabling data-driven decisions regarding real estate optimization.

Questões práticas

Q1. Your marketing team reports that a new promotional campaign launched last week drove a 300% increase in unique footfall to your flagship store. However, the store manager reports that the venue felt unusually quiet, and sales data shows a 5% decline. What is the most likely technical explanation for this discrepancy, and what is your immediate diagnostic step?

Dica: Consider what metric legacy analytics platforms use to count unique visitors and how modern mobile operating systems handle that identifier.

Ver resposta modelo

The most likely explanation is that the legacy WiFi analytics platform is counting randomized MAC addresses as unique physical visitors. A recent OS update or a change in how devices behave in that specific RF environment has caused devices to rotate their MAC addresses more frequently. The platform sees multiple MACs from the same physical device and counts each as a separate unique person, leading to an artificially inflated footfall metric that does not correlate with actual physical presence or sales data. The immediate diagnostic step is to examine the raw MAC address logs and calculate the proportion of locally administered addresses (second least significant bit of the first octet set to 1). A high proportion confirms randomization is the cause. The solution is to transition to an identity-centric analytics model with a captive portal.

Q2. You are deploying a new guest WiFi network across a large hospital campus. The primary goal is to provide seamless connectivity for patients and visitors while gathering accurate data on dwell times in various waiting areas. You have a choice between an open network with no captive portal or a network requiring email authentication. Which approach do you recommend and why?

Dica: Think about the Identity Anchor principle and how MAC randomization affects long-term tracking without explicit authentication. Also consider GDPR implications of each approach.

Ver resposta modelo

The network requiring email authentication via a captive portal is strongly recommended. An open network relies entirely on passive probe requests and MAC addresses for tracking. Due to MAC randomization, devices will appear as new visitors every time their MAC changes, completely breaking dwell time analytics and making it impossible to track a patient's journey across different waiting areas over time. By requiring email authentication, you establish a persistent Identity Anchor. The analytics platform can then use a device graph to link the user's email to whatever randomized MAC they are currently using, ensuring accurate dwell time and journey tracking across the campus. From a GDPR perspective, the captive portal also provides a clear consent mechanism, which is legally required when collecting personal data. The open network approach, while seemingly less intrusive, actually creates a more complex compliance situation as it relies on probabilistic tracking without explicit consent.

Q3. A stadium IT director wants to track the movement of VIP guests to optimize staffing in premium lounges. They are currently using a system that relies on signal fingerprinting (RSSI patterns) because they want to avoid forcing VIPs to use a captive portal. The data is proving to be highly inaccurate. What is the architectural flaw in this approach, and what is the recommended solution that maintains a premium user experience?

Dica: Consider the deterministic versus probabilistic nature of different tracking methods in a high-density, complex RF environment like a stadium.

Ver resposta modelo

The architectural flaw is relying on probabilistic signal fingerprinting as the primary identification method in a complex, high-density RF environment like a stadium. Signal fingerprinting is imprecise; RSSI values fluctuate wildly due to physical obstructions (crowds, concrete, steel), device orientation, and competing RF sources. When combined with MAC randomization, the system cannot reliably stitch together fragmented sessions, producing inaccurate journey data. The director must implement a deterministic Identity Anchor. To maintain a premium, frictionless experience for VIPs, the recommended solution is to integrate the WiFi authentication with the VIP ticketing or access management app using a technology like Passpoint (Hotspot 2.0 / IEEE 802.11u). This allows the device to authenticate automatically and silently based on the VIP's profile credentials, providing accurate, deterministic tracking without requiring a manual captive portal login. This delivers the premium experience the director requires while restoring data integrity.