পাবলিক WiFi দায়বদ্ধতা: কেন কন্টেন্ট ফিল্টারিং বাধ্যতামূলক

এই টেকনিক্যাল রেফারেন্স গাইডটি আনফিল্টারড পাবলিক WiFi প্রদানের আইনি এবং অপারেশনাল ঝুঁকিগুলোর রূপরেখা দেয়, এবং কেন ভেন্যু অপারেটরদের জন্য কন্টেন্ট ফিল্টারিং একটি বাধ্যতামূলক ডিপ্লয়মেন্ট রিকোয়ারমেন্ট তা বিস্তারিতভাবে বর্ণনা করে। এটি নেটওয়ার্কগুলোকে বেআইনি কার্যকলাপ, কপিরাইট লঙ্ঘন এবং রেগুলেটরি নন-কমপ্লায়েন্স থেকে রক্ষা করার জন্য কার্যকরী আর্কিটেকচার কৌশল, ইমপ্লিমেন্টেশন ধাপ এবং ঝুঁকি কমানোর কৌশল প্রদান করে। ভেন্যু অপারেটর এবং CTO-রা একটি ডিফেন্সিবল, কমপ্লায়েন্ট Guest WiFi এনভায়রনমেন্ট বাস্তবায়নের জন্য সুনির্দিষ্ট কেস স্টাডি, ডিসিশন ফ্রেমওয়ার্ক এবং কনফিগারেশন গাইডেন্স পাবেন।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারাংশ

- টেকনিক্যাল ডিপ-ডাইভ

- আইনি প্রেক্ষাপট এবং সেফ হারবার

- ফিল্টার করা নেটওয়ার্কের আর্কিটেকচার

- DoH সমস্যার সমাধান

- ইমপ্লিমেন্টেশন গাইড

- ধাপ ১: অ্যাক্সেপ্টেবল ইউজ পলিসি নির্ধারণ করুন

- ধাপ ২: Captive Portal এবং অথেনটিকেশন কনফিগার করুন

- ধাপ ৩: DNS ফিল্টারিং এবং গেটওয়ে রুল ডিপ্লয় করুন

- ধাপ ৪: ক্রিটিক্যাল সার্ভিসগুলো হোয়াইটলিস্ট করুন

- ধাপ ৫: টেস্ট এবং ভ্যালিডেট করুন

- বেস্ট প্র্যাকটিস

- ট্রাবলশুটিং এবং ঝুঁকি কমানো

- সাধারণ ফেইলিওর মোড

- ROI এবং ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারাংশ

পাবলিক ভেন্যুগুলোর তদারকি করা আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং CTO-দের জন্য Guest WiFi স্থাপন করা একটি প্রাথমিক অপারেশনাল প্রয়োজনীয়তা। তবে, শক্তিশালী কন্টেন্ট ফিল্টারিং ছাড়া ইন্টারনেটে একটি উন্মুক্ত সংযোগ প্রদান করা ভেন্যুকে মারাত্মক আইনি, আর্থিক এবং সম্মানহানির ঝুঁকির মুখে ফেলে। যখন আপনি পাবলিক ইন্টারনেট অ্যাক্সেস প্রদান করেন, তখন আপনার প্রতিষ্ঠান একটি ইন্টারনেট সার্ভিস প্রোভাইডার (ISP) এর ভূমিকা গ্রহণ করে। যদি আপনার পাবলিক আইপি অ্যাড্রেস থেকে ক্ষতিকারক বা বেআইনি ট্রাফিক — যেমন কপিরাইট লঙ্ঘন, পিয়ার-টু-পিয়ার (P2P) পাইরেসি, বা চাইল্ড সেক্সুয়াল অ্যাবিউজ ম্যাটেরিয়াল (CSAM) — উৎপন্ন হয়, তবে এর দায়ভার প্রায়শই ভেন্যু অপারেটরের ওপর বর্তায়。

এই গাইডটি বাধ্যতামূলক কন্টেন্ট ফিল্টারিং বাস্তবায়নের জন্য একটি সুনির্দিষ্ট টেকনিক্যাল ফ্রেমওয়ার্ক প্রদান করে। আমরা সেফ হারবার সুরক্ষা বজায় রাখতে, রেগুলেটরি কমপ্লায়েন্স (GDPR এবং PCI DSS সহ) নিশ্চিত করতে এবং নেটওয়ার্ক পারফরম্যান্স বজায় রাখার জন্য প্রয়োজনীয় আর্কিটেকচার নিয়ে আলোচনা করেছি। WiFi Analytics -এর সাথে শক্তিশালী ফিল্টারিং ইন্টিগ্রেট করার মাধ্যমে, Retail , Hospitality , Healthcare এবং Transport খাতের ভেন্যুগুলো নির্বিঘ্ন গেস্ট এক্সপেরিয়েন্স বজায় রেখে ঝুঁকি কমাতে পারে।

টেকনিক্যাল ডিপ-ডাইভ

আইনি প্রেক্ষাপট এবং সেফ হারবার

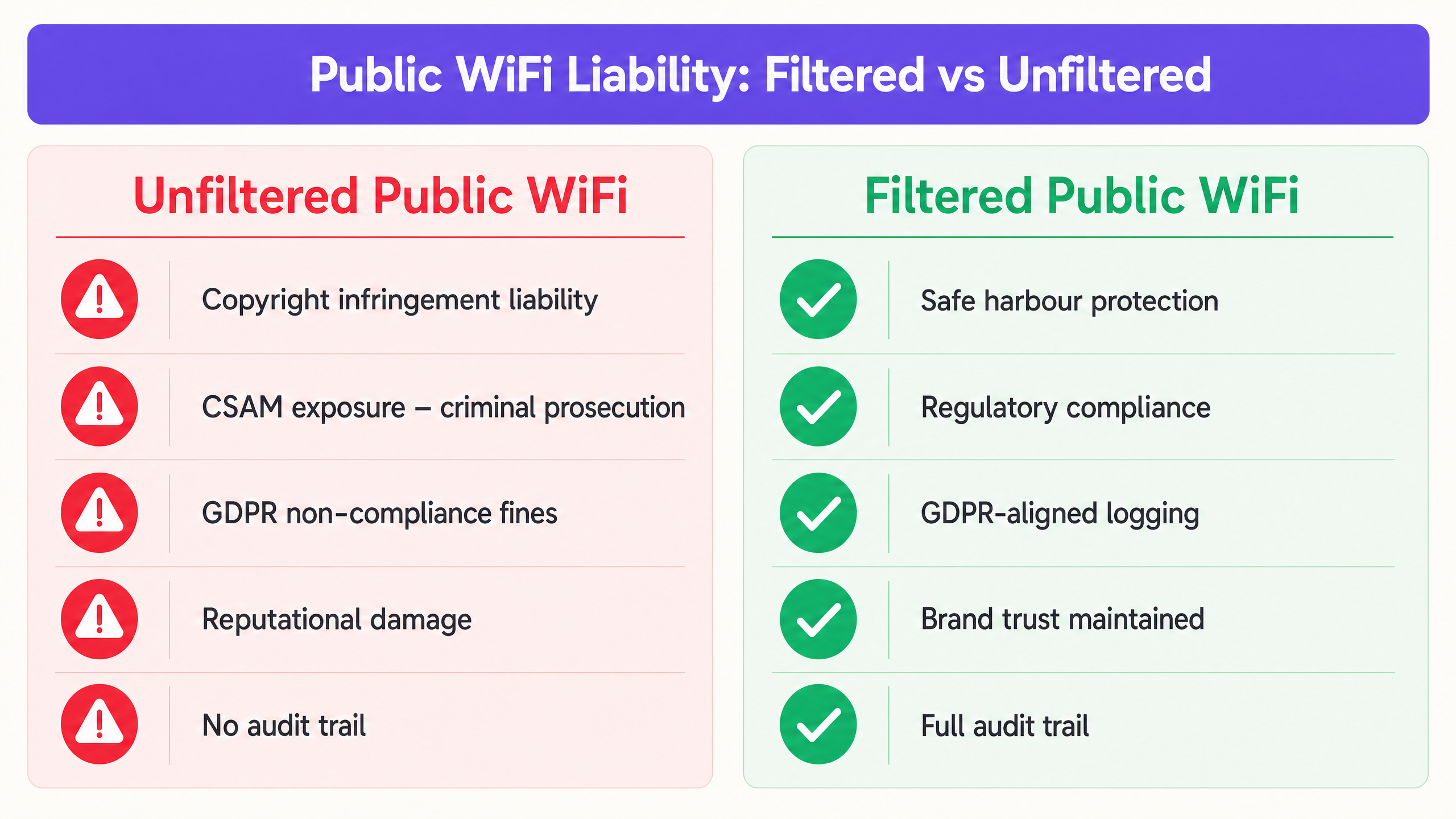

কন্টেন্ট ফিল্টারিংয়ের প্রধান কারণ হলো পাবলিক WiFi আইনি দায়বদ্ধতা। বেশিরভাগ আইনি সীমানায়, ISP এবং পাবলিক WiFi প্রোভাইডাররা "সেফ হারবার" বিধান দ্বারা সুরক্ষিত থাকে — উদাহরণস্বরূপ, মার্কিন যুক্তরাষ্ট্রে ডিজিটাল মিলেনিয়াম কপিরাইট অ্যাক্ট (DMCA), অথবা ইইউ-তে ই-কমার্স ডিরেক্টিভ এবং এর পরবর্তী ফ্রেমওয়ার্কগুলো। তবে, এই সুরক্ষাগুলো স্পষ্টভাবে শর্তসাপেক্ষ। যোগ্য হওয়ার জন্য, প্রোভাইডারদের অবশ্যই প্রমাণ করতে হবে যে তারা বেআইনি কার্যকলাপ রোধ করতে যৌক্তিক টেকনিক্যাল পদক্ষেপ নিয়েছে এবং প্রয়োজনে আইন প্রয়োগকারী সংস্থাকে সহায়তা করতে পারে।

অডিট ট্রেইল এবং অ্যাক্টিভ ফিল্টারিং ছাড়া, কোনো ভেন্যু প্রমাণ করতে পারে না যে তারা যৌক্তিক পদক্ষেপ নিয়েছে, যা সেফ হারবার সুরক্ষাকে সম্পূর্ণ বাতিল করে দেয়। এটি পাবলিক সেক্টর ডিপ্লয়মেন্টের জন্য বিশেষভাবে গুরুত্বপূর্ণ, যেখানে জবাবদিহিতার প্রয়োজনীয়তা আরও কঠোর। পাবলিক সেক্টরের ডিজিটাল ইনফ্রাস্ট্রাকচার কীভাবে বিকশিত হচ্ছে সে সম্পর্কে জানতে, Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation দেখুন।

আনফিল্টারড নেটওয়ার্কের জন্য তিনটি প্রধান আইনি ঝুঁকির ভেক্টর হলো:

| ঝুঁকির ভেক্টর | আইনি ঝুঁকি | সম্ভাব্য পরিণতি |

|---|---|---|

| কপিরাইট লঙ্ঘন (P2P) | দেওয়ানি দায়বদ্ধতা, সিজ অ্যান্ড ডেসিস্ট অর্ডার | কপিরাইট লঙ্ঘন সহজতর করার জন্য স্বত্বাধিকারী ভেন্যুর বিরুদ্ধে মামলা করে |

| CSAM ডিস্ট্রিবিউশন | ফৌজদারি মামলা | পুলিশি তদন্ত, লাইসেন্স বাতিল |

| GDPR নন-কমপ্লায়েন্স | গ্লোবাল টার্নওভারের ৪% পর্যন্ত রেগুলেটরি জরিমানা | অপর্যাপ্ত লগিংয়ের জন্য ICO এনফোর্সমেন্ট অ্যাকশন |

ফিল্টার করা নেটওয়ার্কের আর্কিটেকচার

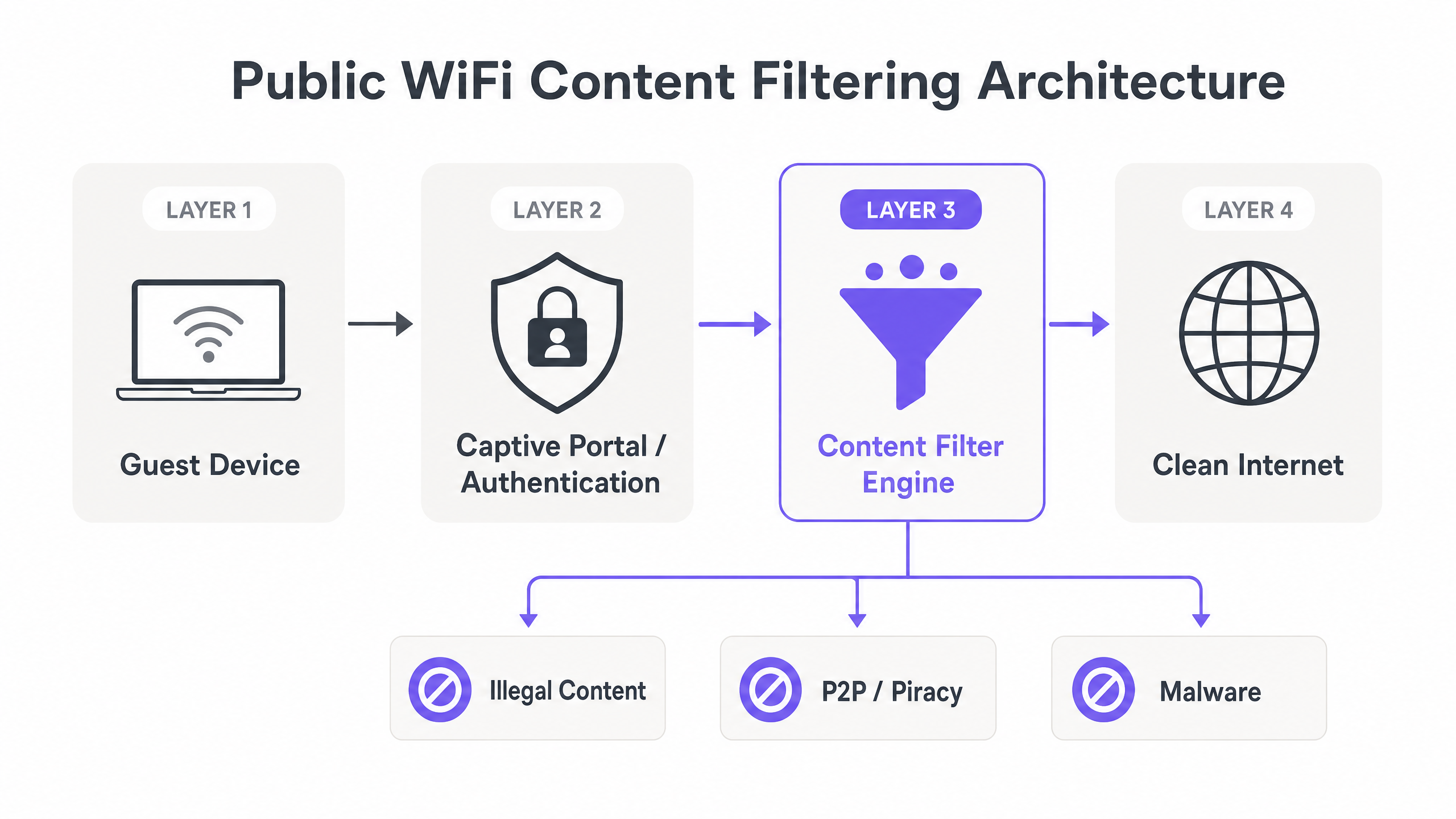

কার্যকর কন্টেন্ট ফিল্টারিংয়ের জন্য একটি মাল্টি-লেয়ারড আর্কিটেকচার প্রয়োজন। কোনো একক কন্ট্রোলই যথেষ্ট নয়। নিচের লেয়ারগুলোকে অবশ্যই একসাথে কাজ করতে হবে:

লেয়ার ১ — অথেনটিকেশন (Captive Portal): নেটওয়ার্ক অ্যাক্সেস দেওয়ার আগে, ব্যবহারকারীদের অবশ্যই অথেনটিকেট করতে হবে। এটি একটি ডিভাইস (MAC অ্যাড্রেস) এবং একটি আইপি লিজকে SMS, ইমেইল বা সোশ্যাল লগইনের মাধ্যমে একটি ভেরিফায়েড আইডেন্টিটির সাথে যুক্ত করে। এটি আপনার অডিট ট্রেইলের ভিত্তি। এই রেকর্ড রাখা কেন গুরুত্বপূর্ণ সে সম্পর্কে আরও জানতে, Explain what is audit trail for IT Security in 2026 দেখুন।

লেয়ার ২ — DNS ফিল্টারিং ইঞ্জিন: হাই-থ্রুপুট এনভায়রনমেন্টের জন্য সবচেয়ে স্কেলেবল পদ্ধতি হলো ক্লাউড-ভিত্তিক DNS ফিল্টারিং। যখন কোনো ব্যবহারকারী একটি ডোমেইনের জন্য রিকোয়েস্ট করে, তখন DNS রিভলভার একটি রিয়েল-টাইম থ্রেট ইন্টেলিজেন্স ডেটাবেসের বিপরীতে রিকোয়েস্টটি চেক করে। যদি ডোমেইনটি ক্ষতিকারক বা বেআইনি হিসেবে ক্যাটাগরাইজ করা থাকে — যেমন ম্যালওয়্যার, অ্যাডাল্ট কন্টেন্ট, পাইরেসি ট্র্যাকার — তবে রেজোলিউশনটি ব্লক করা হয় এবং ব্যবহারকারীকে একটি পলিসি-কমপ্লায়েন্ট ব্লক পেজে রিডাইরেক্ট করা হয়।

লেয়ার ৩ — অ্যাপ্লিকেশন লেয়ার গেটওয়ে (ফায়ারওয়াল): শুধুমাত্র DNS ফিল্টারিং যথেষ্ট নয়। ব্যবহারকারীরা ডিরেক্ট আইপি কানেকশন বা এনক্রিপ্টেড DNS (DNS over HTTPS — DoH) ব্যবহার করে DNS ফিল্টার বাইপাস করতে পারে। নেটওয়ার্ক গেটওয়েকে অবশ্যই পরিচিত DoH রিভলভারগুলো ব্লক করতে হবে এবং নির্দিষ্ট প্রোটোকল, বিশেষ করে BitTorrent-এর মতো P2P প্রোটোকলগুলো সীমাবদ্ধ করতে হবে, যা পাবলিক নেটওয়ার্কে কপিরাইট লঙ্ঘনের প্রধান ভেক্টর।

লেয়ার ৪ — লগিং এবং অডিট ট্রেইল: সমস্ত সেশন ডেটা — অথেনটিকেটেড আইডেন্টিটি, MAC অ্যাড্রেস, অ্যাসাইন করা আইপি, টাইমস্ট্যাম্প এবং সেশনের মেয়াদ — অবশ্যই সুরক্ষিতভাবে লগ করতে হবে এবং আইনত বাধ্যতামূলক সময়ের জন্য সংরক্ষণ করতে হবে। GDPR নীতিমালার অধীনে অন্য ব্যবহারকারীদের ডেটার সাথে আপস না করে, অনুরোধের ভিত্তিতে এই ডেটা আইন প্রয়োগকারী সংস্থার কাছে অ্যাক্সেসযোগ্য হতে হবে।

DoH সমস্যার সমাধান

২০২৫ এবং এর পরবর্তীতে কন্টেন্ট ফিল্টারিংয়ের জন্য সবচেয়ে বড় টেকনিক্যাল চ্যালেঞ্জ হলো DNS over HTTPS (DoH)। আধুনিক ব্রাউজারগুলো — যেমন Chrome, Firefox এবং Edge — ডিফল্টভাবে DoH ব্যবহার করার জন্য কনফিগার করা যেতে পারে, যা HTTPS-এর মাধ্যমে DNS কোয়েরিগুলোকে Cloudflare (1.1.1.1) বা Google (8.8.8.8)-এর মতো রিভলভারগুলোতে রাউট করে। এটি আপনার ম্যানেজড DNS ফিল্টারিং লেয়ারকে সম্পূর্ণভাবে বাইপাস করে।

এই ঝুঁকি কমানোর কৌশলের দুটি অংশ রয়েছে:

- ফায়ারওয়াল লেভেলে পরিচিত DoH রিভলভার আইপিগুলো ব্লকলিস্ট করুন। পরিচিত DoH এন্ডপয়েন্টগুলোর একটি আপডেটেড তালিকা বজায় রাখুন এবং সেই নির্দিষ্ট আইপিগুলোতে আউটবাউন্ড HTTPS ট্রাফিক ব্লক করুন।

- ফায়ারওয়াল NAT রুল ব্যবহার করে সমস্ত পোর্ট 53 ট্রাফিক ইন্টারসেপ্ট করুন এবং রিডাইরেক্ট করুন আপনার ম্যানেজড DNS রিভলভারের দিকে, যা গেস্টদের দ্বারা ম্যানুয়াল DNS ওভাররাইড প্রতিরোধ করে。

ইমপ্লিমেন্টেশন গাইড

ব্যবহারকারীর অভিজ্ঞতার সাথে নিরাপত্তার ভারসাম্য বজায় রেখে একটি শক্তিশালী ফিল্টারিং সলিউশন ডিপ্লয় করার জন্য সতর্ক পরিকল্পনার প্রয়োজন। নিচের ধাপগুলো সিঙ্গেল-সাইট হোটেল থেকে শুরু করে মাল্টি-লোকেশন Retail চেইন পর্যন্ত সব স্কেলের ভেন্যুর ক্ষেত্রে প্রযোজ্য।

ধাপ ১: অ্যাক্সেপ্টেবল ইউজ পলিসি নির্ধারণ করুন

একটি স্পষ্ট অ্যাক্সেপ্টেবল ইউজ পলিসি (AUP) তৈরি করুন যা গেস্টদের অবশ্যই Captive Portal-এ গ্রহণ করতে হবে। টেকনিক্যাল ফিল্টারিং পলিসিটি অবশ্যই AUP-এর প্রতিফলন হতে হবে। অন্ততপক্ষে ব্লক করুন: পরিচিত ম্যালওয়্যার এবং ফিশিং ডোমেইন; CSAM (ইন্টারনেট ওয়াচ ফাউন্ডেশন ব্লকলিস্টের মতো ডেটাবেসের সাথে ইন্টিগ্রেট করুন); P2P ফাইল-শেয়ারিং প্রোটোকল; এবং পরিবার-উপযোগী ভেন্যুগুলোর জন্য অ্যাডাল্ট কন্টেন্ট।

ধাপ ২: Captive Portal এবং অথেনটিকেশন কনফিগার করুন

নিশ্চিত করুন যে Captive Portal অথেনটিকেশন বাধ্যতামূলক করে। বেনামী অ্যাক্সেস হলো অডিট ট্রেইলের শত্রু। সেশন লিমিট প্রয়োগ করুন এবং নিশ্চিত করুন যে হাই-টার্নওভার এনভায়রনমেন্টের জন্য DHCP লিজ টাইম অপ্টিমাইজ করা হয়েছে। Hospitality ডিপ্লয়মেন্টের ক্ষেত্রে, গেস্টদের তাদের বুকিং রেফারেন্সের বিপরীতে অথেনটিকেট করতে প্রপার্টি ম্যানেজমেন্ট সিস্টেম (PMS)-এর সাথে ইন্টিগ্রেট করুন।

ধাপ ৩: DNS ফিল্টারিং এবং গেটওয়ে রুল ডিপ্লয় করুন

একটি ক্লাউড DNS ফিল্টারিং সার্ভিস ইন্টিগ্রেট করুন। পোর্ট 53-তে সমস্ত আউটবাউন্ড DNS রিকোয়েস্ট ইন্টারসেপ্ট করতে এবং সেগুলোকে অনুমোদিত ফিল্টারিং সার্ভিসের মাধ্যমে যেতে বাধ্য করতে নেটওয়ার্ক গেটওয়ে কনফিগার করুন। পরিচিত DoH এন্ডপয়েন্টগুলো ব্লক করতে ফায়ারওয়াল রুল প্রয়োগ করুন। P2P প্রোটোকল ট্রাফিক ড্রপ করতে অ্যাপ্লিকেশন-লেয়ার রুল কনফিগার করুন।

ধাপ ৪: ক্রিটিক্যাল সার্ভিসগুলো হোয়াইটলিস্ট করুন

গো-লাইভের আগে নিশ্চিত করুন যে ভেন্যুর ক্রিটিক্যাল সার্ভিসগুলো হোয়াইটলিস্ট করা হয়েছে। যদি আপনার ভেন্যু লোকেশন সার্ভিস বা নেভিগেশন টুল ব্যবহার করে — উদাহরণস্বরূপ, Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots — তবে নিশ্চিত করুন যে প্রাসঙ্গিক এন্ডপয়েন্টগুলো অ্যাক্সেসযোগ্য। এছাড়া সাধারণ পোস্ট-ডিপ্লয়মেন্ট সমস্যার জন্য সাপোর্ট টিমকে প্রস্তুত করুন; ফিল্টারিং মাঝে মাঝে কানেক্টিভিটিতে অসঙ্গতি সৃষ্টি করতে পারে, যেমনটি Solving the Connected but No Internet Error on Guest WiFi -এ আলোচনা করা হয়েছে।

ধাপ ৫: টেস্ট এবং ভ্যালিডেট করুন

লাইভে যাওয়ার আগে, একটি স্ট্রাকচার্ড টেস্ট পরিচালনা করুন: একটি গেস্ট ডিভাইস থেকে পরিচিত ব্লক করা ক্যাটাগরিগুলো অ্যাক্সেস করার চেষ্টা করুন, ব্লক পেজটি প্রদর্শিত হচ্ছে কিনা তা যাচাই করুন, অডিট লগ সেশনটি ক্যাপচার করছে কিনা তা যাচাই করুন এবং নিশ্চিত করুন যে বৈধ ট্রাফিক প্রভাবিত হচ্ছে না।

বেস্ট প্র্যাকটিস

ডায়নামিক থ্রেট ইন্টেলিজেন্স: স্ট্যাটিক ব্লকলিস্টগুলো প্রকাশের কয়েক ঘণ্টার মধ্যেই অচল হয়ে যায়। নিশ্চিত করুন যে আপনার ফিল্টারিং ইঞ্জিন নতুন ডোমেইনগুলো আবির্ভূত হওয়ার সাথে সাথে সেগুলোকে ক্যাটাগরাইজ করতে রিয়েল-টাইম, ক্রমাগত আপডেট হওয়া থ্রেট ইন্টেলিজেন্স ব্যবহার করে। থ্রেট অ্যাক্টররা বিশেষভাবে স্ট্যাটিক লিস্ট এড়াতে প্রতিদিন নতুন ডোমেইন রেজিস্টার করে।

গ্র্যানুলার পলিসি কন্ট্রোল: বৈধ ব্যবসায় ব্যাঘাত ঘটায় এমন ঢালাও নিষেধাজ্ঞা এড়িয়ে চলুন। সমস্ত ভিডিও স্ট্রিমিং ব্লক করা একটি কর্পোরেট অফিস নেটওয়ার্কের জন্য উপযুক্ত হতে পারে তবে একটি হোটেলের জন্য সম্পূর্ণ অনুপযুক্ত হবে। যেখানে প্ল্যাটফর্ম সাপোর্ট করে সেখানে SSID, ভেন্যুর ধরন বা দিনের সময় অনুযায়ী পলিসি নির্ধারণ করুন।

এনক্রিপ্টেড ট্রাফিক ম্যানেজমেন্ট: যেহেতু TLS 1.3 এবং DoH স্ট্যান্ডার্ড হয়ে উঠছে, তাই শুধুমাত্র DNS-এর ওপর নির্ভর করা যথেষ্ট নয়। ফুল DPI এবং শুধুমাত্র DNS ফিল্টারিংয়ের মাঝামাঝি একটি উপায় হিসেবে সার্ভার নেম ইন্ডিকেশন (SNI) ইন্সপেকশনে সক্ষম হার্ডওয়্যার মূল্যায়ন করুন। SNI ইন্সপেকশন পেলোড ডিক্রিপ্ট না করেই TLS হ্যান্ডশেকে আনএনক্রিপ্টেড সার্ভারের নাম পড়ে, যা ন্যূনতম থ্রুপুট প্রভাবের সাথে ক্যাটাগরি-লেভেল ব্লকিং অফার করে।

কমপ্লায়েন্স লগিং: স্থানীয় ডেটা রিটেনশন আইন মেনে কানেকশন লগ — MAC অ্যাড্রেস, অ্যাসাইন করা আইপি, টাইমস্ট্যাম্প, অথেনটিকেটেড আইডেন্টিটি — বজায় রাখুন। GDPR-এর অধীনে, সম্পূর্ণ ব্রাউজিং হিস্ট্রি লগ করবেন না; শুধুমাত্র কানেকশন মেটাডেটা লগ করুন। নিশ্চিত করুন যে লগগুলো অ্যাট-রেস্ট এনক্রিপ্টেড এবং অ্যাক্সেস-কন্ট্রোলড।

ট্রাবলশুটিং এবং ঝুঁকি কমানো

সাধারণ ফেইলিওর মোড

DoH বাইপাস: DNS over HTTPS ব্যবহার করার জন্য কনফিগার করা আধুনিক ব্রাউজার ব্যবহারকারী গেস্টরা স্ট্যান্ডার্ড DNS ফিল্টার বাইপাস করবে। প্রতিকার: ফায়ারওয়াল লেভেলে DoH প্রোভাইডার আইপিগুলোর একটি আপডেটেড ব্লকলিস্ট বজায় রাখুন এবং NAT-এর মাধ্যমে সমস্ত পোর্ট 53 ট্রাফিক রিডাইরেক্ট করুন।

MAC র্যান্ডমাইজেশন: আধুনিক iOS এবং Android ডিভাইসগুলো প্রতি SSID-তে MAC অ্যাড্রেস র্যান্ডমাইজ করে, যা প্রথাগত ডিভাইস ট্র্যাকিং ভেঙে দেয়। প্রতিকার: স্থায়ী MAC ট্র্যাকিংয়ের পরিবর্তে Captive Portal লগইনের সাথে যুক্ত সেশন-ভিত্তিক অথেনটিকেশনের ওপর নির্ভর করুন। MAC নয়, বরং সেশন আইডি অডিট কীতে পরিণত হয়।

ওভার-ফিল্টারিং এবং ফলস পজিটিভ: অ্যাগ্রেসিভ ফিল্টারিং বৈধ ট্রাফিক ব্লক করে, হেল্পডেস্ক টিকিট তৈরি করে এবং গেস্ট এক্সপেরিয়েন্সের মান কমিয়ে দেয়। প্রতিকার: একটি দ্রুত হোয়াইটলিস্ট রিভিউ প্রসেস প্রয়োগ করুন। সাপ্তাহিক ভিত্তিতে ব্লক করা ডোমেইন লগগুলো মনিটর করুন এবং ২৪ ঘণ্টার মধ্যে নিশ্চিত হওয়া ফলস পজিটিভগুলো হোয়াইটলিস্ট করুন।

সাইট জুড়ে পলিসি ড্রিফট: মাল্টি-সাইট ডিপ্লয়মেন্টে, ম্যানুয়ালি ম্যানেজ করা পলিসিগুলো সময়ের সাথে সাথে ভিন্ন হয়ে যায়। সাইট A-তে একটি পুরনো ব্লকলিস্ট থাকতে পারে যেখানে সাইট B আপডেটেড। প্রতিকার: ভার্সন কন্ট্রোল সহ সেন্ট্রালাইজড, ক্লাউড-ম্যানেজড পলিসি ডিস্ট্রিবিউশন প্রয়োগ করুন। সমস্ত সাইটকে অবশ্যই একই পলিসি বেসলাইন থেকে ডেটা নিতে হবে।

ROI এবং ব্যবসায়িক প্রভাব

কন্টেন্ট ফিল্টারিংয়ের রিটার্ন অন ইনভেস্টমেন্ট (ROI) মূলত ঝুঁকি এড়ানোর মাধ্যমে পরিমাপ করা হয়। একটি একক কপিরাইট লঙ্ঘনের মামলা বা ICO এনফোর্সমেন্ট অ্যাকশনের জন্য হাজার হাজার পাউন্ড খরচ হতে পারে — যা একটি ফিল্টারিং সলিউশনের বার্ষিক খরচের চেয়ে অনেক বেশি। নিচের টেবিলটি খরচের পার্থক্য তুলে ধরেছে:

| খরচের খাত | আনফিল্টারড নেটওয়ার্ক | ফিল্টার করা নেটওয়ার্ক |

|---|---|---|

| বার্ষিক ফিল্টারিং সলিউশন খরচ | £০ | £২,০০০–£১৫,০০০ (স্কেলের ওপর নির্ভরশীল) |

| কপিরাইট লঙ্ঘন নিষ্পত্তি | £১০,০০০–£১০০,০০০+ | £০ (ঝুঁকিমুক্ত) |

| GDPR জরিমানা (অপর্যাপ্ত লগিং) | গ্লোবাল টার্নওভারের ৪% পর্যন্ত | £০ (কমপ্লায়েন্ট) |

| সম্মানহানি / ব্র্যান্ডের ওপর প্রভাব | উল্লেখযোগ্য | ন্যূনতম |

| নেটওয়ার্ক পারফরম্যান্স (P2P সরানো হয়েছে) | অবনতি | উন্নত |

অধিকন্তু, ফিল্টারিং সামগ্রিক নেটওয়ার্ক পারফরম্যান্স উন্নত করে। ব্যান্ডউইথ-ভারী P2P ট্রাফিক এবং ম্যালওয়্যার বটনেট ব্লক করার মাধ্যমে, আপনি বৈধ গেস্টদের জন্য থ্রুপুট সংরক্ষণ করেন, যা ব্যবহারকারীর অভিজ্ঞতা উন্নত করে এবং ইনফ্রাস্ট্রাকচারের ওপর চাপ কমায়। একটি শক্তিশালী WiFi Analytics প্ল্যাটফর্মের সাথে যুক্ত হলে, নেটওয়ার্কটি একটি আনম্যানেজড দায়বদ্ধতা থেকে একটি সুরক্ষিত, ডেটা-জেনারেটিং সম্পদে রূপান্তরিত হয় যা পরিমাপযোগ্য ব্যবসায়িক ফলাফল নিয়ে আসে।

মূল সংজ্ঞাসমূহ

সেফ হারবার

আইনি বিধান যা ISP এবং নেটওয়ার্ক অপারেটরদের তাদের ব্যবহারকারীদের কার্যকলাপের দায়বদ্ধতা থেকে রক্ষা করে, শর্ত থাকে যে তারা অপব্যবহার রোধ করতে যৌক্তিক টেকনিক্যাল পদক্ষেপ নেয় এবং আইন প্রয়োগকারী সংস্থাকে সহায়তা করতে পারে।

ভেন্যু অপারেটরদের জন্য প্রধান আইনি ঢাল। কন্টেন্ট ফিল্টারিং এবং অডিট লগিং হলো সেই টেকনিক্যাল শর্ত যা সেফ হারবার স্ট্যাটাস বজায় রাখে।

Captive Portal

একটি ওয়েব পেজ যা পাবলিক নেটওয়ার্কে অ্যাক্সেস দেওয়ার আগে ব্যবহারকারীদের অবশ্যই দেখতে এবং ইন্টারঅ্যাক্ট করতে হয়, যা অথেনটিকেশন, AUP গ্রহণ এবং সেশন শুরুর জন্য ব্যবহৃত হয়।

ব্যবহারকারীর পরিচয় প্রতিষ্ঠা এবং একটি অডিট ট্রেইল তৈরি করার প্রধান মেকানিজম। এটি ছাড়া, বেনামী অ্যাক্সেস সেফ হারবারকে অকার্যকর করে তোলে।

DNS ফিল্টারিং

আইপি অ্যাড্রেস রিভলভ করার আগে একটি থ্রেট ইন্টেলিজেন্স ডেটাবেসের বিপরীতে ডোমেইন নেম সিস্টেম (DNS) রিকোয়েস্টগুলো ইন্টারসেপ্ট এবং মূল্যায়ন করে নির্দিষ্ট ওয়েবসাইট বা আইপি অ্যাড্রেসগুলোতে অ্যাক্সেস ব্লক করার প্রক্রিয়া।

বড় পরিসরে ক্ষতিকারক বা অনুপযুক্ত কন্টেন্ট ব্লক করার সবচেয়ে দক্ষ, লো-ল্যাটেন্সি পদ্ধতি। DPI হার্ডওয়্যারের প্রয়োজন ছাড়াই হাই-থ্রুপুট এনভায়রনমেন্টের জন্য উপযুক্ত।

অডিট ট্রেইল

ব্যবহারকারীর অথেনটিকেশন, আইপি লিজ অ্যাসাইনমেন্ট, সেশন শুরু/শেষের সময় এবং অথেনটিকেটেড আইডেন্টিটি সহ নেটওয়ার্ক ইভেন্টগুলোর একটি কালানুক্রমিক, ট্যাম্পার-এভিডেন্ট রেকর্ড।

আইন প্রয়োগকারী সংস্থার অনুরোধে সাড়া দিতে, রেগুলেটরি কমপ্লায়েন্স প্রদর্শন করতে এবং বেআইনি কার্যকলাপ রোধে যৌক্তিক পদক্ষেপ নেওয়া হয়েছে তা প্রমাণ করতে প্রয়োজনীয়।

ডিপ প্যাকেট ইন্সপেকশন (DPI)

অ্যাডভান্সড নেটওয়ার্ক প্যাকেট ফিল্টারিং যা একটি ইন্সপেকশন পয়েন্ট অতিক্রম করার সময় প্যাকেটের ডেটা পেলোড পরীক্ষা করে, যা অ্যাপ্লিকেশন-লেভেল আইডেন্টিফিকেশন এবং কন্ট্রোল এনাবল করে।

সবচেয়ে গ্র্যানুলার কন্ট্রোল প্রদান করে তবে উল্লেখযোগ্য প্রসেসিং পাওয়ার প্রয়োজন হয় এবং নেটওয়ার্ক থ্রুপুট কমাতে পারে। হাই-রিস্ক প্রোটোকল শনাক্তকরণের জন্য সিলেক্টিভভাবে ব্যবহার করা সবচেয়ে ভালো।

DNS over HTTPS (DoH)

HTTPS প্রোটোকলের মাধ্যমে রিমোট DNS রেজোলিউশন সম্পাদন করার একটি প্রোটোকল, যা নেটওয়ার্ক অপারেটরদের দ্বারা ইন্টারসেপশন বা ম্যানিপুলেশন রোধ করতে DNS কোয়েরিকে এনক্রিপ্ট করে।

প্রধান বাইপাস মেকানিজম যা শুধুমাত্র DNS ফিল্টারিংকে দুর্বল করে দেয়। পরিচিত DoH রিভলভার আইপিগুলোর একটি ব্লকলিস্ট বজায় রেখে ফায়ারওয়াল লেভেলে এটি অবশ্যই ব্লক করতে হবে।

পিয়ার-টু-পিয়ার (P2P)

একটি ডিসেন্ট্রালাইজড কমিউনিকেশন মডেল যেখানে প্রতিটি অংশগ্রহণকারী নোডের সমতুল্য সক্ষমতা থাকে, যা সাধারণত BitTorrent-এর মতো প্রোটোকলের মাধ্যমে ফাইল শেয়ারিংয়ের জন্য ব্যবহৃত হয়।

পাবলিক নেটওয়ার্কে কপিরাইট লঙ্ঘনের প্রধান ভেক্টর। কার্যকর প্রশমনের জন্য এটি অবশ্যই DNS এবং অ্যাপ্লিকেশন লেয়ার (ফায়ারওয়াল পোর্ট/প্রোটোকল রুল) উভয় স্থানে ব্লক করতে হবে।

MAC র্যান্ডমাইজেশন

আধুনিক অপারেটিং সিস্টেমগুলোতে (iOS 14+, Android 10+) একটি প্রাইভেসি ফিচার যা WiFi নেটওয়ার্কে কানেক্ট করার সময় একটি র্যান্ডমাইজড MAC অ্যাড্রেস ব্যবহার করে, যা স্থায়ী ডিভাইস ট্র্যাকিং প্রতিরোধ করে।

প্রথাগত MAC-ভিত্তিক ডিভাইস ট্র্যাকিং ভেঙে দেয়, যা নেটওয়ার্ক অপারেটরদের প্রাথমিক অডিট আইডেন্টিফায়ার হিসেবে Captive Portal-এর মাধ্যমে সেশন-ভিত্তিক অথেনটিকেশনের ওপর নির্ভর করতে বাধ্য করে।

সার্ভার নেম ইন্ডিকেশন (SNI)

TLS প্রোটোকলের একটি এক্সটেনশন যা ক্লায়েন্টকে এনক্রিপ্টেড সেশন প্রতিষ্ঠিত হওয়ার আগে, TLS হ্যান্ডশেকের সময় কোন হোস্টনেমের সাথে কানেক্ট হচ্ছে তা নির্দেশ করতে দেয়।

সম্পূর্ণ পেলোড ডিক্রিপশন ছাড়াই HTTPS ট্রাফিকে ক্যাটাগরি-লেভেল কন্টেন্ট ব্লকিং এনাবল করে, যা শুধুমাত্র DNS ফিল্টারিং এবং ফুল DPI-এর মধ্যে একটি মাঝামাঝি উপায় অফার করে।

সমাধানকৃত উদাহরণসমূহ

একটি ২০০-রুমের হোটেল তাদের ISP-এর কাছ থেকে স্বয়ংক্রিয় কপিরাইট লঙ্ঘনের নোটিশ পাচ্ছে কারণ গেস্টরা ওপেন Guest WiFi-এর মাধ্যমে মুভি টরেন্ট করছে। হোটেলটি বর্তমানে কোনো Captive Portal এবং কন্টেন্ট ফিল্টারিং ছাড়াই একটি বেসিক WPA2-PSK নেটওয়ার্ক ব্যবহার করছে।

ধাপ ১: শেয়ার করা PSK সরিয়ে ফেলুন এবং Captive Portal যুক্ত একটি ওপেন SSID দিয়ে প্রতিস্থাপন করুন। ধাপ ২: PMS ইন্টিগ্রেশনের মাধ্যমে রুম নম্বর এবং নামের শেষাংশ ব্যবহার করে, অথবা SMS/ইমেইল ভেরিফিকেশনের মাধ্যমে গেস্টদের অথেনটিকেট করা বাধ্যতামূলক করুন। ধাপ ৩: নেটওয়ার্ক গেটওয়ের সাথে ইন্টিগ্রেট করা একটি ক্লাউড-ভিত্তিক DNS ফিল্টারিং সার্ভিস ডিপ্লয় করুন, যা 'P2P/File Sharing' এবং 'Malware' ব্লকিং ক্যাটাগরিগুলো এনাবল করে। ধাপ ৪: স্ট্যান্ডার্ড BitTorrent পোর্টগুলোতে (6881–6889 TCP/UDP) সমস্ত আউটবাউন্ড ট্রাফিক ব্লক করতে এবং DNS ফিল্টারের মাধ্যমে পরিচিত টরেন্ট ট্র্যাকার ডোমেইনগুলো ব্লক করতে গেটওয়ে ফায়ারওয়াল কনফিগার করুন। ধাপ ৫: সমস্ত পোর্ট 53 ট্রাফিক ইন্টারসেপ্ট করতে এবং ম্যানেজড DNS রিভলভারের দিকে রিডাইরেক্ট করতে NAT রুল প্রয়োগ করুন। ধাপ ৬: সমস্ত সেশনের জন্য MAC অ্যাড্রেস, অ্যাসাইন করা আইপি, অথেনটিকেটেড আইডেন্টিটি এবং টাইমস্ট্যাম্প ক্যাপচার করতে সেশন লগিং এনাবল করুন।

একটি বড় রিটেইল চেইন তাদের ৫০০টি স্টোর জুড়ে Guest WiFi ডিপ্লয় করছে। তাদের পরিবার-বান্ধব পলিসির সাথে কমপ্লায়েন্স নিশ্চিত করতে হবে এবং ম্যালওয়্যার ডিস্ট্রিবিউশন রোধ করতে হবে, তবে তারা প্রতিটি ব্রাঞ্চে হাই-ল্যাটেন্সি DPI হার্ডওয়্যারের খরচ বহন করতে পারে না। তাদের সমস্ত সাইট জুড়ে সামঞ্জস্যপূর্ণ পলিসি এনফোর্সমেন্টও প্রয়োজন।

ধাপ ১: একটি সেন্ট্রালি ম্যানেজড ক্লাউড WiFi আর্কিটেকচার ডিপ্লয় করুন যেখানে একটি ক্লাউড কন্ট্রোলার সমস্ত ৫০০টি ব্রাঞ্চের অ্যাক্সেস পয়েন্টগুলো পরিচালনা করে। ধাপ ২: SSID লেভেলে প্রয়োগ করা একটি ক্লাউড-ভিত্তিক DNS ফিল্টারিং সলিউশন ইমপ্লিমেন্ট করুন, যা সেন্ট্রালি কনফিগার করা হয় এবং একই সাথে সমস্ত সাইটে পুশ করা হয়। ধাপ ৩: 'Adult', 'Malware', 'Phishing' এবং 'P2P' ক্যাটাগরিগুলো ব্লক করতে সেন্ট্রালি পলিসি কনফিগার করুন। ধাপ ৪: প্রতিটি সাইটে ম্যানেজড DNS রিভলভারের দিকে সমস্ত পোর্ট 53 ট্রাফিক রিডাইরেক্ট করার জন্য NAT রুল এনফোর্স করতে ক্লাউড কন্ট্রোলার ব্যবহার করুন। ধাপ ৫: কমপ্লায়েন্স রিপোর্টিংয়ের জন্য সমস্ত ৫০০টি সাইট থেকে সেশন লগ সংগ্রহ করে একটি একক SIEM বা লগ ম্যানেজমেন্ট প্ল্যাটফর্মে পাঠাতে একটি সেন্ট্রালাইজড লগিং অ্যাগ্রিগেটর কনফিগার করুন।

অনুশীলনী প্রশ্নসমূহ

Q1. আপনার ভেন্যু তাদের Guest WiFi আপগ্রেড করছে। নেটওয়ার্ক আর্কিটেক্ট একটি মসৃণ ব্যবহারকারীর অভিজ্ঞতা তৈরি করতে Captive Portal সরিয়ে ফেলার প্রস্তাব দিয়েছেন, এবং খারাপ কন্টেন্ট ব্লক করতে শুধুমাত্র একটি ক্লাউড DNS ফিল্টারের ওপর নির্ভর করতে বলেছেন। এই পদ্ধতির প্রধান আইনি ঝুঁকি কী, এবং এর পরিবর্তে আপনি কী সুপারিশ করবেন?

ইঙ্গিত: আইন প্রয়োগকারী সংস্থা যদি নির্দিষ্ট সময়ে ব্যবহৃত একটি নির্দিষ্ট আইপি অ্যাড্রেস সম্পর্কে তথ্য চায় তবে কী হবে তা বিবেচনা করুন।

মডেল উত্তর দেখুন

Captive Portal সরিয়ে ফেললে অথেনটিকেশন লেয়ারটি বাদ পড়ে যায়, যার অর্থ হলো একটি নেটওয়ার্ক সেশনকে নির্দিষ্ট ব্যবহারকারীর পরিচয়ের সাথে যুক্ত করার কোনো অডিট ট্রেইল থাকে না। যদিও DNS ফিল্টার পরিচিত খারাপ সাইটগুলো ব্লক করবে, কিন্তু যদি কোনো ব্যবহারকারী এটি বাইপাস করে বা ফিল্টারে ধরা পড়ে না এমন কোনো বেআইনি কাজ করে, তবে ভেন্যু ব্যবহারকারীকে শনাক্ত করতে পারবে না। এটি সেফ হারবার সুরক্ষাকে বাতিল করে দেয়, যার ফলে ভেন্যু সম্পূর্ণভাবে দায়বদ্ধ হয়ে পড়ে। সুপারিশ হলো বাধ্যতামূলক অথেনটিকেশন সহ Captive Portal বজায় রাখা এবং DNS ফিল্টারকে একটি পরিপূরক লেয়ার হিসেবে ব্যবহার করা — আইডেন্টিটি ভেরিফিকেশনের বিকল্প হিসেবে নয়।

Q2. একজন ব্যবহারকারী অভিযোগ করেছেন যে আপনার ফিল্টার করা Guest WiFi-এ কানেক্ট থাকা অবস্থায় তিনি একটি বৈধ কর্পোরেট VPN অ্যাক্সেস করতে পারছেন না। আপনি লগ চেক করে দেখলেন যে কানেকশনটি DNS লেভেলে নয়, বরং গেটওয়েতে ড্রপ হচ্ছে। এর সম্ভাব্য দুটি কারণ কী হতে পারে এবং আপনি কীভাবে প্রতিটির সমাধান করবেন?

ইঙ্গিত: ফায়ারওয়াল কীভাবে এনক্রিপ্টেড ট্রাফিক এবং নন-স্ট্যান্ডার্ড পোর্টগুলো পরিচালনা করে এবং VPN প্রোটোকলগুলো কীভাবে কাজ করে সে সম্পর্কে চিন্তা করুন।

মডেল উত্তর দেখুন

কারণ ১: ফায়ারওয়ালের একটি অতিরিক্ত সীমাবদ্ধ আউটবাউন্ড পলিসি রয়েছে যা VPN প্রোটোকল দ্বারা ব্যবহৃত নির্দিষ্ট পোর্টগুলো ব্লক করছে — উদাহরণস্বরূপ, IKEv2/IPsec-এর জন্য UDP 500 এবং UDP 4500, অথবা OpenVPN-এর জন্য TCP/UDP 1194। সমাধান: অপব্যবহারের জন্য মনিটর করার পাশাপাশি আউটবাউন্ড ট্রাফিকের জন্য স্ট্যান্ডার্ড VPN পোর্টগুলো হোয়াইটলিস্ট করুন। কারণ ২: একটি DPI ইঞ্জিন এনক্রিপ্টেড টানেল ট্রাফিক ড্রপ করছে কারণ এটি পেলোড ইন্সপেক্ট করতে পারছে না এবং অপরিচিত এনক্রিপ্টেড সেশনগুলো ব্লক করার জন্য কনফিগার করা আছে। সমাধান: পরিচিত VPN প্রোটোকলগুলোর জন্য একটি অ্যাপ্লিকেশন-লেয়ার এক্সেপশন তৈরি করুন, অথবা স্ট্যান্ডার্ড VPN পোর্টগুলোতে ট্রাফিকের জন্য DPI ডিজেবল করুন।

Q3. আপনি আপনার ভেন্যু নেটওয়ার্ক জুড়ে একটি শক্তিশালী ক্লাউড DNS ফিল্টারিং সলিউশন ডিপ্লয় করেছেন, কিন্তু আপনার WiFi অ্যানালিটিক্স ড্যাশবোর্ড BitTorrent ট্রাফিকের সাথে সামঞ্জস্যপূর্ণ উল্লেখযোগ্য ব্যান্ডউইথ খরচ দেখাচ্ছে। DNS ফিল্টারিং সক্রিয় থাকলে এটি কীভাবে সম্ভব, এবং আপনার কী অতিরিক্ত কন্ট্রোল ইমপ্লিমেন্ট করা প্রয়োজন?

ইঙ্গিত: DNS শুধুমাত্র নামগুলোকে আইপি অ্যাড্রেসে রিভলভ করে। প্রাথমিক ট্র্যাকার কন্ট্যাক্টের পরে P2P সফটওয়্যার কীভাবে পিয়ারদের আবিষ্কার করে এবং কানেক্ট করে তা বিবেচনা করুন।

মডেল উত্তর দেখুন

BitTorrent এবং অন্যান্য P2P প্রোটোকল শুধুমাত্র প্রাথমিক ট্র্যাকার আবিষ্কারের জন্য DNS ব্যবহার করে। একবার পিয়ার আবিষ্কৃত হলে, ক্লায়েন্ট সরাসরি আইপি অ্যাড্রেসের মাধ্যমে তাদের সাথে কানেক্ট করে, যা সম্পূর্ণভাবে DNS বাইপাস করে। প্রাথমিক কানেকশন প্রতিষ্ঠিত হওয়ার পর শুধুমাত্র DNS ফিল্টারিং পিয়ার-টু-পিয়ার ডেটা ট্রান্সফার থামাতে পারে না। এর সমাধানের জন্য, আপনাকে অবশ্যই অ্যাপ্লিকেশন-লেয়ার ফিল্টারিং ব্যবহার করে অথবা পরিচিত BitTorrent পোর্ট রেঞ্জ (6881–6889 TCP/UDP) এবং DHT প্রোটোকল (UDP 6881) ব্লক করে P2P প্রোটোকল ব্লক করতে নেটওয়ার্ক গেটওয়ে ফায়ারওয়াল কনফিগার করতে হবে। এছাড়া, নন-স্ট্যান্ডার্ড পোর্ট ব্যবহার করে এমন যেকোনো অবশিষ্ট P2P ট্রাফিকের জন্য ব্যান্ডউইথ থ্রটলিং এনাবল করার কথা বিবেচনা করুন।