Eine angemessene Netzwerk- und WLAN-Sicherheit ist längst keine reine IT-Aufgabe mehr. Sie ist heute ein zentraler Bestandteil der Unternehmensführung, unerlässlich für den Datenschutz, den reibungslosen Betriebsablauf und den Aufbau von Vertrauen bei Ihren Kunden. In einer stets vernetzten Welt ist die Sicherung Ihres Netzwerks genauso wichtig wie das abendliche Abschließen Ihrer Haustür.

Die sich wandelnde Landschaft der Netzwerksicherheit

Stellen Sie sich Ihr Unternehmensnetzwerk wie ein Haus an einer belebten Straße vor. Vor Jahren reichte wahrscheinlich ein einfaches Schloss an der Haustür – ein simples Passwort –, um sich sicher zu fühlen. Heute wird dasselbe Haus von versierten Personen beobachtet, die aktiv nach einem Weg hinein suchen. Eine Tür unverschlossen zu lassen oder gar ein altes, leicht zu knackendes Schloss zu verwenden, ist im Grunde eine offene Einladung für Probleme.

Diese Analogie trifft den Nagel auf den Kopf, wenn es um Netzwerk- und WLAN-Sicherheit geht. Die alte "Burg-und-Burggraben"-Strategie, bei der allem innerhalb der Netzwerkmauern standardmäßig vertraut wurde, ist heute gefährlich veraltet. Dieses Modell verließ sich auf eine starke Außenmauer (Ihre Firewall), bot aber fast keinen Schutz, wenn es jemandem gelang, ins Innere zu gelangen. Sobald eine Bedrohung diese einzige Schicht überwunden hatte, hatte sie freie Bahn.

Warum traditionelle Methoden versagen

Der massive Wechsel zu Cloud-Diensten, Remote-Arbeit und die explosionsartige Zunahme von IoT-Geräten haben diese traditionelle Netzwerkgrenze vollständig aufgelöst. Ihr "Haus" hat nun unzählige digitale Fenster und Türen, und jede einzelne ist ein potenzieller Zugangspunkt für einen Angreifer.

Einfache, gemeinsam genutzte Passwörter und weit offene Gastnetzwerke sind das digitale Äquivalent dazu, einen Schlüssel unter der Fußmatte zu hinterlassen. Sie reißen riesige Sicherheitslücken auf, da sie jeden Benutzer gleich behandeln und Ihnen keine echte Möglichkeit geben, zu sehen, wer was in Ihrem Netzwerk tut.

Diese Komplexität hat zu einer boomenden Cybersicherheitsbranche geführt. Allein in Großbritannien erwirtschaftet der Cybersicherheitssektor mittlerweile 13,2 Milliarden Pfund Umsatz und trägt 7,8 Milliarden Pfund zur Wirtschaft bei. Dieses Wachstum zeigt, wie dringend der Bedarf an besserer Sicherheit für alle geworden ist, von Hotels und Krankenhäusern bis hin zu Einzelhandelsgeschäften und großen Veranstaltungsorten.

Der Aufstieg moderner, identitätsgesteuerter Sicherheit

Um diese neuen Herausforderungen zu bewältigen, hat sich die Branche hin zu einem viel intelligenteren, identitätsfokussierten Modell verlagert. Dieser moderne Ansatz basiert auf einer einfachen, aber wirkungsvollen Idee, die als Zero Trust bekannt ist: "Niemals vertrauen, immer verifizieren."

Anstatt einfach davon auszugehen, dass ein Benutzer in Ihrem internen Netzwerk sicher ist, authentifiziert und autorisiert ein Zero-Trust-Modell jede einzelne Verbindungsanfrage, unabhängig davon, woher sie kommt. Es behandelt jeden Benutzer und jedes Gerät als potenzielle Bedrohung, bis ihre Vertrauenswürdigkeit nachgewiesen ist.

Dieser Mentalitätswandel erfordert völlig neue Tools und Strategien, die wir in diesem Leitfaden behandeln werden. Diese modernen Lösungen achten nicht nur auf den Standort eines Geräts; sie konzentrieren sich darauf, dessen Identität zu verifizieren, bevor sie jeglichen Zugriff gewähren.

Zentrale Sicherheitslücken haben die Entwicklung dieser modernen Lösungen vorangetrieben. Die folgende Tabelle fasst den Wandel von riskanten, traditionellen Ansätzen zu den heute verwendeten sicheren Methoden zusammen.

Zentrale Sicherheitsherausforderungen und moderne Lösungen

| Sicherheitsherausforderung | Traditioneller (riskanter) Ansatz | Moderne (sichere) Lösung |

|---|---|---|

| Gast- & Benutzerzugriff | Ein einziges, gemeinsam genutztes Passwort (PSK) für alle | Individuelle Anmeldeinformationen (iPSK, 802.1X, SSO) |

| Netzwerkgrenze | "Vertrauen, aber verifizieren" innerhalb der Firewall | Zero Trust: "Niemals vertrauen, immer verifizieren" |

| Netzwerkstruktur | Flaches Netzwerk, in dem alle Geräte kommunizieren können | Netzwerksegmentierung zur Isolierung von Benutzergruppen |

| Benutzererfahrung | Umständliche, unsichere Captive Portal-Logins | Nahtlose, passwortlose Authentifizierung (Passpoint) |

Diese Entwicklung hin zu einer identitätsgesteuerten Sicherheit ist für jedes moderne Unternehmen von entscheidender Bedeutung. Es geht darum, eine widerstandsfähigere und intelligentere Verteidigung aufzubauen, die sich an die heutigen Bedrohungen anpassen kann.

Zu den wichtigsten Strategien gehören heute:

- Nahtlose Authentifizierung: Abkehr von umständlichen Captive Portals hin zu passwortlosen Methoden, die sowohl weitaus sicherer als auch für die Benutzer viel einfacher sind.

- Granulare Zugriffskontrolle: Personen erhalten nur Zugriff auf die spezifischen Ressourcen, die sie für ihre Arbeit benötigen, und auf nichts anderes. Dies ist auch als Prinzip der geringsten Rechte (Principle of Least Privilege) bekannt.

- Netzwerksegmentierung: Aufteilung des Netzwerks in kleinere, isolierte Zonen. Kommt es zu einer Sicherheitsverletzung, bleibt diese auf einen kleinen Bereich beschränkt, anstatt das gesamte Netzwerk zu kompromittieren.

Für jeden Veranstaltungsort ist es grundlegend zu lernen, wie man ein Netzwerk entwirft , das von Grund auf sicher ist, um sensible Daten zu schützen. Moderne Plattformen wie Purple wurden entwickelt, um genau diese Probleme zu lösen. Sie bieten Ihnen die Tools zur Implementierung einer starken, identitätsbasierten Sicherheit, ohne Ihrem IT-Team Kopfzerbrechen zu bereiten.

Häufige Bedrohungen für WLAN-Netzwerke verstehen

Um eine solide Verteidigung aufzubauen, müssen Sie zunächst wissen, womit Sie es zu tun haben. Die Bedrohungen, die auf Ihre Netzwerk- und WLAN-Sicherheit abzielen, sind keine abstrakten Konzepte; sie sind konkret, clever und entwickeln sich ständig weiter. Sie können von einfachen, frustrierenden Störungen bis hin zu raffiniertem Datendiebstahl reichen.

Vergessen Sie die Vorstellung eines Rammbocks an den Burgtoren. Denken Sie eher an einen geschickten Hochstapler, der versucht, sich mit süßen Worten Zutritt zu verschaffen. Viele der effektivsten Angriffe nutzen das Vertrauen Ihrer Mitarbeiter und Gäste aus und setzen eher auf Täuschung als auf rohe Gewalt.

Lassen Sie uns den Vorhang für einige der häufigsten Angriffe lüften, mit denen Sie wahrscheinlich konfrontiert werden.

Die Gefahren von Täuschung und Identitätsdiebstahl

Eine der am weitesten verbreiteten und gefährlichsten Bedrohungen ist der "Evil Twin"-Angriff. Stellen Sie sich einen böswilligen Akteur vor, der in Ihrer Hotellobby oder Ihrem Einzelhandelsgeschäft einen gefälschten WiFi-Zugangspunkt einrichtet. Er gibt ihm einen absolut glaubwürdigen Namen wie "Free_Hotel_WiFi" oder "Store_Guest_Network" – sodass er identisch mit Ihrem legitimen Netzwerk aussieht.

Ein ahnungsloser Gast verbindet sich in dem Glauben, es sei das echte Netzwerk. Von diesem Moment an wird jede gesendete Information vom Angreifer abgefangen. Passwörter, Kreditkartendaten, private Nachrichten – alles wird erfasst. Es ist das digitale Äquivalent zu einem Betrüger, der einen gefälschten Geldautomaten aufstellt, der echt aussieht, aber nur Ihre Karte und PIN ausspäht.

Diese Art von Angriff offenbart eine grundlegende Schwäche in traditionellen, offenen Gastnetzwerken. Ohne eine Möglichkeit, die Identität eines Netzwerks nachzuweisen, haben Benutzer keine Ahnung, ob sie sich mit einem echten Zugangspunkt oder einer böswilligen Falle verbinden.

Ein weiterer häufiger Trick ist das Session Hijacking. Hierbei "stiehlt" ein Angreifer im selben ungesicherten Netzwerk im Grunde die aktive Sitzung eines Benutzers. Nachdem sich jemand auf einer Website oder in einer App angemeldet hat, kapert der Angreifer dessen Sitzungstoken. Dadurch kann er sich als der Benutzer ausgeben, ohne jemals ein Passwort zu benötigen, und hat freie Bahn, um auf private Konten zuzugreifen, Nachrichten zu senden und sensible Daten zu stehlen.

Chaos stiften mit Störangriffen

Nicht bei allen Angriffen geht es um Diebstahl; einige sind rein darauf ausgelegt, Störungen zu verursachen. Ein Deauthentifizierungsangriff ist ein perfektes und alarmierend einfaches Beispiel. Der Angreifer sendet einfach gefälschte "Deauthentifizierungs"-Pakete an verbundene Geräte und bringt sie so dazu, ihre Verbindung zum legitimen WiFi-Netzwerk zu trennen.

Dies führt zu einer frustrierenden Denial-of-Service (DoS)-Situation. Für Ihre Kunden bedeutet das ständige Verbindungsabbrüche. Für Ihr Unternehmen könnte es kritische Abläufe wie Kassensysteme oder Inventarscanner stören. Für jeden stark frequentierten Einzelhändler oder Gastronomiebetrieb kann dies direkte Umsatzverluste und ernsthafte Reputationsschäden bedeuten.

Beunruhigenderweise zeigen aktuelle Erkenntnisse, dass über 94 % der Wi-Fi-Netzwerke in Großbritannien anfällig für diese Deauthentifizierungsangriffe sind, was sie zu einer kritischen Sicherheitsherausforderung macht. Diese Störungen können das Erlebnis eines Gastes völlig ruinieren und den Geschäftsbetrieb zum Erliegen bringen. Weitere Informationen zu diesen Cybersicherheitsstatistiken und ihren Auswirkungen finden Sie auf cobalt.io .

Diese Beispiele, von subtilem Identitätsdiebstahl bis hin zu offener Störung, zeigen genau, warum eine robuste Netzwerk- und WLAN-Sicherheit nicht verhandelbar ist. Die Verwendung verschlüsselter und authentifizierter Verbindungen ist nicht nur eine Best Practice; sie ist eine grundlegende Voraussetzung für den Schutz Ihres Unternehmens und Ihrer Kunden.

Aufbau Ihrer digitalen Festung mit modernen Protokollen

Die Bedrohungen für Ihre Netzwerk- und WLAN-Sicherheit zu kennen, ist der erste Schritt. Lassen Sie uns nun über die Lösungen sprechen. Wenn Sie eine wirklich sichere WLAN-Umgebung aufbauen möchten, müssen Sie über veraltete, gemeinsam genutzte Passwörter hinausgehen. Es ist an der Zeit, eine neue Generation von Sicherheitsprotokollen einzuführen, die darauf ausgelegt sind, Ihre Daten und Ihre Benutzer von Grund auf zu schützen.

Stellen Sie sich diese Protokolle als spezialisierte Werkzeuge zum Aufbau einer digitalen Festung vor. Jedes spielt eine einzigartige Rolle, aber sie alle arbeiten zusammen, um eine starke, mehrschichtige Verteidigung zu schaffen. Sie in den Griff zu bekommen, ist für jeden IT-Administrator oder Geschäftsinhaber, der für die Bereitstellung sicherer Konnektivität verantwortlich ist, unerlässlich.

WPA3: Der neue Standard in der Verschlüsselung

Die grundlegendste Schicht jeder WLAN-Sicherheit ist die Verschlüsselung. Jahrelang war WPA2 der Standard, aber es kommt in die Jahre und wird anfälliger. Sein Nachfolger, WPA3 (Wi-Fi Protected Access 3), ist das moderne digitale Schloss für Ihr WiFi-Netzwerk und bietet einen viel stärkeren Schutz.

WPA3 bringt mehrere wichtige Verbesserungen mit sich, die es Angreifern deutlich schwerer machen, einzudringen. Es ersetzt den alten Handshake-Prozess, der ausgenutzt werden konnte, durch eine sicherere Methode namens Simultaneous Authentication of Equals (SAE). Dies macht es für Angreifer fast unmöglich, Passwörter mithilfe von Offline-Wörterbuchangriffen zu erraten, selbst wenn das Passwort selbst nicht sehr stark ist.

Für Veranstaltungsorte mit offenen oder öffentlichen Netzwerken bietet WPA3 eine bahnbrechende Funktion: Individualisierte Datenverschlüsselung. Selbst in einem passwortfreien Netzwerk verschlüsselt WPA3 automatisch die Verbindung zwischen dem Gerät jedes Benutzers und dem Zugangspunkt. Dies hindert Lauscher daran, den Datenverkehr anderer Personen auszuspionieren – ein massives Sicherheits-Upgrade für jedes Gast-WiFi.

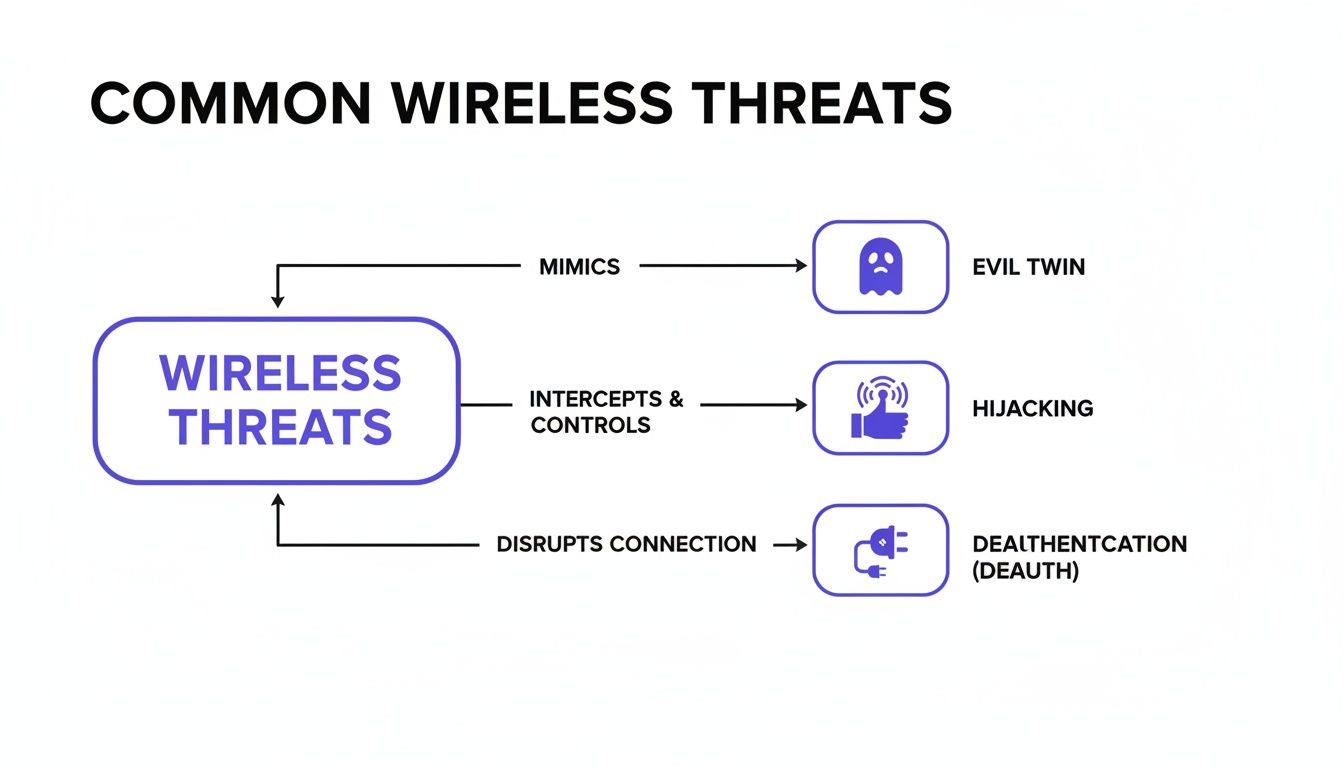

Dieses Diagramm veranschaulicht einige der Bedrohungen, gegen die WPA3 und andere moderne Protokolle Sie verteidigen.

Sie können sehen, wie häufige Angriffe wie Evil-Twin-Netzwerke, Session Hijacking und Deauthentifizierungsangriffe die Schwächen weniger sicherer Netzwerkeinrichtungen ausnutzen.

802.1X: Der digitale Türsteher

Während WPA3 eine leistungsstarke Verschlüsselung bietet, löst es nicht das Authentifizierungsproblem – also die Überprüfung, wer in Ihrem Netzwerk zugelassen ist. Hier kommt 802.1X ins Spiel. Stellen Sie sich das wie einen strengen, aber effizienten digitalen Türsteher vor, der an der Tür zu Ihrem Netzwerk steht.

Anstatt eines einzigen, gemeinsam genutzten Passworts, das jeder verwendet (und das leicht durchsickern kann), verlangt 802.1X von jedem Benutzer, seine eigenen, eindeutigen Anmeldeinformationen vorzulegen. Dies wird in der Regel von einem zentralen Authentifizierungsserver verwaltet, der sicherstellt, dass nur autorisierte Personen oder Geräte Zugriff erhalten. Verlässt ein Mitarbeiter das Unternehmen, kann sein Zugriff sofort gesperrt werden, ohne dass andere gestört werden.

Für Unternehmensumgebungen bietet dieser Ansatz zwei enorme Vorteile:

- Nachvollziehbarkeit: Da jeder Benutzer über eindeutige Anmeldeinformationen verfügt, erhalten Sie einen klaren Prüfpfad darüber, wer sich wann und von wo aus verbunden hat.

- Sicherheit: Die Risiken, die mit gemeinsam genutzten Passwörtern einhergehen, werden vollständig beseitigt. Es gibt keinen einzigen Schlüssel, der gestohlen oder weitergegeben werden kann.

Passpoint: Der globale WiFi-Pass

Für jeden öffentlich zugänglichen Veranstaltungsort ist die Benutzererfahrung genauso wichtig wie die Sicherheit. Die alte Vorgehensweise – ein Netzwerk finden, sich mit einem umständlichen Login-Portal herumschlagen und jedes Mal Details eintippen – ist einfach nur frustrierend. Genau dieses Problem sollte Passpoint (das Teil des OpenRoaming-Frameworks ist) lösen.

Stellen Sie sich vor, Sie hätten einen globalen WiFi-Pass. Sie richten ihn einmal auf Ihrem Gerät ein und verbinden sich von da an automatisch und sicher mit teilnehmenden WiFi-Netzwerken auf der ganzen Welt. Flughäfen, Hotels, Stadien, Innenstädte – Sie verbinden sich sofort, ohne jemals wieder einen Anmeldebildschirm zu sehen.

Passpoint funktioniert, indem es Ihrem Gerät ermöglicht, ein Netzwerk mithilfe eines sicheren, vorab genehmigten Profils automatisch zu erkennen und sich zu authentifizieren. Die Verbindung ist vom ersten Datenpaket an mit WPA3 verschlüsselt, sodass Sie nie den Gefahren eines offenen Netzwerks ausgesetzt sind. Es ist die ultimative Kombination aus erstklassiger Sicherheit und absolutem Benutzerkomfort, die die Art und Weise verändert, wie wir alle mit öffentlichem WiFi interagieren.

Kontrolle übernehmen mit erweiterter Benutzerauthentifizierung

Eine starke Verschlüsselung schafft die sicheren "Tunnel" für Ihre Daten, aber wie entscheiden Sie überhaupt, wer diese Tunnel nutzen darf? Das ist die Aufgabe der Authentifizierung – der Prozess, der sicherstellt, dass Benutzer und ihre Geräte genau die sind, die sie vorgeben zu sein. Wenn es einen Schritt gibt, den Sie unternehmen können, um Ihre Netzwerk- und WLAN-Sicherheit ernsthaft zu verbessern, dann ist es die Abkehr von unsicheren, gemeinsam genutzten Passwörtern.

Stellen Sie sich das so vor: Anstatt einen einzigen Hauptschlüssel auszugeben, den sich alle teilen, gibt die erweiterte Authentifizierung jeder Person ihren eigenen, einzigartigen Schlüssel. Wenn dies richtig gemacht wird, sichert das nicht nur Ihr Netzwerk ab, sondern kann auch die Verbindung für Ihre Benutzer zum Kinderspiel machen. Lassen Sie uns ein paar leistungsstarke Möglichkeiten betrachten, dies sowohl für Ihre Mitarbeiter als auch für Ihre Gäste umzusetzen.

Zertifikatsbasierte Authentifizierung für Mitarbeiter

Für Ihr internes Team ist die zertifikatsbasierte Authentifizierung so, als würden Sie dem Gerät jedes Mitarbeiters einen Unternehmensausweis geben, der unmöglich zu fälschen ist. Anstatt sich auf ein Passwort zu verlassen, das vergessen, gestohlen oder auf eine Haftnotiz gekritzelt werden kann, verwendet diese Methode ein eindeutiges digitales Zertifikat, das direkt auf dem vom Unternehmen verwalteten Gerät installiert ist.

Wenn ein Mitarbeiter seinen Laptop öffnet oder sein Telefon herausholt, präsentiert das Gerät dem Netzwerk automatisch sein Zertifikat. Ist das Zertifikat gültig, wird der Zugriff sofort und sicher gewährt. Es ist ein völlig nahtloses "Zero-Touch"-Erlebnis für den Benutzer – er verbindet sich einfach, und es funktioniert.

Dieser Ansatz ist ein Eckpfeiler der modernen, identitätsgesteuerten Sicherheit. Er bindet Zugriffsrechte eng an ein vertrauenswürdiges, vom Unternehmen verwaltetes Gerät, was es für eine unbefugte Person viel schwieriger macht, sich in Ihr Netzwerk einzuschleichen. Wenn ein Laptop verloren geht oder ein Mitarbeiter das Unternehmen verlässt, können Sie das Zertifikat sofort widerrufen und den Zugriff umgehend sperren.

Dies ist ein massiver Fortschritt gegenüber herkömmlichen Passwortsystemen, die eine ständige Quelle für Helpdesk-Tickets und ein riesiges Sicherheitsrisiko darstellen. Um dies zu realisieren, ist ein zentraler Authentifizierungsserver das entscheidende Puzzleteil. Sie können dies besser verstehen, indem Sie sich ansehen, was ein RADIUS-Server ist und welche Rolle er spielt.

Vergleich moderner Authentifizierungsmethoden

| Authentifizierungsmethode | Wie es funktioniert | Am besten für | Sicherheitsstufe |

|---|---|---|---|

| Zertifikatsbasiert | Ein eindeutiges digitales Zertifikat wird auf einem vertrauenswürdigen Gerät installiert, das dem Netzwerk für den Zugriff automatisch präsentiert wird. | Mitarbeiter und unternehmenseigene Geräte. | Sehr hoch |

| Identity PSK (iPSK) | Jedem Benutzer oder Gerät wird ein eigenes, eindeutiges Passwort (Pre-Shared Key) für das Wi-Fi-Netzwerk zugewiesen. | Gäste, BYOD, IoT-Geräte, mandantenfähige Einheiten. | Hoch |

| Single Sign-On (SSO) | Benutzer melden sich einmal mit ihren bestehenden Unternehmens- oder Social-Media-Anmeldedaten (z. B. Microsoft 365, Google) an, um Netzwerkzugriff zu erhalten. | Mitarbeiter, Auftragnehmer und registrierte Gäste. | Hoch |

| Captive Portal | Benutzer werden auf eine Webseite weitergeleitet, um Details (wie eine E-Mail oder einen Gutscheincode) einzugeben oder Bedingungen zu akzeptieren, bevor sie sich verbinden. | Öffentliches Gast-Wi-Fi im Einzelhandel, Gastgewerbe. | Niedrig bis mittel |

Jede Methode bietet eine andere Balance. Zertifikate bieten die höchste Sicherheit für vertrauenswürdige Assets, während iPSK und SSO eine fantastische Mischung aus Sicherheit und Komfort für eine breitere Palette von Benutzern bieten. Captive Portals bleiben nützlich für einfache, offene Gastszenarien.

Identity Pre-Shared Keys für Gäste und Geräte

In gastlastigen Umgebungen wie Hotels oder für Netzwerke mit einer Mischung aus persönlichen Gadgets und Smart-Geräten ist die Verwaltung individueller Zertifikate einfach nicht praktikabel. Hier bieten Identity Pre-Shared Keys (iPSK), manchmal auch Private PSK genannt, eine brillante und sichere Alternative. Mit einem iPSK-System erhält jeder einzelne Benutzer – oder sogar jedes Gerät – sein eigenes, eindeutiges Passwort für das Netzwerk.

Es ist wie das Einchecken in ein modernes Hotel. Anstatt eine Kopie eines einzigen Hauptschlüssels zu erhalten, gibt Ihnen die Rezeption eine Schlüsselkarte, die nur für Ihr Zimmer funktioniert. iPSK macht genau dasselbe für Ihr Wi-Fi.

So könnte das in der Praxis aussehen:

- Ein Hotelgast checkt ein und erhält automatisch einen eindeutigen Wi-Fi-Schlüssel, der nur für seinen Aufenthalt gültig ist. Er funktioniert auf seinem Laptop, Telefon und Tablet, ist aber nur an ihn gebunden.

- Ein Bewohner eines Smart-Apartment-Gebäudes erhält einen iPSK für seine gesamte Einheit. Dieser Schlüssel verbindet seinen Smart-TV, seine Lautsprecher und seine persönlichen Geräte mit seinem eigenen privaten Netzwerk, das vollständig von seinen Nachbarn abgeschottet ist.

- Ein Auftragnehmer, der ein Büro für eine Woche besucht, erhält einen temporären iPSK, der eingeschränkten Netzwerkzugriff bietet und automatisch abläuft, wenn sein Projekt abgeschlossen ist.

Dieser Ansatz schafft eine fantastische Balance zwischen strenger Sicherheit und Benutzerfreundlichkeit. Er beseitigt das massive Risiko, dass ein gemeinsam genutztes Passwort nach außen dringt, vollständig, ist aber für nicht-technische Benutzer immer noch unglaublich einfach zu verwalten. Wenn Sie Gastkonten einrichten, denken Sie daran, dass Datenschutz genauso wichtig ist wie Sicherheit. Die Verwendung von Tools wie temporären Telefonnummern zur Kontoverifizierung kann eine weitere entscheidende Schutzschicht für Ihre Benutzer hinzufügen.

Das Beste daran ist, dass iPSKs durch die Isolierung des Datenverkehrs jedes Benutzers verhindern, dass deren Geräte einander sehen oder miteinander kommunizieren. Dies verkleinert Ihre Angriffsfläche drastisch und verhindert, dass sich eine potenzielle Sicherheitsverletzung auf einem Gerät über das Netzwerk ausbreitet. Es verwandelt ein potenziell chaotisches öffentliches Netzwerk effektiv in eine Sammlung privater, sicherer Blasen.

Anwendung von Zero Trust und Netzwerksegmentierung

Ihre Protokolle und Authentifizierung richtig einzurichten, ist ein großer Gewinn für die Netzwerk- und WLAN-Sicherheit. Aber das sind nur die Grundlagen. Um ein wirklich widerstandsfähiges Netzwerk aufzubauen, müssen Sie dessen Design anders angehen. Das bedeutet, zwei Prinzipien zu übernehmen, die die Spielregeln für die Sicherheit verändern: Zero Trust und Netzwerksegmentierung.

Jahrelang folgte die Sicherheit einem "Burg-und-Burggraben"-Modell. Wenn Sie sich innerhalb der Netzwerkmauern befanden, wurde Ihnen standardmäßig vertraut. In einer Welt von mobilen Belegschaften, Cloud-Apps und unzähligen persönlichen Geräten ist dieser Ansatz nicht nur veraltet; er ist ein massives Sicherheitsrisiko. Die Netzwerk-"Grenze" ist keine klare Linie mehr.

Es ist Zeit für eine neue Sicherheitsmentalität, beginnend mit einer starken Annahme.

Die Zero-Trust-Mentalität übernehmen

Die Kernidee eines Zero-Trust-Modells ist erfrischend einfach: "Niemals vertrauen, immer verifizieren." Es verwirft die alte Vorstellung eines sicheren, vertrauenswürdigen internen Netzwerks vollständig. Stattdessen wird jede einzelne Zugriffsanfrage als potenzielle Bedrohung behandelt, unabhängig davon, woher sie kommt.

Jeder Benutzer, jedes Gerät und jede Anwendung muss jedes Mal aufs Neue beweisen, wer sie sind und dass sie autorisiert sind, dort zu sein. Dies ist nicht nur eine einmalige Kontrolle an der Tür; es ist ein ständiger Verifizierungsprozess. Der Zugriff wird auf der Grundlage der nachgewiesenen Identität gewährt, nicht nur aufgrund des physischen Standorts im Netzwerk.

Ein Zero-Trust-Ansatz überprüft Ihren Ausweis nicht nur an der Eingangstür; er fragt an jeder internen Tür erneut danach. Dies stellt sicher, dass ein Angreifer, selbst wenn er in einen Raum gelangt, nicht einfach frei in andere Räume wandern kann.

Dieser Ansatz macht Ihr Netzwerk weitaus sicherer. Er schützt Sie vor externen Angriffen und Insider-Bedrohungen, indem er das Prinzip der geringsten Rechte durchsetzt. Einfach ausgedrückt: Benutzer und Geräte erhalten nur Zugriff auf das absolute Minimum, das sie zum Funktionieren benötigen, und auf nichts anderes. Auch wenn es komplex klingt, machen es moderne Plattformen viel einfacher, ein Zero-Trust-Sicherheitsmodell in Ihren WLAN-Netzwerken zu implementieren.

Bedrohungen eindämmen mit Netzwerksegmentierung

Hand in Hand mit Zero Trust geht die Netzwerksegmentierung. Wenn Zero Trust die Philosophie der ständigen Verifizierung ist, dann ist die Segmentierung die Architektur, die sie durchsetzt. Die Grundidee besteht darin, ein großes, offenes Netzwerk in kleinere, in sich geschlossene und isolierte Zonen zu zerteilen.

Stellen Sie sich das wie das Brandschutzsystem eines Gebäudes vor. In einem riesigen Großraumbüro kann sich ein Feuer in einer Ecke schnell überall ausbreiten. Wenn dieses Büro jedoch in separate Räume mit schweren Brandschutztüren unterteilt ist, bleibt ein Feuer, das in einem Raum ausbricht, in diesem Raum. Der Rest des Gebäudes ist sicher.

Die Netzwerksegmentierung tut genau das für Ihren digitalen Datenverkehr. Sie baut Firewalls zwischen verschiedenen Teilen Ihres Netzwerks auf.

Dies hat unmittelbare und praktische Anwendungen für jedes Unternehmen oder jeden Veranstaltungsort:

- Trennung von Datenverkehrsarten: Sie können ein dediziertes Segment für das Gast-WiFi erstellen, das vollständig von dem Netzwerk abgeschottet ist, auf dem Ihre kritischen Systeme wie Kassenterminals, Mitarbeiter-PCs oder Gebäudesteuerungen laufen.

- Isolierung von Benutzergruppen: Im Gastnetzwerk können Sie sogar jeden einzelnen Benutzer von allen anderen Benutzern isolieren. Dieser einfache Schritt, oft als Client-Isolierung bezeichnet, verhindert, dass der kompromittierte Laptop eines Besuchers andere Gäste im selben WiFi angreift.

- Schutz sensibler Geräte: Wichtige, aber anfällige Geräte wie Überwachungskameras oder IoT-Sensoren können in ihr eigenes, stark eingeschränktes Segment verschoben werden, das nur mit bestimmten, vorab genehmigten Servern kommunizieren darf.

Indem Sie Ihr Netzwerk auf diese Weise gestalten, verkleinern Sie Ihre "Angriffsfläche" enorm. Ein Angreifer, der in eine Zone mit niedriger Sicherheit eindringt, wie z. B. das Gastnetzwerk, ist gefangen. Er kann sich nicht seitwärts bewegen, um wertvollere Ziele in anderen Segmenten anzugreifen. Diese Eindämmungsstrategie ist eine der effektivsten Methoden, um den Schaden durch einen Sicherheitsvorfall zu begrenzen.

Sicherheitsanalysen in Business Intelligence verwandeln

Eine hervorragende Netzwerk- und WLAN-Sicherheit ist keine "Einrichten und Vergessen"-Aufgabe; sie ist ein lebendiger, atmender Prozess. Ein wirklich sicheres Netzwerk erfordert ständige Überwachung und Analyse. Stellen Sie sich Sicherheitsanalysen wie ein hochmodernes digitales CCTV-System für Ihr Netzwerk vor, das Ihnen in Echtzeit zeigt, wer sich von wo aus verbindet und was sie tun, sobald sie online sind.

Dieser Ansatz führt das Netzwerkmanagement weit über das bloße Erkennen von Bedrohungen hinaus. Wenn Sie anfangen, Verbindungsdaten zu analysieren, beginnen Sie, Muster im Verhalten der Menschen zu erkennen. Diese Art von Informationen ist Gold wert, nicht nur zur Verschärfung der Sicherheit, sondern auch zur Förderung des Geschäftswachstums. Es hilft dabei, Ihr Netzwerk von einem notwendigen Kostenfaktor in einen echten strategischen Vermögenswert zu verwandeln.

Von Sicherheitsdaten zu geschäftlichen Erkenntnissen

Die Daten, die aus einem sicheren Netzwerk strömen, sind eine unglaublich reichhaltige Informationsquelle. Hier reichen sich Ihre Sicherheits- und Geschäftsziele endlich die Hand, sodass Sie einen klaren Return on Investment (ROI) für Ihre Infrastruktur aufzeigen können.

So sieht das in der Praxis aus:

- Einzelhandelsstandorte: Können Kundenfrequenzmuster verfolgen, beliebte Zonen lokalisieren und messen, wie lange Kunden bleiben, um Ladenlayouts und Personalpläne zu optimieren.

- Gastronomie- und Hotelgruppen: Können treue, wiederkehrende Gäste über ihr gesamtes Hotelportfolio hinweg erkennen, was die Tür für personalisierte Angebote und besseren Service öffnet.

- Verkehrsknotenpunkte: Können den Passagierfluss während Stoßzeiten überwachen, um Staus zu verringern und das Reiseerlebnis für alle reibungsloser zu gestalten.

Dieser Mentalitätswandel ist absolut entscheidend. Ihr sicheres Netzwerk ist nicht länger nur ein Verteidigungsschild, sondern wird zu einem intelligenten Netzwerk, das aktiv geschäftlichen Mehrwert schafft. Jede einzelne Verbindung liefert Ihnen einen neuen Datenpunkt, der Ihnen hilft, intelligentere operative und Marketingentscheidungen zu treffen.

ROI nachweisen und Sicherheit erhöhen

Ständige Analysen decken nicht nur Geschäftsmöglichkeiten auf; sie sind auch entscheidend, um Ihre Sicherheitslage stark zu halten. Durch die Beobachtung des Netzwerkverkehrs können Sie Anomalien erkennen, die auf eine Sicherheitsverletzung hindeuten könnten, falsch konfigurierte Geräte finden oder unbefugte Benutzer aufspüren, die versuchen, einzudringen.

Diese proaktive Haltung ist unerlässlich, um Bedrohungen einen Schritt voraus zu sein. Weitere Informationen zur proaktiven Verteidigung und warum DNS-Filterung so wichtig ist, finden Sie in unserem Leitfaden über Das 10-Tage-Fenster für moderne Bedrohungen .

Da sich das Sicherheitsbild ständig weiterentwickelt, ist die Implementierung solider Analysen nicht verhandelbar. Sie können neue Wege zur Nutzung dieser Tools erkunden, einschließlich Einblicken in die Architektur proaktiver Copilot-Sicherheit mit Microsoft Sentinel . Plattformen wie Purple verfügen über integrierte Analysen, die rohe WiFi-Daten in klare, umsetzbare Dashboards verwandeln. So können Sie wichtige Kennzahlen verfolgen, die Benutzerdemografie verstehen und Erkenntnisse direkt in Ihre CRM- oder Marketing-Tools einspeisen, was den unbestreitbaren Wert eines sicheren, intelligenten Netzwerks beweist.

Häufig gestellte Fragen zur Netzwerksicherheit

Wenn Unternehmen und Veranstaltungsorte ihre Netzwerk- und WLAN-Sicherheit modernisieren möchten, tauchen natürlich Fragen auf. Klare, unkomplizierte Antworten zu erhalten, ist der erste Schritt, um fundierte Entscheidungen zu treffen, die Ihren Betrieb schützen und den Benutzern ein besseres Erlebnis bieten. Lassen Sie uns auf einige der häufigsten Fragen von IT-Managern und Betreibern von Veranstaltungsorten eingehen.

Reicht WPA3 aus, um unser Gast-WiFi-Netzwerk zu sichern?

Obwohl WPA3 mit seiner viel stärkeren Verschlüsselung ein massiver Fortschritt gegenüber WPA2 ist, ist es nur ein Teil des Sicherheitspuzzles. Für sich allein genommen regelt WPA3 nicht, wer in Ihr Netzwerk gelangt, noch stoppt es jede Art von Angriff. Stellen Sie es sich wie ein extrem starkes Schloss an einer Tür vor – Sie benötigen immer noch einen soliden Prozess, um zu entscheiden, wer einen Schlüssel bekommt.

Ein wirklich sicheres Netzwerk kombiniert die WPA3-Verschlüsselung mit starken Authentifizierungsmethoden. Dies könnte 802.1X für Mitarbeiter oder ein identitätsbasierter Ansatz wie iPSK für Gäste sein. Auf diese Weise wird nicht nur der Datenverkehr verschlüsselt, sondern jeder einzelne Benutzer und jedes Gerät wird ordnungsgemäß identifiziert und genehmigt, bevor überhaupt eine Verbindung hergestellt werden kann. Es geht darum, eine unerlässliche mehrschichtige Verteidigung aufzubauen.

Ist ein Zero-Trust-Modell zu komplex für ein kleines Unternehmen?

Nicht mehr. Es stimmt, dass die Umsetzung einer Zero-Trust-Strategie in der Vergangenheit ein riesiges, teures Unterfangen war, das am besten für große Unternehmen mit tiefen Taschen geeignet war. Heute haben moderne Cloud-basierte Plattformen dies für Organisationen jeder Größe zugänglich gemacht. Es ist wirklich eine skalierbare Mentalität, die Sie sofort in die Tat umsetzen können.

Durch die Nutzung von Identitätsintegrationen und Funktionen wie iPSK können Sie das Kernprinzip von Zero Trust – "Niemals vertrauen, immer verifizieren" – durchsetzen, ohne teure Server vor Ort oder ein großes IT-Team zu benötigen. Sie können ganz einfach damit beginnen, den Datenverkehr von Gästen und Mitarbeitern zu trennen, und dann nach und nach spezifischere Richtlinien hinzufügen.

Warum ist identitätsbasiertes Networking besser als ein gemeinsam genutztes Passwort?

Ein klassisches Captive Portal, das ein einziges Passwort für alle verwendet (wie 'GuestWiFi123'), ist grundlegend fehlerhaft. Wenn sich alle denselben Schlüssel teilen, gibt es keine Möglichkeit, einzelne Benutzer zu verfolgen, eine Person hinauszuwerfen oder zu verhindern, dass Personen die Geräte der anderen im Netzwerk sehen.

Identitätsbasiertes Networking behebt all dies. Jeder Benutzer beweist individuell, wer er ist, sei es durch eine E-Mail-Adresse, ein Social-Media-Konto oder sein Unternehmens-Login. Dies erstellt sofort einen Prüfpfad, ermöglicht es Ihnen, den Zugriff für eine bestimmte Person sofort zu widerrufen, und erlaubt eine echte Netzwerkisolierung, bei der sich jeder Benutzer in seiner eigenen sicheren Blase befindet. Es verwandelt ein anonymes, hochriskantes Netzwerk in ein sicheres, nachvollziehbares Netzwerk.

Was ist der Hauptvorteil der Netzwerksegmentierung?

In einem Wort: Schadensbegrenzung. Die Netzwerksegmentierung funktioniert, indem sie Ihr Netzwerk in kleinere, isolierte Zonen unterteilt. Eine großartige Analogie sind die wasserdichten Abteilungen auf einem Schiff; wenn eine Abteilung durchbrochen wird (wie Ihr Gast-WiFi), wird die Überflutung eingedämmt und kann nicht das ganze Schiff versenken.

Diese Isolierung ist entscheidend für den Schutz Ihrer sensibelsten Bereiche, wie z. B. des Unternehmensnetzwerks, der Zahlungssysteme oder der Gebäudemanagementsteuerungen. Sie begrenzt die potenziellen Auswirkungen eines Angriffs drastisch und gilt als eine der effektivsten Strategien in der modernen Netzwerk- und WLAN-Sicherheit.

Sind Sie bereit, veraltete, gemeinsam genutzte Passwörter durch sicheren, nahtlosen Zugriff zu ersetzen? Purple bietet eine identitätsbasierte Networking-Plattform, die Zero-Trust-Sicherheit für Gäste und Mitarbeiter ermöglicht, sich in Ihre vorhandene Hardware integrieren lässt und Ihr Netzwerk in eine Quelle wertvoller geschäftlicher Erkenntnisse verwandelt. Erfahren Sie mehr darüber, wie Purple Ihre Netzwerksicherheit modernisieren kann .