Una seguridad de redes e inalámbrica adecuada ya no es solo una tarea de TI. Ahora es una parte fundamental de la gestión empresarial, esencial para proteger los datos, mantener las operaciones sin interrupciones y generar confianza con sus clientes. En un mundo siempre conectado, proteger su red es tan vital como cerrar la puerta de su casa por la noche.

El panorama en evolución de la seguridad de redes

Piense en la red de su empresa como en una casa en una calle concurrida. Hace años, una simple cerradura en la puerta principal (una contraseña básica) probablemente era suficiente para sentirse seguro. Hoy en día, esa misma casa está siendo vigilada por personas expertas que buscan activamente una forma de entrar. Dejar una puerta abierta, o incluso usar una cerradura antigua fácil de forzar, es básicamente una invitación abierta a los problemas.

Esa analogía da en el clavo cuando se trata de seguridad de redes e inalámbrica. La antigua estrategia de "castillo y foso", donde todo dentro de los muros de la red era de confianza por defecto, está ahora peligrosamente obsoleta. Este modelo dependía de un muro exterior fuerte (su firewall), pero no ofrecía casi ninguna protección si alguien lograba entrar. Una vez que una amenaza superaba esa única capa, tenía vía libre.

Por qué los métodos tradicionales están fallando

El cambio masivo a los servicios en la nube, el trabajo remoto y la explosión de los dispositivos IoT han disuelto por completo ese perímetro de red tradicional. Su "casa" ahora tiene innumerables ventanas y puertas digitales, y cada una de ellas es un posible punto de entrada para un atacante.

Las contraseñas compartidas simples y las redes de invitados totalmente abiertas son el equivalente digital a dejar una llave bajo el felpudo. Crean enormes brechas de seguridad porque tratan a todos los usuarios por igual, sin ofrecerle una forma real de ver quién hace qué en su red.

Esta complejidad ha dado lugar a una industria de ciberseguridad en auge. Solo en el Reino Unido, el sector de la ciberseguridad genera ahora 13.200 millones de libras en ingresos y aporta 7.800 millones de libras a la economía. Este crecimiento demuestra lo urgente que se ha vuelto la necesidad de una mejor seguridad para todos, desde hoteles y hospitales hasta tiendas minoristas y grandes recintos.

El auge de la seguridad moderna basada en la identidad

Para abordar estos nuevos desafíos, la industria ha adoptado un modelo mucho más inteligente y centrado en la identidad. Este enfoque moderno se basa en una idea simple pero poderosa conocida como Zero Trust: "nunca confiar, siempre verificar".

En lugar de simplemente asumir que un usuario en su red interna es seguro, un modelo Zero Trust autentica y autoriza cada solicitud de conexión, sin importar de dónde provenga. Trata a cada usuario y dispositivo como una amenaza potencial hasta que se demuestre que son de confianza.

Este cambio de mentalidad requiere un conjunto completamente nuevo de herramientas y estrategias, que cubriremos en esta guía. Estas soluciones modernas no solo se preocupan por la ubicación de un dispositivo; se centran en verificar su identidad antes de conceder cualquier acceso.

Las vulnerabilidades de seguridad clave han impulsado el desarrollo de estas soluciones modernas. La siguiente tabla resume el cambio de los enfoques tradicionales y arriesgados a los métodos seguros que se utilizan en la actualidad.

Desafíos clave de seguridad y soluciones modernas

| Desafío de seguridad | Enfoque tradicional (arriesgado) | Solución moderna (segura) |

|---|---|---|

| Acceso de invitados y usuarios | Contraseña única compartida (PSK) para todos | Credenciales individuales (iPSK, 802.1X, SSO) |

| Perímetro de red | "Confiar pero verificar" dentro del firewall | Zero Trust: "Nunca confiar, siempre verificar" |

| Estructura de red | Red plana donde todos los dispositivos pueden comunicarse | Segmentación de red para aislar grupos de usuarios |

| Experiencia del usuario | Inicios de sesión torpes e inseguros en el Captive Portal | Autenticación fluida y sin contraseñas (Passpoint) |

Esta evolución hacia la seguridad basada en la identidad es crucial para cualquier empresa moderna. Se trata de construir una defensa más resiliente e inteligente que pueda adaptarse a las amenazas actuales.

Las estrategias clave ahora incluyen:

- Autenticación fluida: Alejarse de los torpes Captive Portal hacia métodos sin contraseña que son mucho más seguros y fáciles para los usuarios.

- Control de acceso granular: Dar a las personas acceso solo a los recursos específicos que necesitan para hacer su trabajo, y nada más. Esto también se conoce como el principio de privilegio mínimo.

- Segmentación de red: Dividir la red en zonas más pequeñas y aisladas. Si se produce una brecha, se contiene en un área pequeña en lugar de comprometer toda la red.

Para cualquier recinto, aprender a diseñar una red que sea segura desde el principio es fundamental para proteger los datos confidenciales. Las plataformas modernas como Purple están diseñadas para resolver exactamente estos problemas, brindándole las herramientas para implementar una seguridad sólida basada en la identidad sin crear un dolor de cabeza para su equipo de TI.

Comprender las amenazas comunes de las redes inalámbricas

Para construir una defensa sólida, primero debe saber a qué se enfrenta. Las amenazas dirigidas a su seguridad de redes e inalámbrica no son conceptos abstractos; son concretas, inteligentes y están en constante evolución. Pueden ir desde interrupciones simples y frustrantes hasta el robo de datos sofisticado.

Olvídese de la idea de un ariete en las puertas del castillo. Piense más bien en un hábil impostor que intenta entrar con engaños. Muchos de los ataques más efectivos se aprovechan de la confianza de sus empleados e invitados, utilizando el engaño en lugar de la fuerza bruta.

Levantemos el telón sobre algunos de los ataques más comunes a los que probablemente se enfrente.

Los peligros del engaño y la suplantación de identidad

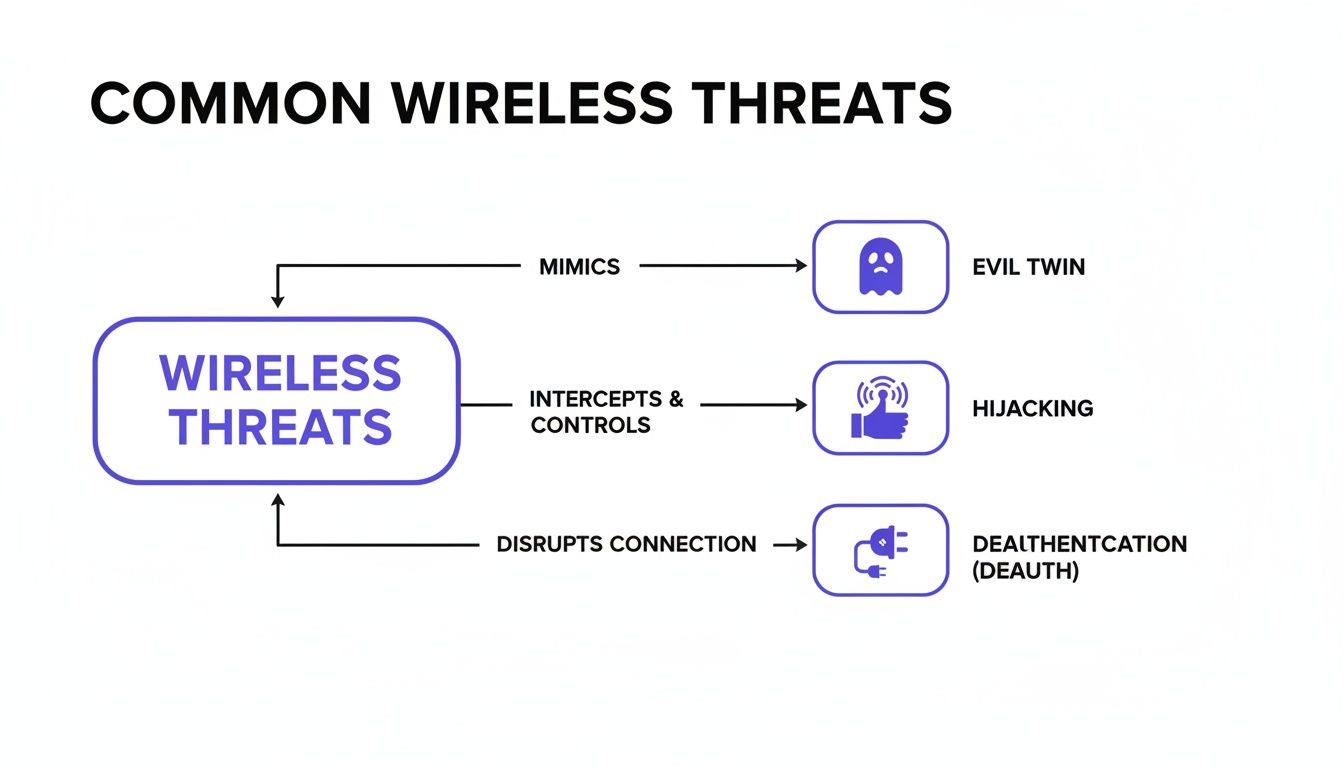

Una de las amenazas más extendidas y peligrosas es el ataque "Evil Twin" (Gemelo Malvado). Imagine a un actor malicioso configurando un punto de acceso WiFi falso en el vestíbulo de su hotel o tienda minorista. Le dan un nombre perfectamente creíble, como "Free_Hotel_WiFi" o "Store_Guest_Network", haciéndolo parecer idéntico a su red legítima.

Un invitado desprevenido se conecta, pensando que es la red real. A partir de ese momento, cada fragmento de información que envía es interceptado por el atacante. Contraseñas, datos de tarjetas de crédito, mensajes privados: todo queda capturado. Es el equivalente digital a un estafador que instala un cajero automático falso que parece real pero que solo clona su tarjeta y su PIN.

Este tipo de ataque expone una debilidad fundamental en las redes de invitados abiertas y tradicionales. Sin una forma de demostrar la identidad de una red, los usuarios no tienen idea de si se están conectando a un punto de acceso genuino o a una trampa maliciosa.

Otro truco común es el secuestro de sesión (session hijacking). Aquí, un atacante en la misma red no segura esencialmente "roba" la sesión activa de un usuario. Después de que alguien inicia sesión en un sitio web o aplicación, el atacante secuestra su token de sesión. Esto le permite suplantar al usuario sin necesidad de una contraseña, dándole vía libre para acceder a cuentas privadas, enviar mensajes y robar datos confidenciales.

Causar caos con ataques de interrupción

No todos los ataques tienen que ver con el robo; algunos están diseñados puramente para causar interrupciones. Un ataque de desautenticación es un ejemplo perfecto y alarmantemente simple. El atacante simplemente envía paquetes de "desautenticación" falsificados a los dispositivos conectados, engañándolos para que interrumpan su conexión a la red WiFi legítima.

Esto crea una frustrante situación de denegación de servicio (DoS). Para sus clientes, significa caídas constantes de la conexión. Para su empresa, podría interrumpir operaciones críticas como los sistemas de punto de venta o los escáneres de inventario. Para cualquier minorista o recinto de hostelería concurrido, esto puede significar una pérdida directa de ingresos y un grave daño a su reputación.

De manera inquietante, hallazgos recientes muestran que más del 94 % de las redes Wi-Fi en el Reino Unido son vulnerables a estos ataques de desautenticación, lo que lo convierte en un desafío de seguridad crítico. Estas interrupciones pueden arruinar por completo la experiencia de un invitado y paralizar el negocio. Puede explorar más sobre estas estadísticas de ciberseguridad y sus implicaciones en cobalt.io .

Estos ejemplos, desde la suplantación sutil hasta la interrupción total, muestran exactamente por qué una seguridad de redes e inalámbrica robusta no es negociable. El uso de conexiones cifradas y autenticadas no es solo una buena práctica; es un requisito fundamental para proteger su empresa y a sus clientes.

Construir su fortaleza digital con protocolos modernos

Conocer las amenazas a su seguridad de redes e inalámbrica es el primer paso. Ahora, hablemos de las soluciones. Si desea construir un entorno inalámbrico verdaderamente seguro, debe ir más allá de las contraseñas compartidas y obsoletas. Es hora de adoptar una nueva generación de protocolos de seguridad creados para proteger sus datos y a sus usuarios desde el principio.

Piense en estos protocolos como herramientas especializadas para construir una fortaleza digital. Cada uno desempeña un papel único, pero todos trabajan juntos para crear defensas sólidas y en capas. Comprenderlos es esencial para cualquier administrador de TI o propietario de empresa encargado de proporcionar una conectividad segura.

WPA3: El nuevo estándar en cifrado

La capa más básica de cualquier seguridad inalámbrica es el cifrado. Durante años, WPA2 fue el estándar de referencia, pero está mostrando su antigüedad y volviéndose más vulnerable. Su sucesor, WPA3 (Wi-Fi Protected Access 3), es la cerradura digital moderna para su red WiFi, ofreciendo una protección mucho más fuerte.

WPA3 aporta varias mejoras clave que hacen que sea significativamente más difícil para los atacantes entrar. Reemplaza el antiguo proceso de enlace (handshake), que podía ser explotado, por un método más seguro llamado Autenticación Simultánea de Iguales (SAE). Esto hace que sea casi imposible para los atacantes adivinar contraseñas utilizando ataques de diccionario sin conexión, incluso si la contraseña en sí no es muy fuerte.

Para los recintos con redes abiertas o públicas, WPA3 tiene una característica revolucionaria: el Cifrado de datos individualizado. Incluso en una red sin contraseña, WPA3 cifra automáticamente la conexión entre el dispositivo de cada usuario y el punto de acceso. Esto impide que los intrusos espíen el tráfico de otras personas: una mejora de seguridad masiva para cualquier WiFi de invitados.

Este diagrama ilustra algunas de las mismas amenazas de las que WPA3 y otros protocolos modernos le ayudan a defenderse.

Puede ver cómo los ataques comunes como las redes Evil Twin, el secuestro de sesión y los ataques de desautenticación aprovechan las debilidades que se encuentran en configuraciones de red menos seguras.

802.1X: El portero digital

Si bien WPA3 proporciona un cifrado potente, no resuelve el problema de la autenticación, es decir, verificar quién tiene permiso en su red. Aquí es donde entra en juego 802.1X. Piense en ello como un portero digital estricto pero eficiente parado en la puerta de su red.

En lugar de una contraseña compartida que todos usan (y que puede filtrarse fácilmente), 802.1X hace que cada usuario presente sus propias credenciales únicas. Esto generalmente es administrado por un servidor de autenticación central, lo que garantiza que solo las personas o dispositivos autorizados puedan obtener acceso. Si un empleado deja la empresa, su acceso puede cortarse instantáneamente sin interrumpir a nadie más.

Para entornos corporativos, este enfoque le brinda dos enormes ventajas:

- Responsabilidad: Debido a que cada usuario tiene credenciales únicas, obtiene un rastro de auditoría claro de quién se conectó, cuándo se conectó y desde dónde.

- Seguridad: Elimina por completo los riesgos que conllevan las contraseñas compartidas. No hay una sola clave que pueda ser robada o compartida.

Passpoint: El pasaporte WiFi global

Para cualquier recinto abierto al público, la experiencia del usuario es tan crítica como la seguridad. La antigua forma de hacer las cosas (encontrar una red, lidiar con un portal de inicio de sesión torpe y escribir los detalles cada vez) es simplemente frustrante. Este es exactamente el problema que Passpoint (que forma parte del marco OpenRoaming) fue diseñado para solucionar.

Imagine tener un pasaporte WiFi global. Lo configura una vez en su dispositivo y, a partir de entonces, se conecta de forma automática y segura a las redes WiFi participantes en todo el mundo. Aeropuertos, hoteles, estadios, centros urbanos: se conecta al instante sin volver a ver una pantalla de inicio de sesión.

Passpoint funciona permitiendo que su dispositivo descubra y se autentique automáticamente en una red utilizando un perfil seguro y preaprobado. La conexión está cifrada con WPA3 desde el primer paquete de datos, asegurándose de que nunca esté expuesto a los peligros de una red abierta. Es la combinación definitiva de seguridad de primer nivel y total comodidad para el usuario, cambiando la forma en que todos interactuamos con el WiFi público.

Tomar el control con la autenticación de usuario avanzada

Un cifrado fuerte crea los "túneles" seguros para sus datos, pero ¿cómo decide quién puede usar esos túneles en primer lugar? Ese es el trabajo de la autenticación: el proceso de asegurarse de que los usuarios y sus dispositivos sean exactamente quienes dicen ser. Si hay un paso que puede dar para mejorar seriamente su seguridad de redes e inalámbrica, es ir más allá de las contraseñas compartidas e inseguras.

Piénselo de esta manera: en lugar de entregar una sola llave maestra que todos comparten, la autenticación avanzada le da a cada persona su propia llave única. Cuando se hace bien, esto no solo bloquea su red, sino que también puede hacer que la conexión sea muy sencilla para sus usuarios. Veamos un par de formas poderosas de hacer esto tanto para su personal como para sus invitados.

Autenticación basada en certificados para el personal

Para su equipo interno, la autenticación basada en certificados es como darle al dispositivo de cada empleado una tarjeta de identificación corporativa que es imposible de falsificar. En lugar de depender de una contraseña que se puede olvidar, robar o garabatear en una nota adhesiva, este método utiliza un certificado digital único instalado directamente en su dispositivo administrado por la empresa.

Cuando un empleado abre su portátil o saca su teléfono, el dispositivo presenta automáticamente su certificado a la red. Si el certificado es válido, el acceso se concede de forma instantánea y segura. Es una experiencia completamente fluida y "sin intervención" para el usuario: simplemente se conecta y funciona.

Este enfoque es una piedra angular de la seguridad moderna basada en la identidad. Vincula estrechamente los derechos de acceso a un dispositivo de confianza administrado por la empresa, lo que hace que sea mucho más difícil para una persona no autorizada colarse en su red. Si se pierde un portátil o un empleado se marcha, puede revocar el certificado al instante, cortando el acceso de inmediato.

Este es un gran salto adelante con respecto a los sistemas de contraseñas tradicionales, que son una fuente constante de tickets de soporte técnico y un enorme riesgo de seguridad. Para que esto suceda, un servidor de autenticación central es la pieza clave del rompecabezas. Puede comprender mejor esto explorando qué es un servidor RADIUS y el papel que desempeña.

Comparación de métodos de autenticación modernos

Elegir la autenticación adecuada no es una decisión única para todos. El mejor enfoque depende de quién se esté conectando (un empleado de confianza, un invitado temporal o un dispositivo inteligente) y qué nivel de seguridad y comodidad necesite proporcionar.

| Método de autenticación | Cómo funciona | Ideal para | Nivel de seguridad |

|---|---|---|---|

| Basado en certificados | Se instala un certificado digital único en un dispositivo de confianza, que se presenta automáticamente a la red para acceder. | Personal y dispositivos propiedad de la empresa. | Muy alto |

| Identity PSK (iPSK) | A cada usuario o dispositivo se le asigna su propia contraseña única (clave precompartida) para la red Wi-Fi. | Invitados, BYOD, dispositivos IoT, unidades multiinquilino. | Alto |

| Inicio de sesión único (SSO) | Los usuarios inician sesión una vez con sus credenciales de empresa o sociales existentes (por ejemplo, Microsoft 365, Google) para obtener acceso a la red. | Personal, contratistas e invitados registrados. | Alto |

| Captive Portal | Los usuarios son dirigidos a una página web para introducir detalles (como un correo electrónico o un código de cupón) o aceptar los términos antes de conectarse. | Wi-Fi público para invitados en comercio minorista, hostelería. | Bajo a medio |

Cada método ofrece un equilibrio diferente. Los certificados proporcionan la máxima seguridad para los activos de confianza, mientras que iPSK y SSO ofrecen una fantástica combinación de seguridad y comodidad para una gama más amplia de usuarios. Los Captive Portal siguen siendo útiles para escenarios de invitados de acceso abierto y sencillo.

Claves precompartidas de identidad para invitados y dispositivos

En entornos con muchos invitados, como hoteles, o para redes con una combinación de dispositivos personales e inteligentes, gestionar certificados individuales simplemente no es práctico. Aquí es donde las Claves precompartidas de identidad (iPSK), a veces llamadas PSK privadas, proporcionan una alternativa brillante y segura. Con un sistema iPSK, cada usuario (o incluso cada dispositivo) obtiene su propia contraseña única para la red.

Es como registrarse en un hotel moderno. En lugar de obtener una copia de una sola llave maestra, la recepción le da una tarjeta que solo funciona para su habitación. iPSK hace exactamente lo mismo para su Wi-Fi.

Así es como podría verlo en acción:

- Un huésped del hotel se registra y se le da automáticamente una clave Wi-Fi única que es válida solo para su estancia. Funciona en su portátil, teléfono y tableta, pero está vinculada solo a él.

- Un residente en un edificio de apartamentos inteligente recibe una iPSK para toda su unidad. Esta clave conecta su televisor inteligente, altavoces y dispositivos personales a su propia red privada, completamente aislada de sus vecinos.

- A un contratista que visita una oficina durante una semana se le emite una iPSK temporal que proporciona acceso limitado a la red y expira automáticamente cuando termina su proyecto.

Este enfoque logra un equilibrio fantástico entre una seguridad estricta y la simplicidad para el usuario. Elimina por completo el riesgo masivo de que se filtre una contraseña compartida, pero sigue siendo increíblemente fácil de gestionar para los usuarios no técnicos. Al configurar cuentas de invitados, recuerde que la privacidad es tan importante como la seguridad. El uso de herramientas como números de teléfono temporales para la verificación de cuentas puede agregar otra capa crucial de protección para sus usuarios.

Lo mejor de todo es que, al aislar el tráfico de cada usuario, las iPSK impiden que sus dispositivos se vean o se comuniquen entre sí. Esto reduce drásticamente su superficie de ataque y evita que una posible brecha en un dispositivo se propague por la red. Convierte de manera efectiva una red pública potencialmente caótica en una colección de burbujas privadas y seguras.

Aplicar Zero Trust y la segmentación de red

Acertar con sus protocolos y autenticación es una gran victoria para la seguridad de redes e inalámbrica. Pero estos son solo los cimientos. Para construir una red verdaderamente resiliente, debe pensar de manera diferente sobre su diseño. Esto significa adoptar dos principios que están cambiando las reglas del juego para la seguridad: Zero Trust y la segmentación de red.

Durante años, la seguridad siguió un modelo de "castillo y foso". Si estaba dentro de los muros de la red, era de confianza por defecto. En un mundo de fuerzas de trabajo móviles, aplicaciones en la nube e innumerables dispositivos personales, ese enfoque no solo está desactualizado; es un riesgo de seguridad masivo. El "perímetro" de la red ya no es una línea clara.

Es hora de una nueva mentalidad de seguridad, comenzando con una suposición poderosa.

Adoptar la mentalidad Zero Trust

La idea central de un modelo Zero Trust es refrescantemente simple: "nunca confiar, siempre verificar". Descarta por completo la antigua noción de una red interna segura y de confianza. En su lugar, cada solicitud de acceso se trata como una amenaza potencial, sin importar de dónde provenga.

Cada usuario, dispositivo y aplicación tiene que demostrar quién es y que está autorizado a estar allí, cada vez. Esto no es solo un control puntual en la puerta; es un proceso constante de verificación. El acceso se concede en función de la identidad probada, no solo de la ubicación física en la red.

Un enfoque Zero Trust no solo verifica su identificación en la puerta principal; la vuelve a pedir en cada puerta interna. Esto garantiza que, incluso si un atacante entra en una habitación, no pueda simplemente deambular libremente hacia otras.

Este enfoque hace que su red sea mucho más segura. Le protege de ataques externos y amenazas internas al hacer cumplir la regla del privilegio mínimo. En pocas palabras, los usuarios y dispositivos solo obtienen acceso al mínimo absoluto que necesitan para funcionar, y nada más. Aunque suena complejo, las plataformas modernas están facilitando mucho la implementación de un modelo de seguridad Zero Trust en sus redes inalámbricas.

Contener amenazas con la segmentación de red

Trabajando de la mano con Zero Trust está la segmentación de red. Si Zero Trust es la filosofía de la verificación constante, entonces la segmentación es la arquitectura que la hace cumplir. La idea básica es dividir una red grande y abierta en zonas más pequeñas, autónomas y aisladas.

Piense en ello como el sistema de seguridad contra incendios de un edificio. En una enorme oficina de planta abierta, un incendio en una esquina puede propagarse rápidamente a todas partes. Pero si esa oficina está dividida en habitaciones separadas con pesadas puertas cortafuegos, un incendio que comienza en una habitación se queda en esa habitación. El resto del edificio está a salvo.

La segmentación de red hace exactamente eso para su tráfico digital. Construye firewalls entre diferentes partes de su red.

Esto tiene usos inmediatos y prácticos para cualquier empresa o recinto:

- Separación de tipos de tráfico: Puede crear un segmento dedicado para el WiFi de invitados que esté completamente aislado de la red que ejecuta sus sistemas críticos, como terminales de punto de venta, PC del personal o controles del edificio.

- Aislamiento de grupos de usuarios: En la red de invitados, incluso puede aislar a cada usuario individual de todos los demás usuarios. A menudo llamado aislamiento de clientes, este sencillo paso evita que el portátil comprometido de un visitante ataque a otros invitados en el mismo WiFi.

- Protección de dispositivos sensibles: Los dispositivos cruciales pero vulnerables, como las cámaras de seguridad o los sensores IoT, se pueden colocar en su propio segmento altamente restringido, al que solo se le permite comunicarse con servidores específicos y preaprobados.

Al diseñar su red de esta manera, reduce enormemente su "superficie de ataque". Un atacante que vulnera una zona de baja seguridad, como la red de invitados, queda atrapado. No puede moverse lateralmente para atacar objetivos más valiosos en otros segmentos. Esta estrategia de contención es una de las formas más efectivas de limitar el daño de cualquier incidente de seguridad.

Convertir los análisis de seguridad en inteligencia empresarial

Una gran seguridad de redes e inalámbrica no es una tarea de "configurar y olvidar"; es un proceso vivo y en constante evolución. Una red verdaderamente segura necesita monitorización y análisis constantes. Piense en los análisis de seguridad como un sistema de CCTV digital de alta tecnología para su red, que le brinda una vista en tiempo real de quién se conecta, desde dónde y qué están haciendo una vez que están dentro.

Este enfoque lleva la gestión de la red mucho más allá de la simple detección de amenazas. Cuando comienza a analizar los datos de conexión, empieza a ver patrones en el comportamiento de las personas. Este tipo de información es oro, no solo para reforzar la seguridad, sino para impulsar el crecimiento empresarial. Ayuda a convertir su red de un coste necesario en un verdadero activo estratégico.

De los datos de seguridad a la información empresarial

Los datos que fluyen de una red segura son una fuente de inteligencia increíblemente rica. Aquí es donde sus objetivos de seguridad y de negocio finalmente se dan la mano, permitiéndole mostrar claramente un retorno de su inversión en infraestructura.

Así es como se ve eso en el mundo real:

- Recintos minoristas: Pueden rastrear patrones de afluencia, identificar zonas populares y medir cuánto tiempo se quedan los clientes para optimizar el diseño de la tienda y los horarios del personal.

- Grupos de hostelería: Pueden reconocer a los huéspedes leales y recurrentes en toda su cartera de hoteles, abriendo la puerta a ofertas personalizadas y un mejor servicio.

- Centros de transporte: Pueden monitorizar el flujo de pasajeros durante los períodos de mayor actividad para aliviar la congestión y hacer que la experiencia de viaje sea más fluida para todos.

Este cambio de mentalidad es absolutamente vital. Su red segura deja de ser solo un escudo defensivo y se convierte en una red inteligente que crea valor empresarial de forma activa. Cada conexión le brinda un nuevo punto de datos para ayudar a tomar decisiones operativas y de marketing más inteligentes.

Demostrar el ROI y potenciar la seguridad

El análisis constante no solo revela oportunidades de negocio; también es crucial para mantener sólida su postura de seguridad. Al observar el tráfico de la red, puede detectar anomalías que podrían indicar una brecha de seguridad, encontrar dispositivos que no están configurados correctamente o detectar usuarios no autorizados que intentan entrar.

Esta postura proactiva es esencial para mantenerse por delante de las amenazas. Puede obtener más información sobre la defensa proactiva y por qué el filtrado de DNS es tan importante en nuestra guía sobre La ventana de 10 días para las amenazas modernas .

A medida que evoluciona el panorama de la seguridad, implementar análisis sólidos no es negociable. Puede explorar nuevas formas de utilizar estas herramientas, incluida información sobre cómo diseñar una seguridad proactiva de Copilot con Microsoft Sentinel . Plataformas como Purple tienen análisis integrados que transforman los datos WiFi sin procesar en paneles claros y procesables. Esto le permite realizar un seguimiento de las métricas clave, comprender la demografía de los usuarios e introducir información directamente en su CRM o herramientas de marketing, demostrando el valor innegable de una red segura e inteligente.

Preguntas frecuentes sobre la seguridad de redes

A medida que las empresas y los recintos buscan modernizar su seguridad de redes e inalámbrica, es natural que surjan preguntas. Obtener respuestas claras y directas es el primer paso para tomar decisiones seguras que protejan sus operaciones y brinden a los usuarios una mejor experiencia. Profundicemos en algunas de las consultas más comunes de los administradores de TI y operadores de recintos.

¿Es WPA3 suficiente para asegurar nuestra red WiFi de invitados?

Si bien WPA3 es un gran salto adelante con respecto a WPA2 con su cifrado mucho más fuerte, es solo una pieza del rompecabezas de la seguridad. Por sí solo, WPA3 no gestiona quién entra en su red, ni detiene todos los tipos de ataques. Piense en ello como una cerradura muy fuerte en una puerta: todavía necesita un proceso sólido para decidir quién obtiene una llave.

Una red genuinamente segura combina el cifrado WPA3 con métodos de autenticación sólidos. Esto podría ser 802.1X para el personal o un enfoque basado en la identidad como iPSK para los invitados. De esta manera, no solo se codifica el tráfico, sino que cada usuario y dispositivo se identifica y aprueba adecuadamente antes de que puedan conectarse. Se trata de crear una defensa vital de múltiples capas.

¿Es un modelo Zero Trust demasiado complejo para una pequeña empresa?

Ya no. Es cierto que, en el pasado, poner en práctica una estrategia Zero Trust era una empresa enorme y costosa, más adecuada para grandes empresas con grandes presupuestos. Hoy en día, las plataformas modernas basadas en la nube lo han hecho accesible para organizaciones de cualquier tamaño. En realidad, es una mentalidad escalable que puede comenzar a poner en práctica de inmediato.

Al utilizar integraciones de identidad y funciones como iPSK, puede hacer cumplir el principio fundamental de Zero Trust ("nunca confiar, siempre verificar") sin necesidad de costosos servidores in situ o un gran equipo de TI. Puede comenzar simplemente dividiendo el tráfico de invitados y del personal, y luego agregar políticas más específicas a medida que avanza.

¿Cómo es mejor la red basada en la identidad que una contraseña compartida?

Un Captive Portal clásico que usa una contraseña para todos (como 'GuestWiFi123') está fundamentalmente roto. Cuando todos comparten la misma clave, no hay forma de rastrear a los usuarios individuales, expulsar a una persona o evitar que las personas vean los dispositivos de los demás en la red.

Las redes basadas en la identidad solucionan todo esto. Cada usuario demuestra quién es individualmente, ya sea a través de una dirección de correo electrónico, una cuenta de redes sociales o su inicio de sesión corporativo. Esto crea inmediatamente un rastro de auditoría, le permite revocar el acceso de una persona específica al instante y permite un verdadero aislamiento de la red donde cada usuario está en su propia burbuja segura. Transforma una red anónima y de alto riesgo en una red segura y responsable.

¿Cuál es el principal beneficio de la segmentación de red?

En una palabra: control de daños. La segmentación de red funciona dividiendo su red en zonas más pequeñas y aisladas. Una gran analogía son los compartimentos estancos de un barco; si se abre una brecha en un compartimento (como su WiFi de invitados), la inundación se contiene y no puede hundir toda la embarcación.

Este aislamiento es crucial para proteger sus áreas más sensibles, como la red corporativa, los sistemas de pago o los controles de gestión de edificios. Limita drásticamente las posibles consecuencias de un ataque y se erige como una de las estrategias más efectivas en la seguridad de redes e inalámbrica moderna.

¿Listo para reemplazar las contraseñas compartidas obsoletas por un acceso seguro y fluido? Purple proporciona una plataforma de red basada en la identidad que permite la seguridad Zero Trust para invitados y personal, se integra con su hardware existente y convierte su red en una fuente de valiosa información empresarial. Obtenga más información sobre cómo Purple puede modernizar la seguridad de su red .