সঠিক নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটি এখন আর কেবল আইটি (IT) বিভাগের কাজ নয়। এটি এখন ব্যবসা পরিচালনার একটি মূল অংশ, যা ডেটা সুরক্ষিত রাখতে, কার্যক্রম সুষ্ঠুভাবে চালাতে এবং গ্রাহকদের সাথে আস্থা তৈরি করতে অপরিহার্য। সর্বদা সংযুক্ত এই বিশ্বে, আপনার নেটওয়ার্ক সুরক্ষিত রাখা রাতে সদর দরজায় তালা লাগানোর মতোই গুরুত্বপূর্ণ।

নেটওয়ার্ক সিকিউরিটির বিবর্তিত প্রেক্ষাপট

আপনার ব্যবসায়িক নেটওয়ার্ককে শহরের ব্যস্ত রাস্তার পাশের একটি বাড়ির মতো ভাবুন। কয়েক বছর আগে, সদর দরজায় একটি সাধারণ তালা—একটি সাধারণ পাসওয়ার্ড—হয়তো নিরাপদ বোধ করার জন্য যথেষ্ট ছিল। আজ, সেই একই বাড়ির দিকে দক্ষ লোকেরা নজর রাখছে, যারা সক্রিয়ভাবে ভেতরে ঢোকার পথ খুঁজছে। দরজা খোলা রাখা, বা এমনকি সহজে খোলা যায় এমন পুরনো তালা ব্যবহার করা, মূলত বিপদকে ডেকে আনার শামিল।

নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটির ক্ষেত্রে এই উপমাটি একদম সঠিক। পুরনো "ক্যাসল-অ্যান্ড-মোট" (castle-and-moat) কৌশল, যেখানে নেটওয়ার্কের ভেতরের সবকিছুকে ডিফল্টভাবে বিশ্বস্ত মনে করা হতো, তা এখন বিপজ্জনকভাবে সেকেলে হয়ে গেছে। এই মডেলটি একটি শক্তিশালী বাইরের দেয়ালের (আপনার ফায়ারওয়াল) ওপর নির্ভরশীল ছিল, কিন্তু কেউ ভেতরে ঢুকে পড়লে এটি প্রায় কোনো সুরক্ষাই দিতে পারত না। একবার কোনো থ্রেট সেই একক স্তরটি পার হয়ে গেলে, তার অবাধ বিচরণ করার সুযোগ থাকত।

কেন প্রথাগত পদ্ধতিগুলো ব্যর্থ হচ্ছে

ক্লাউড পরিষেবা, রিমোট ওয়ার্কিং এবং IoT ডিভাইসের ব্যাপক প্রসারের ফলে সেই প্রথাগত নেটওয়ার্ক পরিসীমা পুরোপুরি বিলুপ্ত হয়ে গেছে। আপনার "বাড়িতে" এখন অসংখ্য ডিজিটাল জানালা এবং দরজা রয়েছে, এবং এর প্রতিটিই আক্রমণকারীদের জন্য একটি সম্ভাব্য প্রবেশপথ।

সাধারণ শেয়ার করা পাসওয়ার্ড এবং সম্পূর্ণ উন্মুক্ত গেস্ট নেটওয়ার্কগুলো হলো পাপোশের নিচে চাবি রেখে যাওয়ার ডিজিটাল সমতুল্য। এগুলো বিশাল সিকিউরিটি হোল তৈরি করে কারণ এগুলো প্রতিটি ব্যবহারকারীকে একইভাবে বিবেচনা করে, যার ফলে আপনার নেটওয়ার্কে কে কী করছে তা দেখার কোনো বাস্তব উপায় থাকে না।

এই জটিলতা একটি বিকাশমান সাইবার সিকিউরিটি শিল্পের জন্ম দিয়েছে। শুধুমাত্র যুক্তরাজ্যেই, সাইবার সিকিউরিটি খাত এখন ১৩.২ বিলিয়ন পাউন্ড রাজস্ব আয় করে এবং অর্থনীতিতে ৭.৮ বিলিয়ন পাউন্ড অবদান রাখে। এই প্রবৃদ্ধি দেখায় যে হোটেল এবং হাসপাতাল থেকে শুরু করে রিটেইল শপ এবং বড় ভেন্যু পর্যন্ত সবার জন্য উন্নত সিকিউরিটির প্রয়োজনীয়তা কতটা জরুরি হয়ে উঠেছে।

আধুনিক, আইডেন্টিটি-চালিত সিকিউরিটির উত্থান

এই নতুন চ্যালেঞ্জগুলো মোকাবিলা করার জন্য, শিল্পটি অনেক বেশি স্মার্ট, আইডেন্টিটি-কেন্দ্রিক মডেলের দিকে ঝুঁকেছে। এই আধুনিক পদ্ধতিটি একটি সহজ কিন্তু শক্তিশালী ধারণার ওপর ভিত্তি করে তৈরি, যা Zero Trust নামে পরিচিত: "কখনও বিশ্বাস করবেন না, সর্বদা যাচাই করুন।"

আপনার অভ্যন্তরীণ নেটওয়ার্কের কোনো ব্যবহারকারী নিরাপদ, এমনটা ধরে নেওয়ার পরিবর্তে, একটি Zero Trust মডেল প্রতিটি কানেকশন রিকোয়েস্টকে প্রমাণীকরণ (authenticate) এবং অনুমোদন (authorise) করে, তা যেখান থেকেই আসুক না কেন। এটি প্রতিটি ব্যবহারকারী এবং ডিভাইসকে সম্ভাব্য থ্রেট হিসেবে বিবেচনা করে, যতক্ষণ না তারা বিশ্বস্ত প্রমাণিত হয়।

মানসিকতার এই পরিবর্তনের জন্য সম্পূর্ণ নতুন এক সেট টুল এবং কৌশলের প্রয়োজন, যা আমরা এই গাইডে আলোচনা করব। এই আধুনিক সলিউশনগুলো কেবল ডিভাইসের লোকেশনের ওপর নির্ভর করে না; এগুলো কোনো অ্যাক্সেস দেওয়ার আগে এর আইডেন্টিটি যাচাই করার ওপর ফোকাস করে।

মূল সিকিউরিটি দুর্বলতাগুলোই এই আধুনিক সলিউশনগুলোর বিকাশ ঘটিয়েছে। নিচের টেবিলটি ঝুঁকিপূর্ণ, প্রথাগত পদ্ধতি থেকে বর্তমানে ব্যবহৃত সুরক্ষিত পদ্ধতিগুলোতে রূপান্তরের সারসংক্ষেপ তুলে ধরে।

মূল সিকিউরিটি চ্যালেঞ্জ এবং আধুনিক সলিউশন

| সিকিউরিটি চ্যালেঞ্জ | প্রথাগত (ঝুঁকিপূর্ণ) পদ্ধতি | আধুনিক (সুরক্ষিত) সলিউশন |

|---|---|---|

| গেস্ট এবং ইউজার অ্যাক্সেস | সবার জন্য একটি শেয়ার করা পাসওয়ার্ড (PSK) | ব্যক্তিগত ক্রেডেনশিয়াল (iPSK, 802.1X, SSO) |

| নেটওয়ার্ক পরিসীমা | ফায়ারওয়ালের ভেতরে "বিশ্বাস করুন কিন্তু যাচাই করুন" | Zero Trust: "কখনও বিশ্বাস করবেন না, সর্বদা যাচাই করুন" |

| নেটওয়ার্ক কাঠামো | ফ্ল্যাট নেটওয়ার্ক যেখানে সব ডিভাইস যোগাযোগ করতে পারে | ইউজার গ্রুপগুলোকে আলাদা করতে নেটওয়ার্ক সেগমেন্টেশন |

| ইউজার এক্সপেরিয়েন্স | ঝামেলাপূর্ণ, অরক্ষিত Captive Portal লগইন | নিরবচ্ছিন্ন, পাসওয়ার্ডবিহীন প্রমাণীকরণ (Passpoint) |

আইডেন্টিটি-চালিত সিকিউরিটির দিকে এই বিবর্তন যেকোনো আধুনিক ব্যবসার জন্য অত্যন্ত গুরুত্বপূর্ণ। এটি এমন একটি আরও স্থিতিস্থাপক এবং বুদ্ধিমান প্রতিরক্ষা ব্যবস্থা গড়ে তোলার বিষয়ে, যা আজকের থ্রেটগুলোর সাথে মানিয়ে নিতে পারে।

মূল কৌশলগুলোর মধ্যে এখন অন্তর্ভুক্ত রয়েছে:

- নিরবচ্ছিন্ন প্রমাণীকরণ (Seamless Authentication): ঝামেলাপূর্ণ Captive Portal থেকে সরে এসে পাসওয়ার্ডবিহীন পদ্ধতিতে যাওয়া, যা ব্যবহারকারীদের জন্য অনেক বেশি সুরক্ষিত এবং সহজ।

- গ্র্যানুলার অ্যাক্সেস কন্ট্রোল (Granular Access Control): লোকেদের শুধুমাত্র তাদের কাজ করার জন্য প্রয়োজনীয় নির্দিষ্ট রিসোর্সগুলোতে অ্যাক্সেস দেওয়া, এর বেশি কিছু নয়। এটি প্রিন্সিপাল অফ লিস্ট প্রিভিলেজ (principle of least privilege) নামেও পরিচিত।

- নেটওয়ার্ক সেগমেন্টেশন (Network Segmentation): নেটওয়ার্ককে ছোট, বিচ্ছিন্ন জোনে ভাগ করা। যদি কোনো ব্রিচ ঘটেও, তবে এটি পুরো নেটওয়ার্ককে আপস করার পরিবর্তে একটি ছোট এলাকায় সীমাবদ্ধ থাকে।

যেকোনো ভেন্যুর জন্য, সংবেদনশীল ডেটা সুরক্ষিত রাখতে কীভাবে শুরু থেকেই একটি সুরক্ষিত নেটওয়ার্ক ডিজাইন করতে হয় তা শেখা মৌলিক বিষয়। Purple-এর মতো আধুনিক প্ল্যাটফর্মগুলো ঠিক এই সমস্যাগুলো সমাধানের জন্যই তৈরি করা হয়েছে, যা আপনার আইটি (IT) টিমের জন্য কোনো মাথাব্যথা তৈরি না করেই শক্তিশালী, আইডেন্টিটি-ভিত্তিক সিকিউরিটি বাস্তবায়নের টুল সরবরাহ করে。

সাধারণ ওয়্যারলেস নেটওয়ার্ক থ্রেটগুলো বোঝা

একটি শক্ত প্রতিরক্ষা ব্যবস্থা গড়ে তুলতে, আপনাকে প্রথমে জানতে হবে আপনি কিসের বিরুদ্ধে লড়ছেন। আপনার নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটি-কে লক্ষ্য করে আসা থ্রেটগুলো কোনো বিমূর্ত ধারণা নয়; এগুলো বাস্তব, চতুর এবং প্রতিনিয়ত বিকশিত হচ্ছে। এগুলো সাধারণ, হতাশাজনক ব্যাঘাত থেকে শুরু করে অত্যাধুনিক ডেটা চুরি পর্যন্ত হতে পারে。

দুর্গের গেটে আঘাত করার ধারণাটি ভুলে যান। বরং একজন দক্ষ ছদ্মবেশীর কথা ভাবুন, যে মিষ্টি কথায় ভুলিয়ে ভেতরে ঢোকার চেষ্টা করছে। সবচেয়ে কার্যকর আক্রমণগুলোর মধ্যে অনেকগুলোই ব্রুট ফোর্সের (brute force) পরিবর্তে প্রতারণা ব্যবহার করে আপনার কর্মী এবং গেস্টদের আস্থার সুযোগ নেয়。

চলুন আপনার সম্মুখীন হতে পারে এমন কিছু সাধারণ আক্রমণের পেছনের রহস্য উন্মোচন করি।

প্রতারণা এবং ছদ্মবেশ ধারণের বিপদ

সবচেয়ে ব্যাপক এবং বিপজ্জনক থ্রেটগুলোর মধ্যে একটি হলো "ইভিল টুইন" (Evil Twin) আক্রমণ। কল্পনা করুন, একজন ক্ষতিকারক ব্যক্তি আপনার হোটেলের লবি বা রিটেইল স্টোরে একটি রোগ (rogue) WiFi অ্যাক্সেস পয়েন্ট সেট আপ করছে। তারা এটিকে একটি সম্পূর্ণ বিশ্বাসযোগ্য নাম দেয়, যেমন "Free_Hotel_WiFi" বা "Store_Guest_Network"—যাতে এটি দেখতে হুবহু আপনার আসল নেটওয়ার্কের মতো মনে হয়।

একজন সন্দেহমুক্ত গেস্ট এটিকে আসল ভেবে কানেক্ট করেন। সেই মুহূর্ত থেকে, তাদের পাঠানো প্রতিটি তথ্য আক্রমণকারীর হাতে চলে যায়। পাসওয়ার্ড, ক্রেডিট কার্ডের বিবরণ, ব্যক্তিগত মেসেজ—সবকিছুই ক্যাপচার করা হয়। এটি একজন প্রতারকের তৈরি করা নকল ক্যাশ মেশিনের ডিজিটাল সমতুল্য, যা দেখতে আসল মনে হলেও শুধু আপনার কার্ড এবং পিন (PIN) স্কিম করে।

এই ধরনের আক্রমণ প্রথাগত, উন্মুক্ত গেস্ট নেটওয়ার্কগুলোর একটি মৌলিক দুর্বলতা প্রকাশ করে। কোনো নেটওয়ার্কের আইডেন্টিটি প্রমাণ করার উপায় না থাকলে, ব্যবহারকারীদের কোনো ধারণাই থাকে না যে তারা কোনো আসল অ্যাক্সেস পয়েন্টে কানেক্ট করছেন নাকি কোনো ক্ষতিকারক ফাঁদে পা দিচ্ছেন।

আরেকটি সাধারণ কৌশল হলো সেশন হাইজ্যাকিং (session hijacking)। এখানে, একই অরক্ষিত নেটওয়ার্কে থাকা একজন আক্রমণকারী মূলত একজন ব্যবহারকারীর সক্রিয় সেশন "চুরি" করে। কেউ কোনো ওয়েবসাইট বা অ্যাপে লগইন করার পর, আক্রমণকারী তাদের সেশন টোকেন হাইজ্যাক করে। এটি তাদের কোনো পাসওয়ার্ড ছাড়াই ব্যবহারকারীর ছদ্মবেশ ধারণ করতে দেয়, যার ফলে তারা ব্যক্তিগত অ্যাকাউন্টে অ্যাক্সেস করতে, মেসেজ পাঠাতে এবং সংবেদনশীল ডেটা চুরি করতে অবাধ সুযোগ পায়।

ডিসরাপশন অ্যাটাকের মাধ্যমে বিশৃঙ্খলা সৃষ্টি করা

সব আক্রমণই চুরির উদ্দেশ্যে হয় না; কিছু আক্রমণ শুধুমাত্র ব্যাঘাত ঘটানোর জন্যই ডিজাইন করা হয়। একটি ডিঅথেনটিকেশন অ্যাটাক (deauthentication attack) এর একটি নিখুঁত এবং উদ্বেগজনকভাবে সহজ উদাহরণ। আক্রমণকারী কেবল কানেক্টেড ডিভাইসগুলোতে জাল "ডিঅথেনটিকেশন" প্যাকেট পাঠায়, যা তাদের আসল WiFi নেটওয়ার্ক থেকে কানেকশন বিচ্ছিন্ন করতে বাধ্য করে।

এটি একটি হতাশাজনক ডিনায়াল-অফ-সার্ভিস (DoS) পরিস্থিতি তৈরি করে। আপনার গ্রাহকদের জন্য, এর অর্থ হলো বারবার কানেকশন ড্রপ হওয়া। আপনার ব্যবসার জন্য, এটি পয়েন্ট-অফ-সেল সিস্টেম বা ইনভেন্টরি স্ক্যানারের মতো গুরুত্বপূর্ণ কাজগুলোতে ব্যাঘাত ঘটাতে পারে। যেকোনো ব্যস্ত রিটেইলার বা হসপিটালিটি ভেন্যুর জন্য, এর অর্থ হতে পারে সরাসরি রাজস্ব ক্ষতি এবং সুনামের মারাত্মক ক্ষতি।

উদ্বেগজনকভাবে, সাম্প্রতিক তথ্যে দেখা গেছে যে যুক্তরাজ্যের ৯৪%-এরও বেশি Wi-Fi নেটওয়ার্ক এই ডিঅথেনটিকেশন অ্যাটাকগুলোর প্রতি ঝুঁকিপূর্ণ, যা এটিকে একটি গুরুতর সিকিউরিটি চ্যালেঞ্জে পরিণত করেছে। এই ব্যাঘাতগুলো একজন গেস্টের অভিজ্ঞতাকে পুরোপুরি নষ্ট করে দিতে পারে এবং ব্যবসাকে স্থবির করে দিতে পারে। আপনি cobalt.io -তে এই সাইবার সিকিউরিটি পরিসংখ্যান এবং এর প্রভাবগুলো সম্পর্কে আরও জানতে পারেন।

সূক্ষ্ম ছদ্মবেশ ধারণ থেকে শুরু করে সরাসরি ব্যাঘাত ঘটানো পর্যন্ত এই উদাহরণগুলো ঠিক এটাই দেখায় যে কেন শক্তিশালী নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটির সাথে কোনো আপস করা চলে না। এনক্রিপ্টেড এবং অথেনটিকেটেড কানেকশন ব্যবহার করা কেবল একটি ভালো অনুশীলনই নয়; এটি আপনার ব্যবসা এবং গ্রাহকদের সুরক্ষিত রাখার জন্য একটি মৌলিক প্রয়োজনীয়তা।

আধুনিক প্রোটোকল দিয়ে আপনার ডিজিটাল দুর্গ তৈরি করা

আপনার নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটি-র থ্রেটগুলো জানা হলো প্রথম পদক্ষেপ। এবার চলুন সলিউশনগুলো নিয়ে কথা বলি। আপনি যদি সত্যিই একটি সুরক্ষিত ওয়্যারলেস পরিবেশ তৈরি করতে চান, তবে আপনাকে সেকেলে, শেয়ার করা পাসওয়ার্ডের বাইরে যেতে হবে। এটি এমন এক নতুন প্রজন্মের সিকিউরিটি প্রোটোকল গ্রহণ করার সময়, যা আপনার ডেটা এবং ব্যবহারকারীদের শুরু থেকেই সুরক্ষিত রাখার জন্য তৈরি করা হয়েছে।

এই প্রোটোকলগুলোকে একটি ডিজিটাল দুর্গ তৈরির বিশেষ টুল হিসেবে ভাবুন। প্রতিটি প্রোটোকল একটি অনন্য ভূমিকা পালন করে, তবে তারা সবাই মিলে শক্তিশালী, স্তরভিত্তিক প্রতিরক্ষা তৈরি করতে একসাথে কাজ করে। সুরক্ষিত কানেক্টিভিটি প্রদানের দায়িত্বে থাকা যেকোনো আইটি (IT) অ্যাডমিন বা ব্যবসার মালিকের জন্য এগুলো সম্পর্কে ভালোভাবে জানা অপরিহার্য।

WPA3: এনক্রিপশনের নতুন স্ট্যান্ডার্ড

যেকোনো ওয়্যারলেস সিকিউরিটির সবচেয়ে মৌলিক স্তর হলো এনক্রিপশন। বছরের পর বছর ধরে, WPA2 ছিল সবচেয়ে জনপ্রিয় স্ট্যান্ডার্ড, কিন্তু এটি এখন পুরনো হয়ে যাচ্ছে এবং আরও বেশি ঝুঁকিপূর্ণ হয়ে উঠছে। এর উত্তরসূরি, WPA3 (Wi-Fi Protected Access 3) হলো আপনার WiFi নেটওয়ার্কের জন্য আধুনিক ডিজিটাল লক, যা অনেক বেশি শক্তিশালী সুরক্ষা প্রদান করে।

WPA3 বেশ কিছু গুরুত্বপূর্ণ উন্নতি নিয়ে এসেছে যা আক্রমণকারীদের জন্য ভেতরে ঢোকা উল্লেখযোগ্যভাবে কঠিন করে তোলে। এটি পুরনো হ্যান্ডশেক প্রক্রিয়াটিকে, যা এক্সপ্লয়েট করা যেত, Simultaneous Authentication of Equals (SAE) নামক একটি আরও সুরক্ষিত পদ্ধতি দিয়ে প্রতিস্থাপন করে। এটি আক্রমণকারীদের জন্য অফলাইন ডিকশনারি অ্যাটাক ব্যবহার করে পাসওয়ার্ড অনুমান করা প্রায় অসম্ভব করে তোলে, এমনকি পাসওয়ার্ডটি খুব শক্তিশালী না হলেও।

উন্মুক্ত বা পাবলিক নেটওয়ার্ক থাকা ভেন্যুগুলোর জন্য, WPA3-এর একটি যুগান্তকারী ফিচার রয়েছে: ইন্ডিভিজ্যুয়ালাইজড ডেটা এনক্রিপশন (Individualised Data Encryption)। এমনকি পাসওয়ার্ড-মুক্ত নেটওয়ার্কেও, WPA3 স্বয়ংক্রিয়ভাবে প্রতিটি ব্যবহারকারীর ডিভাইস এবং অ্যাক্সেস পয়েন্টের মধ্যকার কানেকশন এনক্রিপ্ট করে। এটি আড়িপাতাকারীদের (eavesdroppers) অন্যদের ট্রাফিকের ওপর গুপ্তচরবৃত্তি করা থেকে বিরত রাখে—যা যেকোনো গেস্ট WiFi-এর জন্য একটি বিশাল সিকিউরিটি আপগ্রেড।

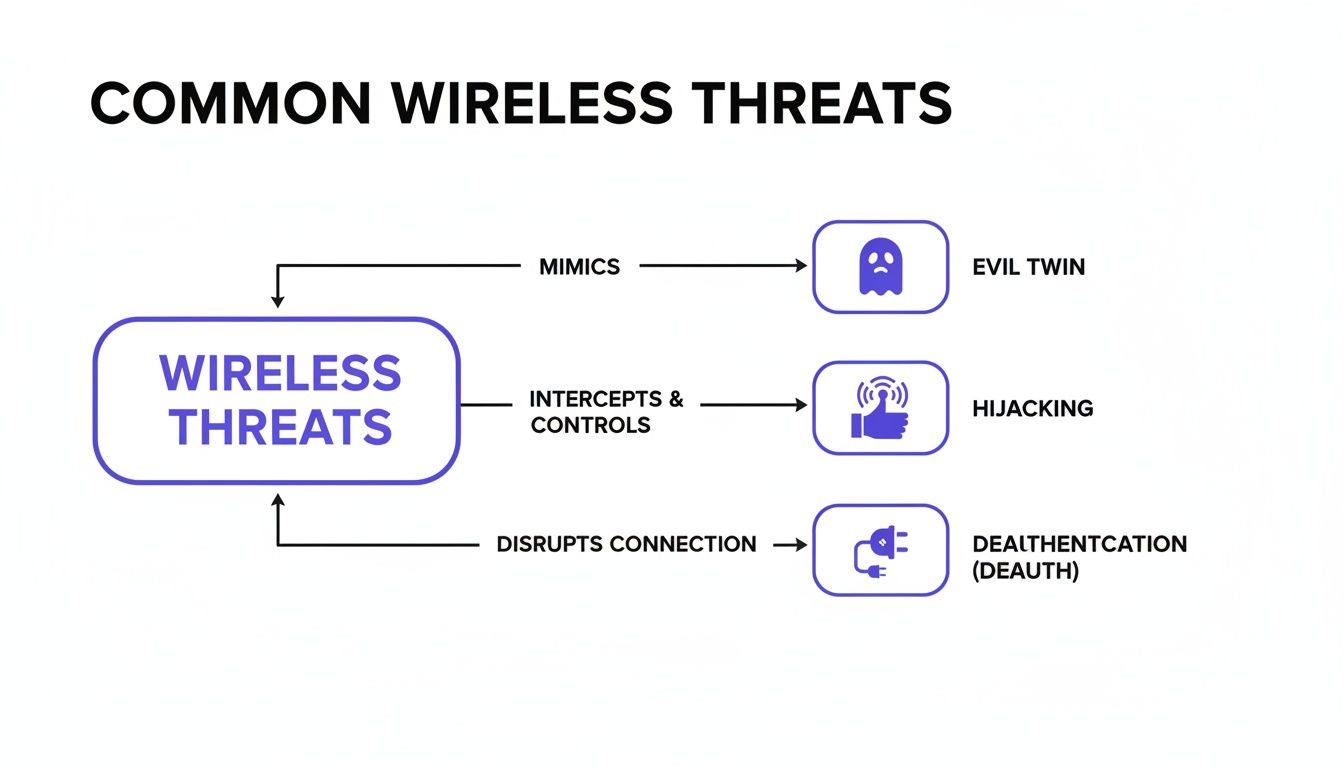

এই ডায়াগ্রামটি এমন কিছু থ্রেট তুলে ধরে, যেগুলোর বিরুদ্ধে WPA3 এবং অন্যান্য আধুনিক প্রোটোকল আপনাকে রক্ষা করতে সাহায্য করে।

আপনি দেখতে পাচ্ছেন কীভাবে ইভিল টুইন নেটওয়ার্ক, সেশন হাইজ্যাকিং এবং ডিঅথেনটিকেশন অ্যাটাকের মতো সাধারণ আক্রমণগুলো কম সুরক্ষিত নেটওয়ার্ক সেটআপের দুর্বলতাগুলোর সুযোগ নেয়।

802.1X: ডিজিটাল বাউন্সার

যদিও WPA3 শক্তিশালী এনক্রিপশন প্রদান করে, এটি প্রমাণীকরণের (authentication) সমস্যার সমাধান করে না—অর্থাৎ, আপনার নেটওয়ার্কে কাকে অনুমতি দেওয়া হবে তা যাচাই করা। এখানেই 802.1X কাজে আসে। এটিকে আপনার নেটওয়ার্কের দরজায় দাঁড়িয়ে থাকা একজন কঠোর কিন্তু দক্ষ ডিজিটাল বাউন্সার হিসেবে ভাবুন।

সবাই ব্যবহার করে (এবং সহজেই ফাঁস হতে পারে) এমন একটি শেয়ার করা পাসওয়ার্ডের পরিবর্তে, 802.1X প্রতিটি ব্যবহারকারীকে তাদের নিজস্ব অনন্য ক্রেডেনশিয়াল উপস্থাপন করতে বাধ্য করে। এটি সাধারণত একটি কেন্দ্রীয় অথেনটিকেশন সার্ভার দ্বারা পরিচালিত হয়, যা নিশ্চিত করে যে শুধুমাত্র অনুমোদিত ব্যক্তি বা ডিভাইসগুলোই অ্যাক্সেস পেতে পারে। যদি কোনো কর্মী কোম্পানি ছেড়ে চলে যান, তবে অন্য কারও কাজে ব্যাঘাত না ঘটিয়েই তাৎক্ষণিকভাবে তার অ্যাক্সেস বন্ধ করে দেওয়া যায়।

কর্পোরেট পরিবেশের জন্য, এই পদ্ধতিটি আপনাকে দুটি বিশাল সুবিধা দেয়:

- জবাবদিহিতা (Accountability): যেহেতু প্রতিটি ব্যবহারকারীর অনন্য ক্রেডেনশিয়াল রয়েছে, তাই কে, কখন এবং কোথা থেকে কানেক্ট করেছে তার একটি স্পষ্ট অডিট ট্রেইল আপনি পান।

- সিকিউরিটি (Security): এটি শেয়ার করা পাসওয়ার্ডের সাথে আসা ঝুঁকিগুলো পুরোপুরি দূর করে। চুরি হওয়ার বা হাতবদল হওয়ার মতো কোনো একক চাবি এখানে থাকে না।

Passpoint: গ্লোবাল WiFi পাসপোর্ট

যেকোনো পাবলিক-ফেসিং ভেন্যুর জন্য, ইউজার এক্সপেরিয়েন্স সিকিউরিটির মতোই গুরুত্বপূর্ণ। পুরনো পদ্ধতি—একটি নেটওয়ার্ক খোঁজা, একটি ঝামেলাপূর্ণ লগইন পোর্টাল ব্যবহার করা এবং প্রতিবার বিস্তারিত তথ্য টাইপ করা—খুবই হতাশাজনক। ঠিক এই সমস্যাটি সমাধানের জন্যই Passpoint (যা OpenRoaming ফ্রেমওয়ার্কের অংশ) ডিজাইন করা হয়েছিল।

কল্পনা করুন আপনার কাছে একটি গ্লোবাল WiFi পাসপোর্ট আছে। আপনি এটি আপনার ডিভাইসে একবার সেট আপ করবেন, এবং এরপর থেকে আপনি স্বয়ংক্রিয়ভাবে এবং সুরক্ষিতভাবে সারা বিশ্বের অংশগ্রহণকারী WiFi নেটওয়ার্কগুলোতে কানেক্ট হতে পারবেন। বিমানবন্দর, হোটেল, স্টেডিয়াম, সিটি সেন্টার—আপনি আর কখনও লগইন স্ক্রিন না দেখেই তাৎক্ষণিকভাবে কানেক্ট হতে পারবেন।

Passpoint আপনার ডিভাইসকে একটি সুরক্ষিত, পূর্ব-অনুমোদিত প্রোফাইল ব্যবহার করে স্বয়ংক্রিয়ভাবে একটি নেটওয়ার্ক আবিষ্কার এবং প্রমাণীকরণ (authenticate) করার অনুমতি দিয়ে কাজ করে। ডেটার প্রথম প্যাকেট থেকেই কানেকশনটি WPA3 দিয়ে এনক্রিপ্ট করা থাকে, যা নিশ্চিত করে যে আপনি কখনই কোনো উন্মুক্ত নেটওয়ার্কের বিপদের সম্মুখীন হবেন না। এটি শীর্ষ-স্তরের সিকিউরিটি এবং সম্পূর্ণ ব্যবহারকারীর সুবিধার চূড়ান্ত সমন্বয়, যা পাবলিক WiFi-এর সাথে আমাদের সবার যোগাযোগের ধরন বদলে দিচ্ছে।

অ্যাডভান্সড ইউজার অথেনটিকেশনের মাধ্যমে নিয়ন্ত্রণ নেওয়া

শক্তিশালী এনক্রিপশন আপনার ডেটার জন্য সুরক্ষিত "টানেল" তৈরি করে, কিন্তু আপনি কীভাবে সিদ্ধান্ত নেবেন যে কারা সেই টানেলগুলো ব্যবহার করার সুযোগ পাবে? এটাই হলো অথেনটিকেশনের কাজ—ব্যবহারকারী এবং তাদের ডিভাইসগুলো ঠিক যা দাবি করছে তা নিশ্চিত করার প্রক্রিয়া। আপনি যদি আপনার নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটি গুরুত্ব সহকারে আপগ্রেড করার জন্য একটি পদক্ষেপ নিতে চান, তবে তা হলো অরক্ষিত, শেয়ার করা পাসওয়ার্ডের বাইরে যাওয়া।

এটিকে এভাবে ভাবুন: সবাই শেয়ার করে এমন একটি একক মাস্টার কী (master key) দেওয়ার পরিবর্তে, অ্যাডভান্সড অথেনটিকেশন প্রত্যেক ব্যক্তিকে তাদের নিজস্ব অনন্য চাবি দেয়। সঠিকভাবে করা হলে, এটি কেবল আপনার নেটওয়ার্ককেই সুরক্ষিত করে না, বরং আপনার ব্যবহারকারীদের জন্য কানেক্ট করাকেও খুব সহজ করে তুলতে পারে। চলুন আপনার কর্মী এবং গেস্ট উভয়ের জন্যই এটি করার কয়েকটি শক্তিশালী উপায় দেখে নিই।

কর্মীদের জন্য সার্টিফিকেট-ভিত্তিক অথেনটিকেশন

আপনার অভ্যন্তরীণ টিমের জন্য, সার্টিফিকেট-ভিত্তিক অথেনটিকেশন (certificate-based authentication) হলো প্রতিটি কর্মীর ডিভাইসকে এমন একটি কর্পোরেট আইডি ব্যাজ দেওয়ার মতো যা জাল করা অসম্ভব। ভুলে যাওয়া, চুরি হওয়া বা স্টিকি নোটে লিখে রাখা যায় এমন পাসওয়ার্ডের ওপর নির্ভর করার পরিবর্তে, এই পদ্ধতিটি সরাসরি তাদের কোম্পানি-পরিচালিত ডিভাইসে ইনস্টল করা একটি অনন্য ডিজিটাল সার্টিফিকেট ব্যবহার করে।

যখন কোনো কর্মী তাদের ল্যাপটপ খোলেন বা ফোন বের করেন, তখন ডিভাইসটি স্বয়ংক্রিয়ভাবে নেটওয়ার্কে তার সার্টিফিকেট উপস্থাপন করে। সার্টিফিকেটটি বৈধ হলে, তাৎক্ষণিকভাবে এবং সুরক্ষিতভাবে অ্যাক্সেস দেওয়া হয়। এটি ব্যবহারকারীর জন্য একটি সম্পূর্ণ নিরবচ্ছিন্ন, "জিরো-টাচ" (zero-touch) অভিজ্ঞতা—তারা কেবল কানেক্ট করেন, এবং এটি কাজ করে।

এই পদ্ধতিটি আধুনিক, আইডেন্টিটি-চালিত সিকিউরিটির একটি ভিত্তিপ্রস্তর। এটি একটি বিশ্বস্ত, কোম্পানি-পরিচালিত ডিভাইসের সাথে অ্যাক্সেসের অধিকারগুলোকে শক্তভাবে যুক্ত করে, যা কোনো অননুমোদিত ব্যক্তির জন্য আপনার নেটওয়ার্কে অনুপ্রবেশ করা অনেক কঠিন করে তোলে। যদি কোনো ল্যাপটপ হারিয়ে যায় বা কোনো কর্মী চাকরি ছেড়ে দেন, তবে আপনি তাৎক্ষণিকভাবে সার্টিফিকেটটি বাতিল করতে পারেন, যার ফলে সাথে সাথেই অ্যাক্সেস বন্ধ হয়ে যায়।

এটি প্রথাগত পাসওয়ার্ড সিস্টেম থেকে একটি বিশাল অগ্রগতি, যা হেল্পডেস্ক টিকিটের একটি ধ্রুবক উৎস এবং একটি বিশাল সিকিউরিটি ঝুঁকি। এটি বাস্তবায়ন করার জন্য, একটি কেন্দ্রীয় অথেনটিকেশন সার্ভার হলো সবচেয়ে গুরুত্বপূর্ণ অংশ। আপনি RADIUS সার্ভার কী এবং এটি কী ভূমিকা পালন করে তা অন্বেষণ করে এ সম্পর্কে আরও ভালোভাবে বুঝতে পারবেন।

আধুনিক অথেনটিকেশন পদ্ধতিগুলোর তুলনা

| অথেনটিকেশন পদ্ধতি | এটি কীভাবে কাজ করে | যাদের জন্য সেরা | সিকিউরিটি লেভেল |

|---|---|---|---|

| সার্টিফিকেট-ভিত্তিক | একটি বিশ্বস্ত ডিভাইসে একটি অনন্য ডিজিটাল সার্টিফিকেট ইনস্টল করা থাকে, যা অ্যাক্সেসের জন্য স্বয়ংক্রিয়ভাবে নেটওয়ার্কে উপস্থাপিত হয়। | কর্মী এবং কর্পোরেট মালিকানাধীন ডিভাইস। | খুব উচ্চ |

| Identity PSK (iPSK) | Wi-Fi নেটওয়ার্কের জন্য প্রতিটি ব্যবহারকারী বা ডিভাইসকে তার নিজস্ব অনন্য পাসওয়ার্ড (প্রি-শেয়ার্ড কী) দেওয়া হয়। | গেস্ট, BYOD, IoT ডিভাইস, মাল্টি-ট্যানেন্ট ইউনিট। | উচ্চ |

| Single Sign-On (SSO) | নেটওয়ার্ক অ্যাক্সেস পেতে ব্যবহারকারীরা তাদের বিদ্যমান কোম্পানি বা সোশ্যাল ক্রেডেনশিয়াল (যেমন, Microsoft 365, Google) দিয়ে একবার লগইন করেন। | কর্মী, ঠিকাদার এবং নিবন্ধিত গেস্ট। | উচ্চ |

| Captive Portal | কানেক্ট করার আগে ব্যবহারকারীদের বিস্তারিত তথ্য (যেমন ইমেইল বা ভাউচার কোড) লিখতে বা শর্তাবলী গ্রহণ করতে একটি ওয়েব পেজে নির্দেশিত করা হয়। | রিটেইল, হসপিটালিটিতে পাবলিক গেস্ট Wi-Fi। | নিম্ন থেকে মাঝারি |

প্রতিটি পদ্ধতি একটি ভিন্ন ভারসাম্য প্রদান করে। সার্টিফিকেটগুলো বিশ্বস্ত অ্যাসেটগুলোর জন্য সর্বোচ্চ সিকিউরিটি প্রদান করে, অন্যদিকে iPSK এবং SSO বিস্তৃত পরিসরের ব্যবহারকারীদের জন্য সিকিউরিটি এবং সুবিধার একটি চমৎকার মিশ্রণ অফার করে। সাধারণ, ওপেন-অ্যাক্সেস গেস্ট পরিস্থিতিগুলোর জন্য Captive Portal এখনও কার্যকর।

গেস্ট এবং ডিভাইসের জন্য আইডেন্টিটি প্রি-শেয়ার্ড কী (Identity Pre-Shared Keys)

হোটেলের মতো গেস্ট-বহুল পরিবেশে বা ব্যক্তিগত গ্যাজেট এবং স্মার্ট ডিভাইসের মিশ্রণ থাকা নেটওয়ার্কগুলোর জন্য, ব্যক্তিগত সার্টিফিকেট পরিচালনা করা মোটেও বাস্তবসম্মত নয়। এখানেই আইডেন্টিটি প্রি-শেয়ার্ড কী (iPSK), যাকে কখনও কখনও Private PSK-ও বলা হয়, একটি চমৎকার এবং সুরক্ষিত বিকল্প প্রদান করে। একটি iPSK সিস্টেমের মাধ্যমে, প্রতিটি ব্যবহারকারী—বা এমনকি প্রতিটি ডিভাইস—নেটওয়ার্কের জন্য তার নিজস্ব অনন্য পাসওয়ার্ড পায়।

এটি একটি আধুনিক হোটেলে চেক ইন করার মতো। একটি একক মাস্টার কীর কপি পাওয়ার পরিবর্তে, ফ্রন্ট ডেস্ক আপনাকে এমন একটি কিকার্ড দেয় যা শুধুমাত্র আপনার রুমের জন্যই কাজ করে। iPSK আপনার Wi-Fi-এর জন্য ঠিক একই কাজ করে।

এটি কীভাবে কাজ করে তা নিচে দেওয়া হলো:

- একজন হোটেল গেস্ট চেক ইন করেন এবং স্বয়ংক্রিয়ভাবে তাকে একটি অনন্য Wi-Fi কী দেওয়া হয় যা শুধুমাত্র তার থাকার সময়টুকুর জন্যই বৈধ। এটি তার ল্যাপটপ, ফোন এবং ট্যাবলেটে কাজ করে, কিন্তু এটি শুধুমাত্র তার সাথেই যুক্ত থাকে।

- একটি স্মার্ট অ্যাপার্টমেন্ট বিল্ডিংয়ের একজন বাসিন্দা তার পুরো ইউনিটের জন্য একটি iPSK পান। এই কীটি তার স্মার্ট টিভি, স্পিকার এবং ব্যক্তিগত ডিভাইসগুলোকে তার নিজস্ব প্রাইভেট নেটওয়ার্কের সাথে কানেক্ট করে, যা তার প্রতিবেশীদের থেকে সম্পূর্ণ আলাদা।

- এক সপ্তাহের জন্য অফিসে আসা একজন ঠিকাদারকে একটি অস্থায়ী iPSK দেওয়া হয় যা সীমিত নেটওয়ার্ক অ্যাক্সেস প্রদান করে এবং তাদের প্রজেক্ট শেষ হলে স্বয়ংক্রিয়ভাবে মেয়াদোত্তীর্ণ হয়ে যায়।

এই পদ্ধতিটি কঠোর সিকিউরিটি এবং ব্যবহারকারীর সরলতার মধ্যে একটি চমৎকার ভারসাম্য বজায় রাখে। এটি একটি শেয়ার করা পাসওয়ার্ড ফাঁস হওয়ার বিশাল ঝুঁকি পুরোপুরি দূর করে, তবে এটি নন-টেকনিক্যাল ব্যবহারকারীদের জন্য পরিচালনা করাও অবিশ্বাস্যভাবে সহজ। আপনি যখন গেস্ট অ্যাকাউন্ট সেট আপ করছেন, মনে রাখবেন যে গোপনীয়তা সিকিউরিটির মতোই গুরুত্বপূর্ণ। অ্যাকাউন্ট ভেরিফিকেশনের জন্য অস্থায়ী ফোন নম্বর (temporary phone numbers) -এর মতো টুল ব্যবহার করা আপনার ব্যবহারকারীদের জন্য সুরক্ষার আরেকটি গুরুত্বপূর্ণ স্তর যোগ করতে পারে।

সবচেয়ে ভালো ব্যাপার হলো, প্রতিটি ব্যবহারকারীর ট্রাফিক আলাদা করার মাধ্যমে, iPSK তাদের ডিভাইসগুলোকে একে অপরকে দেখতে বা যোগাযোগ করতে বাধা দেয়। এটি নাটকীয়ভাবে আপনার অ্যাটাক সারফেস (attack surface) কমিয়ে দেয় এবং একটি ডিভাইসের সম্ভাব্য ব্রিচকে পুরো নেটওয়ার্কে ছড়িয়ে পড়তে বাধা দেয়। এটি কার্যকরভাবে একটি সম্ভাব্য বিশৃঙ্খল পাবলিক নেটওয়ার্ককে প্রাইভেট, সুরক্ষিত বাবল-এর (bubbles) সংগ্রহে পরিণত করে।

Zero Trust এবং নেটওয়ার্ক সেগমেন্টেশন প্রয়োগ করা

আপনার প্রোটোকল এবং অথেনটিকেশন সঠিকভাবে সেট করা নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটি-র জন্য একটি বিশাল জয়। কিন্তু এগুলো কেবল ভিত্তি। একটি সত্যিকারের স্থিতিস্থাপক নেটওয়ার্ক তৈরি করতে, আপনাকে এর ডিজাইন সম্পর্কে ভিন্নভাবে ভাবতে হবে। এর অর্থ হলো এমন দুটি নীতি গ্রহণ করা যা সিকিউরিটির নিয়ম বদলে দিচ্ছে: Zero Trust এবং নেটওয়ার্ক সেগমেন্টেশন।

বছরের পর বছর ধরে, সিকিউরিটি একটি "ক্যাসল-অ্যান্ড-মোট" (castle-and-moat) মডেল অনুসরণ করে আসছিল। আপনি যদি নেটওয়ার্কের দেয়ালের ভেতরে থাকতেন, তবে আপনাকে ডিফল্টভাবে বিশ্বস্ত মনে করা হতো। মোবাইল ওয়ার্কফোর্স, ক্লাউড অ্যাপ এবং অসংখ্য ব্যক্তিগত ডিভাইসের বিশ্বে, এই পদ্ধতিটি কেবল সেকেলে নয়; এটি একটি বিশাল সিকিউরিটি ঝুঁকি। নেটওয়ার্ক "পরিসীমা" এখন আর কোনো স্পষ্ট রেখা নয়।

এখন একটি নতুন সিকিউরিটি মানসিকতার সময়, যা একটি শক্তিশালী অনুমানের মাধ্যমে শুরু হয়।

Zero Trust মানসিকতা গ্রহণ করা

একটি Zero Trust মডেলের মূল ধারণাটি বেশ সহজ: "কখনও বিশ্বাস করবেন না, সর্বদা যাচাই করুন।" এটি একটি নিরাপদ, বিশ্বস্ত অভ্যন্তরীণ নেটওয়ার্কের পুরনো ধারণাকে পুরোপুরি বাতিল করে দেয়। এর পরিবর্তে, অ্যাক্সেসের জন্য প্রতিটি রিকোয়েস্টকে একটি সম্ভাব্য থ্রেট হিসেবে বিবেচনা করা হয়, তা যেখান থেকেই আসুক না কেন।

প্রতিটি ব্যবহারকারী, ডিভাইস এবং অ্যাপ্লিকেশনকে প্রমাণ করতে হয় যে তারা কে এবং সেখানে থাকার জন্য তারা অনুমোদিত, এবং তা প্রতিবারই করতে হয়। এটি কেবল দরজায় একবার চেক করা নয়; এটি যাচাইকরণের একটি ধ্রুবক প্রক্রিয়া। অ্যাক্সেস দেওয়া হয় প্রমাণিত আইডেন্টিটির ওপর ভিত্তি করে, কেবল নেটওয়ার্কে ফিজিক্যাল লোকেশনের ওপর ভিত্তি করে নয়।

একটি Zero Trust পদ্ধতি কেবল সদর দরজায় আপনার আইডি চেক করে না; এটি প্রতিটি অভ্যন্তরীণ দরজায় আবার তা দেখতে চায়। এটি নিশ্চিত করে যে কোনো আক্রমণকারী যদি একটি রুমে ঢুকেও পড়ে, তবুও তারা অবাধে অন্য রুমগুলোতে ঘুরে বেড়াতে পারবে না।

এই পদ্ধতিটি আপনার নেটওয়ার্ককে অনেক বেশি সুরক্ষিত করে তোলে। এটি রুল অফ লিস্ট প্রিভিলেজ (rule of least privilege) প্রয়োগ করে আপনাকে বাহ্যিক আক্রমণ এবং অভ্যন্তরীণ থ্রেট থেকে রক্ষা করে। সহজ কথায়, ব্যবহারকারী এবং ডিভাইসগুলো কাজ করার জন্য তাদের ঠিক যতটুকু প্রয়োজন, কেবল ততটুকুই অ্যাক্সেস পায়, এর বেশি কিছু নয়। যদিও এটি শুনতে জটিল মনে হয়, আধুনিক প্ল্যাটফর্মগুলো আপনার ওয়্যারলেস নেটওয়ার্ক জুড়ে একটি Zero Trust সিকিউরিটি মডেল বাস্তবায়ন করা অনেক সহজ করে তুলছে।

নেটওয়ার্ক সেগমেন্টেশনের মাধ্যমে থ্রেট নিয়ন্ত্রণ করা

Zero Trust-এর সাথে হাতে হাত মিলিয়ে কাজ করে নেটওয়ার্ক সেগমেন্টেশন। Zero Trust যদি ধ্রুবক যাচাইকরণের দর্শন হয়, তবে সেগমেন্টেশন হলো সেই আর্কিটেকচার যা এটি প্রয়োগ করে। এর মূল ধারণা হলো একটি বড়, উন্মুক্ত নেটওয়ার্ককে ছোট, স্বয়ংসম্পূর্ণ এবং বিচ্ছিন্ন জোনে ভাগ করা।

এটিকে একটি বিল্ডিংয়ের ফায়ার সেফটি সিস্টেমের মতো ভাবুন। একটি বিশাল, ওপেন-প্ল্যান অফিসে, এক কোণে লাগা আগুন দ্রুত সব জায়গায় ছড়িয়ে পড়তে পারে। কিন্তু যদি সেই অফিসটিকে ভারী ফায়ার ডোরসহ আলাদা রুমে ভাগ করা হয়, তবে এক রুমে শুরু হওয়া আগুন সেই রুমেই সীমাবদ্ধ থাকে। বিল্ডিংয়ের বাকি অংশ নিরাপদ থাকে।

নেটওয়ার্ক সেগমেন্টেশন আপনার ডিজিটাল ট্রাফিকের জন্য ঠিক সেই কাজটিই করে। এটি আপনার নেটওয়ার্কের বিভিন্ন অংশের মধ্যে ফায়ারওয়াল তৈরি করে।

যেকোনো ব্যবসা বা ভেন্যুর জন্য এর তাৎক্ষণিক এবং ব্যবহারিক প্রয়োগ রয়েছে:

- ট্রাফিকের ধরন আলাদা করা: আপনি গেস্ট WiFi-এর জন্য একটি ডেডিকেটেড সেগমেন্ট তৈরি করতে পারেন যা আপনার গুরুত্বপূর্ণ সিস্টেমগুলো, যেমন পয়েন্ট-অফ-সেল টার্মিনাল, স্টাফ পিসি বা বিল্ডিং কন্ট্রোল চালানো নেটওয়ার্ক থেকে সম্পূর্ণ আলাদা।

- ইউজার গ্রুপগুলোকে আলাদা করা: গেস্ট নেটওয়ার্কে, আপনি এমনকি প্রতিটি ব্যবহারকারীকে অন্য সব ব্যবহারকারীর থেকে আলাদা করতে পারেন। প্রায়শই ক্লায়েন্ট আইসোলেশন (client isolation) নামে পরিচিত এই সহজ পদক্ষেপটি কোনো ভিজিটরের আপসকৃত (compromised) ল্যাপটপকে একই WiFi-এ থাকা অন্যান্য গেস্টদের আক্রমণ করা থেকে বিরত রাখে।

- সংবেদনশীল ডিভাইসগুলো সুরক্ষিত রাখা: সিকিউরিটি ক্যামেরা বা IoT সেন্সরের মতো গুরুত্বপূর্ণ কিন্তু ঝুঁকিপূর্ণ ডিভাইসগুলোকে তাদের নিজস্ব অত্যন্ত নিয়ন্ত্রিত সেগমেন্টে রাখা যেতে পারে, যেগুলোকে শুধুমাত্র নির্দিষ্ট, পূর্ব-অনুমোদিত সার্ভারগুলোর সাথে যোগাযোগ করার অনুমতি দেওয়া হয়।

আপনার নেটওয়ার্ককে এভাবে ডিজাইন করার মাধ্যমে, আপনি আপনার "অ্যাটাক সারফেস" (attack surface) ব্যাপকভাবে কমিয়ে আনেন। কোনো আক্রমণকারী যদি গেস্ট নেটওয়ার্কের মতো কোনো কম-সিকিউরিটি জোনে প্রবেশ করে, তবে সে আটকা পড়ে যায়। তারা অন্যান্য সেগমেন্টে থাকা আরও মূল্যবান লক্ষ্যবস্তুতে আক্রমণ করার জন্য আড়াআড়িভাবে (sideways) এগোতে পারে না। এই কন্টেইনমেন্ট (containment) কৌশলটি যেকোনো সিকিউরিটি ঘটনার ক্ষয়ক্ষতি সীমিত করার অন্যতম কার্যকর উপায়।

সিকিউরিটি অ্যানালিটিক্সকে বিজনেস ইন্টেলিজেন্সে পরিণত করা

দুর্দান্ত নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটি কোনো "সেট ইট অ্যান্ড ফরগেট ইট" (set it and forget it) কাজ নয়; এটি একটি জীবন্ত, চলমান প্রক্রিয়া। একটি সত্যিকারের সুরক্ষিত নেটওয়ার্কের জন্য ধ্রুবক মনিটরিং এবং অ্যানালাইসিস প্রয়োজন। সিকিউরিটি অ্যানালিটিক্সকে আপনার নেটওয়ার্কের জন্য একটি হাই-টেক ডিজিটাল সিসিটিভি (CCTV) সিস্টেম হিসেবে ভাবুন, যা আপনাকে রিয়েল-টাইমে দেখায় যে কে কানেক্ট করছে, কোথা থেকে করছে এবং কানেক্ট হওয়ার পর তারা কী করছে।

এই পদ্ধতিটি নেটওয়ার্ক ম্যানেজমেন্টকে কেবল থ্রেট শনাক্ত করার অনেক ঊর্ধ্বে নিয়ে যায়। আপনি যখন কানেকশন ডেটা বিশ্লেষণ করা শুরু করেন, তখন আপনি মানুষের আচরণের ধরন দেখতে পান। এই ধরনের তথ্য সোনার মতো মূল্যবান, কেবল সিকিউরিটি জোরদার করার জন্যই নয়, বরং ব্যবসার প্রবৃদ্ধি বাড়ানোর জন্যও। এটি আপনার নেটওয়ার্ককে একটি প্রয়োজনীয় খরচ থেকে একটি বাস্তব কৌশলগত সম্পদে পরিণত করতে সাহায্য করে।

সিকিউরিটি ডেটা থেকে বিজনেস ইনসাইট

একটি সুরক্ষিত নেটওয়ার্ক থেকে আসা ডেটা হলো ইন্টেলিজেন্সের একটি অবিশ্বাস্যভাবে সমৃদ্ধ উৎস। এখানেই আপনার সিকিউরিটি এবং ব্যবসায়িক লক্ষ্যগুলো অবশেষে হাত মেলায়, যা আপনাকে আপনার ইনফ্রাস্ট্রাকচার বিনিয়োগের ওপর একটি স্পষ্ট রিটার্ন দেখাতে দেয়।

বাস্তব জগতে এটি দেখতে যেমন হয়:

- রিটেইল ভেন্যু: স্টোরের লেআউট এবং স্টাফ শিডিউল অপ্টিমাইজ করার জন্য ফুটফল প্যাটার্ন ট্র্যাক করতে পারে, জনপ্রিয় জোনগুলো চিহ্নিত করতে পারে এবং গ্রাহকরা কতক্ষণ থাকেন তা পরিমাপ করতে পারে।

- হসপিটালিটি গ্রুপ: তাদের সম্পূর্ণ হোটেল পোর্টফোলিও জুড়ে অনুগত, ফিরে আসা গেস্টদের চিনতে পারে, যা পার্সোনালাইজড অফার এবং আরও ভালো পরিষেবার দরজা খুলে দেয়।

- ট্রান্সপোর্ট হাব: ভিড় কমাতে এবং সবার জন্য ভ্রমণের অভিজ্ঞতা আরও মসৃণ করতে ব্যস্ত সময়ে যাত্রীদের প্রবাহ মনিটর করতে পারে।

চিন্তাভাবনার এই পরিবর্তনটি অত্যন্ত গুরুত্বপূর্ণ। আপনার সুরক্ষিত নেটওয়ার্ক কেবল একটি প্রতিরক্ষামূলক ঢাল হিসেবে না থেকে একটি স্মার্ট নেটওয়ার্কে পরিণত হয়, যা সক্রিয়ভাবে ব্যবসায়িক ভ্যালু তৈরি করে। প্রতিটি কানেকশন আপনাকে আরও স্মার্ট অপারেশনাল এবং মার্কেটিং সিদ্ধান্ত নিতে সাহায্য করার জন্য একটি নতুন ডেটা পয়েন্ট দেয়।

ROI প্রমাণ করা এবং সিকিউরিটি বাড়ানো

ধ্রুবক অ্যানালাইসিস কেবল ব্যবসার সুযোগই প্রকাশ করে না; এটি আপনার সিকিউরিটি পজিশন শক্তিশালী রাখার জন্যও অত্যন্ত গুরুত্বপূর্ণ। নেটওয়ার্ক ট্রাফিক পর্যবেক্ষণ করে, আপনি এমন অসঙ্গতিগুলো ধরতে পারেন যা কোনো সিকিউরিটি ব্রিচের সংকেত দিতে পারে, সঠিকভাবে কনফিগার না করা ডিভাইসগুলো খুঁজে পেতে পারেন, বা ভেতরে ঢোকার চেষ্টা করা অননুমোদিত ব্যবহারকারীদের শনাক্ত করতে পারেন।

থ্রেটগুলোর থেকে এক ধাপ এগিয়ে থাকার জন্য এই প্রোঅ্যাক্টিভ অবস্থান অপরিহার্য। আপনি প্রোঅ্যাক্টিভ প্রতিরক্ষা এবং কেন DNS ফিল্টারিং এত গুরুত্বপূর্ণ সে সম্পর্কে আমাদের আধুনিক থ্রেটগুলোর জন্য ১০-দিনের উইন্ডো (The 10-day window for modern threats) গাইডে আরও জানতে পারেন।

সিকিউরিটির চিত্র বিকশিত হওয়ার সাথে সাথে, একটি শক্ত অ্যানালিটিক্স ব্যবস্থা স্থাপন করার বিষয়ে কোনো আপস করা চলে না। আপনি Microsoft Sentinel-এর সাথে প্রোঅ্যাক্টিভ Copilot সিকিউরিটি আর্কিটেক্ট করা -র ইনসাইট সহ এই টুলগুলো ব্যবহার করার নতুন উপায়গুলো অন্বেষণ করতে পারেন। Purple-এর মতো প্ল্যাটফর্মগুলোতে বিল্ট-ইন অ্যানালিটিক্স রয়েছে যা র (raw) WiFi ডেটাকে স্পষ্ট, অ্যাকশনেবল ড্যাশবোর্ডে রূপান্তরিত করে। এটি আপনাকে মূল মেট্রিক্স ট্র্যাক করতে, ব্যবহারকারীর ডেমোগ্রাফিক বুঝতে এবং ইনসাইটগুলো সরাসরি আপনার CRM বা মার্কেটিং টুলগুলোতে ফিড করতে দেয়, যা একটি সুরক্ষিত, ইন্টেলিজেন্ট নেটওয়ার্কের অনস্বীকার্য ভ্যালু প্রমাণ করে।

নেটওয়ার্ক সিকিউরিটি সম্পর্কে সচরাচর জিজ্ঞাসিত প্রশ্নাবলী

যেহেতু ব্যবসা এবং ভেন্যুগুলো তাদের নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটি আধুনিকীকরণ করতে চাইছে, তাই প্রশ্ন ওঠা স্বাভাবিক। স্পষ্ট, সহজবোধ্য উত্তর পাওয়া হলো আত্মবিশ্বাসী সিদ্ধান্ত নেওয়ার প্রথম পদক্ষেপ, যা আপনার কার্যক্রমকে সুরক্ষিত করে এবং ব্যবহারকারীদের আরও ভালো অভিজ্ঞতা দেয়। চলুন আইটি (IT) ম্যানেজার এবং ভেন্যু অপারেটরদের কিছু সাধারণ প্রশ্নের উত্তর জেনে নিই।

আমাদের গেস্ট WiFi নেটওয়ার্ক সুরক্ষিত করার জন্য কি WPA3 যথেষ্ট?

যদিও WPA3 এর অনেক শক্তিশালী এনক্রিপশন সহ WPA2 থেকে একটি বিশাল অগ্রগতি, এটি সিকিউরিটি পাজলের একটি অংশ মাত্র। নিজে থেকে, WPA3 আপনার নেটওয়ার্কে কে প্রবেশ করবে তা পরিচালনা করে না, বা এটি সব ধরনের আক্রমণও বন্ধ করে না। এটিকে দরজার একটি অত্যন্ত শক্তিশালী তালা হিসেবে ভাবুন – কাকে চাবি দেওয়া হবে তা সিদ্ধান্ত নেওয়ার জন্য আপনার এখনও একটি শক্ত প্রক্রিয়া প্রয়োজন।

একটি সত্যিকারের সুরক্ষিত নেটওয়ার্ক WPA3 এনক্রিপশনকে শক্তিশালী অথেনটিকেশন পদ্ধতির সাথে যুক্ত করে। এটি কর্মীদের জন্য 802.1X বা গেস্টদের জন্য iPSK-এর মতো একটি আইডেন্টিটি-ভিত্তিক পদ্ধতি হতে পারে। এইভাবে, কেবল ট্রাফিকই স্ক্র্যাম্বল (scramble) করা হয় না, বরং প্রতিটি ব্যবহারকারী এবং ডিভাইস কানেক্ট করার আগেই সঠিকভাবে শনাক্ত এবং অনুমোদিত হয়। এটি মূলত একটি গুরুত্বপূর্ণ মাল্টি-লেয়ারড (multi-layered) প্রতিরক্ষা তৈরি করার বিষয়ে।

একটি ছোট ব্যবসার জন্য কি Zero Trust মডেল খুব জটিল?

এখন আর নয়। এটি সত্য যে অতীতে, একটি Zero Trust কৌশল বাস্তবে প্রয়োগ করা একটি বিশাল, ব্যয়বহুল উদ্যোগ ছিল যা প্রচুর অর্থ থাকা বড় এন্টারপ্রাইজগুলোর জন্যই সবচেয়ে উপযুক্ত ছিল। আজ, আধুনিক ক্লাউড-ভিত্তিক প্ল্যাটফর্মগুলো এটিকে যেকোনো আকারের প্রতিষ্ঠানের জন্য অ্যাক্সেসযোগ্য করে তুলেছে। এটি সত্যিই একটি স্কেলেবল (scalable) মানসিকতা যা আপনি এখনই কাজে লাগানো শুরু করতে পারেন।

আইডেন্টিটি ইন্টিগ্রেশন এবং iPSK-এর মতো ফিচারগুলো ব্যবহার করে, আপনি অন-সাইটে ব্যয়বহুল সার্ভার বা বড় আইটি (IT) টিমের প্রয়োজন ছাড়াই Zero Trust-এর মূল নীতি—"কখনও বিশ্বাস করবেন না, সর্বদা যাচাই করুন"—প্রয়োগ করতে পারেন। আপনি কেবল গেস্ট এবং স্টাফ ট্রাফিক আলাদা করার মাধ্যমে শুরু করতে পারেন, তারপর ধীরে ধীরে আরও নির্দিষ্ট পলিসি যোগ করতে পারেন।

শেয়ার করা পাসওয়ার্ডের চেয়ে আইডেন্টিটি-ভিত্তিক নেটওয়ার্কিং কীভাবে ভালো?

সবার জন্য একটি পাসওয়ার্ড (যেমন 'GuestWiFi123') ব্যবহার করে এমন একটি ক্লাসিক Captive Portal মৌলিকভাবেই ত্রুটিপূর্ণ। যখন সবাই একই চাবি শেয়ার করে, তখন ব্যক্তিগত ব্যবহারকারীদের ট্র্যাক করার, কাউকে বের করে দেওয়ার, বা নেটওয়ার্কে একে অপরের ডিভাইস দেখা থেকে লোকেদের বাধা দেওয়ার কোনো উপায় থাকে না।

আইডেন্টিটি-ভিত্তিক নেটওয়ার্কিং এই সবকিছুর সমাধান করে। প্রতিটি ব্যবহারকারী ব্যক্তিগতভাবে প্রমাণ করে যে তারা কে, তা ইমেইল ঠিকানা, সোশ্যাল মিডিয়া অ্যাকাউন্ট বা তাদের কর্পোরেট লগইনের মাধ্যমেই হোক না কেন। এটি তাৎক্ষণিকভাবে একটি অডিট ট্রেইল তৈরি করে, আপনাকে নির্দিষ্ট কোনো ব্যক্তির অ্যাক্সেস তাৎক্ষণিকভাবে বাতিল করতে দেয় এবং সত্যিকারের নেটওয়ার্ক আইসোলেশনের অনুমতি দেয় যেখানে প্রতিটি ব্যবহারকারী তাদের নিজস্ব সুরক্ষিত বাবল-এ (bubble) থাকে। এটি একটি বেনামী, উচ্চ-ঝুঁকিপূর্ণ নেটওয়ার্ককে একটি সুরক্ষিত, জবাবদিহিমূলক নেটওয়ার্কে রূপান্তরিত করে।

নেটওয়ার্ক সেগমেন্টেশনের প্রধান সুবিধা কী?

এক কথায়: ড্যামেজ কন্ট্রোল (damage control)। নেটওয়ার্ক সেগমেন্টেশন আপনার নেটওয়ার্ককে ছোট, বিচ্ছিন্ন জোনে ভাগ করে কাজ করে। এর একটি দুর্দান্ত উপমা হলো জাহাজের ওয়াটারটাইট কম্পার্টমেন্ট; যদি একটি কম্পার্টমেন্ট ভেঙে যায় (যেমন আপনার গেস্ট WiFi), তবে বন্যা সেখানেই সীমাবদ্ধ থাকে এবং পুরো জাহাজটিকে ডোবাতে পারে না।

আপনার সবচেয়ে সংবেদনশীল এলাকাগুলো, যেমন কর্পোরেট নেটওয়ার্ক, পেমেন্ট সিস্টেম বা বিল্ডিং ম্যানেজমেন্ট কন্ট্রোল সুরক্ষিত রাখার জন্য এই আইসোলেশন অত্যন্ত গুরুত্বপূর্ণ। এটি কোনো আক্রমণের সম্ভাব্য ক্ষয়ক্ষতি ব্যাপকভাবে সীমিত করে এবং আধুনিক নেটওয়ার্ক এবং ওয়্যারলেস সিকিউরিটির অন্যতম কার্যকর কৌশল হিসেবে দাঁড়িয়েছে।

সেকেলে শেয়ার করা পাসওয়ার্ডগুলোকে সুরক্ষিত, নিরবচ্ছিন্ন অ্যাক্সেস দিয়ে প্রতিস্থাপন করতে প্রস্তুত? Purple একটি আইডেন্টিটি-ভিত্তিক নেটওয়ার্কিং প্ল্যাটফর্ম প্রদান করে যা গেস্ট এবং কর্মীদের জন্য Zero Trust সিকিউরিটি সক্ষম করে, আপনার বিদ্যমান হার্ডওয়্যারের সাথে একীভূত হয় এবং আপনার নেটওয়ার্ককে মূল্যবান বিজনেস ইনসাইটের একটি উৎসে পরিণত করে। কীভাবে Purple আপনার নেটওয়ার্ক সিকিউরিটিকে আধুনিকীকরণ করতে পারে সে সম্পর্কে আরও জানুন ।