Um Ihr Wi-Fi richtig abzusichern, müssen Sie über ein einfaches Passwort hinausdenken. Das eigentliche Ziel ist eine identitätsbasierte Authentifizierung für jeden einzelnen Benutzer und jedes Gerät. Das bedeutet den Einsatz robuster Protokolle wie WPA3-Enterprise und 802.1X, um sicherzustellen, dass nur autorisierte Personen und Geräte in die Nähe Ihres Netzwerks gelangen. Dies ist ein grundlegender Schritt zum Schutz Ihrer Geschäftsdaten vor modernen Cyberbedrohungen.

Warum herkömmliche Wi-Fi-Sicherheit für Ihr Unternehmen nicht mehr ausreicht

Um es direkt zu sagen: Das alte Modell eines einfachen Gästenetzwerks mit einem gemeinsamen Passwort, das sich nie ändert, ist grundlegend fehlerhaft. Für jedes Unternehmen – insbesondere im Gastgewerbe, im Einzelhandel oder in Mehrparteienobjekten – ist dies nicht nur ein kleines Risiko. Es ist eine offene Einladung für Angreifer.

Die Wahrheit ist, dass herkömmliche Wi-Fi-Sicherheitsmethoden mit der Komplexität heutiger Netzwerkumgebungen einfach nicht mehr mithalten können. Die Schwachstellen beginnen oft bei den grundlegendsten Dingen. Viele Unternehmen verlassen sich immer noch auf die Standardeinstellungen ihrer Router, die oft öffentlich bekannt sind und leicht ausgenutzt werden können.

Dies ist nicht nur ein theoretisches Problem. Eine Umfrage aus dem Jahr 2025 ergab, dass alarmierende 47 % der britischen Internetnutzer die Standardeinstellungen ihres Routers nie geändert hatten und somit völlig ungeschützt waren. Dieser laxe Ansatz erstreckt sich auch auf die Zugriffsverwaltung. Ein Passwort, das auf einem Whiteboard steht oder auf eine Quittung gedruckt ist, wird schnell öffentlich bekannt. Sobald es im Umlauf ist, verlieren Sie jegliche Transparenz und Kontrolle darüber, wer sich mit Ihrem Netzwerk verbindet.

Das Problem mit BYOD und unmanaged IoT

Diese Herausforderung wird noch größer, wenn man zwei wichtige Trends berücksichtigt: Bring Your Own Device (BYOD)-Richtlinien und die explosionsartige Zunahme von unmanaged Internet of Things (IoT)-Geräten. Jedes private Smartphone, Tablet und jeder Smart-TV, das sich mit Ihrem Netzwerk verbindet, stellt einen weiteren potenziellen Einstiegspunkt für Bedrohungen dar.

Diese Geräte verfügen selten über Sicherheitskontrollen auf Unternehmensniveau, was sie zu erstklassigen Zielen macht. Ein einziges kompromittiertes Mitarbeitertelefon, das sich mit dem Personalnetzwerk verbindet, könnte einem Angreifer direkten Zugriff auf sensible Unternehmensdaten verschaffen. Ebenso können ungesicherte IoT-Geräte wie intelligente Thermostate oder Überwachungskameras gekapert und genutzt werden, um Angriffe aus dem Inneren Ihres eigenen Netzwerks zu starten.

Das Kernproblem bei herkömmlichem Wi-Fi ist die Abhängigkeit von einem Single Point of Failure – dem gemeinsamen Passwort. Wenn dieser Schlüssel kompromittiert wird, ist das gesamte Netzwerk ungeschützt. Es gibt keine individuelle Verantwortlichkeit, keine Möglichkeit, Aktivitäten nachzuverfolgen, und keine Methode, den Zugriff für einen einzelnen Benutzer zu widerrufen, ohne alle anderen zu stören.

Die alten Methoden zur Sicherung von Wi-Fi funktionieren eindeutig nicht mehr. Um diese Lücke zu verdeutlichen, betrachten wir, wie moderne Bedrohungen im Vergleich zu veralteten Abwehrmaßnahmen abschneiden.

Moderne Wi-Fi-Bedrohungen vs. traditionelle Abwehrmaßnahmen

Wie diese Tabelle zeigt, ist das alte Vorgehen gefährlich veraltet. Aus diesem Grund implementieren so viele Organisationen heute Zero-Trust-Sicherheit , ein modernes Framework, das auf dem entscheidenden Prinzip "Niemals vertrauen, immer verifizieren" aufbaut.

Die realen geschäftlichen Konsequenzen

Diese Risiken sind nicht nur technischer Natur; sie führen zu greifbaren geschäftlichen Schäden. Eine Sicherheitsverletzung, die in einem unsicheren Wi-Fi-Netzwerk beginnt, kann zu verheerenden finanziellen Verlusten durch Datendiebstahl, behördliche Geldstrafen und die enormen Kosten der Behebung führen.

Über den unmittelbaren finanziellen Schaden hinaus kann der Reputationsverlust noch schwerwiegender sein. Für ein Hotel, einen Einzelhändler oder ein Wohngebäude kann eine öffentlich gewordene Datenschutzverletzung das Vertrauen und die Loyalität der Kunden vollständig zerstören und den Umsatz auf Jahre hinaus beeinträchtigen. Letztendlich ist es nicht nur ein technisches Versäumnis, nicht in moderne Wi-Fi-Sicherheit zu investieren – es ist ein Glücksspiel, das sich die meisten Unternehmen schlichtweg nicht leisten können.

Aufbau Ihres sicheren Wi-Fi-Fundaments

Wenn Sie immer noch ein einziges, gemeinsames Passwort für Ihr primäres Wi-Fi-Netzwerk verwenden, ist es Zeit für eine grundlegende Änderung. Dieses veraltete Modell hinter sich zu lassen, ist der erste echte Schritt zur Sicherung Ihrer Wi-Fi-Infrastruktur. Um eine wirklich robuste Sicherheitslage aufzubauen, benötigen Sie ein Fundament, das auf modernen, identitätsgesteuerten Protokollen basiert. Das bedeutet, die Schwachstellen gemeinsamer Schlüssel hinter sich zu lassen und ein System einzuführen, bei dem jede einzelne Verbindung authentifiziert und vertrauenswürdig ist.

Der Eckpfeiler dieses modernen Ansatzes ist WPA3-Enterprise. Obwohl der Name ähnlich klingt wie sein Pendant für den Heimgebrauch (WPA3-Personal), arbeitet die "Enterprise"-Version auf einem völlig anderen Sicherheitsniveau. Anstelle eines Passworts für alle nutzt es das 802.1X-Protokoll, um die Identität jedes Benutzers und Geräts individuell gegen ein zentrales Verzeichnis zu prüfen.

Dies ist ein völliger Paradigmenwechsel in der Art und Weise, wie Sie über Netzwerkzugriff denken sollten. Es geht nicht mehr darum, was Sie wissen (ein Passwort), sondern wer Sie sind (eine nachgewiesene Identität). Diese Methode stellt sicher, dass nur autorisierte Personen und vom Unternehmen verwaltete Geräte in das Netzwerk gelangen, und schließt effektiv die Tür für jeden, der versucht, mit einem gestohlenen oder geteilten Passwort einzudringen.

802.1X und EAP verstehen

Das Herzstück von WPA3-Enterprise ist der 802.1X-Standard, der als Gatekeeper für Ihr Netzwerk fungiert. Er arbeitet Hand in Hand mit dem Extensible Authentication Protocol (EAP), der spezifischen "Sprache", die zur Überprüfung von Anmeldeinformationen verwendet wird. Stellen Sie sich 802.1X als den Wachmann an der Tür vor und EAP als den Ausweis, den er überprüft.

Es gibt verschiedene "Varianten" von EAP, jede mit ihrer eigenen Art, eine Identität zu verifizieren. Die Wahl der richtigen Variante ist ein kritischer Balanceakt zwischen Sicherheit und Benutzererfahrung.

- EAP-TLS (Transport Layer Security): Dies wird weithin als Goldstandard für Wi-Fi-Sicherheit angesehen. Es verwendet digitale Zertifikate sowohl auf dem Server als auch auf dem Client-Gerät, um sich gegenseitig zu authentifizieren. Dadurch werden Passwörter vollständig überflüssig, was es unglaublich widerstandsfähig gegen Phishing und Man-in-the-Middle-Angriffe.

- EAP-TTLS (Tunneled Transport Layer Security): Diese Methode erstellt zunächst einen sicheren, verschlüsselten Tunnel und authentifiziert den Benutzer dann darin, oft mit einem Standard-Benutzernamen und -Passwort. Es ist eine starke Option, die etwas einfacher auszurollen ist als EAP-TLS, wenn Sie noch nicht ganz bereit für ein vollständig zertifikatsbasiertes Setup sind.

- PEAP (Protected Extensible Authentication Protocol): Ähnlich wie EAP-TTLS erstellt PEAP einen verschlüsselten Tunnel, bevor die Anmeldeinformationen des Benutzers überprüft werden. Es wurde von Microsoft entwickelt und ist in Windows-lastigen Umgebungen sehr verbreitet.

Für die meisten Unternehmens-Setups ist EAP-TLS das ultimative Ziel. Es bietet die stärkste Sicherheit, indem es das schwächste Glied in der Kette – das Passwort – vollständig entfernt. Lösungen wie Purple machen dies viel einfacher, indem sie sich in Cloud-Verzeichnisse integrieren, um die Bereitstellung von Zertifikaten zu automatisieren. So rückt diese erstklassige Sicherheit ohne die übliche Komplexität in greifbare Nähe. Weitere Informationen finden Sie in unserer umfassenden Übersicht über das Daten- und Sicherheits-Framework von Purple .

Die entscheidende Rolle der Netzwerksegmentierung

Sobald Sie eine starke Authentifizierung etabliert haben, ist die nächste Grundsäule die Netzwerksegmentierung. Einfach ausgedrückt: Nicht jeder Datenverkehr ist gleich, und er sollte sich nicht im selben flachen Netzwerk vermischen. Die Segmentierung nutzt Virtual LANs (VLANs), um isolierte, virtuelle Pfade für verschiedene Arten von Datenverkehr zu schaffen.

Stellen Sie sich Ihr Netzwerk wie ein Gebäude vor. Ohne VLANs wandern alle – Personal, Gäste und all Ihre IoT-Geräte – im selben Großraumbüro umher. Ein einziges kompromittiertes Gerät hat freie Bahn, um alles auszuspionieren.

Mit VLANs schaffen Sie separate, verschlossene Räume. Das Personal befindet sich in einem Raum mit Zugriff auf sensible Unternehmensressourcen. Gäste sind in einem anderen Raum, der nur über Internetzugang verfügt. Ihre IoT-Geräte, wie Überwachungskameras und intelligente Thermostate, befinden sich in einem dritten Raum, der komplett von allem anderen abgeschottet ist. Eine Sicherheitsverletzung in einem Raum gefährdet nicht die anderen.

Eine ordnungsgemäße Segmentierung ist nicht nur ein Nice-to-have; sie ist für die Sicherung von Enterprise-Wi-Fi nicht verhandelbar. Sie verkleinert Ihre Angriffsfläche drastisch und dämmt den Schaden ein, falls ein Gerät jemals kompromittiert wird.

Die praktische Umsetzung mit Meraki und Aruba

Theorie ist das eine, aber die Umsetzung ist das, was zählt. Glücklicherweise macht moderne Netzwerk-Hardware von Anbietern wie Meraki und Aruba die Implementierung dieser Konzepte ziemlich unkompliziert.

- Konfiguration in einem Meraki-Dashboard: Um WPA3-Enterprise zum Laufen zu bringen, navigieren Sie zu den SSID-Einstellungen, wählen "Enterprise mit meinem RADIUS-Server" und geben die Details Ihres RADIUS-Servers ein. Anschließend erstellen Sie separate SSIDs für Personal-, Gäste- und IoT-Datenverkehr und weisen jeder eine eindeutige VLAN-ID zu (z. B. VLAN 10 für Personal, VLAN 20 für Gäste).

- Einrichtung auf einem Aruba-Controller: Der Prozess ist sehr ähnlich. In der Aruba-Oberfläche definieren Sie ein neues WLAN, wählen WPA3-Enterprise mit 802.1X-Authentifizierung und verknüpfen es mit Ihrem Authentifizierungsserver-Profil. Von dort aus weisen Sie das WLAN einem bestimmten VLAN zu und stellen so sicher, dass der Datenverkehr ab dem Moment der Verbindung eines Geräts ordnungsgemäß getrennt wird.

Durch die Kombination einer starken, identitätsbasierten Authentifizierung wie WPA3-Enterprise mit einer strengen Netzwerksegmentierung mittels VLANs bauen Sie ein widerstandsfähiges Fundament auf. Diese mehrschichtige Verteidigung stellt sicher, dass selbst bei Ausfall einer Sicherheitskontrolle andere bereitstehen, um Ihre kritischen Assets zu schützen.

Übergang zu passwortlosem und zertifikatsbasiertem Zugriff

Sobald Sie Ihre Authentifizierung abgesichert und Ihr Netzwerk segmentiert haben, ist der nächste große Schritt die Beseitigung des schwächsten Glieds in der Kette: des Passworts. Hier beginnt moderne Sicherheit wirklich zu glänzen, indem sie von etwas, das sich Benutzer merken müssen, zu etwas übergeht, das ihre Geräte einfach sind – vertrauenswürdig und verifiziert. Es ist ein Schritt, der die Kopfschmerzen der IT bei der Passwortverwaltung beendet und Phishing-Risiken für Benutzer eliminiert, wodurch ein weitaus sichereres und müheloseres Erlebnis geschaffen wird.

Die Nachfrage nach solchen robusten Lösungen explodiert. Der britische Markt für drahtlose Netzwerksicherheit erreichte 2023 1.436,9 Millionen USD und ist auf dem besten Weg, sich bis 2030 fast zu verdoppeln. Dies ist nicht nur ein Trend; es ist ein klares Signal, dass Unternehmen im Gastgewerbe, im Einzelhandel und im Gesundheitswesen dringend nach besseren Möglichkeiten suchen, ihr Wi-Fi abzusichern.

Das nahtlose Gästeerlebnis mit OpenRoaming

Für Gästenetzwerke – insbesondere an stark frequentierten öffentlichen Orten wie Hotels, Flughäfen oder Einkaufszentren – lautet das oberste Gebot: sicherer Zugang ohne Reibungsverluste. Genau dafür wurden Technologien wie OpenRoaming und Passpoint (die Sie vielleicht noch als Hotspot 2.0 kennen) entwickelt. Sie schaffen ein "Einmal verbinden, immer verbunden"-Erlebnis.

Hier ist die Magie dahinter: Ein Gast authentifiziert sich nur ein einziges Mal mit einer vertrauenswürdigen Identität, wie seinem Mobilfunkanbieter oder sogar einer einfachen E-Mail-Verifizierung über eine Plattform wie Purple. Von da an verbindet sich sein Gerät automatisch und sicher mit dem Wi-Fi, wann immer er sich in der Nähe eines OpenRoaming-fähigen Standorts befindet – und das an Tausenden von Orten weltweit.

Dies erschließt zwei massive Vorteile:

- Lückenlose Sicherheit: Die Verbindung ist vom ersten Paket an verschlüsselt und schützt Benutzer vor gängigen Bedrohungen wie "Evil-Twin"-Angriffen, bei denen ein Hacker ein legitimes Gäste-Wi-Fi-Netzwerk vortäuscht.

- Reibungsloser Zugang: Besucher müssen nicht jedes Mal nach dem Netzwerk suchen, ein Passwort eingeben oder sich mit einem umständlichen Captive Portal herumschlagen. Ihr Gerät verbindet sich einfach. Es ist eine weitaus überlegene Benutzererfahrung.

Zertifikatsbasierte Authentifizierung für Personal

Für Ihre Mitarbeiter ist die zertifikatsbasierte Authentifizierung der Goldstandard. Diese Methode bindet den Netzwerkzugriff direkt an die digitale Identität eines Geräts, die von Ihrem zentralen Cloud-Verzeichnis verwaltet wird – denken Sie an Entra ID, Google Workspace oder Okta. Anstelle eines Benutzernamens und Passworts erhält jedes Unternehmensgerät ein eindeutiges digitales Zertifikat, das als fälschungssicherer Ausweis fungiert.

Wenn ein Mitarbeiter versucht, sich zu verbinden, gleicht das Netzwerk einfach das Zertifikat seines Geräts mit dem Verzeichnis ab. Ist es gültig, ist er drin. Wenn nicht, wird die Verbindung kategorisch abgelehnt. Dieser Ansatz ist ein Eckpfeiler einer Zero-Trust-Architektur.

Der stärkste Aspekt des zertifikatsbasierten Zugriffs ist die Möglichkeit, ihn sofort zu widerrufen. In dem Moment, in dem ein Mitarbeiter das Unternehmen verlässt und sein Konto in Entra ID deaktiviert wird, wird sein Wi-Fi-Zertifikat sofort ungültig. Seine Geräte können nicht mehr auf das Netzwerk zugreifen – eine große Sicherheitslücke, die ohne manuellen Aufwand der IT geschlossen wird.

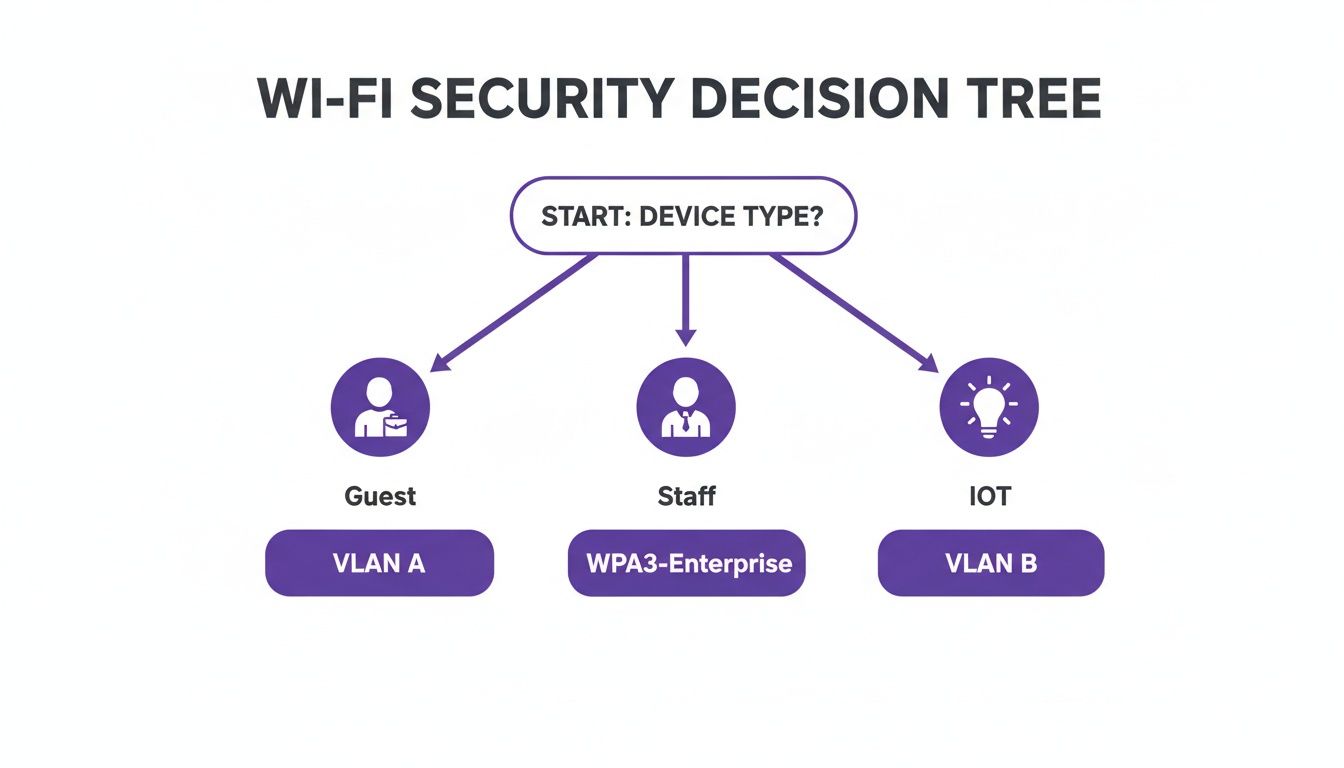

Die Wahl der richtigen Sicherheitsrichtlinie hängt wirklich davon ab, wer oder was sich verbindet. Dieser Entscheidungsbaum zeigt einen praktischen Weg, um über die Anwendung verschiedener Richtlinien für Gäste, Personal und IoT-Geräte nachzudenken.

Die wichtigste Erkenntnis hierbei ist, dass es keine Einheitslösung gibt. Sie benötigen eine maßgeschneiderte Sicherheitsrichtlinie für jeden Gerätetyp, um Benutzerfreundlichkeit und Risiko angemessen auszubalancieren.

Vergleich der Authentifizierungsmethoden

Um Ihnen bei der Entscheidung für den richtigen Ansatz für verschiedene Teile Ihres Netzwerks zu helfen, finden Sie hier einen kurzen Vergleich der wichtigsten Authentifizierungsmethoden, die wir besprochen haben. Jede hat ihre Berechtigung, und das Verständnis der Kompromisse zwischen Sicherheit und Benutzererfahrung ist entscheidend.

Letztendlich bietet ein mehrschichtiger Ansatz, der eine Kombination dieser Methoden nutzt, die umfassendste Sicherheitslage für ein modernes Unternehmensnetzwerk.

Umgang mit Legacy- und IoT-Geräten durch iPSK

Seien wir realistisch: Nicht jedes Gerät in Ihrem Netzwerk kann mit einer komplexen 802.1X-Authentifizierung umgehen. Legacy-Systeme, Drucker, Smart-TVs und eine ganze Armee von IoT-Geräten verfügen oft nicht über die entsprechende Software. Hier kommen Individual Pre-Shared Keys (iPSK) – auch bekannt als Private PSK oder Multi-PSK – als brillante, praktische Lösung ins Spiel.

Anstelle eines gemeinsamen Passworts für all diese diversen Geräte (ein riesiges Sicherheitsrisiko) ermöglicht iPSK die Generierung eines eindeutigen Schlüssels für jedes einzelne Gerät. Dies bietet Ihnen mehrere massive Vorteile gegenüber einem Standard-PSK-Netzwerk:

- Individueller Widerruf: Wenn ein Gerät kompromittiert oder ausgemustert wird, widerrufen Sie einfach seinen spezifischen Schlüssel. Kein anderes Gerät ist davon betroffen.

- Geräteidentifikation: Sie wissen genau, welches Gerät welchen Schlüssel verwendet, was Ihnen die dringend benötigte Transparenz und Nachvollziehbarkeit verschafft.

- Netzwerksegmentierung: Jeder Schlüssel kann an ein bestimmtes VLAN und eine Reihe von Zugriffsregeln gebunden werden. Dies stellt beispielsweise sicher, dass eine IoT-Kamera nur mit ihrem Server und mit nichts anderem im Netzwerk kommunizieren kann.

Um eine wirklich granulare Kontrolle zu erhalten, ist die Anwendung von Prinzipien wie Role Based Access Control (RBAC) entscheidend. iPSK ist ein großartiges Werkzeug zur Durchsetzung dieser Prinzipien auf Geräteebene, selbst für Geräte, die keine benutzerbasierte Anmeldung unterstützen. Wenn Sie tiefer in die Materie einsteigen möchten, bietet unser Leitfaden zu iPSK einen vollständigen Überblick über identitätsbasierte Sicherheit .

Durch die Zusammenführung dieser passwortlosen und zertifikatsbasierten Methoden können Sie eine Wi-Fi-Umgebung aufbauen, die sowohl hochsicher als auch für Ihre Benutzer kinderleicht zugänglich ist. Eine moderne Plattform wie Purple kann all diese Technologien orchestrieren, die Bereitstellung vereinfachen und dieses Sicherheitsniveau in Wochen statt in Monaten erreichbar machen.

Integration der Wi-Fi-Sicherheit in Ihre Kerninfrastruktur

Effektive Sicherheit ist keine Funktion, die man am Ende einfach hinzufügt; sie muss direkt in das Gewebe Ihres IT-Ökosystems eingewoben werden. Für jedes moderne Unternehmen bedeutet die Sicherung von Wi-Fi, isolierte Systeme aufzugeben und eine einheitliche Sicherheitslage zu schaffen. Es geht darum, klobige, wartungsintensive On-Premise-RADIUS-Server durch agile, Cloud-native Lösungen zu ersetzen, die direkt mit Ihren zentralen Identity Providern kommunizieren.

Der ganze Sinn besteht darin, die Wi-Fi-Authentifizierung zu einer natürlichen Erweiterung Ihres zentralen Identitätsmanagements zu machen. Durch die direkte Anbindung an Verzeichnisse wie Entra ID (früher Azure AD), Google Workspace oder Okta können Sie den Zugriffslebenszyklus für Ihre Mitarbeiter vollständig automatisieren. Für überlastete IT-Teams ist dies ein absoluter Game-Changer.

Anbindung an Ihr Cloud-Verzeichnis

Die altmodische Art, einen lokalen RADIUS-Server zu verwalten, ist geradezu eine Einladung für Probleme. Sie ist ineffizient und birgt ein hohes Potenzial für menschliche Fehler. Jeder neue Mitarbeiter erfordert eine manuelle Einrichtung, und jeder Abgang erfordert eine schnelle, manuelle Entfernung, um den Zugriff zu sperren. Ein vergessenes Konto ist eine tickende Zeitbombe für die Sicherheit.

Moderne Cloud-basierte Plattformen umgehen dieses Risiko vollständig. Wenn Sie Ihr Cloud-Verzeichnis integrieren, wird die Bereitstellung und Aufhebung der Bereitstellung von Benutzern zu einem "Set it and forget it"-Prozess.

- Automatisiertes Onboarding: Wenn ein neuer Mitarbeiter zu Entra ID hinzugefügt wird, kann sein Wi-Fi-Zugang automatisch bereitgestellt werden. Sie können sogar ein Sicherheitszertifikat auf sein Unternehmensgerät pushen lassen, noch bevor er am ersten Tag durch die Tür tritt.

- Sofortiger Widerruf: In der Sekunde, in der ein Mitarbeiter in Ihrem Verzeichnis als inaktiv markiert wird, wird sein Wi-Fi-Zugang gekappt. Sofort und automatisch. Es gibt keine Verzögerung, keine manuelle Checkliste, die abgearbeitet werden muss, und null Risiko, dass ein Konto übersehen wird.

Dieser automatisierte Widerruf ist eine kritische Sicherheitskontrolle. Er stellt sicher, dass beim Ausscheiden einer Person ihr Zugriff auf alle Systeme gleichzeitig getrennt wird, wodurch eine häufige Schwachstelle geschlossen wird, mit der viele Organisationen zu kämpfen haben. Es ist ein riesiger Schritt in Richtung eines echten Zero-Trust-Modells.

Diese tiefe Integrationsebene verwandelt die Wi-Fi-Sicherheit von einer reaktiven, manuellen Pflichtaufgabe in eine proaktive, automatisierte Stärke. Sie entlastet Ihr IT-Team für wichtigere Aufgaben und stärkt Ihre Gesamtsicherheit massiv. Ein tieferes Verständnis der dahinterstehenden Prinzipien erhalten Sie in unserem Artikel über die Vorteile der 802.1X-Authentifizierung .

Gestaltung sicherer Workflows für das Geräte-Onboarding

Ein felsenfestes Sicherheitsfundament ist sinnlos, wenn Ihre Benutzer ihre Geräte nicht tatsächlich sicher und einfach verbinden können. Ein klobiger, frustrierender Onboarding-Prozess führt nur zu einer Flut von Support-Tickets und ermutigt die Leute, unsichere Workarounds zu finden. Der Schlüssel liegt in der Gestaltung einfacher, sicherer Workflows, die sowohl für unternehmenseigene als auch für private (BYOD) Geräte funktionieren.

Für unternehmenseigene Ausstattung sollte der Prozess für den Benutzer praktisch unsichtbar sein. Mithilfe einer Mobile Device Management (MDM)-Plattform kann die IT Wi-Fi-Profile und Zertifikate direkt auf Laptops und Smartphones pushen. Das Gerät wird vorkonfiguriert bereitgestellt und verbindet sich einfach mit dem sicheren Unternehmensnetzwerk, ohne dass der Benutzer etwas tun muss.

Für BYOD muss der Workflow genauso einfach sein, jedoch mit den richtigen Sicherheitsleitplanken. Ein Self-Service-Portal ist der perfekte Weg, um dies zu handhaben.

Beispielhafter BYOD-Onboarding-Workflow

- Initiale Verbindung: Der Benutzer verbindet sein privates Gerät mit einer dedizierten "Onboarding"-SSID. Dieses Netzwerk ist vollständig isoliert und kann nicht auf interne Ressourcen zugreifen; seine einzige Aufgabe ist es, den Benutzer zum Onboarding-Portal zu leiten.

- Authentifizierung: Er wird auf eine einfache Webseite weitergeleitet, auf der er sich mit seinen normalen Unternehmensanmeldedaten (z. B. seinem Microsoft 365- oder Google-Login) anmeldet.

- Profilinstallation: Sobald er authentifiziert ist, führt ihn das Portal durch einen Ein-Klick-Prozess zur Installation eines Konfigurationsprofils. Dieses Profil enthält das Zertifikat und alle Einstellungen, die für die Verbindung mit dem sicheren Personal-Wi-Fi-Netzwerk (WPA3-Enterprise) erforderlich sind.

- Sichere Verbindung: Das Gerät trennt automatisch die Verbindung zum Onboarding-Netzwerk und verbindet sich mit dem eigentlichen, verschlüsselten Personalnetzwerk. Von da an erfolgen alle zukünftigen Verbindungen automatisch.

Das Ganze dauert weniger als eine Minute. Es garantiert, dass jedes private Gerät, das sich mit Ihrem Netzwerk verbindet, ordnungsgemäß authentifiziert und gemäß der IT-Richtlinie konfiguriert ist, ganz ohne Kopfschmerzen für Ihre Benutzer oder Ihren Helpdesk zu verursachen.

Überwachung Ihres Netzwerks und Reaktion auf Bedrohungen

Die Einführung einer starken Authentifizierung und Netzwerksegmentierung ist ein brillanter Anfang, aber die Sicherung Ihres Wi-Fi ist alles andere als eine einmalige Aufgabe. Sie erfordert ständige Wachsamkeit. Der eigentliche Wandel muss von einer rein präventiven Denkweise hin zu einer aktiven Erkennung und Reaktion erfolgen. Dies ist entscheidend für den Umgang mit den Bedrohungen, die unweigerlich Ihre Abwehrmaßnahmen auf die Probe stellen werden.

Es geht darum zu wissen, worauf man achten muss, und einen soliden Aktionsplan zu haben, wenn etwas Verdächtiges auftaucht.

Angreifer sind hartnäckig. Das ist eine einfache Tatsache. Regierungsstudien heben hervor, dass Cybersicherheitsverletzungen im letzten Berichtszeitraum 43 % der britischen Unternehmen betrafen. Das bedeutet, dass über 600.000 Organisationen in den Bereichen Einzelhandel, Gastgewerbe und Gesundheitswesen mit Angriffen konfrontiert waren, die mit einer Netzwerkschwachstelle begannen. Es zeigt, wie weit verbreitet die Gefahr wirklich ist. Entdecken Sie weitere Einblicke in diese britischen Cybersicherheitsstatistiken .

Wichtige Metriken und Warnmeldungen, die Sie im Auge behalten sollten

Effektive Überwachung beginnt in dem Moment, in dem Sie Ihr Netzwerkmanagementsystem so konfigurieren, dass es seltsames Verhalten meldet. Ihr IT-Team sollte Warnmeldungen für mehrere kritische Wireless-Sicherheitsereignisse eingerichtet haben. Diese Frühwarnungen sind Ihre beste Chance, einen Angriff abzuwehren, bevor er echten Schaden anrichtet.

Zu den wichtigsten Warnmeldungen, die eingerichtet werden sollten, gehören:

- Rogue Access Points: Ihr System muss sofort jeden unautorisierten AP melden, der die SSID Ihres Unternehmens ausstrahlt. Dies ist die klassische Signatur eines "Evil-Twin"-Angriffs, der darauf abzielt, Benutzer dazu zu verleiten, sich mit einem bösartigen Netzwerk zu verbinden.

- Deauthentication-Angriffe: Ein plötzlicher Anstieg von Geräten, die gewaltsam aus dem Netzwerk geworfen werden, kann auf einen Denial-of-Service (DoS)-Angriff hindeuten. Angreifer nutzen dies, um den Geschäftsbetrieb zu stören oder Geräte zu zwingen, sich mit ihrem Rogue AP zu verbinden.

- Ungewöhnliche Traffic-Muster: Lassen Sie sich bei plötzlichen, großen Datenübertragungen von Geräten warnen, die normalerweise nicht viele Daten bewegen, insbesondere wenn dies außerhalb der Geschäftszeiten geschieht. Dies könnte ein klares Zeichen für Datenexfiltration von einer kompromittierten Maschine sein.

Ein gut konfiguriertes Warnsystem fungiert als Ihr digitales Nervensystem. Es lässt Sie in dem Moment wissen, in dem etwas nicht stimmt, und ermöglicht es Ihnen, mit Geschwindigkeit und Präzision zu reagieren, anstatt eine Sicherheitsverletzung erst Wochen oder Monate später zu entdecken.

Ein Incident-Response-Plan für Wi-Fi-Bedrohungen

Wenn eine Warnung ausgelöst wird, benötigt Ihr Team einen klaren, vordefinierten Plan. Eine chaotische Reaktion gießt nur Öl ins Feuer. Eine Wi-Fi-spezifische Incident-Response-Checkliste ist das, was ein bewältigtes Ereignis von einer ausgewachsenen Krise unterscheidet.

Ihre Checkliste sollte das Team durch diese Phasen führen:

- Untersuchen und Verifizieren: Der erste Schritt ist immer die Bestätigung der Bedrohung. Handelt es sich um einen echten Rogue AP oder nur um ein falsch konfiguriertes Unternehmensgerät? Nutzen Sie Ihre Netzwerk-Tools, um die physische Quelle des verdächtigen Signals zu lokalisieren.

- Bedrohung eindämmen: Sobald sie bestätigt ist, ist die sofortige Eindämmung alles. Dies könnte bedeuten, den Switch-Port abzuschalten, der mit einem Rogue-Gerät verbunden ist, oder Ihre Management-Konsole zu verwenden, um die MAC-Adresse eines bösartigen Clients zu blockieren. Das Ziel ist es, die Bedrohung zu isolieren und ihre Ausbreitung zu stoppen.

- Beseitigen und Wiederherstellen: Nach der Eindämmung ist es an der Zeit, die Bedrohung aus Ihrer Umgebung zu entfernen. Das bedeutet, Rogue-Hardware physisch zu entfernen, alle kompromittierten Geräte zu löschen und dreifach zu überprüfen, ob alle Systeme sauber sind.

- Lernen und Härten: Dies ist der wichtigste Schritt. Führen Sie eine Post-Incident-Überprüfung durch. Analysieren Sie genau, wie es zu der Sicherheitsverletzung kam und was Sie tun können, um Ihre Abwehr zu stärken. Wurde eine Richtlinie ignoriert? Gibt es eine Lücke in Ihrem Security-Stack? Nutzen Sie jeden Vorfall als Lektion, um Ihre allgemeine Sicherheitslage zu verbessern.

Dieser strukturierte Ansatz verwandelt eine potenzielle Krise in ein handhabbares Ereignis. Besser noch: Moderne Analyseplattformen, wie sie in Purple integriert sind, können diese rohen Sicherheitsdaten in wertvolle Business Intelligence verwandeln. Durch die Analyse von Verbindungsdaten können Marketing- und Operations-Teams ein echtes Gefühl für die Besucherfrequenz und das Besucherverhalten bekommen und so beweisen, dass eine robuste Investition in die Sicherung von Wi-Fi einen starken, positiven Return für das gesamte Unternehmen liefern kann.

Ihre Checkliste für die Bereitstellung von Wi-Fi-Sicherheit

Gut, lassen Sie uns die Theorie in die Praxis umsetzen. Alle Strategien, die wir besprochen haben, sind großartig, aber ohne einen soliden Aktionsplan nutzlos. Diese Checkliste ist Ihre Roadmap, die alles in klare, umsetzbare Schritte konsolidiert, um Ihre Wi-Fi-Infrastruktur abzusichern.

Stellen Sie sich dies wie den Aufbau einer mehrschichtigen Verteidigung vor. Es geht nicht nur darum, ein paar Schalter umzulegen; es geht darum, eine Sicherheitslage zu schaffen, die Ihre Organisation von Grund auf schützt.

Grundlegende Sicherheit und Zugriffskontrolle

Das Wichtigste zuerst: Sie benötigen eine felsenfeste Basis. Das bedeutet, Ihre Kernprotokolle abzusichern und genau zu kontrollieren, wer auf was und wie zugreifen kann.

- Erzwingen Sie WPA3-Enterprise: Dies ist für Ihr Personalnetzwerk nicht verhandelbar. Es ist der Goldstandard für Verschlüsselung und, was noch wichtiger ist, es ermöglicht die identitätsbasierte Authentifizierung, die Sie benötigen, um riskante gemeinsame Passwörter hinter sich zu lassen. Machen Sie es zu Ihrem Standard.

- Implementieren Sie 802.1X-Authentifizierung: Es ist an der Zeit, Pre-Shared Keys endgültig aufzugeben. Verwenden Sie 802.1X, um jeden einzelnen Benutzer und jedes Gerät zu zwingen, seine Identität gegenüber einem vertrauenswürdigen Verzeichnis nachzuweisen, bevor sie in die Nähe Ihres Netzwerks gelangen.

- Integrieren Sie Ihr Cloud-Verzeichnis: Binden Sie Ihre Wi-Fi-Authentifizierung direkt an Ihren primären Identity Provider an, sei es Entra ID oder Google Workspace . Dadurch wird die Benutzerbereitstellung automatisiert und, was entscheidend ist, der Zugriff wird in dem Moment gekappt, in dem ein Mitarbeiter das Unternehmen verlässt.

Netzwerksegmentierung und Onboarding

Mit einem starken Fundament ist die nächste Aufgabe, Ihren Netzwerkverkehr aufzuteilen und einen sicheren, einfachen Weg für die Verbindung neuer Geräte zu schaffen. Hierbei geht es darum, potenzielle Bedrohungen einzudämmen und gleichzeitig das Leben für Ihre Benutzer und Ihr IT-Team zu erleichtern.

Eine gut strukturierte Bereitstellungs-Checkliste ist Ihre beste Verteidigung gegen Configuration Drift und menschliche Fehler. Sie gewährleistet Konsistenz und Vollständigkeit und verwandelt Ihre Sicherheitsrichtlinie in eine praktische Realität, die Ihr Unternehmen Tag für Tag schützt.

- Erstellen Sie separate VLANs: Sparen Sie hier nicht an der falschen Stelle. Die Segmentierung Ihres Netzwerks mit unterschiedlichen VLANs für Personal, Gäste und IoT-Geräte ist kritisch. Sie hindert Angreifer daran, sich lateral in Ihrem Netzwerk zu bewegen, und verhindert, dass eine potenzielle Sicherheitsverletzung in einem Bereich zu einer Katastrophe wird.

- Stellen Sie eine sichere Onboarding-SSID bereit: Richten Sie einen dedizierten Self-Service-Workflow für BYOD-Geräte ein. Dies ermöglicht es Benutzern, ihre privaten Telefone und Laptops selbst sicher für den WPA3-Enterprise-Zugriff zu konfigurieren, und bewahrt Ihren Helpdesk davor, unter einem Berg von Support-Tickets begraben zu werden.

Häufig gestellte Fragen zur Sicherung von Wi-Fi

Wenn Sie die Netzwerksicherheit überarbeiten, tauchen bestimmte Fragen immer wieder auf. Lassen Sie uns einige der häufigsten Hürden angehen, mit denen IT-Experten bei der Sicherung ihres Enterprise-Wi-Fi konfrontiert sind.

WPA3-Personal vs. WPA3-Enterprise

Der eigentliche Unterschied liegt hier in der Authentifizierungsmethode, und diese ist entscheidend.

WPA3-Personal ist im Grunde die Version für Endverbraucher. Es verwendet ein einziges Passwort oder einen Pre-Shared Key (PSK) für jede einzelne Person und jedes Gerät, das sich mit dem Netzwerk verbindet. Obwohl die Verschlüsselung ein Fortschritt gegenüber WPA2 ist, ist sie für den geschäftlichen Einsatz immer noch grundlegend fehlerhaft, da sie auf einem gemeinsamen Geheimnis beruht.

WPA3-Enterprise hingegen ist für Unternehmen konzipiert. Es nutzt das 802.1X-Protokoll und zwingt jeden Benutzer und jedes Gerät, sich individuell gegen ein zentrales Verzeichnis wie Entra ID zu authentifizieren. Das bedeutet, dass jede Verbindung über ihre eigenen, eindeutigen Anmeldeinformationen verfügt, was Ihnen granulare Kontrolle und einen klaren Audit-Trail darüber gibt, wer wann in Ihrem Netzwerk ist – etwas, das Sie mit einem gemeinsamen Passwort einfach nicht tun können.

Warum passwortlos sicherer ist

Seien wir ehrlich: Herkömmliche Passwörter sind das schwächste Glied in der Sicherheitskette. Sie werden durch Phishing erbeutet, gestohlen, auf Haftnotizen geschrieben und geknackt. Selbst mit den strengsten denkbaren Passwortrichtlinien wetten Sie immer noch auf perfektes menschliches Verhalten, was immer ein verlorenes Spiel ist.

Die passwortlose Authentifizierung, insbesondere EAP-TLS mit digitalen Zertifikaten, umgeht dieses menschliche Risiko vollständig. Der Zugriff wird nicht durch etwas gewährt, das Sie wissen (ein Passwort), sondern durch etwas, das Sie haben – ein kryptografisch sicheres Zertifikat, das auf einem vertrauenswürdigen Gerät installiert ist. Dieser Ansatz ist praktisch immun gegen Phishing und den Diebstahl von Anmeldedaten und bietet ein weitaus höheres Maß an Sicherheit.

Sicherung von Legacy-IoT-Geräten

Dies ist ein Problem, das jeder hat. Sie haben ältere Überwachungskameras, HLK-Sensoren oder andere IoT-Gadgets, die moderne Sicherheitsprotokolle wie 802.1X einfach nicht unterstützen. Sie in ein Netzwerk mit gemeinsamem Passwort zu werfen, ist eine offene Einladung für Probleme.

Der beste Weg, um diese Legacy-Geräte in den Griff zu bekommen, beinhaltet einen zweigleisigen Ansatz:

- Verwenden Sie Individual Pre-Shared Keys (iPSK): Anstelle eines Passworts für all Ihren IoT-Kram weisen Sie jedem einzelnen Gerät ein eindeutiges, langes und komplexes Passwort zu. Auf diese Weise können Sie, wenn ein Gerät kompromittiert wird, dessen Zugriff sofort widerrufen, ohne alles andere zu stören.

- Strenge Netzwerksegmentierung: Dies ist nicht verhandelbar. Alle IoT-Geräte müssen in ihrem eigenen isolierten VLAN leben, komplett abgeschottet von Ihrem Unternehmensnetzwerk. Von dort aus sperren Sie den Zugriff so, dass es nur mit den spezifischen Internet-Servern kommunizieren kann, die es unbedingt zum Funktionieren benötigt, und mit nichts anderem.

Diese Strategie dämmt das Risiko effektiv ein. Selbst wenn es einem Angreifer gelingt, ein IoT-Gerät zu kompromittieren, ist er in einem digitalen Käfig gefangen und kann nirgendwo hin. Er kann sich nicht lateral in die Teile Ihres Netzwerks bewegen, auf die es wirklich ankommt.

Sind Sie bereit, Passwörter zu eliminieren und Ihre Wi-Fi-Sicherheit zu automatisieren? Purple integriert sich nahtlos in Ihre bestehende Infrastruktur und führende Anbieter wie Meraki und Aruba, um Zero-Trust, zertifikatsbasierten Zugriff in Wochen statt in Monaten bereitzustellen. Erfahren Sie mehr unter https://www.purple.ai