Damit Ihre Cisco Meraki Wireless Access Points nahtlos mit einer Plattform wie Purple zusammenarbeiten, reicht es nicht aus, sie einfach nur anzuschließen. Es geht darum, zunächst ein solides Fundament zu schaffen. Ein Deployment ist mehr als nur Hardware; es ist ein Cloud-verwaltetes Ökosystem, das die Grundlage für einen sicheren, identitätsbasierten Zugang für Ihre Gäste und Mitarbeiter bildet.

Die Grundlagen für die Integration von Meraki und Purple schaffen

Bevor Sie überhaupt daran denken, eine SSID zu konfigurieren oder einen Benutzer verbinden zu lassen, hängt der Erfolg Ihres gesamten Projekts von der richtigen Vorbereitung ab. Ich habe es immer wieder gesehen: Deployments, die ins Stocken geraten oder auf bizarre, schwer zu diagnostizierende Hindernisse stoßen. Fast jedes Mal ist die Hauptursache das Überspringen einiger kritischer Voraussetzungen.

Betrachten Sie es als Basisarbeit. Diese Phase zu überstürzen, ist der schnellste Weg, um sich später frustrierende Probleme einzuhandeln.

Überprüfung von Lizenzierung und Firmware

Ihre erste Anlaufstelle ist das Meraki-Dashboard. Das absolut Erste, was Sie überprüfen müssen, ist Ihre Lizenzierung. Eine gültige, aktive Lizenz ermöglicht es Ihren Access Points, mit der Meraki-Cloud zu kommunizieren – ohne sie können Sie nichts konfigurieren oder überwachen. Das ist nicht verhandelbar.

Genauso wichtig ist die Firmware auf Ihren Access Points. Meraki veröffentlicht regelmäßige Updates, die nicht nur Sicherheitslücken schließen, sondern auch neue Funktionen aktivieren. Damit Purple korrekt funktioniert, müssen Ihre APs, wie die gängigen Modelle MR44 oder MR56, mit einer kompatiblen Firmware-Version laufen. Dies schaltet erweiterte Funktionen wie OpenRoaming und, für Deployments in Großbritannien, den Zugang zu den weniger überlasteten UNII-3-Kanälen frei, was in dicht besiedelten Gebieten ein echter Game-Changer sein kann.

Ein häufiger Fehler ist die Annahme, dass brandneue Hardware mit der neuesten Firmware geliefert wird. Planen Sie immer ein Wartungsfenster ein, um Ihre APs im Dashboard zu überprüfen und zu aktualisieren, bevor Sie andere Einstellungen vornehmen.

Planung der Netzwerktopologie und Firewall-Regeln

Sobald Sie Lizenzierung und Firmware geklärt haben, ist es an der Zeit, sich Ihre Netzwerkarchitektur anzusehen. Ich habe unzählige Kopfschmerzen durch schlechte Planung in diesem Bereich gesehen, wie z. B. Gastgeräte, die IP-Adressen von einem internen DHCP-Server für Mitarbeiter erhalten. Eine ordnungsgemäße Netzwerksegmentierung mittels VLANs ist unerlässlich, um den Gastverkehr von Anfang an von Ihrem Unternehmensnetzwerk zu isolieren.

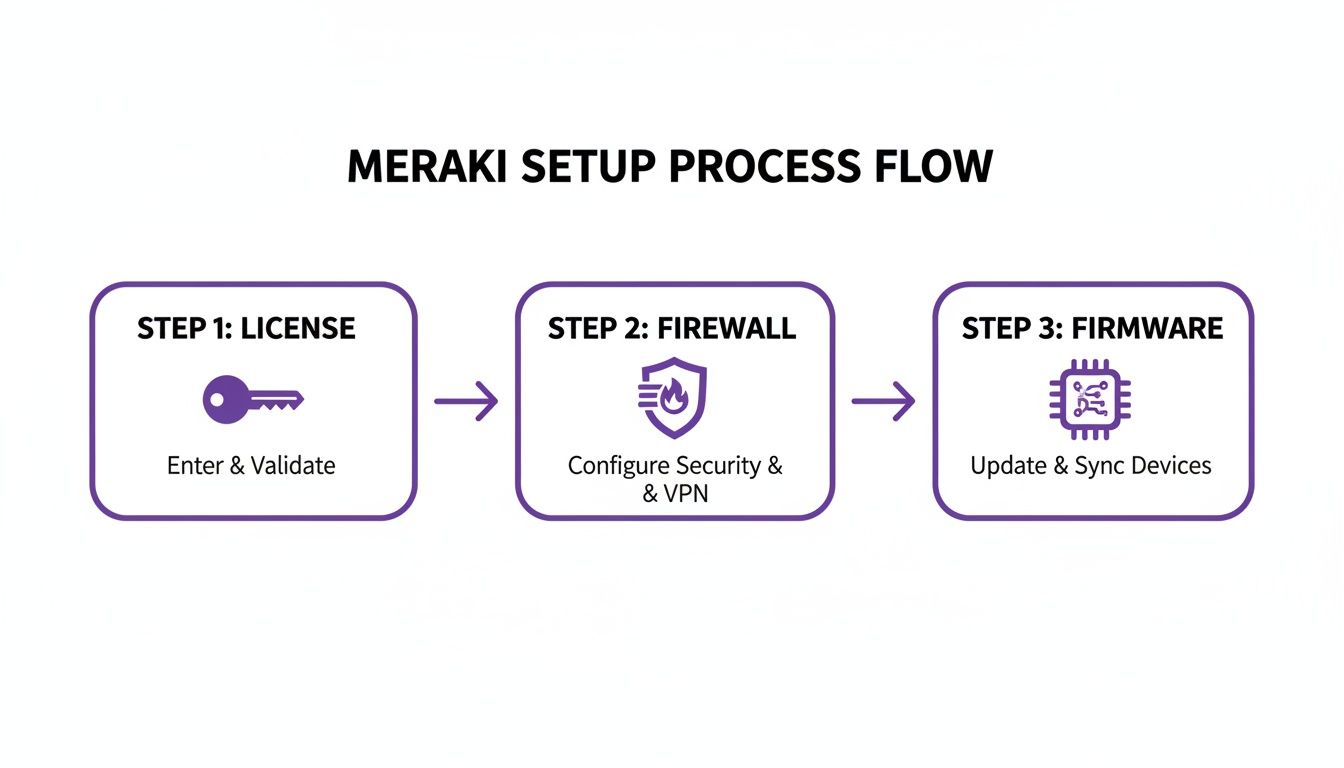

Dieses Flussdiagramm zeigt den grundlegenden Ablauf zur Vorbereitung Ihres Meraki Wireless Access Point Setups.

Diesem Pfad zu folgen – Lizenzen validieren, Firewalls konfigurieren und Firmware aktualisieren – ist der zuverlässigste Weg, um die häufigsten Setup-Probleme zu vermeiden, bevor sie überhaupt entstehen.

Schließlich müssen Sie Ihrer Netzwerk-Firewall mitteilen, dass Ihre Meraki-Geräte mit den Cloud-Diensten von Purple kommunizieren dürfen. Das bedeutet, Regeln zu erstellen, die den Datenverkehr zu bestimmten Hostnamen und Ports zulassen. Wenn diese Regeln nicht vorhanden sind, schlagen Authentifizierungsanfragen vom Captive Portal oder RADIUS-Server einfach fehl, und Benutzer können sich nicht verbinden. Es ist ein einfacher Schritt, aber es ist erstaunlich, wie oft er vergessen wird.

Für diejenigen, die es noch einfacher machen möchten, können Sie mehr über die automatische Bereitstellung mit Meraki erfahren , die viele dieser anfänglichen Aufgaben direkt aus dem Purple-Portal heraus übernimmt. Wenn Sie sich etwas mehr Zeit für diese Grundlagen nehmen, wird Ihr Deployment reibungsloser, sicherer und bereit für die kommenden, fortgeschritteneren Konfigurationen.

Konfiguration von Meraki SSIDs für sicheren Gast- und Mitarbeiterzugang

Nachdem wir nun die Grundlagen geklärt haben, ist es an der Zeit, die eigentlichen drahtlosen Netzwerke aufzubauen, mit denen sich Ihre Benutzer verbinden werden. Ein erfolgreiches Wireless Access Point Meraki-Deployment hängt von der Erstellung unterschiedlicher Service Set Identifiers (SSIDs) für verschiedene Gruppen ab. Hierbei geht es nicht nur darum, ihnen unterschiedliche Netzwerknamen zu geben; es geht darum, völlig separate Erlebnisse mit eigenen Sicherheitsrichtlinien zu schaffen.

Bleiben wir bei unserem Boutique-Hotel-Szenario. Das Hotel benötigt ein reibungsloses, offenes Netzwerk für Gäste und ein hochsicheres, passwortfreies Netzwerk für Mitarbeiter, die alles von Buchungen bis hin zu Point-of-Sale-Systemen abwickeln. Wir werden zwei SSIDs im Meraki-Dashboard einrichten, um diesen völlig unterschiedlichen Anforderungen gerecht zu werden, und beide in Purple integrieren, um Zugang und Identität zu verwalten. Diese Trennung ist Ihre erste Verteidigungslinie und ein kritischer Schritt in Richtung einer soliden Netzwerkisolation.

Erstellung des sicheren Mitarbeiternetzwerks

Für Mitarbeiter besteht das Hauptziel darin, Passwörter vollständig abzuschaffen. Gemeinsam genutzte Schlüssel sind ein Sicherheitsalbtraum und bereiten administrativ Kopfzerbrechen. Stattdessen erstellen wir eine SSID, die WPA2-Enterprise mit zertifikatsbasierter Authentifizierung verwendet, komplett über Purple verwaltet und an einen Verzeichnisdienst wie Entra ID angebunden wird.

Gehen Sie zunächst in Ihr Meraki-Dashboard und navigieren Sie zu Wireless > Configure > SSIDs. Wählen Sie einen ungenutzten SSID-Slot und aktivieren Sie ihn.

- SSID-Name: Eine klare Namenskonvention ist hier unerlässlich. Etwas wie

HotelStaff_Secureverrät Ihnen sofort den Zweck und für wen es gedacht ist. - Sicherheit: Wählen Sie

WPA2-Enterprise with my RADIUS server. Das ist der Schlüssel. Sie verweisen hier auf die RADIUS-Details aus Ihrem Purple-Konto, das die Authentifizierung übernimmt. - Splash Page: Stellen Sie sicher, dass dies auf

Nonegesetzt ist. Die Authentifizierung erfolgt über das Gerätezertifikat des Benutzers, nicht über ein Webportal.

Mit diesem Setup ist der Netzwerkzugang eines Mitarbeiters direkt an seine Identität in Ihrem Unternehmensverzeichnis gebunden. Wenn er das Unternehmen verlässt und sein Konto in Entra ID deaktiviert wird, wird sein Netzwerkzugang sofort und automatisch gesperrt. Kein hektisches Ändern von Passwörtern mehr.

Dieser zertifikatsbasierte Ansatz macht das traditionelle Passwort effektiv überflüssig und führt Ihr Unternehmen in Richtung eines Zero-Trust-Sicherheitsmodells. Es ist ein erhebliches Upgrade gegenüber der Verwaltung von Pre-Shared Keys oder individuellen Benutzerkonten auf einem lokalen Server.

Aufbau des nahtlosen Gastnetzwerks

Für Gäste ist die Priorität genau das Gegenteil: eine unglaublich einfache und unkomplizierte Verbindung. Hier verwenden wir eine offene SSID mit einem Captive Portal, das Benutzer zur Authentifizierung an Purple weiterleitet. Dies ermöglicht es dem Hotel, wertvolle Gastdaten zu sammeln (natürlich mit deren Zustimmung) und eine professionelle, gebrandete Login-Journey anzubieten.

Zurück auf der SSID-Konfigurationsseite wählen Sie einen weiteren verfügbaren Slot für Ihr Gastnetzwerk.

- SSID-Name: Machen Sie ihn offensichtlich und einladend.

HotelGuest_WiFiist eine gängige und effektive Wahl. - Sicherheit: Wählen Sie

Open (no encryption). Dies beseitigt alle anfänglichen Hürden für Gäste, die versuchen, online zu gehen. - Splash Page: Dies ist die wichtigste Einstellung für das Gasterlebnis. Wählen Sie

Click-throughoderSign-on with...und verweisen Sie auf die benutzerdefinierte URL für Ihr Purple Captive Portal.

Wenn sich ein Gast verbindet, wird sein Gerät automatisch auf dieses Portal umgeleitet. Von dort aus kann er sich über ein Social-Media-Konto, ein Formular oder andere Methoden anmelden, die Sie in Purple eingerichtet haben. Dieser Prozess gewährt ihnen nicht nur Internetzugang, sondern liefert dem Hotel auch First-Party-Daten für das Marketing und die Verbesserung des Gasterlebnisses, während gleichzeitig die Einhaltung von Datenschutzbestimmungen sichergestellt wird.

Gast- vs. Mitarbeiter-SSID-Konfiguration auf einen Blick

Um es ganz klar zu machen, hier ist ein kurzer Vergleich, wie wir diese beiden sehr unterschiedlichen Netzwerke angegangen sind.

Indem Sie diese beiden unterschiedlichen SSIDs auf Ihrer Wireless Access Point Meraki-Hardware implementieren, schaffen Sie ein Netzwerk, das sowohl benutzerfreundlich für Besucher als auch außergewöhnlich sicher für interne Abläufe ist. Das Beste daran ist, dass alles über ein einziges, zentralisiertes Cloud-Dashboard verwaltet wird.

Aktivierung von Next-Gen-Konnektivität mit OpenRoaming

Während ein Captive Portal ein großartiger Ausgangspunkt für die Gästebindung ist, ist es an der Zeit, über einen einfachen Login hinauszudenken. Das Ziel sollte sein, von einer funktionalen Transaktion zu einem wirklich nahtlosen Erlebnis überzugehen. Genau hier kommt OpenRoaming ins Spiel und verwandelt Ihr Gast-WiFi von einer einmaligen Verbindung in einen dauerhaften, sicheren und automatischen Handshake.

Stellen Sie sich vor, ein Besucher verbindet sich einmal an Ihrem Standort. Wenn er zurückkehrt – oder sogar ein anderes teilnehmendes Unternehmen in der Stadt oder in einem anderen Land besucht – verbindet sich sein Gerät automatisch, ohne dass er einen Finger rühren muss. Das ist die Stärke von OpenRoaming, das auf der Passpoint-Technologie basiert. Es gibt Ihren Gästen im Wesentlichen einen globalen WiFi-Pass, und die Einrichtung in Ihrem Wireless Access Point Meraki-Netzwerk mit Purple ist überraschend unkompliziert.

Aktivierung von OpenRoaming im Purple-Portal

Ihre Reise beginnt im Purple-Portal. Hier weisen Sie unsere Plattform an, OpenRoaming-Funktionen zu übertragen, und es sind nur wenige Klicks nötig, um den Stein ins Rollen zu bringen.

Navigieren Sie in Ihrem Purple-Konto einfach zu dem Standort oder der Gruppe, die Sie aktivieren möchten. Sie finden die OpenRoaming-Einstellungen im Verwaltungsbereich für Ihr Netzwerk.

- Aktivieren Sie zunächst den OpenRoaming-Dienst für den Standort.

- Wählen Sie als Nächstes die Authentifizierungstypen aus, die Sie unterstützen möchten.

- Verknüpfen Sie ihn schließlich mit der Gast-SSID, die Sie zuvor konfiguriert haben.

Diese einfache Aktion weist Purple an, die erforderlichen Profile und Anmeldeinformationen für Passpoint-fähige Geräte zu generieren. Im Grunde fungiert Purple als Vertrauensvermittler und bürgt für Ihr Netzwerk innerhalb der globalen OpenRoaming-Föderation.

Durch die Aktivierung von OpenRoaming verändern Sie das Wertversprechen des Gast-WiFi grundlegend. Es wandelt sich von einer einfachen Annehmlichkeit zu einem reibungslosen, verschlüsselten Service, der die Loyalität fördert und die Sicherheit vom ersten Datenpaket an erhöht.

Konfiguration Ihrer Meraki SSID für Passpoint

Da Purple nun einsatzbereit ist, besteht das letzte Puzzleteil darin, Ihre Meraki Gast-SSID so zu konfigurieren, dass sie diese neuen Funktionen ankündigt. Dies beinhaltet die Aktivierung einer bestimmten Einstellung in Ihrem Meraki-Dashboard, bekannt als 802.11u, ein IEEE-Standard, der es Access Points ermöglicht, Informationen über das Netzwerk bereitzustellen, bevor sich ein Gerät überhaupt verbindet.

Wechseln Sie zurück in Ihr Meraki-Dashboard und suchen Sie die von Ihnen eingerichtete Gast-SSID.

- Gehen Sie zu Wireless > Configure > Access control.

- Suchen Sie den Abschnitt "Network access" für Ihre Gast-SSID.

- Ändern Sie die Zuordnungsanforderung von "Open" auf Open (with WPA2-Enterprise). Das mag seltsam erscheinen, aber genau das ermöglicht den sicheren Passpoint-Handshake.

- Aktivieren Sie die Option Hotspot 2.0 / Passpoint.

- Wählen Sie die entsprechenden Betreiber und Einstellungen aus, wie in Ihrem Purple-Konfigurationsleitfaden beschrieben.

Sobald Sie diese Änderungen speichern, beginnen Ihre Meraki Access Points mit der Übertragung der Informationen, die für Passpoint-kompatible Geräte erforderlich sind, um Ihr Netzwerk zu entdecken und sich über OpenRoaming automatisch damit zu verbinden. In unserem detaillierten Leitfaden können Sie mehr darüber erfahren, wie OpenRoaming funktioniert .

Dieses Setup ist ein echter Game-Changer im Einzelhandel und im Gastgewerbe, wo das Besuchererlebnis an erster Stelle steht. Cisco Meraki ist in diesem Bereich eine bedeutende Kraft und hält einen Anteil von 4,48 % bei britischen Unternehmen für Customer-Engagement-Plattformen, die durch drahtlose Hardware betrieben werden. Dies wird durch seine Dominanz im Cloud-verwalteten Networking untermauert, wo es den Großteil des Umsatzes und des Geräteverwaltungsanteils kontrolliert, was zeigt, wie viele Standorte bereit sind, von dieser Technologie zu profitieren. Weitere Informationen zur Marktposition von Cisco Meraki finden Sie auf ZoomInfo. Durch die Aktivierung dieser Funktion in Ihrem Wireless Access Point Meraki-Netzwerk erschließen Sie ein leistungsstarkes Ökosystem, das Ihren Standort wirklich von anderen abhebt.

Integration von Verzeichnisdiensten für Zero-Trust-Mitarbeiterauthentifizierung

Gemeinsam genutzte Passwörter für das Mitarbeiter-Wi-Fi sind ein massives Sicherheitsproblem und ein administrativer Albtraum. Es ist an der Zeit, sie hinter sich zu lassen. Der moderne Ansatz ist ein Zero-Trust-Sicherheitsmodell, und der Weg dorthin führt über die direkte Integration Ihres Verzeichnisdienstes in Ihr Wireless Access Point Meraki-Netzwerk, wobei Purple den gesamten Prozess orchestriert.

Das bedeutet, Plattformen zu verbinden, die Sie bereits nutzen, wie Entra ID, Google Workspace oder Okta. Das Ergebnis ist ein Setup, bei dem der Netzwerkzugang automatisch gewährt oder entzogen wird, basierend ausschließlich auf dem Status eines Benutzers in Ihrem zentralen Verzeichnis. Dies macht klobige, teure On-Premise-RADIUS-Server völlig überflüssig und macht erstklassige Sicherheit sowohl zugänglich als auch handhabbar.

Einführung der zertifikatsbasierten Authentifizierung

Das Herzstück dieser Zero-Trust-Strategie ist die zertifikatsbasierte Authentifizierung. Anstelle eines Passworts erhält das Gerät jedes Mitarbeiters ein eindeutiges digitales Zertifikat. Betrachten Sie es als ihren digitalen Pass für Ihre sichere Mitarbeiter-SSID. Wenn sie sich verbinden, präsentiert ihr Gerät dieses Zertifikat, das Purple sofort mit Ihrem Verzeichnisdienst abgleicht.

Dieser gesamte Prozess ist für den Benutzer unsichtbar. Für ihn ist es eine völlig nahtlose, automatische Verbindung – keine Passwörter, die man sich merken muss, keine Portale, in die man sich einloggen muss. Für Ihr IT-Team ist es ein riesiges Sicherheits-Upgrade.

Der stärkste Teil dieses Setups ist der automatische Entzug des Zugriffs. In dem Moment, in dem Sie einen Benutzer in Entra ID deaktivieren oder löschen, wird sein Zertifikat ungültig. Sein Netzwerkzugang wird sofort gekappt, ohne dass Ihrerseits manuelle Bereinigungen erforderlich sind.

Diese enge Integration schließt eine riesige Sicherheitslücke, die oft noch lange nach dem Ausscheiden eines Mitarbeiters aus dem Unternehmen bestehen bleibt. Um das hier angewandte Sicherheitsmodell besser zu verstehen, können Sie in unserem detaillierten Leitfaden in die vielen Vorteile der 802.1X-Authentifizierung eintauchen .

Optimierung Ihres RADIUS-Setups

Traditionell bedeutete das Erreichen dieses Sicherheitsniveaus die Einrichtung und Wartung eines dedizierten, lokalen RADIUS-Servers – eine Aufgabe, die für ihre Komplexität und ständige Pflege bekannt ist. Mit einer Cloud-verwalteten Lösung ist das nicht mehr der Fall. Purple wird im Wesentlichen zu Ihrem Cloud-RADIUS-Anbieter und vereinfacht den gesamten Workflow.

In Ihrem Meraki-Dashboard verweisen Sie Ihre WPA2-Enterprise Mitarbeiter-SSID einfach auf die von uns bereitgestellten RADIUS-Details. Purple kümmert sich um die gesamte Kommunikation mit Ihrem Verzeichnisdienst, egal ob es sich um Entra ID oder Okta handelt. Keine Server, die gepatcht werden müssen, kein Kopfzerbrechen über Kommandozeilen und kein Single Point of Failure in Ihrem Serverraum.

Dieser Cloud-First-Ansatz ist ein wichtiger Grund, warum Cisco Meraki in Großbritannien weiterhin ein Kraftpaket bleibt. Marktanalysen zeigen einen starken Wachstumskurs, mit einem Anstieg des Marktwerts im Jahresvergleich von rund 12,14 % in Schlüsselperioden. Partnerintegrationen wie diese von Purple verstärken diesen Wert, indem sie Zero-Trust-Zugang ohne die klassischen RADIUS-Probleme bieten und die Effizienz in Sektoren vom Einzelhandel bis zum Gesundheitswesen steigern.

Umgang mit Legacy-Geräten über iPSK

Natürlich ist nicht jedes Gerät in Ihrem Netzwerk intelligent genug für die 802.1X-Authentifizierung. Wir sprechen hier von Dingen wie Barcode-Scannern, älteren Netzwerkdruckern oder speziellen IoT-Sensoren. Diese Geräte können oft nicht mit digitalen Zertifikaten umgehen, aber Sie können sie auch nicht einfach in einem offenen Netzwerk belassen.

Dies ist der perfekte Anwendungsfall für einen Identity Pre-Shared Key (iPSK). Es ist ein cleverer Weg, um die Lücke zwischen älterer Technologie und modernen Sicherheitsstandards zu schließen.

Hier ist die Aufschlüsselung:

- Eindeutige Schlüssel für jedes Gerät: Anstatt eines Passworts für alle Ihre 'Headless'-Geräte generieren Sie über Purple für jedes einen eindeutigen Schlüssel.

- Individuelle Identität: Jeder Schlüssel ist an ein bestimmtes Gerät gebunden, sodass Sie volle Transparenz haben. Sie wissen genau, welcher Scanner oder Drucker welcher in Ihrem Netzwerk ist.

- Sichere Isolation: Sie können diese Geräte mit einer Standard-WPA2-Personal-SSID verbinden, aber dennoch spezifische Netzwerkrichtlinien anwenden oder sie einem eigenen VLAN zuweisen, um sie sicher von Ihrem Unternehmensverkehr zu segmentieren.

Die Verwendung von iPSK stellt sicher, dass jedes einzelne Gerät in Ihrem Wireless Access Point Meraki-Netzwerk erfasst und sicher verbunden ist, unabhängig von seinen Fähigkeiten. Es ist ein praktischer, effektiver Weg, um Ihre Legacy-Hardware in ein Zero-Trust-Framework zu integrieren, ohne Sicherheit oder Transparenz zu opfern.

Optimierung von Netzwerkleistung und Segmentierung

Sobald Sie Ihre sicheren SSIDs und Funktionen wie OpenRoaming konfiguriert haben, ist es an der Zeit, unter die Haube zu schauen und die Leistung Ihres Netzwerks zu optimieren. Ein gut konzipiertes Netzwerk ist leistungsstark, und für jedes Wireless Access Point Meraki-Deployment bedeutet das, die Segmentierung und das Radio Frequency (RF)-Management zu beherrschen.

Dies richtig zu machen, gewährleistet eine schnelle, stabile Verbindung für jeden Benutzer, was für jeden Standort, der für den Betrieb oder die Monetarisierung auf sein Wi-Fi angewiesen ist, von entscheidender Bedeutung ist. Einer der häufigsten – und schwerwiegendsten – Fehler, die ich sehe, ist, dass sich Gast-, Mitarbeiter- und IoT-Verkehr im selben Netzwerk vermischen. Das führt nicht nur zu Leistungsengpässen, sondern ist auch ein großes Sicherheitsrisiko. Wir können dies mithilfe von Virtual LANs (VLANs) lösen, um separate, dedizierte Spuren in unserem Netzwerk zu erstellen.

Implementierung einer sicheren Netzwerksegmentierung mit VLANs

Eine ordnungsgemäße Netzwerksegmentierung ist Ihr bester Freund für Sicherheit und Leistung. Wenn Sie jeder SSID ein eigenes VLAN zuweisen, errichten Sie effektiv digitale Mauern zwischen verschiedenen Verkehrsarten. Dies ist grundlegend, um "Lateral Movement" zu verhindern, bei dem ein Gerät im Gastnetzwerk potenziell herumschnüffeln und versuchen könnte, mit einem Gerät in Ihrem sicheren Mitarbeiternetzwerk zu kommunizieren.

Im Meraki-Dashboard handhaben wir dies durch VLAN-Tagging.

- Ihre Gast-SSID: Weisen Sie diese einem dedizierten Gast-VLAN zu. Dies leitet den gesamten Gastverkehr in ein spezifisches IP-Subnetz, das über einen eigenen DHCP-Server und strenge Firewall-Regeln verfügen sollte, die den Zugriff auf interne Unternehmensressourcen blockieren.

- Ihre Mitarbeiter-SSID: Diese sollte Ihrem Unternehmens-VLAN zugewiesen werden, was ihr vertrauenswürdigen Zugriff auf interne Server, Drucker und Anwendungen gewährt.

- Ihre IoT-SSID (mit iPSK): Auch diese Geräte benötigen ein eigenes, separates VLAN. Dies hält potenziell anfällige Gadgets wie intelligente Sensoren oder digitale Beschilderungen vollständig von sensiblen Unternehmensdaten isoliert.

Dies richtig zu machen, ist entscheidend. Ich habe Deployments gesehen, bei denen Gastgeräte aufgrund falsch konfigurierter VLANs versehentlich IP-Adressen vom Unternehmens-DHCP-Server bezogen haben – ein einfacher, aber kritischer Fehler, den es zu vermeiden gilt.

Stellen Sie sich VLANs so vor, als würden Sie separate, exklusive Clubs in Ihrem Netzwerk einrichten. Ein Mitglied des "Guest Club" kann nicht einfach in die "Staff-Only Lounge" spazieren. Diese Isolation ist grundlegend für eine sichere und organisierte Netzwerkarchitektur.

Natürlich ist selbst das beste drahtlose Setup nur so gut wie seine Internetverbindung. Es ist immer ratsam, sicherzustellen, dass Sie über eine stabile NBN-Konnektivität mit 4G-Backup verfügen, um zu verhindern, dass Ausfälle Ihr Meraki-Netzwerk zum Stillstand bringen.

Erweitertes RF-Tuning und Kanalplanung

Die Optimierung der Funkwellen ist genauso wichtig wie die Organisation der Daten. An belebten Orten wie Einkaufszentren, Stadien oder Hotels sind RF-Interferenzen einer der Hauptgründe für schlechtes Wi-Fi. Hier werden strategische Kanalplanung und die RF-Profile von Meraki zu unverzichtbaren Werkzeugen.

Die Auto RF-Funktion von Meraki leistet hervorragende Arbeit bei der dynamischen Anpassung von Kanälen und Leistungspegeln, um Interferenzen zu umgehen. Für Standorte mit sehr hoher Dichte können Sie jedoch eine granularere Kontrolle erhalten, indem Sie benutzerdefinierte RF-Profile erstellen. Diese ermöglichen es Ihnen, minimale Bitraten festzulegen, alte Legacy-Datenraten zu deaktivieren (die alle verlangsamen können) und das Band-Steering fein abzustimmen, um mehr Clients auf das schnellere, weniger überlastete 5GHz-Band zu lenken.

Für Deployments in Großbritannien war eine kürzliche regulatorische Änderung ein echter Game-Changer. Die Einführung der UNII-3-Kanalunterstützung durch Cisco Meraki in der ETSI-Domäne, die mit der Firmware-Version 29.1 kam, war transformativ. Zuvor waren britische Standorte auf nur vier Nicht-DFS-5GHz-Kanäle beschränkt. Jetzt können unterstützte APs zusätzliche Kanäle wie 155 ohne DFS-Verzögerungen nutzen.

Für einen Venue-Manager bedeutet dies, dass Ihre Wireless Access Point Meraki-Hardware, wie der MR57-HW oder CW9162I, nun auf mehr Spektrum zugreifen kann, was die Kapazität drastisch verbessert und Interferenzen reduziert. Sie können in den Meraki-Community-Foren mehr über das UNII-3-Update für Großbritannien lesen . Durch die Anwendung dieser Segmentierungs- und RF-Optimierungstechniken heben Sie Ihr Setup von einem Basisnetzwerk zu einem echten Enterprise-Grade-Wireless-Erlebnis an.

Ihre Fragen zu Meraki & Purple, beantwortet

Wenn Sie zwei hochentwickelte Plattformen wie Ihr Wireless Access Point Meraki-Netzwerk und Purple zusammenbringen, ist es natürlich, dass Sie einige Fragen haben. Ihr Ziel ist es, ein nahtloses, sicheres Erlebnis zu schaffen, und die Details richtig hinzubekommen, ist entscheidend.

Wir hören während des Deployments oft dieselben Anfragen von IT-Teams. Deshalb haben wir die häufigsten hier zusammengestellt, um Ihnen schnelle, praktische Antworten zu geben, die Ihnen helfen, potenzielle Probleme zu umgehen und das Beste aus Ihrem Setup herauszuholen.

Kann ich Purple mit meinen bestehenden Meraki Access Points verwenden?

Ja, das können Sie mit ziemlicher Sicherheit. Purple ist so konzipiert, dass es sich reibungslos in eine riesige Auswahl an Meraki APs integrieren lässt. Es besteht keine Notwendigkeit, neue Hardware zu kaufen, nur um loszulegen.

Die wichtigsten Voraussetzungen sind, dass Ihr Meraki-Dashboard über die richtige Lizenzierung verfügt und auf Ihren Access Points eine kompatible Firmware-Version läuft. Dies ermöglicht es ihnen, mit externen Systemen für Dinge wie RADIUS-Integration und benutzerdefinierte Captive Portals zu kommunizieren. Wie bereits erwähnt, ist es nicht verhandelbar, die Firmware auf dem neuesten Stand zu halten, um diese erweiterten Funktionen freizuschalten.

Birgt die Aktivierung von OpenRoaming Sicherheitsrisiken?

Es ist ein weit verbreiteter Irrglaube, dass die Verbindung weniger sicher sein muss, weil sie "automatisch" erfolgt. In Wirklichkeit ist das Gegenteil der Fall – sie erhöht die Sicherheit erheblich.

Traditionelle offene Gastnetzwerke können ein echter Schwachpunkt sein, aber OpenRoaming verwendet vom ersten Datenpaket an eine robuste WPA2/WPA3-Enterprise-Verschlüsselung. Die Authentifizierung wird von vertrauenswürdigen Identitätsanbietern abgewickelt, was bedeutet, dass der Benutzerverkehr niemals über einen unverschlüsselten Kanal gesendet wird. Es ist ein weitaus sichereres und professionelleres Erlebnis als jeder typische Captive Portal-Login.

Was passiert, wenn ein Mitarbeiter das Unternehmen verlässt?

Sein Netzwerkzugang wird gekappt. Sofort. Dies ist einer der größten Sicherheitsgewinne, die Sie durch die Integration eines Verzeichnisdienstes wie Entra ID oder Okta mit Purple erzielen.

In dem Moment, in dem Sie das Konto eines Benutzers in Ihrem Unternehmensverzeichnis deaktivieren oder löschen, wird diese Änderung mit Purple synchronisiert. Sein Netzwerk-Authentifizierungszertifikat wird sofort ungültig. Sein Gerät kann sich nicht mehr mit der sicheren Mitarbeiter-SSID verbinden. Es ist ein Zero-Trust-Ansatz, der die massive Sicherheitslücke schließt, die durch verbleibende Zugangsdaten entsteht.

Wie verbinde ich Geräte, die 802.1X nicht unterstützen?

Dies ist ein sehr reales Problem. Nicht jedes Gerät in Ihrem Netzwerk ist ein modernes Smartphone oder ein Laptop. Denken Sie an Ihre Netzwerkdrucker, Barcode-Scanner oder verschiedene IoT-Sensoren. Für diese verlassen wir uns auf Identity Pre-Shared Keys (iPSK).

Diese Funktion, die wir zuvor im Detail behandelt haben, ist der perfekte Workaround. Hier ist eine kurze Erinnerung, warum sie so gut funktioniert:

- Eindeutige Geräteidentität: Sie generieren direkt über das Purple-Dashboard einen eindeutigen Pre-Shared Key für jedes spezifische Gerät.

- Sichere Verbindung: Diese Geräte können sich dann sicher mit einer Standard-WPA2-Personal-SSID verbinden, ohne dass eine komplexe Konfiguration am Gerät selbst erforderlich ist.

- Aufrechterhaltene Segmentierung: Entscheidend ist, dass Sie diese Geräte selbst mit dieser einfacheren Verbindungsmethode automatisch in ihr eigenes isoliertes VLAN verschieben können, um sie weit weg von Ihrem sensiblen Unternehmensverkehr zu halten.

Die Verwendung von iPSK bedeutet, dass Sie bei der Sicherheit für Ihre Legacy- oder Headless-Geräte keine Kompromisse eingehen müssen. Es bringt jedes Stück Hardware sauber unter Ihr sicheres, zentral verwaltetes Wireless Access Point Meraki-Framework und stellt sicher, dass es keine blinden Flecken in Ihrem Netzwerk gibt.

Sind Sie bereit, Ihr Netzwerk mit identitätsbasiertem Zugang zu transformieren? Entdecken Sie, wie Purple Passwörter ersetzen, Ihr Netzwerk sichern und ein nahtloses Verbindungserlebnis für alle bieten kann. Entdecken Sie noch heute die Lösungen von Purple .