Fazer com que os seus Cisco Meraki wireless access points funcionem perfeitamente com uma plataforma como a Purple não se resume a ligá-los. Trata-se, antes de mais, de construir uma base sólida. Uma implementação é mais do que hardware; é um ecossistema gerido na cloud que forma o alicerce para um acesso seguro e baseado na identidade, tanto para os seus convidados como para os colaboradores.

Preparar o Terreno para a Integração da Meraki e da Purple

Antes sequer de pensar em configurar um SSID ou permitir a ligação de um utilizador, o sucesso de todo o seu projeto resume-se a fazer o trabalho de preparação corretamente. Já vi isto vezes sem conta: implementações que estagnam ou esbarram em obstáculos bizarros e difíceis de diagnosticar. Quase sempre, a causa principal é ignorar alguns pré-requisitos críticos.

Encare isto como um trabalho de base. Apressar esta fase é a forma mais rápida de criar problemas frustrantes para si no futuro.

Verificar o Licenciamento e o Firmware

A sua primeira paragem é o dashboard da Meraki. A primeira coisa a verificar é o seu licenciamento. Uma licença válida e ativa é o que permite que os seus pontos de acesso comuniquem com a cloud da Meraki — sem ela, não pode configurar nem monitorizar nada. É inegociável.

Tão crítico quanto isso é o firmware dos seus pontos de acesso. A Meraki lança atualizações regulares que fazem mais do que apenas corrigir falhas de segurança; também ativam novas funcionalidades. Para que a Purple funcione corretamente, os seus APs, como os modelos comuns MR44 ou MR56, devem estar a executar uma versão de firmware compatível. É isto que desbloqueia capacidades avançadas como o OpenRoaming e, para implementações no Reino Unido, o acesso aos canais UNII-3 menos congestionados, o que pode ser um fator de mudança em áreas com muita afluência.

Um erro comum é assumir que o hardware novo vem com o firmware mais recente. Agende sempre uma janela de manutenção para verificar e atualizar os seus APs no dashboard antes de tocar em quaisquer outras definições.

Planear a Topologia de Rede e as Regras de Firewall

Depois de resolver o licenciamento e o firmware, é altura de olhar para a sua arquitetura de rede. Já vi inúmeras dores de cabeça causadas por um mau planeamento nesta fase, como dispositivos de convidados a obterem endereços IP de um servidor DHCP interno dos colaboradores. A segmentação de rede adequada utilizando VLANs é essencial para isolar o tráfego de convidados da sua rede corporativa desde o início.

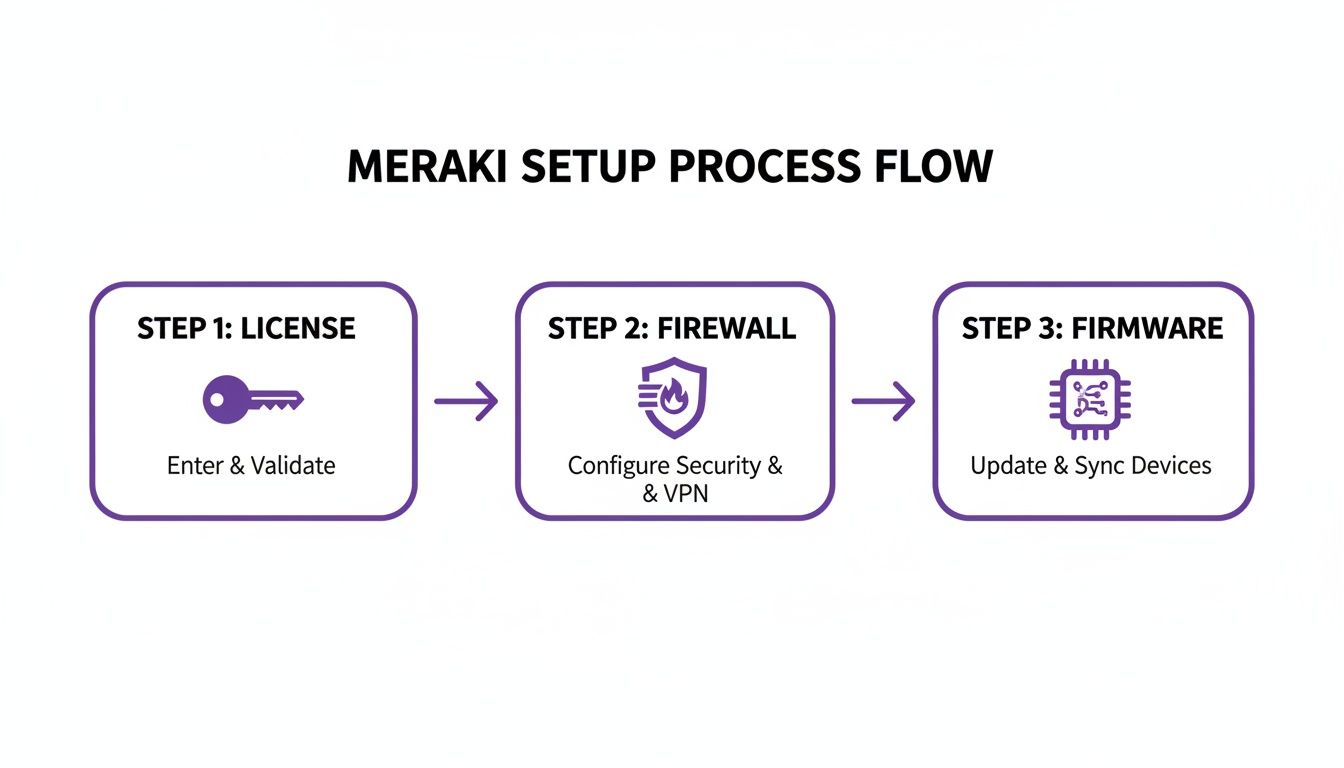

Este diagrama de fluxo mostra a sequência básica para preparar a configuração do seu wireless access point Meraki.

Seguir este caminho — validar licenças, configurar firewalls e atualizar firmware — é a forma mais fiável de evitar os problemas de configuração mais comuns antes que comecem.

Por fim, precisa de indicar à firewall da sua rede para permitir que o seu equipamento Meraki comunique com os serviços cloud da Purple. Isto significa criar regras que permitam o tráfego para hostnames e portas específicos. Se estas regras não estiverem implementadas, os pedidos de autenticação do Captive Portal ou do servidor RADIUS irão simplesmente falhar, e os utilizadores não se conseguirão ligar. É um passo simples, mas é incrível a frequência com que é esquecido.

Para aqueles que pretendem tornar isto ainda mais fácil, podem saber mais sobre o aprovisionamento automático com a Meraki , que gere muitas destas tarefas iniciais diretamente a partir do portal da Purple. Dedicar um pouco mais de tempo a estes aspetos fundamentais tornará a sua implementação mais fluida, mais segura e pronta para as configurações mais avançadas que se seguem.

Configurar SSIDs da Meraki para Acesso Seguro de Convidados e Colaboradores

Agora que preparámos o terreno, é altura de construir as redes sem fios reais às quais os seus utilizadores se irão ligar. Uma implementação bem-sucedida de wireless access point meraki depende da criação de Service Set Identifiers (SSIDs) distintos para diferentes grupos. Não se trata apenas de lhes dar nomes de rede diferentes; trata-se de criar experiências totalmente separadas com as suas próprias posturas de segurança.

Mantenhamos o nosso cenário de um boutique hotel. O hotel necessita de uma rede aberta e sem atritos para os hóspedes e de uma rede altamente segura e sem palavras-passe para os colaboradores que lidam com tudo, desde reservas a sistemas de ponto de venda. Iremos configurar dois SSIDs no dashboard da Meraki para atender a estas necessidades completamente diferentes, integrando ambos com a Purple para gerir o acesso e a identidade. Esta separação é a sua primeira linha de defesa e um passo crítico para um isolamento de rede sólido.

Criar a Rede Segura para Colaboradores

Para os colaboradores, o objetivo principal é eliminar completamente as palavras-passe. As chaves partilhadas são um pesadelo de segurança e uma dor de cabeça administrativa. Em vez disso, criaremos um SSID que utiliza WPA2-Enterprise com autenticação baseada em certificados, tudo gerido através da Purple e ligado a um serviço de diretório como o Entra ID .

Primeiro, aceda ao seu dashboard da Meraki e navegue até Wireless > Configure > SSIDs. Escolha um slot de SSID não utilizado e ative-o.

- Nome do SSID: Uma convenção de nomenclatura clara é essencial aqui. Algo como

HotelStaff_Secureindica imediatamente o seu propósito e a quem se destina. - Segurança: Selecione

WPA2-Enterprise with my RADIUS server. Esta é a chave. Irá apontar isto para os detalhes RADIUS da sua conta Purple, que irá gerir a autenticação. - Página de Splash: Certifique-se de que está definida como

None. A autenticação é gerida pelo certificado do dispositivo do utilizador, não por um portal web.

Com esta configuração, o acesso à rede de um colaborador fica diretamente ligado à sua identidade no diretório da empresa. Se este sair da empresa e a sua conta for desativada no Entra ID, o seu acesso à rede é cortado instantânea e automaticamente. Acabou-se a pressa para alterar palavras-passe.

Esta abordagem baseada em certificados elimina efetivamente a palavra-passe tradicional, movendo a sua organização para um modelo de segurança zero-trust. É uma atualização significativa em relação à gestão de chaves pré-partilhadas ou contas de utilizador individuais num servidor local.

Construir a Rede Perfeita para Convidados

Para os convidados, a prioridade é exatamente a oposta: uma ligação incrivelmente simples e fácil. Aqui, utilizaremos um SSID aberto com um Captive Portal que direciona os utilizadores para a Purple para autenticação. Isto permite ao hotel recolher dados valiosos dos hóspedes (com o seu consentimento, claro) e proporcionar uma jornada de login profissional e personalizada com a marca.

De volta à página de configuração do SSID, escolha outro slot disponível para a sua rede de convidados.

- Nome do SSID: Torne-o óbvio e convidativo.

HotelGuest_WiFié uma escolha comum e eficaz. - Segurança: Escolha

Open (no encryption). Isto remove quaisquer obstáculos iniciais para os convidados que tentam aceder à internet. - Página de Splash: Esta é a definição mais importante para a experiência do convidado. Selecione

Click-throughouSign-on with...e aponte-a para o URL personalizado do seu Captive Portal da Purple.

Quando um convidado se liga, o seu dispositivo será automaticamente redirecionado para este portal. A partir daí, pode iniciar sessão utilizando uma conta de rede social, um formulário ou quaisquer outros métodos que tenha configurado na Purple. Este processo não só lhes dá acesso à internet, como também fornece ao hotel dados primários (first-party data) para marketing e melhoria da experiência do hóspede, garantindo simultaneamente a conformidade com os regulamentos de proteção de dados.

Configuração de SSID de Convidados vs Colaboradores num Relance

Para que fique bem claro, aqui está uma rápida comparação de como abordámos estas duas redes muito diferentes.

Ao implementar estes dois SSIDs distintos no seu hardware de wireless access point meraki, cria uma rede que é simultaneamente fácil de utilizar para os visitantes e excecionalmente segura para as operações internas. O melhor de tudo é que tudo é gerido através de um único dashboard centralizado na cloud.

Ativar a Conectividade de Próxima Geração com OpenRoaming

Embora um Captive Portal seja um excelente ponto de partida para o envolvimento dos convidados, é altura de pensar além de um simples login. O objetivo deve ser passar de uma transação funcional para uma experiência verdadeiramente perfeita. É exatamente aqui que o OpenRoaming entra em ação, transformando o seu WiFi de convidados de uma ligação única num handshake persistente, seguro e automático.

Imagine um visitante a ligar-se no seu espaço uma vez. Quando regressar — ou mesmo quando visitar outra empresa participante do outro lado da cidade ou noutro país — o seu dispositivo liga-se automaticamente sem que tenha de levantar um dedo. Esse é o poder do OpenRoaming, que é construído com base na tecnologia Passpoint. Essencialmente, dá aos seus convidados um passaporte WiFi global, e colocá-lo a funcionar na sua rede de wireless access point meraki com a Purple é surpreendentemente simples.

Ativar o OpenRoaming no Portal da Purple

A sua jornada começa dentro do portal da Purple. É aqui que irá indicar à nossa plataforma para começar a transmitir as capacidades do OpenRoaming, e bastam apenas alguns cliques para dar o pontapé de saída.

Na sua conta Purple, basta navegar até ao local ou grupo que pretende ativar. Encontrará as definições do OpenRoaming na secção de gestão da sua rede.

- Primeiro, ative o serviço OpenRoaming para o local.

- Em seguida, escolha os tipos de autenticação que pretende suportar.

- Por fim, ligue-o ao SSID de convidados que configurou anteriormente.

Esta simples ação instrui a Purple a começar a gerar os perfis e credenciais necessários para dispositivos compatíveis com Passpoint. Na prática, a Purple atua como o intermediário de confiança, atestando a sua rede dentro da federação global OpenRoaming.

Ao ativar o OpenRoaming, está a mudar fundamentalmente a proposta de valor do WiFi para convidados. Passa de uma simples comodidade para um serviço encriptado e sem atritos que promove a fidelização e melhora a segurança desde o primeiro pacote de dados.

Configurar o seu SSID da Meraki para Passpoint

Com a Purple pronta a funcionar, a peça final do puzzle é configurar o seu SSID de convidados da Meraki para anunciar estas novas capacidades. Isto envolve ativar uma definição específica no seu dashboard da Meraki conhecida como 802.11u, uma norma IEEE que permite aos pontos de acesso fornecer informações sobre a rede antes mesmo de um dispositivo se ligar.

Volte ao seu dashboard da Meraki e encontre o SSID de convidados que configurou.

- Aceda a Wireless > Configure > Access control.

- Localize a secção "Network access" para o seu SSID de convidados.

- Altere o requisito de associação de "Open" para Open (with WPA2-Enterprise). Isto pode parecer estranho, mas é o que permite que o handshake seguro do Passpoint ocorra.

- Ative a opção Hotspot 2.0 / Passpoint.

- Selecione os operadores e definições apropriados, conforme indicado pelo seu guia de configuração da Purple.

Assim que guardar estas alterações, os seus pontos de acesso Meraki começarão a transmitir as informações necessárias para que os dispositivos compatíveis com Passpoint descubram e se liguem automaticamente à sua rede através do OpenRoaming. Pode descobrir mais sobre como o OpenRoaming funciona no nosso guia detalhado.

Esta configuração é um verdadeiro fator de mudança no retalho e na hotelaria, onde a experiência do visitante é fundamental. A Cisco Meraki é uma força significativa neste espaço, detendo uma quota de 4,48% entre as empresas do Reino Unido para plataformas de envolvimento do cliente alimentadas por hardware sem fios. Isto é apoiado pelo seu domínio em redes geridas na cloud, onde comanda a maioria das receitas e da quota de gestão de dispositivos, mostrando quantos locais estão preparados para beneficiar desta tecnologia. Pode ver mais sobre a posição de mercado da Cisco Meraki no ZoomInfo. Ao ativar esta funcionalidade na sua rede de wireless access point meraki, acede a um ecossistema poderoso que realmente destaca o seu espaço.

Integrar Serviços de Diretório para Autenticação Zero-Trust de Colaboradores

As palavras-passe partilhadas para o Wi-Fi dos colaboradores são uma enorme dor de cabeça de segurança e um pesadelo administrativo. É altura de as deixar para trás. A abordagem moderna é um modelo de segurança zero-trust, e a forma de lá chegar é integrando o seu serviço de diretório diretamente com a sua rede de wireless access point meraki, com a Purple a orquestrar todo o processo.

O que isto significa é ligar plataformas que já utiliza, como o Entra ID, o Google Workspace ou o Okta. O resultado é uma configuração onde o acesso à rede é concedido ou revogado automaticamente, com base inteiramente no estado de um utilizador no seu diretório central. Isto elimina completamente a necessidade de servidores RADIUS on-premise desajeitados e dispendiosos, tornando a segurança de topo acessível e gerível.

Adotar a Autenticação Baseada em Certificados

No centro desta estratégia zero-trust está a autenticação baseada em certificados. Em vez de uma palavra-passe, o dispositivo de cada colaborador recebe um certificado digital único. Pense nisso como o seu passaporte digital para o seu SSID seguro de colaboradores. Quando se ligam, o seu dispositivo apresenta este certificado, que a Purple valida instantaneamente no seu serviço de diretório.

Todo este processo é invisível para o utilizador. Para eles, é uma ligação completamente perfeita e automática — sem palavras-passe para memorizar, sem portais para iniciar sessão. Para a sua equipa de TI, é uma enorme atualização de segurança.

A parte mais poderosa desta configuração é a revogação automática do acesso. No momento em que desativa ou elimina um utilizador no Entra ID, o seu certificado é invalidado. O seu acesso à rede é cortado instantaneamente, sem necessidade de qualquer limpeza manual da sua parte.

Esta forte integração fecha uma enorme lacuna de segurança que muitas vezes perdura muito depois de um colaborador ter saído da empresa. Para compreender melhor o modelo de segurança em jogo aqui, pode explorar os muitos benefícios da autenticação 802.1X no nosso guia detalhado .

Otimizar a sua Configuração RADIUS

Tradicionalmente, obter este nível de segurança significava configurar e manter um servidor RADIUS on-premises dedicado — uma tarefa conhecida pela sua complexidade e manutenção constante. Com uma solução gerida na cloud, isso já não acontece. A Purple torna-se essencialmente o seu fornecedor RADIUS na cloud, simplificando todo o fluxo de trabalho.

Dentro do seu dashboard da Meraki, basta apontar o seu SSID de colaboradores WPA2-Enterprise para os detalhes RADIUS que fornecemos. A Purple encarrega-se de toda a comunicação com o seu serviço de diretório, quer seja o Entra ID ou o Okta. Sem servidores para atualizar, sem dores de cabeça com linhas de comandos e sem um único ponto de falha na sua sala de comunicações.

Esta abordagem cloud-first é uma grande razão pela qual a Cisco Meraki continua a ser uma potência no Reino Unido. A análise de mercado mostra uma forte trajetória de crescimento, com um aumento homólogo do valor de mercado a atingir cerca de 12,14% em períodos-chave. Integrações de parceiros como esta da Purple amplificam esse valor ao fornecer acesso zero-trust sem a dor clássica do RADIUS, impulsionando a eficiência em setores desde o retalho aos cuidados de saúde.

Gerir Dispositivos Legacy com iPSK

Naturalmente, nem todos os dispositivos na sua rede são suficientemente inteligentes para a autenticação 802.1X. Estamos a falar de coisas como leitores de códigos de barras, impressoras de rede mais antigas ou sensores IoT especializados. Estes dispositivos muitas vezes não conseguem lidar com certificados digitais, mas não pode simplesmente deixá-los numa rede aberta.

Este é o caso de uso perfeito para uma Identity Pre-Shared Key (iPSK). É uma forma inteligente de preencher a lacuna entre a tecnologia mais antiga e as normas de segurança modernas.

Aqui está a análise:

- Chaves Únicas para Cada Dispositivo: Em vez de uma palavra-passe para todos os seus dispositivos 'headless', gera uma chave única para cada um através da Purple.

- Identidade Individual: Cada chave está ligada a um dispositivo específico, para que tenha total visibilidade. Saberá exatamente qual é o leitor ou a impressora na sua rede.

- Isolamento Seguro: Pode ligar estes dispositivos a um SSID WPA2-Personal padrão, mas ainda assim aplicar políticas de rede específicas ou atribuí-los à sua própria VLAN, mantendo-os segmentados de forma segura do seu tráfego corporativo.

A utilização de iPSK garante que cada dispositivo na sua rede de wireless access point meraki é contabilizado e ligado de forma segura, independentemente das suas capacidades. É uma forma prática e eficaz de integrar o seu hardware legacy numa estrutura zero-trust sem sacrificar a segurança ou a visibilidade.

Otimizar o Desempenho e a Segmentação da Rede

Assim que tiver os seus SSIDs seguros e funcionalidades como o OpenRoaming configurados, é altura de olhar para o motor e otimizar o desempenho da sua rede. Uma rede bem concebida é uma rede de alto desempenho e, para qualquer implementação de wireless access point meraki, isso significa dominar a segmentação e a gestão de radiofrequência (RF).

Fazer isto corretamente garante uma ligação rápida e estável para cada utilizador, o que é vital para qualquer local que dependa do seu Wi-Fi para operações ou monetização. Um dos erros mais comuns — e graves — que vejo é deixar que o tráfego de convidados, colaboradores e IoT se misture na mesma rede. Isto não cria apenas estrangulamentos de desempenho; é um grande risco de segurança. Podemos resolver isto utilizando Virtual LANs (VLANs) para criar vias separadas e dedicadas na nossa rede.

Implementar a Segmentação Segura da Rede com VLANs

A segmentação adequada da rede é a sua melhor amiga tanto para a segurança como para o desempenho. Quando atribui cada SSID à sua própria VLAN, está efetivamente a construir muros digitais entre diferentes tipos de tráfego. Isto é fundamental para evitar o "movimento lateral", onde um dispositivo na rede de convidados poderia potencialmente bisbilhotar e tentar comunicar com um dispositivo na sua rede segura de colaboradores.

No dashboard da Meraki, gerimos isto através do VLAN tagging.

- O seu SSID de Convidados: Atribua-o a uma VLAN de convidados dedicada. Isto canaliza todo o tráfego de convidados para uma sub-rede IP específica, que deve ter o seu próprio servidor DHCP e regras de firewall rigorosas a bloquear o acesso a quaisquer recursos internos da empresa.

- O seu SSID de Colaboradores: Este deve ser atribuído à sua VLAN corporativa, dando-lhe acesso de confiança a servidores internos, impressoras e aplicações.

- O seu SSID IoT (utilizando iPSK): Estes dispositivos também precisam da sua própria VLAN separada. Isto mantém gadgets potencialmente vulneráveis, como sensores inteligentes ou sinalética digital, completamente isolados de dados corporativos sensíveis.

Fazer isto corretamente é crucial. Já vi implementações onde os dispositivos dos convidados estavam acidentalmente a obter endereços IP do servidor DHCP corporativo devido a VLANs mal configuradas — um erro simples, mas crítico a evitar.

Pense nas VLANs como a criação de clubes separados e exclusivos na sua rede. Um membro do "Clube de Convidados" não pode simplesmente entrar no "Lounge Exclusivo para Colaboradores". Este isolamento é fundamental para uma arquitetura de rede segura e organizada.

Naturalmente, mesmo a melhor configuração sem fios é apenas tão boa quanto a sua ligação à internet. É sempre sensato garantir que tem uma conectividade NBN estável com backup 4G para evitar que quaisquer falhas paralisem a sua rede Meraki.

Ajuste Avançado de RF e Planeamento de Canais

Otimizar as ondas de rádio é tão importante como organizar os dados. Em locais movimentados como centros comerciais, estádios ou hotéis, a interferência de RF é um dos maiores culpados por trás de um Wi-Fi fraco. É aqui que o planeamento estratégico de canais e os perfis de RF da Meraki se tornam ferramentas essenciais.

A funcionalidade Auto RF da Meraki faz um excelente trabalho ao ajustar dinamicamente os canais e os níveis de potência para contornar a interferência. No entanto, para locais de densidade muito elevada, pode obter um controlo mais granular criando perfis de RF personalizados. Estes permitem-lhe fazer coisas como definir bitrates mínimos, desativar taxas de dados legacy antigas (que podem atrasar todos) e afinar o band steering para direcionar mais clientes para a banda de 5GHz, que é mais rápida e menos congestionada.

Para implementações no Reino Unido, uma recente alteração regulamentar foi um fator de mudança. A introdução pela Cisco Meraki do suporte ao canal UNII-3 no domínio ETSI, que chegou com a versão de firmware 29.1, foi transformadora. Antes disto, os locais no Reino Unido estavam limitados a apenas quatro canais de 5GHz não-DFS. Agora, os APs suportados podem utilizar canais adicionais como o 155 sem atrasos DFS.

Para um gestor de espaço, isto significa que o seu hardware de wireless access point meraki, como o MR57-HW ou o CW9162I, pode agora aceder a mais espetro, o que melhora drasticamente a capacidade e reduz a interferência. Pode ler mais sobre a atualização UNII-3 para o Reino Unido nos fóruns da comunidade Meraki . Ao aplicar estas técnicas de segmentação e otimização de RF, elevará a sua configuração de uma rede básica para uma experiência sem fios verdadeiramente de nível empresarial.

As Suas Questões sobre a Meraki e a Purple, Respondidas

Quando está a juntar duas plataformas sofisticadas como a sua rede de wireless access point meraki e a Purple, é natural ter algumas questões. O seu objetivo é criar uma experiência perfeita e segura, e acertar nos detalhes é crucial.

Ouvimos muitas das mesmas questões das equipas de TI durante a implementação. Por isso, reunimos aqui as mais comuns para lhe dar respostas rápidas e práticas que o ajudarão a contornar potenciais problemas e a tirar o máximo partido da sua configuração.

Posso Utilizar a Purple com os Meus Pontos de Acesso Meraki Existentes?

Sim, quase de certeza que pode. A Purple foi concebida para se integrar perfeitamente com uma vasta gama de APs da Meraki . Não há necessidade de sair e comprar novo hardware apenas para começar.

Os requisitos principais são que o seu dashboard da Meraki tenha o licenciamento correto e que os seus pontos de acesso estejam a executar uma versão de firmware compatível. É isto que lhes permite comunicar com sistemas externos para coisas como integração RADIUS e Captive Portals personalizados. Como mencionámos anteriormente, manter o firmware atualizado é inegociável para desbloquear estas funcionalidades avançadas.

Ativar o OpenRoaming Cria Riscos de Segurança?

É um equívoco comum pensar que, por a ligação ser "automática", deve ser menos segura. Na realidade, o oposto é verdadeiro — aumenta significativamente a segurança.

As redes abertas tradicionais para convidados podem ser um verdadeiro ponto fraco, mas o OpenRoaming utiliza uma encriptação robusta WPA2/WPA3-Enterprise desde o primeiro pacote de dados. A autenticação é gerida por fornecedores de identidade de confiança, o que significa que o tráfego do utilizador nunca é enviado através de um canal não encriptado. É uma experiência muito mais segura e profissional do que qualquer login típico de Captive Portal.

O Que Acontece Quando um Colaborador Sai da Empresa?

O seu acesso à rede é cortado. Instantaneamente. Esta é uma das vitórias de segurança mais poderosas que obtém ao integrar um serviço de diretório como o Entra ID ou o Okta com a Purple.

No momento em que desativa ou elimina a conta de um utilizador no diretório da sua empresa, essa alteração é sincronizada com a Purple. O seu certificado de autenticação de rede é imediatamente invalidado. O seu dispositivo já não se consegue ligar ao SSID seguro de colaboradores. É uma abordagem zero-trust que fecha a enorme falha de segurança deixada por credenciais de acesso persistentes.

Como Ligo Dispositivos Que Não Suportam 802.1X?

Este é um problema muito real. Nem todos os dispositivos na sua rede são um smartphone ou portátil moderno. Pense nas suas impressoras de rede, leitores de códigos de barras ou vários sensores IoT. Para estes, dependemos das Identity Pre-Shared Keys (iPSK).

Esta funcionalidade, que abordámos em detalhe anteriormente, é a solução alternativa perfeita. Aqui está um rápido lembrete de por que funciona tão bem:

- Identidade Única do Dispositivo: Gera uma chave pré-partilhada única para cada dispositivo específico diretamente a partir do dashboard da Purple.

- Ligação Segura: Estes dispositivos podem então ligar-se de forma segura a um SSID WPA2-Personal padrão sem qualquer configuração complexa no próprio dispositivo.

- Segmentação Mantida: De forma crítica, mesmo com este método de ligação mais simples, pode ainda assim colocar automaticamente estes dispositivos na sua própria VLAN isolada, mantendo-os bem afastados do seu tráfego corporativo sensível.

A utilização de iPSK significa que não tem de comprometer a segurança dos seus dispositivos legacy ou headless. Traz de forma organizada cada peça de hardware para a sua estrutura de wireless access point meraki segura e gerida centralmente, garantindo que não há pontos cegos na sua rede.

Pronto para transformar a sua rede com acesso baseado na identidade? Descubra como a Purple pode substituir palavras-passe, proteger a sua rede e proporcionar uma experiência de ligação perfeita para todos. Explore as soluções da Purple hoje mesmo .