OCSP und Zertifikatssperrung für die WiFi-Authentifizierung

Dieser umfassende Leitfaden untersucht die kritischen Mechanismen der Zertifikatssperrung in Enterprise-WiFi-Umgebungen mit Schwerpunkt auf dem Übergang von CRLs zu OCSP. Er bietet praxisnahe Implementierungsstrategien für IT-Teams, die großflächige Netzwerke mit hoher Dichte verwalten, in denen Echtzeitsicherheit und geringe Latenz von entscheidender Bedeutung sind.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Management-Zusammenfassung

- Technischer Deep-Dive

- Die Mechanik der Sperrung in 802.1X

- Der Übergang zu OCSP

- OCSP-Stapling in WiFi-Umgebungen

- Implementierungsleitfaden

- 1. Hochverfügbare CA-Infrastruktur

- 2. RADIUS-Server-Konfiguration und Caching

- 3. Failover- und Resilienz-Mechanismen

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & geschäftliche Auswirkungen

Management-Zusammenfassung

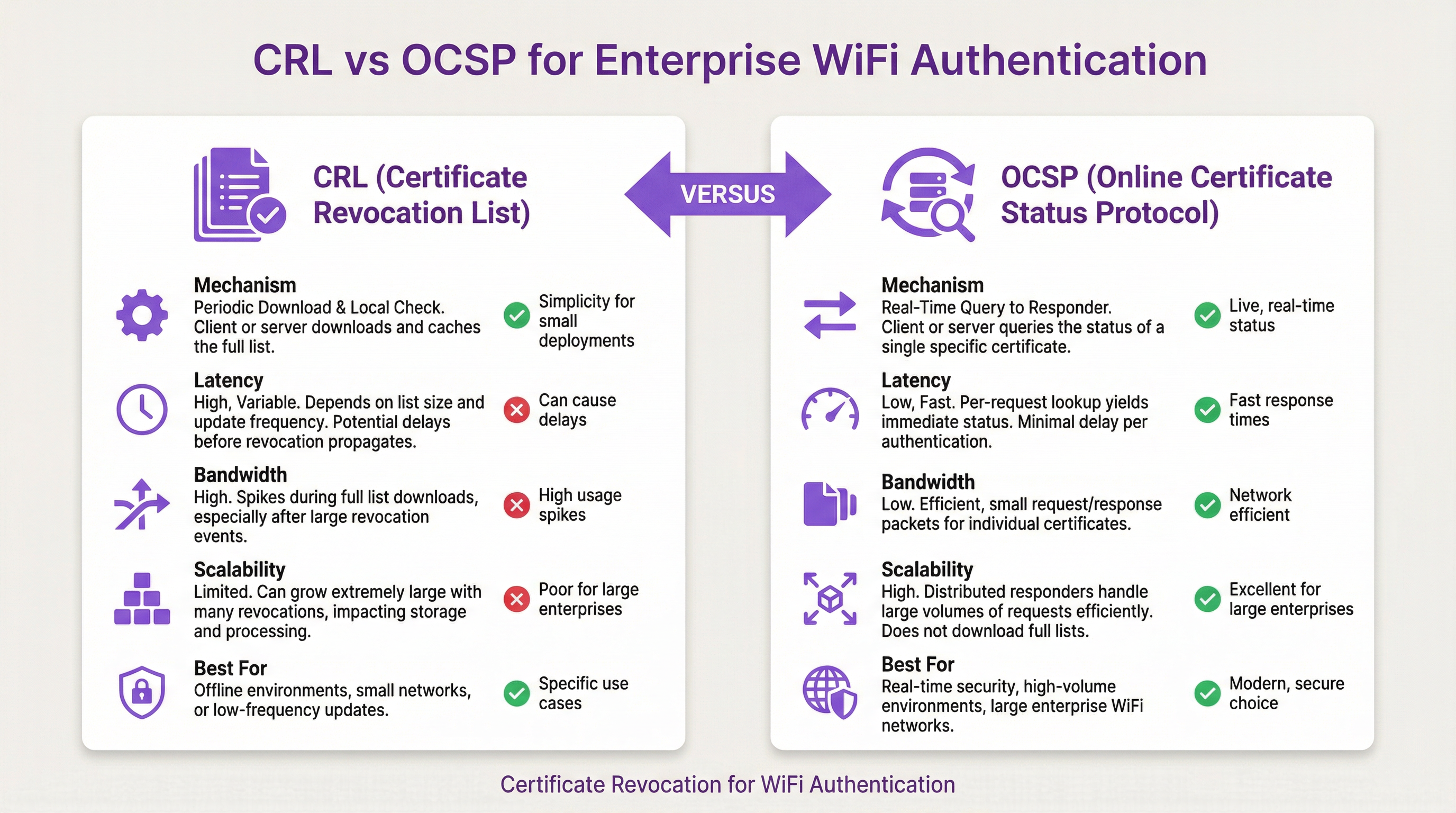

Für Enterprise-Standorte, die WiFi-Netzwerke mit hoher Dichte betreiben – von weitläufigen Einzelhandelsketten bis hin zu modernen Konferenzzentren – ist die zertifikatsbasierte Authentifizierung (EAP-TLS) der definitive Standard für den sicheren Netzwerkzugriff. Die Ausstellung eines Zertifikats ist jedoch nur der halbe Lebenszyklus. Die entscheidende betriebliche Herausforderung liegt in der Sperrung (Revocation): Es muss sichergestellt werden, dass der Netzwerkzugriff sofort beendet wird, wenn ein Gerät kompromittiert wird, verloren geht oder außer Betrieb genommen wird. Dieser Leitfaden untersucht die technische Architektur der Zertifikatssperrung und stellt herkömmliche Zertifikatssperrlisten (CRLs) dem Online Certificate Status Protocol (OCSP) gegenüber. Wir erläutern detailliert, wie RADIUS-Server in die Public Key Infrastructure (PKI) integriert werden, um Sperrungen in Echtzeit durchzusetzen, die Komplexität von OCSP-Stapling im 802.1X-Kontext und die strategischen Bereitstellungsmodelle, die erforderlich sind, um strenge Sicherheit mit einer nahtlosen Benutzererfahrung in Einklang zu bringen. Durch die Implementierung einer robusten OCSP-Prüfung können Standortbetreiber Risiken minimieren, Compliance gewährleisten und den hohen Durchsatz aufrechterhalten, der für Guest WiFi und Enterprise-Zugang erforderlich ist.

Hören Sie sich unser 10-minütiges Executive Briefing zu diesem Thema an:

Technischer Deep-Dive

Die Mechanik der Sperrung in 802.1X

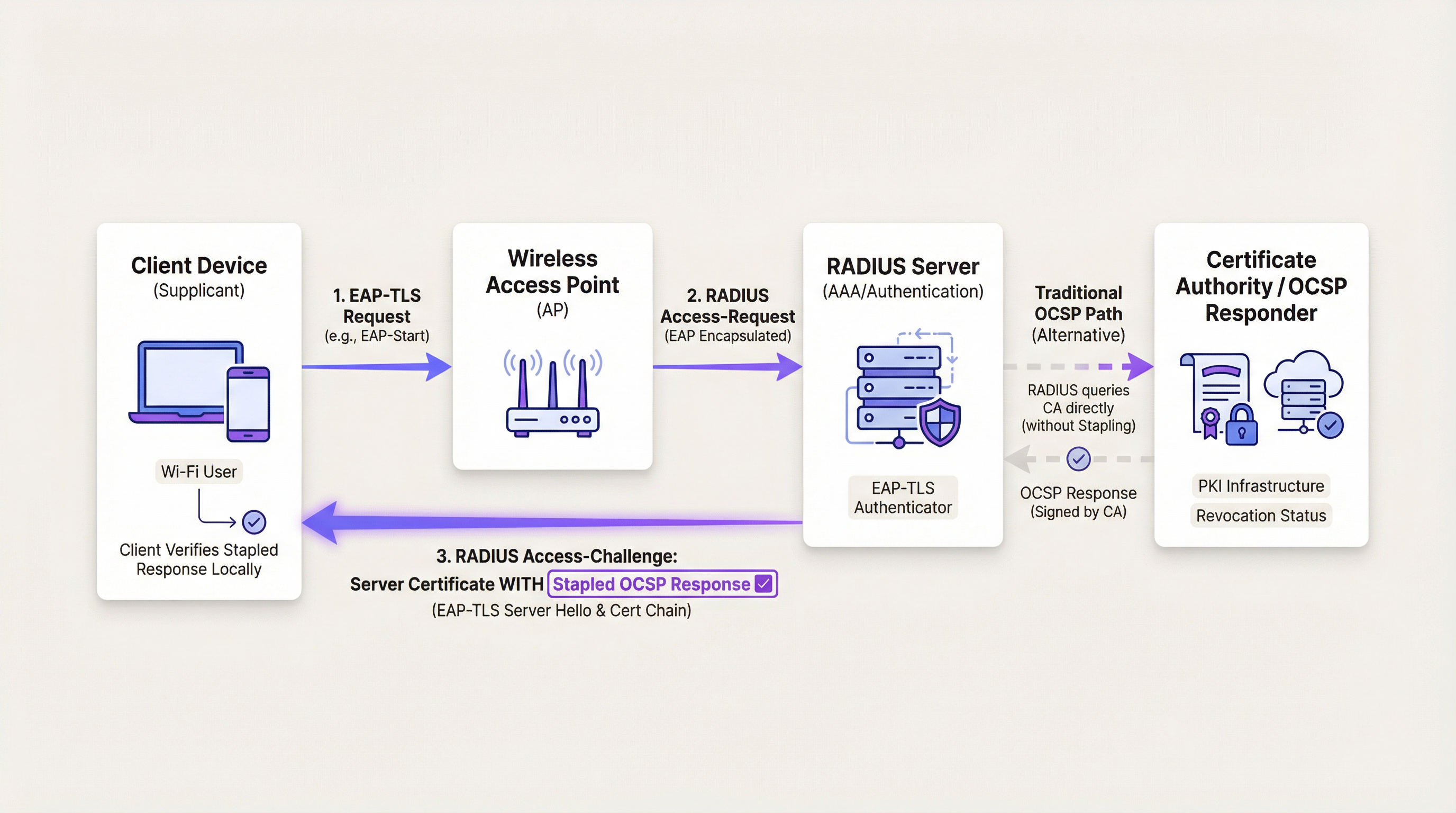

In einem 802.1X-Authentifizierungsfluss fungiert der Wireless Access Point (AP) als Authentifikator und leitet EAP-Nachrichten (Extensible Authentication Protocol) zwischen dem Client-Gerät (Supplicant) und dem RADIUS-Server weiter. Wenn ein Client während des EAP-TLS-Handshakes ein Zertifikat vorlegt, muss der RADIUS-Server dessen kryptografische Integrität validieren, die Vertrauenskette verifizieren und den aktuellen Sperrstatus bestätigen.

Historisch gesehen wurde dies über eine Zertifikatssperrliste (CRL) erreicht. Eine CRL ist eine digital signierte Datei, die die Seriennummern aller gesperrten Zertifikate enthält, die von einer bestimmten Zertifizierungsstelle (CA) ausgestellt wurden. Der RADIUS-Server lädt diese Datei regelmäßig herunter und speichert sie lokal im Cache. Obwohl CRLs einfach zu implementieren sind, stellen sie erhebliche Herausforderungen an die Skalierbarkeit dar. In großen Enterprise-Umgebungen, wie sie beispielsweise im Sektor Retail zu finden sind, können CRLs eine Größe von mehreren Megabyte erreichen. Das Herunterladen und Parsen dieser Listen verbraucht Bandbreite und Rechenzyklen. Kritischer ist jedoch, dass CRLs ein Sicherheitsfenster öffnen: die Zeit zwischen der Sperrung eines Zertifikats bei der CA und dem Herunterladen der aktualisierten Liste durch den RADIUS-Server.

Der Übergang zu OCSP

Um die Einschränkungen von CRLs zu beheben, wurde das Online Certificate Status Protocol (OCSP) entwickelt. OCSP ersetzt das Modell des Massen-Downloads durch einen gezielten Abfragemechanismus in Echtzeit. Wenn ein Client ein Zertifikat vorlegt, extrahiert der RADIUS-Server die URI des OCSP-Responders aus der AIA-Erweiterung (Authority Information Access) des Zertifikats. Anschließend sendet er eine schlanke HTTP-Anfrage an den Responder und fragt den Status dieser spezifischen Zertifikatsseriennummer ab. Der Responder gibt eine signierte Antwort zurück, die angibt, ob das Zertifikat „Good“ (gültig), „Revoked“ (gesperrt) oder „Unknown“ (unbekannt) ist.

Dieser Ansatz eliminiert das mit CRLs verbundene Sicherheitsfenster und setzt Sperrungen sofort durch. Zudem wird der Bandbreitenverbrauch erheblich reduziert, da der RADIUS-Server nur Daten für Zertifikate anfordert, die aktiv eine Authentifizierung versuchen.

OCSP-Stapling in WiFi-Umgebungen

OCSP-Stapling ist eine Technik zur Leistungsoptimierung, die in Webservern weit verbreitet ist. Anstatt dass der Client den OCSP-Responder abfragt, fragt der Server den Responder regelmäßig nach seinem eigenen Zertifikatsstatus ab. Er „heftet“ (staples) dann die signierte Antwort an das Zertifikat an, das er dem Client während des TLS-Handshakes präsentiert. Dies verlagert die Abfragelast vom Client auf den Server und reduziert die Anzahl der erforderlichen externen Netzwerkverbindungen.

Im Kontext der WiFi-Authentifizierung ist OCSP-Stapling hochrelevant, aber nuanciert. Während EAP-TLS präsentiert der RADIUS-Server dem Client sein eigenes Serverzertifikat, um seine Identität zu beweisen. Der RADIUS-Server kann hier OCSP-Stapling nutzen, indem er die OCSP-Antwort an das EAP-TLS Server Hello anhängt. Dies ermöglicht es dem Client-Gerät, den Sperrstatus des RADIUS-Servers zu überprüfen, ohne eine eigene Internetverbindung zu benötigen – eine kritische Funktion für Geräte, denen noch kein Netzwerkzugriff gewährt wurde.

Das Stapling des Zertifikatsstatus des Clients ist jedoch nicht machbar. Der Client kann seinen eigenen Status nicht „anheften“, da das Netzwerk dem Client noch nicht vertraut. Daher muss der RADIUS-Server für die Validierung des Client-Zertifikats eine herkömmliche OCSP-Abfrage an die CA durchführen.

Implementierungsleitfaden

Die Bereitstellung von OCSP in einer Enterprise-Umgebung mit hoher Dichte erfordert eine sorgfältige Architekturplanung, um sowohl Sicherheit als auch Verfügbarkeit zu gewährleisten. Die folgenden Schritte skizzieren eine robuste Bereitstellungsstrategie.

1. Hochverfügbare CA-Infrastruktur

Der Wechsel zu OCSP führt zu einer kritischen Abhängigkeit von der Responder-Infrastruktur der CA. Wenn der RADIUS-Server den OCSP-Responder nicht erreichen kann, kann er den Status des Zertifikats nicht definitiv verifizieren. Daher muss der OCSP-Responder hochverfügbar und geografisch verteilt sein sowie hinter Load Balancern platziert werden, um Authentifizierungsspitzen zu bewältigen, wie sie beispielsweise bei einer großen Konferenz oder einem Sportereignis auftreten.

2. RADIUS-Server-Konfiguration und Caching

Um die durch Echtzeit-OCSP-Abfragen verursachte Latenz zu minimieren, müssen Enterprise-RADIUS-Server mit intelligenten Caching-Mechanismen konfiguriert werden. Wenn ein RADIUS-Server eine „Good“-Antwort vom OCSP-Responder erhält, sollte er diese Antwort für eine konfigurierbare Dauer zwischenspeichern – in der Regel zwischen 15 und 60 Minuten. Nachfolgende Authentifizierungsanfragen desselben Clients innerhalb dieses Zeitfensters werden gegen den Cache validiert, wodurch die externe Abfrage umgangen wird. Dies schafft ein Gleichgewicht zwischen dem Bedarf an Echtzeitsicherheit und den Leistungsanforderungen eines stark ausgelasteten Netzwerks.

3. Failover- und Resilienz-Mechanismen

Netzwerkarchitekten müssen das Verhalten des RADIUS-Servers für den Fall definieren, dass der OCSP-Responder nicht erreichbar ist. Dies wird als „Fail Open“ gegenüber „Fail Closed“ bezeichnet. In einer „Fail Closed“-Konfiguration verweigert der RADIUS-Server den Zugriff, wenn er den Status des Zertifikats nicht verifizieren kann. Dies ist die sicherste Einstellung, birgt jedoch das Risiko weitreichender Ausfälle, falls die CA-Infrastruktur ausfällt. In einer „Fail Open“-Konfiguration erlaubt der RADIUS-Server den Zugriff, wenn der Responder nicht erreichbar ist, wobei die Verfügbarkeit Vorrang vor strenger Sicherheit hat.

Ein empfohlener Hybrid-Ansatz besteht darin, den RADIUS-Server so zu konfigurieren, dass er zuerst eine OCSP-Abfrage versucht. Wenn der Responder nicht erreichbar ist, greift der Server auf eine lokal im Cache gespeicherte CRL zurück. Dies bietet Resilienz gegen CA-Ausfälle und behält gleichzeitig ein grundlegendes Niveau der Sperrprüfung bei.

Best Practices

- Zertifikatslebensdauern minimieren: Während die Sperrung die vorzeitige Ungültigkeitserklärung übernimmt, ist die effektivste Sicherheitskontrolle eine kurze Zertifikatslebensdauer. Implementieren Sie eine automatisierte Zertifikatsbereitstellung über MDM, um Zertifikate auszustellen, die für Tage oder Wochen statt für Jahre gültig sind. Dies reduziert die Abhängigkeit von Sperrmechanismen insgesamt. Weitere Informationen zur modernen Gerätesicherheit finden Sie in unserem Leitfaden zu 802.1X Authentication: Securing Network Access on Modern Devices .

- OCSP-Latenz überwachen: Überwachen Sie kontinuierlich die Latenz von OCSP-Abfragen von Ihren RADIUS-Servern zur CA-Infrastruktur. Eine hohe Latenz wirkt sich direkt auf die Benutzererfahrung aus und führt zu Authentifizierungs-Timeouts und Verbindungsabbrüchen.

- Strenge CA-Zugriffskontrollen implementieren: Die Sicherheit Ihres WiFi-Netzwerks ist untrennbar mit der Sicherheit Ihrer CA verbunden. Stellen Sie sicher, dass strenge Zugriffskontrollen, Multi-Faktor-Authentifizierung und umfassende Audits für alle CA-Management-Schnittstellen vorhanden sind.

Fehlerbehebung & Risikominderung

Bei der Bereitstellung von OCSP stoßen IT-Teams häufig auf mehrere gängige Fehlermodi:

- Authentifizierungs-Timeouts: Wenn der OCSP-Responder langsam antwortet, kann es beim EAP-TLS-Handshake zu einem Timeout kommen. Dies wird häufig durch Netzwerküberlastung oder eine unterdimensionierte CA-Infrastruktur verursacht. Die Abhilfe besteht in der Optimierung des OCSP-Caching auf dem RADIUS-Server und der Skalierung der Responder-Infrastruktur.

- Zeitabweichung (Clock Skew): OCSP-Antworten sind zeitgestempelt und signiert. Wenn die Uhr auf dem RADIUS-Server nicht mit der CA synchronisiert ist, kann der Server eine gültige OCSP-Antwort als abgelaufen ablehnen. Stellen Sie sicher, dass alle Infrastrukturkomponenten über zuverlässige NTP-Server synchronisiert sind.

- Firewall-Blockierung: OCSP-Abfragen verwenden in der Regel HTTP (Port 80) oder HTTPS (Port 443). Stellen Sie sicher, dass Firewalls zwischen dem RADIUS-Server und der CA-Infrastruktur so konfiguriert sind, dass sie diesen Datenverkehr zulassen. Moderne Implementierungen verwenden zunehmend HTTPS, um die Privatsphäre zu schützen und zu verhindern, dass Netzwerkbeobachter Zertifikatsabfragen analysieren.

ROI & geschäftliche Auswirkungen

Die Implementierung robuster Mechanismen zur Zertifikatssperrung liefert einen messbaren Geschäftswert, der über die reine Sicherheits-Compliance hinausgeht.

- Risikominderung: Durch die Eliminierung des mit CRLs verbundenen Sicherheitsfensters reduziert OCSP das Risiko erheblich, dass ein kompromittiertes Gerät auf sensible Unternehmensressourcen zugreift. Dies schützt geistiges Eigentum und mindert finanzielle Schäden sowie Reputationsschäden durch eine Datenschutzverletzung.

- Betriebliche Effizienz: Die Automatisierung von Sperrprüfungen über OCSP reduziert den administrativen Aufwand, der mit der Verwaltung massiver CRL-Dateien verbunden ist. IT-Teams können sich auf strategische Initiativen konzentrieren, anstatt Fehler beim CRL-Download zu beheben.

- Compliance-Unterstützung: Für Standorte in regulierten Branchen wie dem Healthcare -Sektor oder dem Finanzwesen sind strenge Zugriffskontrollen und Echtzeitsperrungen oft zwingende Compliance-Anforderungen (z. B. HIPAA, PCI DSS). Eine robuste OCSP-Bereitstellung gewährleistet kontinuierliche Compliance und vereinfacht Audit-Prozesse.

Schlüsselbegriffe & Definitionen

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Used by RADIUS servers to instantly verify if a device's certificate has been revoked, closing the vulnerability window associated with legacy CRLs.

CRL (Certificate Revocation List)

A periodically updated, digitally signed list of certificate serial numbers that have been revoked by the issuing Certificate Authority.

The legacy method for revocation checking. It suffers from scalability issues and introduces a vulnerability window between updates.

OCSP Stapling

A mechanism where the certificate presenter (e.g., a RADIUS server) obtains a time-stamped OCSP response from the CA and appends it to the certificate during the TLS handshake.

Used to improve performance and privacy by offloading the OCSP query burden from the client device.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure 802.1X authentication method that requires mutual certificate-based authentication between the client and the RADIUS server.

The standard protocol used in enterprise WiFi environments that necessitates robust certificate revocation checking.

Vulnerability Window

The period of time between a certificate being revoked at the CA and the enforcing system (e.g., RADIUS server) becoming aware of the revocation.

A primary driver for adopting OCSP over CRLs, as OCSP effectively reduces this window to near zero.

Fail Open vs. Fail Closed

A configuration decision determining the system's behaviour when a dependency (like an OCSP responder) is unreachable. 'Fail open' allows access; 'fail closed' denies access.

A critical architectural decision for IT teams balancing network availability against strict security compliance.

AIA (Authority Information Access)

An extension within an X.509 certificate that indicates how to access information and services for the issuer of the certificate, including the OCSP responder URI.

The RADIUS server reads this extension to determine exactly where to send the OCSP query for a specific client certificate.

Supplicant

The software client on a device (e.g., a laptop or smartphone) that attempts to access the network and responds to authentication requests.

The entity presenting the client certificate that the RADIUS server must validate against the OCSP responder.

Fallstudien

A 500-room luxury hotel in the [Hospitality](/industries/hospitality) sector is upgrading its back-of-house WiFi network to use EAP-TLS for staff devices. They currently use a centralized RADIUS server in their corporate data centre, connected via SD-WAN. They are concerned that real-time OCSP queries to their cloud-based CA will cause authentication timeouts during shift changes when hundreds of staff connect simultaneously.

The implementation must prioritize low-latency authentication without compromising security. The solution involves three steps: 1) Deploy a localized RADIUS proxy at the hotel property to handle the initial EAP termination. 2) Configure the RADIUS proxy to perform OCSP queries and cache the 'Good' responses for 60 minutes. 3) Implement a fallback mechanism where the RADIUS proxy relies on a locally downloaded, daily CRL if the SD-WAN link to the cloud CA fails.

A large public-sector organisation is deploying [Sensors](/products/sensors) across multiple municipal buildings. These IoT devices authenticate via 802.1X using certificates with a 5-year lifespan. The IT security team requires immediate network disconnection if a sensor is reported stolen.

Given the long certificate lifespan, robust revocation is critical. The organisation must configure their RADIUS servers to perform mandatory OCSP queries for every authentication request from the sensor VLAN. Caching should be disabled or set to a very short duration (e.g., 5 minutes). The RADIUS servers must be configured to 'fail closed'—if the OCSP responder is unreachable, the sensor is denied access.

Szenarioanalyse

Q1. Your organisation is migrating from a daily CRL download to real-time OCSP checking for your corporate WiFi. During the pilot phase, you notice a significant increase in authentication timeouts, particularly for users roaming between buildings. What is the most likely cause and the recommended mitigation?

💡 Hinweis:Consider the latency introduced by external network queries during the EAP-TLS handshake.

Empfohlenen Ansatz anzeigen

The timeouts are likely caused by the latency of performing an external HTTP query to the OCSP responder for every authentication event, including fast reconnects during roaming. The recommended mitigation is to configure OCSP caching on the RADIUS server. By caching 'Good' responses for a period (e.g., 30 minutes), subsequent roam events will be validated locally against the cache, eliminating the external query latency and preventing timeouts.

Q2. A critical security audit requires that no compromised device can access the network for more than 5 minutes after its certificate is revoked in the MDM platform. Your RADIUS server is configured to use OCSP with a 60-minute cache. Does this configuration meet the audit requirement?

💡 Hinweis:Analyze the relationship between the cache duration and the vulnerability window.

Empfohlenen Ansatz anzeigen

No, this configuration fails the audit requirement. The 60-minute cache creates a vulnerability window of up to one hour. If a device authenticates and its 'Good' status is cached, and the certificate is revoked 1 minute later, the RADIUS server will continue to permit access for the remaining 59 minutes based on the cached response. To meet the 5-minute requirement, the OCSP cache duration must be reduced to 5 minutes or less, though this will increase the query load on the CA infrastructure.

Q3. During a major ISP outage, your cloud-based OCSP responder becomes unreachable. Your RADIUS server is configured for OCSP checking with a 'fail closed' policy. What is the impact on the network, and how could the architecture be improved for resilience?

💡 Hinweis:Consider the implications of 'fail closed' when a critical dependency is unavailable.

Empfohlenen Ansatz anzeigen

The impact is a total outage for all new WiFi authentications. Because the RADIUS server cannot reach the responder and is configured to 'fail closed', it will deny all access requests. To improve resilience, the architecture should implement a fallback mechanism. The RADIUS server should be configured to attempt OCSP first, and if unreachable, fall back to a locally cached CRL. This allows authentications to proceed using the last known good revocation state during the ISP outage.

Wichtigste Erkenntnisse

- ✓OCSP replaces bulky CRL downloads with real-time, targeted certificate status queries, eliminating the vulnerability window.

- ✓In 802.1X environments, the RADIUS server performs the OCSP query to validate the client's certificate before granting network access.

- ✓OCSP stapling allows the RADIUS server to prove its own validity to the client without requiring the client to query the CA.

- ✓Intelligent caching of 'Good' OCSP responses on the RADIUS server is critical to prevent authentication timeouts in high-density venues.

- ✓Implementing a CRL fallback mechanism ensures network resilience if the primary OCSP responder becomes unreachable.

- ✓A 'fail closed' configuration maximizes security but risks widespread outages, whereas 'fail open' prioritizes availability.

- ✓Robust certificate lifecycle management, including short certificate lifespans, reduces reliance on revocation mechanisms.