PEAP प्रमाणीकरण क्या है? PEAP आपके WiFi को कैसे सुरक्षित करता है

यह आधिकारिक गाइड एंटरप्राइज़ WiFi नेटवर्क के लिए PEAP प्रमाणीकरण का विस्तृत विश्लेषण करता है, जिसमें इसकी वास्तुकला, EAP-TLS की तुलना में सुरक्षा सीमाएं, और व्यावहारिक परिनियोजन रणनीतियाँ शामिल हैं। IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए डिज़ाइन किया गया, यह इस बात पर कार्रवाई योग्य अंतर्दृष्टि प्रदान करता है कि PEAP-MSCHAPv2 कब उपयुक्त रहता है और इसे आधुनिक खतरों से कैसे सुरक्षित किया जाए।

🎧 Listen to this Guide

View Transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: PEAP की वास्तुकला

- चरण 1: TLS टनल की स्थापना

- चरण 2: आंतरिक प्रमाणीकरण

- कार्यान्वयन गाइड: PEAP-MSCHAPv2 को सुरक्षित करना

- 1. अनिवार्य सर्वर प्रमाणपत्र सत्यापन

- 2. MDM-लागू वायरलेस प्रोफाइल

- 3. विरासत प्रोटोकॉल को हटाना

- सर्वोत्तम अभ्यास: रणनीतिक नेटवर्क विभाजन

- अतिथि एक्सेस को अलग करना

- EAP-TLS की भूमिका

- समस्या निवारण और जोखिम न्यूनीकरण

- प्रमाणपत्र समाप्ति संकट

- पासवर्ड नीति और ऑफ़लाइन क्रैकिंग

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

प्रोटेक्टेड एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल (PEAP) आज भी एंटरप्राइज़ वातावरण में सबसे व्यापक रूप से तैनात 802.1X प्रमाणीकरण विधि है। सिस्को, माइक्रोसॉफ्ट और RSA Security द्वारा संयुक्त रूप से विकसित, PEAP को एक विशिष्ट परिचालन चुनौती को हल करने के लिए डिज़ाइन किया गया था: नेटवर्क पर हर डिवाइस पर क्लाइंट प्रमाणपत्रों को तैनात करने के भारी प्रशासनिक ओवरहेड के बिना मजबूत, प्रमाणपत्र-आधारित सर्वर प्रमाणीकरण कैसे प्राप्त किया जाए।

जटिल संपदाओं का प्रबंधन करने वाले IT निदेशकों और नेटवर्क आर्किटेक्ट्स के लिए—चाहे Retail , Healthcare , या बड़े कॉर्पोरेट कार्यालयों में—PEAP-MSCHAPv2 प्री-शेयर्ड कीज़ (PSK) की असुरक्षा और EAP-TLS की परिनियोजन जटिलता के बीच एक व्यावहारिक मध्य मार्ग प्रदान करता है। हालांकि, यह सुविधा अंतर्निहित सुरक्षा व्यापार-बंद के साथ आती है। जैसे-जैसे दुष्ट एक्सेस पॉइंट हमले तेजी से परिष्कृत होते जा रहे हैं, गलत तरीके से कॉन्फ़िगर किए गए PEAP परिनियोजन एक महत्वपूर्ण भेद्यता प्रस्तुत करते हैं।

यह गाइड PEAP वास्तुकला, इसके परिचालन यांत्रिकी, और आधुनिक एंटरप्राइज़ नेटवर्क में इसे सुरक्षित करने के लिए आवश्यक अनिवार्य कॉन्फ़िगरेशन मानकों में एक व्यापक तकनीकी गहन-विश्लेषण प्रदान करता है।

तकनीकी गहन-विश्लेषण: PEAP की वास्तुकला

PEAP को समझने के लिए, हमें इसकी दो-चरण प्रमाणीकरण प्रक्रिया की जांच करनी होगी। PEAP आंतरिक टनल में किसी भी संवेदनशील क्रेडेंशियल डेटा का आदान-प्रदान करने से पहले एक सुरक्षित बाहरी टनल स्थापित करके संचालित होता है।

चरण 1: TLS टनल की स्थापना

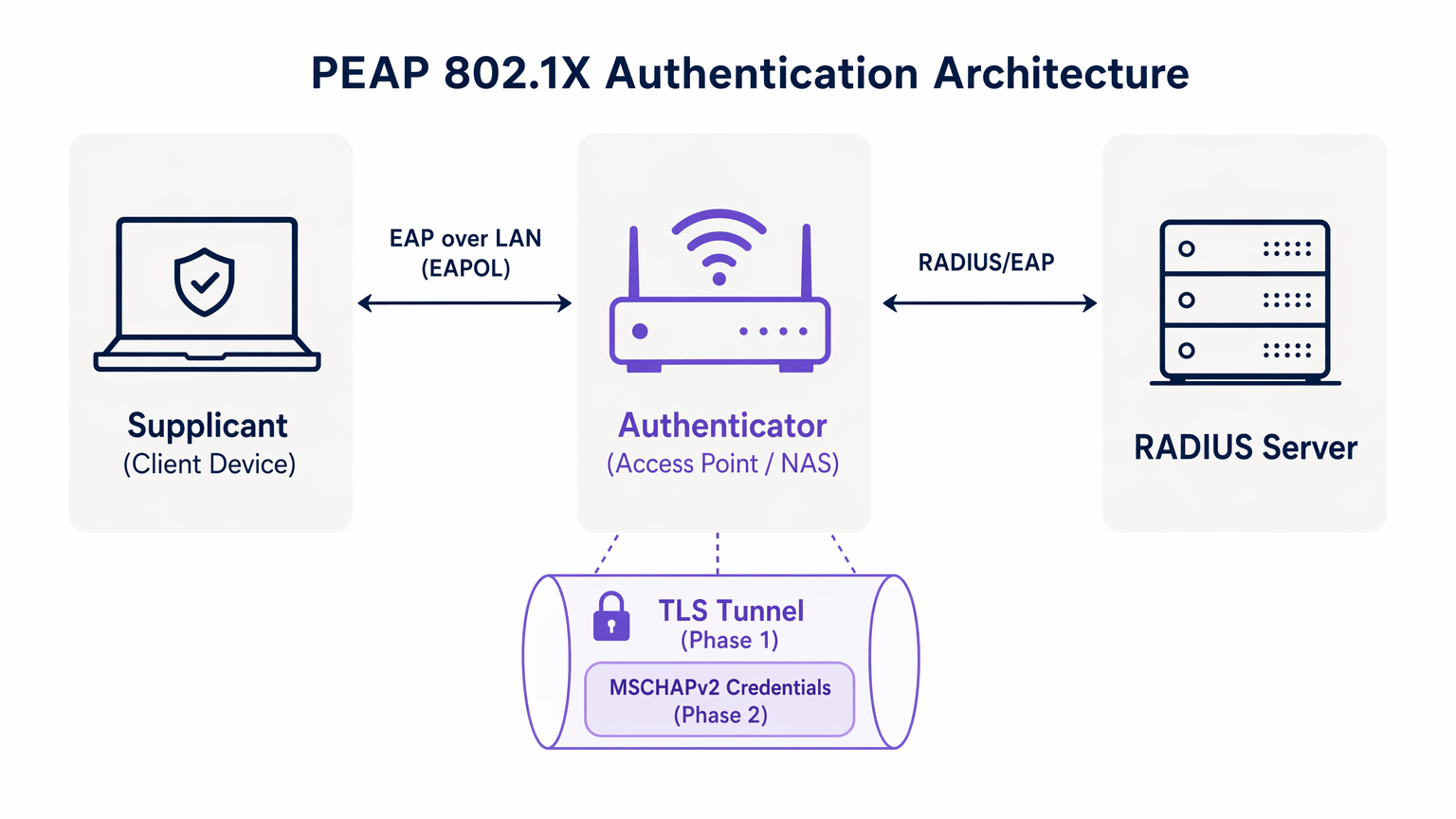

जब एक सप्लिकेंट (क्लाइंट डिवाइस) नेटवर्क से कनेक्ट होने का प्रयास करता है, तो प्रमाणीकरणकर्ता (आमतौर पर एक वायरलेस एक्सेस पॉइंट) एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल ओवर LAN (EAPOL) फ़्रेम को छोड़कर सभी ट्रैफ़िक को ब्लॉक कर देता है। प्रमाणीकरणकर्ता इन फ़्रेमों को प्रमाणीकरण सर्वर, आमतौर पर एक RADIUS सर्वर पर अग्रेषित करता है। इस बुनियादी ढांचे की व्यापक समझ के लिए, RADIUS क्या है? RADIUS सर्वर WiFi नेटवर्क को कैसे सुरक्षित करते हैं पर हमारी गाइड देखें।

चरण 1 के दौरान, RADIUS सर्वर सप्लिकेंट को अपना डिजिटल प्रमाणपत्र प्रस्तुत करता है। सप्लिकेंट इस प्रमाणपत्र को अपने विश्वसनीय रूट सर्टिफिकेट अथॉरिटीज (CAs) के विरुद्ध मान्य करता है। यदि सत्यापन सफल होता है, तो सप्लिकेंट और RADIUS सर्वर के बीच एक TLS (ट्रांसपोर्ट लेयर सिक्योरिटी) टनल स्थापित हो जाती है। यह एन्क्रिप्टेड टनल वायरलेस माध्यम पर होने वाली सभी बाद की संचार को छिपकर सुनने से बचाता है।

चरण 2: आंतरिक प्रमाणीकरण

एक बार TLS टनल स्थापित हो जाने के बाद, वास्तविक उपयोगकर्ता प्रमाणीकरण इस सुरक्षित चैनल के भीतर होता है। सबसे सामान्य आंतरिक प्रमाणीकरण प्रोटोकॉल MSCHAPv2 (माइक्रोसॉफ्ट चैलेंज हैंडशेक ऑथेंटिकेशन प्रोटोकॉल संस्करण 2) है।

टनल के भीतर, सप्लिकेंट उपयोगकर्ता के क्रेडेंशियल (उपयोगकर्ता नाम और पासवर्ड) RADIUS सर्वर को भेजता है। सर्वर इन क्रेडेंशियल को एक पहचान स्टोर, जैसे कि एक्टिव डायरेक्टरी या एक LDAP डायरेक्टरी के विरुद्ध सत्यापित करता है। यदि क्रेडेंशियल वैध हैं, तो RADIUS सर्वर प्रमाणीकरणकर्ता को एक एक्सेस-एक्सेप्ट संदेश वापस भेजता है, और क्लाइंट को नेटवर्क एक्सेस प्रदान किया जाता है।

PEAP का महत्वपूर्ण सुरक्षा आधार यह है कि कमजोर MSCHAPv2 विनिमय पूरी तरह से एन्क्रिप्टेड TLS टनल के भीतर समाहित होता है, जो इसे निष्क्रिय अवरोधन से बचाता है।

कार्यान्वयन गाइड: PEAP-MSCHAPv2 को सुरक्षित करना

जबकि PEAP अत्यधिक कार्यात्मक है, कई क्लाइंट ऑपरेटिंग सिस्टम पर इसकी डिफ़ॉल्ट कॉन्फ़िगरेशन इसे परिष्कृत हमलों के प्रति संवेदनशील बनाती है। PEAP को सुरक्षित रूप से लागू करने के लिए निम्नलिखित परिनियोजन मानकों का कड़ाई से पालन करना आवश्यक है।

1. अनिवार्य सर्वर प्रमाणपत्र सत्यापन

PEAP परिनियोजन में सबसे महत्वपूर्ण भेद्यता क्लाइंट साइड पर सर्वर प्रमाणपत्र सत्यापन को लागू करने में विफलता है। क्योंकि PEAP को क्लाइंट प्रमाणपत्र की आवश्यकता नहीं होती है, सप्लिकेंट को क्रेडेंशियल प्रसारित करने से पहले यह पूरी तरह से सुनिश्चित होना चाहिए कि वह वैध RADIUS सर्वर के साथ संचार कर रहा है।

यदि किसी क्लाइंट डिवाइस को किसी भी प्रमाणपत्र पर भरोसा करने के लिए कॉन्फ़िगर किया गया है, तो एक हमलावर एक दुष्ट एक्सेस पॉइंट तैनात कर सकता है, एक धोखाधड़ी वाला प्रमाणपत्र प्रस्तुत कर सकता है, और MSCHAPv2 हैंडशेक को इंटरसेप्ट कर सकता है। hostapd-wpe जैसे उपकरण इस हमले को स्वचालित करते हैं।

कार्यान्वयन कार्रवाई: IT टीमों को सभी एंटरप्राइज़ डिवाइसों को सर्वर प्रमाणपत्र को कड़ाई से मान्य करने के लिए कॉन्फ़िगर करना चाहिए। इसमें उस विशिष्ट रूट CA को पिन करना शामिल है जिसने RADIUS सर्वर का प्रमाणपत्र जारी किया था और सर्वर के अपेक्षित कॉमन नेम (CN) या सब्जेक्ट अल्टरनेटिव नेम (SAN) को स्पष्ट रूप से परिभाषित करना शामिल है।

2. MDM-लागू वायरलेस प्रोफाइल

802.1X सेटिंग्स को मैन्युअल रूप से कॉन्फ़िगर करने के लिए अंतिम-उपयोगकर्ताओं पर निर्भर रहना विफलता का एक निश्चित मार्ग है। उपयोगकर्ता अक्सर प्रमाणपत्र चेतावनियों पर क्लिक करते हैं, जिससे TLS टनल की अखंडता से समझौता होता है।

कार्यान्वयन कार्रवाई: वायरलेस नेटवर्क प्रोफाइल को मोबाइल डिवाइस मैनेजमेंट (MDM) प्लेटफॉर्म (जैसे, माइक्रोसॉफ्ट इंट्यून, जैम्फ) या ग्रुप पॉलिसी ऑब्जेक्ट्स (GPO) के माध्यम से सभी कॉर्पोरेट डिवाइसों पर पुश किया जाना चाहिए। इन प्रोफाइल को EAP सेटिंग्स को लॉक करना चाहिए, जिससे उपयोगकर्ता प्रमाणपत्र सत्यापन आवश्यकताओं को बदलने से रोके जा सकें।

3. विरासत प्रोटोकॉल को हटाना

TLS के पुराने संस्करणों में ज्ञात क्रिप्टोग्राफिक कमजोरियां होती हैं। PEAP परिनियोजन को आधुनिक एन्क्रिप्शन मानकों को लागू करना चाहिए।

कार्यान्वयन कार्रवाई: RADIUS सर्वर को TLS 1.0 और TLS 1.1 कनेक्शन को अस्वीकार करने के लिए कॉन्फ़िगर करें। TLS 1.2 को न्यूनतम के रूप में लागू करें, जिसमें TLS 1.3 को प्राथमिकता दी जाए जहां क्लाइंट बेस द्वारा समर्थित हो।

सर्वोत्तम अभ्यास: रणनीतिक नेटवर्क विभाजन

एक सामान्य वास्तुशिल्प गलती सभी वायरलेस एक्सेस के लिए PEAP का उपयोग करने का प्रयास करना है, जिसमें अतिथि और BYOD नेटवर्क शामिल हैं। PEAP को एक केंद्रीय डायरेक्टरी के विरुद्ध प्रमाणीकरण करने वाले प्रबंधित एंटरप्राइज़ डिवाइसों के लिए डिज़ाइन किया गया है।

अतिथि एक्सेस को अलग करना

गैर-कॉर्पोरेट डिवाइसों के लिए, PEAP गलत उपकरण है। RADIUS में अतिथि क्रेडेंशियल प्रबंधित करने का प्रयास करना डायरेक्टरी अनावश्यक प्रशासनिक ओवरहेड उत्पन्न करती है और सुरक्षा जोखिमों को बढ़ाती है।

हॉस्पिटैलिटी और ट्रांसपोर्ट में स्थित स्थानों को एक समर्पित गेस्ट WiFi समाधान लागू करना चाहिए। Purple जैसे प्लेटफॉर्म सुरक्षित, कैप्टिव पोर्टल-आधारित ऑनबोर्डिंग प्रदान करते हैं जो एंटरप्राइज़ 802.1X इन्फ्रास्ट्रक्चर से पूरी तरह स्वतंत्र रूप से संचालित होता है। यह सुनिश्चित करता है कि गेस्ट ट्रैफ़िक अलग-थलग रहे, जबकि साथ ही WiFi एनालिटिक्स के माध्यम से समृद्ध डेटा कैप्चर को सक्षम बनाता है।

EAP-TLS की भूमिका

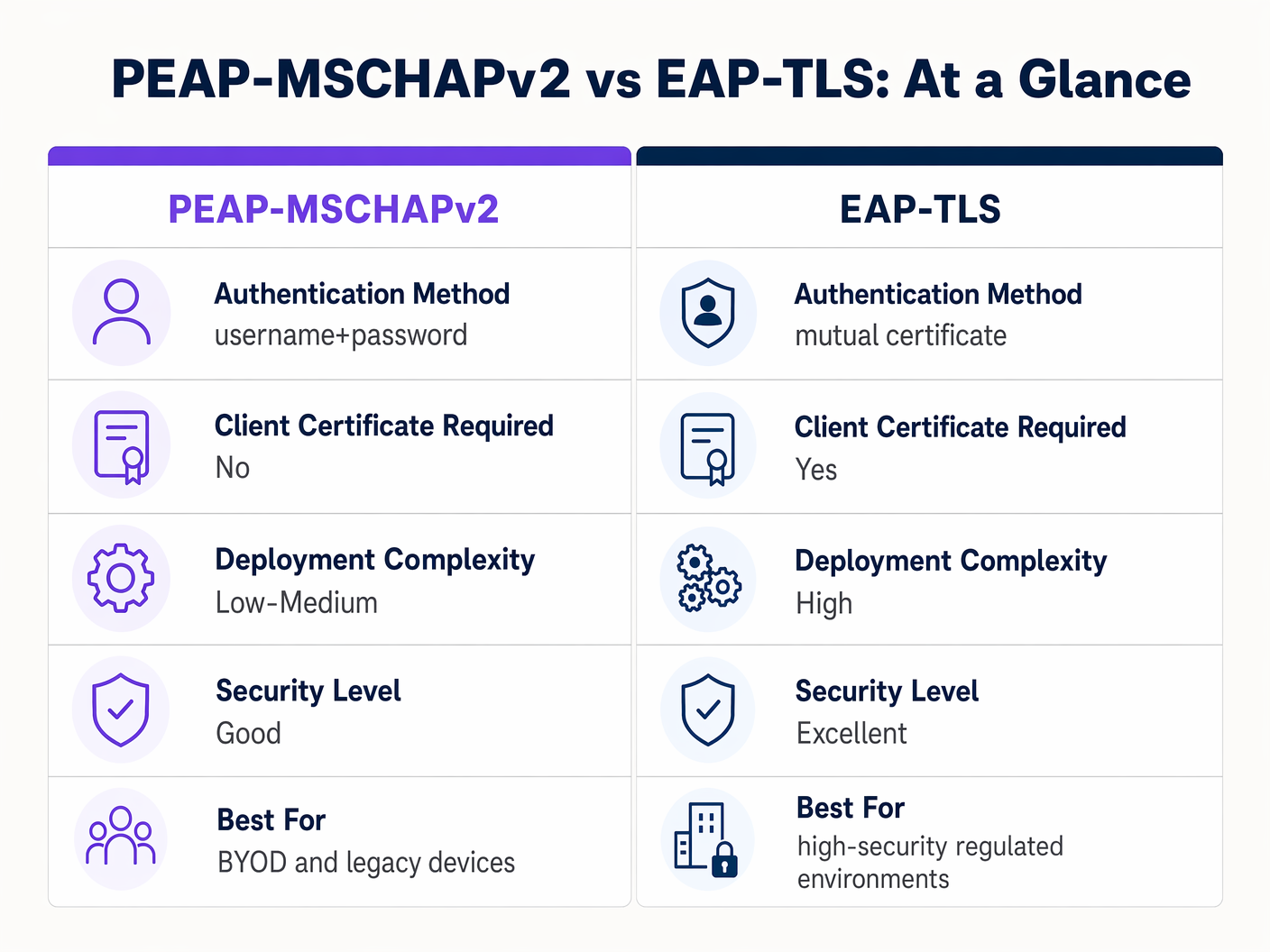

PEAP का मूल्यांकन करते समय, नेटवर्क आर्किटेक्ट्स को EAP-TLS पर भी विचार करना चाहिए। EAP-TLS पारस्परिक प्रमाणीकरण प्रदान करता है—सर्वर और क्लाइंट दोनों को वैध प्रमाणपत्र प्रस्तुत करने होंगे। यह पूरी तरह से पासवर्ड पर निर्भरता को समाप्त करता है, जिससे क्रेडेंशियल चोरी के हमले अप्रचलित हो जाते हैं।

जबकि EAP-TLS बेहतर सुरक्षा प्रदान करता है, इसके लिए क्लाइंट प्रमाणपत्र जारी करने और प्रबंधित करने के लिए एक मजबूत पब्लिक की इंफ्रास्ट्रक्चर (PKI) की आवश्यकता होती है। अत्यधिक विनियमित वातावरण के लिए, EAP-TLS लक्ष्य आर्किटेक्चर है। PKI परिपक्वता की कमी वाले संगठनों के लिए, एक सख्ती से कॉन्फ़िगर किया गया PEAP-MSCHAPv2 परिनियोजन एक बचाव योग्य विकल्प बना रहता है।

समस्या निवारण और जोखिम न्यूनीकरण

अच्छी तरह से डिज़ाइन किए गए PEAP परिनियोजन भी परिचालन विफलताओं का अनुभव कर सकते हैं। सामान्य विफलता मोड को समझना त्वरित समाधान के लिए आवश्यक है।

प्रमाणपत्र समाप्ति संकट

PEAP वातावरण में सबसे विघटनकारी घटना RADIUS सर्वर प्रमाणपत्र की अप्रबंधित समाप्ति है। जब प्रमाणपत्र समाप्त हो जाता है, तो सत्यापन लागू करने वाले सभी क्लाइंट तुरंत कनेक्शन छोड़ देंगे, जिसके परिणामस्वरूप नेटवर्क-व्यापी आउटेज होगा।

न्यूनीकरण: RADIUS सर्वर प्रमाणपत्र के लिए स्वचालित निगरानी लागू करें। समाप्ति से कम से कम 30 दिन पहले नए प्रमाणपत्र को नवीनीकृत और परिनियोजित करने के लिए एक मानक संचालन प्रक्रिया स्थापित करें। यदि आंतरिक CA का उपयोग कर रहे हैं, तो सुनिश्चित करें कि CA पदानुक्रम स्वयं मॉनिटर किया गया है।

पासवर्ड नीति और ऑफ़लाइन क्रैकिंग

जबकि TLS टनल ट्रांज़िट में MSCHAPv2 एक्सचेंज की सुरक्षा करता है, यदि कोई हमलावर गलत कॉन्फ़िगर किए गए क्लाइंट के कारण सफलतापूर्वक एक दुष्ट AP हमला करता है, तो वे चुनौती-प्रतिक्रिया जोड़े को कैप्चर कर लेंगे। शोध से पता चला है कि MSCHAPv2 हैश को ऑफ़लाइन क्रैक किया जा सकता है।

न्यूनीकरण: अंतर्निहित उपयोगकर्ता पासवर्ड की जटिलता रक्षा की अंतिम पंक्ति है। ऑफ़लाइन क्रैकिंग की कम्प्यूटेशनल लागत बढ़ाने के लिए कठोर पासवर्ड नीतियों—न्यूनतम लंबाई आवश्यकताओं, जटिलता नियमों और नियमित रोटेशन—को लागू करें।

ROI और व्यावसायिक प्रभाव

PSK से ठीक से प्रबंधित PEAP 802.1X परिनियोजन में संक्रमण कई आयामों में मापने योग्य व्यावसायिक मूल्य प्रदान करता है।

- कम प्रशासनिक ओवरहेड: WiFi प्रमाणीकरण को सीधे कॉर्पोरेट पहचान प्रदाता (जैसे, Active Directory) के साथ एकीकृत करने से ऑनबोर्डिंग और ऑफबोर्डिंग स्वचालित हो जाती है। जब कोई कर्मचारी छोड़ता है, तो उनके डायरेक्टरी खाते को अक्षम करने से तुरंत नेटवर्क एक्सेस रद्द हो जाता है, जिससे साझा पासवर्ड को घुमाने की आवश्यकता समाप्त हो जाती है।

- बढ़ी हुई ऑडिटेबिलिटी: 802.1X नेटवर्क एक्सेस में दानेदार, उपयोगकर्ता-स्तरीय दृश्यता प्रदान करता है। IT टीमें निश्चित रूप से नेटवर्क गतिविधि को विशिष्ट व्यक्तियों तक ट्रेस कर सकती हैं, जो PCI DSS और GDPR जैसे अनुपालन फ्रेमवर्क के लिए एक महत्वपूर्ण आवश्यकता है।

- जोखिम न्यूनीकरण: साझा कुंजियों से दूर जाकर, संगठन पूर्व कर्मचारियों या दुर्भावनापूर्ण अभिनेताओं द्वारा अनधिकृत पहुंच के जोखिम को काफी कम करते हैं, जिससे बौद्धिक संपदा और संवेदनशील कॉर्पोरेट डेटा की सुरक्षा होती है।

अपने वायरलेस सुरक्षा के साथ अपनी व्यापक नेटवर्क आर्किटेक्चर को अनुकूलित करने की तलाश कर रहे संगठनों के लिए, आधुनिक WAN समाधानों की खोज अत्यधिक अनुशंसित है। आधुनिक व्यवसायों के लिए कोर SD WAN लाभ के बारे में अधिक जानें।

Key Terms & Definitions

PEAP (Protected Extensible Authentication Protocol)

An 802.1X authentication protocol that encapsulates an inner authentication method (usually MSCHAPv2) within a secure TLS tunnel.

The dominant standard for enterprise WiFi authentication due to its balance of security and deployment ease.

802.1X

The IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational framework that protocols like PEAP and EAP-TLS operate within.

EAPOL (EAP over LAN)

The protocol used to encapsulate EAP messages over a local area network, used during the initial stages of 802.1X authentication.

The mechanism by which the client and access point communicate before the network port is fully opened.

Supplicant

The client device (laptop, smartphone) requesting access to the network.

The endpoint that must be correctly configured to validate the server certificate in a PEAP deployment.

Authenticator

The network device (access point or switch) that facilitates the authentication process between the supplicant and the RADIUS server.

The enforcement point that blocks traffic until authentication is successful.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server that validates the user's credentials and issues the final accept/reject decision.

MSCHAPv2

A challenge-response authentication protocol developed by Microsoft, commonly used as the inner authentication method within PEAP.

The protocol that actually verifies the username and password, but requires the protection of the PEAP TLS tunnel due to cryptographic weaknesses.

EAP-TLS

An EAP method that requires mutual authentication using digital certificates on both the client and the server.

The highly secure alternative to PEAP, requiring a PKI deployment but eliminating password-based vulnerabilities.

Case Studies

A 300-bed luxury hotel needs to secure its back-of-house staff WiFi network. Currently, they use a single WPA2-Personal password that hasn't been changed in three years due to the operational disruption it would cause to update all point-of-sale terminals and staff tablets. How should they implement PEAP to resolve this?

The hotel should deploy an 802.1X architecture using PEAP-MSCHAPv2, integrating their wireless LAN controller with their central Active Directory via a RADIUS server (e.g., Microsoft NPS). They must use their MDM platform to push a standardized wireless profile to all staff tablets and POS terminals. This profile must explicitly enforce server certificate validation, pinning the CA that issued the NPS server's certificate. Staff will authenticate using their individual AD credentials.

A large retail chain is rolling out corporate laptops to store managers across 500 locations. They want to use PEAP-MSCHAPv2 but are concerned about the administrative burden of managing RADIUS certificates across so many sites.

Instead of deploying local RADIUS servers at each store, the retailer should utilize a cloud-hosted RADIUS solution integrated with their cloud identity provider (e.g., Azure AD or Okta). The access points at all 500 locations point to the cloud RADIUS endpoints. A single, globally trusted public certificate is used on the cloud RADIUS server, and the MDM payload deployed to the laptops pins this specific public certificate.

Scenario Analysis

Q1. You are auditing a hospital's WiFi network. They use PEAP-MSCHAPv2 for staff devices. During your review, you notice that the MDM profile pushed to iPads does not have 'Validate Server Certificate' checked. What is the immediate risk?

💡 Hint:Consider what happens if an attacker sets up a device broadcasting the hospital's SSID.

Show Recommended Approach

The immediate risk is a Rogue Access Point (Evil Twin) attack. Because the iPads are not validating the server certificate, they will attempt to authenticate with any AP broadcasting the correct SSID. An attacker can intercept the MSCHAPv2 handshake and attempt to crack the staff passwords offline, leading to credential compromise.

Q2. A university IT department is planning to migrate their student network from a Pre-Shared Key (PSK) to 802.1X. They want to use EAP-TLS for maximum security but are facing resistance from the helpdesk team. Why might PEAP-MSCHAPv2 be a more practical choice in this scenario?

💡 Hint:Consider the device ownership model in a university environment.

Show Recommended Approach

In a university, the devices are unmanaged (BYOD). Deploying EAP-TLS requires issuing and installing a unique client certificate on every student's personal laptop, phone, and tablet. This presents a massive support burden for the helpdesk. PEAP-MSCHAPv2 only requires the students to enter their existing university username and password, making onboarding significantly easier while still providing a major security upgrade over PSK.

Q3. Your organization's RADIUS server certificate is expiring in 14 days. It is issued by a public CA. What steps must you take to ensure no disruption to the PEAP-MSCHAPv2 wireless network?

💡 Hint:Think about what the supplicants are currently configured to trust.

Show Recommended Approach

You must acquire the new certificate from the public CA and install it on the RADIUS server. Crucially, you must review the MDM wireless profiles. If the profiles are pinned to the specific old certificate, they must be updated to trust the new certificate before the old one expires. If the profiles only pin the Root CA, and the new certificate is issued by the same Root CA, the transition should be seamless, but it must be tested.