PEAP ऑथेंटिकेशन म्हणजे काय? PEAP तुमचे WiFi कसे सुरक्षित करते

हे अधिकृत मार्गदर्शक एंटरप्राइझ WiFi नेटवर्क्ससाठी PEAP ऑथेंटिकेशनचे विश्लेषण करते, त्याचे आर्किटेक्चर, EAP-TLS च्या तुलनेत त्याच्या सुरक्षा मर्यादा आणि व्यावहारिक डिप्लॉयमेंट धोरणे तपशीलवार सांगते. आयटी मॅनेजर्स आणि नेटवर्क आर्किटेक्ट्ससाठी डिझाइन केलेले, हे PEAP-MSCHAPv2 कधी योग्य राहते आणि आधुनिक धोक्यांपासून ते कसे सुरक्षित करावे यावर कृतीयोग्य अंतर्दृष्टी प्रदान करते.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती: PEAP चे आर्किटेक्चर

- टप्पा 1: TLS टनेलची स्थापना

- टप्पा 2: इनर ऑथेंटिकेशन

- अंमलबजावणी मार्गदर्शक: PEAP-MSCHAPv2 सुरक्षित करणे

- 1. अनिवार्य सर्व्हर प्रमाणपत्र पडताळणी

- 2. MDM-एनफोर्स्ड वायरलेस प्रोफाइल्स

- 3. लेगसी प्रोटोकॉल्स बंद करणे

- सर्वोत्तम पद्धती: धोरणात्मक नेटवर्क सेगमेंटेशन

- गेस्ट ॲक्सेस वेगळा करणे

- EAP-TLS ची भूमिका

- ट्रबलशूटिंग आणि जोखीम निवारण

- प्रमाणपत्र समाप्तीचे संकट (Certificate Expiry Crisis)

- पासवर्ड पॉलिसी आणि ऑफलाइन क्रॅकिंग

- ROI आणि व्यावसायिक प्रभाव

कार्यकारी सारांश

प्रोटेक्टेड एक्सटेन्सिबल ऑथेंटिकेशन प्रोटोकॉल (PEAP) आजच्या एंटरप्राइझ वातावरणात सर्वात जास्त वापरली जाणारी 802.1X ऑथेंटिकेशन पद्धत आहे. Cisco, Microsoft आणि RSA Security यांनी संयुक्तपणे विकसित केलेले, PEAP एका विशिष्ट ऑपरेशनल आव्हानाचे निराकरण करण्यासाठी डिझाइन केले गेले होते: नेटवर्कवरील प्रत्येक डिव्हाइसवर क्लायंट प्रमाणपत्रे (client certificates) डिप्लॉय करण्याच्या प्रशासकीय ओझ्याशिवाय मजबूत, प्रमाणपत्र-आधारित सर्व्हर ऑथेंटिकेशन कसे मिळवायचे.

गुंतागुंतीचे एस्टेट्स व्यवस्थापित करणाऱ्या आयटी डायरेक्टर्स आणि नेटवर्क आर्किटेक्ट्ससाठी—मग ते Retail (किरकोळ), Healthcare (आरोग्यसेवा), किंवा मोठ्या कॉर्पोरेट कार्यालयांमध्ये असो—PEAP-MSCHAPv2 हे प्री-शेअर्ड कीज (PSK) ची असुरक्षितता आणि EAP-TLS च्या डिप्लॉयमेंटमधील गुंतागुंत यामधील एक व्यावहारिक मध्यम मार्ग देते. तथापि, या सुविधेसोबत काही सुरक्षा तडजोडीही येतात. रोग ॲक्सेस पॉईंट (rogue access point) हल्ले जसजसे अधिक प्रगत होत आहेत, तसतसे चुकीच्या पद्धतीने कॉन्फिगर केलेले PEAP डिप्लॉयमेंट्स एक गंभीर असुरक्षितता निर्माण करतात.

हे मार्गदर्शक PEAP आर्किटेक्चर, त्याची कार्यप्रणाली आणि आधुनिक एंटरप्राइझ नेटवर्कमध्ये ते सुरक्षित करण्यासाठी आवश्यक असलेल्या अनिवार्य कॉन्फिगरेशन मानकांबद्दल सर्वसमावेशक तांत्रिक माहिती प्रदान करते.

तांत्रिक सखोल माहिती: PEAP चे आर्किटेक्चर

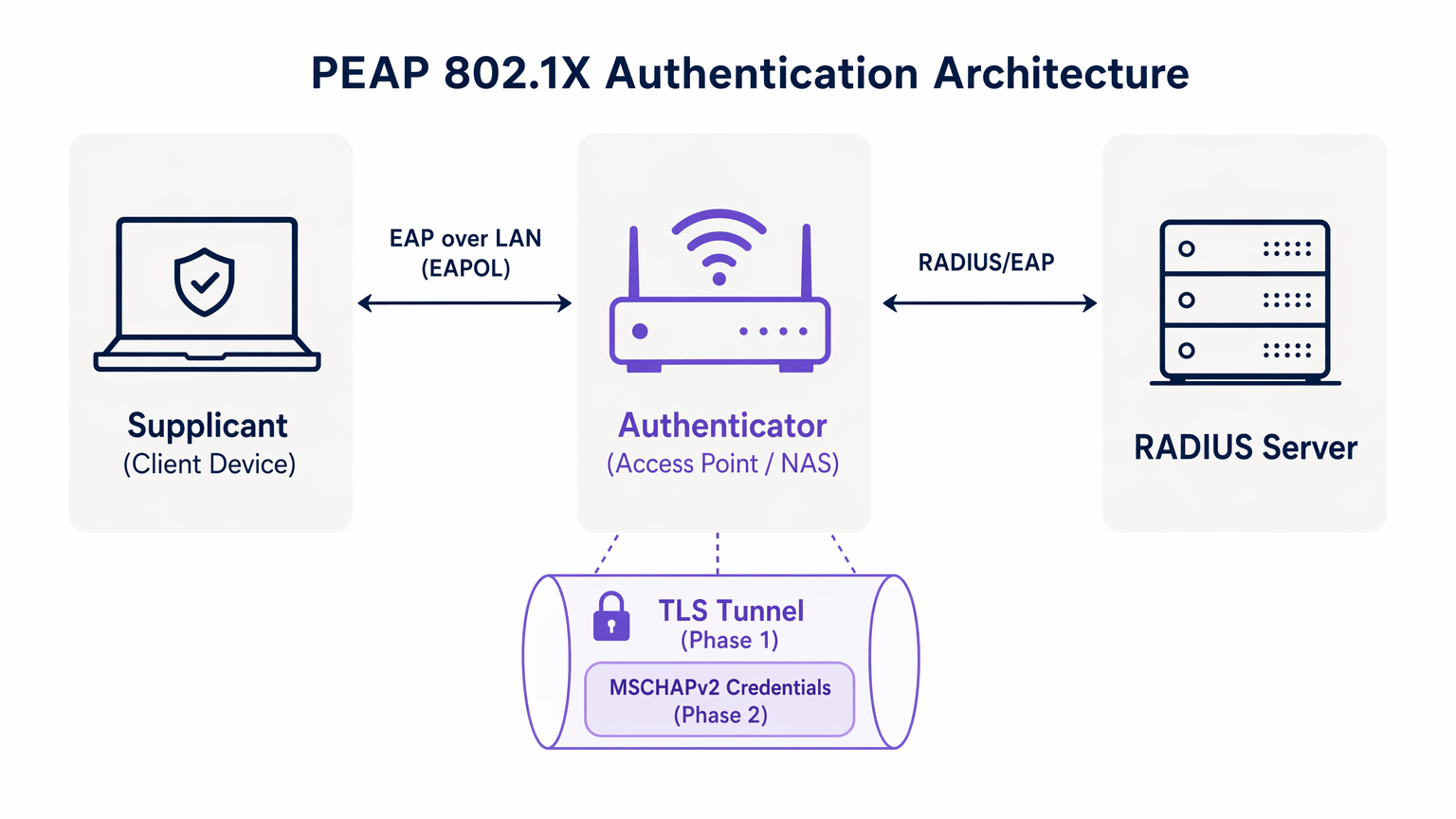

PEAP समजून घेण्यासाठी, आपण त्याच्या दोन-टप्प्यांच्या ऑथेंटिकेशन प्रक्रियेचे परीक्षण केले पाहिजे. इनर टनेलमध्ये कोणताही संवेदनशील क्रेडेन्शियल डेटा एक्सचेंज करण्यापूर्वी एक सुरक्षित आऊटर टनेल स्थापित करून PEAP कार्य करते.

टप्पा 1: TLS टनेलची स्थापना

जेव्हा एखादा सप्लिकंट (क्लायंट डिव्हाइस) नेटवर्कशी कनेक्ट होण्याचा प्रयत्न करतो, तेव्हा ऑथेंटिकेटर (सामान्यतः वायरलेस ॲक्सेस पॉईंट) एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल ओव्हर लॅन (EAPOL) फ्रेम्स वगळता सर्व ट्रॅफिक ब्लॉक करतो. ऑथेंटिकेटर या फ्रेम्स ऑथेंटिकेशन सर्व्हरकडे (सामान्यतः RADIUS सर्व्हर) फॉरवर्ड करतो. या इन्फ्रास्ट्रक्चरच्या अधिक माहितीसाठी, आमचे What Is RADIUS? How RADIUS Servers Secure WiFi Networks वरील मार्गदर्शक पहा.

पहिल्या टप्प्यात, RADIUS सर्व्हर सप्लिकंटला त्याचे डिजिटल प्रमाणपत्र सादर करतो. सप्लिकंट त्याच्या विश्वसनीय रूट सर्टिफिकेट ऑथॉरिटीज (CAs) विरुद्ध या प्रमाणपत्राची पडताळणी करतो. पडताळणी यशस्वी झाल्यास, सप्लिकंट आणि RADIUS सर्व्हर दरम्यान एक TLS (ट्रान्सपोर्ट लेयर सिक्युरिटी) टनेल स्थापित केला जातो. हा एन्क्रिप्टेड टनेल वायरलेस माध्यमावरील पुढील सर्व संवादांना इव्हस्ड्रॉपिंगपासून (eavesdropping) सुरक्षित ठेवतो.

टप्पा 2: इनर ऑथेंटिकेशन

एकदा TLS टनेल स्थापित झाल्यानंतर, प्रत्यक्ष युजर ऑथेंटिकेशन या सुरक्षित चॅनेलच्या आत होते. सर्वात सामान्य इनर ऑथेंटिकेशन प्रोटोकॉल MSCHAPv2 (Microsoft Challenge Handshake Authentication Protocol version 2) आहे.

टनेलच्या आत, सप्लिकंट युजरचे क्रेडेन्शियल्स (युजरनेम आणि पासवर्ड) RADIUS सर्व्हरला पाठवतो. सर्व्हर ॲक्टिव्ह डिरेक्टरी किंवा LDAP डिरेक्टरी सारख्या आयडेंटिटी स्टोअरच्या विरुद्ध या क्रेडेन्शियल्सची पडताळणी करतो. क्रेडेन्शियल्स वैध असल्यास, RADIUS सर्व्हर ऑथेंटिकेटरला ॲक्सेस-ॲक्सेप्ट (Access-Accept) मेसेज पाठवतो आणि क्लायंटला नेटवर्क ॲक्सेस दिला जातो.

PEAP चा महत्त्वपूर्ण सुरक्षा आधार हा आहे की असुरक्षित MSCHAPv2 एक्सचेंज पूर्णपणे एन्क्रिप्टेड TLS टनेलमध्ये एन्कॅप्स्युलेट केलेले असते, जे त्याला पॅसिव्ह इंटरसेप्शनपासून वाचवते.

अंमलबजावणी मार्गदर्शक: PEAP-MSCHAPv2 सुरक्षित करणे

जरी PEAP अत्यंत कार्यक्षम असले तरी, अनेक क्लायंट ऑपरेटिंग सिस्टीम्सवरील त्याचे डीफॉल्ट कॉन्फिगरेशन त्याला प्रगत हल्ल्यांसाठी असुरक्षित बनवते. PEAP सुरक्षितपणे लागू करण्यासाठी खालील डिप्लॉयमेंट मानकांचे काटेकोरपणे पालन करणे आवश्यक आहे.

1. अनिवार्य सर्व्हर प्रमाणपत्र पडताळणी

PEAP डिप्लॉयमेंटमधील सर्वात मोठी असुरक्षितता म्हणजे क्लायंटच्या बाजूने सर्व्हर प्रमाणपत्र पडताळणी लागू करण्यात अपयश. कारण PEAP ला क्लायंट प्रमाणपत्राची आवश्यकता नसते, क्रेडेन्शियल्स ट्रान्समिट करण्यापूर्वी सप्लिकंटला खात्री असणे आवश्यक आहे की तो अधिकृत RADIUS सर्व्हरशी संवाद साधत आहे.

जर क्लायंट डिव्हाइस कोणत्याही प्रमाणपत्रावर विश्वास ठेवण्यासाठी कॉन्फिगर केलेले असेल, तर हल्लेखोर रोग ॲक्सेस पॉईंट (rogue access point) डिप्लॉय करू शकतो, बनावट प्रमाणपत्र सादर करू शकतो आणि MSCHAPv2 हँडशेक इंटरसेप्ट करू शकतो. hostapd-wpe सारखी टूल्स हा हल्ला स्वयंचलित करतात.

अंमलबजावणी कृती: आयटी टीम्सनी सर्व एंटरप्राइझ उपकरणांना सर्व्हर प्रमाणपत्राची काटेकोरपणे पडताळणी करण्यासाठी कॉन्फिगर केले पाहिजे. यामध्ये RADIUS सर्व्हरचे प्रमाणपत्र जारी करणाऱ्या विशिष्ट रूट CA ला पिन करणे आणि सर्व्हरचे अपेक्षित कॉमन नेम (CN) किंवा सब्जेक्ट अल्टरनेटिव्ह नेम (SAN) स्पष्टपणे परिभाषित करणे समाविष्ट आहे.

2. MDM-एनफोर्स्ड वायरलेस प्रोफाइल्स

802.1X सेटिंग्ज मॅन्युअली कॉन्फिगर करण्यासाठी एंड-युजर्सवर अवलंबून राहणे हा अपयशाचा निश्चित मार्ग आहे. युजर्स वारंवार प्रमाणपत्र इशाऱ्यांकडे (certificate warnings) दुर्लक्ष करतात, ज्यामुळे TLS टनेलच्या अखंडतेशी तडजोड होते.

अंमलबजावणी कृती: मोबाईल डिव्हाइस मॅनेजमेंट (MDM) प्लॅटफॉर्म्स (उदा. Microsoft Intune, Jamf) किंवा ग्रुप पॉलिसी ऑब्जेक्ट्स (GPO) द्वारे सर्व कॉर्पोरेट उपकरणांवर वायरलेस नेटवर्क प्रोफाइल्स पुश केले जाणे आवश्यक आहे. या प्रोफाइल्सनी EAP सेटिंग्ज लॉक डाऊन केल्या पाहिजेत, ज्यामुळे युजर्सना प्रमाणपत्र पडताळणी आवश्यकता बदलण्यापासून रोखता येईल.

3. लेगसी प्रोटोकॉल्स बंद करणे

TLS च्या जुन्या आवृत्त्यांमध्ये ज्ञात क्रिप्टोग्राफिक असुरक्षितता आहेत. PEAP डिप्लॉयमेंट्सनी आधुनिक एन्क्रिप्शन मानकांची सक्ती केली पाहिजे.

अंमलबजावणी कृती: TLS 1.0 आणि TLS 1.1 कनेक्शन्स नाकारण्यासाठी RADIUS सर्व्हर कॉन्फिगर करा. किमान आवश्यकता म्हणून TLS 1.2 ची सक्ती करा आणि क्लायंट बेसद्वारे समर्थित असल्यास TLS 1.3 ला प्राधान्य द्या.

सर्वोत्तम पद्धती: धोरणात्मक नेटवर्क सेगमेंटेशन

गेस्ट आणि BYOD नेटवर्क्ससह सर्व वायरलेस ॲक्सेससाठी PEAP वापरण्याचा प्रयत्न करणे ही एक सामान्य आर्किटेक्चरल चूक आहे. PEAP हे मध्यवर्ती डिरेक्टरीच्या विरुद्ध ऑथेंटिकेट करणाऱ्या व्यवस्थापित एंटरप्राइझ उपकरणांसाठी डिझाइन केलेले आहे.

गेस्ट ॲक्सेस वेगळा करणे

नॉन-कॉर्पोरेट उपकरणांसाठी, PEAP हे चुकीचे साधन आहे. RADIUS डिरेक्टरीमध्ये गेस्ट क्रेडेन्शियल्स व्यवस्थापित करण्याचा प्रयत्न केल्याने अनावश्यक प्रशासकीय ओझे वाढते आणि सुरक्षिततेचे धोके निर्माण होतात.

Hospitality आणि Transport मधील ठिकाणांनी एक समर्पित Guest WiFi सोल्यूशन लागू केले पाहिजे. Purple सारखे प्लॅटफॉर्म्स सुरक्षित, Captive Portal-आधारित ऑनबोर्डिंग प्रदान करतात जे एंटरप्राइझ 802.1X इन्फ्रास्ट्रक्चरपासून पूर्णपणे स्वतंत्रपणे कार्य करते. हे सुनिश्चित करते की गेस्ट ट्रॅफिक वेगळे ठेवले जाते, आणि त्याच वेळी WiFi Analytics द्वारे समृद्ध डेटा कॅप्चर करणे शक्य होते.

EAP-TLS ची भूमिका

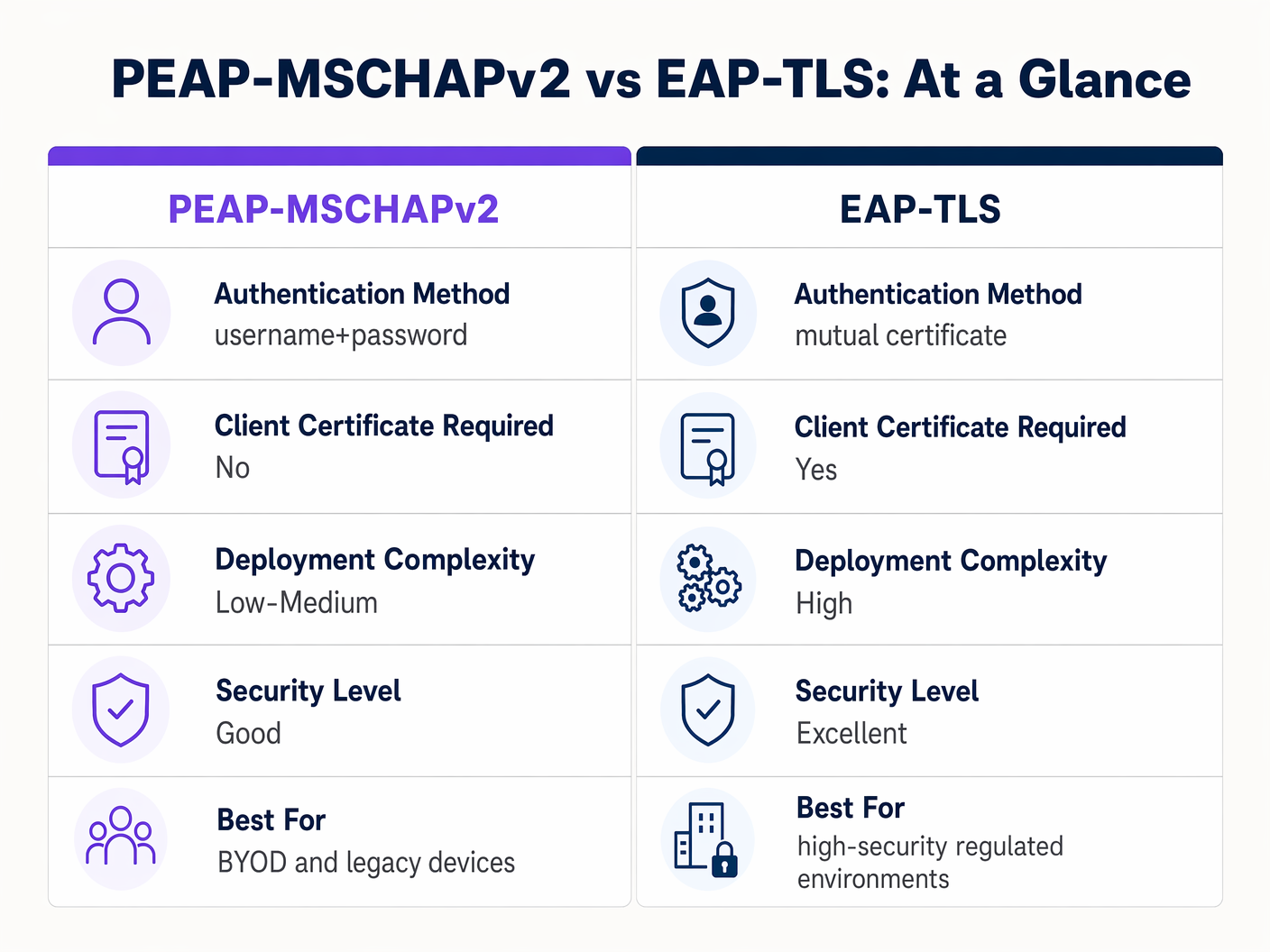

PEAP चे मूल्यमापन करताना, नेटवर्क आर्किटेक्ट्सनी EAP-TLS चा देखील विचार केला पाहिजे. EAP-TLS म्युच्युअल ऑथेंटिकेशन प्रदान करते—सर्व्हर आणि क्लायंट दोघांनीही वैध प्रमाणपत्रे सादर करणे आवश्यक आहे. हे पासवर्डवरील अवलंबित्व पूर्णपणे काढून टाकते, ज्यामुळे क्रेडेन्शियल चोरीचे हल्ले निरुपयोगी ठरतात.

जरी EAP-TLS उत्कृष्ट सुरक्षा प्रदान करत असले तरी, क्लायंट प्रमाणपत्रे जारी करण्यासाठी आणि व्यवस्थापित करण्यासाठी त्याला एक मजबूत पब्लिक की इन्फ्रास्ट्रक्चर (PKI) आवश्यक आहे. अत्यंत नियंत्रित वातावरणासाठी, EAP-TLS हे लक्ष्यित आर्किटेक्चर आहे. PKI परिपक्वता नसलेल्या संस्थांसाठी, काटेकोरपणे कॉन्फिगर केलेले PEAP-MSCHAPv2 डिप्लॉयमेंट हा एक योग्य पर्याय राहतो.

ट्रबलशूटिंग आणि जोखीम निवारण

चांगल्या प्रकारे डिझाइन केलेल्या PEAP डिप्लॉयमेंट्समध्येही ऑपरेशनल बिघाड होऊ शकतात. त्वरित निराकरणासाठी सामान्य बिघाडाची कारणे समजून घेणे आवश्यक आहे.

प्रमाणपत्र समाप्तीचे संकट (Certificate Expiry Crisis)

PEAP वातावरणामधील सर्वात व्यत्यय आणणारी घटना म्हणजे RADIUS सर्व्हर प्रमाणपत्राची अनियंत्रित समाप्ती (expiry). जेव्हा प्रमाणपत्र कालबाह्य होते, तेव्हा पडताळणीची सक्ती करणारे सर्व क्लायंट्स त्वरित कनेक्शन ड्रॉप करतील, ज्यामुळे संपूर्ण नेटवर्कमध्ये आउटेज होईल.

निवारण: RADIUS सर्व्हर प्रमाणपत्रासाठी स्वयंचलित मॉनिटरिंग लागू करा. प्रमाणपत्र कालबाह्य होण्याच्या किमान 30 दिवस आधी नवीन प्रमाणपत्र रिन्यू आणि डिप्लॉय करण्यासाठी एक मानक कार्यप्रणाली (SOP) स्थापित करा. अंतर्गत CA वापरत असल्यास, CA हायरार्कीचे देखील मॉनिटरिंग केले जात असल्याची खात्री करा.

पासवर्ड पॉलिसी आणि ऑफलाइन क्रॅकिंग

जरी TLS टनेल ट्रान्झिटमध्ये MSCHAPv2 एक्सचेंजचे संरक्षण करत असले तरी, चुकीच्या पद्धतीने कॉन्फिगर केलेल्या क्लायंट्समुळे हल्लेखोराने रोग AP हल्ला यशस्वीपणे केल्यास, ते चॅलेंज-रिस्पॉन्स पेअर्स कॅप्चर करतील. संशोधनातून असे दिसून आले आहे की MSCHAPv2 हॅशेस ऑफलाइन क्रॅक केले जाऊ शकतात.

निवारण: युजर पासवर्डची गुंतागुंत ही संरक्षणाची शेवटची फळी आहे. ऑफलाइन क्रॅकिंगचा कॉम्प्युटेशनल खर्च वाढवण्यासाठी कठोर पासवर्ड पॉलिसीज—किमान लांबीची आवश्यकता, गुंतागुंतीचे नियम आणि नियमित रोटेशन—लागू करा.

ROI आणि व्यावसायिक प्रभाव

PSK कडून योग्यरित्या व्यवस्थापित केलेल्या PEAP 802.1X डिप्लॉयमेंटकडे वळल्याने अनेक आयामांवर मोजता येण्याजोगे व्यावसायिक मूल्य मिळते.

- कमी झालेले प्रशासकीय ओझे: WiFi ऑथेंटिकेशन थेट कॉर्पोरेट आयडेंटिटी प्रोव्हायडर (उदा. ॲक्टिव्ह डिरेक्टरी) सोबत इंटिग्रेट केल्याने ऑनबोर्डिंग आणि ऑफबोर्डिंग स्वयंचलित होते. जेव्हा एखादा कर्मचारी कंपनी सोडतो, तेव्हा त्याचे डिरेक्टरी अकाउंट डिसेबल केल्याने नेटवर्क ॲक्सेस त्वरित रद्द होतो, ज्यामुळे शेअर्ड पासवर्ड बदलण्याची गरज दूर होते.

- सुधारित ऑडिटेबिलिटी: 802.1X नेटवर्क ॲक्सेसमध्ये ग्रॅन्युलर, युजर-लेव्हल व्हिजिबिलिटी प्रदान करते. आयटी टीम्स नेटवर्क ॲक्टिव्हिटी विशिष्ट व्यक्तींपर्यंत निश्चितपणे ट्रेस करू शकतात, जी PCI DSS आणि GDPR सारख्या कंप्लायन्स फ्रेमवर्क्ससाठी एक महत्त्वपूर्ण आवश्यकता आहे.

- जोखीम निवारण: शेअर्ड कीजचा वापर थांबवून, संस्था माजी कर्मचारी किंवा दुर्भावनापूर्ण घटकांद्वारे अनधिकृत ॲक्सेसचा धोका लक्षणीयरीत्या कमी करतात, ज्यामुळे बौद्धिक संपदा आणि संवेदनशील कॉर्पोरेट डेटाचे संरक्षण होते.

ज्या संस्था त्यांच्या वायरलेस सुरक्षेसोबतच त्यांच्या व्यापक नेटवर्क आर्किटेक्चरला ऑप्टिमाइझ करू पाहत आहेत, त्यांच्यासाठी आधुनिक WAN सोल्यूशन्स एक्सप्लोर करण्याची अत्यंत शिफारस केली जाते. The Core SD WAN Benefits for Modern Businesses बद्दल अधिक जाणून घ्या.

महत्वाच्या व्याख्या

PEAP (Protected Extensible Authentication Protocol)

एक 802.1X ऑथेंटिकेशन प्रोटोकॉल जो सुरक्षित TLS टनेलमध्ये इनर ऑथेंटिकेशन पद्धत (सामान्यतः MSCHAPv2) एन्कॅप्स्युलेट करतो.

सुरक्षा आणि डिप्लॉयमेंटमधील सुलभतेच्या समतोलामुळे एंटरप्राइझ WiFi ऑथेंटिकेशनसाठी प्रमुख मानक.

802.1X

पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोलसाठी IEEE मानक, जे LAN किंवा WLAN शी कनेक्ट होऊ इच्छिणाऱ्या उपकरणांना ऑथेंटिकेशन यंत्रणा प्रदान करते.

पायाभूत फ्रेमवर्क ज्यामध्ये PEAP आणि EAP-TLS सारखे प्रोटोकॉल्स कार्य करतात.

EAPOL (EAP over LAN)

लोकल एरिया नेटवर्कवर EAP मेसेजेस एन्कॅप्स्युलेट करण्यासाठी वापरला जाणारा प्रोटोकॉल, जो 802.1X ऑथेंटिकेशनच्या सुरुवातीच्या टप्प्यात वापरला जातो.

नेटवर्क पोर्ट पूर्णपणे उघडण्यापूर्वी क्लायंट आणि ॲक्सेस पॉईंट ज्या यंत्रणेद्वारे संवाद साधतात.

Supplicant

नेटवर्क ॲक्सेसची विनंती करणारे क्लायंट डिव्हाइस (लॅपटॉप, स्मार्टफोन).

एंडपॉईंट ज्याला PEAP डिप्लॉयमेंटमध्ये सर्व्हर प्रमाणपत्राची पडताळणी करण्यासाठी योग्यरित्या कॉन्फिगर करणे आवश्यक आहे.

Authenticator

नेटवर्क डिव्हाइस (ॲक्सेस पॉईंट किंवा स्विच) जे सप्लिकंट आणि RADIUS सर्व्हर दरम्यान ऑथेंटिकेशन प्रक्रिया सुलभ करते.

एन्फोर्समेंट पॉईंट जो ऑथेंटिकेशन यशस्वी होईपर्यंत ट्रॅफिक ब्लॉक करतो.

RADIUS (Remote Authentication Dial-In User Service)

एक नेटवर्किंग प्रोटोकॉल जो केंद्रीकृत ऑथेंटिकेशन, ऑथोरायझेशन आणि अकाउंटिंग (AAA) व्यवस्थापन प्रदान करतो.

सर्व्हर जो युजरच्या क्रेडेन्शियल्सची पडताळणी करतो आणि अंतिम स्वीकार/नकार निर्णय जारी करतो.

MSCHAPv2

Microsoft द्वारे विकसित केलेला चॅलेंज-रिस्पॉन्स ऑथेंटिकेशन प्रोटोकॉल, जो सामान्यतः PEAP मध्ये इनर ऑथेंटिकेशन पद्धत म्हणून वापरला जातो.

प्रोटोकॉल जो प्रत्यक्षात युजरनेम आणि पासवर्डची पडताळणी करतो, परंतु क्रिप्टोग्राफिक कमकुवतपणा मुळे त्याला PEAP TLS टनेलच्या संरक्षणाची आवश्यकता असते.

EAP-TLS

एक EAP पद्धत ज्यामध्ये क्लायंट आणि सर्व्हर दोघांवर डिजिटल प्रमाणपत्रे वापरून म्युच्युअल ऑथेंटिकेशन आवश्यक असते.

PEAP ला अत्यंत सुरक्षित पर्याय, ज्याला PKI डिप्लॉयमेंटची आवश्यकता असते परंतु पासवर्ड-आधारित असुरक्षितता दूर करतो.

सोडवलेली उदाहरणे

एका 300-बेडच्या लक्झरी हॉटेलला त्यांच्या बॅक-ऑफ-हाऊस स्टाफचे WiFi नेटवर्क सुरक्षित करायचे आहे. सध्या, ते एकच WPA2-Personal पासवर्ड वापरतात जो गेल्या तीन वर्षांत बदललेला नाही कारण सर्व पॉईंट-ऑफ-सेल टर्मिनल्स आणि स्टाफ टॅब्लेट्स अपडेट केल्याने ऑपरेशनल व्यत्यय येईल. याचे निराकरण करण्यासाठी त्यांनी PEAP ची अंमलबजावणी कशी करावी?

हॉटेलने PEAP-MSCHAPv2 वापरून 802.1X आर्किटेक्चर डिप्लॉय केले पाहिजे, त्यांचे वायरलेस LAN कंट्रोलर RADIUS सर्व्हर (उदा. Microsoft NPS) द्वारे त्यांच्या मध्यवर्ती ॲक्टिव्ह डिरेक्टरीसोबत इंटिग्रेट केले पाहिजे. त्यांनी सर्व स्टाफ टॅब्लेट्स आणि POS टर्मिनल्सवर प्रमाणित वायरलेस प्रोफाइल पुश करण्यासाठी त्यांच्या MDM प्लॅटफॉर्मचा वापर करणे आवश्यक आहे. या प्रोफाइलने NPS सर्व्हरचे प्रमाणपत्र जारी करणाऱ्या CA ला पिन करून, सर्व्हर प्रमाणपत्र पडताळणीची स्पष्टपणे सक्ती केली पाहिजे. कर्मचारी त्यांच्या वैयक्तिक AD क्रेडेन्शियल्सचा वापर करून ऑथेंटिकेट करतील.

एक मोठी रिटेल चेन 500 लोकेशन्सवरील स्टोअर मॅनेजर्सना कॉर्पोरेट लॅपटॉप्स देत आहे. त्यांना PEAP-MSCHAPv2 वापरायचे आहे परंतु इतक्या साइट्सवर RADIUS प्रमाणपत्रे व्यवस्थापित करण्याच्या प्रशासकीय ओझ्याबद्दल त्यांना चिंता आहे.

प्रत्येक स्टोअरमध्ये स्थानिक RADIUS सर्व्हर्स डिप्लॉय करण्याऐवजी, रिटेलरने त्यांच्या क्लाउड आयडेंटिटी प्रोव्हायडर (उदा. Azure AD किंवा Okta) सोबत इंटिग्रेट केलेले क्लाउड-होस्टेड RADIUS सोल्यूशन वापरले पाहिजे. सर्व 500 लोकेशन्सवरील ॲक्सेस पॉईंट्स क्लाउड RADIUS एंडपॉईंट्सकडे पॉईंट करतात. क्लाउड RADIUS सर्व्हरवर एकच, जागतिक स्तरावर विश्वसनीय पब्लिक प्रमाणपत्र वापरले जाते आणि लॅपटॉप्सवर डिप्लॉय केलेला MDM पेलोड या विशिष्ट पब्लिक प्रमाणपत्राला पिन करतो.

सराव प्रश्न

Q1. तुम्ही एका हॉस्पिटलच्या WiFi नेटवर्कचे ऑडिट करत आहात. ते स्टाफ उपकरणांसाठी PEAP-MSCHAPv2 वापरतात. तुमच्या रिव्ह्यू दरम्यान, तुमच्या लक्षात येते की iPads वर पुश केलेल्या MDM प्रोफाइलमध्ये 'Validate Server Certificate' चेक केलेले नाही. याचा तात्काळ धोका काय आहे?

टीप: हल्लेखोराने हॉस्पिटलचे SSID ब्रॉडकास्ट करणारे डिव्हाइस सेट केल्यास काय होईल याचा विचार करा.

नमुना उत्तर पहा

तात्काळ धोका म्हणजे रोग ॲक्सेस पॉईंट (इव्हिल ट्विन) हल्ला. कारण iPads सर्व्हर प्रमाणपत्राची पडताळणी करत नाहीत, ते योग्य SSID ब्रॉडकास्ट करणाऱ्या कोणत्याही AP सोबत ऑथेंटिकेट करण्याचा प्रयत्न करतील. हल्लेखोर MSCHAPv2 हँडशेक इंटरसेप्ट करू शकतो आणि स्टाफचे पासवर्ड्स ऑफलाइन क्रॅक करण्याचा प्रयत्न करू शकतो, ज्यामुळे क्रेडेन्शियल्स धोक्यात येऊ शकतात.

Q2. एका विद्यापीठाचा आयटी विभाग त्यांचे स्टुडंट नेटवर्क प्री-शेअर्ड की (PSK) वरून 802.1X वर मायग्रेट करण्याची योजना आखत आहे. त्यांना जास्तीत जास्त सुरक्षिततेसाठी EAP-TLS वापरायचे आहे परंतु हेल्पडेस्क टीमकडून विरोध होत आहे. या परिस्थितीत PEAP-MSCHAPv2 हा अधिक व्यावहारिक पर्याय का असू शकतो?

टीप: विद्यापीठाच्या वातावरणातील डिव्हाइस ओनरशिप मॉडेलचा विचार करा.

नमुना उत्तर पहा

विद्यापीठामध्ये, उपकरणे व्यवस्थापित नसतात (BYOD). EAP-TLS डिप्लॉय करण्यासाठी प्रत्येक विद्यार्थ्याच्या वैयक्तिक लॅपटॉप, फोन आणि टॅब्लेटवर एक युनिक क्लायंट प्रमाणपत्र जारी करणे आणि इन्स्टॉल करणे आवश्यक असते. यामुळे हेल्पडेस्कवर सपोर्टचे मोठे ओझे पडते. PEAP-MSCHAPv2 मध्ये विद्यार्थ्यांना फक्त त्यांचे विद्यमान विद्यापीठाचे युजरनेम आणि पासवर्ड प्रविष्ट करणे आवश्यक असते, ज्यामुळे ऑनबोर्डिंग लक्षणीयरीत्या सोपे होते आणि तरीही PSK च्या तुलनेत एक मोठा सुरक्षा अपग्रेड मिळतो.

Q3. तुमच्या संस्थेचे RADIUS सर्व्हर प्रमाणपत्र 14 दिवसांत कालबाह्य होत आहे. ते एका पब्लिक CA द्वारे जारी केले गेले आहे. PEAP-MSCHAPv2 वायरलेस नेटवर्कमध्ये कोणताही व्यत्यय येणार नाही याची खात्री करण्यासाठी तुम्ही कोणती पावले उचलली पाहिजेत?

टीप: सप्लिकंट्स सध्या कशावर विश्वास ठेवण्यासाठी कॉन्फिगर केलेले आहेत याचा विचार करा.

नमुना उत्तर पहा

तुम्ही पब्लिक CA कडून नवीन प्रमाणपत्र मिळवणे आणि ते RADIUS सर्व्हरवर इन्स्टॉल करणे आवश्यक आहे. सर्वात महत्त्वाचे म्हणजे, तुम्ही MDM वायरलेस प्रोफाइल्सचे पुनरावलोकन केले पाहिजे. जर प्रोफाइल्स विशिष्ट जुन्या प्रमाणपत्राला पिन केलेले असतील, तर जुने प्रमाणपत्र कालबाह्य होण्यापूर्वी नवीन प्रमाणपत्रावर विश्वास ठेवण्यासाठी ते अपडेट केले जाणे आवश्यक आहे. जर प्रोफाइल्स फक्त रूट CA ला पिन करत असतील आणि नवीन प्रमाणपत्र त्याच रूट CA द्वारे जारी केले असेल, तर हे ट्रान्झिशन अखंडित असले पाहिजे, परंतु त्याची चाचणी करणे आवश्यक आहे.

या मालिकेमध्ये पुढे वाचा

विक्रेत्यानुसार प्रति-डिव्हाइस PSK: iPSK, DPSK, MPSK आणि PPSK ची तुलना (आणि WPA3 सपोर्ट)

Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet आणि Ubiquiti UniFi मधील प्रति-डिव्हाइस PSK अंमलबजावणीची सर्वसमावेशक तुलना. WPA3-SAE चा प्रति-डिव्हाइस की (key) धोरणांवर कसा परिणाम होतो आणि ट्रान्झिशन मोड कधी लागू करायचे विरुद्ध 802.1X कडे कधी वळायचे ते जाणून घ्या.

MAC Address Authentication म्हणजे काय? ते कधी वापरावे आणि कधी टाळावे

हे अधिकृत तांत्रिक संदर्भ मार्गदर्शक एंटरप्राइझ WiFi वातावरणातील MAC ऍड्रेस ऑथेंटिकेशन कव्हर करते — RADIUS-आधारित MAC ऑथेंटिकेशन लेयर 2 वर कसे काम करते, त्याच्या अंगभूत सुरक्षा भेद्यता (MAC स्पूफिंग आणि OS-स्तरीय MAC रँडमायझेशनच्या प्रभावासह), आणि अचूक ऑपरेशनल संदर्भ जिथे ते IoT आणि हेडलेस उपकरणांचे व्यवस्थापन करण्यासाठी एक वैध साधन राहते. हे हॉस्पिटॅलिटी, रिटेल, हेल्थकेअर आणि सार्वजनिक क्षेत्रातील व्हेन्यूजमधील IT मॅनेजर्स आणि नेटवर्क आर्किटेक्ट्ससाठी रिअल-वर्ल्ड उदाहरणे, निर्णय फ्रेमवर्क्स आणि Purple च्या अतिथी WiFi आणि ॲनालिटिक्स प्लॅटफॉर्मसाठी इंटिग्रेशन संदर्भासह कृतीयोग्य डिप्लॉयमेंट मार्गदर्शन प्रदान करते.

iOS आणि macOS वर 802.1X सह एंटरप्राइझ WiFi कसे सेट करावे

हे अधिकृत मार्गदर्शक वरिष्ठ IT लीडर्सना iOS आणि macOS डिव्हाइसेसवर 802.1X एंटरप्राइझ WiFi डिप्लॉय करण्यासाठी कृती करण्यायोग्य पायऱ्या प्रदान करते. हे BYOD उपक्रमांना सपोर्ट करताना कॉर्पोरेट नेटवर्क्स सुरक्षित करण्यासाठी सर्टिफिकेट-आधारित ऑथेंटिकेशन (EAP-TLS), MDM कॉन्फिगरेशन प्रोफाइल्स आणि आर्किटेक्चर इंटिग्रेशन कव्हर करते.