PEAP প্রমাণীকরণ কী? PEAP কীভাবে আপনার WiFi সুরক্ষিত করে

এই প্রামাণিক গাইডটি এন্টারপ্রাইজ WiFi নেটওয়ার্কগুলির জন্য PEAP প্রমাণীকরণকে বিশ্লেষণ করে, এর আর্কিটেকচার, EAP-TLS-এর তুলনায় এর নিরাপত্তা সীমাবদ্ধতা এবং ব্যবহারিক ডিপ্লয়মেন্ট কৌশলগুলির বিশদ বিবরণ দেয়। আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য ডিজাইন করা, এটি কখন PEAP-MSCHAPv2 উপযুক্ত থাকে এবং কীভাবে এটিকে আধুনিক হুমকির বিরুদ্ধে সুরক্ষিত করা যায় সে সম্পর্কে কার্যকর অন্তর্দৃষ্টি প্রদান করে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- এক্সিকিউটিভ সামারি

- প্রযুক্তিগত গভীর বিশ্লেষণ: PEAP-এর আর্কিটেকচার

- ধাপ ১: TLS টানেল স্থাপন

- ধাপ ২: ইনার প্রমাণীকরণ

- ইমপ্লিমেন্টেশন গাইড: PEAP-MSCHAPv2 সুরক্ষিত করা

- ১. বাধ্যতামূলক সার্ভার সার্টিফিকেট যাচাইকরণ

- ২. MDM-এনফোর্সড ওয়্যারলেস প্রোফাইল

- ৩. লিগ্যাসি প্রোটোকল বাতিল করা

- সর্বোত্তম অনুশীলন: কৌশলগত নেটওয়ার্ক সেগমেন্টেশন

- গেস্ট অ্যাক্সেস আলাদা করা

- EAP-TLS-এর ভূমিকা

- ট্রাবলশুটিং এবং ঝুঁকি প্রশমন

- সার্টিফিকেট মেয়াদোত্তীর্ণের সংকট

- পাসওয়ার্ড পলিসি এবং অফলাইন ক্র্যাকিং

- ROI এবং ব্যবসায়িক প্রভাব

এক্সিকিউটিভ সামারি

প্রোটেক্টেড এক্সটেনসিবল অথেন্টিকেশন প্রোটোকল (PEAP) আজও এন্টারপ্রাইজ পরিবেশে সর্বাধিক ব্যবহৃত 802.1X প্রমাণীকরণ পদ্ধতি। সিসকো, মাইক্রোসফট এবং আরএসএ সিকিউরিটি দ্বারা যৌথভাবে তৈরি, PEAP একটি নির্দিষ্ট অপারেশনাল চ্যালেঞ্জ সমাধানের জন্য ডিজাইন করা হয়েছিল: নেটওয়ার্কের প্রতিটি ডিভাইসে ক্লায়েন্ট সার্টিফিকেট স্থাপনের বিপুল প্রশাসনিক বোঝা ছাড়াই কীভাবে শক্তিশালী, সার্টিফিকেট-ভিত্তিক সার্ভার প্রমাণীকরণ অর্জন করা যায়।

জটিল এস্টেট পরিচালনাকারী আইটি ডিরেক্টর এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য—তা Retail , Healthcare , বা বড় কর্পোরেট অফিসেই হোক না কেন—PEAP-MSCHAPv2 প্রি-শেয়ার্ড কিস (PSK)-এর নিরাপত্তাহীনতা এবং EAP-TLS-এর স্থাপনা জটিলতার মধ্যে একটি বাস্তবসম্মত মধ্যম পন্থা প্রদান করে। তবে, এই সুবিধার সাথে কিছু অন্তর্নিহিত নিরাপত্তা আপসও জড়িত। রগ অ্যাক্সেস পয়েন্ট আক্রমণগুলি ক্রমশ অত্যাধুনিক হয়ে ওঠার কারণে, ভুলভাবে কনফিগার করা PEAP স্থাপনাগুলি একটি গুরুতর দুর্বলতা তৈরি করে।

এই গাইডটি PEAP আর্কিটেকচার, এর অপারেশনাল মেকানিক্স এবং আধুনিক এন্টারপ্রাইজ নেটওয়ার্কগুলিতে এটিকে সুরক্ষিত করার জন্য প্রয়োজনীয় বাধ্যতামূলক কনফিগারেশন মানগুলির একটি বিস্তৃত প্রযুক্তিগত গভীর বিশ্লেষণ প্রদান করে।

প্রযুক্তিগত গভীর বিশ্লেষণ: PEAP-এর আর্কিটেকচার

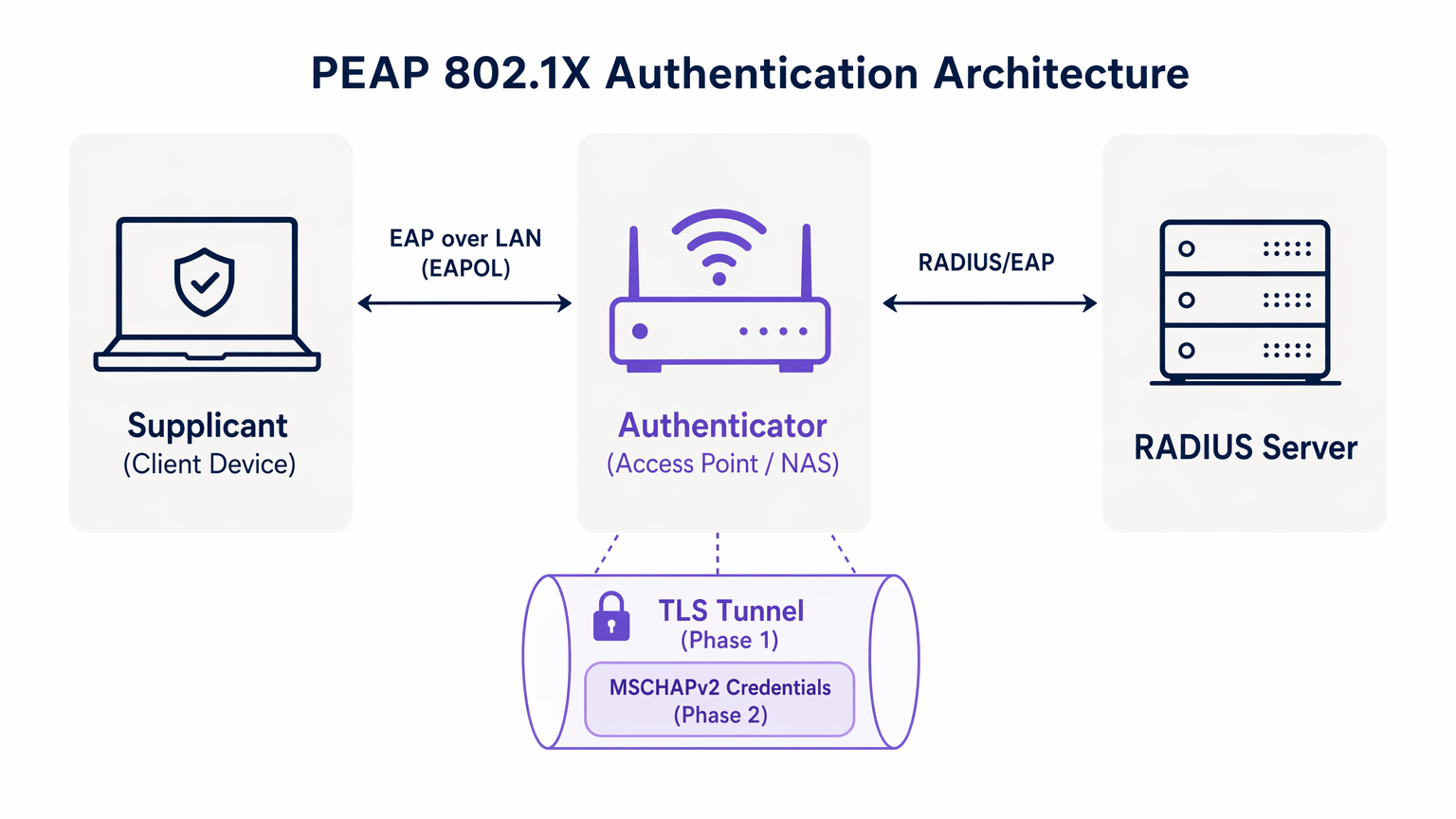

PEAP বুঝতে হলে, আমাদের এর দুই-ধাপের প্রমাণীকরণ প্রক্রিয়াটি পরীক্ষা করতে হবে। ইনার টানেলে কোনো সংবেদনশীল ক্রেডেনশিয়াল ডেটা আদান-প্রদানের আগে একটি সুরক্ষিত আউটার টানেল স্থাপন করে PEAP কাজ করে।

ধাপ ১: TLS টানেল স্থাপন

যখন একটি সাপ্লিক্যান্ট (ক্লায়েন্ট ডিভাইস) নেটওয়ার্কের সাথে সংযোগ করার চেষ্টা করে, তখন অথেন্টিকেটর (সাধারণত একটি ওয়্যারলেস অ্যাক্সেস পয়েন্ট) এক্সটেনসিবল অথেন্টিকেশন প্রোটোকল ওভার ল্যান (EAPOL) ফ্রেম ছাড়া অন্য সমস্ত ট্র্যাফিক ব্লক করে দেয়। অথেন্টিকেটর এই ফ্রেমগুলিকে প্রমাণীকরণ সার্ভারে (সাধারণত একটি RADIUS সার্ভার) ফরোয়ার্ড করে। এই পরিকাঠামো সম্পর্কে আরও বিস্তৃত ধারণার জন্য, What Is RADIUS? How RADIUS Servers Secure WiFi Networks -এর উপর আমাদের গাইডটি দেখুন।

ধাপ ১-এর সময়, RADIUS সার্ভার সাপ্লিক্যান্টের কাছে তার ডিজিটাল সার্টিফিকেট উপস্থাপন করে। সাপ্লিক্যান্ট তার বিশ্বস্ত রুট সার্টিফিকেট অথরিটি (CAs)-এর বিপরীতে এই সার্টিফিকেটটি যাচাই করে। যাচাইকরণ সফল হলে, সাপ্লিক্যান্ট এবং RADIUS সার্ভারের মধ্যে একটি TLS (ট্রান্সপোর্ট লেয়ার সিকিউরিটি) টানেল স্থাপিত হয়। এই এনক্রিপ্ট করা টানেলটি ওয়্যারলেস মাধ্যমে আড়িপাতা থেকে পরবর্তী সমস্ত যোগাযোগকে রক্ষা করে।

ধাপ ২: ইনার প্রমাণীকরণ

একবার TLS টানেল স্থাপিত হলে, প্রকৃত ব্যবহারকারী প্রমাণীকরণ এই সুরক্ষিত চ্যানেলের ভিতরে সঞ্চালিত হয়। সবচেয়ে সাধারণ ইনার প্রমাণীকরণ প্রোটোকল হলো MSCHAPv2 (মাইক্রোসফট চ্যালেঞ্জ হ্যান্ডশেক অথেন্টিকেশন প্রোটোকল সংস্করণ ২)।

টানেলের ভিতরে, সাপ্লিক্যান্ট ব্যবহারকারীর ক্রেডেনশিয়াল (ইউজারনেম এবং পাসওয়ার্ড) RADIUS সার্ভারে পাঠায়। সার্ভার অ্যাক্টিভ ডিরেক্টরি বা LDAP ডিরেক্টরির মতো একটি আইডেন্টিটি স্টোরের বিপরীতে এই ক্রেডেনশিয়ালগুলি যাচাই করে। ক্রেডেনশিয়ালগুলি বৈধ হলে, RADIUS সার্ভার অথেন্টিকেটরের কাছে একটি Access-Accept মেসেজ ফেরত পাঠায় এবং ক্লায়েন্টকে নেটওয়ার্ক অ্যাক্সেস দেওয়া হয়।

PEAP-এর গুরুত্বপূর্ণ নিরাপত্তা ভিত্তি হলো যে দুর্বল MSCHAPv2 আদান-প্রদানটি সম্পূর্ণভাবে এনক্রিপ্ট করা TLS টানেলের মধ্যে আবদ্ধ থাকে, যা এটিকে প্যাসিভ ইন্টারসেপশন থেকে রক্ষা করে।

ইমপ্লিমেন্টেশন গাইড: PEAP-MSCHAPv2 সুরক্ষিত করা

যদিও PEAP অত্যন্ত কার্যকর, অনেক ক্লায়েন্ট অপারেটিং সিস্টেমে এর ডিফল্ট কনফিগারেশন এটিকে অত্যাধুনিক আক্রমণের মুখে দুর্বল করে দেয়। PEAP-কে সুরক্ষিতভাবে বাস্তবায়ন করার জন্য নিম্নলিখিত ডিপ্লয়মেন্ট স্ট্যান্ডার্ডগুলি কঠোরভাবে মেনে চলা প্রয়োজন।

১. বাধ্যতামূলক সার্ভার সার্টিফিকেট যাচাইকরণ

একটি PEAP স্থাপনায় সবচেয়ে উল্লেখযোগ্য দুর্বলতা হলো ক্লায়েন্ট সাইডে সার্ভার সার্টিফিকেট যাচাইকরণ প্রয়োগ করতে ব্যর্থ হওয়া। যেহেতু PEAP-এর জন্য কোনো ক্লায়েন্ট সার্টিফিকেটের প্রয়োজন হয় না, তাই ক্রেডেনশিয়াল ট্রান্সমিট করার আগে সাপ্লিক্যান্টকে অবশ্যই নিশ্চিত হতে হবে যে এটি বৈধ RADIUS সার্ভারের সাথে যোগাযোগ করছে।

যদি কোনো ক্লায়েন্ট ডিভাইস যেকোনো সার্টিফিকেট বিশ্বাস করার জন্য কনফিগার করা থাকে, তাহলে একজন আক্রমণকারী একটি রগ অ্যাক্সেস পয়েন্ট স্থাপন করতে পারে, একটি জাল সার্টিফিকেট উপস্থাপন করতে পারে এবং MSCHAPv2 হ্যান্ডশেক ইন্টারসেপ্ট করতে পারে। hostapd-wpe-এর মতো টুলগুলি এই আক্রমণকে স্বয়ংক্রিয় করে তোলে।

বাস্তবায়ন পদক্ষেপ: আইটি টিমগুলিকে অবশ্যই সার্ভার সার্টিফিকেট কঠোরভাবে যাচাই করার জন্য সমস্ত এন্টারপ্রাইজ ডিভাইস কনফিগার করতে হবে। এর মধ্যে রয়েছে RADIUS সার্ভারের সার্টিফিকেট ইস্যুকারী নির্দিষ্ট রুট CA-কে পিন করা এবং সার্ভারের প্রত্যাশিত কমন নেম (CN) বা সাবজেক্ট অল্টারনেটিভ নেম (SAN) স্পষ্টভাবে সংজ্ঞায়িত করা।

২. MDM-এনফোর্সড ওয়্যারলেস প্রোফাইল

802.1X সেটিংস ম্যানুয়ালি কনফিগার করার জন্য এন্ড-ইউজারদের উপর নির্ভর করা ব্যর্থতার একটি নিশ্চিত পথ। ব্যবহারকারীরা প্রায়শই সার্টিফিকেট সতর্কতাগুলি ক্লিক করে এড়িয়ে যান, যা TLS টানেলের অখণ্ডতার সাথে আপস করে।

বাস্তবায়ন পদক্ষেপ: মোবাইল ডিভাইস ম্যানেজমেন্ট (MDM) প্ল্যাটফর্ম (যেমন, মাইক্রোসফট ইনটিউন, জ্যামফ) বা গ্রুপ পলিসি অবজেক্ট (GPO)-এর মাধ্যমে সমস্ত কর্পোরেট ডিভাইসে ওয়্যারলেস নেটওয়ার্ক প্রোফাইলগুলি পুশ করতে হবে। এই প্রোফাইলগুলিকে অবশ্যই EAP সেটিংস লক ডাউন করতে হবে, যাতে ব্যবহারকারীরা সার্টিফিকেট যাচাইকরণের প্রয়োজনীয়তাগুলি পরিবর্তন করতে না পারে।

৩. লিগ্যাসি প্রোটোকল বাতিল করা

TLS-এর পুরোনো সংস্করণগুলিতে পরিচিত ক্রিপ্টোগ্রাফিক দুর্বলতা রয়েছে। PEAP স্থাপনাগুলিতে অবশ্যই আধুনিক এনক্রিপশন স্ট্যান্ডার্ড প্রয়োগ করতে হবে।

বাস্তবায়ন পদক্ষেপ: TLS 1.0 এবং TLS 1.1 সংযোগ প্রত্যাখ্যান করার জন্য RADIUS সার্ভার কনফিগার করুন। পরম ন্যূনতম হিসাবে TLS 1.2 প্রয়োগ করুন, যেখানে ক্লায়েন্ট বেস দ্বারা সমর্থিত হলে TLS 1.3 অগ্রাধিকারযোগ্য।

সর্বোত্তম অনুশীলন: কৌশলগত নেটওয়ার্ক সেগমেন্টেশন

একটি সাধারণ আর্কিটেকচারাল ভুল হলো গেস্ট এবং BYOD নেটওয়ার্ক সহ সমস্ত ওয়্যারলেস অ্যাক্সেসের জন্য PEAP ব্যবহার করার চেষ্টা করা। PEAP একটি সেন্ট্রাল ডিরেক্টরির বিপরীতে প্রমাণীকরণকারী পরিচালিত এন্টারপ্রাইজ ডিভাইসগুলির জন্য ডিজাইন করা হয়েছে।

গেস্ট অ্যাক্সেস আলাদা করা

নন-কর্পোরেট ডিভাইসের জন্য, PEAP একটি ভুল টুল। একটি RADIUS ডিরেক্টরিতে গেস্ট ক্রেডেনশিয়াল পরিচালনা করার চেষ্টা অপ্রয়োজনীয় প্রশাসনিক বোঝা তৈরি করে এবং নিরাপত্তা ঝুঁকি নিয়ে আসে।

Hospitality এবং Transport ভেন্যুগুলির একটি ডেডিকেটেড Guest WiFi সলিউশন বাস্তবায়ন করা উচিত। Purple-এর মতো প্ল্যাটফর্মগুলি সুরক্ষিত, Captive Portal-ভিত্তিক অনবোর্ডিং প্রদান করে যা এন্টারপ্রাইজ 802.1X পরিকাঠামো থেকে সম্পূর্ণ স্বাধীনভাবে কাজ করে। এটি নিশ্চিত করে যে গেস্ট ট্র্যাফিক আলাদা করা হয়েছে, পাশাপাশি WiFi Analytics -এর মাধ্যমে সমৃদ্ধ ডেটা ক্যাপচার সক্ষম করে।

EAP-TLS-এর ভূমিকা

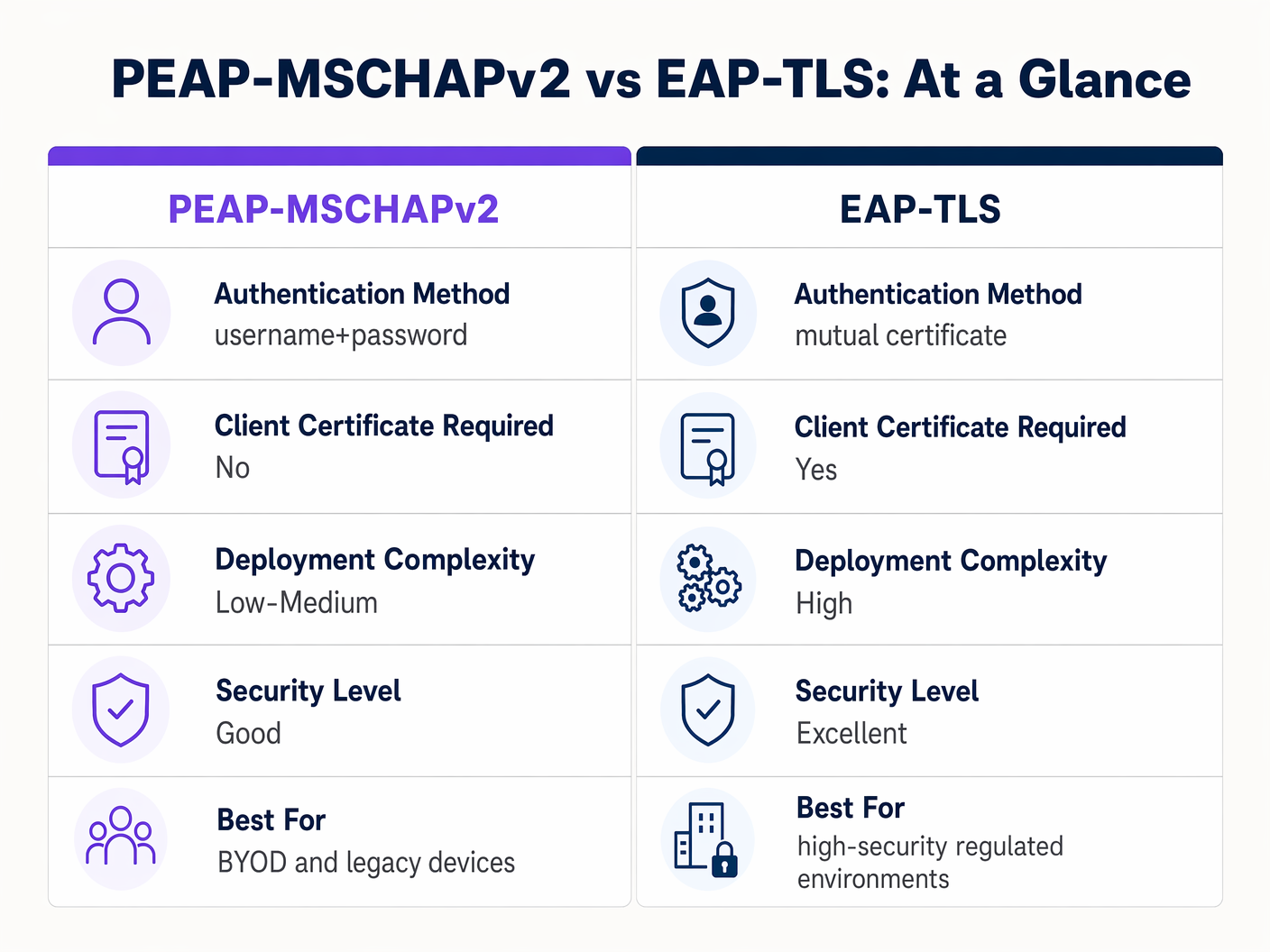

PEAP মূল্যায়ন করার সময়, নেটওয়ার্ক আর্কিটেক্টদের অবশ্যই EAP-TLS বিবেচনা করতে হবে। EAP-TLS মিউচুয়াল প্রমাণীকরণ প্রদান করে—সার্ভার এবং ক্লায়েন্ট উভয়কেই বৈধ সার্টিফিকেট উপস্থাপন করতে হবে। এটি পাসওয়ার্ডের উপর নির্ভরতা সম্পূর্ণভাবে দূর করে, ক্রেডেনশিয়াল চুরির আক্রমণকে অকার্যকর করে তোলে।

যদিও EAP-TLS উচ্চতর নিরাপত্তা প্রদান করে, ক্লায়েন্ট সার্টিফিকেট ইস্যু এবং পরিচালনা করার জন্য এর একটি শক্তিশালী পাবলিক কি ইনফ্রাস্ট্রাকচার (PKI) প্রয়োজন। অত্যন্ত নিয়ন্ত্রিত পরিবেশের জন্য, EAP-TLS হলো টার্গেট আর্কিটেকচার। যেসব প্রতিষ্ঠানে PKI পরিপক্কতার অভাব রয়েছে, তাদের জন্য কঠোরভাবে কনফিগার করা PEAP-MSCHAPv2 স্থাপনা একটি সমর্থনযোগ্য পছন্দ হিসেবে রয়ে গেছে।

ট্রাবলশুটিং এবং ঝুঁকি প্রশমন

এমনকি সুগঠিত PEAP স্থাপনাগুলিও অপারেশনাল ব্যর্থতার সম্মুখীন হতে পারে। দ্রুত সমাধানের জন্য সাধারণ ব্যর্থতার মোডগুলি বোঝা অপরিহার্য।

সার্টিফিকেট মেয়াদোত্তীর্ণের সংকট

একটি PEAP পরিবেশে সবচেয়ে ব্যাঘাতমূলক ঘটনা হলো RADIUS সার্ভার সার্টিফিকেটের অব্যবস্থাপিত মেয়াদোত্তীর্ণ। সার্টিফিকেটের মেয়াদ শেষ হয়ে গেলে, যাচাইকরণ প্রয়োগকারী সমস্ত ক্লায়েন্ট অবিলম্বে সংযোগ বিচ্ছিন্ন করে দেবে, যার ফলে নেটওয়ার্ক-ব্যাপী বিভ্রাট ঘটবে।

প্রশমন: RADIUS সার্ভার সার্টিফিকেটের জন্য স্বয়ংক্রিয় মনিটরিং বাস্তবায়ন করুন। মেয়াদ শেষ হওয়ার কমপক্ষে ৩০ দিন আগে নতুন সার্টিফিকেট রিনিউ এবং ডিপ্লয় করার জন্য একটি স্ট্যান্ডার্ড অপারেটিং প্রসিডিউর স্থাপন করুন। যদি একটি অভ্যন্তরীণ CA ব্যবহার করেন, তবে নিশ্চিত করুন যে CA হায়ারার্কি নিজেই মনিটর করা হচ্ছে।

পাসওয়ার্ড পলিসি এবং অফলাইন ক্র্যাকিং

যদিও TLS টানেল ট্রানজিটের সময় MSCHAPv2 আদান-প্রদানকে রক্ষা করে, যদি কোনো আক্রমণকারী ভুলভাবে কনফিগার করা ক্লায়েন্টদের কারণে সফলভাবে একটি রগ AP আক্রমণ চালায়, তবে তারা চ্যালেঞ্জ-রেসপন্স পেয়ারগুলি ক্যাপচার করবে। গবেষণায় দেখা গেছে যে MSCHAPv2 হ্যাশগুলি অফলাইনে ক্র্যাক করা যেতে পারে।

প্রশমন: অন্তর্নিহিত ব্যবহারকারীর পাসওয়ার্ডের জটিলতা হলো প্রতিরক্ষার শেষ লাইন। অফলাইন ক্র্যাকিংয়ের কম্পিউটেশনাল খরচ বাড়ানোর জন্য কঠোর পাসওয়ার্ড পলিসি—ন্যূনতম দৈর্ঘ্যের প্রয়োজনীয়তা, জটিলতার নিয়ম এবং নিয়মিত রোটেশন—প্রয়োগ করুন।

ROI এবং ব্যবসায়িক প্রভাব

PSK থেকে একটি সঠিকভাবে পরিচালিত PEAP 802.1X স্থাপনায় রূপান্তর বিভিন্ন মাত্রায় পরিমাপযোগ্য ব্যবসায়িক মান প্রদান করে।

- হ্রাসকৃত প্রশাসনিক বোঝা: কর্পোরেট আইডেন্টিটি প্রোভাইডারের (যেমন, অ্যাক্টিভ ডিরেক্টরি) সাথে সরাসরি WiFi প্রমাণীকরণ একীভূত করা অনবোর্ডিং এবং অফবোর্ডিং স্বয়ংক্রিয় করে। যখন কোনো কর্মী চলে যান, তখন তাদের ডিরেক্টরি অ্যাকাউন্ট নিষ্ক্রিয় করা হলে তা অবিলম্বে নেটওয়ার্ক অ্যাক্সেস প্রত্যাহার করে নেয়, যা একটি শেয়ার্ড পাসওয়ার্ড পরিবর্তন করার প্রয়োজনীয়তা দূর করে।

- উন্নত অডিটেবিলিটি: 802.1X নেটওয়ার্ক অ্যাক্সেসে গ্র্যানুলার, ব্যবহারকারী-স্তরের দৃশ্যমানতা প্রদান করে। আইটি টিমগুলি নির্দিষ্ট ব্যক্তিদের নেটওয়ার্ক কার্যকলাপ নিশ্চিতভাবে ট্রেস করতে পারে, যা PCI DSS এবং GDPR-এর মতো কমপ্লায়েন্স ফ্রেমওয়ার্কগুলির জন্য একটি গুরুত্বপূর্ণ প্রয়োজনীয়তা।

- ঝুঁকি প্রশমন: শেয়ার্ড কিস থেকে সরে আসার মাধ্যমে, প্রতিষ্ঠানগুলি প্রাক্তন কর্মী বা ক্ষতিকারক অ্যাক্টরদের দ্বারা অননুমোদিত অ্যাক্সেসের ঝুঁকি উল্লেখযোগ্যভাবে হ্রাস করে, যা মেধা সম্পদ এবং সংবেদনশীল কর্পোরেট ডেটা রক্ষা করে।

যেসব প্রতিষ্ঠান তাদের ওয়্যারলেস নিরাপত্তার পাশাপাশি তাদের বৃহত্তর নেটওয়ার্ক আর্কিটেকচার অপ্টিমাইজ করতে চাইছে, তাদের জন্য আধুনিক WAN সলিউশনগুলি অন্বেষণ করার সুপারিশ করা হচ্ছে। The Core SD WAN Benefits for Modern Businesses সম্পর্কে আরও জানুন।

মূল সংজ্ঞাসমূহ

PEAP (প্রোটেক্টেড এক্সটেনসিবল অথেন্টিকেশন প্রোটোকল)

একটি 802.1X প্রমাণীকরণ প্রোটোকল যা একটি সুরক্ষিত TLS টানেলের মধ্যে একটি ইনার প্রমাণীকরণ পদ্ধতি (সাধারণত MSCHAPv2) আবদ্ধ করে।

নিরাপত্তা এবং স্থাপনার সহজতার ভারসাম্যের কারণে এন্টারপ্রাইজ WiFi প্রমাণীকরণের জন্য প্রভাবশালী মান।

802.1X

পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোলের জন্য IEEE স্ট্যান্ডার্ড, যা LAN বা WLAN-এর সাথে যুক্ত হতে ইচ্ছুক ডিভাইসগুলিকে একটি প্রমাণীকরণ মেকানিজম প্রদান করে।

মৌলিক ফ্রেমওয়ার্ক যার মধ্যে PEAP এবং EAP-TLS-এর মতো প্রোটোকলগুলি কাজ করে।

EAPOL (EAP ওভার ল্যান)

লোকাল এরিয়া নেটওয়ার্কের মাধ্যমে EAP মেসেজগুলিকে আবদ্ধ করতে ব্যবহৃত প্রোটোকল, যা 802.1X প্রমাণীকরণের প্রাথমিক পর্যায়ে ব্যবহৃত হয়।

নেটওয়ার্ক পোর্ট সম্পূর্ণ খোলার আগে ক্লায়েন্ট এবং অ্যাক্সেস পয়েন্ট যে মেকানিজমের মাধ্যমে যোগাযোগ করে।

সাপ্লিক্যান্ট

নেটওয়ার্কে অ্যাক্সেসের অনুরোধকারী ক্লায়েন্ট ডিভাইস (ল্যাপটপ, স্মার্টফোন)।

একটি PEAP স্থাপনায় সার্ভার সার্টিফিকেট যাচাই করার জন্য যে এন্ডপয়েন্টটিকে অবশ্যই সঠিকভাবে কনফিগার করতে হবে।

অথেন্টিকেটর

নেটওয়ার্ক ডিভাইস (অ্যাক্সেস পয়েন্ট বা সুইচ) যা সাপ্লিক্যান্ট এবং RADIUS সার্ভারের মধ্যে প্রমাণীকরণ প্রক্রিয়া সহজতর করে।

এনফোর্সমেন্ট পয়েন্ট যা প্রমাণীকরণ সফল না হওয়া পর্যন্ত ট্র্যাফিক ব্লক করে।

RADIUS (রিমোট অথেন্টিকেশন ডায়াল-ইন ইউজার সার্ভিস)

একটি নেটওয়ার্কিং প্রোটোকল যা কেন্দ্রীভূত প্রমাণীকরণ, অনুমোদন এবং অ্যাকাউন্টিং (AAA) ম্যানেজমেন্ট প্রদান করে।

যে সার্ভার ব্যবহারকারীর ক্রেডেনশিয়াল যাচাই করে এবং চূড়ান্ত গ্রহণ/প্রত্যাখ্যানের সিদ্ধান্ত জারি করে।

MSCHAPv2

মাইক্রোসফট দ্বারা তৈরি একটি চ্যালেঞ্জ-রেসপন্স প্রমাণীকরণ প্রোটোকল, যা সাধারণত PEAP-এর মধ্যে ইনার প্রমাণীকরণ পদ্ধতি হিসেবে ব্যবহৃত হয়।

যে প্রোটোকলটি আসলে ইউজারনেম এবং পাসওয়ার্ড যাচাই করে, কিন্তু ক্রিপ্টোগ্রাফিক দুর্বলতার কারণে PEAP TLS টানেলের সুরক্ষা প্রয়োজন।

EAP-TLS

একটি EAP পদ্ধতি যার জন্য ক্লায়েন্ট এবং সার্ভার উভয় ক্ষেত্রেই ডিজিটাল সার্টিফিকেট ব্যবহার করে মিউচুয়াল প্রমাণীকরণ প্রয়োজন।

PEAP-এর অত্যন্ত সুরক্ষিত বিকল্প, যার জন্য একটি PKI স্থাপনা প্রয়োজন কিন্তু এটি পাসওয়ার্ড-ভিত্তিক দুর্বলতাগুলি দূর করে।

সমাধানকৃত উদাহরণসমূহ

একটি ৩০০ শয্যার বিলাসবহুল হোটেলের ব্যাক-অফ-হাউস স্টাফ WiFi নেটওয়ার্ক সুরক্ষিত করা প্রয়োজন। বর্তমানে, তারা একটি একক WPA2-Personal পাসওয়ার্ড ব্যবহার করে যা গত তিন বছরে পরিবর্তন করা হয়নি কারণ সমস্ত পয়েন্ট-অফ-সেল টার্মিনাল এবং স্টাফ ট্যাবলেট আপডেট করলে অপারেশনাল ব্যাঘাত ঘটবে। এটি সমাধানের জন্য তাদের কীভাবে PEAP বাস্তবায়ন করা উচিত?

হোটেলের উচিত PEAP-MSCHAPv2 ব্যবহার করে একটি 802.1X আর্কিটেকচার স্থাপন করা, যা একটি RADIUS সার্ভারের (যেমন, মাইক্রোসফট NPS) মাধ্যমে তাদের সেন্ট্রাল অ্যাক্টিভ ডিরেক্টরির সাথে তাদের ওয়্যারলেস ল্যান কন্ট্রোলারকে একীভূত করে। সমস্ত স্টাফ ট্যাবলেট এবং POS টার্মিনালে একটি প্রমিত ওয়্যারলেস প্রোফাইল পুশ করার জন্য তাদের অবশ্যই তাদের MDM প্ল্যাটফর্ম ব্যবহার করতে হবে। এই প্রোফাইলটিকে অবশ্যই সার্ভার সার্টিফিকেট যাচাইকরণ স্পষ্টভাবে প্রয়োগ করতে হবে, যা NPS সার্ভারের সার্টিফিকেট ইস্যুকারী CA-কে পিন করবে। কর্মীরা তাদের নিজস্ব AD ক্রেডেনশিয়াল ব্যবহার করে প্রমাণীকরণ করবে।

একটি বড় রিটেইল চেইন ৫০০টি লোকেশন জুড়ে স্টোর ম্যানেজারদের কর্পোরেট ল্যাপটপ দিচ্ছে। তারা PEAP-MSCHAPv2 ব্যবহার করতে চায় কিন্তু এতগুলি সাইট জুড়ে RADIUS সার্টিফিকেট পরিচালনার প্রশাসনিক বোঝা নিয়ে উদ্বিগ্ন।

প্রতিটি স্টোরে লোকাল RADIUS সার্ভার স্থাপন করার পরিবর্তে, রিটেইলারের উচিত তাদের ক্লাউড আইডেন্টিটি প্রোভাইডারের (যেমন, Azure AD বা Okta) সাথে একীভূত একটি ক্লাউড-হোস্টেড RADIUS সলিউশন ব্যবহার করা। সমস্ত ৫০০টি লোকেশনের অ্যাক্সেস পয়েন্টগুলি ক্লাউড RADIUS এন্ডপয়েন্টগুলিকে নির্দেশ করে। ক্লাউড RADIUS সার্ভারে একটি একক, বিশ্বব্যাপী বিশ্বস্ত পাবলিক সার্টিফিকেট ব্যবহার করা হয় এবং ল্যাপটপগুলিতে ডিপ্লয় করা MDM পেলোড এই নির্দিষ্ট পাবলিক সার্টিফিকেটটিকে পিন করে।

অনুশীলনী প্রশ্নসমূহ

Q1. আপনি একটি হাসপাতালের WiFi নেটওয়ার্ক অডিট করছেন। তারা স্টাফ ডিভাইসের জন্য PEAP-MSCHAPv2 ব্যবহার করে। আপনার পর্যালোচনার সময়, আপনি লক্ষ্য করেছেন যে iPad-এ পুশ করা MDM প্রোফাইলে 'Validate Server Certificate' চেক করা নেই। এর তাৎক্ষণিক ঝুঁকি কী?

ইঙ্গিত: বিবেচনা করুন কী ঘটবে যদি কোনো আক্রমণকারী হাসপাতালের SSID সম্প্রচারকারী একটি ডিভাইস সেট আপ করে।

মডেল উত্তর দেখুন

তাৎক্ষণিক ঝুঁকি হলো একটি রগ অ্যাক্সেস পয়েন্ট (ইভিল টুইন) আক্রমণ। যেহেতু iPad-গুলি সার্ভার সার্টিফিকেট যাচাই করছে না, তাই তারা সঠিক SSID সম্প্রচারকারী যেকোনো AP-এর সাথে প্রমাণীকরণ করার চেষ্টা করবে। একজন আক্রমণকারী MSCHAPv2 হ্যান্ডশেক ইন্টারসেপ্ট করতে পারে এবং অফলাইনে স্টাফদের পাসওয়ার্ড ক্র্যাক করার চেষ্টা করতে পারে, যার ফলে ক্রেডেনশিয়াল আপস হতে পারে।

Q2. একটি বিশ্ববিদ্যালয়ের আইটি বিভাগ তাদের স্টুডেন্ট নেটওয়ার্ককে প্রি-শেয়ার্ড কি (PSK) থেকে 802.1X-এ স্থানান্তরিত করার পরিকল্পনা করছে। তারা সর্বোচ্চ নিরাপত্তার জন্য EAP-TLS ব্যবহার করতে চায় কিন্তু হেল্পডেস্ক টিমের কাছ থেকে বাধার সম্মুখীন হচ্ছে। এই পরিস্থিতিতে PEAP-MSCHAPv2 কেন একটি বেশি ব্যবহারিক পছন্দ হতে পারে?

ইঙ্গিত: একটি বিশ্ববিদ্যালয়ের পরিবেশে ডিভাইস মালিকানার মডেলটি বিবেচনা করুন।

মডেল উত্তর দেখুন

একটি বিশ্ববিদ্যালয়ে, ডিভাইসগুলি পরিচালিত নয় (BYOD)। EAP-TLS স্থাপন করার জন্য প্রতিটি শিক্ষার্থীর ব্যক্তিগত ল্যাপটপ, ফোন এবং ট্যাবলেটে একটি অনন্য ক্লায়েন্ট সার্টিফিকেট ইস্যু এবং ইনস্টল করা প্রয়োজন। এটি হেল্পডেস্কের জন্য একটি বিশাল সাপোর্টের বোঝা তৈরি করে। PEAP-MSCHAPv2-এর জন্য শুধুমাত্র শিক্ষার্থীদের তাদের বিদ্যমান বিশ্ববিদ্যালয়ের ইউজারনেম এবং পাসওয়ার্ড লিখতে হয়, যা অনবোর্ডিংকে উল্লেখযোগ্যভাবে সহজ করে তোলে এবং একই সাথে PSK-এর তুলনায় একটি বড় নিরাপত্তা আপগ্রেড প্রদান করে।

Q3. আপনার প্রতিষ্ঠানের RADIUS সার্ভার সার্টিফিকেটের মেয়াদ ১৪ দিনের মধ্যে শেষ হচ্ছে। এটি একটি পাবলিক CA দ্বারা ইস্যু করা হয়েছে। PEAP-MSCHAPv2 ওয়্যারলেস নেটওয়ার্কে কোনো ব্যাঘাত না ঘটে তা নিশ্চিত করতে আপনাকে কী কী পদক্ষেপ নিতে হবে?

ইঙ্গিত: সাপ্লিক্যান্টগুলি বর্তমানে কী বিশ্বাস করার জন্য কনফিগার করা আছে তা নিয়ে ভাবুন।

মডেল উত্তর দেখুন

আপনাকে অবশ্যই পাবলিক CA থেকে নতুন সার্টিফিকেট সংগ্রহ করতে হবে এবং এটি RADIUS সার্ভারে ইনস্টল করতে হবে। সবচেয়ে গুরুত্বপূর্ণভাবে, আপনাকে অবশ্যই MDM ওয়্যারলেস প্রোফাইলগুলি পর্যালোচনা করতে হবে। যদি প্রোফাইলগুলি নির্দিষ্ট পুরোনো সার্টিফিকেটে পিন করা থাকে, তবে পুরোনোটির মেয়াদ শেষ হওয়ার আগে নতুন সার্টিফিকেটকে বিশ্বাস করার জন্য সেগুলিকে আপডেট করতে হবে। যদি প্রোফাইলগুলি শুধুমাত্র রুট CA-কে পিন করে এবং নতুন সার্টিফিকেটটি একই রুট CA দ্বারা ইস্যু করা হয়, তবে রূপান্তরটি নির্বিঘ্ন হওয়া উচিত, তবে এটি অবশ্যই পরীক্ষা করা উচিত।

এই সিরিজে পড়া চালিয়ে যান

ভেন্ডর অনুযায়ী প্রতি-ডিভাইস PSK: iPSK, DPSK, MPSK এবং PPSK-এর তুলনা (এবং WPA3 সাপোর্ট)

Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet এবং Ubiquiti UniFi-এর প্রতি-ডিভাইস PSK ইমপ্লিমেন্টেশনের একটি বিস্তারিত তুলনা। জানুন কীভাবে WPA3-SAE প্রতি-ডিভাইস কী (key) কৌশলগুলোকে প্রভাবিত করে এবং কখন ট্রানজিশন মোড স্থাপন করতে হবে বনাম 802.1X-এ স্থানান্তরিত হতে হবে।

MAC Address Authentication কী? কখন এটি ব্যবহার করবেন এবং কখন এড়িয়ে চলবেন

এই অথরিটেটিভ টেকনিক্যাল রেফারেন্স গাইডটি এন্টারপ্রাইজ WiFi এনভায়রনমেন্টে MAC অ্যাড্রেস অথেনটিকেশন কভার করে — কীভাবে RADIUS-ভিত্তিক MAC অথেনটিকেশন Layer 2-তে কাজ করে, এর অন্তর্নিহিত সিকিউরিটি দুর্বলতাগুলো (যার মধ্যে MAC স্পুফিং এবং OS-লেভেল MAC র্যান্ডমাইজেশনের প্রভাব অন্তর্ভুক্ত) এবং সুনির্দিষ্ট অপারেশনাল কনটেক্সট যেখানে এটি IoT এবং হেডলেস ডিভাইসগুলো ম্যানেজ করার জন্য একটি বৈধ টুল হিসেবে রয়ে গেছে। এটি হসপিটালিটি, রিটেইল, হেলথকেয়ার এবং পাবলিক-সেক্টর ভেন্যুগুলোর আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য রিয়েল-ওয়ার্ল্ড ওয়ার্কড এক্সাম্পল, ডিসিশন ফ্রেমওয়ার্ক এবং Purple-এর গেস্ট WiFi ও অ্যানালিটিক্স প্ল্যাটফর্মের ইন্টিগ্রেশন কনটেক্সটসহ অ্যাকশনেবল ডিপ্লয়মেন্ট গাইডেন্স প্রদান করে।

কীভাবে 802.1X এর মাধ্যমে iOS এবং macOS-এ এন্টারপ্রাইজ WiFi সেট আপ করবেন

এই প্রামাণিক গাইডটি সিনিয়র IT লিডারদের iOS এবং macOS ডিভাইসে 802.1X এন্টারপ্রাইজ WiFi ডিপ্লয় করার জন্য কার্যকর পদক্ষেপ প্রদান করে। এটি BYOD উদ্যোগগুলোকে সমর্থন করার পাশাপাশি কর্পোরেট নেটওয়ার্ক সুরক্ষিত করতে সার্টিফিকেট-ভিত্তিক অথেন্টিকেশন (EAP-TLS), MDM কনফিগারেশন প্রোফাইল এবং আর্কিটেকচার ইন্টিগ্রেশন কভার করে।