Zero Trust Network Access (ZTNA) es un modelo de seguridad basado en una idea sencilla y potente: 'nunca confíes, verifica siempre'. Deja atrás la antigua forma de pensar, en la que asumíamos que cualquier cosa dentro de nuestra red era segura. En su lugar, ZTNA trata cada intento de acceso a su red como si pudiera ser una amenaza, exigiendo una verificación estricta en todo momento.

Adiós a la fortaleza: por qué el antiguo modelo de seguridad está obsoleto

Durante décadas, hemos confiado en un enfoque de seguridad de «castillo y foso». Construíamos un perímetro fuerte con cortafuegos y VPN, asumiendo que si manteníamos alejados a los atacantes, podíamos confiar en todos los que estaban dentro. Una vez pasada la puerta, se tenía vía libre.

Pero ese modelo está completamente anticuado. Nuestra forma de trabajar ha destruido el perímetro de red tradicional. Piénselo:

- Trabajo híbrido y remoto: nuestros equipos se conectan desde oficinas en casa, cafeterías y hoteles. El concepto de un «interior» seguro de la red ha desaparecido.

- Aplicaciones en la nube: las herramientas y los datos empresariales críticos ya no residen en una única sala de servidores. Están repartidos por innumerables servicios en la nube.

- Diversidad de dispositivos: los usuarios inician sesión desde los portátiles de la empresa, pero también desde sus teléfonos y tabletas personales.

El enfoque de castillo y foso simplemente no funciona cuando su personal y sus datos están en todas partes. Su mayor defecto es asumir que una vez que alguien pasa la puerta principal (quizás con una contraseña robada), es de fiar. En realidad, ahí es cuando empieza el verdadero daño, ya que pueden moverse libremente por la red interna.

Una nueva filosofía: de la ubicación a la identidad

Zero Trust da un giro radical a este viejo modelo. Abandona por completo la idea de una red de confianza y, en su lugar, se centra exclusivamente en verificar la identidad y el contexto de cada solicitud. Es un componente fundamental de cualquier estrategia moderna para una protección y seguridad de red eficaces.

Imagine pasar del único puente levadizo del castillo a un edificio gubernamental de alta seguridad. En ese edificio, tiene que mostrar su identificación en la puerta principal, en el ascensor y en la puerta de cada oficina en la que quiera entrar. No importa que ya esté dentro; cada nueva zona requiere un permiso nuevo y específico. Esa es la esencia de ZTNA.

La siguiente tabla ilustra a la perfección la diferencia entre estas dos filosofías.

Seguridad tradicional frente a Zero Trust Network Access

| Aspecto de seguridad | Modelo tradicional de VPN/Cortafuegos | Modelo Zero Trust Network Access (ZTNA) |

|---|---|---|

| Filosofía central | Confiar pero verificar. Asume que los usuarios y dispositivos dentro de la red son seguros. | Nunca confiar, verificar siempre. Asume que todas las solicitudes de acceso son hostiles hasta que se demuestre lo contrario. |

| Defensa principal | Un perímetro de red fuerte (cortafuegos, VPN). | Autenticación de identidad y dispositivo para cada solicitud de acceso. |

| Nivel de acceso | Acceso amplio a la red. Una vez dentro, los usuarios a menudo pueden ver y moverse por toda la red. | Acceso de «menor privilegio». Los usuarios solo obtienen acceso a la aplicación específica que necesitan, y únicamente para esa sesión. |

| Superficie de ataque | Amplia. Una sola credencial o dispositivo comprometido puede exponer toda la red. | Mínima. Un atacante que obtenga acceso a una aplicación no puede moverse lateralmente a otras. |

| Enfoque | Proteger el perímetro de la red. | Proteger aplicaciones y recursos individuales, independientemente de su ubicación. |

| Experiencia de usuario | A menudo torpe, con conexiones VPN lentas y procedimientos de inicio de sesión complejos. | Fluida y sin contraseñas. El acceso se concede de forma invisible en función de la identidad verificada y el estado del dispositivo. |

Como puede ver, ZTNA no es solo una mejora progresiva; es un cambio fundamental en la forma en que abordamos la seguridad.

Este cambio ya está en marcha. Estudios recientes muestran que la adopción de ZTNA en el Reino Unido está alcanzando un punto de inflexión, y el 81 % de las organizaciones planea implementar estrategias Zero Trust en los próximos 12 meses. Aunque un abrumador 96 % de las empresas está de acuerdo con la filosofía, ponerla en práctica sigue siendo un reto. Para quienes lo hacen bien, la recompensa es enorme, ya que el 76 % afirma que la mejora de la seguridad y el cumplimiento normativo es el principal beneficio.

En última instancia, ZTNA crea una postura de seguridad mucho más resiliente. Al conceder el acceso por sesión y por aplicación, reduce enormemente la superficie de ataque y frena en seco las posibles brechas. Ya no es solo una palabra de moda, sino una estrategia esencial para cualquier organización que se tome en serio la protección de sus activos críticos.

Los principios básicos de la arquitectura Zero Trust

Antes de entrar en materia, es vital entender qué es realmente zero trust network access. No es un producto único que se pueda comprar e instalar. Es un cambio completo en la filosofía de seguridad, construido sobre tres pilares fundamentales que desafían la antigua forma de hacer las cosas.

Piense en ello como pasar de un estado de confianza por defecto a uno de sano escepticismo. Adoptar esta mentalidad significa tratar estos principios como una nueva cultura de seguridad, no solo como un conjunto de reglas técnicas. Cada uno de ellos está diseñado para parchear un agujero específico en el anticuado modelo de seguridad de «castillo y foso», creando una defensa mucho más sólida.

Verificar explícitamente

El primer principio, y el más importante, es verificar explícitamente. Esto significa que debe autenticar y autorizar cada solicitud de acceso, siempre, sin excepción. En un mundo Zero Trust, no hay zonas de confianza, ni usuarios de confianza, ni dispositivos de confianza. Todo y todos son una amenaza potencial hasta que se demuestre lo contrario.

Es como la cámara acorazada de un banco que exige múltiples formas de identificación para entrar. No importa si es el director de la sucursal o si lleva 20 años trabajando allí. Cada vez que quiera acceder, tendrá que pasar por el control de seguridad completo. Sin excepciones.

Esta verificación no se limita a un nombre de usuario y una contraseña. ZTNA analiza toda una serie de señales para tomar una decisión inteligente, entre las que se incluyen:

- Identidad del usuario: ¿es esta persona quien dice ser? Esto suele confirmarse con la autenticación multifactor (MFA).

- Estado del dispositivo: ¿es seguro el portátil o el teléfono que utilizan? El sistema comprueba si el antivirus está actualizado, si hay parches del sistema operativo y si hay alguna señal de alarma.

- Ubicación: ¿procede la conexión de una ubicación esperada o de un lugar inusual y potencialmente peligroso?

- Servicio solicitado: ¿a qué aplicación o dato específico intentan acceder?

Al recopilar y analizar estos puntos de datos en tiempo real, el sistema toma una decisión de acceso inteligente y de un solo uso. Esta verificación implacable y continua es el verdadero motor de una estrategia Zero Trust.

Utilizar el acceso de menor privilegio

El segundo pilar es utilizar el acceso de menor privilegio. Se trata de la práctica de conceder a los usuarios, dispositivos y aplicaciones el nivel mínimo absoluto de acceso que necesitan para hacer su trabajo, y nada más. El poder de este principio radica en cómo limita drásticamente el radio de impacto si una cuenta o dispositivo se ve comprometido.

Piense en dar a un pintor una tarjeta de acceso que solo abra la habitación específica en la que está trabajando, y solo entre las 9 de la mañana y las 5 de la tarde. No puede deambular por el edificio, no puede entrar en la sala de servidores y, desde luego, no puede acceder a la planta ejecutiva. Eso es el menor privilegio en acción. Contiene las amenazas por diseño.

Al aplicar el menor privilegio, se asegura de que, incluso si un atacante consigue afianzarse, su capacidad para moverse lateralmente por la red se vea gravemente restringida. Una cuenta de marketing comprometida, por ejemplo, no podría acceder a los sistemas de finanzas o ingeniería.

Para lograrlo, es necesario conocer a fondo su red y a qué necesitan acceder realmente los distintos roles. Para profundizar en el tema, puede resultarle útil nuestra guía sobre soluciones eficaces de control de acceso a la red . Ofrece más información sobre cómo estructurar políticas de acceso que contengan las amenazas de forma eficaz.

Asumir la brecha

El último principio es asumir la brecha. Puede sonar un poco pesimista, pero en la práctica es una mentalidad de seguridad increíblemente eficaz. Significa que diseña y gestiona su red asumiendo que un atacante ya está dentro, o que una brecha es cuestión de «cuándo», no de «si».

Esta mentalidad cambia por completo sus prioridades. En lugar de centrar toda su energía en construir un perímetro más fuerte, se ve obligado a construir defensas de dentro hacia fuera. Si opera como si un atacante ya estuviera al acecho, se centrará de forma natural en minimizar su impacto potencial y detectarlo lo antes posible.

Operar con esta suposición conduce directamente a varias prácticas de seguridad cruciales:

- Microsegmentación: dividir la red en zonas diminutas y aisladas para impedir que los atacantes se muevan libremente de una parte a otra.

- Cifrado de extremo a extremo: cifrar todo el tráfico de la red (incluso las comunicaciones que se producen dentro de sus propias instalaciones) para proteger los datos en movimiento.

- Monitorización continua: buscar activamente actividades sospechosas, comportamientos inusuales y otros indicadores de una amenaza potencial en toda la red.

Al construir un sistema en el que una brecha está contenida y es muy visible, se pasa de una postura de seguridad reactiva a una proactiva. Estos tres pilares (verificar explícitamente, conceder el menor privilegio y asumir la brecha) son la base inquebrantable de cualquier arquitectura Zero Trust moderna y eficaz.

Ir más allá de las VPN hacia soluciones ZTNA superiores

Durante mucho tiempo, la red privada virtual (VPN) fue la herramienta de referencia para el acceso remoto. Actuaba como un puente levadizo digital, creando un túnel seguro y cifrado desde el dispositivo de un usuario directamente hasta el castillo corporativo. Cuando todo el mundo trabajaba desde una oficina central, este modelo funcionaba perfectamente.

Pero hoy en día, ese modelo parece decididamente anticuado. Con el cambio masivo al trabajo híbrido y a las aplicaciones en la nube, ese viejo puente levadizo es algo más que ineficiente; es un riesgo de seguridad evidente. Una vez que un usuario se conecta a través de una VPN, está efectivamente dentro de la red, a menudo con un acceso peligrosamente amplio.

Los fallos críticos de las VPN tradicionales

Las VPN se basan en una idea anticuada de confianza implícita. Hacen un gran trabajo asegurando la conexión desde el usuario hasta el borde de la red, pero una vez establecida esa conexión, su trabajo prácticamente ha terminado. Para las organizaciones modernas, esto crea serios quebraderos de cabeza.

El mayor problema es la enorme superficie de ataque que abren. Una conexión VPN no solo concede acceso a la única aplicación que necesita un usuario; le da acceso a todo un segmento de la red. Si un atacante consigue comprometer los datos de inicio de sesión de un usuario, puede utilizar ese acceso VPN para moverse lateralmente por la red, a la caza de sistemas vulnerables y datos valiosos.

Este concepto de movimiento lateral es un punto débil clave que los ciberataques modernos están diseñados para explotar. Una conexión VPN es como dar a un atacante una llave maestra de toda una planta de un edificio de oficinas, cuando en realidad solo necesitaba acceder a un único archivador.

Más allá de los agujeros de seguridad, las VPN también son conocidas por crear una mala experiencia de usuario. Pueden ser desesperantemente lentas, forzando todo el tráfico a través de un punto central, lo que crea cuellos de botella frustrantes. Esto a menudo lleva a los empleados a intentar eludir la VPN por completo, lo que solo abre más brechas de seguridad.

Cómo ZTNA ofrece una alternativa superior

Aquí es donde zero trust network access (ZTNA) cambia por completo las reglas del juego. En lugar de dar a los usuarios un amplio acceso a la red, ZTNA opera según el principio de menor privilegio. Concede el acceso por sesión y por aplicación, y hace que la red subyacente sea completamente invisible para el usuario.

Piénselo de esta manera:

- Una VPN le da una llave de todo el edificio. Puede ver todas las puertas e intentar abrir cada una de ellas.

- ZTNA actúa como un conserje personal. Le dice al conserje que necesita visitar el servidor de archivos del departamento de marketing, y le acompaña directamente a la puerta de ese servidor específico, y a ningún otro sitio. Ni siquiera ve las puertas de los departamentos de finanzas o recursos humanos.

Este enfoque aborda directamente los puntos débiles de las VPN. Dado que los usuarios solo se conectan a las aplicaciones específicas que están autorizados a utilizar, el riesgo de movimiento lateral se elimina prácticamente por completo. Un atacante que compromete una cuenta no puede explorar la red, porque desde su perspectiva, no hay ninguna red que explorar.

ZTNA frente a VPN: una comparación directa

Las diferencias son aún más evidentes cuando se ponen frente a frente. Aunque ambas intentan proporcionar un acceso seguro, sus métodos y los resultados que ofrecen son mundos opuestos.

| Característica | VPN tradicional | Zero Trust Network Access (ZTNA) |

|---|---|---|

| Modelo de acceso | Concede un amplio acceso a toda la red. | Concede acceso granular solo a aplicaciones específicas. |

| Principio de seguridad | Confía en los usuarios una vez que están autenticados y dentro del perímetro. | Nunca confía, siempre verifica cada solicitud de acceso. |

| Superficie de ataque | Amplia; una sola cuenta comprometida puede exponer toda la red. | Mínima; una brecha se contiene en una sola aplicación. |

| Experiencia de usuario | A menudo lenta y torpe, requiere conexiones manuales. | Fluida y transparente, con un rendimiento más rápido. |

| Visibilidad | Hace que los usuarios sean visibles para toda la red una vez conectados. | Hace que las aplicaciones y la red sean invisibles para los usuarios. |

Para cualquier organización con visión de futuro, la elección está clara. Alejarse de las limitaciones de las VPN y adoptar un modelo zero trust network access no es solo una mejora; es una evolución necesaria para protegerse contra las amenazas modernas al tiempo que se mejora el rendimiento y la satisfacción del usuario. ZTNA simplemente proporciona una forma más inteligente, segura y eficiente de conectar a su personal distribuido con los recursos que necesitan.

Cómo Purple ofrece acceso WiFi Zero Trust con nivel de certificado

Una cosa es hablar de la teoría de Zero Trust, pero aplicarla realmente a su red WiFi empresarial puede parecer una tarea enorme. Las ideas de verificación explícita y acceso de menor privilegio tienen todo el sentido, pero ¿cómo se traduce eso a una red concurrida con cientos de usuarios y dispositivos?

Aquí es donde entra en juego un enfoque práctico que da prioridad a la identidad. Purple le ayuda a dejar atrás las contraseñas compartidas inseguras y los torpes Captive Portals, implementando un verdadero modelo zero trust network access (ZTNA) para su WiFi. Se trata de conseguir una seguridad moderna y automatizada sin crear dolores de cabeza a sus usuarios.

Automatizar el acceso seguro con la identidad

El enfoque de Purple comienza conectándose directamente a la fuente de la verdad de su organización: su proveedor de identidad (IdP). Al integrarnos con plataformas como Microsoft Entra ID, Google Workspace y Okta, nos aseguramos de que el acceso WiFi esté vinculado directamente a la identidad verificada de un usuario.

Esta integración es lo que hace posible la automatización de Zero Trust en su red inalámbrica. Cuando se añade un nuevo empleado a su IdP, Purple aprovisiona automáticamente su acceso WiFi seguro. Y lo que es igual de importante, cuando se marchan y se desactiva su cuenta, su acceso a la red se revoca al instante. Sin limpieza manual, sin retrasos y sin credenciales olvidadas que le dejen expuesto.

Conexiones sin contraseña con nivel de certificado

El cambio más notable para sus usuarios es el paso a un acceso sin contraseña con nivel de certificado. Esto elimina por completo la necesidad de que alguien escriba una contraseña WiFi, un proceso que no solo es molesto, sino también un importante punto ciego de seguridad.

En lugar de una contraseña compartida que puede filtrarse o ser objeto de phishing, cada usuario y dispositivo obtiene su propio certificado digital único. Puede pensar en ello como una tarjeta de identificación digital intransferible que la red puede comprobar en un instante.

Para su personal, el proceso es increíblemente sencillo:

- Configuración única: el usuario inicia sesión una vez utilizando sus credenciales habituales de la empresa (a través de su IdP).

- Emisión del certificado: Purple envía de forma segura un certificado único a su dispositivo.

- Conexión automática: a partir de ese momento, su dispositivo se conecta de forma automática y segura siempre que esté dentro del alcance de la red WiFi de la empresa. Se acabaron las peticiones de contraseña.

Este sencillo flujo de trabajo garantiza que cada conexión se verifique explícitamente con una identidad de confianza, cumpliendo un principio básico de Zero Trust sin añadir trabajo extra a sus empleados.

Lo más potente aquí es la sencillez de vincular su directorio de identidades existente para construir una red WiFi segura basada en certificados. Elimina todo el coste y la complejidad habituales de gestionar servidores RADIUS tradicionales.

Proteger cada dispositivo y simplificar el acceso del personal

Aunque los certificados son el estándar de oro para los dispositivos gestionados por la empresa, no todo en su red encaja en ese molde. Siempre tendrá sistemas heredados, hardware de IoT o equipos compartidos que no pueden manejar la autenticación mediante certificados. Para estas situaciones, Purple utiliza claves precompartidas individuales (iPSK).

Una iPSK es simplemente una contraseña única asignada a un dispositivo o grupo de usuarios específico. Supone una enorme mejora de seguridad con respecto a tener una sola contraseña para todos, lo que le permite segmentar el acceso y revocar fácilmente las credenciales de un solo dispositivo sin afectar a nadie más.

Al combinar el acceso basado en certificados para los dispositivos modernos y las iPSK para los heredados, puede aplicar una política Zero Trust coherente en todo su ecosistema WiFi. Este enfoque por capas garantiza que cada conexión se gestione y asegure de acuerdo con su contexto específico.

Además de esto, el uso del inicio de sesión único (SSO) facilita la vida a su personal. Al iniciar sesión con las mismas credenciales que ya utilizan para el correo electrónico y otras aplicaciones, los empleados disfrutan de una experiencia mucho más fluida. Esto impulsa la adopción y reduce las llamadas al servicio de asistencia por contraseñas olvidadas. Si busca blindar aún más su red, nuestra guía sobre la implementación de Wi-Fi Secure ofrece estrategias más prácticas para su entorno inalámbrico.

Purple hace que ZTNA de nivel empresarial para WiFi sea alcanzable y manejable. Al encargarnos de las partes difíciles de la autenticación y vincularnos a los sistemas de identidad que ya tiene, ofrecemos una experiencia de acceso a la red segura, fluida y genuinamente moderna sin necesidad de costoso hardware local.

Su hoja de ruta práctica para implementar ZTNA

Lanzarse a una implementación Zero Trust puede parecer una tarea enorme, pero no tiene por qué ser una saga compleja de varios años. Con un plan claro, trasladar el WiFi de su empresa a un modelo sólido de zero trust network access (ZTNA) es en realidad un proceso muy manejable. El verdadero truco consiste en dividir la migración en fases lógicas y asequibles.

Todo empieza por saber exactamente qué se intenta proteger. Un buen despliegue arranca con una fase de descubrimiento en la que se mapea toda la red. Necesita un inventario completo de todos los usuarios, los dispositivos que utilizan y las aplicaciones y datos críticos que necesitan para hacer su trabajo. Acertar en este primer paso es la base de una estrategia ZTNA de éxito.

Sentar las bases para un acceso seguro

Una vez que tenga una imagen clara de su entorno, el siguiente trabajo es elaborar unas políticas de acceso precisas. Aquí es donde el principio de menor privilegio deja de ser una palabra de moda y se convierte en una realidad práctica. Su objetivo es crear reglas que den a cada usuario acceso solo a los recursos que necesita absolutamente, y a nada más.

Por ejemplo, alguien del equipo de marketing debería poder acceder al servidor de campañas y a las herramientas de redes sociales, pero debería tener completamente bloqueado el acceso a las bases de datos del departamento de finanzas. Este nivel de control granular es el corazón y el alma de ZTNA, y reduce drásticamente el radio de impacto potencial de una cuenta comprometida. Está construyendo una postura de seguridad que contiene las amenazas por diseño, en lugar de limitarse a reaccionar a posteriori.

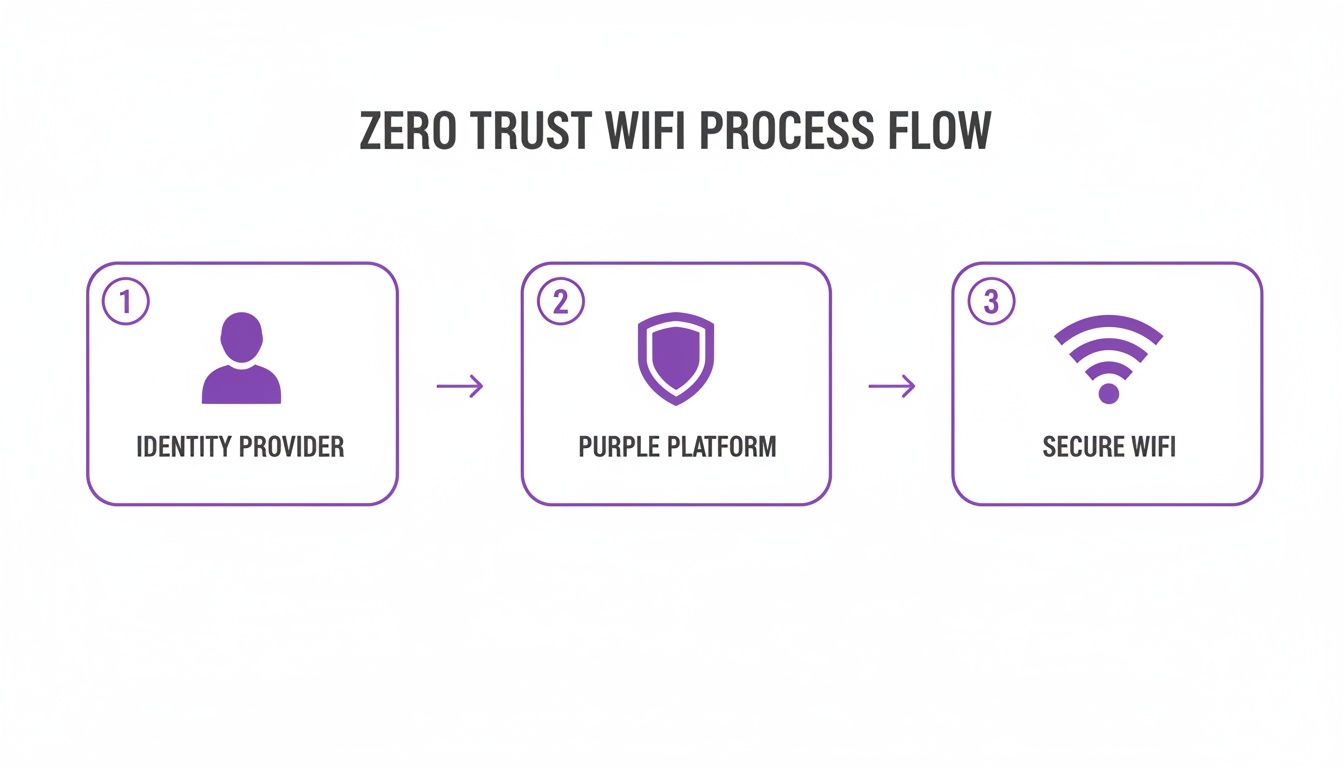

Así es como una plataforma que da prioridad a la identidad hace que todo el proceso de WiFi Zero Trust sea mucho más sencillo.

Como puede ver, la identidad del usuario es el punto de partida. A continuación, una plataforma como Purple comprueba esa identidad para conceder un acceso seguro y consciente del contexto a la red WiFi.

Lista de comprobación de migración paso a paso

Una gran ventaja de utilizar un enfoque basado en plataformas es lo sencillo que resulta el despliegue. Con Purple, nosotros nos encargamos del trabajo técnico pesado por usted. Esto es gracias a la compatibilidad inmediata con el hardware de red líder de proveedores como Meraki, Aruba y Ruckus.

Elimina por completo la necesidad de hardware local complicado y costoso, como los servidores RADIUS de la vieja escuela a los que podría estar acostumbrado. Si quiere profundizar más, tenemos un artículo entero que explica qué es un servidor RADIUS y por qué las soluciones modernas encajan mucho mejor.

Para ayudar a guiar su paso a WiFi Zero Trust, hemos elaborado una práctica lista de comprobación. Seguir estos pasos garantizará una migración fluida, controlada y exitosa.

Lista de comprobación de migración a WiFi Zero Trust

| Fase | Acción clave | Consideraciones y mejores prácticas |

|---|---|---|

| 1. Base | Integrar su proveedor de identidad (IdP) | Conecte Purple a su directorio existente (Entra ID, Okta, Google Workspace). Esto convierte la identidad del usuario en el núcleo de todo su modelo de seguridad. |

| 2. Política | Definir políticas de acceso basadas en roles | Utilice los grupos de usuarios existentes de su IdP para crear reglas. Por ejemplo, cree políticas separadas para el personal, los contratistas y los invitados. |

| 3. Pruebas | Desplegar en un grupo piloto | Empiece poco a poco. Despliegue primero en un grupo controlado, como su departamento de TI, para probar las políticas y obtener comentarios del mundo real antes de la puesta en marcha. |

| 4. Incorporación | Incorporar usuarios y dispositivos corporativos | Utilice un proceso sencillo y único para emitir certificados digitales únicos. Esto le preparará para conexiones seguras y sin contraseñas a partir de ese momento. |

| 5. Sistemas heredados | Proteger dispositivos heredados e IoT | Para los dispositivos que no pueden utilizar certificados (por ejemplo, impresoras, sensores), cree y asigne claves precompartidas individuales (iPSK) para gestionar su acceso de forma segura. |

| 6. Despliegue | Ampliar el despliegue de forma progresiva | Añada gradualmente más departamentos y grupos de usuarios. Compruebe que sus políticas funcionan como se espera en cada etapa de la expansión. |

| 7. Optimización | Monitorizar, perfeccionar y adaptar | Vigile los registros de acceso y la actividad de la red. Utilice estos datos para ajustar las políticas y responder a cualquier nueva necesidad de seguridad a medida que surja. |

Siguiendo estos pasos gestionados, puede hacer la transición de todo el WiFi de su empresa a un modelo ZTNA de vanguardia en cuestión de semanas, no de años. Este enfoque metódico desmitifica todo el proceso y garantiza una migración fluida y segura de principio a fin.

La necesidad de esta transición no podría estar más clara. Estudios recientes muestran que las organizaciones del Reino Unido se están quedando atrás; solo el 12 % se siente totalmente preparado para los ciberataques mejorados con IA, en comparación con el 16 % en EE. UU. Aunque sectores como los servicios financieros (42 % de adopción) y la sanidad (38 % de adopción) van por delante, existe una importante brecha de preparación en todo el país. Puede obtener más detalles en el estudio completo sobre la adopción de ZTNA .

Preguntas frecuentes sobre Zero Trust Network Access

Incluso cuando se comprenden las ideas que hay detrás de zero trust network access, pasar de un modelo de seguridad que conoce desde hace años es un gran paso. Es natural tener preguntas sobre el coste, la complejidad y lo que todo ello significa para su equipo en el día a día.

Abordemos algunas de las preguntas más comunes que escuchamos cuando las organizaciones se plantean hacer el cambio. Obtener respuestas directas le ayudará a ganar confianza y a presentar un caso sólido a favor de ZTNA en su empresa.

¿Es ZTNA un único producto o una estrategia?

Aquí es donde empieza gran parte de la confusión. En el fondo, Zero Trust es una estrategia, no un único producto que se pueda comprar en una tienda. Es una filosofía de seguridad basada en una regla sencilla: «nunca confíes, verifica siempre». No se puede simplemente instalar «un Zero Trust».

Lo que sí puede comprar son las plataformas y productos que dan vida a esa estrategia. Estas soluciones le proporcionan las herramientas para aplicar los principios fundamentales de Zero Trust, como la verificación explícita, el acceso de menor privilegio y asumir que siempre es posible que se produzca una brecha. Una plataforma que se comunica con su proveedor de identidad para emitir certificados de dispositivo para el acceso WiFi es un ejemplo perfecto de un producto que hace posible una estrategia ZTNA.

Piénselo así: «comer sano» es una estrategia para sentirse mejor. Un servicio de entrega de comida que le envía comidas equilibradas y en porciones es un producto que le ayuda a ejecutar esa estrategia. ZTNA es la estrategia, y plataformas como Purple proporcionan las herramientas para hacerla realidad.

¿Cómo gestiona ZTNA los dispositivos no corporativos?

En un mundo de Bring Your Own Device (BYOD) y acceso de invitados, esta es una pregunta crítica. Cualquier solución ZTNA decente tiene que tener en cuenta los dispositivos que su equipo de TI no gestiona directamente. El secreto es aplicar los mismos principios Zero Trust, solo que con herramientas diferentes.

Para estos dispositivos no gestionados, puede bloquear el acceso a través de:

- Políticas de acceso granulares: al dispositivo personal de un invitado se le puede dar un acceso muy restringido (por ejemplo, solo a Internet y absolutamente a nada más en la red corporativa).

- Claves precompartidas individuales (iPSK): en lugar de una contraseña de invitado para todos, puede asignar claves únicas a usuarios o dispositivos específicos. Esto le proporciona un seguimiento individual y le permite revocar al instante el acceso de una persona sin interrumpir al resto.

- Captive Portals con condiciones de uso: para los invitados a corto plazo, un Captive Portals puede exigirles que acepten sus términos y condiciones antes de que se les conceda un acceso limitado a Internet.

El objetivo sigue siendo el mismo: verificar y contener todos y cada uno de los dispositivos, sean o no propiedad de la empresa. Una plataforma ZTNA flexible le ofrecerá diferentes formas de gestionar cada escenario, garantizando que ningún dispositivo tenga vía libre en su red.

¿Cuál es el impacto real en la experiencia de usuario?

A muchos líderes de TI les preocupa que endurecer la seguridad solo cree dolores de cabeza a los empleados. Con la seguridad de la vieja escuela, a menudo es una preocupación justificada (basta pensar en los torpes clientes VPN y en las interminables ventanas emergentes de contraseñas). Pero un modelo ZTNA bien implementado en realidad mejora la experiencia de usuario.

La magia está en la automatización y en el diseño que da prioridad a la identidad. Una vez que el dispositivo de un usuario se configura con un certificado seguro, el acceso se vuelve completamente fluido. Pueden conectarse al WiFi y a sus aplicaciones aprobadas sin tener que escribir nunca una contraseña ni iniciar una VPN.

Dado que el acceso se concede en función de quiénes son, toda la fricción de los antiguos modelos de seguridad simplemente desaparece. Los usuarios obtienen conexiones más rápidas y fiables, mientras que el sistema gestiona todas las comprobaciones de seguridad de forma silenciosa en segundo plano. Es una seguridad que no estorba.

¿Es ZTNA demasiado complejo para una pequeña empresa?

Aunque Zero Trust fue impulsado por gigantes como Google, las herramientas que lo hacen posible están ahora al alcance de empresas de todos los tamaños. La idea de que ZTNA es solo para grandes empresas con enormes presupuestos de TI es un mito común.

Las plataformas modernas basadas en la nube han reducido por completo la barrera de entrada. Ya no necesita comprar y gestionar un rack de complejo hardware local ni contratar a un equipo de gurús de la seguridad solo para empezar. Estas soluciones se conectan a los proveedores de identidad que ya utiliza (como Google Workspace o Microsoft Entra ID ) y están diseñadas para desplegarse rápidamente.

Empezando por un área específica de gran impacto, como la protección de su WiFi, incluso una pequeña o mediana empresa puede iniciar su viaje hacia Zero Trust. La clave está en elegir una solución que abstraiga la complejidad técnica, permitiéndole desplegar una sólida estrategia ZTNA paso a paso de forma manejable.

Purple proporciona las herramientas para hacer de zero trust network access una realidad para su organización. Nuestra plataforma basada en la identidad sustituye las contraseñas inseguras por un acceso WiFi fluido y con nivel de certificado que se integra directamente con sus sistemas existentes. Obtenga más información en https://www.purple.ai .