Zero Trust Network Access (ZTNA) হলো একটি সিকিউরিটি মডেল যা একটি সহজ ও শক্তিশালী ধারণার ওপর তৈরি: 'কখনও বিশ্বাস করবেন না, সর্বদা যাচাই করুন'। এটি সেই পুরোনো চিন্তাধারাকে বাতিল করে দেয়, যেখানে আমরা ধরে নিতাম যে আমাদের নেটওয়ার্কের ভেতরের সবকিছুই নিরাপদ। এর পরিবর্তে, ZTNA আপনার নেটওয়ার্কে অ্যাক্সেস করার প্রতিটি চেষ্টাকে একটি সম্ভাব্য হুমকি হিসেবে বিবেচনা করে এবং প্রতিবার কঠোর যাচাইকরণের দাবি করে।

দুর্গ পরিত্যাগ: কেন পুরোনো সিকিউরিটি মডেলটি অকার্যকর

কয়েক দশক ধরে, আমরা সিকিউরিটির জন্য “ক্যাসল-অ্যান্ড-মোট” (দুর্গ ও পরিখা) পদ্ধতির ওপর নির্ভর করে আসছি। আমরা ফায়ারওয়াল এবং ভিপিএন (VPN) দিয়ে একটি শক্তিশালী সীমানা তৈরি করেছিলাম, এই ভেবে যে যদি আমরা খারাপ লোকদের বাইরে রাখতে পারি, তবে ভেতরের সবাইকে বিশ্বাস করা যেতে পারে। একবার গেট পার হয়ে গেলে, আপনি তুলনামূলকভাবে অবাধ স্বাধীনতা পেতেন।

কিন্তু সেই মডেলটি এখন সম্পূর্ণ সেকেলে। আমাদের কাজ করার পদ্ধতি প্রথাগত নেটওয়ার্ক সীমানাকে ভেঙে দিয়েছে। একটু ভেবে দেখুন:

- হাইব্রিড এবং রিমোট ওয়ার্ক: আমাদের টিমগুলো হোম অফিস, কফি শপ এবং হোটেল থেকে কানেক্ট করে। নেটওয়ার্কের একটি সুরক্ষিত "ভেতর"-এর ধারণা এখন আর নেই।

- ক্লাউড অ্যাপ্লিকেশন: গুরুত্বপূর্ণ বিজনেস টুল এবং ডেটা এখন আর কোনো একক সার্ভার রুমে থাকে না। এগুলো অসংখ্য ক্লাউড সার্ভিসে ছড়িয়ে আছে।

- বৈচিত্র্যময় ডিভাইস: মানুষ কোম্পানির ল্যাপটপ থেকে লগ ইন করছে, পাশাপাশি তাদের ব্যক্তিগত ফোন এবং ট্যাবলেট থেকেও।

ক্যাসল-অ্যান্ড-মোট পদ্ধতিটি তখন আর কাজ করে না যখন আপনার কর্মী এবং ডেটা সব জায়গায় ছড়িয়ে থাকে। এর সবচেয়ে বড় ত্রুটি হলো এই ধারণা যে, একবার কেউ মূল গেট পার হয়ে গেলে—হতে পারে চুরি করা পাসওয়ার্ড দিয়ে—তারা বিশ্বাসযোগ্য। বাস্তবে, তখনই আসল ক্ষতি শুরু হয়, কারণ তারা ইন্টারনাল নেটওয়ার্কে অবাধে বিচরণ করতে পারে।

একটি নতুন দর্শন: লোকেশন থেকে আইডেন্টিটি

Zero Trust এই পুরোনো মডেলটিকে সম্পূর্ণ উল্টে দেয়। এটি একটি বিশ্বস্ত নেটওয়ার্কের ধারণাকে পুরোপুরি বাতিল করে এবং এর পরিবর্তে প্রতিটি রিকোয়েস্টের জন্য শুধুমাত্র আইডেন্টিটি এবং কনটেক্সট যাচাই করার ওপর ফোকাস করে। এটি কার্যকর নেটওয়ার্ক প্রোটেকশন এবং সিকিউরিটি -এর যেকোনো আধুনিক স্ট্র্যাটেজির একটি মূল উপাদান।

কল্পনা করুন, দুর্গের একটিমাত্র ড্রব্রিজ থেকে একটি হাই-সিকিউরিটি সরকারি ভবনে আপগ্রেড করার কথা। সেই ভবনে, আপনাকে সামনের দরজায়, লিফটে এবং আপনি যে অফিসে প্রবেশ করতে চান তার প্রতিটি দরজায় আপনার আইডি দেখাতে হবে। আপনি আগে থেকেই ভেতরে আছেন কি না তা বিবেচ্য নয়; প্রতিটি নতুন এলাকায় প্রবেশের জন্য নতুন, নির্দিষ্ট অনুমতির প্রয়োজন। এটাই হলো ZTNA-এর মূল কথা।

নিচের টেবিলটি এই দুটি দর্শনের মধ্যে পার্থক্য স্পষ্টভাবে তুলে ধরেছে।

প্রথাগত সিকিউরিটি বনাম Zero Trust Network Access

| সিকিউরিটির দিক | প্রথাগত ভিপিএন/ফায়ারওয়াল মডেল | Zero Trust Network Access (ZTNA) মডেল |

|---|---|---|

| মূল দর্শন | বিশ্বাস করুন কিন্তু যাচাই করুন। ধরে নেয় যে নেটওয়ার্কের ভেতরের ইউজার এবং ডিভাইসগুলো নিরাপদ। | কখনও বিশ্বাস করবেন না, সর্বদা যাচাই করুন। ধরে নেয় যে সমস্ত অ্যাক্সেস রিকোয়েস্ট ক্ষতিকর, যতক্ষণ না অন্যথা প্রমাণিত হয়। |

| প্রাথমিক প্রতিরক্ষা | একটি শক্তিশালী নেটওয়ার্ক সীমানা (ফায়ারওয়াল, ভিপিএন)। | প্রতিটি অ্যাক্সেস রিকোয়েস্টের জন্য আইডেন্টিটি এবং ডিভাইস অথেনটিকেশন। |

| অ্যাক্সেস লেভেল | বিস্তৃত নেটওয়ার্ক অ্যাক্সেস। একবার ভেতরে প্রবেশ করলে, ইউজাররা প্রায়শই পুরো নেটওয়ার্ক দেখতে এবং বিচরণ করতে পারে। | "লিস্ট প্রিভিলেজ" (ন্যূনতম অধিকার) অ্যাক্সেস। ইউজাররা শুধুমাত্র সেই নির্দিষ্ট অ্যাপ্লিকেশনে অ্যাক্সেস পায় যা তাদের প্রয়োজন, এবং তা শুধুমাত্র সেই সেশনের জন্য। |

| অ্যাটাক সারফেস | বড়। একটিমাত্র আপোসকৃত ক্রেডেনশিয়াল বা ডিভাইস পুরো নেটওয়ার্ককে ঝুঁকিতে ফেলতে পারে। | ন্যূনতম। কোনো অ্যাটাকার একটি অ্যাপ্লিকেশনে অ্যাক্সেস পেলেও অন্যগুলোতে ল্যাটারাল মুভমেন্ট করতে পারে না। |

| ফোকাস | নেটওয়ার্ক সীমানা সুরক্ষিত করা। | লোকেশন নির্বিশেষে, পৃথক অ্যাপ্লিকেশন এবং রিসোর্সগুলো সুরক্ষিত করা। |

| ইউজার এক্সপেরিয়েন্স | ধীরগতির ভিপিএন কানেকশন এবং জটিল লগইন প্রক্রিয়ার কারণে প্রায়শই ঝামেলাপূর্ণ। | নির্বিঘ্ন এবং পাসওয়ার্ডবিহীন। যাচাইকৃত আইডেন্টিটি এবং ডিভাইসের হেলথ-এর ওপর ভিত্তি করে অদৃশ্যভাবে অ্যাক্সেস দেওয়া হয়। |

যেমনটি আপনি দেখতে পাচ্ছেন, ZTNA কেবল একটি ক্রমবর্ধমান উন্নতি নয়; এটি আমরা কীভাবে সিকিউরিটির দিকে এগোই তার একটি মৌলিক পরিবর্তন।

এই পরিবর্তনটি বেশ ভালোভাবে চলছে। সাম্প্রতিক তথ্যে দেখা যায় যে যুক্তরাজ্যে ZTNA গ্রহণ একটি চূড়ান্ত পর্যায়ে পৌঁছাচ্ছে, যেখানে ৮১% প্রতিষ্ঠান আগামী ১২ মাসের মধ্যে Zero Trust স্ট্র্যাটেজি চালু করার পরিকল্পনা করছে। যদিও ৯৬% ব্যবসা এই দর্শনের সাথে একমত, তবে এটি বাস্তবে প্রয়োগ করা এখনও একটি চ্যালেঞ্জ। যারা এটি সঠিকভাবে করতে পারে, তাদের জন্য এর সুফল বিশাল, কারণ ৭৬% রিপোর্ট করেছে যে উন্নত সিকিউরিটি এবং কমপ্লায়েন্স হলো এর প্রধান সুবিধা।

পরিশেষে, ZTNA অনেক বেশি স্থিতিস্থাপক সিকিউরিটি পজিশন তৈরি করে। প্রতি-সেশন, প্রতি-অ্যাপ্লিকেশন ভিত্তিতে অ্যাক্সেস দেওয়ার মাধ্যমে, এটি অ্যাটাক সারফেসকে ব্যাপকভাবে সংকুচিত করে এবং সম্ভাব্য ডেটা ব্রিচগুলোকে শুরুতেই থামিয়ে দেয়। এটি এখন আর কেবল একটি বাজওয়ার্ড নয়, বরং যেকোনো প্রতিষ্ঠানের জন্য একটি অপরিহার্য স্ট্র্যাটেজি যারা তাদের গুরুত্বপূর্ণ সম্পদ রক্ষার বিষয়ে সিরিয়াস।

Zero Trust আর্কিটেকচারের মূল নীতিগুলো

বিস্তারিত আলোচনায় যাওয়ার আগে, zero trust network access আসলে কী তা বোঝা অত্যন্ত জরুরি। এটি এমন কোনো একক প্রোডাক্ট নয় যা আপনি কিনে ইনস্টল করতে পারবেন। এটি সিকিউরিটি দর্শনের একটি সম্পূর্ণ পরিবর্তন, যা তিনটি মূল স্তম্ভের ওপর নির্মিত এবং পুরোনো কাজ করার পদ্ধতিকে চ্যালেঞ্জ করে।

এটিকে ডিফল্ট বিশ্বাসের অবস্থা থেকে একটি স্বাস্থ্যকর সংশয়ের অবস্থায় যাওয়ার মতো মনে করুন। এই মানসিকতা গ্রহণ করার অর্থ হলো এই নীতিগুলোকে কেবল কিছু টেকনিক্যাল নিয়ম হিসেবে নয়, বরং একটি নতুন সিকিউরিটি কালচার হিসেবে বিবেচনা করা। এর প্রতিটি নীতি সেকেলে "ক্যাসল-অ্যান্ড-মোট" সিকিউরিটি মডেলের নির্দিষ্ট ত্রুটিগুলো দূর করার জন্য ডিজাইন করা হয়েছে, যা অনেক বেশি শক্তিশালী প্রতিরক্ষা তৈরি করে।

স্পষ্টভাবে যাচাই করুন

প্রথম এবং সবচেয়ে গুরুত্বপূর্ণ নীতি হলো স্পষ্টভাবে যাচাই করা। এর মানে হলো আপনাকে অবশ্যই প্রতিটি অ্যাক্সেস রিকোয়েস্ট প্রতিবার, কোনো ব্যর্থতা ছাড়াই অথেনটিকেট এবং অথোরাইজ করতে হবে। একটি জিরো-ট্রাস্ট বিশ্বে, কোনো বিশ্বস্ত জোন, কোনো বিশ্বস্ত ইউজার এবং কোনো বিশ্বস্ত ডিভাইস নেই। অন্যথা প্রমাণিত না হওয়া পর্যন্ত সবকিছু এবং সবাই একটি সম্ভাব্য হুমকি।

এটি একটি ব্যাংক ভল্টের মতো যা প্রবেশের জন্য একাধিক ধরনের আইডি দাবি করে। আপনি ব্রাঞ্চ ম্যানেজার নাকি ২০ বছর ধরে একজন কর্মী, তা কোনো বিষয় নয়। প্রতিবার আপনি যখন অ্যাক্সেস চাইবেন, আপনাকে সম্পূর্ণ সিকিউরিটি চেকের মধ্য দিয়ে যেতে হবে। এর কোনো ব্যতিক্রম নেই।

এই যাচাইকরণ কেবল একটি ইউজারনেম এবং পাসওয়ার্ডের মধ্যে সীমাবদ্ধ নয়। একটি বুদ্ধিমান সিদ্ধান্ত নেওয়ার জন্য ZTNA বিভিন্ন সিগন্যাল বিশ্লেষণ করে, যার মধ্যে রয়েছে:

- ইউজার আইডেন্টিটি: এই ব্যক্তি কি সত্যিই সে, যা সে দাবি করছে? এটি সাধারণত মাল্টি-ফ্যাক্টর অথেনটিকেশন (MFA) দিয়ে নিশ্চিত করা হয়।

- ডিভাইস হেলথ: তারা যে ল্যাপটপ বা ফোন ব্যবহার করছে তা কি সুরক্ষিত? সিস্টেম আপ-টু-ডেট অ্যান্টিভাইরাস, ওএস (OS) প্যাচ এবং যেকোনো রেড ফ্ল্যাগ চেক করে।

- লোকেশন: কানেকশনটি কি কোনো প্রত্যাশিত লোকেশন থেকে আসছে, নাকি কোনো অস্বাভাবিক এবং সম্ভাব্য ঝুঁকিপূর্ণ জায়গা থেকে?

- রিকোয়েস্ট করা সার্ভিস: তারা কোন নির্দিষ্ট অ্যাপ্লিকেশন বা ডেটায় পৌঁছানোর চেষ্টা করছে?

রিয়েল টাইমে এই ডেটা পয়েন্টগুলো সংগ্রহ এবং বিশ্লেষণ করে, সিস্টেম একটি স্মার্ট, ওয়ান-টাইম অ্যাক্সেস সিদ্ধান্ত নেয়। এই নিরলস, অবিচ্ছিন্ন যাচাইকরণই হলো জিরো-ট্রাস্ট স্ট্র্যাটেজির পেছনের আসল ইঞ্জিন।

লিস্ট প্রিভিলেজ অ্যাক্সেস ব্যবহার করুন

দ্বিতীয় স্তম্ভটি হলো লিস্ট প্রিভিলেজ অ্যাক্সেস ব্যবহার করা। এটি হলো ইউজার, ডিভাইস এবং অ্যাপ্লিকেশনগুলোকে তাদের কাজ করার জন্য একেবারে ন্যূনতম স্তরের অ্যাক্সেস দেওয়ার অনুশীলন—এর বেশি কিছু নয়। এই নীতির শক্তি হলো, যদি কখনও কোনো অ্যাকাউন্ট বা ডিভাইস আপোসকৃত হয়, তবে এটি কীভাবে নাটকীয়ভাবে ক্ষতির পরিধি সীমিত করে।

একজন পেইন্টারকে এমন একটি কিকার্ড দেওয়ার কথা ভাবুন যা কেবল সেই নির্দিষ্ট রুমটি খোলে যেখানে তারা কাজ করছে, এবং তা শুধুমাত্র সকাল ৯টা থেকে বিকেল ৫টার মধ্যে। তারা ভবনে ঘুরে বেড়াতে পারবে না, সার্ভার রুমে ঢুকতে পারবে না এবং নিশ্চিতভাবেই এক্সিকিউটিভ ফ্লোরে অ্যাক্সেস পাবে না। এটাই হলো লিস্ট প্রিভিলেজ-এর বাস্তব প্রয়োগ। এটি ডিজাইনগতভাবেই হুমকিগুলোকে আটকে রাখে।

লিস্ট প্রিভিলেজ প্রয়োগ করার মাধ্যমে, আপনি নিশ্চিত করেন যে কোনো অ্যাটাকার যদি প্রবেশাধিকার পেয়েও যায়, তবুও আপনার নেটওয়ার্কে তাদের ল্যাটারাল মুভমেন্ট করার ক্ষমতা কঠোরভাবে সীমিত থাকবে। উদাহরণস্বরূপ, একটি আপোসকৃত মার্কেটিং অ্যাকাউন্ট ফাইন্যান্স বা ইঞ্জিনিয়ারিং সিস্টেমে অ্যাক্সেস করতে পারবে না।

এটি সফলভাবে করার জন্য আপনার নেটওয়ার্ক এবং বিভিন্ন রোলের আসলে কী অ্যাক্সেস প্রয়োজন সে সম্পর্কে একটি সূক্ষ্ম বোঝাপড়া থাকা প্রয়োজন। আরও গভীরভাবে জানার জন্য, আপনি কার্যকর নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সলিউশন -এর ওপর আমাদের গাইডটি সহায়ক পেতে পারেন। এটি এমন অ্যাক্সেস পলিসি তৈরি করার বিষয়ে আরও অন্তর্দৃষ্টি প্রদান করে যা কার্যকরভাবে হুমকিগুলোকে আটকে রাখে।

ব্রিচ ধরে নিন

চূড়ান্ত নীতিটি হলো ব্রিচ ধরে নেওয়া। এটি শুনতে কিছুটা হতাশাজনক মনে হতে পারে, তবে বাস্তবে এটি একটি অবিশ্বাস্যভাবে কার্যকর সিকিউরিটি মানসিকতা। এর মানে হলো আপনি এই ধারণা নিয়ে আপনার নেটওয়ার্ক ডিজাইন এবং পরিচালনা করেন যে একজন অ্যাটাকার ইতিমধ্যেই ভেতরে আছে, অথবা একটি ব্রিচ হওয়া কেবল সময়ের ব্যাপার, "হবে কি না" তা নয়।

এই মানসিকতা আপনার অগ্রাধিকারগুলোকে সম্পূর্ণ পরিবর্তন করে দেয়। একটি শক্তিশালী সীমানা তৈরির ওপর আপনার সমস্ত শক্তি ফোকাস করার পরিবর্তে, আপনি ভেতর থেকে বাইরের দিকে প্রতিরক্ষা তৈরি করতে বাধ্য হন। আপনি যদি এমনভাবে কাজ করেন যেন একজন অ্যাটাকার ইতিমধ্যেই লুকিয়ে আছে, তবে আপনি স্বাভাবিকভাবেই তাদের সম্ভাব্য প্রভাব কমানোর এবং যত দ্রুত সম্ভব তাদের শনাক্ত করার ওপর ফোকাস করবেন।

এই ধারণা নিয়ে কাজ করা সরাসরি বেশ কয়েকটি গুরুত্বপূর্ণ সিকিউরিটি অনুশীলনের দিকে নিয়ে যায়:

- মাইক্রোসেগমেন্টেশন: অ্যাটাকারদের এক অংশ থেকে অন্য অংশে অবাধে বিচরণ করা থেকে আটকাতে নেটওয়ার্ককে ছোট, বিচ্ছিন্ন জোনে ভাগ করা।

- এন্ড-টু-এন্ড এনক্রিপশন: ডেটা চলাচলের সময় তা সুরক্ষিত রাখতে সমস্ত নেটওয়ার্ক ট্রাফিক এনক্রিপ্ট করা—এমনকি আপনার নিজস্ব সীমানার ভেতরে হওয়া কমিউনিকেশনগুলোও।

- কন্টিনিউয়াস মনিটরিং: পুরো নেটওয়ার্ক জুড়ে সন্দেহজনক কার্যকলাপ, অস্বাভাবিক আচরণ এবং সম্ভাব্য হুমকির অন্যান্য সূচকগুলো সক্রিয়ভাবে খোঁজা।

এমন একটি সিস্টেম তৈরি করার মাধ্যমে যেখানে একটি ব্রিচ আটকে রাখা যায় এবং তা অত্যন্ত দৃশ্যমান হয়, আপনি একটি রিঅ্যাকটিভ থেকে প্রোঅ্যাকটিভ সিকিউরিটি পজিশনে চলে যান। এই তিনটি স্তম্ভ—স্পষ্টভাবে যাচাই করা, লিস্ট প্রিভিলেজ প্রদান করা এবং ব্রিচ ধরে নেওয়া—হলো যেকোনো আধুনিক, কার্যকর Zero Trust আর্কিটেকচারের অটল ভিত্তি।

ভিপিএন ছাড়িয়ে উন্নত ZTNA সলিউশনের দিকে এগিয়ে যাওয়া

দীর্ঘদিন ধরে, রিমোট অ্যাক্সেসের জন্য ভার্চুয়াল প্রাইভেট নেটওয়ার্ক (VPN) ছিল সবচেয়ে জনপ্রিয় টুল। এটি একটি ডিজিটাল ড্রব্রিজের মতো কাজ করত, যা ইউজারের ডিভাইস থেকে সরাসরি কর্পোরেট দুর্গে একটি সুরক্ষিত, এনক্রিপ্ট করা টানেল তৈরি করত। যখন সবাই একটি সেন্ট্রাল অফিস থেকে কাজ করত, তখন এই মডেলটি বেশ ভালোভাবেই কাজ করত।

কিন্তু বর্তমানে, সেই মডেলটিকে নিশ্চিতভাবেই সেকেলে মনে হচ্ছে। হাইব্রিড ওয়ার্ক এবং ক্লাউড অ্যাপ্লিকেশনের দিকে ব্যাপক পরিবর্তনের ফলে, সেই পুরোনো ড্রব্রিজটি কেবল অদক্ষই নয়; এটি একটি স্পষ্ট সিকিউরিটি ঝুঁকি। একবার কোনো ইউজার ভিপিএন-এর মাধ্যমে কানেক্ট হয়ে গেলে, তারা কার্যকরভাবে নেটওয়ার্কের ভেতরে চলে যায়, প্রায়শই বিপজ্জনকভাবে বিস্তৃত অ্যাক্সেসসহ।

প্রথাগত ভিপিএন-এর গুরুতর ত্রুটিগুলো

ভিপিএনগুলো অন্তর্নিহিত বিশ্বাসের একটি সেকেলে ধারণার ওপর নির্মিত। এগুলো ইউজার থেকে নেটওয়ার্ক এজ পর্যন্ত কানেকশন সুরক্ষিত করার ক্ষেত্রে দারুণ কাজ করে, কিন্তু একবার সেই কানেকশন তৈরি হয়ে গেলে, তাদের কাজ প্রায় শেষ হয়ে যায়। আধুনিক প্রতিষ্ঠানগুলোর জন্য, এটি কিছু গুরুতর মাথাব্যথার কারণ হয়ে দাঁড়ায়।

সবচেয়ে বড় সমস্যা হলো এগুলো যে বিশাল অ্যাটাক সারফেস উন্মুক্ত করে দেয়। একটি ভিপিএন কানেকশন কেবল ইউজারের প্রয়োজনীয় একটি অ্যাপ্লিকেশনে অ্যাক্সেস দেয় না; এটি তাদের পুরো একটি নেটওয়ার্ক সেগমেন্টে অ্যাক্সেস দেয়। যদি কোনো অ্যাটাকার ইউজারের লগইন ডিটেইলস আপোস করতে সক্ষম হয়, তবে তারা সেই ভিপিএন অ্যাক্সেস ব্যবহার করে নেটওয়ার্ক জুড়ে ল্যাটারাল মুভমেন্ট করতে পারে, দুর্বল সিস্টেম এবং মূল্যবান ডেটা খুঁজতে পারে।

ল্যাটারাল মুভমেন্ট-এর এই ধারণাটি হলো একটি মূল দুর্বলতা যা আধুনিক সাইবার অ্যাটাকগুলো কাজে লাগানোর জন্য ডিজাইন করা হয়। একটি ভিপিএন কানেকশন হলো একজন অ্যাটাকারকে অফিস ভবনের পুরো একটি ফ্লোরের মাস্টার কি দেওয়ার মতো, যখন তাদের আসলে কেবল একটি ফাইলিং ক্যাবিনেটে অ্যাক্সেস প্রয়োজন ছিল।

সিকিউরিটি ত্রুটিগুলোর বাইরেও, ভিপিএনগুলো একটি বাজে ইউজার এক্সপেরিয়েন্স তৈরি করার জন্য কুখ্যাত। এগুলো যন্ত্রণাদায়কভাবে ধীরগতির হতে পারে, সমস্ত ট্রাফিককে একটি সেন্ট্রাল পয়েন্টের মধ্য দিয়ে যেতে বাধ্য করে, যা হতাশাজনক বটলনেক তৈরি করে। এর ফলে প্রায়শই কর্মীরা ভিপিএন পুরোপুরি বাইপাস করার চেষ্টা করে, যা কেবল আরও সিকিউরিটি গ্যাপ তৈরি করে।

কীভাবে ZTNA একটি উন্নত বিকল্প প্রদান করে

এখানেই zero trust network access (ZTNA) গেমটি পুরোপুরি বদলে দেয়। ইউজারদের বিস্তৃত নেটওয়ার্ক অ্যাক্সেস দেওয়ার পরিবর্তে, ZTNA লিস্ট প্রিভিলেজ-এর নীতিতে কাজ করে। এটি প্রতি-সেশন, প্রতি-অ্যাপ্লিকেশন ভিত্তিতে অ্যাক্সেস প্রদান করে এবং এটি আন্ডারলায়িং নেটওয়ার্ককে ইউজারের কাছে সম্পূর্ণ অদৃশ্য করে তোলে।

এভাবে চিন্তা করুন:

- একটি ভিপিএন আপনাকে পুরো ভবনের চাবি দেয়। আপনি প্রতিটি দরজা দেখতে পারেন এবং প্রতিটি খোলার চেষ্টা করতে পারেন।

- ZTNA একজন পার্সোনাল কনসিয়ার্জ হিসেবে কাজ করে। আপনি কনসিয়ার্জকে বলেন যে আপনার মার্কেটিং ডিপার্টমেন্টের ফাইল সার্ভারে যাওয়া প্রয়োজন, এবং তারা আপনাকে সরাসরি সেই নির্দিষ্ট সার্ভারের দরজায় নিয়ে যায়—আর কোথাও নয়। আপনি ফাইন্যান্স বা এইচআর ডিপার্টমেন্টের দরজাও দেখতে পান না।

এই পদ্ধতিটি সরাসরি ভিপিএন-এর দুর্বলতাগুলো মোকাবিলা করে। যেহেতু ইউজাররা শুধুমাত্র সেই নির্দিষ্ট অ্যাপ্লিকেশনগুলোর সাথেই কানেক্টেড থাকে যেগুলো ব্যবহার করার জন্য তারা অনুমোদিত, তাই ল্যাটারাল মুভমেন্টের ঝুঁকি প্রায় দূর হয়ে যায়। কোনো অ্যাকাউন্ট আপোসকারী অ্যাটাকার নেটওয়ার্ক এক্সপ্লোর করতে পারে না, কারণ তাদের দৃষ্টিকোণ থেকে, এক্সপ্লোর করার মতো কোনো নেটওয়ার্কই নেই।

ZTNA বনাম ভিপিএন একটি সরাসরি তুলনা

পার্থক্যগুলো আরও স্পষ্ট হয়ে ওঠে যখন আপনি সেগুলোকে পাশাপাশি রাখেন। যদিও উভয়ই সুরক্ষিত অ্যাক্সেস দেওয়ার চেষ্টা করছে, তাদের পদ্ধতি এবং তারা যে ফলাফল দেয় তা সম্পূর্ণ ভিন্ন।

| ফিচার | প্রথাগত ভিপিএন | Zero Trust Network Access (ZTNA) |

|---|---|---|

| অ্যাক্সেস মডেল | পুরো নেটওয়ার্কে বিস্তৃত অ্যাক্সেস প্রদান করে। | শুধুমাত্র নির্দিষ্ট অ্যাপ্লিকেশনগুলোতে গ্র্যানুলার অ্যাক্সেস প্রদান করে। |

| সিকিউরিটি নীতি | একবার অথেনটিকেট হয়ে সীমানার ভেতরে প্রবেশ করলে ইউজারদের বিশ্বাস করে। | কখনও বিশ্বাস করে না, সর্বদা প্রতিটি অ্যাক্সেস রিকোয়েস্ট যাচাই করে। |

| অ্যাটাক সারফেস | বড়; একটিমাত্র আপোসকৃত অ্যাকাউন্ট পুরো নেটওয়ার্ককে ঝুঁকিতে ফেলতে পারে। | ন্যূনতম; একটি ব্রিচ একটিমাত্র অ্যাপ্লিকেশনের মধ্যে সীমাবদ্ধ থাকে। |

| ইউজার এক্সপেরিয়েন্স | প্রায়শই ধীরগতির এবং ঝামেলাপূর্ণ, ম্যানুয়াল কানেকশনের প্রয়োজন হয়। | দ্রুত পারফরম্যান্সসহ নির্বিঘ্ন এবং স্বচ্ছ। |

| ভিজিবিলিটি | একবার কানেক্ট হয়ে গেলে ইউজারদের পুরো নেটওয়ার্কের কাছে দৃশ্যমান করে তোলে। | অ্যাপ্লিকেশন এবং নেটওয়ার্ককে ইউজারদের কাছে অদৃশ্য করে তোলে। |

যেকোনো দূরদর্শী প্রতিষ্ঠানের জন্য, পছন্দটি পরিষ্কার। ভিপিএন-এর সীমাবদ্ধতাগুলো থেকে সরে আসা এবং একটি zero trust network access মডেল গ্রহণ করা কেবল একটি আপগ্রেড নয়; পারফরম্যান্স এবং ইউজার স্যাটিসফ্যাকশন উন্নত করার পাশাপাশি আধুনিক হুমকিগুলো থেকে রক্ষা পাওয়ার জন্য এটি একটি প্রয়োজনীয় বিবর্তন। ZTNA সহজভাবে আপনার ডিস্ট্রিবিউটেড ওয়ার্কফোর্সকে তাদের প্রয়োজনীয় রিসোর্সগুলোর সাথে কানেক্ট করার একটি স্মার্ট, আরও সুরক্ষিত এবং আরও দক্ষ উপায় প্রদান করে।

কীভাবে Purple সার্টিফিকেট-গ্রেড Zero Trust WiFi অ্যাক্সেস প্রদান করে

Zero Trust-এর থিওরি নিয়ে কথা বলা এক জিনিস, কিন্তু বাস্তবে এটি আপনার এন্টারপ্রাইজ WiFi নেটওয়ার্কে প্রয়োগ করা একটি বিশাল কাজ বলে মনে হতে পারে। স্পষ্টভাবে যাচাইকরণ এবং লিস্ট প্রিভিলেজ অ্যাক্সেসের ধারণাগুলো পুরোপুরি যৌক্তিক, কিন্তু শত শত ইউজার এবং ডিভাইসসহ একটি ব্যস্ত নেটওয়ার্কে আপনি কীভাবে তা বাস্তবায়ন করবেন?

এখানেই একটি ব্যবহারিক, আইডেন্টিটি-ফার্স্ট পদ্ধতি কাজে আসে। Purple আপনাকে অনিরাপদ শেয়ার্ড পাসওয়ার্ড এবং ঝামেলাপূর্ণ Captive Portal পেরিয়ে আপনার WiFi-এর জন্য একটি সত্যিকারের zero trust network access (ZTNA) মডেল বাস্তবায়ন করতে সাহায্য করে। এটি আপনার ইউজারদের জন্য কোনো মাথাব্যথা তৈরি না করেই আধুনিক, স্বয়ংক্রিয় সিকিউরিটি পাওয়ার বিষয়।

আইডেন্টিটির মাধ্যমে সুরক্ষিত অ্যাক্সেস স্বয়ংক্রিয় করা

Purple-এর পদ্ধতি শুরু হয় আপনার প্রতিষ্ঠানের সোর্স অফ ট্রুথ: এর আইডেন্টিটি প্রোভাইডার (IdP)-এর সাথে সরাসরি কানেক্ট করার মাধ্যমে। Microsoft Entra ID, Google Workspace এবং Okta-এর মতো প্ল্যাটফর্মগুলোর সাথে ইন্টিগ্রেট করার মাধ্যমে, আমরা নিশ্চিত করি যে WiFi অ্যাক্সেস সরাসরি ইউজারের যাচাইকৃত আইডেন্টিটির সাথে যুক্ত থাকে।

এই ইন্টিগ্রেশনটিই আপনার ওয়্যারলেস নেটওয়ার্কে Zero Trust স্বয়ংক্রিয় করা সম্ভব করে তোলে। যখন আপনার IdP-তে একজন নতুন কর্মী যোগ করা হয়, Purple স্বয়ংক্রিয়ভাবে তাদের সুরক্ষিত WiFi অ্যাক্সেস প্রদান করে। ঠিক একইভাবে, যখন তারা চলে যায় এবং তাদের অ্যাকাউন্ট ডিঅ্যাক্টিভেট করা হয়, তখন তাদের নেটওয়ার্ক অ্যাক্সেস তাৎক্ষণিকভাবে বাতিল হয়ে যায়। কোনো ম্যানুয়াল ক্লিন-আপ নেই, কোনো বিলম্ব নেই এবং ভুলে যাওয়া ক্রেডেনশিয়াল আপনাকে ঝুঁকিতে ফেলবে না।

সার্টিফিকেট-গ্রেড পাসওয়ার্ডবিহীন কানেকশন

আপনার ইউজারদের জন্য সবচেয়ে লক্ষণীয় পরিবর্তন হলো সার্টিফিকেট-গ্রেড, পাসওয়ার্ডবিহীন অ্যাক্সেসে স্যুইচ করা। এটি কারও জন্য WiFi পাসওয়ার্ড টাইপ করার প্রয়োজনীয়তা পুরোপুরি দূর করে—এমন একটি প্রক্রিয়া যা কেবল বিরক্তিকরই নয়, বরং একটি বড় সিকিউরিটি ব্লাইন্ড স্পটও।

একটি শেয়ার্ড পাসওয়ার্ড যা ফাঁস বা ফিশিং হতে পারে, তার পরিবর্তে প্রতিটি ইউজার এবং ডিভাইস নিজস্ব ইউনিক ডিজিটাল সার্টিফিকেট পায়। আপনি এটিকে একটি নন-ট্রান্সফারেবল ডিজিটাল আইডি কার্ড হিসেবে ভাবতে পারেন যা নেটওয়ার্ক মুহূর্তের মধ্যে চেক করতে পারে।

আপনার কর্মীদের জন্য, প্রক্রিয়াটি অবিশ্বাস্যভাবে সহজ:

- ওয়ান-টাইম সেটআপ: ইউজার তাদের পরিচিত কোম্পানির ক্রেডেনশিয়াল ব্যবহার করে (আপনার IdP-এর মাধ্যমে) একবার লগ ইন করে।

- সার্টিফিকেট ইস্যু করা: Purple নিরাপদে তাদের ডিভাইসে একটি ইউনিক সার্টিফিকেট পুশ করে।

- স্বয়ংক্রিয় কানেকশন: এরপর থেকে, যখনই তাদের ডিভাইস কোম্পানির WiFi-এর রেঞ্জের মধ্যে থাকে, তখনই এটি স্বয়ংক্রিয়ভাবে এবং নিরাপদে কানেক্ট হয়। আর কোনো পাসওয়ার্ড প্রম্পট নেই।

এই সহজ ওয়ার্কফ্লো নিশ্চিত করে যে প্রতিটি কানেকশন একটি বিশ্বস্ত আইডেন্টিটির বিপরীতে স্পষ্টভাবে যাচাই করা হয়েছে, যা আপনার কর্মীদের জন্য কোনো অতিরিক্ত কাজ যোগ না করেই Zero Trust-এর একটি মূল নীতি পূরণ করে।

এখানে সবচেয়ে শক্তিশালী দিকটি হলো একটি সুরক্ষিত, সার্টিফিকেট-ভিত্তিক WiFi নেটওয়ার্ক তৈরি করতে আপনার বিদ্যমান আইডেন্টিটি ডিরেক্টরি লিঙ্ক করার সরলতা। এটি প্রথাগত RADIUS সার্ভারগুলো পরিচালনা করার সমস্ত সাধারণ খরচ এবং জটিলতা দূর করে।

প্রতিটি ডিভাইস সুরক্ষিত করা এবং স্টাফ অ্যাক্সেস সহজ করা

যদিও সার্টিফিকেটগুলো কোম্পানি-পরিচালিত ডিভাইসগুলোর জন্য গোল্ড স্ট্যান্ডার্ড, তবে আপনার নেটওয়ার্কের সবকিছু এই ছাঁচে খাপ খায় না। আপনার কাছে সবসময় লিগ্যাসি সিস্টেম, আইওটি (IoT) হার্ডওয়্যার বা শেয়ার্ড ইকুইপমেন্ট থাকবে যা সার্টিফিকেট অথেনটিকেশন হ্যান্ডেল করতে পারে না। এই পরিস্থিতিগুলোর জন্য, Purple Individual Pre-Shared Keys (iPSKs) ব্যবহার করে。

একটি iPSK হলো সহজভাবে একটি ইউনিক পাসওয়ার্ড যা কোনো নির্দিষ্ট ডিভাইস বা ইউজার গ্রুপের জন্য অ্যাসাইন করা হয়। সবার জন্য একটি পাসওয়ার্ড থাকার চেয়ে এটি একটি বিশাল সিকিউরিটি আপগ্রেড, যা আপনাকে অ্যাক্সেস সেগমেন্ট করতে এবং অন্য কাউকে প্রভাবিত না করেই একটি একক ডিভাইসের জন্য সহজেই ক্রেডেনশিয়াল বাতিল করতে দেয়।

আধুনিক ডিভাইসগুলোর জন্য সার্টিফিকেট-ভিত্তিক অ্যাক্সেস এবং লিগ্যাসি ডিভাইসগুলোর জন্য iPSK একত্রিত করার মাধ্যমে, আপনি আপনার পুরো WiFi ইকোসিস্টেম জুড়ে একটি সামঞ্জস্যপূর্ণ Zero Trust পলিসি প্রয়োগ করতে পারেন। এই লেয়ার্ড পদ্ধতি নিশ্চিত করে যে প্রতিটি কানেকশন তার নির্দিষ্ট কনটেক্সট অনুযায়ী পরিচালিত এবং সুরক্ষিত।

এর পাশাপাশি, সিঙ্গেল সাইন-অন (SSO) ব্যবহার করা আপনার কর্মীদের জীবনকে সহজ করে তোলে। ইমেইল এবং অন্যান্য অ্যাপের জন্য তারা ইতিমধ্যেই যে ক্রেডেনশিয়াল ব্যবহার করে তা দিয়ে সাইন ইন করার মাধ্যমে, কর্মীরা অনেক বেশি মসৃণ এক্সপেরিয়েন্স পায়। এটি অ্যাডপশন বাড়ায় এবং ভুলে যাওয়া পাসওয়ার্ডের জন্য হেল্পডেস্ক কল কমিয়ে দেয়। আপনি যদি আপনার নেটওয়ার্ককে আরও সুরক্ষিত করতে চান, তবে Wi-Fi Secure বাস্তবায়নের ওপর আমাদের গাইডটি আপনার ওয়্যারলেস এনভায়রনমেন্টের জন্য আরও ব্যবহারিক স্ট্র্যাটেজি প্রদান করে।

Purple WiFi-এর জন্য এন্টারপ্রাইজ-গ্রেড ZTNA-কে অর্জনযোগ্য এবং পরিচালনাযোগ্য করে তোলে। অথেনটিকেশনের কঠিন অংশগুলো হ্যান্ডেল করে এবং আপনার কাছে আগে থেকেই থাকা আইডেন্টিটি সিস্টেমগুলোর সাথে যুক্ত হয়ে, আমরা ব্যয়বহুল অন-প্রিমিস হার্ডওয়্যারের প্রয়োজন ছাড়াই একটি সুরক্ষিত, নির্বিঘ্ন এবং সত্যিকারের আধুনিক নেটওয়ার্ক অ্যাক্সেস এক্সপেরিয়েন্স প্রদান করি।

ZTNA ডিপ্লয় করার জন্য আপনার ব্যবহারিক রোডম্যাপ

Zero Trust বাস্তবায়নে ঝাঁপিয়ে পড়া একটি বিশাল কাজ বলে মনে হতে পারে, তবে এটি কোনো জটিল, বহু-বছরের দীর্ঘ প্রক্রিয়া হওয়ার দরকার নেই। একটি পরিষ্কার পরিকল্পনার মাধ্যমে, আপনার এন্টারপ্রাইজ WiFi-কে একটি মজবুত zero trust network access (ZTNA) মডেলে নিয়ে যাওয়া আসলে একটি খুব পরিচালনাযোগ্য প্রক্রিয়া। আসল কৌশল হলো মাইগ্রেশনটিকে যৌক্তিক, ছোট ছোট ধাপে ভাগ করা।

আপনি ঠিক কী রক্ষা করার চেষ্টা করছেন তা জানার মাধ্যমেই এর শুরু হয়। একটি ভালো ডিপ্লয়মেন্ট একটি ডিসকভারি ফেজ দিয়ে শুরু হয় যেখানে আপনি আপনার পুরো নেটওয়ার্ক ম্যাপ করেন। আপনার সমস্ত ইউজার, তারা যে ডিভাইসগুলো ব্যবহার করছে এবং তাদের কাজ করার জন্য প্রয়োজনীয় গুরুত্বপূর্ণ অ্যাপ ও ডেটার একটি সম্পূর্ণ ইনভেন্টরি প্রয়োজন। এই প্রথম ধাপটি সঠিকভাবে সম্পন্ন করাই হলো একটি সফল ZTNA স্ট্র্যাটেজির ভিত্তি।

সুরক্ষিত অ্যাক্সেসের ভিত্তি স্থাপন করা

একবার আপনি আপনার এনভায়রনমেন্টের একটি পরিষ্কার চিত্র পেয়ে গেলে, পরবর্তী কাজ হলো কিছু সুনির্দিষ্ট অ্যাক্সেস পলিসি তৈরি করা। এখানেই লিস্ট প্রিভিলেজ-এর নীতি কেবল একটি বাজওয়ার্ড না থেকে একটি ব্যবহারিক বাস্তবে পরিণত হয়। আপনার লক্ষ্য হলো এমন নিয়ম তৈরি করা যা প্রতিটি ইউজারকে শুধুমাত্র সেই রিসোর্সগুলোতে অ্যাক্সেস দেয় যা তাদের একান্ত প্রয়োজন—এর বেশি একটি জিনিসও নয়।

উদাহরণস্বরূপ, মার্কেটিং টিমের কারও ক্যাম্পেইন সার্ভার এবং সোশ্যাল মিডিয়া টুলগুলোতে অ্যাক্সেস পাওয়া উচিত, তবে তাদের ফাইন্যান্স ডিপার্টমেন্টের ডেটাবেস থেকে সম্পূর্ণ লক আউট থাকা উচিত। এই স্তরের গ্র্যানুলার কন্ট্রোল হলো ZTNA-এর প্রাণ, এবং এটি একটি আপোসকৃত অ্যাকাউন্টের সম্ভাব্য ক্ষতির পরিধি নাটকীয়ভাবে সংকুচিত করে। আপনি এমন একটি সিকিউরিটি পজিশন তৈরি করছেন যা ঘটনার পরে কেবল প্রতিক্রিয়া দেখানোর পরিবর্তে, ডিজাইনগতভাবেই হুমকিগুলোকে আটকে রাখে।

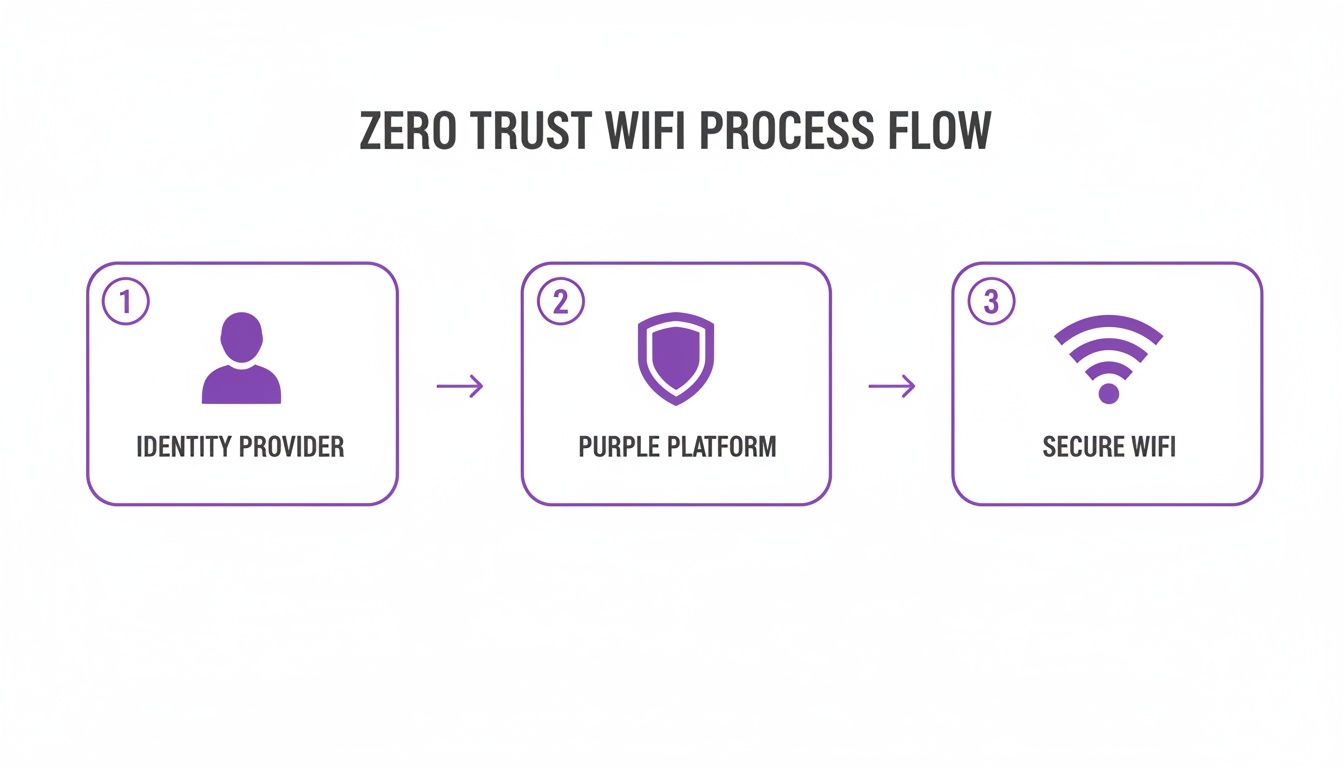

এভাবেই একটি আইডেন্টিটি-ফার্স্ট প্ল্যাটফর্ম পুরো Zero Trust WiFi প্রক্রিয়াটিকে অনেক সহজ করে তোলে।

যেমনটি আপনি দেখতে পাচ্ছেন, ইউজারের আইডেন্টিটি হলো শুরুর পয়েন্ট। সেই আইডেন্টিটি তারপর Purple-এর মতো একটি প্ল্যাটফর্ম দ্বারা চেক করা হয় যাতে WiFi নেটওয়ার্কে সুরক্ষিত, কনটেক্সট-অ্যাওয়ার অ্যাক্সেস প্রদান করা যায়।

একটি ধাপে ধাপে মাইগ্রেশন চেকলিস্ট

একটি প্ল্যাটফর্ম-ভিত্তিক পদ্ধতি ব্যবহার করার একটি বড় সুবিধা হলো ডিপ্লয়মেন্ট কতটা সহজ হয়ে যায়। Purple-এর সাথে, আমরা আপনার জন্য টেকনিক্যাল ভারী কাজগুলো হ্যান্ডেল করি। এটি Meraki, Aruba এবং Ruckus-এর মতো ভেন্ডরদের লিডিং নেটওয়ার্ক হার্ডওয়্যারের সাথে আউট-অফ-দ্য-বক্স কম্প্যাটিবিলিটির কারণে সম্ভব হয়েছে।

এটি জটিল এবং ব্যয়বহুল অন-প্রিমিস হার্ডওয়্যারের প্রয়োজনীয়তা সম্পূর্ণ দূর করে, যেমন পুরোনো ধাঁচের RADIUS সার্ভার যা আপনি হয়তো ব্যবহার করে অভ্যস্ত। আপনি যদি আরও গভীরভাবে জানতে চান, তবে আমাদের একটি সম্পূর্ণ আর্টিকেল রয়েছে যা ব্যাখ্যা করে যে RADIUS সার্ভার কী এবং কেন আধুনিক সলিউশনগুলো অনেক বেশি উপযুক্ত।

Zero Trust WiFi-তে আপনার স্থানান্তরকে গাইড করতে সাহায্য করার জন্য, আমরা একটি ব্যবহারিক চেকলিস্ট তৈরি করেছি। এই ধাপগুলো অনুসরণ করা একটি মসৃণ, নিয়ন্ত্রিত এবং সফল মাইগ্রেশন নিশ্চিত করবে।

Zero Trust WiFi মাইগ্রেশন চেকলিস্ট

| ফেজ | মূল কাজ | বিবেচ্য বিষয় এবং বেস্ট প্র্যাকটিস |

|---|---|---|

| ১. ভিত্তি | আপনার আইডেন্টিটি প্রোভাইডার (IdP) ইন্টিগ্রেট করুন | আপনার বিদ্যমান ডিরেক্টরির (Entra ID, Okta, Google Workspace) সাথে Purple কানেক্ট করুন। এটি ইউজার আইডেন্টিটিকে আপনার পুরো সিকিউরিটি মডেলের মূলে পরিণত করে। |

| ২. পলিসি | রোল-ভিত্তিক অ্যাক্সেস পলিসি সংজ্ঞায়িত করুন | নিয়ম তৈরি করতে আপনার IdP থেকে বিদ্যমান ইউজার গ্রুপগুলো ব্যবহার করুন। উদাহরণস্বরূপ, স্টাফ, কন্ট্রাক্টর এবং গেস্টদের জন্য আলাদা পলিসি তৈরি করুন। |

| ৩. টেস্টিং | একটি পাইলট গ্রুপে ডিপ্লয় করুন | ছোট পরিসরে শুরু করুন। লাইভ হওয়ার আগে পলিসিগুলো টেস্ট করতে এবং রিয়েল-ওয়ার্ল্ড ফিডব্যাক পেতে প্রথমে আপনার আইটি (IT) ডিপার্টমেন্টের মতো একটি নিয়ন্ত্রিত গ্রুপে চালু করুন। |

| ৪. অনবোর্ডিং | ইউজার এবং কর্পোরেট ডিভাইস অনবোর্ড করুন | ইউনিক ডিজিটাল সার্টিফিকেট ইস্যু করতে একটি সহজ, ওয়ান-টাইম প্রসেস ব্যবহার করুন। এটি আপনাকে সেই পয়েন্ট থেকে সুরক্ষিত, পাসওয়ার্ডবিহীন কানেকশনের জন্য প্রস্তুত করে। |

| ৫. লিগ্যাসি | লিগ্যাসি এবং আইওটি (IoT) ডিভাইস সুরক্ষিত করুন | যেসব ডিভাইস সার্টিফিকেট ব্যবহার করতে পারে না (যেমন, প্রিন্টার, সেন্সর), তাদের অ্যাক্সেস নিরাপদে পরিচালনা করতে Individual Pre-Shared Keys (iPSKs) তৈরি এবং অ্যাসাইন করুন। |

| ৬. রোলআউট | পর্যায়ক্রমে ডিপ্লয়মেন্ট সম্প্রসারণ করুন | ধীরে ধীরে আরও ডিপার্টমেন্ট এবং ইউজার গ্রুপ যোগ করুন। সম্প্রসারণের প্রতিটি ধাপে আপনার পলিসিগুলো প্রত্যাশা অনুযায়ী কাজ করছে কি না তা চেক করুন। |

| ৭. অপ্টিমাইজেশন | মনিটর, রিফাইন এবং অ্যাডাপ্ট করুন | অ্যাক্সেস লগ এবং নেটওয়ার্ক অ্যাক্টিভিটির ওপর নজর রাখুন। পলিসিগুলো ফাইন-টিউন করতে এবং যেকোনো নতুন সিকিউরিটি প্রয়োজন দেখা দিলে তাতে সাড়া দিতে এই ডেটা ব্যবহার করুন। |

এই পরিচালিত ধাপগুলো অনুসরণ করে, আপনি কয়েক বছরের বদলে কয়েক সপ্তাহের মধ্যেই আপনার পুরো এন্টারপ্রাইজ WiFi-কে একটি অত্যাধুনিক ZTNA মডেলে রূপান্তর করতে পারেন। এই পদ্ধতিগত অ্যাপ্রোচ পুরো প্রক্রিয়াটিকে সহজবোধ্য করে তোলে এবং শুরু থেকে শেষ পর্যন্ত একটি মসৃণ, সুরক্ষিত মাইগ্রেশন নিশ্চিত করে।

এই রূপান্তরের প্রয়োজনীয়তা এর চেয়ে পরিষ্কার হতে পারে না। সাম্প্রতিক গবেষণায় দেখা যায় যে যুক্তরাজ্যের প্রতিষ্ঠানগুলো পিছিয়ে পড়ছে; মাত্র ১২% এআই (AI)-বর্ধিত সাইবার অ্যাটাকের জন্য নিজেদের সম্পূর্ণ প্রস্তুত মনে করে, যেখানে যুক্তরাষ্ট্রে এই হার ১৬%। যদিও ফাইন্যান্সিয়াল সার্ভিস (৪২% অ্যাডপশন) এবং হেলথকেয়ার (৩৮% অ্যাডপশন)-এর মতো সেক্টরগুলো এগিয়ে আছে, তবুও সারা দেশে প্রস্তুতির ক্ষেত্রে একটি উল্লেখযোগ্য ব্যবধান রয়েছে। আপনি ZTNA অ্যাডপশনের ওপর সম্পূর্ণ গবেষণা থেকে আরও বিস্তারিত জানতে পারেন।

Zero Trust Network Access সম্পর্কে সাধারণ প্রশ্নাবলি

এমনকি যখন আপনি zero trust network access-এর পেছনের ধারণাগুলো বুঝতে পারেন, তখনও বছরের পর বছর ধরে পরিচিত একটি সিকিউরিটি মডেল থেকে সরে আসা একটি বড় পদক্ষেপ। খরচ, জটিলতা এবং আপনার টিমের দৈনন্দিন কাজের জন্য এর অর্থ কী, তা নিয়ে প্রশ্ন থাকা স্বাভাবিক।

প্রতিষ্ঠানগুলো যখন স্যুইচ করার কথা বিবেচনা করে তখন আমরা সবচেয়ে বেশি যে প্রশ্নগুলো শুনি, আসুন সেগুলোর সমাধান করি। সরাসরি উত্তর পাওয়া আপনাকে আত্মবিশ্বাস তৈরি করতে এবং আপনার ব্যবসায় ZTNA-এর জন্য একটি শক্ত ভিত্তি তৈরি করতে সাহায্য করবে।

ZTNA কি একটি একক প্রোডাক্ট নাকি একটি স্ট্র্যাটেজি?

এখান থেকেই অনেক বিভ্রান্তি শুরু হয়। মূলে, Zero Trust হলো একটি স্ট্র্যাটেজি, এমন কোনো একক প্রোডাক্ট নয় যা আপনি বাজার থেকে কিনতে পারেন। এটি একটি সহজ নিয়মের ওপর নির্মিত একটি সিকিউরিটি দর্শন: 'কখনও বিশ্বাস করবেন না, সর্বদা যাচাই করুন'। আপনি কেবল "একটি Zero Trust" ইনস্টল করতে পারবেন না।

আপনি যা কিনতে পারেন তা হলো সেই প্ল্যাটফর্ম এবং প্রোডাক্টগুলো যা সেই স্ট্র্যাটেজিকে বাস্তবে রূপ দেয়। এই সলিউশনগুলো আপনাকে Zero Trust-এর মূল নীতিগুলো প্রয়োগ করার টুল দেয়, যেমন স্পষ্টভাবে যাচাইকরণ, লিস্ট প্রিভিলেজ অ্যাক্সেস এবং একটি ব্রিচ সবসময় সম্ভব বলে ধরে নেওয়া। একটি প্ল্যাটফর্ম যা WiFi অ্যাক্সেসের জন্য ডিভাইস সার্টিফিকেট ইস্যু করতে আপনার আইডেন্টিটি প্রোভাইডারের সাথে কথা বলে, তা হলো এমন একটি প্রোডাক্টের নিখুঁত উদাহরণ যা একটি ZTNA স্ট্র্যাটেজি সক্ষম করে।

এটিকে এভাবে ভাবুন: ভালো অনুভব করার জন্য 'স্বাস্থ্যকর খাবার খাওয়া' হলো একটি স্ট্র্যাটেজি। একটি মিল ডেলিভারি সার্ভিস যা আপনাকে সুষম, প্রি-পোরশনড খাবার পাঠায়, তা হলো একটি প্রোডাক্ট যা আপনাকে সেই স্ট্র্যাটেজি বাস্তবায়ন করতে সাহায্য করে। ZTNA হলো স্ট্র্যাটেজি, এবং Purple-এর মতো প্ল্যাটফর্মগুলো এটিকে বাস্তবে রূপ দেওয়ার টুল প্রদান করে।

ZTNA কীভাবে নন-কর্পোরেট ডিভাইসগুলো হ্যান্ডেল করে?

ব্রিং ইওর ওন ডিভাইস (BYOD) এবং গেস্ট অ্যাক্সেসের এই বিশ্বে, এটি একটি গুরুত্বপূর্ণ প্রশ্ন। যেকোনো ভালো ZTNA সলিউশনকে এমন ডিভাইসগুলোর হিসাব রাখতে হবে যা আপনার আইটি (IT) টিম সরাসরি পরিচালনা করে না। এর রহস্য হলো একই Zero Trust নীতিগুলো প্রয়োগ করা, কেবল ভিন্ন টুল দিয়ে।

এই আনম্যানেজড ডিভাইসগুলোর জন্য, আপনি নিচের উপায়গুলোর মাধ্যমে জিনিসগুলো লক ডাউন করতে পারেন:

- গ্র্যানুলার অ্যাক্সেস পলিসি: একজন গেস্টের ব্যক্তিগত ডিভাইসকে অত্যন্ত সীমাবদ্ধ অ্যাক্সেস দেওয়া যেতে পারে—উদাহরণস্বরূপ, শুধুমাত্র ইন্টারনেটে এবং কর্পোরেট নেটওয়ার্কের অন্য কোনো কিছুতে একেবারেই নয়।

- Individual Pre-Shared Keys (iPSKs): সবার জন্য একটি গেস্ট পাসওয়ার্ডের পরিবর্তে, আপনি নির্দিষ্ট ইউজার বা ডিভাইসগুলোতে ইউনিক কি (key) অ্যাসাইন করতে পারেন। এটি আপনাকে ব্যক্তিগত ট্র্যাকিং দেয় এবং অন্য কাউকে ব্যাহত না করেই একজনের জন্য তাৎক্ষণিকভাবে অ্যাক্সেস বাতিল করতে দেয়।

- টার্মস অফ ইউজসহ Captive Portal: স্বল্পমেয়াদী গেস্টদের জন্য, একটি Captive Portal তাদের সীমিত ইন্টারনেট অ্যাক্সেস দেওয়ার আগে আপনার টার্মস অ্যান্ড কন্ডিশনস গ্রহণ করতে বলতে পারে।

লক্ষ্য একই থাকে: প্রতিটি ডিভাইস যাচাই করা এবং আটকে রাখা, তা কোম্পানির মালিকানাধীন হোক বা না হোক। একটি ফ্লেক্সিবল ZTNA প্ল্যাটফর্ম আপনাকে প্রতিটি পরিস্থিতি হ্যান্ডেল করার বিভিন্ন উপায় দেবে, যা নিশ্চিত করে যে কোনো ডিভাইস আপনার নেটওয়ার্কে ফ্রি পাস পাবে না।

ইউজার এক্সপেরিয়েন্সের ওপর এর আসল প্রভাব কী?

অনেক আইটি (IT) লিডার চিন্তিত থাকেন যে সিকিউরিটি কড়াকড়ি করা কেবল কর্মীদের জন্য মাথাব্যথা তৈরি করবে। পুরোনো ধাঁচের সিকিউরিটির ক্ষেত্রে, এটি প্রায়শই একটি ন্যায্য উদ্বেগ—কেবল ঝামেলাপূর্ণ ভিপিএন ক্লায়েন্ট এবং অন্তহীন পাসওয়ার্ড পপ-আপগুলোর কথা ভাবুন। কিন্তু একটি ভালোভাবে বাস্তবায়িত ZTNA মডেল আসলে ইউজার এক্সপেরিয়েন্স উন্নত করে।

এর ম্যাজিক লুকিয়ে আছে অটোমেশন এবং আইডেন্টিটি-ফার্স্ট ডিজাইনে। একবার কোনো ইউজারের ডিভাইস একটি সুরক্ষিত সার্টিফিকেট দিয়ে সেট আপ হয়ে গেলে, অ্যাক্সেস সম্পূর্ণ নির্বিঘ্ন হয়ে যায়। তারা কোনো পাসওয়ার্ড টাইপ না করে বা ভিপিএন চালু না করেই WiFi এবং তাদের অনুমোদিত অ্যাপগুলোর সাথে কানেক্ট করতে পারে।

যেহেতু তারা কে তার ওপর ভিত্তি করে অ্যাক্সেস দেওয়া হয়, তাই পুরোনো সিকিউরিটি মডেলগুলোর সমস্ত ঘর্ষণ দূর হয়ে যায়। ইউজাররা দ্রুত, আরও নির্ভরযোগ্য কানেকশন পায়, যখন সিস্টেম ব্যাকগ্রাউন্ডে নীরবে সমস্ত সিকিউরিটি চেক হ্যান্ডেল করে। এটি এমন সিকিউরিটি যা কাজের পথে বাধা হয়ে দাঁড়ায় না।

ZTNA কি একটি ছোট ব্যবসার জন্য খুব বেশি জটিল?

যদিও Zero Trust-এর পথপ্রদর্শক ছিল Google-এর মতো জায়ান্টরা, তবে এটি সক্ষমকারী টুলগুলো এখন সব আকারের ব্যবসার নাগালের মধ্যেই রয়েছে। ZTNA কেবল বিশাল আইটি (IT) বাজেট থাকা বড় এন্টারপ্রাইজগুলোর জন্য, এই ধারণাটি একটি সাধারণ মিথ।

আধুনিক, ক্লাউড-ভিত্তিক প্ল্যাটফর্মগুলো প্রবেশের বাধাকে সম্পূর্ণ কমিয়ে দিয়েছে। শুরু করার জন্য আপনাকে আর জটিল অন-প্রিমিস হার্ডওয়্যারের একটি র্যাক কেনা ও পরিচালনা করা বা সিকিউরিটি গুরুদের একটি টিম নিয়োগ করার প্রয়োজন নেই। এই সলিউশনগুলো আপনার আগে থেকেই ব্যবহার করা আইডেন্টিটি প্রোভাইডারগুলোর (যেমন Google Workspace বা Microsoft Entra ID ) সাথে যুক্ত হয় এবং দ্রুত ডিপ্লয় করার জন্য ডিজাইন করা হয়েছে।

আপনার WiFi সুরক্ষিত করার মতো একটি নির্দিষ্ট, হাই-ইমপ্যাক্ট এরিয়া দিয়ে শুরু করার মাধ্যমে, এমনকি একটি ছোট বা মাঝারি আকারের ব্যবসাও তার Zero Trust যাত্রা শুরু করতে পারে। মূল বিষয় হলো এমন একটি সলিউশন বেছে নেওয়া যা টেকনিক্যাল জটিলতা দূর করে, আপনাকে একবারে একটি পরিচালনাযোগ্য ধাপে একটি মজবুত ZTNA স্ট্র্যাটেজি চালু করতে দেয়।

আপনার প্রতিষ্ঠানের জন্য zero trust network access-কে বাস্তবে রূপ দেওয়ার টুল প্রদান করে Purple। আমাদের আইডেন্টিটি-ভিত্তিক প্ল্যাটফর্ম অনিরাপদ পাসওয়ার্ডগুলোকে নির্বিঘ্ন, সার্টিফিকেট-গ্রেড WiFi অ্যাক্সেস দিয়ে প্রতিস্থাপন করে যা সরাসরি আপনার বিদ্যমান সিস্টেমগুলোর সাথে ইন্টিগ্রেট হয়। আরও জানুন https://www.purple.ai -এ।