O Zero Trust Network Access (ZTNA) é um modelo de segurança assente numa ideia simples e poderosa: 'nunca confiar, verificar sempre'. Este modelo descarta a velha forma de pensar, em que assumíamos que tudo o que estava dentro da nossa rede era seguro. Em vez disso, o ZTNA trata cada tentativa de acesso à sua rede como uma potencial ameaça, exigindo uma verificação rigorosa em todas as ocasiões.

Abandonar a Fortaleza: Por que o Antigo Modelo de Segurança Está Obsoleto

Durante décadas, dependemos de uma abordagem de segurança de “castelo e fosso”. Construímos um perímetro forte com firewalls e VPNs, assumindo que, se mantivéssemos os intrusos fora, todos os que estivessem dentro seriam de confiança. Uma vez ultrapassado o portão, o acesso era relativamente livre.

Mas esse modelo está completamente desatualizado. A nossa forma de trabalhar destruiu o perímetro de rede tradicional. Pense nisto:

- Trabalho Híbrido e Remoto: As nossas equipas ligam-se a partir de escritórios em casa, cafés e hotéis. O conceito de um "interior" seguro da rede desapareceu.

- Aplicações na Cloud: As ferramentas e os dados críticos da empresa já não residem numa única sala de servidores. Estão espalhados por inúmeros serviços na cloud.

- Diversidade de Dispositivos: As pessoas iniciam sessão a partir de portáteis da empresa, mas também dos seus telemóveis e tablets pessoais.

A abordagem de castelo e fosso simplesmente não funciona quando as suas pessoas e os seus dados estão em todo o lado. A sua maior falha é assumir que, assim que alguém passa o portão principal — talvez com uma palavra-passe roubada — passa a ser de confiança. Na realidade, é aí que os verdadeiros danos começam, pois podem mover-se livremente pela rede interna.

Uma Nova Filosofia: Da Localização para a Identidade

O Zero Trust inverte completamente este antigo modelo. Abandona a ideia de uma rede de confiança e foca-se puramente na verificação da identidade e do contexto para cada pedido. É uma componente central de qualquer estratégia moderna para uma proteção e segurança de rede eficaz.

Imagine passar da ponte levadiça única de um castelo para um edifício governamental de alta segurança. Nesse edifício, precisa de mostrar a sua identificação na porta principal, no elevador e na porta de cada escritório em que deseja entrar. Não importa que já esteja lá dentro; cada nova área exige uma permissão nova e específica. Essa é a essência do ZTNA.

A tabela abaixo ilustra perfeitamente a diferença entre estas duas filosofias.

Segurança Tradicional vs Zero Trust Network Access

| Aspeto de Segurança | Modelo Tradicional de VPN/Firewall | Modelo Zero Trust Network Access (ZTNA) |

|---|---|---|

| Filosofia Central | Confiar, mas verificar. Assume que os utilizadores e dispositivos dentro da rede são seguros. | Nunca confiar, verificar sempre. Assume que todos os pedidos de acesso são hostis até prova em contrário. |

| Defesa Principal | Um perímetro de rede forte (firewall, VPN). | Autenticação de identidade e dispositivo para cada pedido de acesso. |

| Nível de Acesso | Acesso amplo à rede. Uma vez no interior, os utilizadores podem frequentemente ver e mover-se por toda a rede. | Acesso de "menor privilégio". Os utilizadores obtêm acesso apenas à aplicação específica de que necessitam, e apenas para essa sessão. |

| Superfície de Ataque | Grande. Uma única credencial ou dispositivo comprometido pode expor toda a rede. | Mínima. Um atacante que obtenha acesso a uma aplicação não pode mover-se lateralmente para outras. |

| Foco | Proteger o perímetro da rede. | Proteger aplicações e recursos individuais, independentemente da localização. |

| Experiência do Utilizador | Frequentemente pesada, com ligações VPN lentas e procedimentos de início de sessão complexos. | Fluida e sem palavras-passe. O acesso é concedido de forma invisível com base na identidade verificada e no estado do dispositivo. |

Como pode ver, o ZTNA não é apenas uma melhoria incremental; é uma mudança fundamental na forma como abordamos a segurança.

Esta mudança está bem encaminhada. Descobertas recentes mostram que a adoção do ZTNA no Reino Unido está a atingir um ponto de viragem, com 81% das organizações a planear implementar estratégias Zero Trust nos próximos 12 meses. Embora uma esmagadora maioria de 96% das empresas concorde com a filosofia, colocá-la efetivamente em prática continua a ser um desafio. Para aqueles que o fazem corretamente, a recompensa é enorme, com 76% a reportar uma melhoria na segurança e na conformidade como o principal benefício.

Em última análise, o ZTNA cria uma postura de segurança muito mais resiliente. Ao conceder acesso por sessão e por aplicação, reduz drasticamente a superfície de ataque e trava potenciais violações logo à partida. Já não é apenas uma palavra da moda, mas sim uma estratégia essencial para qualquer organização que leve a sério a proteção dos seus ativos críticos.

Os Princípios Fundamentais da Arquitetura Zero Trust

Antes de entrarmos nos detalhes técnicos, é vital compreender o que é realmente o zero trust network access. Não é um produto único que se possa simplesmente comprar e instalar. É uma mudança completa na filosofia de segurança, assente em três pilares fundamentais que desafiam a antiga forma de fazer as coisas.

Pense nisto como a transição de um estado de confiança por defeito para um de ceticismo saudável. Adotar esta mentalidade significa tratar estes princípios como uma nova cultura de segurança, e não apenas como um conjunto de regras técnicas. Cada um foi concebido para colmatar uma falha específica no modelo de segurança obsoleto de "castelo e fosso", criando uma defesa muito mais robusta.

Verificar Explicitamente

O primeiro e mais importante princípio é verificar explicitamente. Isto significa que deve autenticar e autorizar cada pedido de acesso, sempre, sem exceção. Num mundo zero-trust, não existem zonas de confiança, utilizadores de confiança ou dispositivos de confiança. Tudo e todos são uma potencial ameaça até prova em contrário.

É como o cofre de um banco que exige várias formas de identificação para entrar. Não importa se é o gerente da sucursal ou se é funcionário há 20 anos. Sempre que quiser aceder, tem de passar por toda a verificação de segurança. Sem exceções.

Esta verificação não se resume a um nome de utilizador e a uma palavra-passe. O ZTNA analisa toda uma gama de sinais para tomar uma decisão inteligente, incluindo:

- Identidade do Utilizador: Esta pessoa é quem diz ser? Isto é normalmente confirmado com a autenticação multifator (MFA).

- Estado do Dispositivo: O portátil ou telemóvel que estão a utilizar é seguro? O sistema verifica a existência de antivírus atualizados, patches do SO e quaisquer sinais de alerta.

- Localização: A ligação provém de uma localização esperada ou de um local invulgar e potencialmente arriscado?

- Serviço Solicitado: A que aplicação ou dados específicos estão a tentar aceder?

Ao recolher e analisar estes pontos de dados em tempo real, o sistema toma uma decisão de acesso inteligente e única. Esta verificação implacável e contínua é o verdadeiro motor por trás de uma estratégia zero-trust.

Utilizar o Acesso de Menor Privilégio

O segundo pilar é utilizar o acesso de menor privilégio. Esta é a prática de conceder aos utilizadores, dispositivos e aplicações o nível de acesso mínimo absoluto de que necessitam para realizar o seu trabalho — e nada mais. O poder deste princípio reside na forma como limita drasticamente o raio de impacto caso uma conta ou dispositivo seja comprometido.

Pense em dar a um pintor um cartão-chave que apenas abre a sala específica onde está a trabalhar, e apenas entre as 9h e as 17h. Ele não pode deambular pelo edifício, não pode entrar na sala de servidores e, certamente, não pode aceder ao piso executivo. Isso é o menor privilégio em ação. Contém as ameaças desde a sua conceção.

Ao impor o menor privilégio, garante que, mesmo que um atacante consiga entrar, a sua capacidade de se mover lateralmente pela sua rede é severamente restringida. Uma conta de marketing comprometida, por exemplo, seria incapaz de aceder aos sistemas financeiros ou de engenharia.

Conseguir isto requer uma compreensão granular da sua rede e do que as diferentes funções realmente precisam de aceder. Para um aprofundamento, poderá achar útil o nosso guia sobre soluções eficazes de controlo de acesso à rede . Oferece mais informações sobre a estruturação de políticas de acesso que contêm ameaças de forma eficaz.

Assumir a Violação

O princípio final é assumir a violação. Isto pode soar um pouco pessimista, mas na prática, é uma mentalidade de segurança incrivelmente eficaz. Significa que concebe e gere a sua rede com a suposição de que um atacante já está no interior, ou que uma violação é uma questão de "quando", e não de "se".

Esta mentalidade altera completamente as suas prioridades. Em vez de concentrar toda a sua energia na construção de um perímetro mais forte, é forçado a construir defesas de dentro para fora. Se operar como se um atacante já estivesse à espreita, foca-se naturalmente em minimizar o seu impacto potencial e em detetá-lo o mais rapidamente possível.

Operar com esta suposição conduz diretamente a várias práticas de segurança cruciais:

- Microssegmentação: Dividir a rede em zonas minúsculas e isoladas para impedir que os atacantes se movam livremente de uma parte para outra.

- Encriptação de Ponta a Ponta: Encriptar todo o tráfego de rede — mesmo as comunicações que ocorrem dentro das suas próprias paredes — para proteger os dados em movimento.

- Monitorização Contínua: Procurar ativamente atividades suspeitas, comportamentos invulgares e outros indicadores de uma potencial ameaça em toda a rede.

Ao construir um sistema onde uma violação é contida e altamente visível, passa de uma postura de segurança reativa para uma proativa. Estes três pilares — verificar explicitamente, conceder o menor privilégio e assumir a violação — são a base inabalável de qualquer arquitetura Zero Trust moderna e eficaz.

Ir Além das VPNs para Soluções ZTNA Superiores

Durante muito tempo, a Virtual Private Network (VPN) foi a ferramenta de eleição para o acesso remoto. Atuava como uma ponte levadiça digital, criando um túnel seguro e encriptado desde o dispositivo de um utilizador diretamente para o castelo corporativo. Quando todos trabalhavam a partir de um escritório central, este modelo funcionava perfeitamente.

Mas hoje, esse modelo parece decididamente antiquado. Com a mudança massiva para o trabalho híbrido e para as aplicações na cloud, essa velha ponte levadiça é mais do que apenas ineficiente; é um risco de segurança evidente. Uma vez que um utilizador está ligado através de uma VPN, está efetivamente dentro da rede, muitas vezes com um acesso perigosamente amplo.

As Falhas Críticas das VPNs Tradicionais

As VPNs baseiam-se numa ideia desatualizada de confiança implícita. Fazem um excelente trabalho a proteger a ligação do utilizador até à extremidade da rede, mas assim que essa ligação é estabelecida, o seu trabalho está praticamente concluído. Para as organizações modernas, isto cria sérias dores de cabeça.

O maior problema é a enorme superfície de ataque que abrem. Uma ligação VPN não concede apenas acesso à única aplicação de que um utilizador necessita; dá-lhe acesso a todo um segmento de rede. Se um atacante conseguir comprometer os dados de início de sessão de um utilizador, pode utilizar esse acesso VPN para se mover lateralmente pela rede, à procura de sistemas vulneráveis e dados valiosos.

Este conceito de movimento lateral é uma fraqueza fundamental que os ciberataques modernos são concebidos para explorar. Uma ligação VPN é como dar a um atacante uma chave-mestra para todo um piso de um edifício de escritórios, quando tudo o que ele realmente precisava era de acesso a um único armário de arquivo.

Para além das falhas de segurança, as VPNs também são famosas por criarem uma má experiência de utilizador. Podem ser dolorosamente lentas, forçando todo o tráfego através de um ponto central, o que cria estrangulamentos frustrantes. Isto leva frequentemente a que os funcionários tentem contornar totalmente a VPN, o que apenas abre mais lacunas de segurança.

Como o ZTNA Proporciona uma Alternativa Superior

É aqui que o zero trust network access (ZTNA) muda completamente as regras do jogo. Em vez de dar aos utilizadores um acesso amplo à rede, o ZTNA opera com base no princípio do menor privilégio. Concede acesso por sessão e por aplicação, e torna a rede subjacente completamente invisível para o utilizador.

Pense desta forma:

- Uma VPN dá-lhe a chave de todo o edifício. Pode ver todas as portas e tentar abrir cada uma delas.

- O ZTNA atua como um concierge pessoal. Diz ao concierge que precisa de visitar o servidor de ficheiros do departamento de marketing, e ele acompanha-o diretamente à porta desse servidor específico — e a mais lado nenhum. Nem sequer vê as portas dos departamentos financeiro ou de RH.

Esta abordagem combate diretamente as fraquezas das VPNs. Como os utilizadores apenas estão ligados às aplicações específicas que estão autorizados a utilizar, o risco de movimento lateral é virtualmente eliminado. Um atacante que comprometa uma conta não pode explorar a rede, porque, da sua perspetiva, não há rede para explorar.

ZTNA vs VPN: Uma Comparação Direta

As diferenças tornam-se ainda mais evidentes quando as colocamos lado a lado. Embora ambas tentem fornecer um acesso seguro, os seus métodos e os resultados que entregam são mundos à parte.

| Funcionalidade | VPN Tradicional | Zero Trust Network Access (ZTNA) |

|---|---|---|

| Modelo de Acesso | Concede acesso amplo a toda a rede. | Concede acesso granular apenas a aplicações específicas. |

| Princípio de Segurança | Confia nos utilizadores assim que são autenticados e estão dentro do perímetro. | Nunca confia, verifica sempre cada pedido de acesso. |

| Superfície de Ataque | Grande; uma única conta comprometida pode expor toda a rede. | Mínima; uma violação é contida numa única aplicação. |

| Experiência do Utilizador | Frequentemente lenta e pesada, exigindo ligações manuais. | Fluida e transparente, com um desempenho mais rápido. |

| Visibilidade | Torna os utilizadores visíveis para toda a rede assim que estão ligados. | Torna as aplicações e a rede invisíveis para os utilizadores. |

Para qualquer organização com visão de futuro, a escolha é clara. Afastar-se das limitações das VPNs e adotar um modelo de zero trust network access não é apenas uma atualização; é uma evolução necessária para proteger contra ameaças modernas, melhorando simultaneamente o desempenho e a satisfação dos utilizadores. O ZTNA proporciona simplesmente uma forma mais inteligente, segura e eficiente de ligar a sua força de trabalho distribuída aos recursos de que necessitam.

Como a Purple Fornece Acesso WiFi Zero Trust com Nível de Certificado

Uma coisa é falar sobre a teoria do Zero Trust, mas aplicá-la efetivamente à sua rede WiFi empresarial pode parecer uma tarefa gigantesca. As ideias de verificação explícita e acesso de menor privilégio fazem todo o sentido, mas como é que isso se traduz numa rede movimentada com centenas de utilizadores e dispositivos?

É aqui que entra uma abordagem prática, focada na identidade. A Purple ajuda-o a ultrapassar palavras-passe partilhadas inseguras e Captive Portals pesados, implementando um verdadeiro modelo de zero trust network access (ZTNA) para o seu WiFi. Trata-se de obter uma segurança moderna e automatizada sem criar dores de cabeça aos seus utilizadores.

Automatizar o Acesso Seguro com a Identidade

A abordagem da Purple começa por ligar-se diretamente à fonte de verdade da sua organização: o seu Fornecedor de Identidade (IdP). Ao integrar com plataformas como o Microsoft Entra ID, Google Workspace e Okta, garantimos que o acesso WiFi está diretamente associado à identidade verificada de um utilizador.

Esta integração é o que torna possível automatizar o Zero Trust na sua rede sem fios. Quando um novo funcionário é adicionado ao seu IdP, a Purple aprovisiona automaticamente o seu acesso WiFi seguro. Igualmente importante, quando saem e a sua conta é desativada, o seu acesso à rede é revogado instantaneamente. Sem limpezas manuais, sem atrasos e sem credenciais esquecidas a deixá-lo exposto.

Ligações Sem Palavras-Passe com Nível de Certificado

A mudança mais notória para os seus utilizadores é a transição para um acesso sem palavras-passe, com nível de certificado. Isto elimina completamente a necessidade de alguém digitar uma palavra-passe de WiFi — um processo que não é apenas irritante, mas também um grande ponto cego de segurança.

Em vez de uma palavra-passe partilhada que pode ser divulgada ou alvo de phishing, cada utilizador e dispositivo obtém o seu próprio certificado digital único. Pode pensar nisto como um cartão de identificação digital intransmissível que a rede pode verificar num instante.

Para a sua equipa, o processo é incrivelmente simples:

- Configuração Única: O utilizador inicia sessão uma vez utilizando as suas credenciais habituais da empresa (através do seu IdP).

- Certificado Emitido: A Purple envia de forma segura um certificado único para o seu dispositivo.

- Ligação Automática: A partir desse momento, o seu dispositivo liga-se de forma automática e segura sempre que estiver dentro do alcance do WiFi da empresa. Acabaram-se os pedidos de palavra-passe.

Este fluxo de trabalho simples garante que cada ligação é explicitamente verificada em relação a uma identidade de confiança, cumprindo um princípio fundamental do Zero Trust sem adicionar qualquer trabalho extra aos seus funcionários.

O que é poderoso aqui é a simplicidade de ligar o seu diretório de identidades existente para construir uma rede WiFi segura e baseada em certificados. Remove todo o custo e complexidade habituais da gestão de servidores RADIUS tradicionais.

Proteger Todos os Dispositivos e Simplificar o Acesso da Equipa

Embora os certificados sejam o padrão de excelência para dispositivos geridos pela empresa, nem tudo na sua rede se enquadra nesse molde. Terá sempre sistemas legados, hardware IoT ou equipamento partilhado que não suportam a autenticação por certificado. Para estas situações, a Purple utiliza Chaves Pré-Partilhadas Individuais (iPSKs).

Uma iPSK é simplesmente uma palavra-passe única atribuída a um dispositivo ou grupo de utilizadores específico. É uma enorme atualização de segurança em relação a ter uma palavra-passe para todos, permitindo-lhe segmentar o acesso e revogar facilmente as credenciais de um único dispositivo sem afetar mais ninguém.

Ao combinar o acesso baseado em certificados para dispositivos modernos e iPSKs para os legados, pode impor uma política Zero Trust consistente em todo o seu ecossistema WiFi. Esta abordagem em camadas garante que cada ligação é gerida e protegida de acordo com o seu contexto específico.

Além disso, a utilização do Single Sign-On (SSO) facilita a vida à sua equipa. Ao iniciarem sessão com as mesmas credenciais que já utilizam para o e-mail e outras aplicações, os funcionários têm uma experiência muito mais fluida. Isto impulsiona a adoção e reduz as chamadas para o helpdesk por causa de palavras-passe esquecidas. Se procura proteger ainda mais a sua rede, o nosso guia sobre a implementação do Wi-Fi Secure fornece estratégias mais práticas para o seu ambiente sem fios.

A Purple torna o ZTNA de nível empresarial para WiFi alcançável e gerível. Ao lidar com as partes difíceis da autenticação e ao integrar-se com os sistemas de identidade que já possui, proporcionamos uma experiência de acesso à rede segura, fluida e genuinamente moderna, sem a necessidade de hardware on-premise dispendioso.

O Seu Roteiro Prático para Implementar o ZTNA

Avançar para uma implementação Zero Trust pode parecer uma tarefa gigantesca, mas não tem de ser uma saga complexa de vários anos. Com um plano claro, a transição do seu WiFi empresarial para um modelo sólido de zero trust network access (ZTNA) é, na verdade, um processo muito gerível. O verdadeiro truque é dividir a migração em fases lógicas e pequenas.

Tudo começa por saber exatamente o que está a tentar proteger. Uma boa implementação arranca com uma fase de descoberta onde mapeia toda a sua rede. Precisa de um inventário completo de todos os utilizadores, dos dispositivos que estão a utilizar e das aplicações e dados críticos de que necessitam para realizar o seu trabalho. Acertar neste primeiro passo é a base de uma estratégia ZTNA bem-sucedida.

Lançar as Bases para um Acesso Seguro

Assim que tiver uma imagem clara do seu ambiente, o próximo passo é definir algumas políticas de acesso precisas. É aqui que o princípio do menor privilégio deixa de ser uma palavra da moda e se torna uma realidade prática. O seu objetivo é criar regras que deem a cada utilizador acesso apenas aos recursos de que absolutamente necessitam — e a mais nada.

Por exemplo, alguém da equipa de marketing deve conseguir aceder ao servidor de campanhas e às ferramentas de redes sociais, mas deve estar completamente bloqueado das bases de dados do departamento financeiro. Este nível de controlo granular é a alma do ZTNA e reduz drasticamente o potencial raio de impacto de uma conta comprometida. Está a construir uma postura de segurança que contém ameaças desde a sua conceção, em vez de apenas reagir após o facto.

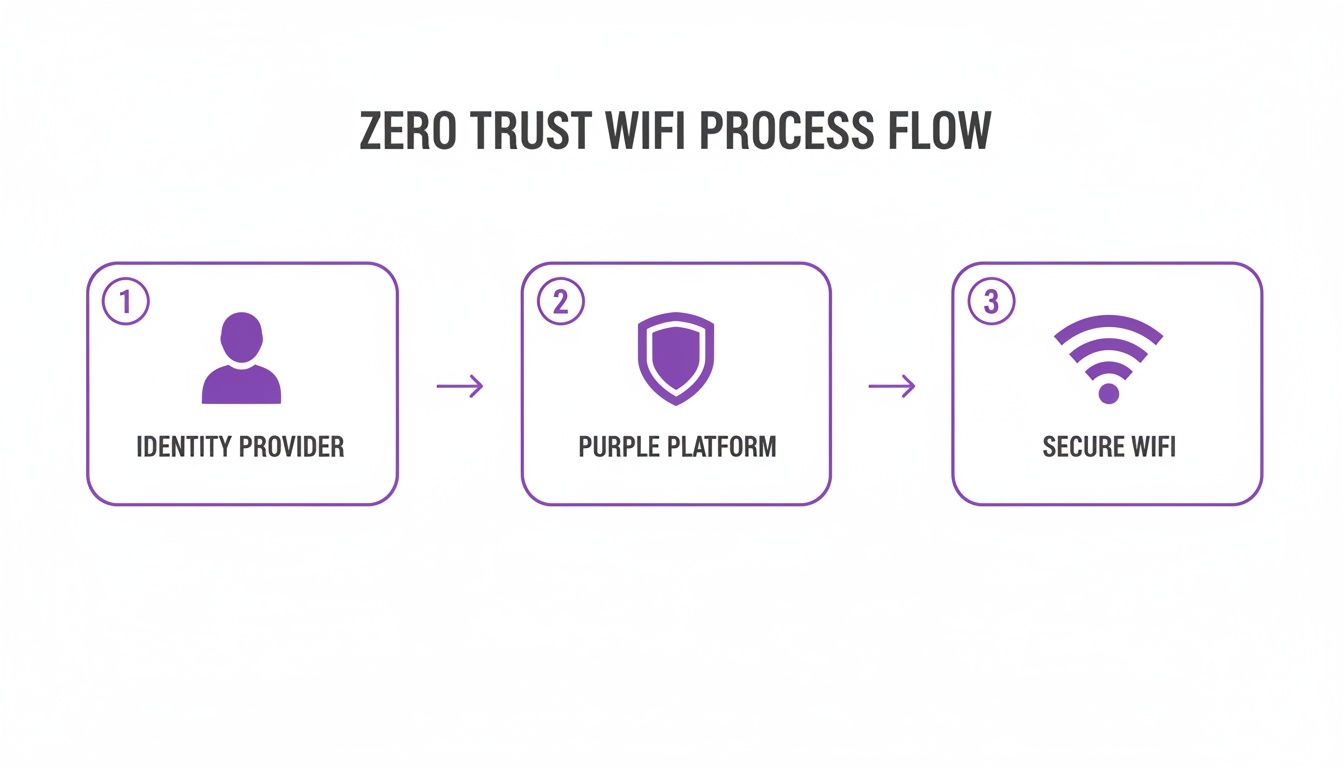

É assim que uma plataforma focada na identidade torna todo o processo de WiFi Zero Trust muito mais simples.

Como pode ver, a identidade do utilizador é o ponto de partida. Essa identidade é depois verificada por uma plataforma como a Purple para conceder um acesso seguro e sensível ao contexto à rede WiFi.

Uma Lista de Verificação de Migração Passo a Passo

Uma enorme vantagem de utilizar uma abordagem baseada em plataforma é a simplicidade que a implementação adquire. Com a Purple, tratamos do trabalho técnico pesado por si. Isto deve-se à compatibilidade imediata com o hardware de rede líder de fornecedores como a Meraki, Aruba e Ruckus.

Remove completamente a necessidade de hardware on-premise complicado e dispendioso, como os servidores RADIUS da velha guarda a que poderá estar habituado. Se quiser aprofundar o tema, temos um artigo completo a explicar o que é um servidor RADIUS e por que motivo as soluções modernas são uma opção muito melhor.

Para ajudar a orientar a sua transição para o WiFi Zero Trust, elaborámos uma lista de verificação prática. Seguir estes passos garantirá uma migração suave, controlada e bem-sucedida.

Lista de Verificação de Migração para WiFi Zero Trust

| Fase | Ação Principal | Considerações e Melhores Práticas |

|---|---|---|

| 1. Fundação | Integrar o seu Fornecedor de Identidade (IdP) | Ligue a Purple ao seu diretório existente (Entra ID, Okta, Google Workspace). Isto torna a identidade do utilizador o núcleo de todo o seu modelo de segurança. |

| 2. Política | Definir Políticas de Acesso Baseadas em Funções | Utilize os grupos de utilizadores existentes do seu IdP para criar regras. Por exemplo, crie políticas separadas para a equipa, prestadores de serviços e convidados. |

| 3. Testes | Implementar num Grupo Piloto | Comece devagar. Implemente primeiro num grupo controlado, como o seu departamento de TI, para testar as políticas e obter feedback do mundo real antes de entrar em produção. |

| 4. Integração | Integrar Utilizadores e Dispositivos Corporativos | Utilize um processo simples e único para emitir certificados digitais únicos. Isto prepara-o para ligações seguras e sem palavras-passe a partir desse momento. |

| 5. Legado | Proteger Dispositivos Legados e IoT | Para dispositivos que não podem utilizar certificados (por exemplo, impressoras, sensores), crie e atribua Chaves Pré-Partilhadas Individuais (iPSKs) para gerir o seu acesso de forma segura. |

| 6. Lançamento | Expandir a Implementação de Forma Incremental | Adicione gradualmente mais departamentos e grupos de utilizadores. Verifique se as suas políticas estão a funcionar conforme o esperado em cada fase da expansão. |

| 7. Otimização | Monitorizar, Refinar e Adaptar | Mantenha-se atento aos registos de acesso e à atividade da rede. Utilize estes dados para afinar as políticas e responder a quaisquer novas necessidades de segurança à medida que surgem. |

Ao seguir estes passos geridos, pode fazer a transição de todo o seu WiFi empresarial para um modelo ZTNA de ponta numa questão de semanas, e não de anos. Esta abordagem metódica desmistifica todo o processo e garante uma migração suave e segura do início ao fim.

A necessidade desta transição não poderia ser mais clara. Pesquisas recentes mostram que as organizações do Reino Unido estão a ficar para trás; apenas 12% se sentem totalmente preparadas para ciberataques potenciados por IA, em comparação com 16% nos EUA. Embora setores como os serviços financeiros (42% de adoção) e os cuidados de saúde (38% de adoção) estejam na vanguarda, existe uma lacuna significativa de preparação em todo o país. Pode obter mais detalhes na pesquisa completa sobre a adoção do ZTNA .

Perguntas Frequentes Sobre o Zero Trust Network Access

Mesmo quando compreende as ideias por trás do zero trust network access, mudar de um modelo de segurança que conhece há anos é um grande passo. É natural ter dúvidas sobre o custo, a complexidade e o que tudo isto significa para a sua equipa no dia a dia.

Vamos abordar algumas das perguntas mais comuns que ouvimos quando as organizações consideram fazer a mudança. Obter respostas diretas ajudá-lo-á a ganhar confiança e a construir um caso sólido para o ZTNA na sua empresa.

O ZTNA é um Produto Único ou uma Estratégia?

É aqui que começa grande parte da confusão. Na sua essência, o Zero Trust é uma estratégia, e não um produto único que se possa comprar na prateleira. É uma filosofia de segurança assente numa regra simples: 'nunca confiar, verificar sempre'. Não se pode simplesmente instalar "um Zero Trust".

O que pode comprar são as plataformas e os produtos que dão vida a essa estratégia. Estas soluções fornecem-lhe as ferramentas para impor os princípios fundamentais do Zero Trust, como a verificação explícita, o acesso de menor privilégio e a suposição de que uma violação é sempre possível. Uma plataforma que comunica com o seu fornecedor de identidade para emitir certificados de dispositivos para acesso WiFi é um exemplo perfeito de um produto que viabiliza uma estratégia ZTNA.

Pense nisto da seguinte forma: 'comer de forma saudável' é uma estratégia para se sentir melhor. Um serviço de entrega de refeições que lhe envia refeições equilibradas e pré-porcionadas é um produto que o ajuda a executar essa estratégia. O ZTNA é a estratégia, e plataformas como a Purple fornecem as ferramentas para a tornar realidade.

Como é que o ZTNA Lida com Dispositivos Não Corporativos?

Num mundo de Bring Your Own Device (BYOD) e acesso de convidados, esta é uma questão crítica. Qualquer solução ZTNA decente tem de ter em conta os dispositivos que a sua equipa de TI não gere diretamente. O segredo é aplicar os mesmos princípios Zero Trust, apenas com ferramentas diferentes.

Para estes dispositivos não geridos, pode bloquear o acesso através de:

- Políticas de Acesso Granulares: O dispositivo pessoal de um convidado pode ter um acesso altamente restrito — por exemplo, apenas à internet e a absolutamente mais nada na rede corporativa.

- Chaves Pré-Partilhadas Individuais (iPSKs): Em vez de uma palavra-passe de convidado para todos, pode atribuir chaves únicas a utilizadores ou dispositivos específicos. Isto proporciona-lhe um rastreio individual e permite-lhe revogar instantaneamente o acesso de uma pessoa sem perturbar as restantes.

- Captive Portals com Termos de Utilização: Para convidados de curta duração, um Captive Portal pode exigir que aceitem os seus termos e condições antes de lhes ser concedido um acesso limitado à internet.

Qual é o Verdadeiro Impacto na Experiência do Utilizador?

Muitos líderes de TI preocupam-se que o reforço da segurança apenas crie dores de cabeça aos funcionários. Com a segurança da velha guarda, essa é muitas vezes uma preocupação justa — basta pensar nos clientes VPN pesados e nos intermináveis pop-ups de palavras-passe. Mas um modelo ZTNA bem implementado, na verdade, melhora a experiência do utilizador.

A magia está na automatização e no design focado na identidade. Assim que o dispositivo de um utilizador é configurado com um certificado seguro, o acesso torna-se completamente fluido. Podem ligar-se ao WiFi e às suas aplicações aprovadas sem nunca digitarem uma palavra-passe ou iniciarem uma VPN.

Como o acesso é concedido com base em quem são, toda a fricção dos antigos modelos de segurança simplesmente desaparece. Os utilizadores obtêm ligações mais rápidas e fiáveis, enquanto o sistema lida com todas as verificações de segurança silenciosamente em segundo plano. É uma segurança que não atrapalha.

O ZTNA é Demasiado Complexo para uma Pequena Empresa?

Embora o Zero Trust tenha sido pioneiro por gigantes como a Google, as ferramentas que o viabilizam estão agora perfeitamente ao alcance de empresas de todas as dimensões. A ideia de que o ZTNA é apenas para grandes empresas com orçamentos de TI massivos é um mito comum.

As plataformas modernas baseadas na cloud reduziram completamente a barreira de entrada. Já não precisa de comprar e gerir um bastidor de hardware on-premise complexo ou contratar uma equipa de gurus de segurança apenas para começar. Estas soluções integram-se nos fornecedores de identidade que já utiliza (como o Google Workspace ou o Microsoft Entra ID ) e foram concebidas para serem implementadas rapidamente.

Ao começar por uma área específica e de alto impacto, como a proteção do seu WiFi, mesmo uma pequena ou média empresa pode iniciar a sua jornada Zero Trust. A chave é escolher uma solução que abstraia a complexidade técnica, permitindo-lhe implementar uma estratégia ZTNA robusta, um passo gerível de cada vez.

A Purple fornece as ferramentas para tornar o zero trust network access uma realidade para a sua organização. A nossa plataforma baseada na identidade substitui palavras-passe inseguras por um acesso WiFi fluido e com nível de certificado, que se integra diretamente com os seus sistemas existentes. Saiba mais em https://www.purple.ai .