WiFi पर IoT डिवाइस सेगमेंटेशन: गैर-मानक डिवाइसों को अलग करना

यह गाइड वेन्यू WiFi नेटवर्क पर गैर-मानक IoT डिवाइसों को सुरक्षित रूप से सेगमेंट करने के लिए व्यावहारिक, एंटरप्राइज-ग्रेड रणनीतियां प्रदान करती है। अपने कोर इंफ्रास्ट्रक्चर को असुरक्षित स्मार्ट डिवाइसों से बचाने के लिए VLAN आइसोलेशन, MAC-आधारित ऑथेंटिकेशन और सख्त फ़ायरवॉल नीतियों को लागू करना सीखें।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन विश्लेषण

- आइसोलेशन का आर्किटेक्चर

- गैर-मानक डिवाइसों के लिए ऑथेंटिकेशन फॉलबैक

- कार्यान्वयन गाइड

- चरण 1: IoT VLAN और SSID रणनीति को परिभाषित करें

- चरण 2: ऑथेंटिकेशन कॉन्फ़िगर करें (iPSK या MAB)

- चरण 3: ज़ीरो ट्रस्ट फ़ायरवॉल नीतियां लागू करें

- सर्वोत्तम प्रथाएं

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

हॉस्पिटैलिटी, रिटेल और बड़े सार्वजनिक वेन्यू के IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए, इंटरनेट ऑफ थिंग्स (IoT) डिवाइसों का प्रसार एक महत्वपूर्ण सुरक्षा चुनौती पेश करता है। स्मार्ट टीवी, पेमेंट टर्मिनल, वायरलेस प्रिंटर और बिल्डिंग मैनेजमेंट सिस्टम (BMS) आधुनिक वेन्यू संचालन के लिए आवश्यक हैं, लेकिन वे शायद ही कभी एंटरप्राइज-ग्रेड 802.1X ऑथेंटिकेशन का समर्थन करते हैं।

इन "डंब" डिवाइसों को एक फ्लैट कॉर्पोरेट नेटवर्क या सार्वजनिक Guest WiFi नेटवर्क पर रखने से गंभीर सुरक्षा जोखिम पैदा होते हैं। एक समझौता किया गया स्मार्ट थर्मोस्टेट हमलावरों के लिए संवेदनशील कॉर्पोरेट डेटा या पेमेंट सिस्टम तक पहुंचने का एक जरिया बन सकता है, जो PCI DSS और GDPR अनुपालन का उल्लंघन करता है।

यह तकनीकी संदर्भ गाइड WiFi पर IoT डिवाइस सेगमेंटेशन के लिए निश्चित रणनीति की रूपरेखा तैयार करती है। समर्पित IoT VLAN को लागू करके, आइडेंटिटी प्री-शेयर्ड कीज़ (iPSK) या MAC ऑथेंटिकेशन बाईपास (MAB) का लाभ उठाकर, और ज़ीरो ट्रस्ट फ़ायरवॉल नीतियों को लागू करके, वेन्यू IT टीमें सुरक्षित रूप से गैर-मानक डिवाइसों को ऑनबोर्ड कर सकती हैं। यह दृष्टिकोण मिश्रित-डिवाइस वातावरण के अंतर्निहित जोखिमों को कम करते हुए मजबूत WiFi Analytics दृश्यता सुनिश्चित करता है।

तकनीकी गहन विश्लेषण

WiFi पर IoT डिवाइस सेगमेंटेशन का मूल सिद्धांत लॉजिकल आइसोलेशन है। जो डिवाइस सुरक्षित रूप से ऑथेंटिकेट नहीं हो सकते, उन्हें एक प्रतिबंधित नेटवर्क सेगमेंट में क्वारंटाइन किया जाना चाहिए।

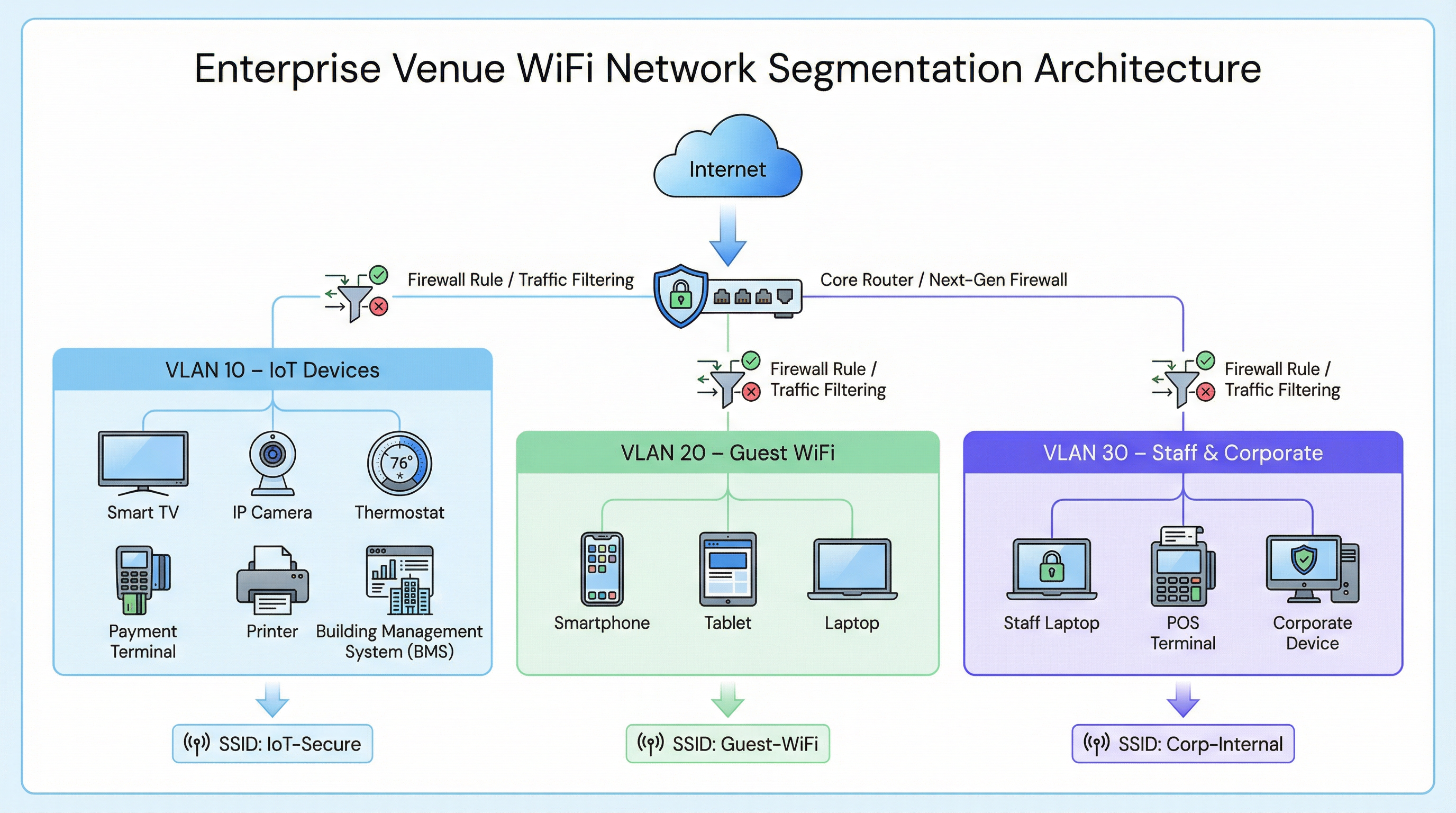

आइसोलेशन का आर्किटेक्चर

एक विशिष्ट एंटरप्राइज डिप्लॉयमेंट में, जैसे कि Retail चेन या Hospitality वेन्यू, नेटवर्क ट्रैफ़िक को अलग-अलग वर्चुअल लोकल एरिया नेटवर्क (VLANs) में विभाजित किया जाता है।

- कॉर्पोरेट VLAN (जैसे, VLAN 30): स्टाफ लैपटॉप और POS टर्मिनलों के लिए 802.1X (WPA2/WPA3-Enterprise) के माध्यम से सुरक्षित।

- गेस्ट VLAN (जैसे, VLAN 20): सेवा की शर्तों की स्वीकृति और एनालिटिक्स कैप्चर के लिए Captive Portal का उपयोग करने वाला एक ओपन नेटवर्क।

- IoT VLAN (जैसे, VLAN 10): गैर-मानक डिवाइसों के लिए एक समर्पित सेगमेंट।

गैर-मानक डिवाइसों के लिए ऑथेंटिकेशन फॉलबैक

चूंकि IoT डिवाइसों में आमतौर पर 802.1X के लिए आवश्यक सप्लीकेंट्स की कमी होती है, इसलिए IT टीमों को उन्हें IoT VLAN में असाइन करने के लिए वैकल्पिक ऑथेंटिकेशन विधियों पर निर्भर रहना पड़ता है।

1. आइडेंटिटी प्री-शेयर्ड कीज़ (iPSK) / मल्टीपल PSK

पूरे IoT SSID के लिए एक एकल, वैश्विक पासवर्ड (WPA2-Personal) का उपयोग करने के बजाय, आधुनिक वायरलेस कंट्रोलर iPSK का समर्थन करते हैं। यह एडमिनिस्ट्रेटर को एक ही SSID प्रसारित करते हुए व्यक्तिगत डिवाइसों या डिवाइसों के समूहों (जैसे, एक विशिष्ट होटल विंग में सभी स्मार्ट टीवी) के लिए अद्वितीय प्री-शेयर्ड कीज़ जेनरेट करने की अनुमति देता है।

- लाभ: यदि कोई विशिष्ट की (key) से समझौता किया जाता है, तो इसे पूरे IoT नेटवर्क को बाधित किए बिना रद्द किया जा सकता है।

- डिप्लॉयमेंट: आधुनिक स्मार्ट बिल्डिंग डिप्लॉयमेंट के लिए अत्यधिक अनुशंसित।

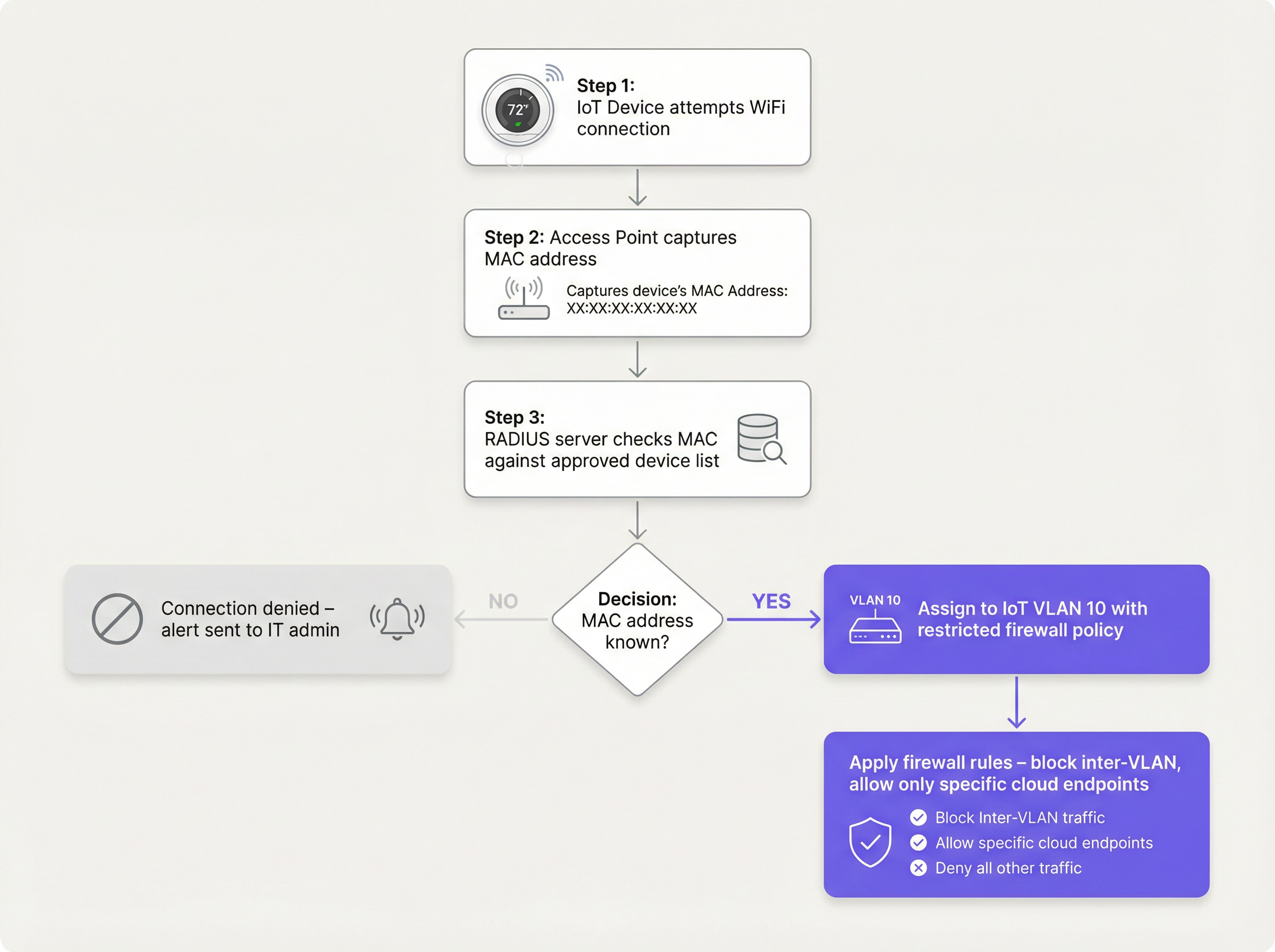

2. MAC ऑथेंटिकेशन बाईपास (MAB)

पुराने डिवाइसों के लिए जो जटिल PSKs के साथ भी संघर्ष करते हैं, MAB एक फॉलबैक के रूप में कार्य करता है। वायरलेस एक्सेस पॉइंट डिवाइस का MAC एड्रेस कैप्चर करता है और RADIUS सर्वर से पूछताछ करता है। यदि MAC एड्रेस स्वीकृत डेटाबेस में रजिस्टर्ड है, तो RADIUS सर्वर कनेक्शन को अधिकृत करता है और डिवाइस को गतिशील रूप से IoT VLAN में असाइन करता है।

- सीमा: MAC एड्रेस को स्पूफ किया जा सकता है। MAB मजबूत सुरक्षा नहीं है; यह एक ऑपरेशनल वर्कअराउंड है जिसे आक्रामक फ़ायरवॉल नीतियों के साथ जोड़ा जाना चाहिए।

- निर्णय बिंदु: MAB का समर्थन करने के लिए RADIUS इंफ्रास्ट्रक्चर का मूल्यांकन करते समय, Cloud RADIUS vs On-Premise RADIUS: Decision Guide for IT Teams देखें।

कार्यान्वयन गाइड

एक सुरक्षित IoT सेगमेंट को डिप्लॉय करने के लिए वायरलेस कंट्रोलर, RADIUS सर्वर और कोर फ़ायरवॉल में एक समन्वित दृष्टिकोण की आवश्यकता होती है।

चरण 1: IoT VLAN और SSID रणनीति को परिभाषित करें

IoT डिवाइसों के लिए एक समर्पित VLAN (जैसे, VLAN 10) बनाएं। तय करें कि एक समर्पित SSID (जैसे, Venue-IoT) का उपयोग करना है या साझा SSID पर डायनेमिक VLAN असाइनमेंट का उपयोग करना है। सस्ते IoT रेडियो के साथ अधिकतम अनुकूलता के लिए, विशेष रूप से 2.4GHz बैंड पर काम करने वाला एक समर्पित SSID अक्सर आवश्यक होता है, क्योंकि कई पुराने सेंसर 5GHz का समर्थन नहीं करते हैं।

चरण 2: ऑथेंटिकेशन कॉन्फ़िगर करें (iPSK या MAB)

यदि iPSK का उपयोग कर रहे हैं, तो विशिष्ट कीज़ को IoT VLAN पर मैप करने के लिए वायरलेस कंट्रोलर को कॉन्फ़िगर करें। यदि MAB का उपयोग कर रहे हैं, तो अपने RADIUS सर्वर को स्वीकृत IoT डिवाइसों के MAC एड्रेस के साथ भरें। सुनिश्चित करें कि एक सख्त लाइफसाइकिल मैनेजमेंट प्रक्रिया लागू है—जब कोई डिवाइस रिटायर हो जाता है, तो उसका MAC एड्रेस तुरंत डेटाबेस से हटा दिया जाना चाहिए।

चरण 3: ज़ीरो ट्रस्ट फ़ायरवॉल नीतियां लागू करें

यह सबसे महत्वपूर्ण चरण है। IoT VLAN को अविश्वसनीय माना जाना चाहिए।

- इंटर-VLAN राउटिंग को ब्लॉक करें: IoT VLAN को कॉर्पोरेट VLAN या गेस्ट VLAN के साथ कनेक्शन शुरू करने में सक्षम नहीं होना चाहिए।

- क्लाइंट आइसोलेशन (L2 आइसोलेशन) लागू करें: एक ही IoT SSID पर डिवाइस एक-दूसरे के साथ संवाद करने में सक्षम नहीं होने चाहिए। रूम 101 के स्मार्ट टीवी को रूम 102 के स्मार्ट टीवी को पिंग करने की आवश्यकता नहीं है।

- आउटबाउंड इंटरनेट एक्सेस को प्रतिबंधित करें (एग्रेस फ़िल्टरिंग): आउटबाउंड ट्रैफ़िक के लिए डिफ़ॉल्ट-डिनाय नीति लागू करें। केवल विशिष्ट, आवश्यक IP एड्रेस या डोमेन (जैसे, पोर्ट 443 पर निर्माता का क्लाउड एंडपॉइंट) पर ट्रैफ़िक की अनुमति दें। सभी सामान्य आउटबाउंड DNS, HTTP और NTP अनुरोधों को ब्लॉक करें, जिससे डिवाइस आंतरिक, मॉनिटर की गई सेवाओं का उपयोग करने के लिए मजबूर हों।

सर्वोत्तम प्रथाएं

- SSID को न छुपाएं: SSID ब्रॉडकास्ट को डिसेबल करने से नगण्य सुरक्षा लाभ मिलते हैं और अक्सर खराब कोड वाले IoT नेटवर्क स्टैक के लिए कनेक्शन अस्थिरता का कारण बनता है। SSID को दृश्यमान रहने दें लेकिन इसे ठीक से सुरक्षित करें।

- डिवाइस व्यवहार की निगरानी करें: IoT डिवाइसों के सामान्य व्यवहार का बेसलाइन स्थापित करने के लिए WiFi Analytics का उपयोग करें। यदि कोई तापमान सेंसर अचानक गीगाबाइट डेटा ट्रांसफर करना शुरू कर देता है, तो सिस्टम को तत्काल अलर्ट ट्रिगर करना चाहिए।

- डिवाइस प्रकार के अनुसार सेगमेंट करें: जटिल वातावरण में, जैसे कि Healthcare सुविधाओं में, समझौते के प्रभाव क्षेत्र को और कम करने के लिए कई माइक्रो-सेगमेंट (जैसे, मेडिकल IoT के लिए VLAN 11, सुविधा HVAC के लिए VLAN 12) बनाने पर विचार करें।

समस्या निवारण और जोखिम न्यूनीकरण

सामान्य विफलता मोड: "फ्लैट नेटवर्क" समझौता

IoT से संबंधित उल्लंघनों का सबसे लगातार कारण सुविधा के लिए मुख्य कॉर्पोरेट नेटवर्क पर स्मार्ट डिवाइसों को डिप्लॉय करना है। यह सभी सेगमेंटेशन नियंत्रणों को बायपास कर देता है।

- न्यूनीकरण: सख्त परिवर्तन नियंत्रण नीतियां लागू करें। कोई भी डिवाइस स्वीकृत MAC एड्रेस या iPSK असाइनमेंट के बिना नेटवर्क से नहीं जुड़ता है।

सामान्य विफलता मोड: पुराने MAC एड्रेस

जब कोई डिवाइस खराब हो जाता है और उसे बदल दिया जाता है, तो पुराना MAC एड्रेस अक्सर RADIUS डेटाबेस में बना रहता है, जिससे यदि कोई हमलावर उस विशिष्ट एड्रेस को स्पूफ करता है तो एक स्थायी बैकडोर बन जाता है।

- न्यूनीकरण: स्वचालित लाइफसाइकिल मैनेजमेंट लागू करें। MAB डेटाबेस में सभी डिवाइसों के समय-समय पर पुन: सत्यापन की आवश्यकता होती है।

ROI और व्यावसायिक प्रभाव

WiFi पर उचित IoT डिवाइस सेगमेंटेशन को लागू करने के लिए अग्रिम कॉन्फ़िगरेशन प्रयास की आवश्यकता होती है, लेकिन निवेश पर प्रतिफल (ROI) पर्याप्त है:

- जोखिम न्यूनीकरण: असुरक्षित स्मार्ट डिवाइस से उत्पन्न होने वाले विनाशकारी डेटा उल्लंघन की संभावना को काफी कम करता है, ब्रांड की प्रतिष्ठा की रक्षा करता है और नियामक जुर्माने (GDPR, PCI DSS) से बचाता है।

- परिचालन स्थिरता: शोर वाले IoT ट्रैफ़िक को अलग करना ब्रॉडकास्ट स्टॉर्म को महत्वपूर्ण कॉर्पोरेट अनुप्रयोगों या Guest WiFi अनुभव के प्रदर्शन को खराब करने से रोकता है।

- फ्यूचर-प्रूफिंग: एक सेगमेंटेड आर्किटेक्चर वेन्यू को कोर नेटवर्क सुरक्षा से समझौता किए बिना उन्नत Sensors और Wayfinding समाधानों जैसी नई स्मार्ट बिल्डिंग तकनीकों को आत्मविश्वास से डिप्लॉय करने की अनुमति देता है।

मुख्य शब्द और परिभाषाएं

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on an independent network, regardless of their physical location.

Used to isolate IoT devices from corporate and guest traffic, preventing lateral movement during a security breach.

MAC Authentication Bypass (MAB)

A network access control technique that uses a device's MAC address to authorize connection to the network when standard 802.1X authentication is not supported.

The primary fallback method for onboarding 'dumb' IoT devices, requiring a RADIUS server to validate the MAC address.

Identity Pre-Shared Key (iPSK)

A feature that allows multiple unique pre-shared keys to be used on a single SSID, with each key assigning the device to a specific VLAN or policy.

A more secure alternative to a single shared password for IoT networks, allowing IT teams to revoke individual compromised devices.

Client Isolation (L2 Isolation)

A wireless network setting that prevents devices connected to the same access point or SSID from communicating directly with each other.

Essential for guest networks and IoT networks to prevent infected devices from spreading malware to adjacent devices.

802.1X

An IEEE standard for port-based network access control, providing secure, enterprise-grade authentication using a RADIUS server.

The gold standard for corporate devices, but rarely supported by the IoT devices discussed in this guide.

Zero Trust

A security framework requiring all users and devices to be authenticated, authorized, and continuously validated before being granted access to applications and data.

The guiding principle for configuring firewall rules for the IoT VLAN—assume the device is compromised and restrict access accordingly.

Egress Filtering

The practice of monitoring and potentially restricting the flow of information outbound from one network to another, typically the internet.

Crucial for IoT devices to ensure they only communicate with authorized vendor cloud services and cannot be used in DDoS attacks.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Used for Guest WiFi, but unusable by headless IoT devices, necessitating MAB or iPSK for IoT onboarding.

केस स्टडीज

A 300-room hotel is deploying new smart TVs in every guest room. The TVs require internet access to stream content from vendor-approved cloud services, but they do not support 802.1X. The hotel also needs to ensure guests cannot cast content to TVs in adjacent rooms.

The IT team should create a dedicated IoT VLAN (e.g., VLAN 40) and a hidden or visible dedicated SSID (e.g., Hotel-Media). They implement Identity PSK (iPSK), assigning a unique pre-shared key to each room's TV. At the access point level, Client Isolation (Layer 2 isolation) is enabled to prevent TVs from communicating with each other. At the core firewall, inter-VLAN routing is blocked, ensuring the TVs cannot access the corporate network or the guest network. Finally, egress filtering is applied to VLAN 40, allowing outbound traffic only to the specific IP ranges required by the streaming services.

A large retail chain needs to connect hundreds of wireless barcode scanners and receipt printers. These legacy devices only support basic WPA2-PSK and cannot handle complex passwords or iPSK. How should they be secured?

The network architect should deploy a dedicated SSID specifically for these legacy devices, operating on the 2.4GHz band for maximum compatibility. Because the devices cannot support iPSK, the team must use MAC Authentication Bypass (MAB). The MAC addresses of all authorized scanners and printers are loaded into the central RADIUS server. When a device connects, the RADIUS server authenticates the MAC and assigns it to a highly restricted Retail-IoT VLAN. The firewall policy for this VLAN strictly limits outbound traffic to the specific internal inventory servers and payment gateways required for operation.

परिदृश्य विश्लेषण

Q1. A stadium IT director wants to deploy 50 new wireless digital signage displays. The vendor states the displays only support WPA2-Personal (a single shared password). The director wants to put them on the Guest WiFi network to avoid managing a new SSID. What is your recommendation?

💡 संकेत:Consider the impact of client isolation and the security implications of mixing trusted and untrusted devices.

अनुशंसित दृष्टिकोण दिखाएं

Do not place the displays on the Guest WiFi. The Guest network uses a captive portal, which the headless displays cannot navigate. Furthermore, Guest networks typically have client isolation enabled, which might interfere with the management system trying to update the displays. Recommendation: Create a dedicated IoT SSID. Since the devices only support WPA2-Personal, use MAC Authentication Bypass (MAB) to assign them to a dedicated Digital Signage VLAN. Apply strict firewall rules to this VLAN, allowing outbound traffic only to the specific content management cloud server.

Q2. During a network audit at a retail chain, you discover that all wireless receipt printers are connected to the Corporate VLAN using MAB. The firewall allows the Corporate VLAN full outbound internet access. What is the primary risk, and how should it be remediated?

💡 संकेत:Think about what happens if an attacker unplugs a printer and connects their own device.

अनुशंसित दृष्टिकोण दिखाएं

The primary risk is MAC spoofing. An attacker could spoof a printer's MAC address and gain full access to the Corporate VLAN, including unrestricted outbound internet access, allowing them to exfiltrate sensitive data or establish a command-and-control connection. Remediation: Move the printers to a dedicated IoT VLAN. Enforce strict egress filtering on the IoT VLAN, blocking all outbound internet access and only allowing internal communication to the specific print servers required for operation.

Q3. A hospital is deploying new smart thermostats that support Identity PSK (iPSK). The IT team plans to use a single iPSK for all thermostats across the entire campus to simplify management. Is this the optimal approach?

💡 संकेत:Consider the blast radius if that single iPSK is compromised.

अनुशंसित दृष्टिकोण दिखाएं

While better than a standard shared password, using a single iPSK for all devices defeats the primary benefit of the technology. If that single key is compromised, all thermostats are vulnerable, and changing the key requires reconfiguring every device on campus. Recommendation: Group the thermostats logically (e.g., by floor, wing, or department) and assign a unique iPSK to each group. This minimizes the blast radius of a compromised key and simplifies revocation.

मुख्य निष्कर्ष

- ✓IoT devices rarely support 802.1X and must be logically isolated on dedicated VLANs.

- ✓Never place IoT devices on corporate or guest networks.

- ✓Use Identity PSK (iPSK) to assign unique keys to devices on a shared SSID.

- ✓Use MAC Authentication Bypass (MAB) as a fallback for legacy devices that cannot support iPSK.

- ✓MAB is not strong security; it must be paired with aggressive Zero Trust firewall policies.

- ✓Implement client isolation on IoT SSIDs to prevent lateral movement between devices.

- ✓Enforce default-deny egress filtering, allowing IoT devices to communicate only with required vendor endpoints.