LAN vs WAN: Compreender a Diferença em Implementações de WiFi

A technical reference for IT leaders and venue operators on the critical differences between LAN and WAN in enterprise WiFi deployments. This guide provides actionable architectural insights, implementation best practices, and clarifies how understanding this distinction drives ROI for guest WiFi and operational intelligence.

🎧 Ouça este Guia

Ver Transcrição

Resumo Executivo

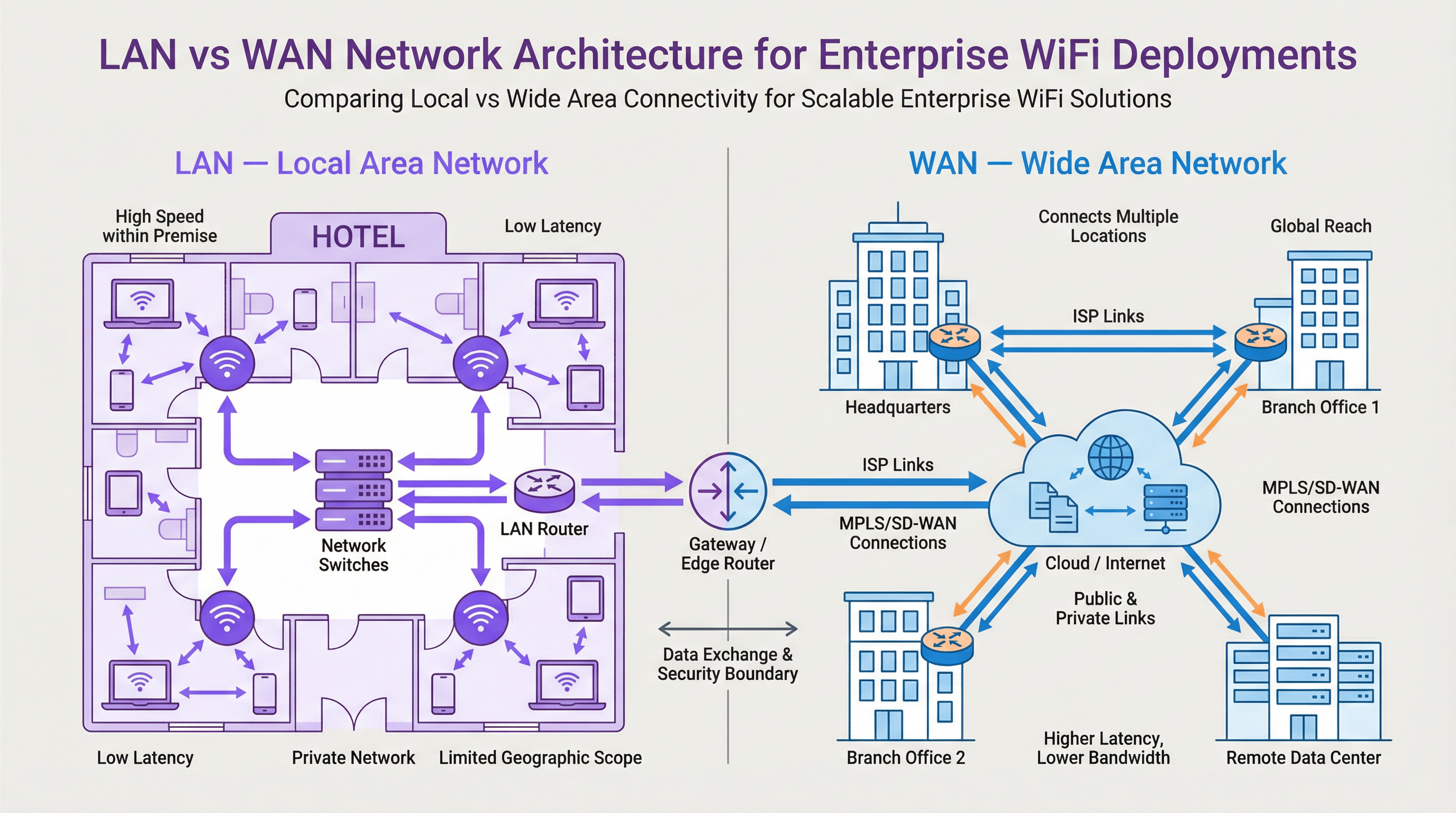

Para executivos de TI e arquitetos de redes, a distinção entre uma Local Area Network (LAN) e uma Wide Area Network (WAN) é fundamental, no entanto, a sua aplicação prática em implementações de WiFi em grande escala é frequentemente uma fonte de complexidade significativa e de derrapagens orçamentais. Uma LAN fornece conectividade de alta velocidade e baixa latência dentro de uma área física limitada — um único hotel, uma loja de retalho, um piso de conferências. Uma WAN, por outro lado, liga várias LANs ao longo de uma grande distância geográfica, permitindo que uma cadeia de retalho ligue as suas lojas ou que um grupo hoteleiro ligue as suas propriedades a um centro de dados central. A má compreensão desta fronteira leva a uma conceção de rede deficiente, resultando em estrangulamentos de desempenho, vulnerabilidades de segurança e numa experiência do utilizador comprometida. Este guia serve como uma referência prática, desmistificando os conceitos centrais e fornecendo uma estrutura estratégica para conceber, implementar e gerir redes WiFi de nível empresarial. Exploraremos as decisões arquitetónicas, as considerações de segurança ao abrigo de normas como WPA3 e PCI DSS, e o impacto comercial de uma rede bem arquitetada, contextualizando onde uma plataforma de inteligência WiFi como a Purple acrescenta uma camada crítica de valor para impulsionar as receitas e compreender o comportamento do cliente.

Análise Técnica Aprofundada

Compreender a fronteira LAN/WAN é crucial para uma conceção eficaz da rede WiFi. A LAN é o seu domínio de controlo interno, englobando todo o hardware no local, enquanto a WAN é a estrutura externa que liga os seus locais, tipicamente gerida por um Internet Service Provider (ISP) ou por um operador de telecomunicações.

A Local Area Network (LAN): O Motor no Local

Uma LAN é uma rede privada confinada a uma única localização geográfica, como um edifício de escritórios, um estádio ou um hotel. O seu principal objetivo é facilitar a troca de dados a alta velocidade entre dispositivos interligados dentro desse perímetro. Numa implementação moderna de WiFi, a LAN não se resume a cabos; é um ecossistema sofisticado de componentes a trabalhar em conjunto.

- Componentes: O hardware principal inclui Wireless Access Points (APs) que transmitem o sinal WiFi (por exemplo, operando nas normas IEEE 802.11ax/Wi-Fi 6), Switches de Rede que agregam o tráfego dos APs e de outros dispositivos com fios, e um Router central ou switch de Camada 3 que gere o fluxo de tráfego e direciona os dados para o seu destino, incluindo para o gateway da WAN.

- Desempenho: As LANs caracterizam-se por uma largura de banda muito elevada (tipicamente 1 Gbps a 10 Gbps ou mais sobre Ethernet) e uma latência extremamente baixa (frequentemente inferior a um milissegundo). Isto é essencial para suportar ambientes de alta densidade, como centros de conferências, ou aplicações que requerem dados em tempo real, como sistemas de ponto de venda (POS) no retalho.

- Controlo e Segurança: Como a LAN é de propriedade privada, as equipas de TI têm controlo total sobre a sua arquitetura e postura de segurança. Isto permite a implementação de controlos de acesso granulares utilizando IEEE 802.1X, segmentação de rede com VLANs para isolar o tráfego de convidados do tráfego corporativo, e protocolos de encriptação robustos como o WPA3 para proteger os dados em trânsito.

A Wide Area Network (WAN): Ligar a Empresa

Uma WAN interliga várias LANs através de vastas áreas geográficas, desde alguns quilómetros até todo o globo. A própria internet é a maior WAN, mas para as empresas, uma WAN refere-se tipicamente às ligações privadas ou públicas utilizadas para ligar locais distribuídos.

- Conectividade: As ligações WAN são adquiridas a prestadores de serviços terceiros e podem incluir várias tecnologias como linhas de fibra ótica, MPLS (Multi-Protocol Label Switching) ou, cada vez mais, SD-WAN (Software-Defined WAN). A SD-WAN oferece uma abordagem mais flexível, económica e sensível às aplicações para gerir a conectividade WAN, permitindo às equipas de TI encaminhar dinamicamente o tráfego através de múltiplos tipos de ligação (por exemplo, MPLS, banda larga, 4G/5G) com base na prioridade da aplicação.

- Desempenho: O desempenho da WAN é limitado pelo custo e pela disponibilidade das ligações dos prestadores de serviços. A largura de banda é significativamente menor e mais dispendiosa do que na LAN, e a latência é muito superior devido às distâncias físicas envolvidas. Uma ligação transnacional pode ter uma latência de 50-100ms, um forte contraste com a latência inferior a 1ms na LAN.

- Segurança e Gestão: Proteger a WAN envolve firewalls, VPNs (Virtual Private Networks) e sistemas de deteção de intrusões na periferia da rede. Gerir uma WAN é complexo, pois envolve a coordenação com múltiplos operadores e a garantia de uma aplicação consistente de políticas em todos os locais. Esta é outra área onde a SD-WAN proporciona vantagens significativas através do controlo centralizado e da orquestração simplificada de políticas.

Onde a Purple se Enquadra na Stack

A Purple é uma plataforma de sobreposição (overlay) que opera sobre a sua infraestrutura LAN e WAN existente. Integra-se com os APs de WiFi na sua LAN para gerir a experiência do utilizador convidado através de um Captive Portal. Quando um convidado se liga, a sua autenticação e o tráfego web subsequente são geridos pela plataforma cloud da Purple, acedida através da ligação WAN do seu local. A Purple capta então dados anonimizados de localização e de análise de presença, processa-os na cloud e apresenta-os aos operadores do espaço através de um dashboard. Esta camada de inteligência não substitui a sua infraestrutura LAN ou WAN, mas tira partido dela para desbloquear insights poderosos sobre o comportamento dos visitantes, permitindo-lhe impulsionar a fidelização, aumentar as receitas e melhorar a eficiência operacional.

Guia de Implementação

- Definir Requisitos do Local: Para cada localização, documente a área física, a densidade esperada de dispositivos e as necessidades de desempenho das aplicações. Um hotel requer uma cobertura contínua nos quartos e áreas comuns, enquanto uma loja de retalho precisa de suportar sistemas POS, WiFi para convidados e dispositivos dos funcionários.

- Conceção da LAN e Colocação de APs: Realize um site survey sem fios para determinar o número e a colocação ideais dos APs. Utilize ferramentas que possam modelar a propagação de RF para a disposição específica do seu edifício. Certifique-se de que a sua infraestrutura de switching tem capacidade de portas e orçamento de Power over Ethernet (PoE) suficientes para suportar todos os APs.

- Estratégia de Segmentação de Rede: Implemente VLANs para separar logicamente diferentes tipos de tráfego. Um modelo padrão inclui VLANs separadas para: WiFi de Convidados, Wireless Corporativo, dispositivos IoT (por exemplo, termóstatos inteligentes, câmaras de segurança) e tráfego de gestão.

- Aquisição de Conectividade WAN: Avalie as opções de WAN com base na criticidade do local e nas necessidades de largura de banda. Para uma loja de retalho principal, uma ligação de fibra principal com um backup 4G/5G via SD-WAN proporciona alta disponibilidade. Para escritórios satélite mais pequenos, uma única ligação de banda larga empresarial pode ser suficiente.

- Configuração de Segurança de Periferia: Implemente uma firewall de próxima geração (NGFW) na periferia WAN de cada LAN. Configure políticas para aplicar controlos de acesso, prevenir intrusões e garantir a conformidade com normas como a PCI DSS, caso sejam processados dados de cartões de pagamento.

- Integrar a Purple: Assim que a rede subjacente estiver estável, integre o seu controlador de WiFi ou APs com a plataforma cloud da Purple. Isto envolve tipicamente apontar as definições do Captive Portal ou de autenticação RADIUS para os endpoints de serviço da Purple. Teste exaustivamente a jornada do convidado, desde a ligação até à autenticação e ao acesso à internet.

Melhores Práticas

- Gestão Centralizada: Utilize uma plataforma de gestão de rede baseada na cloud para configurar e monitorizar os seus APs, switches e firewalls em todos os locais. Isto simplifica as atualizações de políticas e fornece um painel único para a resolução de problemas.

- Controlo de Acesso Baseado em Funções (RBAC): Aplique o princípio do menor privilégio. Utilize IEEE 802.1X para autenticar utilizadores e dispositivos, atribuindo-os à VLAN apropriada e aplicando políticas de acesso específicas com base na sua função.

- Conformidade desde a Conceção: Ao conceber a sua rede, integre controlos para cumprir os requisitos regulamentares desde o início. Para o GDPR, isto significa garantir que o consentimento do convidado é devidamente captado no Captive Portal. Para a PCI DSS, requer uma separação rigorosa do ambiente de dados do titular do cartão de todas as outras redes, incluindo o WiFi para convidados.

- Auditorias Regulares: Audite periodicamente a configuração da sua rede, as regras da firewall e os registos de acesso para identificar potenciais falhas de segurança ou configurações incorretas. Ferramentas automatizadas podem ajudar a simplificar este processo.

Resolução de Problemas e Mitigação de Riscos

- Modo de Falha Comum: Saturação da Ligação WAN. Um problema comum é quando o tráfego de WiFi de convidados satura a ligação WAN principal, afetando aplicações empresariais críticas. Mitigação: Implemente políticas de Quality of Service (QoS) no seu router/firewall de periferia para dar prioridade ao tráfego crítico para o negócio (por exemplo, POS, voz) em detrimento do tráfego de convidados. Limite a taxa dos utilizadores convidados a um limite de largura de banda razoável.

- Modo de Falha Comum: Esgotamento de Endereços IP. Num local movimentado, o âmbito DHCP para a VLAN de convidados pode ficar sem endereços IP disponíveis, impedindo a ligação de novos utilizadores. Mitigação: Utilize uma sub-rede /22 ou /21 para a sua VLAN de convidados para fornecer milhares de endereços disponíveis. Monitorize a utilização do âmbito DHCP e configure alertas para quando esta exceder os 80%.

- Risco: Rede de Convidados Insegura. Uma rede de convidados mal configurada pode ser um ponto de articulação para um atacante aceder à LAN corporativa. Mitigação: Certifique-se de que

Termos-Chave e Definições

Local Area Network (LAN)

A private computer network covering a small physical area, like a home, office, or a single building in a campus.

This is your on-site network. IT teams have full control over the LAN, making it the domain for high-speed, secure, internal communications and WiFi access.

Wide Area Network (WAN)

A computer network that extends over a large geographical distance, connecting multiple LANs together.

This is how your different sites (e.g., multiple stores or hotels) connect to each other and to the internet. Performance and cost are key considerations, as it relies on third-party carriers.

Access Point (AP)

A hardware device that allows other Wi-Fi devices to connect to a wired network. An AP acts as a central transmitter and receiver of wireless radio signals.

These are the devices that create your WiFi network. Proper placement and configuration of APs are critical for ensuring good coverage and performance.

Router

A network device that forwards data packets between computer networks. Routers perform the traffic directing functions on the internet.

The router is the gateway of your LAN. It connects your internal network to the external WAN (the internet) and makes decisions about where to send traffic.

Switch

A network device that connects devices together on a computer network by using packet switching to receive, process, and forward data to the destination device.

Switches are the backbone of your wired LAN, connecting your APs, servers, and other wired devices together at high speed.

VLAN (Virtual LAN)

A virtual local area network is any broadcast domain that is partitioned and isolated in a computer network at the data link layer (OSI layer 2).

VLANs are a critical security tool. They allow you to create separate, isolated networks on the same physical hardware, for example, to keep guest traffic completely separate from your corporate traffic.

SD-WAN (Software-Defined WAN)

A software-defined wide area network is a virtual WAN architecture that allows enterprises to leverage any combination of transport services – including MPLS, LTE, and broadband internet services – to securely connect users to applications.

For businesses with multiple sites, SD-WAN offers a more intelligent, cost-effective, and resilient way to manage WAN connectivity compared to traditional approaches.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

This is the login page guests see when they connect to your WiFi. Purple uses the captive portal to manage authentication, present terms and conditions, and offer marketing opt-ins.

Estudos de Caso

A 200-room luxury hotel wants to upgrade its WiFi to provide a seamless, high-performance experience for guests while securely separating this traffic from its internal property management system (PMS). The hotel group also wants to centralize guest data analytics across its 10 properties.

The solution involves a two-pronged approach. On the LAN, each hotel will deploy a high-density Wi-Fi 6 (802.11ax) network with APs in every room and common area. A core switch aggregates traffic, and VLANs are used to create logically separate networks: VLAN 10 for Guests, VLAN 20 for Staff, VLAN 30 for IoT (smart locks, minibars), and VLAN 40 for the PMS. An on-site firewall inspects all traffic. For the WAN, each hotel is connected to the internet via a primary 1Gbps fiber link and a secondary 5G wireless link, managed by an SD-WAN appliance. The SD-WAN is configured to route Purple guest analytics data and PMS data over the secure, low-latency fiber link, while general guest internet traffic can be backhauled or routed directly to the internet at the local site. Purple is integrated with the on-site WiFi controller, using RADIUS to authenticate guests against its cloud platform, allowing the hotel group to view analytics for all 10 properties in a single dashboard.

A retail chain with 50 stores across the UK needs to deploy guest WiFi to drive its loyalty app adoption. The stores have limited on-site IT staff and the company needs to ensure a consistent, secure deployment across all locations.

A template-based, zero-touch provisioning model is the optimal solution. For the LAN, each store gets a standardized set of hardware: 5-10 APs and a single integrated security gateway appliance that combines routing, switching, and firewalling. The configuration is standardized via a cloud management platform. For the WAN, a dual-broadband solution at each site, managed by an SD-WAN overlay, provides a cost-effective and resilient connection. The key is the centralized configuration: a single network template is created in the cloud controller. This template defines the SSIDs, VLANs (Guest, Corporate, POS), firewall rules, and QoS policies. When a new store is brought online, a local staff member simply plugs in the gateway, which then automatically downloads its entire configuration from the cloud. Purple is integrated at the template level, so every store automatically uses the same branded captive portal, which prominently features a link to download the loyalty app.

Análise de Cenários

Q1. You are designing the network for a new 5-floor conference centre. The venue will host multiple events simultaneously, with up to 1,000 concurrent users per floor. How would you structure your VLAN and IP addressing strategy for the guest network?

💡 Dica:Consider the number of devices, broadcast traffic, and the need for isolation between different events.

Mostrar Abordagem Recomendada

A single, large VLAN for all guests would be inefficient and create a massive broadcast domain. A better approach is to use a separate VLAN for each floor (e.g., VLAN 101 for Floor 1, VLAN 102 for Floor 2). Each VLAN would be assigned a /21 subnet (e.g., 10.101.0.0/21), providing 2,046 usable IP addresses, which is more than sufficient for 1,000 users. To provide isolation between different events on the same floor, you could use Private VLANs or simply rely on AP client isolation. All guest VLANs would be routed through a common firewall policy that strictly limits their access to the internet only.

Q2. A retail chain is experiencing slow point-of-sale (POS) transaction times at its stores during peak hours. They have a single 100 Mbps broadband connection at each site, which is shared by the POS terminals, staff devices, and the free guest WiFi. What is the most likely cause and what immediate steps should you take?

💡 Dica:Think about traffic contention on the WAN link.

Mostrar Abordagem Recomendada

The most likely cause is WAN link saturation, where the high volume of guest WiFi traffic is consuming all available bandwidth, leaving little for the latency-sensitive POS transactions. The immediate steps are: 1) Implement a Quality of Service (QoS) policy on the edge router to guarantee a certain percentage of bandwidth for the POS system's traffic and give it the highest priority. 2) Apply a bandwidth limit (e.g., 5 Mbps per user) to the guest WiFi users to prevent them from monopolizing the connection. A long-term solution would be to add a secondary WAN link and use SD-WAN to route POS traffic over the more reliable link.

Q3. Your company is deploying a guest WiFi solution across 100 stadium venues. The CISO is concerned about the security risks of allowing 50,000+ unknown devices onto the network per event. What key security control must be enabled on the wireless infrastructure to mitigate a significant portion of this risk?

💡 Dica:How do you prevent connected guests from attacking each other or other devices on the same network?

Mostrar Abordagem Recomendada

The single most critical security control in this high-density, public-facing scenario is Client Isolation (also known as AP Isolation or Port Isolation). When enabled on the guest SSID, this feature prevents wireless clients from communicating directly with each other at Layer 2. Each device can only communicate with the gateway (the router), not with any other device on the same WiFi network. This effectively neutralizes the risk of a compromised guest device attempting to scan, attack, or infect other users' devices, dramatically reducing the internal attack surface of the guest network.

Principais Conclusões

- ✓A LAN is your private, on-site network (a building); a WAN connects your sites together (a highway).

- ✓Effective WiFi design depends on understanding the LAN/WAN boundary to manage performance and cost.

- ✓Use VLANs to segment traffic for security (e.g., Guest vs. Corporate).

- ✓Use QoS on your WAN link to prioritize critical business traffic over guest browsing.

- ✓SD-WAN provides a flexible and resilient way to manage connectivity for multi-site businesses.

- ✓Client Isolation is a critical security feature for any public-facing guest WiFi network.

- ✓WiFi analytics platforms like Purple are an overlay service that leverages your LAN/WAN to provide business intelligence.