Aleatorização de Endereços MAC: O que é e como lidar com ela

This guide provides IT leaders and network architects with a comprehensive technical overview of MAC address randomisation. It details the impact on enterprise and guest WiFi networks and presents actionable strategies, including Purple's SecurePass technology, to mitigate risks and maintain robust analytics and security.

🎧 Ouça este Guia

Ver Transcrição

Resumo Executivo

A aleatorização de endereços MAC, uma funcionalidade de privacidade agora padrão no iOS, Android e noutros sistemas operativos, apresenta um desafio crítico para a gestão de WiFi empresarial. Ao alterar periodicamente o identificador de hardware de um dispositivo, perturba as operações centrais da rede que dependem de um endereço MAC estático para autenticação, segurança e analítica. Para gestores de TI e operadores de espaços na hotelaria, retalho e grandes recintos públicos, isto traduz-se em métricas de visitantes não fiáveis, experiências de utilizador frustrantes e uma postura de segurança enfraquecida. Métodos tradicionais como o controlo de acesso baseado em MAC (MAC-ACL) e as listas de permissões (whitelisting) tornam-se ineficazes, enquanto as plataformas de analítica têm dificuldade em distinguir visitantes novos dos recorrentes, impactando severamente a medição do tráfego de pessoas (footfall), tempo de permanência e fidelização. Este guia fornece uma análise técnica aprofundada sobre como a aleatorização funciona, descreve os impactos operacionais e de negócio específicos e oferece uma estrutura clara e acionável para a sua mitigação. Detalha como evoluir de controlos legados baseados em MAC para uma estratégia de autenticação moderna e centrada na identidade, utilizando normas como o IEEE 802.1X e soluções inovadoras como o SecurePass da Purple, concebido para fornecer um acesso contínuo e seguro na era da aleatorização de MAC.

Análise Técnica Aprofundada

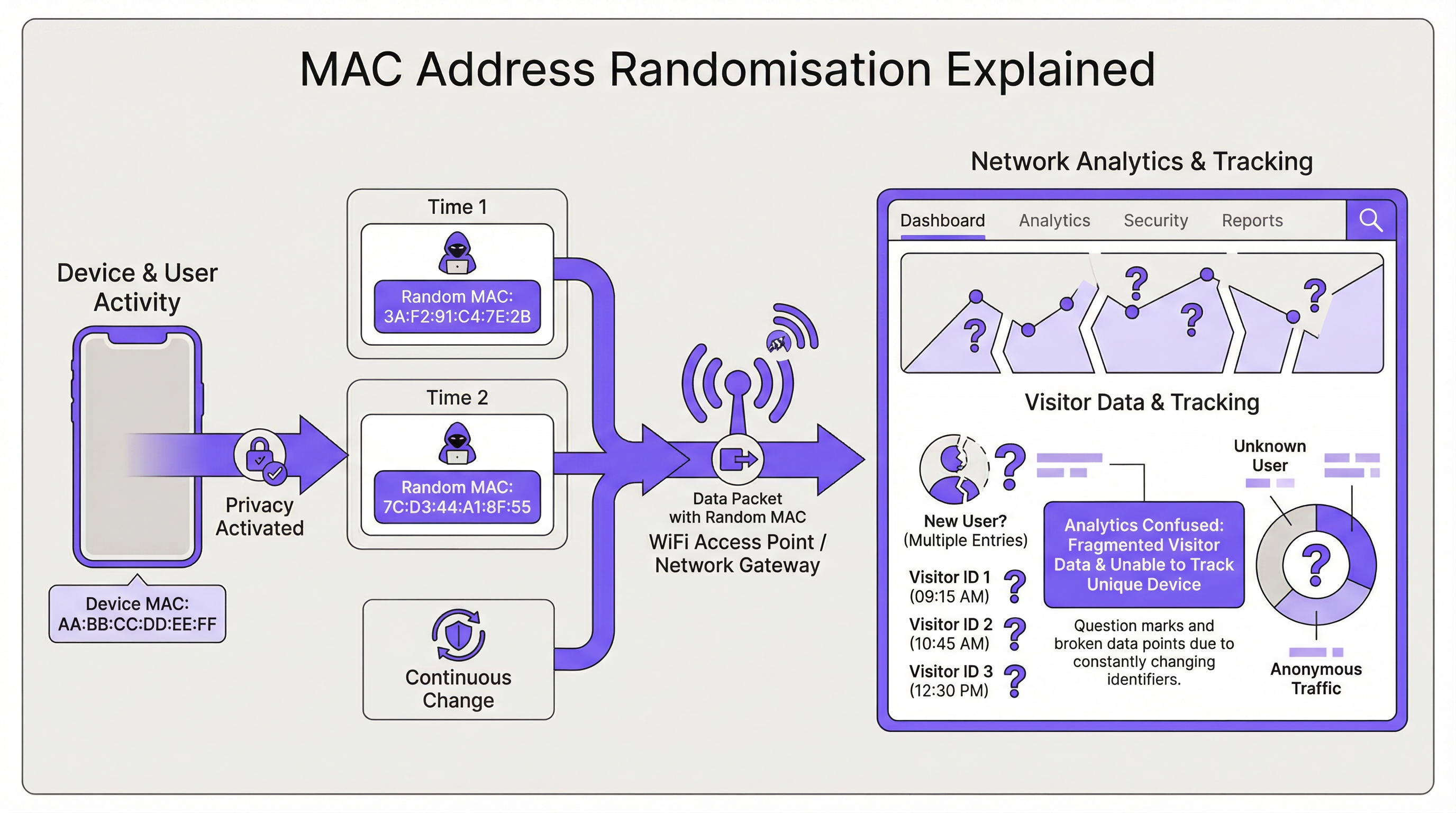

A aleatorização de endereços MAC é o processo pelo qual um dispositivo oculta o seu endereço MAC real incorporado no hardware (o Endereço Administrado Universalmente ou UAA) e utiliza um endereço temporário gerado aleatoriamente (um Endereço Administrado Localmente ou LAA) ao ligar-se a redes WiFi. Esta funcionalidade de melhoria da privacidade, introduzida pela primeira vez pela Apple em 2014, é agora um comportamento predefinido em todos os principais sistemas operativos móveis.

Tecnicamente, um LAA é identificado definindo o segundo bit menos significativo do primeiro octeto do endereço MAC como '1'. Embora isto torne os endereços aleatórios programaticamente identificáveis, o principal desafio reside na sua natureza transitória. O comportamento de aleatorização varia consoante o sistema operativo e a versão:

- Aleatorização por Rede: A implementação mais comum, onde um dispositivo gera e utiliza um MAC aleatório e persistente para cada rede WiFi (SSID) específica a que se liga. Este foi o padrão para o iOS 14 e Android 10 em diante.

- Rotação Baseada no Tempo: Uma evolução mais recente e disruptiva, observada no iOS 18 e versões posteriores, onde o dispositivo altera periodicamente o endereço MAC aleatório para a mesma rede. Esta rotação pode ocorrer a cada duas semanas ou com maior frequência se um utilizador 'esquecer' manualmente a rede ou se o dispositivo limpar a sua cache.

A consequência direta para a infraestrutura de rede é a perda de um identificador de dispositivo estável. Isto afeta várias áreas-chave:

| Função de Rede | Impacto da Aleatorização de MAC |

|---|---|

| Autenticação | O MAC Authentication Bypass (MAB) e as listas de permissões falham. Os dispositivos exigem reautenticação após a rotação do MAC, interrompendo o acesso contínuo. |

| Analítica e BI | A analítica de visitantes fica severamente distorcida. Um único dispositivo recorrente aparece como múltiplos 'novos' visitantes, inflacionando as contagens de presença e tornando as métricas de visitas repetidas irrelevantes. |

| Segurança | As listas negras baseadas em MAC são facilmente contornadas. Rastrear a atividade de um dispositivo malicioso ao longo de várias sessões torna-se difícil, complicando a análise forense. |

| Conformidade | Os sistemas que dependem de endereços MAC para segmentação de rede ou registo (por exemplo, para PCI DSS) podem deixar de estar em conformidade devido à incapacidade de identificar dispositivos de forma consistente. |

Guia de Implementação

A solução fundamental é mudar da identidade baseada no dispositivo (o endereço MAC) para a identidade baseada no utilizador. Isto requer uma nova arquitetura de autenticação.

Passo 1: Avalie o seu Ambiente Primeiro, segmente a sua base de utilizadores. Está a gerir dispositivos corporativos, dispositivos de convidados ou uma mistura de ambos? A estratégia será diferente para cada caso.

- Dispositivos Corporativos/Geridos: Estes oferecem maior controlo. O objetivo é uma ligação 'zero-touch' e altamente segura.

- Dispositivos de Convidados/BYOD: A prioridade é um processo de integração (onboarding) seguro e de baixo atrito, que estabeleça uma identidade persistente sem exigir a gestão do dispositivo.

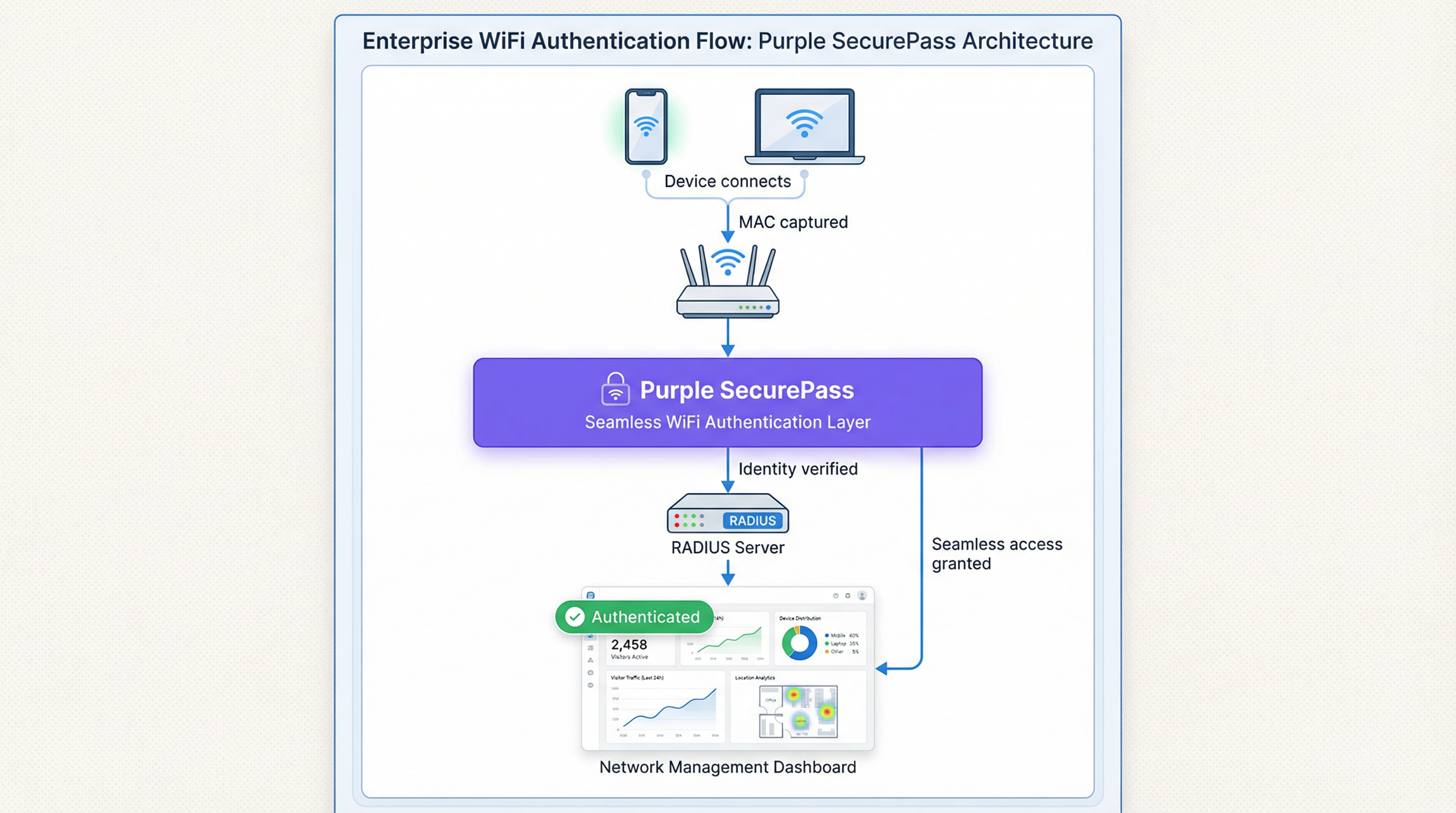

Passo 2: Implemente o IEEE 802.1X para Dispositivos Geridos Para ambientes corporativos, a solução padrão da indústria é o Controlo de Acesso à Rede Baseado em Portas IEEE 802.1X. Em vez de verificar o endereço MAC, a rede autentica o dispositivo ou utilizador através de uma credencial, tipicamente um certificado digital. O fluxo é o seguinte:

- Um dispositivo tenta ligar-se a um SSID com 802.1X ativado.

- O ponto de acesso (o Autenticador) solicita as credenciais ao dispositivo (o Suplicante).

- O dispositivo apresenta o seu certificado, que é reencaminhado para um servidor RADIUS (o Servidor de Autenticação).

- O servidor RADIUS valida o certificado junto de uma Autoridade de Certificação (CA) de confiança. Se for válido, concede o acesso. Este método é imune à aleatorização de MAC, uma vez que o certificado fornece um identificador estável e a longo prazo. É a melhor prática recomendada para proteger redes internas.

Passo 3: Implemente um Captive Portal Avançado para Acesso de Convidados Para redes de convidados, a implementação de certificados não é viável. Aqui, a solução é uma camada de autenticação inteligente como o SecurePass da Purple. Esta tecnologia vai além da simples autenticação por MAC para criar um perfil de utilizador persistente.

- Primeira Autenticação: Um utilizador liga-se ao WiFi de convidados e é direcionado para um Captive Portal. A autenticação é feita através de uma conta de rede social, preenchimento de um formulário ou um código de acesso pré-provisionado.

- Criação de Identidade: A Purple cria um perfil único para este utilizador, associando o seu método de autenticação à sua sessão inicial.

- Reautenticação Contínua: Em visitas subsequentes, mesmo que o dispositivo apresente um novo endereço MAC aleatório, o SecurePass consegue reconhecer o utilizador através de outros identificadores persistentes (como um cookie no browser ou um perfil instalado através da nossa app). Em seguida, reautentica-o de forma contínua, sem exigir um novo login. Esta abordagem restaura a capacidade de reconhecer visitantes recorrentes e proporciona uma experiência de utilizador sem atritos, resolvendo eficazmente o problema da aleatorização para redes de convidados.

Melhores Práticas

- Não Bloqueie MACs Aleatórios: Embora seja possível configurar algum hardware de rede para negar o acesso a dispositivos que utilizam LAAs, esta é uma estratégia contraproducente. Irá bloquear a maioria dos dispositivos modernos, resultando numa má experiência de utilizador e num pesadelo de suporte.

- Priorize a Experiência do Utilizador: O objetivo é a segurança e a conveniência. As soluções devem minimizar o atrito de login para utilizadores recorrentes. Uma ligação contínua é um fator essencial para a adoção e satisfação com o WiFi.

- Integre com a sua Stack Tecnológica: A sua solução de autenticação deve alimentar dados para as suas plataformas de CRM e Business Intelligence. A Purple fornece APIs ricas para garantir que os valiosos dados de visitantes que captura sejam acionáveis em todo o seu negócio.

- Mantenha-se Informado: O comportamento da aleatorização de MAC continua a evoluir com cada novo lançamento de SO. Estabeleça parceria com um fornecedor como a Purple, que está empenhado em antecipar-se a estas mudanças e em atualizar a sua plataforma em conformidade.

Resolução de Problemas e Mitigação de Riscos

Modo de Falha Comum: O Ciclo Infinito de Login

- Sintoma: Um utilizador queixa-se de que tem de fazer login no WiFi sempre que visita o espaço, mesmo no próprio dia.

- Causa: A rede está provavelmente a utilizar uma autenticação simples baseada em MAC ou um Captive Portal que trata cada novo MAC aleatório como um novo dispositivo, forçando a reautenticação.

- Mitigação: Implemente uma solução como o SecurePass, que estabelece uma identidade persistente para além do endereço MAC. Isto garante que os utilizadores recorrentes são reconhecidos e que lhes é concedido acesso automaticamente.

Risco: Evasão de Listas Negras

- Sintoma: Um dispositivo que foi bloqueado da rede por atividade maliciosa consegue voltar a ligar-se.

- Causa: O dispositivo simplesmente gerou um novo endereço MAC aleatório, contornando a lista negra baseada em MAC.

- Mitigação: A sua política de segurança deve mudar do bloqueio de endereços MAC para o bloqueio de contas de utilizador ou impressões digitais de dispositivos (device fingerprints). Uma plataforma avançada consegue identificar dispositivos com base num conjunto de atributos, tornando mais difícil contornar um bloqueio.

ROI e Impacto no Negócio

Resolver o desafio da aleatorização de MAC não é apenas uma questão de TI; é um imperativo de negócio. O ROI mede-se em várias áreas-chave:

- Melhoria na Precisão dos Dados: Ao distinguir com precisão os visitantes novos dos recorrentes, as empresas podem tomar decisões mais inteligentes sobre despesas de marketing, níveis de pessoal e disposição das lojas. Para uma cadeia de retalho, compreender a verdadeira fidelização dos clientes pode influenciar diretamente a estratégia promocional e impulsionar as receitas.

- Melhoria da Experiência do Cliente: Uma ligação contínua e automática para visitantes recorrentes é um poderoso motor de fidelização. Num hotel, isto significa que um hóspede fica instantaneamente ligado a partir do momento em que entra, melhorando a satisfação e incentivando a utilização dos serviços digitais do hotel.

- Aumento da Segurança e Redução de Riscos: Uma estrutura de autenticação robusta reduz o risco de acesso não autorizado e fornece dados mais fiáveis para análise forense, diminuindo o custo potencial de uma falha de segurança.

- Eficiência Operacional: A automatização do processo de autenticação, tanto para dispositivos geridos como para convidados, reduz o número de pedidos de assistência (tickets) relacionados com a conectividade WiFi, libertando recursos de TI para iniciativas mais estratégicas.

Termos-Chave e Definições

MAC Address Randomisation

A privacy feature where a device temporarily replaces its permanent, factory-assigned MAC address with a randomly generated one when connecting to WiFi networks.

IT teams encounter this as the root cause of failing MAC-based access controls and skewed visitor analytics. It matters because it breaks legacy network management paradigms.

Private WiFi Address

Apple's specific terminology for its implementation of MAC address randomisation in iOS, iPadOS, and watchOS.

When users or junior IT staff report issues with an 'Apple Private Address', this is the feature they are referring to. It's crucial for support teams to recognise this term.

Locally Administered Address (LAA)

A MAC address where the second-least-significant bit of the first octet is set to 1, indicating it is not the globally unique, factory-assigned address. Randomised MACs are a type of LAA.

Network architects can use this technical property to create policies or filters that specifically identify randomised traffic, although blocking it is generally not recommended.

Universally Administered Address (UAA)

The permanent, globally unique MAC address assigned to a network interface by its manufacturer.

This is the 'real' MAC address that randomisation is designed to hide. In high-security contexts, solutions may aim to verify the UAA after an initial secure handshake.

MAC Authentication Bypass (MAB)

A method where a network switch or access point uses a device's MAC address as its authentication credential, checking it against a list of approved addresses on a RADIUS server.

This is a common legacy authentication method for devices that don't support 802.1X (like printers or IoT devices). It is highly vulnerable to MAC randomisation and spoofing.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides a robust and secure method for authenticating devices or users, typically using certificates or credentials.

This is the industry-standard solution for securing corporate networks and is the primary alternative to MAC-based authentication for managed devices.

Purple SecurePass

Purple's proprietary technology that provides seamless and secure WiFi authentication for guest networks, designed to overcome the challenges of MAC address randomisation.

For venue operators, SecurePass is the key to maintaining a high-quality user experience and reliable analytics by creating a persistent user identity that is independent of the device's MAC address.

Captive Portal

A web page that a user is required to view and interact with before being granted access to a public WiFi network.

Modern captive portals, like those powered by Purple, are no longer just a simple login page. They are sophisticated tools for creating user identity, driving marketing engagement, and enforcing terms of service.

Estudos de Caso

A 500-room luxury hotel wants to provide seamless WiFi for returning guests to enhance their loyalty program. However, their existing system relies on MAC whitelisting for repeat visitors, which has stopped working due to MAC randomisation. How can they restore this functionality?

The hotel should deploy Purple's Guest WiFi with SecurePass. On their first visit, guests will authenticate via a branded captive portal, perhaps with an option to log in using their loyalty program credentials. Purple creates a persistent profile for the guest. On subsequent visits, SecurePass recognises the guest's device and automatically connects them to the WiFi, bypassing the need for a static MAC address. The login event is then pushed via API to the hotel's CRM, updating the guest's loyalty profile and providing valuable data on their visit patterns.

A large retail chain with 200 stores uses WiFi analytics to measure footfall and customer dwell time. Since the widespread adoption of MAC randomisation, their 'new vs. repeat' customer reports are wildly inaccurate, showing almost 90% new visitors, which they know is incorrect. How can they regain accurate visitor metrics?

The retail chain should implement Purple's analytics platform across their estate. While Purple cannot definitively reverse all randomisation, its sophisticated engine is designed to handle it. It filters out probe requests from non-connecting devices and uses advanced algorithms to correlate sessions, providing a much more accurate picture of visitor behaviour. By using a persistent login via a captive portal, the system can tie sessions from the same user together, even if their MAC changes between visits. This allows for the reconstruction of the customer journey and provides far more reliable metrics for new vs. repeat visits and true dwell time.

Análise de Cenários

Q1. You are the Network Architect for a chain of conference centres. A major event is approaching, and you need to provide WiFi for 5,000 attendees. Your sponsor requires analytics on how many attendees visit their booth. How does MAC randomisation affect this, and what is your primary mitigation strategy?

💡 Dica:Consider the transient nature of the attendees and the need for reliable analytics.

Mostrar Abordagem Recomendada

MAC randomisation will make it impossible to use device MACs to track unique visitors to the sponsor's booth. A single attendee's phone could generate multiple MACs throughout the day, appearing as multiple visitors. The primary mitigation strategy is to implement a guest WiFi solution with a captive portal for the event. By requiring a simple, one-time registration (e.g., email address), I can establish a session-based identity for each attendee. Using Purple's location analytics, I can then track the movement of these authenticated sessions to the sponsor's booth zone, providing accurate data on unique visitor counts to the sponsor.

Q2. Your CFO has questioned the investment in a new guest WiFi platform, asking why the existing, cheaper solution that uses MAC whitelisting for repeat customers is no longer sufficient. How do you explain the business case in terms of ROI?

💡 Dica:Focus on the financial and business impact, not just the technical details.

Mostrar Abordagem Recomendada

The existing MAC whitelisting system is now obsolete due to MAC randomisation, a standard feature in all modern smartphones. This means we can no longer recognise our repeat customers, which has two major financial impacts. First, our customer loyalty data is now inaccurate, so we are making poor marketing decisions based on bad data. Second, the frustrating re-login experience for our best customers is damaging our brand and reducing engagement. Investing in a new platform like Purple with SecurePass will provide a direct ROI by: 1) Restoring accurate customer analytics, allowing us to optimise marketing spend. 2) Increasing customer satisfaction and loyalty through a seamless experience, which drives repeat business. 3) Reducing IT support overhead from WiFi-related complaints.

Q3. An IT administrator at one of your venues suggests a 'quick fix' by creating a script to block all devices that use a Locally Administered Address (LAA). Why is this a bad idea, and what is the more strategic alternative?

💡 Dica:Think about the prevalence of LAAs and the user impact.

Mostrar Abordagem Recomendada

Blocking all LAAs is a terrible idea because the vast majority of modern smartphones and laptops use them by default for privacy. This 'quick fix' would effectively ban almost all of our visitors from using the WiFi, leading to a massive drop in service availability and a surge in customer complaints. It's a classic case of treating the symptom, not the disease. The strategic alternative is to embrace the reality that the MAC address is no longer a reliable identifier. We must upgrade our architecture to be identity-centric. For our corporate network, this means accelerating our planned rollout of 802.1X with certificates. For our guest network, it means implementing an intelligent authentication layer like Purple's SecurePass that can create a persistent user identity through a captive portal, making the MAC address irrelevant.

Principais Conclusões

- ✓MAC address randomisation is a default privacy feature in modern devices that breaks traditional WiFi management.

- ✓It severely impacts visitor analytics, making metrics like 'new vs. repeat' unreliable.

- ✓MAC-based authentication and security controls (whitelists, blacklists) are no longer effective.

- ✓The solution is to shift from device-based identity to user-based identity.

- ✓For corporate networks, use IEEE 802.1X with digital certificates.

- ✓For guest networks, use an advanced platform like Purple SecurePass to create persistent user profiles.

- ✓Do not simply block randomised MACs; this will deny service to most of your users.