পাবলিক WiFi-এ ব্যান্ডউইথ হগিং কীভাবে বন্ধ করবেন

এই গাইডটি আইটি লিডারদের জন্য পাবলিক WiFi নেটওয়ার্কগুলোতে ইন্টেলিজেন্ট DNS ফিল্টারিং ইমপ্লিমেন্ট করার একটি টেকনিক্যাল ব্লুপ্রিন্ট প্রদান করে। এজে অ্যাড নেটওয়ার্ক এবং টেলিমেট্রি ব্লক করার মাধ্যমে, ভেন্যুগুলো ৪০% পর্যন্ত অপচয় হওয়া ব্যান্ডউইথ পুনরুদ্ধার করতে পারে এবং সাধারণ রেট-লিমিটিংয়ের উপর নির্ভর না করেই গেস্টদের অভিজ্ঞতা উন্নত করতে পারে।

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ

- রেট-লিমিটিংয়ের সীমাবদ্ধতা

- ইন্টেলিজেন্ট DNS ফিল্টারিং আর্কিটেকচার

- স্ট্যান্ডার্ডস অ্যালাইনমেন্ট এবং কমপ্লায়েন্স

- DNS over HTTPS (DoH) বাইপাস প্রশমন

- ইমপ্লিমেন্টেশন গাইড

- ফেজ ১: অডিট এবং বেসলাইন

- ফেজ ২: পলিসি ডিজাইন

- ফেজ ৩: পাইলট ডিপ্লয়মেন্ট

- ফেজ ৪: ফুল রোলআউট এবং লাইফসাইকেল ম্যানেজমেন্ট

- বেস্ট প্র্যাকটিস

- ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

- ROI এবং বিজনেস ইমপ্যাক্ট

এক্সিকিউটিভ সামারি

পাবলিক WiFi নেটওয়ার্কগুলো অভূতপূর্ব চাপের মুখে রয়েছে। ডিভাইসের ঘনত্ব বাড়ার সাথে সাথে এবং অ্যাপ্লিকেশনগুলো আরও বেশি ব্যান্ডউইথ-নির্ভর হয়ে ওঠায়, আইটি টিমগুলো প্রায়শই স্থিতিশীলতা বজায় রাখতে রেট-লিমিটিংয়ের উপর নির্ভর করে। তবে, এন্টারপ্রাইজ ডিপ্লয়মেন্ট জুড়ে ট্রাফিক বিশ্লেষণে দেখা যায় যে, আউটবাউন্ড গেস্ট ব্যান্ডউইথের ৪০% পর্যন্ত বৈধ ব্যবহারকারীর কার্যকলাপের পরিবর্তে ব্যাকগ্রাউন্ড টেলিমেট্রি, অ্যাড নেটওয়ার্ক CDN এবং ট্র্যাকিং পিক্সেল দ্বারা ব্যবহৃত হয়।

এই গাইডটি একটি আরও বুদ্ধিমান পদ্ধতি অন্বেষণ করে: কানেকশন প্রতিষ্ঠিত হওয়ার আগেই উচ্চ-ব্যান্ডউইথ, নন-ইউজার-ফেসিং ট্রাফিক ব্লক করতে নেটওয়ার্ক এজে DNS ফিল্টারিং ডিপ্লয় করা। সাধারণ রেট-লিমিটিংয়ের বিপরীতে, এই কৌশলটি WAN আপলিঙ্ক স্যাচুরেশন উল্লেখযোগ্যভাবে হ্রাস করার পাশাপাশি ব্যবহারকারীর অভিজ্ঞতা উন্নত করে। আমরা লিগ্যাসি ট্রাফিক শেপিং থেকে ইন্টেলিজেন্ট, পলিসি-চালিত DNS কন্ট্রোলে ট্রানজিশন করার জন্য টেকনিক্যাল আর্কিটেকচার, ইমপ্লিমেন্টেশন ফেজিং এবং বিজনেস কেস বিস্তারিতভাবে তুলে ধরেছি। Hospitality , Retail , এবং Transport খাতের অপারেটরদের জন্য, এটি ২০২৬ সালের একটি গুরুত্বপূর্ণ অপ্টিমাইজেশন কৌশল।

টেকনিক্যাল ডিপ-ডাইভ

রেট-লিমিটিংয়ের সীমাবদ্ধতা

প্রথাগত নেটওয়ার্ক অপ্টিমাইজেশন ট্রাফিক শেপিং এবং প্রতি-ক্লায়েন্ট রেট লিমিটের উপর ব্যাপকভাবে নির্ভর করে। যদিও এটি কোনো একক ব্যবহারকারীকে আপলিঙ্ক স্যাচুরেট করা থেকে আটকাতে কার্যকর, রেট-লিমিটিং ট্রাফিকের মূল গঠনকে অ্যাড্রেস করতে ব্যর্থ হয়। যখন কোনো ক্লায়েন্টকে 5 Mbps-এ থ্রোটল করা হয়, তখন নেটওয়ার্ক একটি ব্যাকগ্রাউন্ড টেলিমেট্রি আপলোডকে একটি VoIP কলের সমান অগ্রাধিকার দেয়। এর ফলে বৈধ অ্যাপ্লিকেশনগুলোর পারফরম্যান্স কমে যায়, যা ব্যবহারকারীর অভিজ্ঞতার স্কোরকে নেতিবাচকভাবে প্রভাবিত করে।

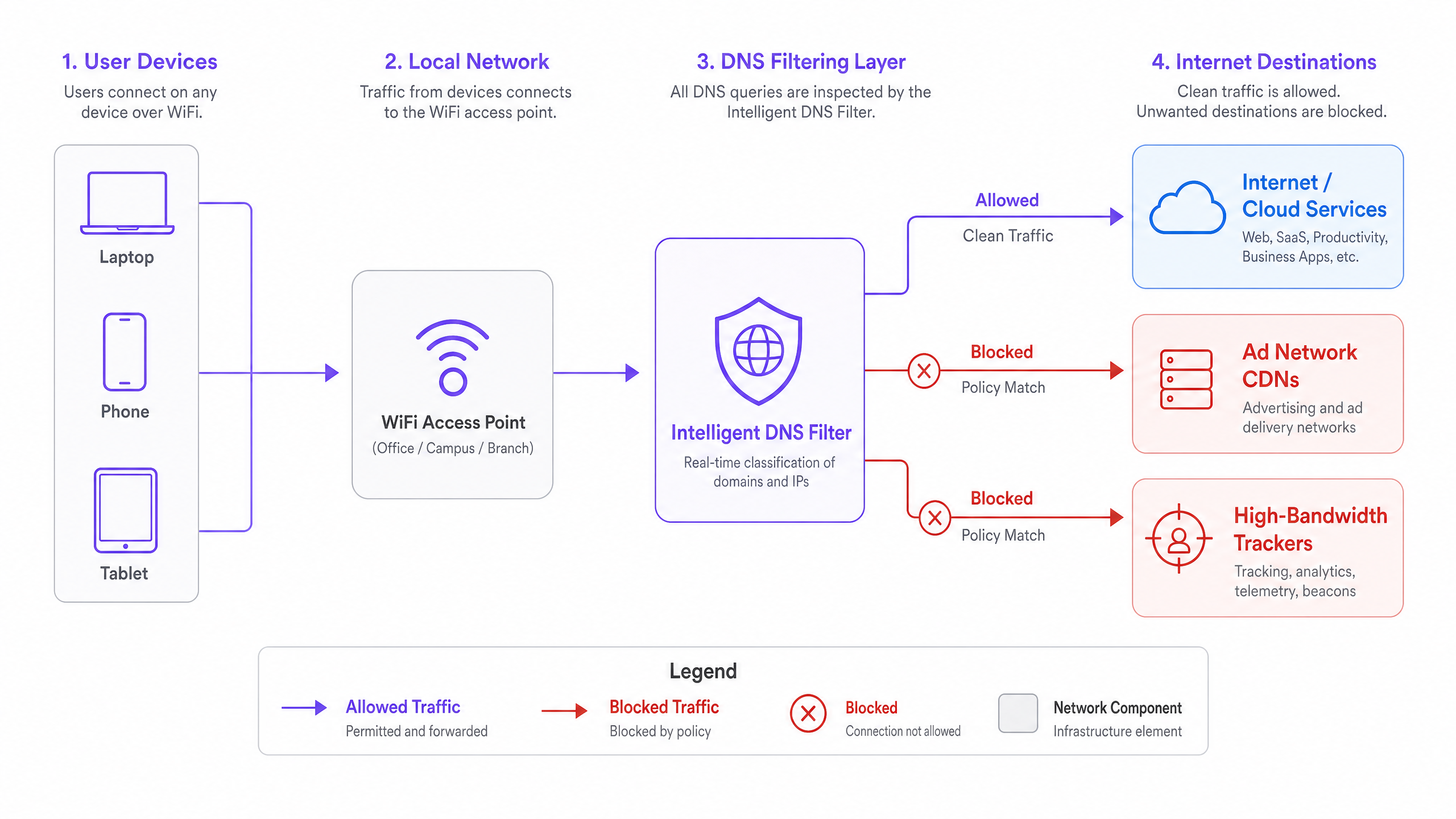

ইন্টেলিজেন্ট DNS ফিল্টারিং আর্কিটেকচার

একটি আরও কার্যকর পদ্ধতি DNS লেয়ারে ট্রাফিক ইন্টারসেপ্ট করে। কোনো ডিভাইস কোনো অ্যাড নেটওয়ার্ক বা ট্র্যাকিং পিক্সেলের সাথে TCP কানেকশন শুরু করার আগে, তাকে অবশ্যই ডোমেইন নেম রিজলভ করতে হবে। সমস্ত গেস্ট DNS কোয়েরি একটি ইন্টেলিজেন্ট ফিল্টারিং রিজলভারের মাধ্যমে রাউট করার মাধ্যমে, আইটি টিমগুলো এমন পলিসি এনফোর্স করতে পারে যা ক্যাটাগরাইজ করা ডোমেইনগুলোর জন্য একটি নাল রেসপন্স (NXDOMAIN বা একটি ব্লক পেজ IP) রিটার্ন করে।

এই আর্কিটেকচারটি বেশ কয়েকটি স্বতন্ত্র সুবিধা প্রদান করে: ১. জিরো পেলোড ট্রান্সফার: যেহেতু কানেকশন কখনোই প্রতিষ্ঠিত হয় না, তাই ব্লক করা সার্ভিস দ্বারা শূন্য ব্যান্ডউইথ ব্যবহৃত হয়। ২. হ্রাসকৃত AP কনটেনশন: কম কানেকশন মানে হাই-ডেনসিটি পরিবেশে কম এয়ারটাইম ইউটিলাইজেশন এবং কম কলিশন রেট। ৩. উন্নত পেজ লোড টাইম: ডজন ডজন থার্ড-পার্টি ট্র্যাকিং স্ক্রিপ্ট লোড করার ওভারহেড ছাড়াই, ক্লায়েন্ট ডিভাইসে বৈধ ওয়েব কন্টেন্ট দ্রুত রেন্ডার হয়。

স্ট্যান্ডার্ডস অ্যালাইনমেন্ট এবং কমপ্লায়েন্স

DNS ফিল্টারিং ইমপ্লিমেন্ট করা এন্টারপ্রাইজ সিকিউরিটি এবং কমপ্লায়েন্স ফ্রেমওয়ার্কের সাথে দৃঢ়ভাবে সামঞ্জস্যপূর্ণ। GDPR-এর দৃষ্টিকোণ থেকে, Guest WiFi -এ থার্ড-পার্টি ট্র্যাকিং ডোমেইন ব্লক করা একটি প্রোঅ্যাকটিভ ডেটা মিনিমাইজেশন কন্ট্রোল হিসেবে কাজ করে। PCI DSS পরিবেশের জন্য, এটি গেস্ট ডিভাইসগুলোকে পরিচিত ক্ষতিকারক বা আপোসকৃত ইনফ্রাস্ট্রাকচারে পৌঁছাতে বাধা দিয়ে নেটওয়ার্ক সেগমেন্টেশনকে শক্তিশালী করে।

তাছাড়া, নেটওয়ার্কগুলো যখন উন্নত এনক্রিপশনের জন্য WPA3-তে মাইগ্রেট করে, তখন DNS ফিল্টারিং নিশ্চিত করে যে কন্ট্রোল প্লেনটি দৃশ্যমান এবং পরিচালনাযোগ্য থাকে, এমনকি যখন আন্ডারলায়িং পেলোড TLS 1.3-এর মাধ্যমে এনক্রিপ্ট করা থাকে। সিকিউরিটি কমপ্লায়েন্স সম্পর্কে আরও তথ্যের জন্য, Explain what is audit trail for IT Security in 2026 বিষয়ক আমাদের গাইডটি দেখুন।

DNS over HTTPS (DoH) বাইপাস প্রশমন

আধুনিক ডিপ্লয়মেন্টের একটি জটিল টেকনিক্যাল চ্যালেঞ্জ হলো DNS over HTTPS (DoH)-এর বিস্তার। আধুনিক অপারেটিং সিস্টেম এবং ব্রাউজারগুলো ক্রমশ পোর্ট 443-এর মাধ্যমে পাবলিক রিজলভারগুলোতে (যেমন, 8.8.8.8, 1.1.1.1) DNS কোয়েরি টানেল করে লোকাল DHCP-অ্যাসাইন করা রিজলভারগুলোকে বাইপাস করার চেষ্টা করে। পলিসি এনফোর্সমেন্ট বজায় রাখতে, নেটওয়ার্ক আর্কিটেক্টদের অবশ্যই লেয়ার 4 ফায়ারওয়াল রুলস ইমপ্লিমেন্ট করতে হবে যা গেস্ট VLAN-এ পরিচিত DoH প্রোভাইডার IP-গুলোতে আউটবাউন্ড ট্রাফিক ব্লক করে, ক্লায়েন্টদের লোকাল ফিল্টারিং রিজলভারে ফিরে যেতে বাধ্য করে।

ইমপ্লিমেন্টেশন গাইড

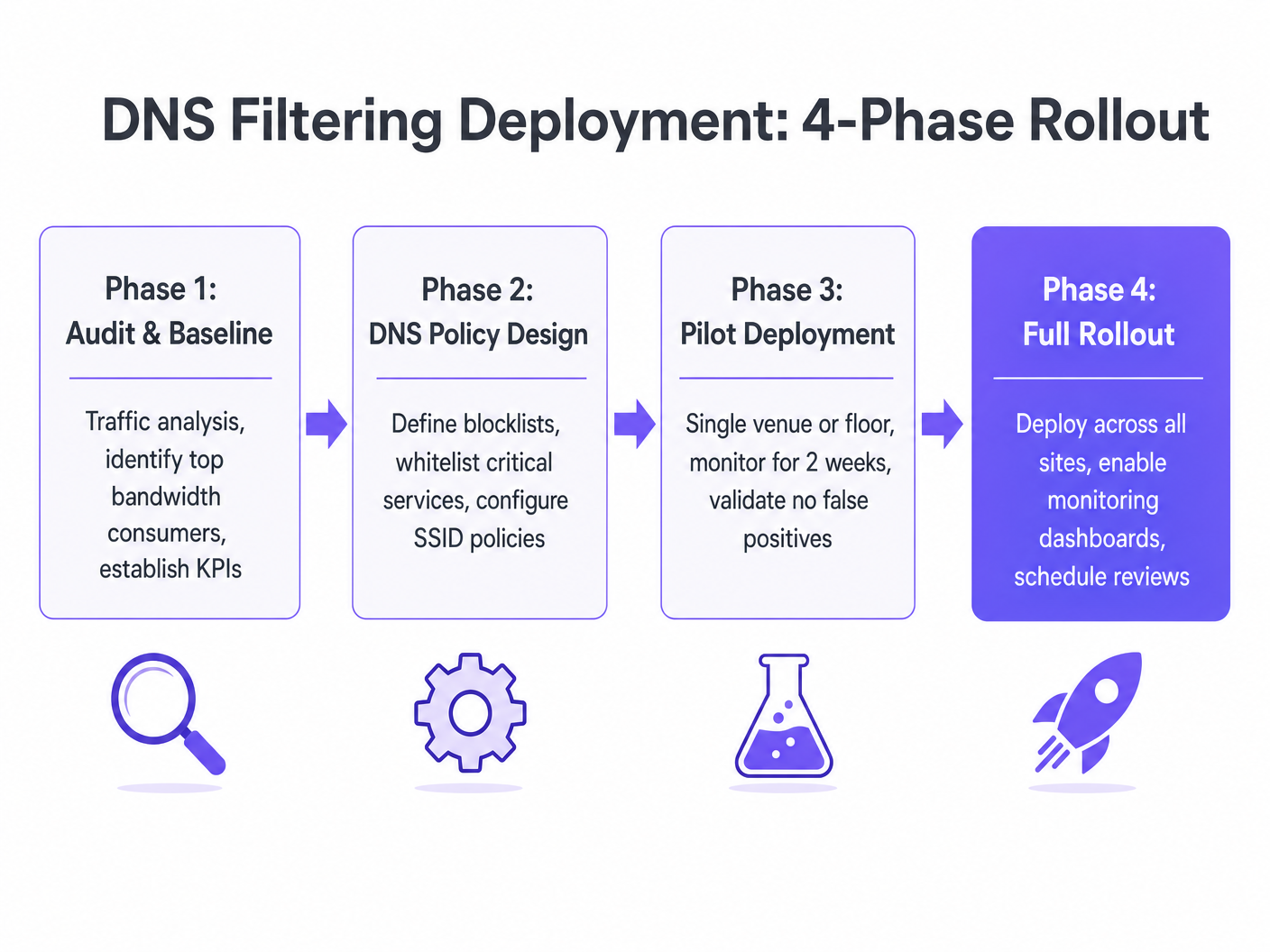

একটি ডিস্ট্রিবিউটেড এন্টারপ্রাইজ জুড়ে DNS ফিল্টারিং ডিপ্লয় করার জন্য ফলস পজিটিভ কমানো এবং বিদ্যমান ইনফ্রাস্ট্রাকচারের সাথে নির্বিঘ্ন ইন্টিগ্রেশন নিশ্চিত করতে একটি পর্যায়ক্রমিক, পদ্ধতিগত অ্যাপ্রোচ প্রয়োজন।

ফেজ ১: অডিট এবং বেসলাইন

কোনো ব্লকিং পলিসি ইমপ্লিমেন্ট করার আগে, ১৪ দিনের জন্য বিদ্যমান পরিবেশ মনিটর করতে একটি ট্রাফিক অ্যানালাইসিস টুল ডিপ্লয় করুন। শীর্ষ ব্যান্ডউইথ-গ্রাহক ডোমেইনগুলো চিহ্নিত করুন এবং সেগুলোকে ক্যাটাগরাইজ করুন। ডিপ্লয়মেন্টের ROI পরিমাপ করতে এবং আপনার ভেন্যুগুলোর নির্দিষ্ট ট্রাফিক প্রোফাইল বোঝার জন্য এই বেসলাইনটি অপরিহার্য।

ফেজ ২: পলিসি ডিজাইন

অডিট ডেটার উপর ভিত্তি করে, ব্লকিং ক্যাটাগরিগুলো সংজ্ঞায়িত করুন। মূল সুপারিশগুলোর মধ্যে রয়েছে:

- অ্যাডভারটাইজিং নেটওয়ার্ক এবং CDN

- ট্র্যাকিং এবং টেলিমেট্রি ইনফ্রাস্ট্রাকচার

- পরিচিত ম্যালওয়্যার এবং ফিশিং ডোমেইন

নিশ্চিত করুন যে Captive Portal অথেন্টিকেশন ডোমেইন এবং পেমেন্ট গেটওয়ের মতো ক্রিটিকাল সার্ভিসগুলো স্পষ্টভাবে হোয়াইটলিস্ট করা হয়েছে। অ্যাডভান্সড অ্যানালিটিক্স ব্যবহার করা ভেন্যুগুলোর জন্য, নিশ্চিত করুন যে WiFi Analytics -এর মতো প্ল্যাটফর্মগুলো অনুমোদিত।

ফেজ ৩: পাইলট ডিপ্লয়মেন্ট

একটি প্রতিনিধিত্বমূলক পাইলট সাইট নির্বাচন করুন—যেমন একটি একক হোটেল প্রপার্টি বা একটি হাই-ট্রাফিক রিটেইল লোকেশন। গেস্ট SSID-তে পলিসিটি প্রয়োগ করুন এবং ১৪ দিনের জন্য মনিটর করুন। ট্র্যাক করার মতো মূল মেট্রিক্সের মধ্যে রয়েছে:

- মোট আউটবাউন্ড ব্যান্ডউইথ হ্রাস

- ফলস পজিটিভ রিপোর্ট (বৈধ সার্ভিস ব্যাহত হওয়া)

- WiFi পারফরম্যান্স সম্পর্কিত হেল্পডেস্ক টিকিটের পরিমাণ

ফেজ ৪: ফুল রোলআউট এবং লাইফসাইকেল ম্যানেজমেন্ট

সফল পাইলট ভ্যালিডেশনের পর, পলিসিটি বিশ্বব্যাপী ডিপ্লয় করুন। সবচেয়ে গুরুত্বপূর্ণ বিষয় হলো, কাস্টম হোয়াইটলিস্ট আপডেট করতে এবং ক্যাটাগরির সংজ্ঞাগুলো পর্যালোচনা করতে একটি ত্রৈমাসিক রিভিউ সাইকেল স্থাপন করুন, কারণ অ্যাড-টেক ল্যান্ডস্কেপ দ্রুত বিকশিত হচ্ছে।

বেস্ট প্র্যাকটিস

- পরিবর্তনটি জানান: যদিও গেস্টদের সাথে যোগাযোগের খুব কমই প্রয়োজন হয়, তবে ট্রাবলশুটিংয়ে সহায়তা করার জন্য ভেন্যু অপারেশন এবং আইটি হেল্পডেস্ক টিমগুলো যেন নতুন ফিল্টারিং পলিসি সম্পর্কে অবগত থাকে তা নিশ্চিত করুন।

- রক্ষণশীলভাবে শুরু করুন: শুধুমাত্র সবচেয়ে মারাত্মক ব্যান্ডউইথ হগগুলোকে (যেমন, ভিডিও অ্যাড নেটওয়ার্ক) ব্লক করার মাধ্যমে শুরু করুন। হোয়াইটলিস্টের উপর আস্থা বাড়ার সাথে সাথে ধীরে ধীরে পলিসিটি প্রসারিত করুন。

- ভেন্ডর ইন্টেলিজেন্স কাজে লাগান: ম্যানুয়ালি ব্লকলিস্ট বজায় রাখার চেষ্টা করবেন না। এমন একটি DNS ফিল্টারিং প্রোভাইডার ব্যবহার করুন যা ডায়নামিক, রিয়েল-টাইম ডোমেইন ক্যাটাগরাইজেশন অফার করে।

- এজ মনিটর করুন: এজ অপ্টিমাইজেশন সম্পর্কে আরও পড়ার জন্য, Improving WiFi Speeds by Blocking Ad Networks at the Edge দেখুন।

ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

DNS ফিল্টারিংয়ের সাথে যুক্ত প্রাথমিক ঝুঁকি হলো ফলস পজিটিভ—এমন একটি ডোমেইন ব্লক করা যা একটি বৈধ অ্যাপ্লিকেশন কাজ করার জন্য প্রয়োজনীয়। এটি প্রায়শই শেয়ার্ড CDN-গুলোর ক্ষেত্রে ঘটে যা অ্যাডভারটাইজিং অ্যাসেট এবং কোর অ্যাপ্লিকেশন স্ক্রিপ্ট উভয়ই হোস্ট করে।

ফেইলিওর মোড: একজন গেস্ট অভিযোগ করেন যে হোটেলের WiFi-এ একটি নির্দিষ্ট এয়ারলাইন বুকিং অ্যাপ লোড হতে ব্যর্থ হচ্ছে। মিটিগেশন: অ্যাপটির সাথে যুক্ত ব্লক করা ডোমেইন শনাক্ত করতে আইটি টিমের অবশ্যই একটি রিয়েল-টাইম DNS কোয়েরি লগে অ্যাক্সেস থাকতে হবে। একবার শনাক্ত হয়ে গেলে, ডোমেইনটি গ্লোবাল হোয়াইটলিস্টে যোগ করা হয় এবং পলিসিটি কয়েক মিনিটের মধ্যে সমস্ত এজ রিজলভারে পুশ করা হয়।

ফেইলিওর মোড: প্রযুক্তি-সচেতন ব্যবহারকারীরা DoH বা কাস্টম DNS সেটিংস ব্যবহার করে ফিল্টার বাইপাস করে। মিটিগেশন: গেস্ট VLAN-এ কঠোর ইগ্রেস ফায়ারওয়াল রুলস এনফোর্স করুন, শুধুমাত্র অনুমোদিত ফিল্টারিং রিজলভারে আউটবাউন্ড DNS (পোর্ট 53) অনুমতি দিন এবং পরিচিত DoH এন্ডপয়েন্টগুলো ব্লক করুন।

ROI এবং বিজনেস ইমপ্যাক্ট

ইন্টেলিজেন্ট DNS ফিল্টারিংয়ের বিজনেস কেসটি বেশ আকর্ষণীয় এবং অত্যন্ত পরিমাপযোগ্য। ভেন্যু অপারেটররা সাধারণত গেস্ট নেটওয়ার্কগুলোতে মোট আউটবাউন্ড ব্যান্ডউইথ খরচ ২৫% থেকে ৪০% হ্রাস পেতে দেখেন।

এই হ্রাসটি বেশ কয়েকটি বাস্তব সুবিধায় রূপান্তরিত হয়: ১. স্থগিত CapEx: অপচয় হওয়া ব্যান্ডউইথ পুনরুদ্ধার করে, সংস্থাগুলো ব্যয়বহুল WAN সার্কিট আপগ্রেড স্থগিত করতে পারে। ২. উন্নত ব্যবহারকারীর অভিজ্ঞতা: হ্রাসকৃত AP কনটেনশন এবং দ্রুত পেজ লোড টাইম সরাসরি উচ্চতর গেস্ট স্যাটিসফ্যাকশন স্কোরের সাথে সম্পর্কিত। ৩. উন্নত সিকিউরিটি পোসচার: ক্ষতিকারক ডোমেইনগুলোর প্রোঅ্যাকটিভ ব্লকিং গেস্ট নেটওয়ার্কে ম্যালওয়্যার ছড়ানোর ঝুঁকি কমায়।

ইনফ্রাস্ট্রাকচার অপ্টিমাইজ করতে চাওয়া পাবলিক-সেক্টর সংস্থাগুলোর জন্য, এই পদ্ধতিটি বৃহত্তর ডিজিটাল ইনক্লুশন লক্ষ্যগুলোর সাথে সামঞ্জস্যপূর্ণ, যা আমাদের সাম্প্রতিক ঘোষণায় আলোচনা করা হয়েছে: Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation ।

নিচে এই বিষয়ে আমাদের সম্পূর্ণ ব্রিফিং শুনুন: {{asset:how_to_stop_bandwidth_hogging_on_public_wifi_podcast.wav}}

মূল সংজ্ঞাসমূহ

DNS ফিল্টারিং

ক্যাটাগরাইজ করা ডোমেইনগুলোর জন্য একটি নাল IP অ্যাড্রেস রিটার্ন করে ক্ষতিকারক বা অনুপযুক্ত ওয়েবসাইটগুলো ব্লক করতে ডোমেইন নেম সিস্টেম ব্যবহার করার অনুশীলন।

নেটওয়ার্ক এজে ট্রাফিক কম্পোজিশন এবং সিকিউরিটি প্রোঅ্যাকটিভভাবে পরিচালনা করতে আইটি টিমগুলো ব্যবহার করে।

রেট-লিমিটিং

একটি নেটওয়ার্ক কন্ট্রোল মেকানিজম যা কোনো নির্দিষ্ট ক্লায়েন্ট বা অ্যাপ্লিকেশনের জন্য উপলব্ধ সর্বোচ্চ ব্যান্ডউইথ সীমাবদ্ধ করে।

ব্যান্ডউইথ ম্যানেজমেন্টের একটি লিগ্যাসি পদ্ধতি যা প্রায়শই বৈধ এবং অপচয়মূলক ট্রাফিককে সমানভাবে থ্রোটল করে ব্যবহারকারীর অভিজ্ঞতা হ্রাস করে।

DNS over HTTPS (DoH)

HTTPS প্রোটোকলের মাধ্যমে রিমোট DNS রেজোলিউশন সম্পাদন করার একটি প্রোটোকল, যা DoH ক্লায়েন্ট এবং DoH-ভিত্তিক DNS রিজলভারের মধ্যে ডেটা এনক্রিপ্ট করে।

নেটওয়ার্ক অ্যাডমিনিস্ট্রেটরদের জন্য একটি উল্লেখযোগ্য চ্যালেঞ্জ কারণ এটি লোকাল, আনএনক্রিপ্টেড DNS ফিল্টারিং কন্ট্রোলগুলোকে বাইপাস করে।

ফলস পজিটিভ (DNS)

যখন একটি বৈধ, প্রয়োজনীয় ডোমেইন ভুলভাবে ক্যাটাগরাইজ করা হয় এবং DNS ফিল্টারিং পলিসি দ্বারা ব্লক করা হয়।

DNS ফিল্টারিং ডিপ্লয় করার সময় প্রাথমিক অপারেশনাল ঝুঁকি; সতর্ক অডিটিং এবং হোয়াইটলিস্টিংয়ের মাধ্যমে প্রশমিত করা হয়।

টেলিমেট্রি ডেটা

স্বয়ংক্রিয় কমিউনিকেশন প্রক্রিয়া যার মাধ্যমে দূরবর্তী বা দুর্গম পয়েন্টগুলোতে পরিমাপ এবং অন্যান্য ডেটা সংগ্রহ করা হয় এবং মনিটরিংয়ের জন্য রিসিভিং ইকুইপমেন্টে ট্রান্সমিট করা হয়।

পাবলিক WiFi-এর প্রেক্ষাপটে, ব্যাকগ্রাউন্ড অ্যাপ টেলিমেট্রি ব্যবহারকারীকে তাৎক্ষণিক ভ্যালু প্রদান না করেই উল্লেখযোগ্য ব্যান্ডউইথ খরচ করে।

NXDOMAIN

একটি DNS মেসেজ যা নির্দেশ করে যে অনুরোধ করা ডোমেইন নেমটির অস্তিত্ব নেই।

যখন কোনো ক্লায়েন্ট একটি ব্লক করা ডোমেইন রিজলভ করার চেষ্টা করে তখন DNS ফিল্টার দ্বারা রিটার্ন করা স্ট্যান্ডার্ড রেসপন্স।

নেটওয়ার্ক সেগমেন্টেশন

একটি কম্পিউটার নেটওয়ার্ককে সাবনেটওয়ার্কে বিভক্ত করার অনুশীলন, যার প্রতিটি একটি নেটওয়ার্ক সেগমেন্ট।

একটি মূল PCI DSS প্রয়োজনীয়তা; DNS ফিল্টারিং গেস্ট ডিভাইসগুলোকে অবিশ্বস্ত এক্সটার্নাল ইনফ্রাস্ট্রাকচারে পৌঁছাতে বাধা দিয়ে সেগমেন্টেশনে সহায়তা করে।

কন্টেন্ট ডেলিভারি নেটওয়ার্ক (CDN)

প্রক্সি সার্ভার এবং তাদের ডেটা সেন্টারগুলোর একটি ভৌগলিকভাবে ডিস্ট্রিবিউটেড নেটওয়ার্ক।

অ্যাড নেটওয়ার্কগুলো হাই-ব্যান্ডউইথ মিডিয়া সার্ভ করতে CDN ব্যবহার করে। এই নির্দিষ্ট CDN-গুলো ব্লক করা উল্লেখযোগ্য WAN ক্যাপাসিটি পুনরুদ্ধার করে।

সমাধানকৃত উদাহরণসমূহ

একটি ৩০০-রুমের হোটেলে সন্ধ্যার পিক আওয়ারে (সন্ধ্যা ৭টা - রাত ১০টা) মারাত্মক WAN লিঙ্ক স্যাচুরেশন দেখা যাচ্ছে। আইটি টিম বর্তমানে প্রতি ডিভাইসে 5 Mbps রেট লিমিট এনফোর্স করে, কিন্তু ভিডিও স্ট্রিমিং বাফারিং নিয়ে গেস্টদের অভিযোগ রয়েই গেছে। নেটওয়ার্ক আর্কিটেক্টের কীভাবে এটি সমাধান করা উচিত?

১. বর্তমান ট্রাফিক প্রোফাইলের বেসলাইন তৈরি করতে একটি ট্রাফিক অ্যানালাইসিস টুল ডিপ্লয় করুন। ২. একটি ক্লাউড-ভিত্তিক DNS ফিল্টারিং রিজলভার ইমপ্লিমেন্ট করুন এবং এর IP ডিস্ট্রিবিউট করতে গেস্ট DHCP স্কোপ কনফিগার করুন। ৩. 'Advertising' এবং 'Tracking' ক্যাটাগরি ব্লক করার একটি পলিসি প্রয়োগ করুন। ৪. অনুমোদিত রিজলভার ছাড়া অন্য কোনো IP-তে আউটবাউন্ড পোর্ট 53 ব্লক করতে গেস্ট VLAN-এ লেয়ার 4 ফায়ারওয়াল রুলস ইমপ্লিমেন্ট করুন এবং পরিচিত DoH প্রোভাইডার IP-গুলো ব্লক করুন।

একটি রিটেইল চেইন ৫০টি লোকেশন জুড়ে DNS ফিল্টারিং ডিপ্লয় করতে চায় কিন্তু তাদের নিজস্ব ব্র্যান্ডেড মোবাইল অ্যাপ ব্যাহত হওয়ার বিষয়ে উদ্বিগ্ন, যা ক্র্যাশ রিপোর্টিংয়ের জন্য বেশ কয়েকটি থার্ড-পার্টি অ্যানালিটিক্স SDK-এর উপর নির্ভর করে।

১. একটি ল্যাব পরিবেশে মোবাইল অ্যাপের DNS কোয়েরিগুলোর একটি নিয়ন্ত্রিত অডিট পরিচালনা করুন। ২. অ্যাপের মূল কার্যকারিতা এবং ক্র্যাশ রিপোর্টিংয়ের জন্য প্রয়োজনীয় সমস্ত ডোমেইন শনাক্ত করুন। ৩. একটি কাস্টম হোয়াইটলিস্ট পলিসি তৈরি করুন যা স্পষ্টভাবে এই নির্দিষ্ট ডোমেইনগুলোকে অনুমতি দেয়। ৪. বাকি ৪৯টি লোকেশনে রোল আউট করার আগে অ্যাপের পারফরম্যান্স এবং ক্র্যাশ রিপোর্টিং ড্যাশবোর্ড মনিটর করে ১৪ দিনের জন্য একটি একক পাইলট স্টোরে ফিল্টারিং পলিসি ডিপ্লয় করুন।

অনুশীলনী প্রশ্নসমূহ

Q1. একজন স্টেডিয়াম আইটি ডিরেক্টর লক্ষ্য করেন যে হাফটাইমের সময়, গেস্ট WiFi আপলিঙ্ক সম্পূর্ণ স্যাচুরেটেড হয়ে যায়। প্রতি ক্লায়েন্টের জন্য রেট-লিমিটিং ইতিমধ্যেই 2 Mbps-এ সেট করা আছে। স্টেডিয়ামের অর্ডারিং অ্যাপ অ্যাক্সেস করার চেষ্টা করা ব্যবহারকারীদের পারফরম্যান্স উন্নত করার জন্য সবচেয়ে কার্যকর পরবর্তী পদক্ষেপ কী?

ইঙ্গিত: রেট লিমিট থাকা সত্ত্বেও কোন ধরনের ট্রাফিক ব্যান্ডউইথ খরচ করছে তা বিবেচনা করুন।

মডেল উত্তর দেখুন

হাই-ব্যান্ডউইথ অ্যাড নেটওয়ার্ক এবং ব্যাকগ্রাউন্ড টেলিমেট্রি ব্লক করতে DNS ফিল্টারিং ইমপ্লিমেন্ট করুন। যেহেতু রেট-লিমিটিং শুধুমাত্র ট্রাফিক থ্রোটল করে, তাই প্রচুর পরিমাণে ব্যাকগ্রাউন্ড রিকোয়েস্ট এখনও আপলিঙ্ককে স্যাচুরেট করতে পারে। DNS ফিল্টারিং এই কানেকশনগুলোকে শুরু হতে বাধা দেয়, যা বৈধ স্টেডিয়াম অর্ডারিং অ্যাপের জন্য ক্যাপাসিটি খালি করে।

Q2. একটি DNS ফিল্টারিং সলিউশন ডিপ্লয় করার পর, হেল্পডেস্ক রিপোর্ট পায় যে একটি জনপ্রিয় সোশ্যাল মিডিয়া অ্যাপ্লিকেশন গেস্ট নেটওয়ার্কে ছবি লোড করতে ব্যর্থ হচ্ছে। নেটওয়ার্ক ইঞ্জিনিয়ারের কীভাবে এটি ট্রাবলশুট করা উচিত?

ইঙ্গিত: বড় অ্যাপ্লিকেশনগুলো কীভাবে CDN ব্যবহার করে সে সম্পর্কে চিন্তা করুন।

মডেল উত্তর দেখুন

ইঞ্জিনিয়ারের উচিত প্রভাবিত ক্লায়েন্ট ডিভাইসগুলোর জন্য DNS কোয়েরি লগগুলো পর্যালোচনা করা। সম্ভবত সোশ্যাল মিডিয়া অ্যাপটি এমন একটি CDN ডোমেইন ব্যবহার করে যা ফিল্টার দ্বারা ভুলভাবে 'Advertising Network' হিসেবে ক্যাটাগরাইজ করা হয়েছে। একবার নির্দিষ্ট CDN ডোমেইনটি শনাক্ত হয়ে গেলে, এটি গ্লোবাল হোয়াইটলিস্টে যোগ করা উচিত।

Q3. একটি নতুন কর্পোরেট পলিসি সমস্ত গেস্ট নেটওয়ার্কে DNS ফিল্টারিং ব্যবহার বাধ্যতামূলক করে। তবে, ট্রাফিক বিশ্লেষণে দেখা যায় যে ১৫% গেস্ট ডিভাইস এখনও সফলভাবে পরিচিত অ্যাড নেটওয়ার্কগুলোতে পৌঁছাচ্ছে। এই বাইপাসের সবচেয়ে সম্ভাব্য কারণ কী এবং কীভাবে এটি প্রতিরোধ করা যেতে পারে?

ইঙ্গিত: আধুনিক ব্রাউজার ফিচারগুলো বিবেচনা করুন যা DNS কোয়েরি এনক্রিপ্ট করে।

মডেল উত্তর দেখুন

ডিভাইসগুলো সম্ভবত লোকাল DHCP-অ্যাসাইন করা রিজলভার বাইপাস করতে এবং সরাসরি পাবলিক রিজলভারগুলোতে কোয়েরি করতে DNS over HTTPS (DoH) ব্যবহার করছে। এটি প্রতিরোধ করার জন্য, আইটি টিমকে অবশ্যই গেস্ট VLAN-এ লেয়ার 4 ইগ্রেস ফায়ারওয়াল রুলস ইমপ্লিমেন্ট করতে হবে যাতে পরিচিত DoH প্রোভাইডার IP অ্যাড্রেসগুলোতে আউটবাউন্ড ট্রাফিক ব্লক করা যায়, যা ক্লায়েন্টদের লোকাল ফিল্টারিং রিজলভারে ফিরে যেতে বাধ্য করে।