Come fermare l'abuso di larghezza di banda sul WiFi pubblico

Questa guida fornisce un progetto tecnico per i responsabili IT per implementare il filtraggio DNS intelligente sulle reti WiFi pubbliche. Bloccando le reti pubblicitarie e la telemetria al perimetro, le strutture possono recuperare fino al 40% della larghezza di banda sprecata e migliorare l'esperienza degli ospiti senza ricorrere a una limitazione della velocità indiscriminata.

- Riepilogo Esecutivo

- Approfondimento Tecnico

- I Limiti della Limitazione della Velocità (Rate-Limiting)

- Architettura di Filtraggio DNS Intelligente

- Allineamento agli Standard e Conformità

- Mitigare il Bypass di DNS over HTTPS (DoH)

- Guida all'Implementazione

- Fase 1: Audit e Baseline

- Fase 2: Progettazione della Policy

- Fase 3: Implementazione Pilota

- Fase 4: Rollout Completo e Gestione del Ciclo di Vita

- Best practice

- Risoluzione dei problemi e mitigazione dei rischi

- ROI e impatto sul business

Riepilogo Esecutivo

Le reti WiFi pubbliche sono sottoposte a una pressione senza precedenti. Con l'aumento della densità dei dispositivi e l'intensificarsi dell'uso di applicazioni ad alta intensità di larghezza di banda, i team IT ricorrono spesso alla limitazione della velocità (rate-limiting) per mantenere la stabilità. Tuttavia, l'analisi del traffico nelle implementazioni aziendali rivela che fino al 40% della larghezza di banda in uscita degli ospiti è consumata da telemetria in background, CDN di reti pubblicitarie e pixel di tracciamento, anziché da attività utente legittime.

Questa guida esplora un approccio più intelligente: l'implementazione del filtraggio DNS al perimetro della rete per bloccare il traffico ad alta larghezza di banda e non rivolto all'utente prima ancora che venga stabilita una connessione. A differenza della limitazione della velocità indiscriminata, questa strategia migliora l'esperienza dell'utente riducendo significativamente la saturazione dell'uplink WAN. Dettagliamo l'architettura tecnica, le fasi di implementazione e il caso aziendale per la transizione dalla modellazione del traffico legacy al controllo DNS intelligente e basato su policy. Per gli operatori nei settori Ospitalità , Vendita al Dettaglio e Trasporti , questa rappresenta una strategia di ottimizzazione critica per il 2026.

Approfondimento Tecnico

I Limiti della Limitazione della Velocità (Rate-Limiting)

L'ottimizzazione tradizionale della rete si basa fortemente sulla modellazione del traffico e sui limiti di velocità per client. Sebbene efficace nel prevenire che un singolo utente saturi un uplink, la limitazione della velocità non riesce ad affrontare la composizione del traffico stesso. Quando un client è limitato a 5 Mbps, la rete tratta un caricamento di telemetria in background con la stessa priorità di una chiamata VoIP. Il risultato è una performance degradata per le applicazioni legittime, portando a punteggi di esperienza utente scadenti.

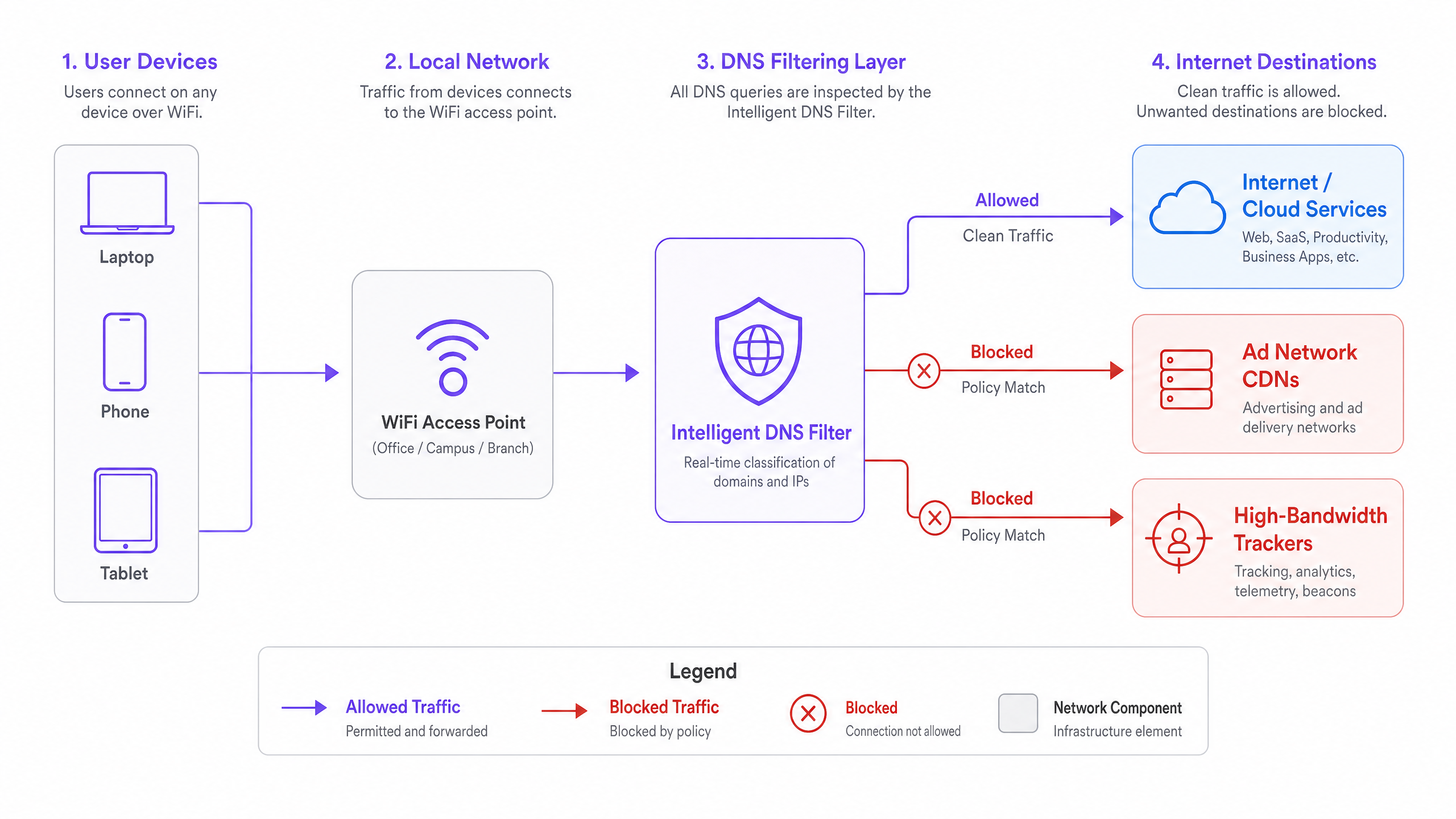

Architettura di Filtraggio DNS Intelligente

Un approccio più efficace intercetta il traffico a livello DNS. Prima che un dispositivo possa avviare una connessione TCP a una rete pubblicitaria o a un pixel di tracciamento, deve risolvere il nome di dominio. Instradando tutte le query DNS degli ospiti attraverso un risolutore di filtraggio intelligente, i team IT possono applicare policy che restituiscono una risposta nulla (NXDOMAIN o un IP di pagina di blocco) per i domini categorizzati.

Questa architettura offre diversi vantaggi distinti:

- Trasferimento Zero di Payload: Poiché la connessione non viene mai stabilita, il servizio bloccato non consuma larghezza di banda.

- Ridotta Contesa AP: Meno connessioni significano minore utilizzo del tempo di trasmissione e tassi di collisione inferiori in ambienti ad alta densità.

- Tempi di Caricamento Pagina Migliorati: Senza il sovraccarico del caricamento di decine di script di tracciamento di terze parti, il contenuto web legittimo viene visualizzato più velocemente sul dispositivo client.

Allineamento agli Standard e Conformità

L'implementazione del filtraggio DNS si allinea fortemente con i framework di sicurezza e conformità aziendali. Da una prospettiva GDPR, il blocco dei domini di tracciamento di terze parti sul Guest WiFi funge da controllo proattivo di minimizzazione dei dati. Per gli ambienti PCI DSS, rafforza la segmentazione della rete impedendo ai dispositivi degli ospiti di raggiungere infrastrutture note come dannose o compromesse.

Inoltre, man mano che le reti migrano a WPA3 per una crittografia migliorata, il filtraggio DNS assicura che il piano di controllo rimanga visibile e gestibile, anche quando il payload sottostante è crittografato tramite TLS 1.3. Per maggiori approfondimenti sulla conformità alla sicurezza, consulta la nostra guida su Spiega cos'è l'audit trail per la sicurezza IT nel 2026 .

Mitigare il Bypass di DNS over HTTPS (DoH)

Una sfida tecnica critica nelle implementazioni moderne è la proliferazione di DNS over HTTPS (DoH). I sistemi operativi e i browser moderni tentano sempre più spesso di bypassare i risolutori locali assegnati tramite DHCP, incanalando le query DNS sulla porta 443 verso risolutori pubblici (ad esempio, 8.8.8.8, 1.1.1.1). Per mantenere l'applicazione delle policy, gli architetti di rete devono implementare regole firewall di Livello 4 che bloccano il traffico in uscita verso IP noti di provider DoH sulla VLAN degli ospiti, costringendo i client a ricorrere al risolutore di filtraggio locale.

Guida all'Implementazione

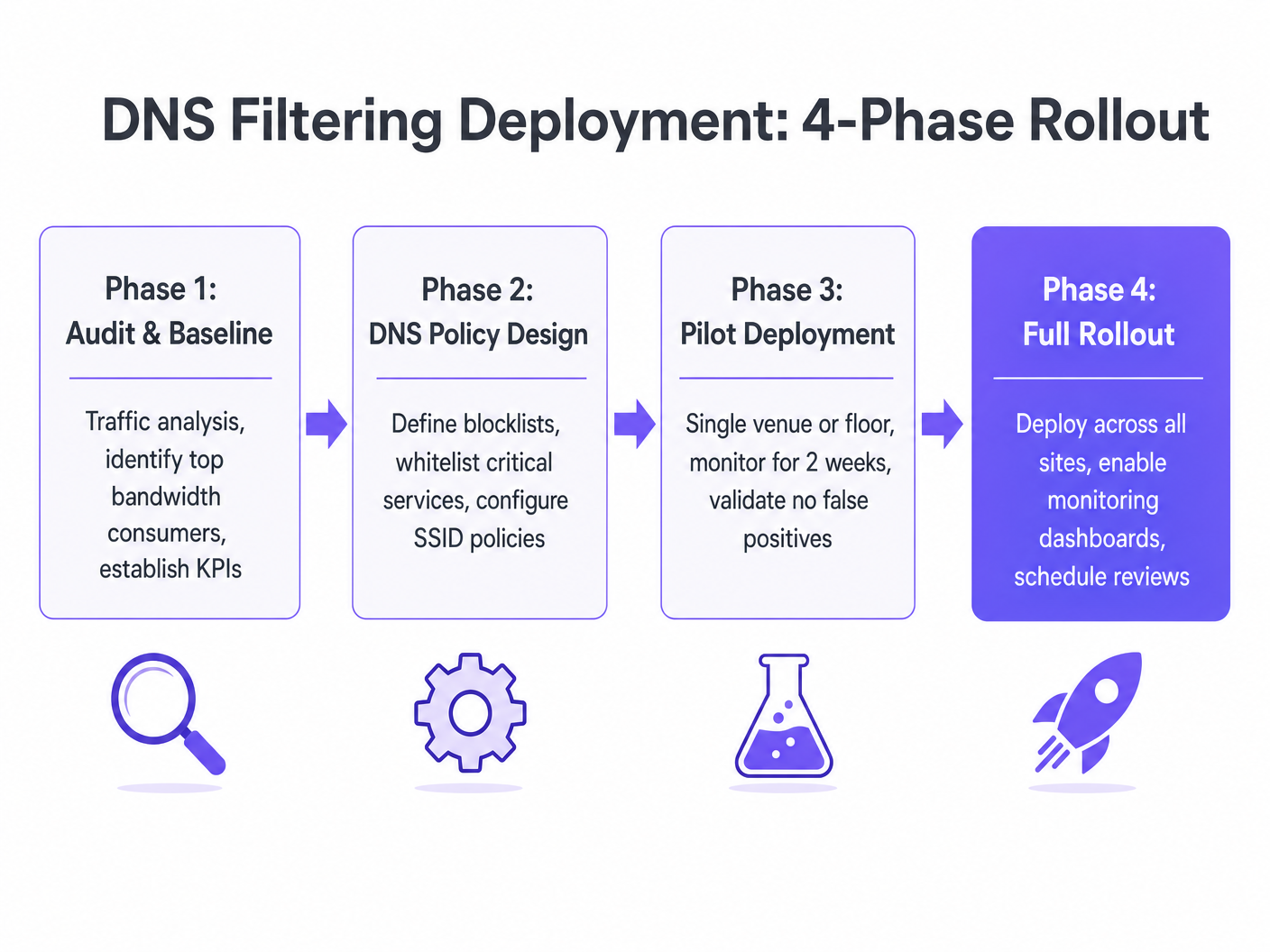

L'implementazione del filtraggio DNS in un'azienda distribuita richiede un approccio graduale e metodico per minimizzare i falsi positivi e garantire un'integrazione senza interruzioni con l'infrastruttura esistente.

Fase 1: Audit e Baseline

Prima di implementare qualsiasi policy di blocco, distribuire uno strumento di analisi del traffico per monitorare l'ambiente esistente per 14 giorni. Identificare i domini che consumano più larghezza di banda e categorizzarli. Questa baseline è essenziale per misurare il ROI dell'implementazione e comprendere il profilo di traffico specifico delle vostre strutture.

Fase 2: Progettazione della Policy

Basandosi sui dati dell'audit, definire le categorie di blocco. Le raccomandazioni principali includono:

- Reti Pubblicitarie e CDN

- Infrastruttura di Tracciamento e Telemetria

- Domini Noti di Malware e Phishing

Assicurarsi che i servizi critici, come i domini di autenticazione del captive portal e i gateway di pagamento, siano esplicitamente inseriti nella whitelist. Per le strutture che utilizzano analisi avanzate, assicurarsi che piattaforme come WiFi Analytics siano consentite.

Fase 3: Implementazione Pilota

Selezionare un sito pilota rappresentativo, come una singola proprietà alberghiera o una sede di vendita al dettaglio ad alto traffico. Applicare la policy all'SSID degli ospiti e monitorare per 14 giorni. Le metriche chiave da tenere sotto controllo includono:

- Riduzione della larghezza di banda totale in uscita

- Segnalazioni di falsi positivi (servizi legittimi interrotti)

- Volume di ticket dell'helpdesk relativi alle prestazioni del WiFi

Fase 4: Rollout Completo e Gestione del Ciclo di Vita

Dopo la validazione positiva del pilota, implementare la policy a livello globale. Fondamentale è stabilire un ciclo di revisione trimestrale per aggiornare le whitelist personalizzate e rivrivedere le definizioni delle categorie, poiché il panorama dell'ad-tech si evolve rapidamente.

Best practice

- Comunicare il cambiamento: Sebbene la comunicazione con gli ospiti sia raramente necessaria, assicurarsi che i team operativi della sede e dell'helpdesk IT siano a conoscenza delle nuove politiche di filtraggio per facilitare la risoluzione dei problemi.

- Iniziare in modo conservativo: Iniziare bloccando solo i maggiori consumatori di larghezza di banda (ad es. reti pubblicitarie video). Espandere gradualmente la politica man mano che la fiducia nella whitelist cresce.

- Sfruttare l'intelligence del fornitore: Non tentare di mantenere le blocklist manualmente. Utilizzare un provider di filtraggio DNS che offra una categorizzazione dei domini dinamica e in tempo reale.

- Monitorare l'Edge: Per ulteriori informazioni sull'ottimizzazione dell'edge, consultare Migliorare le velocità WiFi bloccando le reti pubblicitarie all'edge .

Risoluzione dei problemi e mitigazione dei rischi

Il rischio principale associato al filtraggio DNS è il falso positivo: il blocco di un dominio necessario per il funzionamento di un'applicazione legittima. Ciò si verifica spesso con le CDN condivise che ospitano sia risorse pubblicitarie che script di applicazioni core.

Modalità di errore: Un ospite si lamenta che una specifica app di prenotazione aerea non si carica sul WiFi dell'hotel. Mitigazione: Il team IT deve avere accesso a un log delle query DNS in tempo reale per identificare il dominio bloccato associato all'app. Una volta identificato, il dominio viene aggiunto alla whitelist globale e la politica viene applicata a tutti i resolver edge entro pochi minuti.

Modalità di errore: Utenti esperti di tecnologia aggirano il filtro utilizzando DoH o impostazioni DNS personalizzate. Mitigazione: Applicare regole firewall di uscita rigorose sulla VLAN ospite, consentendo il DNS in uscita (porta 53) solo al resolver di filtraggio approvato e bloccando gli endpoint DoH noti.

ROI e impatto sul business

Il caso aziendale per il filtraggio DNS intelligente è convincente e altamente misurabile. Gli operatori delle sedi osservano tipicamente una riduzione dal 25% al 40% del consumo totale di larghezza di banda in uscita sulle reti ospiti.

Questa riduzione si traduce in diversi vantaggi tangibili:

- CapEx differito: Recuperando la larghezza di banda sprecata, le organizzazioni possono posticipare costosi aggiornamenti dei circuiti WAN.

- Esperienza utente migliorata: La ridotta contesa degli AP e i tempi di caricamento delle pagine più rapidi correlano direttamente con punteggi di soddisfazione degli ospiti più elevati.

- Postura di sicurezza migliorata: Il blocco proattivo dei domini dannosi riduce il rischio di propagazione di malware sulla rete ospite.

Per le organizzazioni del settore pubblico che cercano di ottimizzare la propria infrastruttura, questo approccio si allinea con obiettivi più ampi di inclusione digitale, come discusso nel nostro recente annuncio: Purple nomina Iain Fox VP Growth – Settore Pubblico per promuovere l'inclusione digitale e l'innovazione delle Smart City .

Ascolta il nostro briefing completo su questo argomento qui sotto: {{asset:how_to_stop_bandwidth_hogging_on_public_wifi_podcast.wav}}

Definizioni chiave

DNS Filtering

The practice of using the Domain Name System to block malicious or inappropriate websites by returning a null IP address for categorized domains.

Used by IT teams to proactively manage traffic composition and security at the network edge.

Rate-Limiting

A network control mechanism that restricts the maximum bandwidth available to a specific client or application.

A legacy approach to bandwidth management that often degrades user experience by throttling legitimate and wasteful traffic equally.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the data between the DoH client and the DoH-based DNS resolver.

A significant challenge for network administrators as it bypasses local, unencrypted DNS filtering controls.

False Positive (DNS)

When a legitimate, required domain is incorrectly categorized and blocked by the DNS filtering policy.

The primary operational risk when deploying DNS filtering; mitigated through careful auditing and whitelisting.

Telemetry Data

Automated communications process by which measurements and other data are collected at remote or inaccessible points and transmitted to receiving equipment for monitoring.

In the context of public WiFi, background app telemetry consumes significant bandwidth without providing immediate value to the user.

NXDOMAIN

A DNS message indicating that the requested domain name does not exist.

The standard response returned by a DNS filter when a client attempts to resolve a blocked domain.

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment.

A core PCI DSS requirement; DNS filtering aids segmentation by preventing guest devices from reaching untrusted external infrastructure.

Content Delivery Network (CDN)

A geographically distributed network of proxy servers and their data centers.

Ad networks use CDNs to serve high-bandwidth media. Blocking these specific CDNs reclaims significant WAN capacity.

Esempi pratici

A 300-room hotel is experiencing severe WAN link saturation during peak evening hours (7 PM - 10 PM). The IT team currently enforces a 5 Mbps rate limit per device, but guest complaints regarding video streaming buffering persist. How should the network architect address this?

- Deploy a traffic analysis tool to baseline the current traffic profile. 2. Implement a cloud-based DNS filtering resolver and configure the guest DHCP scope to distribute its IP. 3. Apply a policy blocking 'Advertising' and 'Tracking' categories. 4. Implement Layer 4 firewall rules on the guest VLAN to block outbound port 53 to any IP other than the approved resolver, and block known DoH provider IPs.

A retail chain wants to deploy DNS filtering across 50 locations but is concerned about breaking their own branded mobile app, which relies on several third-party analytics SDKs for crash reporting.

- Conduct a controlled audit of the mobile app's DNS queries in a lab environment. 2. Identify all domains required for the app's core functionality and crash reporting. 3. Create a custom whitelist policy that explicitly permits these specific domains. 4. Deploy the filtering policy to a single pilot store for 14 days, monitoring the app's performance and crash reporting dashboard before rolling out to the remaining 49 locations.

Domande di esercitazione

Q1. A stadium IT director notices that during halftime, the guest WiFi uplink is completely saturated. Rate-limiting is already set to 2 Mbps per client. What is the most effective next step to improve performance for users trying to access the stadium's ordering app?

Suggerimento: Consider what type of traffic is likely consuming the bandwidth despite the rate limit.

Visualizza risposta modello

Implement DNS filtering to block high-bandwidth ad networks and background telemetry. Because rate-limiting only throttles traffic, a large volume of background requests can still saturate the uplink. DNS filtering prevents these connections from initiating, freeing up capacity for the legitimate stadium ordering app.

Q2. After deploying a DNS filtering solution, the helpdesk receives reports that a popular social media application is failing to load images on the guest network. How should the network engineer troubleshoot this?

Suggerimento: Think about how CDNs are utilized by large applications.

Visualizza risposta modello

The engineer should review the DNS query logs for the affected client devices. It is likely that the social media app uses a CDN domain that has been incorrectly categorized as an 'Advertising Network' by the filter. Once the specific CDN domain is identified, it should be added to the global whitelist.

Q3. A new corporate policy mandates the use of DNS filtering on all guest networks. However, traffic analysis shows that 15% of guest devices are still successfully reaching known ad networks. What is the most likely cause of this bypass, and how can it be prevented?

Suggerimento: Consider modern browser features that encrypt DNS queries.

Visualizza risposta modello

The devices are likely using DNS over HTTPS (DoH) to bypass the local DHCP-assigned resolver and query public resolvers directly. To prevent this, the IT team must implement Layer 4 egress firewall rules on the guest VLAN to block outbound traffic to known DoH provider IP addresses, forcing clients to fall back to the local filtering resolver.