Comment arrêter la consommation excessive de bande passante sur le WiFi public

Ce guide fournit un plan technique aux responsables informatiques pour implémenter un filtrage DNS intelligent sur les réseaux WiFi publics. En bloquant les réseaux publicitaires et la télémétrie à la périphérie, les établissements peuvent récupérer jusqu'à 40 % de la bande passante gaspillée et améliorer l'expérience des invités sans recourir à une limitation de débit brutale.

- Résumé Exécutif

- Approfondissement Technique

- Les Limites de la Limitation de Débit

- Architecture de Filtrage DNS Intelligent

- Alignement aux Normes et Conformité

- Atténuation du Contournement de DNS sur HTTPS (DoH)

- Guide d'Implémentation

- Phase 1 : Audit et Référence

- Phase 2 : Conception de la Politique

- Phase 3 : Déploiement Pilote

- Phase 4 : Déploiement Complet et Gestion du Cycle de Vie

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- ROI et Impact Commercial

Résumé Exécutif

Les réseaux WiFi publics sont soumis à une pression sans précédent. À mesure que la densité des appareils augmente et que les applications deviennent plus gourmandes en bande passante, les équipes informatiques ont souvent recours à la limitation de débit pour maintenir la stabilité. Cependant, l'analyse du trafic sur les déploiements d'entreprise révèle que jusqu'à 40 % de la bande passante sortante des invités est consommée par la télémétrie en arrière-plan, les CDN de réseaux publicitaires et les pixels de suivi, plutôt que par une activité utilisateur légitime.

Ce guide explore une approche plus intelligente : le déploiement du filtrage DNS à la périphérie du réseau pour bloquer le trafic à forte bande passante, non destiné à l'utilisateur, avant même qu'une connexion ne soit établie. Contrairement à la limitation de débit brutale, cette stratégie améliore l'expérience utilisateur tout en réduisant considérablement la saturation de la liaison montante WAN. Nous détaillons l'architecture technique, les phases de mise en œuvre et l'analyse de rentabilisation pour la transition de la mise en forme du trafic héritée vers un contrôle DNS intelligent et basé sur des politiques. Pour les opérateurs de l' Hôtellerie , du Commerce de détail et du Transport , cela représente une stratégie d'optimisation critique pour 2026.

Approfondissement Technique

Les Limites de la Limitation de Débit

L'optimisation réseau traditionnelle repose fortement sur la mise en forme du trafic et les limites de débit par client. Bien qu'efficace pour empêcher un seul utilisateur de saturer une liaison montante, la limitation de débit ne parvient pas à traiter la composition du trafic lui-même. Lorsqu'un client est limité à 5 Mbps, le réseau traite un téléchargement de télémétrie en arrière-plan avec la même priorité qu'un appel VoIP. Il en résulte une dégradation des performances pour les applications légitimes, entraînant de faibles scores d'expérience utilisateur.

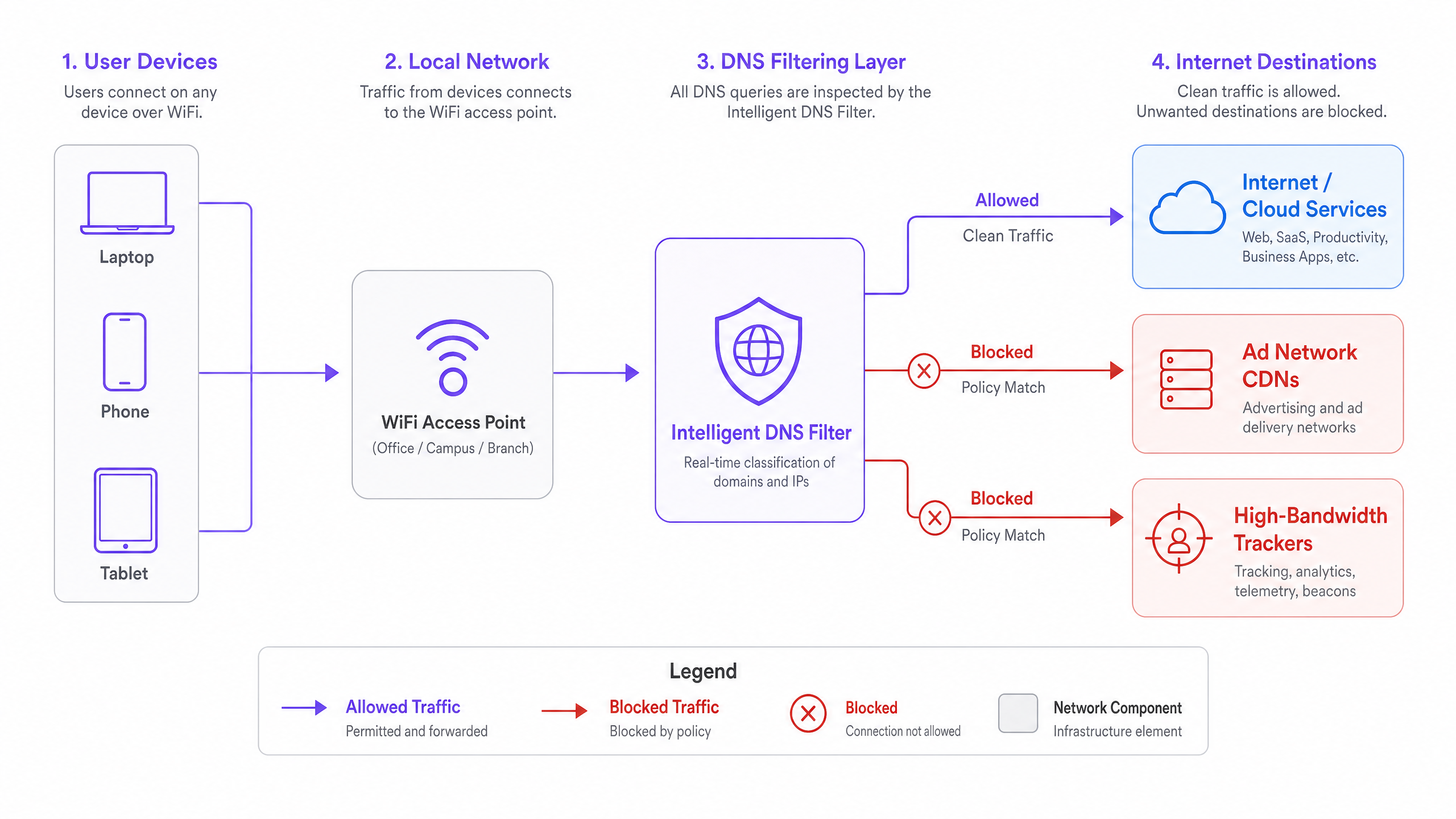

Architecture de Filtrage DNS Intelligent

Une approche plus efficace intercepte le trafic au niveau de la couche DNS. Avant qu'un appareil ne puisse initier une connexion TCP à un réseau publicitaire ou à un pixel de suivi, il doit résoudre le nom de domaine. En acheminant toutes les requêtes DNS des invités via un résolveur de filtrage intelligent, les équipes informatiques peuvent appliquer des politiques qui renvoient une réponse nulle (NXDOMAIN ou une IP de page de blocage) pour les domaines catégorisés.

Cette architecture offre plusieurs avantages distincts :

- Transfert de Charge Utile Nul : Étant donné que la connexion n'est jamais établie, aucune bande passante n'est consommée par le service bloqué.

- Réduction de la Contention des Points d'Accès : Moins de connexions signifie moins d'utilisation du temps d'antenne et des taux de collision plus faibles dans les environnements à haute densité.

- Temps de Chargement des Pages Améliorés : Sans la surcharge liée au chargement de dizaines de scripts de suivi tiers, le contenu web légitime s'affiche plus rapidement sur l'appareil client.

Alignement aux Normes et Conformité

L'implémentation du filtrage DNS s'aligne fortement sur les cadres de sécurité et de conformité des entreprises. Du point de vue du GDPR, le blocage des domaines de suivi tiers sur le Guest WiFi sert de contrôle proactif de minimisation des données. Pour les environnements PCI DSS, cela renforce la segmentation du réseau en empêchant les appareils invités d'atteindre des infrastructures malveillantes ou compromises connues.

De plus, à mesure que les réseaux migrent vers le WPA3 pour un chiffrement amélioré, le filtrage DNS garantit que le plan de contrôle reste visible et gérable, même lorsque la charge utile sous-jacente est chiffrée via TLS 1.3. Pour plus d'informations sur la conformité en matière de sécurité, consultez notre guide sur Expliquer ce qu'est une piste d'audit pour la sécurité informatique en 2026 .

Atténuation du Contournement de DNS sur HTTPS (DoH)

Un défi technique critique dans les déploiements modernes est la prolifération de DNS sur HTTPS (DoH). Les systèmes d'exploitation et les navigateurs modernes tentent de plus en plus de contourner les résolveurs locaux attribués par DHCP en tunnelisant les requêtes DNS sur le port 443 vers des résolveurs publics (par exemple, 8.8.8.8, 1.1.1.1). Pour maintenir l'application des politiques, les architectes réseau doivent implémenter des règles de pare-feu de couche 4 qui bloquent le trafic sortant vers les IP de fournisseurs DoH connus sur le VLAN invité, forçant les clients à revenir au résolveur de filtrage local.

Guide d'Implémentation

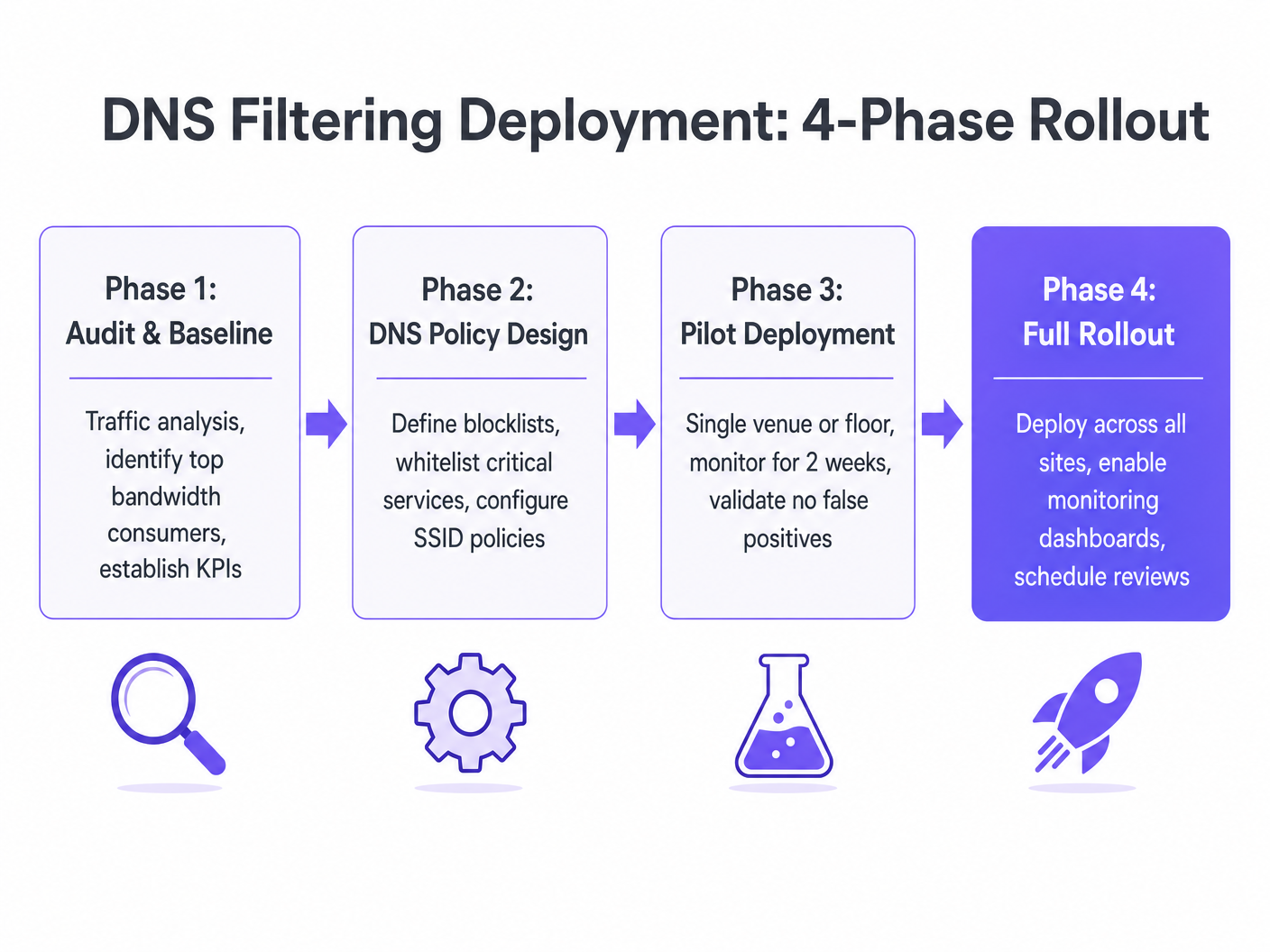

Le déploiement du filtrage DNS dans une entreprise distribuée nécessite une approche progressive et méthodique pour minimiser les faux positifs et assurer une intégration transparente avec l'infrastructure existante.

Phase 1 : Audit et Référence

Avant d'implémenter toute politique de blocage, déployez un outil d'analyse de trafic pour surveiller l'environnement existant pendant 14 jours. Identifiez les domaines les plus consommateurs de bande passante et catégorisez-les. Cette référence est essentielle pour mesurer le retour sur investissement du déploiement et comprendre le profil de trafic spécifique de vos établissements.

Phase 2 : Conception de la Politique

Basé sur les données d'audit, définissez les catégories de blocage. Les recommandations principales incluent :

- Réseaux Publicitaires et CDN

- Infrastructure de Suivi et de Télémétrie

- Domaines de Logiciels Malveillants et de Phishing Connus

Assurez-vous que les services critiques, tels que les domaines d'authentification de portail captif et les passerelles de paiement, sont explicitement mis sur liste blanche. Pour les établissements utilisant des analyses avancées, assurez-vous que des plateformes comme WiFi Analytics sont autorisées.

Phase 3 : Déploiement Pilote

Sélectionnez un site pilote représentatif, tel qu'un seul établissement hôtelier ou un emplacement de vente au détail à fort trafic. Appliquez la politique au SSID invité et surveillez pendant 14 jours. Les métriques clés à suivre incluent :

- Réduction de la bande passante sortante totale

- Rapports de faux positifs (services légitimes interrompus)

- Volume de tickets de support liés aux performances WiFi

Phase 4 : Déploiement Complet et Gestion du Cycle de Vie

Après une validation pilote réussie, déployez la politique globalement. Il est crucial d'établir un cycle de révision trimestriel pour mettre à jour les listes blanches personnalisées et révoquerdéfinitions de catégories, car le paysage de l'ad-tech évolue rapidement.

Bonnes Pratiques

- Communiquer le Changement : Bien que la communication aux invités soit rarement nécessaire, assurez-vous que les équipes d'exploitation des sites et du support informatique sont informées des nouvelles politiques de filtrage pour faciliter le dépannage.

- Commencer de Manière Conservative : Commencez par bloquer uniquement les applications les plus gourmandes en bande passante (par exemple, les réseaux publicitaires vidéo). Étendez progressivement la politique à mesure que la confiance dans la whitelist augmente.

- Tirer Parti de l'Intelligence des Fournisseurs : N'essayez pas de maintenir les blocklists manuellement. Utilisez un fournisseur de filtrage DNS qui offre une catégorisation de domaine dynamique et en temps réel.

- Surveiller la Périphérie : Pour en savoir plus sur l'optimisation de la périphérie, consultez Améliorer les vitesses WiFi en bloquant les réseaux publicitaires à la périphérie .

Dépannage et Atténuation des Risques

Le risque principal associé au filtrage DNS est le faux positif – le blocage d'un domaine nécessaire au fonctionnement d'une application légitime. Cela se produit souvent avec les CDNs partagés qui hébergent à la fois des ressources publicitaires et des scripts d'application essentiels.

Mode de Défaillance : Un invité se plaint qu'une application spécifique de réservation de billets d'avion ne se charge pas sur le WiFi de l'hôtel. Atténuation : L'équipe IT doit avoir accès à un journal de requêtes DNS en temps réel pour identifier le domaine bloqué associé à l'application. Une fois identifié, le domaine est ajouté à la whitelist globale, et la politique est appliquée à tous les résolveurs de périphérie en quelques minutes.

Mode de Défaillance : Les utilisateurs avertis contournent le filtre en utilisant DoH ou des paramètres DNS personnalisés. Atténuation : Appliquez des règles de pare-feu de sortie strictes sur le VLAN invité, en autorisant le DNS sortant (port 53) uniquement vers le résolveur de filtrage approuvé et en bloquant les points d'extrémité DoH connus.

ROI et Impact Commercial

L'analyse de rentabilisation pour le filtrage DNS intelligent est convaincante et hautement mesurable. Les opérateurs de sites observent généralement une réduction de 25 % à 40 % de la consommation totale de bande passante sortante sur les réseaux invités.

Cette réduction se traduit par plusieurs avantages tangibles :

- CapEx Différé : En récupérant la bande passante gaspillée, les organisations peuvent reporter les mises à niveau coûteuses des circuits WAN.

- Expérience Utilisateur Améliorée : Une contention réduite des AP et des temps de chargement de page plus rapides sont directement corrélés à des scores de satisfaction client plus élevés.

- Posture de Sécurité Renforcée : Le blocage proactif des domaines malveillants réduit le risque de propagation de logiciels malveillants sur le réseau invité.

Pour les organisations du secteur public cherchant à optimiser leur infrastructure, cette approche s'aligne sur des objectifs plus larges d'inclusion numérique, comme discuté dans notre récente annonce : Purple nomme Iain Fox en tant que VP Croissance – Secteur Public pour stimuler l'inclusion numérique et l'innovation des villes intelligentes .

Écoutez notre exposé complet sur ce sujet ci-dessous : {{asset:how_to_stop_bandwidth_hogging_on_public_wifi_podcast.wav}}

Définitions clés

DNS Filtering

The practice of using the Domain Name System to block malicious or inappropriate websites by returning a null IP address for categorized domains.

Used by IT teams to proactively manage traffic composition and security at the network edge.

Rate-Limiting

A network control mechanism that restricts the maximum bandwidth available to a specific client or application.

A legacy approach to bandwidth management that often degrades user experience by throttling legitimate and wasteful traffic equally.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the data between the DoH client and the DoH-based DNS resolver.

A significant challenge for network administrators as it bypasses local, unencrypted DNS filtering controls.

False Positive (DNS)

When a legitimate, required domain is incorrectly categorized and blocked by the DNS filtering policy.

The primary operational risk when deploying DNS filtering; mitigated through careful auditing and whitelisting.

Telemetry Data

Automated communications process by which measurements and other data are collected at remote or inaccessible points and transmitted to receiving equipment for monitoring.

In the context of public WiFi, background app telemetry consumes significant bandwidth without providing immediate value to the user.

NXDOMAIN

A DNS message indicating that the requested domain name does not exist.

The standard response returned by a DNS filter when a client attempts to resolve a blocked domain.

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment.

A core PCI DSS requirement; DNS filtering aids segmentation by preventing guest devices from reaching untrusted external infrastructure.

Content Delivery Network (CDN)

A geographically distributed network of proxy servers and their data centers.

Ad networks use CDNs to serve high-bandwidth media. Blocking these specific CDNs reclaims significant WAN capacity.

Exemples concrets

A 300-room hotel is experiencing severe WAN link saturation during peak evening hours (7 PM - 10 PM). The IT team currently enforces a 5 Mbps rate limit per device, but guest complaints regarding video streaming buffering persist. How should the network architect address this?

- Deploy a traffic analysis tool to baseline the current traffic profile. 2. Implement a cloud-based DNS filtering resolver and configure the guest DHCP scope to distribute its IP. 3. Apply a policy blocking 'Advertising' and 'Tracking' categories. 4. Implement Layer 4 firewall rules on the guest VLAN to block outbound port 53 to any IP other than the approved resolver, and block known DoH provider IPs.

A retail chain wants to deploy DNS filtering across 50 locations but is concerned about breaking their own branded mobile app, which relies on several third-party analytics SDKs for crash reporting.

- Conduct a controlled audit of the mobile app's DNS queries in a lab environment. 2. Identify all domains required for the app's core functionality and crash reporting. 3. Create a custom whitelist policy that explicitly permits these specific domains. 4. Deploy the filtering policy to a single pilot store for 14 days, monitoring the app's performance and crash reporting dashboard before rolling out to the remaining 49 locations.

Questions d'entraînement

Q1. A stadium IT director notices that during halftime, the guest WiFi uplink is completely saturated. Rate-limiting is already set to 2 Mbps per client. What is the most effective next step to improve performance for users trying to access the stadium's ordering app?

Conseil : Consider what type of traffic is likely consuming the bandwidth despite the rate limit.

Voir la réponse type

Implement DNS filtering to block high-bandwidth ad networks and background telemetry. Because rate-limiting only throttles traffic, a large volume of background requests can still saturate the uplink. DNS filtering prevents these connections from initiating, freeing up capacity for the legitimate stadium ordering app.

Q2. After deploying a DNS filtering solution, the helpdesk receives reports that a popular social media application is failing to load images on the guest network. How should the network engineer troubleshoot this?

Conseil : Think about how CDNs are utilized by large applications.

Voir la réponse type

The engineer should review the DNS query logs for the affected client devices. It is likely that the social media app uses a CDN domain that has been incorrectly categorized as an 'Advertising Network' by the filter. Once the specific CDN domain is identified, it should be added to the global whitelist.

Q3. A new corporate policy mandates the use of DNS filtering on all guest networks. However, traffic analysis shows that 15% of guest devices are still successfully reaching known ad networks. What is the most likely cause of this bypass, and how can it be prevented?

Conseil : Consider modern browser features that encrypt DNS queries.

Voir la réponse type

The devices are likely using DNS over HTTPS (DoH) to bypass the local DHCP-assigned resolver and query public resolvers directly. To prevent this, the IT team must implement Layer 4 egress firewall rules on the guest VLAN to block outbound traffic to known DoH provider IP addresses, forcing clients to fall back to the local filtering resolver.