Wie man Bandbreiten-Überlastung in öffentlichen WiFi-Netzwerken verhindert

Dieser Leitfaden bietet einen technischen Entwurf für IT-Führungskräfte zur Implementierung intelligenter DNS-Filterung in öffentlichen WiFi-Netzwerken. Durch das Blockieren von Ad-Netzwerken und Telemetrie am Netzwerkrand können Standorte bis zu 40 % der verschwendeten Bandbreite zurückgewinnen und das Gästeerlebnis verbessern, ohne auf grobe Ratenbegrenzung angewiesen zu sein.

- Zusammenfassung für die Geschäftsleitung

- Technischer Einblick

- Die Grenzen der Ratenbegrenzung

- Architektur der intelligenten DNS-Filterung

- Standardkonformität und Compliance

- Umgehung von DNS over HTTPS (DoH) mindern

- Implementierungsleitfaden

- Phase 1: Audit und Basislinie

- Phase 2: Richtlinienentwurf

- Phase 3: Pilot-Bereitstellung

- Phase 4: Vollständiger Rollout und Lebenszyklusmanagement

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Öffentliche WiFi-Netzwerke stehen unter beispielloser Belastung. Da die Gerätedichte zunimmt und Anwendungen bandbreitenintensiver werden, greifen IT-Teams häufig auf Ratenbegrenzung zurück, um die Stabilität zu gewährleisten. Verkehrsanalysen in Unternehmensumgebungen zeigen jedoch, dass bis zu 40 % der ausgehenden Gäste-Bandbreite durch Hintergrund-Telemetrie, Ad-Netzwerk-CDNs und Tracking-Pixel verbraucht werden, anstatt durch legitime Benutzeraktivitäten.

Dieser Leitfaden untersucht einen intelligenteren Ansatz: die Bereitstellung von DNS-Filterung am Netzwerkrand, um bandbreitenintensiven, nicht benutzerorientierten Datenverkehr zu blockieren, bevor eine Verbindung überhaupt hergestellt wird. Im Gegensatz zur groben Ratenbegrenzung verbessert diese Strategie das Benutzererlebnis und reduziert gleichzeitig die WAN-Uplink-Sättigung erheblich. Wir beschreiben die technische Architektur, die Implementierungsphasen und den Business Case für den Übergang von der herkömmlichen Traffic-Shaping zu einer intelligenten, richtlinienbasierten DNS-Steuerung. Für Betreiber in Hospitality , Retail und Transport stellt dies eine entscheidende Optimierungsstrategie für 2026 dar.

Technischer Einblick

Die Grenzen der Ratenbegrenzung

Die traditionelle Netzwerkoptimierung stützt sich stark auf Traffic Shaping und Ratenbegrenzungen pro Client. Obwohl die Ratenbegrenzung wirksam ist, um zu verhindern, dass ein einzelner Benutzer einen Uplink überlastet, berücksichtigt sie nicht die Zusammensetzung des Datenverkehrs selbst. Wenn ein Client auf 5 Mbit/s gedrosselt wird, behandelt das Netzwerk einen Hintergrund-Telemetrie-Upload mit der gleichen Priorität wie einen VoIP-Anruf. Das Ergebnis ist eine verschlechterte Leistung für legitime Anwendungen, was zu schlechten Benutzererlebnis-Werten führt.

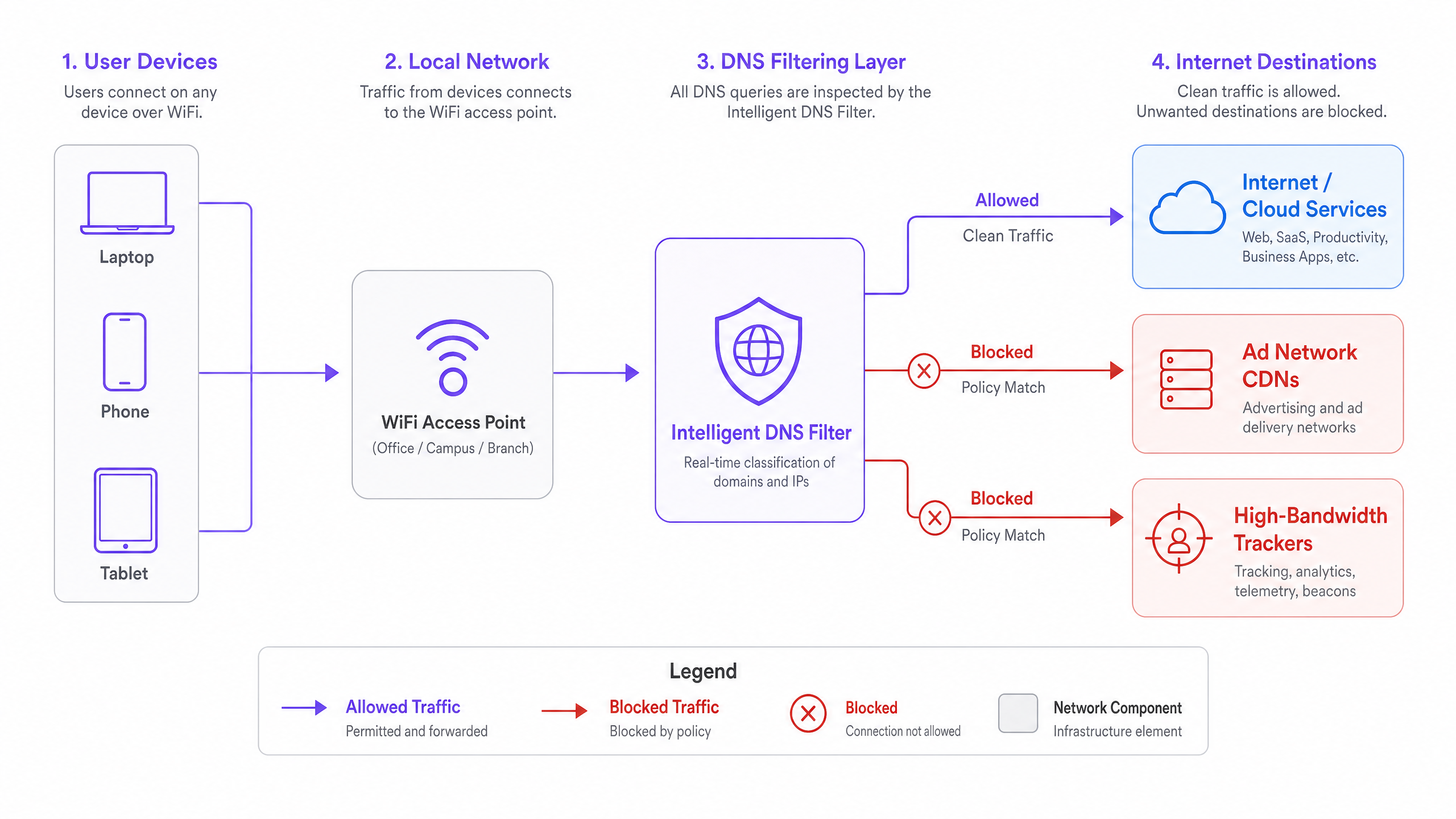

Architektur der intelligenten DNS-Filterung

Ein effektiverer Ansatz fängt den Datenverkehr auf der DNS-Ebene ab. Bevor ein Gerät eine TCP-Verbindung zu einem Ad-Netzwerk oder Tracking-Pixel initiieren kann, muss es den Domainnamen auflösen. Durch das Weiterleiten aller DNS-Anfragen von Gästen über einen intelligenten Filter-Resolver können IT-Teams Richtlinien durchsetzen, die eine Null-Antwort (NXDOMAIN oder eine Blockseiten-IP) für kategorisierte Domains zurückgeben.

Diese Architektur bietet mehrere deutliche Vorteile:

- Keine Nutzdatenübertragung: Da die Verbindung nie hergestellt wird, wird keine Bandbreite durch den blockierten Dienst verbraucht.

- Reduzierte AP-Konflikte: Weniger Verbindungen bedeuten eine geringere Auslastung der Sendezeit und niedrigere Kollisionsraten in Umgebungen mit hoher Dichte.

- Verbesserte Seitenladezeiten: Ohne den Overhead des Ladens Dutzender Tracking-Skripte von Drittanbietern wird legitimer Webinhalt auf dem Client-Gerät schneller gerendert.

Standardkonformität und Compliance

Die Implementierung von DNS-Filterung stimmt stark mit den Sicherheits- und Compliance-Frameworks von Unternehmen überein. Aus GDPR-Sicht dient das Blockieren von Tracking-Domains Dritter auf Guest WiFi als proaktive Kontrolle zur Datenminimierung. Für PCI DSS-Umgebungen stärkt es die Netzwerksegmentierung, indem es verhindert, dass Gastgeräte bekannte bösartige oder kompromittierte Infrastruktur erreichen.

Darüber hinaus stellt die DNS-Filterung, während Netzwerke auf WPA3 für verbesserte Verschlüsselung migrieren, sicher, dass die Steuerungsebene sichtbar und verwaltbar bleibt, selbst wenn die zugrunde liegenden Nutzdaten über TLS 1.3 verschlüsselt sind. Weitere Einblicke in die Sicherheits-Compliance finden Sie in unserem Leitfaden zu Explain what is audit trail for IT Security in 2026 .

Umgehung von DNS over HTTPS (DoH) mindern

Eine kritische technische Herausforderung in modernen Implementierungen ist die Verbreitung von DNS over HTTPS (DoH). Moderne Betriebssysteme und Browser versuchen zunehmend, lokal von DHCP zugewiesene Resolver zu umgehen, indem sie DNS-Anfragen über Port 443 an öffentliche Resolver (z. B. 8.8.8.8, 1.1.1.1) tunneln. Um die Richtliniendurchsetzung aufrechtzuerhalten, müssen Netzwerkarchitekten Layer 4-Firewall-Regeln implementieren, die den ausgehenden Datenverkehr zu bekannten DoH-Anbieter-IPs im Gast-VLAN blockieren und Clients zwingen, auf den lokalen Filter-Resolver zurückzugreifen.

Implementierungsleitfaden

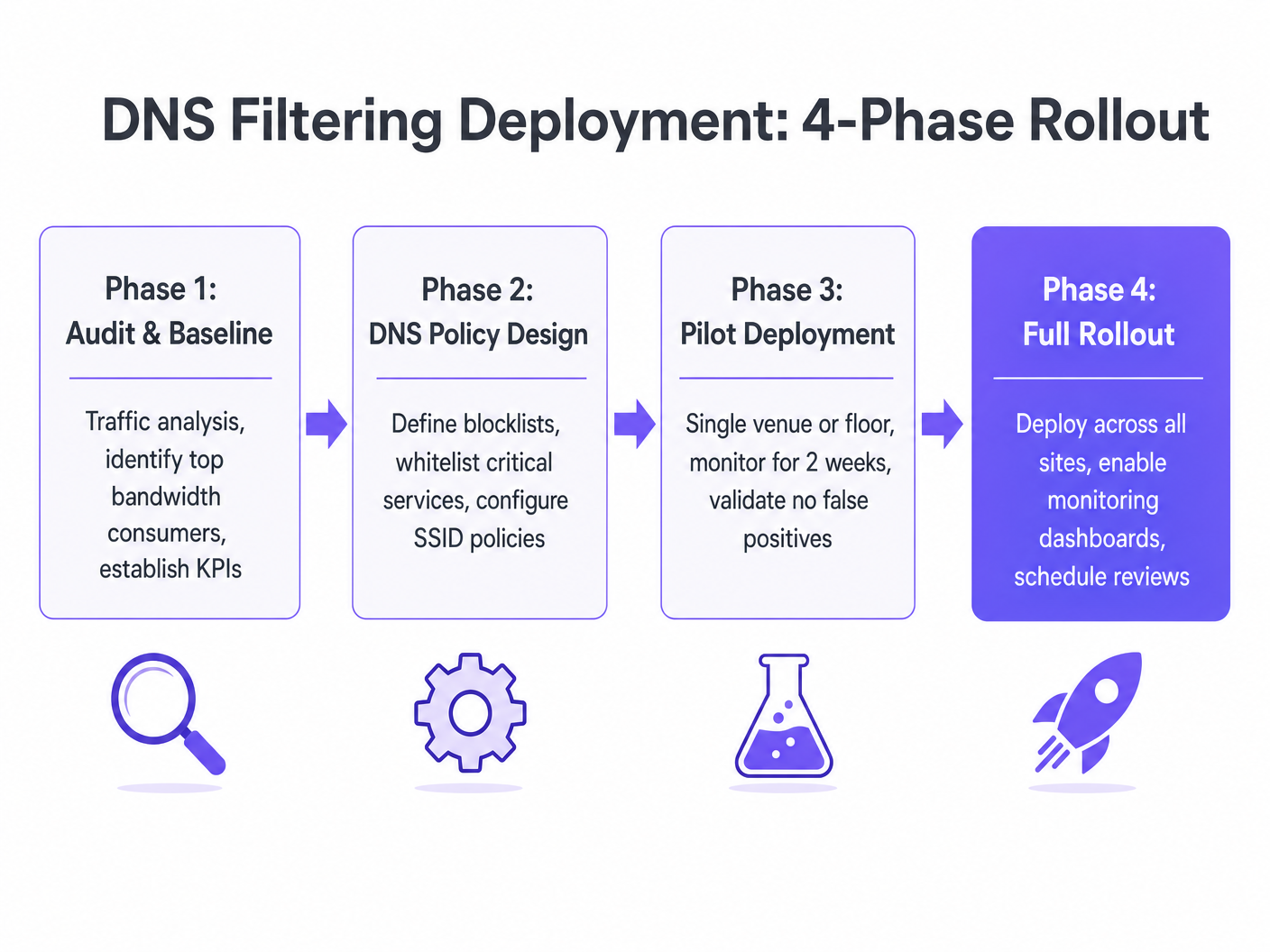

Die Bereitstellung von DNS-Filterung in einem verteilten Unternehmen erfordert einen schrittweisen, methodischen Ansatz, um Fehlalarme zu minimieren und eine nahtlose Integration in die bestehende Infrastruktur zu gewährleisten.

Phase 1: Audit und Basislinie

Bevor Sie Blockierungsrichtlinien implementieren, setzen Sie ein Verkehrsanalysetool ein, um die bestehende Umgebung 14 Tage lang zu überwachen. Identifizieren Sie die Domains mit dem höchsten Bandbreitenverbrauch und kategorisieren Sie diese. Diese Basislinie ist entscheidend, um den ROI der Bereitstellung zu messen und das spezifische Verkehrsprofil Ihrer Standorte zu verstehen.

Phase 2: Richtlinienentwurf

Basierend auf den Auditdaten definieren Sie die Blockierungskategorien. Kernempfehlungen umfassen:

- Advertising Networks und CDNs

- Tracking- und Telemetrie-Infrastruktur

- Bekannte Malware- und Phishing-Domains

Stellen Sie sicher, dass kritische Dienste, wie Captive Portal-Authentifizierungsdomains und Zahlungsgateways, explizit auf die Whitelist gesetzt werden. Für Standorte, die fortschrittliche Analysen nutzen, stellen Sie sicher, dass Plattformen wie WiFi Analytics zugelassen sind.

Phase 3: Pilot-Bereitstellung

Wählen Sie einen repräsentativen Pilotstandort aus – wie ein einzelnes Hotelobjekt oder einen stark frequentierten Einzelhandelsstandort. Wenden Sie die Richtlinie auf die Gast-SSID an und überwachen Sie diese 14 Tage lang. Wichtige zu verfolgende Metriken umfassen:

- Reduzierung der gesamten ausgehenden Bandbreite

- Fehlalarmberichte (legitime Dienste funktionieren nicht)

- Helpdesk-Ticketvolumen im Zusammenhang mit der WiFi-Leistung

Phase 4: Vollständiger Rollout und Lebenszyklusmanagement

Nach erfolgreicher Pilotvalidierung implementieren Sie die Richtlinie global. Entscheidend ist die Einrichtung eines vierteljährlichen Überprüfungszyklus zur Aktualisierung benutzerdefinierter Whitelists und zur ÜberarbeitungKategoriedefinitionen überprüfen, da sich die Ad-Tech-Landschaft schnell entwickelt.

Best Practices

- Änderung kommunizieren: Obwohl die Kommunikation mit Gästen selten notwendig ist, stellen Sie sicher, dass die Betriebs- und IT-Helpdesk-Teams des Veranstaltungsortes über die neuen Filterrichtlinien informiert sind, um die Fehlerbehebung zu unterstützen.

- Konservativ beginnen: Blockieren Sie zunächst nur die größten Bandbreitenfresser (z. B. Video-Werbenetzwerke). Erweitern Sie die Richtlinie schrittweise, sobald das Vertrauen in die Whitelist wächst.

- Anbieterintelligenz nutzen: Versuchen Sie nicht, Blocklisten manuell zu pflegen. Nutzen Sie einen DNS-Filteranbieter, der eine dynamische, Echtzeit-Domain-Kategorisierung bietet.

- Edge überwachen: Weitere Informationen zur Edge-Optimierung finden Sie unter Verbesserung der WiFi-Geschwindigkeit durch Blockieren von Werbenetzwerken am Edge .

Fehlerbehebung & Risikominderung

Das Hauptrisiko im Zusammenhang mit der DNS-Filterung ist der False Positive – das Blockieren einer Domain, die für die Funktion einer legitimen Anwendung erforderlich ist. Dies tritt häufig bei gemeinsam genutzten CDNs auf, die sowohl Werbe-Assets als auch Kernanwendungsskripte hosten.

Fehlermodus: Ein Gast beschwert sich, dass eine bestimmte Flugbuchungs-App im Hotel WiFi nicht geladen wird. Abhilfe: Das IT-Team muss Zugriff auf ein Echtzeit-DNS-Abfrageprotokoll haben, um die mit der App verbundene blockierte Domain zu identifizieren. Sobald identifiziert, wird die Domain zur globalen Whitelist hinzugefügt und die Richtlinie innerhalb weniger Minuten an alle Edge-Resolver übertragen.

Fehlermodus: Technikaffine Benutzer umgehen den Filter mithilfe von DoH oder benutzerdefinierten DNS-Einstellungen. Abhilfe: Erzwingen Sie strenge Egress-Firewall-Regeln auf dem Gast-VLAN, die ausgehenden DNS-Verkehr (Port 53) nur zum genehmigten Filter-Resolver zulassen und bekannte DoH-Endpunkte blockieren.

ROI & Geschäftsauswirkungen

Der Business Case für intelligente DNS-Filterung ist überzeugend und hochgradig messbar. Betreiber von Veranstaltungsorten beobachten typischerweise eine 25% bis 40%ige Reduzierung des gesamten ausgehenden Bandbreitenverbrauchs in Gastnetzwerken.

Diese Reduzierung führt zu mehreren greifbaren Vorteilen:

- Aufgeschobene CapEx: Durch die Rückgewinnung verschwendeter Bandbreite können Unternehmen kostspielige WAN-Leitungs-Upgrades aufschieben.

- Verbesserte Benutzererfahrung: Reduzierte AP-Konflikte und schnellere Seitenladezeiten korrelieren direkt mit höheren Gästezufriedenheitswerten.

- Verbesserte Sicherheitslage: Das proaktive Blockieren bösartiger Domains reduziert das Risiko der Malware-Verbreitung im Gastnetzwerk.

Für Organisationen des öffentlichen Sektors, die ihre Infrastruktur optimieren möchten, stimmt dieser Ansatz mit umfassenderen Zielen der digitalen Inklusion überein, wie in unserer jüngsten Ankündigung erörtert: Purple ernennt Iain Fox zum VP Growth – Public Sector, um digitale Inklusion und Smart City Innovation voranzutreiben .

Hören Sie sich unser vollständiges Briefing zu diesem Thema unten an: {{asset:how_to_stop_bandwidth_hogging_on_public_wifi_podcast.wav}}

Schlüsseldefinitionen

DNS Filtering

The practice of using the Domain Name System to block malicious or inappropriate websites by returning a null IP address for categorized domains.

Used by IT teams to proactively manage traffic composition and security at the network edge.

Rate-Limiting

A network control mechanism that restricts the maximum bandwidth available to a specific client or application.

A legacy approach to bandwidth management that often degrades user experience by throttling legitimate and wasteful traffic equally.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the data between the DoH client and the DoH-based DNS resolver.

A significant challenge for network administrators as it bypasses local, unencrypted DNS filtering controls.

False Positive (DNS)

When a legitimate, required domain is incorrectly categorized and blocked by the DNS filtering policy.

The primary operational risk when deploying DNS filtering; mitigated through careful auditing and whitelisting.

Telemetry Data

Automated communications process by which measurements and other data are collected at remote or inaccessible points and transmitted to receiving equipment for monitoring.

In the context of public WiFi, background app telemetry consumes significant bandwidth without providing immediate value to the user.

NXDOMAIN

A DNS message indicating that the requested domain name does not exist.

The standard response returned by a DNS filter when a client attempts to resolve a blocked domain.

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment.

A core PCI DSS requirement; DNS filtering aids segmentation by preventing guest devices from reaching untrusted external infrastructure.

Content Delivery Network (CDN)

A geographically distributed network of proxy servers and their data centers.

Ad networks use CDNs to serve high-bandwidth media. Blocking these specific CDNs reclaims significant WAN capacity.

Ausgearbeitete Beispiele

A 300-room hotel is experiencing severe WAN link saturation during peak evening hours (7 PM - 10 PM). The IT team currently enforces a 5 Mbps rate limit per device, but guest complaints regarding video streaming buffering persist. How should the network architect address this?

- Deploy a traffic analysis tool to baseline the current traffic profile. 2. Implement a cloud-based DNS filtering resolver and configure the guest DHCP scope to distribute its IP. 3. Apply a policy blocking 'Advertising' and 'Tracking' categories. 4. Implement Layer 4 firewall rules on the guest VLAN to block outbound port 53 to any IP other than the approved resolver, and block known DoH provider IPs.

A retail chain wants to deploy DNS filtering across 50 locations but is concerned about breaking their own branded mobile app, which relies on several third-party analytics SDKs for crash reporting.

- Conduct a controlled audit of the mobile app's DNS queries in a lab environment. 2. Identify all domains required for the app's core functionality and crash reporting. 3. Create a custom whitelist policy that explicitly permits these specific domains. 4. Deploy the filtering policy to a single pilot store for 14 days, monitoring the app's performance and crash reporting dashboard before rolling out to the remaining 49 locations.

Übungsfragen

Q1. A stadium IT director notices that during halftime, the guest WiFi uplink is completely saturated. Rate-limiting is already set to 2 Mbps per client. What is the most effective next step to improve performance for users trying to access the stadium's ordering app?

Hinweis: Consider what type of traffic is likely consuming the bandwidth despite the rate limit.

Musterlösung anzeigen

Implement DNS filtering to block high-bandwidth ad networks and background telemetry. Because rate-limiting only throttles traffic, a large volume of background requests can still saturate the uplink. DNS filtering prevents these connections from initiating, freeing up capacity for the legitimate stadium ordering app.

Q2. After deploying a DNS filtering solution, the helpdesk receives reports that a popular social media application is failing to load images on the guest network. How should the network engineer troubleshoot this?

Hinweis: Think about how CDNs are utilized by large applications.

Musterlösung anzeigen

The engineer should review the DNS query logs for the affected client devices. It is likely that the social media app uses a CDN domain that has been incorrectly categorized as an 'Advertising Network' by the filter. Once the specific CDN domain is identified, it should be added to the global whitelist.

Q3. A new corporate policy mandates the use of DNS filtering on all guest networks. However, traffic analysis shows that 15% of guest devices are still successfully reaching known ad networks. What is the most likely cause of this bypass, and how can it be prevented?

Hinweis: Consider modern browser features that encrypt DNS queries.

Musterlösung anzeigen

The devices are likely using DNS over HTTPS (DoH) to bypass the local DHCP-assigned resolver and query public resolvers directly. To prevent this, the IT team must implement Layer 4 egress firewall rules on the guest VLAN to block outbound traffic to known DoH provider IP addresses, forcing clients to fall back to the local filtering resolver.