Cómo detener el acaparamiento de ancho de banda en redes WiFi públicas

Esta guía proporciona un plan técnico para que los líderes de TI implementen un filtrado DNS inteligente en redes WiFi públicas. Al bloquear las redes de anuncios y la telemetría en el borde, los establecimientos pueden recuperar hasta el 40% del ancho de banda desperdiciado y mejorar la experiencia del huésped sin depender de la limitación de velocidad brusca.

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Las Limitaciones de la Limitación de Velocidad

- Arquitectura de Filtrado DNS Inteligente

- Alineación con Estándares y Cumplimiento

- Mitigación del Bypass de DNS sobre HTTPS (DoH)

- Guía de Implementación

- Fase 1: Auditoría y Línea Base

- Fase 2: Diseño de Políticas

- Fase 3: Implementación Piloto

- Fase 4: Despliegue Completo y Gestión del Ciclo de Vida

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

Las redes WiFi públicas están bajo una presión sin precedentes. A medida que aumenta la densidad de dispositivos y las aplicaciones requieren más ancho de banda, los equipos de TI suelen recurrir a la limitación de velocidad para mantener la estabilidad. Sin embargo, el análisis del tráfico en implementaciones empresariales revela que hasta el 40% del ancho de banda saliente de los huéspedes es consumido por telemetría en segundo plano, CDNs de redes de anuncios y píxeles de seguimiento, en lugar de actividad legítima del usuario.

Esta guía explora un enfoque más inteligente: implementar el filtrado DNS en el borde de la red para bloquear el tráfico de alto ancho de banda y no orientado al usuario antes de que se establezca una conexión. A diferencia de la limitación de velocidad brusca, esta estrategia mejora la experiencia del usuario al tiempo que reduce significativamente la saturación del enlace ascendente WAN. Detallamos la arquitectura técnica, las fases de implementación y el caso de negocio para la transición de la configuración de tráfico heredada a un control DNS inteligente y basado en políticas. Para los operadores en Hostelería , Comercio Minorista y Transporte , esto representa una estrategia de optimización crítica para 2026.

Análisis Técnico Detallado

Las Limitaciones de la Limitación de Velocidad

La optimización de red tradicional se basa en gran medida en la configuración de tráfico y los límites de velocidad por cliente. Si bien es eficaz para evitar que un solo usuario sature un enlace ascendente, la limitación de velocidad no aborda la composición del tráfico en sí. Cuando un cliente se limita a 5 Mbps, la red trata una carga de telemetría en segundo plano con la misma prioridad que una llamada VoIP. El resultado es un rendimiento degradado para aplicaciones legítimas, lo que lleva a puntuaciones bajas de experiencia del usuario.

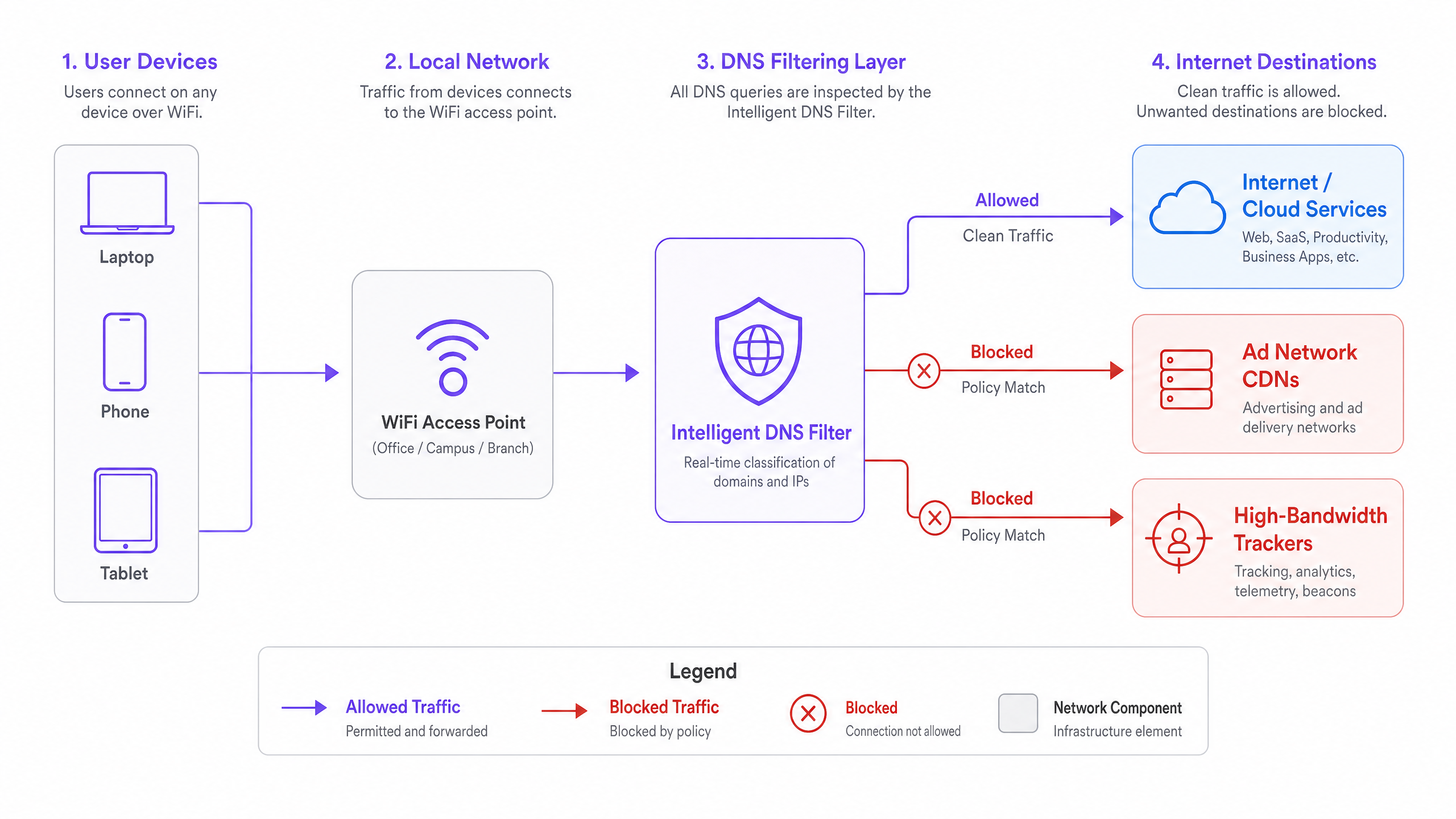

Arquitectura de Filtrado DNS Inteligente

Un enfoque más eficaz intercepta el tráfico en la capa DNS. Antes de que un dispositivo pueda iniciar una conexión TCP a una red de anuncios o un píxel de seguimiento, debe resolver el nombre de dominio. Al enrutar todas las consultas DNS de los huéspedes a través de un resolvedor de filtrado inteligente, los equipos de TI pueden aplicar políticas que devuelven una respuesta nula (NXDOMAIN o una IP de página de bloqueo) para dominios categorizados.

Esta arquitectura ofrece varias ventajas distintas:

- Transferencia de Carga Útil Cero: Debido a que la conexión nunca se establece, el servicio bloqueado no consume ancho de banda.

- Menor Contención de AP: Menos conexiones significan menor utilización del tiempo de aire y menores tasas de colisión en entornos de alta densidad.

- Tiempos de Carga de Página Mejorados: Sin la sobrecarga de cargar docenas de scripts de seguimiento de terceros, el contenido web legítimo se renderiza más rápido en el dispositivo cliente.

Alineación con Estándares y Cumplimiento

La implementación del filtrado DNS se alinea fuertemente con los marcos de seguridad y cumplimiento empresariales. Desde una perspectiva de GDPR, el bloqueo de dominios de seguimiento de terceros en Guest WiFi sirve como un control proactivo de minimización de datos. Para entornos PCI DSS, fortalece la segmentación de la red al evitar que los dispositivos de los huéspedes lleguen a infraestructuras maliciosas o comprometidas conocidas.

Además, a medida que las redes migran a WPA3 para una encriptación mejorada, el filtrado DNS asegura que el plano de control permanezca visible y manejable, incluso cuando la carga útil subyacente está encriptada a través de TLS 1.3. Para más información sobre el cumplimiento de seguridad, consulte nuestra guía sobre Explicar qué es la pista de auditoría para la seguridad de TI en 2026 .

Mitigación del Bypass de DNS sobre HTTPS (DoH)

Un desafío técnico crítico en las implementaciones modernas es la proliferación de DNS sobre HTTPS (DoH). Los sistemas operativos y navegadores modernos intentan cada vez más eludir los resolvedores locales asignados por DHCP al tunelizar las consultas DNS sobre el puerto 443 a resolvedores públicos (por ejemplo, 8.8.8.8, 1.1.1.1). Para mantener la aplicación de políticas, los arquitectos de red deben implementar reglas de firewall de Capa 4 que bloqueen el tráfico saliente a IPs de proveedores de DoH conocidos en la VLAN de invitados, forzando a los clientes a recurrir al resolvedor de filtrado local.

Guía de Implementación

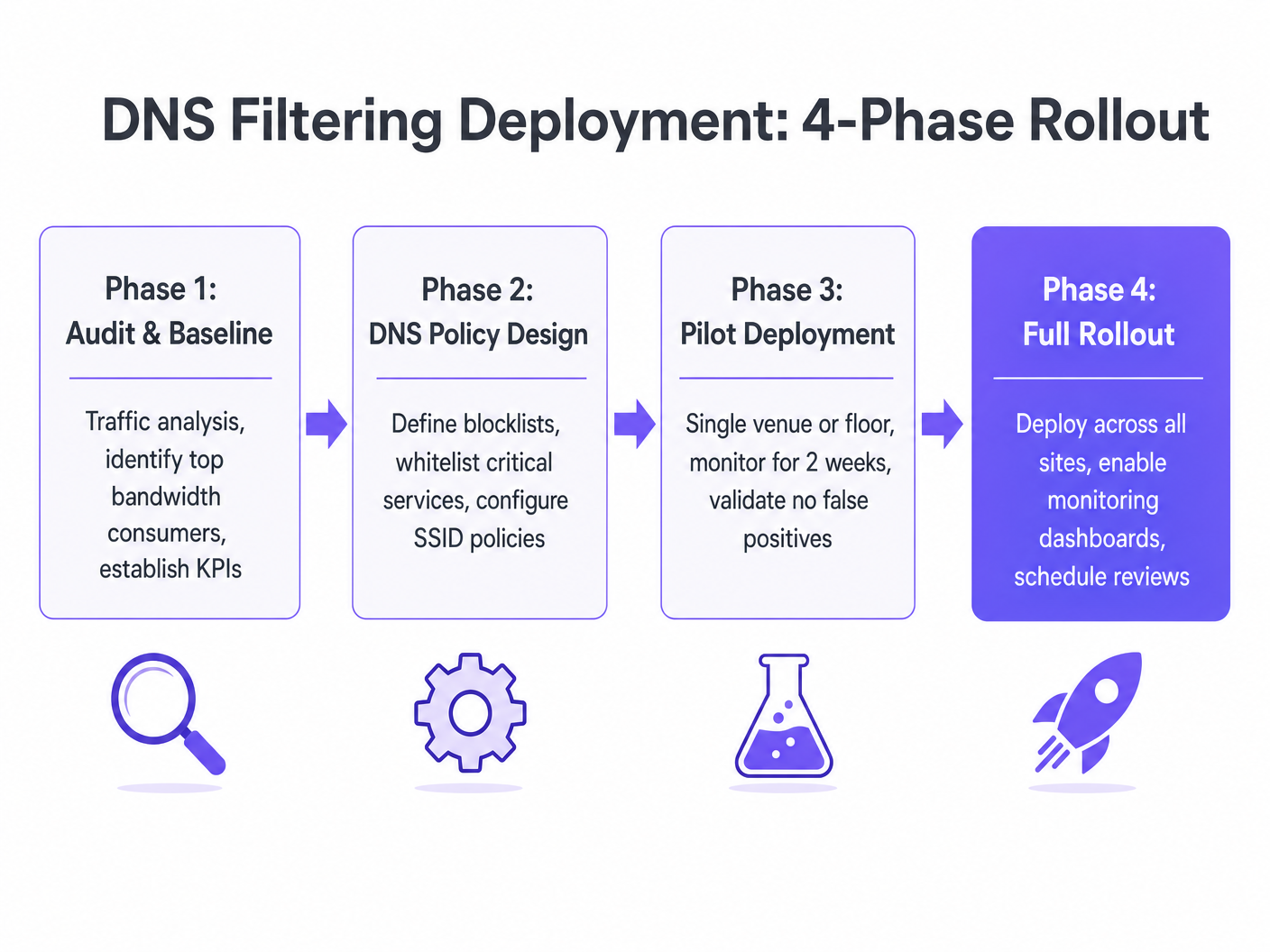

La implementación del filtrado DNS en una empresa distribuida requiere un enfoque metódico y por fases para minimizar los falsos positivos y asegurar una integración perfecta con la infraestructura existente.

Fase 1: Auditoría y Línea Base

Antes de implementar cualquier política de bloqueo, despliegue una herramienta de análisis de tráfico para monitorear el entorno existente durante 14 días. Identifique los dominios que más ancho de banda consumen y categorícelos. Esta línea base es esencial para medir el ROI de la implementación y comprender el perfil de tráfico específico de sus establecimientos.

Fase 2: Diseño de Políticas

Basándose en los datos de la auditoría, defina las categorías de bloqueo. Las recomendaciones principales incluyen:

- Redes de Publicidad y CDNs

- Infraestructura de Seguimiento y Telemetría

- Dominios de Malware y Phishing Conocidos

Asegúrese de que los servicios críticos, como los dominios de autenticación de portal cautivo y las pasarelas de pago, estén explícitamente en la lista blanca. Para los establecimientos que utilizan análisis avanzados, asegúrese de que plataformas como WiFi Analytics estén permitidas.

Fase 3: Implementación Piloto

Seleccione un sitio piloto representativo, como una única propiedad hotelera o una ubicación minorista de alto tráfico. Aplique la política al SSID de invitados y monitoree durante 14 días. Las métricas clave a seguir incluyen:

- Reducción del ancho de banda saliente total

- Informes de falsos positivos (servicios legítimos que fallan)

- Volumen de tickets de soporte técnico relacionados con el rendimiento de WiFi

Fase 4: Despliegue Completo y Gestión del Ciclo de Vida

Tras la validación exitosa del piloto, implemente la política globalmente. Fundamentalmente, establezca un ciclo de revisión trimestral para actualizar las listas blancas personalizadas y revdefiniciones de categorías, a medida que el panorama de la tecnología publicitaria evoluciona rápidamente.

Mejores Prácticas

- Comunicar el Cambio: Si bien la comunicación con los invitados rara vez es necesaria, asegúrese de que los equipos de operaciones del lugar y de soporte de TI estén al tanto de las nuevas políticas de filtrado para ayudar en la resolución de problemas.

- Empezar de Forma Conservadora: Comience bloqueando solo los consumidores de ancho de banda más notorios (por ejemplo, redes de anuncios de video). Expanda gradualmente la política a medida que aumente la confianza en la lista blanca.

- Aprovechar la Inteligencia del Proveedor: No intente mantener listas de bloqueo manualmente. Utilice un proveedor de filtrado de DNS que ofrezca categorización de dominios dinámica y en tiempo real.

- Monitorear el Borde: Para obtener más información sobre la optimización del borde, consulte Mejorar las velocidades de WiFi bloqueando redes de anuncios en el borde .

Resolución de Problemas y Mitigación de Riesgos

El riesgo principal asociado con el filtrado de DNS es el falso positivo: bloquear un dominio que es necesario para que una aplicación legítima funcione. Esto a menudo ocurre con CDN compartidas que alojan tanto activos publicitarios como scripts de aplicaciones centrales.

Modo de Falla: Un huésped se queja de que una aplicación específica de reserva de aerolíneas no se carga en el WiFi del hotel. Mitigación: El equipo de TI debe tener acceso a un registro de consultas DNS en tiempo real para identificar el dominio bloqueado asociado con la aplicación. Una vez identificado, el dominio se agrega a la lista blanca global y la política se aplica a todos los resolutores de borde en cuestión de minutos.

Modo de Falla: Los usuarios expertos en tecnología eluden el filtro utilizando DoH o configuraciones de DNS personalizadas. Mitigación: Aplique reglas estrictas de firewall de egreso en la VLAN de invitados, permitiendo DNS saliente (puerto 53) solo al resolutor de filtrado aprobado y bloqueando los puntos finales de DoH conocidos.

ROI e Impacto Comercial

El caso de negocio para el filtrado inteligente de DNS es convincente y altamente medible. Los operadores de recintos suelen observar una reducción del 25% al 40% en el consumo total de ancho de banda saliente en las redes de invitados.

Esta reducción se traduce en varios beneficios tangibles:

- CapEx Diferido: Al recuperar el ancho de banda desperdiciado, las organizaciones pueden aplazar costosas actualizaciones de circuitos WAN.

- Experiencia de Usuario Mejorada: La menor contención de AP y los tiempos de carga de página más rápidos se correlacionan directamente con puntuaciones más altas de satisfacción del huésped.

- Postura de Seguridad Mejorada: El bloqueo proactivo de dominios maliciosos reduce el riesgo de propagación de malware en la red de invitados.

Para las organizaciones del sector público que buscan optimizar su infraestructura, este enfoque se alinea con objetivos más amplios de inclusión digital, como se discute en nuestro reciente anuncio: Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation .

Escuche nuestro informe completo sobre este tema a continuación: {{asset:how_to_stop_bandwidth_hogging_on_public_wifi_podcast.wav}}

Definiciones clave

DNS Filtering

The practice of using the Domain Name System to block malicious or inappropriate websites by returning a null IP address for categorized domains.

Used by IT teams to proactively manage traffic composition and security at the network edge.

Rate-Limiting

A network control mechanism that restricts the maximum bandwidth available to a specific client or application.

A legacy approach to bandwidth management that often degrades user experience by throttling legitimate and wasteful traffic equally.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the data between the DoH client and the DoH-based DNS resolver.

A significant challenge for network administrators as it bypasses local, unencrypted DNS filtering controls.

False Positive (DNS)

When a legitimate, required domain is incorrectly categorized and blocked by the DNS filtering policy.

The primary operational risk when deploying DNS filtering; mitigated through careful auditing and whitelisting.

Telemetry Data

Automated communications process by which measurements and other data are collected at remote or inaccessible points and transmitted to receiving equipment for monitoring.

In the context of public WiFi, background app telemetry consumes significant bandwidth without providing immediate value to the user.

NXDOMAIN

A DNS message indicating that the requested domain name does not exist.

The standard response returned by a DNS filter when a client attempts to resolve a blocked domain.

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment.

A core PCI DSS requirement; DNS filtering aids segmentation by preventing guest devices from reaching untrusted external infrastructure.

Content Delivery Network (CDN)

A geographically distributed network of proxy servers and their data centers.

Ad networks use CDNs to serve high-bandwidth media. Blocking these specific CDNs reclaims significant WAN capacity.

Ejemplos resueltos

A 300-room hotel is experiencing severe WAN link saturation during peak evening hours (7 PM - 10 PM). The IT team currently enforces a 5 Mbps rate limit per device, but guest complaints regarding video streaming buffering persist. How should the network architect address this?

- Deploy a traffic analysis tool to baseline the current traffic profile. 2. Implement a cloud-based DNS filtering resolver and configure the guest DHCP scope to distribute its IP. 3. Apply a policy blocking 'Advertising' and 'Tracking' categories. 4. Implement Layer 4 firewall rules on the guest VLAN to block outbound port 53 to any IP other than the approved resolver, and block known DoH provider IPs.

A retail chain wants to deploy DNS filtering across 50 locations but is concerned about breaking their own branded mobile app, which relies on several third-party analytics SDKs for crash reporting.

- Conduct a controlled audit of the mobile app's DNS queries in a lab environment. 2. Identify all domains required for the app's core functionality and crash reporting. 3. Create a custom whitelist policy that explicitly permits these specific domains. 4. Deploy the filtering policy to a single pilot store for 14 days, monitoring the app's performance and crash reporting dashboard before rolling out to the remaining 49 locations.

Preguntas de práctica

Q1. A stadium IT director notices that during halftime, the guest WiFi uplink is completely saturated. Rate-limiting is already set to 2 Mbps per client. What is the most effective next step to improve performance for users trying to access the stadium's ordering app?

Sugerencia: Consider what type of traffic is likely consuming the bandwidth despite the rate limit.

Ver respuesta modelo

Implement DNS filtering to block high-bandwidth ad networks and background telemetry. Because rate-limiting only throttles traffic, a large volume of background requests can still saturate the uplink. DNS filtering prevents these connections from initiating, freeing up capacity for the legitimate stadium ordering app.

Q2. After deploying a DNS filtering solution, the helpdesk receives reports that a popular social media application is failing to load images on the guest network. How should the network engineer troubleshoot this?

Sugerencia: Think about how CDNs are utilized by large applications.

Ver respuesta modelo

The engineer should review the DNS query logs for the affected client devices. It is likely that the social media app uses a CDN domain that has been incorrectly categorized as an 'Advertising Network' by the filter. Once the specific CDN domain is identified, it should be added to the global whitelist.

Q3. A new corporate policy mandates the use of DNS filtering on all guest networks. However, traffic analysis shows that 15% of guest devices are still successfully reaching known ad networks. What is the most likely cause of this bypass, and how can it be prevented?

Sugerencia: Consider modern browser features that encrypt DNS queries.

Ver respuesta modelo

The devices are likely using DNS over HTTPS (DoH) to bypass the local DHCP-assigned resolver and query public resolvers directly. To prevent this, the IT team must implement Layer 4 egress firewall rules on the guest VLAN to block outbound traffic to known DoH provider IP addresses, forcing clients to fall back to the local filtering resolver.