Como Parar o Consumo Excessivo de Largura de Banda em Redes WiFi Públicas

Este guia fornece um plano técnico para líderes de TI implementarem filtragem inteligente de DNS em redes WiFi públicas. Ao bloquear redes de anúncios e telemetria na extremidade, os locais podem recuperar até 40% da largura de banda desperdiçada e melhorar a experiência do hóspede sem depender de uma limitação de taxa bruta.

- Resumo Executivo

- Análise Técnica Aprofundada

- As Limitações da Limitação de Taxa

- Arquitetura de Filtragem Inteligente de DNS

- Alinhamento com Normas e Conformidade

- Mitigação do Bypass de DNS sobre HTTPS (DoH)

- Guia de Implementação

- Fase 1: Auditoria e Linha de Base

- Fase 2: Desenho da Política

- Fase 3: Implementação Piloto

- Fase 4: Lançamento Completo e Gestão do Ciclo de Vida

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

As redes WiFi públicas estão sob uma pressão sem precedentes. À medida que a densidade de dispositivos aumenta e as aplicações se tornam mais intensivas em largura de banda, as equipas de TI frequentemente recorrem à limitação de taxa para manter a estabilidade. No entanto, a análise de tráfego em implementações empresariais revela que até 40% da largura de banda de saída dos hóspedes é consumida por telemetria em segundo plano, CDNs de redes de anúncios e pixels de rastreamento, em vez de atividade legítima do utilizador.

Este guia explora uma abordagem mais inteligente: implementar a filtragem de DNS na extremidade da rede para bloquear tráfego de alta largura de banda e não visível para o utilizador antes mesmo de uma ligação ser estabelecida. Ao contrário da limitação de taxa bruta, esta estratégia melhora a experiência do utilizador, reduzindo significativamente a saturação do uplink WAN. Detalhamos a arquitetura técnica, as fases de implementação e o caso de negócio para a transição da modelagem de tráfego legada para o controlo de DNS inteligente e baseado em políticas. Para operadores em Hospitality , Retail e Transport , isto representa uma estratégia de otimização crítica para 2026.

Análise Técnica Aprofundada

As Limitações da Limitação de Taxa

A otimização de rede tradicional depende fortemente da modelagem de tráfego e dos limites de taxa por cliente. Embora eficaz na prevenção de que um único utilizador sature um uplink, a limitação de taxa não aborda a composição do próprio tráfego. Quando um cliente é limitado a 5 Mbps, a rede trata um upload de telemetria em segundo plano com a mesma prioridade que uma chamada VoIP. O resultado é um desempenho degradado para aplicações legítimas, levando a pontuações de experiência do utilizador baixas.

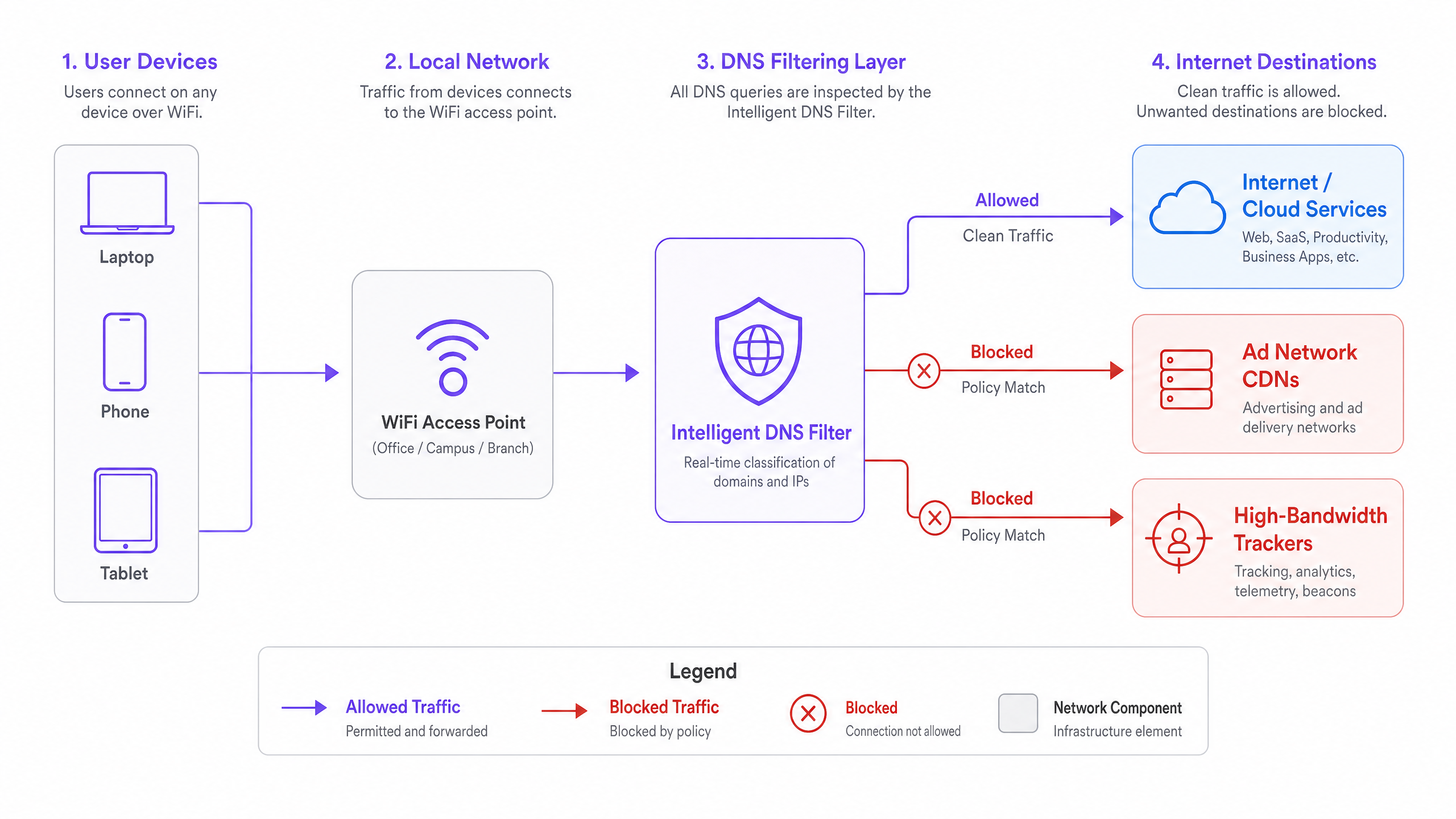

Arquitetura de Filtragem Inteligente de DNS

Uma abordagem mais eficaz interceta o tráfego na camada DNS. Antes que um dispositivo possa iniciar uma ligação TCP a uma rede de anúncios ou pixel de rastreamento, ele deve resolver o nome de domínio. Ao encaminhar todas as consultas DNS dos hóspedes através de um resolvedor de filtragem inteligente, as equipas de TI podem aplicar políticas que retornam uma resposta nula (NXDOMAIN ou um IP de página de bloqueio) para domínios categorizados.

Esta arquitetura oferece várias vantagens distintas:

- Transferência de Carga Útil Zero: Como a ligação nunca é estabelecida, zero largura de banda é consumida pelo serviço bloqueado.

- Menor Contenção de AP: Menos ligações significam menor utilização do tempo de antena e menores taxas de colisão em ambientes de alta densidade.

- Tempos de Carregamento de Página Melhorados: Sem a sobrecarga de carregar dezenas de scripts de rastreamento de terceiros, o conteúdo web legítimo é renderizado mais rapidamente no dispositivo cliente.

Alinhamento com Normas e Conformidade

A implementação da filtragem de DNS alinha-se fortemente com os frameworks de segurança e conformidade empresariais. De uma perspetiva GDPR, o bloqueio de domínios de rastreamento de terceiros em Guest WiFi serve como um controlo proativo de minimização de dados. Para ambientes PCI DSS, fortalece a segmentação da rede, impedindo que os dispositivos dos hóspedes acedam a infraestruturas maliciosas ou comprometidas conhecidas.

Além disso, à medida que as redes migram para WPA3 para uma encriptação melhorada, a filtragem de DNS garante que o plano de controlo permanece visível e gerível, mesmo quando a carga útil subjacente é encriptada via TLS 1.3. Para mais informações sobre conformidade de segurança, consulte o nosso guia sobre Explain what is audit trail for IT Security in 2026 .

Mitigação do Bypass de DNS sobre HTTPS (DoH)

Um desafio técnico crítico nas implementações modernas é a proliferação de DNS sobre HTTPS (DoH). Sistemas operativos e navegadores modernos tentam cada vez mais contornar os resolvedores locais atribuídos por DHCP, tunelando consultas DNS sobre a porta 443 para resolvedores públicos (por exemplo, 8.8.8.8, 1.1.1.1). Para manter a aplicação da política, os arquitetos de rede devem implementar regras de firewall da Camada 4 que bloqueiam o tráfego de saída para IPs de provedores DoH conhecidos na VLAN de hóspedes, forçando os clientes a recorrer ao resolvedor de filtragem local.

Guia de Implementação

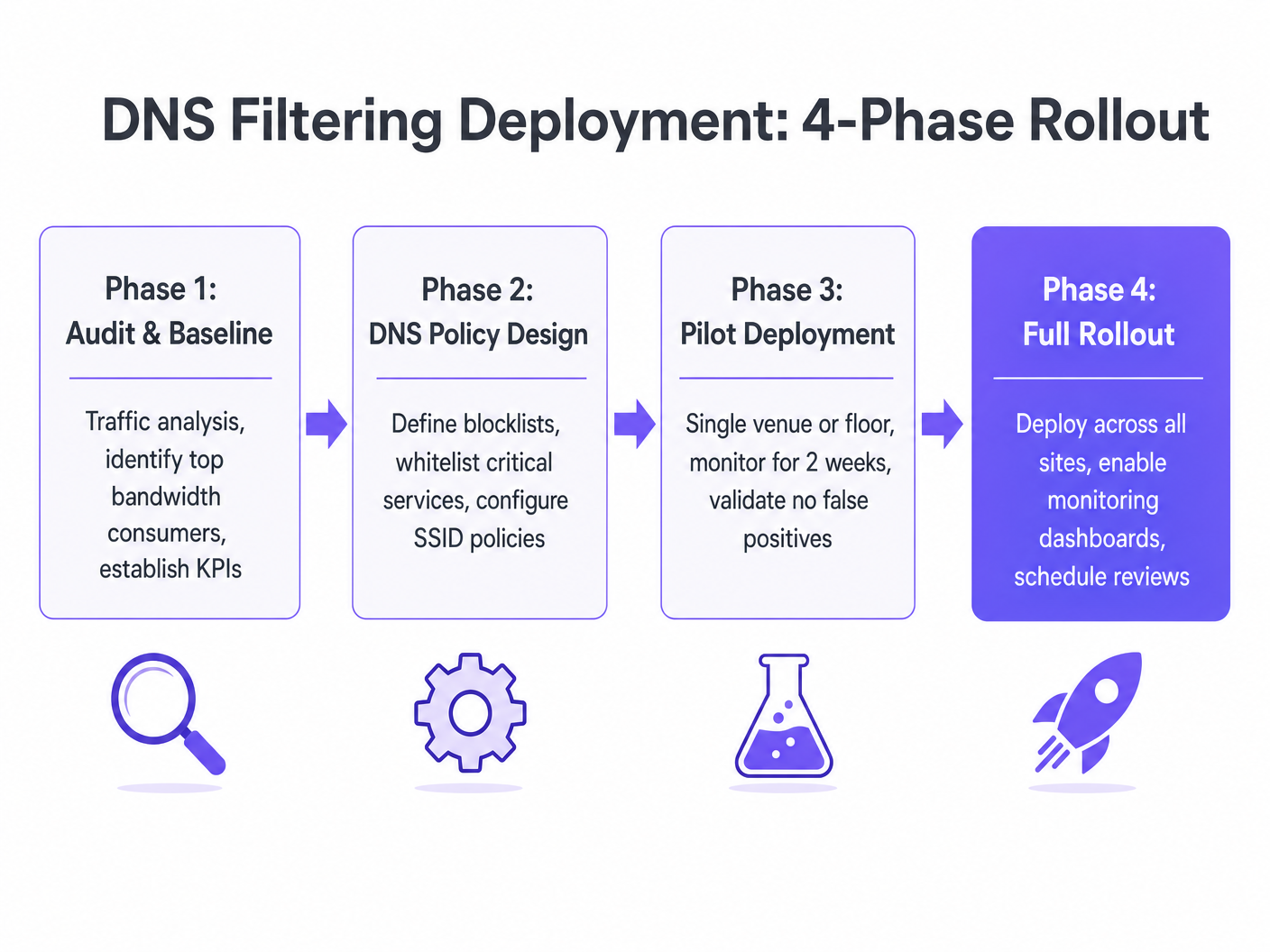

A implementação da filtragem de DNS numa empresa distribuída requer uma abordagem faseada e metódica para minimizar falsos positivos e garantir uma integração perfeita com a infraestrutura existente.

Fase 1: Auditoria e Linha de Base

Antes de implementar quaisquer políticas de bloqueio, implemente uma ferramenta de análise de tráfego para monitorizar o ambiente existente durante 14 dias. Identifique os domínios que mais consomem largura de banda e categorize-os. Esta linha de base é essencial para medir o ROI da implementação e compreender o perfil de tráfego específico dos seus locais.

Fase 2: Desenho da Política

Com base nos dados da auditoria, defina as categorias de bloqueio. As recomendações principais incluem:

- Redes de Publicidade e CDNs

- Infraestrutura de Rastreamento e Telemetria

- Domínios de Malware e Phishing Conhecidos

Garanta que os serviços críticos, como domínios de autenticação de captive portal e gateways de pagamento, são explicitamente adicionados à lista de permissões. Para locais que utilizam análises avançadas, garanta que plataformas como WiFi Analytics são permitidas.

Fase 3: Implementação Piloto

Selecione um local piloto representativo — como uma única propriedade hoteleira ou um local de retalho de alto tráfego. Aplique a política ao SSID de hóspedes e monitorize durante 14 dias. As métricas chave a monitorizar incluem:

- Redução na largura de banda total de saída

- Relatórios de falsos positivos (serviços legítimos a falhar)

- Volume de tickets de helpdesk relacionados com o desempenho do WiFi

Fase 4: Lançamento Completo e Gestão do Ciclo de Vida

Após a validação bem-sucedida do piloto, implemente a política globalmente. Crucialmente, estabeleça um ciclo de revisão trimestral para atualizar as listas de permissões personalizadas e review category definitions, as the ad-tech landscape evolves rapidly.

Melhores Práticas

- Comunicar a Mudança: Embora a comunicação com os hóspedes raramente seja necessária, garanta que as equipas de operações do local e de suporte de TI estejam cientes das novas políticas de filtragem para ajudar na resolução de problemas.

- Começar de Forma Conservadora: Comece por bloquear apenas os maiores consumidores de largura de banda (por exemplo, redes de anúncios de vídeo). Expanda gradualmente a política à medida que a confiança na lista de permissões (whitelist) aumenta.

- Aproveitar a Inteligência do Fornecedor: Não tente manter as listas de bloqueio (blocklists) manualmente. Utilize um fornecedor de filtragem de DNS que ofereça categorização de domínio dinâmica e em tempo real.

- Monitorizar o Edge: Para mais informações sobre otimização de edge, consulte Melhorar as Velocidades de WiFi Bloqueando Redes de Anúncios no Edge .

Resolução de Problemas e Mitigação de Riscos

O principal risco associado à filtragem de DNS é o falso positivo — bloquear um domínio que é necessário para o funcionamento de uma aplicação legítima. Isso ocorre frequentemente com CDNs partilhados que alojam tanto ativos de publicidade quanto scripts de aplicações essenciais.

Modo de Falha: Um hóspede reclama que uma aplicação específica de reserva de companhias aéreas não está a carregar na WiFi do hotel. Mitigação: A equipa de TI deve ter acesso a um registo de consulta de DNS em tempo real para identificar o domínio bloqueado associado à aplicação. Uma vez identificado, o domínio é adicionado à lista de permissões global e a política é aplicada a todos os resolvedores de edge em minutos.

Modo de Falha: Utilizadores experientes em tecnologia contornam o filtro usando DoH ou configurações de DNS personalizadas. Mitigação: Imponha regras rigorosas de firewall de saída na VLAN de hóspedes, permitindo DNS de saída (porta 53) apenas para o resolvedor de filtragem aprovado e bloqueando endpoints DoH conhecidos.

ROI e Impacto no Negócio

O caso de negócio para a filtragem inteligente de DNS é convincente e altamente mensurável. Os operadores de locais geralmente observam uma redução de 25% a 40% no consumo total de largura de banda de saída nas redes de hóspedes.

Esta redução traduz-se em vários benefícios tangíveis:

- CapEx Adiado: Ao recuperar largura de banda desperdiçada, as organizações podem adiar atualizações dispendiosas de circuitos WAN.

- Experiência do Utilizador Melhorada: A redução da contenção de AP e tempos de carregamento de página mais rápidos correlacionam-se diretamente com pontuações mais altas de satisfação do hóspede.

- Postura de Segurança Reforçada: O bloqueio proativo de domínios maliciosos reduz o risco de propagação de malware na rede de hóspedes.

Para organizações do setor público que procuram otimizar a sua infraestrutura, esta abordagem alinha-se com objetivos mais amplos de inclusão digital, conforme discutido no nosso recente anúncio: Purple Nomeia Iain Fox como VP de Crescimento – Setor Público para Impulsionar a Inclusão Digital e a Inovação em Cidades Inteligentes .

Ouça o nosso briefing completo sobre este tópico abaixo: {{asset:how_to_stop_bandwidth_hogging_on_public_wifi_podcast.wav}}

Definições Principais

DNS Filtering

The practice of using the Domain Name System to block malicious or inappropriate websites by returning a null IP address for categorized domains.

Used by IT teams to proactively manage traffic composition and security at the network edge.

Rate-Limiting

A network control mechanism that restricts the maximum bandwidth available to a specific client or application.

A legacy approach to bandwidth management that often degrades user experience by throttling legitimate and wasteful traffic equally.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the data between the DoH client and the DoH-based DNS resolver.

A significant challenge for network administrators as it bypasses local, unencrypted DNS filtering controls.

False Positive (DNS)

When a legitimate, required domain is incorrectly categorized and blocked by the DNS filtering policy.

The primary operational risk when deploying DNS filtering; mitigated through careful auditing and whitelisting.

Telemetry Data

Automated communications process by which measurements and other data are collected at remote or inaccessible points and transmitted to receiving equipment for monitoring.

In the context of public WiFi, background app telemetry consumes significant bandwidth without providing immediate value to the user.

NXDOMAIN

A DNS message indicating that the requested domain name does not exist.

The standard response returned by a DNS filter when a client attempts to resolve a blocked domain.

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment.

A core PCI DSS requirement; DNS filtering aids segmentation by preventing guest devices from reaching untrusted external infrastructure.

Content Delivery Network (CDN)

A geographically distributed network of proxy servers and their data centers.

Ad networks use CDNs to serve high-bandwidth media. Blocking these specific CDNs reclaims significant WAN capacity.

Exemplos Práticos

A 300-room hotel is experiencing severe WAN link saturation during peak evening hours (7 PM - 10 PM). The IT team currently enforces a 5 Mbps rate limit per device, but guest complaints regarding video streaming buffering persist. How should the network architect address this?

- Deploy a traffic analysis tool to baseline the current traffic profile. 2. Implement a cloud-based DNS filtering resolver and configure the guest DHCP scope to distribute its IP. 3. Apply a policy blocking 'Advertising' and 'Tracking' categories. 4. Implement Layer 4 firewall rules on the guest VLAN to block outbound port 53 to any IP other than the approved resolver, and block known DoH provider IPs.

A retail chain wants to deploy DNS filtering across 50 locations but is concerned about breaking their own branded mobile app, which relies on several third-party analytics SDKs for crash reporting.

- Conduct a controlled audit of the mobile app's DNS queries in a lab environment. 2. Identify all domains required for the app's core functionality and crash reporting. 3. Create a custom whitelist policy that explicitly permits these specific domains. 4. Deploy the filtering policy to a single pilot store for 14 days, monitoring the app's performance and crash reporting dashboard before rolling out to the remaining 49 locations.

Perguntas de Prática

Q1. A stadium IT director notices that during halftime, the guest WiFi uplink is completely saturated. Rate-limiting is already set to 2 Mbps per client. What is the most effective next step to improve performance for users trying to access the stadium's ordering app?

Dica: Consider what type of traffic is likely consuming the bandwidth despite the rate limit.

Ver resposta modelo

Implement DNS filtering to block high-bandwidth ad networks and background telemetry. Because rate-limiting only throttles traffic, a large volume of background requests can still saturate the uplink. DNS filtering prevents these connections from initiating, freeing up capacity for the legitimate stadium ordering app.

Q2. After deploying a DNS filtering solution, the helpdesk receives reports that a popular social media application is failing to load images on the guest network. How should the network engineer troubleshoot this?

Dica: Think about how CDNs are utilized by large applications.

Ver resposta modelo

The engineer should review the DNS query logs for the affected client devices. It is likely that the social media app uses a CDN domain that has been incorrectly categorized as an 'Advertising Network' by the filter. Once the specific CDN domain is identified, it should be added to the global whitelist.

Q3. A new corporate policy mandates the use of DNS filtering on all guest networks. However, traffic analysis shows that 15% of guest devices are still successfully reaching known ad networks. What is the most likely cause of this bypass, and how can it be prevented?

Dica: Consider modern browser features that encrypt DNS queries.

Ver resposta modelo

The devices are likely using DNS over HTTPS (DoH) to bypass the local DHCP-assigned resolver and query public resolvers directly. To prevent this, the IT team must implement Layer 4 egress firewall rules on the guest VLAN to block outbound traffic to known DoH provider IP addresses, forcing clients to fall back to the local filtering resolver.