WPA3: WiFi সুরক্ষার পরবর্তী প্রজন্ম ব্যাখ্যা করা হয়েছে

এই ব্যাপক প্রযুক্তিগত রেফারেন্স গাইডটি WPA3 দ্বারা প্রবর্তিত স্থাপত্যগত পরিবর্তনগুলি ব্যাখ্যা করে, যার মধ্যে SAE, OWE, এবং Forward Secrecy অন্তর্ভুক্ত। এটি IT ম্যানেজার এবং নেটওয়ার্ক স্থপতিদের জন্য এন্টারপ্রাইজ এবং পাবলিক ভেন্যু নেটওয়ার্কগুলিকে নিরাপদে আপগ্রেড করার জন্য কার্যকর স্থাপনা কৌশল সরবরাহ করে।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- নির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ

- Simultaneous Authentication of Equals (SAE)

- Forward Secrecy

- Opportunistic Wireless Encryption (OWE)

- WPA3-Enterprise এবং 192-বিট নিরাপত্তা

- বাস্তবায়ন নির্দেশিকা

- পর্যায় 1: মূল্যায়ন এবং নিরীক্ষা

- পর্যায় 2: WPA3 রূপান্তরমোড স্থাপন

- পর্যায় 3: বিভাজন এবং প্রয়োগ

- Captive Portals-এর সাথে একীকরণ

- সর্বোত্তম অনুশীলন

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- সাধারণ ব্যর্থতার মোড

- ROI এবং ব্যবসার প্রভাব

- প্রযুক্তিগত ব্রিফিং শুনুন

নির্বাহী সারসংক্ষেপ

IT ম্যানেজার, নেটওয়ার্ক স্থপতি এবং ভেন্যু অপারেশন ডিরেক্টরদের জন্য, WPA3-তে রূপান্তর গত দুই দশকের মধ্যে সবচেয়ে গুরুত্বপূর্ণ ওয়্যারলেস নিরাপত্তা স্থাপত্য পরিবর্তনকে তুলে ধরে। যদিও WPA2 ২০০৪ সাল থেকে শিল্প মান হিসাবে কাজ করেছে, Pre-Shared Keys (PSK)-এর উপর এর নির্ভরতা এবং অফলাইন ডিকশনারি আক্রমণের দুর্বলতা এটিকে আধুনিক এন্টারপ্রাইজ পরিবেশের জন্য ক্রমবর্ধমান অনুপযুক্ত করে তোলে। WPA3 এই মৌলিক স্থাপত্যগত ত্রুটিগুলি সমাধান করে এবং পাবলিক ভেন্যুগুলির জন্য গুরুত্বপূর্ণ নতুন ক্ষমতা প্রবর্তন করে।

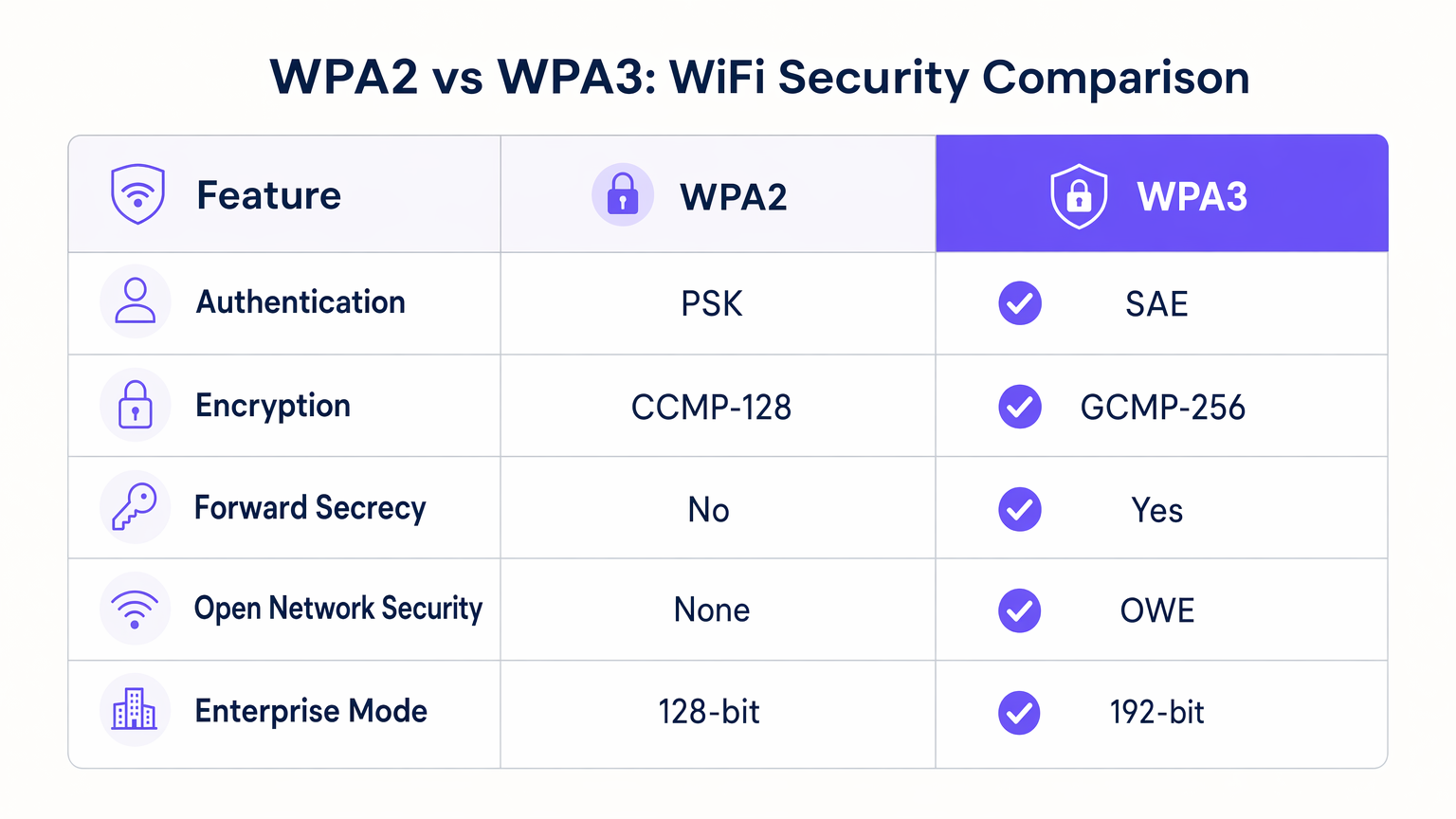

এই প্রযুক্তিগত রেফারেন্স গাইডটি হসপিটালিটি, রিটেইল এবং পাবলিক-সেক্টর নেটওয়ার্ক জুড়ে WPA3 স্থাপনের বিষয়ে কার্যকর নির্দেশনা প্রদান করে। এটি নতুন স্ট্যান্ডার্ডের চারটি মূল স্তম্ভ কভার করে: শক্তিশালী পাসওয়ার্ড-ভিত্তিক প্রমাণীকরণের জন্য Simultaneous Authentication of Equals (SAE), উন্মুক্ত নেটওয়ার্ক সুরক্ষিত করার জন্য Opportunistic Wireless Encryption (OWE), ঐতিহাসিক ট্র্যাফিক সুরক্ষার জন্য Forward Secrecy, এবং অত্যন্ত নিয়ন্ত্রিত এন্টারপ্রাইজ স্থাপনার জন্য একটি 192-বিট নিরাপত্তা স্যুট।

এই প্রক্রিয়াগুলি বোঝার মাধ্যমে, নেটওয়ার্ক অপারেটররা একটি পর্যায়ক্রমিক মাইগ্রেশন কৌশল পরিকল্পনা করতে পারে যা উত্তরাধিকারী ক্লায়েন্ট ডিভাইস বা ব্যবহারকারীর অভিজ্ঞতা ব্যাহত না করে নিরাপত্তা অবস্থান উন্নত করে। গুরুত্বপূর্ণভাবে, এই গাইডটি এই প্রযুক্তিগত ক্ষমতাগুলিকে বাস্তব ব্যবসায়িক ফলাফলের সাথে সংযুক্ত করে, যা দেখায় যে কীভাবে শক্তিশালী ওয়্যারলেস নিরাপত্তা Guest WiFi এবং WiFi Analytics প্ল্যাটফর্মগুলির সাথে একত্রিত হয়ে সুরক্ষিত, অনুগত এবং ডেটা-সমৃদ্ধ অতিথি অভিজ্ঞতা প্রদান করে।

প্রযুক্তিগত গভীর বিশ্লেষণ

WPA2 থেকে WPA3-তে রূপান্তর কেবল একটি ক্রমবর্ধমান ক্রিপ্টোগ্রাফিক আপডেট নয়; এটি প্রমাণীকরণ হ্যান্ডশেক এবং এনক্রিপশন আলোচনার প্রক্রিয়াগুলির একটি মৌলিক পুনর্গঠন। পরবর্তী প্রজন্মের ওয়্যারলেস নেটওয়ার্ক ডিজাইনকারী স্থপতিদের জন্য এই পরিবর্তনগুলির প্রক্রিয়া বোঝা অপরিহার্য।

Simultaneous Authentication of Equals (SAE)

WPA2-Personal-এর সবচেয়ে উল্লেখযোগ্য দুর্বলতা হল একটি Pre-Shared Key (PSK) ব্যবহার করে একটি সুরক্ষিত সংযোগ স্থাপনের জন্য ব্যবহৃত চার-মুখী হ্যান্ডশেক। যদি একজন আক্রমণকারী এই হ্যান্ডশেকটি ক্যাপচার করে, তবে তারা ডেটা অফলাইনে নিয়ে যেতে পারে এবং পাসওয়ার্ড পুনরুদ্ধার না হওয়া পর্যন্ত অনির্দিষ্টকালের জন্য এর বিরুদ্ধে ব্রুট-ফোর্স ডিকশনারি আক্রমণ চালাতে পারে।

WPA3 PSK প্রক্রিয়াকে Simultaneous Authentication of Equals (SAE) দ্বারা প্রতিস্থাপন করে, যা Dragonfly কী এক্সচেঞ্জ প্রোটোকলের একটি রূপ। SAE একটি Diffie-Hellman-শৈলীর বিনিময় ব্যবহার করে যেখানে ক্লায়েন্ট এবং অ্যাক্সেস পয়েন্ট উভয়ই পাসওয়ার্ড সম্পর্কে জ্ঞান প্রমাণ করে, এমনকি হ্যাশ করা ফর্ম্যাটেও এটি বাতাসে প্রেরণ না করে। এই জিরো-নলেজ প্রুফ অফলাইন ডিকশনারি আক্রমণের ভেক্টরকে সম্পূর্ণরূপে সরিয়ে দেয়। এমনকি যদি একজন আক্রমণকারী SAE বিনিময়ের প্রতিটি প্যাকেট ক্যাপচার করে, তবে তারা ক্যাপচার করা ডেটা থেকে সেশন কী বা আসল পাসওয়ার্ড বের করতে পারে না।

Forward Secrecy

SAE-এর একটি গুরুত্বপূর্ণ অপারেশনাল সুবিধা হল Forward Secrecy-এর প্রবর্তন। WPA2-এর অধীনে, যদি একজন আক্রমণকারী আজ এনক্রিপ্ট করা ট্র্যাফিক রেকর্ড করে এবং আগামীকাল নেটওয়ার্ক পাসওয়ার্ড পেতে সক্ষম হয় (যেমন, একটি সোশ্যাল ইঞ্জিনিয়ারিং আক্রমণ বা একটি আপোসকৃত কর্মচারী ডিভাইসের মাধ্যমে), তবে তারা পূর্বে রেকর্ড করা সমস্ত ট্র্যাফিক পূর্ববর্তীভাবে ডিক্রিপ্ট করতে পারে।

WPA3-এর SAE প্রতিটি সেশনের জন্য একটি অনন্য ক্ষণস্থায়ী এনক্রিপশন কী তৈরি করে। যেহেতু সেশন কীগুলি বিপরীতমুখী উপায়ে মাস্টার পাসওয়ার্ড থেকে গাণিতিকভাবে উদ্ভূত হয় না, তাই নেটওয়ার্ক পাসওয়ার্ড আপোস করা অতীতের ট্র্যাফিককে আপোস করে না। সংবেদনশীল অতিথি তথ্য পরিচালনা করে এমন Hospitality ভেন্যুগুলির জন্য, এটি দীর্ঘমেয়াদী প্যাসিভ ইভসড্রপিংয়ের বিরুদ্ধে ঝুঁকি কমানোর একটি উল্লেখযোগ্য স্তর সরবরাহ করে।

Opportunistic Wireless Encryption (OWE)

পাবলিক ভেন্যুগুলির জন্য, Opportunistic Wireless Encryption (OWE) — যা Wi-Fi Alliance দ্বারা Wi-Fi Certified Enhanced Open হিসাবে বাজারজাত করা হয় — WPA3-এর সবচেয়ে রূপান্তরমূলক বৈশিষ্ট্য। ঐতিহাসিকভাবে, উন্মুক্ত নেটওয়ার্কগুলি (যেগুলিতে পাসওয়ার্ড নেই) ডেটা প্লেইনটেক্সটে প্রেরণ করে, যা ব্যবহারকারীদের প্যাকেট স্নিফিং এবং সেশন হাইজ্যাকিংয়ের ঝুঁকিতে ফেলে।

OWE ব্যবহারকারীর প্রমাণীকরণ বা পাসওয়ার্ডের প্রয়োজন ছাড়াই ক্লায়েন্ট ডিভাইস এবং অ্যাক্সেস পয়েন্টের মধ্যে স্বয়ংক্রিয়ভাবে একটি এনক্রিপ্ট করা সংযোগ আলোচনা করে। ব্যবহারকারীর অভিজ্ঞতা একটি ঐতিহ্যবাহী উন্মুক্ত নেটওয়ার্কের মতোই থাকে — ব্যবহারকারী কেবল SSID নির্বাচন করে এবং সংযোগ করে — তবে অন্তর্নিহিত 802.11 ফ্রেমগুলি এনক্রিপ্ট করা হয়। এটি Retail পরিবেশের জন্য বিশেষভাবে প্রাসঙ্গিক যেখানে ঘর্ষণহীন অনবোর্ডিং প্রয়োজন, তবে ডেটা গোপনীয়তা (এবং GDPR সম্মতি) বজায় রাখতে হবে।

WPA3-Enterprise এবং 192-বিট নিরাপত্তা

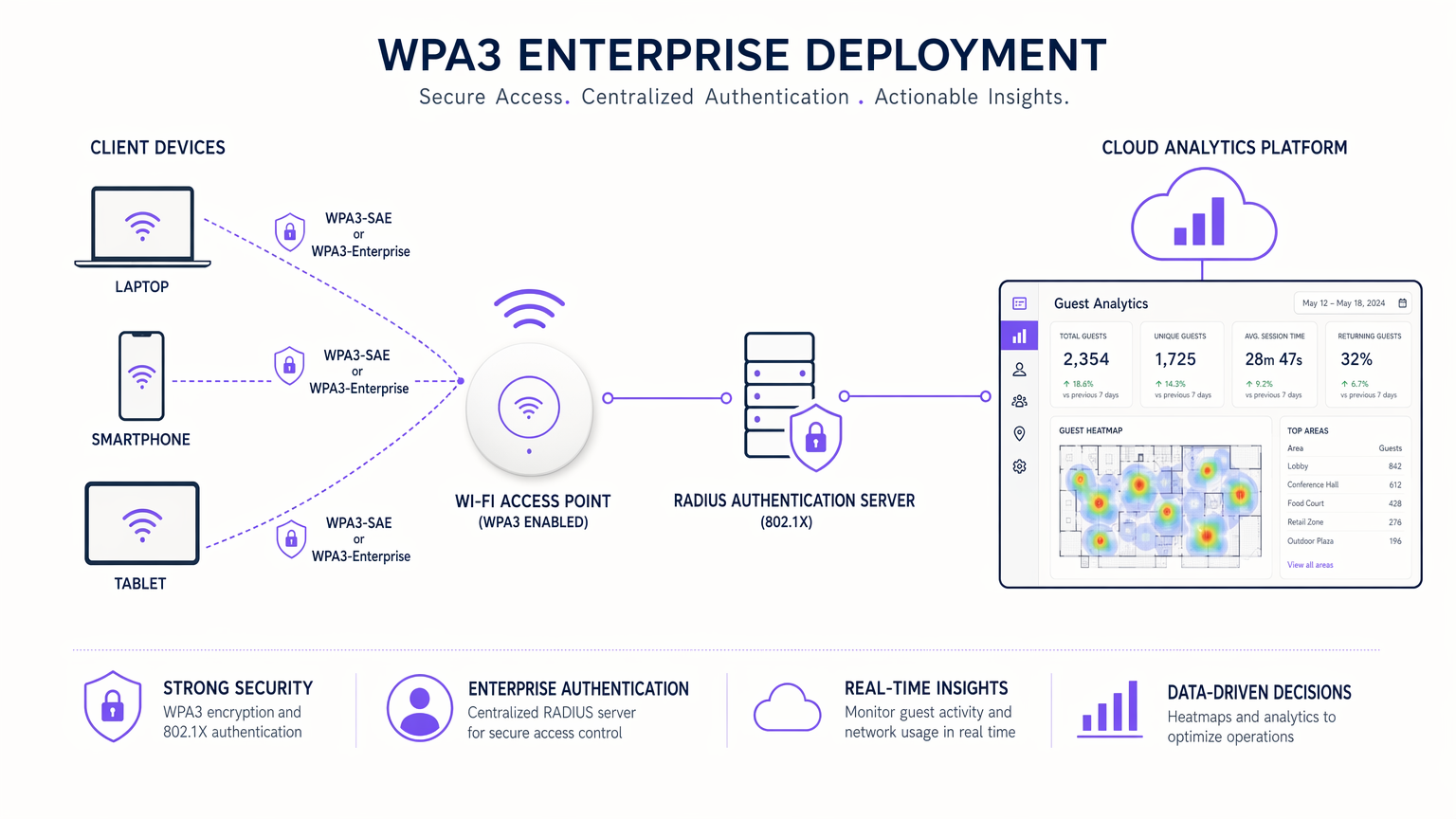

অত্যন্ত নিয়ন্ত্রিত পরিবেশের জন্য, WPA3-Enterprise একটি ঐচ্ছিক 192-বিট ন্যূনতম নিরাপত্তা মোড প্রবর্তন করে যা Commercial National Security Algorithm (CNSA) স্যুটের সাথে সামঞ্জস্যপূর্ণ। এই মোডটি এনক্রিপশনের জন্য GCMP-256 (Galois/Counter Mode Protocol) এবং ইন্টিগ্রিটি চেকিংয়ের জন্য HMAC-SHA-384 ব্যবহারের নির্দেশ দেয়, যা আর্থিক, সরকারি এবং Healthcare নেটওয়ার্কগুলির জন্য শক্তিশালী সুরক্ষা প্রদান করে।

বাস্তবায়ন নির্দেশিকা

একটি এন্টারপ্রাইজ এস্টেট জুড়ে WPA3 স্থাপন করার জন্য সক্ষম ক্লায়েন্টদের জন্য নিরাপত্তা সর্বাধিক করার সময় উত্তরাধিকারী ডিভাইসগুলিকে স্থান দেওয়ার জন্য একটি পর্যায়ক্রমিক পদ্ধতির প্রয়োজন।

পর্যায় 1: মূল্যায়ন এবং নিরীক্ষা

আপনার বিদ্যমান অ্যাক্সেস পয়েন্ট এবং ওয়্যারলেস LAN কন্ট্রোলারগুলির ফার্মওয়্যার সংস্করণগুলি নিরীক্ষা করে শুরু করুন। ২০১৮ সালের পরে তৈরি বেশিরভাগ এন্টারপ্রাইজ-গ্রেড হার্ডওয়্যার ফার্মওয়্যার আপডেটের মাধ্যমে WPA3 সমর্থন করে। একই সাথে, আপনার নেটওয়ার্ক ম্যানেজমেন্ট প্ল্যাটফর্ম বা WiFi Analytics ড্যাশবোর্ড ব্যবহার করে আপনার ক্লায়েন্ট ডিভাইস এস্টেটের প্রোফাইল তৈরি করুন যাতে WPA3-সক্ষম ডিভাইসগুলির শতাংশ নির্ধারণ করা যায়।

পর্যায় 2: WPA3 রূপান্তরমোড স্থাপন

একটি মিশ্র পরিবেশ সমর্থন করার জন্য, WPA3 Transition Mode স্থাপন করুন। এটি একটি একক SSID-কে WPA2 (PSK) এবং WPA3 (SAE) উভয় সংযোগ গ্রহণ করতে দেয়।

- SSID কনফিগার করুন: লক্ষ্য SSID-এ WPA3 Transition Mode সক্ষম করুন।

- সংযোগ পর্যবেক্ষণ করুন: সময়ের সাথে WPA2 থেকে WPA3 সংযোগের অনুপাত ট্র্যাক করতে অ্যানালিটিক্স ব্যবহার করুন।

- লিগ্যাসি ডিভাইসগুলি সনাক্ত করুন: যে ডিভাইসগুলি সংযোগ করতে ব্যর্থ হয় বা ধারাবাহিকভাবে WPA2-তে ফিরে আসে (যেমন, পুরানো IoT ডিভাইস বা লিগ্যাসি POS টার্মিনাল) সেগুলিকে আলাদা করুন।

দ্রষ্টব্য: WPA3 Transition Mode ডাউনগ্রেড আক্রমণের ঝুঁকিতে থাকে যেখানে একজন সক্রিয় প্রতিপক্ষ WPA3-সক্ষম ক্লায়েন্টকে WPA2 ব্যবহার করে সংযোগ করতে বাধ্য করে। অতএব, এটিকে একটি অস্থায়ী মাইগ্রেশন ধাপ হিসাবে দেখা উচিত, স্থায়ী আর্কিটেকচার হিসাবে নয়।

পর্যায় 3: বিভাজন এবং প্রয়োগ

একবার লিগ্যাসি ডিভাইসের সংখ্যা গ্রহণযোগ্য সীমার নিচে নেমে গেলে, সম্পূর্ণ WPA3 প্রয়োগের দিকে এগিয়ে যান।

- লিগ্যাসি IoT বিচ্ছিন্ন করুন: অ-সম্মত ডিভাইসগুলিকে (স্মার্ট টিভি, পুরানো বিল্ডিং ম্যানেজমেন্ট সিস্টেম) একটি বিচ্ছিন্ন VLAN-এ একটি ডেডিকেটেড, লুকানো WPA2 SSID-তে সরান।

- শুধুমাত্র WPA3 প্রয়োগ করুন: প্রাথমিক গেস্ট এবং কর্পোরেট SSID-গুলিতে WPA2 অক্ষম করুন, যাতে সমস্ত সক্ষম ডিভাইস SAE এবং Forward Secrecy থেকে উপকৃত হয়।

Captive Portals-এর সাথে একীকরণ

পাবলিক নেটওয়ার্কের জন্য OWE স্থাপন করার সময়, নিশ্চিত করুন যে আপনার captive portal সমাধানটি সামঞ্জস্যপূর্ণ। Purple-এর মতো প্ল্যাটফর্মগুলি এনক্রিপ্ট করা OWE ট্রান্সপোর্ট লেয়ারের উপরে পরিচয় প্রদানকারী এবং সম্মতি প্রক্রিয়া হিসাবে কাজ করে। অ্যাক্সেস পয়েন্ট OWE এনক্রিপশন পরিচালনা করে, যখন captive portal ব্যবহারকারীর যাত্রা, পরিষেবার শর্তাবলী গ্রহণ এবং ডেটা ক্যাপচার পরিচালনা করে।

সর্বোত্তম অনুশীলন

- ফার্মওয়্যার রক্ষণাবেক্ষণ: SAE কনফার্মেশন ফ্রেম ফ্লাডিং-এর মতো প্রাথমিক WPA3 দুর্বলতাগুলি প্রশমিত করতে সমস্ত অ্যাক্সেস পয়েন্টগুলি সর্বশেষ ফার্মওয়্যার চালাচ্ছে তা নিশ্চিত করুন।

- VLAN বিভাজন: WPA সংস্করণ নির্বিশেষে, গেস্ট ট্র্যাফিক, কর্পোরেট ডেটা এবং IoT ডিভাইসের মধ্যে কঠোর VLAN বিভাজন বজায় রাখুন। এটি PCI DSS সম্মতির জন্য মৌলিক।

- উচ্চ-নিরাপত্তা SSID-গুলিতে মিশ্র-মোড এড়িয়ে চলুন: গুরুত্বপূর্ণ কর্পোরেট নেটওয়ার্কগুলির জন্য, Transition Mode সম্পূর্ণরূপে বাইপাস করুন এবং ডাউনগ্রেড আক্রমণ প্রতিরোধ করতে একটি ডেডিকেটেড WPA3-Enterprise SSID স্থাপন করুন।

- হেল্পডেস্ককে শিক্ষিত করুন: নিশ্চিত করুন যে ফ্রন্টলাইন IT সাপোর্ট WPA2 এবং WPA3-এর মধ্যে পার্থক্য বোঝে, বিশেষ করে লিগ্যাসি ডিভাইসের সামঞ্জস্য এবং OWE আচরণ সম্পর্কে।

নেটওয়ার্ক আর্কিটেকচার অপ্টিমাইজেশনের উপর একটি বিস্তৃত দৃষ্টিভঙ্গির জন্য, আধুনিক ব্যবসার জন্য মূল SD WAN সুবিধাগুলি সম্পর্কে পড়তে পারেন।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

সাধারণ ব্যর্থতার মোড

- লিগ্যাসি ক্লায়েন্ট সংযোগ সমস্যা: কিছু পুরানো ক্লায়েন্ট ডিভাইস (বিশেষ করে লিগ্যাসি Android ডিভাইস এবং সস্তা IoT সেন্সর) WPA3 Transition Mode সম্প্রচারকারী একটি SSID-এর সাথে সংযোগ করতে ব্যর্থ হতে পারে, এমনকি যদি তারা শুধুমাত্র WPA2 সমর্থন করে।

- প্রশমন: এই নির্দিষ্ট ডিভাইসগুলির জন্য একটি ডেডিকেটেড WPA2-শুধুমাত্র SSID বজায় রাখুন যতক্ষণ না সেগুলিকে বাতিল করা যায়।

- Captive Portal পুনঃনির্দেশ ব্যর্থতা: কিছু প্রাথমিক OWE বাস্তবায়নে, ক্লায়েন্টরা captive portal পুনঃনির্দেশের সাথে সমস্যায় পড়তে পারে।

- প্রশমন: iOS, Android, এবং Windows ডিভাইসের মিশ্রণ দিয়ে পুঙ্খানুপুঙ্খভাবে পরীক্ষা করুন। নিশ্চিত করুন যে আপনার গেস্ট WiFi প্ল্যাটফর্ম OWE পরিবেশের জন্য স্পষ্টভাবে যাচাই করা হয়েছে।

- SAE হ্যান্ডশেক ওভারহেড: অত্যন্ত উচ্চ-ঘনত্বের পরিবেশে (যেমন, স্টেডিয়াম), SAE হ্যান্ডশেকের কম্পিউটেশনাল ওভারহেড AP CPU ব্যবহারের উপর সামান্য প্রভাব ফেলতে পারে।

- প্রশমন: পিক লোডের সময় AP কর্মক্ষমতা পর্যবেক্ষণ করুন এবং প্রয়োজনে ক্লায়েন্ট লোড-ব্যালেন্সিং থ্রেশহোল্ড সামঞ্জস্য করুন।

ROI এবং ব্যবসার প্রভাব

WPA3-তে আপগ্রেড করা সাধারণত একটি রাজস্ব-উৎপাদনকারী প্রকল্প নয়, তবে এটি একটি গুরুত্বপূর্ণ ঝুঁকি প্রশমন এবং সম্মতি সক্ষমকরণ উদ্যোগ।

- ঝুঁকি হ্রাস: অফলাইন ডিকশনারি আক্রমণগুলি দূর করা এবং Forward Secrecy বাস্তবায়ন একটি ওয়্যারলেস নেটওয়ার্ক লঙ্ঘনের সম্ভাব্য প্রভাবকে মারাত্মকভাবে হ্রাস করে, ব্র্যান্ডের খ্যাতি রক্ষা করে এবং নিয়ন্ত্রক জরিমানা এড়ায়।

- সম্মতি সক্ষমকরণ: WPA3-Enterprise 192-বিট মোড এবং OWE সরাসরি PCI DSS এবং GDPR-এর মতো কঠোর কাঠামোর সাথে সম্মতি সমর্থন করে, ট্রানজিটে ডেটা গোপনীয়তা নিশ্চিত করে।

- ভবিষ্যৎ-প্রমাণীকরণ: Wi-Fi Alliance সমস্ত Wi-Fi 6 (802.11ax) এবং Wi-Fi 6E সার্টিফিকেশনের জন্য WPA3 প্রয়োজন। এখন মাইগ্রেট করা নিশ্চিত করে যে আপনার অবকাঠামো পরবর্তী প্রজন্মের উচ্চ-পারফরম্যান্স ওয়্যারলেস স্ট্যান্ডার্ডগুলিকে সমর্থন করার জন্য প্রস্তুত।

একটি ব্যাপক গেস্ট WiFi প্ল্যাটফর্মের সাথে শক্তিশালী WPA3 নিরাপত্তা যুক্ত করে, ভেন্যুগুলি একটি সুরক্ষিত, ঘর্ষণহীন সংযোগ অভিজ্ঞতা প্রদান করতে পারে যা গ্রাহকের বিশ্বাস তৈরি করে এবং আনুগত্য ও ব্যস্ততা বাড়ানোর জন্য প্রয়োজনীয় ফার্স্ট-পার্টি ডেটা ক্যাপচার করে। লিগ্যাসি স্ট্যান্ডার্ডগুলির একটি বিস্তারিত তুলনার জন্য, আমাদের নির্দেশিকা পর্যালোচনা করুন: WPA, WPA2 এবং WPA3: পার্থক্য কী এবং কোনটি আপনার ব্যবহার করা উচিত? ।

প্রযুক্তিগত ব্রিফিং শুনুন

WPA3-এর অপারেশনাল প্রভাব সম্পর্কে আরও গভীরভাবে জানতে, আমাদের 10 মিনিটের প্রযুক্তিগত পডকাস্ট শুনুন:

মূল শব্দ ও সংজ্ঞা

WPA3 (Wi-Fi Protected Access 3)

The latest generation of Wi-Fi security certified by the Wi-Fi Alliance, introducing significant cryptographic upgrades over WPA2.

When IT teams are refreshing network hardware or updating security policies to meet modern compliance standards.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3-Personal that replaces the Pre-Shared Key (PSK) method, providing resistance against offline dictionary attacks.

When configuring the authentication method for new SSIDs, ensuring robust protection against brute-force password guessing.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption for open Wi-Fi networks without requiring user authentication.

When deploying public guest WiFi in retail or hospitality environments where frictionless access must be balanced with user privacy.

Forward Secrecy

A cryptographic feature ensuring that session keys are not compromised even if the long-term master password is later discovered.

When evaluating the risk of long-term passive eavesdropping and data interception in enterprise environments.

WPA3 Transition Mode

A configuration allowing a single SSID to support both WPA2 and WPA3 clients simultaneously.

When planning a phased migration to WPA3 in an environment with a mix of modern and legacy client devices.

Downgrade Attack

A security exploit where an attacker forces a system to abandon a high-security mode of operation (like WPA3) in favor of an older, more vulnerable standard (like WPA2).

When assessing the risks of running WPA3 Transition Mode for extended periods.

CNSA (Commercial National Security Algorithm)

A suite of cryptographic algorithms promulgated by the NSA for protecting classified information, supported by WPA3-Enterprise 192-bit mode.

When designing networks for highly regulated sectors such as government, defense, or healthcare.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic and improve security.

When isolating vulnerable legacy IoT devices from the primary corporate or guest networks during a WPA3 migration.

কেস স্টাডিজ

A 200-room hotel needs to upgrade its guest WiFi to WPA3 but has a significant number of legacy smart TVs in the guest rooms that only support WPA2. How should the network architect proceed?

The architect should implement a split-SSID strategy. First, create a dedicated, hidden SSID configured strictly for WPA2-Personal and assign it to an isolated VLAN with no access to the corporate network or other guest devices. Connect all legacy smart TVs to this SSID. Second, configure the primary, public-facing guest SSID to use WPA3 Transition Mode (or pure WPA3 if all guest devices are modern) and route this traffic through the Purple captive portal for authentication and analytics.

A large retail chain wants to implement frictionless WiFi for shoppers without requiring a password, but the CISO is concerned about GDPR compliance and plaintext data transmission over open networks. What is the recommended architecture?

The deployment should utilize WPA3 Opportunistic Wireless Encryption (OWE), also known as Wi-Fi Certified Enhanced Open. The access points will broadcast an open SSID, allowing shoppers to connect without a password. However, OWE will automatically negotiate unique, encrypted sessions for every client. Once connected, the traffic is routed through the Purple Guest WiFi platform to present a captive portal where users accept the terms of service and provide consent for data processing.

দৃশ্যপট বিশ্লেষণ

Q1. Your university campus is deploying a new wireless network for students. You want to ensure maximum security for student laptops while still allowing older gaming consoles to connect. Which deployment strategy should you choose?

💡 ইঙ্গিত:Consider the limitations of WPA3 Transition Mode and the benefits of network segmentation.

প্রস্তাবিত পদ্ধতি দেখুন

Deploy two separate SSIDs. The primary student network should use WPA3-Enterprise (or WPA3-Personal) to ensure maximum security and Forward Secrecy for modern laptops and smartphones. A secondary, hidden SSID should be configured with WPA2-Personal on an isolated VLAN specifically for legacy gaming consoles. This prevents downgrade attacks on the primary network while maintaining compatibility.

Q2. A stadium IT director notices that during large events, the access points serving the main concourse are showing unusually high CPU utilization since enabling WPA3 Transition Mode. What is the likely cause?

💡 ইঙ্গিত:Think about the cryptographic processes involved in client authentication.

প্রস্তাবিত পদ্ধতি দেখুন

The high CPU utilization is likely caused by the computational overhead of processing Simultaneous Authentication of Equals (SAE) handshakes in a high-density environment, combined with the mixed-mode processing of WPA2 connections. The IT director should monitor the AP performance and consider adjusting client load-balancing or upgrading AP hardware if the utilization impacts throughput.

Q3. You are configuring a public WiFi network at a busy airport. The legal department requires that user traffic be protected from passive sniffing, but the marketing department insists that users should not have to enter a password to connect. How do you satisfy both requirements?

💡 ইঙ্গিত:Look for a WPA3 feature specifically designed for open networks.

প্রস্তাবিত পদ্ধতি দেখুন

Implement Opportunistic Wireless Encryption (OWE). This allows users to connect to the network without entering a password, satisfying the marketing department's requirement for frictionless access. Simultaneously, OWE automatically encrypts the data transmitted between the client and the access point, satisfying the legal department's requirement for protection against passive packet sniffing.