सार्वजनिक WiFi दायित्व: सामग्री फिल्टरिंग का बंधनकारक आहे

हे तांत्रिक संदर्भ मार्गदर्शक अनफिल्टर्ड सार्वजनिक WiFi प्रदान करण्याच्या कायदेशीर आणि कार्यात्मक जोखमींची रूपरेषा देते, तसेच स्थळ चालकांसाठी सामग्री फिल्टरिंग ही एक बंधनकारक अंमलबजावणीची आवश्यकता का आहे हे सविस्तरपणे स्पष्ट करते. हे बेकायदेशीर क्रियाकलाप, कॉपीराइट उल्लंघन आणि नियामक गैर-अनुपालनापासून नेटवर्कचे संरक्षण करण्यासाठी कृतीयोग्य आर्किटेक्चर रणनीती, अंमलबजावणीची पावले आणि जोखीम कमी करण्याच्या युक्त्या प्रदान करते. स्थळ चालक आणि CTOs यांना सुरक्षित, अनुरूप Guest WiFi वातावरण लागू करण्यासाठी ठोस केस स्टडीज, निर्णय फ्रेमवर्क आणि कॉन्फिगरेशन मार्गदर्शन मिळेल.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल अभ्यास

- कायदेशीर परिस्थिती आणि सुरक्षित हार्बर

- फिल्टर केलेल्या नेटवर्कची रचना

- DoH समस्येचे निराकरण

- अंमलबजावणी मार्गदर्शक

- पायरी 1: स्वीकारार्ह वापर धोरण परिभाषित करा

- पायरी 2: Captive Portal आणि प्रमाणीकरण कॉन्फिगर करा

- पायरी 3: DNS फिल्टरिंग आणि गेटवे नियम तैनात करा

- पायरी 4: महत्त्वपूर्ण सेवांना व्हाईटलिस्ट करा

- पायरी 5: चाचणी आणि प्रमाणीकरण करा

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- सामान्य अपयश पद्धती

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

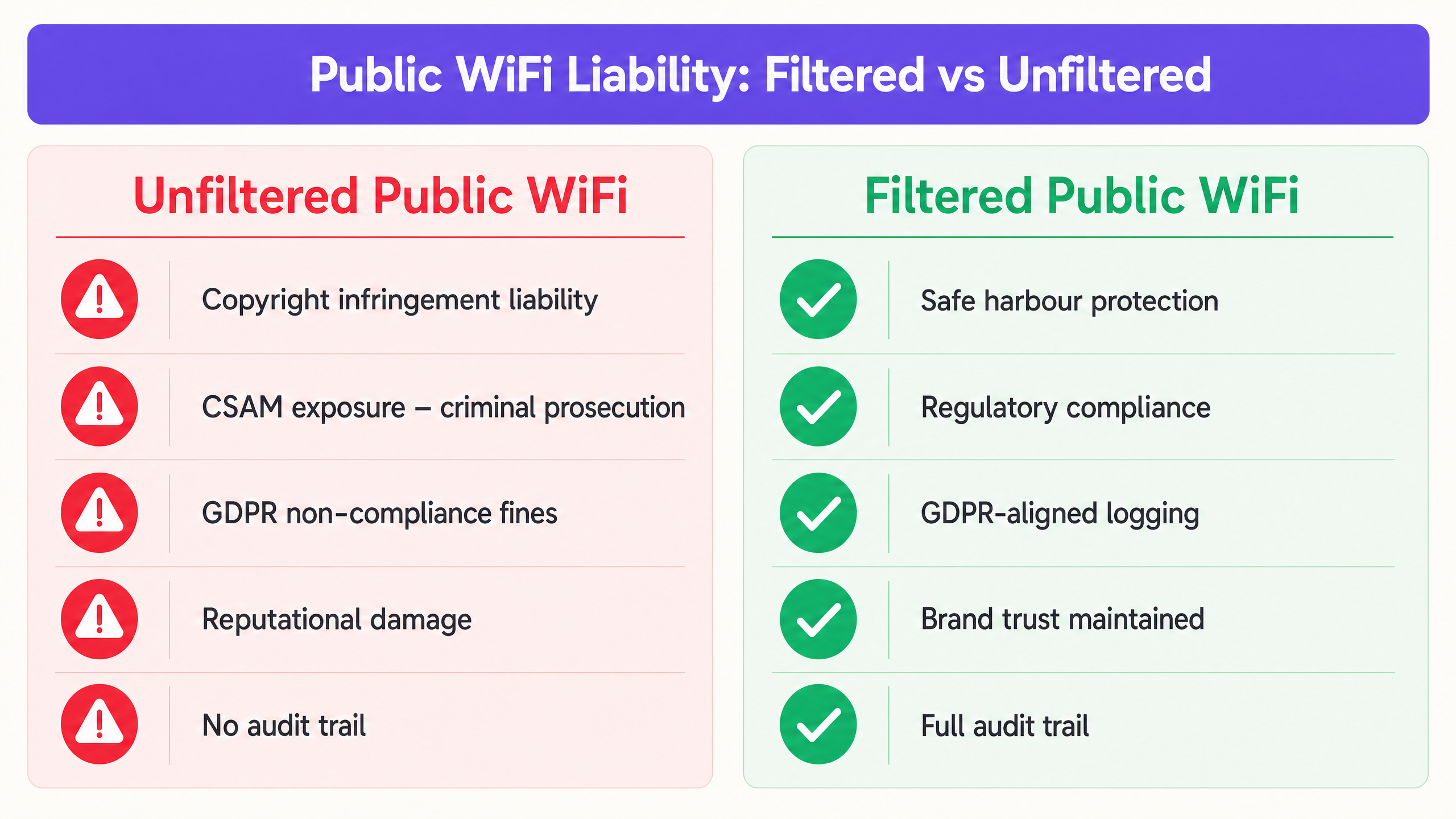

सार्वजनिक स्थळांचे व्यवस्थापन करणाऱ्या IT व्यवस्थापक, नेटवर्क आर्किटेक्ट आणि CTOs साठी, Guest WiFi तैनात करणे ही एक मूलभूत कार्यात्मक आवश्यकता आहे. तथापि, मजबूत सामग्री फिल्टरिंगशिवाय इंटरनेटवर खुली पाइपलाइन प्रदान केल्याने स्थळाला गंभीर कायदेशीर, आर्थिक आणि प्रतिष्ठेच्या जोखमींना सामोरे जावे लागते. जेव्हा तुम्ही सार्वजनिक इंटरनेट प्रवेश प्रदान करता, तेव्हा तुमची संस्था इंटरनेट सेवा प्रदाता (ISP) ची भूमिका घेते. जर कॉपीराइट उल्लंघन, पीअर-टू-पीअर (P2P) पायरेसी किंवा बाल लैंगिक शोषण सामग्री (CSAM) सारखा दुर्भावनापूर्ण किंवा बेकायदेशीर रहदारी तुमच्या सार्वजनिक IP पत्त्यांवरून उद्भवल्यास, दायित्व अनेकदा स्थळ चालकावर येते.

हे मार्गदर्शक बंधनकारक सामग्री फिल्टरिंग लागू करण्यासाठी एक निश्चित तांत्रिक फ्रेमवर्क प्रदान करते. आम्ही सुरक्षित हार्बर संरक्षण राखण्यासाठी, नियामक अनुपालन (GDPR आणि PCI DSS सह) सुनिश्चित करण्यासाठी आणि नेटवर्क कार्यक्षमता राखण्यासाठी आवश्यक असलेल्या आर्किटेक्चरची तपासणी करतो. WiFi Analytics सह मजबूत फिल्टरिंग एकत्रित करून, Retail , Hospitality , Healthcare आणि Transport क्षेत्रातील स्थळे अखंड अतिथी अनुभव राखताना जोखीम कमी करू शकतात.

तांत्रिक सखोल अभ्यास

कायदेशीर परिस्थिती आणि सुरक्षित हार्बर

सामग्री फिल्टरिंगचे प्राथमिक कारण सार्वजनिक WiFi कायदेशीर दायित्व आहे. बहुतेक अधिकारक्षेत्रांमध्ये, ISPs आणि सार्वजनिक WiFi प्रदात्यांना "सुरक्षित हार्बर" तरतुदींद्वारे संरक्षण मिळते — उदाहरणार्थ, अमेरिकेतील डिजिटल मिलेनियम कॉपीराइट ॲक्ट (DMCA), किंवा EU मधील ई-कॉमर्स निर्देश आणि त्याचे उत्तराधिकारी फ्रेमवर्क. तथापि, हे संरक्षण स्पष्टपणे सशर्त आहेत. पात्र होण्यासाठी, प्रदात्यांनी हे दाखवून दिले पाहिजे की त्यांनी बेकायदेशीर क्रियाकलाप रोखण्यासाठी वाजवी तांत्रिक पावले उचलली आहेत आणि आवश्यकतेनुसार कायद्याची अंमलबजावणी करणाऱ्यांना मदत करू शकतात.

ऑडिट ट्रेल आणि सक्रिय फिल्टरिंगशिवाय, एखादे स्थळ वाजवी पावले उचलली हे सिद्ध करू शकत नाही, ज्यामुळे सुरक्षित हार्बर संरक्षण पूर्णपणे रद्द होते. सार्वजनिक क्षेत्रातील उपयोजनांसाठी हे विशेषतः महत्त्वाचे आहे, जिथे उत्तरदायित्वाच्या आवश्यकता आणखी कठोर आहेत. सार्वजनिक क्षेत्रातील डिजिटल पायाभूत सुविधा कशा विकसित होत आहेत याबद्दल अधिक माहितीसाठी, डिजिटल समावेश आणि स्मार्ट सिटी नवोपक्रम चालवण्यासाठी Purple ने इयान फॉक्स यांची VP ग्रोथ – सार्वजनिक क्षेत्र म्हणून नियुक्ती केली हे पहा.

अनफिल्टर्ड नेटवर्कसाठी तीन प्राथमिक कायदेशीर जोखीम घटक आहेत:

| Risk Vector | Legal Exposure | Example Consequence |

|---|---|---|

| कॉपीराइट उल्लंघन (P2P) | दिवाणी दायित्व, थांबवा आणि बंद करा आदेश | हक्कधारक उल्लंघनास सुलभ केल्याबद्दल स्थळावर खटला भरतो |

| CSAM वितरण | फौजदारी खटला | पोलीस तपास, परवाना रद्द करणे |

| GDPR गैर-अनुपालन | जागतिक उलाढालीच्या 4% पर्यंत नियामक दंड | अपुऱ्या लॉगिंगसाठी ICO अंमलबजावणी कारवाई |

फिल्टर केलेल्या नेटवर्कची रचना

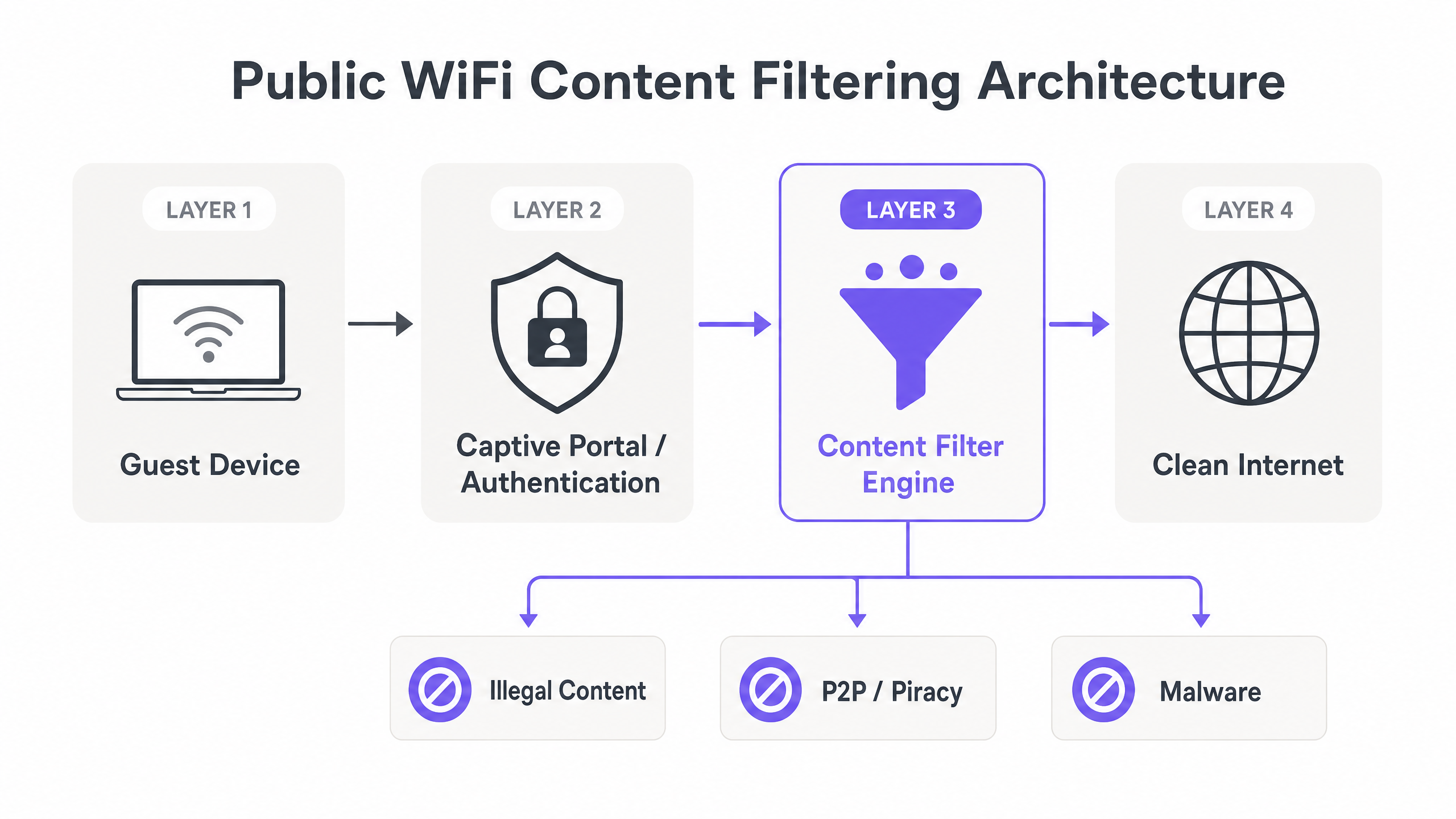

प्रभावी सामग्री फिल्टरिंगसाठी बहु-स्तरीय आर्किटेक्चर आवश्यक आहे. कोणतेही एक नियंत्रण पुरेसे नाही. खालील स्तर एकत्रितपणे कार्य केले पाहिजेत:

स्तर 1 — प्रमाणीकरण (Captive Portal): नेटवर्क प्रवेश मंजूर करण्यापूर्वी, वापरकर्त्यांनी प्रमाणीकरण करणे आवश्यक आहे. हे SMS, ईमेल किंवा सोशल लॉगिनद्वारे सत्यापित ओळखीशी डिव्हाइस (MAC पत्ता) आणि IP लीज जोडते. हा तुमच्या ऑडिट ट्रेलचा आधार आहे. हे रेकॉर्ड-कीपिंग का महत्त्वाचे आहे याबद्दल अधिक माहितीसाठी, 2026 मध्ये IT सुरक्षिततेसाठी ऑडिट ट्रेल म्हणजे काय ते स्पष्ट करा हे पहा.

स्तर 2 — DNS फिल्टरिंग इंजिन: उच्च-थ्रूपुट वातावरणासाठी सर्वात स्केलेबल दृष्टीकोन क्लाउड-आधारित DNS फिल्टरिंग आहे. जेव्हा वापरकर्ता डोमेनची विनंती करतो, तेव्हा DNS रिसॉल्व्हर विनंतीची रिअल-टाइम धोका बुद्धिमत्ता डेटाबेसशी तपासणी करतो. जर डोमेन दुर्भावनापूर्ण किंवा बेकायदेशीर म्हणून वर्गीकृत केले असेल — मालवेअर, प्रौढ सामग्री, पायरेसी ट्रॅकर्स — तर रिझोल्यूशन अवरोधित केले जाते आणि वापरकर्त्याला धोरण-अनुरूप ब्लॉक पृष्ठावर पुनर्निर्देशित केले जाते.

स्तर 3 — ॲप्लिकेशन लेयर गेटवे (फायरवॉल): केवळ DNS फिल्टरिंग पुरेसे नाही. वापरकर्ते थेट IP कनेक्शन किंवा एन्क्रिप्टेड DNS (DNS over HTTPS — DoH) वापरून DNS फिल्टर बायपास करू शकतात. नेटवर्क गेटवेने ज्ञात DoH रिसॉल्व्हरना अवरोधित केले पाहिजे आणि विशिष्ट प्रोटोकॉल प्रतिबंधित केले पाहिजेत, विशेषतः BitTorrent सारखे P2P प्रोटोकॉल, जे सार्वजनिक नेटवर्कवर कॉपीराइट उल्लंघनासाठी प्राथमिक घटक आहेत.

स्तर 4 — लॉगिंग आणि ऑडिट ट्रेल: सर्व सत्र डेटा — प्रमाणीकृत ओळख, MAC पत्ता, नियुक्त IP, टाइमस्टॅम्प आणि सत्राचा कालावधी — सुरक्षितपणे लॉग केला पाहिजे आणि कायदेशीररित्या अनिवार्य कालावधीसाठी ठेवला पाहिजे. GDPR तत्त्वांनुसार इतर वापरकर्त्यांच्या डेटाशी तडजोड न करता, विनंती केल्यावर हा डेटा कायद्याची अंमलबजावणी करणाऱ्यांना उपलब्ध असणे आवश्यक आहे.

DoH समस्येचे निराकरण

DNS over HTTPS (DoH) हे 2025 आणि त्यानंतरच्या काळात सामग्री फिल्टरिंगसाठी सर्वात मोठे तांत्रिक आव्हान आहे. Chrome, Firefox आणि Edge सह आधुनिक ब्राउझर, डीफॉल्टनुसार DoH वापरण्यासाठी कॉन्फिगर केले जाऊ शकतात, DNS क्वेरी HTTPS द्वारे Cloudflare (1.1.1.1) किंवा Google (8.8.8.8) सारख्या रिसॉल्व्हरकडे रूट करतात. हे तुमच्या व्यवस्थापित DNS फिल्टरिंग स्तराला पूर्णपणे बायपास करते.

शमन धोरणाचे दोन घटक आहेत:

- फायरवॉल स्तरावर ज्ञात DoH रिसॉल्व्हर IPs ब्लॉकलिस्ट करा. ज्ञात DoH एंडपॉइंट्सची अद्ययावित यादी ठेवा आणि त्या विशिष्ट IPs कडे जाणारे HTTPS रहदारी अवरोधित करा.

- फायरवॉल NAT नियमांचा वापर करून सर्व पोर्ट 53 रहदारीला अडवा आणि तुमच्या व्यवस्थापित DNS रिसॉल्व्हरकडे पुनर्निर्देशित करा, ज्यामुळे अतिथींद्वारे मॅन्युअल DNS ओव्हरराइड प्रतिबंधित होईल.

अंमलबजावणी मार्गदर्शक

मजबूत फिल्टरिंग सोल्यूशन तैनात करण्यासाठी काळजीपूर्वक नियोजन आवश्यक आहे, जेणेकरून संतुलन राखता येईलसुरक्षितता आणि वापरकर्ता अनुभव यांचा समतोल साधा. खालील पायऱ्या सर्व प्रकारच्या ठिकाणांना लागू होतात, एकाच ठिकाणी असलेल्या हॉटेलपासून ते अनेक ठिकाणी पसरलेल्या Retail साखळीपर्यंत.

पायरी 1: स्वीकारार्ह वापर धोरण परिभाषित करा

एक स्पष्ट स्वीकारार्ह वापर धोरण (AUP) स्थापित करा, जे पाहुण्यांनी Captive Portal वर स्वीकारणे आवश्यक आहे. तांत्रिक फिल्टरिंग धोरण AUP शी सुसंगत असले पाहिजे. किमान, खालील गोष्टी ब्लॉक करा: ज्ञात मालवेअर आणि फिशिंग डोमेन; CSAM (इंटरनेट वॉच फाउंडेशन ब्लॉकलिस्ट सारख्या डेटाबेससह एकत्रित करा); P2P फाइल-शेअरिंग प्रोटोकॉल; आणि कुटुंबासाठी योग्य असलेल्या ठिकाणांसाठी प्रौढ सामग्री.

पायरी 2: Captive Portal आणि प्रमाणीकरण कॉन्फिगर करा

Captive Portal मध्ये प्रमाणीकरण अनिवार्य असल्याची खात्री करा. अनामिक प्रवेश ऑडिट ट्रेलचा शत्रू आहे. सत्र मर्यादा लागू करा आणि DHCP लीज वेळा उच्च-उलाढाल असलेल्या वातावरणासाठी अनुकूल केल्या आहेत याची खात्री करा. Hospitality उपयोजनांसाठी, पाहुण्यांना त्यांच्या बुकिंग संदर्भाविरुद्ध प्रमाणित करण्यासाठी प्रॉपर्टी मॅनेजमेंट सिस्टम (PMS) सह एकत्रित करा.

पायरी 3: DNS फिल्टरिंग आणि गेटवे नियम तैनात करा

क्लाउड DNS फिल्टरिंग सेवा एकत्रित करा. नेटवर्क गेटवे कॉन्फिगर करा जेणेकरून पोर्ट 53 वरील सर्व आउटबाउंड DNS विनंत्या अडवल्या जातील आणि त्यांना मंजूर फिल्टरिंग सेवेद्वारे पाठवले जाईल. ज्ञात DoH एंडपॉइंट्स ब्लॉक करण्यासाठी फायरवॉल नियम लागू करा. P2P प्रोटोकॉल ट्रॅफिक ड्रॉप करण्यासाठी ॲप्लिकेशन-लेयर नियम कॉन्फिगर करा.

पायरी 4: महत्त्वपूर्ण सेवांना व्हाईटलिस्ट करा

गो-लाईव्ह होण्यापूर्वी महत्त्वपूर्ण ठिकाणांच्या सेवांना व्हाईटलिस्ट केले असल्याची खात्री करा. जर तुमचे ठिकाण स्थान सेवा किंवा नेव्हिगेशन साधने वापरत असेल — उदाहरणार्थ, Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots — तर संबंधित एंडपॉइंट्स उपलब्ध असल्याची खात्री करा. तसेच, सामान्य उपयोजन-पश्चात समस्यांसाठी समर्थन संघांना तयार करा; फिल्टरिंगमुळे कधीकधी कनेक्टिव्हिटीमध्ये विसंगती येऊ शकते, जसे की Solving the Connected but No Internet Error on Guest WiFi मध्ये चर्चा केली आहे.

पायरी 5: चाचणी आणि प्रमाणीकरण करा

गो-लाईव्ह होण्यापूर्वी, एक संरचित चाचणी करा: पाहुण्यांच्या डिव्हाइसवरून ज्ञात ब्लॉक केलेल्या श्रेणींमध्ये प्रवेश करण्याचा प्रयत्न करा, ब्लॉक पृष्ठ प्रदर्शित होत असल्याची पडताळणी करा, ऑडिट लॉग सत्राची नोंद करत असल्याची पडताळणी करा आणि वैध ट्रॅफिकवर परिणाम होत नाही याची पुष्टी करा.

सर्वोत्तम पद्धती

डायनॅमिक थ्रेट इंटेलिजन्स: स्थिर ब्लॉकलिस्ट्स प्रकाशनानंतर काही तासांतच कालबाह्य होतात. तुमचा फिल्टरिंग इंजिन नवीन डोमेन उदयास येताच त्यांना वर्गीकृत करण्यासाठी रिअल-टाइम, सतत अद्यतनित होणारी थ्रेट इंटेलिजन्स वापरत असल्याची खात्री करा. थ्रेट ॲक्टर्स स्थिर सूची टाळण्यासाठी दररोज नवीन डोमेन नोंदणी करतात.

सूक्ष्म धोरण नियंत्रण: वैध व्यवसायात व्यत्यय आणणाऱ्या सरसकट बंदी टाळा. सर्व व्हिडिओ स्ट्रीमिंग ब्लॉक करणे कॉर्पोरेट ऑफिस नेटवर्कसाठी योग्य असू शकते, परंतु हॉटेलसाठी ते पूर्णपणे अयोग्य असेल. प्लॅटफॉर्म समर्थन करत असल्यास, प्रत्येक SSID, प्रत्येक ठिकाणाच्या प्रकारानुसार किंवा दिवसाच्या वेळेनुसार धोरणे परिभाषित करा.

एनक्रिप्टेड ट्रॅफिक व्यवस्थापन: TLS 1.3 आणि DoH मानक बनत असल्याने, केवळ DNS वर अवलंबून राहणे अपुरे आहे. पूर्ण DPI आणि केवळ DNS फिल्टरिंग यांच्यातील मध्यम मार्ग म्हणून सर्व्हर नेम इंडिकेशन (SNI) तपासणी करण्यास सक्षम हार्डवेअरचे मूल्यांकन करा. SNI तपासणी पेलोड डिक्रिप्ट न करता TLS हँडशेकमध्ये एनक्रिप्ट न केलेले सर्व्हर नाव वाचते, ज्यामुळे कमीत कमी थ्रूपुट प्रभावासह श्रेणी-स्तरीय ब्लॉकिंग मिळते.

अनुपालन लॉगिंग: स्थानिक डेटा प्रतिधारण कायद्यांचे पालन करून कनेक्शन लॉग — MAC ॲड्रेस, नियुक्त IP, टाइमस्टॅम्प, प्रमाणित ओळख — राखून ठेवा. GDPR अंतर्गत, संपूर्ण ब्राउझिंग इतिहास लॉग करू नका; केवळ कनेक्शन मेटाडेटा लॉग करा. लॉग विश्रांतीच्या स्थितीत एनक्रिप्टेड आणि प्रवेश-नियंत्रित असल्याची खात्री करा.

समस्यानिवारण आणि जोखीम कमी करणे

सामान्य अपयश पद्धती

DoH बायपास: DNS over HTTPS वापरण्यासाठी कॉन्फिगर केलेले आधुनिक ब्राउझर वापरणारे पाहुणे मानक DNS फिल्टर बायपास करतील. शमन: फायरवॉल स्तरावर DoH प्रदाता IPs ची अद्यतनित ब्लॉकलिस्ट ठेवा आणि NAT द्वारे सर्व पोर्ट 53 ट्रॅफिक पुनर्निर्देशित करा.

MAC रँडमायझेशन: आधुनिक iOS आणि Android डिव्हाइसेस प्रत्येक SSID साठी MAC ॲड्रेस रँडमाइज करतात, ज्यामुळे पारंपरिक डिव्हाइस ट्रॅकिंग खंडित होते. शमन: सतत MAC ट्रॅकिंगऐवजी, Captive Portal लॉगिनशी संबंधित सत्र-आधारित प्रमाणीकरणावर अवलंबून रहा. सत्र ID, MAC नव्हे, ऑडिट की बनते.

अति-फिल्टरिंग आणि चुकीचे सकारात्मक: आक्रमक फिल्टरिंग वैध ट्रॅफिकला ब्लॉक करते, ज्यामुळे हेल्पडेस्क तिकिटे तयार होतात आणि पाहुण्यांचा अनुभव खराब होतो. शमन: जलद व्हाईटलिस्ट पुनरावलोकन प्रक्रिया लागू करा. ब्लॉक केलेल्या डोमेन लॉगचे साप्ताहिक निरीक्षण करा आणि 24 तासांच्या आत पुष्टी केलेल्या चुकीच्या सकारात्मक गोष्टींना व्हाईटलिस्ट करा.

साइट्समध्ये धोरण विचलन: मल्टी-साइट उपयोजनांमध्ये, मॅन्युअली व्यवस्थापित धोरणे कालांतराने भिन्न होतात. साइट A मध्ये कालबाह्य ब्लॉकलिस्ट असू शकते, तर साइट B अद्ययावत असू शकते. शमन: आवृत्ती नियंत्रणासह केंद्रीकृत, क्लाउड-व्यवस्थापित धोरण वितरण लागू करा. सर्व साइट्सनी समान धोरण बेसलाइनमधून माहिती घ्यावी.

ROI आणि व्यावसायिक परिणाम

सामग्री फिल्टरिंगसाठी गुंतवणुकीवरील परतावा (ROI) प्रामुख्याने जोखीम टाळण्यामध्ये मोजला जातो. एकाच कॉपीराइट उल्लंघनाच्या खटल्यामुळे किंवा ICO अंमलबजावणी कारवाईमुळे हजारो पौंड खर्च येऊ शकतो — जो फिल्टरिंग सोल्यूशनच्या वार्षिक खर्चापेक्षा खूप जास्त आहे. खालील सारणी खर्चातील फरक दर्शवते:

| खर्च आयटम | अनफिल्टर्ड नेटवर्क | फिल्टर्ड नेटवर्क |

|---|---|---|

| वार्षिक फिल्टरिंग सोल्यूशन खर्च | £0 | £2,000–£15,000 (स्केल-आधारित) |

| कॉपीराइट उल्लंघनाचे सेटलमेंट | £10,000–£100,000+ | £0 (कमी केले) |

| GDPR दंड (अपुरे लॉगिंग) | जागतिक उलाढालीच्या 4% पर्यंत | £0 (अनुपालक) |

| प्रतिष्ठेला हानी / ब्रँडवर परिणाम | महत्त्वपूर्ण | किमान |

| नेटवर्क कार्यक्षमता (P2P काढले) | घसरलेली | सुधारलेली |

याव्यतिरिक्त, फिल्टरिंगमुळे एकूण नेटवर्क कार्यक्षमता सुधारते. बँडविड्थ-हेवी P2P ट्रॅफिक आणि मालवेअर बॉटनेट्स ब्लॉक करून, तुम्ही वैध पाहुण्यांसाठी थ्रूपुट राखता, वापरकर्ता अनुभव सुधारता आणि पायाभूत सुविधांवरील ताण कमी करता. जेव्हा हे मजबूत WiFi Analytics प्लॅटफॉर्म, नेटवर्क अव्यवस्थापित दायित्वातून सुरक्षित, डेटा-उत्पन्न करणाऱ्या मालमत्तेत रूपांतरित होते जे मोजता येण्याजोगे व्यावसायिक परिणाम देते.

महत्वाच्या व्याख्या

Safe Harbour

Legal provisions that protect ISPs and network operators from liability for the actions of their users, provided they take reasonable technical steps to prevent abuse and can assist law enforcement.

The primary legal shield for venue operators. Content filtering and audit logging are the technical conditions that maintain safe harbour status.

Captive Portal

A web page that users must view and interact with before access is granted to a public network, used for authentication, AUP acceptance, and session initiation.

The primary mechanism for establishing user identity and creating an audit trail. Without it, anonymous access makes safe harbour untenable.

DNS Filtering

The process of blocking access to certain websites or IP addresses by intercepting and evaluating Domain Name System (DNS) requests against a threat intelligence database before resolving the IP address.

The most efficient, low-latency method for blocking malicious or inappropriate content at scale. Suitable for high-throughput environments without requiring DPI hardware.

Audit Trail

A chronological, tamper-evident record of network events, including user authentication, IP lease assignments, session start/end times, and authenticated identity.

Required to respond to law enforcement requests, demonstrate regulatory compliance, and prove that reasonable steps were taken to prevent illegal activity.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data payload of a packet as it passes an inspection point, enabling application-level identification and control.

Provides the most granular control but requires significant processing power and can reduce network throughput. Best used selectively for high-risk protocol detection.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the DNS query to prevent interception or manipulation by network operators.

The primary bypass mechanism that undermines DNS-only filtering. Must be blocked at the firewall level by maintaining a blocklist of known DoH resolver IPs.

Peer-to-Peer (P2P)

A decentralised communications model where each participating node has equivalent capabilities, commonly used for file sharing via protocols such as BitTorrent.

The primary vector for copyright infringement on public networks. Must be blocked at both the DNS and application layer (firewall port/protocol rules) for effective mitigation.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that uses a randomised MAC address when connecting to WiFi networks, preventing persistent device tracking.

Breaks traditional MAC-based device tracking, forcing network operators to rely on session-based authentication via the captive portal as the primary audit identifier.

Server Name Indication (SNI)

An extension to the TLS protocol that allows the client to indicate which hostname it is connecting to during the TLS handshake, before the encrypted session is established.

Enables category-level content blocking on HTTPS traffic without full payload decryption, offering a middle ground between DNS-only filtering and full DPI.

सोडवलेली उदाहरणे

A 200-room hotel is receiving automated copyright infringement notices from their ISP because guests are torrenting movies over the open Guest WiFi. The hotel currently uses a basic WPA2-PSK network with no captive portal and no content filtering.

Step 1: Remove the shared PSK and replace with an open SSID fronted by a Captive Portal. Step 2: Require guests to authenticate using their room number and last name via PMS integration, or via SMS/email verification. Step 3: Deploy a cloud-based DNS filtering service integrated with the network gateway, enabling the 'P2P/File Sharing' and 'Malware' blocking categories. Step 4: Configure the gateway firewall to block all outbound traffic on standard BitTorrent ports (6881–6889 TCP/UDP) and block known torrent tracker domains via the DNS filter. Step 5: Implement NAT rules to intercept all port 53 traffic and redirect to the managed DNS resolver. Step 6: Enable session logging to capture MAC address, assigned IP, authenticated identity, and timestamps for all sessions.

A large retail chain is deploying Guest WiFi across 500 stores. They need to ensure compliance with family-friendly policies and prevent malware distribution, but they cannot afford high-latency DPI hardware at every branch. They also need consistent policy enforcement across all sites.

Step 1: Deploy a centrally managed cloud WiFi architecture with a cloud controller managing all 500 branch access points. Step 2: Implement a cloud-based DNS filtering solution applied at the SSID level, configured centrally and pushed to all sites simultaneously. Step 3: Configure the policy centrally to block the 'Adult', 'Malware', 'Phishing', and 'P2P' categories. Step 4: Use the cloud controller to enforce NAT rules redirecting all port 53 traffic to the managed DNS resolver at every site. Step 5: Configure a centralised logging aggregator to collect session logs from all 500 sites into a single SIEM or log management platform for compliance reporting.

सराव प्रश्न

Q1. Your venue is upgrading its Guest WiFi. The network architect proposes removing the captive portal to create a smoother user experience, relying solely on a cloud DNS filter to block bad content. What is the primary legal risk of this approach, and what would you recommend instead?

टीप: Consider what happens if law enforcement requests information about a specific IP address used at a specific time.

नमुना उत्तर पहा

Removing the captive portal eliminates the authentication layer, meaning there is no audit trail tying a network session to a specific user identity. While the DNS filter will block known bad sites, if a user bypasses it or commits an illegal act not caught by the filter, the venue cannot identify the user. This nullifies safe harbour protections, leaving the venue fully liable. The recommendation is to retain the captive portal with mandatory authentication, and use the DNS filter as a complementary layer — not a replacement for identity verification.

Q2. A user complains they cannot access a legitimate corporate VPN while connected to your filtered Guest WiFi. You check the logs and see the connection is being dropped at the gateway, not the DNS level. What are the two most likely causes, and how would you resolve each?

टीप: Think about how firewalls handle encrypted traffic and non-standard ports, and how VPN protocols operate.

नमुना उत्तर पहा

Cause 1: The firewall has an overly restrictive outbound policy blocking the specific ports used by the VPN protocol — for example, UDP 500 and UDP 4500 for IKEv2/IPsec, or TCP/UDP 1194 for OpenVPN. Resolution: Whitelist standard VPN ports for outbound traffic while monitoring for abuse. Cause 2: A DPI engine is dropping the encrypted tunnel traffic because it cannot inspect the payload and is configured to block unrecognised encrypted sessions. Resolution: Create an application-layer exception for known VPN protocols, or disable DPI for traffic on standard VPN ports.

Q3. You have deployed a robust cloud DNS filtering solution across your venue network, but your WiFi analytics dashboard shows significant bandwidth consumption consistent with BitTorrent traffic. How is this possible if DNS filtering is active, and what additional controls do you need to implement?

टीप: DNS only resolves names to IP addresses. Consider how P2P software discovers and connects to peers after initial tracker contact.

नमुना उत्तर पहा

BitTorrent and other P2P protocols use DNS only for initial tracker discovery. Once peers are discovered, the client connects to them directly via IP address, completely bypassing DNS. DNS filtering alone cannot stop peer-to-peer data transfer once the initial connection is established. To resolve this, you must configure the network gateway firewall to block P2P protocols using application-layer filtering or by blocking the known BitTorrent port ranges (6881–6889 TCP/UDP) and the DHT protocol (UDP 6881). Additionally, consider enabling bandwidth throttling for any remaining P2P traffic that uses non-standard ports.