গ্রাহকদের সাথে কীভাবে সংযোগ স্থাপন করবেন: ফিজিক্যাল ব্যবসার জন্য ডিজিটাল কৌশল

এই প্রামাণিক প্রযুক্তিগত রেফারেন্স গাইডটি বিশদভাবে বর্ণনা করে যে কীভাবে ফিজিক্যাল-অবস্থান ব্যবসাগুলি — হোটেল, খুচরা চেইন, স্টেডিয়াম এবং পাবলিক-সেক্টর ভেন্যুগুলি — এন্টারপ্রাইজ WiFi অবকাঠামোকে প্রথম-পক্ষ ডেটা ক্যাপচার এবং গ্রাহক ব্যস্ততা ইঞ্জিন হিসাবে স্থাপন করতে পারে। এটি Captive Portal ডিজাইন এবং নির্বিঘ্ন প্রমাণীকরণ (IEEE 802.11u/Passpoint) থেকে শুরু করে CRM ইন্টিগ্রেশন, GDPR সম্মতি এবং পরিমাপযোগ্য ROI পর্যন্ত সম্পূর্ণ স্থাপত্যকে কভার করে। IT নেতা এবং ভেন্যু অপারেটররা কার্যকর স্থাপনার নির্দেশনা, বাস্তব-বিশ্বের কেস স্টাডি এবং একটি সম্মতি-প্রথম ঝুঁকি প্রশমন কাঠামো খুঁজে পাবেন।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর-অনুসন্ধান: সংযোগের স্থাপত্য

- অ্যাক্সেস লেয়ার: প্রমাণীকরণ এবং অনবোর্ডিং

- ইন্টেলিজেন্স লেয়ার: ডেটা প্রক্রিয়াকরণ এবং অ্যানালিটিক্স

- ইন্টিগ্রেশন লেয়ার: ডেটা সক্রিয় করা

- বাস্তবায়ন নির্দেশিকা: বিক্রেতা-নিরপেক্ষ স্থাপনা কৌশল

- ভেন্যু অপারেটরদের জন্য সেরা অনুশীলন

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারসংক্ষেপ

ফিজিক্যাল ভেন্যুগুলি পরিচালনা করা IT নেতাদের জন্য — তা একটি ৫০০-রুমের হোটেল হোক, একটি বিস্তৃত খুচরা কমপ্লেক্স হোক, বা একটি উচ্চ-ক্ষমতাসম্পন্ন স্টেডিয়াম হোক — নেটওয়ার্ক আর কেবল ইন্টারনেট অ্যাক্সেস প্রদানকারী একটি ব্যয় কেন্দ্র নয়। এটি গ্রাহকের আচরণ বোঝা এবং রাজস্ব চালনার প্রাথমিক মাধ্যম। ই-কমার্স প্রতিযোগীদের তুলনায় ফিজিক্যাল ব্যবসাগুলি একটি গুরুতর ডেটা ঘাটতির সম্মুখীন হয়: একজন অনলাইন খুচরা বিক্রেতা প্রতিটি ক্লিক, প্রতিটি স্ক্রোল এবং প্রতিটি পরিত্যক্ত ঝুড়ি সম্পর্কে জানে। একটি ফিজিক্যাল ভেন্যু একজন গ্রাহককে তখনই জানতে পারে যদি তারা চেকআউটে একটি লয়্যালটি কার্ড ব্যবহার করে।

এই গাইডটি নিষ্ক্রিয় Guest WiFi অবকাঠামোকে একটি সক্রিয়, সম্মতিপূর্ণ ডেটা ক্যাপচার ইঞ্জিনে রূপান্তরিত করে সেই ব্যবধান পূরণ করার বিশদ বিবরণ দেয়। একটি এন্টারপ্রাইজ-গ্রেড গ্রাহক সংযোগ কৌশল স্থাপন করতে নেটওয়ার্ক স্থাপত্যকে বিপণন উদ্দেশ্যগুলির সাথে সারিবদ্ধ করা প্রয়োজন। Captive Portal, Passpoint/OpenRoaming-এর মতো নির্বিঘ্ন প্রমাণীকরণ প্রোটোকল এবং শক্তিশালী API ইন্টিগ্রেশন ব্যবহার করে, IT দলগুলি পরিমাপযোগ্য ROI প্রদান করতে পারে। আমরা আপনার ফিজিক্যাল ভিজিটরদের সাথে একটি সুরক্ষিত, মাপযোগ্য ডিজিটাল সম্পর্ক গড়ে তোলার জন্য প্রয়োজনীয় প্রযুক্তিগত প্রয়োজনীয়তা, স্থাপনার কৌশল এবং ঝুঁকি প্রশমন কৌশলগুলি কভার করি — Retail , Hospitality , Healthcare , এবং Transport পরিবেশ জুড়ে।

প্রযুক্তিগত গভীর-অনুসন্ধান: সংযোগের স্থাপত্য

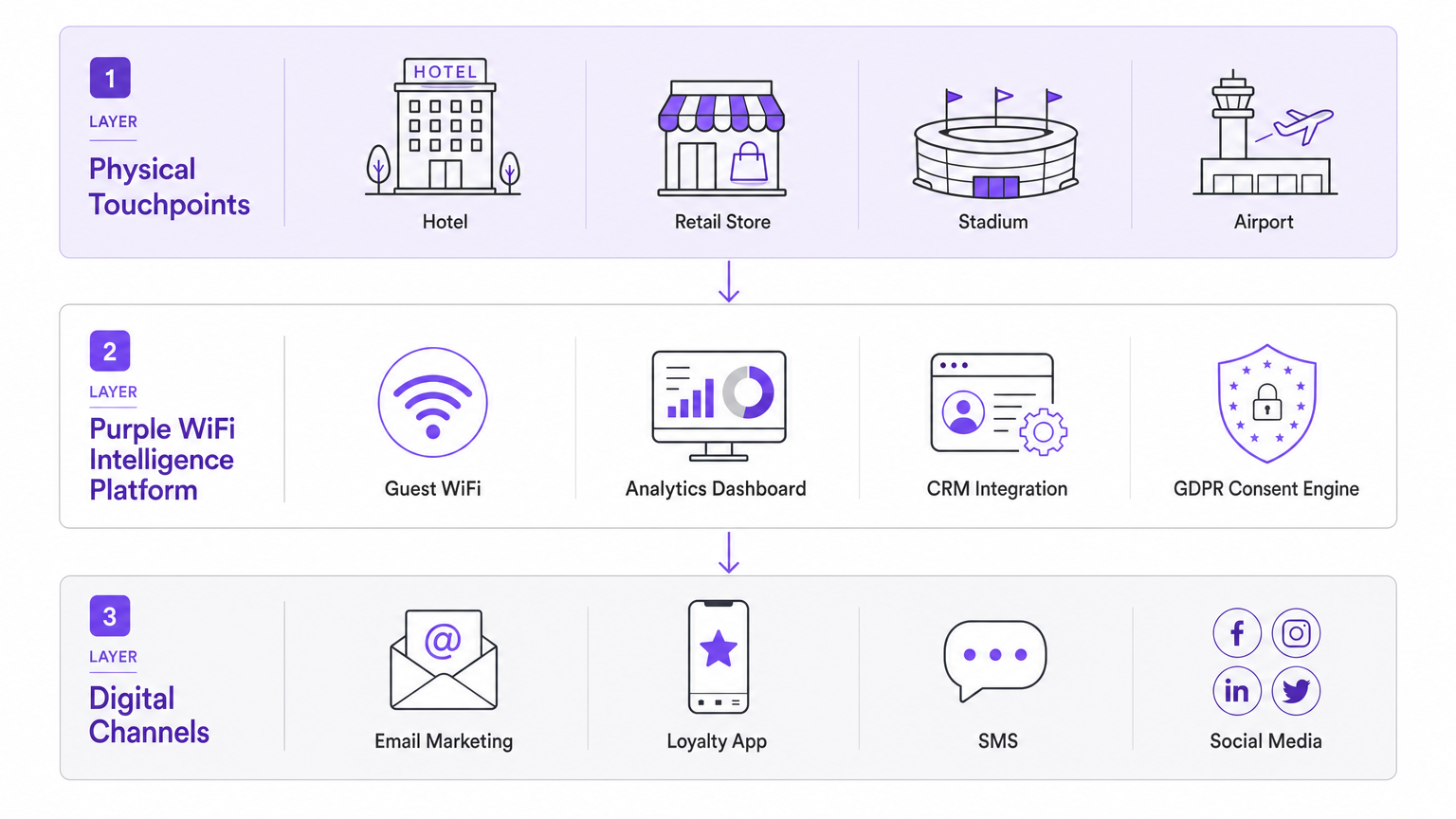

একটি ফিজিক্যাল স্থানের মধ্যে গ্রাহকদের সাথে ডিজিটালভাবে সংযোগ স্থাপন একটি বহু-স্তরীয় স্থাপত্যের উপর নির্ভর করে যা নির্বিঘ্ন ব্যবহারকারীর অভিজ্ঞতাকে কঠোর নিরাপত্তা এবং সম্মতি প্রয়োজনীয়তার সাথে ভারসাম্য বজায় রাখে। স্থাপত্যটিকে তিনটি কার্যকরী স্তরে বিভক্ত করা যেতে পারে: অ্যাক্সেস লেয়ার, ইন্টেলিজেন্স লেয়ার এবং ইন্টিগ্রেশন লেয়ার।

অ্যাক্সেস লেয়ার: প্রমাণীকরণ এবং অনবোর্ডিং

ঐতিহ্যবাহী Captive Portal একটি মৌলিক উপাদান হিসাবে রয়ে গেছে, তবে এর কার্যকারিতা অবশ্যই বিকশিত হতে হবে। একটি আধুনিক স্থাপনা একটি প্রতিক্রিয়াশীল, গতিশীলভাবে রেন্ডার করা স্প্ল্যাশ পেজ ব্যবহার করে যা প্রথম-পক্ষ ডেটা ক্যাপচার করার সময় ব্যবহারকারীদের প্রমাণীকরণ করে। পোর্টালটি মোবাইল-প্রথম হতে হবে — বেশিরভাগ ব্যবহারকারী স্মার্টফোনে থাকবেন — এবং পরিত্যাগ রোধ করতে দুই সেকেন্ডের মধ্যে লোড হতে হবে।

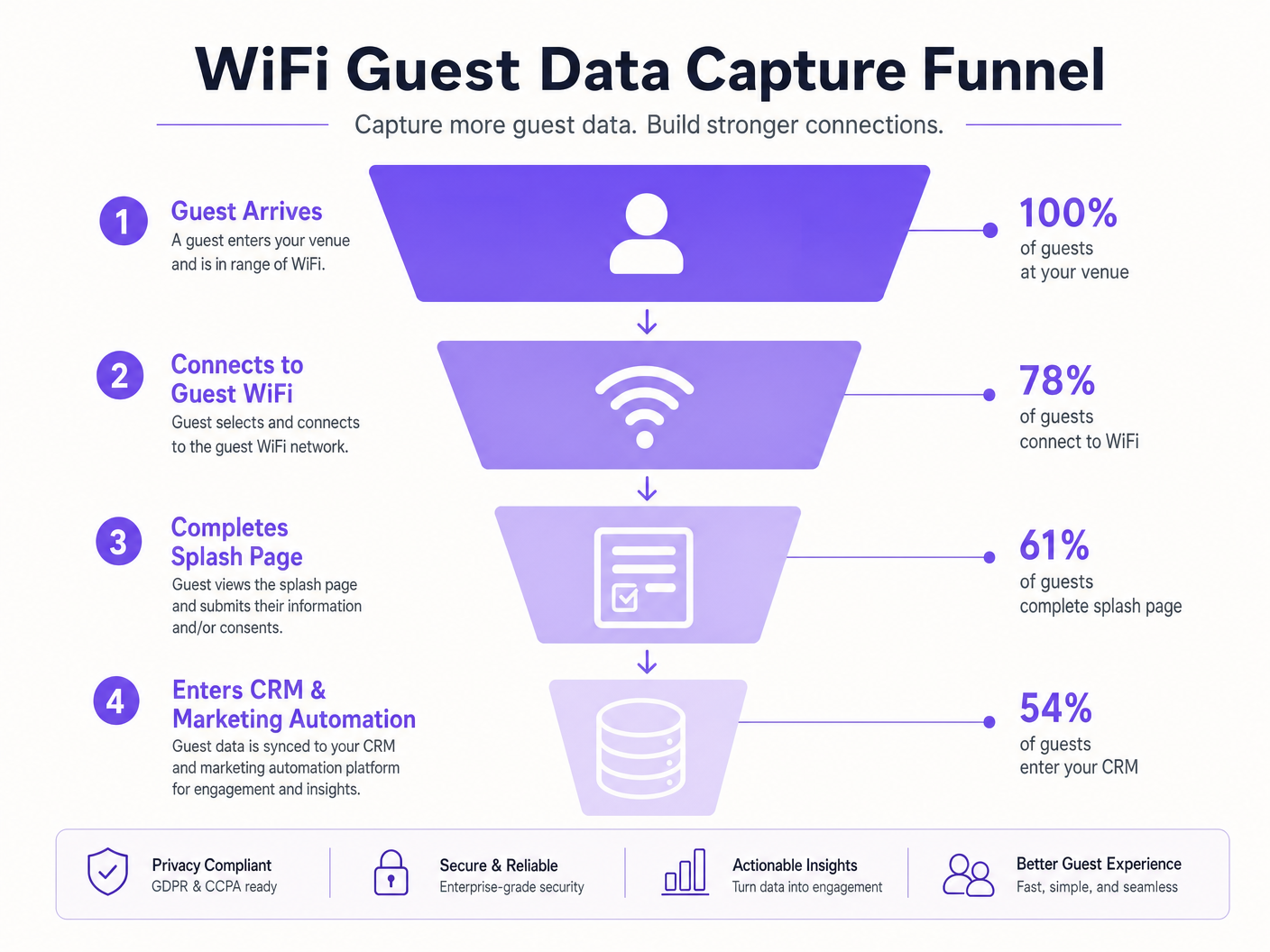

Captive Portal অপ্টিমাইজেশন: স্প্ল্যাশ পেজটি প্রাথমিক স্পর্শবিন্দু হিসাবে কাজ করে, ডেটা প্রক্রিয়াকরণের জন্য সুস্পষ্ট সম্মতি (GDPR/CCPA সম্মতি) ক্যাপচার করে এবং বেসলাইন জনসংখ্যাগত তথ্য সংগ্রহ করে। সমালোচনামূলকভাবে, এটি অবশ্যই প্রগতিশীল প্রোফাইলিং বাস্তবায়ন করবে — প্রথম পরিদর্শনে ন্যূনতম ডেটা (যেমন, ইমেল ঠিকানা) অনুরোধ করবে এবং পরবর্তী পরিদর্শনে আরও সমৃদ্ধ প্রোফাইল ডেটা সংগ্রহ করবে। যে ভেন্যুগুলি অগ্রিম অতিরিক্ত ডেটা দাবি করে, তারা ধারাবাহিকভাবে ৬০% এর বেশি ড্রপ-অফ রেট দেখে।

নির্বিঘ্ন প্রমাণীকরণ (Passpoint/OpenRoaming): ফিরে আসা ভিজিটর বা বিশ্বস্ত গ্রাহকদের জন্য, ঘর্ষণহীন অনবোর্ডিং অত্যন্ত গুরুত্বপূর্ণ। IEEE 802.11u (Passpoint/Hotspot 2.0) বাস্তবায়ন ডিভাইসগুলিকে ব্যবহারকারীর হস্তক্ষেপ ছাড়াই স্বয়ংক্রিয়ভাবে নিরাপদে প্রমাণীকরণ করতে দেয় — WPA2/WPA3-Enterprise ব্যবহার করে — যা সেলুলার রোমিং অভিজ্ঞতার প্রতিচ্ছবি। OpenRoaming অংশগ্রহণকারী নেটওয়ার্কগুলির একটি ফেডারেশন জুড়ে এটি প্রসারিত করে। Purple এই ইকোসিস্টেমে একটি পরিচয় প্রদানকারী হিসাবে কাজ করে, এর Connect লাইসেন্সের অধীনে সুরক্ষিত, স্বয়ংক্রিয় সংযোগের সুবিধা দেয়। এটি নথিভুক্ত ব্যবহারকারীদের জন্য Captive Portal সম্পূর্ণরূপে সরিয়ে দেয়, একটি ক্যারিয়ার-গ্রেড অভিজ্ঞতা প্রদান করে।

ইন্টেলিজেন্স লেয়ার: ডেটা প্রক্রিয়াকরণ এবং অ্যানালিটিক্স

একবার একটি ডিভাইস প্রমাণীকৃত হলে, নেটওয়ার্ক অবকাঠামো — অ্যাক্সেস পয়েন্ট এবং কন্ট্রোলার — প্রচুর টেলিমেট্রি ডেটা তৈরি করে। এখানেই WiFi Analytics প্ল্যাটফর্মগুলি যথেষ্ট মূল্য প্রদান করে, কাঁচা নেটওয়ার্ক ইভেন্টগুলিকে কার্যকর ব্যবসায়িক বুদ্ধিমত্তায় রূপান্তরিত করে।

উপস্থিতি এবং অবস্থান অ্যানালিটিক্স: প্রোব অনুরোধ এবং RSSI (Received Signal Strength Indicator) ডেটা বিশ্লেষণ করে, প্ল্যাটফর্মটি ভেন্যু জুড়ে থাকার সময়, ফিরে আসার হার এবং ফুট ট্র্যাফিকের ধরণ গণনা করে। উন্নত স্থাপনাগুলি একাধিক অ্যাক্সেস পয়েন্ট জুড়ে ট্রাইলেটরেশন, বা BLE বীকন ওভারলে ব্যবহার করে, কয়েক মিটারের মধ্যে নির্ভুল দানাদার ইনডোর পজিশনিংয়ের জন্য।

MAC হ্যাশিং এবং গোপনীয়তা সম্মতি: এটি সমালোচনামূলক সম্মতি সীমানা। একজন ব্যবহারকারী Captive Portal এর মাধ্যমে সুস্পষ্ট সম্মতি প্রদানের আগে, সিস্টেমকে ব্যক্তিগতভাবে শনাক্তযোগ্য তথ্য (PII) সংরক্ষণ করা উচিত নয়। কাঁচা MAC ঠিকানাগুলি অবশ্যই একটি একমুখী ক্রিপ্টোগ্রাফিক হ্যাশ (যেমন, HMAC-SHA256) ব্যবহার করে অবিলম্বে বেনামী করতে হবে। এটি প্ল্যাটফর্মকে PII সংরক্ষণ না করেই সামগ্রিক আচরণ — থাকার সময়, ফিরে আসার ফ্রিকোয়েন্সি — ট্র্যাক করতে দেয়, GDPR Article 5 এবং CCPA এর সাথে সম্মতি বজায় রাখে। একবার একজন ব্যবহারকারী প্রমাণীকরণ করে এবং সম্মতি প্রদান করে, নেটওয়ার্ক ডেটা তাদের সম্পূর্ণ ব্যবহারকারী প্রোফাইলের সাথে একত্রিত হয়।

ইন্টিগ্রেশন লেয়ার: ডেটা সক্রিয় করা

শুধুমাত্র একটি নেটওয়ার্কিং ড্যাশবোর্ডে থাকা ডেটা সীমিত ব্যবসায়িক মূল্য প্রদান করে। স্থাপত্যকে বৃহত্তর বিপণন প্রযুক্তি স্ট্যাকে রিয়েল-টাইম ডেটা রপ্তানি সমর্থন করতে হবে।

API এবং ওয়েবহুক স্থাপত্য: প্রমাণীকৃত ব্যবহারকারী প্রোফাইল এবং অবস্থান ইভেন্টগুলিকে CRM প্ল্যাটফর্ম, বিপণন অটোমেশন সরঞ্জাম এবং লয়্যালটি অ্যাপ্লিকেশনগুলিতে ঠেলে দেওয়ার জন্য শক্তিশালী RESTful API এবং ওয়েবহুক অপরিহার্য। ইন্টিগ্রেশন দ্বিমুখী হতে হবে — WiFi প্ল্যাটফর্মের CRM থেকে সমৃদ্ধ গ্রাহক ডেটা গ্রহণ করা উচিত যাতে ফিরে আসা ভিজিটরদের জন্য পোর্টাল অভিজ্ঞতা ব্যক্তিগতকৃত করা যায়।

ট্রিগার-ভিত্তিক ব্যস্ততা: ইন্টিগ্রেশন স্বয়ংক্রিয়, রিয়েল-টাইম ওয়ার্কফ্লো সক্ষম করে। WiFi এর সাথে সংযোগকারী একজন অতিথি দ্বারা ট্রিগার করা একটি ওয়েবহুক একটি ব্যক্তিগতকৃত wসংযোগের কয়েক সেকেন্ডের মধ্যে একটি স্বাগত ইমেল বা একটি SMS অফার। একজন ভিআইপি গ্রাহক একটি প্রিমিয়াম জোনে প্রবেশ করলে একটি অবস্থান ইভেন্ট তাদের মোবাইল অ্যাপে একটি কাস্টমাইজড বিজ্ঞপ্তি পাঠাতে পারে। এটি সেই প্রক্রিয়া যা একটি নিষ্ক্রিয় নেটওয়ার্ক ইভেন্টকে একটি পরিমাপযোগ্য রাজস্ব কর্মে রূপান্তরিত করে। আমাদের ব্যক্তিগতকরণ কীভাবে গ্রাহক আনুগত্য এবং বিক্রয় বৃদ্ধি করে নির্দেশিকায় যেমনটি আলোচনা করা হয়েছে, প্রাসঙ্গিকতা রূপান্তরের প্রধান চালিকা শক্তি।

বাস্তবায়ন নির্দেশিকা: বিক্রেতা-নিরপেক্ষ স্থাপনা কৌশল

একটি সফল স্থাপনার জন্য IT, বিপণন এবং অপারেশনস-এর মধ্যে ক্রস-ফাংশনাল সহযোগিতা প্রয়োজন। নিম্নলিখিত ক্রম আতিথেয়তা, খুচরা এবং সরকারি খাতের পরিবেশে প্রযোজ্য।

ধাপ 1 — ডেটা কৌশল নির্ধারণ করুন: SSID কনফিগার করার আগে, আসলে কোন ডেটা প্রয়োজন এবং এটি কোন ব্যবসায়িক উদ্দেশ্য পূরণ করে তা নির্ধারণ করুন। আপনি কি একটি ইমেল মার্কেটিং তালিকা তৈরি করছেন, অ্যাপ ডাউনলোড বাড়াচ্ছেন, অপারেশনাল অপ্টিমাইজেশনের জন্য থাকার সময় ট্র্যাক করছেন, নাকি OTA নির্ভরতা কমাচ্ছেন? উত্তরটি Captive Portal ডিজাইন, প্রয়োজনীয় ইন্টিগ্রেশন এবং যে KPI-এর বিরুদ্ধে স্থাপনা পরিমাপ করা হবে তা নির্দেশ করে।

ধাপ 2 — নেটওয়ার্ক মূল্যায়ন এবং অবকাঠামো যাচাইকরণ: নিশ্চিত করুন যে অন্তর্নিহিত WLAN অবকাঠামো উচ্চ-ঘনত্বের ক্লায়েন্ট পরিবেশ সমর্থন করতে পারে। এর মধ্যে রয়েছে RF সাইট সার্ভে, ক্ষমতা পরিকল্পনা (সর্বোচ্চ লোডে প্রতি অ্যাক্সেস পয়েন্টে ন্যূনতম 25 জন ক্লায়েন্টকে লক্ষ্য করে), এবং ব্যাকহল ব্যান্ডউইথ যাচাই করা। উচ্চ-ট্র্যাফিকের স্থানগুলির জন্য, থ্রুপুট এবং ল্যাটেন্সি SLA নিশ্চিত করতে একটি ডেডিকেটেড লিজড লাইন প্রয়োজন কিনা তা মূল্যায়ন করুন।

ধাপ 3 — Captive Portal কনফিগারেশন: একটি স্পষ্ট মূল্য প্রস্তাব সহ একটি মোবাইল-ফার্স্ট স্প্ল্যাশ পেজ ডিজাইন করুন। প্রগতিশীল প্রোফাইলিং বাস্তবায়ন করুন। নিশ্চিত করুন যে ওয়াল্ড গার্ডেনটি সমস্ত প্রয়োজনীয় পরিষেবাগুলিতে (সামাজিক লগইন API, অ্যাপ স্টোর URL, পেমেন্ট গেটওয়ে) প্রি-অথেন্টিকেশন ট্র্যাফিক অনুমোদনের জন্য সঠিকভাবে কনফিগার করা হয়েছে। বিপণন যোগাযোগের জন্য স্পষ্ট, দ্ব্যর্থহীন অপ্ট-ইন প্রক্রিয়া বাস্তবায়ন করুন — ইমেল, SMS এবং তৃতীয় পক্ষের শেয়ারিংয়ের জন্য পৃথক চেকবক্স GDPR-এর অধীনে সেরা অনুশীলন।

ধাপ 4 — ইন্টিগ্রেশন কনফিগারেশন: WiFi প্ল্যাটফর্ম এবং CRM-এর মধ্যে সুরক্ষিত API সংযোগ স্থাপন করুন। ডেটা ফিল্ডগুলি সঠিকভাবে ম্যাপ করুন। শক্তিশালী ত্রুটি হ্যান্ডলিং, রিট্রাই লজিক এবং ডেলিভারি নিশ্চিতকরণ সহ ওয়েবহুক এন্ডপয়েন্ট বাস্তবায়ন করুন। যাচাই করুন যে শেষ দেখা টাইমস্ট্যাম্প, ভিজিট ফ্রিকোয়েন্সি এবং ভেন্যু অবস্থানের ডেটা সঠিক CRM ফিল্ডগুলিতে পূরণ হচ্ছে।

ধাপ 5 — পরীক্ষা এবং যাচাইকরণ: সমস্ত প্রধান ডিভাইস প্রকার (iOS, Android, Windows, macOS) এবং ব্রাউজার জুড়ে কঠোর এন্ড-টু-এন্ড টেস্টিং পরিচালনা করুন। প্রতিটি প্রমাণীকরণ পথ (ইমেল, সামাজিক লগইন, পাসপয়েন্ট) পরীক্ষা করুন। টেস্ট প্রোফাইল ব্যবহার করে নেটওয়ার্ক এজ থেকে CRM পর্যন্ত ডেটা প্রবাহ যাচাই করুন। গো-লাইভ করার আগে সমস্ত ওয়াল্ড গার্ডেন সমস্যা নথিভুক্ত করুন এবং সমাধান করুন।

ধাপ 6 — পর্যবেক্ষণ এবং ধারাবাহিক অপ্টিমাইজেশন: স্থাপনার পরে, পোর্টাল রূপান্তর হার, ডেটা ক্যাপচার হার, API ত্রুটির হার এবং ওয়েবহুক ডেলিভারি সাফল্য ট্র্যাক করার জন্য ড্যাশবোর্ড স্থাপন করুন। প্রথম মাসে এগুলি সাপ্তাহিক পর্যালোচনা করুন। রূপান্তর অপ্টিমাইজ করার জন্য পোর্টাল ডিজাইন A/B পরীক্ষা করুন।

ভেন্যু অপারেটরদের জন্য সেরা অনুশীলন

ঘর্ষণহীন অ্যাক্সেসকে অগ্রাধিকার দিন: অনবোর্ডিং প্রক্রিয়ার প্রতিটি অতিরিক্ত ধাপ রূপান্তর কমিয়ে দেয়। প্রযোজ্য ক্ষেত্রে সামাজিক লগইন বিকল্প (OAuth 2.0) বা নির্বিঘ্ন প্রমাণীকরণ প্রোটোকল ব্যবহার করুন। একটি সু-অপ্টিমাইজড পোর্টালের লক্ষ্য হল 30 সেকেন্ডের কম সময়ে সংযোগ স্থাপন।

মূল্য বিনিময় স্পষ্ট করুন: গ্রাহকরা তাদের ডেটার বিনিময়ে একটি বাস্তব সুবিধা আশা করেন। স্প্ল্যাশ পেজে সুবিধাটি স্পষ্টভাবে উল্লেখ করুন — তা উচ্চ-গতির অ্যাক্সেস, একটি এক্সক্লুসিভ ডিসকাউন্ট, বা উন্নত ভেন্যু পরিষেবা যাই হোক না কেন। অস্পষ্ট বা সাধারণ বার্তা অপ্ট-ইন হার উল্লেখযোগ্যভাবে হ্রাস করে।

প্রাসঙ্গিক এনগেজমেন্ট ROI বৃদ্ধি করে: সঠিক মুহূর্তে প্রাসঙ্গিক বার্তা সরবরাহ করতে অবস্থান ডেটা ব্যবহার করুন। একটি সাধারণ সাপ্তাহিক নিউজলেটার একটি SMS-এর চেয়ে অনেক কম কার্যকর যা একজন গ্রাহক একটি খুচরা দোকানের একটি নির্দিষ্ট বিভাগে বা একটি আতিথেয়তা স্থানের একটি নির্দিষ্ট জোনে প্রবেশ করলে ট্রিগার হয়। খুচরা এবং অন্যান্য ভৌত পরিবেশে গ্রাহকদের সাথে সংযোগ স্থাপনের মূল নীতি এটি।

সেগমেন্ট করুন এবং ব্যক্তিগতকৃত করুন: আপনার শ্রোতাদের সেগমেন্ট করতে পোর্টালের মাধ্যমে সংগৃহীত ভিজিট ফ্রিকোয়েন্সি, থাকার সময় এবং জনসংখ্যাগত ডেটা ব্যবহার করুন। প্রথমবার আসা দর্শক, ঘন ঘন আসা দর্শক এবং যারা দীর্ঘদিন ধরে আসেননি তাদের জন্য ভিন্ন ভিন্ন যোগাযোগ থাকা উচিত। ব্যক্তিগতকরণ কৌশলের একটি বিস্তারিত কাঠামোর জন্য আমাদের নির্দেশিকা Wie Personalisierung Kundenbindung und Umsatz steigert দেখুন।

ধারাবাহিক পর্যবেক্ষণ: ডিজিটাল সংযোগ কৌশল একটি সেট-এন্ড-ফরগেট স্থাপনা নয়। নিয়মিতভাবে সংযোগ বিশ্লেষণ, পোর্টাল ড্রপ-অফ রেট, ইন্টিগ্রেশন লগ এবং ক্যাম্পেইন পারফরম্যান্স পর্যালোচনা করুন। অ্যাপল এবং গুগলের OS আপডেটগুলি প্রায়শই Captive Portal সনাক্তকরণ আচরণ পরিবর্তন করে, যার জন্য পোর্টাল সমন্বয় প্রয়োজন।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

| ঝুঁকি | মূল কারণ | প্রশমন |

|---|---|---|

| উচ্চ পোর্টাল ড্রপ-অফ হার | ভুলভাবে কনফিগার করা ওয়াল্ড গার্ডেন; অতিরিক্ত ডেটা অনুরোধ; ধীর পোর্টাল লোড সময় | ওয়াল্ড গার্ডেন হোয়াইটলিস্ট নিরীক্ষা করুন; প্রগতিশীল প্রোফাইলিং বাস্তবায়ন করুন; পোর্টাল সম্পদ অপ্টিমাইজ করুন |

| সামাজিক লগইন ব্যর্থতা | প্রমাণীকরণ প্রদানকারী সার্ভারগুলি হোয়াইটলিস্টে নেই | সমস্ত OAuth এন্ডপয়েন্ট IP/ডোমেইন ওয়াল্ড গার্ডেনে যোগ করুন |

| GDPR অ-সম্মতি | অন্তর্নিহিত সম্মতি; অনুপস্থিত ডেটা ধারণ নীতি | স্পষ্ট অপ্ট-ইন চেকবক্স বাস্তবায়ন করুন; ধারণ সময়কাল সংজ্ঞায়িত করুন এবং প্রয়োগ করুন; নিয়মিত DPA নিরীক্ষা পরিচালনা করুন |

| CRM ডেটা সিঙ্ক ব্যর্থতা | API রেট সীমা; স্কিমা পরিবর্তন; ওয়েবহুক ডেলিভারি ব্যর্থতা | ত্রুটি সতর্কতা বাস্তবায়ন করুন; এক্সপোনেনশিয়াল ব্যাকঅফ রিট্রাই লজিক ব্যবহার করুন; ওয়েবহুক ডেলিভারি রেট নিরীক্ষণ করুন |

| দুর্বল অবস্থান নির্ভুলতা | অপর্যাপ্ত AP ঘনত্ব; মাল্টিপাথ হস্তক্ষেপ | RF সার্ভে পরিচালনা করুন; লক্ষ্য অঞ্চলগুলিতে AP ঘনত্ব বাড়ান; BLE বীকন ওভারলে বিবেচনা করুন |

| PCI DSS পরিধি creep | গেস্ট WiFi নেটওয়ার্ক পেমেন্ট নেটওয়ার্ক থেকে সঠিকভাবে বিভক্ত নয় | কঠোর নেটওয়ার্ক বিভাজন (আলাদা VLAN) প্রয়োগ করুন; নিশ্চিত করুন যে গেস্ট ট্র্যাফিক POS সিস্টেমে পৌঁছাতে না পারে |

ROI এবং ব্যবসায়িক প্রভাব

একটি ব্যয়-কেন্দ্রিক নেটওয়ার্ক থেকে একটি রাজস্ব-সক্ষম প্ল্যাটফর্মে রূপান্তর পরিমাপযোগ্য। নিম্নলিখিত KPI গুলি C-suite-এর কাছে ব্যবসায়িক প্রভাব প্রদর্শনের জন্য একটি কাঠামো সরবরাহ করে।

| KPI | সংজ্ঞা | বেঞ্চমার্ক |

|---|---|---|

| ডেটা ক্যাপচার হার | ভেন্যু পরিদর্শকদের শতাংশ যারা প্রমাণীকরণ করে এবং যোগাযোগের তথ্য প্রদান করে | 40-65% (ভেন্যুর ধরন এবং পোর্টাল ডিজাইন অনুযায়ী পরিবর্তিত হয়) |

| ইমেল তালিকা বৃদ্ধির হার | প্রতি মাসে WiFi-এর মাধ্যমে নতুন অপ্ট-ইন করা পরিচিতি | ভেন্যু-নির্ভর; মাস-ভিত্তিক প্রবণতা ট্র্যাক করুন |

| ক্যাম্পেইন-অ্যাট্রিবিউটেড রাজস্ব | WiFi পোর্টালের মাধ্যমে অর্জিত গ্রাহকদের থেকে রাজস্ব, CRM-এর মাধ্যমে ট্র্যাক করা হয় | UTM ট্র্যাকিং এবং CRM অ্যাট্রিবিউশন প্রয়োজন |

| পুনরায় ভিজিট হার | WiFi ব্যবহারকারীদের শতাংশ যারা 30/60/90 দিনের মধ্যে ফিরে আসে | বেসলাইন পরিবর্তিত হয়; প্রচারাভিযানের পরে বৃদ্ধি ট্র্যাক করুন |

| অবস্থানের সময় | সংযুক্ত ব্যবহারকারীদের দ্বারা ভেন্যুতে ব্যয় করা গড় সময় | অপারেশনাল বেঞ্চমার্ক; লেআউট এবং কর্মী অপ্টিমাইজ করতে ব্যবহার করুন |

| অ্যাপ ডাউনলোডের হার | পোর্টাল ব্যবহারকারীদের শতাংশ যারা ভেন্যু অ্যাপ ডাউনলোড করে | শক্তিশালী প্রণোদনা সহ 15-25% লক্ষ্য করুন |

কেস স্টাডি: বুটিক হোটেল গ্রুপ (200 কক্ষ, 3টি সম্পত্তি)

একটি বুটিক হোটেল গ্রুপ তাদের বিদ্যমান PMS এবং ইমেল মার্কেটিং প্ল্যাটফর্মের সাথে একত্রিত করে তিনটি সম্পত্তিতে Purple-এর গেস্ট WiFi প্ল্যাটফর্ম স্থাপন করেছে। ক্যাপটিভ পোর্টালটি OTAs-এর মাধ্যমে বুক করা অতিথিদের শনাক্ত করতে এবং তাদের পরবর্তী থাকার জন্য সরাসরি বুকিংয়ের জন্য একটি ব্যক্তিগতকৃত অফার পরিবেশন করতে কনফিগার করা হয়েছিল। ছয় মাসের মধ্যে, গ্রুপটি পুনরাবৃত্ত অতিথিদের কাছ থেকে সরাসরি বুকিং অনুসন্ধানে 22% বৃদ্ধি, তাদের অপ্ট-ইন ইমেল ডেটাবেসে 41% বৃদ্ধি এবং OTA কমিশন খরচে পরিমাপযোগ্য হ্রাস রিপোর্ট করেছে। প্রথম ত্রৈমাসিকের মধ্যেই স্থাপনটি নিজের খরচ তুলে নেয়।

কেস স্টাডি: আঞ্চলিক খুচরা চেইন (45টি স্টোর)

একটি আঞ্চলিক খুচরা চেইন তাদের লয়্যালটি CRM-এর সাথে প্ল্যাটফর্মটিকে একত্রিত করে 45টি স্টোরে গেস্ট WiFi স্থাপন করেছে। লোকেশন অ্যানালিটিক্স শনাক্ত করেছে যে হোমওয়্যার বিভাগে আসা গ্রাহকদের একটি উল্লেখযোগ্য অংশ কেনাকাটা করতে অগ্রসর হয়নি। একটি ট্রিগারড SMS প্রচারাভিযান — যারা সেই বিভাগে তিন মিনিটের বেশি সময় ধরে লেনদেন না করে অবস্থান করেছিল তাদের কাছে পাঠানো হয়েছিল — 10% ছাড়ের প্রস্তাব দিয়ে সেই নির্দিষ্ট বিভাগে 17% রূপান্তর বৃদ্ধি ঘটিয়েছে। WiFi প্ল্যাটফর্ম চালু হওয়ার চার সপ্তাহের মধ্যে প্রচারাভিযানটি ডিজাইন, স্থাপন এবং ফলাফল তৈরি করা শুরু করে।

মূল শব্দ ও সংজ্ঞা

Captive Portal

A web page that a user of a public-access network is required to interact with before full internet access is granted. Used for authentication, payment processing, or capturing consent and demographic data.

The primary interface for converting an anonymous physical visitor into a known digital profile. Portal design and load speed directly impact data capture rates.

MAC Hashing

A cryptographic process (typically HMAC-SHA256) that irreversibly anonymises a device's Media Access Control (MAC) address. Allows venues to track aggregate footfall and dwell time without storing Personally Identifiable Information (PII) prior to explicit user consent.

Crucial for maintaining GDPR Article 5 and CCPA compliance while still gathering valuable operational analytics from unauthenticated devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

An industry standard that streamlines network access, allowing devices to automatically and securely connect to participating WiFi networks using WPA2/WPA3-Enterprise credentials without requiring user interaction or captive portal completion.

Essential for delivering a frictionless, cellular-like roaming experience for loyal customers and mobile app users. Eliminates the captive portal for enrolled devices.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation that enables users to seamlessly and securely roam between participating WiFi networks and cellular networks without repeated manual authentication. Built on Passpoint/IEEE 802.11u.

Provides a seamless connectivity experience across multiple venues and operators. Purple acts as an identity provider within the OpenRoaming federation under its Connect licence.

Walled Garden

A network configuration on the controller or firewall that permits unauthenticated users access to a specific, restricted set of IP addresses or domains before full network access is granted.

Required for enabling social logins (OAuth), promoting app downloads, or providing access to payment pages on the captive portal. Misconfiguration is the leading cause of portal authentication failures.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, expressed in dBm. Used by analytics platforms to estimate the proximity of a device to a specific access point.

The foundational metric for calculating dwell time, footfall density, and basic indoor location tracking. Accuracy improves significantly when trilateration is applied across three or more access points.

Progressive Profiling

A data collection strategy that gathers customer information incrementally across multiple interactions or visits, rather than requesting a comprehensive profile upfront.

Improves captive portal conversion rates by reducing friction during initial onboarding. Particularly effective in retail and hospitality environments where repeat visits are common.

Webhook

An HTTP callback mechanism that sends a real-time data payload to a specified endpoint URL when a defined event occurs in the source system.

Used to trigger real-time actions in external systems (CRM updates, SMS sends, push notifications) the moment a specific network event occurs (user connection, zone entry, dwell threshold exceeded).

First-Party Data

Data collected directly from customers through owned channels and interactions, with explicit consent. Includes email addresses, demographic information, and behavioural data captured via the captive portal.

Increasingly valuable as third-party cookie deprecation limits digital advertising targeting. WiFi-captured first-party data is a strategic asset for physical-location businesses.

কেস স্টাডিজ

A 200-room boutique hotel wants to increase direct bookings and reduce reliance on OTAs (Online Travel Agencies). They currently offer an open, unauthenticated guest WiFi network with no data capture.

- Deploy a captive portal requiring email authentication or social login (OAuth 2.0). 2. Integrate with the Property Management System (PMS) via API to identify which guests booked via OTAs at the point of WiFi authentication. 3. Configure an API integration with the marketing automation platform to sync authenticated guest profiles. 4. Set up an automated trigger workflow: when a guest authenticates, the system checks the PMS booking source. If the source is an OTA, a personalised email is triggered offering a direct-booking discount or loyalty perk for their next stay. 5. Configure a post-stay automated email sequence (triggered 48 hours after check-out) reinforcing the direct booking value proposition. 6. Track conversion via UTM parameters on all direct booking links in the email campaigns.

A large stadium (capacity 60,000) wants to improve the fan experience and drive in-seat food and beverage ordering via their mobile app, but app adoption is currently below 8% of attendees.

- Implement OpenRoaming/Passpoint for enrolled app users to provide automatic, frictionless connectivity in the high-density environment — this also provides a strong incentive for app download. 2. Configure the captive portal (for non-roaming users) to feature the app download as the primary call-to-action, with a clear incentive (e.g., a free drink on first in-seat order). 3. Utilise location analytics to identify congested areas (concourse bars, specific concession stands) based on real-time dwell time data. 4. Configure location-based push notifications (via the app) or SMS messages — triggered when a recognised user device is detected in a high-congestion zone — directing fans to less crowded concessions or offering in-seat delivery. 5. Post-event, trigger a re-engagement email to all authenticated attendees with a personalised highlight reel link and a prompt to pre-register for the next event.

দৃশ্যপট বিশ্লেষণ

Q1. A retail chain is experiencing a 70% drop-off rate on their captive portal. Users connect to the SSID but abandon the splash page before authenticating. The portal offers Facebook and Google login options. What is the most likely architectural or configuration issue, and how would you diagnose and resolve it?

💡 ইঙ্গিত:Consider what network access is required before authentication is complete, and what services the portal depends on.

প্রস্তাবিত পদ্ধতি দেখুন

The most likely issue is a misconfigured walled garden. The captive portal is attempting to load Facebook and Google OAuth authentication endpoints, but those domains and IP ranges have not been whitelisted in the pre-authentication walled garden. The browser silently fails to load the login scripts, presenting the user with a broken or unresponsive portal. Diagnosis: inspect browser developer tools on a test device connected to the guest SSID — look for blocked requests (HTTP 403 or connection timeout) to oauth.facebook.com, accounts.google.com, and associated CDN domains. Resolution: add all required OAuth endpoint domains and IP ranges to the walled garden whitelist on the network controller. Also audit for any CDN assets (JavaScript, CSS) loaded by the portal itself that may be blocked. Secondary consideration: if the form is also too long, implement progressive profiling to reduce friction further.

Q2. A public sector venue (a large municipal library) needs to track visitor dwell time and return visit frequency to justify staffing levels and opening hours to the council. They cannot require users to register or log in due to their public access mandate. How do you deliver this analytics capability while strictly adhering to GDPR?

💡 ইঙ্গিত:Consider how to identify returning devices without storing any Personally Identifiable Information.

প্রস্তাবিত পদ্ধতি দেখুন

Deploy passive presence analytics using MAC hashing. The access points detect probe requests from all devices in range — including those that never connect to the WiFi. The analytics platform immediately applies a one-way cryptographic hash (e.g., HMAC-SHA256 with a rotating salt) to each detected MAC address. The resulting hash is stored, not the original MAC address. This allows the system to recognise a returning hashed identifier (calculating return visit frequency and dwell time) without ever storing PII. Under GDPR, a properly implemented hashed MAC address is considered pseudonymous data rather than personal data, provided the original MAC cannot be reverse-engineered — which a one-way hash with a secure salt ensures. The venue should document this processing activity in their Record of Processing Activities (RoPA) and include it in their privacy notice as a legitimate interest basis for operational analytics.

Q3. A stadium IT director wants to trigger a personalised SMS offer to VIP season ticket holders the moment they enter the premium hospitality lounge, offering them a complimentary drink. Design the technical architecture required to deliver this in real time.

💡 ইঙ্গিত:Think about how the system identifies the user, determines their location, and triggers the outbound communication.

প্রস্তাবিত পদ্ধতি দেখুন

This requires a four-component integration architecture. First, identity resolution: the CRM/ticketing system must be synchronised with the WiFi platform, mapping VIP season ticket holder records to their authenticated WiFi device profiles (MAC address or Passpoint credential). Second, zone definition: the premium lounge must be defined as a named location zone in the WiFi analytics platform, using access point trilateration or a BLE beacon overlay to create a precise geographic boundary. Third, event triggering: a webhook must be configured on the WiFi platform to fire when a recognised VIP device is detected within the lounge zone. Fourth, SMS dispatch: the webhook payload (containing the user identifier and zone entry timestamp) is sent to the SMS gateway API, which looks up the user's mobile number from the CRM and dispatches the personalised offer message. End-to-end latency from zone entry to SMS delivery should target under 30 seconds. Ensure the user has provided explicit SMS marketing consent in their CRM profile before dispatching.

Q4. Your organisation is deploying guest WiFi across a 45-store retail chain. The CISO has raised concerns about PCI DSS scope creep — specifically, that guest WiFi traffic could potentially reach the payment card network. How do you architect the network to address this risk?

💡 ইঙ্গিত:Consider network segmentation standards and the principle of least privilege.

প্রস্তাবিত পদ্ধতি দেখুন

Strict network segmentation is the primary control. The guest WiFi SSID must be isolated on a dedicated VLAN that has no Layer 2 or Layer 3 connectivity to the payment card network (the Cardholder Data Environment, or CDE). This is enforced at the network controller and validated at the firewall. Specifically: 1) The guest VLAN must be terminated on a separate firewall zone with an explicit deny-all rule for any traffic destined for CDE IP ranges. 2) The guest SSID should route directly to the internet via a separate uplink or a DMZ, bypassing the internal corporate network entirely. 3) Conduct a network segmentation test (penetration test) as part of the PCI DSS assessment to verify that a device on the guest VLAN cannot reach any CDE system. 4) Document the segmentation architecture in the PCI DSS scoping documentation. This approach removes the guest WiFi network from PCI DSS scope entirely, provided the segmentation is robust and validated.