কীভাবে WiFi ব্যবহার করে খুচরা গ্রাহকদের ব্যক্তিগতকৃত অভিজ্ঞতা প্রদান করবেন

এই প্রযুক্তিগত রেফারেন্স গাইডটি ব্যাখ্যা করে যে কীভাবে খুচরা IT এবং অপারেশনস দলগুলি বিদ্যমান গেস্ট WiFi অবকাঠামো ব্যবহার করে ব্যক্তিগতকৃত, অবস্থান-সচেতন গ্রাহক অভিজ্ঞতা প্রদান করতে পারে। এটি আর্কিটেকচার, ডেটা ক্যাপচার, CRM ইন্টিগ্রেশন এবং সম্মতি কভার করে, যা দেখায় কীভাবে বেনামী ফুটফলকে কার্যকর ফার্স্ট-পার্টি ডেটাতে পরিণত করা যায়।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ

- আর্কিটেকচার এবং ডেটা ফ্লো

- পরিচয় সমাধান এবং MAC র্যান্ডমাইজেশন

- নেটওয়ার্ক সেগমেন্টেশন এবং নিরাপত্তা

- বাস্তবায়ন নির্দেশিকা

- পর্যায় 1: অবকাঠামো মূল্যায়ন

- পর্যায় 2: Captive Portal কনফিগারেশন

- পর্যায় 3: ইন্টিগ্রেশন এবং সেগমেন্টেশন

- পর্যায় 4: স্বয়ংক্রিয় ট্রিগার

- সর্বোত্তম অনুশীলন

- সমস্যা সমাধান ও ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারসংক্ষেপ

IT ম্যানেজার এবং ভেন্যু অপারেশনস ডিরেক্টরদের জন্য, ব্যক্তিগতকৃত গ্রাহক অভিজ্ঞতা প্রদানের আদেশ প্রায়শই জটিল, বহু-বিক্রেতা ইন্টিগ্রেশন প্রকল্পে রূপান্তরিত হয়। তবে, ইন-স্টোর ব্যক্তিগতকরণের সবচেয়ে কার্যকর ভিত্তি সম্ভবত আপনার সিলিং টাইলসে ইতিমধ্যেই স্থাপন করা হয়েছে: আপনার এন্টারপ্রাইজ গেস্ট WiFi নেটওয়ার্ক।

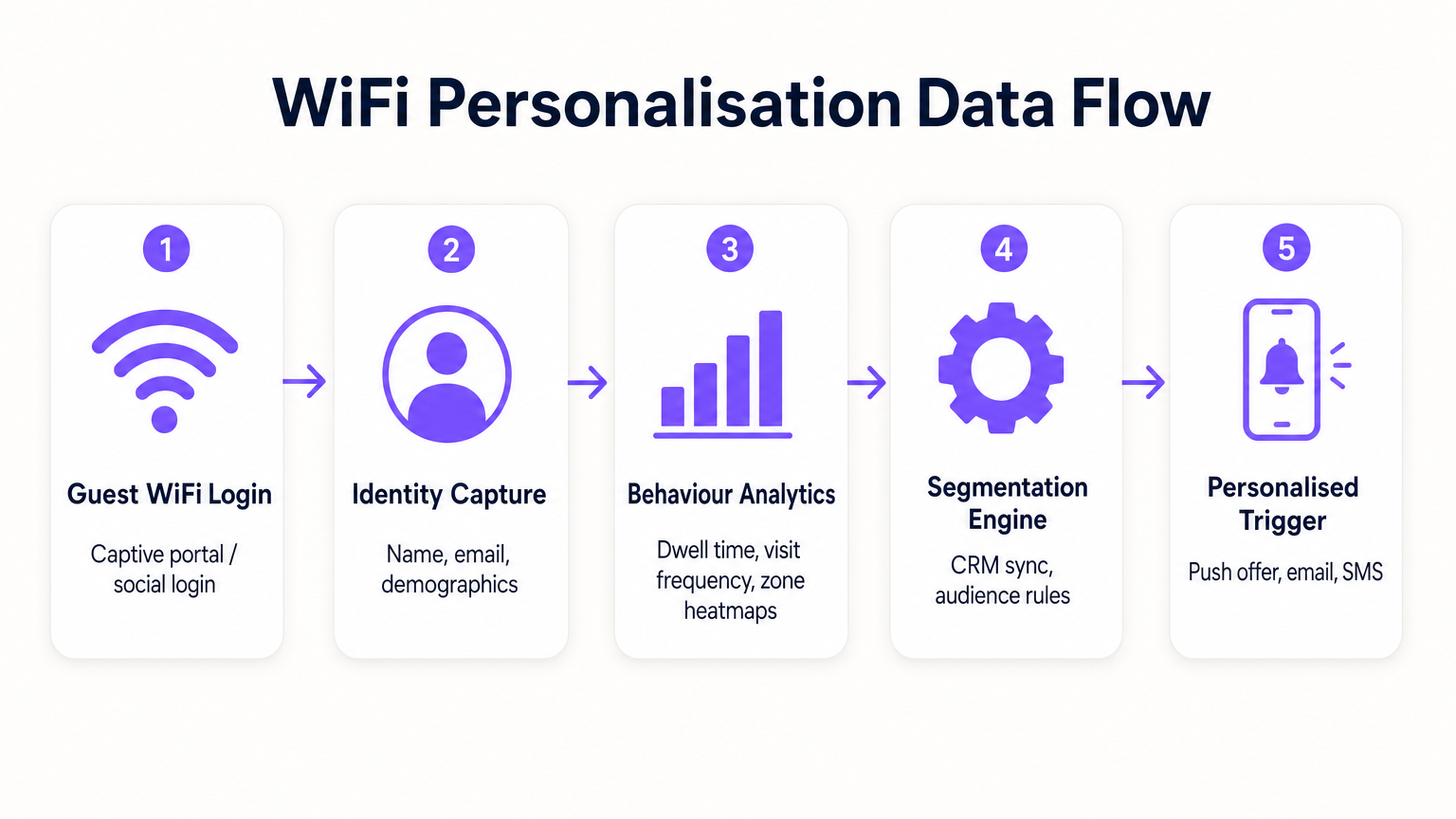

বিদ্যমান হার্ডওয়্যারের (যেমন Cisco Meraki, Aruba, বা Ruckus) উপর একটি অত্যাধুনিক অ্যানালিটিক্স এবং প্রমাণীকরণ প্ল্যাটফর্ম স্থাপন করে, খুচরা বিক্রেতারা একটি মৌলিক সংযোগ সুবিধাকে ফার্স্ট-পার্টি ডেটা ক্যাপচারের জন্য একটি শক্তিশালী ইঞ্জিনে রূপান্তরিত করতে পারে। এই গাইডটি একটি WiFi-চালিত ব্যক্তিগতকরণ কৌশল কীভাবে আর্কিটেক্ট, স্থাপন এবং স্কেল করতে হয় তার বিস্তারিত বিবরণ দেয়। আমরা Captive Portal-এর মাধ্যমে পরিচয় সমাধানের প্রক্রিয়া, CRM সিস্টেমে থাকার সময় এবং স্থানিক অ্যানালিটিক্সের ইন্টিগ্রেশন, এবং প্রাসঙ্গিকভাবে প্রাসঙ্গিক অফারগুলির স্বয়ংক্রিয় ট্রিগারিং অন্বেষণ করি—সবকিছুই GDPR এবং PCI DSS মানগুলির কঠোর আনুগত্য বজায় রেখে।

আপনি একটি একক ফ্ল্যাগশিপ স্টোর বা একটি বিস্তৃত খুচরা সম্পত্তি পরিচালনা করুন না কেন, উদ্দেশ্য একই থাকে: বেনামী ফুটফলকে পরিচিত, ঠিকানাযোগ্য গ্রাহকদের মধ্যে রূপান্তর করা, বিপণন দলগুলিকে সর্বোচ্চ অভিপ্রায়ের সঠিক মুহূর্তে সঠিক বার্তা সরবরাহ করতে সক্ষম করা।

প্রযুক্তিগত গভীর বিশ্লেষণ

আর্কিটেকচার এবং ডেটা ফ্লো

WiFi Analytics -এর ভিত্তি একটি শক্তিশালী আর্কিটেকচারের উপর নির্ভর করে যা গ্রাহকের ডেটা নিরাপদে ক্যাপচার এবং প্রক্রিয়া করে। সাধারণ স্থাপনা মডেলটিতে পাতলা অ্যাক্সেস পয়েন্ট (APs) একটি ক্লাউড বা অন-প্রিমিজ কন্ট্রোলারে রিপোর্ট করে। অ্যানালিটিক্স প্ল্যাটফর্মটি API বা Syslog ফিডের মাধ্যমে এই কন্ট্রোলার থেকে ডেটা গ্রহণ করে।

- প্রোব রিকোয়েস্ট এবং অ্যাসোসিয়েশন: প্রমাণীকরণের আগেও, APs মোবাইল ডিভাইস থেকে প্রোব রিকোয়েস্ট সনাক্ত করে, MAC অ্যাড্রেস এবং সিগন্যাল শক্তি (RSSI) ক্যাপচার করে। এটি বেসলাইন ফুটফল এবং জোন ডেটা সরবরাহ করে।

- প্রমাণীকরণ (The Captive Portal): যখন একজন ব্যবহারকারী Guest WiFi SSID-এর সাথে যুক্ত হন, তখন তাদের একটি Captive Portal-এ পুনঃনির্দেশিত করা হয়। এটি পরিচয় ক্যাপচারের গুরুত্বপূর্ণ বিন্দু। ইমেল, সোশ্যাল মিডিয়া বা SMS এর মাধ্যমে প্রমাণীকরণ অফার করে, সিস্টেমটি পূর্বে বেনামী MAC অ্যাড্রেসকে একটি যাচাইকৃত পরিচয়ের সাথে সংযুক্ত করে।

- অ্যানালিটিক্স ইঞ্জিন: প্ল্যাটফর্মটি রিয়েল-টাইম অবস্থান ডেটা (ট্রাইলারেশন বা RSSI হিটম্যাপিংয়ের মাধ্যমে গণনা করা হয়) প্রমাণীকৃত পরিচয়ের সাথে সম্পর্কযুক্ত করে, থাকার সময়, ভিজিটের ফ্রিকোয়েন্সি এবং জোন পছন্দের একটি ব্যাপক প্রোফাইল তৈরি করে।

- ইন্টিগ্রেশন লেয়ার: ওয়েবহুক বা REST APIs এই সমৃদ্ধ প্রোফাইল ডেটা বাহ্যিক সিস্টেমে (CRM, মার্কেটিং অটোমেশন, লয়্যালটি প্ল্যাটফর্ম) পুশ করে।

পরিচয় সমাধান এবং MAC র্যান্ডমাইজেশন

আধুনিক মোবাইল অপারেটিং সিস্টেম (iOS 14+, Android 10+) MAC অ্যাড্রেস র্যান্ডমাইজেশন প্রয়োগ করে যাতে স্থায়ী ট্র্যাকিং প্রতিরোধ করা যায়। এটি দীর্ঘমেয়াদী অ্যানালিটিক্সের জন্য শুধুমাত্র MAC অ্যাড্রেসের উপর নির্ভর করাকে অপ্রচলিত করে তোলে। সমাধানটি হল প্রোফাইল-ভিত্তিক প্রমাণীকরণ। একবার একজন ব্যবহারকারী Captive Portal-এর মাধ্যমে প্রমাণীকরণ করলে, তাদের ইমেল বা ফোন নম্বর স্থায়ী শনাক্তকারী হয়ে ওঠে। পরবর্তী ভিজিট, এমনকি একটি নতুন র্যান্ডমাইজড MAC অ্যাড্রেস সহও, পুনরায় প্রমাণীকরণের পর মূল প্রোফাইলে লিঙ্ক করা যেতে পারে, যা গ্রাহক রেকর্ডে ধারাবাহিকতা নিশ্চিত করে।

নেটওয়ার্ক সেগমেন্টেশন এবং নিরাপত্তা

নিরাপত্তা সর্বাগ্রে। গেস্ট ট্র্যাফিককে কর্পোরেট নেটওয়ার্ক থেকে কঠোরভাবে আলাদা করতে হবে, সাধারণত ডেডিকেটেড VLANs এর মাধ্যমে। এটি পাবলিক ইন্টারনেট অ্যাক্সেস এবং পয়েন্ট-অফ-সেল (POS) ডেটা পরিবেশের মধ্যে কোনো ওভারল্যাপ প্রতিরোধ করে PCI DSS এর সাথে সম্মতি নিশ্চিত করে। গেস্ট SSID আদর্শভাবে WPA3-Personal বা WPA3-Enterprise (যেখানে সমর্থিত) ব্যবহার করা উচিত ওভার-দ্য-এয়ার ট্র্যাফিক এনক্রিপ্ট করতে, ব্যবহারকারীর ডেটা ইন্টারসেপশন থেকে রক্ষা করতে।

বাস্তবায়ন নির্দেশিকা

একটি ব্যক্তিগতকরণ কৌশল স্থাপন করতে IT এবং বিপণনের মধ্যে সমন্বিত প্রচেষ্টা প্রয়োজন।

পর্যায় 1: অবকাঠামো মূল্যায়ন

উন্নত অ্যানালিটিক্স স্থাপনের আগে, নিশ্চিত করুন যে অন্তর্নিহিত RF পরিবেশটি সঠিক আছে। কভারেজ ঘনত্ব যাচাই করার জন্য একটি সাইট সার্ভে পরিচালনা করুন, বিশেষ করে উচ্চ-মূল্যের জোনগুলিতে। থাকার সময় অ্যানালিটিক্স ধারাবাহিক সিগন্যাল রিসেপশনের উপর নির্ভর করে; ডেড জোনগুলি ডেটাকে বিকৃত করবে।

পর্যায় 2: Captive Portal কনফিগারেশন

Captive Portal ডিজাইন করুন যাতে GDPR সম্মতি নিশ্চিত করার পাশাপাশি অপ্ট-ইন রেট সর্বাধিক হয়। মূল্য বিনিময় স্পষ্ট হতে হবে। একটি জেনেরিক লগইনের পরিবর্তে, একটি প্রণোদনা অফার করুন: "এক্সক্লুসিভ ইন-স্টোর অফারগুলির জন্য সংযোগ করুন।" গুরুত্বপূর্ণভাবে, নেটওয়ার্ক অ্যাক্সেসের জন্য সম্মতি বিপণন যোগাযোগের জন্য সম্মতি থেকে আলাদা হতে হবে। পোর্টালে শর্তাবলী এবং গোপনীয়তা নীতিগুলি স্পষ্টভাবে উপস্থাপন করা উচিত।

পর্যায় 3: ইন্টিগ্রেশন এবং সেগমেন্টেশন

আপনার বিদ্যমান মার্কেটিং স্ট্যাকের সাথে WiFi প্ল্যাটফর্মটি সংযুক্ত করুন। এটি আপনাকে ইন-স্টোর আচরণগত ডেটা (যেমন, "20 মিনিটের জন্য জুতার বিভাগ পরিদর্শন করেছেন") লেনদেন ডেটার (যেমন, "গত মাসে ট্রেনার কিনেছেন") সাথে একত্রিত করতে দেয়। কার্যকর সেগমেন্ট তৈরি করুন, যেমন "উচ্চ-মূল্যের চর্ন ঝুঁকি" (ঘন ঘন অতীতের ভিজিটর যারা 60 দিনের মধ্যে সংযোগ করেননি)।

পর্যায় 4: স্বয়ংক্রিয় ট্রিগার

স্বয়ংক্রিয় ওয়ার্কফ্লো কনফিগার করুন। যখন একটি নির্দিষ্ট সেগমেন্টের অন্তর্গত একজন গ্রাহক প্রমাণীকরণ করেন, তখন API এর মাধ্যমে একটি অ্যাকশন ট্রিগার করুন। এটি একটি SMS অফার, খুচরা বিক্রেতার অ্যাপের মাধ্যমে একটি পুশ নোটিফিকেশন, বা একটি ইমেল হতে পারে। প্রমাণীকরণ এবং ট্রিগার এক্সিকিউশনের মধ্যে বিলম্ব ন্যূনতম হওয়া উচিত (30 সেকেন্ডের কম) যাতে গ্রাহক নিযুক্ত থাকাকালীন বার্তাটি প্রাপ্ত হয়।

এই প্রোফাইলগুলি তৈরির বিষয়ে আরও বিস্তারিত কৌশলের জন্য, আমাদের গাইড WiFi in Retail Stores: Building Customer Profiles From Footfall Data অথবা ফরাসি সমতুল্য, Le WiFi dans les magasins de détail : Créer des profils clients à partir des données de fréquentation .

সর্বোত্তম অনুশীলন

- মূল্য বিনিময়ের অগ্রাধিকার দিন: গ্রাহকরা তখনই তাদের ডেটা দেবেন যখন তারা কোনো সুবিধা উপলব্ধি করবেন। নিশ্চিত করুন যে WiFi দ্রুত এবং নির্ভরযোগ্য, এবং যেকোনো ট্রিগার করা অফার যেন সত্যিকার অর্থেই মূল্যবান হয়।

- ফ্রিকোয়েন্সি ক্যাপ সম্মান করুন: গ্রাহকদের প্রতিবার সংযোগ করার সময় নোটিফিকেশন দিয়ে বিরক্ত করবেন না। ক্লান্তি এবং অপ্ট-আউট প্রতিরোধ করতে ফ্রিকোয়েন্সি ক্যাপিং (যেমন, প্রতি সপ্তাহে সর্বোচ্চ একটি বার্তা) প্রয়োগ করুন।

- বিদ্যমান বিনিয়োগের সদ্ব্যবহার করুন: রিপ-অ্যান্ড-রিপ্লেস পরিস্থিতি এড়িয়ে চলুন। আধুনিক অ্যানালিটিক্স প্ল্যাটফর্মগুলি নেতৃস্থানীয় হার্ডওয়্যার বিক্রেতাদের সাথে নির্বিঘ্নে একত্রিত হয়, যা আপনাকে আপনার বর্তমান অবকাঠামো থেকে আরও বেশি মূল্য আহরণ করতে দেয়।

- ডেটা ক্রস-পোলিনেট করুন: অন্যান্য উৎসের সাথে একত্রিত হলে WiFi ডেটা সবচেয়ে শক্তিশালী হয়। আপনার লয়্যালটি প্রোগ্রামের সাথে একত্রিত করুন যাতে ইন-স্টোর আচরণ সামগ্রিক গ্রাহক লাইফটাইম মূল্যের সাথে কীভাবে সম্পর্কযুক্ত তা বোঝা যায়। এই পদ্ধতিটি বিভিন্ন সেক্টরে অত্যন্ত প্রাসঙ্গিক, যার মধ্যে রয়েছে Retail , Hospitality , এবং এমনকি Healthcare ।

সমস্যা সমাধান ও ঝুঁকি প্রশমন

- কম অপ্ট-ইন হার: যদি ২০% এর কম দর্শক প্রমাণীকরণ করে থাকেন, তাহলে Captive Portal ডিজাইন পর্যালোচনা করুন। লগইন প্রক্রিয়া সহজ করুন, মূল্য প্রস্তাব স্পষ্ট করুন এবং নিশ্চিত করুন যে পোর্টালটি মোবাইল-রেসপন্সিভ।

- ভুল অবস্থান ডেটা: যদি জোন অ্যানালিটিক্স বিকৃত মনে হয়, তাহলে AP স্থাপন যাচাই করুন এবং একটি নতুন RF সমীক্ষা পরিচালনা করুন। শারীরিক বাধা বা প্রতিবেশী নেটওয়ার্ক থেকে হস্তক্ষেপ RSSI গণনার উপর প্রভাব ফেলতে পারে।

- একত্রীকরণ ব্যর্থতা: CRMs-এর সাথে API সংযোগের জন্য শক্তিশালী ত্রুটি হ্যান্ডলিং নিশ্চিত করুন। ওয়েবহুক ডেলিভারি সাফল্যের হার নিরীক্ষণ করুন এবং ব্যর্থ পেলোডের জন্য পুনরায় চেষ্টা করার প্রক্রিয়া প্রয়োগ করুন।

- কমপ্লায়েন্স ঝুঁকি: নিয়মিতভাবে আপনার সম্মতি প্রবাহ এবং ডেটা ধারণ নীতিগুলি নিরীক্ষা করুন। GDPR-এর অধীনে ডেটা সাবজেক্ট অ্যাক্সেস রিকোয়েস্ট (DSARs) পরিচালনার জন্য আপনার একটি সুবিন্যস্ত প্রক্রিয়া আছে তা নিশ্চিত করুন।

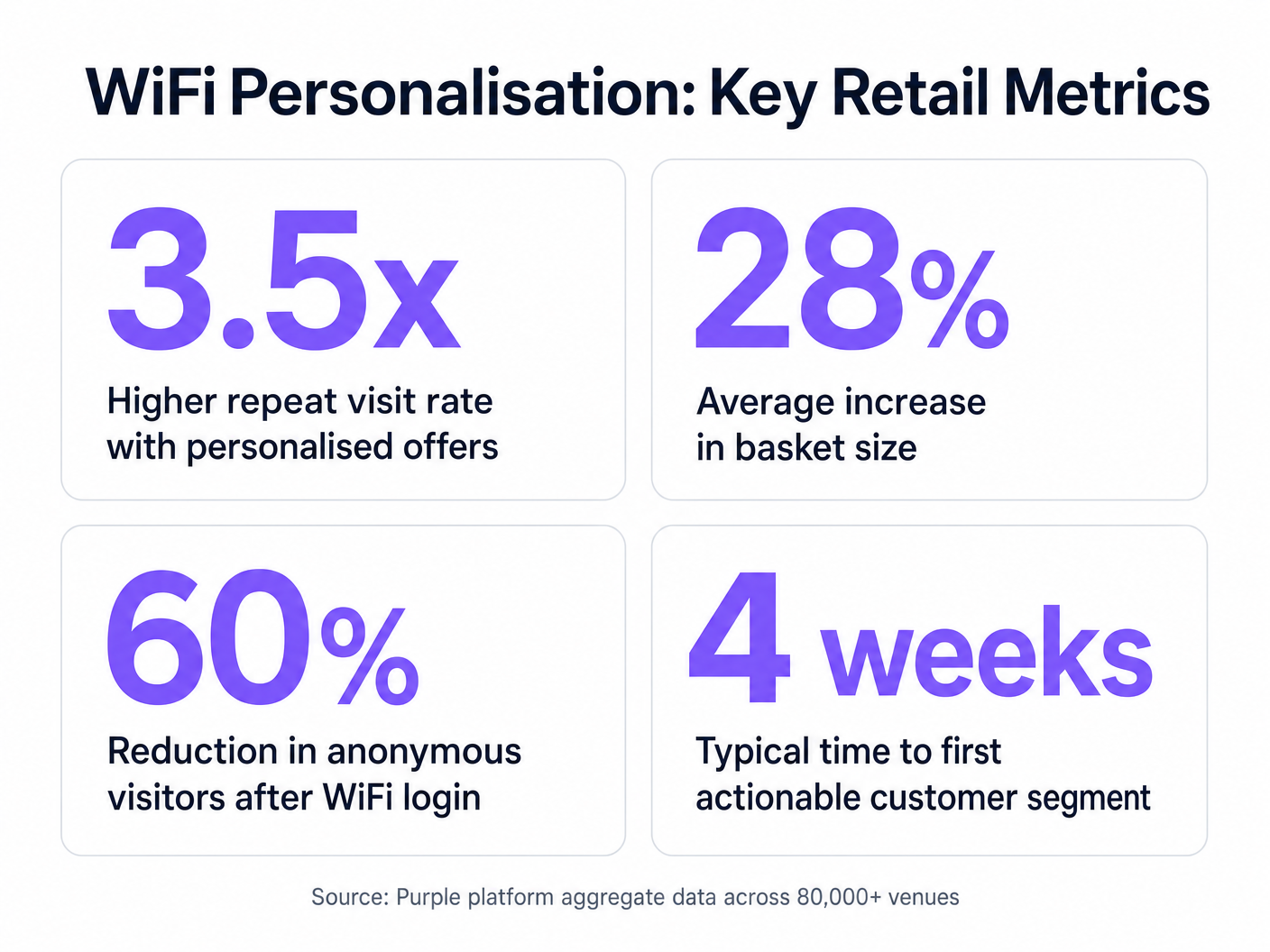

ROI এবং ব্যবসায়িক প্রভাব

WiFi-চালিত ব্যক্তিগতকরণের ব্যবসায়িক যুক্তি অত্যন্ত জোরালো। বেনামী দর্শকদের শনাক্ত করার মাধ্যমে, খুচরা বিক্রেতারা তাদের বিপণনযোগ্য ডেটাবেস উল্লেখযোগ্যভাবে প্রসারিত করতে পারে। ট্র্যাক করার জন্য মূল মেট্রিকগুলি হল:

- ডেটাবেস বৃদ্ধির হার: প্রতি মাসে ক্যাপচার করা নেট-নতুন যাচাইকৃত পরিচয়ের পরিমাণ।

- ট্রিগার করা অফারগুলির রূপান্তর হার: ইন-স্টোরে থাকাকালীন তাদের কাছে পাঠানো একটি অফার যারা রিডিম করে সেই গ্রাহকদের শতাংশ।

- ডুয়েল টাইম বৃদ্ধি: ব্যক্তিগতকৃত ব্যস্ততা দীর্ঘস্থায়ী স্টোর ভিজিটের দিকে পরিচালিত করে কিনা তা পরিমাপ করা।

- পুনরাবৃত্ত ভিজিটের ফ্রিকোয়েন্সি: গ্রাহক আনুগত্যের উপর লক্ষ্যযুক্ত পুনরায় ব্যস্ততা প্রচারণার প্রভাব ট্র্যাক করা।

মৌলিক সংযোগের বাইরে গিয়ে, আইটি দলগুলি নিজেদেরকে রাজস্ব সক্ষমকারী হিসাবে অবস্থান করতে পারে, আধুনিক, ডেটা-চালিত খুচরা কার্যক্রমের জন্য প্রয়োজনীয় অবকাঠামো সরবরাহ করে।

মূল শব্দ ও সংজ্ঞা

Captive Portal

A web page that a user is forced to view and interact with before access is granted to a public network.

The primary interface for capturing user identity and establishing consent for data processing.

MAC Address Randomisation

A privacy feature where mobile devices use a temporary, randomly generated hardware address when scanning for or connecting to networks.

Forces IT teams to rely on authenticated profiles rather than hardware identifiers for long-term customer tracking.

Dwell Time

The duration a connected or probing device remains within the coverage area of a specific access point or defined zone.

A critical metric for understanding customer engagement with specific displays, departments, or the store as a whole.

Trilateration

A method of determining the location of a device by measuring its signal strength (RSSI) relative to three or more access points.

Used by spatial analytics platforms to generate accurate heatmaps and track customer movement patterns.

Probe Request

A frame sent by a client device to discover available wireless networks in its vicinity.

Allows analytics platforms to estimate footfall and capture anonymous presence data even if the user does not authenticate.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices, isolating their traffic from other devices on the same physical network.

Essential for security and PCI DSS compliance, ensuring guest WiFi traffic is completely segregated from corporate systems.

Webhook

A method for one application to provide real-time information to another application, typically triggered by a specific event.

Used to instantly push authentication events from the WiFi platform to a CRM, enabling real-time triggered marketing.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

The fundamental metric used by access points to estimate the distance of a client device, enabling location analytics.

কেস স্টাডিজ

A mid-sized high street fashion retailer with 50 locations wants to reduce customer churn. They have Cisco Meraki APs deployed but are only offering a simple 'click-to-accept' splash page. How should the IT team approach upgrading this to a personalisation engine?

- Platform Integration: Integrate a dedicated WiFi analytics platform with the existing Meraki dashboard via API. No new hardware is required.

- Portal Upgrade: Replace the 'click-to-accept' page with a branded captive portal offering Social Login (Facebook/Google) or email authentication, coupled with an explicit marketing opt-in checkbox.

- CRM Sync: Configure a webhook to push newly authenticated identities and their visit data into the retailer's CRM (e.g., Salesforce).

- Campaign Execution: The marketing team creates a segment in the CRM for 'Customers who haven't visited in 90 days'. When a customer in this segment connects to the WiFi, an automated email offering a 15% discount is triggered immediately.

A large shopping centre operator needs to understand the flow of visitors between different anchor stores to optimize tenant placement and rent models. They currently rely on manual footfall counting at entrances.

- Network Tuning: The IT team optimizes the AP density to ensure consistent coverage across all concourses and store entrances, focusing on overlapping coverage for accurate trilateration.

- Analytics Deployment: Deploy a spatial analytics platform that ingests probe request data from the APs.

- Zone Mapping: Define specific zones within the analytics dashboard corresponding to key areas (e.g., 'Food Court', 'Anchor Store A', 'North Entrance').

- Data Analysis: Utilize the platform to generate heatmaps and flow diagrams, analyzing the typical paths taken by visitors and the dwell time in specific zones.

দৃশ্যপট বিশ্লেষণ

Q1. A retail client wants to trigger an immediate SMS discount to any customer who spends more than 15 minutes in the high-margin electronics section. They currently have a single access point covering the entire store. What is the primary technical constraint?

💡 ইঙ্গিত:Consider how the system determines location and dwell time.

প্রস্তাবিত পদ্ধতি দেখুন

The primary constraint is a lack of spatial resolution. With only a single access point, the system can determine that the customer is in the store (associated with the AP), but it cannot use trilateration to pinpoint their location to a specific zone like the electronics section. The retailer must deploy additional access points to provide overlapping coverage, enabling accurate location analytics.

Q2. The marketing director is concerned that MAC address randomisation in iOS will prevent them from tracking repeat visitors. How should the IT architect respond?

💡 ইঙ্গিত:Focus on the transition from hardware-based tracking to identity-based tracking.

প্রস্তাবিত পদ্ধতি দেখুন

The architect should explain that while MAC randomisation disrupts passive tracking of anonymous devices, it does not impact authenticated users. By implementing a captive portal that requires email or social login, the system creates a persistent profile based on the user's identity. When the user returns and reconnects (even with a new MAC address), they re-authenticate, and the new session is linked to their existing persistent profile.

Q3. A stadium operator wants to deploy guest WiFi but is concerned about PCI DSS compliance, as POS terminals for concessions share the same physical network switches. What network design principle must be enforced?

💡 ইঙ্গিত:Think about logical separation of network traffic.

প্রস্তাবিত পদ্ধতি দেখুন

The IT team must enforce strict network segmentation using Virtual Local Area Networks (VLANs). The guest WiFi traffic must be placed on a dedicated VLAN that is completely isolated from the VLAN used by the POS terminals. Firewall rules must ensure that no traffic can route between the guest VLAN and the Cardholder Data Environment (CDE), thereby maintaining PCI DSS compliance.