802.1X প্রমাণীকরণ কী? এটি কীভাবে কাজ করে এবং কেন এটি গুরুত্বপূর্ণ

IEEE 802.1X প্রমাণীকরণ সম্পর্কে আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য একটি বিস্তারিত প্রযুক্তিগত রেফারেন্স গাইড। এই গাইডটি অন্তর্নিহিত আর্কিটেকচার, বাস্তবায়ন কৌশল, PSK-এর উপর নিরাপত্তা সুবিধা এবং guest WiFi সমাধানের পাশাপাশি কীভাবে কার্যকরভাবে এন্টারপ্রাইজ-গ্রেড অ্যাক্সেস নিয়ন্ত্রণ স্থাপন করা যায় তা কভার করে।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর-পর্যালোচনা: 802.1X কীভাবে কাজ করে

- তিন-পক্ষীয় আর্কিটেকচার

- প্রমাণীকরণ প্রবাহ

- EAP পদ্ধতি: সঠিক প্রোটোকল নির্বাচন

- বাস্তবায়ন নির্দেশিকা

- পর্যায় 1: অবকাঠামোগত প্রস্তুতি

- পর্যায় 2: সাপ্লিক্যান্ট কনফিগারেশন

- পর্যায় 3: পাইলট এবং রোলআউট

- গেস্ট অ্যাক্সেসের সাথে একীকরণ

- সর্বোত্তম অনুশীলন

- সমস্যা সমাধান ও ঝুঁকি হ্রাস

- ROI এবং ব্যবসার প্রভাব

- অডিও ব্রিফিং

কার্যনির্বাহী সারসংক্ষেপ

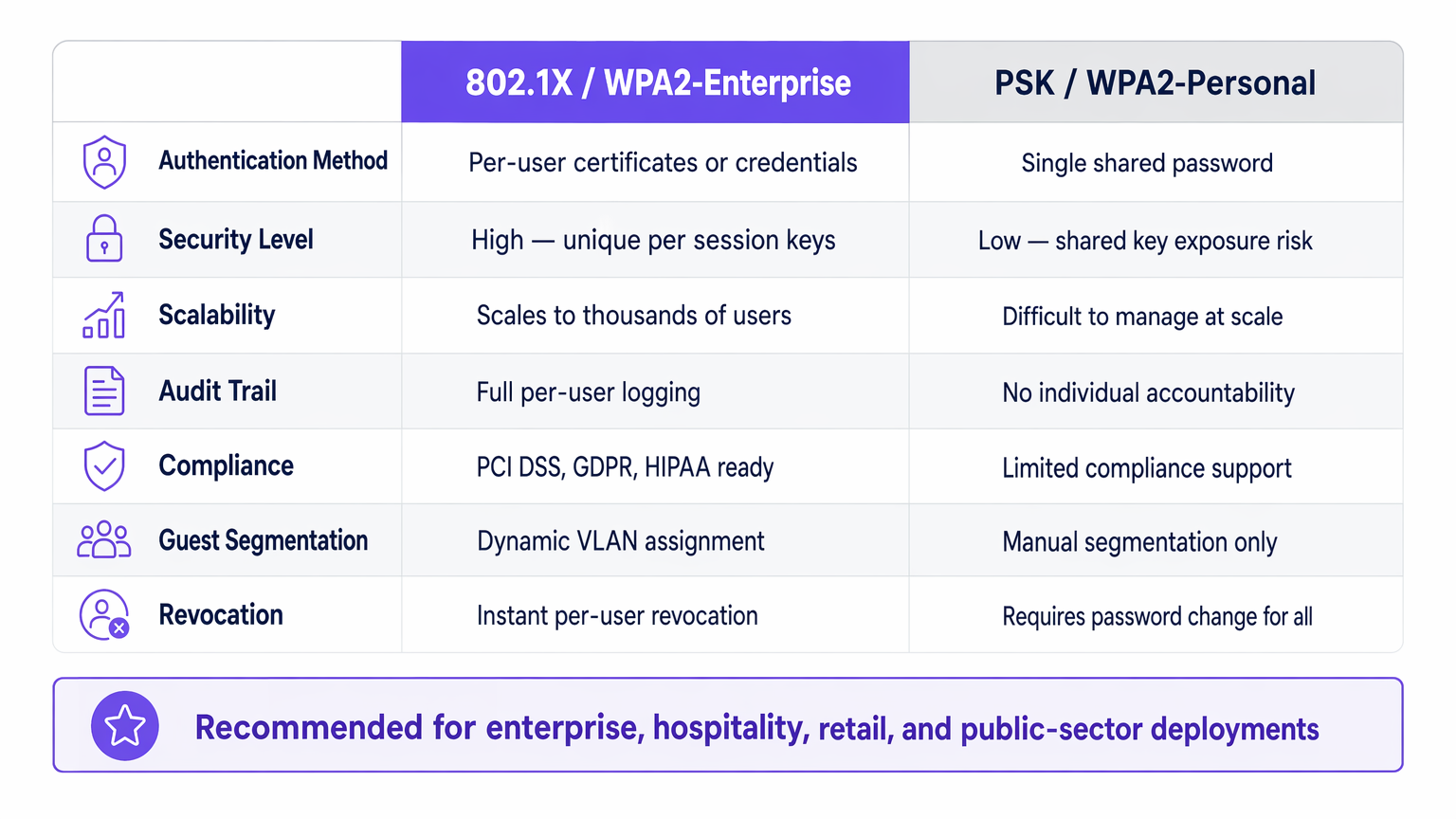

এন্টারপ্রাইজ আইটি নেতাদের জন্য যারা আতিথেয়তা , খুচরা , স্বাস্থ্যসেবা , অথবা পরিবহন স্থানগুলিতে নেটওয়ার্ক পরিচালনা করেন, নেটওয়ার্ক অ্যাক্সেস সুরক্ষিত করা একটি মৌলিক প্রয়োজন। কর্পোরেট অ্যাক্সেসের জন্য Pre-Shared Keys (PSK)-এর উপর নির্ভর করা অগ্রহণযোগ্য ঝুঁকি তৈরি করে: ব্যক্তিগত জবাবদিহিতার অভাব, জটিল প্রত্যাহার প্রক্রিয়া এবং ভাগ করা এনক্রিপশন দুর্বলতা।

IEEE 802.1X হল পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস নিয়ন্ত্রণের জন্য শিল্প-মান কাঠামো। একটি ডিভাইস নেটওয়ার্কে যোগাযোগ করার আগে এটি একটি কঠোর প্রমাণীকরণ প্রক্রিয়া প্রয়োগ করে, প্রতি-ব্যবহারকারী পরিচয় যাচাইকরণ, গতিশীল নীতি প্রয়োগ এবং PCI DSS ও GDPR-এর মতো কাঠামোর সাথে সম্মতি সক্ষম করে। এই গাইডটি 802.1X-এর কার্যপ্রণালী, সাধারণ EAP পদ্ধতিগুলির মধ্যে পার্থক্য এবং এন্টারপ্রাইজ পরিবেশের জন্য ব্যবহারিক স্থাপনার কৌশল অন্বেষণ করে, যার মধ্যে Guest WiFi সমাধানের সাথে এটি কীভাবে একত্রিত হয় একটি সামগ্রিক অ্যাক্সেস কৌশল প্রদানের জন্য।

প্রযুক্তিগত গভীর-পর্যালোচনা: 802.1X কীভাবে কাজ করে

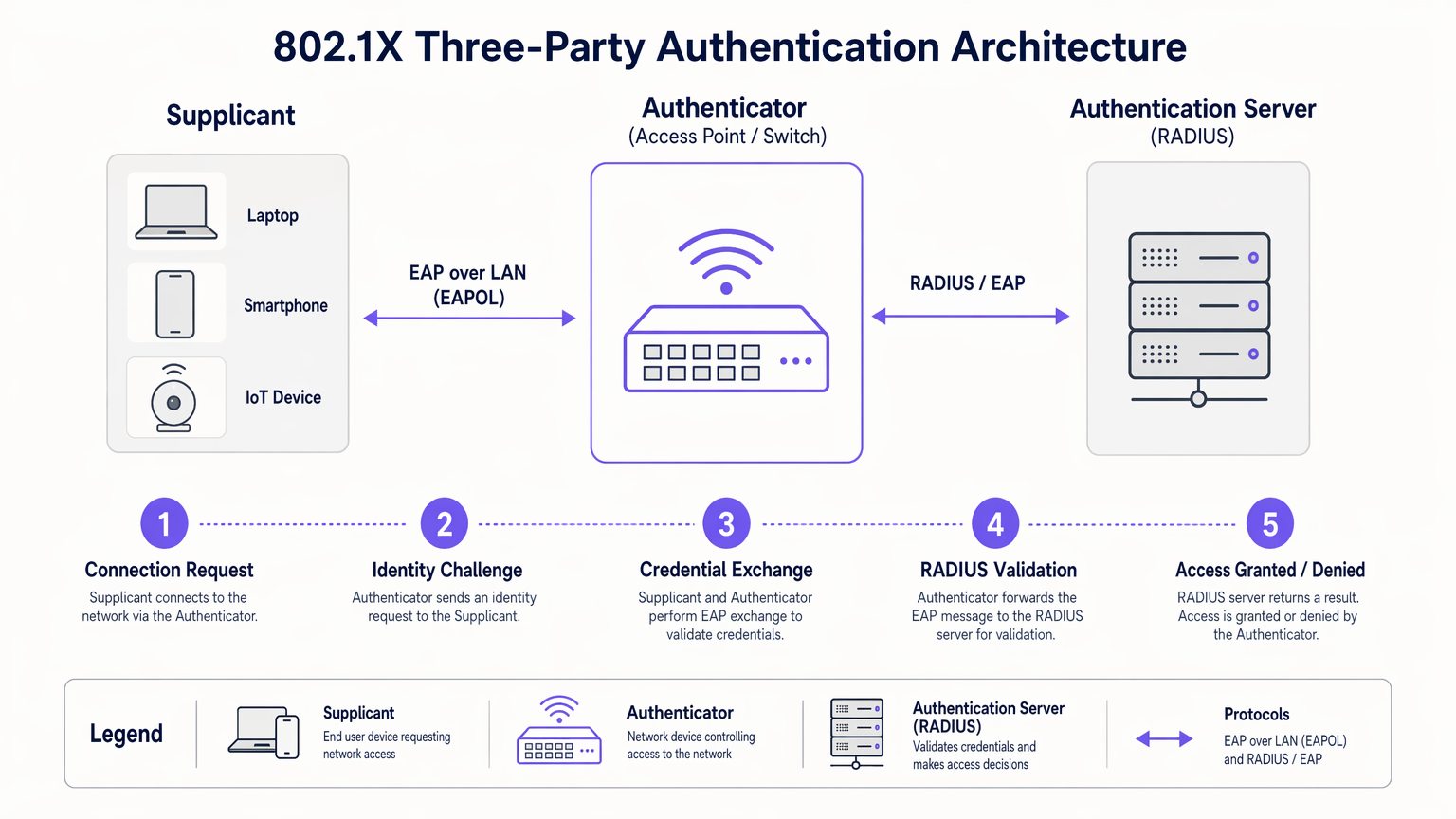

এর মূলে, 802.1X একটি তিন-পক্ষীয় মডেলের উপর কাজ করে যা অভ্যন্তরীণ নেটওয়ার্ক থেকে অপ্রমাণিত ডিভাইসগুলিকে বিচ্ছিন্ন করার জন্য ডিজাইন করা হয়েছে।

তিন-পক্ষীয় আর্কিটেকচার

- সাপ্লিক্যান্ট: শেষ-ব্যবহারকারীর ডিভাইস (ল্যাপটপ, স্মার্টফোন, IoT সেন্সর) যা নেটওয়ার্ক অ্যাক্সেসের অনুরোধ করে। এটিকে অবশ্যই একটি 802.1X-সম্মত সফটওয়্যার ক্লায়েন্ট চালাতে হবে।

- অথেন্টিকেটর: নেটওয়ার্ক ডিভাইস (wireless access point বা পরিচালিত সুইচ) যা ফিজিক্যাল বা লজিক্যাল পোর্ট নিয়ন্ত্রণ করে। এটি একটি গেটকিপার হিসাবে কাজ করে, প্রমাণীকরণ সফল না হওয়া পর্যন্ত EAP (Extensible Authentication Protocol) ব্যতীত সমস্ত ট্র্যাফিক ব্লক করে।

- প্রমাণীকরণ সার্ভার: সাধারণত একটি RADIUS (Remote Authentication Dial-In User Service) সার্ভার। এটি একটি ব্যাকএন্ড আইডেন্টিটি স্টোর (যেমন Active Directory) এর বিরুদ্ধে সাপ্লিকারেন্টের শংসাপত্রগুলি যাচাই করে এবং একটি নীতি সিদ্ধান্ত ফেরত দেয়।

প্রমাণীকরণ প্রবাহ

যখন একটি সাপ্লিক্যান্ট একটি 802.1X-সক্ষম পোর্ট বা SSID-এর সাথে সংযুক্ত হয়, তখন অথেন্টিকেটর পোর্টটিকে একটি অননুমোদিত অবস্থায় রাখে। প্রবাহটি নিম্নরূপ চলে:

- EAPOL স্টার্ট: সাপ্লিক্যান্ট অথেন্টিকেটরের কাছে একটি EAP over LAN (EAPOL) স্টার্ট ফ্রেম পাঠায়।

- পরিচয় অনুরোধ: অথেন্টিকেটর সাপ্লিকারেন্টের পরিচয় অনুরোধ করে।

- পরিচয় প্রতিক্রিয়া: সাপ্লিক্যান্ট তার পরিচয় প্রদান করে, যা অথেন্টিকেটর একটি RADIUS Access-Request প্যাকেটের মাধ্যমে RADIUS সার্ভারে ফরোয়ার্ড করে।

- EAP বিনিময়: RADIUS সার্ভার এবং সাপ্লিক্যান্ট একটি EAP পদ্ধতি নিয়ে আলোচনা করে এবং অথেন্টিকেটরের মাধ্যমে নিরাপদে শংসাপত্র বিনিময় করে।

- অ্যাক্সেস সিদ্ধান্ত: সফল যাচাইকরণের পর, RADIUS সার্ভার অথেন্টিকেটরের কাছে একটি RADIUS Access-Accept প্যাকেট পাঠায়। এই প্যাকেটে প্রায়শই গতিশীল VLAN অ্যাসাইনমেন্ট বা QoS নীতির জন্য বিক্রেতা-নির্দিষ্ট অ্যাট্রিবিউট (VSAs) অন্তর্ভুক্ত থাকে।

- পোর্ট অনুমোদিত: অথেন্টিকেটর পোর্টটিকে একটি অনুমোদিত অবস্থায় স্থানান্তরিত করে, স্বাভাবিক নেটওয়ার্ক ট্র্যাফিকের অনুমতি দেয়।

EAP পদ্ধতি: সঠিক প্রোটোকল নির্বাচন

EAP কাঠামোটি এক্সটেনসিবল। EAP পদ্ধতির পছন্দ নির্ধারণ করে কিভাবে শংসাপত্রগুলি বিনিময় এবং যাচাই করা হয়:

- EAP-TLS (Transport Layer Security): নিরাপত্তার জন্য গোল্ড স্ট্যান্ডার্ড। এটি ক্লায়েন্ট এবং সার্ভার উভয় ক্ষেত্রেই ডিজিটাল সার্টিফিকেট ব্যবহার করে পারস্পরিক প্রমাণীকরণ প্রয়োজন। যদিও অত্যন্ত সুরক্ষিত, এটির জন্য একটি শক্তিশালী Public Key Infrastructure (PKI) প্রয়োজন।

- PEAP-MSCHAPv2 (Protected EAP): এন্টারপ্রাইজ পরিবেশে সবচেয়ে সাধারণ স্থাপনা। এটি একটি সার্ভার-সাইড সার্টিফিকেট ব্যবহার করে একটি সুরক্ষিত TLS টানেল স্থাপন করে, যার ভিতরে ক্লায়েন্ট একটি স্ট্যান্ডার্ড ইউজারনেম এবং পাসওয়ার্ড (MSCHAPv2) ব্যবহার করে প্রমাণীকরণ করে। এটি স্থাপনার সরলতার সাথে নিরাপত্তা বজায় রাখে।

- EAP-TTLS (Tunneled TLS): PEAP-এর অনুরূপ তবে অভ্যন্তরীণ প্রমাণীকরণ প্রোটোকলের একটি বিস্তৃত পরিসর সমর্থন করে, যার মধ্যে লিগ্যাসি PAP বা CHAP রয়েছে, যা প্রায়শই নন-উইন্ডোজ পরিবেশে ব্যবহৃত হয়।

বাস্তবায়ন নির্দেশিকা

802.1X স্থাপন করতে ব্যবহারকারীর বিঘ্ন এড়াতে সতর্ক পরিকল্পনা প্রয়োজন। সাফল্যের জন্য একটি পর্যায়ক্রমিক পদ্ধতি অত্যন্ত গুরুত্বপূর্ণ।

পর্যায় 1: অবকাঠামোগত প্রস্তুতি

প্রান্তে 802.1X সক্ষম করার আগে, আপনার মূল অবকাঠামো প্রস্তুত আছে তা নিশ্চিত করুন। একটি RADIUS সার্ভার (যেমন Microsoft NPS বা FreeRADIUS) স্থাপন করুন এবং এটিকে আপনার পরিচয় প্রদানকারীর সাথে একত্রিত করুন। RADIUS অবকাঠামোর জন্য উচ্চ প্রাপ্যতা কনফিগার করুন; যদি প্রমাণীকরণ সার্ভার ব্যর্থ হয়, নেটওয়ার্ক অ্যাক্সেস বন্ধ হয়ে যায়।

পর্যায় 2: সাপ্লিক্যান্ট কনফিগারেশন

ব্যবহারকারীদের তাদের ডিভাইস ম্যানুয়ালি কনফিগার করার উপর নির্ভর করবেন না। পরিচালিত কর্পোরেট ডিভাইসগুলির জন্য, সঠিক 802.1X প্রোফাইল পুশ করতে Group Policy Objects (GPO) বা Mobile Device Management (MDM) প্ল্যাটফর্ম ব্যবহার করুন, যার মধ্যে প্রয়োজনীয় EAP পদ্ধতি এবং RADIUS সার্ভারের জন্য বিশ্বস্ত রুট সার্টিফিকেট অন্তর্ভুক্ত।

পর্যায় 3: পাইলট এবং রোলআউট

একটি ডেডিকেটেড টেস্ট SSID বা একটি নির্দিষ্ট সুইচ স্ট্যাক ব্যবহার করে একটি ছোট পাইলট গ্রুপ দিয়ে শুরু করুন। প্রমাণীকরণ ব্যর্থতার জন্য RADIUS লগগুলি নিরীক্ষণ করুন, বিশেষ করে সার্টিফিকেট ট্রাস্ট সমস্যা বা ভুল শংসাপত্র সম্পর্কিত। পাইলট স্থিতিশীল হলে, সংস্থা জুড়ে একটি পর্যায়ক্রমিক রোলআউট নিয়ে এগিয়ে যান।

গেস্ট অ্যাক্সেসের সাথে একীকরণ

802.1X পরিচিত শংসাপত্র সহ কর্পোরেট ব্যবহারকারীদের জন্য ডিজাইন করা হয়েছে। দর্শক, ঠিকাদার এবং গ্রাহকদের জন্য, আপনার একটি সমান্তরাল কৌশল প্রয়োজন। এখানেই একটি ডেডিকেটেড Guest WiFi প্ল্যাটফর্ম অপরিহার্য হয়ে ওঠে। কর্পোরেট ডিভাইসগুলি 802.1X এর মাধ্যমে সুরক্ষিত VLAN-গুলিতে নির্বিঘ্নে প্রমাণীকরণ করে, অতিথিরা একটি Captive Portal এর মাধ্যমে প্রমাণীকরণ করে, WiFi Analytics -এর জন্য মূল্যবান ফার্স্ট-পার্টি ডেটা প্রদান করে যখন অভ্যন্তরীণ সংস্থানগুলি থেকে বিচ্ছিন্ন থাকে।

Purple-এর প্ল্যাটফর্ম Connect লাইসেন্সের অধীনে OpenRoaming-এর মতো পরিষেবাগুলির জন্য একটি পরিচয় প্রদানকারী হিসাবেও কাজ করতে পারে, নির্বিঘ্ন পাবলিক অ্যাক্সেস এবং সুরক্ষিত প্রমাণীকরণের মধ্যে ব্যবধান পূরণ করে।

সর্বোত্তম অনুশীলন

- সার্ভার প্রয়োগ করুন "সার্টিফিকেট যাচাইকরণ: PEAP বা EAP-TTLS ব্যবহার করার সময়, আপনাকে RADIUS সার্ভারের সার্টিফিকেট যাচাই করার জন্য সাপ্লিক্যান্ট কনফিগার করতে হবে। এটি করতে ব্যর্থ হলে নেটওয়ার্কটি দুর্বৃত্ত অ্যাক্সেস পয়েন্ট (ইভিল টুইন) আক্রমণের শিকার হতে পারে।

- ডাইনামিক VLAN অ্যাসাইনমেন্ট প্রয়োগ করুন: ব্যবহারকারীদের তাদের Active Directory গ্রুপ সদস্যতার উপর ভিত্তি করে নির্দিষ্ট VLAN-এ বরাদ্দ করতে RADIUS অ্যাট্রিবিউট ব্যবহার করুন। এটি প্রয়োজনীয় SSIDs-এর সংখ্যা হ্রাস করে এবং নেটওয়ার্ক বিভাজনকে সহজ করে।

- MAB সহ IoT ডিভাইসগুলি পরিচালনা করুন: অনেক IoT ডিভাইস (প্রিন্টার, স্মার্ট টিভি) 802.1X সাপ্লিক্যান্ট সমর্থন করে না। ফলব্যাক হিসাবে MAC Authentication Bypass (MAB) ব্যবহার করুন। অথেন্টিকেটর ডিভাইসের MAC অ্যাড্রেসকে ইউজারনেম এবং পাসওয়ার্ড হিসাবে ব্যবহার করে। যেহেতু MAC অ্যাড্রেস স্পুফ করা যেতে পারে, তাই MAB-অথেন্টিকেটেড ডিভাইসগুলির অ্যাক্সেস সুবিধা কঠোরভাবে সীমিত করুন।

সমস্যা সমাধান ও ঝুঁকি হ্রাস

যখন 802.1X ব্যর্থ হয়, তখন RADIUS সার্ভার লগগুলি আপনার প্রাথমিক ডায়াগনস্টিক টুল।

- ত্রুটি: EAP টাইমআউট: অথেন্টিকেটর সাপ্লিক্যান্ট থেকে কোনো প্রতিক্রিয়া পাচ্ছে না। এটি প্রায়শই নির্দেশ করে যে সাপ্লিক্যান্ট সফটওয়্যার চলছে না, অথবা ডিভাইসটি 802.1X এর জন্য কনফিগার করা হয়নি।

- ত্রুটি: অজানা ব্যবহারকারী বা ভুল পাসওয়ার্ড: ব্যবহারকারী ভুল শংসাপত্র প্রবেশ করিয়েছেন, অথবা RADIUS সার্ভার ব্যাকএন্ড আইডেন্টিটি স্টোরের সাথে যোগাযোগ করতে পারছে না।

- ত্রুটি: সার্টিফিকেট ট্রাস্ট ব্যর্থতা: সাপ্লিক্যান্ট RADIUS সার্ভারের সার্টিফিকেট প্রত্যাখ্যান করেছে। নিশ্চিত করুন যে RADIUS সার্ভারের সার্টিফিকেট ইস্যু করা Root CA সার্টিফিকেট সাপ্লিক্যান্টের বিশ্বস্ত রুট স্টোরে ইনস্টল করা আছে।

নেটওয়ার্ক আর্কিটেকচার অপ্টিমাইজেশনের একটি বিস্তৃত দৃষ্টিভঙ্গির জন্য, আধুনিক WAN কৌশলগুলির সাথে প্রমাণীকরণ কীভাবে একত্রিত হয় তা বিবেচনা করুন, যেমনটি আলোচনা করা হয়েছে আধুনিক ব্যবসার জন্য মূল SD WAN সুবিধা ।

ROI এবং ব্যবসার প্রভাব

802.1X বাস্তবায়ন শুধুমাত্র নিরাপত্তার বাইরেও পরিমাপযোগ্য ব্যবসায়িক মূল্য প্রদান করে:

- হ্রাসকৃত অপারেশনাল ওভারহেড: কর্মচারীরা চলে গেলে বা ঠিকাদাররা তাদের কাজ শেষ করলে ম্যানুয়ালি PSK ঘোরানোর প্রয়োজনীয়তা দূর করে। ব্যবহারকারীর ডিরেক্টরি অ্যাকাউন্ট নিষ্ক্রিয় করার মাধ্যমে তাৎক্ষণিকভাবে অ্যাক্সেস প্রত্যাহার করা হয়।

- সরলীকৃত সম্মতি: PCI DSS, HIPAA, এবং GDPR দ্বারা প্রয়োজনীয় প্রতি-ব্যবহারকারী অডিট ট্রেইল এবং শক্তিশালী অ্যাক্সেস নিয়ন্ত্রণ সরবরাহ করে।

- উন্নত নেটওয়ার্ক দৃশ্যমানতা: নেটওয়ার্ক কার্যকলাপের সাথে পরিচয়কে একত্রিত করে, যা আইটি দলগুলিকে সাধারণ IP অ্যাড্রেসের পরিবর্তে নির্দিষ্ট ব্যবহারকারীদের কাছে নিরাপত্তা ইভেন্ট বা পারফরম্যান্স সমস্যাগুলি ট্রেস করতে দেয়।

শেয়ার্ড কী থেকে সরে এসে এবং পোর্ট-ভিত্তিক অ্যাক্সেস নিয়ন্ত্রণ গ্রহণ করে, এন্টারপ্রাইজ নেটওয়ার্কগুলি আধুনিক অপারেশনাল চাহিদার জন্য প্রয়োজনীয় গ্রানুলার নিরাপত্তা অর্জন করে। ওয়্যারলেস নিরাপত্তা মানগুলির একটি বিস্তারিত তুলনার জন্য, আমাদের গাইডটি পর্যালোচনা করুন WPA, WPA2 এবং WPA3: পার্থক্য কী এবং কোনটি আপনার ব্যবহার করা উচিত? ।

অডিও ব্রিফিং

802.1X প্রমাণীকরণ সম্পর্কে আমাদের 10 মিনিটের প্রযুক্তিগত ব্রিফিং শুনুন:

মূল শব্দ ও সংজ্ঞা

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational standard replacing shared passwords with per-user authentication in enterprise networks.

Supplicant

The software client on an end-user device that requests network access and handles the EAP exchange.

Required on all laptops, phones, and tablets connecting to an 802.1X network.

Authenticator

The network edge device (switch or access point) that controls the physical or logical port, blocking traffic until authentication is complete.

The enforcement point in the network architecture.

RADIUS Server

Remote Authentication Dial-In User Service. The central server that validates credentials against a directory and returns policy decisions.

The brain of the 802.1X deployment, often implemented via Microsoft NPS or Cisco ISE.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, providing transport for various authentication methods.

The language spoken between the supplicant and the RADIUS server.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the authenticator to place a user into a specific VLAN based on their identity or group membership.

Crucial for network segmentation and compliance without broadcasting dozens of SSIDs.

EAP-TLS

An EAP method requiring mutual certificate-based authentication between the client and the server.

The most secure method, ideal for highly regulated environments like healthcare or finance.

PEAP (Protected EAP)

An EAP method that establishes a secure TLS tunnel using a server certificate, protecting the inner credential exchange (usually a username/password).

The most common deployment method due to its balance of security and operational simplicity.

কেস স্টাডিজ

A 200-room hotel needs to secure its back-of-house operational network (staff tablets, VoIP phones, management laptops) while maintaining a separate, open guest network. They currently use a single PSK for staff.

- Deploy Microsoft NPS (RADIUS) integrated with the hotel's Active Directory.

- Configure the wireless controller to broadcast a new 'Staff_Secure' SSID using WPA2-Enterprise (802.1X).

- Push a PEAP-MSCHAPv2 profile to all managed staff laptops and tablets via MDM.

- For VoIP phones lacking 802.1X support, configure MAC Authentication Bypass (MAB) on the RADIUS server, assigning them to an isolated Voice VLAN.

- Retain the open guest network, securing it with Purple's captive portal for guest isolation and analytics.

A large retail chain is failing PCI DSS compliance because their Point of Sale (PoS) terminals are on the same logical network segment as store manager laptops, using a shared WPA2-Personal key.

- Implement 802.1X across all corporate access points.

- Configure dynamic VLAN assignment on the RADIUS server.

- Create a policy: If the authenticating device is a PoS terminal (authenticated via machine certificate using EAP-TLS), assign it to the highly restricted PCI-VLAN.

- Create a second policy: If the user is a Store Manager (authenticated via PEAP), assign them to the Corp-VLAN with standard internet and intranet access.

দৃশ্যপট বিশ্লেষণ

Q1. Your organization is migrating from WPA2-Personal to WPA2-Enterprise. You have a mix of corporate-owned Windows laptops and employee-owned BYOD smartphones. You do not have a PKI infrastructure. Which EAP method should you deploy?

💡 ইঙ্গিত:Consider the requirement for client certificates versus server-only certificates.

প্রস্তাবিত পদ্ধতি দেখুন

PEAP-MSCHAPv2. Since you lack a PKI infrastructure, deploying client certificates for EAP-TLS is not feasible. PEAP only requires a server-side certificate on the RADIUS server, allowing users to authenticate with their standard Active Directory username and password.

Q2. After deploying 802.1X using PEAP, several users report they are prompted with a security warning asking them to 'Trust' a certificate when connecting to the network. What configuration step was missed?

💡 ইঙ্গিত:Think about how the supplicant validates the identity of the RADIUS server.

প্রস্তাবিত পদ্ধতি দেখুন

The supplicant profile pushed to the devices was not configured to explicitly trust the Root CA that issued the RADIUS server's certificate. Without this configuration, the OS prompts the user to manually verify the server's identity, which is a security risk and poor user experience.

Q3. You need to connect 50 smart TVs in hotel conference rooms to the network. These devices do not support 802.1X supplicants. How can you provide them access while maintaining security?

💡 ইঙ্গিত:Consider alternative authentication methods for headless devices and how to restrict their access.

প্রস্তাবিত পদ্ধতি দেখুন

Implement MAC Authentication Bypass (MAB). The authenticator will use the smart TV's MAC address to authenticate against the RADIUS server. Crucially, the RADIUS server must be configured to assign these devices to a heavily restricted VLAN (e.g., internet-only, no internal access) to mitigate the risk of MAC address spoofing.