IPSK কী? আইডেন্টিটি প্রি-শেয়ার্ড কী ব্যাখ্যা করা হয়েছে

এই বিস্তারিত প্রযুক্তিগত নির্দেশিকা Identity Pre-Shared Keys (IPSK/DPSK) ব্যাখ্যা করে, যেখানে এটি 802.1X-এর জটিলতা ছাড়াই মাল্টি-ডুয়েলিং ইউনিট (MDUs) এবং ছাত্রাবাসের জন্য এন্টারপ্রাইজ-গ্রেড নিরাপত্তা এবং ডাইনামিক VLAN স্টিয়ারিং কীভাবে প্রদান করে তা বিস্তারিতভাবে বর্ণনা করা হয়েছে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর-পর্যালোচনা: IPSK কী এবং এটি কীভাবে কাজ করে?

- শেয়ার্ড PSK-এর সাথে স্থাপত্যগত সমস্যা

- IPSK সমাধান

- তুলনা: WPA2-Personal বনাম IPSK বনাম 802.1X

- বাস্তবায়ন নির্দেশিকা: MDU পরিবেশে IPSK স্থাপন

- 1. কী জেনারেশন এবং এন্ট্রপি

- 2. ডিভাইস সীমা প্রয়োগ

- 3. ডাইনামিক VLAN স্টিয়ারিং কনফিগারেশন

- 4. প্রপার্টি ম্যানেজমেন্ট সিস্টেম (PMS) এর সাথে ইন্টিগ্রেশন

- সেরা অনুশীলন এবং শিল্প মান

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- সাধারণ ব্যর্থতার ধরণ

- ROI এবং ব্যবসায়িক প্রভাব

আমাদের সিনিয়র সলিউশনস আর্কিটেক্টের কাছ থেকে এই ১০ মিনিটের ব্রিফিংয়ে IPSK আর্কিটেকচার সম্পর্কে শুনুন:

কার্যনির্বাহী সারসংক্ষেপ

মাল্টি-ডুয়েলিং ইউনিট (MDUs), বিশেষ করে ছাত্রাবাস পরিচালনাকারী সম্পত্তি ব্যবস্থাপক এবং আইটি ডিরেক্টরদের জন্য, ওয়্যারলেস অ্যাক্সেস পরিচালনা একটি অনন্য চ্যালেঞ্জ উপস্থাপন করে। বাসিন্দারা যে ভোক্তা-গ্রেড অনবোর্ডিং অভিজ্ঞতা আশা করেন, তার সাথে এন্টারপ্রাইজ-গ্রেড নিরাপত্তা, জবাবদিহিতা এবং নেটওয়ার্ক বিভাজন, যা সম্মতি দ্বারা বাধ্যতামূলক, তার মধ্যে আপনাকে ভারসাম্য বজায় রাখতে হবে।

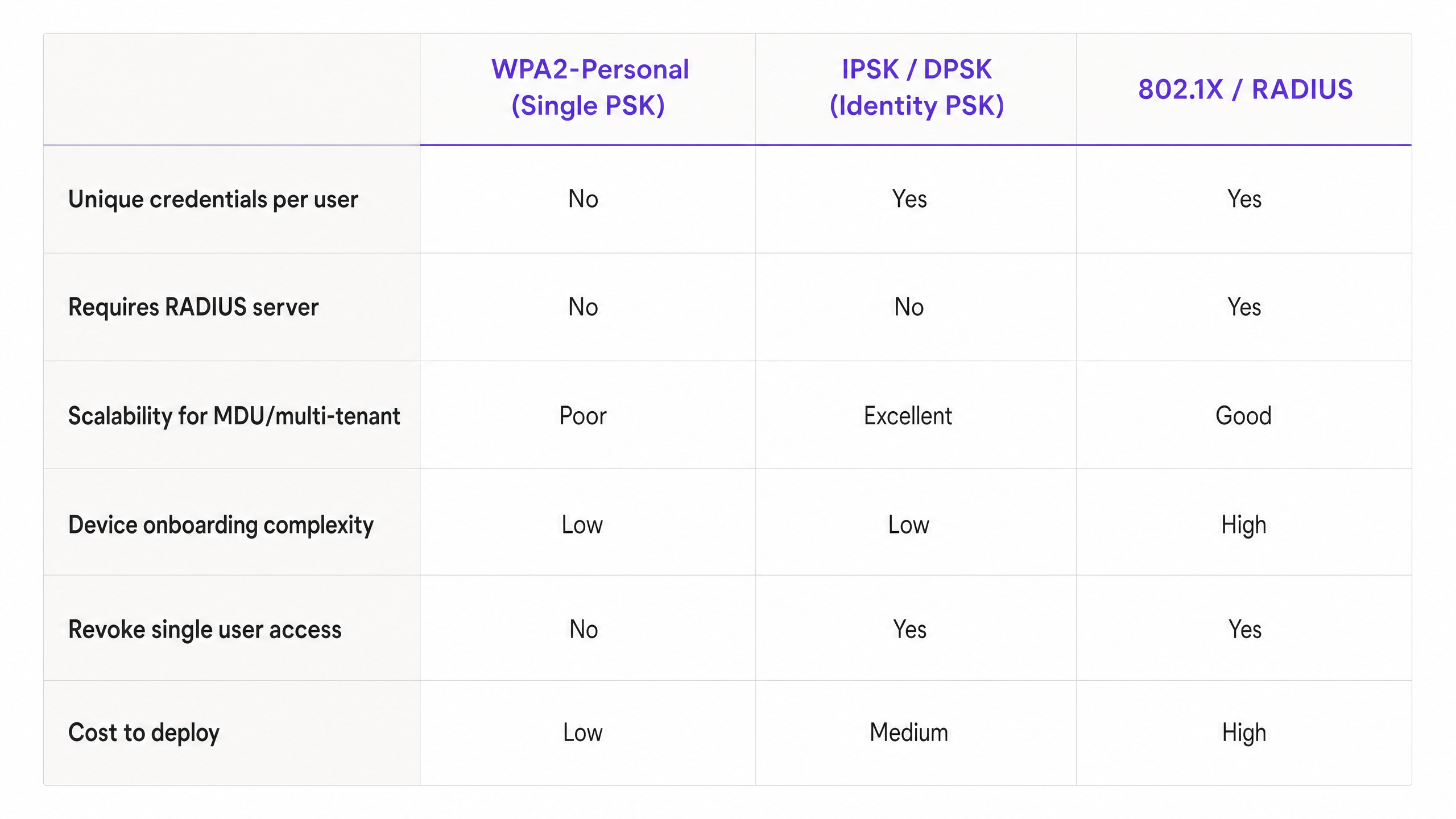

স্ট্যান্ডার্ড WPA2-Personal (একটি একক শেয়ার্ড পাসওয়ার্ড) ব্যবহারকারীর জবাবদিহিতা বা ডাইনামিক নেটওয়ার্ক বিভাজন প্রদান করতে ব্যর্থ হয়। এর বিপরীতে, এন্টারপ্রাইজ 802.1X (RADIUS) চমৎকার নিরাপত্তা প্রদান করে কিন্তু গেমিং কনসোল, স্মার্ট টিভি এবং IoT হার্ডওয়্যারের মতো হেডলেস ডিভাইসগুলি আবাসিক পরিবেশে অনবোর্ডিংয়ের জন্য উল্লেখযোগ্য জটিলতা তৈরি করে।

Identity Pre-Shared Keys (IPSK), যা Dynamic PSK (DPSK) নামেও পরিচিত, এই ব্যবধান পূরণ করে। এটি WPA2-Personal-এর নির্বিঘ্ন অনবোর্ডিং প্রদান করে, একই সাথে প্রতি-ব্যবহারকারী জবাবদিহিতা, ডাইনামিক VLAN স্টিয়ারিং এবং গ্র্যানুলার লাইফসাইকেল ম্যানেজমেন্ট সরবরাহ করে যা সাধারণত 802.1X আর্কিটেকচারের জন্য সংরক্ষিত। এই নির্দেশিকাটি IPSK-এর প্রযুক্তিগত মেকানিক্স, স্থাপনার কৌশল এবং কেন এটি আধুনিক MDU এবং ছাত্রাবাস নেটওয়ার্কগুলির জন্য চূড়ান্ত আর্কিটেকচার তা বিস্তারিতভাবে বর্ণনা করে।

প্রযুক্তিগত গভীর-পর্যালোচনা: IPSK কী এবং এটি কীভাবে কাজ করে?

মূলত, IPSK হল একটি প্রমাণীকরণ প্রক্রিয়া যা একটি একক Service Set Identifier (SSID)-কে একাধিক, অনন্য Pre-Shared Keys (PSKs) সমর্থন করতে দেয়, যেখানে প্রতিটি কী কন্ট্রোলার স্তরে একটি নির্দিষ্ট পরিচয়ের (একজন ব্যবহারকারী, একটি কক্ষ বা একটি ডিভাইস গ্রুপ) সাথে সংযুক্ত থাকে।

শেয়ার্ড PSK-এর সাথে স্থাপত্যগত সমস্যা

একটি ঐতিহ্যবাহী WPA2-Personal স্থাপনায়, SSID-এর সাথে সংযোগকারী সমস্ত ক্লায়েন্ট একই পাসফ্রেজ ব্যবহার করে। এটি বেশ কয়েকটি স্থাপত্যগত দুর্বলতা তৈরি করে:

- পরিচয় প্রসঙ্গের অভাব: নেটওয়ার্ক প্রমাণীকরণ স্তরে রেসিডেন্ট A-এর ট্র্যাফিক এবং রেসিডেন্ট B-এর ট্র্যাফিকের মধ্যে পার্থক্য করতে পারে না।

- শূন্য নেটওয়ার্ক বিভাজন: জটিল MAC-ভিত্তিক ওভাররাইড প্রয়োগ না করা হলে সমস্ত ডিভাইস একই ব্রডকাস্ট ডোমেইনে (VLAN) থাকে।

- ভঙ্গুর লাইফসাইকেল ম্যানেজমেন্ট: একটি একক আপসকৃত ডিভাইস বা একজন চলে যাওয়া বাসিন্দার অ্যাক্সেস প্রত্যাহার করার জন্য গ্লোবাল PSK পরিবর্তন করতে হয়, যা সমস্ত ব্যবহারকারীর জন্য একটি বিঘ্নিত নেটওয়ার্ক-ব্যাপী পুনঃসংযোগ ইভেন্ট তৈরি করে।

IPSK সমাধান

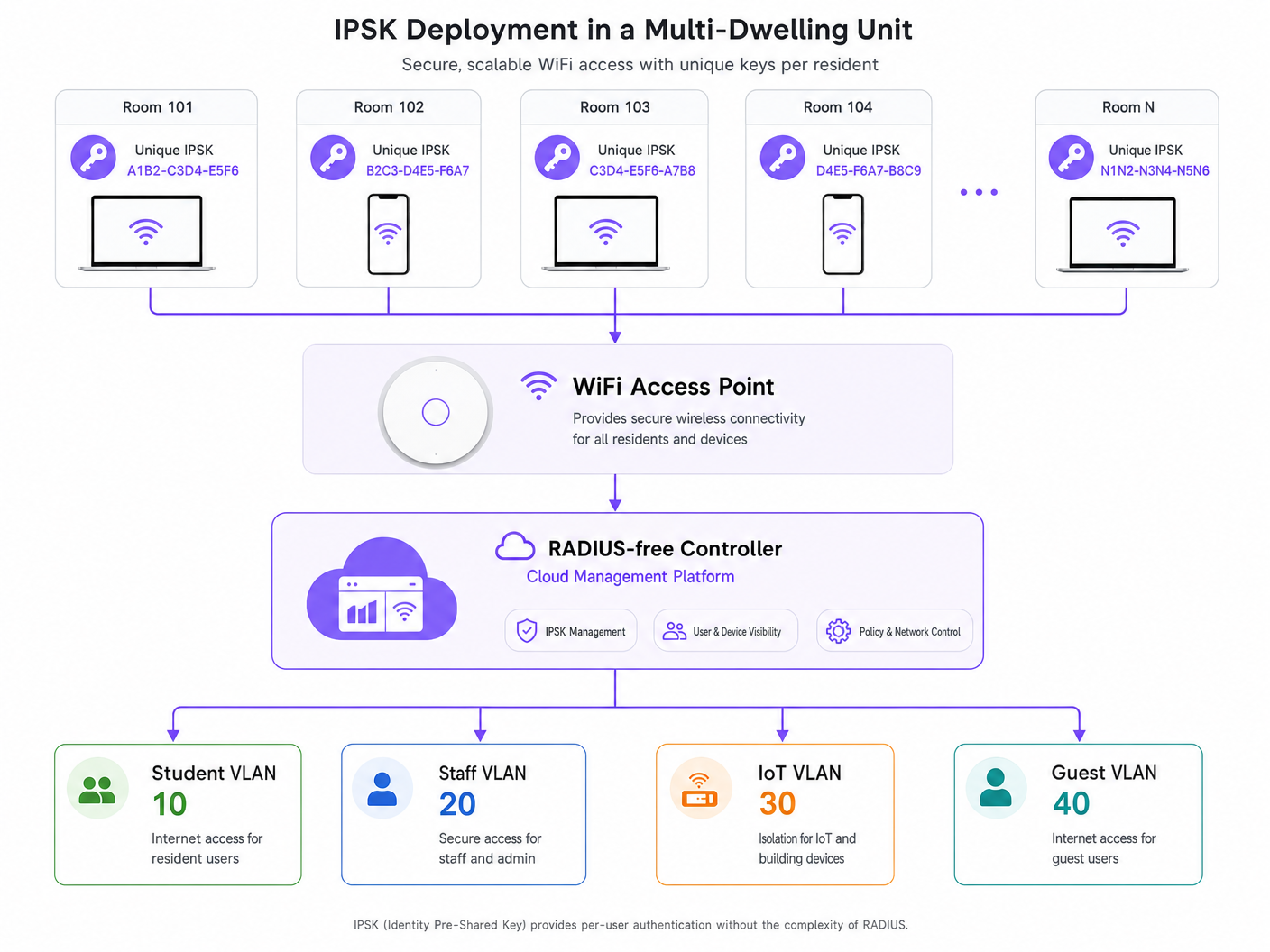

IPSK বুদ্ধিমত্তা এজ ডিভাইস থেকে ওয়্যারলেস কন্ট্রোলার বা ক্লাউড ম্যানেজমেন্ট প্ল্যাটফর্মে স্থানান্তরিত করে।

যখন একটি ডিভাইস SSID-এর সাথে সংযুক্ত হয়, তখন এটি তার নির্ধারিত PSK উপস্থাপন করে। অ্যাক্সেস পয়েন্ট এই অনুরোধটি কন্ট্রোলারের কাছে ফরোয়ার্ড করে। কন্ট্রোলার তার অভ্যন্তরীণ ডেটাবেস (বা API-এর মাধ্যমে একটি বাহ্যিক পরিচয় প্রদানকারী) থেকে কী যাচাই করার জন্য ক্যোয়ারী করে। সফল যাচাইকরণের পর, কন্ট্রোলার সেই নির্দিষ্ট কী-এর সাথে যুক্ত অনুমোদন প্রোফাইলটি ফেরত দেয়।

এই অনুমোদন প্রোফাইল সাধারণত নির্দেশ করে:

- VLAN অ্যাসাইনমেন্ট: ডিভাইসটিকে গতিশীলভাবে একটি নির্দিষ্ট নেটওয়ার্ক সেগমেন্টে পরিচালিত করা (যেমন, রুম 101-এর জন্য VLAN 10, রুম 102-এর জন্য VLAN 20)।

- Role-Based Access Control (RBAC): নির্দিষ্ট ফায়ারওয়াল নিয়ম বা Access Control Lists (ACLs) প্রয়োগ করা।

- রেট লিমিটিং: প্রতি ব্যবহারকারী বা প্রতি কক্ষের জন্য ব্যান্ডউইথ ক্যাপ প্রয়োগ করা।

যেহেতু কী ব্যবহারকারীর জন্য অনন্য, তাই ক্লায়েন্ট ডিভাইসে 802.1X সাপ্লিক্যান্টের প্রয়োজন ছাড়াই আপনি পরিচয়-ভিত্তিক নেটওয়ার্কিং অর্জন করেন।

তুলনা: WPA2-Personal বনাম IPSK বনাম 802.1X

IPSK কোথায় মানানসই তা বোঝার জন্য এটিকে বিকল্পগুলির সাথে তুলনা করা প্রয়োজন। যদিও 802.1X কর্পোরেট অফিস স্পেসের জন্য গোল্ড স্ট্যান্ডার্ড হিসাবে রয়ে গেছে (আমাদের Office Wi Fi: Optimize Your Modern Office Wi-Fi Network নির্দেশিকা দেখুন), ডিভাইস সামঞ্জস্যের সমস্যার কারণে এটি প্রায়শই MDUs-এর জন্য অনুপযুক্ত। IPSK WPA2-Personal-এর সরলতার সাথে 802.1X-এর নিরাপত্তা সুবিধা প্রদান করে।

বাস্তবায়ন নির্দেশিকা: MDU পরিবেশে IPSK স্থাপন

কার্যকরভাবে IPSK স্থাপনের জন্য কী জেনারেশন, বিতরণ এবং লাইফসাইকেল ম্যানেজমেন্টের চারপাশে সতর্ক পরিকল্পনা প্রয়োজন।

1. কী জেনারেশন এবং এন্ট্রপি

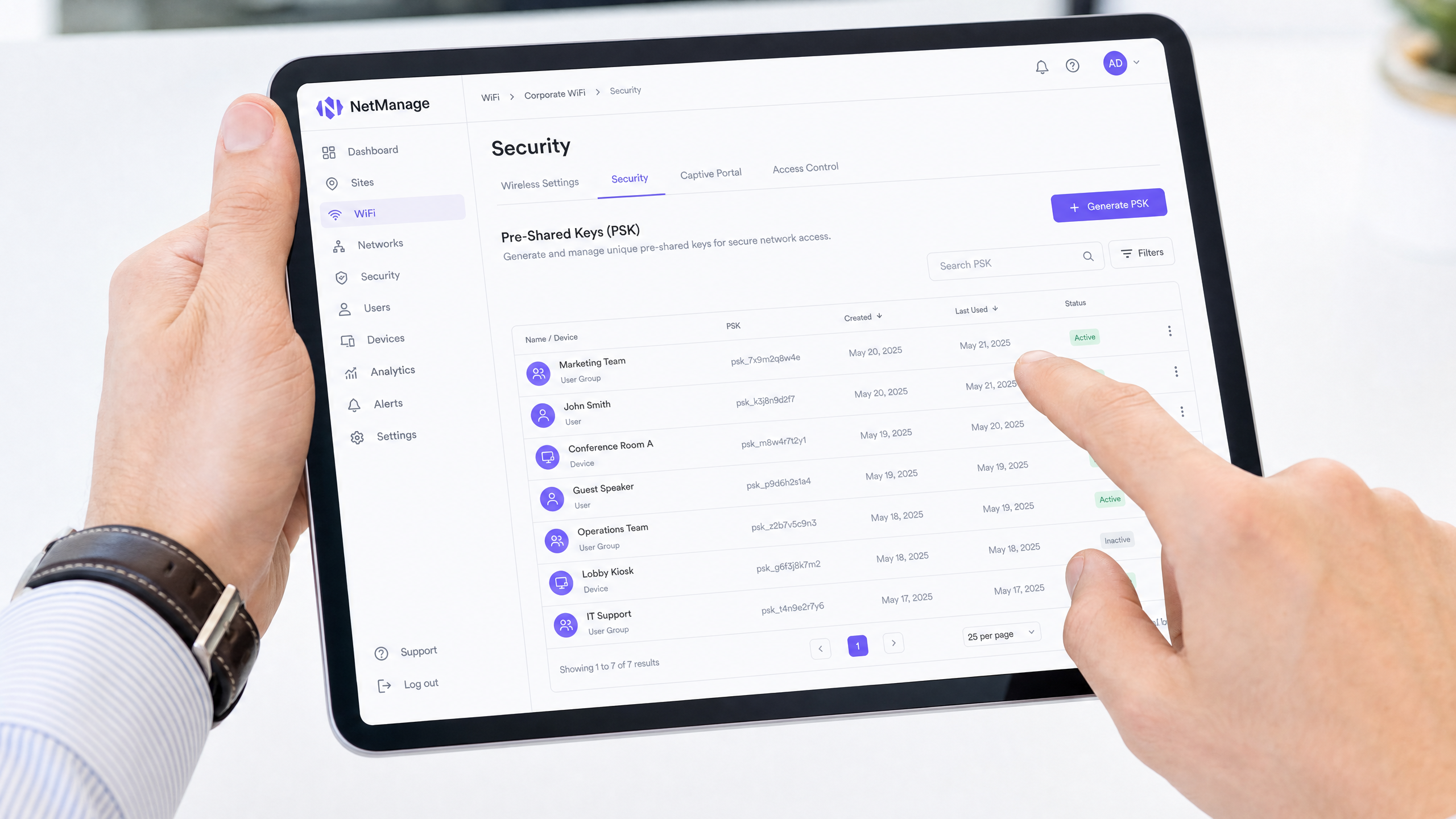

কীগুলি ক্রিপ্টোগ্রাফিকভাবে সুরক্ষিত হতে হবে। ক্রমিক সংখ্যা, কক্ষ নম্বর বা সহজে অনুমানযোগ্য বাক্যাংশ ব্যবহার করা এড়িয়ে চলুন। প্রোগ্রাম্যাটিকভাবে কী তৈরি করুন (সর্বনিম্ন 16-20 অক্ষর, আলফানিউমেরিক)। যদি আপনি Purple-এর Guest WiFi সমাধানের মতো একটি প্ল্যাটফর্ম ব্যবহার করেন, তাহলে এই জেনারেশন স্বয়ংক্রিয় হতে পারে এবং বাসিন্দার প্রোফাইলের সাথে সংযুক্ত থাকতে পারে।

2. ডিভাইস সীমা প্রয়োগ

একটি গুরুত্বপূর্ণ বাস্তবায়ন পদক্ষেপ হল প্রতি IPSK-তে একটি সর্বোচ্চ ডিভাইস সংখ্যা প্রয়োগ করা। যদি একজন বাসিন্দাকে একটি কী বরাদ্দ করা হয়, তবে তাদের যুক্তিসঙ্গত সংখ্যক সমসাময়িক প্রমাণীকরণে (যেমন, 5 থেকে 8টি ডিভাইস) সীমাবদ্ধ রাখা উচিত। এটি প্রয়োগ করতে ব্যর্থ হলে একটি একক ফাঁস হওয়া কী ডজন ডজন অননুমোদিত ব্যবহারকারী দ্বারা ব্যবহার করা যেতে পারে, যা নেটওয়ার্ক কর্মক্ষমতা হ্রাস করে এবং অডিট ট্রেলকে আপস করে।

3. ডাইনামিক VLAN স্টিয়ারিং কনফিগারেশন

আপনার ওয়্যারলেস কন্ট্রোলারকে নির্দিষ্ট IPSK-কে নির্দিষ্ট VLAN-এর সাথে ম্যাপ করার জন্য কনফিগার করুন। একটি ছাত্রাবাস পরিবেশে, আর্কিটেকচারটি সাধারণত এরকম দেখায়:

- রেসিডেন্ট VLANs: হয় প্রতি কক্ষের জন্য একটি অনন্য VLAN (মাইক্রো-সেগমেন্টেশন) অথবা ক্লায়েন্ট আইসোলেশন সক্ষম সহ একটি শেয়ার্ড রেসিডেন্ট VLAN।

- IoT VLAN: বিল্ডিং ম্যানেজমেন্ট, স্মার্ট থার্মোস্ট্যাট এবং BLE বিকনগুলির জন্য ( BLE Low Energy Explained for Enterprise সম্পর্কে আরও পড়ুন)।

- স্টাফ/অ্যাডমিন VLAN: সম্পত্তি ব্যবস্থাপনার জন্য সুরক্ষিত অ্যাক্সেস। This পদ্ধতিটি আমাদের বিস্তারিত নির্দেশিকায় আরও বিশদভাবে আলোচনা করা হয়েছে: Designing a Multi-Tenant WiFi Architecture for MDU ।

4. প্রপার্টি ম্যানেজমেন্ট সিস্টেম (PMS) এর সাথে ইন্টিগ্রেশন

IPSK-এর প্রকৃত ROI তখনই উপলব্ধি করা যায় যখন কী লাইফসাইকেল স্বয়ংক্রিয় হয়। আপনার ওয়্যারলেস কন্ট্রোলারের API আপনার PMS বা টেনেন্সি ডেটাবেসের সাথে ইন্টিগ্রেট করুন।

- প্রভিশনিং: যখন একটি লিজ স্বাক্ষরিত হয়, তখন একটি API কল স্বয়ংক্রিয়ভাবে একটি IPSK তৈরি করে এবং এটি বাসিন্দার কাছে ইমেল করে।

- বাতিলকরণ: যখন লিজ শেষ হয়, তখন একটি API কল তাৎক্ষণিকভাবে কী বাতিল করে, IT হস্তক্ষেপ ছাড়াই নেটওয়ার্ক অ্যাক্সেস বন্ধ করে দেয়।

সেরা অনুশীলন এবং শিল্প মান

- WPA3 ট্রানজিশন: নিশ্চিত করুন যে আপনার হার্ডওয়্যার WPA3-SAE (Simultaneous Authentication of Equals) সমর্থন করে। WPA3 অফলাইন ডিকশনারি আক্রমণ প্রতিরোধ করে এবং ফরওয়ার্ড সিক্রেসি প্রদান করে প্রি-শেয়ার্ড কীগুলির নিরাপত্তা উল্লেখযোগ্যভাবে বাড়ায়। আধুনিক IPSK স্থাপনাগুলিতে WPA3 ব্যবহার করা উচিত যেখানে ক্লায়েন্ট সামঞ্জস্যতা অনুমতি দেয়।

- ক্লায়েন্ট আইসোলেশন: যদি আপনি একাধিক বাসিন্দাকে প্রতি-রুম VLAN-এর পরিবর্তে একটি শেয়ার্ড VLAN-এ রাখেন, তাহলে পার্শ্বীয় চলাচল এবং বাসিন্দাদের মধ্যে পিয়ার-টু-পিয়ার আক্রমণ প্রতিরোধ করতে AP স্তরে ক্লায়েন্ট আইসোলেশন (লেয়ার 2 আইসোলেশন) অবশ্যই সক্ষম করতে হবে।

- কমপ্লায়েন্স: Hospitality বা MDU সেক্টরের অপারেটরদের জন্য, IPSK GDPR-এর মতো প্রবিধানগুলি মেনে চলার জন্য প্রয়োজনীয় অডিট লগ সরবরাহ করে, কারণ নেটওয়ার্ক ফ্লো সরাসরি একজন নির্দিষ্ট ব্যবহারকারীর ক্রেডেনশিয়ালের সাথে সংযুক্ত করা যেতে পারে।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

সাধারণ ব্যর্থতার ধরণ

1. কন্ট্রোলার স্কেল সীমা ঝুঁকি: পুরোনো বা এন্ট্রি-লেভেলের ওয়্যারলেস কন্ট্রোলারগুলিতে তারা যে অনন্য PSK সংরক্ষণ করতে পারে তার উপর কঠোর সীমা থাকে (যেমন, প্রতি SSID-তে সর্বোচ্চ 500 কী)। প্রশমন: স্থাপনার আগে আপনার হার্ডওয়্যারের সর্বোচ্চ সমর্থিত IPSK স্কেল যাচাই করুন। বড় MDUs-এর জন্য, ক্লাউড-ম্যানেজড আর্কিটেকচার (যেমন Cisco Meraki বা Aruba Central) বা ডেডিকেটেড পলিসি ইঞ্জিন প্রয়োজন।

2. রোমিং ল্যাটেন্সি ঝুঁকি: AP-থেকে-AP রোমিং ইভেন্টের সময় যদি কন্ট্রোলার ডেটাবেস প্রতিক্রিয়া জানাতে ধীর হয়, তাহলে ভয়েস এবং ভিডিও কল ড্রপ হবে। প্রশমন: নিশ্চিত করুন যে কন্ট্রোলার অবকাঠামো স্থানীয়কৃত বা উচ্চ উপলব্ধ। আপনার IPSK বাস্তবায়ন দ্বারা সমর্থিত হলে ফাস্ট BSS ট্রানজিশন (802.11r) সক্ষম করুন।

3. কী জমা করা/পুরোনো কী ঝুঁকি: বাসিন্দারা চলে গেলে কী বাতিল করতে ব্যর্থ হলে একটি স্ফীত ডেটাবেস এবং একটি বিশাল নিরাপত্তা দুর্বলতা তৈরি হয়। প্রশমন: আপনার PMS-এর সাথে API ইন্টিগ্রেশনের মাধ্যমে স্বয়ংক্রিয় লাইফসাইকেল ম্যানেজমেন্ট বাস্তবায়ন করুন। সক্রিয় কীগুলির ত্রৈমাসিক অডিট পরিচালনা করুন।

ROI এবং ব্যবসায়িক প্রভাব

IPSK আর্কিটেকচারে স্থানান্তরিত হওয়া প্রপার্টি ম্যানেজার এবং IT ডিরেক্টরদের জন্য পরিমাপযোগ্য ব্যবসায়িক ফলাফল প্রদান করে:

- কম সাপোর্ট ওভারহেড: 802.1X সাপ্লিক্যান্ট কনফিগারেশন সমস্যা এবং হেডলেস ডিভাইসের জন্য MAC অথেন্টিকেশন বাইপাস (MAB) এর প্রয়োজনীয়তা দূর করা সেপ্টেম্বরের গুরুত্বপূর্ণ অনবোর্ডিং উইন্ডোতে হেল্পডেস্ক টিকিট 60% পর্যন্ত কমিয়ে দেয়।

- উন্নত নগদীকরণ: নেটওয়ার্ক অ্যাক্সেসের সাথে পরিচয় সংযুক্ত করে, অপারেটররা টায়ার্ড ব্যান্ডউইথ প্যাকেজ অফার করতে পারে (যেমন, ভাড়ায় অন্তর্ভুক্ত বেসিক টায়ার, গেমারদের জন্য প্রিমিয়াম টায়ার)।

- কার্যকরী অ্যানালিটিক্স: পরিচয়-সচেতন নেটওয়ার্কিংয়ের মাধ্যমে, প্রপার্টি ম্যানেজাররা WiFi Analytics ব্যবহার করে স্থান ব্যবহার, সাধারণ এলাকার থাকার সময় এবং সামগ্রিক বিল্ডিং এনগেজমেন্ট বুঝতে পারে, যা Retail এবং Transport -এর স্থাপনার অনুরূপ।

IPSK কেবল একটি নিরাপত্তা বৈশিষ্ট্য নয়; এটি একটি মৌলিক আর্কিটেকচার যা নিরাপদ, স্কেলেবল এবং পরিচালনাযোগ্য মাল্টি-টেন্যান্ট নেটওয়ার্কগুলিকে সক্ষম করে।

মূল সংজ্ঞাসমূহ

IPSK (Identity Pre-Shared Key)

An authentication method that allows multiple unique pre-shared keys to be used on a single SSID, with each key tied to a specific user policy or VLAN.

Used in MDUs to provide per-user security without the complexity of 802.1X.

DPSK (Dynamic Pre-Shared Key)

A vendor-specific (primarily Ruckus) term for the same underlying technology as IPSK.

You will encounter this term when evaluating different vendor data sheets.

Dynamic VLAN Steering

The process where a network controller automatically assigns a connecting device to a specific Virtual LAN based on the authentication credentials provided.

Essential for multi-tenant environments to isolate resident traffic from staff or IoT traffic on the same physical access points.

802.1X

The IEEE standard for port-based Network Access Control, requiring a RADIUS server and client supplicants.

The enterprise alternative to IPSK, but often unsuitable for residential environments due to headless device incompatibility.

Headless Device

A network-connected device lacking a web browser or advanced configuration interface (e.g., gaming consoles, smart TVs, IoT sensors).

These devices drive the requirement for IPSK, as they cannot navigate captive portals or configure 802.1X supplicants.

WPA3-SAE

Simultaneous Authentication of Equals, the secure key establishment protocol used in WPA3 to prevent offline dictionary attacks.

The modern security standard that should be paired with IPSK deployments on compatible hardware.

Client Isolation

A wireless network setting that prevents devices connected to the same AP from communicating directly with each other.

Mandatory security control if multiple residents are placed into a single shared VLAN.

MAC Authentication Bypass (MAB)

A fallback mechanism in 802.1X networks where a device's MAC address is used as its identity credential.

A cumbersome administrative process that IPSK eliminates by providing native PSK support for headless devices.

সমাধানকৃত উদাহরণসমূহ

A 400-bed student accommodation block currently uses a single WPA2-Personal password. Residents complain about poor performance, and IT cannot prevent departing students from continuing to use the network from the car park. They need to secure the network, segment traffic per room, and support gaming consoles without increasing helpdesk tickets.

Deploy an IPSK architecture on a single SSID. Integrate the wireless controller API with the property management system. Upon lease signing, generate a unique 20-character IPSK per resident. Configure the controller to dynamically steer each resident's key to a unique Per-Room VLAN. Set a device limit of 6 concurrent devices per key. Automate key revocation upon lease termination.

A boutique hotel wants to offer secure, segmented WiFi to guests but cannot rely on captive portals because guests increasingly travel with smart speakers and streaming sticks that cannot navigate web logins.

Implement IPSK tied to the hotel reservation system. When a guest checks in, the PMS triggers an API call to generate a unique IPSK valid only for the duration of their stay. The key is printed on the room key sleeve or sent via SMS. The network dynamically assigns their devices to a private VLAN for that specific room, allowing their phone to cast to the room's smart TV securely.

অনুশীলনী প্রশ্নসমূহ

Q1. You are designing the network for a 200-unit build-to-rent property. The client wants to use 802.1X for maximum security. However, their demographic research shows residents bring an average of 3 headless devices (smart TVs, consoles) per unit. What is your architectural recommendation?

ইঙ্গিত: Consider the operational overhead of onboarding 600 headless devices onto an 802.1X network.

মডেল উত্তর দেখুন

Recommend an IPSK architecture instead of 802.1X. While 802.1X provides excellent security, the 600 headless devices would require MAC Authentication Bypass (MAB), creating a massive administrative burden for the helpdesk. IPSK provides the necessary per-user accountability and VLAN segmentation while allowing headless devices to connect seamlessly using standard PSK methods.

Q2. During an IPSK deployment, the property manager requests that residents be allowed to choose their own custom WiFi passwords to improve the user experience. How do you respond?

ইঙ্গিত: Think about cryptographic entropy and dictionary attacks.

মডেল উত্তর দেখুন

Advise strongly against this. User-selected passwords lack sufficient entropy and are vulnerable to dictionary attacks. In an IPSK environment, weak keys compromise the security of the entire SSID. Keys must be programmatically generated (minimum 16-20 random alphanumeric characters) and distributed securely via the property management system integration.

Q3. A network utilizing IPSK is experiencing IP address exhaustion in the main DHCP pool, despite the building only being at 60% occupancy. What configuration oversight likely caused this?

ইঙ্গিত: Think about what happens if a key is shared freely.

মডেল উত্তর দেখুন

The network likely failed to enforce a Maximum Device Count per IPSK. Without a device limit, residents can share their unique key with non-residents or connect an unlimited number of devices, rapidly exhausting DHCP scopes and bandwidth. A strict concurrent device limit (e.g., 5-8 devices per key) must be enforced at the controller level.