IPSK क्या है? आइडेंटिटी प्री-शेयर्ड कीज़ की व्याख्या

यह व्यापक तकनीकी मार्गदर्शिका आइडेंटिटी प्री-शेयर्ड कीज़ (IPSK/DPSK) की व्याख्या करती है, जिसमें विस्तार से बताया गया है कि यह 802.1X की परेशानी के बिना मल्टी-ड्वेलिंग यूनिट्स (MDUs) और छात्र आवास के लिए एंटरप्राइज़-ग्रेड सुरक्षा और डायनामिक VLAN स्टीयरिंग कैसे प्रदान करता है।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-अध्ययन: IPSK क्या है और यह कैसे काम करता है?

- साझा PSKs के साथ वास्तुशिल्प समस्या

- IPSK समाधान

- तुलना: WPA2-Personal बनाम IPSK बनाम 802.1X

- कार्यान्वयन मार्गदर्शिका: MDU वातावरण में IPSK परिनियोजित करना

- 1. कुंजी निर्माण और एन्ट्रापी

- 2. डिवाइस सीमा प्रवर्तन

- 3. डायनामिक VLAN स्टीयरिंग कॉन्फ़िगरेशन

- 4. प्रॉपर्टी मैनेजमेंट सिस्टम (PMS) के साथ एकीकरण

- सर्वोत्तम अभ्यास और उद्योग मानक

- समस्या निवारण और जोखिम न्यूनीकरण

- सामान्य विफलता मोड

- ROI और व्यावसायिक प्रभाव

हमारे वरिष्ठ समाधान वास्तुकार को इस 10 मिनट की ब्रीफिंग में IPSK आर्किटेक्चर को समझाते हुए सुनें:

कार्यकारी सारांश

मल्टी-ड्वेलिंग यूनिट्स (MDUs), विशेष रूप से छात्र आवास में काम करने वाले प्रॉपर्टी मैनेजरों और IT निदेशकों के लिए, वायरलेस एक्सेस का प्रबंधन एक अनूठी चुनौती प्रस्तुत करता है। आपको निवासियों द्वारा अपेक्षित उपभोक्ता-ग्रेड ऑनबोर्डिंग अनुभव को एंटरप्राइज़-ग्रेड सुरक्षा, जवाबदेही और नेटवर्क सेगमेंटेशन के साथ संतुलित करना होगा, जो अनुपालन अनिवार्य करता है।

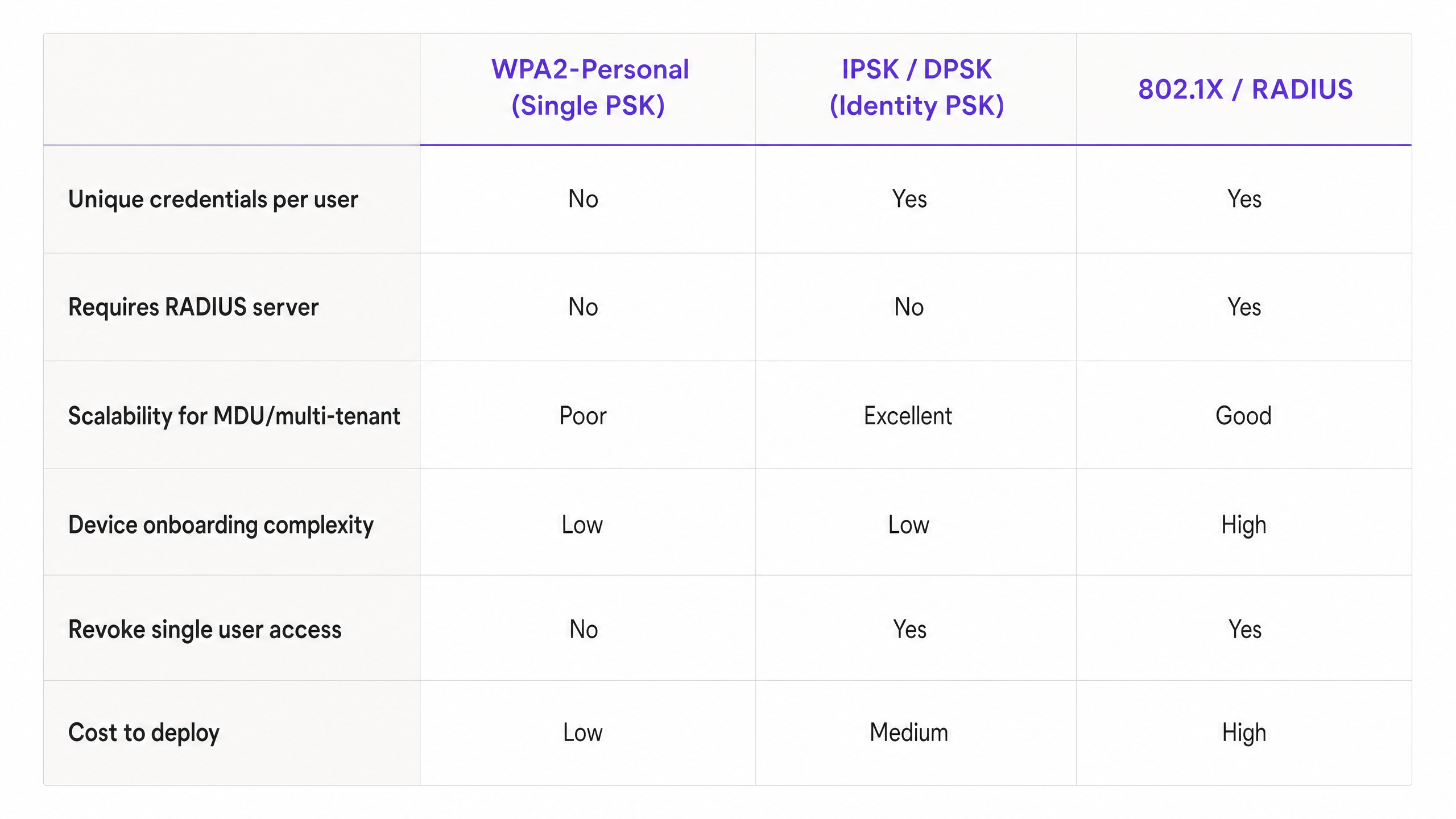

मानक WPA2-Personal (एकल साझा पासवर्ड) उपयोगकर्ता जवाबदेही या डायनामिक नेटवर्क सेगमेंटेशन प्रदान करने में विफल रहता है। इसके विपरीत, एंटरप्राइज़ 802.1X (RADIUS) उत्कृष्ट सुरक्षा प्रदान करता है, लेकिन गेमिंग कंसोल, स्मार्ट टीवी और IoT हार्डवेयर जैसे हेडलेस उपकरणों को ऑनबोर्ड करने में महत्वपूर्ण परेशानी पैदा करता है, जो आवासीय वातावरण में आम हैं।

Identity Pre-Shared Keys (IPSK), जिसे डायनामिक PSK (DPSK) के रूप में भी जाना जाता है, इस अंतर को पाटता है। यह WPA2-Personal की सहज ऑनबोर्डिंग प्रदान करता है, जबकि प्रति-उपयोगकर्ता जवाबदेही, डायनामिक VLAN स्टीयरिंग और दानेदार जीवनचक्र प्रबंधन प्रदान करता है, जो आमतौर पर 802.1X आर्किटेक्चर के लिए आरक्षित होता है। यह मार्गदर्शिका IPSK के तकनीकी यांत्रिकी, परिनियोजन रणनीतियों और यह क्यों आधुनिक MDU और छात्र आवास नेटवर्क के लिए निश्चित आर्किटेक्चर है, इसका विवरण देती है।

तकनीकी गहन-अध्ययन: IPSK क्या है और यह कैसे काम करता है?

अपने मूल में, IPSK एक प्रमाणीकरण तंत्र है जो एक एकल Service Set Identifier (SSID) को कई, अद्वितीय Pre-Shared Keys (PSKs) का समर्थन करने की अनुमति देता है, जहाँ प्रत्येक कुंजी नियंत्रक स्तर पर एक विशिष्ट पहचान (एक उपयोगकर्ता, एक कमरा, या एक डिवाइस समूह) से बंधी होती है।

साझा PSKs के साथ वास्तुशिल्प समस्या

एक पारंपरिक WPA2-Personal परिनियोजन में, SSID से कनेक्ट होने वाले सभी क्लाइंट एक ही पासफ़्रेज़ का उपयोग करते हैं। यह कई वास्तुशिल्प कमजोरियाँ पैदा करता है:

- पहचान संदर्भ का अभाव: नेटवर्क प्रमाणीकरण परत पर निवासी A के ट्रैफ़िक और निवासी B के ट्रैफ़िक के बीच अंतर नहीं कर सकता है।

- शून्य नेटवर्क सेगमेंटेशन: सभी डिवाइस एक ही ब्रॉडकास्ट डोमेन (VLAN) में आते हैं, जब तक कि जटिल MAC-आधारित ओवरराइड लागू नहीं किए जाते।

- टूटा हुआ जीवनचक्र प्रबंधन: एक एकल समझौता किए गए डिवाइस या एक जाने वाले निवासी के लिए एक्सेस रद्द करने के लिए वैश्विक PSK को बदलना पड़ता है, जिससे सभी उपयोगकर्ताओं के लिए एक विघटनकारी नेटवर्क-व्यापी पुन: कनेक्शन घटना होती है।

IPSK समाधान

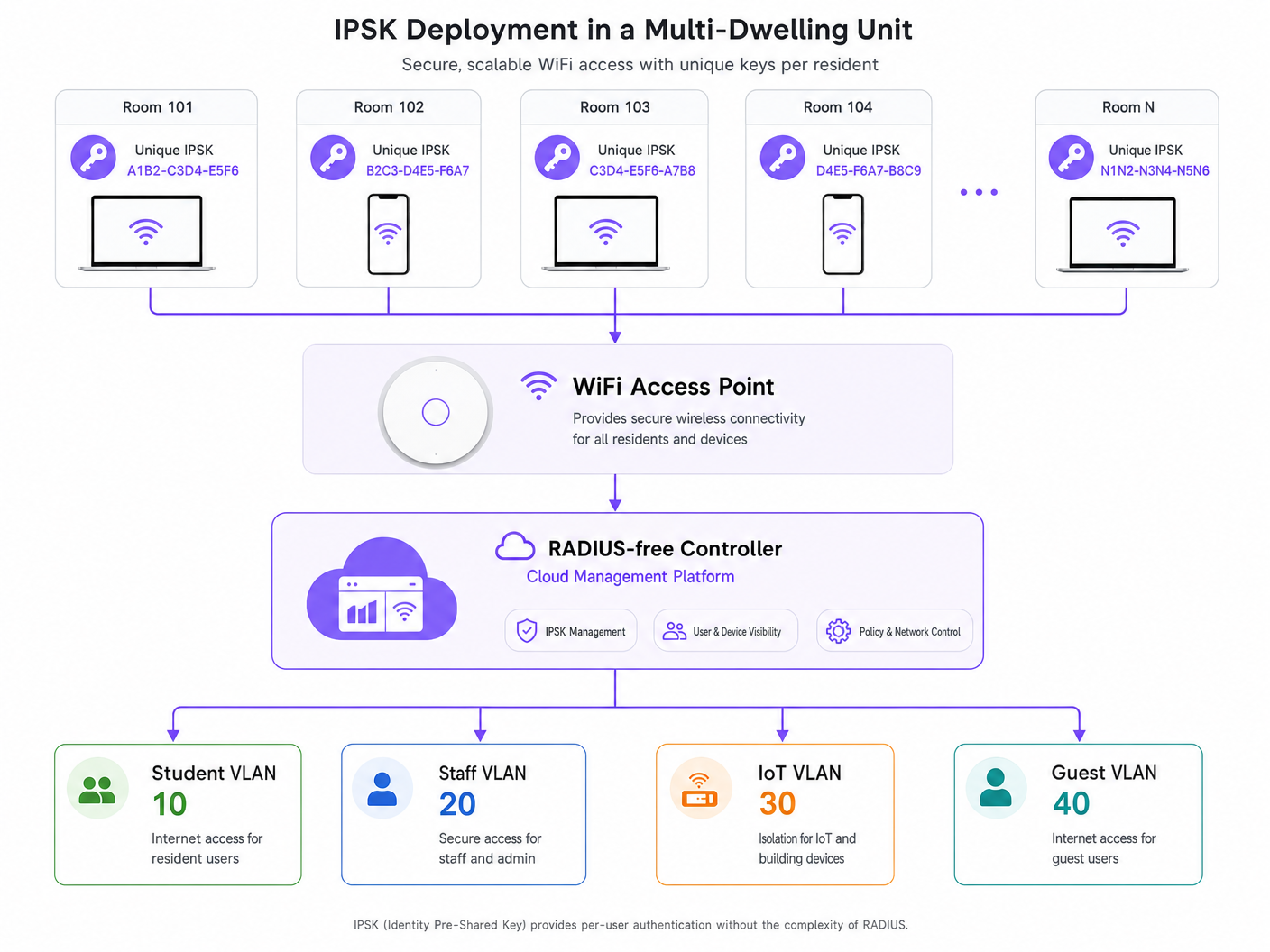

IPSK बुद्धिमत्ता को एज डिवाइस से वायरलेस नियंत्रक या क्लाउड प्रबंधन प्लेटफ़ॉर्म में स्थानांतरित करता है।

जब कोई डिवाइस SSID से जुड़ता है, तो वह अपनी असाइन की गई PSK प्रस्तुत करता है। एक्सेस पॉइंट इस अनुरोध को नियंत्रक को अग्रेषित करता है। नियंत्रक कुंजी को मान्य करने के लिए अपने आंतरिक डेटाबेस (या API के माध्यम से एक बाहरी पहचान प्रदाता) से क्वेरी करता है। सफल सत्यापन पर, नियंत्रक उस विशिष्ट कुंजी से जुड़ी प्राधिकरण प्रोफ़ाइल लौटाता है।

यह प्राधिकरण प्रोफ़ाइल आमतौर पर निर्धारित करती है:

- VLAN असाइनमेंट: डिवाइस को गतिशील रूप से एक विशिष्ट नेटवर्क सेगमेंट में निर्देशित करना (उदाहरण के लिए, कमरा 101 के लिए VLAN 10, कमरा 102 के लिए VLAN 20)।

- Role-Based Access Control (RBAC): विशिष्ट फ़ायरवॉल नियम या Access Control Lists (ACLs) लागू करना।

- रेट लिमिटिंग: प्रति उपयोगकर्ता या प्रति कमरे के लिए बैंडविड्थ कैप लागू करना।

क्योंकि कुंजी उपयोगकर्ता के लिए अद्वितीय है, आप क्लाइंट डिवाइस पर 802.1X सप्लीकेंट की आवश्यकता के बिना पहचान-आधारित नेटवर्किंग प्राप्त करते हैं।

तुलना: WPA2-Personal बनाम IPSK बनाम 802.1X

यह समझना कि IPSK कहाँ फिट बैठता है, इसके लिए इसकी तुलना विकल्पों से करना आवश्यक है। जबकि 802.1X कॉर्पोरेट कालीन कार्यालय स्थानों के लिए स्वर्ण मानक बना हुआ है (हमारे Office Wi Fi: Optimize Your Modern Office Wi-Fi Network पर मार्गदर्शिका देखें), यह डिवाइस संगतता समस्याओं के कारण MDUs के लिए अक्सर अनुपयुक्त होता है। IPSK WPA2-Personal की सरलता के साथ 802.1X के सुरक्षा लाभ प्रदान करता है।

कार्यान्वयन मार्गदर्शिका: MDU वातावरण में IPSK परिनियोजित करना

IPSK को प्रभावी ढंग से परिनियोजित करने के लिए कुंजी निर्माण, वितरण और जीवनचक्र प्रबंधन के आसपास सावधानीपूर्वक योजना की आवश्यकता होती है।

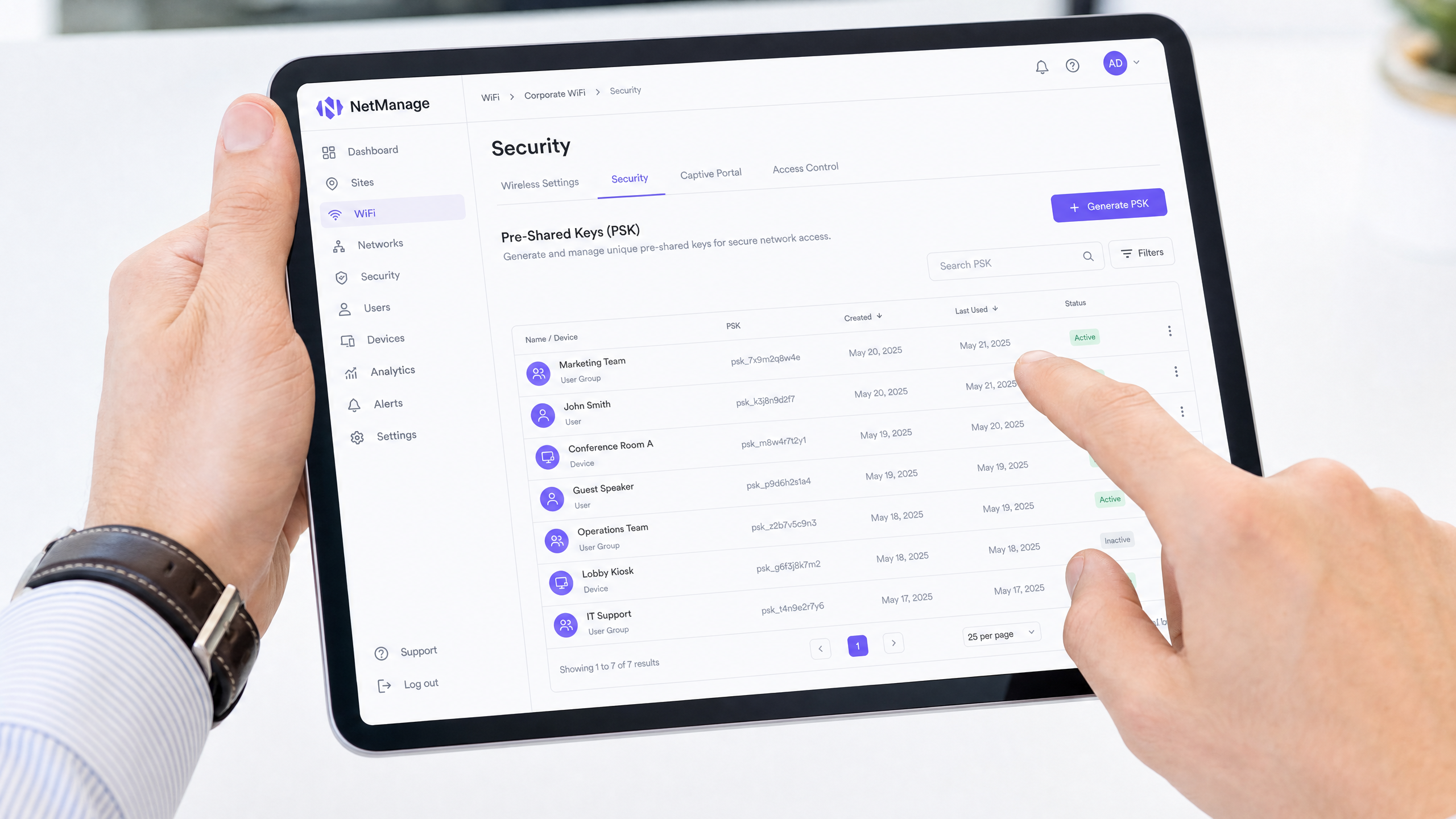

1. कुंजी निर्माण और एन्ट्रापी

कुंजियाँ क्रिप्टोग्राफिक रूप से सुरक्षित होनी चाहिए। अनुक्रमिक संख्याओं, कमरे के नंबरों या आसानी से अनुमान लगाने योग्य वाक्यांशों का उपयोग करने से बचें। कुंजियाँ प्रोग्रामेटिक रूप से उत्पन्न करें (न्यूनतम 16-20 वर्ण, अल्फ़ान्यूमेरिक)। यदि आप Purple के Guest WiFi समाधान जैसे प्लेटफ़ॉर्म का उपयोग कर रहे हैं, तो यह निर्माण स्वचालित किया जा सकता है और निवासी की प्रोफ़ाइल से जोड़ा जा सकता है।

2. डिवाइस सीमा प्रवर्तन

एक महत्वपूर्ण कार्यान्वयन कदम प्रति IPSK अधिकतम डिवाइस गणना को लागू करना है। यदि किसी निवासी को एक कुंजी असाइन की जाती है, तो उन्हें समवर्ती प्रमाणीकरण की एक उचित संख्या (उदाहरण के लिए, 5 से 8 डिवाइस) तक सीमित किया जाना चाहिए। इसे लागू करने में विफल रहने से एक एकल लीक कुंजी का उपयोग दर्जनों अनधिकृत उपयोगकर्ताओं द्वारा किया जा सकता है, जिससे नेटवर्क प्रदर्शन खराब होता है और ऑडिट ट्रेल से समझौता होता है।

3. डायनामिक VLAN स्टीयरिंग कॉन्फ़िगरेशन

अपने वायरलेस नियंत्रक को विशिष्ट IPSKs को विशिष्ट VLANs पर मैप करने के लिए कॉन्फ़िगर करें। एक छात्र आवास सेटिंग में, आर्किटेक्चर आमतौर पर इस तरह दिखता है:

- निवासी VLANs: या तो प्रति कमरे एक अद्वितीय VLAN (माइक्रो-सेगमेंटेशन) या क्लाइंट आइसोलेशन सक्षम के साथ एक साझा निवासी VLAN।

- IoT VLAN: भवन प्रबंधन, स्मार्ट थर्मोस्टेट और BLE बीकन के लिए (BLE Low Energy Explained for Enterprise पर और पढ़ें)।

- कर्मचारी/प्रशासक VLAN: संपत्ति प्रबंधन के लिए सुरक्षित एक्सेस।

यहदृष्टिकोण का विवरण हमारी व्यापक मार्गदर्शिका में दिया गया है: MDU के लिए मल्टी-टेनेंट WiFi आर्किटेक्चर डिज़ाइन करना ।

4. प्रॉपर्टी मैनेजमेंट सिस्टम (PMS) के साथ एकीकरण

IPSK का वास्तविक ROI तब प्राप्त होता है जब कुंजी का जीवनचक्र स्वचालित होता है। अपने वायरलेस कंट्रोलर के API को अपने PMS या किरायेदारी डेटाबेस के साथ एकीकृत करें।

- प्रोविजनिंग: जब कोई लीज़ हस्ताक्षरित होती है, तो एक API कॉल स्वचालित रूप से एक IPSK उत्पन्न करती है और इसे निवासी को ईमेल करती है।

- रद्दीकरण: जब लीज़ समाप्त होती है, तो एक API कॉल तुरंत कुंजी को रद्द कर देती है, जिससे IT हस्तक्षेप के बिना नेटवर्क एक्सेस समाप्त हो जाता है।

सर्वोत्तम अभ्यास और उद्योग मानक

- WPA3 ट्रांज़िशन: सुनिश्चित करें कि आपका हार्डवेयर WPA3-SAE (Simultaneous Authentication of Equals) का समर्थन करता है। WPA3 ऑफ़लाइन डिक्शनरी हमलों को कम करके और फ़ॉरवर्ड सीक्रेसी प्रदान करके प्री-शेयर्ड कुंजियों की सुरक्षा को महत्वपूर्ण रूप से बढ़ाता है। आधुनिक IPSK डिप्लॉयमेंट को WPA3 का लाभ उठाना चाहिए जहाँ भी क्लाइंट संगतता अनुमति देती है।

- क्लाइंट आइसोलेशन: यदि आप कई निवासियों को प्रति-कमरे VLAN के बजाय साझा VLAN में रख रहे हैं, तो आपको निवासियों के बीच पार्श्व गति और पीयर-टू-पीयर हमलों को रोकने के लिए AP स्तर पर क्लाइंट आइसोलेशन (लेयर 2 आइसोलेशन) को सक्षम करना होगा।

- अनुपालन: Hospitality या MDU क्षेत्रों में ऑपरेटरों के लिए, IPSK GDPR जैसे विनियमों का पालन करने के लिए आवश्यक ऑडिट लॉग प्रदान करता है, क्योंकि नेटवर्क प्रवाह को सीधे किसी विशिष्ट उपयोगकर्ता के क्रेडेंशियल से जोड़ा जा सकता है।

समस्या निवारण और जोखिम न्यूनीकरण

सामान्य विफलता मोड

1. कंट्रोलर स्केल सीमाएँ जोखिम: पुराने या एंट्री-लेवल वायरलेस कंट्रोलर में अद्वितीय PSK की संख्या पर कठोर सीमाएँ होती हैं जिन्हें वे संग्रहीत कर सकते हैं (उदाहरण के लिए, प्रति SSID अधिकतम 500 कुंजियाँ)। शमन: डिप्लॉयमेंट से पहले अपने हार्डवेयर के अधिकतम समर्थित IPSK स्केल को सत्यापित करें। बड़े MDUs के लिए, क्लाउड-प्रबंधित आर्किटेक्चर (जैसे Cisco Meraki या Aruba Central) या समर्पित नीति इंजन की आवश्यकता होती है।

2. रोमिंग विलंबता जोखिम: यदि AP-से-AP रोमिंग घटनाओं के दौरान कंट्रोलर डेटाबेस प्रतिक्रिया देने में धीमा है, तो वॉयस और वीडियो कॉल ड्रॉप हो जाएंगे। शमन: सुनिश्चित करें कि कंट्रोलर इंफ्रास्ट्रक्चर स्थानीयकृत या अत्यधिक उपलब्ध है। यदि आपके IPSK कार्यान्वयन द्वारा समर्थित है तो Fast BSS Transition (802.11r) सक्षम करें।

3. कुंजी का संचय/पुरानी कुंजियाँ जोखिम: निवासियों के जाने पर कुंजियों को रद्द करने में विफलता के परिणामस्वरूप एक फूला हुआ डेटाबेस और एक बड़ी सुरक्षा भेद्यता होती है। शमन: अपने PMS के साथ API एकीकरण के माध्यम से स्वचालित जीवनचक्र प्रबंधन लागू करें। सक्रिय कुंजियों का त्रैमासिक ऑडिट करें।

ROI और व्यावसायिक प्रभाव

IPSK आर्किटेक्चर में संक्रमण संपत्ति प्रबंधकों और IT निदेशकों के लिए मापने योग्य व्यावसायिक परिणाम प्रदान करता है:

- कम किया गया समर्थन ओवरहेड: 802.1X सप्लीकेंट कॉन्फ़िगरेशन समस्याओं और हेडलेस उपकरणों के लिए MAC प्रमाणीकरण बाईपास (MAB) की आवश्यकता को समाप्त करने से महत्वपूर्ण सितंबर ऑनबोर्डिंग विंडो के दौरान हेल्पडेस्क टिकटों में 60% तक की कमी आती है।

- बढ़ी हुई मुद्रीकरण: पहचान को नेटवर्क एक्सेस से जोड़कर, ऑपरेटर टियर किए गए बैंडविड्थ पैकेज (उदाहरण के लिए, किराए में शामिल बेसिक टियर, गेमर्स के लिए प्रीमियम टियर) प्रदान कर सकते हैं।

- कार्य योग्य विश्लेषण: पहचान-जागरूक नेटवर्किंग के साथ, संपत्ति प्रबंधक WiFi Analytics का लाभ उठा सकते हैं ताकि स्थान उपयोग, सामान्य क्षेत्र में रहने का समय और समग्र भवन सहभागिता को समझा जा सके, जैसा कि Retail और Transport में डिप्लॉयमेंट में होता है।

IPSK केवल एक सुरक्षा सुविधा नहीं है; यह वह मूलभूत आर्किटेक्चर है जो सुरक्षित, स्केलेबल और प्रबंधनीय मल्टी-टेनेंट नेटवर्क को सक्षम बनाता है।

मुख्य परिभाषाएं

IPSK (Identity Pre-Shared Key)

An authentication method that allows multiple unique pre-shared keys to be used on a single SSID, with each key tied to a specific user policy or VLAN.

Used in MDUs to provide per-user security without the complexity of 802.1X.

DPSK (Dynamic Pre-Shared Key)

A vendor-specific (primarily Ruckus) term for the same underlying technology as IPSK.

You will encounter this term when evaluating different vendor data sheets.

Dynamic VLAN Steering

The process where a network controller automatically assigns a connecting device to a specific Virtual LAN based on the authentication credentials provided.

Essential for multi-tenant environments to isolate resident traffic from staff or IoT traffic on the same physical access points.

802.1X

The IEEE standard for port-based Network Access Control, requiring a RADIUS server and client supplicants.

The enterprise alternative to IPSK, but often unsuitable for residential environments due to headless device incompatibility.

Headless Device

A network-connected device lacking a web browser or advanced configuration interface (e.g., gaming consoles, smart TVs, IoT sensors).

These devices drive the requirement for IPSK, as they cannot navigate captive portals or configure 802.1X supplicants.

WPA3-SAE

Simultaneous Authentication of Equals, the secure key establishment protocol used in WPA3 to prevent offline dictionary attacks.

The modern security standard that should be paired with IPSK deployments on compatible hardware.

Client Isolation

A wireless network setting that prevents devices connected to the same AP from communicating directly with each other.

Mandatory security control if multiple residents are placed into a single shared VLAN.

MAC Authentication Bypass (MAB)

A fallback mechanism in 802.1X networks where a device's MAC address is used as its identity credential.

A cumbersome administrative process that IPSK eliminates by providing native PSK support for headless devices.

हल किए गए उदाहरण

A 400-bed student accommodation block currently uses a single WPA2-Personal password. Residents complain about poor performance, and IT cannot prevent departing students from continuing to use the network from the car park. They need to secure the network, segment traffic per room, and support gaming consoles without increasing helpdesk tickets.

Deploy an IPSK architecture on a single SSID. Integrate the wireless controller API with the property management system. Upon lease signing, generate a unique 20-character IPSK per resident. Configure the controller to dynamically steer each resident's key to a unique Per-Room VLAN. Set a device limit of 6 concurrent devices per key. Automate key revocation upon lease termination.

A boutique hotel wants to offer secure, segmented WiFi to guests but cannot rely on captive portals because guests increasingly travel with smart speakers and streaming sticks that cannot navigate web logins.

Implement IPSK tied to the hotel reservation system. When a guest checks in, the PMS triggers an API call to generate a unique IPSK valid only for the duration of their stay. The key is printed on the room key sleeve or sent via SMS. The network dynamically assigns their devices to a private VLAN for that specific room, allowing their phone to cast to the room's smart TV securely.

अभ्यास प्रश्न

Q1. You are designing the network for a 200-unit build-to-rent property. The client wants to use 802.1X for maximum security. However, their demographic research shows residents bring an average of 3 headless devices (smart TVs, consoles) per unit. What is your architectural recommendation?

संकेत: Consider the operational overhead of onboarding 600 headless devices onto an 802.1X network.

मॉडल उत्तर देखें

Recommend an IPSK architecture instead of 802.1X. While 802.1X provides excellent security, the 600 headless devices would require MAC Authentication Bypass (MAB), creating a massive administrative burden for the helpdesk. IPSK provides the necessary per-user accountability and VLAN segmentation while allowing headless devices to connect seamlessly using standard PSK methods.

Q2. During an IPSK deployment, the property manager requests that residents be allowed to choose their own custom WiFi passwords to improve the user experience. How do you respond?

संकेत: Think about cryptographic entropy and dictionary attacks.

मॉडल उत्तर देखें

Advise strongly against this. User-selected passwords lack sufficient entropy and are vulnerable to dictionary attacks. In an IPSK environment, weak keys compromise the security of the entire SSID. Keys must be programmatically generated (minimum 16-20 random alphanumeric characters) and distributed securely via the property management system integration.

Q3. A network utilizing IPSK is experiencing IP address exhaustion in the main DHCP pool, despite the building only being at 60% occupancy. What configuration oversight likely caused this?

संकेत: Think about what happens if a key is shared freely.

मॉडल उत्तर देखें

The network likely failed to enforce a Maximum Device Count per IPSK. Without a device limit, residents can share their unique key with non-residents or connect an unlimited number of devices, rapidly exhausting DHCP scopes and bandwidth. A strict concurrent device limit (e.g., 5-8 devices per key) must be enforced at the controller level.