एजवर जाहिरात नेटवर्कना ब्लॉक करून WiFi गती सुधारणे

हे मार्गदर्शक IT व्यवस्थापक, नेटवर्क आर्किटेक्ट आणि CTOs यांना ठिकाणांच्या WiFi नेटवर्कवर एज-स्तरीय जाहिरात ब्लॉकिंग तैनात करण्यासाठी एक व्यावहारिक, आर्किटेक्चर-स्तरीय रणनीती प्रदान करते. हे प्रोग्रामॅटिक जाहिरात, DNS क्वेरी व्हॉल्यूम आणि जाणवलेल्या नेटवर्क लेटन्सीमधील तांत्रिक संबंध स्पष्ट करते आणि एज गेटवेवर जाहिरात-संबंधित DNS विनंत्या अडवून लक्षणीय बँडविड्थ कशी परत मिळवता येते आणि अतिथी अनुभव कसा सुधारता येतो हे सविस्तरपणे सांगते. हॉटेलमधील उपयोजनांपासून ते स्टेडियममधील कार्यक्रमांपर्यंत आणि वितरित रिटेल इस्टेटपर्यंत, हे मार्गदर्शक अंमलबजावणीची पावले, जोखीम कमी करणे, अनुपालन विचार आणि मोजता येण्याजोगा ROI समाविष्ट करते.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

कार्यकारी सारांश

उच्च-घनतेच्या ठिकाणांच्या नेटवर्कचे निरीक्षण करणाऱ्या IT व्यवस्थापक आणि CTOs साठी, बँडविड्थ वापर व्यवस्थापित करणे आणि लेटन्सी कमी करणे हे सततचे कार्यात्मक आव्हान आहे. पारंपारिक Quality of Service (QoS) धोरणे आणि बँडविड्थ कॅपिंग काही लक्षणांवर उपाय करत असले तरी, ते एका महत्त्वपूर्ण लपलेल्या समस्येवर उपाय करण्यात अपयशी ठरतात: प्रोग्रामॅटिक जाहिरात. आधुनिक वेब पृष्ठे आणि ॲप्लिकेशन्स प्राथमिक सामग्री प्रस्तुत करण्यापूर्वी जाहिरात एक्सचेंज, ट्रॅकर आणि टेलिमेट्री सेवांना डझनभर पार्श्वभूमी DNS विनंत्या कार्यान्वित करतात. हजारो समवर्ती वापरकर्ते असलेल्या ठिकाणी, यामुळे लेटन्सी मल्टीप्लायर प्रभाव निर्माण होतो जो कच्ची बँडविड्थ उपलब्ध असतानाही जाणवलेली WiFi कार्यक्षमता कमी करतो.

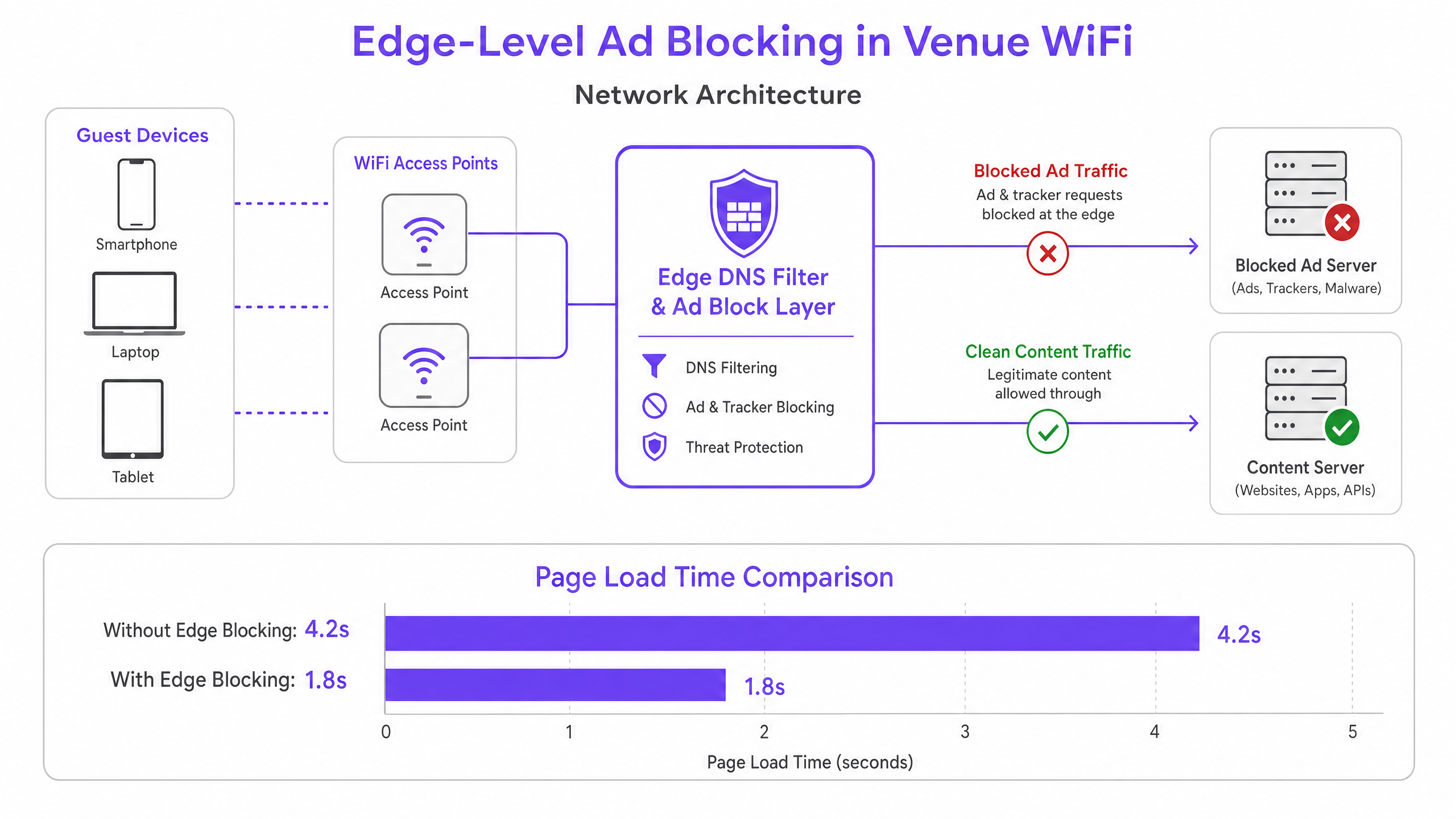

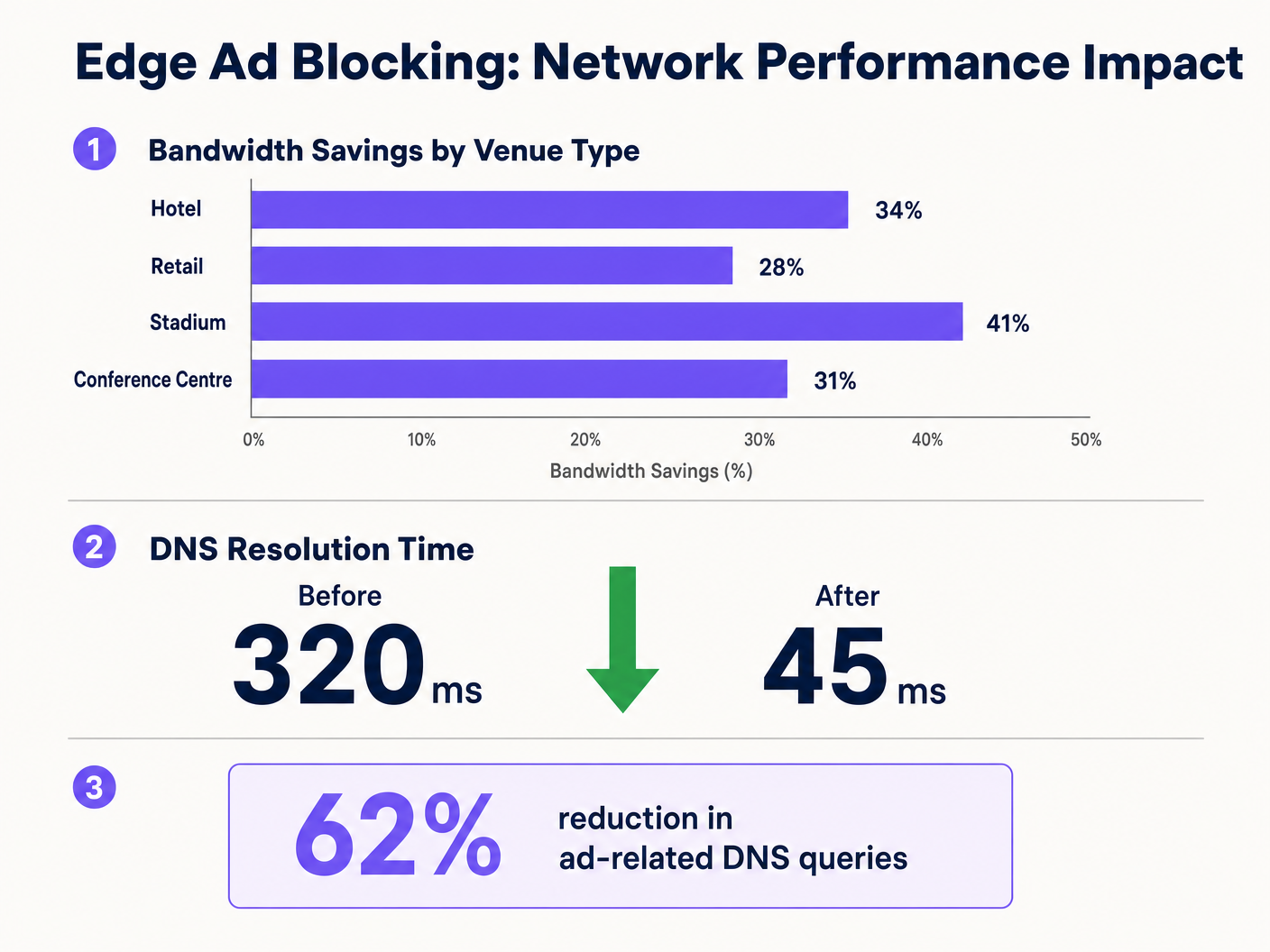

हे मार्गदर्शक एज-स्तरीय DNS फिल्टरिंग लागू केल्याने WiFi गती कशी सुधारता येते, DNS रिझोल्यूशन वेळ 86% पर्यंत कसा कमी करता येतो आणि एंटरप्राइझ उपयोजनांमध्ये वापरलेल्या बँडविड्थपैकी 15–30% कशी परत मिळवता येते हे सविस्तरपणे सांगते. या दृष्टिकोनासाठी क्लायंट-साइड सॉफ्टवेअरची आवश्यकता नाही, तो अंतिम वापरकर्त्यांसाठी पारदर्शक आहे आणि ज्ञात दुर्भावनापूर्ण डोमेनना ब्लॉक करून दुय्यम सुरक्षा लाभ प्रदान करतो. हे विशेषतः हॉस्पिटॅलिटी , रिटेल , ट्रान्सपोर्ट आणि सार्वजनिक क्षेत्रातील वातावरणात प्रभावी आहे जिथे अतिथींची घनता जास्त असते आणि कनेक्शनचा कालावधी बदलतो.

तांत्रिक सखोल विश्लेषण

लेटन्सी मल्टीप्लायर प्रभाव

प्रोग्रामॅटिक जाहिरात आणि नेटवर्क लेटन्सीमधील तांत्रिक संबंध डोमेन नेम सिस्टम (DNS) रिझोल्यूशन प्रक्रियेमध्ये रुजलेला आहे. जेव्हा अतिथी उपकरण एखाद्या ठिकाणाच्या Guest WiFi शी कनेक्ट होते आणि आधुनिक बातम्यांची साइट किंवा ॲप्लिकेशन ॲक्सेस करते, तेव्हा प्रारंभिक HTTP विनंती दुय्यम विनंत्यांचा एक क्रम सुरू करते. या दुय्यम विनंत्या जाहिरात एक्सचेंज, डिमांड-साइड प्लॅटफॉर्म (DSPs), डेटा मॅनेजमेंट प्लॅटफॉर्म (DMPs), व्ह्यूएबिलिटी ट्रॅकर आणि रूपांतरण पिक्सेलना लक्ष्य करतात — हे सर्व प्राथमिक सामग्रीचा एकही बाइट वितरित होण्यापूर्वी घडते.

या प्रोग्रामॅटिक साखळीतील प्रत्येक जाहिरात युनिटला याची आवश्यकता असते:

- जाहिरात सर्व्हर डोमेनसाठी DNS लुकअप

- TCP कनेक्शन स्थापना (SYN, SYN-ACK, ACK)

- TLS हँडशेक वाटाघाटी (सामान्यतः 2–3 राउंड ट्रिप)

- HTTP GET विनंती आणि पेलोड वितरण

स्टेडियम किंवा कॉन्फरन्स सेंटरसारख्या दाट वातावरणात, हजारो उपकरणे एकाच वेळी ही प्रक्रिया कार्यान्वित केल्याने प्रचंड DNS क्वेरी व्हॉल्यूम निर्माण होतो. अधिक महत्त्वाचे म्हणजे, प्रत्येक TCP कनेक्शन एज राउटरच्या कनेक्शन स्टेट टेबल मध्ये एक एंट्री व्यापते — ही एक मर्यादित मेमरी रचना आहे. जेव्हा हे टेबल क्षमतेपर्यंत पोहोचते, तेव्हा राउटर अंदाधुंदपणे कनेक्शन ड्रॉप करण्यास सुरुवात करतो. उच्च-घनतेच्या ठिकाणी जाणवलेल्या WiFi कार्यक्षमतेच्या घसरणीचे हे प्राथमिक कारण आहे, जरी WAN लिंक क्षमतेपेक्षा खूप कमी कार्य करत असली तरीही.

| Metric | Without Edge Blocking | With Edge Blocking |

|---|---|---|

| प्रति वापरकर्ता/मिनिट सरासरी DNS क्वेरी | 180–240 | 65–90 |

| DNS रिझोल्यूशन वेळ (सरासरी) | 280–340 ms | 40–55 ms |

| सरासरी पृष्ठ लोड वेळ | 4.0–4.5 s | 1.6–2.0 s |

| जाहिराती/ट्रॅकरद्वारे वापरलेली बँडविड्थ | एकूणच्या 18–32% | एकूणच्या <5% |

| राउटर स्टेट टेबल वापर (पीक) | 85–95% | 35–50% |

एज DNS फिल्टरिंग आर्किटेक्चर

एजवर जाहिरात ब्लॉकिंग लागू करण्यामध्ये क्लायंट DNS क्वेरींना स्थानिक किंवा क्लाउड-आधारित DNS रिसॉल्व्हरकडे पुनर्निर्देशित करणे समाविष्ट आहे जे विस्तृत ब्लॉकलिस्टसह कॉन्फिगर केलेले आहे. जेव्हा क्लायंट ज्ञात जाहिरात-सेवा डोमेनसाठी रिझोल्यूशनची विनंती करतो, तेव्हा एज रिसॉल्व्हर एक नल IP ॲड्रेस (0.0.0.0) किंवा NXDOMAIN प्रतिसाद परत करतो. हे त्यानंतरचे सर्व TCP आणि TLS कनेक्शन प्रयत्न प्रतिबंधित करते, ज्यामुळे बँडविड्थ आणि राउटर स्टेट टेबल एंट्री दोन्ही वाचतात.

हे आर्किटेक्चर अंतिम वापरकर्त्यांसाठी पूर्णपणे पारदर्शक आहे आणि अतिथी उपकरणांवर कोणत्याही सॉफ्टवेअर इंस्टॉलेशनची आवश्यकता नाही. हे विद्यमान WiFi Analytics प्लॅटफॉर्मना पूरक आहे, हे सुनिश्चित करून की वैध कॅप्टिव्ह पोर्टल ट्रॅफिक आणि एंगेजमेंट मेट्रिक्स अखंड राहतील. DNS लेयर तार्किकदृष्ट्या अतिथी VLAN आणि अपस्ट्रीम रिसॉल्व्हर दरम्यान बसते, नेटवर्क परिमिती सोडण्यापूर्वी सर्व DNS क्वेरींना अडवते.

DNS over HTTPS (DoH) आणि बायपास समस्या

आधुनिक ब्राउझर — Chrome, Firefox आणि Edge — वाढत्या प्रमाणात DNS over HTTPS (DoH) ला डीफॉल्ट करतात, जे DNS क्वेरी एन्क्रिप्ट करते आणि त्यांना पोर्ट 443 वरून रूट करते. DoH ट्रॅफिक मानक HTTPS पासून वेगळे करता येत नसल्यामुळे, पोर्ट-आधारित इंटरसेप्शन नियम अप्रभावी ठरतात. सध्याची उद्योग सर्वोत्तम पद्धत म्हणजे फायरवॉल लेयरवर ज्ञात DoH प्रदाता IP ॲड्रेस श्रेणींची ब्लॉकलिस्ट राखणे आणि लागू करणे, ज्यामुळे ब्राउझरना मानक अनएन्क्रिप्टेड DNS वर परत येण्यास भाग पाडले जाते, जे नंतर फिल्टर केले जाऊ शकते. हा दृष्टिकोन एंटरप्राइझ नेटवर्क व्यवस्थापन मानकांशी सुसंगत आहे आणि वापरकर्त्याच्या गोपनीयतेच्या जबाबदाऱ्यांचे उल्लंघन करत नाही, कारण फिल्टरिंग जाहिरात आणि दुर्भावनापूर्ण डोमेनना लागू होते, वैयक्तिक ब्राउझिंग सामग्रीला नाही.

अंमलबजावणी मार्गदर्शक

एज जाहिरात ब्लॉकिंग तैनात करण्यासाठी वैध सेवांमध्ये व्यत्यय आणणे किंवा कॅप्टिव्ह पोर्टल प्रमाणीकरण वर्कफ्लो खंडित करणे टाळण्यासाठी काळजीपूर्वक नियोजन आवश्यक आहे.

पायरी 1 — सध्याच्या DNS क्वेरी व्हॉल्यूमचे ऑडिट करा. उपयोजनापूर्वी, एक बेसलाइन स्थापित करा. बहुतेक एंटरप्राइझ फायरवॉल आणि DNS सर्व्हर क्वेरी लॉग निर्यात करू शकतात. सर्वाधिक क्वेरी केलेल्या डोमेनची ओळख करा आणि त्यांना ज्ञात जाहिरात नेटवर्क सूचीशी क्रॉस-रेफरन्स करा. हे संधीचे प्रमाण निश्चित करते आणि पूर्व/पश्चात तुलना मेट्रिक प्रदान करते.

पायरी 2 — रिझोल्यूशन आर्किटेक्चर निवडा. स्थानिक ऑन-प्रिमाइसेस रिसॉल्व्हर किंवा क्लाउड-आधारित सेवा योग्य आहे की नाही हे ठरवा. ऑन-प्रिमाइसेस रिसॉल्व्हर (उदा. Pi-hole, AdGuard Home, Infoblox) सर्वात कमी लेटन्सी देतात परंतु त्यांना हार्डवेअर संसाधने आणि देखभाल आवश्यक असते. क्लाउड रिसॉल्व्हर (उदा. Cisco Umbrella, Cloudflare Gateway) वितरित साइट्सवर व्यवस्थापन सोपे करतात आणि स्थानिक IT कर्मचारी नसलेल्या मल्टी-व्हेन्यू रिटेल किंवा हॉस्पिटॅलिटी चेनसाठी त्यांची जोरदार शिफारस केली जाते.

पायरी 3 — DHCP आणि DNS इंटरसेप्शन कॉन्फिगर करा. क्लायंटना एज रिसॉल्व्हरचा IP ॲड्रेस वितरित करण्यासाठी DHCP स्कोप्स अपडेट करा. महत्त्वाचे म्हणजे, गेस्ट VLAN मधून बाहेर पडणाऱ्या सर्व UDP/TCP पोर्ट 53 ट्रॅफिकला इंटरसेप्ट करण्यासाठी आणि ते एज रिसॉल्व्हरकडे रीडायरेक्ट करण्यासाठी फायरवॉलवर डेस्टिनेशन NAT (DNAT) नियम लागू करा. या पायरीशिवाय, हार्डकोडेड DNS सेटिंग्ज असलेली उपकरणे फिल्टरला पूर्णपणे बायपास करतील.

पायरी 4 — DoH फॉलबॅक हाताळा. ज्ञात DoH प्रदाता IP ॲड्रेस रेंजची ब्लॉकलिस्ट संकलित करा आणि ती अद्ययावत ठेवा. गेस्ट VLAN मधून या रेंजसाठी फायरवॉल नाकारण्याचा नियम लागू करा. यामुळे DoH-सक्षम ब्राउझरना स्टँडर्ड DNS वर परत येण्यास भाग पाडले जाते, जे रिसॉल्व्हर फिल्टर करू शकते.

पायरी 5 — ब्लॉकलिस्ट्स आणि अलाऊलिस्टिंग तयार करा. पुराणमतवादी, सुव्यवस्थित ब्लॉकलिस्ट्सने सुरुवात करा. तुमच्या Captive Portal, सोशल लॉगिन प्रदाते, पेमेंट गेटवे आणि कोणत्याही ठिकाणा-विशिष्ट ॲप्लिकेशन्ससाठी आवश्यक असलेले सर्व डोमेन त्वरित अलाऊलिस्ट करा. चुकीच्या पॉझिटिव्हसाठी अलाऊलिस्टिंगसाठी जलद-प्रतिसाद प्रक्रिया स्थापित करा — व्यावसायिक वेळेत दोन तासांपेक्षा कमी SLA हे एक वाजवी लक्ष्य आहे.

पायरी 6 — निरीक्षण करा, लॉग करा आणि पुनरावृत्ती करा. ब्लॉक दर तपासण्यासाठी आणि विसंगती ओळखण्यासाठी रिसॉल्व्हर क्वेरी लॉग वापरा. एकाच डिव्हाइसमधून ब्लॉक केलेल्या क्वेरींमध्ये अचानक वाढ झाल्यास मालवेअर कमांड-अँड-कंट्रोल इन्फ्रास्ट्रक्चरशी संपर्क साधण्याचा प्रयत्न करत असल्याचे सूचित होऊ शकते — DNS फिल्टरिंगचा हा एक दुय्यम सुरक्षा लाभ आहे. शक्य असल्यास हे लॉग तुमच्या SIEM किंवा नेटवर्क मॉनिटरिंग प्लॅटफॉर्मसह एकत्रित करा.

सर्वोत्तम पद्धती

गेस्ट नेटवर्कसाठी फेल-ओपन डिझाइन. गेस्ट WiFi संदर्भात, कनेक्टिव्हिटी ही प्राथमिक जबाबदारी आहे. फॉलबॅक म्हणून दुय्यम, अनफिल्टर्ड अपस्ट्रीम रिसॉल्व्हर कॉन्फिगर करा. जर प्राथमिक एज रिसॉल्व्हर अयशस्वी झाल्यास, जाहिरात फिल्टरिंगचा तात्पुरता तोटा स्वीकारून संपूर्ण आउटेज टाळण्यासाठी, कनेक्टिव्हिटी राखण्यासाठी DNS क्वेरी फॉलबॅककडे रूट केल्या पाहिजेत.

Captive Portal सुसंगतता चाचणी. लाइव्ह होण्यापूर्वी, तुमच्या Captive Portal द्वारे समर्थित प्रत्येक प्रमाणीकरण पद्धतीची चाचणी करा — सोशल लॉगिन (Facebook, Google, Apple), ईमेल, SMS आणि कोणतेही पेमेंट इंटिग्रेशन. आवश्यक असलेले सर्व डोमेन स्पष्टपणे अलाऊलिस्ट करा. आवश्यक डोमेनच्या संपूर्ण सूचीसाठी तुमच्या Captive Portal प्रदात्याच्या दस्तऐवजाचा संदर्भ घ्या.

अनुपालन आणि डेटा गव्हर्नन्स. DNS क्वेरी लॉग वापरकर्त्याच्या ब्राउझिंग वर्तनाचे रहस्य उघड करू शकतात आणि त्यामुळे GDPR सह डेटा संरक्षण नियमांच्या अधीन आहेत. लॉग सुरक्षितपणे संग्रहित केले आहेत, केवळ कार्यात्मक हेतूंसाठी आवश्यक असलेल्या किमान कालावधीसाठी ठेवले आहेत आणि प्रोफाइलिंग किंवा मार्केटिंगसाठी वापरले जात नाहीत याची खात्री करा. ऑडिट ट्रेल आवश्यकतांवरील तपशीलवार मार्गदर्शनासाठी, Explain what is audit trail for IT Security in 2026 पहा.

कर्मचारी नेटवर्कसाठी स्वतंत्र धोरणे. कर्मचारी VLANs वर भिन्न, संभाव्यतः अधिक अनुज्ञेय फिल्टरिंग धोरणे लागू करा. कर्मचाऱ्यांना कायदेशीर व्यावसायिक हेतूंसाठी जाहिरात प्लॅटफॉर्म, ॲनालिटिक्स टूल्स किंवा सोशल मीडियामध्ये प्रवेशाची आवश्यकता असू शकते. व्यापक कर्मचारी नेटवर्क सुरक्षा मार्गदर्शनासाठी, Secure BYOD Policies for Staff WiFi Networks पहा.

ब्लॉकलिस्टची उत्पत्ती आणि देखभाल. सुव्यवस्थित, समुदायाने तपासलेल्या ब्लॉकलिस्ट्स (उदा. Steven Black's hosts list, EasyList, OISD) वापरा आणि किमान साप्ताहिक स्वयंचलित अद्यतने शेड्यूल करा. जुन्या ब्लॉकलिस्ट्स नवीन जाहिरात डोमेन चुकवतात आणि चुकीच्या पद्धतीने वर्गीकृत नोंदी ठेवू शकतात.

समस्यानिवारण आणि जोखीम कमी करणे

चुकीचे पॉझिटिव्ह — तुटलेल्या वेबसाइट्स किंवा ॲप्लिकेशन्स. सर्वात सामान्य अपयश म्हणजे जाहिरातींसह कायदेशीर सामग्री प्रदान करणारे डोमेन ब्लॉक करणे. एक CDN डोमेन जाहिरात स्क्रिप्ट्स आणि मोठ्या बातम्यांच्या साइटसाठी CSS स्टाईलशीट्स दोन्ही होस्ट करू शकते. शमन: पुराणमतवादी ब्लॉकलिस्ट्सने सुरुवात करा, स्पष्ट अलाऊलिस्टिंग SLA स्थापित करा आणि कर्मचाऱ्यांना तुटलेल्या साइट्ससाठी एक सोपी रिपोर्टिंग यंत्रणा प्रदान करा.

Captive Portal प्रमाणीकरण अपयश. जर डिप्लॉयमेंटनंतर सोशल लॉगिन किंवा पेमेंट प्रवाह खंडित झाले, तर रिसॉल्व्हर आवश्यक डोमेन ब्लॉक करत आहे. शमन: अयशस्वी विनंती ओळखण्यासाठी ब्राउझर डेव्हलपर टूल्स वापरा आणि डोमेन अलाऊलिस्टमध्ये जोडा. उत्पादन रोलआउट करण्यापूर्वी नेहमी स्टेजिंग वातावरणात चाचणी करा.

DoH बायपास बाकी आहे. जर डिप्लॉयमेंटनंतर DNS क्वेरी व्हॉल्यूम जास्त राहिला, तर काही उपकरणे अजूनही DoH वापरत असतील. शमन: तुमच्या DoH प्रदाता IP ब्लॉकलिस्टची पूर्णता तपासा. जर तुमचा फायरवॉल समर्थन करत असेल तर पोर्ट 443 वर DoH ट्रॅफिक पॅटर्न शोधण्यासाठी आणि ब्लॉक करण्यासाठी डीप पॅकेट इन्स्पेक्शन (DPI) नियम लागू करण्याचा विचार करा.

लोड अंतर्गत रिसॉल्व्हर कार्यप्रदर्शन. खूप उच्च-घनतेच्या डिप्लॉयमेंट्समध्ये (5,000+ समवर्ती वापरकर्ते), एकच रिसॉल्व्हर इन्स्टन्स अडथळा बनू शकतो. शमन: लोड बॅलन्सिंगसह उच्च-उपलब्धता जोडीमध्ये रिसॉल्व्हर इन्स्टन्स डिप्लॉय करा, किंवा स्वयंचलितपणे स्केल होणारी क्लाउड-आधारित एनीकास्ट सेवा वापरा.

ROI आणि व्यावसायिक परिणाम

एज ॲड ब्लॉकिंग लागू केल्याने अनेक आयामांमध्ये मोजता येण्याजोगे, परिमाणात्मक व्यावसायिक परिणाम मिळतात.

बँडविड्थ पुनर्प्राप्ती. डिप्लॉयमेंटनंतर ठिकाणे एकूण बँडविड्थ वापरामध्ये सातत्याने 15-30% घट नोंदवतात. 1Gbps WAN सर्किटवर दरमहा £3,000 खर्च करणाऱ्या ठिकाणासाठी, प्रभावी वापरात 20% घट सर्किट अपग्रेड 12-18 महिन्यांनी पुढे ढकलू शकते, ज्यामुळे त्या कालावधीत £36,000–£54,000 ची बचत होते.

सुधारित अतिथी समाधान. पृष्ठ लोड होण्याचा वेळ लक्षणीयरीत्या कमी होतो — सामान्य डिप्लॉयमेंट्समध्ये सरासरी 4+ सेकंदांवरून 2 सेकंदांपेक्षा कमी. हे थेट उच्च अतिथी समाधान स्कोअर आणि फ्रंट डेस्क किंवा हेल्पडेस्ककडे WiFi-संबंधित कमी तक्रारींशी संबंधित आहे. हॉस्पिटॅलिटी वातावरणात, WiFi गुणवत्ता अतिथींच्या पुनरावलोकनांमध्ये सातत्याने एक प्रमुख घटक म्हणून उद्धृत केली जाते.

वर्धित सुरक्षा स्थिती. DNS ब्लॉकलिस्ट्समध्ये ज्ञात मालवेअर वितरण डोमेन, फिशिंग साइट्स आणि कमांड-अँड-कंट्रोल इन्फ्रास्ट्रक्चर समाविष्ट असते. यामुळे ठिकाणाच्या नेटवर्कवर असताना अतिथी उपकरणांना हॅक होण्याचा धोका कमी होतो, ज्यामुळे ऑपरेटरचे प्रतिष्ठेचे आणि संभाव्य दायित्वाचे धोके मर्यादित होतात.

कार्यक्षम संचालन. WiFi कार्यप्रदर्शनाशी संबंधित हेल्पडेस्क कॉलचे प्रमाण कमी झाल्याने थेट IT कर्मचाऱ्यांच्या वेळेची बचत होते. अनेक मालमत्ता असलेल्या हॉटेल समूहात, यामुळे संपूर्ण मालमत्तेवर दर आठवड्याला अनेक FTE-तासांची बचत होऊ शकते.

एज ब्लॉकिंगला व्यापक डिजिटल पायाभूत सुविधांच्या उपक्रमांशी एकत्रित करून — जसे की Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation आणि Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots मध्ये चर्चा केली आहे — संस्था एक खऱ्या अर्थाने प्रीमियम कनेक्टिव्हिटी अनुभव देऊ शकतात जो कार्यक्षम संचालन आणि अतिथींच्या सहभागाची उद्दिष्टे दोन्हीला समर्थन देतो.

महत्वाच्या व्याख्या

Edge DNS Resolver

A DNS server deployed at or near the network perimeter that handles domain name resolution for local clients, applying custom filtering policies before forwarding queries upstream.

Deploying this at the venue level reduces reliance on ISP DNS, enables custom filtering, and minimises the round-trip time for DNS resolution.

Connection State Table

A memory structure maintained by routers and firewalls that records the details of every active TCP/UDP connection passing through the device.

High-density venues frequently exhaust this table due to the volume of micro-connections initiated by ad networks, causing indiscriminate packet drops and perceived WiFi degradation.

Destination NAT (DNAT)

A firewall technique that rewrites the destination IP address of a packet as it traverses the router, redirecting it to a different host than originally intended.

Used to force DNS requests destined for public resolvers (e.g., 8.8.8.8) to route through the venue's filtered DNS server, preventing bypass of the ad-blocking policy.

DNS over HTTPS (DoH)

A protocol that performs DNS resolution over an encrypted HTTPS connection on port 443, preventing interception by traditional port 53 filtering rules.

Increasingly the default in modern browsers, DoH requires network administrators to block known DoH provider IP ranges to enforce local DNS filtering policies.

NXDOMAIN

A DNS response code indicating that the queried domain name does not exist in the DNS namespace.

Edge resolvers return this response for blocked ad domains, causing the client to immediately abandon the connection attempt without consuming router state table resources.

Programmatic Advertising

The automated, real-time buying and selling of digital advertising inventory, typically involving multiple intermediary platforms (ad exchanges, DSPs, DMPs) each requiring separate network connections.

The multi-platform nature of programmatic advertising is the root cause of the DNS query multiplication effect that degrades guest network performance.

Captive Portal

A web-based authentication mechanism that intercepts a new network user's HTTP traffic and redirects them to a login or terms-acceptance page before granting full network access.

Ad blocking policies must be carefully configured to avoid blocking domains required for captive portal functionality, including social login providers and payment gateways.

Allowlisting

The explicit configuration of a DNS resolver or firewall to permit access to specific domains or IP addresses, overriding any broader blocking policies that would otherwise apply.

Essential for resolving false positives and ensuring that business-critical services — including the captive portal, loyalty apps, and payment processors — remain accessible.

Anycast Routing

A network addressing method where the same IP address is assigned to multiple servers in different locations, with traffic automatically routed to the nearest instance.

Cloud-based DNS filtering services use anycast to ensure low-latency DNS resolution regardless of the venue's geographic location.

सोडवलेली उदाहरणे

A 400-room hotel is experiencing severe WiFi latency during peak evening hours (7 PM–10 PM) despite having a 1 Gbps fibre connection. The IT manager suspects high DNS query volume from streaming and browsing is exhausting the edge router's state table. The hotel uses a social login captive portal and has no dedicated server infrastructure.

The IT team deploys a lightweight DNS resolver as a virtual machine on an existing hypervisor (1 vCPU, 512 MB RAM is sufficient for this scale). They configure the DHCP helper on the core switch to distribute the resolver's IP to the guest VLAN only, leaving the management and staff VLANs on the existing ISP DNS. They apply a standard combined blocklist (EasyList + OISD) covering approximately 200,000 known ad and tracker domains. Before going live, they test the captive portal and explicitly allowlist all Facebook, Google, and Apple authentication domains. They add a DNAT firewall rule redirecting all outbound port 53 traffic from the guest VLAN to the local resolver. They also add firewall deny rules for the IP ranges of Cloudflare (1.1.1.1), Google (8.8.8.8), and other major DoH providers. Post-deployment, DNS query volume drops by 62%, average page load time falls from 4.2 seconds to 1.8 seconds, and peak router state table utilisation drops from 91% to 44%.

A retail chain with 50 stores wants to improve the performance of their in-store guest WiFi app for customers. The app is the primary vehicle for loyalty programme sign-ups and promotional offers. The chain has no on-site IT staff and uses a managed SD-WAN service from a third-party provider.

The architecture team selects a cloud-based DNS filtering service with a management portal. They work with the SD-WAN provider to configure all branch routers to forward DNS queries from the guest VLAN to the cloud provider's anycast resolver IP addresses. They apply a centralised policy blocking ad networks and known malicious domains. Critically, they create an explicit allowlist covering all domains associated with their loyalty app, payment processor, and the captive portal provider. They configure the cloud portal to generate weekly reports on blocked query volume and top blocked domains per site. The rollout is completed remotely across all 50 sites within three days. Average bandwidth consumption across the estate drops by 28%, and the loyalty app's average load time improves from 3.1 seconds to 1.4 seconds.

सराव प्रश्न

Q1. A stadium IT team has deployed edge ad blocking via a local DNS resolver and configured DHCP to distribute the resolver's IP. However, post-deployment monitoring shows that approximately 30% of devices are still generating high volumes of external DNS traffic to 1.1.1.1 and 8.8.8.8. What is the most likely cause, and what is the correct remediation?

टीप: Consider both hardcoded DNS settings and modern browser privacy features that bypass traditional port 53 filtering.

नमुना उत्तर पहा

There are two likely causes. First, devices with hardcoded DNS settings are ignoring the DHCP-assigned resolver. The remediation is to implement a DNAT firewall rule that intercepts all outbound UDP/TCP port 53 traffic from the guest VLAN and redirects it to the local resolver, regardless of the destination IP. Second, some devices may be using DNS over HTTPS (DoH), which bypasses port 53 filtering entirely. The remediation is to add firewall deny rules for the IP addresses of known DoH providers (Cloudflare 1.1.1.1, Google 8.8.8.8, etc.), forcing browsers to fall back to standard DNS.

Q2. Following the deployment of an edge DNS filter at a hotel, guests are reporting that they cannot complete the WiFi login process using their Facebook accounts. The captive portal social login button returns an error. The IT team confirms the resolver is operational. What is the most likely cause and how should it be resolved?

टीप: Review the interaction between the blocklist categories and the domains required for OAuth-based social authentication.

नमुना उत्तर पहा

The blocklist has categorised one or more domains required by Facebook's OAuth authentication flow as advertising or tracking domains and is returning NXDOMAIN for them. The IT team should use browser developer tools (Network tab) to identify the specific domain(s) failing to resolve during the login attempt. These domains — typically in the facebook.com, fbcdn.net, or connect.facebook.net namespaces — should be added to the resolver's allowlist. Going forward, all social login provider domains should be pre-allowlisted as part of the standard deployment checklist before any blocklist is activated.

Q3. A CTO at a multi-site conference centre group is evaluating two options: deploying an on-premises Pi-hole resolver at each of their 12 venues versus adopting a cloud-based DNS filtering service. Each venue has limited local IT support. The primary driver is reducing bandwidth costs and improving attendee WiFi experience during large events. Which approach is recommended and why?

टीप: Weigh management overhead, failure risk, scalability during peak event load, and the cost of local IT resource allocation against the slight latency difference between approaches.

नमुना उत्तर पहा

The cloud-based DNS filtering service is the recommended approach for this scenario. While an on-premises Pi-hole would offer marginally lower DNS resolution latency, the operational risks outweigh this benefit. With limited local IT support, a failed on-premises resolver could cause a complete DNS outage at a venue during a major event — a high-visibility, high-impact failure. A cloud-based service with anycast routing provides geographic redundancy, automatic failover, and centralised policy management across all 12 venues from a single portal. The slight increase in DNS latency (typically 5–15ms to the nearest anycast node) is negligible compared to the latency savings from blocking ad traffic. The cloud service also scales automatically to handle peak event query volumes without manual intervention.