Mejora de las velocidades WiFi mediante el bloqueo de redes publicitarias en el borde

Esta guía proporciona a los gerentes de TI, arquitectos de red y CTOs una estrategia práctica a nivel de arquitectura para implementar el bloqueo de anuncios en el borde en redes WiFi de recintos. Explica la relación técnica entre la publicidad programática, el volumen de consultas DNS y la latencia de red percibida, y detalla cómo la intercepción de solicitudes DNS relacionadas con anuncios en la pasarela de borde puede recuperar un ancho de banda significativo y mejorar la experiencia del huésped. Desde implementaciones en hoteles hasta eventos en estadios y propiedades minoristas distribuidas, la guía cubre los pasos de implementación, la mitigación de riesgos, las consideraciones de cumplimiento y el ROI medible.

Escuchar esta guía

Ver transcripción del podcast

Resumen Ejecutivo

Para los gerentes de TI y CTOs que supervisan redes de recintos de alta densidad, gestionar el consumo de ancho de banda y reducir la latencia son desafíos operativos constantes. Si bien las políticas tradicionales de Calidad de Servicio (QoS) y la limitación de ancho de banda abordan algunos síntomas, no logran abordar un drenaje oculto significativo: la publicidad programática. Las páginas web y aplicaciones modernas ejecutan docenas de solicitudes DNS en segundo plano a intercambios de anuncios, rastreadores y servicios de telemetría antes de renderizar el contenido principal. En un recinto con miles de usuarios concurrentes, esto crea un efecto multiplicador de latencia que degrada el rendimiento percibido del WiFi incluso cuando el ancho de banda bruto está disponible.

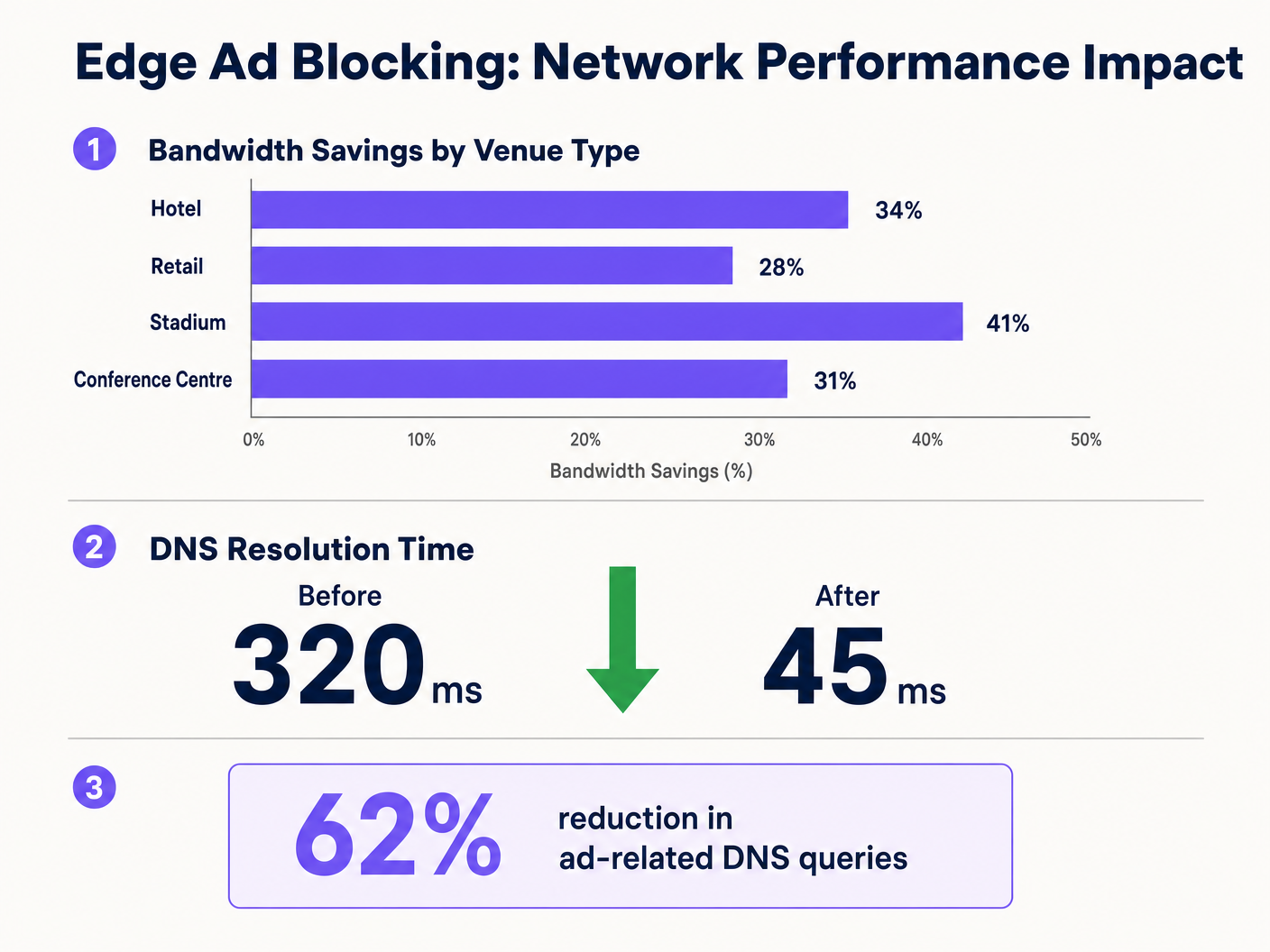

Esta guía detalla cómo la implementación de filtrado DNS a nivel de borde puede mejorar la velocidad del WiFi, reducir los tiempos de resolución DNS hasta en un 86% y recuperar entre el 15% y el 30% del ancho de banda consumido en implementaciones empresariales. El enfoque no requiere software del lado del cliente, es transparente para los usuarios finales y ofrece beneficios de seguridad secundarios al bloquear dominios maliciosos conocidos. Es particularmente efectivo en entornos de Hostelería , Minorista , Transporte y del sector público donde la densidad de huéspedes es alta y la duración de la conexión varía.

Análisis Técnico Detallado

El Efecto Multiplicador de Latencia

La relación técnica entre la publicidad programática y la latencia de red tiene sus raíces en el proceso de resolución del Sistema de Nombres de Dominio (DNS). Cuando un dispositivo de huésped se conecta al WiFi de Invitados de un recinto y accede a un sitio de noticias o aplicación moderna, la solicitud HTTP inicial desencadena una cascada de solicitudes secundarias. Estas solicitudes secundarias se dirigen a intercambios de anuncios, plataformas del lado de la demanda (DSPs), plataformas de gestión de datos (DMPs), rastreadores de visibilidad y píxeles de conversión, todo antes de que se entregue un solo byte de contenido principal.

Cada unidad de anuncio en esta cadena programática requiere:

- Una búsqueda DNS para el dominio del servidor de anuncios

- Un establecimiento de conexión TCP (SYN, SYN-ACK, ACK)

- Una negociación de handshake TLS (típicamente 2-3 viajes de ida y vuelta)

- La solicitud HTTP GET y la entrega de la carga útil

En un entorno denso, como un estadio o centro de conferencias, miles de dispositivos que ejecutan este proceso simultáneamente generan un enorme volumen de consultas DNS. Más críticamente, cada conexión TCP ocupa una entrada en la tabla de estado de conexión del router de borde, una estructura de memoria finita. Cuando esta tabla alcanza su capacidad, el router comienza a descartar conexiones indiscriminadamente. Esta es la causa principal de la degradación percibida del WiFi en recintos de alta densidad, incluso cuando el enlace WAN está operando muy por debajo de su capacidad.

| Métrica | Sin Bloqueo en el Borde | Con Bloqueo en el Borde |

|---|---|---|

| Consultas DNS promedio por usuario/min | 180–240 | 65–90 |

| Tiempo de resolución DNS (promedio) | 280–340 ms | 40–55 ms |

| Tiempo promedio de carga de página | 4.0–4.5 s | 1.6–2.0 s |

| Ancho de banda consumido por anuncios/rastreadores | 18–32% del total | <5% del total |

| Utilización de la tabla de estado del router (pico) | 85–95% | 35–50% |

Arquitectura de Filtrado DNS en el Borde

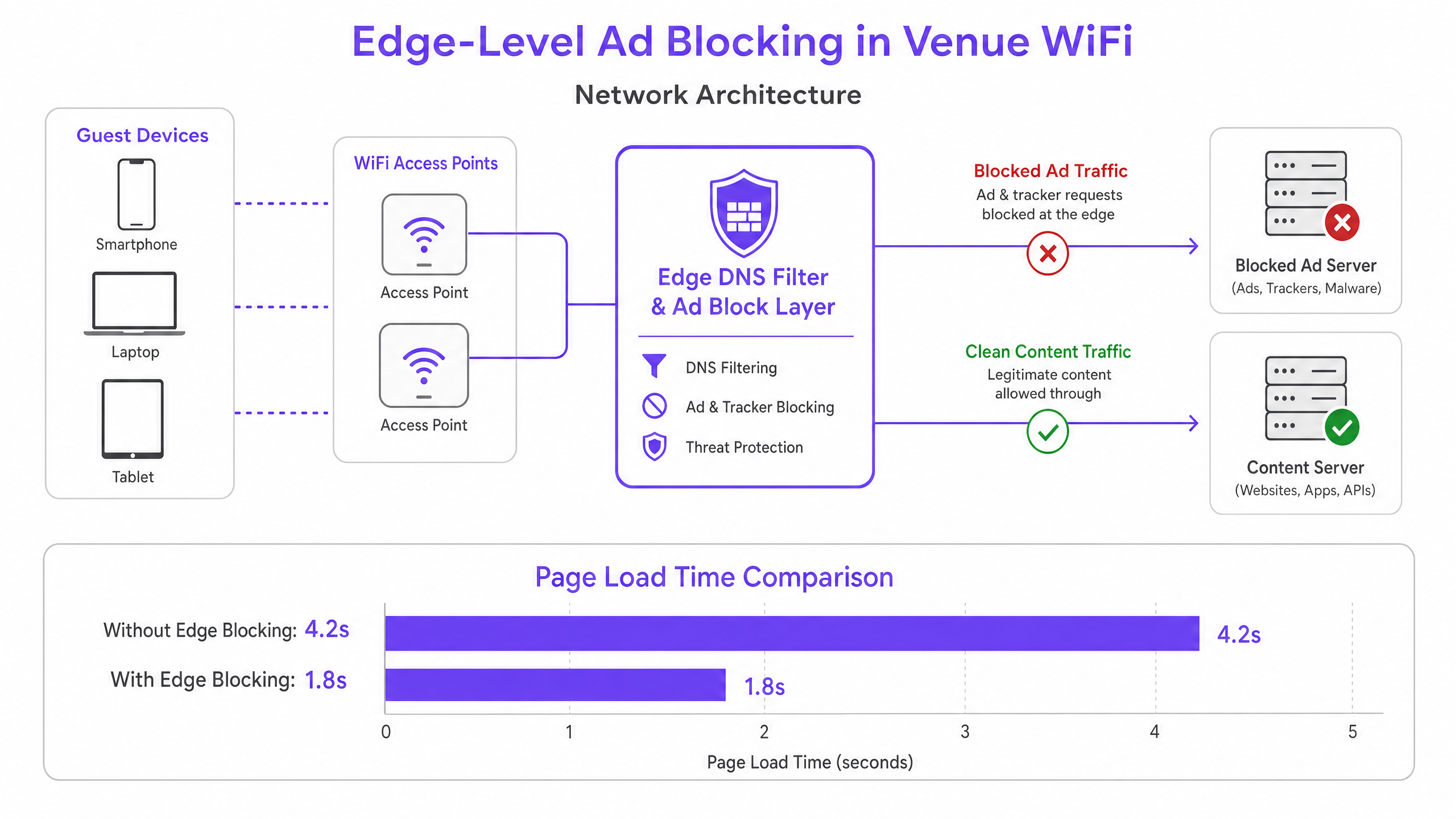

La implementación del bloqueo de anuncios en el borde implica redirigir las consultas DNS del cliente a un resolvedor DNS local o basado en la nube configurado con extensas listas de bloqueo. Cuando un cliente solicita la resolución de un dominio de servidor de anuncios conocido, el resolvedor de borde devuelve una dirección IP nula (0.0.0.0) o una respuesta NXDOMAIN. Esto evita todos los intentos de conexión TCP y TLS posteriores, ahorrando tanto ancho de banda como entradas en la tabla de estado del router.

Esta arquitectura es completamente transparente para los usuarios finales y no requiere instalación de software en los dispositivos de los huéspedes. También complementa las plataformas de Análisis WiFi existentes al garantizar que el tráfico legítimo del Captive Portal y las métricas de participación no se vean obstaculizados. La capa DNS se sitúa lógicamente entre la VLAN de invitados y el resolvedor ascendente, interceptando todas las consultas DNS antes de que salgan del perímetro de la red.

DNS sobre HTTPS (DoH) y el Problema de la Omisión

Los navegadores modernos — Chrome, Firefox y Edge — cada vez más utilizan DNS sobre HTTPS (DoH) por defecto, que cifra las consultas DNS y las enruta a través del puerto 443. Dado que el tráfico DoH es indistinguible del HTTPS estándar, las reglas de intercepción basadas en puertos son ineficaces. La mejor práctica actual de la industria es mantener y aplicar una lista de bloqueo de rangos de direcciones IP de proveedores DoH conocidos en la capa del firewall, obligando a los navegadores a recurrir al DNS estándar sin cifrar, que luego puede ser filtrado. Este enfoque es consistente con los estándares de gestión de redes empresariales y no viola las obligaciones de privacidad del usuario, ya que el filtrado se aplica a dominios publicitarios y maliciosos, no a contenido de navegación personal.

Guía de Implementación

La implementación del bloqueo de anuncios en el borde requiere una planificación cuidadosa para evitar interrumpir servicios legítimos o romper los flujos de trabajo de autenticación del Captive Portal.

Paso 1 — Auditar el Volumen Actual de Consultas DNS. Antes de la implementación, establezca una línea base. La mayoría de los firewalls empresariales y servidores DNS pueden exportar registros de consultas. Identifique los dominios más consultados y compárelos con listas conocidas de redes publicitarias. Esto cuantifica la oportunidad y proporciona una métrica de comparación pre/post.

Paso 2 — Seleccionar la Arquitectura de Resolución. Determine si un resolvedor local en las instalaciones o un servicio basado en la nube es apropiado. Los resolvedores en las instalaciones (por ejemplo, Pi-hole, AdGuard Home, Infoblox) ofrecen la latencia más baja, pero requieren recursos de hardware y mantenimiento. Los resolvedores en la nube (por ejemplo, Cisco Umbrella, Cloudflare Gateway) simplifican la gestión en sitios distribuidos y son muy recomendables para cadenas minoristas o de hostelería con múltiples recintos sin personal de TI local.

Paso 3 — Configure DHCP and DNS Interception. Actualice los ámbitos DHCP para distribuir la dirección IP del resolvedor de borde a los clientes. Fundamentalmente, implemente reglas de Destination NAT (DNAT) en el firewall para interceptar todo el tráfico saliente UDP/TCP del puerto 53 de la VLAN de invitados y redirigirlo al resolvedor de borde. Sin este paso, los dispositivos con configuraciones DNS codificadas omitirán el filtro por completo.

Paso 4 — Gestionar la reserva de DoH. Compile y mantenga una blocklist de rangos de direcciones IP de proveedores DoH conocidos. Aplique una regla de denegación de firewall para estos rangos desde la VLAN de invitados. Esto obliga a los navegadores habilitados para DoH a recurrir al DNS estándar, que el resolvedor puede filtrar.

Paso 5 — Curar Blocklists y Allowlisting. Comience con blocklists conservadoras y bien mantenidas. Incluya inmediatamente en la allowlist todos los dominios necesarios para su Captive Portal, proveedores de inicio de sesión social, pasarelas de pago y cualquier aplicación específica del lugar. Establezca un proceso de respuesta rápida para la allowlisting de falsos positivos — un SLA de menos de dos horas durante el horario comercial es un objetivo razonable.

Paso 6 — Monitorizar, Registrar e Iterar. Utilice los registros de consultas del resolvedor para monitorizar las tasas de bloqueo e identificar anomalías. Un pico repentino en las consultas bloqueadas desde un solo dispositivo puede indicar que un malware intenta contactar con la infraestructura de comando y control — un beneficio de seguridad secundario del filtrado DNS. Integre estos registros con su SIEM o plataforma de monitorización de red siempre que sea posible.

Mejores Prácticas

Diseño de Fallo Abierto para Redes de Invitados. En un contexto de WiFi para invitados, la conectividad es la obligación principal. Configure un resolvedor secundario, ascendente y sin filtrar como reserva. Si el resolvedor de borde principal falla, las consultas DNS deben dirigirse a la reserva para mantener la conectividad, aceptando la pérdida temporal del filtrado de anuncios en lugar de causar una interrupción completa.

Pruebas de Compatibilidad del Captive Portal. Antes de la puesta en marcha, pruebe cada método de autenticación que admita su Captive Portal — inicio de sesión social (Facebook, Google, Apple), correo electrónico, SMS y cualquier integración de pago. Incluya explícitamente en la allowlist todos los dominios requeridos. Consulte la documentación de su proveedor de Captive Portal para obtener una lista completa de los dominios requeridos.

Cumplimiento y Gobernanza de Datos. Los registros de consultas DNS pueden revelar el comportamiento de navegación del usuario y, por lo tanto, están sujetos a las regulaciones de protección de datos, incluida la GDPR. Asegúrese de que los registros se almacenen de forma segura, se retengan solo durante el período mínimo requerido para fines operativos y no se utilicen para la elaboración de perfiles o marketing. Para obtener una guía detallada sobre los requisitos de la pista de auditoría, consulte Explicación de qué es una pista de auditoría para la seguridad de TI en 2026 .

Políticas Separadas para Redes de Personal. Aplique políticas de filtrado diferentes, potencialmente más permisivas, a las VLAN de personal. El personal puede requerir acceso a plataformas publicitarias, herramientas de análisis o redes sociales para fines comerciales legítimos. Para obtener una guía más amplia sobre la seguridad de la red del personal, consulte Políticas BYOD Seguras para Redes WiFi del Personal .

Procedencia y Mantenimiento de Blocklists. Utilice blocklists bien mantenidas y verificadas por la comunidad (por ejemplo, la lista de hosts de Steven Black, EasyList, OISD) y programe actualizaciones automáticas al menos semanalmente. Las blocklists obsoletas omiten nuevos dominios de anuncios y pueden retener entradas categorizadas incorrectamente.

Solución de Problemas y Mitigación de Riesgos

Falsos Positivos — Sitios Web o Aplicaciones Rotos. El modo de fallo más común es bloquear un dominio que sirve contenido legítimo junto con anuncios. Un dominio CDN podría alojar tanto scripts publicitarios como las hojas de estilo CSS para un importante sitio de noticias. Mitigación: Comience con blocklists conservadoras, establezca un SLA claro para la allowlisting y proporcione al personal un mecanismo de informe sencillo para sitios rotos.

Fallos de Autenticación del Captive Portal. Si el inicio de sesión social o los flujos de pago fallan después de la implementación, el resolvedor está bloqueando un dominio requerido. Mitigación: Utilice las herramientas de desarrollo del navegador para identificar la solicitud fallida y añada el dominio a la allowlist. Pruebe siempre en un entorno de staging antes del despliegue en producción.

Bypass de DoH Persistente. Si el volumen de consultas DNS después del despliegue sigue siendo alto, algunos dispositivos aún pueden estar utilizando DoH. Mitigación: Audite su blocklist de IP de proveedores DoH para verificar su exhaustividad. Considere desplegar una regla de inspección profunda de paquetes (DPI) para detectar y bloquear patrones de tráfico DoH en el puerto 443 si su firewall lo soporta.

Rendimiento del Resolvedor Bajo Carga. En despliegues de muy alta densidad (más de 5.000 usuarios concurrentes), una única instancia de resolvedor puede convertirse en un cuello de botella. Mitigación: Despliegue instancias de resolvedor en un par de alta disponibilidad con equilibrio de carga, o utilice un servicio anycast basado en la nube que escale automáticamente.

ROI e Impacto Empresarial

La implementación del bloqueo de anuncios en el borde ofrece resultados empresariales medibles y cuantificables en múltiples dimensiones.

Recuperación de Ancho de Banda. Los establecimientos reportan consistentemente reducciones del 15-30% en el consumo total de ancho de banda después del despliegue. Para un establecimiento que gasta 3.000 £ al mes en un circuito WAN de 1 Gbps, una reducción del 20% en la utilización efectiva puede posponer una actualización del circuito entre 12 y 18 meses, lo que representa un ahorro de 36.000 £ a 54.000 £ durante ese período.

Mejora de la Satisfacción del Cliente. Los tiempos de carga de la página disminuyen notablemente, de un promedio de más de 4 segundos a menos de 2 segundos en despliegues típicos. Esto se correlaciona directamente con puntuaciones más altas de satisfacción del cliente y menos quejas relacionadas con el WiFi en la recepción o el servicio de asistencia. En entornos de hostelería, la calidad del WiFi se cita consistentemente como un factor principal en las reseñas de los clientes.

Postura de Seguridad Mejorada. Las blocklists de DNS cubren inherentemente dominios conocidos de distribución de malware, sitios de phishing e infraestructura de comando y control. Esto reduce el riesgo de que los dispositivos de los invitados se vean comprometidos mientras están en la red del establecimiento, limitando la exposición del operador a riesgos reputacionales y de posible responsabilidad.

Eficiencia Operativa. La reducción del volumen de llamadas al servicio de asistencia relacionadas con el rendimiento del WiFi se traduce directamente en un ahorro de tiempo para el personal de TI. En un grupo hotelero con múltiples propiedades, esto puede representar varias horas de FTE a la semana en todo el complejo.

Al integrar el bloqueo perimetral con iniciativas más amplias de infraestructura digital — como las que se tratan en Purple nombra a Iain Fox Vicepresidente de Crecimiento – Sector Público para Impulsar la Inclusión Digital y la Innovación en Ciudades Inteligentes y Purple lanza el modo de mapas sin conexión para una navegación fluida y segura a los puntos de acceso WiFi — las organizaciones pueden ofrecer una experiencia de conectividad verdaderamente premium que respalde tanto la eficiencia operativa como los objetivos de interacción con los huéspedes.

Definiciones clave

Edge DNS Resolver

A DNS server deployed at or near the network perimeter that handles domain name resolution for local clients, applying custom filtering policies before forwarding queries upstream.

Deploying this at the venue level reduces reliance on ISP DNS, enables custom filtering, and minimises the round-trip time for DNS resolution.

Connection State Table

A memory structure maintained by routers and firewalls that records the details of every active TCP/UDP connection passing through the device.

High-density venues frequently exhaust this table due to the volume of micro-connections initiated by ad networks, causing indiscriminate packet drops and perceived WiFi degradation.

Destination NAT (DNAT)

A firewall technique that rewrites the destination IP address of a packet as it traverses the router, redirecting it to a different host than originally intended.

Used to force DNS requests destined for public resolvers (e.g., 8.8.8.8) to route through the venue's filtered DNS server, preventing bypass of the ad-blocking policy.

DNS over HTTPS (DoH)

A protocol that performs DNS resolution over an encrypted HTTPS connection on port 443, preventing interception by traditional port 53 filtering rules.

Increasingly the default in modern browsers, DoH requires network administrators to block known DoH provider IP ranges to enforce local DNS filtering policies.

NXDOMAIN

A DNS response code indicating that the queried domain name does not exist in the DNS namespace.

Edge resolvers return this response for blocked ad domains, causing the client to immediately abandon the connection attempt without consuming router state table resources.

Programmatic Advertising

The automated, real-time buying and selling of digital advertising inventory, typically involving multiple intermediary platforms (ad exchanges, DSPs, DMPs) each requiring separate network connections.

The multi-platform nature of programmatic advertising is the root cause of the DNS query multiplication effect that degrades guest network performance.

Captive Portal

A web-based authentication mechanism that intercepts a new network user's HTTP traffic and redirects them to a login or terms-acceptance page before granting full network access.

Ad blocking policies must be carefully configured to avoid blocking domains required for captive portal functionality, including social login providers and payment gateways.

Allowlisting

The explicit configuration of a DNS resolver or firewall to permit access to specific domains or IP addresses, overriding any broader blocking policies that would otherwise apply.

Essential for resolving false positives and ensuring that business-critical services — including the captive portal, loyalty apps, and payment processors — remain accessible.

Anycast Routing

A network addressing method where the same IP address is assigned to multiple servers in different locations, with traffic automatically routed to the nearest instance.

Cloud-based DNS filtering services use anycast to ensure low-latency DNS resolution regardless of the venue's geographic location.

Ejemplos prácticos

A 400-room hotel is experiencing severe WiFi latency during peak evening hours (7 PM–10 PM) despite having a 1 Gbps fibre connection. The IT manager suspects high DNS query volume from streaming and browsing is exhausting the edge router's state table. The hotel uses a social login captive portal and has no dedicated server infrastructure.

The IT team deploys a lightweight DNS resolver as a virtual machine on an existing hypervisor (1 vCPU, 512 MB RAM is sufficient for this scale). They configure the DHCP helper on the core switch to distribute the resolver's IP to the guest VLAN only, leaving the management and staff VLANs on the existing ISP DNS. They apply a standard combined blocklist (EasyList + OISD) covering approximately 200,000 known ad and tracker domains. Before going live, they test the captive portal and explicitly allowlist all Facebook, Google, and Apple authentication domains. They add a DNAT firewall rule redirecting all outbound port 53 traffic from the guest VLAN to the local resolver. They also add firewall deny rules for the IP ranges of Cloudflare (1.1.1.1), Google (8.8.8.8), and other major DoH providers. Post-deployment, DNS query volume drops by 62%, average page load time falls from 4.2 seconds to 1.8 seconds, and peak router state table utilisation drops from 91% to 44%.

A retail chain with 50 stores wants to improve the performance of their in-store guest WiFi app for customers. The app is the primary vehicle for loyalty programme sign-ups and promotional offers. The chain has no on-site IT staff and uses a managed SD-WAN service from a third-party provider.

The architecture team selects a cloud-based DNS filtering service with a management portal. They work with the SD-WAN provider to configure all branch routers to forward DNS queries from the guest VLAN to the cloud provider's anycast resolver IP addresses. They apply a centralised policy blocking ad networks and known malicious domains. Critically, they create an explicit allowlist covering all domains associated with their loyalty app, payment processor, and the captive portal provider. They configure the cloud portal to generate weekly reports on blocked query volume and top blocked domains per site. The rollout is completed remotely across all 50 sites within three days. Average bandwidth consumption across the estate drops by 28%, and the loyalty app's average load time improves from 3.1 seconds to 1.4 seconds.

Preguntas de práctica

Q1. A stadium IT team has deployed edge ad blocking via a local DNS resolver and configured DHCP to distribute the resolver's IP. However, post-deployment monitoring shows that approximately 30% of devices are still generating high volumes of external DNS traffic to 1.1.1.1 and 8.8.8.8. What is the most likely cause, and what is the correct remediation?

Sugerencia: Consider both hardcoded DNS settings and modern browser privacy features that bypass traditional port 53 filtering.

Ver respuesta modelo

There are two likely causes. First, devices with hardcoded DNS settings are ignoring the DHCP-assigned resolver. The remediation is to implement a DNAT firewall rule that intercepts all outbound UDP/TCP port 53 traffic from the guest VLAN and redirects it to the local resolver, regardless of the destination IP. Second, some devices may be using DNS over HTTPS (DoH), which bypasses port 53 filtering entirely. The remediation is to add firewall deny rules for the IP addresses of known DoH providers (Cloudflare 1.1.1.1, Google 8.8.8.8, etc.), forcing browsers to fall back to standard DNS.

Q2. Following the deployment of an edge DNS filter at a hotel, guests are reporting that they cannot complete the WiFi login process using their Facebook accounts. The captive portal social login button returns an error. The IT team confirms the resolver is operational. What is the most likely cause and how should it be resolved?

Sugerencia: Review the interaction between the blocklist categories and the domains required for OAuth-based social authentication.

Ver respuesta modelo

The blocklist has categorised one or more domains required by Facebook's OAuth authentication flow as advertising or tracking domains and is returning NXDOMAIN for them. The IT team should use browser developer tools (Network tab) to identify the specific domain(s) failing to resolve during the login attempt. These domains — typically in the facebook.com, fbcdn.net, or connect.facebook.net namespaces — should be added to the resolver's allowlist. Going forward, all social login provider domains should be pre-allowlisted as part of the standard deployment checklist before any blocklist is activated.

Q3. A CTO at a multi-site conference centre group is evaluating two options: deploying an on-premises Pi-hole resolver at each of their 12 venues versus adopting a cloud-based DNS filtering service. Each venue has limited local IT support. The primary driver is reducing bandwidth costs and improving attendee WiFi experience during large events. Which approach is recommended and why?

Sugerencia: Weigh management overhead, failure risk, scalability during peak event load, and the cost of local IT resource allocation against the slight latency difference between approaches.

Ver respuesta modelo

The cloud-based DNS filtering service is the recommended approach for this scenario. While an on-premises Pi-hole would offer marginally lower DNS resolution latency, the operational risks outweigh this benefit. With limited local IT support, a failed on-premises resolver could cause a complete DNS outage at a venue during a major event — a high-visibility, high-impact failure. A cloud-based service with anycast routing provides geographic redundancy, automatic failover, and centralised policy management across all 12 venues from a single portal. The slight increase in DNS latency (typically 5–15ms to the nearest anycast node) is negligible compared to the latency savings from blocking ad traffic. The cloud service also scales automatically to handle peak event query volumes without manual intervention.