Améliorer les vitesses WiFi en bloquant les réseaux publicitaires à la périphérie

Ce guide fournit aux responsables informatiques, aux architectes réseau et aux CTO une stratégie pratique au niveau de l'architecture pour déployer le blocage des publicités à la périphérie sur les réseaux WiFi des sites. Il explique la relation technique entre la publicité programmatique, le volume de requêtes DNS et la latence réseau perçue, et détaille comment l'interception des requêtes DNS liées aux publicités au niveau de la passerelle de périphérie peut récupérer une bande passante significative et améliorer l'expérience des invités. Des déploiements hôteliers aux événements de stade et aux parcs de vente au détail distribués, le guide couvre les étapes de mise en œuvre, l'atténuation des risques, les considérations de conformité et le ROI mesurable.

Écouter ce guide

Voir la transcription du podcast

Résumé Exécutif

Pour les responsables informatiques et les CTO supervisant des réseaux de sites à haute densité, la gestion de la consommation de bande passante et la réduction de la latence sont des défis opérationnels constants. Si les politiques traditionnelles de Qualité de Service (QoS) et le plafonnement de la bande passante traitent certains symptômes, elles ne parviennent pas à s'attaquer à un drain caché significatif : la publicité programmatique. Les pages web et applications modernes exécutent des dizaines de requêtes DNS en arrière-plan vers des régies publicitaires, des traqueurs et des services de télémétrie avant de rendre le contenu principal. Dans un site accueillant des milliers d'utilisateurs simultanés, cela crée un effet multiplicateur de latence qui dégrade les performances WiFi perçues même lorsque la bande passante brute est disponible.

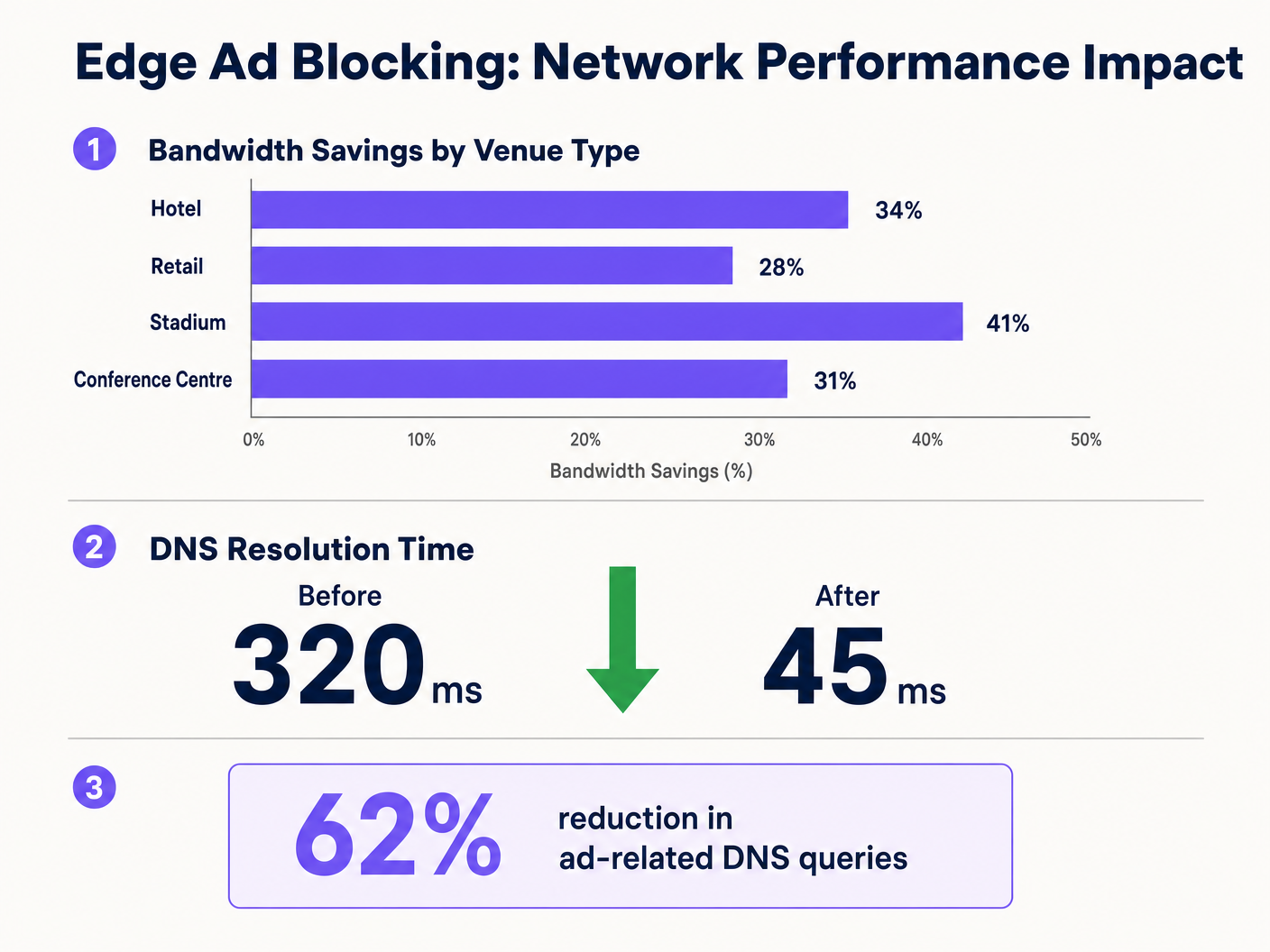

Ce guide détaille comment la mise en œuvre du filtrage DNS au niveau de la périphérie peut améliorer la vitesse WiFi, réduire les temps de résolution DNS jusqu'à 86 % et récupérer 15 à 30 % de la bande passante consommée dans les déploiements d'entreprise. L'approche ne nécessite aucun logiciel côté client, est transparente pour les utilisateurs finaux et offre des avantages de sécurité secondaires en bloquant les domaines malveillants connus. Elle est particulièrement efficace dans les environnées Hospitality , Retail , Transport et du secteur public où la densité d'invités est élevée et la durée de connexion varie.

Approfondissement Technique

L'Effet Multiplicateur de Latence

La relation technique entre la publicité programmatique et la latence réseau est enracinée dans le processus de résolution du Domain Name System (DNS). Lorsqu'un appareil invité se connecte au Guest WiFi d'un site et accède à un site d'actualités ou à une application moderne, la requête HTTP initiale déclenche une cascade de requêtes secondaires. Ces requêtes secondaires ciblent les régies publicitaires, les plateformes côté demande (DSPs), les plateformes de gestion de données (DMPs), les traqueurs de visibilité et les pixels de conversion — tout cela avant qu'un seul octet de contenu principal ne soit livré.

Chaque unité publicitaire dans cette chaîne programmatique nécessite :

- Une recherche DNS pour le domaine du serveur publicitaire

- Un établissement de connexion TCP (SYN, SYN-ACK, ACK)

- Une négociation de poignée de main TLS (généralement 2 à 3 allers-retours)

- La requête HTTP GET et la livraison de la charge utile

Dans un environnement dense tel qu'un stade ou un centre de conférence, des milliers d'appareils exécutant simultanément ce processus génèrent un volume énorme de requêtes DNS. Plus important encore, chaque connexion TCP occupe une entrée dans la table d'état des connexions du routeur de périphérie — une structure de mémoire finie. Lorsque cette table atteint sa capacité, le routeur commence à abandonner les connexions sans discernement. C'est la cause principale de la dégradation perçue du WiFi dans les sites à haute densité, même lorsque la liaison WAN fonctionne bien en dessous de sa capacité.

| Métrique | Sans blocage à la périphérie | Avec blocage à la périphérie |

|---|---|---|

| Requêtes DNS moyennes par utilisateur/min | 180–240 | 65–90 |

| Temps de résolution DNS (moy.) | 280–340 ms | 40–55 ms |

| Temps de chargement de page moyen | 4.0–4.5 s | 1.6–2.0 s |

| Bande passante consommée par les publicités/traqueurs | 18–32% du total | <5% du total |

| Utilisation de la table d'état du routeur (pic) | 85–95% | 35–50% |

Architecture de filtrage DNS à la périphérie

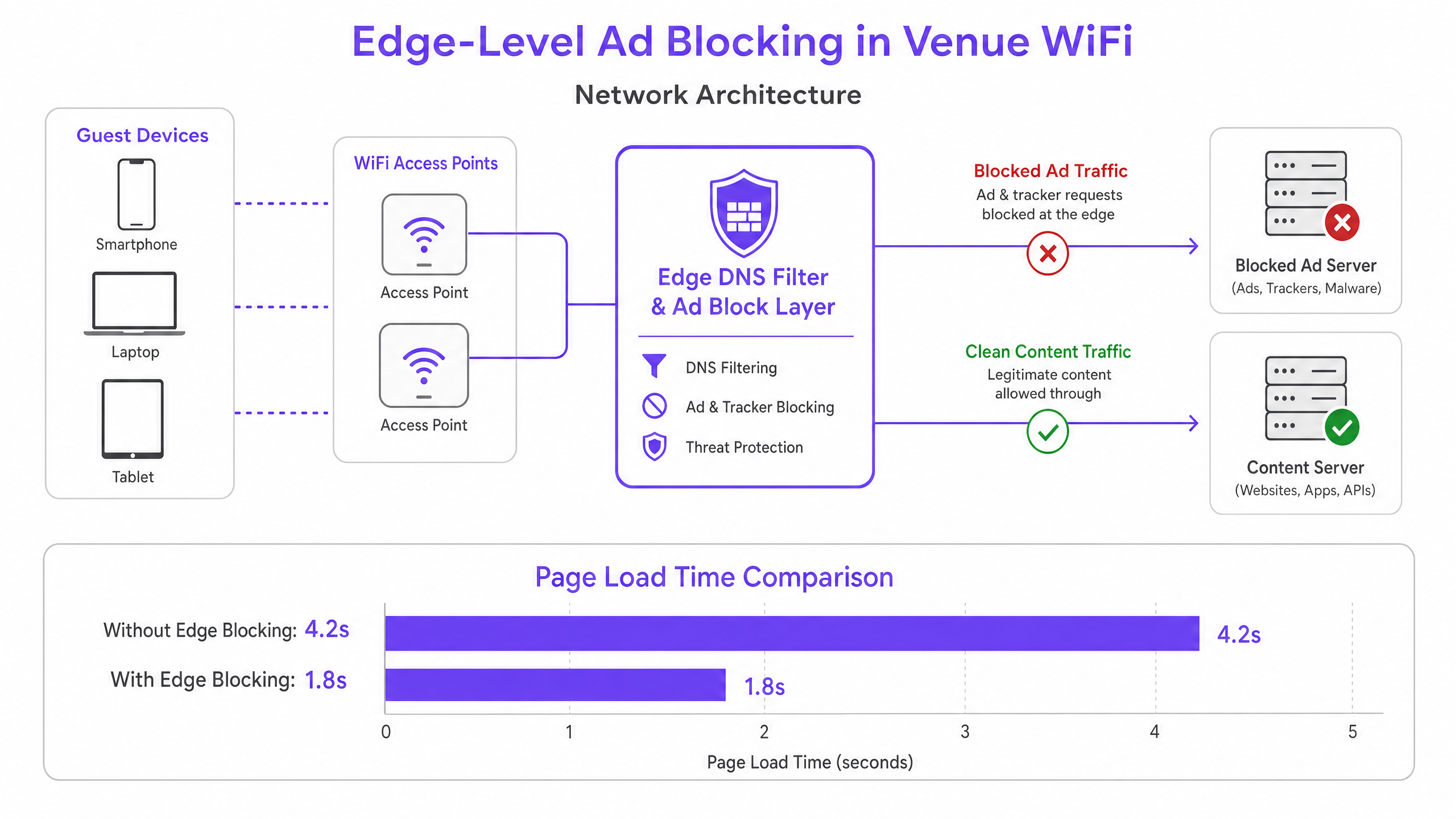

L'implémentation du blocage des publicités à la périphérie implique la redirection des requêtes DNS des clients vers un résolveur DNS local ou basé sur le cloud, configuré avec des listes de blocage étendues. Lorsqu'un client demande la résolution d'un domaine de diffusion publicitaire connu, le résolveur de périphérie renvoie une adresse IP nulle (0.0.0.0) ou une réponse NXDOMAIN. Cela empêche toutes les tentatives de connexion TCP et TLS ultérieures, économisant ainsi la bande passante et les entrées de la table d'état du routeur.

Cette architecture est entièrement transparente pour les utilisateurs finaux et ne nécessite aucune installation de logiciel sur les appareils invités. Elle complète également les plateformes WiFi Analytics existantes en garantissant que le trafic légitime du captive portal et les métriques d'engagement restent sans entrave. La couche DNS se situe logiquement entre le VLAN invité et le résolveur en amont, interceptant toutes les requêtes DNS avant qu'elles ne quittent le périmètre du réseau.

DNS over HTTPS (DoH) et le problème de contournement

Les navigateurs modernes — Chrome, Firefox et Edge — utilisent de plus en plus par défaut le DNS over HTTPS (DoH), qui chiffre les requêtes DNS et les achemine via le port 443. Étant donné que le trafic DoH est indiscernable du HTTPS standard, les règles d'interception basées sur les ports sont inefficaces. La meilleure pratique actuelle de l'industrie consiste à maintenir et à appliquer une liste de blocage des plages d'adresses IP des fournisseurs DoH connus au niveau du pare-feu, forçant ainsi les navigateurs à revenir au DNS standard non chiffré, qui peut alors être filtré. Cette approche est conforme aux normes de gestion de réseau d'entreprise et ne viole pas les obligations de confidentialité des utilisateurs, car le filtrage s'applique aux domaines publicitaires et malveillants, et non au contenu de navigation personnel.

Guide d'Implémentation

Le déploiement du blocage des publicités à la périphérie nécessite une planification minutieuse pour éviter de perturber les services légitimes ou de rompre les flux d'authentification du captive portal.

Étape 1 — Auditer le volume actuel des requêtes DNS. Avant le déploiement, établissez une base de référence. La plupart des pare-feu d'entreprise et des serveurs DNS peuvent exporter des journaux de requêtes. Identifiez les domaines les plus fréquemment interrogés et recoupez-les avec les listes de réseaux publicitaires connus. Cela quantifie l'opportunité et fournit une métrique de comparaison avant/après.

Étape 2 — Sélectionner l'architecture de résolution. Déterminez si un résolveur local sur site ou un service basé sur le cloud est approprié. Les résolveurs sur site (par exemple, Pi-hole, AdGuard Home, Infoblox) offrent la latence la plus faible mais nécessitent des ressources matérielles et une maintenance. Les résolveurs cloud (par exemple, Cisco Umbrella, Cloudflare Gateway) simplifient la gestion sur des sites distribués et sont fortement recommandés pour les chaînes de vente au détail ou d'hospitality multi-sites sans personnel IT local.

Étape 3 — Configurer l'interception DHCP et DNS. Mettez à jour les étendues DHCP pour distribuer l'adresse IP du résolveur de périphérie aux clients. Il est essentiel d'implémenter des règles de NAT de destination (DNAT) sur le pare-feu pour intercepter tout le trafic UDP/TCP sortant du port 53 depuis le VLAN invité et le rediriger vers le résolveur de périphérie. Sans cette étape, les appareils avec des paramètres DNS codés en dur contourneront entièrement le filtre.

Étape 4 — Gérer le repli DoH. Compilez et maintenez une liste de blocage des plages d'adresses IP des fournisseurs DoH connus. Appliquez une règle de refus de pare-feu pour ces plages depuis le VLAN invité. Cela force les navigateurs compatibles DoH à revenir au DNS standard, que le résolveur peut filtrer.

Étape 5 — Gérer les listes de blocage et les listes d'autorisation. Commencez par des listes de blocage conservatrices et bien entretenues. Autorisez immédiatement tous les domaines requis pour votre Captive Portal, les fournisseurs de connexion sociale, les passerelles de paiement et toute application spécifique au lieu. Établissez un processus de réponse rapide pour l'autorisation des faux positifs — un SLA de moins de deux heures pendant les heures ouvrables est un objectif raisonnable.

Étape 6 — Surveiller, enregistrer et itérer. Utilisez les journaux de requêtes du résolveur pour surveiller les taux de blocage et identifier les anomalies. Un pic soudain de requêtes bloquées provenant d'un seul appareil peut indiquer un logiciel malveillant tentant de contacter une infrastructure de commande et de contrôle — un avantage de sécurité secondaire du filtrage DNS. Intégrez ces journaux à votre SIEM ou à votre plateforme de surveillance réseau lorsque cela est possible.

Bonnes pratiques

Conception « Fail-Open » pour les réseaux invités. Dans un contexte de WiFi invité, la connectivité est l'obligation principale. Configurez un résolveur amont secondaire non filtré comme solution de repli. Si le résolveur de périphérie principal échoue, les requêtes DNS doivent être acheminées vers le repli pour maintenir la connectivité, acceptant la perte temporaire du filtrage des publicités plutôt que de provoquer une panne complète.

Tests de compatibilité du Captive Portal. Avant la mise en service, testez chaque méthode d'authentification prise en charge par votre Captive Portal — connexion sociale (Facebook, Google, Apple), e-mail, SMS et toute intégration de paiement. Autorisez explicitement tous les domaines requis. Référez-vous à la documentation de votre fournisseur de Captive Portal pour une liste complète des domaines requis.

Conformité et gouvernance des données. Les journaux de requêtes DNS peuvent révéler le comportement de navigation des utilisateurs et sont donc soumis aux réglementations sur la protection des données, y compris le GDPR. Assurez-vous que les journaux sont stockés en toute sécurité, conservés uniquement pendant la période minimale requise à des fins opérationnelles, et ne sont pas utilisés pour le profilage ou le marketing. Pour des conseils détaillés sur les exigences en matière de piste d'audit, consultez Expliquer ce qu'est une piste d'audit pour la sécurité informatique en 2026 .

Politiques distinctes pour les réseaux du personnel. Appliquez des politiques de filtrage différentes, potentiellement plus permissives, aux VLAN du personnel. Le personnel peut avoir besoin d'accéder à des plateformes publicitaires, des outils d'analyse ou des médias sociaux à des fins commerciales légitimes. Pour des conseils plus larges sur la sécurité des réseaux du personnel, consultez Politiques BYOD sécurisées pour les réseaux WiFi du personnel .

Provenance et maintenance des listes de blocage. Utilisez des listes de blocage bien entretenues et validées par la communauté (par exemple, la liste d'hôtes de Steven Black, EasyList, OISD) et programmez des mises à jour automatiques au moins hebdomadaires. Les listes de blocage obsolètes manquent les nouveaux domaines publicitaires et peuvent conserver des entrées mal catégorisées.

Dépannage et atténuation des risques

Faux positifs — Sites web ou applications défectueux. Le mode de défaillance le plus courant est le blocage d'un domaine qui diffuse du contenu légitime en même temps que des publicités. Un domaine CDN peut héberger à la fois des scripts publicitaires et les feuilles de style CSS d'un site d'actualités majeur. Atténuation : Commencez par des listes de blocage conservatrices, établissez un SLA clair pour l'autorisation et fournissez au personnel un mécanisme de signalement simple pour les sites défectueux.

Échecs d'authentification du Captive Portal. Si les flux de connexion sociale ou de paiement échouent après le déploiement, le résolveur bloque un domaine requis. Atténuation : Utilisez les outils de développement du navigateur pour identifier la requête échouée et ajoutez le domaine à la liste d'autorisation. Testez toujours dans un environnement de staging avant le déploiement en production.

Contournement DoH persistant. Si le volume de requêtes DNS après le déploiement reste élevé, certains appareils peuvent toujours utiliser DoH. Atténuation : Auditez votre liste de blocage IP des fournisseurs DoH pour en vérifier l'exhaustivité. Envisagez de déployer une règle d'inspection approfondie des paquets (DPI) pour détecter et bloquer les modèles de trafic DoH sur le port 443 si votre pare-feu le prend en charge.

Performances du résolveur sous charge. Dans les déploiements à très haute densité (plus de 5 000 utilisateurs simultanés), une seule instance de résolveur peut devenir un goulot d'étranglement. Atténuation : Déployez des instances de résolveur en paire haute disponibilité avec équilibrage de charge, ou utilisez un service anycast basé sur le cloud qui s'adapte automatiquement.

ROI et impact commercial

La mise en œuvre du blocage des publicités en périphérie offre des résultats commerciaux mesurables et quantifiables à travers de multiples dimensions.

Récupération de bande passante. Les lieux signalent constamment des réductions de 15 à 30 % de la consommation globale de bande passante après le déploiement. Pour un lieu dépensant 3 000 £ par mois pour un circuit WAN de 1 Gbit/s, une réduction de 20 % de l'utilisation effective peut différer une mise à niveau du circuit de 12 à 18 mois, ce qui représente une économie de 36 000 £ à 54 000 £ sur cette période.

Amélioration de la satisfaction des clients. Les temps de chargement des pages diminuent de manière notable — passant d'une moyenne de plus de 4 secondes à moins de 2 secondes dans les déploiements typiques. Cela est directement corrélé à des scores de satisfaction client plus élevés et à moins de plaintes liées au WiFi auprès de la réception ou du service d'assistance. Dans les environnements hôteliers, la qualité du WiFi est constamment citée comme un facteur principal dans les avis des clients.

Posture de sécurité renforcée. Les listes de blocage DNS couvrent intrinsèquement les domaines de distribution de logiciels malveillants connus, les sites de phishing et l'infrastructure de commande et de contrôle. Cela réduit le risque que les appareils des invités soient compromis lorsqu'ils sont sur le réseau du lieu, limitant l'exposition de l'opérateur aux risques de réputation et de responsabilité potentielle.

Efficacité Opérationnelle. La réduction du volume d'appels au service d'assistance liés aux performances WiFi se traduit directement par des économies de temps pour le personnel informatique. Dans un groupe hôtelier multi-établissements, cela peut représenter plusieurs heures-équivalent temps plein (ETP) par semaine sur l'ensemble du parc.

En intégrant le blocage en périphérie avec des initiatives d'infrastructure numérique plus larges — telles que celles abordées dans Purple Nomme Iain Fox au poste de VP Croissance – Secteur Public pour Stimuler l'Inclusion Numérique et l'Innovation des Villes Intelligentes et Purple Lance le Mode Cartes Hors Ligne pour une Navigation Fluide et Sécurisée vers les Points d'Accès WiFi — les organisations peuvent offrir une expérience de connectivité véritablement premium qui soutient à la fois l'efficacité opérationnelle et les objectifs d'engagement des clients.

Définitions clés

Edge DNS Resolver

A DNS server deployed at or near the network perimeter that handles domain name resolution for local clients, applying custom filtering policies before forwarding queries upstream.

Deploying this at the venue level reduces reliance on ISP DNS, enables custom filtering, and minimises the round-trip time for DNS resolution.

Connection State Table

A memory structure maintained by routers and firewalls that records the details of every active TCP/UDP connection passing through the device.

High-density venues frequently exhaust this table due to the volume of micro-connections initiated by ad networks, causing indiscriminate packet drops and perceived WiFi degradation.

Destination NAT (DNAT)

A firewall technique that rewrites the destination IP address of a packet as it traverses the router, redirecting it to a different host than originally intended.

Used to force DNS requests destined for public resolvers (e.g., 8.8.8.8) to route through the venue's filtered DNS server, preventing bypass of the ad-blocking policy.

DNS over HTTPS (DoH)

A protocol that performs DNS resolution over an encrypted HTTPS connection on port 443, preventing interception by traditional port 53 filtering rules.

Increasingly the default in modern browsers, DoH requires network administrators to block known DoH provider IP ranges to enforce local DNS filtering policies.

NXDOMAIN

A DNS response code indicating that the queried domain name does not exist in the DNS namespace.

Edge resolvers return this response for blocked ad domains, causing the client to immediately abandon the connection attempt without consuming router state table resources.

Programmatic Advertising

The automated, real-time buying and selling of digital advertising inventory, typically involving multiple intermediary platforms (ad exchanges, DSPs, DMPs) each requiring separate network connections.

The multi-platform nature of programmatic advertising is the root cause of the DNS query multiplication effect that degrades guest network performance.

Captive Portal

A web-based authentication mechanism that intercepts a new network user's HTTP traffic and redirects them to a login or terms-acceptance page before granting full network access.

Ad blocking policies must be carefully configured to avoid blocking domains required for captive portal functionality, including social login providers and payment gateways.

Allowlisting

The explicit configuration of a DNS resolver or firewall to permit access to specific domains or IP addresses, overriding any broader blocking policies that would otherwise apply.

Essential for resolving false positives and ensuring that business-critical services — including the captive portal, loyalty apps, and payment processors — remain accessible.

Anycast Routing

A network addressing method where the same IP address is assigned to multiple servers in different locations, with traffic automatically routed to the nearest instance.

Cloud-based DNS filtering services use anycast to ensure low-latency DNS resolution regardless of the venue's geographic location.

Exemples concrets

A 400-room hotel is experiencing severe WiFi latency during peak evening hours (7 PM–10 PM) despite having a 1 Gbps fibre connection. The IT manager suspects high DNS query volume from streaming and browsing is exhausting the edge router's state table. The hotel uses a social login captive portal and has no dedicated server infrastructure.

The IT team deploys a lightweight DNS resolver as a virtual machine on an existing hypervisor (1 vCPU, 512 MB RAM is sufficient for this scale). They configure the DHCP helper on the core switch to distribute the resolver's IP to the guest VLAN only, leaving the management and staff VLANs on the existing ISP DNS. They apply a standard combined blocklist (EasyList + OISD) covering approximately 200,000 known ad and tracker domains. Before going live, they test the captive portal and explicitly allowlist all Facebook, Google, and Apple authentication domains. They add a DNAT firewall rule redirecting all outbound port 53 traffic from the guest VLAN to the local resolver. They also add firewall deny rules for the IP ranges of Cloudflare (1.1.1.1), Google (8.8.8.8), and other major DoH providers. Post-deployment, DNS query volume drops by 62%, average page load time falls from 4.2 seconds to 1.8 seconds, and peak router state table utilisation drops from 91% to 44%.

A retail chain with 50 stores wants to improve the performance of their in-store guest WiFi app for customers. The app is the primary vehicle for loyalty programme sign-ups and promotional offers. The chain has no on-site IT staff and uses a managed SD-WAN service from a third-party provider.

The architecture team selects a cloud-based DNS filtering service with a management portal. They work with the SD-WAN provider to configure all branch routers to forward DNS queries from the guest VLAN to the cloud provider's anycast resolver IP addresses. They apply a centralised policy blocking ad networks and known malicious domains. Critically, they create an explicit allowlist covering all domains associated with their loyalty app, payment processor, and the captive portal provider. They configure the cloud portal to generate weekly reports on blocked query volume and top blocked domains per site. The rollout is completed remotely across all 50 sites within three days. Average bandwidth consumption across the estate drops by 28%, and the loyalty app's average load time improves from 3.1 seconds to 1.4 seconds.

Questions d'entraînement

Q1. A stadium IT team has deployed edge ad blocking via a local DNS resolver and configured DHCP to distribute the resolver's IP. However, post-deployment monitoring shows that approximately 30% of devices are still generating high volumes of external DNS traffic to 1.1.1.1 and 8.8.8.8. What is the most likely cause, and what is the correct remediation?

Conseil : Consider both hardcoded DNS settings and modern browser privacy features that bypass traditional port 53 filtering.

Voir la réponse type

There are two likely causes. First, devices with hardcoded DNS settings are ignoring the DHCP-assigned resolver. The remediation is to implement a DNAT firewall rule that intercepts all outbound UDP/TCP port 53 traffic from the guest VLAN and redirects it to the local resolver, regardless of the destination IP. Second, some devices may be using DNS over HTTPS (DoH), which bypasses port 53 filtering entirely. The remediation is to add firewall deny rules for the IP addresses of known DoH providers (Cloudflare 1.1.1.1, Google 8.8.8.8, etc.), forcing browsers to fall back to standard DNS.

Q2. Following the deployment of an edge DNS filter at a hotel, guests are reporting that they cannot complete the WiFi login process using their Facebook accounts. The captive portal social login button returns an error. The IT team confirms the resolver is operational. What is the most likely cause and how should it be resolved?

Conseil : Review the interaction between the blocklist categories and the domains required for OAuth-based social authentication.

Voir la réponse type

The blocklist has categorised one or more domains required by Facebook's OAuth authentication flow as advertising or tracking domains and is returning NXDOMAIN for them. The IT team should use browser developer tools (Network tab) to identify the specific domain(s) failing to resolve during the login attempt. These domains — typically in the facebook.com, fbcdn.net, or connect.facebook.net namespaces — should be added to the resolver's allowlist. Going forward, all social login provider domains should be pre-allowlisted as part of the standard deployment checklist before any blocklist is activated.

Q3. A CTO at a multi-site conference centre group is evaluating two options: deploying an on-premises Pi-hole resolver at each of their 12 venues versus adopting a cloud-based DNS filtering service. Each venue has limited local IT support. The primary driver is reducing bandwidth costs and improving attendee WiFi experience during large events. Which approach is recommended and why?

Conseil : Weigh management overhead, failure risk, scalability during peak event load, and the cost of local IT resource allocation against the slight latency difference between approaches.

Voir la réponse type

The cloud-based DNS filtering service is the recommended approach for this scenario. While an on-premises Pi-hole would offer marginally lower DNS resolution latency, the operational risks outweigh this benefit. With limited local IT support, a failed on-premises resolver could cause a complete DNS outage at a venue during a major event — a high-visibility, high-impact failure. A cloud-based service with anycast routing provides geographic redundancy, automatic failover, and centralised policy management across all 12 venues from a single portal. The slight increase in DNS latency (typically 5–15ms to the nearest anycast node) is negligible compared to the latency savings from blocking ad traffic. The cloud service also scales automatically to handle peak event query volumes without manual intervention.