Politiques BYOD sécurisées pour les réseaux WiFi du personnel

Ce guide de référence fournit aux leaders informatiques un cadre neutre vis-à-vis des fournisseurs pour l'intégration sécurisée des appareils personnels du personnel. Il détaille les décisions architecturales critiques – y compris la segmentation du réseau, l'authentification EAP-TLS et l'intégration MDM – nécessaires pour prendre en charge le BYOD sans compromettre l'infrastructure d'entreprise essentielle.

Écouter ce guide

Voir la transcription du podcast

Résumé Exécutif

L'environnement d'entreprise moderne exige de la flexibilité, et l'attente du personnel concernant l'accès Bring Your Own Device (BYOD) n'est plus négociable. Cependant, l'intégration d'appareils personnels non gérés dans les réseaux sans fil d'entreprise introduit des risques significatifs en matière de sécurité et de conformité. Ce guide de référence technique fournit aux architectes réseau et aux directeurs informatiques un cadre robuste pour la mise en œuvre de politiques BYOD sécurisées pour les réseaux WiFi du personnel. Nous décrivons les décisions architecturales critiques, en nous concentrant sur la segmentation du réseau, l'authentification IEEE 802.1X et l'intégration de la gestion des appareils mobiles (MDM). En s'éloignant des mots de passe partagés et de l'authentification basée sur les adresses MAC pour adopter l'identité basée sur les certificats (EAP-TLS) et le chiffrement WPA3-Enterprise, les organisations peuvent offrir une connectivité transparente sans compromettre leur infrastructure essentielle. Que ce soit dans le Commerce de détail , la Santé , l' Hôtellerie ou le Transport , ce guide fournit les meilleures pratiques neutres vis-à-vis des fournisseurs nécessaires pour sécuriser votre périphérie réseau tout en soutenant la productivité du personnel.

Écoutez notre podcast complémentaire pour un aperçu exécutif de ces concepts :

Approfondissement Technique

Architecture Réseau et Segmentation

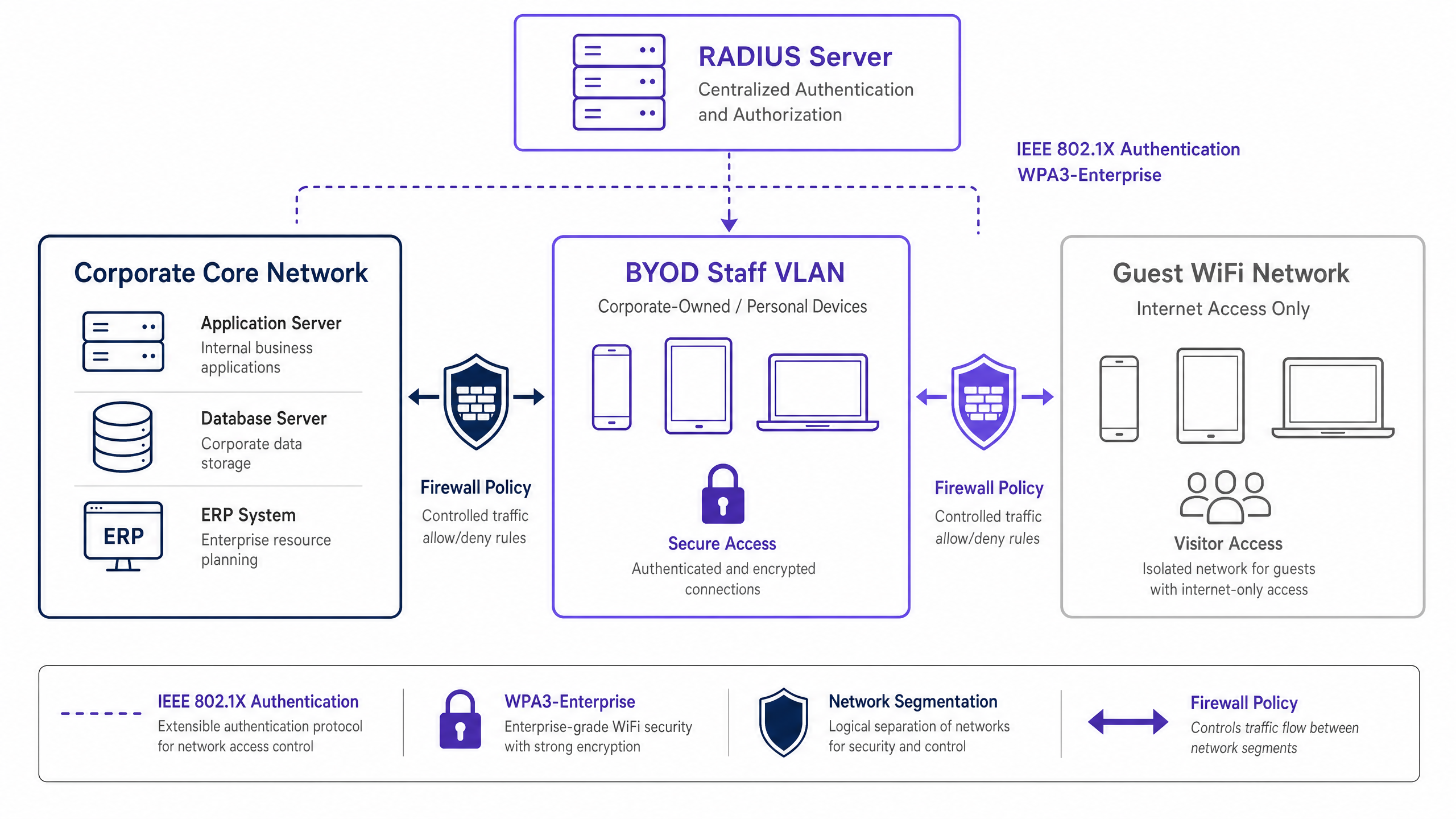

Le principe fondamental de tout déploiement BYOD sécurisé est une segmentation rigoureuse du réseau. Les appareils personnels ne doivent jamais résider sur le même réseau local virtuel (VLAN) que l'infrastructure d'entreprise, les systèmes de point de vente (POS) ou les bases de données sensibles. Un VLAN BYOD dédié agit comme un niveau intermédiaire sécurisé, logiquement isolé à la fois du cœur de l'entreprise et du réseau WiFi invité .

Cette segmentation garantit que même si l'appareil personnel d'un membre du personnel est compromis, la menace est contenue. L'accès du VLAN BYOD aux ressources internes de l'entreprise doit être régi par des listes de contrôle d'accès (ACL) de pare-feu strictes, fonctionnant sur un principe de refus par défaut avec des autorisations explicites uniquement pour les services requis (par exemple, les portails intranet ou des applications cloud spécifiques).

Authentification : La Norme IEEE 802.1X

La sécurisation du périmètre BYOD nécessite une authentification robuste. La norme IEEE 802.1X fournit un contrôle d'accès réseau basé sur les ports, garantissant que les appareils sont authentifiés avant d'obtenir un accès à la couche réseau. Dans le cadre 802.1X, le protocole d'authentification extensible avec Transport Layer Security (EAP-TLS) est la référence pour les environnements BYOD.

EAP-TLS repose sur une authentification mutuelle basée sur des certificats. Au lieu de mots de passe vulnérables, l'appareil présente un certificat numérique émis par l'infrastructure à clé publique (PKI) de l'organisation. Le serveur RADIUS valide ce certificat, garantissant que l'appareil et l'identité de l'utilisateur sont vérifiés. Cette approche atténue les risques associés au vol d'identifiants, au phishing et à la charge opérationnelle des réinitialisations de mot de passe.

Chiffrement et Conformité

Les données en transit doivent être protégées contre l'interception. WPA3-Enterprise est la norme actuelle pour sécuriser le trafic sans fil, supplantant WPA2 en éliminant les vulnérabilités telles que l'attaque KRACK. WPA3-Enterprise impose le mode de sécurité 192 bits pour les environnements très sensibles et offre une confidentialité persistante via l'authentification simultanée des égaux (SAE). La mise en œuvre de WPA3-Enterprise est de plus en plus une exigence obligatoire pour les cadres de conformité, y compris PCI DSS 4.0 et diverses normes de protection des données de santé.

De plus, la conformité exige une visibilité complète. Chaque événement de connexion sur le réseau BYOD doit être enregistré, capturant l'identité de l'appareil, l'identité de l'utilisateur, l'horodatage et l'affectation du VLAN. Cette piste d'audit est essentielle pour démontrer la conformité aux réglementations comme l'article 32 du GDPR. Pour plus de contexte sur les exigences de journalisation, consultez notre guide sur Expliquer ce qu'est une piste d'audit pour la sécurité informatique en 2026 .

Guide d'Implémentation

Le déploiement d'un réseau BYOD sécurisé nécessite une coordination entre la politique, la gestion des identités et l'infrastructure réseau.

Déploiement Étape par Étape

- Définition de la Politique : Avant de modifier l'infrastructure, définissez la politique BYOD. Déterminez les groupes d'utilisateurs éligibles, les types d'appareils approuvés et les ressources d'entreprise spécifiques accessibles depuis le VLAN BYOD. Obtenez l'approbation de la direction juridique, des RH et de la sécurité.

- Intégration MDM et Provisionnement de Certificats : Tirez parti de votre plateforme de gestion des appareils mobiles (MDM) (par exemple, Intune, Jamf) pour provisionner des certificats EAP-TLS aux appareils du personnel. Utilisez le protocole SCEP (Simple Certificate Enrollment Protocol) pour automatiser cette livraison. Le MDM sert également de moteur d'application pour les vérifications de la posture des appareils (par exemple, la vérification des niveaux de correctifs du système d'exploitation et de l'état du chiffrement) avant que l'accès au réseau ne soit accordé.

- Configuration RADIUS : Configurez le serveur RADIUS avec des politiques spécifiques pour les appareils BYOD. Lorsqu'un appareil BYOD s'authentifie avec succès via son certificat, le serveur RADIUS doit renvoyer un attribut d'affectation de VLAN dynamique (par exemple,

Tunnel-Private-Group-ID) pour placer l'appareil sur le VLAN BYOD isolé. - Configuration de l'Infrastructure Sans Fil : Implémentez l'affectation dynamique de VLAN sur votre Service Set Identifier (SSID) d'entreprise existant. Cela offre une expérience utilisateur transparente — le personnel "se connectent à un réseau, et l'infrastructure les achemine vers le VLAN approprié en fonction de leur identité authentifiée.

- Pare-feu et contrôle d'accès : Appliquez des ACLs strictes à la frontière entre le VLAN BYOD et le cœur du réseau d'entreprise. Documentez chaque règle d'autorisation et établissez un processus de révision trimestrielle pour éviter la dérive du périmètre.

- Surveillance et analyse : Intégrez les journaux de connexion BYOD à votre système de gestion des informations et des événements de sécurité (SIEM). Utilisez des plateformes comme WiFi Analytics pour surveiller les performances du réseau, la distribution des appareils et les anomalies potentielles.

Bonnes pratiques

- Abandonnez l'authentification basée sur l'adresse MAC : Les systèmes d'exploitation mobiles modernes (iOS, Android) randomisent les adresses MAC pour protéger la confidentialité des utilisateurs. Cela rompt l'authentification et le suivi traditionnels basés sur l'adresse MAC. Fiez-vous exclusivement à l'identité basée sur les certificats (EAP-TLS) liée à l'utilisateur, et non à l'adresse matérielle.

- Appliquez l'évaluation de la posture : Une politique BYOD est incomplète sans vérifications de posture. Assurez-vous que votre solution de contrôle d'accès réseau (NAC) interroge le MDM pour vérifier que les appareils respectent les bases de sécurité minimales (par exemple, non jailbreakés, verrouillage d'écran activé) avant d'accorder l'accès. Les appareils non conformes doivent être acheminés vers un VLAN de remédiation.

- Automatisez la gestion du cycle de vie des certificats : Les certificats expirent. Configurez votre MDM pour renouveler automatiquement les certificats bien avant leur expiration (par exemple, 30 jours avant) afin de prévenir les pannes de connectivité massives. De plus, intégrez la révocation des certificats à votre processus de départ des RH pour mettre fin immédiatement à l'accès lorsqu'un employé quitte l'entreprise.

- Maintenez une isolation stricte : Assurez une isolation absolue entre le VLAN BYOD et le réseau invité. Un appareil compromis sur le réseau invité ne doit avoir aucun chemin de mouvement latéral vers les appareils du personnel. Pour le dépannage des problèmes d'accès invité, consultez Résoudre l'erreur « Connecté mais pas d'Internet » sur le WiFi invité .

Dépannage et atténuation des risques

- Dérive du périmètre des règles de pare-feu : Le mode de défaillance le plus courant dans les déploiements BYOD est l'érosion progressive de la segmentation du réseau. Les règles d'accès temporaires deviennent permanentes, fusionnant de fait les réseaux BYOD et d'entreprise. Atténuation : Mettez en œuvre un processus rigoureux de gestion des changements pour les règles de pare-feu BYOD et effectuez des examens trimestriels obligatoires.

- Pannes dues à l'expiration des certificats : L'incapacité à gérer les cycles de vie des certificats entraîne des pertes soudaines de connectivité pour de grands groupes de personnel. Atténuation : Mettez en œuvre un renouvellement automatisé via SCEP/MDM et configurez des alertes proactives pour les expirations imminentes.

- Départ incomplet : L'accès persistant pour les anciens employés est une vulnérabilité de sécurité critique. Atténuation : Automatisez la révocation du certificat de l'utilisateur dans l'ICP dès que son statut change dans le système RH.

ROI et impact commercial

La mise en œuvre d'une architecture BYOD sécurisée nécessite un investissement initial dans l'infrastructure NAC, MDM et RADIUS. Cependant, le retour sur investissement (ROI) est substantiel :

- Atténuation des risques : En isolant les appareils non gérés, l'organisation réduit drastiquement la surface d'attaque pour les rançongiciels et les mouvements latéraux, protégeant les actifs critiques et évitant les coûteuses violations de données.

- Efficacité opérationnelle : L'authentification basée sur les certificats élimine la surcharge du support informatique associée aux réinitialisations de mot de passe et à la gestion des identifiants partagés.

- Productivité du personnel : Fournir un accès sécurisé et transparent aux ressources nécessaires sur les appareils personnels améliore la satisfaction et la productivité du personnel, en particulier dans des environnements dynamiques comme les surfaces de vente ou les services hospitaliers.

- Assurance de conformité : Une journalisation d'audit complète et un chiffrement robuste garantissent que l'organisation respecte les exigences réglementaires, évitant ainsi les amendes potentielles et les atteintes à la réputation.

À mesure que les organisations étendent leur empreinte numérique, une connectivité sécurisée reste primordiale. Des initiatives comme l'intégration de villes intelligentes, défendues par des leaders de l'industrie (voir Purple nomme Iain Fox VP Croissance – Secteur Public pour stimuler l'inclusion numérique et l'innovation des villes intelligentes ), reposent sur des architectures de sécurité fondamentales robustes. De plus, assurer une navigation transparente dans les grands lieux, soutenue par des fonctionnalités telles que Purple lance le mode cartes hors ligne pour une navigation transparente et sécurisée vers les points d'accès WiFi , dépend d'une infrastructure réseau sous-jacente fiable et sécurisée.

Définitions clés

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol used to authenticate staff devices before they are allowed onto the BYOD network.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure mutual authentication tunnel.

Considered the most secure authentication method for BYOD, as it eliminates the reliance on vulnerable user passwords.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that evaluates the 802.1X requests from access points and decides whether to grant a device access to the network.

Dynamic VLAN Assignment

A network configuration where the RADIUS server dictates which VLAN a user or device should be placed in upon successful authentication, rather than hardcoding the VLAN to the SSID.

Allows organizations to broadcast a single SSID while securely separating traffic (e.g., corporate vs. BYOD) based on the user's identity.

MAC Address Randomization

A privacy feature in modern mobile OSs where the device uses a randomly generated MAC address instead of its true hardware address when scanning for or connecting to networks.

This feature renders legacy MAC-based authentication methods obsolete, forcing a shift to identity-based authentication like 802.1X.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and other endpoints.

Used in BYOD deployments to push network certificates to devices and verify their security posture (e.g., patch level) before allowing network access.

WPA3-Enterprise

The latest generation of Wi-Fi security, providing robust encryption and requiring 802.1X authentication for enterprise networks.

Mandatory for modern secure deployments to protect data in transit against advanced cryptographic attacks.

Posture Assessment

The process of evaluating a device's security state (e.g., OS version, antivirus status, encryption) before granting it network access.

Ensures that a staff member's personal device isn't harboring malware or running an outdated OS before it connects to the BYOD VLAN.

Exemples concrets

A 400-bed hospital needs to allow nursing staff to use personal smartphones to access a secure internal scheduling application, but these devices must be strictly isolated from the clinical network containing patient records (EHR) and medical devices.

The hospital implements a dedicated BYOD VLAN. They deploy an MDM solution to push EAP-TLS certificates to staff smartphones. The wireless infrastructure uses 802.1X authentication; when a nurse connects, the RADIUS server validates the certificate and assigns the device to the BYOD VLAN. A firewall sits between the BYOD VLAN and the clinical network, with a strict default-deny policy. A single explicit permit rule allows HTTPS traffic from the BYOD VLAN to the specific IP address of the scheduling application server.

A national retail chain with 150 stores wants store managers to access inventory dashboards on their personal tablets. The chain currently uses WPA2-Personal with a shared password for staff WiFi, which is frequently shared with non-managers.

The retailer phases out the shared password SSID. They implement a centralized RADIUS server and integrate it with their Azure AD. They use their MDM to deploy certificates to approved manager tablets. The stores broadcast a single corporate SSID. Managers authenticate via 802.1X (EAP-TLS) and are dynamically assigned to a 'Manager BYOD' VLAN, which has firewall rules permitting access to the centralized inventory dashboard. Non-managers without certificates cannot connect.

Questions d'entraînement

Q1. Your organization is rolling out a BYOD program. The network team proposes using WPA2-Personal with a complex, rotating pre-shared key (PSK) that changes monthly, arguing it is simpler to deploy than 802.1X. As the IT Director, how should you respond?

Conseil : Consider the requirements for individual accountability and the operational overhead of offboarding an employee mid-month.

Voir la réponse type

Reject the proposal. A PSK, even a rotating one, provides no per-device or per-user accountability. If an employee leaves mid-month, the key must be changed immediately, disrupting all other users. You must mandate IEEE 802.1X (preferably EAP-TLS) to ensure individual authentication, enabling immediate, targeted revocation of access without affecting the rest of the staff.

Q2. A staff member reports they cannot connect their new personal iPhone to the BYOD network. Your RADIUS logs show authentication failures, but the user insists they have the correct profile installed. The logs indicate the device is presenting a different MAC address on each connection attempt. What is the root cause and the architectural fix?

Conseil : Modern mobile operating systems implement privacy features that affect layer 2 identification.

Voir la réponse type

The root cause is MAC address randomization, a default privacy feature in modern iOS and Android devices. The architectural fix is to completely decouple authentication and policy enforcement from MAC addresses. The network must rely solely on the cryptographic identity provided by the EAP-TLS certificate for authentication and subsequent session tracking.

Q3. During a security audit, the auditor notes that the BYOD VLAN has a firewall rule permitting all traffic (Any/Any) to the corporate subnet housing the HR database, citing a temporary requirement from six months ago that was never removed. What process failure occurred, and how is it remediated?

Conseil : Focus on the lifecycle of firewall rules and the principle of least privilege.

Voir la réponse type

The failure is 'firewall rule scope creep' and a lack of lifecycle management for access controls. The remediation is two-fold: First, immediately remove the Any/Any rule and replace it with an explicit permit only for the required ports/protocols (if access is still needed). Second, implement a mandatory quarterly review process for all ACLs governing traffic between the BYOD VLAN and the corporate core to ensure temporary rules are purged.