एंटरप्राइझ नेटवर्क्सवरील रोग ॲक्सेस पॉइंट्स कमी करणे

हे तांत्रिक संदर्भ मार्गदर्शक वायरलेस इंट्रूजन प्रिव्हेंशन सिस्टीम्स (WIPS) आणि वायरलेस इंट्रूजन डिटेक्शन सिस्टीम्स (WIDS) वापरून एंटरप्राइझ नेटवर्क्सवरील रोग ॲक्सेस पॉइंट्स कमी करण्यासाठी आर्किटेक्चर, डिप्लॉयमेंट आणि ऑपरेशनल प्रक्रियांचे तपशील देते. हे आयटी सुरक्षा प्रशासकांना हॉस्पिटॅलिटी, रिटेल, हेल्थकेअर आणि सार्वजनिक क्षेत्रातील ठिकाणांसह जटिल भौतिक वातावरणात अनधिकृत APs शोधण्यासाठी, वर्गीकृत करण्यासाठी आणि निष्प्रभ करण्यासाठी कृतीयोग्य फ्रेमवर्क प्रदान करते. या मार्गदर्शकामध्ये धोक्यांचे वर्गीकरण, स्वयंचलित प्रतिबंध यंत्रणा, अनुपालन परिणाम (PCI DSS, GDPR, HIPAA) आणि मोजता येण्याजोगे व्यावसायिक परिणाम समाविष्ट आहेत.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती: WIPS आर्किटेक्चर आणि धोका वेक्टर्स

- रोग AP धोक्याची रचना

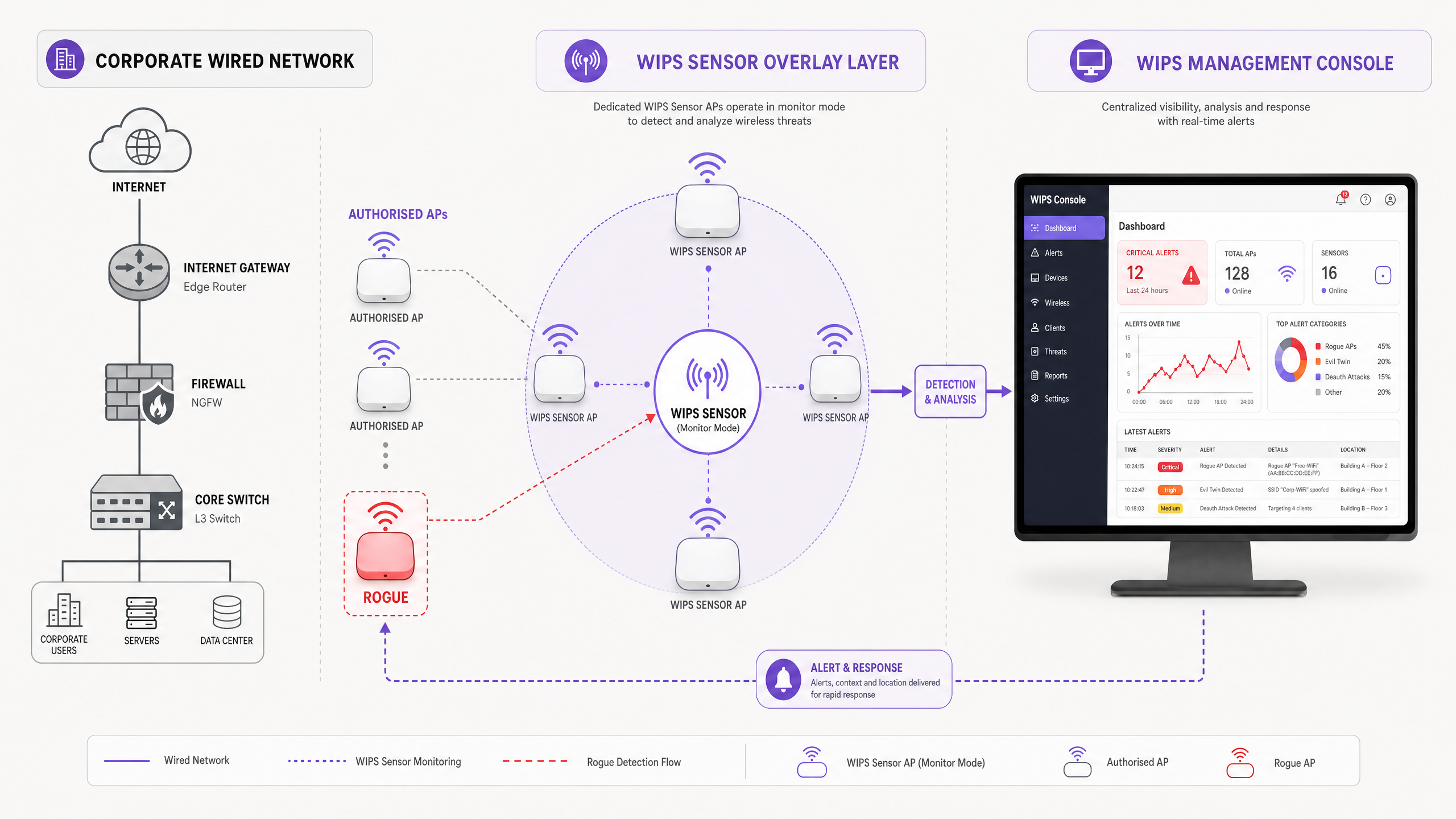

- WIPS सेन्सर ओव्हरले आर्किटेक्चर

- अंमलबजावणी मार्गदर्शक: शोध, वर्गीकरण आणि प्रतिबंध

- टप्पा 1: बेसलाइन आणि वर्गीकरण

- टप्पा 2: स्वयंचलित प्रतिबंध

- टप्पा 3: भौतिक उपाययोजना

- एंटरप्राइझ डिप्लॉयमेंटसाठी सर्वोत्तम पद्धती

- वास्तविक-जगातील अंमलबजावणी परिस्थिती

- परिस्थिती 1: शहरी हॉटेल — गेस्ट नेटवर्कवर Evil Twin हल्ला

- परिस्थिती 2: रिटेल चेन — 500 स्थानांवर PCI DSS अनुपालन ऑटोमेशन

- समस्यानिवारण आणि जोखीम कमी करणे

- स्वयंचलित नियंत्रणामध्ये चुकीचे सकारात्मक

- लपलेले SSIDs आणि नल बीकन्स

- संरक्षित व्यवस्थापन फ्रेम्स (802.11w)

- सेन्सर कव्हरेजमधील अंतर

- ROI आणि व्यवसायावर परिणाम

कार्यकारी सारांश

वितरित वातावरणात पसरलेल्या एंटरप्राइझ नेटवर्क्ससाठी — Retail ठिकाणे, Hospitality स्थळे, Healthcare सुविधा आणि Transport केंद्रे — रोग ॲक्सेस पॉइंट्स हे डेटा एक्स्फिल्ट्रेशन, अनुपालन उल्लंघने आणि नेटवर्क व्यत्ययासाठी सर्वात कमी लेखल्या जाणाऱ्या वेक्टर्सपैकी एक आहेत. एक रोग AP म्हणजे कॉर्पोरेट नेटवर्कशी जोडलेला कोणताही अनधिकृत वायरलेस ॲक्सेस पॉइंट, जो प्रभावीपणे एज सुरक्षा नियंत्रणांना बायपास करतो आणि अंतर्गत LAN साठी एक अनमॅनेज्ड ब्रिज तयार करतो.

हा धोका कमी करण्यासाठी प्रतिक्रियात्मक, नियतकालिक स्कॅनिंगमधून सतत, स्वयंचलित Wireless Intrusion Prevention Systems (WIPS) कडे संक्रमण आवश्यक आहे. हे मार्गदर्शक अनधिकृत APs शोधण्यासाठी, वर्गीकृत करण्यासाठी आणि निष्प्रभ करण्यासाठी आवश्यक असलेल्या तांत्रिक आर्किटेक्चरचे तपशील देते, WIPS ला विद्यमान स्विचिंग इन्फ्रास्ट्रक्चर आणि Guest WiFi डिप्लॉयमेंट्ससह एकत्रित करण्यावर लक्ष केंद्रित करते. आम्ही डिप्लॉयमेंट टोपोलॉजीज, लक्ष्यित डीऑथेंटिकेशन आणि वायर्ड पोर्ट सप्रेशनसह स्वयंचलित प्रतिबंध यंत्रणा आणि परिपक्व वायरलेस सुरक्षा स्थितीचा थेट व्यावसायिक परिणाम समाविष्ट करतो.

तांत्रिक सखोल माहिती: WIPS आर्किटेक्चर आणि धोका वेक्टर्स

रोग AP धोक्याची रचना

सर्व अनधिकृत वायरलेस उपकरणांमुळे समान धोका नसतो. अलर्ट थकवा आणि कायदेशीर शेजारील नेटवर्क्सचे अपघाती स्वयंचलित प्रतिबंध टाळण्यासाठी IT टीम्सनी सौम्य हस्तक्षेप आणि सक्रिय धोके यांच्यात फरक करणे आवश्यक आहे — बहुतेक अधिकारक्षेत्रांमध्ये ही एक कायदेशीर जबाबदारी आहे.

True Rogue (Internal Bridge): कॉर्पोरेट LAN शी भौतिकरित्या जोडलेला एक अनधिकृत AP. हे अनेकदा चांगल्या कव्हरेजसाठी किंवा प्रतिबंधात्मक प्रॉक्सी सेटिंग्ज बायपास करण्यासाठी प्रयत्न करणारा कर्मचारी असतो, ज्यामुळे नकळतपणे अंतर्गत नेटवर्क RF रेंजमधील कोणालाही उघड होते. हे उपकरण वायरलेस ट्रॅफिक थेट वायर्ड LAN वर ब्रिज करते, फायरवॉलला पूर्णपणे बायपास करते.

Evil Twin (External Spoofing): एक हल्लेखोर भौतिक परिमितीबाहेर एक AP सेट करतो परंतु कॉर्पोरेट SSID (उदा. "Corp-WiFi") मजबूत सिग्नलसह प्रसारित करतो जेणेकरून क्लायंट उपकरणांना दुर्भावनापूर्ण AP शी जोडण्यास भाग पाडले जाते, ज्यामुळे Man-in-the-Middle (MitM) हल्ले सक्षम होतात. क्रेडेन्शियल्स, सेशन टोकन्स आणि एनक्रिप्ट न केलेला डेटा हे सर्व उघड होतात.

Honeypot AP: एव्हिल ट्विन सारखेच, परंतु Guest WiFi वापरकर्त्यांना लक्ष्य करून "Free Public WiFi" सारखे सामान्य खुले SSIDs प्रसारित करून किंवा ठिकाणाच्या गेस्ट नेटवर्कची नक्कल करून. Hospitality आणि रिटेल वातावरणात विशेषतः प्रचलित.

Misconfigured Corporate AP: एक वैध कॉर्पोरेट AP ज्याने त्याची सुरक्षित कॉन्फिगरेशन गमावली आहे — उदाहरणार्थ, प्रोव्हिजनिंग अयशस्वी झाल्यामुळे, फर्मवेअर रोलबॅकमुळे किंवा अनधिकृत स्थानिक कॉन्फिगरेशन बदलामुळे WPA3-एंटरप्राइझ 802.1X ऑथेंटिकेशनमधून खुल्या SSID वर घसरणे.

WIPS सेन्सर ओव्हरले आर्किटेक्चर

प्रभावी शमन सर्व ऑपरेशनल फ्रिक्वेन्सी बँडमध्ये सतत स्पेक्ट्रम विश्लेषणावर अवलंबून असते. आधुनिक WIPS डिप्लॉयमेंट्स एकतर समर्पित सेन्सर APs वापरतात किंवा समर्पित मॉनिटर मोडमध्ये किंवा टाइम-स्लाइसिंग (बॅकग्राउंड स्कॅनिंग) मोडमध्ये कार्यरत असलेले विद्यमान इन्फ्रास्ट्रक्चर APs वापरतात.

Dedicated Sensor Mode केवळ 2.4 GHz, 5 GHz आणि 6 GHz चॅनेलवर RF स्पेक्ट्रमचे एकाच वेळी निरीक्षण करण्यासाठी APs डिप्लॉय करते. हे क्लायंट डेटा थ्रूपुटवर परिणाम न करता सर्वोच्च निष्ठा शोध आणि सतत प्रतिबंध क्षमता प्रदान करते. उच्च-सुरक्षा वातावरणासाठी — PCI-अनुरूप रिटेल, Healthcare किंवा वित्तीय सेवा — समर्पित सेन्सर ओव्हरलेज हे शिफारस केलेले आर्किटेक्चर आहेत.

Background Scanning (Time-Slicing) ॲक्सेस पॉइंट्सना क्लायंट ट्रॅफिक सर्व्ह करण्याची परवानगी देते, तर धोके स्कॅन करण्यासाठी नियतकालिकपणे चॅनेल स्विच करते. वितरित डिप्लॉयमेंट्ससाठी किफायतशीर असले तरी, हा दृष्टिकोन स्कॅन सायकल दरम्यान क्लायंट ट्रॅफिकमध्ये विलंब निर्माण करतो आणि अधूनमधून दृश्यमानता प्रदान करतो, ज्यामुळे स्कॅन विंडोज दरम्यान सक्रिय असलेले क्षणिक धोके सुटू शकतात.

| Deployment Mode | Detection Continuity | Client Throughput Impact | Best For |

|---|---|---|---|

| Dedicated Sensor | Continuous | None | High-security, PCI, Healthcare |

| Background Scanning | Periodic | Minor (~5%) | Distributed retail, lower-risk venues |

| Hybrid (Mix) | Near-continuous | Minimal | Large campus, mixed-risk environments |

अंमलबजावणी मार्गदर्शक: शोध, वर्गीकरण आणि प्रतिबंध

टप्पा 1: बेसलाइन आणि वर्गीकरण

कोणत्याही WIPS अंमलबजावणीचा पहिला टप्पा म्हणजे एक व्यापक RF बेसलाइन स्थापित करणे. स्वयंचलित प्रतिबंध सक्षम करण्यापूर्वी सिस्टमने सर्व अधिकृत APs चे MAC ॲड्रेस (BSSIDs) शिकणे आणि कायदेशीर शेजारील नेटवर्क्सची कॅटलॉग करणे आवश्यक आहे.

पायरी 1 — अधिकृत इन्फ्रास्ट्रक्चर आयात करा: सर्व व्यवस्थापित AP MAC ॲड्रेस, SSIDs आणि अपेक्षित ऑपरेटिंग चॅनेल आयात करण्यासाठी WIPS व्यवस्थापन कन्सोलला वायरलेस LAN कंट्रोलर (WLC) सह सिंक्रोनाइझ करा. हे अधिकृत व्हाईटलिस्ट तयार करते.

पायरी 2 — वर्गीकरण नियम परिभाषित करा: शोधलेल्या APs ला धोका स्तरांमध्ये वर्गीकृत करण्यासाठी स्वयंचलित धोरणे कॉन्फिगर करा. एका मजबूत वर्गीकरण मॅट्रिक्समध्ये हे समाविष्ट असावे:

- जर BSSID अधिकृत सूचीमध्ये नसेल आणि SSID कॉर्पोरेट SSID शी जुळत असेल आणि RSSI > -65 dBm → एव्हिल ट्विन (गंभीर धोका) म्हणून वर्गीकृत करा

- जर BSSID अधिकृत सूचीमध्ये नसेल आणि WIPS MAC ॲड्रेस कोरिलेशनद्वारे AP वायर्ड LAN वर उपस्थित असल्याची पुष्टी करते → Rogue on Wire (गंभीर धोका) म्हणून वर्गीकृत करा

- जर BSSID अधिकृत सूचीमध्ये नसेल आणि RSSI -65 dBm आणि -75 dBm दरम्यान असेल → Suspected Honeypot (उच्च धोका — मॅन्युअल तपासणी) म्हणून वर्गीकृत करा

- जर BSSID अधिकृत सूचीमध्ये नसेल आणि RSSI < -75 dBm असेल → Neighbour Network (कमी धोका — बेसलाइन आणि दुर्लक्ष करा) म्हणून वर्गीकृत करा

पायरी 3 — ऑटोमेशन करण्यापूर्वी प्रमाणीकरण करा: स्वयंचलित प्रतिबंध सक्षम करण्यापूर्वी किमान 72 तास WIPS ला केवळ शोध मोडमध्ये चालवा. यामुळे टीमला वर्गीकरणांचे पुनरावलोकन करण्यास, थ्रेशोल्ड्स समायोजित करण्यास आणि कोणतेही वैध उपकरण चुकीच्या पद्धतीने ध्वजांकित केले जात नाहीत याची पुष्टी करण्यास मदत होते.

टप्पा 2: स्वयंचलित प्रतिबंध

एकदा धोक्याचे सकारात्मक वर्गीकरण झाल्यावर, WIPS ने तो निष्प्रभ करणे आवश्यक आहे. प्रतिबंध पद्धतीची निवड यावर अवलंबून असते की, तो rogue AP कॉर्पोरेट LAN ला भौतिकरित्या जोडलेला आहे की नाही.

वायर्ड पोर्ट सप्रेशन (प्राधान्यकृत): 'Rogue on Wire' च्या पुष्टी झालेल्या परिस्थितींसाठी, WIPS SNMP किंवा REST API द्वारे मुख्य स्विचिंग इन्फ्रास्ट्रक्चरशी समाकलित होते. शोधल्यावर, WIPS MAC ॲड्रेस टेबल कोरिलेशनद्वारे rogue जोडलेला विशिष्ट स्विच पोर्ट ओळखते आणि प्रशासकीयदृष्ट्या तो पोर्ट अक्षम करते. हे निश्चित आहे — उपकरण त्याच्या वायरलेस कॉन्फिगरेशनची पर्वा न करता नेटवर्क कनेक्टिव्हिटी गमावते.

वायरलेस प्रतिबंध (Deauthentication): कॉर्पोरेट LAN शी जोडलेले नसलेल्या Evil Twin आणि Honeypot धोक्यांसाठी, WIPS सेन्सर rogue AP चा MAC ॲड्रेस स्पूफ करतो आणि सर्व संबंधित क्लायंटना लक्ष्यित IEEE 802.11 deauthentication फ्रेम्स प्रसारित करतो. त्याच वेळी, ते क्लायंट MAC ॲड्रेस स्पूफ करते आणि deauthentication फ्रेम्स rogue AP कडे परत पाठवते. यामुळे असोसिएशनमध्ये सतत व्यत्यय येतो, ज्यामुळे क्लायंटना वैध AP शोधण्यास भाग पाडले जाते.

> महत्त्वाचे: स्वयंचलित वायरलेस प्रतिबंध कठोर RSSI मर्यादांसह कॉन्फिगर केले जाणे आवश्यक आहे. वैध शेजारच्या नेटवर्कला प्रतिबंधित करणे — अगदी चुकूनही — हेतुपुरस्सर जॅमिंग मानले जाते आणि बहुतेक अधिकारक्षेत्रांमध्ये दूरसंचार नियमांचे उल्लंघन करते. केवळ आपल्या भौतिक परिसरात असल्याची पुष्टी झालेल्या धोक्यांसाठीच प्रतिबंध स्वयंचलित करा.

टप्पा 3: भौतिक उपाययोजना

WIPS अनेक सेन्सरमधील सिग्नल सामर्थ्य डेटा वापरून RF ट्रायंगुलेशनद्वारे rogue AP चे भौतिक स्थान प्रदान करते. या स्थान डेटामुळे IT किंवा सुविधा कर्मचाऱ्यांसाठी उपकरण भौतिकरित्या शोधण्यासाठी आणि काढण्यासाठी स्वयंचलितपणे कार्य आदेश तयार केला पाहिजे. भौतिक प्रतिसादासाठी स्पष्ट SLA परिभाषित करा — गंभीर धोक्यांसाठी सामान्यतः 30 मिनिटे, उच्च धोक्यांसाठी 4 तास.

एंटरप्राइझ डिप्लॉयमेंटसाठी सर्वोत्तम पद्धती

वायर्ड एजेसवर 802.1X ला प्राधान्य द्या: सर्व वायर्ड स्विच पोर्ट्सवर IEEE 802.1X Network Access Control (NAC) ही सर्वात प्रभावी प्रतिबंधात्मक उपाययोजना आहे. जर एखाद्या कर्मचाऱ्याने ग्राहक राउटर वॉल जॅकमध्ये लावला, तर स्विच पोर्ट प्रमाणीकरणाची मागणी करतो, अनमॅनेज्ड उपकरण अयशस्वी होते आणि पोर्ट अनधिकृत स्थितीत राहतो. rogue AP ला कधीही IP ॲड्रेस मिळत नाही आणि तो RF धोका म्हणून कधीही दिसत नाही.

वायर्ड आणि वायरलेस डेटा सहसंबंधित करा: केवळ RF सिग्नेचरवर अवलंबून राहणे अचूक धोका वर्गीकरणासाठी अपुरे आहे. सर्वात महत्त्वाची WIPS क्षमता म्हणजे वायरलेस BSSID ला तुमच्या स्विचेसवरील वायर्ड MAC ॲड्रेस टेबल्सशी सहसंबंधित करणे, जेणेकरून उपकरण कॉर्पोरेट LAN ला भौतिकरित्या जोडलेले आहे की नाही याची पुष्टी करता येते.

Analytics प्लॅटफॉर्मसह समाकलित करा: विशिष्ट झोनमधील वैध क्लायंट असोसिएशनमधील अनपेक्षित घसरण तपासण्यासाठी WiFi Analytics वापरा. एखाद्या विशिष्ट AP क्लस्टरवरील क्लायंटच्या संख्येत अचानक घट झाल्यास जवळपासच्या दुर्भावनापूर्ण AP कडे क्लायंटना सक्रियपणे आकर्षित करणारा Evil Twin हल्ला सूचित होऊ शकतो.

WPA3-Enterprise लागू करा: सर्व कॉर्पोरेट SSIDs वर 802.1X प्रमाणीकरणासह WPA3-Enterprise अनिवार्य करा. यामुळे क्लायंट्सना कॉर्पोरेट SSID प्रसारित करणाऱ्या ओपन किंवा WPA2-PSK rogue AP शी कनेक्ट होण्याचा धोका नाहीसा होतो, कारण अनधिकृत AP विरुद्ध परस्पर प्रमाणीकरण प्रक्रिया अयशस्वी होईल.

नियमित भौतिक ऑडिट करा: WIPS ला नियमित भौतिक वॉकथ्रू ऑडिटसह पूरक करा, विशेषतः जास्त अभ्यागत रहदारी असलेल्या किंवा मर्यादित CCTV कव्हरेज असलेल्या क्षेत्रांमध्ये. WIPS शोध अचूकतेला समर्थन देण्यासाठी सर्वसमावेशक सेन्सर कव्हरेज सुनिश्चित करण्यावरील मार्गदर्शनासाठी, How to Measure WiFi Signal Strength and Coverage वरील आमचे मार्गदर्शक पहा.

Rogue AP रजिस्टर ठेवा: प्रत्येक शोधलेल्या rogue AP ची नोंद ठेवा — त्यात त्याचा MAC ॲड्रेस, शोध वेळ, भौतिक स्थान, वर्गीकरण आणि उपाययोजना समाविष्ट असावी. हे रजिस्टर PCI DSS आणि GDPR अनुपालन ऑडिटसाठी आवश्यक पुरावा आहे.

वास्तविक-जगातील अंमलबजावणी परिस्थिती

परिस्थिती 1: शहरी हॉटेल — गेस्ट नेटवर्कवर Evil Twin हल्ला

एका दाट शहरी वातावरणातील 400 खोल्यांच्या कॉर्पोरेट हॉटेलमध्ये अतिथींकडून संथ कनेक्टिव्हिटीबद्दल अधूनमधून तक्रारी येत होत्या आणि एका क्रेडेंशियल चोरीची घटना नोंदवली गेली होती. WLC मध्ये कोणतीही हार्डवेअर त्रुटी आढळली नाही. हॉटेल रेस्टॉरंट्स आणि कार्यालयांनी वेढलेले होते.

समर्पित सेन्सर मोडमध्ये WIPS डिप्लॉयमेंटनंतर, प्रणालीने "Hotel_Guest_Free" नावाचा SSID चौथ्या मजल्यावरील कॉरिडॉरमध्ये -52 dBm वर प्रसारित करताना शोधला. MAC ॲड्रेस कोरिलेशनने पुष्टी केली की उपकरण हॉटेलच्या वायर्ड LAN शी जोडलेले नव्हते — ते honeypot म्हणून कार्य करणारे सेल्युलर-कनेक्टेड हॉटस्पॉट होते.

स्वयंचलित वायरलेस प्रतिबंध सक्षम करण्यात आले. 48 तासांच्या आत, अतिथींच्या तक्रारी थांबल्या. भौतिक स्थान ओळखले गेले आणि उपकरण — हाउसकीपिंग कपाटात ठेवलेले मोबाइल हॉटस्पॉट — काढून टाकण्यात आले. हॉटेलने त्यानंतर त्याच्या कॉर्पोरेट SSID वर WPA3-Enterprise आणि त्याच्या Guest WiFi नेटवर्कवर कॅप्टिव्ह पोर्टल प्रमाणीकरण लागू केले, ज्यामुळे हल्ल्याचा पृष्ठभाग लक्षणीयरीत्या कमी झाला.

परिणाम: डिप्लॉयमेंटनंतरच्या 12 महिन्यांत क्रेडेंशियल चोरीच्या घटना शून्य. वायरलेस सुरक्षा निष्कर्षांशिवाय PCI अनुपालन ऑडिट उत्तीर्ण झाले.

परिस्थिती 2: रिटेल चेन — 500 स्थानांवर PCI DSS अनुपालन ऑटोमेशन

एक प्रमुख रिटेल चेन 500 स्टोअर्समध्ये मॅन्युअल त्रैमासिक वायरलेस सुरक्षा मूल्यांकनांवर वार्षिक अंदाजे £180,000 खर्च करत होती.PCI DSS Requirement 11.1. प्रत्येक मूल्यमापनासाठी स्पेक्ट्रम विश्लेषक घेऊन प्रत्येक ठिकाणी भेट देण्यासाठी एका विशेषज्ञ अभियंत्याची आवश्यकता होती.

या साखळीने सर्व ठिकाणी पार्श्वभूमी-स्कॅनिंग WIPS तैनात केले, जे एकाच व्यवस्थापन कन्सोलखाली केंद्रीकृत होते. त्याच वेळी, प्रत्येक स्टोअरमधील सर्व वायर्ड स्विच पोर्टवर 802.1X लागू करण्यात आले. WIPS व्यवस्थापन कन्सोल मासिक आधारावर PCI अनुपालन अहवाल स्वयंचलितपणे तयार करण्यासाठी कॉन्फिगर केले होते.

उपयोजनानंतरच्या पहिल्या तिमाहीत, WIPS ने संपूर्ण मालमत्तेमध्ये 23 अनधिकृत APs शोधले — त्यापैकी 18 कर्मचाऱ्यांनी जोडलेले ग्राहक राउटर होते. सर्व 18 शोध लागल्याच्या काही मिनिटांत पोर्ट सप्रेशनद्वारे नियंत्रित केले गेले. उर्वरित 5 शेजारील किरकोळ नेटवर्क होते आणि त्यांना कमी-जोखीम असलेले शेजारी म्हणून योग्यरित्या वर्गीकृत केले गेले.

परिणाम: वार्षिक अनुपालन मूल्यांकन खर्च £180,000 वरून अंदाजे £22,000 पर्यंत कमी झाला (केंद्रीकृत WIPS परवाना आणि व्यवस्थापन). ऑडिट तयारीचा वेळ 85% नी कमी झाला. सलग दोन वार्षिक ऑडिटमध्ये शून्य PCI wireless security निष्कर्ष.

Purple सार्वजनिक-क्षेत्र आणि एंटरप्राइझ क्षमतांचा विस्तार करत असल्याने या प्रकारची पायाभूत सुविधांची बुद्धिमत्ता अधिकाधिक संबंधित होत आहे — जसे की Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation यातून अधोरेखित होते.

समस्यानिवारण आणि जोखीम कमी करणे

स्वयंचलित नियंत्रणामध्ये चुकीचे सकारात्मक

WIPS उपयोजनातील सर्वात महत्त्वपूर्ण कार्यात्मक धोका म्हणजे शेजारील व्यवसायाच्या WiFi नेटवर्कचे चुकीचे सकारात्मक नियंत्रण. ही कायदेशीर जबाबदारी तसेच प्रतिष्ठेची जोखीम दोन्ही आहे.

जोखीम कमी करणे: स्वयंचलित नियंत्रणासाठी कठोर RSSI थ्रेशोल्ड लागू करा — सामान्यतः -65 dBm किंवा त्याहून अधिक मजबूत. बेसलाइन टप्प्यात शेजारील AP चे सखोल सर्वेक्षण करा आणि ओळखलेल्या सर्व शेजारील BSSID ला स्पष्टपणे श्वेतसूचीमध्ये टाका. ऑपरेशनच्या पहिल्या महिन्यात वर्गीकरण लॉगचे साप्ताहिक पुनरावलोकन करा.

लपलेले SSIDs आणि नल बीकन्स

हल्लेखोर अनेकदा मूलभूत शोध साधनांपासून वाचण्यासाठी त्यांच्या SSID (नल SSID बीकन्स) प्रसारित न करण्यासाठी रोग APs कॉन्फिगर करतात.

जोखीम कमी करणे: आधुनिक WIPS केवळ बीकन फ्रेम्सवर अवलंबून नाहीत. ते लपलेली नेटवर्क ओळखण्यासाठी क्लायंट डिव्हाइसेसकडून 802.11 प्रोब विनंत्या आणि APs कडून प्रोब प्रतिसाद निरीक्षण करतात. तुमची WIPS पॉलिसी SSID दृश्यमानतेची पर्वा न करता कोणत्याही अनोळखी BSSID ला ध्वजांकित करते याची खात्री करा.

संरक्षित व्यवस्थापन फ्रेम्स (802.11w)

IEEE 802.11w (संरक्षित व्यवस्थापन फ्रेम्स) wireless deauthentication हल्ले अशा क्लायंट्सवर करणे अधिक कठीण करते जे त्याला समर्थन देतात, कारण व्यवस्थापन फ्रेम्स एन्क्रिप्टेड आणि प्रमाणित असतात.

जोखीम कमी करणे: 802.11w संरक्षित क्लायंट्सविरुद्ध wireless containment ची परिणामकारकता कमी करत असले तरी, ते तुमच्या कायदेशीर क्लायंट्सना हल्लेखोरांकडून deauthenticated होण्यापासून देखील संरक्षण देते. WIPS अजूनही रोग AP च्या असोसिएशन राखण्याच्या क्षमतेत व्यत्यय आणू शकते. सर्व कॉर्पोरेट SSIDs वर 802.11w अनिवार्य करा — हे तुमच्या क्लायंट्सचे संरक्षण करते आणि रोग AP च्या कनेक्शन आकर्षित करण्याच्या आणि टिकवून ठेवण्याच्या क्षमतेला मर्यादित करते.

सेन्सर कव्हरेजमधील अंतर

मोठ्या किंवा स्थापत्यशास्त्राच्या दृष्टीने जटिल ठिकाणी — बहुमजली कार पार्क, तळघरातील कॉन्फरन्स सुविधा, जाड भिंतींच्या वारसा इमारती — WIPS सेन्सर कव्हरेजमध्ये अंध स्पॉट्स असू शकतात.

जोखीम कमी करणे: सेन्सरची जागा निश्चित करण्यापूर्वी सखोल RF सर्वेक्षण करा. WIPS मधील त्रिकोणीय अचूकता डेटा वापरून स्थान अचूकता कमी असलेल्या क्षेत्रांची ओळख करा आणि त्यानुसार सेन्सर जोडा. तपशीलवार कार्यपद्धतीसाठी, How to Measure WiFi Signal Strength and Coverage याचा संदर्भ घ्या.

ROI आणि व्यवसायावर परिणाम

एक मजबूत WIPS आर्किटेक्चर तैनात केल्याने तीन आयामांमध्ये मोजता येण्यासारखे परतावे मिळतात: अनुपालन खर्च कमी करणे, घटना प्रतिसाद कार्यक्षमता आणि जोखीम कमी करणे.

| व्यवसाय परिणाम क्षेत्र | मेट्रिक | सामान्य सुधारणा |

|---|---|---|

| PCI DSS अनुपालन | ऑडिट तयारीचा वेळ | -80 ते -85% |

| घटना प्रतिसाद | निराकरणासाठी सरासरी वेळ (MTTR) | तास → मिनिटे |

| अनुपालन मूल्यांकन खर्च | मॅन्युअल स्कॅनवरील वार्षिक खर्च | -70 ते -90% |

| डेटा उल्लंघनाचा धोका | रोग AP द्वारे क्रेडेन्शियल चोरीची शक्यता | WIPS + 802.1X सह जवळजवळ शून्य |

अनुपालन ऑटोमेशन: स्वयंचलित WIPS रिपोर्टिंग PCI DSS आवश्यकता 11.1 पूर्ण करते आणि HIPAA wireless security आदेशांना समर्थन देते, ज्यामुळे ऑडिट तयारीचा वेळ लक्षणीयरीत्या कमी होतो आणि नियंत्रण परिणामकारकतेचा सतत पुरावा मिळतो.

घटना प्रतिसाद वेळ: फ्लोअर प्लॅनवर रोग AP चे भौतिक स्थान निश्चित करून, IT टीम्स मॅन्युअल स्पेक्ट्रम विश्लेषणाच्या तासांवरून MTTR मिनिटांपर्यंत कमी करतात. यामुळे एक्सपोजरचा कालावधी थेट कमी होतो आणि संभाव्य डेटा हानी मर्यादित होते.

ब्रँड आणि नियामक संरक्षण: इव्हिल ट्विन हल्ल्यांद्वारे डेटा उल्लंघने रोखल्याने संस्थेला GDPR अंतर्गत ICO अंमलबजावणी कारवाई, PCI दंड आणि सार्वजनिक उल्लंघनामुळे होणारे प्रतिष्ठेचे नुकसान यापासून संरक्षण मिळते. एकाच महत्त्वपूर्ण उल्लंघनाचा खर्च — नियामक दंड, फॉरेन्सिक तपासणी, ग्राहक सूचना — सामान्यतः WIPS उपयोजनाच्या संपूर्ण बहु-वर्षांच्या खर्चापेक्षा जास्त असतो.

एंटरप्राइझ WiFi अधिक बुद्धिमान, एकात्मिक प्लॅटफॉर्मकडे विकसित होत असताना — ज्यात पासवर्डलेस ऍक्सेस मॉडेल्सचा समावेश आहे, जसे की 2026 मध्ये WiFi असिस्टंट पासवर्डलेस ऍक्सेस कसा सक्षम करतो यात शोधले आहे आणि Purple चा ऑफलाइन नकाशे मोड सारखी अखंड नेव्हिगेशन वैशिष्ट्ये — अंतर्निहित wireless infrastructure ची सुरक्षा ही या सर्व क्षमता ज्यावर अवलंबून आहेत त्याचा आधार बनते.

महत्वाच्या व्याख्या

Rogue Access Point

Any wireless access point connected to a network without explicit authorisation from the network administrator, regardless of the intent of the person who installed it.

The primary wireless threat vector for bypassing perimeter security and exposing the internal LAN to unauthorised access.

Evil Twin AP

A fraudulent access point that broadcasts the same SSID as a legitimate network to deceive clients into connecting, enabling Man-in-the-Middle interception of traffic.

Typically deployed by external attackers near the target premises. Requires wireless containment rather than port suppression.

WIPS (Wireless Intrusion Prevention System)

A network security system that continuously monitors the RF spectrum for unauthorised wireless devices and can automatically take countermeasures including deauthentication and port suppression.

The enterprise standard for automated rogue AP detection and containment. Provides the continuous monitoring required by PCI DSS Requirement 11.1.

WIDS (Wireless Intrusion Detection System)

A passive variant of WIPS that detects and alerts on wireless threats but does not take automated containment actions.

Used in environments where automated containment carries legal or operational risk. Requires manual response to each alert.

Deauthentication Frame (802.11)

An IEEE 802.11 management frame used to terminate a wireless association between a client and an access point. Used by WIPS to disrupt connections to rogue APs.

The primary mechanism for wireless containment. Effectiveness is reduced against clients supporting 802.11w (Protected Management Frames).

BSSID (Basic Service Set Identifier)

The MAC address of a wireless access point's radio interface. Uniquely identifies each AP in the RF environment.

The primary identifier used by WIPS to track, classify, and target specific APs for containment.

Port Suppression

The act of administratively disabling a wired switch port via SNMP or API, cutting network connectivity to any device connected to that port.

The most effective containment method for rogue APs physically connected to the corporate LAN. Preferred over wireless deauthentication.

IEEE 802.1X (Port-Based NAC)

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access via a wired or wireless port.

The foundational preventative control against rogue APs. An unauthenticated consumer router plugged into an 802.1X-enabled port will be denied network access entirely.

Background Scanning (Time-Slicing)

A WIPS deployment mode where serving APs periodically switch channels to scan for threats, rather than using dedicated sensor hardware.

A cost-effective alternative to dedicated sensor overlays for distributed or lower-risk environments. Provides periodic rather than continuous visibility.

PCI DSS Requirement 11.1

The Payment Card Industry Data Security Standard requirement mandating that organisations implement processes to detect and identify authorised and unauthorised wireless access points on a quarterly basis.

The primary compliance driver for WIPS adoption in retail and hospitality. Automated WIPS reporting directly satisfies this requirement.

सोडवलेली उदाहरणे

A 400-room corporate hotel in a dense urban environment is experiencing intermittent network performance issues and one confirmed guest credential theft incident. The WLC shows no hardware faults. The hotel is surrounded by cafes, restaurants, and offices. How should the IT team approach detection and containment?

- Deploy WIPS sensors in dedicated monitor mode across all floors to establish a 72-hour RF baseline. Configure RSSI thresholds to filter out neighbouring networks below -75 dBm.

- Review the classification log. The WIPS detects an SSID named 'Hotel_Guest_Free' broadcasting at -52 dBm, triangulated to the fourth-floor corridor.

- Perform MAC address correlation. The WIPS confirms the device is NOT connected to the hotel's wired LAN — it is a cellular-connected mobile hotspot. Port suppression is not available.

- Enable automated wireless containment (deauthentication frames) targeting the specific BSSID. Monitor client association logs to confirm guests are reconnecting to authorised APs.

- Dispatch security to the triangulated location. The device — a mobile hotspot — is found and removed from a housekeeping cupboard.

- Post-incident: implement WPA3-Enterprise on the corporate SSID and captive portal authentication on the guest network to reduce future attack surface.

A major retail chain needs to satisfy PCI DSS Requirement 11.1 across 500 locations. Manual quarterly wireless assessments cost £180,000 annually and are operationally disruptive. What is the recommended architecture?

- Deploy background-scanning WIPS on existing AP infrastructure across all 500 locations. This avoids the capital cost of dedicated sensor hardware while providing near-continuous visibility.

- Centralise WIPS management to a single console with role-based access for regional IT managers.

- Implement IEEE 802.1X on all wired switch ports in each store. This prevents rogue APs from connecting to the LAN, making WIPS the secondary (not primary) control.

- Configure automated monthly PCI compliance reports from the WIPS console, documenting all detected APs, their classification, and remediation actions.

- Define an escalation SLA: Critical rogue (on wire) → 30-minute physical response. High rogue (wireless only) → 4-hour investigation.

- Review and tune classification rules quarterly based on new threat intelligence.

सराव प्रश्न

Q1. Your WIPS alerts you to an AP broadcasting your corporate SSID at -52 dBm. The WIPS cannot correlate the AP's MAC address to any wired switch port. What is the correct automated response, and what is the legal constraint you must consider?

टीप: Consider the difference between wired and wireless containment capabilities, and the RSSI threshold for safe automated containment.

नमुना उत्तर पहा

Initiate automated wireless containment (deauthentication frames) targeting the specific BSSID. Because the AP is not on the wired LAN, port suppression is impossible. The strong RSSI (-52 dBm) indicates the device is physically within or immediately adjacent to your premises, and spoofing the corporate SSID indicates malicious intent (Evil Twin), justifying immediate wireless containment. The legal constraint is that containment must only target this specific BSSID — not broadcast deauthentication — and the RSSI threshold confirms the device is within your perimeter, not a neighbouring network.

Q2. An employee plugs a consumer WiFi router into a wall ethernet jack in a conference room to provide connectivity for a visiting vendor. The WIPS detects the AP's SSID broadcasting at -48 dBm. Describe the two-layer defence that should prevent this from becoming a critical vulnerability.

टीप: Think about the control that should stop the threat at the wired edge, before the WIPS even detects the RF signal.

नमुना उत्तर पहा

Layer 1 (Prevention): IEEE 802.1X on the conference room switch port should demand authentication when the consumer router is connected. The unmanaged router will fail authentication, and the switch port will remain in an unauthorised VLAN or blocked state, preventing the rogue AP from obtaining an IP address or bridging traffic to the corporate LAN. Layer 2 (Detection and Containment): If 802.1X is not deployed on that port, the WIPS detects the AP broadcasting at -48 dBm, correlates the MAC address to the wired LAN via switch MAC tables, classifies it as Critical (Rogue on Wire), and triggers automated port suppression — administratively disabling the specific switch port via SNMP or API.

Q3. A neighbouring retail unit upgrades their WiFi infrastructure. Their new APs are now visible to your WIPS sensors at -68 dBm. Your automated containment policy triggers and begins deauthenticating their clients. What went wrong, what is the immediate risk, and how do you prevent recurrence?

टीप: Consider the RSSI threshold configuration and the legal implications of interfering with third-party networks.

नमुना उत्तर पहा

What went wrong: The automated containment RSSI threshold was set too low (or not configured), causing the WIPS to target a legitimate neighbouring network. The -68 dBm signal is within the containment trigger range but the device is not within the organisation's premises. Immediate risk: This constitutes intentional jamming and denial of service against a third-party network, violating telecommunications regulations (e.g., Ofcom regulations in the UK, FCC rules in the US). The organisation faces significant legal liability and potential regulatory enforcement. Prevention: Raise the automated containment RSSI threshold to -65 dBm or stronger. Conduct a neighbour AP survey and explicitly whitelist all identified neighbouring BSSIDs. Implement a manual review step for any AP between -65 dBm and -75 dBm before containment is authorised.