उच्च-घनतेच्या WiFi नेटवर्कवर विलंब कमी करणे

हे मार्गदर्शक ट्रॅकिंग डोमेनसाठी अनावश्यक DNS लुकअप कसे काढून टाकल्याने उच्च-घनतेच्या WiFi नेटवर्कवर विलंब मोठ्या प्रमाणात कमी होतो हे सविस्तरपणे सांगते. हे गर्दीच्या ठिकाणांचे व्यवस्थापन करणाऱ्या IT नेत्यांसाठी कृती करण्यायोग्य आर्किटेक्चर, अंमलबजावणी आणि ROI मार्गदर्शन प्रदान करते.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती

- DNS क्वेरी वादळाची रचना

- एज रिझोल्यूशनसाठी आर्किटेक्चर

- अंमलबजावणी मार्गदर्शक

- पायरी 1: बेसलाइन ऑडिटिंग

- पायरी 2: स्थानिक रिसॉल्व्हर उपयोजन

- पायरी 3: DNS over HTTPS (DoH) व्यवस्थापित करणे

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यावसायिक परिणाम

- तज्ञ ब्रीफिंग पॉडकास्ट

कार्यकारी सारांश

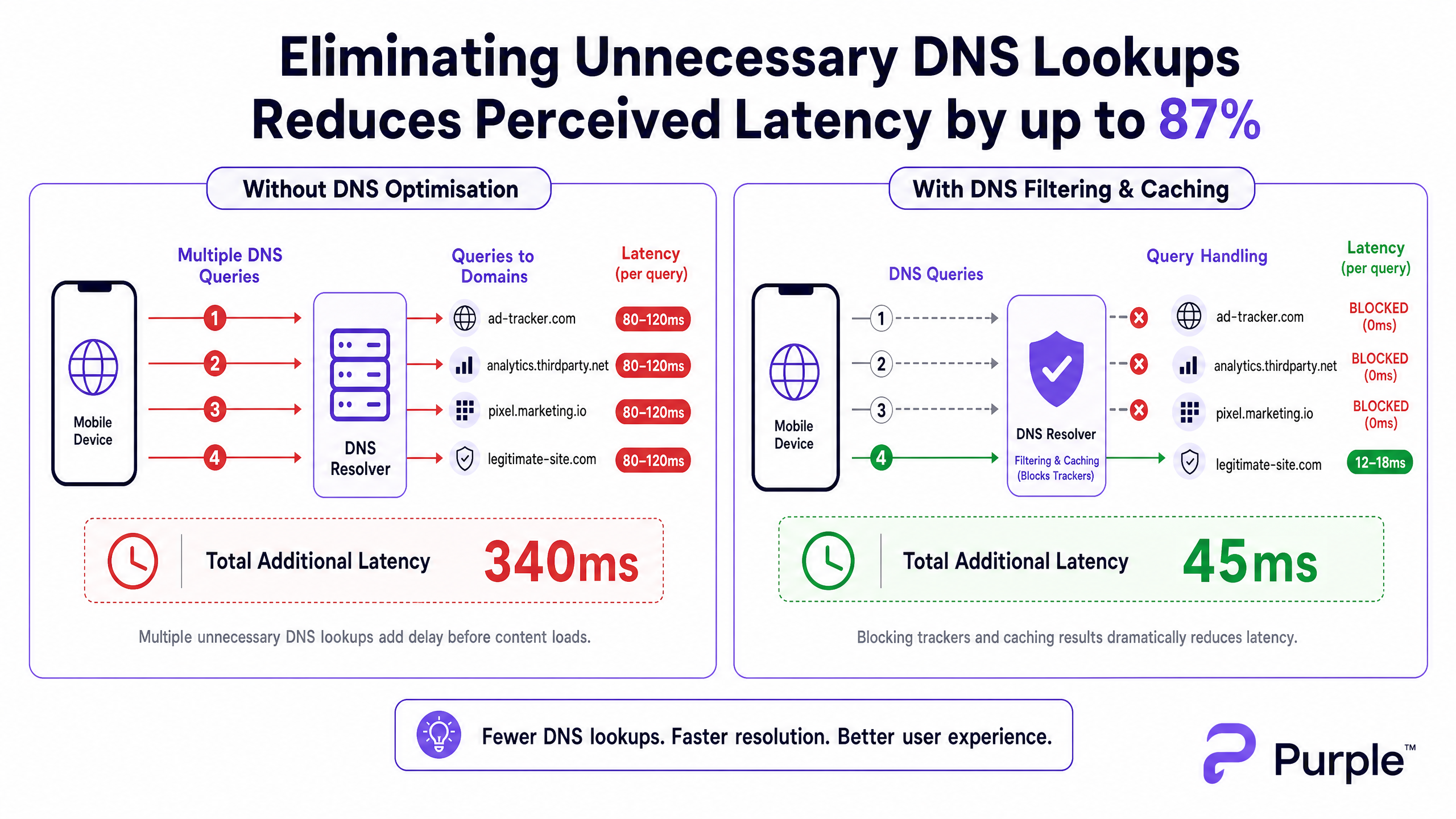

Hospitality ठिकाणे, स्टेडियम आणि Retail इस्टेट्स सारख्या उच्च-घनतेच्या वातावरणाचे व्यवस्थापन करणाऱ्या CTOs आणि नेटवर्क आर्किटेक्ट्ससाठी, विलंब अनेकदा केवळ RF किंवा बॅकहॉल समस्या म्हणून चुकीचा ओळखला जातो. तथापि, आधुनिक WiFi नेटवर्कवरील जाणवलेल्या विलंबाचा एक महत्त्वपूर्ण टक्केवारी DNS स्तरावरून उद्भवतो. जेव्हा एखादा वापरकर्ता तुमच्या Guest WiFi शी कनेक्ट होतो, तेव्हा एकच पृष्ठ लोड 20 ते 70 DNS क्वेरी ट्रिगर करू शकते, प्रामुख्याने तृतीय-पक्ष ट्रॅकिंग पिक्सेल, जाहिरात नेटवर्क आणि टेलिमेट्री बीकन्ससाठी. गर्दीच्या ठिकाणी, यामुळे 'DNS क्वेरी वादळ' निर्माण होते जे स्थानिक रिसॉल्व्हर्सना अडवते आणि मौल्यवान एअरटाइम व्यापते.

आक्रमक स्थानिक DNS कॅशिंग लागू करून आणि एजवर ट्रॅकिंग डोमेन फिल्टर करून, ठिकाणे अनावश्यक विनंत्यांसाठी त्वरित NXDOMAIN परत करू शकतात. हा दृष्टिकोन सार्वजनिक इंटरनेटवरील राउंड-ट्रिप काढून टाकतो, ज्यामुळे जाणवलेला विलंब 87% पर्यंत कमी होतो. हे मार्गदर्शक DNS-ऑप्टिमाइझ्ड WiFi तैनात करण्यासाठी तांत्रिक आर्किटेक्चर आणि अंमलबजावणी फ्रेमवर्क प्रदान करते, ज्यामुळे वापरकर्ता अनुभव सुधारतो, सपोर्ट तिकिटे कमी होतात आणि अखंड WiFi Analytics डेटा कॅप्चर सुनिश्चित होते.

तांत्रिक सखोल माहिती

DNS क्वेरी वादळाची रचना

802.11ax (WiFi 6/6E) चालवणाऱ्या उच्च-घनतेच्या उपयोजनामध्ये, OFDMA आणि BSS Colouring सारख्या कार्यक्षमतेच्या यंत्रणा सह-चॅनेल हस्तक्षेप व्यवस्थापित करण्यासाठी आणि एअरटाइम ऑप्टिमाइझ करण्यासाठी डिझाइन केल्या आहेत. तथापि, या यंत्रणा गृहीत धरतात की रेडिओ माध्यम वास्तविक वापरकर्ता डेटा प्रसारित करत आहे. जेव्हा हॉटेलमधील 3,000 पाहुणे किंवा स्टेडियममधील 10,000 चाहते एकाच वेळी वेब पृष्ठे लोड करण्याचा प्रयत्न करतात, तेव्हा गैर-आवश्यक डोमेनसाठी (उदा. ad-tracker.com, analytics.thirdparty.net) DNS क्वेरीचे प्रचंड प्रमाण मोठ्या प्रमाणात ओव्हरहेड निर्माण करते.

बाह्य रिसॉल्व्हरला (जसे की ISP चे डीफॉल्ट DNS किंवा Google चे 8.8.8.8) पाठवलेल्या प्रत्येक DNS क्वेरीला गर्दीच्या नेटवर्कवर 80-150ms चा राउंड-ट्रिप वेळ लागतो. जर एखाद्या पृष्ठाला सामग्री प्रस्तुत करण्यापूर्वी 15 ट्रॅकिंग डोमेन लुकअपची आवश्यकता असेल, तर वापरकर्त्याला एका सेकंदापेक्षा जास्त 'अदृश्य' विलंब अनुभवतो. ही थ्रूपुट समस्या नाही; ही एक व्यवहारात्मक अडचण आहे.

एज रिझोल्यूशनसाठी आर्किटेक्चर

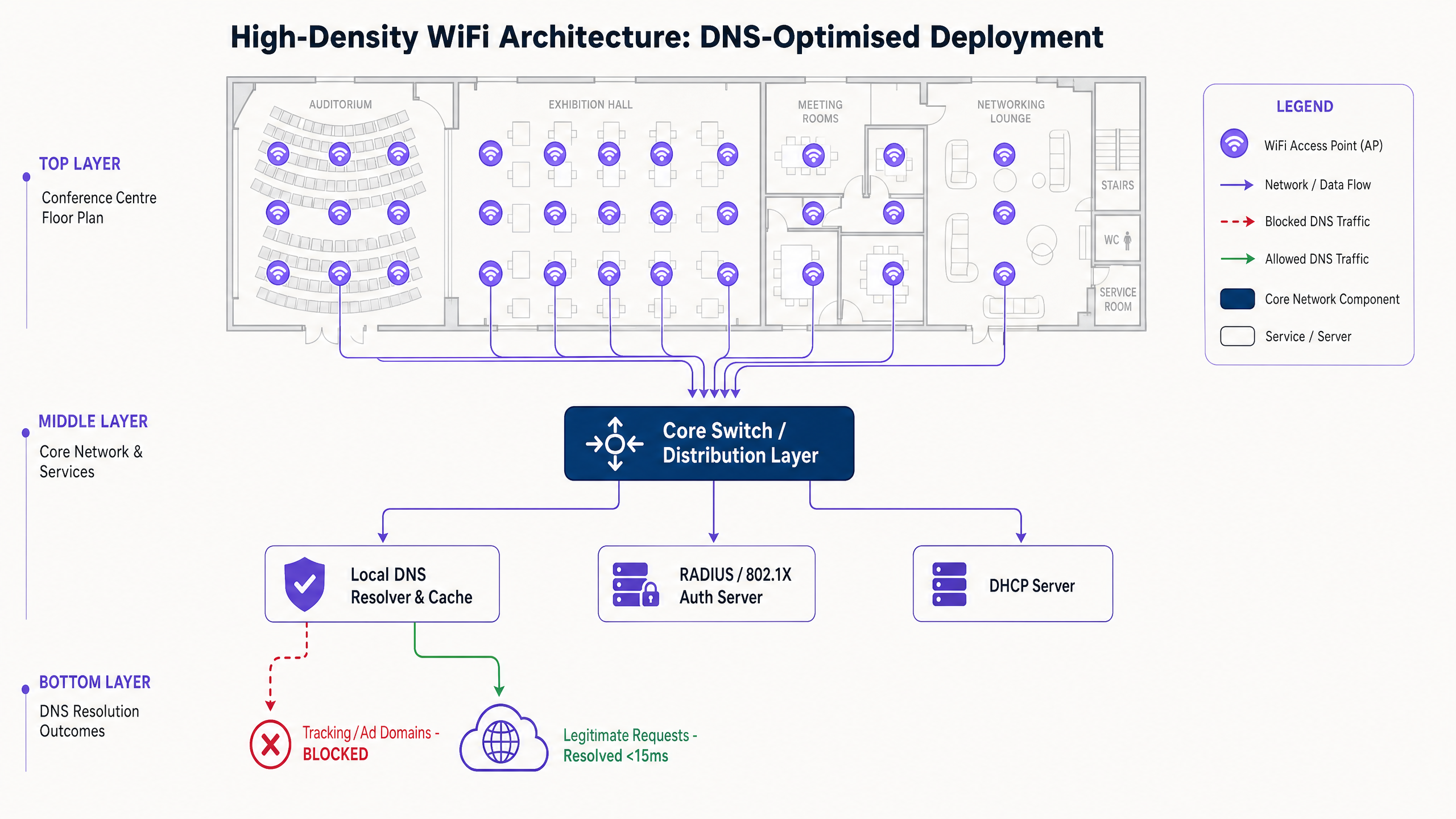

हे कमी करण्यासाठी, आर्किटेक्चरने रिझोल्यूशन नेटवर्क एजवर हलवले पाहिजे. आक्रमक TTL कॅशेसह स्थानिक DNS रिसॉल्व्हर तैनात केल्याने हे सुनिश्चित होते की कायदेशीर, वारंवार विनंती केलेले डोमेन 5ms पेक्षा कमी वेळेत रिझॉल्व्ह होतात.

महत्त्वाचे म्हणजे, या रिसॉल्व्हरने ज्ञात ट्रॅकिंग डोमेनसाठी क्वेरी ड्रॉप करण्यासाठी क्युरेटेड ब्लॉकलिस्ट (उदा. Pi-hole enterprise mode, Cisco Umbrella) समाकलित करणे आवश्यक आहे. त्वरित NXDOMAIN परत केल्याने वायरलेस माध्यमावर ट्रान्समिशन संधी (TXOP) मोकळी होते, ज्यामुळे वास्तविक पेलोड डेटा जलद प्रवाहित होतो.

अंमलबजावणी मार्गदर्शक

पायरी 1: बेसलाइन ऑडिटिंग

DNS पथ बदलण्यापूर्वी, एक बेसलाइन स्थापित करा. तुमच्या विद्यमान रिसॉल्व्हरला इन्स्ट्रुमेंट करा किंवा पीक वापराच्या विंडोमध्ये क्वेरी लॉग कॅप्चर करण्यासाठी पॅसिव्ह टॅप तैनात करा. शीर्ष 50 सर्वाधिक क्वेरी केलेले डोमेन ओळखा; सामान्यतः, 30-50% ट्रॅकिंग किंवा टेलिमेट्री सेवा असतील.

पायरी 2: स्थानिक रिसॉल्व्हर उपयोजन

ऑन-प्रिमाइसेस किंवा एज-होस्टेड रिसॉल्व्हर तैनात करा. अंतर्गत संसाधनांसाठी (स्प्लिट DNS) अधिकृत झोन कॉन्फिगर करा आणि एक पुराणमतवादी ब्लॉकलिस्ट लागू करा. सुरुवातीला आक्रमक सूची टाळा जेणेकरून कायदेशीर ऍप्लिकेशन्स तुटणार नाहीत.

पायरी 3: DNS over HTTPS (DoH) व्यवस्थापित करणे

आधुनिक ऑपरेटिंग सिस्टम्स DoH वापरून स्थानिक रिसॉल्व्हर्सना अधिकाधिक बायपास करत आहेत. नियंत्रण राखण्यासाठी, ज्ञात DoH प्रदात्यांना आउटबाउंड TCP/UDP 443 ब्लॉक करून फायरवॉलवर DoH ट्रॅफिकला अडवा, त्यांना तुमच्या व्यवस्थापित DoH रिसॉल्व्हरकडे पुनर्निर्देशित करा. सखोल परिणामांसाठी, DNS Over HTTPS (DoH): Implications for Public WiFi Filtering वरील आमचे मार्गदर्शक पुनरावलोकन करा.

सर्वोत्तम पद्धती

- पुनरावृत्ती ब्लॉकलिस्टिंग: स्वयंचलित फीडद्वारे साप्ताहिक ब्लॉकलिस्ट अद्यतनित करा, परंतु चुकीच्या पॉझिटिव्हसाठी जलद-प्रतिसाद व्हाईटलिस्ट प्रक्रिया राखणे.

- अनुपालन संरेखन: तुमच्या कॅप्टिव्ह पोर्टलच्या सेवा अटींमध्ये DNS फिल्टरिंगचे दस्तऐवजीकरण करा. हे तृतीय-पक्ष डेटा संकलन सक्रियपणे कमी करून GDPR शी संरेखित होते.

- VLAN सेगमेंटेशन: संपूर्ण ठिकाणावर रोलआउट करण्यापूर्वी स्टेजिंग VLAN किंवा APs च्या विशिष्ट उपसंचवर नवीन ब्लॉकलिस्टची चाचणी करा.

समस्यानिवारण आणि जोखीम कमी करणे

- ऍप्लिकेशन तुटणे: सर्वात सामान्य अपयश मोड म्हणजे एखादे कायदेशीर ऍप अवलंबित्व ब्लॉक केल्यामुळे अयशस्वी होणे.

NXDOMAINवाढीच्या दरांचे निरीक्षण करा; अचानक वाढ सहसा चुकीचा पॉझिटिव्ह दर्शवते. - DoH बायपास अपयश: स्थानिक फिल्टरिंग असूनही विलंब जास्त राहिल्यास, तुमच्या इंटरसेप्ट नियमांना बायपास करणाऱ्या एन्क्रिप्टेड DNS साठी फायरवॉल लॉग तपासा.

- कॅशे पॉयझनिंग: तुमचा स्थानिक रिसॉल्व्हर कॅशे पॉयझनिंग हल्ल्यांपासून सुरक्षित आहे याची खात्री करा, विशेषतः सार्वजनिक-मुखी Transport किंवा Healthcare उपयोजनांमध्ये.

ROI आणि व्यावसायिक परिणाम

DNS ऑप्टिमायझेशनद्वारे विलंब कमी केल्याने थेट नफ्यावर परिणाम होतो. हॉटेलसाठी, जलद कॅप्टिव्ह पोर्टल लोड आणि प्रतिसाद देणारे ब्राउझिंग थेट उच्च TripAdvisor स्कोअरशी संबंधित आहे. किरकोळ वातावरणासाठी, ते Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation उपक्रम किंवा Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots सारख्या स्थान-आधारित सेवांसारख्या साधनांसह अखंड एकीकरण सुनिश्चित करते.

DNS ला नंतरचा विचार न करता एक गंभीर पायाभूत सुविधा स्तर मानून, ठिकाणे त्यांच्या विद्यमान RF हार्डवेअरमधून जास्तीत जास्त कार्यप्रदर्शन काढू शकतात.गुंतवणूक.

तज्ञ ब्रीफिंग पॉडकास्ट

उच्च-घनतेच्या ठिकाणी DNS ऑप्टिमायझेशनसाठी यांत्रिकी आणि अंमलबजावणी धोरणांचे विश्लेषण आमच्या वरिष्ठ सल्लागारांकडून ऐका.

महत्वाच्या व्याख्या

DNS Query Storm

A massive, simultaneous spike in domain name resolution requests, typically occurring when hundreds of devices connect and load tracking-heavy web pages simultaneously.

Common in stadiums and hotels during peak ingress times, causing perceived network failure even when bandwidth is available.

NXDOMAIN

A DNS response code indicating that the requested domain name does not exist.

Used strategically in DNS filtering to instantly terminate requests for known tracking domains, saving latency and airtime.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the data between the DoH client and the DoH-based DNS resolver.

While good for consumer privacy, DoH can bypass corporate network controls and filtering, requiring specific firewall interception strategies.

TTL Cache (Time to Live)

A mechanism where a local DNS resolver stores the IP address of a recently resolved domain for a specified period, serving subsequent requests instantly without querying the authoritative server.

Crucial for reducing latency for legitimate, highly trafficked domains (e.g., google.com, netflix.com) in a venue.

Airtime Overhead

The proportion of wireless transmission capacity consumed by management frames, control frames, and transactional protocols (like DNS) rather than actual user payload data.

Reducing unnecessary DNS queries directly reduces airtime overhead, improving the efficiency of the entire AP cluster.

Split DNS

An implementation where different DNS responses are provided depending on the source IP address of the request, often used to resolve internal hostnames differently from external ones.

Necessary when a venue hosts local services (like a captive portal or local media server) that should not be resolved via the public internet.

BSS Colouring

A spatial reuse technique in 802.11ax (WiFi 6) that assigns a 'colour' (a number) to each Basic Service Set, allowing APs on the same channel to differentiate between their own traffic and overlapping network traffic.

A key RF optimisation feature that works best when the network isn't bogged down by unnecessary transactional overhead like excessive DNS lookups.

Passive DNS Tap

A method of monitoring DNS traffic by copying packets from a switch port (SPAN port) without interfering with the actual flow of traffic.

Used during the initial audit phase to understand query volume and identify the top tracking domains before implementing filtering.

सोडवलेली उदाहरणे

A 500-room resort hotel experiences severe 'slow WiFi' complaints during the 4:00 PM to 6:00 PM check-in window, despite having upgraded to WiFi 6 access points last year. Backhaul utilisation is only at 40%.

- Deploy a local caching DNS resolver (e.g., Unbound) on the guest VLAN. 2. Implement a conservative tracking domain blocklist. 3. Configure the DHCP server to assign the local resolver's IP to all guest clients. 4. Implement firewall rules blocking outbound port 53 to force all DNS traffic through the local resolver.

A large conference centre needs to implement DNS filtering to improve latency but is concerned about modern smartphones bypassing the local resolver using DNS over HTTPS (DoH).

- Identify the IP ranges of major public DoH providers (Cloudflare, Google, Quad9). 2. Create firewall rules blocking outbound TCP port 443 to these specific IP ranges. 3. Deploy a local DoH-capable resolver. 4. Use network policy (e.g., DHCP Option 6) to direct clients to the managed DoH resolver.

सराव प्रश्न

Q1. You are managing a stadium WiFi network. During halftime, users report slow loading times. Dashboard metrics show AP CPU utilisation is low, and backhaul bandwidth is at 30% capacity. What is the most likely cause, and what is the immediate mitigation?

टीप: Consider the transactional volume that occurs when 15,000 people open their phones simultaneously.

नमुना उत्तर पहा

The most likely cause is a DNS query storm overwhelming the local resolver or upstream ISP resolver. The immediate mitigation is to verify the local resolver's cache hit rate and ensure that a blocklist for high-volume tracking domains is active, instantly returning NXDOMAIN to reduce the query load.

Q2. A retail chain implements local DNS filtering to block tracking domains. A week later, the marketing team complains that their new in-store analytics app is failing to load on the guest WiFi. How do you resolve this while maintaining latency benefits?

टीप: Filtering is not a set-and-forget configuration.

नमुना उत्तर पहा

Review the DNS query logs for the specific devices or timeframes when the app failed. Identify the blocked domain that the app depends on (a false positive). Add this specific domain to the resolver's whitelist, ensuring the app functions while the rest of the tracking domains remain blocked.

Q3. You deploy a local DNS resolver with aggressive caching and filtering in a public sector building. However, packet captures show a significant volume of DNS traffic still leaving the network on port 443. What is happening, and how do you enforce local policy?

टीप: Modern browsers use encrypted protocols to bypass standard port 53 DNS.

नमुना उत्तर पहा

Devices are using DNS over HTTPS (DoH) to bypass the local resolver. To enforce policy, you must configure the firewall to block outbound TCP/UDP port 443 traffic destined for known public DoH provider IP ranges (e.g., Cloudflare, Google), forcing devices to fall back to the DHCP-provided local resolver.