WiFi प्रमाणपत्र प्रमाणीकरण: डिजिटल प्रमाणपत्र वायरलेस नेटवर्क कसे सुरक्षित करतात

हे अधिकृत मार्गदर्शक X.509 डिजिटल प्रमाणपत्रे आणि EAP-TLS एंटरप्राइझ WiFi मधील असुरक्षित पासवर्ड कसे बदलतात याची माहिती देते. हे नेटवर्क आर्किटेक्ट्स आणि IT व्यवस्थापकांना व्यावहारिक अंमलबजावणीची पावले, PKI आर्किटेक्चर डिझाइन आणि व्यवसायाच्या ROI विश्लेषणासह माहिती पुरवते.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल अभ्यास: विश्वासाची वास्तुकला

- X.509 प्रमाणपत्रे आणि PKI पदानुक्रम

- 802.1X आणि EAP-TLS प्रमाणीकरण प्रवाह

- ओळख इकोसिस्टममध्ये Purple ची भूमिका

- अंमलबजावणी मार्गदर्शक

- 1. PKI आणि RADIUS इन्फ्रास्ट्रक्चर डिझाइन करा

- 2. प्रमाणपत्र नोंदणी स्वयंचलित करा

- 3. नेटवर्क कॉन्फिगरेशन आणि विभाजन

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

एंटरप्राइझ वायरलेस नेटवर्कमधील प्री-शेअर्ड की (PSK) चा काळ कार्यक्षमतेने संपला आहे. कॉर्पोरेट वातावरण, हॉस्पिटॅलिटी ठिकाणे आणि रिटेल चेनचे निरीक्षण करणाऱ्या IT व्यवस्थापक, नेटवर्क आर्किटेक्ट आणि CTOs साठी, सामायिक पासवर्डवर अवलंबून राहणे अस्वीकार्य धोका, कार्यात्मक खर्च आणि अनुपालन अपयश निर्माण करते. WiFi प्रमाणपत्र प्रमाणीकरण—विशेषतः IEEE 802.1X आणि EAP-TLS द्वारे—अंदाज लावता येण्याजोगे पासवर्ड क्रिप्टोग्राफिकली सुरक्षित X.509 डिजिटल प्रमाणपत्रांनी बदलते.

एखाद्या विशिष्ट डिव्हाइसशी ओळख गणितीयदृष्ट्या जोडून, प्रमाणपत्र प्रमाणीकरण परस्पर प्रमाणीकरण, झिरो-ट्रस्ट नेटवर्क ॲक्सेस (ZTNA) आणि त्वरित रद्द करणे सक्षम करते. हे मार्गदर्शक डिजिटल प्रमाणपत्र वायरलेस नेटवर्क कसे सुरक्षित करतात यावर एक निश्चित तांत्रिक संदर्भ प्रदान करते, ज्यात अंतर्निहित पब्लिक की इन्फ्रास्ट्रक्चर (PKI), डिप्लॉयमेंट आर्किटेक्चर आणि प्रमाणपत्र-आधारित मॉडेलमध्ये संक्रमण करण्याच्या ठोस व्यावसायिक परिणामांचे तपशील आहेत. कॉर्पोरेट नेटवर्कसोबत Guest WiFi वापरणाऱ्या संस्थांसाठी, मजबूत ओळख व्यवस्थापन राखताना या वातावरणाचे योग्य विभाजन करणे हे एक महत्त्वाचे अनुपालन आदेश आहे.

तांत्रिक सखोल अभ्यास: विश्वासाची वास्तुकला

X.509 प्रमाणपत्रे आणि PKI पदानुक्रम

WiFi प्रमाणपत्र प्रमाणीकरणाच्या केंद्रस्थानी X.509 डिजिटल प्रमाणपत्र आहे. पासवर्डच्या विपरीत, प्रमाणपत्र हे सामायिक रहस्य नाही. हे असममित क्रिप्टोग्राफीवर अवलंबून असते: प्रमाणपत्रात एम्बेड केलेली सार्वजनिक की आणि डिव्हाइसच्या हार्डवेअरमध्ये (जसे की TPM किंवा Secure Enclave) सुरक्षितपणे संग्रहित केलेली खाजगी की.

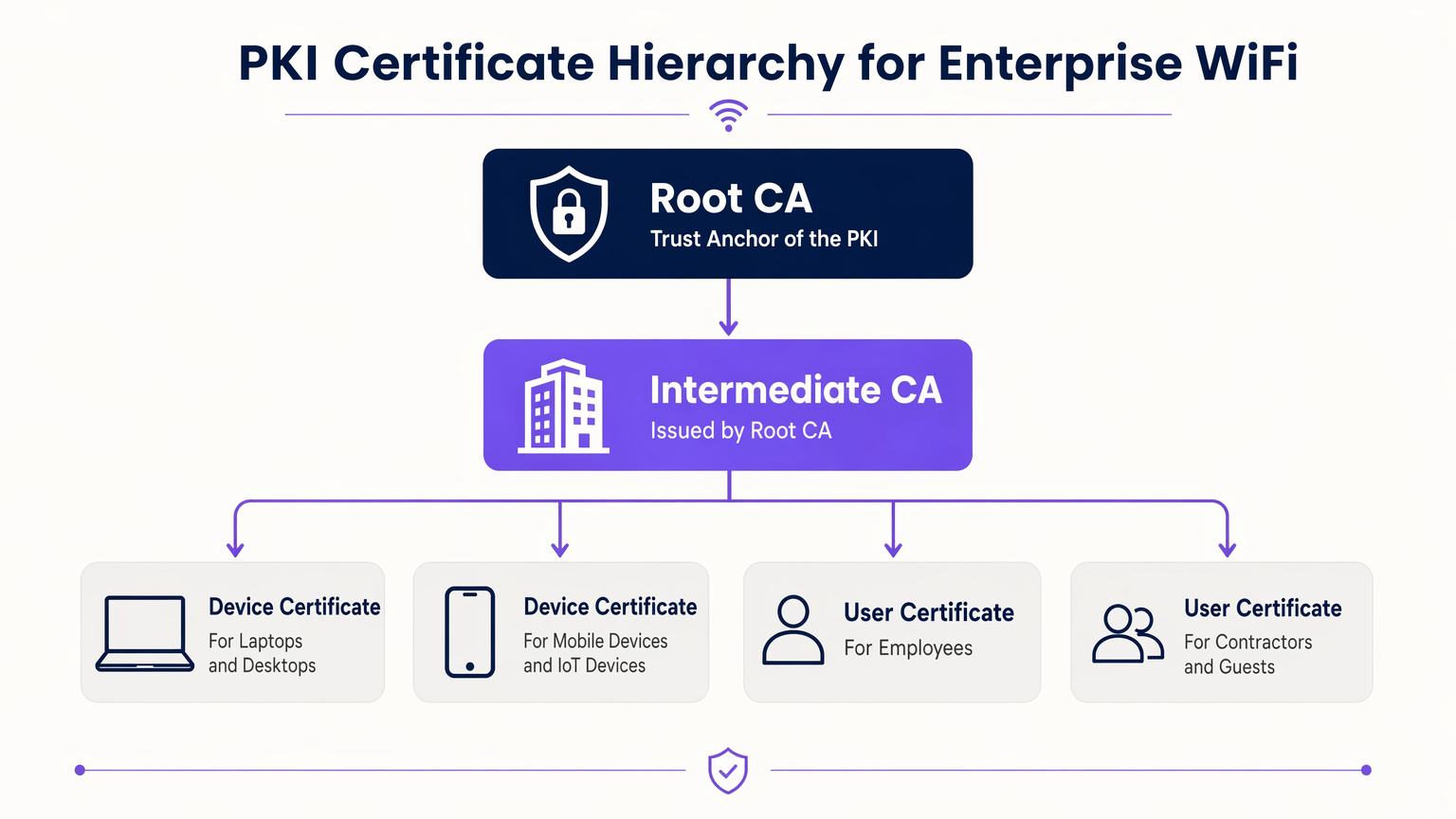

या प्रमाणपत्रांवर नियंत्रण ठेवणारे विश्वास मॉडेल हे पब्लिक की इन्फ्रास्ट्रक्चर (PKI) आहे. एंटरप्राइझ वातावरणात, मल्टी-टियर PKI पदानुक्रम ही सर्वोत्तम पद्धत आहे:

- रूट सर्टिफिकेट अथॉरिटी (CA): अंतिम विश्वास अँकर, तडजोड टाळण्यासाठी ऑफलाइन ठेवले जाते.

- इंटरमीडिएट CA: रूट CA द्वारे जारी केलेले, हे सर्व्हर अंतिम घटकांसाठी प्रमाणपत्रे सक्रियपणे जारी आणि रद्द करण्यासाठी ऑनलाइन राहते.

- अंतिम-घटक प्रमाणपत्रे: क्लायंट डिव्हाइसेस (लॅपटॉप, फोन, IoT सेन्सर्स) आणि इन्फ्रास्ट्रक्चर (RADIUS सर्व्हर, ॲक्सेस पॉइंट्स) वर तैनात केली जातात.

802.1X आणि EAP-TLS प्रमाणीकरण प्रवाह

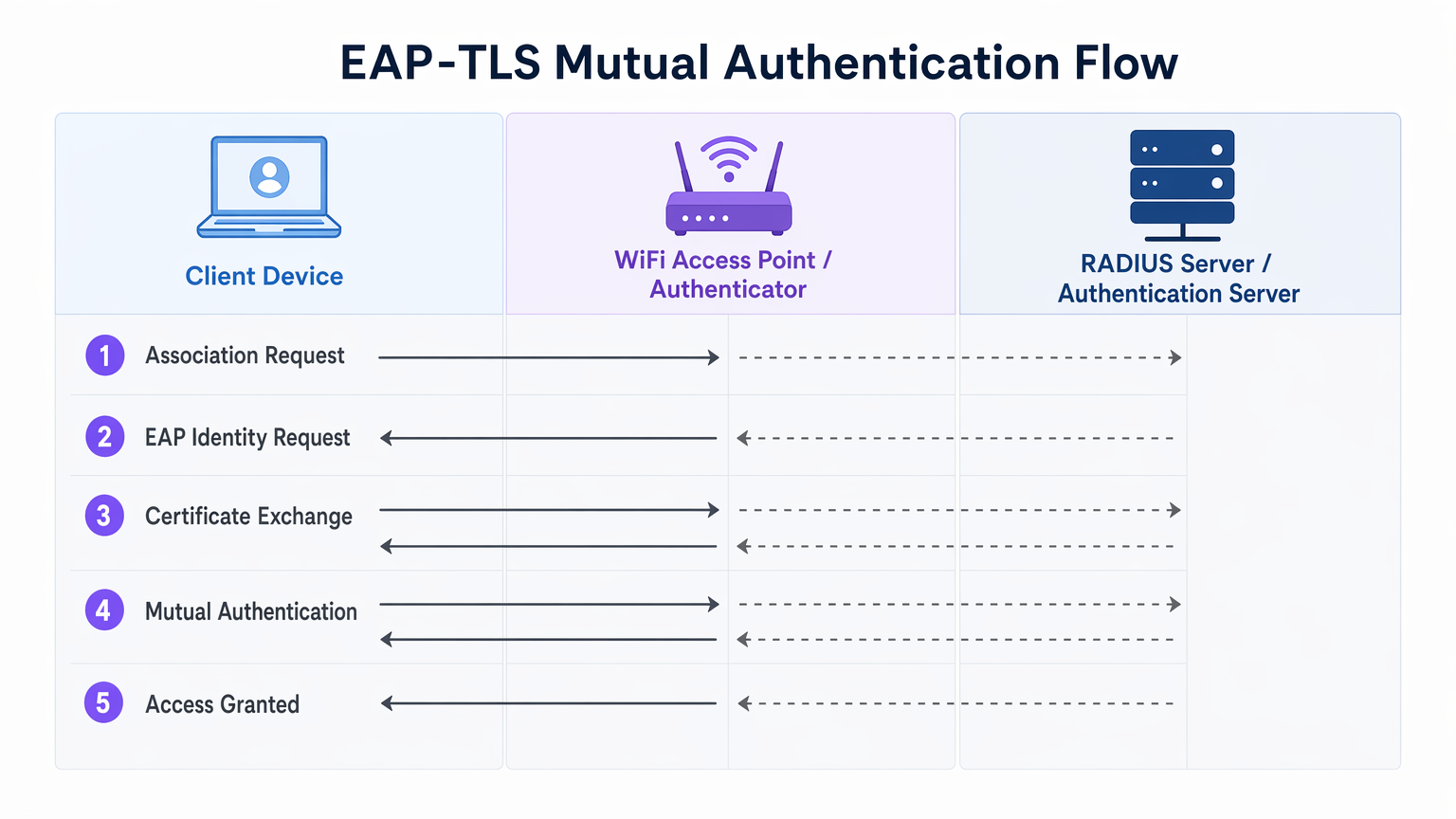

एंटरप्राइझ WiFi सुरक्षा पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोलसाठी IEEE 802.1X मानकावर अवलंबून असते. EAP-TLS (Extensible Authentication Protocol - Transport Layer Security) सह जोडल्यास, ते परस्पर प्रमाणीकरण प्रदान करते.

- जोडणी: क्लायंट डिव्हाइस ॲक्सेस पॉइंट (प्रमाणीकरणकर्ता) शी कनेक्ट होते. नेटवर्क ॲक्सेस पोर्ट स्तरावर अवरोधित केला जातो.

- ओळख विनंती: AP क्लायंटची ओळख विनंती करते आणि EAP ट्रॅफिक RADIUS सर्व्हर (प्रमाणीकरण सर्व्हर) कडे प्रॉक्सी करते.

- सर्व्हर प्रमाणीकरण: RADIUS सर्व्हर आपले प्रमाणपत्र क्लायंटला सादर करतो. क्लायंट सर्व्हरचे प्रमाणपत्र त्याच्या विश्वसनीय रूट CAs विरुद्ध सत्यापित करतो, ज्यामुळे दुर्भावनापूर्ण AP (Evil Twin) हल्ले रोखले जातात.

- क्लायंट प्रमाणीकरण: क्लायंट आपले प्रमाणपत्र RADIUS सर्व्हरला सादर करतो. सर्व्हर प्रमाणपत्राची स्वाक्षरी, वैधता कालावधी आणि रद्द करण्याची स्थिती सत्यापित करतो.

- प्रवेश मंजूर: यशस्वी परस्पर प्रमाणीकरणानंतर, RADIUS सर्व्हर एक

Access-Acceptसंदेश पाठवतो, ज्यात क्लायंटला विशिष्ट VLAN मध्ये डायनॅमिकली नियुक्त करण्यासाठी अनेकदा विक्रेता-विशिष्ट गुणधर्म (VSAs) समाविष्ट असतात.

ओळख इकोसिस्टममध्ये Purple ची भूमिका

कॉर्पोरेट डिव्हाइसेस एंटरप्राइझ PKI आणि EAP-TLS वापरत असताना, अतिथी आणि BYOD (Bring Your Own Device) वापरकर्त्यांना वेगळ्या दृष्टिकोनाची आवश्यकता असते. येथेच Guest WiFi प्लॅटफॉर्म सारखे Purple आर्किटेक्चरमध्ये समाकलित होतात. Purple सार्वजनिक-दर्शनी SSIDs साठी एक मजबूत ओळख प्रदाता म्हणून कार्य करते, प्रथम-पक्ष डेटा कॅप्चर करते आणि कनेक्ट परवान्याअंतर्गत OpenRoaming सारख्या सेवा सक्षम करते. हे प्रमाणपत्र-सुरक्षित कॉर्पोरेट SSID ला धोका न पोहोचवता अतिथींसाठी अखंड, सुरक्षित ऑनबोर्डिंग सुनिश्चित करते.

अंमलबजावणी मार्गदर्शक

प्रमाणपत्र प्रमाणीकरण तैनात करण्यासाठी आपल्या नेटवर्क, ओळख आणि डिव्हाइस व्यवस्थापन सायलोमध्ये काळजीपूर्वक समन्वय आवश्यक आहे.

1. PKI आणि RADIUS इन्फ्रास्ट्रक्चर डिझाइन करा

- टू-टियर PKI तैनात करा: कधीही फ्लॅट PKI वापरू नका. रूट CA ऑफलाइन ठेवा.

- रिडंडंट RADIUS लागू करा: सक्रिय-सक्रिय किंवा सक्रिय-पॅसिव्ह क्लस्टरमध्ये किमान दोन RADIUS सर्व्हर (उदा. FreeRADIUS, Cisco ISE, Aruba ISE) तैनात करा.

- रद्द करण्याची तपासणी कॉन्फिगर करा: CRL (Certificate Revocation List) आणि OCSP (Online Certificate Status Protocol) यापैकी एक निवडा. उच्च-सुरक्षा आणि कमी-विलंब आवश्यकतांसाठी, OCSP अनिवार्य आहे.

2. प्रमाणपत्र नोंदणी स्वयंचलित करा

मॅन्युअल प्रमाणपत्र तरतूद अविकसित आहे. आपले PKI आपल्या मोबाइल डिव्हाइस व्यवस्थापन (MDM) किंवा युनिफाइड एंडपॉइंट व्यवस्थापन (UEM) सोल्यूशन (उदा. Microsoft Intune, Jamf) सह समाकलित करा.

- डोमेन-जोडलेल्या आणि व्यवस्थापित डिव्हाइसेसवर प्रमाणपत्रे स्वयंचलितपणे पुश करण्यासाठी SCEP (Simple Certificate Enrolment Protocol) किंवा आधुनिक EST (Enrolment over Secure Transport) वापरा.

- MDM पेलोडमध्ये क्लायंट प्रमाणपत्र आणि RADIUS सर्व्हरसाठी विश्वसनीय रूट CA प्रमाणपत्र दोन्ही समाविष्ट असल्याची खात्री करा.

3. नेटवर्क कॉन्फिगरेशन आणि विभाजन

- आपले WLAN कंट्रोलर्स आणि ॲक्सेस पॉइंट्स WPA3-Enterprise (किंवा फॉलबॅक म्हणून WPA2-Enterprise) वापरण्यासाठी कॉन्फिगर करा.

- मायक्रो-सेगमेंटेशन लागू करण्यासाठी RADIUS प्रतिसादांना डायनॅमिक VLAN असाइनमेंटशी नकाशा करा.

- कॉर्पोरेट 802.1X SSID आणि आपल्या WiFi Analytics प्लॅटफॉर्मद्वारे व्यवस्थापित कॅप्टिव्ह पोर्टल SSID दरम्यान कठोर फायरवॉल पृथक्करण सुनिश्चित करा.

सर्वोत्तम पद्धती

- वैधता कालावधी संरेखित करा: क्लायंट प्रमाणपत्राचे आयुष्यमान सेट करा (उदा. 1 वआपल्या MDM चेक-इन आणि डिव्हाइस रीफ्रेश सायकलशी जुळवून घेण्यासाठी.

- OCSP प्रतिसाद कॅश करा: बाह्य OCSP प्रतिसादक अनुपलब्ध असल्यास प्रमाणीकरण टाइमआउट टाळण्यासाठी आपल्या RADIUS सर्व्हरला OCSP प्रतिसाद (OCSP Stapling) कॅश करण्यासाठी कॉन्फिगर करा.

- एजचे निरीक्षण करा: 802.1X टाइमआउट आणि अस्वीकृती दरांचे निरीक्षण करण्यासाठी आपली नेटवर्क व्यवस्थापन प्रणाली वापरा. अचानक वाढ अनेकदा कालबाह्य इंटरमीडिएट CA किंवा चुकीच्या पद्धतीने कॉन्फिगर केलेला MDM पेलोड दर्शवते.

- OpenRoaming चा स्वीकार करा: अतिथी नेटवर्कसाठी, Passpoint/OpenRoaming तंत्रज्ञानाचा लाभ घ्या जिथे Purple ओळख प्रदाता म्हणून कार्य करते, सार्वजनिक वापरकर्त्यांना प्रमाणपत्रासारखे अखंड रोमिंग प्रदान करते.

समस्यानिवारण आणि जोखीम कमी करणे

| अपयश मोड | मूळ कारण | शमन धोरण |

|---|---|---|

| क्लायंट सर्व्हर प्रमाणपत्र नाकारतो | RADIUS सर्व्हरचे रूट CA क्लायंटच्या ट्रस्ट स्टोअरमध्ये नाही. | 802.1X लागू करण्यापूर्वी MDM पेलोडद्वारे रूट CA पुश करा. |

| प्रमाणीकरण टाइम आउट होते | RADIUS सर्व्हर OCSP प्रतिसादकापर्यंत पोहोचू शकत नाही किंवा CRL खूप मोठा आहे. | RADIUS सर्व्हरवर OCSP कॅशिंग लागू करा; OCSP प्रतिसादक उच्च उपलब्ध असल्याची खात्री करा. |

| रोग AP हल्ले | क्लायंट सर्व्हर प्रमाणपत्र प्रमाणीकरण बायपास करण्यासाठी कॉन्फिगर केलेले आहेत. | MDM सप्लिकंट प्रोफाइलमध्ये कठोर सर्व्हर प्रमाणीकरण लागू करा. वापरकर्त्यांना अज्ञात प्रमाणपत्रांवर "Trust" क्लिक करण्याची कधीही परवानगी देऊ नका. |

| VLAN असाइनमेंट अयशस्वी होते | RADIUS VSA स्विच/AP कॉन्फिगरेशनशी जुळत नाहीत. | आपल्या नेटवर्क हार्डवेअर विक्रेत्यांमध्ये VSA नामकरण पद्धती प्रमाणित करा. |

ROI आणि व्यावसायिक परिणाम

WiFi प्रमाणपत्र प्रमाणीकरणाकडे संक्रमण केल्याने एंटरप्राइझ ऑपरेटर्ससाठी मोजता येण्याजोगे व्यावसायिक परिणाम मिळतात:

- कमी झालेला हेल्पडेस्क ओव्हरहेड: पासवर्ड रीसेटमुळे IT हेल्पडेस्क तिकिटांपैकी 30% पर्यंत तिकिटे येतात. प्रमाणपत्र ऑटो-एनरोलमेंटमुळे WiFi पासवर्ड-संबंधित सपोर्ट कॉल दूर होतात.

- अनुपालन गती: PCI DSS आवश्यकता 8 सर्व वापरकर्त्यांसाठी अद्वितीय IDs अनिवार्य करते. EAP-TLS नेटवर्कमध्ये कोणत्या डिव्हाइसने प्रवेश केला याचा क्रिप्टोग्राफिक ऑडिट ट्रेल प्रदान करते, ज्यामुळे Retail आणि Hospitality वातावरणात अनुपालन ऑडिट सोपे होते.

- उल्लंघन प्रतिबंध: हरवलेल्या किंवा चोरीला गेलेल्या डिव्हाइसच्या बाबतीत, एकाच प्रमाणपत्राचे रद्दकरण नेटवर्क प्रवेश त्वरित समाप्त करते, तर तडजोड केलेल्या PSK ला जागतिक पासवर्ड रोटेशनची आवश्यकता असते.

महत्त्वाच्या संज्ञा आणि व्याख्या

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. The most secure WiFi authentication method, requiring digital certificates on both the client and the server.

Used when an organisation mandates zero-trust network access and wants to eliminate password-based vulnerabilities.

PKI (Public Key Infrastructure)

The framework of hardware, software, policies, and procedures needed to create, manage, distribute, and revoke digital certificates.

The foundational architecture IT teams must build or procure before deploying certificate-based WiFi.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server that sits between your WiFi Access Points and your Active Directory/PKI to make the actual 'allow or deny' decision.

802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The protocol configured on the Access Point that blocks network traffic until the RADIUS server confirms the device is authenticated.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Preferred over CRLs in enterprise environments to ensure a stolen device's certificate is rejected instantly.

MDM / UEM

Mobile Device Management / Unified Endpoint Management. Software used to manage, secure, and deploy policies to corporate devices.

The delivery mechanism used to push digital certificates to laptops and phones without manual IT intervention.

Supplicant

The software client on the end-user device that handles the 802.1X authentication process.

Configured via MDM to ensure the device knows which certificates to present and which RADIUS servers to trust.

VSA (Vendor-Specific Attribute)

Custom attributes passed in RADIUS messages to provide specific instructions to network hardware, such as assigning a specific VLAN.

Used to dynamically segment users (e.g., putting an IoT sensor on a restricted VLAN and a CEO's laptop on the corporate VLAN) based on their certificate.

केस स्टडीज

A 400-room luxury hotel needs to secure its back-of-house corporate WiFi for staff tablets and POS terminals, while maintaining a separate guest network. They currently use a single WPA2-PSK for staff.

- Deploy a two-tier PKI and redundant RADIUS servers.\n2. Use the hotel's MDM to push device certificates via SCEP to all staff tablets and POS terminals.\n3. Configure the corporate SSID for WPA3-Enterprise with EAP-TLS.\n4. Segment the network: Corporate traffic routes internally; guest traffic routes to a separate VLAN managed by Purple's captive portal for analytics.

A large public-sector organisation is experiencing high helpdesk volume due to 90-day WiFi password rotation policies on their corporate network.

Transition from PEAP-MSCHAPv2 (username/password) to EAP-TLS (certificates). Issue 1-year device certificates via Active Directory Certificate Services (AD CS) and Group Policy to all Windows laptops. Configure RADIUS to validate the certificates against AD.

परिस्थिती विश्लेषण

Q1. Your network monitoring tool alerts you to a sudden 100% failure rate for all 802.1X authentications across your [Retail](/industries/retail) stores. The RADIUS server logs show 'Unknown CA'. What is the most likely cause?

💡 संकेत:Consider the lifecycle of the certificates in your PKI hierarchy.

शिफारस केलेला दृष्टिकोन दाखवा

The Intermediate CA certificate installed on the RADIUS server has expired. When the Intermediate CA expires, the RADIUS server can no longer validate the chain of trust for the client certificates, causing all authentications to fail. The mitigation is to renew the Intermediate CA and update the RADIUS server.

Q2. You are designing the WiFi architecture for a new corporate headquarters. You need to support corporate laptops, BYOD smartphones, and guest users. How should you structure the SSIDs and authentication?

💡 संकेत:Remember the rule: Segment the Guests from the Certs.

शिफारस केलेला दृष्टिकोन दाखवा

Deploy two distinct SSIDs. 1) 'Corp-WiFi': Uses WPA3-Enterprise with EAP-TLS for corporate laptops, authenticated via certificates pushed by MDM. 2) 'Guest-WiFi': Uses an open network with a captive portal managed by Purple for BYOD and guests, providing client isolation and routing directly to the internet.

Q3. During an audit of your [Healthcare](/industries/healthcare) network, the auditor notes that users are occasionally prompted to 'Accept' a new certificate when connecting to the corporate WiFi. Why is this a security risk?

💡 संकेत:Think about what mutual authentication is designed to prevent.

शिफारस केलेला दृष्टिकोन दाखवा

This indicates that the client supplicant is not configured to strictly validate the server certificate. If users can manually accept unknown certificates, an attacker can set up a rogue Access Point (Evil Twin) and trick devices into connecting, potentially intercepting traffic or harvesting credentials. The fix is to push a strict MDM profile that hardcodes the trusted Root CA and prevents user overrides.