আপনার Wi-Fi সঠিকভাবে সুরক্ষিত করতে, শুধুমাত্র একটি পাসওয়ার্ড রাখার বাইরেও আপনাকে ভাবতে হবে। আসল লক্ষ্য হলো প্রতিটি ব্যবহারকারী এবং ডিভাইসের জন্য আইডেন্টিটি-ভিত্তিক অথেন্টিকেশন। এর মানে হলো WPA3-Enterprise এবং 802.1X-এর মতো শক্তিশালী প্রোটোকল ব্যবহার করা, যাতে শুধুমাত্র অনুমোদিত ব্যক্তি এবং সরঞ্জাম আপনার নেটওয়ার্কের আশেপাশে আসতে পারে। আধুনিক সাইবার হুমকি থেকে আপনার ব্যবসার ডেটা সুরক্ষিত করার ক্ষেত্রে এটি একটি প্রাথমিক পদক্ষেপ।

কেন প্রথাগত Wi-Fi নিরাপত্তা আপনার ব্যবসার ক্ষেত্রে ব্যর্থ হচ্ছে

সরাসরি বলা যাক: একটি শেয়ার করা পাসওয়ার্ড সহ সাধারণ গেস্ট নেটওয়ার্কের পুরোনো মডেল, যা কখনোই পরিবর্তন করা হয় না, তা মৌলিকভাবেই অকার্যকর। যেকোনো এন্টারপ্রাইজের জন্য—বিশেষ করে হসপিটালিটি, রিটেইল বা মাল্টি-ট্যানেন্ট প্রপার্টিতে—এটি কেবল একটি ছোটখাটো ঝুঁকি নয়। এটি আক্রমণকারীদের জন্য একটি উন্মুক্ত আমন্ত্রণ।

সত্যি বলতে, প্রথাগত Wi-Fi নিরাপত্তা পদ্ধতিগুলো আজকের নেটওয়ার্ক পরিবেশের জটিলতার সাথে তাল মেলাতে পারে না। দুর্বলতাগুলো প্রায়শই সবচেয়ে সাধারণ বিষয়গুলো থেকে শুরু হয়। অনেক ব্যবসা এখনও তাদের রাউটারের সাথে আসা ডিফল্ট সেটিংসের ওপর নির্ভর করে, যা প্রায়শই সর্বজনীনভাবে পরিচিত এবং সহজেই কাজে লাগানো যায়。

এটি কেবল একটি তাত্ত্বিক সমস্যা নয়। ২০২৫ সালের একটি সমীক্ষায় দেখা গেছে যে, যুক্তরাজ্যের ৪৭% ইন্টারনেট ব্যবহারকারী কখনোই তাদের রাউটারের ডিফল্ট সেটিংস পরিবর্তন করেননি, যা তাদের সম্পূর্ণ অরক্ষিত করে রেখেছে। এই শিথিল দৃষ্টিভঙ্গি অ্যাক্সেস পরিচালনার ক্ষেত্রেও প্রসারিত। হোয়াইটবোর্ডে লেখা বা রসিদে প্রিন্ট করা পাসওয়ার্ড দ্রুত সর্বজনীন হয়ে যায় এবং একবার এটি প্রকাশ পেলে, আপনার নেটওয়ার্কে কে কানেক্ট করছে তার ওপর আপনি সমস্ত দৃশ্যমানতা এবং নিয়ন্ত্রণ হারিয়ে ফেলেন।

BYOD এবং আনম্যানেজড IoT-এর সমস্যা

এই চ্যালেঞ্জটি আরও বড় হয়ে ওঠে যখন আপনি দুটি প্রধান প্রবণতা বিবেচনা করেন: Bring Your Own Device (BYOD) পলিসি এবং আনম্যানেজড Internet of Things (IoT) ডিভাইসের ব্যাপক বৃদ্ধি। আপনার নেটওয়ার্কে কানেক্ট হওয়া প্রতিটি ব্যক্তিগত স্মার্টফোন, ট্যাবলেট এবং স্মার্ট টিভি হুমকির জন্য আরেকটি সম্ভাব্য এন্ট্রি পয়েন্ট তৈরি করে।

এই ডিভাইসগুলোতে খুব কমই এন্টারপ্রাইজ-গ্রেড নিরাপত্তা নিয়ন্ত্রণ থাকে, যা এদের প্রধান লক্ষ্যবস্তুতে পরিণত করে। স্টাফ নেটওয়ার্কে কানেক্ট হওয়া একটি আপোসকৃত কর্মীর ফোন আক্রমণকারীকে কোম্পানির সংবেদনশীল ডেটায় সরাসরি অ্যাক্সেস দিতে পারে। একইভাবে, স্মার্ট থার্মোস্ট্যাট বা সিকিউরিটি ক্যামেরার মতো অরক্ষিত IoT ডিভাইসগুলো হাইজ্যাক করা হতে পারে এবং আপনার নিজস্ব নেটওয়ার্কের ভেতর থেকে আক্রমণ চালানোর জন্য ব্যবহার করা হতে পারে।

প্রথাগত Wi-Fi-এর মূল সমস্যা হলো এটি একটি একক ব্যর্থতার পয়েন্ট—শেয়ার করা পাসওয়ার্ডের ওপর নির্ভরশীল। যদি সেই কি আপোসকৃত হয়, তবে পুরো নেটওয়ার্ক অরক্ষিত হয়ে পড়ে। এখানে কোনো ব্যক্তিগত জবাবদিহিতা নেই, অ্যাক্টিভিটি ট্র্যাক করার কোনো উপায় নেই এবং সবাইকে ব্যাহত না করে একক ব্যবহারকারীর অ্যাক্সেস বাতিল করার কোনো পদ্ধতি নেই।

Wi-Fi সুরক্ষিত করার পুরোনো উপায়গুলো স্পষ্টতই আর কাজ করছে না। এই ব্যবধানটি তুলে ধরতে, আসুন দেখি কীভাবে আধুনিক হুমকিগুলো সেকেলে প্রতিরক্ষার বিপরীতে অবস্থান করছে।

আধুনিক Wi-Fi হুমকি বনাম প্রথাগত প্রতিরক্ষা

এই টেবিলটি যেমন দেখাচ্ছে, পুরোনো পদ্ধতিটি বিপজ্জনকভাবে সেকেলে। এই কারণেই এখন অনেক প্রতিষ্ঠান Zero Trust নিরাপত্তা বাস্তবায়ন করে , যা "কখনোই বিশ্বাস করবেন না, সর্বদা যাচাই করুন" এই গুরুত্বপূর্ণ নীতির ওপর ভিত্তি করে তৈরি একটি আধুনিক ফ্রেমওয়ার্ক।

বাস্তব-বিশ্বের ব্যবসায়িক পরিণতি

এই ঝুঁকিগুলো কেবল প্রযুক্তিগত নয়; এগুলো বাস্তব ব্যবসায়িক ক্ষতিতে রূপান্তরিত হয়। একটি অরক্ষিত Wi-Fi নেটওয়ার্কে শুরু হওয়া একটি লঙ্ঘন ডেটা চুরি, রেগুলেটরি জরিমানা এবং প্রতিকারের বিপুল খরচের কারণে ধ্বংসাত্মক আর্থিক ক্ষতির কারণ হতে পারে।

তাৎক্ষণিক আর্থিক ক্ষতির বাইরেও, সুনামের ক্ষতি আরও গুরুতর হতে পারে। একটি হোটেল, রিটেইলার বা আবাসিক ভবনের জন্য, একটি প্রচারিত ডেটা লঙ্ঘন গ্রাহকের আস্থা এবং বিশ্বস্ততা সম্পূর্ণভাবে নষ্ট করতে পারে, যা আগামী বছরগুলোতে আয়ের ওপর প্রভাব ফেলবে। পরিশেষে, আধুনিক Wi-Fi নিরাপত্তায় বিনিয়োগ করতে ব্যর্থ হওয়া কেবল একটি প্রযুক্তিগত ত্রুটি নয়—এটি এমন একটি জুয়া যা বেশিরভাগ ব্যবসাই নিতে পারে না।

আপনার সুরক্ষিত Wi-Fi ভিত্তি তৈরি করা

আপনি যদি এখনও আপনার প্রধান Wi-Fi নেটওয়ার্কের জন্য একটি একক, শেয়ার করা পাসওয়ার্ড ব্যবহার করেন, তবে এটি একটি মৌলিক পরিবর্তনের সময়। সেই সেকেলে মডেলের বাইরে যাওয়া হলো আপনার Wi-Fi পরিকাঠামো সুরক্ষিত করার প্রথম বাস্তব পদক্ষেপ। এ���টি সত্যিকারের শক্তিশালী নিরাপত্তা ব্যবস্থা তৈরি করতে, আপনার আধুনিক, আইডেন্টিটি-চালিত প্রোটোকলের ওপর ভিত্তি করে একটি ভিত্তি প্রয়োজন। এর মানে হলো শেয়ার করা কি-এর দুর্বলতাগুলো পেছনে ফেলে এমন একটি সিস্টেম গ্রহণ করা যেখানে প্রতিটি কানেকশন অথেনটিকেটেড এবং বিশ্বস্ত।

এই আধুনিক পদ্ধতির মূল ভিত্তি হলো WPA3-Enterprise। যদিও নামটি এর হোম-ইউজ সংস্করণের (WPA3-Personal) মতো শোনায়, "Enterprise" সংস্করণটি সম্পূর্ণ ভিন্ন নিরাপত্তা স্তরে কাজ করে। সবার জন্য একটি পাসওয়ার্ডের পরিবর্তে, এটি একটি কেন্দ্রীয় ডিরেক্টরির বিপরীতে প্রতিটি ব্যবহারকারী এবং ডিভাইসের আইডেন্টিটি আলাদাভাবে চেক করতে 802.1X প্রোটোকল ব্যবহার করে।

নেটওয়ার্ক অ্যাক্সেস সম্পর্কে আপনার কীভাবে চিন্তা করা উচিত, এটি তার একটি সম্পূর্ণ পরিবর্তন। এটি আর আপনি কী জানেন (একটি পাসওয়ার্ড) সে সম্পর্কে নয়, বরং আপনি কে (একটি প্রমাণিত আইডেন্টিটি) সে সম্পর্কে। এই পদ্ধতিটি নিশ্চিত করে যে শুধুমাত্র অনুমোদিত ব্যক্তি এবং কোম্পানি-পরিচালিত ডিভাইসগুলো নেটওয়ার্কে প্রবেশ করতে পারে, যা চুরি হওয়া বা শেয়ার করা পাসওয়ার্ড দিয়ে প্রবেশ করার চেষ্টাকারী যেকোনো ব্যক্তির জন্য কার্যকরভাবে দরজা বন্ধ করে দেয়।

802.1X এবং EAP বোঝা

WPA3-Enterprise-এর কেন্দ্রে রয়েছে 802.1X স্ট্যান্ডার্ড, যা আপনার নেটওয়ার্কের জন্য গেটকিপার হিসেবে কাজ করে। এটি Extensible Authentication Protocol (EAP)-এর সাথে হাতে হাত মিলিয়ে কাজ করে, যা ক্রেডেনশিয়াল যাচাই করতে ব্যবহৃত নির্দিষ্ট "ভাষা"। 802.1X-কে দরজার নিরাপত্তারক্ষী এবং EAP-কে তাদের চেক করা আইডি কার্ড হিসেবে ভাবুন।

EAP-এর বেশ কয়েকটি "ধরন" রয়েছে, যার প্রতিটির আইডেন্টিটি যাচাই করার নিজস্ব উপায় রয়েছে। সঠিকটি বেছে নেওয়া হলো নিরাপত্তা এবং ব্যবহারকারীর অভিজ্ঞতার মধ্যে একটি গুরুত্বপূর্ণ ভারসাম্য বজায় রাখা।

- EAP-TLS (Transport Layer Security): এটি ব্যাপকভাবে Wi-Fi নিরাপত্তার গোল্ড স্ট্যান্ডার্ড হিসেবে দেখা হয়। এটি একে অপরকে অথেনটিকেট করতে সার্ভার এবং ক্লায়েন্ট ডিভাইস উভয় ক্ষেত্রেই ডিজিটাল সার্টিফিকেট ব্যবহার করে। এটি পাসওয়ার্ডের প্রয়োজনীয়তা সম্পূর্ণভাবে দূর করে, যা একে ফিশিং এবং ম্যান-ইন-দ্য-মিডল আক্রমণের বিরুদ্ধে অবিশ্বাস্যভাবে প্রতিরোধী করে তোলে।

- EAP-TTLS (Tunneled Transport Layer Security): এই পদ্ধতিটি প্রথমে একটি সুরক্ষিত, এনক্রিপ্ট করা টানেল তৈরি করে এবং তারপর এর ভেতরে ব্যবহারকারীকে অথেনটিকেট করে, প্রায়শই একটি স্ট্যান্ডার্ড ইউজারনেম এবং পাসওয়ার্ড দিয়ে। এটি একটি শক্তিশালী বিকল্প যা EAP-TLS-এর চেয়ে রোল আউট করা কিছুটা সহজ, যদি আপনি সম্পূর্ণ সার্টিফিকেট-ভিত্তিক সেটআপের জন্য পুরোপুরি প্রস্তুত না হন।

- PEAP (Protected Extensible Authentication Protocol): EAP-TTLS-এর মতো, PEAP ব্যবহারকারীর ক্রেডেনশিয়াল চেক করার আগে একটি এনক্রিপ্ট করা টানেল তৈরি করে। এটি Microsoft দ্বারা তৈরি করা হয়েছিল এবং এটি Windows-নির্ভর পরিবেশে খুব সাধারণ।

বেশিরভাগ এন্টারপ্রাইজ সেটআপের জন্য, EAP-TLS হলো চূড়ান্ত লক্ষ্য। এটি চেইনের সবচেয়ে দুর্বল লিঙ্ক—পাসওয়ার্ড—সম্পূর্ণরূপে অপসারণ করে সবচেয়ে শক্তিশালী নিরাপত্তা প্রদান করে। Purple-এর মতো সলিউশনগুলো ক্লাউড ডিরেক্টরির সাথে ইন্টিগ্রেট করে সার্টিফিকেট ডিপ্লয়মেন্ট স্বয়ংক্রিয় করার মাধ্যমে এটিকে আরও সহজ করে তোলে, যা সাধারণ জটিলতা ছাড়াই এই শীর্ষ-স্তরের নিরাপত্তাকে নাগালের মধ্যে নিয়ে আসে। আপনি আমাদের Purple-এর ডেটা এবং নিরাপত্তা ফ্রেমওয়ার্কের বিস্তৃত ওভারভিউ পর্যালোচনা করে আরও জানতে পারেন।

নেটওয়ার্ক সেগমেন্টেশনের গুরুত্বপূর্ণ ভূমিকা

একবার আপনি শক্তিশালী অথেন্টিকেশন নিশ্চিত করার পর, পরবর্তী মৌলিক স্তম্ভ হলো নেটওয়ার্ক সেগমেন্টেশন। সহজভাবে বললে, সমস্ত ট্র্যাফিক সমানভাবে তৈরি হয় না এবং এগুলোকে একই ফ্ল্যাট নেটওয়ার্কে মিশ্রিত করা উচিত নয়। সেগমেন্টেশন বিভিন্ন ধরনের ট্র্যাফিকের জন্য বিচ্ছিন্ন, ভার্চুয়াল পথ তৈরি করতে Virtual LANs (VLANs) ব্যবহার করে।

আপনার নেটওয়ার্কটিকে একটি বিল্ডিং হিসেবে কল্পনা করুন। VLAN ছাড়া, সবাই—স্টাফ, গেস্ট এবং আপনার সমস্ত IoT ডিভাইস—একই ওপেন-প্ল্যান অফিসে ঘুরে বেড়াচ্ছে। একটি আপোসকৃত ডিভাইসের সবকিছুতে নজরদারি করার অবাধ স্বাধীনতা থাকে।

VLAN-এর মাধ্যমে, আপনি আলাদা, তালাবদ্ধ রুম তৈরি করেন। স্টাফরা সংবেদনশীল কোম্পানির রিসোর্সে অ্যাক্সেস সহ একটি রুমে থাকে। গেস্টরা শুধুমাত্র ইন্টারনেট অ্যাক্সেস সহ অন্যটিতে থাকে। আপনার IoT ডিভাইসগুলো, যেমন সিকিউরিটি ক্যামেরা এবং স্মার্ট থার্মোস্ট্যাট, তৃতীয় একটি রুমে থাকে, যা অন্য সবকিছু থেকে সম্পূর্ণ আলাদা। একটি রুমে লঙ্ঘন অন্যগুলোকে আপোস করে না।

সঠিক সেগমেন্টেশন কেবল থাকা ভালো এমন কিছু নয়; এন্টারপ্রাইজ Wi-Fi সুরক্ষিত করার জন্য এটি অপরিহার্য। এটি আপনার আক্রমণের পৃষ্ঠকে ব্যাপকভাবে সংকুচিত করে এবং যদি কোনো ডিভাইস কখনো আপোসকৃত হয় তবে ক্ষতি সীমিত রাখে।

Meraki এবং Aruba-এর সাথে এটি অনুশীলনে প্রয়োগ করা

তত্ত্ব এক জিনিস, কিন্তু এটি বাস্তবে রূপ দেওয়াই আসল। সৌভাগ্যবশত, Meraki এবং Aruba -এর মতো ভেন্ডরদের আধুনিক নেটওয়ার্ক হার্ডওয়্যার এই ধারণাগুলো বাস্তবায়ন করা বেশ সহজ করে তোলে।

- Meraki ড্যাশবোর্ডে কনফিগার করা: WPA3-Enterprise চালু করতে, আপনাকে SSID সেটিংসে নেভিগেট করতে হবে, "Enterprise with my RADIUS server" নির্বাচন করতে হবে এবং আপনার RADIUS সার্ভারের বিবরণ প্লাগ ইন করতে হবে। এরপর আপনি স্টাফ, গেস্ট এবং IoT ট্র্যাফিকের জন্য আলাদা SSID তৈরি করবেন, প্রতিটিকে একটি স্বতন্ত্র VLAN ID-তে অ্যাসাইন করবেন (যেমন, স্টাফদের জন্য VLAN 10, গেস্টদের জন্য VLAN 20)।

- Aruba কন্ট্রোলারে সেট আপ করা: প্রক্রিয়াটি খুব একই রকম। Aruba ইন্টারফেসে, আপনি একটি নতুন WLAN সংজ্ঞায়িত করবেন, 802.1X অথেন্টিকেশন সহ WPA3-Enterprise বেছে নেবেন এবং এটিকে আপনার অথেন্টিকেশন সার্ভার প্রোফাইলের সাথে লিঙ্ক করবেন। সেখান থেকে, আপনি WLAN-কে একটি নির্দিষ্ট VLAN-এ অ্যাসাইন করবেন, এটি নিশ্চিত করে যে কোনো ডিভাইস কানেক্ট হওয়ার মুহূর্ত থেকেই ট্র্যাফিক সঠিকভাবে আলাদা করা হয়েছে।

WPA3-Enterprise-এর মতো শক্তিশালী, আইডেন্টিটি-ভিত্তিক অথেন্টিকেশনের সাথে VLAN ব্যবহার করে কঠোর নেটওয়ার্ক সেগমেন্টেশন একত্রিত করার মাধ্যমে, আপনি একটি স্থিতিস্থাপক ভিত্তি তৈরি করেন। এই স্তরযুক্ত প্রতিরক্ষা নিশ্চিত করে যে যদি একটি নিরাপত্তা নিয়ন্ত্রণ ব্যর্থও হয়, তবে আপনার গুরুত্বপূর্ণ সম্পদগুলো রক্ষা করার জন্য অন্যগুলো প্রস্তুত রয়েছে।

পাসওয়ার্ডবিহীন এবং সার্টিফিকেট-ভিত্তিক অ্যাক্সেসে যাওয়া

একবার আপনি আপনার অথেন্টিকেশন লক ডাউন করে এবং আপনার নেটওয়ার্ক সেগমেন্ট করার পর, পরবর্তী বড় পদক্ষেপ হলো চেইনের সবচেয়ে দুর্বল লিঙ্কটি থেকে মুক্তি পাওয়া: পাসওয়ার্ড। এখানেই আধুনিক নিরাপত্তা সত্যিই উজ্জ্বল হতে শুরু করে, ব্যবহারকারীদের মনে রাখতে হয় এমন কিছু থেকে সরে গিয়ে তাদের ডিভাইসগুলো যা হয়—বিশ্বস্ত এবং যাচাইকৃত, তাতে স্থানান্তরিত হয়। এটি এমন একটি পদক্ষেপ যা IT-এর জন্য পাসওয়ার্ড পরিচালনার মাথাব্যথা শেষ করে এবং ব্যবহারকারীদের জন্য ফিশিং ঝুঁকি দূর করে, যা অনেক বেশি সুরক্ষিত এবং অনায়াস অভিজ্ঞতা তৈরি করে।

এই ধরনের শক্তিশালী সলিউশনের চাহিদা ব্যাপকভাবে বাড়ছে। যুক্তরাজ্যের ওয়্যারলেস নেটওয়ার্ক সিকিউরিটি মার্কেট ২০২৩ সালে ১,৪৩৬.৯ মিলিয়ন মার্কিন ডলারে পৌঁছেছে এবং ২০৩০ সালের মধ্যে প্রায় দ্বিগুণ হওয়ার পথে রয়েছে। এটি কেবল একটি প্রবণতা নয়; এটি একটি স্পষ্ট সংকেত যে হসপিটালিটি, রিটেইল এবং হেলথকেয়ারের এন্টারপ্রাইজগুলো জরুরিভাবে তাদের Wi-Fi সুরক্ষিত করার আরও ভালো উপায় খুঁজছে।

OpenRoaming-এর সাথে নির্বিঘ্ন গেস্ট অভিজ্ঞতা

গেস্ট নেটওয়ার্কের জন্য—বিশেষ করে হোটেল, বিমানবন্দর বা শপিং সেন্টারের মতো ব্যস্ত পাবলিক ভেন্যুগুলোতে—মূল লক্ষ্য হলো ঘর্ষণ ছাড়াই সুরক্ষিত অ্যাক্সেস। ঠিক এই কারণেই OpenRoaming এবং Passpoint (যা আপনার Hotspot 2.0 হিসেবে মনে থাকতে পারে)-এর মতো প্রযুক্তিগুলো তৈরি করা হয়েছিল। এগুলো একটি "একবার কানেক্ট করুন, এবং আপনি সর্বদা কানেক্টেড" অভিজ্ঞতা তৈরি করে।

এর পেছনের জাদুটি হলো: একজন গেস্ট একটি বিশ্বস্ত আইডেন্টিটি ব্যবহার করে মাত্র একবার অথেনটিকেট করেন, যেমন তাদের মোবাইল ক্যারিয়ার বা এমনকি Purple-এর মতো প্ল্যাটফর্মের মাধ্যমে একটি সাধারণ ইমেল ভেরিফিকেশন। এরপর থেকে, বিশ্বব্যাপী হাজার হাজার লোকেশন জুড়ে বিস্তৃত যেকোনো OpenRoaming-সক্ষম ভেন্যুর কাছাকাছি থাকলে তাদের ডিভাইস স্বয়ংক্রিয়ভাবে এবং সুরক্ষিতভাবে Wi-Fi-এর সাথে কানেক্ট হয়।

এটি দুটি বিশাল সুবিধা উন্মুক্ত করে:

- নিশ্ছিদ্র নিরাপত্তা: কানেকশনটি একেবারে প্রথম প্যাকেট থেকে এনক্রিপ্ট করা হয়, যা ব্যবহারকারীদের "ইভিল টুইন" আক্রমণের মতো সাধারণ হুমকি থেকে রক্ষা করে যেখানে একজন হ্যাকার একটি বৈধ গেস্ট Wi-Fi নেটওয়ার্ক স্পুফ করে।

- ঘর্ষণহীন অ্যাক্সেস: ভিজিটরদের প্রতিবার ভিজিট করার সময় নেটওয়ার্ক খুঁজতে, পাসওয়ার্ড টাইপ করতে বা একটি ঝামেলাপূর্ণ Captive Portal -এর সাথে লড়াই করতে হয় না। তাদের ডিভাইস কেবল কানেক্ট হয়ে যায়। এটি একটি ব্যাপকভাবে উন্নত ব্যবহারকারীর অভিজ্ঞতা।

স্টাফদের জন্য সার্টিফিকেট-ভিত্তিক অথেন্টিকেশন

আপনার কর্মীদের জন্য, গোল্ড স্ট্যান্ডার্ড হলো সার্টিফিকেট-ভিত্তিক অথেন্টিকেশন। এই পদ্ধতিটি নেটওয়ার্ক অ্যাক্সেসকে সরাসরি একটি ডিভাইসের ডিজিটাল আইডেন্টিটির সাথে যুক্ত করে, যা আপনার কেন্দ্রীয় ক্লাউড ডিরেক্টরি দ্বারা পরিচালিত হয়—যেমন Entra ID, Google Workspace বা Okta। ইউজারনেম এবং পাসওয়ার্ডের পরিবর্তে, প্রতিটি কর্পোরেট ডিভাইস একটি অনন্য ডিজিটাল সার্টিফিকেট পায় যা এর জাল অযোগ্য আইডি কার্ড হিসেবে কাজ করে।

যখন কোনো কর্মী কানেক্ট করার চেষ্টা করেন, নেটওয়ার্ক কেবল ডিরেক্টরির বিপরীতে তাদের ডিভাইসের সার্টিফিকেট চেক করে। যদি এটি বৈধ হয়, তবে তারা প্রবেশ করতে পারে। যদি না হয়, তবে কানেকশনটি সরাসরি প্রত্যাখ্যান করা হয়। এই পদ্ধতিটি জিরো-ট্রাস্ট আর্কিটেকচারের একটি মূল ভিত্তি।

সার্টিফিকেট-ভিত্তিক অ্যাক্সেসের সবচেয়ে শক্তিশালী অংশ হলো তাৎক্ষণিকভাবে এটি বাতিল করার ক্ষমতা। যে মুহূর্তে একজন কর্মী চলে যান এবং Entra ID-তে তাদের অ্যাকাউন্ট নিষ্ক্রিয় করা হয়, তাদের Wi-Fi সার্টিফিকেট অবিলম্বে বাতিল হয়ে যায়। তাদের ডিভাইসগুলো আর নেটওয়ার্কে প্রবেশ করতে পারে না—IT থেকে শূন্য ম্যানুয়াল প্রচেষ্টার মাধ্যমে একটি বড় নিরাপত্তা ফাঁক বন্ধ হয়ে যায়।

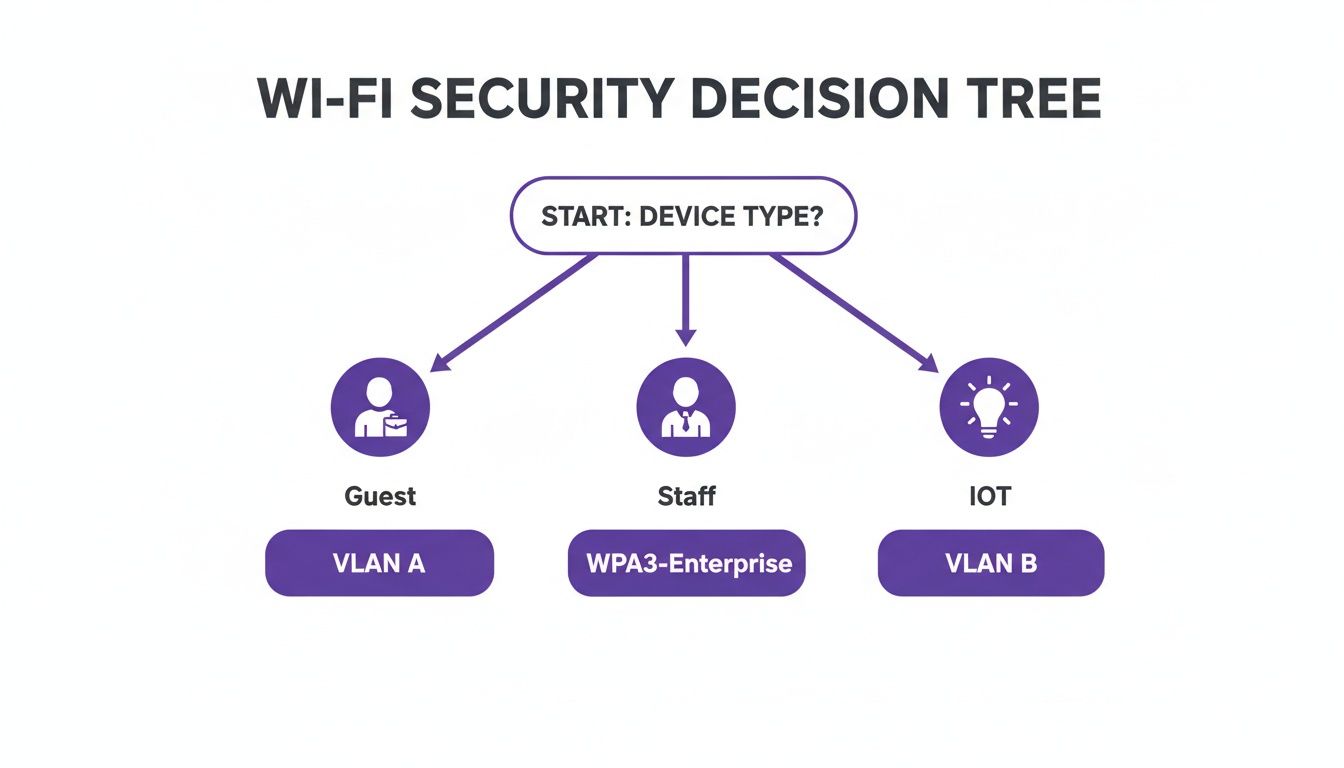

সঠিক নিরাপত্তা পলিসি বেছে নেওয়া সত্যিই নির্ভর করে কে বা কী কানেক্ট করছে তার ওপর। এই ডিসিশন ট্রি গেস্ট, স্টাফ এবং IoT ডিভাইসের জন্য বিভিন্ন পলিসি প্রয়োগ করার বিষয়ে চিন্তা করার একটি ব্যবহারিক উপায় দেখায়।

এখানকার মূল বিষয় হলো একটি নিয়ম সবার জন্য প্রযোজ্য নয়। ব্যবহারযোগ্যতার সাথে ঝুঁকির সঠিকভাবে ভারসাম্য বজায় রাখতে আপনার প্রতিটি ডিভাইসের ধরনের জন্য একটি মানানসই নিরাপত্তা পলিসি প্রয়োজন।

অথেন্টিকেশন পদ্ধতির তুলনা

আপনার নেটওয়ার্কের বিভিন্ন অংশের জন্য সঠিক পদ্ধতির বিষয়ে সিদ্ধান্ত নিতে সাহায্য করার জন্য, আমরা যে প্রধান অথেন্টিকেশন পদ্ধতিগুলো নিয়ে আলোচনা করেছি তার একটি দ্রুত তুলনা এখানে দেওয়া হলো। প্রতিটির নিজস্ব স্থান রয়েছে এবং নিরাপত্তা ও ব্যবহারকারীর অভিজ্ঞতার মধ্যে ট্রেড-অফ বোঝা অত্যন্ত গুরুত্বপূর্ণ।

পরিশেষে, এই পদ্ধতিগুলোর সংমিশ্রণ ব্যবহার করে একটি মাল্টি-লেয়ারড পদ্ধতি একটি আধুনিক এন্টারপ্রাইজ নেটওয়ার্কের জন্য সবচেয়ে ব্যাপক নিরাপত্তা ব্যবস্থা প্রদান করে।

iPSK-এর মাধ্যমে লিগ্যাসি এবং IoT ডিভাইসগুলো মোকাবিলা করা

বাস্তববাদী হওয়া যাক: আপনার নেটওয়ার্কের প্রতিটি ডিভাইস অত্যাধুনিক 802.1X অথেন্টিকেশন পরিচালনা করতে পারে না। লিগ্যাসি সিস্টেম, প্রিন্টার, স্মার্ট টিভি এবং প্রচুর IoT ডিভাইসে প্রায়শই এর জন্য সফ্টওয়্যার থাকে না। এখানেই Individual Pre-Shared Keys (iPSK)—যা Private PSK বা Multi-PSK নামেও পরিচিত—একটি চমৎকার, ব্যবহারিক সলিউশন হিসেবে আসে।

এই সমস্ত বিবিধ ডিভাইসের জন্য একটি শেয়ার করা পাসওয়ার্ডের (একটি বিশাল নিরাপত্তা ঝুঁকি) পরিবর্তে, iPSK আপনাকে প্রতিটির জন্য একটি অনন্য কি তৈরি করতে দেয়। এটি আপনাকে একটি স্ট্যান্ডার্ড PSK নেটওয়ার্কের তুলনায় বেশ কয়েকটি বিশাল সুবিধা দেয়:

- স্বতন্ত্র বাতিলকরণ: যদি কোনো ডিভাইস আপোসকৃত হয় বা বাতিল করা হয়, তবে আপনি কেবল এর নির্দিষ্ট কি বাতিল করবেন। অন্য কোনো ডিভাইস প্রভাবিত হয় না।

- ডিভাইস শনাক্তকরণ: আপনি ঠিক জানেন কোন ডিভাইসটি কোন কি ব্যবহার করছে, যা আপনাকে অত্যন্ত প্রয়োজনীয় দৃশ্যমানতা এবং ট্রেসিবিলিটি দেয়।

- নেটওয়ার্ক সেগমেন্টেশন: প্রতিটি কি একটি নির্দিষ্ট VLAN এবং অ্যাক্সেস নিয়মের সেটের সাথে যুক্ত করা যেতে পারে। এটি নিশ্চিত করে যে, উদাহরণস্বরূপ, একটি IoT ক্যামেরা কেবল তার সার্ভারের সাথে যোগাযোগ করতে পারে এবং নেটওয়ার্কের অন্য কিছুর সাথে নয়।

সত্যিকারের গ্র্যানুলার কন্ট্রোল পেতে, Role Based Access Control (RBAC) -এর মতো নীতিগুলো প্রয়োগ করা হলো মূল চাবিকাঠি। iPSK হলো ডিভাইস স্তরে এই নীতিগুলো প্রয়োগ করার জন্য একটি দুর্দান্ত টুল, এমনকি এমন সরঞ্জামগুলোর জন্যও যা ব্যবহারকারী-ভিত্তিক লগইন সমর্থন করে না। আপনি যদি আরও গভীরে যেতে চান, iPSK-এর ওপর আমাদের গাইড আইডেন্টিটি-ভিত্তিক নিরাপত্তার একটি সম্পূর্ণ ওভারভিউ প্রদান করে 。

এই পাসওয়ার্ডবিহীন এবং সার্টিফিকেট-ভিত্তিক পদ্ধতিগুলোকে একত্রিত করে, আপনি এমন একটি Wi-Fi পরিবেশ তৈরি করতে পারেন যা অত্যন্ত সুরক্ষিত এবং আপনার ব্যবহারকারীদের অ্যাক্সেস করার জন্য খুবই সহজ। Purple-এর মতো একটি আধুনিক প্ল্যাটফর্ম এই সমস্ত প্রযুক্তিগুলোকে অর্কেস্ট্রেট করতে পারে, যা ডিপ্লয়মেন্টকে সহজ করে এবং এই স্তরের নিরাপত্তাকে মাসের পরিবর্তে কয়েক সপ্তাহের মধ্যে অর্জনযোগ্য করে তোলে।

আপনার মূল পরিকাঠামোর সাথে Wi-Fi নিরাপত্তা ইন্টিগ্রেট করা

কার্যকর নিরাপত্তা এমন কোনো বৈশিষ্ট্য নয় যা আপনি শেষে যুক্ত করবেন; এটিকে সরাসরি আপনার IT ইকোসিস্টেমের কাঠামোর সাথে বুনতে হবে। যেকোনো আধুনিক ব্যবসার জন্য, Wi-Fi সুরক্ষিত করার অর্থ হলো স্ট্যান্ডঅ্যালোন সিস্টেমগুলো বাদ দেওয়া এবং একটি ইউনিফায়েড নিরাপত্তা ব্যবস্থা তৈরি করা। এটি হলো ঝামেলাপূর্ণ, উচ্চ-রক্ষণাবেক্ষণের অন-প্রেম RADIUS সার্ভারগুলোকে চটপটে, ক্লাউড-নেটিভ সলিউশন দিয়ে প্রতিস্থাপন করা যা সরাসরি আপনার মূল আইডেন্টিটি প্রোভাইডারদের সাথে কথা বলে।

মূল বিষয়টি হলো Wi-Fi অথেন্টিকেশনকে আপনার কেন্দ্রীয় আইডেন্টিটি ম্যানেজমেন্টের একটি স্বাভাবিক এক্সটেনশন করা। Entra ID (যা আগে Azure AD ছিল), Google Workspace , বা Okta -এর মতো ডিরেক্টরিগুলোর সাথে সরাসরি কানেক্ট করার মাধ্যমে, আপনি আপনার কর্মীদের জন্য অ্যাক্সেস লাইফসাইকেল সম্পূর্ণ স্বয়ংক্রিয় করতে পারেন। অতিরিক্ত কাজের চাপে থাকা IT টিমগুলোর জন্য, এটি একটি সম্পূর্ণ গেম-চেঞ্জার।

আপনার ক্লাউড ডিরেক্টরির সাথে কানেক্ট করা

একটি লোকাল RADIUS সার্ভার পরিচালনা করার পুরোনো পদ্ধতিটি কেবল ঝামেলা ডেকে আনে। এটি অদক্ষ এবং মানবিক ত্রুটির সম্ভাবনায় পূর্ণ। প্রতিটি নতুন কর্মীর জন্য একটি ম্যানুয়াল সেটআপ প্রয়োজন, এবং প্রতিটি ছেড়ে যাওয়া কর্মীর অ্যাক্সেস বাতিল করার জন্য একটি দ্রুত, ম্যানুয়াল অপসারণের দাবি রাখে। একটি ভুলে যাওয়া অ্যাকাউন্ট মানেই একটি নিরাপত্তা লঙ্ঘনের অপেক্ষা।

আধুনিক ক্লাউড-ভিত্তিক প্ল্যাটফর্মগুলো এই ঝুঁকিটি সম্পূর্ণভাবে এড়িয়ে যায়। যখন আপনি আপনার ক্লাউড ডিরেক্টরির সাথে ইন্টিগ্রেট করেন, তখন ইউজার প্রভিশনিং এবং ডি-প্রভিশনিং একটি "সেট ইট অ্যান্ড ফরগেট ইট" প্রক্রিয়ায় পরিণত হয়।

- স্বয়ংক্রিয় অনবোর্ডিং: যখন Entra ID-তে একজন নতুন কর্মী যোগ করা হয়, তখন তাদের Wi-Fi অ্যাক্সেস স্বয়ংক্রিয়ভাবে প্রভিশন করা যেতে পারে। এমনকি প্রথম দিন তারা দরজায় পা রাখার আগেই আপনি তাদের কোম্পানির ডিভাইসে একটি সিকিউরিটি সার্টিফিকেট পুশ করতে পারেন।

- তাৎক্ষণিক বাতিলকরণ: যে মুহূর্তে আপনার ডিরেক্টরিতে একজন কর্মীকে নিষ্ক্রিয় হিসেবে চিহ্নিত করা হয়, তাদের Wi-Fi অ্যাক্সেস বিচ্ছিন্ন হয়ে যায়। তাৎক্ষণিকভাবে এবং স্বয়ংক্রিয়ভাবে। কোনো বিলম্ব নেই, চালানোর মতো কোনো ম্যানুয়াল চেকলিস্ট নেই এবং কোনো অ্যাকাউন্ট মিস হওয়ার শূন্য সম্ভাবনা রয়েছে।

এই স্বয়ংক্রিয় বাতিলকরণ একটি গুরুত্বপূর্ণ নিরাপত্তা নিয়ন্ত্রণ। এটি নিশ্চিত করে যে যখন কেউ চলে যায়, তখন একই সময়ে সমস্ত সিস্টেম থেকে তাদের অ্যাক্সেস বিচ্ছিন্ন হয়ে যায়, যা একটি সাধারণ দুর্বলতা বন্ধ করে দেয় যা অনেক প্রতিষ্ঠান পরিচালনা করতে সংগ্রাম করে। এটি একটি প্রকৃত জিরো-ট্রাস্ট মডেলের দিকে একটি বিশাল পদক্ষেপ।

ইন্টিগ্রেশনের এই গভীর স্তর Wi-Fi নিরাপত্তাকে একটি প্রতিক্রিয়াশীল, ম্যানুয়াল কাজ থেকে একটি সক্রিয়, স্বয়ংক্রিয় শক্তিতে পরিণত করে। এটি আপনার IT টিমকে আরও গুরুত্বপূর্ণ কাজের জন্য মুক্ত করে এবং আপনার সামগ্রিক নিরাপত্তাকে ব্যাপকভাবে শক্তিশালী করে। আপনি 802.1X অথেন্টিকেশনের সুবিধাগুলো নিয়ে আমাদের আর্টিকেলে এর পেছনের নীতিগুলো সম্পর্কে আরও গভীরভাবে বুঝতে পারবেন।

সুরক্ষিত ডিভাইস অনবোর্ডিং ওয়ার্কফ্লো ডিজাইন করা

একটি অত্যন্ত শক্তিশালী নিরাপত্তা ভিত্তি থাকা অর্থহীন যদি আপনার ব্যবহারকারীরা আসলে তাদের ডিভাইসগুলো নিরাপদে এবং সহজে কানেক্ট করতে না পারে। একটি ঝামেলাপূর্ণ, হতাশাজনক অনবোর্ডিং প্রক্রিয়া কেবল সাপোর্ট টিকিটের বন্যা বয়ে আনে এবং লোকেদের অরক্ষিত ওয়ার্কঅ্যারাউন্ড খুঁজতে উৎসাহিত করে। মূল বিষয় হলো সহজ, সুরক্ষিত ওয়ার্কফ্লো ডিজাইন করা যা কর্পোরেট-মালিকানাধীন এবং ব্যক্তিগত (BYOD) উভয় ডিভাইসের জন্যই কাজ করে।

কোম্পানির মালিকানাধীন সরঞ্জামের জন্য, প্রক্রিয়াটি ব্যবহারকারীর কাছে কার্যত অদৃশ্য হওয়া উচিত। একটি Mobile Device Management (MDM) প্ল্যাটফর্ম ব্যবহার করে, IT সরাসরি ল্যাপটপ এবং স্মার্টফোনে Wi-Fi প্রোফাইল এবং সার্টিফিকেট পুশ করতে পারে। ডিভাইসটি প্রি-কনফিগার করা অবস্থায় আসে এবং ব্যবহারকারীকে কিছু না করেই সুরক্ষিত কর্পোরেট নেটওয়ার্কে কানেক্ট হয়ে যায়।

BYOD-এর জন্য, ওয়ার্কফ্লোটি ঠিক ততটাই সহজ হওয়া দরকার তবে সঠিক নিরাপত্তা গার্ডরেল সহ। একটি সেলফ-সার্ভিস পোর্টাল এটি পরিচালনা করার নিখুঁত উপায়।

উদাহরণস্বরূপ BYOD অনবোর্ডিং ওয়ার্কফ্লো

- প্রাথমিক কানেকশন: ব্যবহারকারী তাদের ব্যক্তিগত ডিভাইসটিকে একটি ডেডিকেটেড "Onboarding" SSID-এর সাথে কানেক্ট করেন। এই নেটওয়ার্কটি সম্পূর্ণ বিচ্ছিন্ন এবং কোনো অভ্যন্তরীণ রিসোর্স অ্যাক্সেস করতে পারে না; এর একমাত্র কাজ হলো ব্যবহারকারীকে অনবোর্ডিং পোর্টালে নিয়ে যাওয়া।

- অথেন্টিকেশন: তাদের একটি সাধারণ ওয়েবপেজে রিডাইরেক্ট করা হয় যেখানে তারা তাদের সাধারণ কোম্পানির ক্রেডেনশিয়াল (যেমন, তাদের Microsoft 365 বা Google লগইন) দিয়ে সাইন ইন করেন।

- প্রোফাইল ইনস্টলেশন: একবার তারা অথেনটিকেটেড হয়ে গেলে, পোর্টাল তাদের একটি কনফিগারেশন প্রোফাইল ইনস্টল করার জন্য এক-ক্লিক প্রক্রিয়ার মাধ্যমে নিয়ে যায়। এই প্রোফাইলে সুরক্ষিত স্টাফ Wi-Fi নেটওয়ার্কে (WPA3-Enterprise) কানেক্ট করার জন্য প্রয়োজনীয় সার্টিফিকেট এবং সমস্ত সেটিংস থাকে।

- সুরক্ষিত কানেকশন: ডিভাইসটি স্বয়ংক্রিয়ভাবে অনবোর্ডিং নেটওয়ার্ক ড্রপ করে এবং সঠিক, এনক্রিপ্ট করা স্টাফ নেটওয়ার্কে কানেক্ট হয়। এরপর থেকে, ভবিষ্যতের সমস্ত কানেকশন স্বয়ংক্রিয় হয়।

পুরো বিষয়টি এক মিনিটেরও কম সময় নেয়। এটি গ্যারান্টি দেয় যে আপনার নেটওয়ার্কে কানেক্ট হওয়া প্রতিটি ব্যক্তিগত ডিভাইস IT পলিসি অনুযায়ী সঠিকভাবে অথেনটিকেটেড এবং কনফিগার করা হয়েছে, যা আপনার ব্যবহারকারী বা আপনার হেল্পডেস্কের জন্য কোনো মাথাব্যথা তৈরি না করেই করা হয়।

আপনার নেটওয়ার্ক মনিটর করা এবং হুমকির প্রতিক্রিয়া জানানো

শক্তিশালী অথেন্টিকেশন এবং নেটওয়ার্ক সেগমেন্টেশন স্থাপন করা একটি চমৎকার শুরু, কিন্তু আপনার Wi-Fi সুরক্ষিত করা কোনোভাবেই এককালীন কাজ নয়। এটি ধ্রুবক সতর্কতা দাবি করে। আসল পরিবর্তনটি একটি বিশুদ্ধ প্রতিরোধমূলক মানসিকতা থেকে সক্রিয় সনাক্তকরণ এবং প্রতিক্রিয়ার দিকে হওয়া দরকার। এটি সেই হুমকিগুলো পরিচালনা করার জন্য অত্যন্ত গুরুত্বপূর্ণ যা অনিবার্যভাবে আপনার প্রতিরক্ষা পরীক্ষা করবে।

এটি হলো কী খুঁজতে হবে তা জানা এবং সন্দেহজনক কিছু দেখা দিলে একটি শক্ত কর্মপরিকল্পনা থাকা।

আক্রমণকারীরা নাছোড়বান্দা। এটি একটি সাধারণ সত্য। সরকারি গবেষণায় তুলে ধরা হয়েছে যে গত রিপোর্টিং পিরিয়ডে যুক্তরাজ্যের ৪৩% ব্যবসায় সাইবার সিকিউরিটি লঙ্ঘন আঘাত হেনেছে। এর মানে হলো রিটেইল, হসপিটালিটি এবং হেলথকেয়ার জুড়ে ৬০০,০০০-এরও বেশি প্রতিষ্ঠান এমন আক্রমণের সম্মুখীন হয়েছে যা একটি নেটওয়ার্ক দুর্বলতা দিয়ে শুরু হয়েছিল। এটি দেখায় যে বিপদটি আসলে কতটা ব্যাপক। এই ইউকে সাইবার সিকিউরিটি পরিস���খ্যান সম্পর্কে আরও ইনসাইট আবিষ্কার করুন ।

নজর রাখার মতো মূল মেট্রিক্স এবং অ্যালার্ট

কার্যকর মনিটরিং শুরু হয় সেই মুহূর্তে যখন আপনি অদ্ভুত আচরণ ফ্ল্যাগ করার জন্য আপনার নেটওয়ার্ক ম্যানেজমেন্ট সিস্টেম কনফিগার করেন। আপনার IT টিমের বেশ কয়েকটি গুরুত্বপূর্ণ ওয়্যারলেস সিকিউরিটি ইভেন্টের জন্য অ্যালার্ট টিউন করা উচিত। এই প্রাথমিক সতর্কতাগুলো কোনো বাস্তব ক্ষতি করার আগেই আক্রমণ বন্ধ করার জন্য আপনার সেরা সুযোগ।

সেট আপ করার মতো মূল অ্যালার্টগুলোর মধ্যে রয়েছে:

- রোগ (Rogue) অ্যাক্সেস পয়েন্ট: আপনার কোম্পানির SSID ব্রডকাস্ট করা যেকোনো অননুমোদিত AP-কে আপনার সিস্টেমের অবিলম্বে ফ্ল্যাগ করা উচিত। এটি একটি "ইভিল টুইন" আক্রমণের ক্লাসিক সিগনেচার, যা ব্যবহারকারীদের একটি ক্ষতিকারক নেটওয়ার্কে কানেক্ট করার জন্য বোকা বানানোর উদ্দেশ্যে ডিজাইন করা হয়েছে।

- ডিঅথেন্টিকেশন আক্রমণ: নেটওয়ার্ক থেকে জোরপূর্বক বের করে দেওয়া ডিভাইসের হঠাৎ বৃদ্ধি একটি ডিনায়াল-অফ-সার্ভিস (DoS) আক্রমণের সংকেত দিতে পারে। আক্রমণকারীরা ব্যবসা ব্যাহত করতে বা ডিভাইসগুলোকে তাদের রোগ AP-তে কানেক্ট করতে বাধ্য করার জন্য এটি ব্যবহার করে।

- অস্বাভাবিক ট্র্যাফিক প্যাটার্ন: সাধারণত বেশি ডেটা স্থানান্তর করে না এমন ডিভাইসগুলো থেকে হঠাৎ, বড় ডেটা স্থানান্তরের বিষয়ে সতর্ক থাকুন, বিশেষ করে যদি এটি কাজের সময়ের বাইরে ঘটে। এটি একটি আপোসকৃত মেশিন থেকে ডেটা এক্সফিলট্রেশনের একটি স্পষ্ট লক্ষণ হতে পারে।

একটি সু-কনফিগার করা অ্যালার্টিং সিস্টেম আপনার ডিজিটাল স্নায়ুতন্ত্র হিসেবে কাজ করে। এটি আপনাকে সেই মুহূর্তেই জানিয়ে দেয় যখন কিছু ভুল হয়, যা আপনাকে ঘটনার কয়েক সপ্তাহ বা মাস পরে কোনো লঙ্ঘন আবিষ্কার করার পরিবর্তে গতি এবং নির্ভুলতার সাথে প্রতিক্রিয়া জানাতে দেয়।

Wi-Fi হুমকির জন্য একটি ইনসিডেন্ট রেসপন্স প্ল্যান

যখন কোনো অ্যালার্ট বেজে ওঠে, তখন আপনার টিমের একটি স্পষ্ট, পূর্ব-নির্ধারিত প্ল্যান প্রয়োজন। একটি বিশৃঙ্খল প্রতিক্রিয়া কেবল আগুনে ঘি ঢালে। একটি Wi-Fi-নির্দিষ্ট ইনসিডেন্ট রেসপন্স চেকলিস্টই একটি পরিচালিত ইভেন্টকে একটি পূর্ণাঙ্গ সংকট থেকে আলাদা করে।

আপনার চেকলিস্টটি টিমকে এই পর্যায়গুলোর মধ্য দিয়ে নিয়ে যাওয়া উচিত:

- তদন্ত এবং যাচাই করুন: প্রথম পদক্ষেপটি সর্বদা হুমকি নিশ্চিত করা। এটি কি একটি আসল রোগ AP, নাকি কেবল একটি ভুল কনফিগার করা কোম্পানির ডিভাইস? সন্দেহজনক সিগন্যালের ফিজিক্যাল উৎস চিহ্নিত করতে আপনার নেটওয়ার্ক টুলগুলো ব্যবহার করুন।

- হুমকি ধারণ করুন: একবার নিশ্চিত হওয়ার পর, তাৎক্ষণিক কন্টেইনমেন্টই সবকিছু। এর অর্থ হতে পারে একটি রোগ ডিভাইসের সাথে কানেক্ট করা সুইচ পোর্ট বন্ধ করা বা একটি ক্ষতিকারক ক্লায়েন্টের MAC অ্যাড্রেস ব্লক করতে আপনার ম্যানেজমেন্ট কনসোল ব্যবহার করা। লক্ষ্য হলো হুমকিটিকে বিচ্ছিন্ন করা এবং এটিকে ছড়াতে বাধা দেওয়া।

- নির্মূল এবং পুনরুদ্ধার করুন: কন্টেইনমেন্টের পর, আপনার পরিবেশ থেকে হুমকিটি বের করার সময়। এর মানে হলো ফিজিক্যালি রোগ হার্ডওয়্যার অপসারণ করা, যেকোনো আপোসকৃত ডিভাইস মুছে ফেলা এবং সমস্ত সিস্টেম পরিষ্কার আছে কিনা তা তিনবার চেক করা।

- শিখুন এবং শক্তিশালী করুন: এটি সবচেয়ে গুরুত্বপূর্ণ পদক্ষেপ। একটি পোস্ট-ইনসিডেন্ট রিভিউ করুন। ঠিক কীভাবে লঙ্ঘনটি ঘটেছে এবং আপনার প্রতিরক্ষা শক্তিশালী করতে আপনি কী করতে পারেন তা বিশ্লেষণ করুন। কোনো পলিসি কি উপেক্ষা করা হয়েছিল? আপনার সিকিউরিটি স্ট্যাকে কি কোনো ফাঁক আছে? আপনার সামগ্রিক নিরাপত্তা ব্যবস্থা উন্নত করার জন্য প্রতিটি ঘটনাকে একটি শিক্ষা হিসেবে ব্যবহার করুন।

এই কাঠামোগত পদ্ধতি একটি সম্ভাব্য সংকটকে একটি পরিচালনাযোগ্য ইভেন্টে রূপান্তরিত করে। আরও ভালো বিষয় হলো, আধুনিক অ্যানালিটিক্স প্ল্যাটফর্মগুলো, যেমন Purple -এর সাথে ইন্টিগ্রেট করা প্ল্যাটফর্মগুলো, এই কাঁচা সিকিউরিটি ডেটাকে মূল্যবান বিজনেস ইন্টেলিজেন্সে পরিণত করতে পারে। কানেকশন ডেটা বিশ্লেষণ করে, মার্কেটিং এবং অপারেশন টিমগুলো ফুটফল এবং ভিজিটরের আচরণের একটি বাস্তব ধারণা পেতে পারে, যা প্রমাণ করে যে Wi-Fi সুরক্ষিত করার ক্ষেত্রে একটি শক্তিশালী বিনিয়োগ পুরো ব্যবসা জুড়ে একটি শক্তিশালী, ইতিবাচক রিটার্ন দিতে পারে।

আপনার Wi-Fi সিকিউরিটি ডিপ্লয়মেন্ট চেকলিস্ট

ঠিক আছে, আসুন তত্ত্বকে বাস্তবে রূপ দিই। আমরা যে সমস্ত কৌশল নিয়ে আলোচনা করেছি তা দুর্দান্ত, তবে একটি শক্ত কর্মপরিকল্পনা ছাড়া সেগুলো অকেজো। এই চেকলিস্টটি হলো আপনার রোডম্যাপ, যা আপনার Wi-Fi পরিকাঠামো লক ডাউন করার জন্য সবকিছুকে স্পষ্ট, কার্যকর পদক্ষেপে একত্রিত করে।

এটিকে একটি স্তরযুক্ত প্রতিরক্ষা তৈরি করা হিসেবে ভাবুন। এটি কেবল কয়েকটি সুইচ ফ্লিক করার বিষয় নয়; এটি এমন একটি নিরাপত্তা ব্যবস্থা তৈরি করার বিষয় যা আপনার প্রতিষ্ঠানকে একেবারে শুরু থেকে রক্ষা করে।

ফাউন্ডেশনাল সিকিউরিটি এবং অ্যাক্সেস কন্ট্রোল

সবার আগে, আপনার একটি অত্যন্ত শক্তিশালী বেসলাইন প্রয়োজন। এর মানে হলো আপনার মূল প্রোটোকলগুলো লক ডাউন করা এবং কে কী অ্যাক্সেস করতে পারে এবং কীভাবে, তার ওপর শক্ত নিয়ন্ত্রণ পাওয়া।

- WPA3-Enterprise প্রয়োগ করুন: আপনার স্টাফ নেটওয়ার্কের জন্য এটি অপরিহার্য। এটি এনক্রিপশনের জন্য গোল্ড স্ট্যান্ডার্ড এবং আরও গুরুত্বপূর্ণভাবে, এটি আইডেন্টিটি-ভিত্তিক অথেন্টিকেশন সক্ষম করে যা আপনার ঝুঁকিপূর্ণ শেয়ার করা পাসওয়ার্ডের বাইরে যাওয়ার জন্য প্রয়োজন। এটিকে আপনার ডিফল্ট করুন।

- 802.1X অথেন্টিকেশন বাস্তবায়ন করুন: প্রি-শেয়ার করা কিগুলো চিরতরে বাদ দেওয়ার সময় এসেছে। প্রতিটি ব্যবহারকারী এবং ডিভাইসকে আপনার নেটওয়ার্কের আশেপাশে আসার আগে একটি বিশ্বস্ত ডিরেক্টরির বিপরীতে তারা কে তা প্রমাণ করতে বাধ্য করতে 802.1X ব্যবহার করুন।

- আপনার ক্লাউড ডিরেক্টরির সাথে ইন্টিগ্রেট করুন: আপনার Wi-Fi অথেন্টিকেশন সরাসরি আপনার প্রধান আইডেন্টিটি প্রোভাইডারের সাথে যুক্ত করুন, তা Entra ID হোক বা Google Workspace । এটি করা ইউজার প্রভিশনিং স্বয়ংক্রিয় করে এবং গুরুত্বপূর্ণভাবে, এর মানে হলো কোনো কর্মী কোম্পানি ছেড়ে যাওয়ার মুহূর্তেই অ্যাক্সেস বিচ্ছিন্ন হয়ে যায়।

নেটওয়ার্ক সেগমেন্টেশন এবং অনবোর্ডিং

একটি শক্তিশালী ভিত্তি থাকার পর, পরবর্তী কাজ হলো আপনার নেটওয়ার্ক ট্র্যাফিককে ভাগ করা এবং নতুন ডিভাইসগুলোর কানেক্ট হওয়ার জন্য একটি নিরাপদ, সহজ উপায় তৈরি করা। এটি আপনার ব্যবহারকারী এবং আপনার IT টিমের জীবনকে সহজ করার পাশাপাশি সম্ভাব্য হুমকিগুলো ধারণ করার বিষয়।

একটি সুগঠিত ডিপ্লয়মেন্ট চেকলিস্ট হলো কনফিগারেশন ড্রিফট এবং মানবিক ত্রুটির বিরুদ্ধে আপনার সেরা প্রতিরক্ষা। এটি ধারাবাহিকতা এবং সম্পূর্ণতা নিশ্চিত করে, আপনার নিরাপত্তা পলিসিকে একটি ব্যবহারিক বাস্তবে পরিণত করে যা দিনের পর দিন আপনার ব্যবসাকে রক্ষা করে।

- আলাদা VLAN তৈরি করুন: এখানে কোনো ছাড় দেবেন না। স্টাফ, গেস্ট এবং IoT ডিভাইসের জন্য স্বতন্ত্র VLAN দিয়ে আপনার নেটওয়ার্ক সেগমেন্ট করা অত্যন্ত গুরুত্বপূর্ণ। এটি আক্রমণকারীদের আপনার নেটওয়ার্ক জুড়ে আড়াআড়িভাবে চলাফেরা করা থেকে বিরত রাখে এবং এক এলাকার সম্ভাব্য লঙ্ঘনটিকে বিপর্যয়ে পরিণত হওয়া থেকে রক্ষা করে।

- একটি সুরক্ষিত অনবোর্ডিং SSID ডিপ্লয় করুন: BYOD ডিভাইসের জন্য একটি ডেডিকেটেড, সেলফ-সার্ভিস ও���ার্কফ্লো সেট আপ করুন। এটি ব্যবহারকারীদের WPA3-Enterprise অ্যাক্সেসের জন্য তাদের ব্যক্তিগত ফোন এবং ল্যাপটপগুলো নিজেরাই সুরক্ষিতভাবে কনফিগার করতে দেয়, যা আপনার হেল্পডেস্ককে সাপোর্ট টিকিটের পাহাড়ের নিচে চাপা পড়া থেকে বাঁচায়।

Wi-Fi সুরক্ষিত করা সম্পর্কে প্রায়শই জিজ্ঞাসিত প্রশ্নাবলি

যখন আপনি নেটওয়ার্ক নিরাপত্তা ঢেলে সাজাচ্ছেন, তখন কিছু প্রশ্ন বারবার উঠে আসে। আসুন তাদের এন্টারপ্রাইজ Wi-Fi সুরক্ষিত করার সময় IT পেশাদাররা যে সাধারণ বাধাগুলোর সম্মুখীন হন তার কিছু মোকাবিলা করি।

WPA3-Personal বনাম WPA3-Enterprise

এখানকার আসল পার্থক্যটি অথেন্টিকেশন পদ্ধতিতে নেমে আসে এবং এটি একটি গুরুত্বপূর্ণ বিষয়।

WPA3-Personal হলো মূলত কনজিউমার-গ্রেড সংস্করণ। এটি নেটওয়ার্কে কানেক্ট হওয়া প্রতিটি ব্যক্তি এবং ডিভাইসের জন্য একটি একক পাসওয়ার্ড বা Pre-Shared Key (PSK) ব্যবহার করে। যদিও এনক্রিপশনটি WPA2 থেকে এক ধাপ ওপরে, তবুও এটি ব্যবসায়িক ব্যবহারের জন্য মৌলিকভাবে ত্রুটিপূর্ণ কারণ এটি একটি শেয়ার করা গোপনীয়তার ওপর নির্ভর করে।

অন্যদিকে, WPA3-Enterprise ব্যবসার জন্য তৈরি করা হয়েছে। এটি 802.1X প্রোটোকল ব্যবহার করে, প্রতিটি ব্যবহারকারী এবং ডিভাইসকে Entra ID-এর মতো একটি কেন্দ্রীয় ডিরেক্টরির বিপরীতে আলাদাভাবে অথেনটিকেট করতে বাধ্য করে। এর মানে হলো প্রতিটি কানেকশনের নিজস্ব অনন্য ক্রেডেনশিয়াল রয়েছে, যা আপনাকে গ্র্যানুলার কন্ট্রোল এবং আপনার নেটওয়ার্কে কে এবং কখন আছে তার একটি স্পষ্ট অডিট ট্রেইল দেয়—যা আপনি কেবল একটি শেয়ার করা পাসওয়ার্ড দিয়ে করতে পারবেন না।

কেন পাসওয়ার্ডবিহীন বেশি সুরক্ষিত

সত্যি বলতে: প্রথাগত পাসওয়ার্ডগুলো নিরাপত্তা চেইনের সবচেয়ে দুর্বল লিঙ্ক। এগুলো ফিশিংয়ের শিকার হয়, চুরি হয়, স্টিকি নোটে লেখা হয় এবং ক্র্যাক করা হয়। এমনকি কল্পনাযোগ্য সবচেয়ে কঠোর পাসওয়ার্ড পলিসিগুলোর সাথেও, আপনি এখনও নিখুঁত মানবিক আচরণের ওপর বাজি ধরছেন, যা সর্বদা একটি হারার খেলা।

পাসওয়ার্ডবিহীন অথেন্টিকেশন, বিশেষ করে ডিজিটাল সার্টিফিকেট সহ EAP-TLS, এই মানবিক ঝুঁকিটি সম্পূর্ণভাবে এড়িয়ে যায়। অ্যাক্সেস এমন কিছু দিয়ে দেওয়া হয় না যা আপনি জানেন (একটি পাসওয়ার্ড), বরং এমন কিছু দিয়ে দেওয়া হয় যা আপনার আছে—একটি বিশ্বস্ত ডিভাইসে ইনস্টল করা ক্রিপ্টোগ্রাফিকভাবে সুরক্ষিত সার্টিফিকেট। এই পদ্ধতিটি ফিশিং এবং ক্রেডেনশিয়াল চুরির বিরুদ্ধে কার্যত অনাক্রম্য, যা অনেক উচ্চ স্তরের নিরাপত্তা নিশ্চয়তা প্রদান করে।

লিগ্যাসি IoT ডিভাইসগুলো সুরক্ষিত করা

এটি এমন একটি সমস্যা যা সবারই আছে। আপনার কাছে পুরোনো সিকিউরিটি ক্যামেরা, HVAC সেন্সর বা অন্যান্য IoT গ্যাজেট রয়েছে যা 802.1X-এর মতো আধুনিক নিরাপত্তা প্রোটোকল সমর্থন করে না। সেগুলোকে একটি শেয়ার করা পাসওয়ার্ড নেটওয়ার্কে ফেলে দেওয়া মানে ঝামেলার জন্য একটি উন্মুক্ত আমন্ত্রণ।

এই লিগ্যাসি ডিভাইসগুলো পরিচালনা করার সর্বোত্তম উপায়ের মধ্যে একটি দ্বিমুখী আক্রমণ জড়িত:

- Individual Pre-Shared Keys (iPSK) ব্যবহার করুন: আপনার সমস্ত IoT আবর্জনার জন্য একটি পাসওয়ার্ডের পরিবর্তে, আপনি প্রতিটি আলাদা ডিভাইসে একটি অনন্য, দীর্ঘ এবং জটিল পাসওয়ার্ড অ্যাসাইন করেন। এইভাবে, যদি কোনো ডিভাইস আপোসকৃত হয়, তবে আপনি অন্য সবকিছু ব্যাহত না করে তাৎক্ষণিকভাবে এর অ্যাক্সেস বাতিল করতে পারেন।

- কঠোর নেটওয়ার্ক সেগমেন্টেশন: এটি অপরিহার্য। সমস্ত IoT ডিভাইসকে অবশ্যই তাদের নিজস্ব বিচ্ছিন্ন VLAN-এ থাকতে হবে, যা আপনার কর্পোরেট নেটওয়ার্ক থেকে সম্পূর্ণ আলাদা। সেখান থেকে, আপনি এর অ্যাক্সেস লক ডাউন করেন যাতে এটি কেবল কাজ করার জন্য একেবারে প্রয়োজনীয় নির্দিষ্ট ইন্টারনেট সার্ভারগুলোর সাথেই যোগাযোগ করতে পারে এবং এর বেশি কিছু নয়।

এই কৌশলটি কার্যকরভাবে ঝুঁকি ধারণ করে। এমনকি যদি কোনো আক্রমণকারী একটি IoT ডিভাইস আপোস করতে সক্ষমও হয়, তবে তারা একটি ডিজিটাল খাঁচায় আটকা পড়ে যায় যেখান থেকে যাওয়ার কোনো জায়গা নেই। তারা আড়াআড়িভাবে আপনার নেটওয়ার্কের সেই অংশগুলোতে যেতে পারে না যা আসলে গুরুত্বপূর্ণ।

পাসওয়ার্ড দূর করতে এবং আপনার Wi-Fi নিরাপত্তা স্বয়ংক্রিয় করতে প্রস্তুত? Purple আপনার বিদ্যমান পরিকাঠামো এবং Meraki ও Aruba-এর মতো শীর্ষস্থানীয় ভেন্ডরদের সাথে নির্বিঘ্নে ইন্টিগ্রেট করে মাসের পরিবর্তে কয়েক সপ্তাহের মধ্যে জিরো-ট্রাস্ট, সার্টিফিকেট-ভিত্তিক অ্যাক্সেস প্রদান করে। https://www.purple.ai-এ আরও জানুন