NAC পরিবেশে OCSP এবং CRL ব্যবহার করে সার্টিফিকেট বাতিলকরণ স্বয়ংক্রিয় করা

এই প্রযুক্তিগত রেফারেন্স গাইডটি IT ম্যানেজার এবং নেটওয়ার্ক স্থপতিদের একটি Network Access Control (NAC) পরিবেশে সার্টিফিকেট বাতিলকরণ স্বয়ংক্রিয় করার একটি বিস্তারিত বিবরণ প্রদান করে। এটি OCSP এবং CRL-এর মধ্যে স্থাপত্যগত আপসগুলি অন্বেষণ করে, বিক্রেতা-নিরপেক্ষ বাস্তবায়ন নির্দেশিকা সরবরাহ করে এবং রিয়েল-টাইম নীতি প্রয়োগের ব্যবসায়িক প্রভাব তুলে ধরে।

Listen to this guide

View podcast transcript

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ

- সার্টিফিকেট বাতিলকরণ তালিকা (CRL) স্থাপত্য

- অনলাইন সার্টিফিকেট স্ট্যাটাস প্রোটোকল (OCSP) স্থাপত্য

- গেস্ট এবং অ্যানালিটিক্স প্ল্যাটফর্মের সাথে ইন্টিগ্রেশন

- বাস্তবায়ন নির্দেশিকা

- ধাপ 1: বাতিলকরণের ট্রিগার সংজ্ঞায়িত করুন

- ধাপ ২: রিভোকেশন ইনফ্রাস্ট্রাকচার কনফিগার করুন

- ধাপ ৩: ফলব্যাক নীতি প্রতিষ্ঠা করুন

- ধাপ ৪: ব্যর্থতার আচরণ নির্ধারণ করুন

- সর্বোত্তম অনুশীলন

- সমস্যা সমাধান ও ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারসংক্ষেপ

উচ্চ-ঘনত্বের পরিবেশ যেমন Hospitality ভেন্যু, Retail এস্টেট এবং পাবলিক-সেক্টর স্থাপনাগুলি পরিচালনা করা এন্টারপ্রাইজ IT ডিরেক্টর এবং নেটওয়ার্ক স্থপতিদের জন্য, সার্টিফিকেট লাইফসাইকেল ম্যানেজমেন্ট একটি গুরুত্বপূর্ণ নিরাপত্তা ক্ষেত্র। যদিও IEEE 802.1X কর্পোরেট এবং BYOD ডিভাইসগুলির জন্য শক্তিশালী প্রমাণীকরণ সরবরাহ করে, তবে বিশ্বাস বাতিল করার প্রক্রিয়াটি প্রায়শই একটি লঙ্ঘনের ঘটনা না ঘটা পর্যন্ত উপেক্ষা করা হয়।

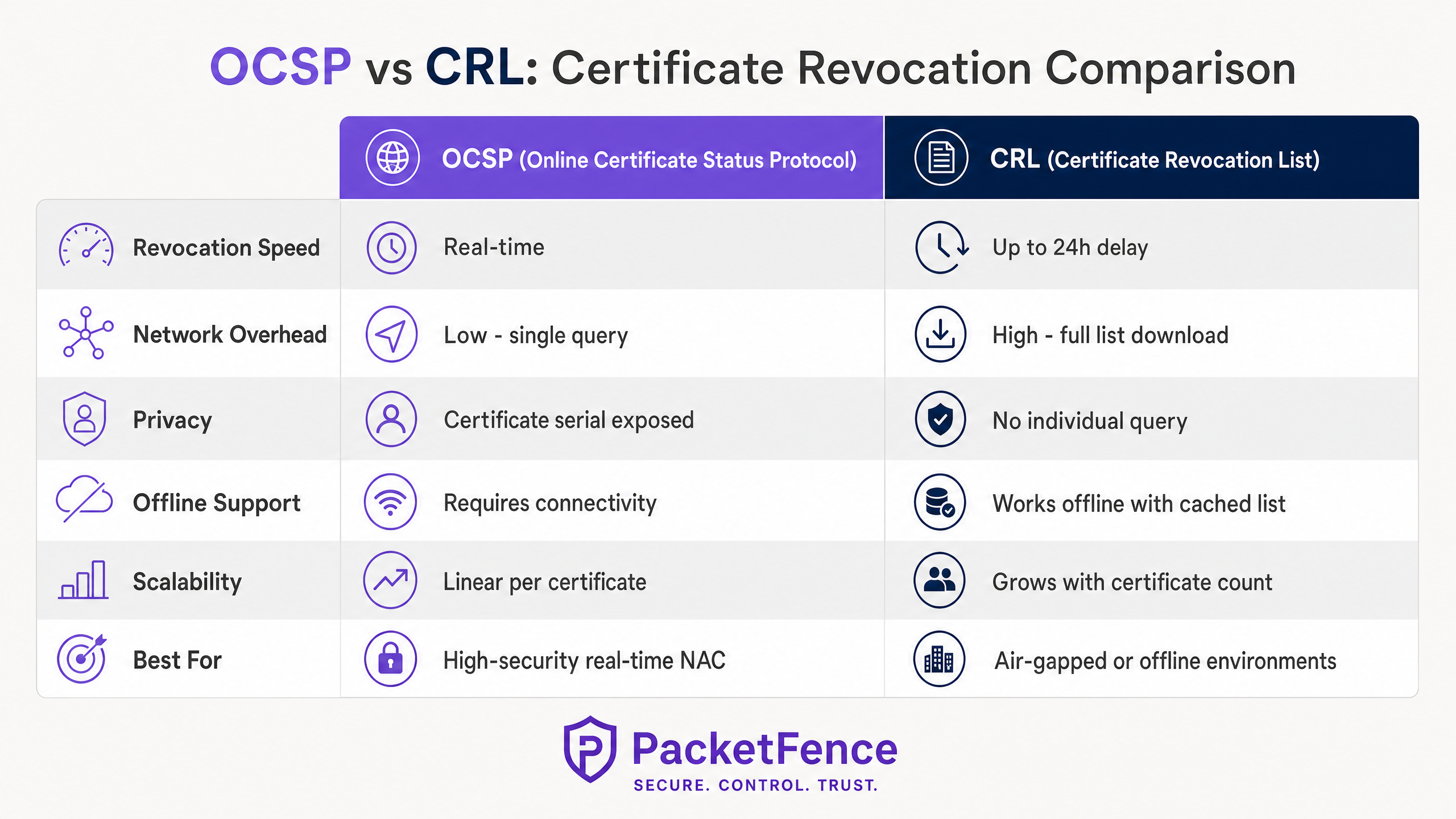

একটি Network Access Control (NAC) পরিবেশে Online Certificate Status Protocol (OCSP) এবং Certificate Revocation Lists (CRL) ব্যবহার করে সার্টিফিকেট বাতিলকরণ স্বয়ংক্রিয় করা এন্ডপয়েন্ট ডিকমিশনিং এবং নেটওয়ার্ক নীতি প্রয়োগের মধ্যে ব্যবধান পূরণ করে। এই গাইডটি স্বয়ংক্রিয় বাতিলকরণের স্থাপত্যগত কৌশলগুলি অন্বেষণ করে, OCSP-এর রিয়েল-টাইম ক্ষমতাকে CRL-এর অফলাইন স্থিতিস্থাপকতার সাথে তুলনা করে।

আপনার Mobile Device Management (MDM) প্ল্যাটফর্ম, Certificate Authority (CA), এবং NAC নীতি ইঞ্জিনকে একত্রিত করার মাধ্যমে, সংস্থাগুলি জিরো-ট্রাস্ট নেটওয়ার্ক অ্যাক্সেস অর্জন করতে পারে যেখানে আপস করা বা ডিকমিশন করা ডিভাইসগুলিকে তাৎক্ষণিকভাবে প্রবেশাধিকার অস্বীকার করা হয়। এই প্রযুক্তিগত রেফারেন্সটি কার্যকর স্থাপনার নির্দেশিকা, ঝুঁকি প্রশমন কৌশল সরবরাহ করে এবং অন্বেষণ করে যে কীভাবে এই কর্মী-কেন্দ্রিক নিরাপত্তা অবস্থান Purple-এর Guest WiFi এবং WiFi Analytics প্ল্যাটফর্মের মতো পাবলিক-ফেসিং অবকাঠামোকে পরিপূরক করে।

প্রযুক্তিগত গভীর বিশ্লেষণ

EAP-TLS সহ IEEE 802.1X ব্যবহার করে এমন যেকোনো এন্টারপ্রাইজ নেটওয়ার্কে, ডিভাইসগুলি শেয়ার করা ক্রেডেনশিয়ালগুলির পরিবর্তে ডিজিটাল সার্টিফিকেট ব্যবহার করে প্রমাণীকরণ করে। এই পদ্ধতিটি আধুনিক নিরাপত্তা স্থাপত্যের জন্য মৌলিক, যা ডিভাইস-বাউন্ড পরিচয় প্রদান করে যা SCEP-এর মতো প্রোটোকলের মাধ্যমে MDM প্ল্যাটফর্মগুলির সাথে নির্বিঘ্নে একত্রিত হয় (আরও পড়ার জন্য, দেখুন The Role of SCEP and NAC in Modern MDM Infrastructure )। তবে, সার্টিফিকেটগুলির একটি নির্দিষ্ট জীবনচক্র রয়েছে। যখন একটি ডিভাইস হারিয়ে যায়, একজন ব্যবহারকারীকে বরখাস্ত করা হয়, বা একটি ব্যক্তিগত কী আপস করা হয়, তখন নেটওয়ার্ক অবকাঠামোকে স্পষ্টভাবে নির্দেশ দিতে হবে যে সেই সার্টিফিকেটকে আর বিশ্বাস করা যাবে না।

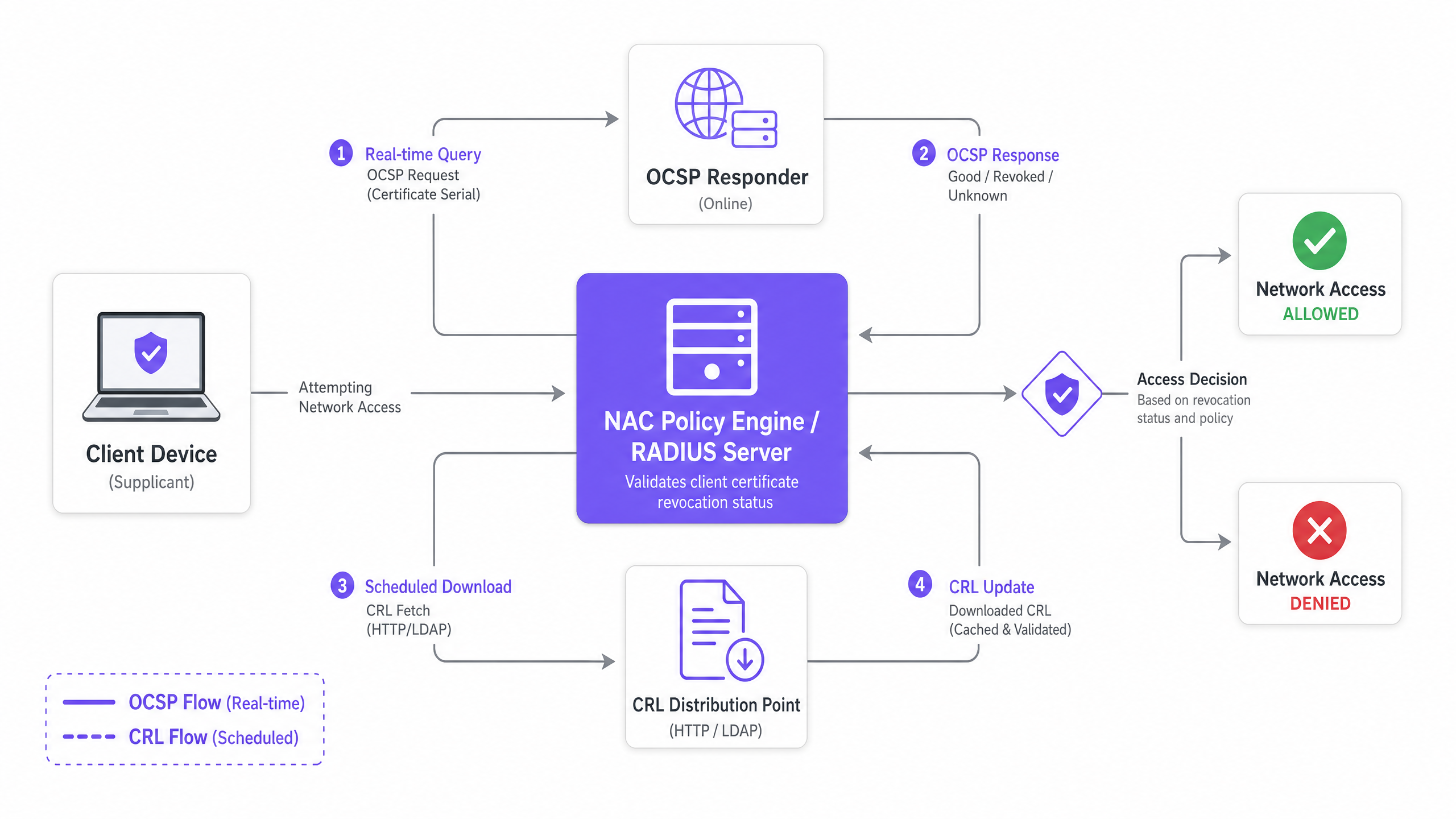

এই বাতিলকরণের নির্দেশ দুটি প্রাথমিক পদ্ধতির মাধ্যমে সরবরাহ করা হয়: CRL এবং OCSP।

সার্টিফিকেট বাতিলকরণ তালিকা (CRL) স্থাপত্য

একটি CRL হল Certificate Authority দ্বারা প্রকাশিত একটি ডিজিটালভাবে স্বাক্ষরিত ফাইল যাতে সমস্ত বাতিলকৃত সার্টিফিকেটের সিরিয়াল নম্বর থাকে যা এখনও মেয়াদোত্তীর্ণ হয়নি। NAC নীতি ইঞ্জিন (RADIUS সার্ভার হিসাবে কাজ করে) পর্যায়ক্রমে HTTP বা LDAP এর মাধ্যমে একটি CRL Distribution Point (CDP) থেকে এই তালিকা ডাউনলোড করে।

EAP-TLS হ্যান্ডশেকের সময়, RADIUS সার্ভার তার স্থানীয়ভাবে ক্যাশ করা CRL-এর বিরুদ্ধে ইনকামিং ক্লায়েন্ট সার্টিফিকেটের সিরিয়াল নম্বর পরীক্ষা করে। যদি সিরিয়াল নম্বর উপস্থিত থাকে, প্রমাণীকরণ প্রত্যাখ্যান করা হয়।

স্থাপত্যগত বৈশিষ্ট্য:

- অফলাইন স্থিতিস্থাপকতা: যেহেতু RADIUS সার্ভার CRL ক্যাশ করে, তাই CA বা CDP পৌঁছানো না গেলেও বাতিলকরণ পরীক্ষা চলতে থাকে।

- বিলম্ব: প্রধান অসুবিধা হল বাতিলকরণ এবং প্রয়োগের মধ্যে বিলম্ব। যদি একটি সার্টিফিকেট 09:00 টায় বাতিল করা হয় এবং CRL রিফ্রেশ ব্যবধান 24 ঘন্টা হয়, তবে আপস করা ডিভাইসটি পরবর্তী ডাউনলোড না হওয়া পর্যন্ত নেটওয়ার্ক অ্যাক্সেস ধরে রাখে।

- থ্রুপুট ওভারহেড: হাজার হাজার সার্টিফিকেট সহ পরিবেশে, CRL ফাইলগুলি কয়েক মেগাবাইটে বাড়তে পারে, যা রিফ্রেশ চক্রের সময় ব্যান্ডউইথের উপর চাপ সৃষ্টি করে।

অনলাইন সার্টিফিকেট স্ট্যাটাস প্রোটোকল (OCSP) স্থাপত্য

OCSP রিয়েল-টাইম বাতিলকরণ পরীক্ষা সক্ষম করে CRL-এর বিলম্বের সীমাবদ্ধতাগুলি সমাধান করে। একটি সম্পূর্ণ তালিকা ডাউনলোড করার পরিবর্তে, RADIUS সার্ভার একটি OCSP রেসপন্ডারের কাছে সার্টিফিকেটের সিরিয়াল নম্বর সম্বলিত একটি লক্ষ্যযুক্ত ক্যোয়ারী পাঠায়। রেসপন্ডার একটি স্বাক্ষরিত স্থিতি ফেরত দেয়: Good, Revoked, বা Unknown।

স্থাপত্যগত বৈশিষ্ট্য:

- রিয়েল-টাইম প্রয়োগ: বাতিলকরণের সিদ্ধান্তগুলি তাৎক্ষণিকভাবে ছড়িয়ে পড়ে। একবার CA OCSP রেসপন্ডার আপডেট করলে, আপস করা ডিভাইসের পরবর্তী প্রমাণীকরণ প্রচেষ্টা ব্যর্থ হবে।

- উপলভ্যতা নির্ভরতা: NAC নীতি ইঞ্জিন OCSP রেসপন্ডারের উচ্চ প্রাপ্যতার উপর নির্ভর করে। যদি রেসপন্ডার পৌঁছানো না যায়, তাহলে নেটওয়ার্ক প্রশাসককে একটি ব্যর্থতা নীতি নির্ধারণ করতে হবে: "ফেল ওপেন" (অ্যাক্সেসের অনুমতি দেওয়া, নিরাপত্তার সাথে আপস করা) বা "ফেল ক্লোজড" (অ্যাক্সেস অস্বীকার করা, প্রাপ্যতার সাথে আপস করা)।

- OCSP স্ট্যাপলিং: লোড এবং গোপনীয়তার উদ্বেগ কমাতে, OCSP Stapling ক্লায়েন্ট ডিভাইসকে স্বাক্ষরিত OCSP প্রতিক্রিয়া আনতে এবং এটিকে TLS হ্যান্ডশেকের সাথে সংযুক্ত করার অনুমতি দেয়, যদিও সাপ্লিক্যান্ট সমর্থন ভিন্ন হয়।

গেস্ট এবং অ্যানালিটিক্স প্ল্যাটফর্মের সাথে ইন্টিগ্রেশন

যদিও OCSP এবং CRL কর্মী এবং কর্পোরেট ডিভাইসগুলির কঠোর নিরাপত্তা প্রয়োজনীয়তাগুলি পরিচালনা করে, পাবলিক-ফেসিং নেটওয়ার্কগুলির জন্য ভিন্ন স্থাপত্যের প্রয়োজন হয়। পাবলিক ভেন্যুগুলির জন্য, Purple-এর মতো একটি ডেডিকেটেড পাবলিক প্ল্যাটফর্মের সাথে একটি শক্তিশালী স্টাফ NAC একত্রিত করা ব্যাপক কভারেজ নিশ্চিত করে। Purple-এর প্ল্যাটফর্ম captive portal প্রমাণীকরণ, পরিষেবার শর্তাবলী গ্রহণ এবং ডেটা ক্যাপচার পরিচালনা করে পাবলিক সেগমেন্টের জন্য, যখন অন্তর্নিহিত নেটওয়ার্ক অবকাঠামো (প্রায়শই একই ফিজিক্যাল অ্যাক্সেস পয়েন্ট এবং সুইচ) কর্পোরেট SSIDs-এর জন্য 802.1X এবং OCSP প্রয়োগ করে। উভয় সেগমেন্টের জন্য রেডিও পরিবেশ বোঝা অত্যন্ত গুরুত্বপূর্ণ; স্পেকট্রাম পরিকল্পনার জন্য Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 দেখুন।

বাস্তবায়ন নির্দেশিকা

স্বয়ংক্রিয় সার্টিফিকেট বাতিলকরণ স্থাপন করতে PKI, MDM এবং NAC ডোমেন জুড়ে সমন্বয় প্রয়োজন। একটি স্থিতিস্থাপক বাতিলকরণ পাইপলাইন স্থাপনের জন্য এই বিক্রেতা-নিরপেক্ষ বাস্তবায়ন পদক্ষেপগুলি অনুসরণ করুন।

ধাপ 1: বাতিলকরণের ট্রিগার সংজ্ঞায়িত করুন

স্বয়ংক্রিয়করণ এন্ডপয়েন্ট ম্যানেজমেন্ট স্তরে শুরু হয়। আপনার MDM প্ল্যাটফর্ম কনফিগার করুন (যেমন, Microsoft Inটিউন, জ্যামফ প্রো) নির্দিষ্ট শর্ত পূরণ হলে আপনার সার্টিফিকেট অথরিটিতে একটি রিভোকেশন API কল ট্রিগার করতে:

- MDM থেকে ডিভাইস আনএনরোল করা হয়েছে

- ডিভাইসকে নন-কমপ্লায়েন্ট হিসেবে চিহ্নিত করা হয়েছে

- ডিরেক্টরি সার্ভিসে ব্যবহারকারীর অ্যাকাউন্ট নিষ্ক্রিয় করা হয়েছে

ধাপ ২: রিভোকেশন ইনফ্রাস্ট্রাকচার কনফিগার করুন

CRL স্থাপনার জন্য: ১. CA কনফিগার করুন যাতে CRL একটি উচ্চ-উপলব্ধ CDP-তে (যেমন, একটি লোড-ব্যালেন্সড অভ্যন্তরীণ ওয়েব সার্ভার) প্রকাশ করে। ২. আপনার ঝুঁকির সহনশীলতার উপর ভিত্তি করে CRL প্রকাশের ব্যবধান সেট করুন (যেমন, প্রতি ৪ ঘন্টা)। ৩. RADIUS সার্ভার কনফিগার করুন যাতে ক্যাশে সর্বদা সতেজ থাকে তা নিশ্চিত করতে প্রকাশের ব্যবধানের চেয়ে সামান্য কম ব্যবধানে CRL ফেচ করে।

OCSP স্থাপনার জন্য: ১. উচ্চ উপলব্ধতা নিশ্চিত করতে একটি লোড ব্যালেন্সারের পিছনে কমপক্ষে দুটি OCSP রেসপন্ডার স্থাপন করুন। ২. CA কনফিগার করুন যাতে OCSP রেসপন্ডারদের কাছে অবিলম্বে রিভোকেশন আপডেট পাঠায়। ৩. EAP-TLS প্রমাণীকরণের সময় লোড-ব্যালেন্সড OCSP ভার্চুয়াল IP কোয়েরি করার জন্য RADIUS সার্ভার কনফিগার করুন।

ধাপ ৩: ফলব্যাক নীতি প্রতিষ্ঠা করুন

একটি একক পদ্ধতির উপর নির্ভর করবেন না। আপনার RADIUS সার্ভার কনফিগার করুন যাতে OCSP প্রাথমিক রিভোকেশন চেক হিসাবে ব্যবহার করে, এবং OCSP রেসপন্ডার যদি পৌঁছানো না যায় তবে স্থানীয়ভাবে ক্যাশে করা CRL-এ ফলব্যাক করে। এটি স্বাভাবিক পরিস্থিতিতে রিয়েল-টাইম প্রয়োগ এবং অবকাঠামো বিভ্রাটের সময় অফলাইন স্থিতিস্থাপকতা প্রদান করে।

ধাপ ৪: ব্যর্থতার আচরণ নির্ধারণ করুন

যদি OCSP এবং ক্যাশে করা CRL উভয়ই অনুপলব্ধ থাকে, তাহলে RADIUS সার্ভারকে প্রমাণীকরণ অনুরোধটি কীভাবে পরিচালনা করতে হবে তা সিদ্ধান্ত নিতে হবে।

- উচ্চ-নিরাপত্তা পরিবেশ (যেমন, স্বাস্থ্যসেবা ): "ফেল ক্লোজড" কনফিগার করুন। সম্ভাব্য আপসকৃত ডিভাইসগুলিকে সংযোগ করা থেকে বিরত রাখতে অ্যাক্সেস অস্বীকার করুন।

- সাধারণ পরিবেশ (যেমন, পরিবহন হাব): সতর্কতার সাথে "ফেল ওপেন" কনফিগার করুন। অপারেশনাল ধারাবাহিকতা বজায় রাখতে অ্যাক্সেসের অনুমতি দিন, তবে SOC-এর জন্য একটি উচ্চ-অগ্রাধিকার সতর্কতা তৈরি করুন।

সর্বোত্তম অনুশীলন

১. ডেল্টা CRLs প্রয়োগ করুন: যদি একটি বৃহৎ পরিবেশে CRLs-এর উপর নির্ভর করেন, তাহলে ডেল্টা CRLs প্রয়োগ করুন। এই ফাইলগুলিতে শেষ সম্পূর্ণ বেস CRL প্রকাশিত হওয়ার পর থেকে শুধুমাত্র রিভোকেশন পরিবর্তনগুলি থাকে, যা ডাউনলোডের আকার এবং ব্যান্ডউইথের ব্যবহার উল্লেখযোগ্যভাবে হ্রাস করে। ২. OCSP লেটেন্সি নিরীক্ষণ করুন: EAP-TLS হ্যান্ডশেকের সময় OCSP কোয়েরিগুলি ইনলাইন ঘটে। যদি OCSP রেসপন্ডার উত্তর দিতে 500ms সময় নেয়, তাহলে প্রমাণীকরণ 500ms দ্বারা বিলম্বিত হয়। রেসপন্ডার লেটেন্সি নিরীক্ষণ করুন এবং প্রতিক্রিয়ার সময় খারাপ হলে অনুভূমিকভাবে স্কেল করুন। ৩. স্বল্প-মেয়াদী সার্টিফিকেট: স্বয়ংক্রিয় SCEP/EST নবায়নের মাধ্যমে সার্টিফিকেটের বৈধতার সময়কাল কমানোর কথা বিবেচনা করুন (যেমন, ১ বছর থেকে ৭ দিন)। স্বল্প-মেয়াদী সার্টিফিকেটগুলি স্বাভাবিকভাবেই দ্রুত মেয়াদ উত্তীর্ণ হয়, যা শক্তিশালী রিভোকেশন অবকাঠামোর উপর নির্ভরতা হ্রাস করে। ৪. বিস্তৃত নেটওয়ার্ক কৌশলের সাথে সারিবদ্ধ করুন: নিশ্চিত করুন যে আপনার NAC স্থাপন আপনার ওয়াইড-এরিয়া নেটওয়ার্ক আর্কিটেকচারের সাথে সারিবদ্ধ। আধুনিক WAN ডিজাইন সম্পর্কে অন্তর্দৃষ্টির জন্য, দেখুন SD WAN vs MPLS: The 2026 Enterprise Network Guide ।

সমস্যা সমাধান ও ঝুঁকি প্রশমন

স্বয়ংক্রিয় রিভোকেশনের সবচেয়ে সাধারণ ব্যর্থতার মোড হল একটি ভাঙা CA-to-NAC পাইপলাইন যার ফলে একটি "ফেল ক্লোজড" ইভেন্ট ঘটে যা বৈধ ব্যবহারকারীদের লক আউট করে।

ঝুঁকি: OCSP রেসপন্ডার বিভ্রাট প্রশমন: একাধিক ফল্ট ডোমেন জুড়ে একটি সক্রিয়-সক্রিয় ক্লাস্টারে রেসপন্ডার স্থাপন করুন। লোড ব্যালেন্সারে ব্যাপক স্বাস্থ্য পরীক্ষা প্রয়োগ করুন যা রেসপন্ডারের CA ডেটাবেস কোয়েরি করার ক্ষমতা যাচাই করে, শুধুমাত্র TCP পোর্ট 80 উপলব্ধতা নয়।

ঝুঁকি: বাসি CRL ক্যাশে প্রশমন: নেটওয়ার্ক বিভাজন বা CDP বিভ্রাটের কারণে RADIUS সার্ভারগুলি সর্বশেষ CRL ডাউনলোড করতে ব্যর্থ হতে পারে। এমন মনিটরিং প্রয়োগ করুন যা স্থানীয়ভাবে ক্যাশে করা CRL সংজ্ঞায়িত প্রকাশের ব্যবধানের চেয়ে পুরানো হলে সতর্ক করে।

ঝুঁকি: অসম্পূর্ণ MDM রিভোকেশন প্রশমন: যদি MDM CA-তে রিভোকেশন কল ট্রিগার করতে ব্যর্থ হয়, তাহলে সার্টিফিকেট বৈধ থাকে। একটি রিকনসিলিয়েশন স্ক্রিপ্ট প্রয়োগ করুন যা পর্যায়ক্রমে MDM-এর সক্রিয় ডিভাইসের তালিকা CA-এর বৈধ সার্টিফিকেটের তালিকার সাথে তুলনা করে, স্বয়ংক্রিয়ভাবে যেকোনো অসঙ্গতি বাতিল করে।

ROI এবং ব্যবসায়িক প্রভাব

সার্টিফিকেট রিভোকেশন স্বয়ংক্রিয় করা নিরাপত্তাকে একটি প্রতিক্রিয়াশীল, ম্যানুয়াল প্রক্রিয়া থেকে একটি সক্রিয়, স্বয়ংক্রিয় প্রতিরক্ষা ব্যবস্থায় রূপান্তরিত করে।

- ঝুঁকি হ্রাস: ডিভাইস আপস এবং নেটওয়ার্ক বিচ্ছিন্নতার মধ্যে এক্সপোজারের উইন্ডো দূর করার মাধ্যমে, সংস্থাগুলি ল্যাটারাল মুভমেন্ট এবং ডেটা এক্সফিল্ট্রেশনের ঝুঁকি উল্লেখযোগ্যভাবে হ্রাস করে। PCI DSS এবং GDPR-এর মতো কাঠামো মেনে চলার জন্য এটি অত্যন্ত গুরুত্বপূর্ণ।

- অপারেশনাল দক্ষতা: রিভোকেশন পাইপলাইন স্বয়ংক্রিয় করা হেল্পডেস্ক কর্মীদের ম্যানুয়ালি RADIUS কনফিগারেশন বা CA ডেটাবেস আপডেট করার প্রয়োজনীয়তা দূর করে যখন একজন কর্মচারী চলে যায়, যা বড় উদ্যোগগুলিতে বার্ষিক শত শত ঘন্টা বাঁচায়।

- ইউনিফাইড অ্যাক্সেস কৌশল: কর্পোরেট ডিভাইসগুলির জন্য একটি শক্তিশালী NAC পরিবেশ IT দলগুলিকে আত্মবিশ্বাসের সাথে সমান্তরাল পরিষেবাগুলি স্থাপন করার অনুমতি দেয়, যেমন Purple-এর অ্যানালিটিক্স-চালিত গেস্ট WiFi বা অবস্থান-ভিত্তিক পরিষেবাগুলি (দেখুন BLE Low Energy Explained for Enterprise ), এই জেনে যে মূল অবকাঠামো সুরক্ষিত।

এই বিষয়ে আমাদের প্রযুক্তিগত ব্রিফিং নিচে শুনুন:

Key Definitions

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure standard for 802.1X network authentication, requiring both the client and the server to present digital certificates to prove their identity.

IT teams deploy EAP-TLS to eliminate the risks associated with password-based authentication, ensuring only managed, certificate-bearing devices can connect to the corporate network.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Crucial for environments requiring immediate enforcement of access policies, such as when an employee is terminated and their device must be instantly disconnected.

CRL (Certificate Revocation List)

A periodically published, digitally signed list of certificate serial numbers that have been revoked by the issuing Certificate Authority.

Used as a primary revocation mechanism in offline or air-gapped networks, or as a highly resilient fallback mechanism for OCSP.

OCSP Stapling

A mechanism where the client device fetches its own OCSP response and 'staples' it to the TLS handshake, presenting it to the RADIUS server.

Reduces the load on the RADIUS server and OCSP Responder, and improves privacy by preventing the CA from seeing exactly when and where a device is authenticating.

Delta CRL

A smaller revocation list containing only the certificates revoked since the last full Base CRL was published.

Essential for large deployments to prevent network congestion, as full CRLs can become massive and consume significant bandwidth during refresh cycles.

CDP (CRL Distribution Point)

The location, typically an HTTP or LDAP URL, where the Certificate Authority publishes the CRL for clients and RADIUS servers to download.

IT teams must ensure the CDP is highly available and reachable from all NAC policy engines; if the CDP goes down, the RADIUS servers cannot update their caches.

Fail Open / Fail Closed

The policy decision dictating what happens when the revocation infrastructure (OCSP or CDP) is unreachable. Fail Open allows access; Fail Closed denies access.

A critical business decision balancing security posture against operational uptime. Requires sign-off from both IT operations and the CISO.

SCEP (Simple Certificate Enrollment Protocol)

A protocol used by MDM platforms to automate the issuance of digital certificates to managed devices without user intervention.

The starting point of the automated lifecycle. SCEP issues the certificate, and the MDM later triggers the CA to revoke it when the device is retired.

Worked Examples

A 500-bed hospital network is migrating from credential-based 802.1X to certificate-based EAP-TLS for all medical IoT devices and staff laptops. The CISO mandates that if a device is reported stolen, its network access must be terminated within 5 minutes. The network team is concerned about the RADIUS server load if it has to constantly query external services. How should the revocation architecture be designed?

The hospital must deploy OCSP to meet the 5-minute revocation SLA, as CRL refresh intervals cannot reliably meet this target without causing severe network overhead. To address the network team's load concerns, the architecture should implement OCSP Responders locally within the hospital's data centre, positioned close to the RADIUS servers to minimise latency. The RADIUS servers should be configured to query the local OCSP VIP. To ensure resilience, the RADIUS servers must be configured with a fallback to a locally cached CRL, updated hourly. The failure policy must be set to 'fail closed' due to the healthcare environment's strict compliance requirements.

A global retail chain with 1,200 stores uses SCEP to provision certificates to point-of-sale (POS) tablets. The stores have limited WAN bandwidth. The IT director wants to implement certificate revocation but is concerned that downloading large CRL files across 1,200 branch RADIUS servers will saturate the WAN links. What is the optimal deployment strategy?

The retail chain should implement a hybrid approach utilising Delta CRLs and OCSP Stapling. First, the CA should be configured to publish a Base CRL weekly and a Delta CRL (containing only recent revocations) every 4 hours. The branch RADIUS servers will only download the small Delta CRLs during the day, minimising WAN impact. Alternatively, if the POS tablets' EAP supplicants support it, OCSP Stapling should be enabled. This shifts the burden of fetching the OCSP response from the branch RADIUS server to the tablet itself, which can fetch the response directly from the central CA over standard HTTPS, bypassing the RADIUS server's processing overhead entirely.

Practice Questions

Q1. Your organisation is deploying 802.1X across 50 remote branch offices. The WAN links to the central data centre are highly congested and frequently drop packets. You need to implement certificate revocation for the branch corporate laptops. Which architecture should you choose?

Hint: Consider the impact of packet loss on real-time protocols versus the resilience of cached data.

View model answer

You should implement a CRL-based architecture, specifically using Base and Delta CRLs. Because the WAN links are congested and unreliable, real-time OCSP queries will frequently time out, causing authentication delays or failures. By configuring the branch RADIUS servers to download and cache Delta CRLs during off-peak hours, the local RADIUS server can perform revocation checks instantly against its cache, even if the WAN link drops entirely during the authentication attempt.

Q2. A security audit reveals that when your primary OCSP Responder goes offline for maintenance, all corporate users are completely locked out of the WiFi network. The business demands that maintenance should not impact user connectivity, but the CISO refuses to change the policy to 'Fail Open'. How do you resolve this?

Hint: If you cannot change the failure policy, you must change the availability of the service.

View model answer

You must implement high availability for the OCSP service. Deploy at least one additional OCSP Responder and place both behind a load balancer. Configure the RADIUS server to query the load balancer's Virtual IP (VIP). During maintenance, you can drain connections from the primary responder, take it offline, and the load balancer will seamlessly route all OCSP queries to the secondary responder, satisfying both the business uptime requirement and the CISO's 'Fail Closed' mandate.

Q3. You have configured your MDM to automatically revoke certificates when a device is marked as 'lost'. You test the system by marking a test iPad as lost. The MDM confirms the revocation, but 10 minutes later, the iPad successfully connects to the corporate WiFi. The RADIUS server is configured to use a CRL published every 24 hours. What is the root cause and how do you fix it?

Hint: Trace the timeline of the revocation data from the CA to the RADIUS server's enforcement engine.

View model answer

The root cause is latency in the CRL publication and refresh cycle. While the MDM successfully told the CA to revoke the certificate, the CA will not publish that updated status to the CRL Distribution Point until the next 24-hour cycle, and the RADIUS server will not download it until its own cache expires. To fix this, you must either migrate to OCSP for real-time checking, or drastically reduce the CRL publication and download intervals (e.g., to 1 hour) to meet your required enforcement timeline.