কীভাবে DNS ফিল্টারিং নেটওয়ার্ক ব্যান্ডউইথ ব্যবহার কমায়

এই গাইডটি বিস্তারিতভাবে আলোচনা করে কীভাবে এন্টারপ্রাইজ WiFi নেটওয়ার্কগুলোতে DNS ফিল্টারিং প্রয়োগ করলে তা ব্যান্ডউইথ ব্যবহার করার আগেই অ্যাডভার্টাইজিং, ট্র্যাকিং এবং টেলিমেট্রি ট্র্যাফিক ব্লক করে। আইটি ম্যানেজার এবং ভেন্যু অপারেটরদের জন্য, এর অর্থ হলো আইএসপি (ISP) খরচ তাৎক্ষণিকভাবে হ্রাস, উন্নত নেটওয়ার্ক পারফরম্যান্স এবং উন্নত সিকিউরিটি পোসচার।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ

- DNS রেজোলিউশন এবং ব্যান্ডউইথ অপচয়ের মেকানিক্স

- কীভাবে DNS ফিল্টারিং ব্যান্ডউইথ পুনরুদ্ধার করে

- ডিপ্লয়মেন্ট আর্কিটেকচার

- ইমপ্লিমেন্টেশন গাইড

- ধাপ ১: একটি বেসলাইন স্থাপন করুন

- ধাপ ২: নেটওয়ার্ক সেগমেন্ট অনুযায়ী ফিল্টারিং পলিসি সংজ্ঞায়িত করুন

- ধাপ ৩: ব্লকলিস্ট নির্বাচন এবং টেস্ট করুন

- ধাপ ৪: DNS over HTTPS (DoH) অ্যাড্রেস করুন

- বেস্ট প্র্যাকটিস

- ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

- সাধারণ ফেইলিওর মোড

- ROI এবং বিজনেস ইমপ্যাক্ট

এক্সিকিউটিভ সামারি

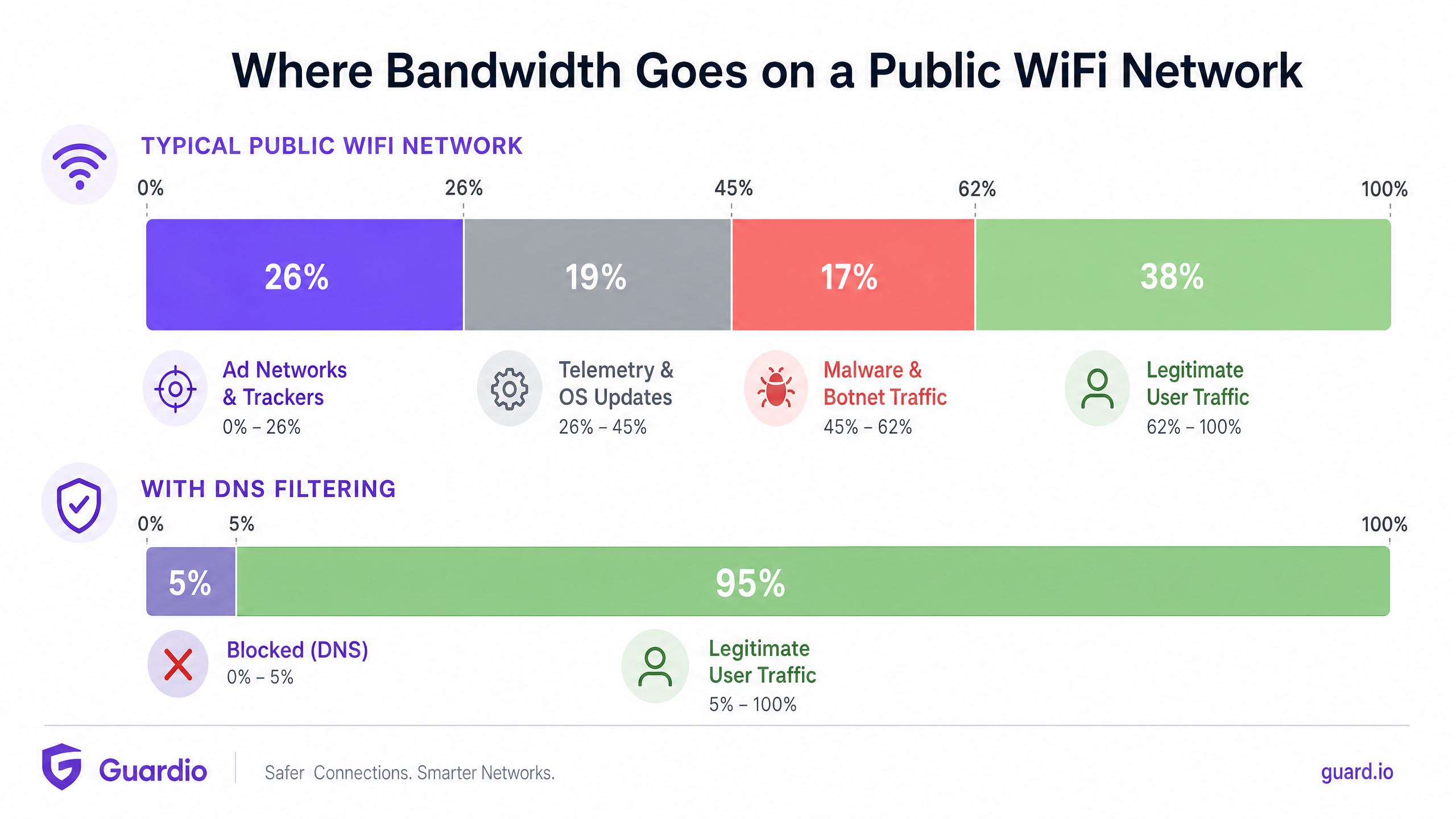

এন্টারপ্রাইজ আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্ট যারা হাই-ডেনসিটি পরিবেশ পরিচালনা করেন—যেমন হসপিটালিটি , রিটেইল , ট্রান্সপোর্ট এবং বড় আকারের ভেন্যু—তাদের জন্য ব্যান্ডউইথ ম্যানেজমেন্ট একটি চলমান অপারেশনাল চ্যালেঞ্জ। আইএসপি (ISP) কানেকশন এবং অ্যাক্সেস পয়েন্ট ডেনসিটির ক্রমাগত আপগ্রেড সত্ত্বেও, উপলব্ধ থ্রুপুটের একটি উল্লেখযোগ্য অংশ প্রায়শই নন-ইউজার-ইনিশিয়েটেড ট্র্যাফিক দ্বারা ব্যবহৃত হয়। অ্যাডভার্টাইজিং নেটওয়ার্ক, টেলিমেট্রি বীকন, ট্র্যাকিং পিক্সেল এবং ব্যাকগ্রাউন্ড ওএস (OS) আপডেট নীরবে নেটওয়ার্ক পারফরম্যান্স কমিয়ে দেয় এবং কৃত্রিমভাবে ইনফ্রাস্ট্রাকচার খরচ বাড়িয়ে তোলে।

এই টেকনিক্যাল রেফারেন্স গাইডটি বিস্তারিতভাবে আলোচনা করে কীভাবে নেটওয়ার্ক এজে DNS ফিল্টারিং প্রয়োগ করে এই অদক্ষতা সরাসরি দূর করা যায়। পরিচিত অ্যাডভার্টাইজিং, ট্র্যাকিং এবং ক্ষতিকারক ডোমেইনগুলোর রেজোলিউশন রিকোয়েস্ট ইন্টারসেপ্ট এবং ব্লক করার মাধ্যমে, নেটওয়ার্ক অপারেটররা অপ্রয়োজনীয় TCP কানেকশন তৈরি হওয়া প্রতিরোধ করতে পারেন। এই পদ্ধতিটি ঘনবসতিপূর্ণ পরিবেশে নেটওয়ার্ক ব্যান্ডউইথ ব্যবহার ৩৫% পর্যন্ত কমায়, যা এন্ড-ইউজার অভিজ্ঞতা উন্নত করার পাশাপাশি সিকিউরিটি ঝুঁকি কমায়। আমরা সিনিয়র আইটি প্রফেশনালদের জন্য কার্যকর নির্দেশনা প্রদান করে DNS ফিল্টারিংয়ের টেকনিক্যাল আর্কিটেকচার, ডিপ্লয়মেন্ট মডেল এবং পরিমাপযোগ্য ROI অন্বেষণ করব।

টেকনিক্যাল ডিপ-ডাইভ

DNS রেজোলিউশন এবং ব্যান্ডউইথ অপচয়ের মেকানিক্স

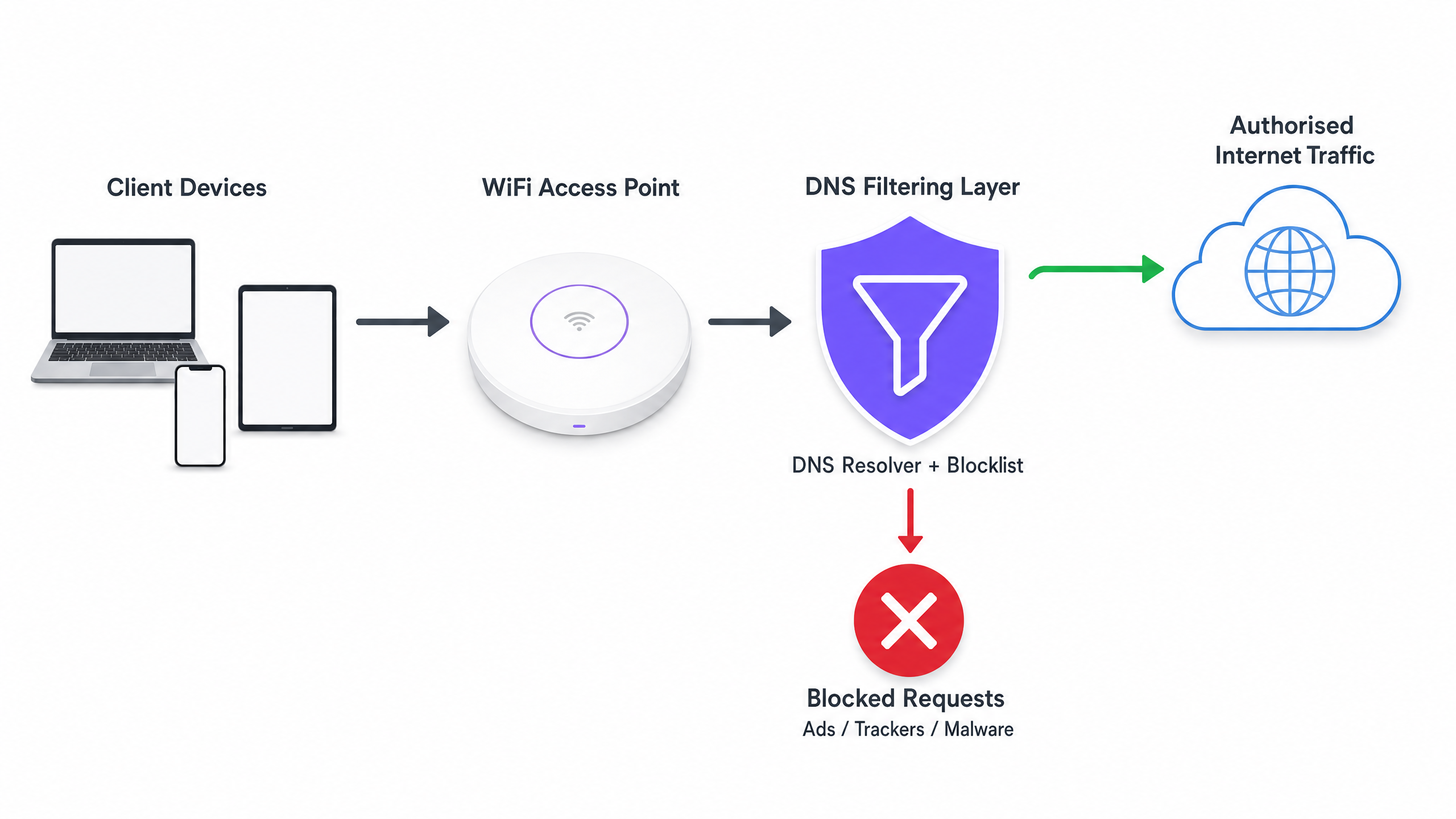

ডোমেইন নেম সিস্টেম (DNS) সমস্ত ইন্টারনেট ট্র্যাফিকের জন্য একটি মৌলিক রাউটিং লেয়ার হিসেবে কাজ করে। যখন কোনো ক্লায়েন্ট ডিভাইস একটি গেস্ট WiFi নেটওয়ার্কে কানেক্ট করে, তখন কোনো HTTP/HTTPS কানেকশন তৈরি করার আগে এটি প্রথম যে কাজটি করে তা হলো একটি হোস্টনেমকে আইপি (IP) অ্যাড্রেসে রূপান্তর করার জন্য একটি DNS কোয়েরি করা।

আধুনিক ওয়েব এবং মোবাইল অ্যাপ্লিকেশনগুলোতে, একটি একক ইউজার অ্যাকশন (যেমন, একটি নিউজ ওয়েবসাইট লোড করা বা একটি সোশ্যাল মিডিয়া অ্যাপ খোলা) সেকেন্ডারি এবং টারশিয়ারি DNS কোয়েরির একটি ক্যাসকেড ট্রিগার করে। এই কোয়েরিগুলো অ্যাড সার্ভার, অ্যানালিটিক্স প্ল্যাটফর্ম এবং টেলিমেট্রি এন্ডপয়েন্টগুলোর দিকে নির্দেশিত হয়।

যখন এই কোয়েরিগুলো সফলভাবে রিজলভ হয়, তখন ডিভাইসটি একটি কানেকশন স্থাপন করে এবং পেলোড ডাউনলোড করে—যা প্রায়শই বিজ্ঞাপনের জন্য ভারী মিডিয়া ফাইল বা টেলিমেট্রির জন্য অবিচ্ছিন্ন ডেটা স্ট্রিম হয়ে থাকে। এই ট্র্যাফিক মূল্যবান ব্যান্ডউইথ, অ্যাক্সেস পয়েন্টে (AP) রেডিও এয়ারটাইম এবং গেটওয়ে রাউটারে কনকারেন্ট কানেকশন লিমিট ব্যবহার করে।

কীভাবে DNS ফিল্টারিং ব্যান্ডউইথ পুনরুদ্ধার করে

DNS ফিল্টারিং রেজোলিউশন পর্যায়ে এই প্রক্রিয়াটিকে ইন্টারসেপ্ট করে। যখন কোনো ডিভাইস একটি ডোমেইনে কোয়েরি করে, তখন DNS রিভলভার একটি মেইনটেইনড ব্লকলিস্ট (বা থ্রেট ইন্টেলিজেন্স ফিড) এর বিপরীতে হোস্টনেমটি চেক করে। যদি ডোমেইনটিকে অ্যাড নেটওয়ার্ক, ট্র্যাকার বা পরিচিত ক্ষতিকারক সত্তা হিসেবে ফ্ল্যাগ করা হয়, তবে রিভলভার আসল আইপি অ্যাড্রেসের পরিবর্তে একটি নাল রেসপন্স (যেমন, 0.0.0.0 বা NXDOMAIN) রিটার্ন করে।

এখানে সবচেয়ে গুরুত্বপূর্ণ দক্ষতার দিকটি হলো, একটি TCP হ্যান্ডশেক হওয়ার আগেই ট্রানজ্যাকশনটি টার্মিনেট করা হয়। কোনো TLS নেগোসিয়েশন হয় না এবং কোনো পেলোড ডাউনলোড হয় না। বিজ্ঞাপন বা ট্র্যাকিং স্ক্রিপ্ট দ্বারা যে ব্যান্ডউইথ ব্যবহৃত হতো, তা সম্পূর্ণভাবে সংরক্ষিত থাকে।

ডিপ্লয়মেন্ট আর্কিটেকচার

এন্টারপ্রাইজ পরিবেশে DNS ফিল্টারিং ডিপ্লয় করার জন্য তিনটি প্রাথমিক আর্কিটেকচারাল মডেল রয়েছে:

- ক্লাউড-বেসড রিভলভার: ক্লায়েন্ট ডিভাইসগুলোতে একটি ক্লাউড-বেসড DNS ফিল্টারিং সার্ভিসের (যেমন, Cisco Umbrella, Cloudflare Gateway) আইপি অ্যাড্রেস অ্যাসাইন করার জন্য লোকাল DHCP সার্ভার কনফিগার করা হয়। এটি সবচেয়ে কম-ঘর্ষণযুক্ত ডিপ্লয়মেন্ট, যার জন্য কোনো অন-প্রিমিসেস হার্ডওয়্যার পরিবর্তনের প্রয়োজন হয় না। তবে, এটি সম্পূর্ণভাবে ক্লাউড প্রোভাইডারের ল্যাটেন্সির ওপর নির্ভর করে।

- অন-প্রিমিসেস অ্যাপ্লায়েন্স: লোকাল নেটওয়ার্ক ইনফ্রাস্ট্রাকচারের মধ্যে একটি ডেডিকেটেড DNS রিভলভার (ফিজিক্যাল বা ভার্চুয়াল অ্যাপ্লায়েন্স) ডিপ্লয় করা হয়। এটি DNS রেজোলিউশনের জন্য সর্বনিম্ন ল্যাটেন্সি প্রদান করে এবং নিশ্চিত করে যে সমস্ত DNS কোয়েরি লগ অন-সাইট থাকে, যা ডেটা সার্বভৌমত্ব বিধিমালার সাথে কমপ্লায়েন্স সহজ করতে পারে।

- ইন্টিগ্রেটেড WiFi ম্যানেজমেন্ট প্ল্যাটফর্ম: মাল্টি-ভেন্যু অপারেটরদের জন্য সবচেয়ে কার্যকর মডেল হলো নেটওয়ার্ক ম্যানেজমেন্ট বা Captive Portal লেয়ারে সরাসরি DNS ফিল্টারিং ইন্টিগ্রেট করা। যেসব প্ল্যাটফর্ম বিস্তৃত WiFi অ্যানালিটিক্স অফার করে, সেগুলোতে প্রায়শই পলিসি-ভিত্তিক DNS ফিল্টারিং অন্তর্ভুক্ত থাকে যা প্রতি-SSID, প্রতি-ভেন্যু বা প্রতি-ইউজার গ্রুপে প্রয়োগ করা যেতে পারে।

ইমপ্লিমেন্টেশন গাইড

বৈধ ইউজার ট্র্যাফিক ব্যাহত হওয়া বা প্রয়োজনীয় পরিষেবাগুলো ভেঙে পড়া এড়াতে DNS ফিল্টারিং ডিপ্লয় করার জন্য একটি কাঠামোগত পদ্ধতি প্রয়োজন।

ধাপ ১: একটি বেসলাইন স্থাপন করুন

কোনো ব্লকিং রুল প্রয়োগ করার আগে, সমস্ত কোয়েরি লগ করার জন্য আপনার বর্তমান DNS রিভলভারগুলো কনফিগার করুন। সমস্ত ভেন্যু জুড়ে ট্র্যাফিকের একটি প্রতিনিধিত্বমূলক নমুনা ক্যাপচার করতে অন্তত ১৪ দিনের জন্য এটি একটি অডিট মোডে চালান। শীর্ষ কোয়েরি করা ডোমেইনগুলো শনাক্ত করতে এই লগগুলো বিশ্লেষণ করুন এবং পরিচিত অ্যাড নেটওয়ার্ক ও ট্র্যাকারগুলোর দিকে নির্দেশিত কোয়েরির শতাংশ গণনা করুন। ডিপ্লয়মেন্ট-পরবর্তী ROI পরিমাপ করার জন্য এই বেসলাইনটি অপরিহার্য।

ধাপ ২: নেটওয়ার্ক সেগমেন্ট অনুযায়ী ফিল্টারিং পলিসি সংজ্ঞায়িত করুন

একটি মনোলিথিক ফিল্টারিং পলিসি এন্টারপ্রাইজ পরিবেশে খুব কমই কার্যকর হয়। নেটওয়ার্কের উদ্দেশ্যের ওপর ভিত্তি করে আপনাকে অবশ্যই আপনার পলিসিগুলো সেগমেন্ট করতে হবে:

- গেস্ট WiFi: ব্যান্ডউইথ সাশ্রয় সর্বাধিক করতে এবং ভেন্যুর সুনাম রক্ষা করতে অ্যাড নেটওয়ার্ক, ট্র্যাকার, অ্যাডাল্ট কন্টেন্ট এবং পরিচিত ম্যালওয়্যার ডোমেইনগুলোর অ্যাগ্রেসিভ ব্লকিং প্রয়োগ করুন।

- স্টাফ/কর্পোরেট নেটওয়ার্ক: মাঝারি ফিল্টারিং প্রয়োগ করুন। যদিও ম্যালওয়্যার এবং ফিশিং ডোমেইনগুলো ব্লক করা উচিত, তবে অতিরিক্ত অ্যাগ্রেসিভ অ্যাড ব্লকিং মার্কেটিং টিম বা নির্দিষ্ট SaaS অ্যাপ্লিকেশনগুলোর কাজে হস্তক্ষেপ করতে পারে। সিকিউরিটি এবং অ্যাক্সেসের মধ্যে ভারসাম্য বজায় রাখার নির্দেশনার জন্য স্টাফ WiFi নেটওয়ার্কের জন্য সুরক্ষিত BYOD পলিসি পর্যালোচনা করুন।

- IoT/অপারেশনাল নেটওয়ার্ক: কঠোর অ্যালাও-লিস্টিং (ডিফল্ট ডিনাই) প্রয়োগ করুন। IoT ডিভাইসগুলো (যেমন, স্মার্ট থার্মোস্ট্যাট, পয়েন্ট-অফ-সেল টার্মিনাল) শুধুমাত্র তাদের অপারেশনের জন্য প্রয়োজনীয় নির্দিষ্ট ডোমেইনগুলো রিজলভ করতে সক্ষম হওয়া উচিত।

ধাপ ৩: ব্লকলিস্ট নির্বাচন এবং টেস্ট করুন

আপনার DNS ফিল্টারিংয়ের কার্যকারিতা সম্পূর্ণভাবে আপনার ব্লকলিস্টের মানের ওপর নির্ভর করে। একটিমাত্র উৎসের ওপর নির্ভর করা ঝুঁকিপূর্ণ। স্বনামধন্য কমিউনিটি-মেইনটেইনড লিস্টগুলোর (যেমন, OISD) সাথে কমার্শিয়াল থ্রেট ইন্টেলিজেন্স ফিডগুলো একত্রিত করুন।

সবচেয়ে গুরুত্বপূর্ণ হলো, নির্বাচিত ব্লকলিস্টগুলো প্রথমে একটি 'ড্রাই-রান' বা মনিটরিং মোডে চালান। কোনো ফলস পজিটিভ—বৈধ ডোমেইন যা ব্লক করা হতে পারে—শনাক্ত করতে লগগুলো বিশ্লেষণ করুন। উদাহরণস্বরূপ, একটি বড় CDN ব্লক করলে তা অজান্তেই গুরুত্বপূর্ণ বিজনেস অ্যাপ্লিকেশনগুলোর রেন্ডারিং ভেঙে দিতে পারে।

ধাপ ৪: DNS over HTTPS (DoH) অ্যাড্রেস করুন

আধুনিক ব্রাউজারগুলো (Chrome, Firefox, Edge) ক্রমবর্ধমানভাবে DNS over HTTPS (DoH)-কে ডিফল্ট হিসেবে ব্যবহার করে, যা DNS কোয়েরিগুলোকে এনক্রিপ্ট করে এবং আপনার লোকাল নেটওয়ার্কের DHCP-অ্যাসাইন করা DNS সার্ভারগুলোকে বাইপাস করে সরাসরি ক্লাউড রিভলভারগুলোতে (যেমন Google বা Cloudflare) পাঠায়। যদি DoH অ্যাক্টিভ থাকে, তবে আপনার DNS ফিল্টারিং বাইপাস হয়ে যায়।

এটি প্রশমিত করতে, আপনাকে অবশ্যই পোর্ট 443-এ পরিচিত DoH প্রোভাইডারদের আউটবাউন্ড ট্র্যাফিক ব্লক করার জন্য আপনার এজ ফায়ারওয়ালগুলো কনফিগার করতে হবে, যা ব্রাউজারগুলোকে লোকাল, আনএনক্রিপ্টেড DNS রিভলভারে ফিরে যেতে বাধ্য করে যেখানে আপনার ফিল্টারিং পলিসিগুলো প্রয়োগ করা আছে।

বেস্ট প্র্যাকটিস

- ব্লকলিস্ট আপডেট অটোমেট করুন: থ্রেট ল্যান্ডস্কেপ এবং অ্যাড-সার্ভিং ডোমেইনগুলো প্রতিদিন পরিবর্তিত হয়। নিশ্চিত করুন যে আপনার DNS ফিল্টারিং সলিউশনটি অন্তত প্রতি ২৪ ঘণ্টায় আপনার নির্বাচিত থ্রেট ইন্টেলিজেন্স ফিডগুলো থেকে স্বয়ংক্রিয়ভাবে আপডেট গ্রহণ করে।

- একটি লোকাল ক্যাশ ইমপ্লিমেন্ট করুন: ল্যাটেন্সি কমানোর জন্য, নিশ্চিত করুন যে আপনার লোকাল DNS রিভলভার ঘন ঘন করা কোয়েরিগুলো ক্যাশ করে। এমনকি আপনি যদি একটি ক্লাউড-বেসড ফিল্টারিং সার্ভিস ব্যবহার করেন, তবুও একটি লোকাল ক্যাশিং ফরোয়ার্ডার সাধারণ রিকোয়েস্টগুলোর জন্য রাউন্ড-ট্রিপ টাইম কমিয়ে দেয়।

- একটি অ্যাক্সেসযোগ্য অ্যালাও-লিস্ট বজায় রাখুন: ফলস পজিটিভ ঘটবেই। যখন কোনো বৈধ সার্ভিস অজান্তেই ব্লক হয়ে যায়, তখন আইটি সাপোর্ট টিমের জন্য একটি নির্দিষ্ট ডোমেইনকে অ্যালাও-লিস্টে যুক্ত করার একটি স্পষ্ট ও দ্রুত প্রক্রিয়া স্থাপন করুন।

- কমপ্লায়েন্স নিশ্চিত করুন: DNS কোয়েরি লগগুলোতে ইউজারের ব্রাউজিং আচরণ সম্পর্কে তথ্য থাকে, যা GDPR বা CCPA-এর মতো বিধিমালার অধীন হতে পারে। নিশ্চিত করুন যে আপনার লগিং প্র্যাকটিসগুলো আপনার প্রতিষ্ঠানের প্রাইভেসি পলিসির সাথে সামঞ্জস্যপূর্ণ। সুরক্ষিত রেকর্ড বজায় রাখার বিষয়ে আরও জানতে, ২০২৬ সালে আইটি সিকিউরিটির জন্য অডিট ট্রেইল কী তা ব্যাখ্যা করুন দেখুন।

ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

সাধারণ ফেইলিওর মোড

- Captive Portal ব্রেকএজ: অ্যাগ্রেসিভ DNS ফিল্টারিং মাঝে মাঝে ডিভাইস ওএস (OS) Captive Portal ডিটেকশনের জন্য প্রয়োজনীয় ডোমেইনগুলো (যেমন,

captive.apple.com) ব্লক করতে পারে। নিশ্চিত করুন যে এই প্রয়োজনীয় ডোমেইনগুলো স্পষ্টভাবে অ্যালাও-লিস্ট করা আছে। - অ্যাপ্লিকেশন ম্যালফাংশন: কিছু মোবাইল অ্যাপ্লিকেশন লোড হতে ব্যর্থ হবে বা ক্র্যাশ করবে যদি তাদের টেলিমেট্রি বা অ্যাড-সার্ভিং ডোমেইনগুলো আনরিচেবল হয়। যদি আপনার স্টাফ বা গেস্টদের দ্বারা ব্যবহৃত কোনো গুরুত্বপূর্ণ অ্যাপ ফেইল করে, তবে সেই ডিভাইসগুলো থেকে আসা ব্লক করা কোয়েরিগুলোর জন্য DNS লগগুলো পর্যালোচনা করুন এবং সেই অনুযায়ী অ্যালাও-লিস্ট অ্যাডজাস্ট করুন。

- পারফরম্যান্স বটলনেক: যদি কোনো অন-প্রিমিসেস অ্যাপ্লায়েন্স ডিপ্লয় করা হয়, তবে নিশ্চিত করুন যে এটি আপনার নেটওয়ার্কের পিক কোয়েরি-পার-সেকেন্ড (QPS) হ্যান্ডেল করার জন্য পর্যাপ্তভাবে প্রোভিশন করা হয়েছে। একটি আন্ডার-রিসোর্সড DNS রিভলভার উল্লেখযোগ্য ল্যাটেন্সি তৈরি করবে, যা বিজ্ঞাপনের চেয়েও ইউজারের অভিজ্ঞতাকে অনেক বেশি খারাপ করবে।

ROI এবং বিজনেস ইমপ্যাক্ট

DNS ফিল্টারিং প্রয়োগ করা তিনটি মূল ক্ষেত্রে পরিমাপযোগ্য রিটার্ন প্রদান করে:

- ব্যান্ডউইথ খরচ হ্রাস: ১৫% থেকে ৩৫% অপ্রয়োজনীয় ট্র্যাফিক দূর করার মাধ্যমে, প্রতিষ্ঠানগুলো প্রায়শই ব্যয়বহুল আইএসপি (ISP) সার্কিট আপগ্রেড বিলম্বিত করতে পারে। মিটারড কানেকশন বা স্যাটেলাইট ব্যাকহল যুক্ত পরিবেশে, খরচ সাশ্রয় তাৎক্ষণিক এবং উল্লেখযোগ্য হয়।

- উন্নত নেটওয়ার্ক পারফরম্যান্স: ব্যাকগ্রাউন্ড ট্র্যাফিক দ্বারা ব্যবহৃত কনকারেন্ট কানেকশন এবং রেডিও এয়ারটাইমের পরিমাণ হ্রাস করা সরাসরি বৈধ ইউজার অ্যাক্টিভিটিগুলোর জন্য থ্রুপুট এবং ল্যাটেন্সি উন্নত করে। এর ফলে 'স্লো WiFi' সম্পর্কিত হেল্পডেস্ক টিকিট কমে যায় এবং ইউজার স্যাটিসফ্যাকশন স্কোর বৃদ্ধি পায়।

- উন্নত সিকিউরিটি পোসচার: DNS লেয়ারে ম্যালওয়্যার কমান্ড-অ্যান্ড-কন্ট্রোল (C2) ডোমেইন এবং ফিশিং সাইটগুলো ব্লক করা গেস্ট বা স্টাফ নেটওয়ার্কে থাকা কোনো কম্প্রোমাইজড ডিভাইস থেকে সফল ব্রিচের ঝুঁকি উল্লেখযোগ্যভাবে হ্রাস করে।

পাবলিক সেক্টর এবং স্মার্ট সিটি উদ্যোগগুলো প্রসারিত হওয়ার সাথে সাথে—যেমনটি আমাদের সাম্প্রতিক ঘোষণায় তুলে ধরা হয়েছে, ডিজিটাল ইনক্লুশন এবং স্মার্ট সিটি ইনোভেশনকে এগিয়ে নিতে Purple ইয়ান ফক্সকে ভিপি গ্রোথ – পাবলিক সেক্টর হিসেবে নিয়োগ দিয়েছে —স্কেলে ন্যায়সঙ্গত, হাই-পারফরম্যান্স কানেক্টিভিটি প্রদানের জন্য দক্ষ ব্যান্ডউইথ ব্যবহার অত্যন্ত গুরুত্বপূর্ণ হয়ে ওঠে। উপরন্তু, WiFi হটস্পটগুলোতে নিরবচ্ছিন্ন, সুরক্ষিত নেভিগেশনের জন্য Purple অফলাইন ম্যাপস মোড চালু করেছে -এর মতো ফিচারগুলো প্রদর্শন করে যে কীভাবে নেটওয়ার্ক রিসোর্সগুলো অপ্টিমাইজ করা সামগ্রিক ইউজার জার্নিকে উন্নত করতে পারে।

মূল সংজ্ঞাসমূহ

DNS রেজোলিউশন

একটি হিউম্যান-রিডেবল ডোমেইন নেমকে (যেমন, example.com) একটি মেশিন-রিডেবল আইপি (IP) অ্যাড্রেসে রূপান্তর করার প্রক্রিয়া।

এটি প্রায় সমস্ত নেটওয়ার্ক ট্র্যাফিকের জন্য পূর্বশর্তমূলক পদক্ষেপ; এখানে এটি ইন্টারসেপ্ট করা অবাঞ্ছিত কানেকশনগুলো ব্লক করার সবচেয়ে কার্যকর উপায়।

DNS over HTTPS (DoH)

HTTPS প্রোটোকলের মাধ্যমে রিমোট DNS রেজোলিউশন সম্পাদন করার জন্য একটি প্রোটোকল, যা কোয়েরিটিকে এনক্রিপ্ট করে।

DoH লোকাল নেটওয়ার্ক অ্যাডমিনিস্ট্রেটরদের DNS রিকোয়েস্ট দেখতে বা ফিল্টার করতে বাধা দেয়, যা প্রশমিত করার জন্য নির্দিষ্ট ফায়ারওয়াল রুলের প্রয়োজন হয়।

টেলিমেট্রি ট্র্যাফিক

অপারেটিং সিস্টেম বা অ্যাপ্লিকেশনগুলো দ্বারা তাদের ভেন্ডরদের কাছে পাঠানো স্বয়ংক্রিয় যোগাযোগ, যা ব্যবহারের ডেটা, ডায়াগনস্টিকস বা স্ট্যাটাস রিপোর্ট করে।

যদিও পৃথকভাবে ছোট, একটি পাবলিক WiFi নেটওয়ার্কে শত শত ডিভাইস থেকে আসা সামগ্রিক টেলিমেট্রি ট্র্যাফিক উল্লেখযোগ্য ব্যান্ডউইথ ব্যবহার করে।

NXDOMAIN

একটি DNS রেসপন্স যা নির্দেশ করে যে রিকোয়েস্ট করা ডোমেইন নেমটির কোনো অস্তিত্ব নেই।

DNS ফিল্টারগুলো প্রায়শই ব্লক করা ডোমেইনগুলোর জন্য একটি NXDOMAIN রেসপন্স রিটার্ন করে, যা ক্লায়েন্টের কানেকশন প্রচেষ্টাকে তাৎক্ষণিকভাবে টার্মিনেট করে।

থ্রেট ইন্টেলিজেন্স ফিড

পরিচিত ক্ষতিকারক ডোমেইন, আইপি (IP) এবং ইউআরএল (URL) সম্পর্কে তথ্য প্রদানকারী ডেটার একটি ক্রমাগত আপডেট হওয়া স্ট্রিম।

নতুন শনাক্ত হওয়া ম্যালওয়্যার এবং ফিশিং ইনফ্রাস্ট্রাকচার থেকে নেটওয়ার্কগুলোকে রক্ষা করতে ডায়নামিকভাবে DNS ব্লকলিস্ট আপডেট করার জন্য ব্যবহৃত হয়।

ফলস পজিটিভ

DNS ফিল্টারিংয়ে, যখন একটি বৈধ, প্রয়োজনীয় ডোমেইনকে ভুলভাবে ক্যাটাগরাইজ করা হয় এবং ব্লক করা হয়।

ফলস পজিটিভ অ্যাপ্লিকেশন ব্রেকএজ ঘটায় এবং ইউজারের অভিযোগ সমাধানের জন্য একটি দ্রুত অ্যালাও-লিস্টিং প্রক্রিয়ার প্রয়োজন হয়।

অ্যালাও-লিস্ট (ডিফল্ট ডিনাই)

একটি সিকিউরিটি পোসচার যেখানে সমস্ত ট্র্যাফিক ডিফল্টরূপে ব্লক করা থাকে এবং শুধুমাত্র স্পষ্টভাবে অনুমোদিত ডোমেইনগুলোকে রিজলভ করার অনুমতি দেওয়া হয়।

অত্যন্ত সুরক্ষিত বা অপারেশনাল নেটওয়ার্কগুলোর (যেমন IoT বা POS সিস্টেম) জন্য বেস্ট প্র্যাকটিস যেখানে প্রয়োজনীয় ডোমেইনগুলো পরিচিত এবং সসীম।

Captive Portal ডিটেকশন

যে মেকানিজমের মাধ্যমে একটি ওএস (OS) নির্ধারণ করে যে এটি কোনো Captive Portal-এর পিছনে আছে কিনা, সাধারণত একটি নির্দিষ্ট ভেন্ডর ডোমেইনে পৌঁছানোর চেষ্টা করার মাধ্যমে।

যদি DNS ফিল্টারিং এই নির্দিষ্ট ডোমেইনগুলোকে ব্লক করে, তবে ডিভাইসগুলো WiFi লগইন পেজ প্রদর্শন করতে ব্যর্থ হবে, যা ইউজারদের কানেক্ট হতে বাধা দেবে।

সমাধানকৃত উদাহরণসমূহ

একটি ৪০০-রুমের হোটেল সন্ধ্যার পিক আওয়ারে (সন্ধ্যা ৭টা - রাত ১০টা) তীব্র নেটওয়ার্ক কনজেশনের সম্মুখীন হচ্ছে। 1Gbps আইএসপি (ISP) কানেকশনটি স্যাচুরেটেড হয়ে গেছে এবং গেস্টরা ধীরগতির ভিডিও স্ট্রিমিং নিয়ে অভিযোগ করছেন। সার্কিটটিকে 2Gbps-এ আপগ্রেড করতে প্রতি মাসে অতিরিক্ত £১,৫০০ খরচ হবে। আইটি ডিরেক্টর কীভাবে এটি সমাধান করতে DNS ফিল্টারিং ব্যবহার করতে পারেন?

১. একটি ক্লাউড-বেসড DNS ফিল্টারিং সলিউশন ডিপ্লয় করুন এবং গেস্ট VLAN-এ নতুন রিভলভারগুলো অ্যাসাইন করার জন্য কোর রাউটারের DHCP স্কোপ কনফিগার করুন। ২. অ্যাড নেটওয়ার্ক, ট্র্যাকিং পিক্সেল এবং পরিচিত ব্যান্ডউইথ-ভারী টেলিমেট্রি এন্ডপয়েন্টগুলোকে টার্গেট করে একটি বিস্তৃত ব্লকলিস্ট এনাবল করুন। ৩. সমস্ত গেস্ট ডিভাইস যাতে ফিল্টার করা রিভলভারগুলো ব্যবহার করে তা নিশ্চিত করতে আউটবাউন্ড DoH (DNS over HTTPS) ট্র্যাফিক ব্লক করার জন্য এজ ফায়ারওয়াল কনফিগার করুন। ৪. পরবর্তী সন্ধ্যার পিক আওয়ারে ব্যান্ডউইথ ব্যবহার মনিটর করুন।

একটি বড় রিটেইল চেইন ৫০টি লোকেশন জুড়ে বিনামূল্যে গেস্ট WiFi অফার করে। তারা লক্ষ্য করেছে যে Android ডিভাইসগুলো থেকে প্রচুর পরিমাণে ব্যাকগ্রাউন্ড ট্র্যাফিক আসছে, প্রাথমিকভাবে Google Play Services টেলিমেট্রি, যা একই WAN লিঙ্ক শেয়ার করা ইন-স্টোর পয়েন্ট-অফ-সেল (POS) ট্যাবলেটগুলোর পারফরম্যান্স কমিয়ে দিচ্ছে।

১. সেন্ট্রাল WiFi ম্যানেজমেন্ট প্ল্যাটফর্মের মাধ্যমে পলিসি-ভিত্তিক DNS ফিল্টারিং প্রয়োগ করুন। ২. দুটি আলাদা পলিসি তৈরি করুন: একটি গেস্ট SSID-এর জন্য এবং একটি POS SSID-এর জন্য। ৩. গেস্ট SSID পলিসিতে, স্ট্যান্ডার্ড অ্যাড এবং ম্যালওয়্যার ব্লকিং প্রয়োগ করুন, সাথে অপ্রয়োজনীয় ওএস (OS) টেলিমেট্রি ডোমেইনগুলোকে রেট-লিমিট বা ব্লক করার জন্য নির্দিষ্ট রুল প্রয়োগ করুন। ৪. POS SSID পলিসিতে, একটি কঠোর অ্যালাও-লিস্ট প্রয়োগ করুন, যা শুধুমাত্র পেমেন্ট গেটওয়ে, ইনভেন্টরি ম্যানেজমেন্ট সিস্টেম এবং প্রয়োজনীয় MDM (মোবাইল ডিভাইস ম্যানেজমেন্ট) এন্ডপয়েন্টগুলোর জন্য DNS রেজোলিউশনের অনুমতি দেয়।

অনুশীলনী প্রশ্নসমূহ

Q1. আপনি একটি বিশ্ববিদ্যালয় ক্যাম্পাস নেটওয়ার্ক জুড়ে DNS ফিল্টারিং ডিপ্লয় করছেন। পাইলট ফেজ চলাকালীন, শিক্ষার্থীরা রিপোর্ট করে যে তারা ক্যাম্পাস WiFi-এর লগইন পেজ অ্যাক্সেস করতে পারছে না। এর সবচেয়ে সম্ভাব্য কারণ কী এবং আপনি কীভাবে এটি সমাধান করবেন?

ইঙ্গিত: অপারেটিং সিস্টেমগুলো কীভাবে নির্ধারণ করে যে তাদের একটি লগইন স্ক্রিন প্রদর্শন করতে হবে কিনা তা নিয়ে ভাবুন।

মডেল উত্তর দেখুন

DNS ফিল্টারটি সম্ভবত Captive Portal ডিটেকশনের জন্য Apple, Android এবং Windows দ্বারা ব্যবহৃত নির্দিষ্ট ডোমেইনগুলোকে (যেমন, captive.apple.com, connectivitycheck.gstatic.com) ব্লক করছে। এর সমাধান হলো অবিলম্বে এই ভেন্ডর-নির্দিষ্ট Captive Portal ডোমেইনগুলোকে গ্লোবাল অ্যালাও-লিস্টে যুক্ত করা।

Q2. একজন স্টেডিয়াম আইটি ডিরেক্টর গেমের দিনগুলোতে ব্যান্ডউইথ বাঁচাতে DNS ফিল্টারিং প্রয়োগ করতে চান। তবে, সমস্ত DNS কোয়েরি একটি ক্লাউড প্রোভাইডারের কাছে রাউট করার ফলে সৃষ্ট ল্যাটেন্সি নিয়ে তিনি উদ্বিগ্ন। আপনার কোন আর্কিটেকচারাল পদ্ধতির সুপারিশ করা উচিত?

ইঙ্গিত: DNS রেজোলিউশন প্রক্রিয়াটি শারীরিকভাবে কোথায় ঘটে তা বিবেচনা করুন।

মডেল উত্তর দেখুন

একটি অন-প্রিমিসেস DNS অ্যাপ্লায়েন্স বা একটি লোকাল ক্যাশিং ফরোয়ার্ডার ডিপ্লয় করার সুপারিশ করুন। এটি প্রাথমিক DNS রেজোলিউশনকে স্টেডিয়ামের ইনফ্রাস্ট্রাকচারের মধ্যে লোকাল রাখে, যা সাব-মিলি সেকেন্ড রেসপন্স টাইম প্রদান করে, পাশাপাশি লোকাল ব্লকলিস্টগুলোকে অ্যাসিনক্রোনাসভাবে আপডেট করতে ক্লাউড-বেসড থ্রেট ইন্টেলিজেন্স ফিডগুলো ব্যবহার করে।

Q3. DNS ফিল্টারিং প্রয়োগ করার পর, ড্যাশবোর্ড DNS কোয়েরিতে ২৫% হ্রাস দেখায়, কিন্তু সামগ্রিক WAN ব্যান্ডউইথ ব্যবহার মাত্র ৫% কমেছে। এই অসঙ্গতির সবচেয়ে সম্ভাব্য কারণ কী?

ইঙ্গিত: কোন প্রোটোকল লোকাল DNS রিভলভারগুলোকে সম্পূর্ণভাবে বাইপাস করে?

মডেল উত্তর দেখুন

ক্লায়েন্ট ডিভাইসগুলো (বিশেষ করে আধুনিক ব্রাউজারগুলো) সম্ভবত লোকাল DNS রিভলভারগুলোকে বাইপাস করতে DNS over HTTPS (DoH) ব্যবহার করছে। যদিও কিছু ব্যাকগ্রাউন্ড ওএস (OS) ট্র্যাফিক লোকাল ফিল্টার দ্বারা ধরা পড়ছে (২৫% কোয়েরি হ্রাস), ভারী ব্রাউজার ট্র্যাফিক এনক্রিপ্ট করা হচ্ছে এবং ফিল্টারটিকে বাইপাস করছে। ব্রাউজারগুলোকে লোকাল রিভলভারে ফিরে যেতে বাধ্য করার জন্য আউটবাউন্ড DoH ট্র্যাফিক ব্লক করতে ফায়ারওয়ালটি কনফিগার করতে হবে।