কর্পোরেট WLAN-এ টেলিমেট্রি ডেটার লুকানো খরচ

এই গাইডটি কর্পোরেট WLAN-এ অযাচিত IoT টেলিমেট্রির লুকানো ব্যান্ডউইথ এবং কমপ্লায়েন্স খরচ সম্পর্কে বিস্তারিত আলোচনা করে। এটি ঝুঁকি প্রশমিত করতে এবং গুরুত্বপূর্ণ ব্যবসায়িক পরিষেবাগুলোর জন্য থ্রুপুট পুনরুদ্ধার করতে VLAN সেগমেন্টেশন এবং DNS এজ ফিল্টারিং সহ কার্যকর আর্কিটেকচার কৌশল প্রদান করে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ

- টেলিমেট্রি ট্রাফিকের অ্যানাটমি

- সিকিউরিটি এবং কমপ্লায়েন্সের প্রভাব

- এজ ফিল্টারিংয়ের প্রয়োজনীয়তা

- ইমপ্লিমেন্টেশন গাইড

- ফেজ ১: নেটওয়ার্ক সেগমেন্টেশন

- ফেজ ২: ট্রাফিক অডিটিং এবং বেসলাইনিং

- ফেজ ৩: DNS সিঙ্কহোলিং

- ফেজ ৪: ইগ্রেস ফিল্টারিং এবং DPI

- বেস্ট প্র্যাকটিস

- ট্রাবলশুটিং এবং ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

- ব্রিফিংটি শুনুন

এক্সিকিউটিভ সামারি

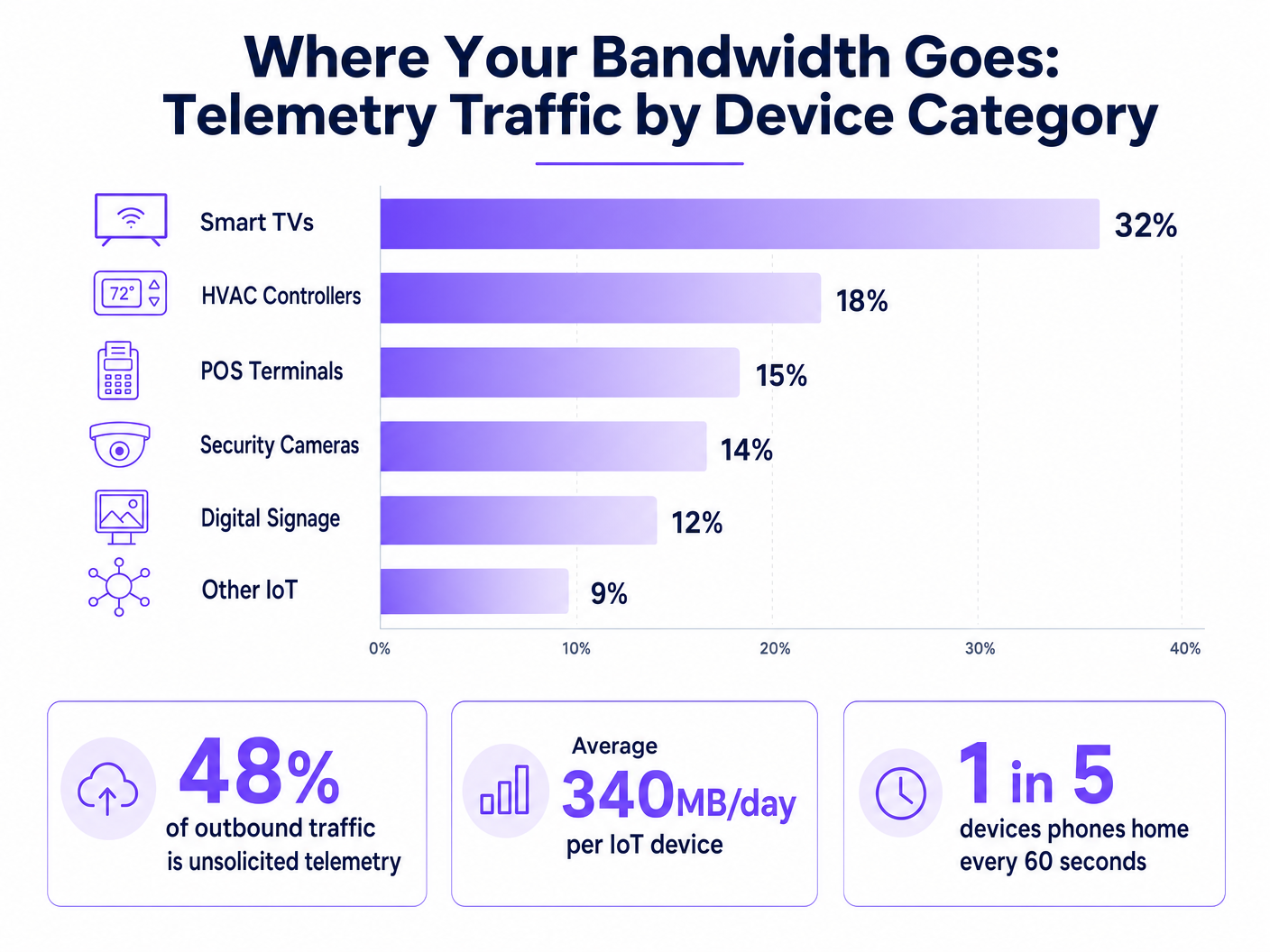

হসপিটালিটি, রিটেইল এবং পাবলিক সেক্টর জুড়ে হাই-ডেনসিটি পরিবেশ পরিচালনাকারী CTO এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য, IoT ডিভাইসের ব্যাপক বৃদ্ধি কর্পোরেট WLAN-এ একটি লুকানো কর বা ট্যাক্স নিয়ে এসেছে: অযাচিত টেলিমেট্রি ডেটা। প্রতিটি স্মার্ট টিভি, HVAC কন্ট্রোলার এবং POS টার্মিনাল ক্রমাগত ভেন্ডর এন্ডপয়েন্টগুলোতে ডায়াগনস্টিক ডেটা, ব্যবহারের পরিসংখ্যান এবং ফার্মওয়্যার চেক পাঠাতে থাকে। সামগ্রিকভাবে, এই ট্রাফিক আউটবাউন্ড ব্যান্ডউইথের ৪৮% পর্যন্ত ব্যবহার করতে পারে, যা বৈধ গেস্ট WiFi এবং কর্পোরেট কার্যক্রমে মারাত্মক প্রভাব ফেলে। থ্রুপুট হ্রাসের পাশাপাশি, অনিয়ন্ত্রিত টেলিমেট্রি GDPR এবং PCI DSS-এর অধীনে একটি উল্লেখযোগ্য কমপ্লায়েন্স ঝুঁকি তৈরি করে, যা অডিটের আওতা বহির্ভূত ডেটা এক্সফিলট্রেশন ভেক্টর সৃষ্টি করে। এই গাইডটি এজ-এ টেলিমেট্রি ট্রাফিক শনাক্ত, আলাদা এবং ফিল্টার করার জন্য একটি টেকনিক্যাল ব্লুপ্রিন্ট প্রদান করে, যা IT টিমগুলোকে গুরুত্বপূর্ণ ডিভাইসের কার্যকারিতা ব্যাহত না করেই ব্যান্ডউইথ পুনরুদ্ধার, সিকিউরিটি পলিসি প্রয়োগ এবং সামগ্রিক নেটওয়ার্ক ROI উন্নত করতে সহায়তা করে।

টেকনিক্যাল ডিপ-ডাইভ

IoT টেলিমেট্রির মূল চ্যালেঞ্জ হলো এটি স্ট্যান্ডার্ড নেটওয়ার্ক পলিসির আওতার বাইরে স্বয়ংক্রিয়ভাবে কাজ করে। ডিভাইসগুলো ভেন্ডর-নিয়ন্ত্রিত এন্ডপয়েন্টগুলোর সাথে যোগাযোগের জন্য হার্ডকোড করা থাকে, যা কানেক্টিভিটি ব্যাহত হলে প্রায়শই অ্যাগ্রেসিভ রিট্রাই লজিক ব্যবহার করে।

টেলিমেট্রি ট্রাফিকের অ্যানাটমি

টেলিমেট্রি পেলোড ভেন্ডর অনুযায়ী ভিন্ন হয়, তবে সাধারণত এতে ডিভাইসের হেলথ মেট্রিক্স, এরর লগ এবং ব্যবহারের প্যাটার্ন অন্তর্ভুক্ত থাকে। উদাহরণস্বরূপ, হোটেলের রুমের একটি স্মার্ট টিভি প্রতি কয়েক মিনিটে Samsung বা LG সার্ভারে পিং করতে পারে। যদিও প্রতিটি প্যাকেট ছোট, হাজার হাজার ডিভাইস জুড়ে এর সামগ্রিক ভলিউম যথেষ্ট বড়। আমাদের বিশ্লেষণে দেখা গেছে যে, গড় এন্টারপ্রাইজ IoT ডিভাইস প্রতিদিন প্রায় ৩৪০MB আউটবাউন্ড ট্রাফিক তৈরি করে।

সিকিউরিটি এবং কমপ্লায়েন্সের প্রভাব

আনফিল্টার করা টেলিমেট্রি নেটওয়ার্ক সিকিউরিটিতে একটি ব্লাইন্ড স্পট তৈরি করে। যখন ডিভাইসগুলো বাহ্যিকভাবে যোগাযোগের জন্য প্রাতিষ্ঠানিক নিয়ন্ত্রণগুলোকে বাইপাস করে, তখন তারা প্রিন্সিপাল অফ লিস্ট প্রিভিলেজ (principle of least privilege) লঙ্ঘন করে। কঠোর রেগুলেটরি ফ্রেমওয়ার্কের অধীনস্থ পরিবেশগুলোতে এটি বিশেষভাবে সমস্যামূলক।

PCI DSS v4.0-এর অধীনে, কার্ডহোল্ডার ডেটা এনভায়রনমেন্ট (CDE)-এর সাথে নেটওয়ার্ক সেগমেন্ট শেয়ার করা যেকোনো ডিভাইস কমপ্লায়েন্সের আওতাভুক্ত। যদি একটি POS টার্মিনাল আউটবাউন্ড টেলিমেট্রি তৈরি করে, তবে এটিকে কঠোরভাবে আলাদা করতে হবে। একইভাবে, GDPR আর্টিকেল ৩২ ডেটা সুরক্ষিত করার জন্য উপযুক্ত প্রযুক্তিগত ব্যবস্থা গ্রহণ করা বাধ্যতামূলক করে। অডিটের আওতা বহির্ভূত আউটবাউন্ড কানেকশনগুলো, এমনকি সেগুলো আপাতদৃষ্টিতে ক্ষতিকারক না হলেও, এই মান পূরণে ব্যর্থ হয়। যদিও IEEE 802.1X শক্তিশালী পোর্ট-লেভেল অথেনটিকেশন প্রদান করে, এটি অথেনটিকেটেড ডিভাইসগুলোর পেলোড পরিদর্শন বা নিয়ন্ত্রণ করে না। WPA3 ওয়্যারলেস ট্রান্সমিশনকে সুরক্ষিত করে কিন্তু ডিভাইসটিকে টেলিমেট্রি কানেকশন শুরু করা থেকে আটকাতে কিছুই করে না।

এজ ফিল্টারিংয়ের প্রয়োজনীয়তা

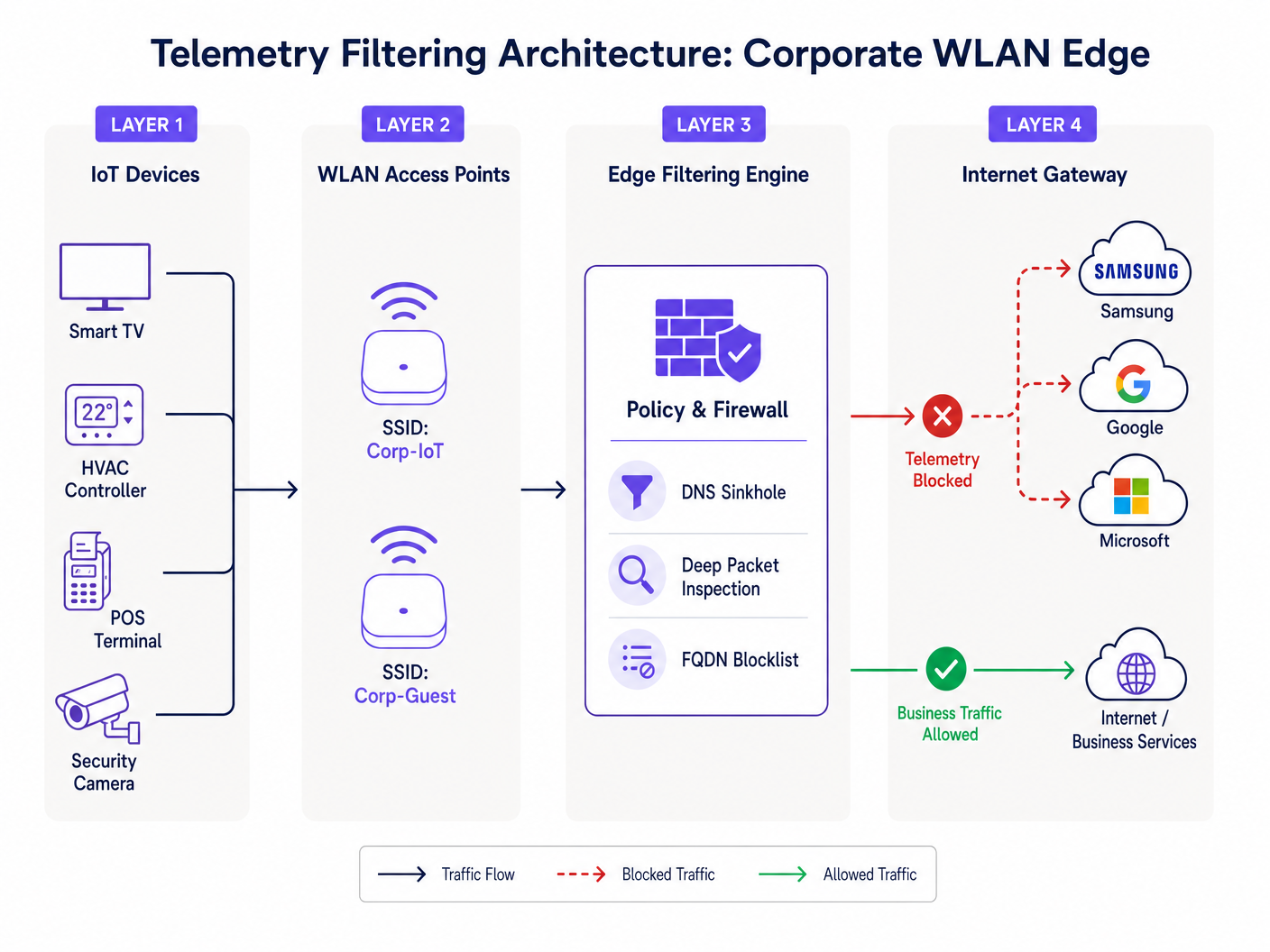

এটি সমাধানের জন্য, প্রতিষ্ঠানগুলোকে নেটওয়ার্ক এজে ফিল্টারিং প্রয়োগ করতে হবে। এর মধ্যে একটি মাল্টি-লেয়ারড পদ্ধতি জড়িত: পরিচিত টেলিমেট্রি ডোমেইনগুলোর রেজোলিউশন রিকোয়েস্ট ইন্টারসেপ্ট করার জন্য DNS সিঙ্কহোলিং এবং হার্ডকোড করা IP কমিউনিকেশন ধরার জন্য FQDN ব্লকলিস্টের সাথে ডিপ প্যাকেট ইন্সপেকশন (DPI)। এই আর্কিটেকচার নিশ্চিত করে যে শুধুমাত্র অনুমোদিত বিজনেস ট্রাফিক ইন্টারনেট গেটওয়ে অতিক্রম করে, যা আমাদের এজ-এ অ্যাড নেটওয়ার্ক ব্লক করার মাধ্যমে WiFi স্পিড উন্নত করা গাইডে বিস্তারিত আলোচনা করা হয়েছে।

ইমপ্লিমেন্টেশন গাইড

বৈধ অপারেশনাল ট্রাফিক ব্যাহত না করার জন্য একটি শক্তিশালী টেলিমেট্রি ফিল্টারিং আর্কিটেকচার ডিপ্লয় করতে একটি নিয়মতান্ত্রিক পদ্ধতির প্রয়োজন।

ফেজ ১: নেটওয়ার্ক সেগমেন্টেশন

প্রাথমিক ধাপ হলো কঠোর VLAN সেগমেন্টেশন। IoT ডিভাইসগুলো কখনোই কর্পোরেট ব্যবহারকারী, গেস্ট নেটওয়ার্ক বা PCI-স্কোপড সিস্টেমের মতো একই সাবনেটে থাকা উচিত নয়। কঠোর অ্যাক্সেস কন্ট্রোল লিস্ট (ACL) সহ ডেডিকেটেড IoT VLAN তৈরি করুন যা ডিফল্টরূপে ইন্টার-VLAN রাউটিং অস্বীকার করে।

ফেজ ২: ট্রাফিক অডিটিং এবং বেসলাইনিং

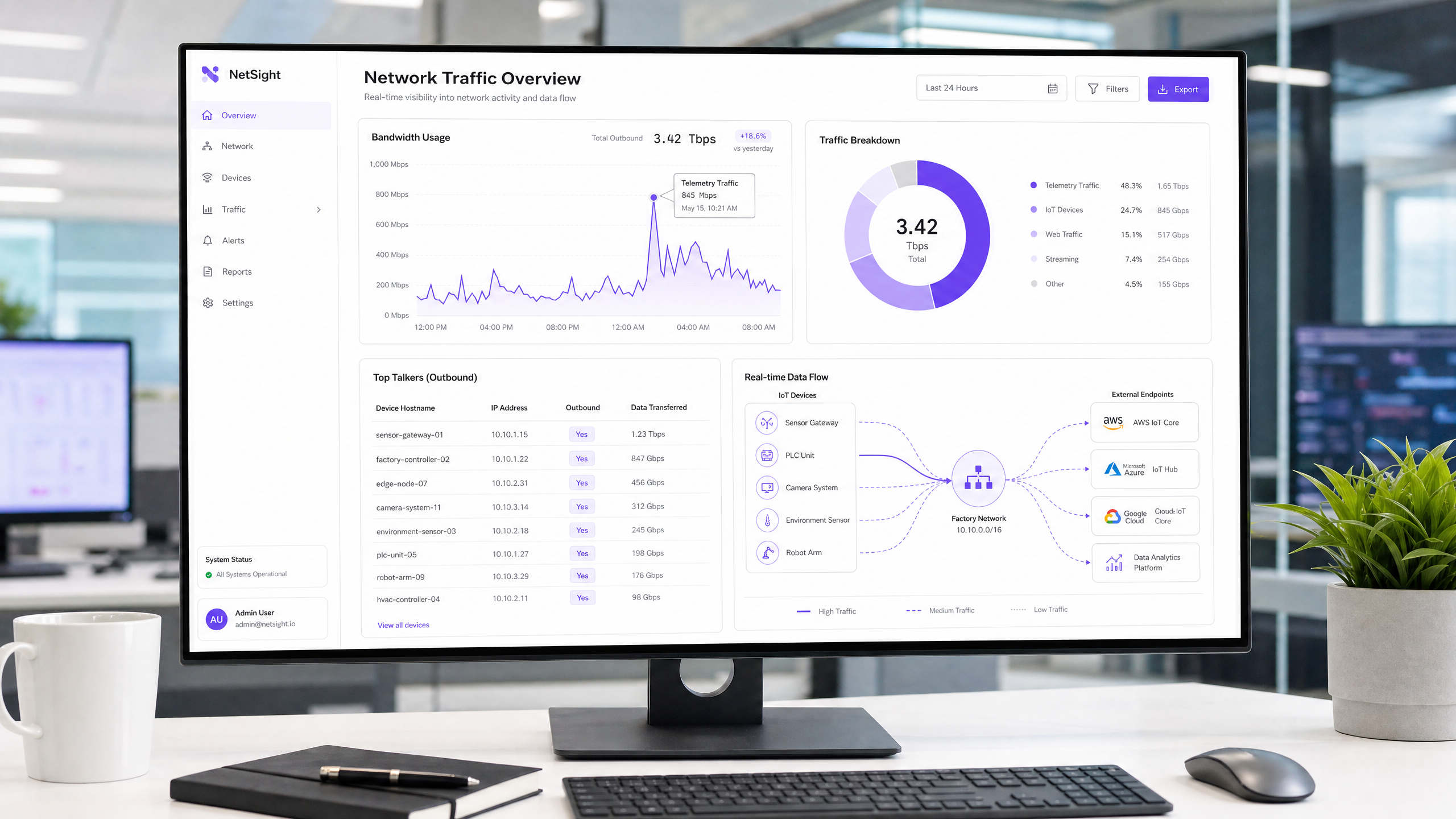

ব্লক প্রয়োগ করার আগে, একটি ট্রাফিক বেসলাইন স্থাপন করুন। আউটবাউন্ড কানেকশনগুলো মনিটর করতে ফ্লো অ্যানালাইসিস টুল (NetFlow/sFlow) ডিপ্লয় করুন অথবা একটি বিস্তৃত WiFi অ্যানালিটিক্স প্ল্যাটফর্ম ব্যবহার করুন। শীর্ষ টকারদের (top talkers) শনাক্ত করুন এবং তাদের ডেস্টিনেশন এন্ডপয়েন্টগুলো ম্যাপ করুন। এই অডিট টেলিমেট্রি সমস্যার প্রকৃত মাত্রা প্রকাশ করবে।

ফেজ ৩: DNS সিঙ্কহোলিং

একটি ইন্টারনাল, পলিসি-এনফোর্সিং DNS রিভলভার অ্যাসাইন করার জন্য IoT VLAN-এর DHCP স্কোপ কনফিগার করুন। পরিচিত টেলিমেট্রি এবং ডায়াগনস্টিক এন্ডপয়েন্টগুলোর জন্য ক্যাটাগরি-ভিত্তিক ব্লকিং প্রয়োগ করুন। কমিউনিটি-কিউরেটেড ব্লকলিস্ট বা কমার্শিয়াল থ্রেট ইন্টেলিজেন্স ফিড ব্যবহার করুন। ব্লকগুলো প্রয়োগ করার আগে সম্ভাব্য ফলস পজিটিভ শনাক্ত করতে 'রিপোর্ট-অনলি' মোডে ৭২ ঘণ্টার জন্য লগগুলো মনিটর করুন।

ফেজ ৪: ইগ্রেস ফিল্টারিং এবং DPI

যেসব ডিভাইস হার্ডকোড করা IP অ্যাড্রেস ব্যবহার করে DNS বাইপাস করে, তাদের জন্য পেরিমিটার ফায়ারওয়ালে ইগ্রেস ফিল্টারিং প্রয়োগ করুন। টেলিমেট্রি সিগনেচার শনাক্ত এবং ড্রপ করার জন্য DPI রুল কনফিগার করুন। ভেন্ডর ইনফ্রাস্ট্রাকচারে পরিবর্তনের সাথে সামঞ্জস্য রাখতে এই রুলগুলো নিয়মিত আপডেট করা নিশ্চিত করুন।

বেস্ট প্র্যাকটিস

- IoT-এর জন্য ডিফল্ট-ডিনাই (Default-Deny) অবস্থান গ্রহণ করুন: ডিফল্টরূপে, IoT VLAN-গুলোতে কোনো ইন্টারনেট অ্যাক্সেস থাকা উচিত নয়। শুধুমাত্র ডিভাইসের মূল কার্যকারিতার জন্য প্রয়োজনীয় FQDN এবং পোর্টগুলোকে স্পষ্টভাবে হোয়াইটলিস্ট করুন (যেমন, NTP, নির্দিষ্ট API এন্ডপয়েন্ট)।

- রেট লিমিটিং প্রয়োগ করুন: এমনকি অনুমোদিত ট্রাফিকও ব্যান্ডউইথ শেপিংয়ের আওতাভুক্ত হওয়া উচিত। IoT সেগমেন্টগুলোর জন্য উপলব্ধ সর্বোচ্চ থ্রুপুট সীমাবদ্ধ করতে QoS পলিসি প্রয়োগ করুন, যাতে তারা গণহারে ফার্মওয়্যার আপডেটের সময় আপলিংক স্যাচুরেট করতে না পারে।

- নিয়মিত ব্লকলিস্ট মেইনটেন্যান্স: টেলিমেট্রি এন্ডপয়েন্টগুলো পরিবর্তিত হয়। কার্যকারিতা বজায় রাখতে আপনার এজ ফিল্টারিং ইঞ্জিনে আপডেট করা FQDN ব্লকলিস্টগুলোর ইনজেশন স্বয়ংক্রিয় করুন।

- গেস্ট নেটওয়ার্ক মনিটর করুন: গেস্ট নেটওয়ার্কেও একই ধরনের ফিল্টারিং নীতি প্রয়োগ করুন। যদিও আপনি গেস্ট ডিভাইসগুলো নিয়ন্ত্রণ করতে পারবেন না, তবে আপনি তাদের টেলিমেট্রিকে শেয়ার করা অভিজ্ঞতা নষ্ট করা থেকে আটকাতে পারেন।

ট্রাবলশুটিং এবং ঝুঁকি প্রশমন

টেলিমেট্রি ফিল্টারিংয়ের সবচেয়ে বড় ঝুঁকি হলো ওভার-ব্লকিং, যা ডিভাইসের কার্যকারিতা ব্যাহত করতে পারে। উদাহরণস্বরূপ, কোনো ভেন্ডরের CDN ব্লক করলে তা অজান্তেই গুরুত্বপূর্ণ সিকিউরিটি আপডেটগুলো ব্লক করে দিতে পারে।

- লক্ষণ: ম্যানেজমেন্ট কনসোলে ডিভাইসগুলো অফলাইন স্ট্যাটাস দেখায়।

- প্রশমন: প্রভাবিত ডিভাইসের IP থেকে ব্লক করা কোয়েরিগুলোর জন্য DNS লগগুলো পর্যালোচনা করুন। ব্লক করা ডোমেইনটিকে সাময়িকভাবে হোয়াইটলিস্ট করুন এবং কার্যকারিতা পুনরুদ্ধার হয়েছে কিনা তা যাচাই করুন। প্রায়শই, ভেন্ডররা টেলিমেট্রি এবং ম্যানেজমেন্টের জন্য আলাদা সাবডোমেইন ব্যবহার করে (যেমন,

telemetry.vendor.comবনামapi.vendor.com)।

আরেকটি সাধারণ ফেইলিওর মোড হলো অসম্পূর্ণ সেগমেন্টেশন, যেখানে একটি ম্যানেজমেন্ট VLAN অজান্তেই IoT সেগমেন্টকে কর্পোরেট নেটওয়ার্কের সাথে যুক্ত করে। আইসোলেশন যাচাই করার জন্য নিয়মিত পেনিট্রেশন টেস্টিং এবং VLAN অডিট অপরিহার্য।

ROI এবং ব্যবসায়িক প্রভাব

টেলিমেট্রি ফিল্টারিং প্রয়োগ করলে তাৎক্ষণিক এবং পরিমাপযোগ্য রিটার্ন পাওয়া যায়।

- ব্যান্ডউইথ রিকভারি: প্রতিষ্ঠানগুলো সাধারণত আউটবাউন্ড WAN ব্যবহারে ১৫-৩০% হ্রাস দেখতে পায়, যা ব্যয়বহুল ব্যান্ডউইথ আপগ্রেডকে বিলম্বিত করে。

- উন্নত ইউজার এক্সপেরিয়েন্স: পুনরুদ্ধার করা ব্যান্ডউইথ সরাসরি গেস্ট এবং কর্মীদের জন্য দ্রুততর, আরও নির্ভরযোগ্য কানেক্টিভিটি প্রদান করে, যা হসপিটালিটি এবং রিটেইল পরিবেশে সন্তুষ্টির স্কোর উন্নত করে।

- ঝুঁকি হ্রাস: অননুমোদিত আউটবাউন্ড কানেকশনগুলো দূর করা অ্যাটাক সারফেসকে উল্লেখযোগ্যভাবে হ্রাস করে এবং কমপ্লায়েন্স অডিটকে সহজ করে, যা রেগুলেটরি জরিমানার ঝুঁকি প্রশমিত করে।

পাবলিক সেক্টর ডিপ্লয়মেন্টের ক্ষেত্রে, যেখানে বাজেট সীমিত এবং নজরদারি বেশি, নির্ভরযোগ্য পরিষেবা প্রদানের জন্য এই দক্ষতাগুলো অত্যন্ত গুরুত্বপূর্ণ, যা ডিজিটাল অন্তর্ভুক্তি চালানোর উদ্যোগের সাথে সামঞ্জস্যপূর্ণ, যেমনটি আমাদের সাম্প্রতিক ঘোষণায় আলোচনা করা হয়েছে: ডিজিটাল অন্তর্ভুক্তি এবং স্মার্ট সিটি উদ্ভাবন ত্বরান্বিত করতে Purple ইয়ান ফক্সকে ভিপি গ্রোথ – পাবলিক সেক্টর হিসেবে নিয়োগ দিয়েছে ।

ব্রিফিংটি শুনুন

আর্কিটেকচারাল বিবেচ্য বিষয়গুলো সম্পর্কে আরও গভীরভাবে জানতে, আমাদের ১০ মিনিটের টেকনিক্যাল ব্রিফিংটি শুনুন:

মূল সংজ্ঞাসমূহ

টেলিমেট্রি ডেটা

একটি কানেক্টেড ডিভাইস থেকে এর ম্যানুফ্যাকচারার বা থার্ড-পার্টি ক্লাউড সার্ভিসে অপারেশনাল, ডায়াগনস্টিক বা ব্যবহারের ডেটার স্বয়ংক্রিয় ট্রান্সমিশন।

প্রায়শই স্পষ্ট IT অনুমোদন ছাড়াই ট্রান্সমিট করা হয়, যা ব্যান্ডউইথ খরচ করে এবং কমপ্লায়েন্স ব্লাইন্ড স্পট তৈরি করে।

DNS সিঙ্কহোল

একটি DNS সার্ভার যা নির্দিষ্ট ডোমেইন নামগুলোর জন্য ভুল IP অ্যাড্রেস (প্রায়শই 0.0.0.0) প্রদান করার জন্য কনফিগার করা থাকে, যা কার্যকরভাবে ডিভাইসগুলোকে সেই ডোমেইনগুলোর সাথে কানেক্ট হতে বাধা দেয়।

নেটওয়ার্ক এজে পরিচিত টেলিমেট্রি এবং ট্র্যাকিং এন্ডপয়েন্টগুলোকে ব্লক করার জন্য একটি লাইটওয়েট, অত্যন্ত কার্যকর পদ্ধতি হিসেবে ব্যবহৃত হয়।

ডিপ প্যাকেট ইন্সপেকশন (DPI)

অ্যাডভান্সড নেটওয়ার্ক প্যাকেট ফিল্টারিং যা একটি ইন্সপেকশন পয়েন্ট অতিক্রম করার সময় প্যাকেটের ডেটা অংশ (এবং সম্ভবত হেডার) পরীক্ষা করে, প্রোটোকল নন-কমপ্লায়েন্স, ভাইরাস, স্প্যাম, ইনট্রুশন বা সংজ্ঞায়িত মানদণ্ড অনুসন্ধান করে।

হার্ডকোড করা IP অ্যাড্রেস বা নন-স্ট্যান্ডার্ড পোর্ট ব্যবহার করে DNS কন্ট্রোল বাইপাস করা টেলিমেট্রি ট্রাফিক শনাক্ত এবং ব্লক করার জন্য প্রয়োজনীয়।

FQDN ব্লকলিস্ট

ফুলি কোয়ালিফাইড ডোমেইন নেমগুলোর (যেমন, telemetry.vendor.com) একটি তালিকা যা নেটওয়ার্ক গেটওয়ে বা DNS রিভলভারের মাধ্যমে স্পষ্টভাবে অ্যাক্সেস অস্বীকার করা হয়।

IP ব্লকিংয়ের চেয়ে বেশি সুনির্দিষ্ট, কারণ ক্লাউড-হোস্টেড টেলিমেট্রি এন্ডপয়েন্টগুলো প্রায়শই IP অ্যাড্রেস পরিবর্তন করে কিন্তু সামঞ্জস্যপূর্ণ ডোমেইন নাম বজায় রাখে।

VLAN সেগমেন্টেশন

ট্রাফিক আইসোলেট করতে, পারফরম্যান্স উন্নত করতে এবং সিকিউরিটি বাড়াতে একটি ফিজিক্যাল নেটওয়ার্ককে একাধিক লজিক্যাল নেটওয়ার্কে বিভক্ত করার অনুশীলন।

IoT ডিভাইসগুলো পরিচালনার ক্ষেত্রে গুরুত্বপূর্ণ প্রথম পদক্ষেপ, যা নিশ্চিত করে যে তাদের টেলিমেট্রি ট্রাফিক কর্পোরেট বা PCI-স্কোপড নেটওয়ার্ক সেগমেন্টগুলো অতিক্রম করতে পারবে না।

ইগ্রেস ফিল্টারিং

এক নেটওয়ার্ক থেকে অন্য নেটওয়ার্কে, সাধারণত ইন্টারনেটে, আউটবাউন্ড তথ্যের প্রবাহ মনিটর করা এবং সম্ভাব্যভাবে সীমাবদ্ধ করার অনুশীলন।

অননুমোদিত ডেটা এক্সফিলট্রেশন প্রতিরোধ করতে এবং IoT সেগমেন্টগুলোর জন্য 'ডিফল্ট-ডিনাই' (Default-Deny) অবস্থান প্রয়োগ করার জন্য অত্যন্ত গুরুত্বপূর্ণ।

PCI DSS স্কোপ

সমস্ত সিস্টেম কম্পোনেন্ট, ব্যক্তি এবং প্রক্রিয়া যা কার্ডহোল্ডার ডেটা এনভায়রনমেন্ট (CDE)-এর অন্তর্ভুক্ত বা এর সাথে সংযুক্ত।

পেমেন্ট টার্মিনালগুলোর মতো একই নেটওয়ার্ক সেগমেন্টে থাকা ডিভাইসগুলো থেকে অনিয়ন্ত্রিত টেলিমেট্রি অজান্তেই সেই ডিভাইসগুলোকে অডিটের আওতায় আনতে পারে।

IEEE 802.1X

পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল (PNAC)-এর জন্য একটি IEEE স্ট্যান্ডার্ড, যা LAN বা WLAN-এর সাথে যুক্ত হতে ইচ্ছুক ডিভাইসগুলোকে একটি অথেনটিকেশন মেকানিজম প্রদান করে।

যদিও এটি নেটওয়ার্ক এন্ট্রি সুরক্ষিত করে, এটি অথেনটিকেটেড ডিভাইসগুলোর পাঠানো টেলিমেট্রি পেলোডগুলো পরিদর্শন বা নিয়ন্ত্রণ করে না।

সমাধানকৃত উদাহরণসমূহ

একটি ৪০০-রুমের রিসোর্ট প্রতিদিন ভোর ২:০০ টা থেকে ৪:০০ টার মধ্যে মারাত্মক নেটওয়ার্ক কনজেশনের সম্মুখীন হচ্ছে, যা ভোরে ওঠা গেস্ট এবং ব্যাক-অফিস কার্যক্রমকে প্রভাবিত করছে। নেটওয়ার্ক টিমের সন্দেহ, প্রতিটি রুমে সম্প্রতি ইনস্টল করা স্মার্ট টিভিগুলো এর জন্য দায়ী। তাদের কীভাবে এটি নির্ণয় এবং সমাধান করা উচিত?

১. নির্ণয়: কনজেশন উইন্ডোর সময় ট্রাফিক বিশ্লেষণ করতে কোর সুইচে একটি NetFlow কালেক্টর ডিপ্লয় করুন। বিশ্লেষণে দেখা যায় যে, ৪০০টি টিভি একই সাথে ফার্মওয়্যার আপডেট ডাউনলোড করছে এবং ম্যানুফ্যাকচারারের CDN-এ প্রতিদিনের ব্যবহারের সামগ্রিক টেলিমেট্রি আপলোড করছে। ২. সমাধান: প্রথমত, নিশ্চিত করুন যে টিভিগুলো একটি ডেডিকেটেড IoT VLAN-এ রয়েছে। দ্বিতীয়ত, IoT VLAN-এর আউটবাউন্ড এবং ইনবাউন্ড ট্রাফিককে মোট WAN লিংক ক্যাপাসিটির ১০%-এ রেট-লিমিট করতে ফায়ারওয়ালে একটি QoS পলিসি প্রয়োগ করুন। তৃতীয়ত, ফার্মওয়্যার আপডেটের জন্য ব্যবহৃত FQDN-গুলোকে অনুমতি দিয়ে টেলিমেট্রি আপলোডের জন্য ব্যবহৃত নির্দিষ্ট FQDN-গুলোকে ব্লক করতে DNS সিঙ্কহোলিং প্রয়োগ করুন। সবশেষে, ভেন্ডর ম্যানেজমেন্ট কনসোল অনুমতি দিলে আপডেট উইন্ডোগুলোকে স্তরে স্তরে ভাগ (stagger) করুন।

২০০টি লোকেশন বিশিষ্ট একটি বড় রিটেইল চেইন লিগ্যাসি এবং আধুনিক POS সিস্টেমের মিশ্রণ ব্যবহার করে। একটি PCI DSS অডিটের সময়, অ্যাসেসর লক্ষ্য করেন যে বেশ কয়েকটি আধুনিক POS টার্মিনাল অজানা ক্লাউড এন্ডপয়েন্টগুলোতে আউটবাউন্ড HTTPS ট্রাফিক তৈরি করছে। নেটওয়ার্ক আর্কিটেক্টের কীভাবে এই ফাইন্ডিংটির প্রতিকার করা উচিত?

১. তাৎক্ষণিক নিয়ন্ত্রণ: যাচাই করুন যে POS টার্মিনালগুলো একটি কঠোরভাবে আইসোলেটেড CDE (কার্ডহোল্ডার ডেটা এনভায়রনমেন্ট) VLAN-এ রয়েছে। ২. ট্রাফিক বিশ্লেষণ: CDE VLAN-এর ইগ্রেস ইন্টারফেসে প্যাকেট ক্যাপচার (PCAP) সম্পাদন করুন। ডেস্টিনেশন IP অ্যাড্রেসগুলো শনাক্ত করুন এবং ভেন্ডর নির্ধারণ করতে রিভার্স DNS লুকআপের চেষ্টা করুন। ৩. পলিসি প্রয়োগ: CDE VLAN-এর জন্য ফায়ারওয়ালে একটি 'ডিফল্ট-ডিনাই' (Default-Deny) ইগ্রেস রুল প্রয়োগ করুন। শুধুমাত্র পেমেন্ট প্রসেসিং এবং অনুমোদিত ম্যানেজমেন্ট ট্রাফিকের জন্য প্রয়োজনীয় IP অ্যাড্রেস এবং পোর্টগুলোকে স্পষ্টভাবে হোয়াইটলিস্ট করুন। ৪. ডকুমেন্টেশন: ফায়ারওয়াল রুল বেসে হোয়াইটলিস্ট করা এন্ডপয়েন্টগুলো এবং প্রতিটির জন্য ব্যবসায়িক যৌক্তিকতা ডকুমেন্ট করুন এবং এই ডকুমেন্টেশনটি PCI অ্যাসেসরকে প্রদান করুন।

অনুশীলনী প্রশ্নসমূহ

Q1. আপনি একটি কর্পোরেট ক্যাম্পাস জুড়ে স্মার্ট HVAC কন্ট্রোলারের একটি নতুন ফ্লিট ডিপ্লয় করছেন। ভেন্ডর জানিয়েছে যে ওয়ারেন্টি সাপোর্টের জন্য তাদের ক্লাউড প্ল্যাটফর্মে ডায়াগনস্টিক ডেটা রিপোর্ট করতে কন্ট্রোলারগুলোর ইন্টারনেট অ্যাক্সেস প্রয়োজন। আপনি কীভাবে এই ডিভাইসগুলোকে নিরাপদে ইন্টিগ্রেট করবেন?

ইঙ্গিত: প্রিন্সিপাল অফ লিস্ট প্রিভিলেজ (principle of least privilege) এবং কীভাবে সিকিউরিটি কন্ট্রোলের সাথে অপারেশনাল প্রয়োজনীয়তার ভারসাম্য বজায় রাখা যায় তা বিবেচনা করুন।

মডেল উত্তর দেখুন

১. HVAC কন্ট্রোলারগুলোকে একটি ডেডিকেটেড, আইসোলেটেড IoT VLAN-এ রাখুন। ২. ডায়াগনস্টিক রিপোর্টিংয়ের জন্য প্রয়োজনীয় নির্দিষ্ট FQDN এবং পোর্টগুলো ভেন্ডরের কাছে অনুরোধ করুন। ৩. IoT VLAN-এর জন্য একটি ডিফল্ট-ডিনাই ইগ্রেস রুল দিয়ে পেরিমিটার ফায়ারওয়াল কনফিগার করুন। ৪. শুধুমাত্র ভেন্ডর-প্রদত্ত FQDN এবং পোর্টগুলোর জন্য একটি এক্সপ্লিসিট অ্যালাউ রুল তৈরি করুন। ৫. কন্ট্রোলারগুলোকে অতিরিক্ত ব্যান্ডউইথ খরচ করা থেকে আটকাতে VLAN-এ রেট লিমিটিং প্রয়োগ করুন।

Q2. একটি রুটিন লগ পর্যালোচনার সময়, আপনি লক্ষ্য করেন যে IoT VLAN থেকে উল্লেখযোগ্য পরিমাণ DNS রিকোয়েস্ট DNS সিঙ্কহোল দ্বারা ব্লক করা হচ্ছে। তবে, অপারেশন টিম রিপোর্ট করেছে যে ডিজিটাল সাইনেজ ডিসপ্লেগুলো আর তাদের কন্টেন্ট আপডেট করছে না। এর সম্ভাব্য কারণ এবং প্রতিকার কী?

ইঙ্গিত: ভেন্ডররা প্রায়শই কীভাবে তাদের ক্লাউড পরিষেবাগুলো গঠন করে এবং ওভার-ব্লকিংয়ের ঝুঁকিগুলো সম্পর্কে চিন্তা করুন।

মডেল উত্তর দেখুন

সম্ভাব্য কারণ হলো ওভার-ব্লকিং। ভেন্ডর সম্ভবত টেলিমেট্রি রিপোর্টিং এবং কন্টেন্ট ডেলিভারি উভয়ের জন্যই একই ডোমেইন (বা ঘনিষ্ঠভাবে সম্পর্কিত সাবডোমেইন) ব্যবহার করছে। প্রতিকার: ১. DNS লগগুলোতে নির্দিষ্ট ব্লক করা ডোমেইনটি শনাক্ত করুন। ২. ডোমেইনটিকে সাময়িকভাবে হোয়াইটলিস্ট করুন। ৩. সেই ডোমেইনের ট্রাফিক বিশ্লেষণ করতে প্যাকেট ক্যাপচার ব্যবহার করুন। ৪. সম্ভব হলে, কন্টেন্ট আপডেট পাথগুলোকে অনুমতি দিয়ে নির্দিষ্ট টেলিমেট্রি URI পাথগুলোকে ব্লক করতে ফায়ারওয়ালে DPI ব্যবহার করুন, অথবা প্রতিটি ফাংশনের জন্য আলাদা FQDN শনাক্ত করতে ভেন্ডরের সাথে কাজ করুন।

Q3. একজন স্টেডিয়াম IT ডিরেক্টর টেলিমেট্রি ফিল্টারিং প্রয়োগ করতে চান কিন্তু গেমের দিনগুলোতে যখন ৫০,০০০ ফ্যান কানেক্টেড থাকে তখন কোর ফায়ারওয়ালের প্রসেসিং ওভারহেড নিয়ে চিন্তিত। কোন আর্কিটেকচার সবচেয়ে কার্যকর ফিল্টারিং প্রদান করে?

ইঙ্গিত: কোন ফিল্টারিং পদ্ধতি ফায়ারওয়ালে সবচেয়ে কম CPU সাইকেল খরচ করে?

মডেল উত্তর দেখুন

সবচেয়ে কার্যকর পদ্ধতি হলো ফিল্টারিংয়ের বড় অংশের জন্য DNS সিঙ্কহোলিংয়ের ওপর ব্যাপকভাবে নির্ভর করা। ক্লায়েন্ট ডিভাইসগুলোকে একটি ইন্টারনাল DNS রিভলভারের দিকে নির্দেশ করার জন্য DHCP সার্ভারগুলো কনফিগার করার মাধ্যমে যা পরিচিত টেলিমেট্রি ডোমেইনগুলোকে ব্লক করে, কানেকশনের চেষ্টা করার আগেই ট্রাফিক ড্রপ হয়ে যায়, যা ফায়ারওয়াল স্টেট টেবিল এন্ট্রি এবং DPI প্রসেসিং সাইকেল বাঁচায়। ফায়ারওয়াল শুধুমাত্র হার্ডকোড করা IP বা অত্যন্ত নির্দিষ্ট ব্লক রুলগুলোর জন্য একটি সেকেন্ডারি পরিমাপ হিসেবে ব্যবহার করা উচিত।