Le coût caché des données de télémétrie sur les WLAN d'entreprise

Ce guide détaille les coûts cachés en bande passante et en conformité de la télémétrie IoT non sollicitée sur les WLAN d'entreprise. Il fournit des stratégies d'architecture actionnables, y compris la segmentation VLAN et le filtrage DNS en périphérie, pour atténuer les risques et récupérer le débit pour les services métier critiques.

Écouter ce guide

Voir la transcription du podcast

- Résumé

- Approfondissement technique

- L'anatomie du trafic de télémétrie

- Implications en matière de sécurité et de conformité

- L'impératif du filtrage en périphérie

- Guide d'implémentation

- Phase 1 : Segmentation du réseau

- Phase 2 : Audit et établissement de la ligne de base du trafic

- Phase 3 : DNS Sinkholing

- Phase 4 : Filtrage de sortie et DPI

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

- Écoutez le briefing

Résumé

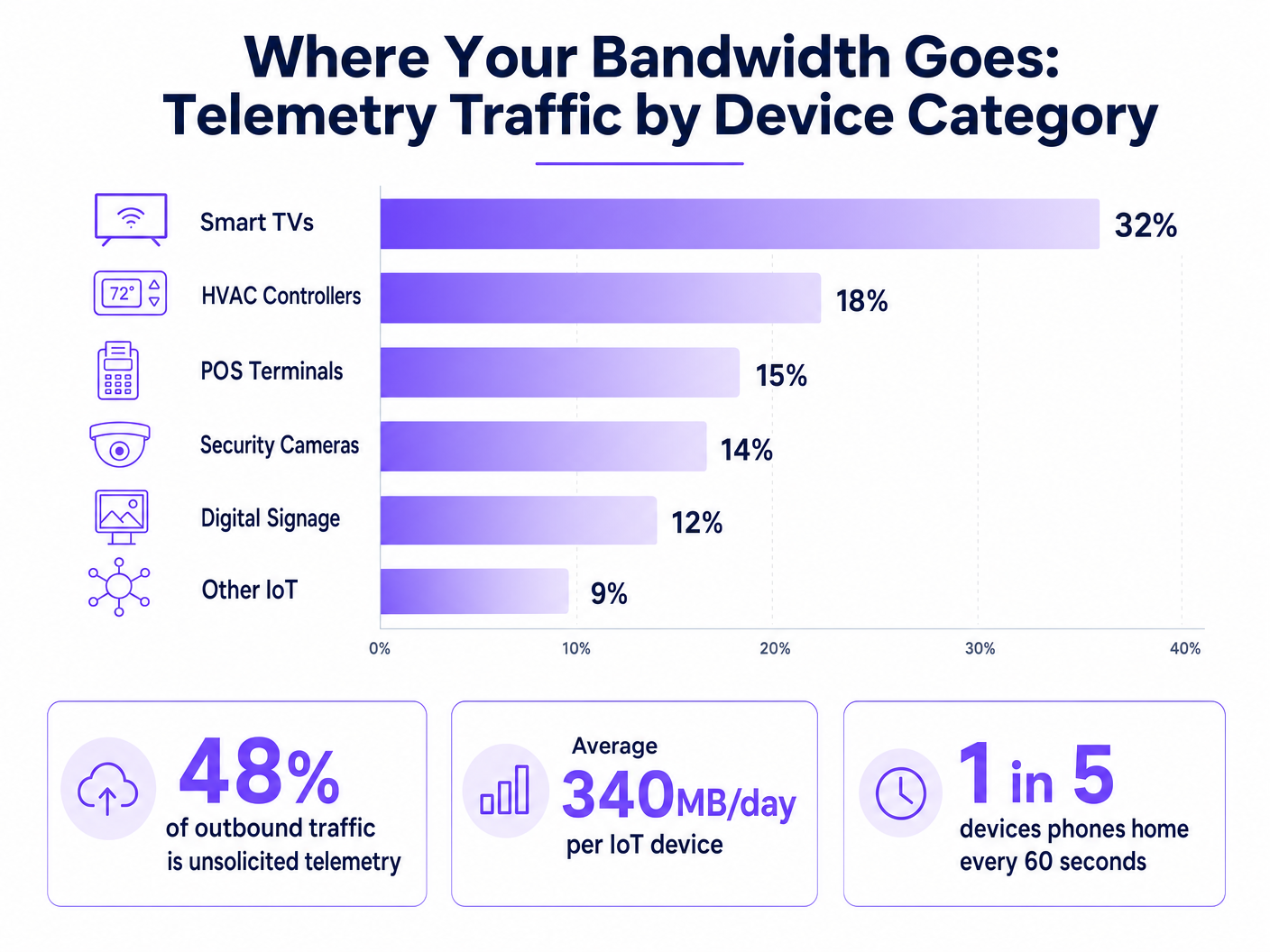

Pour les CTO et les architectes réseau gérant des environnements à haute densité dans les secteurs de l'hôtellerie, du commerce de détail et des services publics, l'explosion des appareils IoT a introduit une taxe cachée sur les WLAN d'entreprise : les données de télémétrie non sollicitées. Chaque smart TV, contrôleur CVC et terminal POS envoie continuellement des balises à son domicile, envoyant des données de diagnostic, des statistiques d'utilisation et des vérifications de firmware aux points de terminaison des fournisseurs. Au total, ce trafic peut consommer jusqu'à 48 % de la bande passante sortante, impactant sévèrement le Guest WiFi légitime et les opérations d'entreprise. Au-delà de la dégradation du débit, la télémétrie incontrôlée représente un risque de conformité significatif sous GDPR et PCI DSS, créant des vecteurs d'exfiltration de données non audités. Ce guide fournit un plan technique pour identifier, isoler et filtrer le trafic de télémétrie en périphérie, permettant aux équipes IT de récupérer de la bande passante, d'appliquer des politiques de sécurité et d'améliorer le ROI global du réseau sans perturber la fonctionnalité critique des appareils.

Approfondissement technique

Le défi fondamental avec la télémétrie IoT est qu'elle fonctionne de manière autonome, en dehors du champ d'application des politiques réseau standard. Les appareils sont codés en dur pour communiquer avec des points de terminaison contrôlés par le fournisseur, utilisant souvent une logique de réessai agressive si la connectivité est interrompue.

L'anatomie du trafic de télémétrie

Les charges utiles de télémétrie varient selon le fournisseur, mais incluent généralement des métriques de santé des appareils, des journaux d'erreurs et des modèles d'utilisation. Par exemple, une smart TV dans une chambre d'hôtel pourrait interroger les serveurs Samsung ou LG toutes les quelques minutes. Bien que les paquets individuels soient petits, le volume agrégé sur des milliers d'appareils est substantiel. Notre analyse montre que l'appareil IoT d'entreprise moyen génère environ 340 Mo de trafic sortant par jour.

Implications en matière de sécurité et de conformité

La télémétrie non filtrée crée un angle mort dans la sécurité du réseau. Lorsque les appareils contournent les contrôles organisationnels pour communiquer en externe, ils violent le principe du moindre privilège. Ceci est particulièrement problématique dans les environnements soumis à des cadres réglementaires stricts.

Selon PCI DSS v4.0, tout appareil partageant un segment de réseau avec des environnements de données de titulaires de carte (CDE) est concerné par la conformité. Si un terminal POS génère de la télémétrie sortante, il doit être strictement isolé. De même, l'article 32 du GDPR exige des mesures techniques appropriées pour sécuriser les données. Les connexions sortantes non auditées, même si elles sont prétendument bénignes, ne répondent pas à cette norme. Bien que IEEE 802.1X fournisse une authentification robuste au niveau du port, il n'inspecte ni ne contrôle la charge utile des appareils authentifiés. WPA3 sécurise la transmission sans fil mais ne fait rien pour empêcher l'appareil d'initier la connexion de télémétrie.

L'impératif du filtrage en périphérie

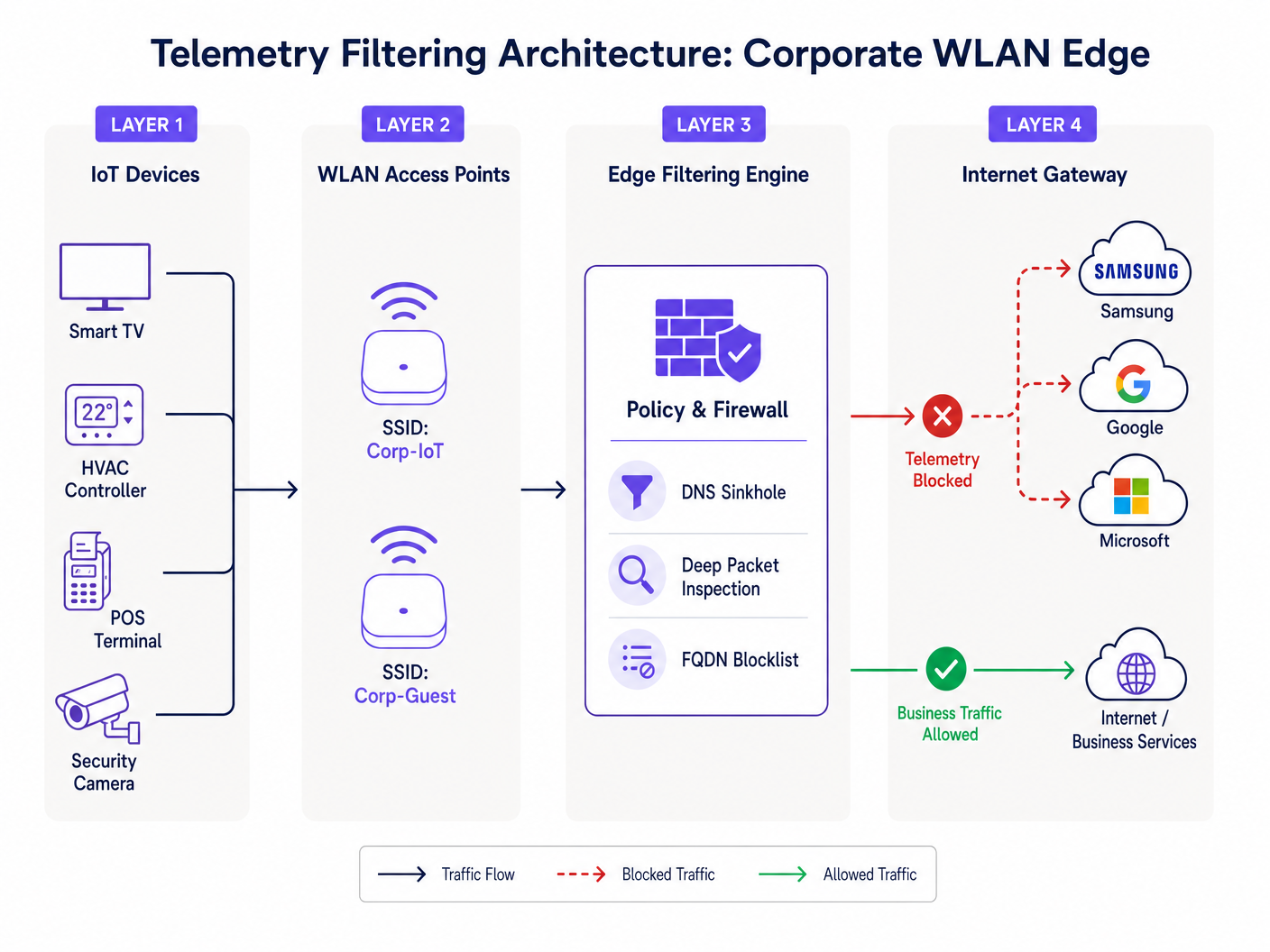

Pour y remédier, les organisations doivent mettre en œuvre un filtrage en périphérie du réseau. Cela implique une approche multicouche : le DNS sinkholing pour intercepter les requêtes de résolution pour les domaines de télémétrie connus, et l'inspection approfondie des paquets (DPI) combinée à des listes de blocage FQDN pour intercepter les communications IP codées en dur. Cette architecture garantit que seul le trafic commercial autorisé traverse la passerelle Internet, comme détaillé dans notre guide sur l'amélioration des vitesses WiFi en bloquant les réseaux publicitaires en périphérie .

Guide d'implémentation

Le déploiement d'une architecture de filtrage de télémétrie robuste nécessite une approche systématique pour éviter de perturber le trafic opérationnel légitime.

Phase 1 : Segmentation du réseau

L'étape fondamentale est une segmentation VLAN stricte. Les appareils IoT ne doivent jamais résider sur le même sous-réseau que les utilisateurs d'entreprise, les réseaux invités ou les systèmes soumis à PCI. Créez des VLAN IoT dédiés avec des listes de contrôle d'accès (ACL) strictes qui refusent le routage inter-VLAN par défaut.

Phase 2 : Audit et établissement de la ligne de base du trafic

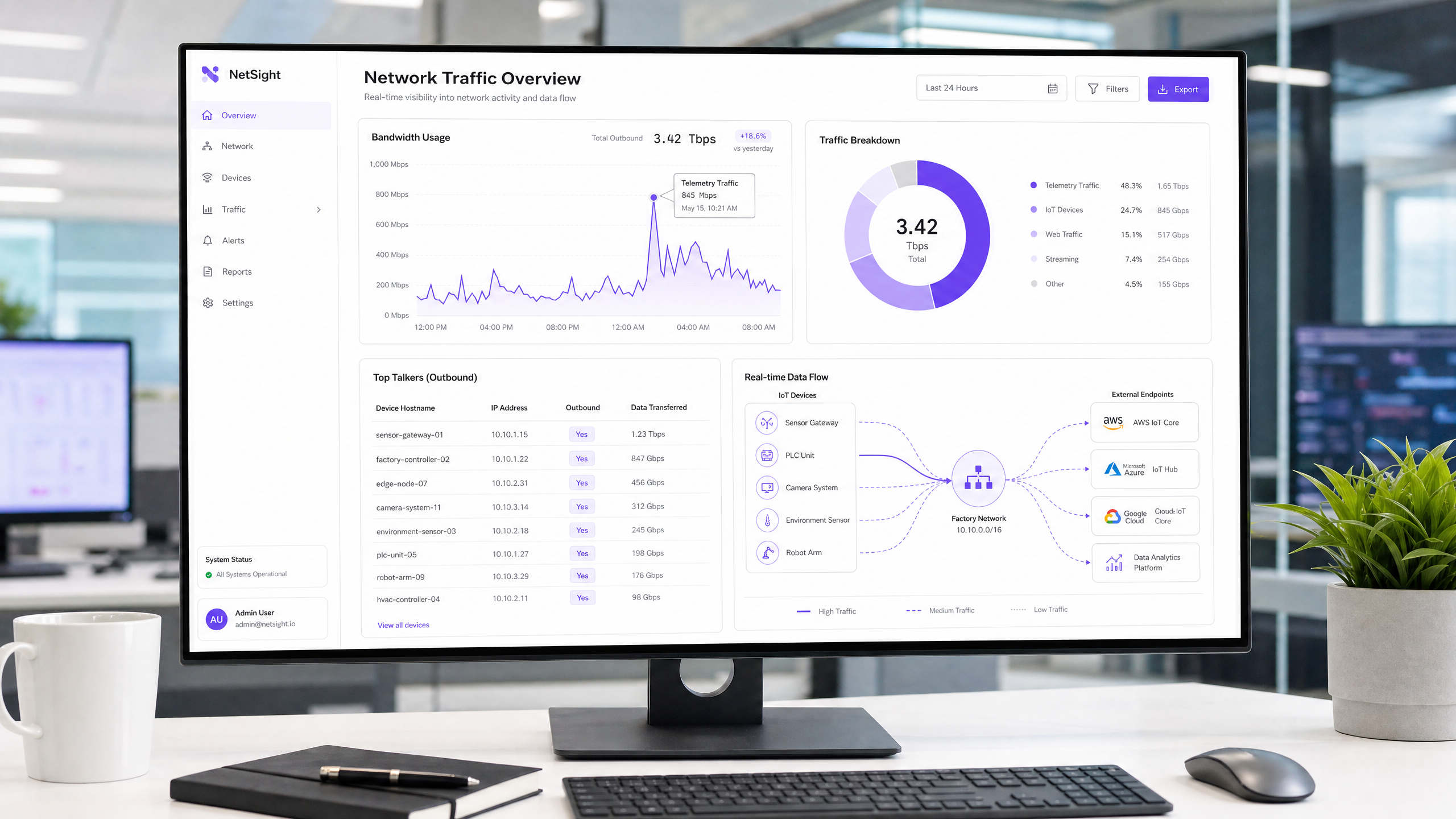

Avant d'implémenter des blocages, établissez une ligne de base du trafic. Déployez des outils d'analyse de flux (NetFlow/sFlow) ou utilisez une plateforme complète de WiFi Analytics pour surveiller les connexions sortantes. Identifiez les principaux émetteurs et cartographiez leurs points de terminaison de destination. Cet audit révélera l'ampleur réelle du problème de télémétrie.

Phase 3 : DNS Sinkholing

Configurez la portée DHCP pour le VLAN IoT afin d'attribuer un résolveur DNS interne appliquant les politiques. Implémentez un blocage basé sur des catégories pour les points de terminaison de télémétrie et de diagnostic connus. Utilisez des listes de blocage gérées par la communauté ou des flux de renseignements sur les menaces commerciales. Surveillez les journaux pendant 72 heures en mode 'rapport uniquement' pour identifier les faux positifs potentiels avant d'appliquer les blocages.

Phase 4 : Filtrage de sortie et DPI

Pour les appareils qui contournent le DNS en utilisant des adresses IP codées en dur, implémentez un filtrage de sortie au niveau du pare-feu périmétrique. Configurez des règles DPI pour identifier et bloquer les signatures de télémétrie. Assurez-vous que ces règles sont mises à jour régulièrement pour tenir compte des changements dans l'infrastructure des fournisseurs.

Bonnes pratiques

- Adoptez une posture de refus par défaut pour l'IoT : Par défaut, les VLAN IoT ne devraient pas avoir d'accès à Internet. N'autorisez explicitement que les FQDN et les ports requis pour la fonctionnalité principale de l'appareil (par exemple, NTP, points de terminaison API spécifiques).

- Implémentez la limitation de débit : Même le trafic autorisé devrait être soumis à une mise en forme de la bande passante. Appliquez des politiques QoS pour plafonner le débit maximal disponible pour les segments IoT, garantissant qu'ils ne peuvent pas saturer la liaison montante lors de mises à jour massives de firmware.

- Maintenance régulière des listes de blocage : Les points de terminaison de télémétrie évoluent. Automatisez l'ingestion de listes de blocage FQDN mises à jour dansà votre moteur de filtrage en périphérie pour maintenir son efficacité.

- Surveiller les réseaux invités : Appliquez des principes de filtrage similaires au réseau invité. Bien que vous ne puissiez pas contrôler les appareils des invités, vous pouvez empêcher leur télémétrie de dégrader l'expérience partagée.

Dépannage et atténuation des risques

Le risque le plus important dans le filtrage de la télémétrie est le sur-blocage, qui peut altérer la fonctionnalité des appareils. Par exemple, bloquer le CDN d'un fournisseur pourrait par inadvertance bloquer des mises à jour de sécurité critiques.

- Symptôme : Les appareils affichent un statut hors ligne dans la console de gestion.

- Atténuation : Examinez les journaux DNS pour les requêtes bloquées provenant de l'adresse IP de l'appareil affecté. Mettez temporairement le domaine bloqué sur liste blanche et vérifiez si la fonctionnalité est restaurée. Souvent, les fournisseurs utilisent des sous-domaines distincts pour la télémétrie et la gestion (par exemple,

telemetry.vendor.comvsapi.vendor.com).

Un autre mode de défaillance courant est la segmentation incomplète, où un VLAN de gestion relie par inadvertance le segment IoT au réseau d'entreprise. Des tests d'intrusion réguliers et des audits de VLAN sont essentiels pour vérifier l'isolation.

ROI et impact commercial

La mise en œuvre du filtrage de la télémétrie génère des retours immédiats et mesurables.

- Récupération de la bande passante : Les organisations constatent généralement une réduction de 15 à 30 % de l'utilisation du WAN sortant, ce qui permet de reporter des mises à niveau coûteuses de la bande passante.

- Amélioration de l'expérience utilisateur : La bande passante récupérée se traduit directement par une connectivité plus rapide et plus fiable pour les invités et les employés, améliorant les scores de satisfaction dans les environnements Hôtellerie et Commerce de détail .

- Réduction des risques : L'élimination des connexions sortantes non autorisées réduit considérablement la surface d'attaque et simplifie les audits de conformité, atténuant le risque d'amendes réglementaires.

Pour les déploiements dans le secteur public, où les budgets sont serrés et le contrôle élevé, ces efficacités sont essentielles pour fournir des services fiables, s'alignant sur les initiatives visant à favoriser l'inclusion numérique, comme discuté dans notre récente annonce : Purple nomme Iain Fox au poste de VP Croissance – Secteur Public pour stimuler l'inclusion numérique et l'innovation des villes intelligentes .

Écoutez le briefing

Pour une exploration plus approfondie des considérations architecturales, écoutez notre briefing technique de 10 minutes :

Définitions clés

Telemetry Data

Automated transmission of operational, diagnostic, or usage data from a connected device back to its manufacturer or a third-party cloud service.

Often transmitted without explicit IT authorization, consuming bandwidth and creating compliance blind spots.

DNS Sinkhole

A DNS server configured to hand out incorrect IP addresses (often 0.0.0.0) for specific domain names, effectively preventing devices from connecting to those domains.

Used as a lightweight, highly effective method to block known telemetry and tracking endpoints at the network edge.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data part (and possibly the header) of a packet as it passes an inspection point, searching for protocol non-compliance, viruses, spam, intrusions, or defined criteria.

Necessary for identifying and blocking telemetry traffic that uses hardcoded IP addresses or non-standard ports, bypassing DNS controls.

FQDN Blocklist

A list of Fully Qualified Domain Names (e.g., telemetry.vendor.com) that are explicitly denied access through the network gateway or DNS resolver.

More precise than IP blocking, as cloud-hosted telemetry endpoints frequently change IP addresses but maintain consistent domain names.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic, improve performance, and enhance security.

The critical first step in managing IoT devices, ensuring their telemetry traffic cannot traverse corporate or PCI-scoped network segments.

Egress Filtering

The practice of monitoring and potentially restricting the flow of information outbound from one network to another, typically the internet.

Crucial for preventing unauthorized data exfiltration and enforcing the 'Default-Deny' posture for IoT segments.

PCI DSS Scope

All system components, people, and processes that are included in or connected to the Cardholder Data Environment (CDE).

Uncontrolled telemetry from devices on the same network segment as payment terminals can inadvertently bring those devices into audit scope.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

While it secures network entry, it does not inspect or control the telemetry payloads sent by authenticated devices.

Exemples concrets

A 400-room resort is experiencing severe network congestion every morning between 2:00 AM and 4:00 AM, impacting early-rising guests and back-office operations. The network team suspects the recently installed smart TVs in every room are responsible. How should they diagnose and resolve this?

- Diagnosis: Deploy a NetFlow collector on the core switch to analyze traffic during the congestion window. The analysis reveals that all 400 TVs are simultaneously downloading firmware updates and uploading aggregated daily usage telemetry to the manufacturer's CDN. 2. Resolution: First, ensure the TVs are on a dedicated IoT VLAN. Second, implement a QoS policy on the firewall to rate-limit outbound and inbound traffic for the IoT VLAN to 10% of the total WAN link capacity. Third, implement DNS sinkholing to block the specific FQDNs used for telemetry upload, while allowing the FQDNs used for firmware updates. Finally, stagger the update windows if the vendor management console permits.

A large retail chain with 200 locations uses a mix of legacy and modern POS systems. During a PCI DSS audit, the assessor notes that several modern POS terminals are generating outbound HTTPS traffic to unknown cloud endpoints. How should the network architect remediate this finding?

- Immediate Containment: Verify that the POS terminals are on a strictly isolated CDE (Cardholder Data Environment) VLAN. 2. Traffic Analysis: Perform packet captures (PCAP) on the egress interface for the CDE VLAN. Identify the destination IP addresses and attempt reverse DNS lookups to determine the vendor. 3. Policy Enforcement: Implement a 'Default-Deny' egress rule on the firewall for the CDE VLAN. Only explicitly whitelist the IP addresses and ports required for payment processing and authorized management traffic. 4. Documentation: Document the whitelisted endpoints and the business justification for each in the firewall rule base, providing this documentation to the PCI assessor.

Questions d'entraînement

Q1. You are deploying a new fleet of smart HVAC controllers across a corporate campus. The vendor states that the controllers require internet access to report diagnostic data to their cloud platform for warranty support. How do you integrate these devices securely?

Conseil : Consider the principle of least privilege and how to balance operational requirements with security controls.

Voir la réponse type

- Place the HVAC controllers on a dedicated, isolated IoT VLAN. 2. Request the specific FQDNs and ports required for the diagnostic reporting from the vendor. 3. Configure the perimeter firewall with a default-deny egress rule for the IoT VLAN. 4. Create an explicit allow rule only for the vendor-provided FQDNs and ports. 5. Implement rate limiting on the VLAN to prevent the controllers from consuming excessive bandwidth.

Q2. During a routine log review, you notice a significant volume of DNS requests from the IoT VLAN being blocked by the DNS sinkhole. However, the operations team reports that the digital signage displays are no longer updating their content. What is the likely cause and remediation?

Conseil : Think about how vendors often structure their cloud services and the risks of over-blocking.

Voir la réponse type

The likely cause is over-blocking. The vendor is probably using the same domain (or a closely related subdomain) for both telemetry reporting and content delivery. Remediation: 1. Identify the specific blocked domain in the DNS logs. 2. Temporarily whitelist the domain. 3. Use packet capture to analyze the traffic to that domain. 4. If possible, use DPI on the firewall to block the specific telemetry URI paths while allowing the content update paths, or work with the vendor to identify distinct FQDNs for each function.

Q3. A stadium IT director wants to implement telemetry filtering but is concerned about the processing overhead on the core firewall during game days when 50,000 fans are connected. What architecture provides the most efficient filtering?

Conseil : Which filtering method consumes the least CPU cycles on the firewall?

Voir la réponse type

The most efficient approach is to rely heavily on DNS sinkholing for the bulk of the filtering. By configuring the DHCP servers to point client devices to an internal DNS resolver that blocks known telemetry domains, the traffic is dropped before a connection is even attempted, saving firewall state table entries and DPI processing cycles. The firewall should only be used as a secondary measure for hardcoded IPs or highly specific block rules.